从斯诺登事件看网络信息安全PPT课件

- 格式:pptx

- 大小:4.31 MB

- 文档页数:44

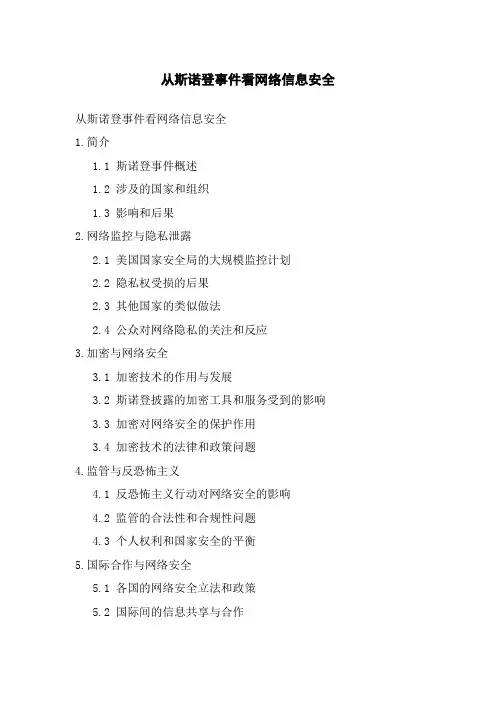

从斯诺登事件看网络信息安全从斯诺登事件看网络信息安全1.简介1.1 斯诺登事件概述1.2 涉及的国家和组织1.3 影响和后果2.网络监控与隐私泄露2.1 美国国家安全局的大规模监控计划2.2 隐私权受损的后果2.3 其他国家的类似做法2.4 公众对网络隐私的关注和反应3.加密与网络安全3.1 加密技术的作用与发展3.2 斯诺登披露的加密工具和服务受到的影响 3.3 加密对网络安全的保护作用3.4 加密技术的法律和政策问题4.监管与反恐怖主义4.1 反恐怖主义行动对网络安全的影响4.2 监管的合法性和合规性问题4.3 个人权利和国家安全的平衡5.国际合作与网络安全5.1 各国的网络安全立法和政策5.2 国际间的信息共享与合作5.3 国际组织在网络安全领域的作用6.应对网络安全挑战的建议6.1 加强个人隐私保护意识6.2 加强网络安全法律与监管机构建设6.3 提高加密技术的普及与安全性6.4 推动国际间的合作与规范附件:1.参考文献列表2.相关统计数据和图表3.斯诺登文件内容(可根据实际情况添加)法律名词及注释:1.隐私权:指个人对其个人生活、私人信息以及私人事务的决定权和保护权。

2.加密技术:一种通过使用密码算法将原始数据转换为无法理解的形式,以保证数据在传输和存储过程中的安全性。

3.反恐怖主义:旨在预防、打击和消除恐怖主义活动,确保公众安全和维护社会秩序的行动和措施。

4.个人权利:指个人享有的基本权利,如言论自由、人身自由、平等权利等。

5.国家安全:指国家政权、领土完整、国家社会制度和人民生存安全等方面的综合安全。

《从斯诺登事件看信息网络安全的重要性》2013年,美国一名中情局职员斯诺登向媒体提供机密文件致使包括“棱镜”项目在内美国政府多个秘密情报监视项目“曝光”。

斯诺登是一名美国中情局的职员,同时还负责美国国安局的一个秘密项目。

这个项目是美国在监视自己的公民,包括所有的日常通信和上网都被美国政府监视了,而且这个秘密计划还涉及了很多美国很有名的大公司,比如我们都知道的苹果、谷歌、雅虎facebook这些公司都参与了这个监视计划。

现在斯诺登作为这个项目的技术负责人主动把这个绝密计划曝光给媒体,也就是把美国政府最机密的东西都曝光了,然后斯诺登现在跑到香港暂时避难。

到香港后斯诺登又透露了很多秘密给媒体,说美国政府连续几年都在攻击其他国家的网络,还入侵中国的网络,窃取各种情报。

从斯诺登爆料的内容可知,美国政府私底下监视着多个国家的网络。

斯诺登亲口说过“你什么错都没有,但你却可能成为被怀疑的对象,也许只是因为一次拨错了的电话。

他们就可以用这个项目仔细调查你过去的所有决定,审查所有跟你交谈过的朋友。

一旦你连上网络,就能验证你的机器。

无论采用什么样的措施,你都不可能安全。

”我们许多人依赖网络,将自己的各种隐私类信息都上传上了互联网,如果没有一个安全的网络环境,则会引发无法预料且不可收拾混乱。

计算机网络信息安全现状计算机网络信息安全包括网络系统的硬、软件及系统中的数据受到保护,不受偶然或恶意的原因而遭到破坏、更改、泄露,使得系统连续、可靠、正常地运行,网络服务不中断。

计算机和网络技术具有的复杂性和多样性,使得计算机和网络安全成为一个需要持续更新和提高的领域。

目前黑客的攻击方法已超过了计算机病毒的种类,而且许多攻击都是致命的。

在Intenet网络上,因互联网本身没有时空和地域的限制,每当有一种新的攻击手段产生,就能在很短时间内传遍全世界,这些攻击手段利用网络和系统漏洞进行攻击从而造成计算机系统及网络瘫痪。

蠕虫、后门、R0nt kits、DOS和senier是大家熟悉的几种黑客攻击手段。

斯诺登“棱镜门”事件给中国信息安全发展带来的新启示第一篇:斯诺登“棱镜门”事件给中国信息安全发展带来的新启示斯诺登“棱镜门”事件给中国信息安全发展带来的新启示2013年,“棱镜门”等事件震惊了世界,各国纷纷调整在网络空间的战略部署,网络空间格局面临重大变革。

展望2014年,网络空间竞争将更加激烈,国家间网络冲突将逐步浮现,这给我国信息安全带来严峻挑战。

我从三个方面给出了判断分析和对策建议。

一、对2014年形势的基本判断(一)全球爆发大规模网络冲突的风险将进一步增加随着网络空间地位的日益提升,世界各国逐步明确在网络空间中的核心利益,不断加大在网络空间的部署,爆发国家级网络冲突的风险不断增加。

首先,网络空间“军备竞赛”初见端倪。

联合国裁军研究所6月份的调查结果显示,已有46个国家组建了网络战部队,而欧美一些国家仍在加强网络部队建设,如美国3月份表示将新增40支网络小队。

其次,世界各国网络空间安全投入不断加大。

市场研究公司asdreports最新研究显示,2013-2023年间美国网络安全开支将达940亿美元,其后是欧洲250亿美元,亚太230亿美元,中东228亿美元,拉美16亿美元。

再次,网络冲突已经成为现实战争的重要组成部分。

3月初,马来西亚与菲律宾黑客相互进行网络攻击,以配合两国地区武装冲突;2013年以来,亲叙利亚总统的黑客组织“叙利亚电子军”频繁出击,为政府军争取利益。

最后,“棱镜门”引发网络空间新型对抗。

随着6月份“棱镜”项目的揭露,美国及其盟国打造的网络空间监控体系呈现在世人面前,国际社会开始针对这些监控行为采取反制措施。

如,印度政府9月份要求全国50多万官员在官方通信中禁用美国的电子邮件服务;9月份,巴西计划和阿根廷共同建立专属互联网体系,以摆脱美国的监控。

2014年,世界各国会进一步加强网络空间部署,网络摩擦也会不断增多,对我国网络安全形势带来严峻的挑战。

(二)贸易保护“安全壁垒”将波及整个信息技术产业2013年以来,贸易保护“安全壁垒”被广泛使用,其影响范围正不断被扩大。

从斯诺登事件看网络信息安全从斯诺登事件看网络信息安全第一章事件背景1.1 斯诺登事件的起因1.2 斯诺登事件的影响1.3 斯诺登事件对网络信息安全的启示第二章网络信息安全的基本概念2.1 网络信息安全的定义2.2 网络信息安全的重要性2.3 网络信息安全的目标第三章网络信息安全的威胁与漏洞3.1 网络攻击方式与类型3.2 常见的网络信息安全漏洞3.3 未来可能的网络信息安全威胁第四章网络信息安全的保护措施4.1 防火墙与入侵检测系统4.2 加密与身份认证技术4.3 安全策略与管理措施4.4 安全意识教育与培训第五章网络信息安全的国际标准与法律法规5.1 国际标准组织与网络信息安全标准5.2 相关国际法律法规概述5.3 各国网络信息安全法规的比较第六章未来网络信息安全的发展趋势6.1 与网络信息安全6.2 区块链技术与网络信息安全6.3 云计算与网络信息安全附件:________1.斯诺登事件相关报道摘录2.网络信息安全相关报告与研究法律名词及注释:________1.防火墙:________一种网络安全设备,用于监视网络流量并控制进出网络的数据包。

2.入侵检测系统:________一种用于监测网络或系统中的异常活动的安全设备。

3.加密:________通过使用密码算法将数据转化为密文,保护数据的机密性与完整性。

4.身份认证技术:________用于确认用户身份的技术,如密码、指纹、虹膜等。

5.安全策略:________为保护网络信息安全而制定的规则与方针。

6.安全意识教育与培训:________通过教育与培训提高用户对网络信息安全的认识和意识。