第8章 可靠性

- 格式:ppt

- 大小:573.00 KB

- 文档页数:72

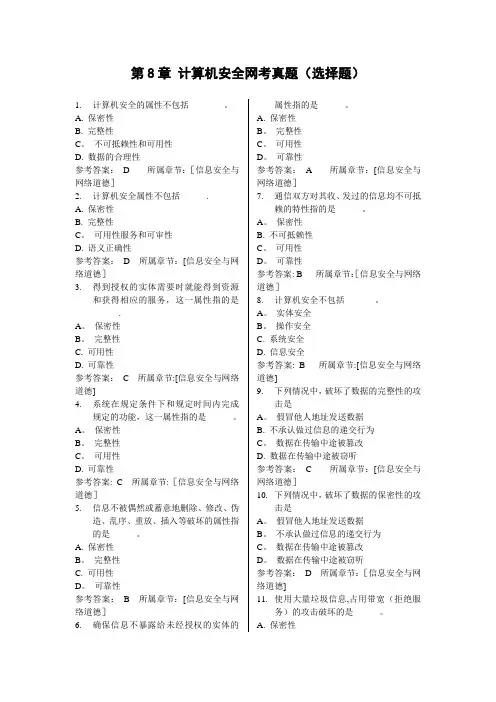

第8章计算机安全网考真题(选择题)1.计算机安全的属性不包括________。

A. 保密性B. 完整性C。

不可抵赖性和可用性D. 数据的合理性参考答案:D 所属章节:[信息安全与网络道德]2.计算机安全属性不包括______.A. 保密性B. 完整性C。

可用性服务和可审性D. 语义正确性参考答案: D 所属章节:[信息安全与网络道德]3.得到授权的实体需要时就能得到资源和获得相应的服务,这一属性指的是______.A。

保密性B。

完整性C. 可用性D. 可靠性参考答案:C 所属章节:[信息安全与网络道德]4.系统在规定条件下和规定时间内完成规定的功能,这一属性指的是______。

A。

保密性B。

完整性C。

可用性D. 可靠性参考答案: C 所属章节:[信息安全与网络道德]5.信息不被偶然或蓄意地删除、修改、伪造、乱序、重放、插入等破坏的属性指的是______。

A. 保密性B。

完整性C. 可用性D。

可靠性参考答案: B 所属章节:[信息安全与网络道德]6.确保信息不暴露给未经授权的实体的属性指的是______。

A. 保密性B。

完整性C。

可用性D。

可靠性参考答案: A 所属章节:[信息安全与网络道德]7.通信双方对其收、发过的信息均不可抵赖的特性指的是______。

A。

保密性B. 不可抵赖性C。

可用性D。

可靠性参考答案: B 所属章节:[信息安全与网络道德]8.计算机安全不包括_______。

A。

实体安全B。

操作安全C. 系统安全D. 信息安全参考答案: B 所属章节:[信息安全与网络道德]9.下列情况中,破坏了数据的完整性的攻击是_______A。

假冒他人地址发送数据B. 不承认做过信息的递交行为C。

数据在传输中途被篡改D. 数据在传输中途被窃听参考答案: C 所属章节:[信息安全与网络道德]10.下列情况中,破坏了数据的保密性的攻击是_______A。

假冒他人地址发送数据B。

不承认做过信息的递交行为C。

![0lb[工学]第8章工程结构可靠度计算方法](https://uimg.taocdn.com/8e4e6fb2680203d8ce2f24e0.webp)

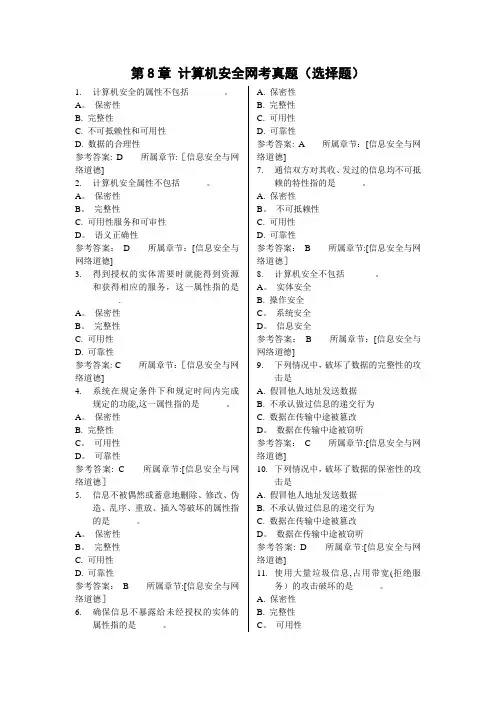

第8章计算机安全网考真题(选择题)1.计算机安全的属性不包括________。

A。

保密性B. 完整性C. 不可抵赖性和可用性D. 数据的合理性参考答案: D 所属章节:[信息安全与网络道德]2.计算机安全属性不包括______。

A。

保密性B。

完整性C. 可用性服务和可审性D。

语义正确性参考答案: D 所属章节:[信息安全与网络道德]3.得到授权的实体需要时就能得到资源和获得相应的服务,这一属性指的是______.A。

保密性B。

完整性C. 可用性D. 可靠性参考答案: C 所属章节:[信息安全与网络道德]4.系统在规定条件下和规定时间内完成规定的功能,这一属性指的是______。

A。

保密性B. 完整性C。

可用性D。

可靠性参考答案: C 所属章节:[信息安全与网络道德]5.信息不被偶然或蓄意地删除、修改、伪造、乱序、重放、插入等破坏的属性指的是______。

A。

保密性B。

完整性C. 可用性D. 可靠性参考答案:B 所属章节:[信息安全与网络道德]6.确保信息不暴露给未经授权的实体的属性指的是______。

A. 保密性B. 完整性C. 可用性D. 可靠性参考答案: A 所属章节:[信息安全与网络道德]7.通信双方对其收、发过的信息均不可抵赖的特性指的是______。

A. 保密性B。

不可抵赖性C. 可用性D. 可靠性参考答案:B 所属章节:[信息安全与网络道德]8.计算机安全不包括_______。

A。

实体安全B. 操作安全C。

系统安全D。

信息安全参考答案: B 所属章节:[信息安全与网络道德]9.下列情况中,破坏了数据的完整性的攻击是_______A. 假冒他人地址发送数据B. 不承认做过信息的递交行为C. 数据在传输中途被篡改D。

数据在传输中途被窃听参考答案:C 所属章节:[信息安全与网络道德]10.下列情况中,破坏了数据的保密性的攻击是_______A. 假冒他人地址发送数据B. 不承认做过信息的递交行为C. 数据在传输中途被篡改D。

第8章计算机信息安全(单选题)一.计算机安全定义、计算机安全属性1、计算机系统安全通常指的是一种机制,即___A___。

(参考p.320)A.只有被授权的人才能使用其相应的资源B.自己的计算机只能自己使用C.只是确保信息不暴露给未经授权的实体D.以上说法均错[解析]参考p.3202、计算机安全属性包含5个方面,它们是:可用性、可靠性、完整性、__C__和不可抵赖性(也称不可否认性)。

(请看解析)A.可靠性B.完整性C.保密性(或机密性)D.以上说法均错[解析]具体给出5个属性:(1)可用性:是指得到授权的实体在需要时能访问资源和得到服务(2)可靠性:是指系统在规定条件下和规定时间内完成规定的功能(3)完整性:是指信息不被偶然或蓄意地删除、修改、伪造、篡改等破坏的特性(4)保密性:是指确保信息不暴露给未经授权的实体(5) 不可抵赖性:是指通信双方对其收、发过的信息均不可抵赖。

(这5点可记一下,5点的内容就不必记了。

)3、计算机安全属性不包括___D__。

A.保密性B.完整性C.可用性服务和可审性D.语义正确性[解析]略4、得到授权的实体需要时就能得到资源和获得相应的服务,这一属性指的是__C___。

(参考第二题的解析)A.保密性B.完整性C.可用性D.可靠性[解析]参考第二题的解析。

5、系统在规定条件下和规定时间内完成规定的功能,这一属性指的是___D___。

A.保密性B.完整性C.可用性D.可靠性[解析]参考第二题的解析。

6、信息不被偶然或蓄意地删除、修改、伪造、乱序、重放、插入等破坏的属性指的是___B___。

A.保密性B.完整性C.可用性D.可靠性[解析]参考第二题的解析。

7、确保信息不暴露给未经授权的实体的属性指的是__A____。

A.保密性B.完整性C.可用性D.可靠性[解析]参考第二题的解析。

8、通信双方对其收、发过的信息均不可抵赖的特性指的是__B____。

A.保密性B.不可抵赖性C.可用性D.可靠性[解析]参考第二题的解析。

第8章提供客户服务一、单项选择题(每题备选答案中有一个最符合题意的答案,请将正确选项代号填入括号)1.按服务的时间长短分类,服务类型不包括()。

(A) 长期服务(B) 中期服务(C) 短期服务(D) 一次性服务2.售前服务不包括()。

(A)销售环境布置(B)提供代办服务(C)提供多种方便(D)广告宣传3.企业提高服务质量的方法,包括()。

(A) 建立销售促进目标(B) 实践观察(C) 标准跟进(D) 导购服务4. 处理客户投诉的原则包括()。

(A)留档分析(B)垂直沟通(C)蓝图技巧(D)水平沟通5.售中服务不包括()。

(A)向客户传授知识(B)提供代办服务(C)帮助客户挑选商品(D)广告宣传6.售后服务包括()。

(A)操作示范表演(B)包装服务(C)帮助客户挑选商品(D)广告宣传7.在客户同服务人员打交道过程中,服务人员的行为、态度、穿着等将直接影响到客户对服务质量的感知,属于()。

(A)职能质量(B) 技术质量(C) 服务标准(D) 服务水平8.蓝图技巧的步骤主要有()。

(A)将那些容易导致服务失败的环节找出来(B)对照竞争对手的做法,重新评估支持性职能部门(C)将自身的战略与竞争者已获得成功的战略进行比较,寻找彼此之间的相互关系(D)集中精力从降低竞争成本和提高竞争差异化的角度来了解竞争对手的做法9.服务质量的评价标准包括()。

(A) 保证性(B) 一致性(C) 相关性(D) 技巧性10.客户投诉的内容包括()。

(A) 价格投诉(B)欠款投诉(C) 恶意投诉(D) 货物运输投诉答案:1-5 DBCAD;6-10 BAAAD二、多选题(每题备选答案中有两个或两个以上符合题意的答案,请将正确选项代号填入括号)1. 客户服务的重要作用主要表现在()。

(A) 全面满足客户的需求(B) 扩大产品销售(C) 提高企业的经济和社会效益(D) 提高竞争能力2.按服务的时序分类,服务类型包括()。

(A) 长期服务(B) 中期服务(C) 售前服务(D) 售后服务3.常见的售后问题()。