西安交通大学操作系统

- 格式:doc

- 大小:141.37 KB

- 文档页数:8

西安交通大学《数据库系统原理》作业考核试题一、单选题1。

SQL是的缩写.()A。

Standard Query LanguageB. Select Query Language[正确]C。

Structured Query LanguageD。

以上都不是满分:2 分2。

dbms 提供dml 实现对数据的操作。

嵌入高级语言中使用的dml 称为()A. 自主型B. 自含型[正确]C。

宿主型D。

交互型满分:2 分3. db、dbms 和dbs 三者之间的关系是()A。

db 包括dbms和dbs[正确]B。

dbs包括db和dbmsC。

dbms包括db和dbsD。

不能相互包括满分:2 分4. 在数据库中存储的是()。

A. 数据B。

数据模型[正确]C. 数据以及数据之间的联系D. 信息满分:2 分5。

DBMS是()。

A。

OS的一部分[正确]B。

OS支持下的系统软件C. 一种编译程序D。

一种操作系统满分:2 分6. dbms 提供dml 实现对数据的操作.可以独立交互使用的dml 称为()A. 宿主型B。

独立型[正确]C. 自含型D。

嵌入型满分:2 分7。

关于关系模式的键,以下说法正确的是()。

A. 一个关系模式可以有多个主键[正确]B。

一个关系模式可以有多个候选键C。

主键所包含的属性称为主属性D。

不是哪个关系模式都有键满分:2 分8。

下列SQL句中,能够实现参照完整性控制的语句是().A。

FOREIGN KEYB。

PRIMARY KEYC。

REFERENCES[正确]D. FOREIGN KEY 和REFERENCES满分:2 分9。

对数据对象施加封锁,可能会引起活锁和死锁问题.避免活锁的简单方法是采用的策略.()[正确]A。

顺序封锁法B. 依次封锁法C。

优先级高先服务D. 先来先服务满分:2 分10。

关系运算中花费时间最长的运算是()。

A。

投影[正确]B。

广义笛卡儿积C。

除法D。

选取满分:2 分11。

给定函数依赖f:X→Y和g:X→Y,则()。

2022年西安交通大学城市学院计算机科学与技术专业《操作系统》科目期末试卷A(有答案)一、选择题1、下面关于目录检索的论述中,正确的是()。

A.由于散列法具有较快的检索速度,因此现代操作系统中都用它来替代传统的顺序检索方法B.在利用顺序检索法时,对树形目录应采用文件的路径名,应从根目录开始逐级检索C.在利用顺序检索法时,只要路径名的一个分量名未找到,便应停止查找D.在顺序检索法的查找完成后,即可得到文件的物理地址,2、下面关于文件系统的说法正确的是()。

A.文件系统负责文件存储空间的管理,但不能实现文件名到物理地址的转换B.在多级目录结构中,对文件的访问是通过路径名和用户目录名进行的C.文件可以被划分成大小相等的若干物理块,且物理块大小也可以任意指定D.逻辑记录是对文件进行存取操作的基本单位3、某系统中有11台打印机,N个进程共享打印机资源,每个进程要求3台打印机。

当N的取值不超过()时,系统不会发生死锁。

A.4B.5C.6D.74、下列调度算法中,不可能导致饥饿现象的是()。

A.时间片轮转B.静态优先数调度C.非抢占式短作业优先D.抢占式短作业优先5、下列选项中,会导致进程从执行态变为就绪态的事件是()。

A.执行P(wait)操作B.中请内存失败C.启动I/O设备D.被高优先级进程抢占6、要保证一个程序在主存中被改变了存放位置后仍能正确地执行,则对主存空间应采用()技术。

A.静态重定位B.动态重定位C.动态分配D.静态分配7、采用分段存储管理的系统中,若段地址用24位表示,其中8位表示段号,则允许每段的最大长度是()。

A.224BB.216BC.28BD.232 B8、下列选项中,不是操作系统关心的主要问题的是()。

A.管理计算机裸机B.设计、提供用户程序与计算机及计算机硬件系统的接口C.管理计算机中的信息资源D.高级程序设计语言的编译9、下列选项中,在用户态执行的是()。

A.命令解释程序B.缺页处理程序C.进程调度程序D.时钟中断处理程序10、下列有关设备独立性的说法中,正确的是()。

其他系统西安交通大学——软件工程概论所有答案原型特征分为几种类型?答案是:"原型特征有下列类别(1)、系统的界面形式,用原型来解决系统的人机交互界面的结构。

(2)、系统的总体结构,用原型来确定系统的体系结构。

(3)、数据库模式,用原型来确定系统的数据库结构。

"什么是探索型原型模型?答案是:这是一种把原型思想用于需求分析阶段的快速原型模型。

通过对原型的开发来明确用户的需求。

适用于一个开发目标模糊、用户与开发者均缺乏这种项目开发经验的软件项目。

一旦通过原型的开发运行,明确了用户的需求,可按瀑布模型的设计、编码、测试进行开发。

这种原型模型是在研究需求分析阶段的方法设计中产生的。

什么是实验型原型模型?答案是:这是一种把原型思想用于设计阶段的快速原型模型。

若对于一个大型软件系统的设计方案没有把握时,要考核设计方案是否正确、能否实现,可通过原型模型的开发运行来证实。

一旦通过原型模型的开发运行,证实设计方案是正确的、能实现的,可废弃这个原型,按照开发过程来开发。

什么是软件危机?软件危机表现在哪些方面?答案是:"在计算机软件的开发和维护过程中所遇到的一系列严重问题,长期找不到解决这些问题的办法,使问题逐渐积累起来,形成了尖锐的矛盾,从而导致了软件危机。

软件危机的表现有以下几个方面:(1)、对于软件开发的成本和进度的估计很不准确。

由于缺乏软件开发的经验和软件开发数据的积累,使得很难制定出合理有效的开发工作计划。

(2)、开发的软件产品不能完全满足用户要求,用户对已完成开发的软件系统不满意的现象常常发生。

(3)、开发的软件可靠性差。

(4)、软件的可维护性差。

(5)、软件通常没有适当的文档。

(6)、软件开发生产率提高的速度,远远跟不上计算机应用普及深入的趋势。

"什么是软件生存周期?它有哪些活动?答案是:"软件生存周期是指一个软件从提出开发要求开始直到该软件报废为止的整个时期。

2022年西安交通大学城市学院软件工程专业《计算机组成原理》科目期末试卷A(有答案)一、选择题1、某一计算机采用主存Cache存储层次结构,主存容量有8个块,Cache容量有4个块,采取直接映射方式。

若主存块地址流为0,1,2,5,4,6,4,7,1,2,4,1,3,7,2,一开始Cache为空,此期间Cache的命中率为()。

A.13.3%B.20%C.26.7%D.33.3%2、有如下C语言程序段:for(k=0;k<1000;k++)a[k]=a[k]+32;若数组a及变量k均为int型,int型数据占4B,数据Cache采用直接映射方式、数据区大小为1KB,块大小位16B,该程序段执行前Cache为空,则该程序段执行过程中访问数组a的Cache缺失率约为()。

A.1.25%B.2.5%C.12.5%D.25%3、指令寄存器的位数取决()。

A.存储器的容量B.指令字长C.机器字长人D.存储字长4、下列关于计算机操作的单位时间的关系中,正确的是()。

A.时钟周期>指令周期>CPU周期B.指令周期CPU周期>时钟周期C.CPU周期>指令周期>时钟周期D.CPU周期>时钟周期>指令周期5、假设基准程序A在某计算机上的运行时间为100s,其中90s为CPU时间,其余为/O 时间。

若CPU速度提高50%,V/O速度不变,则运行基准程序A所耗费的时间是()。

A.55sB.60sC.65 sD.70s6、在()结构中,外部设备可以和主存储器单元统一编址。

A.单总线B.双总线C.三总线D.以上都可以7、总线宽度与下列()有关。

A.控制线根数B.数据线根数C.地址线根数D.以上都不对8、微程序控制器的速度比硬布线控制器慢,主要是因为()。

A.增加了从磁盘存储器读取微指令的时间B.增加了从主存储器读取微指令的时间C.增加了从指令寄存器读取微指令的时间D.增加了从控制存储器读取微指令的时问9、微指令大体可分为两类:水平型微指令和垂直型微指令。

很有用。

例如,在实际系统中可把处理紧急情况的报警进程赋予最高优先数,一旦有紧急事件发生时,触发报警进程就绪,进程调度就让这个报警进程抢占处理器进行紧急处理和发出警告信号。

3.画出具有快表的分页系统的地址变换图。

答:

4.简述避免死锁的银行家算法中的安全检测算法的思想。

答:设置两个向量:

Free:是一个纵向量,表示系统空闲的各类资源数

Finish:是一个纵向量,表示进程能否得到全部资源使之运行完成

执行安全算法开始时:

Free = Available,Finish[i]:=false(i=1,2,…,n)

(1)从进程集中找一个能满足下述条件的进程Pi

① Finish[i] = false(未定) ② Need[i] <= Free (资源够分)。

2014年4月份计算机使用基础统考模拟试题一、单项选择题A 1.现代计算机之所以能自动连续地进行数据处理,主要因为( A)A、采用了开关电路B、采用了半导体器件C、具有存储程序的功能D、采用了二进制C 2.计算机中数据是指( C)A、一批数字形式的信息B、一个数据分析C、程序、文稿、数字、图像、声音等信息D、程序及其有关的说明资料A 3.从第一台计算机诞生到现在的50多年中,按计算机所用的电子器件来划分,计算机的发展经历了( A)个阶段。

A、4B、6C、7D、3B 4.微型计算机的发展以(B )技术为特征标志A、操作系统B、微处理器C、磁盘D、软件5.计算机目前已经发展到( C )阶段A、晶体管计算机B、集成电路计算机C、大规模和超大规模集成电路计算机D、人工智能计算机6.许多企事业单位现在都使用计算机计算、管理职工工资,这属于计算机的( B ) A、科学计算 B、数据处理 C、过程控制 D、辅助工程7.数控机床、柔性制造系统、加工中心都是( D )的例子A、CAIB、CADC、CAMD、CAT8.突然断电后,RAM和ROM中的信息分别( D)A、不丢失、完全丢失B、完全丢失、大部分丢失C、少量丢失、完全丢失D、完全丢失、不丢失9.下列描述中,正确的是(B )A、1KB=1000BytesB、1MB=1024K BytesB、1KB=1024MB D、1MB=1024Bytes10.内存和外存的主要差别是( B )A、内存速度快,存储容量大,外存则相反B、内存速度快,存储容量小,外存则相反C、内存速度慢,存储容量大,外存则相反D、内存速度慢,存储容量小,外存则相反11.计算机的内存为32MB,也就是说,其内存有( A )个字节的存贮容量A、225B、220C、32×210D、16×16612.计算机的基本指令由( A )两部分构成A、操作码和操作数地址码B、操作码和操作数C、操作数和地址码D、操作指令和操作数13.软盘上第( B )磁道最重要,一旦损坏,该盘就不能正常使用了A、1B、0C、40D、8014.点阵打印机术语中,“24针”是指(C )A、打印头有24×24根针B、信号线接头有24根针C、打印头有24根针D、信号线接头和打印头都24根针15.十进制向二进制数进行转制时,十进制数91相当于二进制数( D )A、1101011B、1101111C、1110001D、101101116.Windows XP属于( B )A、单用户单任务操作系统B、单用户多任务操作系统C、多用户多任务操作系统D、多用户单人务操作系统17.在Windows XP的“资源管理器”目录树窗口的图标左边有一个“+”号,表示( A)A、该目录存在下一级子目录没有展开B、该图标代表一个可执行文件C、该目录是根目录D、该目录下没有任何子目录18.搜索以a打头的文件名为四个字符的文本文档的正确写法是( B )A、a * . txtB、a???. txtC、a * * * . txtD、a?. txt19.在下列描述中,不能打开资源管理器的操作是( D)A、在“开始”菜单的“程序”选项菜单中选择“Windows资源管理器”B、右键单击“开始”按钮,在弹出的快捷菜单中选择“资源管理器”C、右键单击在“我的电脑”,在弹出的快捷菜单中选择“资源管理器”D、使用组合键ALT+F420.格式化后的硬盘( A)A、没有数据和病毒B、没有数据,可能有病毒C、没有病毒,可能有系统文件D、只可以有病毒21.在Word 2003文档中,要把多出同样的错误一次更正,正确的方法是( B )A、用插入光标逐字查找,先删除错误文字,再输入正确文字B、使用“编辑”菜单中的“替换”命令C、使用“撤销”和“恢复”命令D、使用“定位”命令22.如果要在“插入”和“改写”状态之间切换,可以按(A)A、InsertB、HomeC、EndD、Esc23.关于Word 2003的模板,下面叙述错误的是( A)A、模板的文件类型和普通文档的文件类型一样B、模板是某种文档格式的样板C、模板是指一组已命名的字符和段落格式D、模板是Word的一项核心技术24.在“格式”菜单下的“分栏”中,下列说法正确的是( A )A、栏和栏之间可以根据需要设置分割线B、栏的宽度用户可以任意定义,但每栏栏宽度必须相等C、分栏数目最多为3栏D、只能对整篇文章进行分栏,而不能对文章中的某部分进行分栏25.工作表共有65 536行。

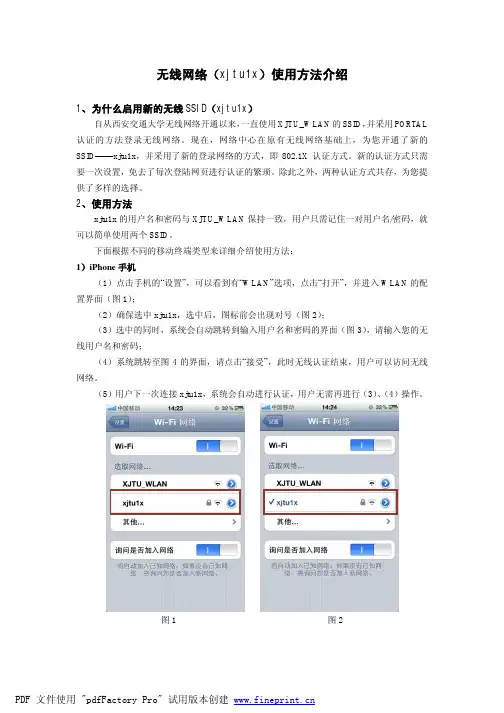

无线网络(xjtu1x)使用方法介绍1、为什么启用新的无线SSID(xjtu1x)自从西安交通大学无线网络开通以来,一直使用XJTU_WLAN的SSID,并采用PORTAL 认证的方法登录无线网络。

现在,网络中心在原有无线网络基础上,为您开通了新的SSID——xjtu1x,并采用了新的登录网络的方式,即802.1X认证方式。

新的认证方式只需要一次设置,免去了每次登陆网页进行认证的繁琐。

除此之外,两种认证方式共存,为您提供了多样的选择。

2、使用方法xjtu1x的用户名和密码与XJTU_WLAN保持一致,用户只需记住一对用户名/密码,就可以简单使用两个SSID。

下面根据不同的移动终端类型来详细介绍使用方法:1)iPhone手机(1)点击手机的“设置”,可以看到有“WLAN”选项,点击“打开”,并进入WLAN的配置界面(图1);(2)确保选中xjtu1x,选中后,图标前会出现对号(图2);(3)选中的同时,系统会自动跳转到输入用户名和密码的界面(图3),请输入您的无线用户名和密码;(4)系统跳转至图4的界面,请点击“接受”,此时无线认证结束,用户可以访问无线网络。

(5)用户下一次连接xjtu1x,系统会自动进行认证,用户无需再进行(3)、(4)操作。

图1 图22)Android (1)置界面((2密码下验证方式和选项下选择(3)droid 系统手机)点击手机(图1);)选择SSID xj 下输入您申请的无线方式和类型的,根据下选择“MSCHA )连接成功后 图图3 手机 机的“设置”,可以看D “xjtu1x ”,弹出认的无线密码,点击根据情况在“APv2”,其他默功后,用户即可直接1可以看到有“WLA 认证界面(“连接”(不同EAP 方法”选项其他默认);可直接访问网络WLAN ”选项,(图2),在不同的手机选择选项下选择网络,无需其他操图2图4点击“打开”,在身份下面您机选择界面不同“PEAP ”及在“其他操作。

西安交通大学实验报告——操作系统原理课内实验姓名:班级:学号:实验一用户接口实验一、实验目的1、理解并掌握面向操作命令的接口Shell,学会简单的shell编码。

2、理解操作系统调用的运行机制,掌握创建系统调用的方法。

二、实验内容1、控制台命令接口实验理解面向操作命令的接口shell和进行简单的shell编程。

该实验是通过“几种操作系统的控制台命令”、“终端处理程序”、“命令解释程序”和“Linux 操作系统的bash”来让实验者理解面向操作命令的接口shell 和进行简单的shell 编程。

●查看bash 版本。

●编写bash 脚本,统计/my 目录下c 语言文件的个数2) 系统调用实验。

2、系统调用实验理解操作系统调用的运行机制。

该实验是通过实验者对“Linux 操作系统的系统调用机制”的进一步了解来理解操作系统调用的运行机制;同时通过“自己创建一个系统调用mycall()”和“编程调用自己创建的系统调用”进一步掌握创建和调用系统调用的方法。

●编程调用一个系统调用fork(),观察结果。

●编程调用创建的系统调用foo(),观察结果。

●自己创建一个系统调用mycall(),实现功能:显示字符串到屏幕上。

●编程调用自己创建的系统调用。

三、实验准备为了使用户通过操作系统完成各项管理任务,操作系统必须为用户提供各种接口来实现人机交互。

经典的操作系统理论将操作系统的接口分为控制台命令和系统调用两种。

前者主要提供给计算机的操作人员对计算机进行各种控制;而后者则提供个程序员,使他们可以方便地使用计算机的各种资源。

四、实验步骤及结果1、控制台命令接口实验(1)查看b ash 版本操作:在s hell 提示符下输入:$echo $BASH_VERSION结果:版本是4.2.42(1)-release(2)建立bash 脚本,输出Hello word操作:在编辑器中输入以下内容#!/bin/bashecho Hello World!结果:操作:执行脚本使用指令:$./text结果:(3)编写bash 脚本:统计/my 目录下 c 语言文件的个数通过bash 脚本,可以有多种方式实现这个功能,而使用函数是其中个一个选择。

2022年西交利物浦大学计算机科学与技术专业《操作系统》科目期末试卷A(有答案)一、选择题1、现代操作系统中,文件系统都有效地解决了重名(即允许不同用户的文件可以具有相同的文件名)问题。

系统是通过()来实现这一功能的。

A.重名翻译结构B.建立索引表C.树形目录结构D.建立指针2、设某文件为索引顺序文件,由5个逻辑记录组成,每个逻辑记录的大小与磁盘块的大小相等,均为512B,并依次存放在50,121,75,80,63号磁盘块上。

若要存取文件的第1569逻辑字节处的信息,则要访问()号磁盘块。

A.3B.75C.80D.633、结构(Cobegin语句1:语句2 Coend)表示语句1和语句2并发执行。

代码如下:X:=0;Y:=0;CobeginBeginX:=1;Y:=Y+X;EndBeginY:=2;X:=X+3;EndCoend当这个程序执行完时,变量X和Y的值有可能为()。

I.X=1,Y=2 II.X=1,Y=3 III.X=4,Y=6A.IB. I和IIC.II和IIID. I、II和III4、下列选项中,导致创建新进程的操作是()。

I.用户登录成功 II.设备分配 III.启动程序执行A.仅I和IIB.仅II和IIIC. 仅I和IIID. I,II,III5、下列调度算法中,不可能导致饥饿现象的是()。

A.时间片轮转B.静态优先数调度C.非抢占式短作业优先D.抢占式短作业优先6、在页式虚拟存储管理系统中,采用某些页面置换算法,会出现Belady异常现象,即进程的缺页次数会随着分配给该进程的页框个数的增加而增加。

下列算,法中,可能出现Belady异常现象的是()。

I.LRU算法 II.FIFO算法 III.OPT 算法A. 仅IB.仅IIC.仅I、IIID. 仅I、III7、适合多道程序运行的存储管理中,存储保护是为了()A.防止一个作业占用同个分区B.防止非法访问磁盘文件C.防止非法访问磁带文件D.防止各道作业相互干扰8、下面说法错误的有()。