实现加密解密程序

- 格式:doc

- 大小:64.50 KB

- 文档页数:13

加密解密程序设计加密解密程序设计通常用于保护敏感信息的传输和存储,确保只有授权的用户才能访问和理解这些信息。

本文将讨论一个基本的加密解密程序设计,其中包含了常用的加密算法和解密算法,以及一些常见的加密解密技巧和策略。

一、加密算法设计1. 替换加密算法(Substitution Cipher):将原始消息中的字符替换为其他字符,通常使用一个固定的字母表和一个加密密钥。

例如,可以通过移位加密算法将字母A替换为字母D,将字母B替换为字母E,以此类推。

解密时,将密文中的字符替换回原始字符即可。

2. 移位加密算法(Caesar Cipher):也称为凯撒密码,是一种简单的替换密码。

将原始消息中的每个字母按照固定的位移量向后移动,例如,位移量为3时,字母A将被替换为字母D,字母B将被替换为字母E,以此类推。

解密时,将密文中的字母按照相同的位移量向前移动即可恢复原始消息。

3. 对称加密算法(Symmetric Cryptography):使用同一个密钥进行加密和解密,常用的对称加密算法包括DES、AES和RC4等。

加密时,将原始消息和密钥作为输入,通过特定的算法生成密文。

解密时,将密文和相同的密钥作为输入,通过逆算法恢复原始消息。

4. 非对称加密算法(Asymmetric Cryptography):使用两个不同的密钥进行加密和解密,分别为公钥和私钥。

常用的非对称加密算法包括RSA、DSA和ECC等。

加密时,将原始消息和公钥作为输入,通过特定的算法生成密文。

解密时,将密文和私钥作为输入,通过逆算法恢复原始消息。

5. 哈希函数(Hash Function):将任意长度的输入数据映射到固定长度的输出数据。

常用的哈希函数有MD5和SHA1等。

哈希函数通常用于生成消息的摘要,以验证消息的完整性和防止数据篡改。

二、加密解密程序设计示例以下是一个基本的加密解密程序设计示例,使用移位加密算法和对称加密算法进行加密和解密。

1.移位加密算法:```pythondef shift_cipher_encrypt(message, shift):encrypted_message = ""for character in message:if character.isalpha(:encrypted_character = chr((ord(character) - ord('A') + shift) % 26 + ord('A'))else:encrypted_character = characterencrypted_message += encrypted_characterreturn encrypted_messagedef shift_cipher_decrypt(encrypted_message, shift):decrypted_message = ""for character in encrypted_message:if character.isalpha(:decrypted_character = chr((ord(character) - ord('A') - shift) % 26 + ord('A'))else:decrypted_character = characterdecrypted_message += decrypted_characterreturn decrypted_message```2. 对称加密算法(使用Python的PyCrypto库进行AES加密):```pythonfrom Crypto.Cipher import AESdef symmetric_encrypt(message, key):cipher = AES.new(key, AES.MODE_ECB)encrypted_message = cipher.encrypt(message)return encrypted_messagedef symmetric_decrypt(encrypted_message, key):cipher = AES.new(key, AES.MODE_ECB)decrypted_message = cipher.decrypt(encrypted_message)return decrypted_message```三、加密解密技巧和策略1.密钥管理:确保只有授权的用户才能获得密钥。

JAVA实现AES的加密和解密算法AES(高级加密标准)是一种对称加密算法,可以通过Java的javax.crypto库来实现。

下面我们将介绍一种基于Java的AES加密和解密算法的实现方法。

1.导入所需的包在Java中使用AES加密和解密算法需要导入以下两个包:```import javax.crypto.Cipher;import javax.crypto.spec.SecretKeySpec;```2.创建加密和解密函数首先,我们需要创建加密函数和解密函数。

加密函数将输入的明文数据加密为密文,解密函数将输入的密文数据解密为明文。

```javaprivate static byte[] encrypt(byte[] key, byte[] data) throws ExceptionSecretKeySpec secretKeySpec = new SecretKeySpec(key, "AES");Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");cipher.init(Cipher.ENCRYPT_MODE, secretKeySpec);return cipher.doFinal(data);private static byte[] decrypt(byte[] key, byte[] encryptedData) throws ExceptionSecretKeySpec secretKeySpec = new SecretKeySpec(key, "AES");Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");cipher.init(Cipher.DECRYPT_MODE, secretKeySpec);return cipher.doFinal(encryptedData);```3.测试加密和解密函数为了验证加密和解密函数的正确性,我们可以创建一个测试函数来测试它们。

rsa加密解密算法c语言程序RSA加密解密算法是一种公钥加密算法,发明于1977年,基于两个大质数的乘积难分解性,能够对短文本进行加解密。

以下是RSA加密解密算法的C语言程序。

一、密钥生成首先定义了一个结构体存储RSA密钥,该结构体包含三个元素:n、e和d。

- n = p * q,其中p和q为大质数;- e为与(p - 1) * (q - 1)互质的自然数,一般选取65537;- d为e模(p - 1) * (q - 1)的逆元素,即满足e * d ≡ 1 (mod (p - 1) * (q - 1)))的自然数。

generateRSAKey函数通过调用randomPrime函数生成两个大质数p和q,再通过Euclidean函数计算(p - 1) * (q - 1)的值phi,最后继续使用extendedEuclidean函数计算d的值,最终将生成的密钥存储在RSAKey结构体中。

```c#include <stdio.h>#include <stdlib.h>#include <time.h>#include <math.h>#define k 1024 // 密钥长度typedef struct {unsigned long long n;unsigned long long e;unsigned long long d;} RSAKey;unsigned long long randomPrime(unsigned long long n);unsigned long long gcd(unsigned long long a, unsigned long long b);unsigned long long Euclidean(unsigned long long a, unsigned long long b);RSAKey generateRSAKey();// 生成一个小于n的随机质数unsigned long long randomPrime(unsigned long long n) {unsigned long long p;do {p = rand() % n;while (!(p & 1)) // 确保p为奇数p = rand() % n;} while (gcd(p, n) != 1); // 确保p和n互质return p;}二、加密和解密下面定义了两个函数:encrypt和decrypt,其中encrypt函数用于将明文转换为密文,decrypt函数用于将密文转换为明文。

网络安全实践编写加密和解密程序在如今的数字化时代,网络安全问题变得越来越重要。

为了确保敏感数据的保密性,密码学技术应用广泛。

编写加密和解密程序是网络安全实践的一个关键方面。

本文将介绍如何编写一个简单的加密和解密程序,以加强数据的保护。

【引言】在互联网时代,信息传输和存储都需注意保密性,目的是防止恶意窃取或非法访问数据。

加密和解密程序通过对数据进行转换,使其只能被授权访问者所理解。

下面我们将分别介绍加密和解密程序的实现过程。

【加密程序】加密是将明文转化为密文的过程。

在编写加密程序时,我们可以选择不同的算法和方法。

这里以简单的凯撒密码为例演示。

步骤一:确定加密算法。

在凯撒密码中,我们将明文中的每个字符按照一定的规则进行替换。

这里我们选择将明文的每个字符按照字母表顺序向后移动三位,即A替换为D,B替换为E,以此类推。

步骤二:编写加密函数。

在程序中,我们可以定义一个加密函数,将明文作为函数的输入,然后根据加密算法对每个字符进行替换。

最后返回加密后的密文。

步骤三:测试加密程序。

编写测试代码,输入明文,调用加密函数进行加密,并输出加密后的密文。

【解密程序】解密是将密文重新转换为明文的过程。

在编写解密程序时,我们需要根据加密算法的规则进行逆向操作。

步骤一:确定解密算法。

对于凯撒密码来说,解密算法就是将密文中的每个字符按照字母表顺序向前移动三位。

步骤二:编写解密函数。

同样地,在程序中,我们可以定义一个解密函数,将密文作为函数的输入,然后根据解密算法对每个字符进行替换。

最后返回解密后的明文。

步骤三:测试解密程序。

编写测试代码,输入密文,调用解密函数进行解密,并输出解密后的明文。

【总结】加密和解密程序是网络安全实践中必不可少的一环。

通过编写这样的程序,我们可以加强数据的保护,确保敏感信息不被未经授权的人访问。

当然,凯撒密码只是密码学中的一种基础算法,实际应用中还需要使用更加复杂、安全性更高的加密算法。

随着网络黑客技术的不断发展,我们需要不断提升自身的网络安全意识,并加强对加密和解密程序的理解和实践,以保护我们的网络安全。

程序设计实践加密解密程序实验报告课题概述1.1课题目标和主要内容:利用MFC类或者win32编写windows程序,实现加密解密的功能。

1.2系统的主要功能:1.实现用户界面友好的操作。

2.具有对称编码体制,可以实现:i.凯撒密码:能够自定义密钥,自由输入明文,进行加密、解密,在对话框中返回加密和解密后的内容。

ii.置换密码:能够自定义密钥,自由输入明文,经矩阵变换进行加密、解密,在对话框中返回加密和解密后的内容iii.对称加密DES:用MFC调用WIN32编写的程序,在用户友好界面操作的同时显示程序加密,解密结果。

3.具有非对称编码体制:i. RSA加密解密:随机产生p,q,经检验是否互质,若不互质接着产生两个随机数,直到二者互质为止。

自动生成p,q,N及加密解密的密钥,可以自由输入明文,返回加密、解密的内容。

ii. MD5消息摘要计算:用MFC调用WIN32编写的程序,在用户友好界面操作的同时显示程序的加密结果。

4.信息隐藏技术:用LSB在图片(bmp格式,任意位置的图片)中写入信息,读取信息并显示出来,可以擦除信息。

可以自定义密钥。

5. AES加密解密:用MFC调用WIN32编写的程序,在用户友好界面操作的同时显示程序加密,解密结果。

6. 以上的所有对文字加密解密的方法(除LSB以外其余所有方法),都可以用于文件加密,解密,并能够及时保存加密,解密的信息到一个TXT文档,可以存在用户想存放的地方。

7.更多:链接了一个可加密解密,功能更为齐全的网站,若是上述方法不能满足用户需求,可以在程序运行的窗口中点击相应按钮,在联网的条件下进行在线加密解密。

一、系统设计2.1系统总体框架:2.2主要的层次逻辑为:1.界面窗口:改善设计,修正效果图:2.将书上的C++语言改用MFC适应的进行编程,实现相应功能:凯撒加解密3.或者用系统函数调用WIN32编好的程序:4.进行文件操作,加密解密后保存文件。

6.调用函数实现网页链接:2.3设计思想:(1)新建一个基于单文档的MFC应用程序,工程名称为secret。

VBA实现数据加密解密的高级方法与示例在信息时代的今天,保护数据安全是非常关键的。

数据加密解密是一种常见的安全措施,可以保护敏感数据在传输和存储过程中不被未经授权的人访问。

在 Microsoft Office 中,可以利用 VBA(Visual Basic for Applications)来实现数据的加密和解密。

本文将介绍一些高级的方法和示例,帮助您更好地理解和应用。

1. 对称加密算法对称加密算法是最常用的加密算法之一。

它使用相同的密钥用于加密和解密数据。

VBA可以使用现成的算法函数,如 AES(Advanced Encryption Standard)和 DES(Data Encryption Standard),来实现对称加密。

示例代码:```vbaPrivate Function EncryptData(ByVal strData As String, ByVal strKey As String) As StringDim objAES As ObjectSet objAES =CreateObject("System.Security.Cryptography.AesManaged") objAES.Key = strKeyobjAES.Mode = 1 ' ECB modeDim objEncryptor As ObjectSet objEncryptor = objAES.CreateEncryptor()Dim bytData() As BytebytData =objEncryptor.TransformFinalBlock(UTF8.GetBytes(strData), 0, strData.Length)EncryptData = Convert.ToBase64String(bytData)Set objAES = NothingSet objEncryptor = NothingEnd Function```上述代码实现了一个名为`EncryptData`的函数,将输入的数据`strData`使用输入的密钥`strKey`进行对称加密,并返回加密后的数据。

实现一个简单的数据加密解密功能简介数据加密解密是信息安全领域的重要技术之一。

在现代互联网时代,隐私数据的保护和安全传输成为了一项关乎个人和机构安全的重要任务。

为了防止敏感数据被未经授权的人员访问和篡改,数据加密技术广泛应用于各个领域。

本文将介绍如何实现一个简单的数据加密解密功能,使用的是常用的对称加密算法。

加密解密原理对称加密算法使用相同的密钥对数据进行加密和解密。

具体流程如下:1.选择一个对称加密算法(如AES、DES、3DES等)和一个密钥。

2.使用密钥加密要传输的数据,生成加密后的数据。

3.使用相同的密钥解密加密后的数据,还原为原始数据。

实现步骤本文以Python语言为例,介绍如何实现一个简单的数据加密解密功能。

步骤一:安装加密库首先需要安装PyCryptodome库,它是Python的一个加密模块,提供了对称加密、非对称加密、哈希等常见加密算法的实现。

安装命令如下:pip install pycryptodome步骤二:生成密钥在数据加密解密过程中,密钥的选择是关键。

密钥应该足够长、随机且保密。

我们可以使用get_random_bytes函数生成密钥。

from Crypto.Random import get_random_bytes# 生成16字节的随机密钥key = get_random_bytes(16)# 输出密钥print(key)步骤三:加密数据使用生成的密钥对数据进行加密。

这里我们选用AES算法进行演示。

from Crypto.Cipher import AES# 待加密的数据data ='Hello World'# 创建AES加密器,使用CBC模式cipher = AES.new(key, AES.MODE_CBC)# 加密数据cipher_text = cipher.encrypt(data.encode())# 输出加密后的数据print(cipher_text)步骤四:解密数据使用相同的密钥对加密后的数据进行解密,还原为原始数据。

数据库中数据加密与解密的流程与实现要点解析及实际应用案例分析分享数据加密与解密是保护数据安全的重要手段,数据库中的数据加密和解密流程及实现要点的解析对于保护敏感信息至关重要。

本文将分析数据库中数据加密与解密的流程和实现要点,并通过一个实际应用案例进行分享。

一、数据库中数据加密与解密的流程在数据库中,数据加密和解密的流程大致可以分为以下几个步骤:1. 确定加密需求:首先要明确要加密的数据对象,是整个数据库还是特定的表、列或字段。

同时也要确定采用哪种加密算法和密钥管理方式。

2. 数据分类和分类加密:根据数据的敏感程度,将数据进行分类。

对于高度敏感的数据,使用较高级别的加密算法和密钥进行加密;对于一般敏感的数据,可以使用适当的加密算法进行加密。

3. 生成密钥和管理密钥:选择合适的密钥生成方式,可以使用对称密钥或非对称密钥。

对称密钥加密的方式简单、高效,但是密钥分发和管理较为复杂;非对称密钥加密的方式较为安全,但是加解密过程相对较慢。

4. 数据加密和解密操作:使用合适的加密算法和密钥对数据进行加密和解密操作。

加密操作将明文数据转化为密文数据,解密操作将密文数据转化为明文数据。

5. 密钥的保护和管理:密钥的保护十分重要,可以采用硬件安全模块(HSM)等方式对密钥进行保护。

同时还需要建立密钥的有效期、权限控制和密钥归档等管理机制。

二、数据库中数据加密与解密的实现要点1. 数据分类和属性选择:根据数据的敏感程度,将数据进行分类。

同时需要选择合适的加密算法和密钥管理方式。

一般敏感的数据可以选择对称加密算法,如AES等;对于高度敏感的数据可以选择非对称加密算法,如RSA等。

2. 密钥生成与管理:根据加密算法的不同,选择合适的密钥生成和管理方式。

对称加密算法中,密钥的生成可以使用随机数生成器;密钥的管理可以使用密钥分发中心(KDC)或密钥管理系统(KMS)。

非对称加密算法中,需要生成公钥和私钥,其中公钥可以发布到公开的地方,私钥需要严格保护。

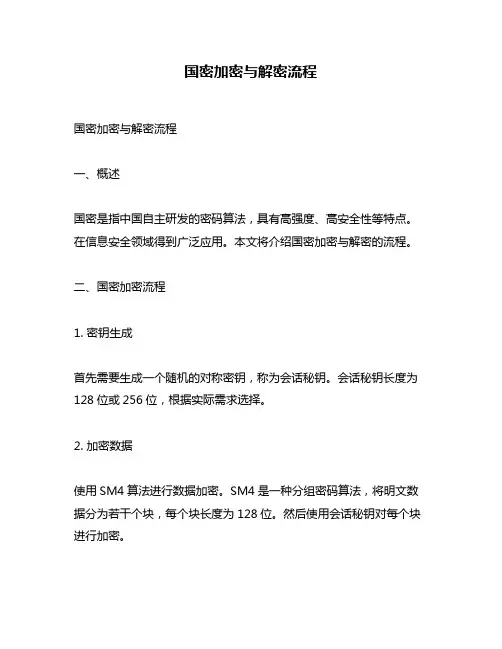

国密加密与解密流程国密加密与解密流程一、概述国密是指中国自主研发的密码算法,具有高强度、高安全性等特点。

在信息安全领域得到广泛应用。

本文将介绍国密加密与解密的流程。

二、国密加密流程1. 密钥生成首先需要生成一个随机的对称密钥,称为会话秘钥。

会话秘钥长度为128位或256位,根据实际需求选择。

2. 加密数据使用SM4算法进行数据加密。

SM4是一种分组密码算法,将明文数据分为若干个块,每个块长度为128位。

然后使用会话秘钥对每个块进行加密。

3. 会话秘钥加密使用SM2算法进行会话秘钥的加密。

SM2是一种非对称密码算法,需要一个公钥和一个私钥。

首先需要获取接收方的公钥,然后使用公钥对会话秘钥进行加密。

4. 数据封装将加密后的数据和经过公钥加密的会话秘钥封装成一个数据包,并添加相关的校验码和其他参数。

5. 发送数据包将封装好的数据包发送给接收方。

三、国密解密流程1. 获取会话秘钥首先需要使用自己的私钥对接收到的会话秘钥进行解密,获取会话秘钥。

2. 解密数据使用SM4算法对接收到的加密数据进行解密,得到明文数据。

3. 数据校验对解密后的明文数据进行校验,确保数据完整性和准确性。

4. 数据处理根据实际需求对明文数据进行处理,例如存储、显示等操作。

四、总结国密加密与解密流程是一个复杂的过程,需要严格按照规范进行操作。

在实际应用中,需要注意保护私钥和公钥的安全,避免泄露导致信息泄露。

同时也需要注意加密算法和会话秘钥长度的选择,以确保信息安全性。

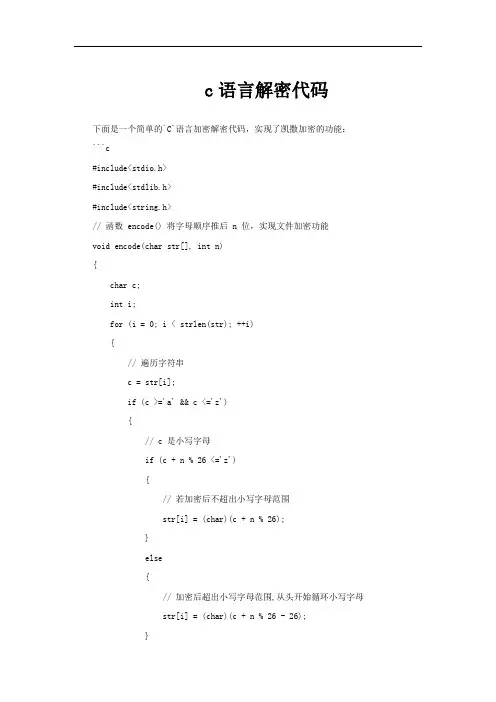

c语言解密代码下面是一个简单的`C`语言加密解密代码,实现了凯撒加密的功能:```c#include<stdio.h>#include<stdlib.h>#include<string.h>// 函数 encode() 将字母顺序推后 n 位,实现文件加密功能void encode(char str[], int n){char c;int i;for (i = 0; i < strlen(str); ++i){// 遍历字符串c = str[i];if (c >='a' && c <='z'){// c 是小写字母if (c + n % 26 <='z'){// 若加密后不超出小写字母范围str[i] = (char)(c + n % 26);}else{// 加密后超出小写字母范围,从头开始循环小写字母 str[i] = (char)(c + n % 26 - 26);}elseif (c >='A' && c <='Z'){// c 为大写字母if (c + n % 26 <= 'Z'){// 加密后不超出大写字母范围str[i] = (char)(c + n % 26);}else{// 加密后超出大写字母范围,从头开始循环大写字母 str[i] = (char)(c + n % 26 - 26);}}else{// 不是字母,不加密str[i] = c;printf("\nAfter encode: \n");puts(str);}}// 输出加密后的字符串printf("\nAfter encode: \n");puts(str);}// 实现解密功能,将字母顺序前移 n 位void decode(char str[], int n){int i;for (i = 0; i < strlen(str); ++i){c = str[i];if (c >='a' && c <='z'){// 解密后还为小写字母,直接解密if (c - n % 26 >='a'){str[i] = (char)(c - n % 26);}else{// 解密后不为小写字母了,通过循环小写字母处理为小写字母 str[i] = (char)(c - n % 26 + 26);}}elseif (c >= 'A' && c <='Z'){// c 为大写字母if (c - n % 26 >='A'){// 解密后还为大写字母str[i] = (char)(c - n % 26);}else{// 解密后不为大写字母了,循环大写字母,处理为大写字母str[i] = (char)(c - n % 26 + 26);}}else{// 不是字母,不加密str[i] = c;}}// 输出解密后的字符串printf("\nAfter decode: \n");puts(str);}int main(){char str[20];int n;printf("请输入字符串(以空格结束输入):\n");gets(str);printf("请输入密钥(1-25的整数):\n");scanf("%d", &n);printf("加密前的字符串为:%s\n", str);encode(str, n);printf("加密后的字符串为:%s\n", str);decode(str, n);printf("解密后的字符串为:%s\n", str);return 0;}```在上述代码中,加密函数`encode()`通过将字符串中的每个字符循环向后移动`n`位实现加密,解密函数`decode()`通过将字符串中的每个字符循环向前移动`n`位实现解密。

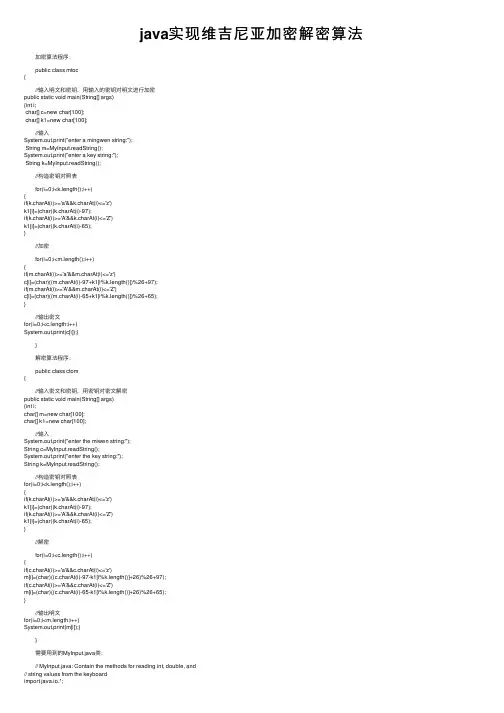

java实现维吉尼亚加密解密算法加密算法程序:public class mtoc{//输⼊明⽂和密钥,⽤输⼊的密钥对明⽂进⾏加密public static void main(String[] args){int i;char[] c=new char[100];char[] k1=new char[100];//输⼊System.out.print("enter a mingwen string:");String m=MyInput.readString();System.out.print("enter a key string:");String k=MyInput.readString();//构造密钥对照表for(i=0;i<k.length();i++){if(k.charAt(i)>='a'&&k.charAt(i)<='z')k1[i]=(char)(k.charAt(i)-97);if(k.charAt(i)>='A'&&k.charAt(i)<='Z')k1[i]=(char)(k.charAt(i)-65);}//加密for(i=0;i<m.length();i++){if(m.charAt(i)>='a'&&m.charAt(i)<='z')c[i]=(char)((m.charAt(i)-97+k1[i%k.length()])%26+97);if(m.charAt(i)>='A'&&m.charAt(i)<='Z')c[i]=(char)((m.charAt(i)-65+k1[i%k.length()])%26+65);}//输出密⽂for(i=0;i<c.length;i++)System.out.print(c[i]);}}解密算法程序:public class ctom{//输⼊密⽂和密钥,⽤密钥对密⽂解密public static void main(String[] args){int i;char[] m=new char[100];char[] k1=new char[100];//输⼊System.out.print("enter the miwen string:");String c=MyInput.readString();System.out.print("enter the key string:");String k=MyInput.readString();//构造密钥对照表for(i=0;i<k.length();i++){if(k.charAt(i)>='a'&&k.charAt(i)<='z')k1[i]=(char)(k.charAt(i)-97);if(k.charAt(i)>='A'&&k.charAt(i)<='Z')k1[i]=(char)(k.charAt(i)-65);}//解密for(i=0;i<c.length();i++){if(c.charAt(i)>='a'&&c.charAt(i)<='z')m[i]=(char)((c.charAt(i)-97-k1[i%k.length()]+26)%26+97);if(c.charAt(i)>='A'&&c.charAt(i)<='Z')m[i]=(char)((c.charAt(i)-65-k1[i%k.length()]+26)%26+65);}//输出明⽂for(i=0;i<m.length;i++)System.out.print(m[i]);}}需要⽤到的MyInput.java类:// MyInput.java: Contain the methods for reading int, double, and// string values from the keyboardimport java.io.*;public class MyInput{// Read a string from the keyboardpublic static String readString(){BufferedReader br= new BufferedReader(new InputStreamReader(System.in), 1);// Declare and initialize the stringString string = "";// Get the string from the keyboardtry{string = br.readLine();}catch (IOException ex){System.out.println(ex);}// Return the string obtained from the keyboardreturn string;}// Read an int value from the keyboardpublic static int readInt(){return Integer.parseInt(readString());}// Read a double value from the keyboardpublic static double readDouble(){return Double.parseDouble(readString());}// Read a byte value from the keyboardpublic static byte readByte(){return Byte.parseByte(readString());}// Read a short value from the keyboardpublic static short readShort(){return Short.parseShort(readString());}// Read a long value from the keyboardpublic static long readLong(){return Long.parseLong(readString());}// Read a float value from the keyboardpublic static float readFloat(){return Float.parseFloat(readString());}}加密算法程序:public class mtoc{//输⼊明⽂和密钥,⽤输⼊的密钥对明⽂进⾏加密public static void main(String[] args){int i;char[] c=new char[100];char[] k1=new char[100];//输⼊System.out.print("enter a mingwen string:");String m=MyInput.readString();System.out.print("enter a key string:");String k=MyInput.readString();//构造密钥对照表for(i=0;i<k.length();i++){if(k.charAt(i)>='a'&&k.charAt(i)<='z')k1[i]=(char)(k.charAt(i)-97);if(k.charAt(i)>='A'&&k.charAt(i)<='Z')k1[i]=(char)(k.charAt(i)-65);}//加密for(i=0;i<m.length();i++){if(m.charAt(i)>='a'&&m.charAt(i)<='z')c[i]=(char)((m.charAt(i)-97+k1[i%k.length()])%26+97);if(m.charAt(i)>='A'&&m.charAt(i)<='Z')c[i]=(char)((m.charAt(i)-65+k1[i%k.length()])%26+65);}//输出密⽂for(i=0;i<c.length;i++)System.out.print(c[i]);}}解密算法程序:public class ctom{//输⼊密⽂和密钥,⽤密钥对密⽂解密public static void main(String[] args){int i;char[] m=new char[100];char[] k1=new char[100];//输⼊System.out.print("enter the miwen string:");String c=MyInput.readString();System.out.print("enter the key string:");String k=MyInput.readString();//构造密钥对照表for(i=0;i<k.length();i++){if(k.charAt(i)>='a'&&k.charAt(i)<='z')k1[i]=(char)(k.charAt(i)-97);if(k.charAt(i)>='A'&&k.charAt(i)<='Z')k1[i]=(char)(k.charAt(i)-65);}//解密for(i=0;i<c.length();i++){if(c.charAt(i)>='a'&&c.charAt(i)<='z')m[i]=(char)((c.charAt(i)-97-k1[i%k.length()]+26)%26+97);if(c.charAt(i)>='A'&&c.charAt(i)<='Z')m[i]=(char)((c.charAt(i)-65-k1[i%k.length()]+26)%26+65);}//输出明⽂for(i=0;i<m.length;i++)System.out.print(m[i]);}}需要⽤到的MyInput.java类:// MyInput.java: Contain the methods for reading int, double, and // string values from the keyboardimport java.io.*;public class MyInput{// Read a string from the keyboardpublic static String readString(){BufferedReader br= new BufferedReader(new InputStreamReader(System.in), 1);// Declare and initialize the stringString string = "";// Get the string from the keyboardtry{string = br.readLine();}catch (IOException ex){System.out.println(ex);}// Return the string obtained from the keyboardreturn string;}// Read an int value from the keyboardpublic static int readInt(){return Integer.parseInt(readString());}// Read a double value from the keyboardpublic static double readDouble(){return Double.parseDouble(readString()); }// Read a byte value from the keyboard public static byte readByte(){return Byte.parseByte(readString());}// Read a short value from the keyboard public static short readShort(){return Short.parseShort(readString());}// Read a long value from the keyboard public static long readLong(){return Long.parseLong(readString());}// Read a float value from the keyboard public static float readFloat(){return Float.parseFloat(readString());}}。

c语言实现加密解密续--获得简单小软件编写程序,实现对文本的加密及解密,要求在加密及解密时的原文件名和密文名从键盘输入,并在解密时验证用户信息即操作权限。

加密程序代码:#include<stdio.h>main(){char c,filename[20];FILE *fp1,*fp2;printf("请输入待加密的文件名:\n");scanf("%s",filename);fp1=fopen(filename,"r");fp2=fopen("miwen.txt","w");do{c=fgetc(fp1);if(c>=32&&c<=126){c=c-32;c=126-c;}if(c!=-1)fprintf(fp2,"%c",c);}while(c!=-1);}解密程序代码:#include<stdio.h>#include<string.h>main(){char c,filename[20];char yanzhengma[20];FILE *fp1,*fp2;printf("请输入待解密文件名:\n");scanf("%s",filename);printf("请输入验证码:\n");scanf("%s",yanzhengma);if(strcmp(yanzhengma,"shan")==0){fp1=fopen(filename,"r"); fp2=fopen("yuanwen.txt","w"); do{c=fgetc(fp1);if(c>=32&&c<=126){c=126-c;c=32+c;}if(c!=-1)fprintf(fp2,"%c",c);}while(c!=-1);}else{printf("验证码错误!请重新输入:\n");scanf("%s",filename);}}运行结果:文件加密:如需要加密的文件名为yusnwen.txt,则屏幕显示为:如yuanwen.txt内容为:qing dao li gong da xue tong xin yu dian zi gong cheng xue yuan 2006 ji dain zi xin xi gong cheng zhuan ye2009 05 17加密后得到的密文miwen.txt为:-507~:=/~25~7/07~:=~&)9~*/07~&50~%)~:5=0~$5~7/07~;6907~&)9~%)=0~lnnh~45~:=50~$5 ~&50~&5~7/07~;6907~$6)=0~%9~~~lnne~ni~mg文件解密:如需解密的文件即为上面加密后的文件miwen.txt,则:当验证码正确时,屏幕显示:得到的原文如加密时的原文。

C语言实现AES加密解密AES(Advanced Encryption Standard)是一种对称加密算法,它是目前广泛使用的加密标准之一、本文将介绍如何使用C语言实现AES加密和解密。

AES算法使用128位(16字节)的块进行加密和解密。

它支持128位、192位和256位长度的密钥。

在下面的示例中,我们将演示如何使用128位的密钥进行AES加密和解密。

首先,我们需要准备一个AES加密所需的密钥。

我们可以通过一个字符串来表示密钥,然后将其转换为字节数组。

在C语言中,可以使用`strncpy`函数将字符串复制到字节数组中。

```c#include <stdio.h>#include <stdlib.h>#include <string.h>#include <openssl/aes.h>#define AES_KEY_SIZE 128int mai//准备AES密钥unsigned char key[AES_KEY_SIZE/8];strncpy((char*)key, keyStr, AES_KEY_SIZE/8);//创建AES加密上下文AES_KEY aesKey;AES_set_encrypt_key(key, AES_KEY_SIZE, &aesKey); //待加密的数据unsigned char input[] = "Hello, AES!";int inputLen = sizeof(input)/sizeof(input[0]); //加密数据unsigned char encrypted[AES_BLOCK_SIZE];AES_encrypt(input, encrypted, &aesKey);//输出加密结果printf("Encrypted: ");for (int i = 0; i < AES_BLOCK_SIZE; i++)printf("%02x", encrypted[i]);}printf("\n");//创建AES解密上下文AES_set_decrypt_key(key, AES_KEY_SIZE, &aesKey); //解密数据unsigned char decrypted[AES_BLOCK_SIZE];AES_decrypt(encrypted, decrypted, &aesKey);//输出解密结果printf("Decrypted: ");for (int i = 0; i < AES_BLOCK_SIZE; i++)printf("%c", decrypted[i]);}printf("\n");return 0;```在上面的示例中,我们使用OpenSSL库提供的AES函数来执行加密和解密操作。

文件加密解密程序在信息时代,文件加密和解密技术越来越重要。

它们可以保护文件的安全,防止未经授权的访问和数据泄露。

本文将介绍一种基于密码学的文件加密解密程序。

一、概述文件加密解密程序是一种用于加密和解密文件的软件。

它使用密码学算法对文件进行加密和解密,以保护文件的内容不被未经授权的用户访问。

该程序支持多种密码学算法,如AES、DES、RSA等,可以满足不同用户的需求。

二、工作原理文件加密解密程序基于密码学原理,对文件进行加密和解密。

它支持多种密码学算法,如对称加密算法和非对称加密算法。

在对称加密算法中,使用相同的密钥对文件进行加密和解密;在非对称加密算法中,使用公钥和私钥对文件进行加密和解密。

1、加密过程在加密过程中,程序首先将要加密的文件读入内存中,然后选择一种密码学算法进行加密。

如果使用对称加密算法,程序将使用用户输入的密钥对文件进行加密;如果使用非对称加密算法,程序将使用用户输入的公钥对文件进行加密。

最后,程序将加密后的文件保存到磁盘上。

2、解密过程在解密过程中,程序首先将要解密的文件读入内存中,然后选择与加密时相同的密码学算法进行解密。

如果使用对称加密算法,程序将使用用户输入的密钥对文件进行解密;如果使用非对称加密算法,程序将使用用户输入的私钥对文件进行解密。

最后,程序将解密后的文件保存到磁盘上。

三、使用方法1、安装程序首先,用户需要从官方网站下载并安装文件加密解密程序。

安装完成后,用户可以打开程序并开始使用。

2、加密文件在程序中,用户可以选择要加密的文件,并选择一种密码学算法进行加密。

用户还需要输入一个密钥(对于对称加密算法)或公钥(对于非对称加密算法)。

程序将自动对文件进行加密,并将加密后的文件保存到磁盘上。

3、解密文件在程序中,用户可以选择要解密的文件,并选择与加密时相同的密码学算法进行解密。

用户需要输入与加密时相同的密钥(对于对称加密算法)或私钥(对于非对称加密算法)。

程序将自动对文件进行解密,并将解密后的文件保存到磁盘上。

C语言实现DES加密解密算法

最近几十年里,DES(Data Encryption Standard)算法的发展起到

了极其重要的作用。

Des算法是一种基于分组密码的算法。

算法将64位

的明文数据块按位分组成8个字节,每一组以8位为单位转换成一个64

位的密文数据块,采用16轮的分组加密,每次密码变化,保证加密强度。

本文详细介绍了DES算法的C语言实现,并分别介绍了加解密算法的实现

步骤以及DES加解密测试过程。

一、DES算法C语言实现

1.函数原型

DES算法的实现包括加密和解密函数,函数原型如下:

unsigned char* DesEncrypt(unsigned char *src, unsigned char

*key); // DES加密函数

unsigned char* DesDecrypt(unsigned char *src, unsigned char

*key); // DES解密函数

输入参数src是指明文源数据,key是加解密密钥,输出参数为一个

指向加解密结果的字符串指针。

2.加解密算法

(1)DES加密算法

DES加密算法步骤如下:

(i)初始置换:将64位明文块做一次IP置换得到L0R0。

(ii)迭代轮换:对L0R0经过16次迭代轮换后,最终结果为

L16R16

(iii)逆置换:L16R16进行逆置换得到64位密文。

(2)DES解密算法

DES解密算法步骤和DES加密算法步骤是一样的,只是将置换步骤改为逆置换,将轮换步骤改为逆轮换即可。

三、DES加解密测试

1.程序测试

在C语言编写完DES加解密算法之后。

AES算法加密解密原理及其编程实现AES(Advanced Encryption Standard,高级加密标准)是一种对称加密算法,广泛应用于保护数据的机密性。

AES算法基于更早期的DES算法,提供了更高的安全性和更快的加密速度。

1.密钥扩展:根据加密的密钥生成一系列轮密钥,用于进行多轮加密中每轮的子密钥生成。

2.初始化:将待加密的数据进行分块,并使用初始轮密钥进行一次简单的字节替换和行移位运算。

3.多轮加密:使用轮密钥对数据进行多次的字节替换、行移位、列混淆和轮密钥加操作。

4.最终轮:在最后一轮中,执行和之前的轮相似的替换操作,但没有列混淆。

5.密文生成:最后一轮的输出为加密结果。

1.导入所需库和函数:```from Crypto.Cipher import AESfrom Crypto import Randomimport binascii```2.生成随机的密钥和初始向量(IV):#生成16字节的随机密钥key = Random.new(.read(16)#生成16字节的随机IViv = Random.new(.read(16)```3.加密函数:```def encrypt(message, key, iv):#创建AES对象并使用密钥和CBC模式进行初始化cipher = AES.new(key, AES.MODE_CBC, iv)#填充明文,使其长度为16的整数倍message = message + (16 - len(message) % 16) * chr(16 - len(message) % 16)#加密并返回密文ciphertext = cipher.encrypt(message.encode()return binascii.hexlify(ciphertext).decode```4.解密函数:def decrypt(ciphertext, key, iv):#创建AES对象并使用密钥和CBC模式进行初始化cipher = AES.new(key, AES.MODE_CBC, iv)#解密并返回明文plaintext =cipher.decrypt(binascii.unhexlify(ciphertext)).decode #去除填充的部分plaintext = plaintext[:-ord(plaintext[len(plaintext) - 1])] return plaintext```5.使用示例:```message = "Hello, AES!"ciphertext = encrypt(message, key, iv)plaintext = decrypt(ciphertext, key, iv)。

des加密解密算法以及python代码实现DES加密解密算法是一种对称加密算法,它将明文分成固定长度的块,然后使用一个密钥进行加密和解密。

在Python中,我们可以使用pycryptodome库来实现DES加密解密算法。

首先,我们需要安装pycryptodome库。

可以使用以下命令在终端或命令提示符中安装:```shellpip install pycryptodome```接下来,我们可以使用以下代码实现DES加密和解密:```pythonfrom Crypto.Cipher import DESimport binascii# 定义密钥和明文key = b'abcdefgh'plaintext = b'Hello, world!'# 创建DES对象并设置密钥des = DES.new(key, DES.MODE_ECB)# 加密明文ciphertext = des.encrypt(plaintext)print('加密后的密文:', binascii.hexlify(ciphertext))# 解密密文decrypted_plaintext = des.decrypt(ciphertext)print('解密后的明文:', decrypted_plaintext)```在上面的代码中,我们首先定义了密钥和明文。

然后,我们创建了一个DES对象并设置了密钥。

接下来,我们使用DES对象的encrypt 方法对明文进行加密,得到密文。

最后,我们使用DES对象的decrypt 方法对密文进行解密,得到解密后的明文。

需要注意的是,上面的代码只是一种简单的实现方式,实际上DES算法的实现过程要比这复杂得多。

此外,DES算法已经被认为是不安全的,因为它使用的密钥长度只有56位,容易被暴力破解。

在实际应用中,建议使用更安全的加密算法,如AES算法。

目录一.摘要 (1)二.网络安全简 (2)安全技术手段 (3)三.现代密码技术分类 (3)1.对称密码体制 (4)2.非对称密码体制 (4)四.RSA加密解密体制 (5)1.RSA公钥密码体制概述 (5)2.RSA公钥密码体制的安全性 (6)3.RSA算法工作原理 (6)五.实现RSA加密解密算法 (7)六.RSA的安全性 (11)七.结语 (13)实现加密解密程序摘要:随着计算机网络的广泛应用,网络信息安全的重要性也日渐突出,计算机信息的保密问题显得越来越重要,无论是个人信息通信还是电子商务发展,都迫切需要保证Internet网上信息传输的安全,需要保证信息安全;网络安全也已经成为国家、国防及国民经济的重要组成部分。

密码技术是保护信息安全的最主要手段之一。

使用密码技术可以防止信息被篡改、伪造和假冒。

加密算法:将普通信息(明文)转换成难以理解的资料(密文)的过程;解密算法则是其相反的过程:由密文转换回明文;密码机包含了这两种算法,一般加密即同时指称加密与解密的技术。

关键字:密码技术、加密算法、解密算法、密码机、RSA正文一、网络安全简介网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

网络安全从其本质上来讲就是网络上的信息安全。

从广义来说,凡是涉及到网络上信息的保密性、完整性、可用性、真实性和可控性的相关技术和理论都是网络安全的研究领域。

网络安全是一门涉及计算机科学、网络技术、通信技术、密码技术、信息安全技术、应用数学、数论、信息论等多种学科的综合性学科。

网络安全的具体含义会随着“角度”的变化而变化。

比如:从用户(个人、企业等)的角度来说,他们希望涉及个人隐私或商业利益的信息在网络上传输时受到机密性、完整性和真实性的保护,避免其他人或对手利用窃听、冒充、篡改、抵赖等手段侵犯用户的利益和隐私。

二、安全技术手段物理措施:保护网络关键设备(如交换机、路由器、服务器、大型计算机等),制定严格的网络安全规章制度,采取防火、防辐射、安装不间断电源(UPS)等措施。

访问控制:对用户访问网络资源的权限进行严格的认证和控制。

例如,进行用户身份认证,对口令加密、更新和鉴别,设置用户访问目录和文件的权限,控制网络设备配置的权限,等等。

数据加密:加密是保护数据安全的重要手段。

数据加密是对网络中传输的数据进行加密,到达目的地后再解密还原为原始数据,保障信息被人截获后不能读懂其含义,目的是防止非法用户截获后盗用信息。

防止计算机网络病毒,安装网络防病毒系统。

其他措施:其他措施包括信息过滤、容错、数据镜像、数据备份和审计等。

近年来,围绕网络安全问题提出了许多解决办法,例如防火墙技术等。

防火墙技术是通过对网络的隔离和限制访问等方法来控制网络的访问权限,从而保护网络资源。

防火墙不仅仅是路由器、堡垒主机、或任何提供网络安全的设备的组合,防火墙是安全策略的一个部分。

其他安全技术包括密钥管理、数字签名、认证技术、智能卡技术和访问控制等等。

安全策略建立全方位的防御体系,甚至包括:告诉用户应有的责任,公司规定的网络访问、服务访问、本地和远地的用户认证、拨入和拨出、磁盘和数据加密、病毒防护措施,以及雇员培训等。

所有可能受到攻击的地方都必须以同样安全级别加以保护。

仅设立防火墙系统,而没有全面的安全策略,那么防火墙就形同虚设。

三、现代密码技术分类根据密钥类型不同将现代密码技术分为两类:一类是对称加密(秘密钥匙加密)系统,另一类是公开密钥加密(非对称加密)系统。

1.对称密码体制对称密码体制是一种传统密码体制,也称为私钥密码体制。

在对称加密系统中,加密和解密采用相同的密钥。

因为加解密密钥相同,需要通信的双方必须选择和保存他们共同的密钥,各方必须信任对方不会将密钥泄密出去,这样就可以实现数据的机密性和完整性。

对于具有n个用户的网络,需要n(n-1)/2个密钥,在用户群不是很大的情况下,对称加密系统是有效的。

但是对于大型网络,当用户群很大,分布很广时,密钥的分配和保存就成了问题。

在对称密钥密码体系中,也许对不同的信息使用不同的密钥,但都面临密钥管理的难题。

由于每对通讯方都必须使用异于他组的密钥,当网络成员的数量增加时,密钥数量成二次方增加。

更尴尬的难题是:当安全的通道不存在于双方时,如何建立一个共有的密钥以利安全的通讯?如果有通道可以安全地建立密钥,何不使用现有的通道。

这个矛盾是长年以来密码学无法在真实世界应用的阻碍。

2.非对称密码体制非对称密码体制也叫公钥加密技术,是针对私钥密码体制的缺陷被提出来的。

相对于对称密钥密码体系,最大的特点在于加密和解密使用不同的密钥。

由于加密和解密是相对独立的,加密和解密会使用两把不同的密钥,加密密钥向公众公开,谁都可以使用,解密密钥只有解密人自己知道,非法使用者根据公开的加密密钥无法推算出解密密钥,故其可称为公钥密码体制。

假如一个人选择并公布了他的公钥,另外任何人都可以用这一公钥来加密传送给那个人的消息。

私钥是秘密保存的,只有私钥的所有者才能利用私钥对密文进行解密。

公开密钥系统通常是复合式的,内含一个高效率的对称密钥算法,用以加密信息,再以公开密钥加密对称钥匙系统所使用的钥匙,以增进效率。

(1)解决大规模网络应用中密钥的分发和治理问题采用分组密码、序列密码等对称密码体制时,加解密双方所用的密钥都是秘密的,而且需要定期更换,新的密钥总是要通过某种秘密渠道分配给使用方,在传递的过程中,稍有不慎,就轻易泄露。

公钥密码加密密钥通常是公开的,而解密密钥是秘密的,由用户自己保存,不需要往返交换和传递,大大减少了密钥泄露的危险性。

同时,在网络通信中使用对称密码体制时,网络内任何两个用户都需要使用互不相同的密钥,只有这样,才能保证不被第三方窃听,因而N个用户就要使用N(N–1)/2个密钥。

采用公钥密码体制,N个用户只需要产生N对密钥。

由此可见,只有公钥密码才能方便、可靠地解决大规模网络应用中密钥的分发和治理问题。

(2)实现网络中的数字签名机制长期以来的日常生活中,对于重要的文件,为了防止对文件的否认,伪造,篡改等等的破坏,传统的方法是在文件上手写签名。

但是在计算机系统中无法使用手写签名,而代之对应的数字签名机制。

数字签名应该能实现手写签名的作用,其本质特征就是仅能利用签名者的私有信息产生签名。

对称密钥技术由于其自身的局限性,无法提供网络中的数字签名。

这是因为数字签名是网络中表征人或机构的真实性的重要手段,数字签名的数据需要有惟一性、私有性,而对称密钥技术中的密钥至少需要在交互双方之间共享,因此,不满足惟一性、私有性,无法用做网络中的数字签名。

相比之下,公钥密码技术由于存在一对公钥和私钥,私钥可以表征惟一性和私有性,而且经私钥加密的数据只能用与之对应的公钥来验证,其他人无法仿冒,所以,可以用做网络中的数字签名服务。

当它被验证时,它也能被信任的第三方(如法官)在任一时刻证实只有私有信息的唯一把握者才能产生此签名。

其特点:签名是可信的,签名是不能伪造的,签名是不可重用的,签名后的文件是不能更改的,签名是不能否认的。

四、RSA加密解密体制1.RSA公钥密码体制概述RSA算法于1977年由美国麻省理工学院的RonalRivest、AdiShamir、LenAdleman 三位年轻教授提出。

该算法利用了数论领域的一个事实:把两个大质数相乘生成一个合数是件十分容易的事情,但要把一个合数分解为两个质数却十分困难,是一种分组密码体制。

合数分解问题目前仍然是数学领域尚未解决的一大难题,至今没有任何高效的分解方法。

它无需收发双方同时参与加密过程,且非常适合于电子函件系统的加密。

RSA建立方法如下:首先随机选两个大素数p、q,计算n=p%26#8226;q;计算欧拉函数φ(n)=(p-1)(q-1);任选一个整数e为公开加密密钥,由e求出秘密解密密钥加密/解密:将明文分成长度小于位的明文块m,加密过程是:c=E(m,e)=modn 解密过程是:m=D(c,d)=modn2.RSA公钥密码体制的安全性RSA的安全性依靠于大整数的因式分解问题。

实际上,人们推测RSA的安全性依靠于大整数的因式分解问题,但谁也没有在数学上证实从c和e计算m需要对n进行因式分解。

可以想象可能会有完全不同的方式去分析RSA。

然而,假如这种方法能让密码解析员推导出d,则它也可以用作大整数因式分解的新方法。

最难以令人置信的是,有些RSA变体已经被证实与因式分解同样困难。

甚至从RSA加密的密文中恢复出某些特定的位也与解密整个消息同样困难。

由于进行的都是大数计算,使得RSA最快的情况也比DES慢上100倍,无论是软件还是硬件实现。

速度一直是RSA的缺陷。

一般来说只用于少量数据加密。

3.RSA算法工作原理首先,找出三个数,p,q,r,其中p,q是两个相异的质数,r是与(p-1)(q-1)互质的数......p,q,r这三个数便是privatekey接着,找出m,使得rm==1mod(p-1)(q-1).....这个m一定存在,因为r与(p-1)(q-1)互质,用辗转相除法就可以得到了.....再来,计算n=pq.......m,n这两个数便是publickey编码过程是,若资料为a,将其看成是一个大整数,假设a=n的话,就将a表成s进位(s%26lt:=n,通常取s=2^t),则每一位数均小于n,然后分段编码......接下来,计算b==a^mmodn,(0%26lt:=b若p,q是相异质数,rm==1mod(p-1)(q-1),a是任意一个正整数,b==a^mmodpq,c==b^rmodpq,则c==amodpq证实的过程,会用到费马小定理,叙述如下:m是任一质数,n是任一整数,则n^m==nmodm%26lt:证实%26gt:因为rm==1mod(p-1)(q-1),所以rm=k(p-1)(q-1)+1,其中k是整数因为在modulo中是preserve乘法的(x==ymodzandu==vmodz=%26gt:xu==yvmodz),所以c==b^r==(a^m)^r==a^(rm)==a^(k(p-1)(q-1)+1)modpq(1)假如a不是p的倍数,也不是q的倍数时:则a^(p-1)==1modp(费马小定理)=%26gt:a^(k(p-1)(q-1))==1modpa^(q-1)==1modq(费马小定理)=%26gt:a^(k(p-1)(q-1))==1modq所以p,q均能整除a^(k(p-1)(q-1即a^(k(p-1)(q-1))==1modpq即a^(k(p-1)(q-1))==1modpq=%26gt:c==a^(k(p-1)(q-1)+1)==amodpq(2)假如a是p的倍数,但不是q的倍数时:则a^(q-1)==1modq(费马小定理)=%26gt:a^(k(p-1)(q-1))==1modq=%26gt:c==a^(k(p-1)(q-1)+1)==amodq=%26gt:q|c-a因p|a=%26gt:c==a^(k(p-1)(q-1)+1)==0modp=%26gt:p|c-a所以,pq|c-a=%26gt:c==amodpq(3)假如a是q的倍数,但不是p的倍数时,证实同上(4)假如a同时是p和q的倍数时:则pq|a=%26gt:c==a^(k(p-1)(q-1)+1)==0modpq=%26gt:pq|c-a=%26gt:c==amodpq这个定理说明a经过编码为b再经过解码为c时,a==cmodn(n=pq)但我们在做编码解码时,限制0%26lt:=a<N,0<=C<N,所以这就是说A等于C,所以这个过程确实能做到编码解码的功能。