Linux系统安全配置基线

- 格式:doc

- 大小:186.50 KB

- 文档页数:16

【安全等保】Linux服务器基线安全--⼲货业务标签:医院信息集成平台、互联⽹医院、互联⽹护理、慢性病随访技术标签:ESB、ETL+CDC、NLP、FaaS、SaaS、Hadoop、MicroService技术微信群:加微信:wonter 发送:技术Q医疗微信群:加微信:wonter 发送:医疗Q关注公众号查看⼀、系统安全基线1.1 系统登录弱⼝令**描述**若系统使⽤弱⼝令,存在极⼤的被恶意猜解⼊侵风险,需⽴即修复。

**加固建议**执⾏命令 `passwd [<user>]`,然后根据提⽰输⼊新⼝令完成修改,其中 `<user>` 为⽤户名,如果不输⼊则修改的是当前⽤户的⼝令。

⼝令应符合复杂性要求:1、长度8位以上2、包含以下四类字符中的三类字符:英⽂⼤写字母(A 到 Z)英⽂⼩写字母(a 到 z)10 个基本数字(0 到 9)⾮字母字符(例如 !、$、#、%、@、^、&)3、避免使⽤已公开的弱⼝令,如:abcd.1234 、admin@123等1.2 确保root是唯⼀的UID为0的帐户**描述**除`root`以外其他`UID`为`0`的⽤户都应该删除,或者为其分配新的`UID`**加固建议**除`root`以外其他`UID`为`0`的⽤户,都应该删除,或者为其分配新的`UID`查看命令:cat/etc/passwd| awk-F: '($3 == 0) { print $1 }'|grep-v'^root$'1.3 开启地址空间布局随机化**描述**它将进程的内存空间地址随机化来增⼤⼊侵者预测⽬的地址难度,从⽽降低进程被成功⼊侵的风险**加固建议**在`/etc/sysctl.conf`或`/etc/sysctl.d/*`⽂件中设置以下参数:kernel.randomize_va_space = 2执⾏命令:sysctl -w kernel.randomize_va_space=21.4 设置⽤户权限配置⽂件的权限**描述**设置⽤户权限配置⽂件的权限**加固建议**执⾏以下5条命令chown root:root /etc/passwd/etc/shadow/etc/group/etc/gshadowchmod0644 /etc/groupchmod0644 /etc/passwdchmod0400 /etc/shadowchmod0400 /etc/gshadow1.5 访问控制配置⽂件的权限设置**描述**访问控制配置⽂件的权限设置**加固建议**运⾏以下4条命令:chown root:root /etc/hosts.allowchown root:root /etc/hosts.denychmod644 /etc/hosts.denychmod644 /etc/hosts.allow如果您是`redhat8`⽤户chown root:root /etc/ssh/sshd_configchmod600 /etc/ssh/sshd_config1.6 确保SSH LogLevel设置为INFO**描述**确保`SSH LogLevel`设置为`INFO`,记录登录和注销活动**加固建议**编辑 `/etc/ssh/sshd_config` ⽂件以按如下⽅式设置参数(取消注释):LogLevel INFO1.7 确保rsyslog服务已启⽤安全审计**描述**确保`rsyslog`服务已启⽤,记录⽇志⽤于审计**加固建议**运⾏以下命令启⽤`rsyslog`服务:systemctl enable rsyslogsystemctl start rsyslog1.8 确保SSH MaxAuthTries设置为3到6之间**描述**设置较低的`Max AuthTrimes`参数将降低`SSH`服务器被暴⼒攻击成功的风险。

linux系统安全基线Linux系统安全基线是指在构建和维护Linux操作系统时,按照一系列预定义的安全措施和规范来实施的一种最佳实践。

它主要是为了减少系统遭受恶意攻击的概率,保护系统的机密性、完整性和可用性。

本文将详细阐述Linux系统安全基线涉及的各个方面,并一步一步回答有关问题。

第一步:建立访问控制机制首先,我们需要建立合理的访问控制机制来限制用户的权限。

这可以通过为每个用户分配适当的权限级别和角色来实现。

例如,管理员账户应该具有最高的权限,而普通用户账户只能执行有限的操作。

此外,应该禁用不必要的账户,并定期审计所有账户和权限。

问题1:为什么建立访问控制机制是Linux系统安全基线的重要组成部分?答:建立访问控制机制可以限制用户的权限,避免未经授权的访问和滥用系统权限,从而提高系统的安全性。

问题2:如何建立访问控制机制?答:建立访问控制机制可以通过分配适当的权限级别和角色给每个用户来实现,同时禁用不必要的账户,并定期审计账户和权限。

第二步:加强系统密码策略系统密码是保护用户账户和系统数据的重要屏障,因此需要加强密码策略。

这包括要求用户使用强密码、定期更新密码、限制密码尝试次数等。

此外,为了避免密码泄露和未经授权的访问,应该启用多因素身份验证。

问题3:为什么加强系统密码策略是Linux系统安全基线的重要组成部分?答:加强系统密码策略可以提高账户和系统数据的安全性,避免密码泄露和未经授权的访问。

问题4:如何加强系统密码策略?答:加强系统密码策略可以通过要求用户使用强密码、定期更新密码、启用密码复杂性检查、限制密码尝试次数等方式来实现。

第三步:更新和修补系统Linux系统安全基线要求及时更新和修补系统以纠正已知的漏洞和安全问题。

这涉及到定期更新操作系统和软件包,并及时应用安全补丁。

此外,应该禁用不必要的服务和端口,以减少攻击面。

问题5:为什么更新和修补系统是Linux系统安全基线的重要组成部分?答:更新和修补系统可以修复已知的漏洞和安全问题,减少系统受攻击的风险。

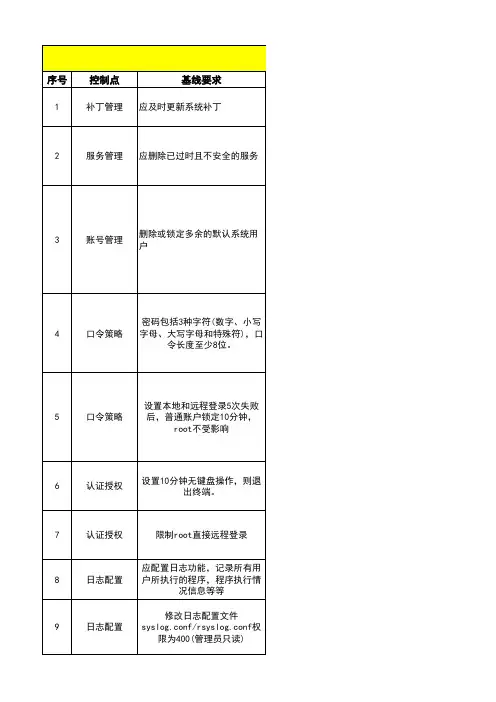

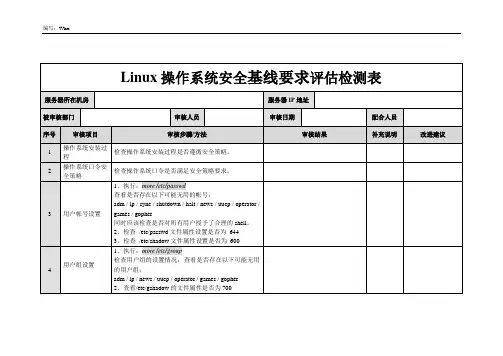

序号控制点基线要求1补丁管理应及时更新系统补丁2服务管理应删除已过时且不安全的服务3账号管理删除或锁定多余的默认系统用户4口令策略密码包括3种字符(数字、小写字母、大写字母和特殊符),口令长度至少8位。

5口令策略设置本地和远程登录5次失败后,普通账户锁定10分钟,root不受影响6认证授权设置10分钟无键盘操作,则退出终端。

7认证授权限制root直接远程登录8日志配置应配置日志功能,记录所有用户所执行的程序,程序执行情况信息等等9日志配置修改日志配置文件syslog.conf/rsyslog.conf权限为400(管理员只读)10协议安全使用SSH等相对安全的加密协议进行远程连接11操作安全记录bash命令历史记录12权限设置对重要的口令文件权限进行限制,防止恶意修改13权限设置拒绝系统默认的系统帐号使用ftp服务linux类基线:共13项,适用于centos 7+(注意:部分配置完成后需要重操作指南根据组织的信息安全策略要求,为系统安装系统安全补丁检测以下服务是不是运行中,若不需要以下服务,则删除服务:telnet . rsh . NIS . TFTP . Talk . chargen-dgram . daytime-dgram .echo-dgram . tcpmux-server若不需要以下系统默认账户,建议删除或锁定:adm . lp . mail . uucp . operator . games . gopher . ftp . nobody . rpm . dbus. avahi . mailnull . smmsp . nscd . vcsa . rpc . rpcuser . nfsnobody . sshd .pcap . ntp .haldaemon . distcache . apache . webalizer . squid . xfs .gdmsabayon . named删除用户:#userdel username;锁定用户:1.修改/etc/shadow文件,用户名后的第一个冒号后加一个感叹号"!"2.将/etc/passwd文件中的shell域设置成/bin/nologin#vi /etc/security/pwquality.confminlen = 8 密码至少8位minclass = 3 至少3种字符指定当本地用户登陆失败次数等于或者大于允许的重试次数则账号被锁定:1.本地登录失败锁定:#vi /etc/pam.d/system-auth 在第2行添加:auth required pam_tally2.so deny=5 unlock_time=600 no_lock_time2.远程登录失败锁定:#vi /etc/pam.d/sshd 在第2行添加:auth required pam_tally2.so deny=5 unlock_time=600 no_lock_time#vim /etc/ssh/sshd_config将"#ClientAliveInterval 0"更改为"ClientAliveInterval 600"重启SSH服务:service sshd restart#vi /etc/ssh/sshd_config将"PermitRootLogin yes"改为"PermitRootLogin no"重启SSH服务:service sshd restartaccton默认是不开启,需要先创建记录文件再开启:#touch /var/log/pacct 创建记录文件#accton /var/log/pacct 开启并记录信息(#accton off 关闭)1.centos6以前版本#chmod 400 /etc/syslog.conf2.centos7+版本#chmod 400 /etc/rsyslog.conf#/etc/init.d/sshd start 启动SSH#/etc/init.d/sshd stop 停止SSH#/etc/init.d/sshd status 查看运行状态#chkconfig --level 2345 sshd on 设置开机启动1).#vi /etc/profile 在底部添加以下代码:#------------------------------------------#historyHISTFILESIZE=4096HISTSIZE=4096USER_IP=`who -u am i 2>/dev/null| awk '{print $NF}'|sed -e 's/[()]//g'` if [ -z $USER_IP ]thenUSER_IP=`hostname`fiHISTTIMEFORMAT="[%F %T] [`whoami`: $USER_IP] "export HISTTIMEFORMAT#------------------------------------------2).#source /etc/profile 重新加载配置文件对/etc/passwd、/etc/shadow、/etc/ group进行以下权限配置:#chown root:/etc/passwd /etc/shadow /etc/group#chmod 644 /etc/passwd /etc/group#chmod 400 /etc/shadow1).#touch /etc/ftpusers 创建文件2).#chmod 644 /etc/ftpusers 配置访问限制3).vi /etc/ftpusers 将不使用的系统默认账户添加进文件里rootdaemonsysy...需要重启服务/系统)检测方法1、 判定条件服务器不存在中高危漏洞。

Linux系统安全配置基线

目录

第1章概述 (1)

1.1目的 (1)

1.2适用范围 (1)

1.3适用版本 (1)

第2章安装前准备工作 (1)

2.1需准备的光盘 (1)

第3章操作系统的基本安装 (1)

3.1基本安装 (1)

第4章账号管理、认证授权 (2)

4.1账号 (2)

4.1.1用户口令设置 (2)

4.1.2检查是否存在除root之外UID为0的用户 (3)

4.1.3检查多余账户 (3)

4.1.4分配账户 (3)

4.1.5账号锁定 (4)

4.1.6检查账户权限 (5)

4.2认证 (5)

4.2.1远程连接的安全性配置 (5)

4.2.2限制ssh连接的IP配置 (5)

4.2.3用户的umask安全配置 (6)

4.2.4查找未授权的SUID/SGID文件 (7)

4.2.5检查任何人都有写权限的目录 (7)

4.2.6查找任何人都有写权限的文件 (8)

4.2.7检查没有属主的文件 (8)

4.2.8检查异常隐含文件 (9)

第5章日志审计 (10)

5.1日志 (10)

5.1.1syslog登录事件记录 (10)

5.2审计 (10)

5.2.1Syslog.conf的配置审核 (10)

5.2.2日志增强 (11)

5.2.3syslog系统事件审计 (11)

第6章其他配置操作 (12)

6.1系统状态 (12)

6.1.1系统超时注销 (12)

6.2L INUX服务 (12)

6.2.1禁用不必要服务 (12)

第7章持续改进 (13)。

Linux系统安全设置步骤一直以来,许多人认为,Linux系统本身就是很安全的,不需要做太多的安全防护,另外基于Linux系统的防护、杀毒软件目前还较少被大众认知,因而在很多时候,我们安装完linux系统,经常不知道系统本身的安全设置从何做起,有的管理员干脆不做任何设置,或者随便下载安装一个杀毒软件完事,这样的做法基本起不了什么作用。

其实如windows server 2003系统本身也是一样,其系统自身的安全设置如果到位,对于服务器的整体安全是非常关键的。

笔者因为业务的关系,和铁通数据中心有较多的接触,通过对一些不法分子对服务器攻击方式的了解,更是深深体会到这点。

很多时候,安装完操作系统,一些看似随手进行的设置,很可能改变了操作系统的安全命运。

Linux安全配置步骤1. BIOS Security任何系统,给BIOS设置密码都是必须的,以防止其它用户通过在BIOS中改变启动顺序, 用特殊的启动盘启动你的系统.2. 磁盘分区1、如果是新安装系统,对磁盘分区应考虑安全性:1)根目录(/)、用户目录(/home)、临时目录(/tmp)和/var目录应分开到不同的磁盘分区;2)以上各目录所在分区的磁盘空间大小应充分考虑,避免因某些原因造成分区空间用完而导致系统崩溃;2、对于/tmp和/var目录所在分区,大多数情况下不需要有suid属性的程序,所以应为这些分区添加nosuid属性;●方法一:修改/etc/fstab文件,添加nosuid属性字。

例如:/dev/hda2 /tmp ext2 exec,dev,nosuid,rw 0 0●方法二:如果对/etc/fstab文件操作不熟,建议通过linuxconf程序来修改。

*运行linuxconf程序;*选择"File systems"下的"Access local drive";*选择需要修改属性的磁盘分区;*选择"No setuid programs allowed"选项;*根据需要选择其它可选项;*正常退出。

操作系统安全基线配置要求为不同用户分配独立的帐户,不允许多个用户共享同一帐户。

应删除或锁定过期或无用的帐户。

只允许指定授权帐户对主机进行远程访问。

应根据实际需要为各个帐户分配最小权限。

应对Administrator帐户进行重命名,并禁用Guest(来宾)帐户。

要求操作系统帐户口令长度至少为8位,且应为数字、字母和特殊符号中至少2类的组合。

设置口令的最长使用期限小于90天,并配置操作系统用户不能重复使用最近5次(含5次)已使用过的口令。

当用户连续认证失败次数为5次时,应锁定该帐户30分钟。

2.2.服务及授权安全应关闭不必要的服务。

应设置SNMP接受团体名称不为public或弱字符串。

确保系统时间与NTP服务器同步。

配置系统DNS指向企业内部DNS服务器。

2.3.补丁安全应确保操作系统版本更新至最新。

应在确保业务不受影响的情况下及时更新操作系统补丁。

2.4.日志审计应合理配置系统日志审核策略。

应设置日志存储规则,保证足够的日志存储空间。

更改日志默认存放路径,并定期对系统日志进行备份。

2.5.系统防火墙应启用系统自带防火墙,并根据业务需要限定允许通讯的应用程序或端口。

2.6.防病毒软件应安装由总部统一部署的防病毒软件,并及时更新。

2.7.关闭自动播放功能应关闭Windows自动播放功能。

2.8.共享文件夹应关闭Windows本地默认共享。

设置共享文件夹的访问权限,仅允许授权的帐户共享此文件夹。

2.9.登录通信安全应禁止远程访问注册表路径和子路径。

设置远程登录帐户的登录超时时间为30分钟。

禁用匿名访问命名管道和共享。

1.帐户共用:每个用户应分配一个独立的系统帐户,不允许多个用户共享同一个帐户。

2.帐户锁定:过期或无用的帐户应该被删除或锁定。

3.超级管理员远程登录限制:应限制root帐户的远程登录。

4.帐户权限最小化:为每个帐户设置最小权限,以满足其实际需求。

5.口令长度及复杂度:操作系统帐户口令长度应至少为8位,且应包含数字、字母和特殊符号中的至少2种组合。

linux安全基线是指一系列的安全措施和配置规则,旨在保护Linux操作系统免受各种安全威胁的影响。

那么,如何建立一个强大且有效的Linux安全基线呢?A secure Linux baseline refers to a set of security measures and configuration rules designed to protect the Linux operating system from various security threats. It is crucial for organizations and individuals to establish a robust and effective Linux security baseline in order to safeguard sensitive data, maintain system integrity, and prevent unauthorized access.一个强大的Linux安全基线应该从以下几个方面进行考虑和配置。

首先是操作系统的硬化。

这意味着禁用不必要的服务和功能,删除或禁用不安全或过时的软件包,并确保操作系统及其组件都是最新版本。

应该启用防火墙,并正确配置网络访问控制列表(ACL)以限制对系统的访问。

其次是访问控制和用户权限管理。

建议通过创建复杂且强密码以及实施密码策略来加固用户账户。

使用SSH密钥认证来替代密码登录,并实施多因素身份验证来提高系统安全性。

另外,限制root用户访问并采取适当措施限制普通用户的特权。

还有文件和目录权限设置。

应该采用最小权限原则,并为每个用户和角色分配最小的权限集合。

同时,定期审核文件和目录权限,确保只有授权的用户或角色能够访问敏感文件和目录。

加密与数据保护也是一个重要的考虑因素。

建议使用可信任的加密算法来保护存储在系统中的敏感数据,并采取备份和恢复策略以应对可能的数据丢失情况。

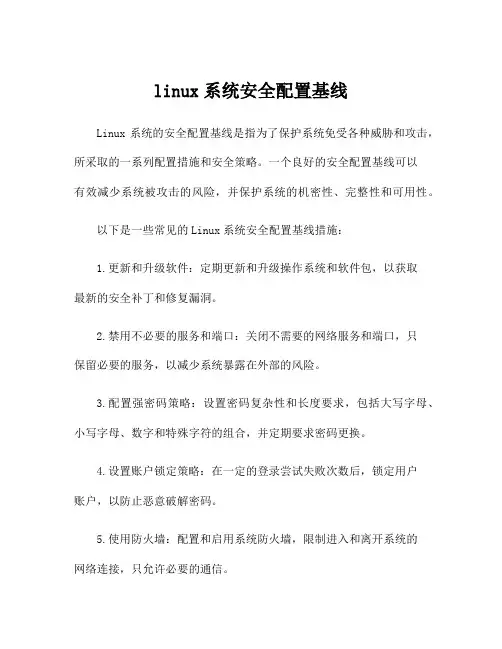

linux系统安全配置基线Linux系统的安全配置基线是指为了保护系统免受各种威胁和攻击,所采取的一系列配置措施和安全策略。

一个良好的安全配置基线可以有效减少系统被攻击的风险,并保护系统的机密性、完整性和可用性。

以下是一些常见的Linux系统安全配置基线措施:1.更新和升级软件:定期更新和升级操作系统和软件包,以获取最新的安全补丁和修复漏洞。

2.禁用不必要的服务和端口:关闭不需要的网络服务和端口,只保留必要的服务,以减少系统暴露在外部的风险。

3.配置强密码策略:设置密码复杂性和长度要求,包括大写字母、小写字母、数字和特殊字符的组合,并定期要求密码更换。

4.设置账户锁定策略:在一定的登录尝试失败次数后,锁定用户账户,以防止恶意破解密码。

5.使用防火墙:配置和启用系统防火墙,限制进入和离开系统的网络连接,只允许必要的通信。

6.禁用root远程登录:禁止root账户通过SSH远程登录系统,使用普通用户登录后再通过su或sudo提升权限。

7.文件和目录权限设置:将敏感文件和目录设置为只有root用户或授权用户可读写,限制其他用户的访问权限。

8.定期备份数据:定期备份系统数据和配置,以防止数据丢失或系统故障时能够恢复系统。

9.启用日志记录:启用系统的日志记录功能,并定期检查和分析日志文件,及时发现异常行为和攻击行为。

10.安装和配置入侵检测系统(IDS):通过安装和配置IDS,可以实时监控系统的网络流量和行为,并发现潜在的入侵行为。

11.限制物理访问:对于物理服务器,限制只有授权人员可以访问服务器,并监控系统进出的人员和设备。

12.安全审计和漏洞扫描:定期进行安全审计和漏洞扫描,发现系统中的安全隐患和漏洞,并及时修复。

13.加密通信:通过使用SSL / TLS等加密协议,保障网络通信的机密性和完整性。

14.安装安全软件和工具:安装合适的安全软件和工具,如防病毒软件、入侵检测系统、防火墙等,增强系统的安全性。

linux系统安全配置基线Linux系统安全配置基线一、概述Linux系统是广泛应用于服务器和个人计算机的操作系统,为了保障系统的安全性,需要进行安全配置。

本文将介绍Linux系统安全配置的基线要求,包括密码策略、用户权限管理、网络安全、日志审计等方面。

二、密码策略1. 密码长度:设置密码最小长度为8个字符,建议包括大小写字母、数字和特殊字符,并定期更换密码。

2. 密码复杂度:要求密码包含大小写字母、数字和特殊字符,不允许使用常见的弱密码。

3. 密码锁定:设置密码锁定策略,限制密码输入错误次数,并设置锁定时间,以防止暴力破解。

三、用户权限管理1. 最小权限原则:给予用户最小权限,避免赋予过高的权限,以减少潜在的安全风险。

2. 禁用不必要的账户:禁用或删除不再使用的账户,避免被攻击者利用。

3. 定期审核权限:定期审查用户的权限,及时撤销不必要的权限。

四、网络安全1. 防火墙配置:配置防火墙规则,只开放必要的端口,限制对系统的非法访问。

2. 网络服务安全:关闭不必要的网络服务,只保留必要的服务,并对其进行定期更新和安全加固。

3. 网络连接监控:监控网络连接情况,及时发现异常连接,并采取相应的安全措施。

4. 网络流量分析:对网络流量进行分析,发现异常流量和攻击行为,采取相应的防御措施。

五、日志审计1. 启用日志功能:启用系统日志功能,记录关键事件和操作,以便后期审计和溯源。

2. 日志存储和保护:将日志存储在安全的地方,并设置合适的权限,防止被篡改或删除。

3. 日志监控和告警:监控日志内容,及时发现异常事件,并设置告警机制,及时采取应对措施。

六、软件更新和补丁管理1. 及时更新软件:定期更新操作系统和应用软件,及时修补已知漏洞,以提高系统的安全性。

2. 自动更新设置:配置自动更新策略,保证系统能够及时获取最新的安全补丁。

七、文件和目录权限控制1. 文件权限设置:合理设置文件和目录的权限,避免敏感文件被非授权用户访问。

Linux系统安全配置详细解析1.为LILO增加开机⼝令 在/etc/lilo.conf⽂件中增加选项,从⽽使LILO启动时要求输⼊⼝令,以加强系统的安全性。

具体设置如下: boot=/dev/hdamap=/boot/mapinstall=/boot/boot.btime-out=60 #等待1分钟promptdefault=linuxpassword=#⼝令设置image=/boot/vmlinuz-2.2.14-12label=linuxinitrd=/boot/initrd-2.2.14-12.img root=/dev/hda6 read-only 此时需注意,由于在LILO中⼝令是以明码⽅式存放的,所以还需要将 lilo.conf的⽂件属性设置为只有root可以读写。

# chmod 600 /etc/lilo.conf 当然,还需要进⾏如下设置,使lilo.conf的修改⽣效。

# /sbin/lilo -v 2.设置⼝令最⼩长度和 最短使⽤时间 ⼝令是系统中认证⽤户的主要⼿段,系统安装时默认的⼝令最⼩长度通常为5,但为保证⼝令不易被猜测攻击,可增加⼝令的最⼩长度,⾄少等于8。

为此,需修改⽂件/etc/login.defs中参数PASS_MIN_LEN。

同时应限制⼝令使⽤时间,保证定期更换⼝令,建议修改参数PASS_MIN_DAYS。

3.⽤户超时注销 如果⽤户离开时忘记注销账户,则可能给系统安全带来隐患。

可修改/etc/profile⽂件,保证账户在⼀段时间没有操作后,⾃动从系统注销。

编辑⽂件/etc/profile,在“HISTFILESIZE=”⾏的下⼀⾏增加如下⼀⾏: TMOUT=600 则所有⽤户将在10分钟⽆操作后⾃动注销。

4.禁⽌访问重要⽂件 对于系统中的某些关键性⽂件如inetd.conf、services和lilo.conf等可修改其属性,防⽌意外修改和被普通⽤户查看。

SuSELinux安全配置基线规范V1.12019年3月18日目录修订记录2第1章概述31.1目的3.1.2适用范围3.第1页共15页1.3实施3.1.4例外条款4.1.5评审与修订4.第2章帐户、权限、日志42.1帐户4.2.1.1禁止多人共享账号4.2.1.2禁用存在空密码帐户52.1.3禁止存在除root外UID为0的账号52.1.4口令复杂度6.2.1.5口令生存周期6.2.2权限7.2.2.1文件与目录缺省权限控制72.2.2帐号文件权限设置7.2.2.3设置关键文件属性8.2.3日志8.2.3.1记录帐户登录日志8第3章系统服务安全93.1远程访问服务9.3.1.1限制root用户SSH远程登录93.1.2用SSH协议进行远程维护103.2协议设置113.2.1修改SNMP的默认Community113.2.2禁止Root用户登录FTP113.2.3禁止匿名FTP133.2.4Root用户环境变量的安全性143.3安全漏洞检查153.3.1OPENSSL心脏滴血漏洞检查153.3.2Bash安全漏洞检查15修订记录第1章概述1.1目的本文档针对安装运行SuSELinux系列操作系统的主机所应当遵循的通用基本安全配置要求提供了参考建议,旨在指导系统管理人员或安全检查人员进行SuSELinux系列操作系统过程中进行安全配置合规性自查、检查、加固提供标准依据与操作指导。

1.2适用范围本配置标准的使用者包括:服务器系统管理员、应用管理员、网络安全管理员。

本配置标准适用的范围包括:SuSELinux服务器系统1.3实施本标准自发布之日起生效本标准的解释权和修改权属于,在本标准的执行过程中若有任何意见或建议,请发送邮件至1.4例外条款欲申请本标准的例外条款,申请人必须准备书面申请文件,说明业务需求和原因,送交进行审批备案。

1.5评审与修订本文档由定期进行审查,根据审视结果修订标准,并颁发执行。

第2章帐户、权限、日志2.1帐户2.1.1禁止多人共享账号2.1.2禁用存在空密码帐户2.1.3禁止存在除root外UID为0的账号2.1.4口令复杂度2.1.5口令生存周期2.2权限2.2.1文件与目录缺省权限控制2.2.2帐号文件权限设置2.2.3设置关键文件属性2.3日志2.3.1记录帐户登录日志第3章系统服务安全3.1远程访问服务3・1・1限制root用户SSH远程登录3.1.2用SSH协议进行远程维护3.2协议设置3.2.1修改SNMP的默认Community3・2・2禁止Root用户登录FTP检测操作步骤检测方法1、如果是vsftp服务器,查看如下配置文件/etc/pam.d/vsftpd、/etc/vsftpd/vsftpd.conf(/etc/vsftpd.conf)。

Linux系统安全配置基线目录第1章 ................................................................................................................................................................................... 概述11.1目的 (1)1.2适用范围 (1)1.3适用版本 (1)第2章 ......................................................................................................................................................... 安装前准备工作12.1需准备的光盘 (1)第3章 .............................................................................................................................................. 操作系统的基本安装13.1基本安装 (1)第4章 .............................................................................................................................................. 账号管理、认证授权24.1账号 (2)4.1.1..................................................................................................................................................................... 用户口令设置24.1.2............................................................................................ 检查是否存在除root之外UID为0的用户34.1.3..................................................................................................................................................................... 检查多余账户34.1.4................................................................................................................................................................................ 分配账户44.1.5................................................................................................................................................................................ 账号锁定44.1.6..................................................................................................................................................................... 检查账户权限54.2认证 (6)4.2.1.............................................................................................................................................. 远程连接的安全性配置64.2.2............................................................................................................................................ 限制ssh连接的IP配置64.2.3.................................................................................................................................................. 用户的umask安全配置74.2.4..................................................................................................... 查找未授权的SUID/SGID文件84.2.5.............................................................................................................................. 检查任何人都有写权限的目录84.2.6.............................................................................................................................. 查找任何人都有写权限的文件94.2.7.................................................................................................................................................... 检查没有属主的文件94.2.8..........................................................................................................................................................检查异常隐含文件10第5章 .........................................................................................................................................................................日志审计115.1日志 (11)5.1.1.......................................................................................................................................................... syslog登录事件记录115.2审计 (11)5.2.1................................................................................................................................................... S yslog.conf的配置审核115.2.2................................................................................................................................................................................ 日志增强125.2.3.......................................................................................................................................................... syslog系统事件审计13第6章 .............................................................................................................................................................. 其他配置操作136.1系统状态 (13)6.1.1..................................................................................................................................................................... 系统超时注销136.2L INUX服务 (14)6.2.1............................................................................................................................................................... 禁用不必要服务14第7章 .........................................................................................................................................................................持续改进15。

linux基线检查1、⽂件系统安全1.1敏感⽂件权限另:/etc/services: 设置不可改变chattr +i /etc/service。

/etc/aliases: 注释掉”decode,games,ingres,system,toor,uucp,manager,dumper,operator”。

1.2危险⽂件以下⽂件是危险⽂件,需要删除:/etc/hosts.equiv/etc/shosts.equiv$HOME/.rhosts$HOME/.shosts1.3敏感⽬录S标志位检查检查PATH环境变量的⽬录中是否存在除⽩名单以外的带有S标志位的⽂件。

⽩名单:/sbin/mount.nfs/sbin/pam_timestamp_check/sbin/netreport/sbin/unix_chkpwd/bin/mount/bin/ping6/bin/su/bin/cgexec/bin/cgclassify/bin/ping/bin/umount/usr/sbin/userhelper/usr/sbin/fping/usr/sbin/usernetctl/usr/sbin/lockdev/usr/sbin/postdrop/usr/sbin/fping6/usr/sbin/postqueue/usr/bin/crontab/usr/bin/chfn/usr/bin/write/usr/bin/newgrp/usr/bin/chage/usr/bin/at/usr/bin/pkexec/usr/bin/wall/usr/bin/ssh-agent/usr/bin/gpasswd/usr/bin/sudo/usr/bin/chsh/usr/bin/staprun/usr/bin/passwd1.4⽤户⽬录S标志位检查检查⽤户home⽬录是否存在setuid或setgid⽂件。

1.5⽤户⽬录/⽂件所属检查检查⽤户⽬录和⽂件是否属于正确的⽤户和⽤户组。

1. 操作系统安全基线技术要求 1.1. AIX 系统安全基线 1.1.1. 系统管理通过配置操作系统运维管理安全策略,提高系统运维管理安全性,详见表1。

表1 AIX 系统管理基线技术要求1.1.2. 用户账号与口令通过配置操作系统用户账号与口令安全策略,提高系统账号与口令安全性,详见表2。

表2 AIX 系统用户账户与口令基线技术要求1.1.3.日志与审计通过对操作系统的日志进行安全控制与管理,提高日志的安全性,详见表3。

表3 AIX系统日志与审计基线技术要求1.1.4.服务优化通过优化操作系统资源,提高系统服务安全性,详见表4。

表4 AIX系统服务优化基线技术要求1.1.5.访问控制通过对操作系统安全权限参数进行调整,提高系统访问安全性,详见表5。

表5 AIX系统访问控制基线技术要求1.2.Windows系统安全基线1.2.1.用户账号与口令通过配置操作系统用户账号与口令安全策略,提高系统账号与口令安全性,详见表6.表6Windows系统用户账号与口令基线技术要求1.2.2.日志与审计通过对操作系统日志进行安全控制与管理,提高日志的安全性与有效性,详见表7。

表7Windows系统日志与审计基线技术要求1.2.3.服务优化通过优化系统资源,提高系统服务安全性,详见表8。

表8 Windows系统服务优化基线技术要求1.2.4.访问控制通过对系统配置参数调整,提高系统安全性,详见表9。

表9 Windows系统访问控制基线技术要求1.2.5.补丁管理通过进行定期更新,降低常见的漏洞被利用,详见表10。

表10 Windows系统补丁管理基线技术要求1.3.Linux系统安全基线1.3.1.系统管理通过配置系统安全管理工具,提高系统运维管理的安全性,详见表11。

表11Linux系统管理基线技术要求1.3.2.用户账号与口令通过配置Linux系统用户账号与口令安全策略,提高系统账号与口令安全性,详见表12。

Linux系统安全配置基线

目录

第1章概述 (1)

1.1目的 (1)

1.2适用范围 (1)

1.3适用版本 (1)

第2章安装前准备工作 (1)

2.1需准备的光盘 (1)

第3章操作系统的基本安装 (1)

3.1基本安装 (1)

第4章账号管理、认证授权 (2)

4.1账号 (2)

4.1.1用户口令设置 (2)

4.1.2检查是否存在除root之外UID为0的用户 (3)

4.1.3检查多余账户 (3)

4.1.4分配账户 (3)

4.1.5账号锁定 (4)

4.1.6检查账户权限 (5)

4.2认证 (5)

4.2.1远程连接的安全性配置 (5)

4.2.2限制ssh连接的IP配置 (5)

4.2.3用户的umask安全配置 (6)

4.2.4查找未授权的SUID/SGID文件 (7)

4.2.5检查任何人都有写权限的目录 (7)

4.2.6查找任何人都有写权限的文件 (8)

4.2.7检查没有属主的文件 (8)

4.2.8检查异常隐含文件 (9)

第5章日志审计 (10)

5.1日志 (10)

5.1.1syslog登录事件记录 (10)

5.2审计 (10)

5.2.1Syslog.conf的配置审核 (10)

5.2.2日志增强 (11)

5.2.3syslog系统事件审计 (11)

第6章其他配置操作 (12)

6.1系统状态 (12)

6.1.1系统超时注销 (12)

6.2L INUX服务 (12)

6.2.1禁用不必要服务 (12)

第7章持续改进 (13)。