信息考试试题2

- 格式:doc

- 大小:40.00 KB

- 文档页数:5

2024年高中信息技术学业水平考试模拟试题21.以下适合用解析算法解决的问题是()。

A.计算出租车费。

(正确答案)B.找出一筐乒乓球中质量不符合标准的球。

C.求三位整数中的“水仙花数”。

D.将10位评委的打分按由大到小的顺序进行排序。

2.下列是记录信息的载体,其中能够记录信息最多的载体是()。

A.一张A4纸。

B.一份《人民日报》。

C.一张VCD光盘。

D.一张DVD光盘。

(正确答案)3.体重指数BM是国际上常用来衡量人体肥胖程度的重要标志,其计算公式为:BM=体重(kg)身高(m)。

体重指数BM的计算公式属于()。

A.数据。

B.信息。

C.知识。

(正确答案)D.智慧。

4.在Python中常用的输入输出语句分别是()。

A.input、output。

B.input、print。

(正确答案)C.input、printf。

D.scandf、printf。

5.新冠肺炎疫情期间为了减少感染风险,在外出前可以提前通过电子地图软件查看人流情况。

如图,是某区域实时人流密度图,其图形为数据可视化图形中的()。

A.雷达图B.热力图。

(正确答案)C.散点图。

D.词云6.一幅未经压缩的1024*768像素、16位色的BMP图像,其存储空间为()。

A.468KB。

B.1.5MB。

(正确答案)C.2.4MB。

D.3.7MB。

7.下列应用场景不以大数据技术为支撑的是()。

A.共享单车行驶轨迹分析。

B.无人驾驶飞机。

C.医院影像智能识别。

D.奶粉灌装全自动生产线。

(正确答案)8.算法是指在有限的步骤内解决某一问题的确切过程。

以下关于算法的描述中,错误的是()。

A.算法必须有输入,也必须有输出,而且可以有多个输入输出。

(正确答案)B.任何复杂的算法最终都可以用顺序、分支、循环结构来实现。

C.《九章算术》中用“更相减损术”求最大公约数的记载属于算法的自然语言描述。

D.同一问题选用不同的算法执行效率可能会有很大差别。

9.英文大写字母A的ASCII码值是()。

普通高中学业考试信息技术试卷(样卷二)1. 在 ASCII 编码中,已知字母 D 的编码是 68,转换成二进制编码是____。

[单选题]A.1000100(正确答案)B.1001000C.1000110D.10101002. 数据是现实世界原始事物现象的____,是信息的载体。

[单选题]A.反映B.还原C.符号记录(正确答案)D.提升3. 人们利用计算机解决问题的基本过程为____。

①调试运行程序②分析问题③设计算法④问题解决⑤编写程序 [单选题]A.①②③④⑤B.②④③⑤①C.④②③⑤①D.②③⑤①④(正确答案)4. 下面关于人工智能说法错误的是____。

[单选题]A.人工智能一定程度上能模仿人类的活动B.人工智能可以全面取代人类活动(正确答案)C.人工智能的发展将改变人类社会生活D.人工智能的发展也会产生一些负面的社会影响5. 下列选项中,合法的 IP 地址是____。

[单选题]A. 290.220.5.3B. 206.43.3.78(正确答案)C. 106.53.412.78D. 153.43.82.220.26. 学校运动会的宣传海报张贴出来后,同学们“一传十,十传百”,很快大家都知道了,这主要体现了信息的____。

[单选题]A.传递性(正确答案)B.真伪性C.可处理性D.时效性7. 以下哪种文件格式属于音频文件____。

[单选题]A.mp3(正确答案)B.bmpC.psdD.jpg8. 有以下程序段:x=int(input("请输入第一个数:"))y=int(input("请输入第二个数:"))if x>y:print(x)else:print(y)程序运行后,键盘输入 8 和 6,其输出结果为____。

[单选题] *A. “x”B. “y”C. 6D. 8(正确答案)9. 表达式 100%8*2-6 程序运行的结果为____。

初中信息技术考试题库(含答案)101、要在Windows桌面上移动打开的应用程序窗口,应将鼠标指针移到窗口【】拖曳A.状态栏B.工具栏C.标题栏D.滚动条102、在Windows桌面状态下,按键盘上的什么键可以启动"系统帮助"【】A.F1 B.F4 C.Esc D.Enter103、进行剪切操作后,被剪切保存在Windows系统剪贴板中的内容正确说法【】A.只能使用一次B.可以多次使用C.不能够使用D.已经被修改了104、文件的属性被设置成"只读"后,下列说法正确的是【】A.内容暂不可以被修改B.不能被删除C.不能更改文件名D.文件被隐藏105、将鼠标移到Windows系统桌面空白处,单击鼠标右键后【】A.打开"开始"菜单B.打开"快捷"菜单C.关闭所有窗口D.关闭当前窗口106、文件的扩展名主要是用于【】A.区别不同的文件B.标识文件的类型C.方便保存D.表示文件的属性107、下列是文件查询或显示是可以使用的通配符【】A./B.&C.@D.?108、关于Windows系统桌面快捷图标的说法不正确的是【】A.可以重新排列B.可以自己创建C.可以重命名D.不能被删除109、关于在Windows系统"开始"菜单中的"搜索"选项,说法不正确的是【】A.查找本电脑中的文件B.查找本电脑中的文件夹C.查找局域网中的计算机D.查找其它计算机中的文件110、在计算机键盘操作指法要求中,空格键由什么手指来控制【】A.右手食指B.左手食指C.大姆指D.小姆指111、在输入中文标点符号时,要处在什么状态下【】A.半角状态B.全角状态C.大写状态D.数字锁定状态112、一般情况下打开Windows应用程序窗口后.窗口的最上端是【】A.标题栏B.菜单栏C.工具栏D.状态栏113、隐藏当前应用程序的窗口而又保持程序运行状态,可以按程序窗口上的什么按钮【】A.最小化按钮B.最大化按钮C.关闭按钮D.还原按钮114、需要查看软盘空间使用情况时,可以使用右键单击软盘的图标,在弹出的快捷菜单中选择【】功能。

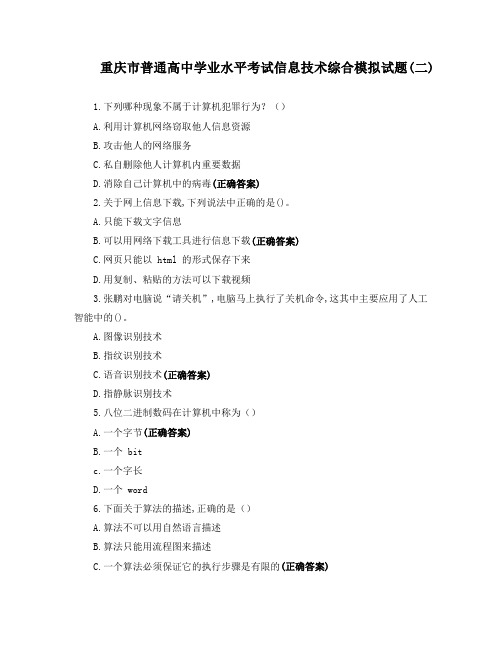

重庆市普通高中学业水平考试信息技术综合模拟试题(二)1.下列哪种现象不属于计算机犯罪行为?()A.利用计算机网络窃取他人信息资源B.攻击他人的网络服务C.私自删除他人计算机内重要数据D.消除自己计算机中的病毒(正确答案)2.关于网上信息下载,下列说法中正确的是()。

A.只能下载文字信息B.可以用网络下载工具进行信息下载(正确答案)C.网页只能以 html 的形式保存下来D.用复制、粘贴的方法可以下载视频3.张鹏对电脑说“请关机”,电脑马上执行了关机命令,这其中主要应用了人工智能中的()。

A.图像识别技术B.指纹识别技术C.语音识别技术(正确答案)D.指静脉识别技术5.八位二进制数码在计算机中称为()A.一个字节(正确答案)B.一个 bitc.一个字长D.一个 word6.下面关于算法的描述,正确的是()A.算法不可以用自然语言描述B.算法只能用流程图来描述C.一个算法必须保证它的执行步骤是有限的(正确答案)D.算法的流程图表示法有零个或多个输人,但只能有一个输出8.()不是程序的基本控制结构。

A.顺序结构B.选择结构C.循环结构D.组合结构(正确答案)9.智慧城市是建立于数字城市的基础框架上,融合无所不在的传感网,实现城市智慧式管理和运行。

物联网正是智慧城市建设的技术基础,是实现智慧城市“自动感知,快速反应,科学决策”的关键支撑。

下列()不是物联网技术下的智慧交通主要建设内容。

()A.电子不停车收费系统C.轨道交通 2 号线(正确答案)B.智能交通监控与管理系统D.智能公交系统10.数据可视化可以让人们快速抓住要点信息,让关键的数据点从人们的眼睛快速通往心灵深处。

从常用和实用的维度,数据可视化的呈现类型主要分为探索和解释两种不同的类型。

下列选项中()不是反映数据的逻辑关系。

A.散点图B.雷达图C.折线图(正确答案)D.词云图11.智能手表可以与手机连接,通过 APP 把各种数据信息显示到手机上,同时还可以同步到云平台,提供永久的数据存储。

河南省2022级信息技术学业水平考试模拟题(二)一、单选题(题数: 20道,共: 40分)1、某同学设计了一个算法,步骤如下所述,该算法违背了( )第一步: s=0第二步:输入一个正整数a第三步: s=s+a第四步:返回第二步第五步:输出累加值sA、确定性特征B、有穷性特征C、可行性特征D、无二义性特征答案: B2、开汽车闯了红灯,被交警部门设置在路口的电子摄像头抓拍并记录,交通管理部识别这次违章是利用了人工智能技术当中的( )A、仿真技术B、物联网技术C、模式识别技术D、虚拟现实技术答案: C3、在WPS表格中,计算单元格中数据平均值的函数是( )A、A VERAGEB、SUMC、COUNTD、MAX答案: A4、下列流程图常用符号中,通常用于表示程序结束的是( )答案: C5、二维码是一种应用广泛的编码方式,它可以存储更多的信息,表示更多的数据类型。

可通过二维码生成器软件生成指定信息的二维码,比如通过=维码生成工具,生成文字“信息中心”对应的二维码,这个生成过程属于( )A、文字识别B、图像处理C、信息编码D、语音识别答案: C6、在关系型数据库中,一个关系对应一个( )A、记录B、层次模型C、网状模型D、二维表7、在电子交通管理系统中,各路口安装的摄像、照相设备会根据车辆行驶状况适时跟录、抓拍,这个跟录、抓拍动作通常属于数据处理过程中的( )A、数据采集B、数据加工C、数据分析D、数据可视化答案: A8、一块存储容量标注为2TB的固态硬盘,大约相当于( )块存储容量为256GB的机械硬盘。

A、2B、4C、8D、12答案: C 解析:存储单位1TB = 1024 GB ;1GB = 1024 MB;1MB = 1024 KB;1KB = 1024 B ;B是Byte(字节)的简写,一个字节就是8 位(bit),在ASCII表中一个英文字母占用一个字节。

9、声音信息在计算机的存储设备中是以( )形式存储的答案: DA、十进制数字编码B、模拟音频信号C、标准ASCII编码D、二进制数字编码10、下面是几个信息技术应用的描述①入户门锁提供指纹识别功能②将图像中的汉字识别出来③计算机以字形码显示汉字④进入办公楼时需要通过人脸识别开启门禁。

网络与信息安全考试试卷2一、填空题(30分)1. 安全的目的不是安全本身,安全的目的是通过保障信息,从而保障业务的正常、连续运转。

所以,安全关注的焦点的是信息资产,安全保障的是信息的________、完整性和________。

2. 凡是在一种情况下能减少不确定性的任何事物都叫做_______。

3. 针对各种不同种类的网络安全威胁,人们提出了两种主要的网络安全需求模型:网络传输安全和模型和____________________。

4. 安全性和_________成反比,安全性和_______成反比,安全问题的解决是个动态过程。

5. 在密码学中,需要加密的消息称为__________;被加密后的消息称为_________;隐藏内容的过程称为___________。

6. 密码算法的安全性应基于密钥的安全性,而不是基于________的安全性。

7. 访问控制中通过虹膜进行身份鉴别是一种基于__________的鉴别机制。

8. 访问控制是指对用户或系统与系统和资源之间进行交互和______的安全相关的控制,它分为三个阶段:标识、________和_______。

9. 一次性口令确保每次的鉴别口令在使用后作废,以应对_________。

10. 基于规则的访问控制策略也称___________,是以包含在客体中的____________和访问这些敏感性信息的主体的正式授权信息为基础,对访问进行限制的策略。

11.“红”“黑”隔离策略中,“红”是指有__________的危险;红区(红线),指未加密的信息区域或传输线。

“黑”,则表示_________。

12. 安全关联是发送与接收者之间的______关系。

13. VPN可以分为Access VPN 、___________和_____________。

14. 漏洞扫描通常采用基于_________的自动扫描方式。

15. 社会工程,是指通过______,使他人泄露______相关的敏感信息。

一、单选题:1、微机的核心部件是 BA、总线B、微处理器C、硬盘D、内存储器2、内存储器根据工作方式的不同可以分为随机存取存储器和 AA、只读存储器B、光盘存储器C、磁盘存储器D、半导体存储器3、微机系统的关机顺序是 DA、先关主机再关外设B、先关打印机、再关主机、再关音箱C、同时关闭外设和主机D、先关外设再关主机4、计算机病毒通常是 DA、一个系统文件B、一个命令C、一个标记D、一段程序5、一条指令的完成一般有取指令和 B 两个阶段。

A、取数据B、执行指令C、取地址D、传送数据6、1GB= BA、1000MBB、1024MBC、1000KBD、1024KB7、个人和Internet连接需要一台计算机、 C 、电话线和通讯软件。

A、UPSB、打印机C、调制解调器D、光驱8、在以字符特征名为代表的IP地址中,第一级域名的 B 代表中国A 、HK、B、CNC、JPD、UK9、在以字符特征名为代表的IP地址中,第二级域名的 B 代表教育机构A 、COMB、EDUC、NETD 、GOV10、在WINDOWS XP中,连续两次快速按下鼠标器左键的操作称为 BA、单击B、双击C、拖曳D、启动11、在WINDOWS XP中,切换不同的汉字输入法,应同时按下 C 键A、<CTrl>+<Shift>B、<ctrl>+<Alt>C、<Ctrl>+<空格>D、<Ctrl>+<Tab>12、在WINDOW XP中使用 A 只可以编辑文本文件,不能编辑诸如黑体、斜体的格式A、记事本B、WORD2003C、写字板D、EXCEL200313、下面关于WOED 2003的说法正确的是 AA、WORD 2003是MICROSOFT OFFICE套件之一B 、WORD 2003其实就是WORD7.0版C 、WORD 2003是表格处理软件。

信息安全概论考试试题(二)一、选择题(每小题2分,共30分)1.在我国,互联网内容提供商(ICP)()。

A. 不需要批准B. 要经过资格审查C. 要经过国家主管部门批准D. 必须是电信运营商2. 以下关于无线网络相对于有线网络的优势不正确的是()。

A. 可扩展性好B. 灵活度高C. 维护费用低D. 安全性更高3. 广义的电子商务是指()。

A. 通过互联网在全球范围内进行的商务贸易活动B. 通过电子手段进行的商业事务活动C. 通过电子手段进行的支付活动D. 通过互联网进行的商品订购活动4. 计算机病毒是()。

A. 一种芯片B. 具有远程控制计算机功能的一段程序C. 一种生物病毒D. 具有破坏计算机功能或毁坏数据的一组程序代码5. 绿色和平组织的调查报告显示,用Linux系统的企业仅需()年更换一次硬件设备。

A. 5~7B. 4~6C. 7~9D. 6~86. 黑客主要用社会工程学来()。

A. 进行TCP连接B. 进行DDoS攻击C. 进行ARP攻击D. 获取口令7. Windows 操作系统中受限用户在默认的情况下可以访问和操作自己的文件,使用部分被允许的程序,一般不能对系统配置进行设置和安装程序,这种限制策略被称为“( )”。

A. 特权受限原则B. 最大特权原则C. 最小特权原则D. 最高特权原则8. 给Excel文件设置保护密码,可以设置的密码种类有()。

A. 删除权限密码B. 修改权限密码C. 添加权限密码D. 创建权限密码9. 要安全浏览网页,不应该()。

A. 定期清理浏览器缓存和上网历史记录B. 定期清理浏览器CookiesC. 在他人计算机上使用“自动登录”和“记住密码”功能D. 禁止使用ActiveX控件和Java 脚本10. 信息隐藏是()。

A. 加密存储B. 把秘密信息隐藏在大量信息中不让对手发觉的一种技术C. 以上答案都不对D. 对信息加密11. 政府系统信息安全检查由()牵头组织对政府信息系统开展的联合检查。

网络信息安全考试试卷B一、单项选择题(每题2分,共60分)1、各部门发布的文字内容、图片、视频等信息内容必须经过本部门负责人审核并签字,记录并保留互联网内容__记录表单或者截图等材料,确保信息内容真实、符合法律法规的规定。

A、先发后审B、先发后查C、先审后发D、先查后发2、对需要使用公司信息进行信息内容变更的,应由本部门__审核、并由公司办公室审批后方可更改。

A、负责人B、项目经理C、安全员D、技术经理3、自营/合作网站、APP 等互联网应用出现“第十四条”相关非法内容或接到上级部门通报,相关责任部门应按照主管单位时限要求“___”。

A、汇报处置B、一键封停C、等待处置D、暂停处置4、各部门要重点加强涉政类违法和不良信息的检查,如发现不良信息,需在__分钟内处理并反馈。

A、5B、3C、30D、155、在网络信息安全保障期间,公司某部门发生一起网络安全事件,导致超过300 万用户的业务系统丧失业务处理能力;以上事件属于什么级别安全事件?。

A、紧急事件B、重大事件C、较大事件D、一般事件6、重要单位秘密信息、重要敏感信息和关键数据丢失或被窃取、篡改、假冒,对部分党政机关和社会构成较严重威胁;属于什么级别安全事件?A、紧急事件B、重大事件C、较大事件D、一般事件7、发生紧急事件后,相应级别为____,响应时间为____A、B级响应、5分钟B、B级响应、3分钟C、A级响应、5分钟D、A级响应、3分钟8、发生较大事件后,相应级别为____,响应时间为____A、C级响应、8分钟B、B级响应、3分钟C、B级响应、5分钟D、C级响应、15分钟9、各部门按照“谁__谁负责、谁__谁负责”的要求,组织对本公司建设运行的网络和信息系统开展网络安全监测工作A、主管、运维B、主管、运行C、开发、运行D、开发、引入10、对各类预警可能发生的信息系统,检查系统或平台的安全风险和威胁,由业务系统的负责人检查配套的__软件和平台。

广东省普通高中信息技术考试(必修)单选题1、要预防计算机犯罪,养成安全的信息活动习惯,以下哪种做法是不可取的( )。

A.在计算机中安装防火墙和杀毒软件,并注意定时升级。

B.只浏览知名网站;不打开电子邮件的附件C.增强自护意识,谨防泄露各种信息D.不浏览不良信息,不单独约会网友 B2、以下( )活动是应用了信息智能处理的自然语言理解技术?A.爸爸利用蒙恬手写板输入汉字到计算机B.李明利用IBM语音输入法读入汉字到计算机C.王阳同学使用金山快译把《我的一家》一文译成英文D.我与电脑下五子棋游戏,打成平手。

C3、下面哪种类型的网站不是网络数据库网站( )。

A.天气预报查询网站B.数字城市导游网站C.工商企业的宣传网站D.网上商城 C4、小李的电子邮箱中经常收到很多无用的邮件,这属于信息技术应用中带来的( )。

A.黑客问题B.信息垃圾问题C.计算机病毒问题D.信息侵权问题 B5、下列选项中,( )不是计算机病毒的特点。

A.破坏性B.隐蔽性C.交互性D.潜伏性 C6、下列说法中正确的是( )。

A.使用正版软件,可以有效防止计算机感染病毒B.只要尽量少用计算机,就可以防范病毒的入侵C.计算机病毒会传染给计算机的操作者D.只要计算机的各零部件性能良好,是能够阻挡病毒入侵的 A7、关系数据库是由相互关联的一个或多个( )组成。

A.表B.记录C.字段D.数据 A8、在计算机程序设计中,程序员必须按用户的需要编写程序。

在编写程序时需要找出解决问题的方法和步骤,我们通常把这个过程称为()。

A.编写程序B.分析问题C.设计算法D.调试运行C9、(2分)根据主题确定作品要达到的目标是属于多媒体作品制作过程中的( )A.需求分析阶段B.设计规划阶段C.素材采集阶段D.作品集成阶段 B10、(2分)小组长东东最近碰到一个难题:语文老师要求分小组录制一段诗朗诵并配上背景音乐。

你认为下列哪个方案是最佳可行的方法()?A.先用扫描仪把朗诵的声音扫描到电脑,再使用超级音频解霸进行后期处理B.用windows自带的录音机程序把朗诵声音录制下来,再使用Photoshop软件合成背景音乐C.用音响一边播放背景音乐,一边用带录音功能的MP3播放器录制朗诵的声音D.先用录音笔录制朗诵声音并输入到电脑,再利用Cool edit Pro软件合成背景音乐D11、(2分)下列软件属于智能处理工具的是()。

山西省2022年高中信息技术学业水平考试(二)(含答案版)考试时间:60分钟,总分:100分一。

单项选择题(每小题2分,15小题,共30分)1. 某自媒体对一些社会热点事件常常使用某方的说辞轻易下定论,对消息未经核实就一键转载,造成信息污染,原因是发布者不注重( )A. 信息系统安全策略B. 信息系统安全风险C. 信息系统安全防范技术D. 网上道德规范和信息安全法律法规2. 百度公司根据某时段在某区域内“感冒症状”、“治疗”等关键词的搜索量急剧增长,成功预测了甲流的暴发时间、地域。

主要体现了大数据分析理念中的( )A. 在数据规模上强调相对数据而不是绝对数据B. 在分析方法上更注重相关分析而不是因果分析C. 在数据基础上倾向于全体数据而不是抽样数据D. 在分析效果上更追究效率而不是绝对精确3. 函数就是把具有独立功能的代码块组织成为一个小模块,在需要的时候调用,Python定义一个函数采用的关键词是( )A. importB. defC. fromD. main4. 某市出租车起步价10元,超出3公里的部分按每公里1.8元收费,如果要编写一个计费程序,则应采用的基本洁构是( )A. 无法确定B. 分支结构C. 顺序结构D. 循环结构5. 圆的面积公式可由长方形面积或三角行面积推导,是经过研究,总结归纳出来的科学方法,它属于( )A. 智慧B. 数据C. 信息D. 知识6. 小明用Python语言编写好“找出三个数中最大的数”的程序后,在调试运行的过程中,程序没有报错且能顺利运行,但得出的结果与预明不符的原因是()A. 使用了不合法的变量名B. 使用了中文状态下的“:”C. 逻辑上存在错误D. 语法上存在错误7. 通过交通信息系统采集道路中的车辆流量,行车速度等信息,经智能系统分析后调整各路口红绿灯时长,属于人工智能在的应用。

()A. 智能安防领域B. 智能交通领域C. 智能物流领域D. 智能制造领域8. 为了不让珍贵的历史资料消失,我们应该尽早将纸质的历史照片数字化保存。

新版TCSP考试题一、单选题1、信息安全存储中最主要的弱点表现在哪方面_______A.磁盘意外损坏,光盘意外损坏,信息存储设备被盗B.黑客的搭线窃听C.信息被非法访问D.网络安全管理(第一章答案:A)2、SMTP协议是位于OSI七层模型中的哪一层的协议_______A.应用层B.会话层C.传输层D.数据链路层(第二章答案:A)3、请问在OSI模型中,应用层的主要功能是什么_______A.确定使用网络中的哪条路径B.允许设置和终止两个系统间的通信路径与同步会话C.将外面的数据从机器特有格式转换为国际标准格式D.为网络服务提供软件(第二章答案:D)4、网际协议IP(Internet Protocol)是位于ISO七层协议中哪一层的协议_______A.网络层B.数据链路层C.应用层D.会话层(第二章答案:A)5、以下对TCP和UDP协议区别的描述,哪个是正确的_______A.UDP用于帮助IP确保数据传输,而TCP无法实现B.UDP提供了一种传输不可靠的服务,主要用于可靠性高的局域网中,TCP的功能与之相反C.TCP提供了一种传输不可靠的服务,主要用于可靠性高的局域网中,UDP的功能与之相反D.以上说法都错误(第二章答案:B)6、以下关于ARP协议的描述哪个是正确的_______A.工作在网络层B.将IP地址转化成MAC地址C.工作在网络层D.将MAC地址转化成IP地址(第三章答案:B)7、黑客攻击某个系统之前,首先要进行信息收集,那么通过技术手段收集如何实现_______A.攻击者通过Windows自带命令收集有利信息B.通过查找最新的漏洞库去反查具有漏洞的主机C.通过发送加壳木马软件或者键盘记录工具D.通过搜索引擎来来了解目标网络结构、关于主机更详细的信息(第三章答案:A)8、以下描述黑客攻击思路的流程描述中,哪个是正确的_______A.一般黑客攻击思路分为预攻击阶段、实施破坏阶段、获利阶段B.一般黑客攻击思路分为信息收集阶段、攻击阶段、破坏阶段C.一般黑客攻击思路分为预攻击阶段、攻击阶段、后攻击阶段D.一般黑客攻击思路分为信息收集阶段、漏洞扫描阶段、实施破坏阶段(第三章答案:C)9、以下对于黑色产业链描述中正确的是_______A.由制造木马、传播木马、盗窃账户信息、第三方平台销赃形成了网上黑色产业链B.黑色产业链上的每一环都使用肉鸡倒卖做为其牟利方式C.黑色产业链中制作的病毒都无法避免被杀毒软件查杀掉D.黑色产业链一般都是个人行为(第三章答案:A)10、TCP协议是攻击者攻击方法的思想源泉,主要问题存在于TCP的三次握手协议上,以下哪个顺序是正常的TCP三次握手过程_______1. 请求端A发送一个初始序号ISNa的SYN报文;2.A对SYN+ACK报文进行确认,同时将ISNa+1,ISNb+1发送给B3.被请求端B收到A的SYN报文后,发送给A自己的初始序列号ISNb,同时将ISNa+1作为确认的SYN+ACK报文A.1 2 3B.1 3 2C.3 2 1D.3 1 2(第三章答案:B)11、信息接收方在收到加密后的报文,需要使用什么来将加密后的报文还原_______A.明文B.密文C.算法D.密钥(第四章答案:D)12、按明文形态划分,对两个离散电平构成0、1二进制关系的电报信息加密的密码是是什么密码_______A.离散型密码B.模拟型密码C.数字型密码D.非对称式密码(第四章答案:C)13、以下哪个不是公钥密码的优点_______A.适应网络的开放性要求B.密钥管理问题较为简单C.可方便的实现数字签名和验证D.算法复杂(第四章答案:D)14、在身份鉴别技术中,用户采用字符串作为密码来声明自己的身份的方式属于哪种类型_______A.基于对称密钥密码体制的身份鉴别技术B.基于非对称密钥密码体制的身份鉴别技术C.基于用户名和密码的身份鉴别技术D.基于KDC的身份鉴别技术(第四章答案:C)15、以下哪个部分不是CA认证中心的组成部分_______A.证书生成客户端B.注册服务器C.证书申请受理和审核机构D.认证中心服务器(第四章答案:A)16、以下哪种是常用的哈希算法(HASH)A.DESB.MD5C.RSAD.ong(第四章答案:B)17、对称密钥加密技术的特点是什么_______A.无论加密还是解密都用同一把密钥B.收信方和发信方使用的密钥互不相同C.不能从加密密钥推导解密密钥D.可以适应网络的开放性要求(第四章答案:A)18、关于包过滤技术的理解正确的说法是哪个_______A.包过滤技术不可以对数据包左右选择的过滤B.通过设置可以使满足过滤规则的数据包从数据中被删除C.包过滤一般由屏蔽路由器来完成D.包过滤技术不可以根据某些特定源地址、目标地址、协议及端口来设置规则(第五章答案:C)19、在防火墙体系结构中,使用哪种结构必须关闭双网主机上的路由分配功能_______A.筛选路由器B.双网主机式C.屏蔽主机式D.屏蔽子网式(第五章答案:B)20、屏蔽主机式防火墙体系结构的优点是什么_______A.此类型防火墙的安全级别较高B.如果路由表遭到破坏,则数据包会路由到堡垒主机上C.使用此结构,必须关闭双网主机上的路由分配功能D.此类型防火墙结构简单,方便部署(第五章答案:A)21、以下哪条不属于防火墙的基本功能_______A.控制对网点的访问和封锁网点信息的泄露B.能限制被保护子网的泄露C.具有审计作用;具有防毒功能D.能强制安全策略(第五章答案:D)22、在防火墙技术中,代理服务技术的又称为什么技术_______A.帧过滤技术B.应用层网关技术C.动态包过滤技术D.网络层过滤技术(第五章答案:B)23、在防火墙技术中,代理服务技术的最大优点是什么_______A.透明性B.有限的连接C.有限的性能D.有限的应用(第五章答案:A)24、入侵分析技术按功能不同,可分为几种类型;以下哪种技术是用来检测有无对系统的已知弱点进行的攻击行为_______A.签名分析法B.统计分析法C.数据完整性分析法D.数字分析法(第六章答案:A)25、通过SNMP、SYSLOG、OPSEC或者其他的日志接口从各种网络设备、服务器、用户电脑、数据库、应用系统和网络安全设备中收集日志,进行统一管理、分析和报警。

【1、单选题1分】在计算机中,要做到分类保存信息,应该把不同的信息资料存储于不同的( )中。

A、文件袋B、文件夹C、文件柜D、文件盒【2、单选题1分】信息资源管理的目的就是为了确保()的有效利用。

A、数据B、文字C、信息资源D、文件【3、单选题1分】“去粗取精”的过程,是对信息进行( )的鉴别。

A、共享性B、价值性C、时效性D、客观性【4、单选题1分】一般情况下,以下字段可以最适合作为主关键字的是()。

A、班级B、学号C、成绩D、姓名【5、单选题1分】学校的铃声信息不能表达下列哪一项的含义。

()A、问老师问题B、上课C、下课D、熄灯就寝【6、单选题1分】在PowerPoint中,如果要从幻灯片的一段文字链接到另外一个Word文档,这时需要设置的选项是( )A、设置放映方式B、幻灯片切换C、自定义动画D、超链接【7、单选题1分】陆涛通过网络传给汪梅一部影片资料,可能是下列( )选项。

A、我和你.wavB、我和你.mp3C、我和你.pdfD、我和你.rm【8、单选题1分】“不要轻信道听途说的小道消息”,这说明要从()判断信息的真实性。

A、信息的价值取向B、信息的大小C、信息的来源D、信息的时效性【9、单选题1分】信息技术是现代社会一种强有力的工具,青少年应该充分利用它,让它为自己的学习、生活和成长服务。

以下说法错误的是()。

A、不剽窃他人信息作品;B、使用盗版书籍、软件、光盘;C、引用他人作品内容时,应注明作者和出处;D、对于作者声明禁止使用的作品,要尊重作者的意见;【10、单选题1分】控制论奠基人维纳指出,区别于物质与能量的第三类资源是()A、信息B、财富C、知识D、精神【11、单选题1分】下列关于信息技术的描述中不正确的是。

()A、研究收集、识别、提取、存储、处理、检索、分析、利用信息的技术B、研究获取、传递、存储、处理、显示分析信息的技术C、研究收购、出售信息的技术D、研究信息如何产生、获取、传递、变换、识别和利用的技术。

信息技术试题2

一、选择题(每题1分,共20分)

1. 计算机病毒是指( C )。

A. 已感染病毒的计算机磁盘

B. 已感染病毒的程序

C. 具有破坏性、能自我复制的特定程序

D. 由计算机磁盘携带能使用户发病的病毒

2. 下列关于"我的电脑"窗口中移动文件的错误说法是( B )。

A. 可通过"编辑"菜单中的"剪切"和"粘帖"命令来实现

B. 不能移动只读和隐含文件

C. 可同时移动多个文件

D. 可用鼠标拖放的方式完成

3. 在Windows对话框中,可以在其中输入数据的控件是( B )。

A. 列表

B. 文本框

C. 命令按钮

D. 标签控件

4. Windows中,在已经打开的应用程序之间交换数据最方便的方法是使用( B )。

A. 窗口

B. 剪贴板

C. 文件

D. 变量

5. 在Word文档的编辑中,能够进行的工作是( D )。

A. 水平翻转选定的字符

B. 有条件地设置字符的字体格式

C. 按任意角度旋转选定的字符

D. 选定的字符用一个小图片替换

6. 在使用Word编辑文档时,假设插入点在第一段最末位置,如果按Delete键,其结果是(C )。

A. 把第二段的第一个字符删除掉

B. 仅删除第一段最末行的最后一

个字符

C. 把第一段落和第二段落合并成了一个段落

D. 把第一段落全部删除

7. 用户在网上最常用的一类信息查询工具叫做( D )。

A. ISP

B. 离线浏览器

C. 网络加速器

D. 搜索引擎

8. 在Internet中电子公告板的缩写是( B )。

A. WWW

B. BBS

C. E-mail

D. FTP

9. 信息技术的发展趋势不会是( C )。

A. 传输的高速化

B. 网络化

C. 应用的复杂化

D. 信息的多媒体化

10.下列设备哪一项不是计算机的输入设备( C )。

A. 鼠标

B. 扫描仪

C. 绘图仪

D. 数字化仪

11.在计算机的使用中,下述行为中不构成违法的是( A )。

A. 设计和调试自己的游戏程序

B. 私自复制别人制作的软件产品

C. 设计和调试自已的计算机病毒

D. 下载并且运行一个黑客程序

12. 在Windows中,要把整个屏幕复制到剪贴板上,一般情况下可按( B )。

A. Alt+PrintScreen

B. PrintScreen

C. Ctrl+PrintScreen

D.Shift+PrintScreen

13. Word文档的编辑中,以下键盘命令中不是剪贴板操作命令的是( D )。

A. Ctrl+V

B. Ctrl+X

C. Ctrl+C

D. Ctrl+A

14. 在Word的"字体"对话框中,不能设置的字符格式是( B )。

A. 更改颜色

B. 三维效果

C. 加删除线

D. 字符大小

15. 查询信息在信息处理中所属的阶段是( C )。

A. 加工

B. 存储

C. 输出

D. 输入

16. 办公自动化是计算机的一项应用,按计算机应用的分类,它属于( D )。

A. 实时控制

B. 辅助设计

C. 科学计算

D. 数据处理

17. 在一个中英文混排的Word文档编辑中,可以进行的选定操作是( D )。

A. 选定不连续的文字

B. 选定满足某一条件的文字

C. 选定所有的英文文字

D. 选定不同段落的文字

18. 在Word文字编辑中,不能实现的功能是( A )。

A. 把选定的英文单词翻译成相应的中文词

B. 把当前文档保存成一个纯文本文档

C. 把文档的标题文字设置成不同的颜色

D. 打开一个低版本的文档

19. Web网页是使用( A )语言写成的文本文件。

A. 超文本标记语言

B. C语言

C. 英语

D. 世界语

20. “因特网”是( C )。

A. 局域网的简称

B. 广域网的简称

C. 国际互联网的中文名

D. Intel网的中文名

D. 局域网上安装的电压过压监控与保护系统

二、文字录入(20分)

曾经有一个著名的猜想,你和任一个陌生人之间的间隔不会超过

6个人,也就是说,最多通过6个人你就能够认识任何一个陌生人。

“人立方”关系搜索为这一猜想提供了一个验证:当你输入一个人名,“人立方”就会展示出以该人名为中心的关系网;当你输入两个人名,“人立方”会给出反映两人关系的关系图谱,两人之间的联系结点也不会超过六人。

三、Windows操作题(15分)

打开TEXAM文件夹中”winst”文件夹,请对其中的文件和文件夹进行以下操作:

1.在”class“文件夹下的“课程”文件夹中新建一个“自然”文件

夹。

2.将”grade“文件中的文件“学习.doc”复制到“grade”文件夹

下的“gradeone”文件夹中。

3.把“class”文件夹的“成绩”子文件夹里的文件“zhl.txt“移

动到”class”文件夹中的“课程”子文件夹里。

4.把“class”文件夹中的“成绩.bak“子文件夹重命名为”成绩备

份“。

把“class“文件夹中的”课程“子文件夹里的文件”meishu.bmp“删除。

四、Word操作题(15分)

在TEXAM\WordST"文件夹中有一个Word文档"WORDST.DOC",请用WORD应用软件将它打开,按以下要求完成文字处理操作(没有要求设置的文字应保持原来的文档格式,考生不要做本题要求之外的操作,

也不要在题目要求之外添加或删除任何内容,否则将影响得分,文章的第一行为标题行):

1、将本文中的所有“计算机”替换成“服务器”三字。

2、把第三自然段(“本报北京1月28日讯……”)移动到最后,成为第四自然段。

3、把标题的字体格式化为红色黑体二号字。

4、将第1自然段段落格式化为:首行缩进1厘米,1.5倍行距。

5、设置文档页面为A4纸大小,并将页边距设为上(2.5厘米)下2厘米,左1.8厘米,右1.8厘米。

我国研制成功超级服务器

五、IE浏览器操作题(15分)

请用IE浏览器访问网站,将网页上的“IC卡因其存储容量大……IC卡的应用领域会普通至社会的任何一个角落。

”一段文字保存到考生文件夹下,文件名取为“IC卡.txt”

六、电子邮件操作题(15分)

利用Outlook Express接收一封发给你的邮件,并把该邮件转发给lining@,主题为“你好”的电子邮件,内容为“祝你生日快乐!”。