扫描器流光fluay5的使用方法

- 格式:doc

- 大小:549.50 KB

- 文档页数:36

流光软件的一些使用方法

在目标主机列表中选择FTP服务时(其他服务同理),可以添加ip或者说域名或者说主机名,然后给它添加用户列表,在解密字典或方案列表中添加字典文件(简单探测模式用的不是这个文件),这样可以暴力破解登陆过FTP服务器的用户名和密码。

在辅助主机:Ctrl+R可以扫描出某一ip范围内的在线的主机的ip 地址,然后可以对这些ip地址进行探测开放的端口或者是其用户列表及其密码。

有了用户名和密码就可以想办法控制它了,可以采用ipc入侵的方式

流光具有非常丰富的功能,包括:扫描各种类型的主机、探测用户信息、破解密码、探测主机漏洞等。

扫描仪的正确使用方法扫描仪的正确使用方法扫描仪的正确使用方法1、扫描图像驱动装好后,用应用软件来获得扫描仪扫描的图像。

最简单方便的就是用Windows系统自带的“画图”软件来进行。

自然,也可以用专业的图形图像软件,如Photoshop来获得扫描的图像。

下面就用“画图”软件为例来讲解如何获得扫描的图像。

(1)在Windows XP操作系统下,单击“开始”→“所有程序” →“附件”→ “画图”,弹出“画图”软件的窗口。

(2)单击“文件”菜单栏上的“从扫描仪或照相机”命令,弹出扫描仪的窗口。

(3)窗门里面有4个选项,对应我们要扫描的原稿类型。

如果要扫描一张彩色照片,就选择“彩色照片”项,把照片放到扫描仪中,盖上盖子,并单击“预览”按钮。

此时扫描仪就开始预览,预扫描的图片出现在右侧的预览框中。

(4)移动、缩放预览框中的矩形取景框至合适大小、位置,选择要扫描的区域。

选择好后,单击“扫描”按钮,此时扫描仪就开始扫描,屏幕显示扫描进度。

(5)扫描完成后,图片就出现在“画图”软件窗口小的图片编辑区域,就可以对图片进行修改、保存等操作。

2、扫描文字扫描仪还有个非常有用的功能,即文字识别OCR功能(Optical Character Recognition,光学字符识别),把印刷体上的文章通过扫描,转换成可以编辑的文本,这样大大方便了文字录入工作者。

要实现文字识别,除了安装好扫描仪的驱动和扫描仪的应用软件外,还要安装OCR文字识别软件才可以。

首先要对文稿进行扫描,然后进行识别。

一般说来,有以下几个步骤:(1)扫描文稿。

为了利用OCR软件进行文字识别,可直接在OCR 软件中扫描文稿。

运行OCR软仆后,会出现OCR软件界面。

将要扫描的文稿放在扫描仪的玻璃面上,使要扫描的一面朝向扫描仪的玻璃面并让文稿的卜端朝下,与标尺边缘对齐,再将扫描仪盖上,即町准备扫描。

点击视窗中的“扫描”键,即可进入扫描驱动软件进行扫描,其操作方法与扫描图片类似。

流光5.0使用基本技巧1、启动流光2、找个站点,我选的是中华网的主页空间(),探测方式:FTP。

有人常问扫描端口有什么用,其实作用就是你知道他提供了什么服务,然后可以采取相应的探测方式来获得PASS了:)我们知道主页几乎都用的FTP上传,我们这次就用来测试一堆用户名,看看有没有弱智的密码,呵呵,如果有 这样的,也不妨霸占为己有:)3、加入要破解的站点名称:右键单击FTP主机→编辑→添加→输入 →确定!4、加入用户名:我们要破解的是一堆用户名,所以要加入用户名的列表文件!我们就加入流光目录下的 Name.dic :)右键单击刚才添加的主机: → 编辑→ 从列表中添加→ Name.dic → 打开然后会有“用户已存在列表中”的提示,我们选中“不再提示” → 确定。

如下图:用户名太多,我们可以用点主机前面的“—”号把用户列表缩起来,如下图:大家注意名字前面的小框中必须有√要是没有就无法探测了。

5、有了用户名,我们就可以进行探测了,大家会想到怎么不用密码?其实流光有个简单模式的探测,也就是用内置的密码”:“123456”和“用户名”来进行探测,因为这样的密码是使用频率最高的:)当然你可以修改这个简单模式的文件,加入你认为弱智的密码。

方法是:单击工具菜单→ 模式文件设定→ 简单模式探测设置文件→ 加入你要加入的密码→ 把设置文件存盘!下面我们就来看看这一堆名字里面有多少是用“123456”和“自己名字”来作为密码的。

探测→ 简单模式探测!探测中…6、探测完毕,也看到结果了,流光会问我们是否查看入侵检测报告,不想看可以选否。

报告的画面7、如果要探测的是一个用户名,就需要添加字典、或者密码方案。

方法是:右键单击解码字典或方案→ 编辑→ 添加→ 选择一个密码档即可。

以上就是流光的一次简单的探测了,事实上这些功能只能算是流光的2.5版的功能,流光2001增加的IPC/SQL/高级扫描等功能,使流光更加强大。

如果你对这个已经很熟悉了,相信你看流光的HELP就会很快的学会其它的使用方法的。

手持扫描仪的使用方法详细解说

手持扫描仪的使用方法详细解说

1、安装电池:

扫描仪上面那个凸起的银灰色盖子下面就是电池仓,用手指按住前端,向后推即可打开电池仓,按照正负极指示装好电池。

电池必须是五号电池,也就是AA电池。

当长时间不用时,请把电池取出,以免电池老化,腐蚀机器。

2、安装TF卡:

TF卡插槽位于扫描仪的侧面中间位置,很容易就能找到,扫描仪正放时,将TF卡的金属面朝上,插入TF卡(拔出TF卡:只需向内按压一下TF卡,即可弹出TF卡)。

如果没有安装TF卡,扫描仪是不能工作的。

该扫描仪支持TF卡热插拔,也就是在扫描仪开机状态下也可以插上或者拔掉TF卡。

但是请不要在扫描过程中拔掉TF卡,扫描过程中,TF卡是正在读写数据的,这时拔掉TF卡,TF卡内的数据极有可能会损坏。

3、扫描:开始和结束

经过步骤3的设置后,就可以开始进行扫描了。

正式扫描前,大家先试验一下,首先按一下SCAN按键也就是电源键,观察一下显示屏旁边的SCAN 指示灯是不是亮了,正常的话,指示灯会亮的,绿色的灯,这就代表着已经开始扫描了。

这时,按照一定的速度移动扫描仪,移动一段距离后,再按一下SCAN按键指示灯就会灭掉,扫描结束,内存卡内就会得到一张扫描出来的图像。

仔细观察的话,会发现显示屏上的数字会增加1,也就是又多了一张扫描图片。

知道怎么扫描了吧。

至于图像的质量,那要看扫描时的速度和方向控制了。

掃描器使用手冊目錄使用控制面板上的掃描按鍵 (3)掃描器硬體按鍵設定 (3)SCAN 掃描鍵 (5)COPY 影印鍵 (5)FAX 傳真鍵 (6)E-MAIL 電子郵件鍵 (7)掃描器軟體面板 (8)軟體面板設定 (8)掃描 (9)影印 (10)傳真 (11)電子郵件 (12)OCR文字辨識 (12)個性化功能 (12)附屬軟體連結 (14)其他設定 (15)擷取TWAIN對話框 (16)使用TWAIN對話框 (17)使用控制面板上的掃描按鍵請確認是否已開啟直接掃描直接掃描直接掃描的功能(顯示在 Windows ® 工作列右下角的位置)。

若您未開啟直接掃描的功能,請依照下列步驟將它開啟::1.點選工作列的「開始」「開始」。

2.選擇「程式集」「程式集」「程式集」後再選擇B e a r P a w 。

3.按一下「直接掃描」。

掃描器硬體按鍵設定在直接掃描的圖示上按一下右鍵會出現下方的選單:點選掃描器設定掃描器設定掃描器設定後會出現以下的對話框,您可以在此對話框中更改掃描器的各項預設值。

本掃描器配備多樣功能先進的直接控制按鍵,您只要運用手指輕觸,即可快速使用掃描器的各項功能。

直接掃描掃描器設定對話框掃描器的出廠設定值音效控制鍵按下此鍵即可開啟或關閉BearPaw 面板的音效功能。

SCAN 掃描鍵欲使用掃描鍵掃描文件,請如下列方式操作:1.將您要掃描的文件或圖像正面朝下,輕貼在掃描器的玻璃面板上。

掃描鍵,掃描器即開始進行掃描,2.按下掃描鍵掃描鍵掃描時螢幕上會出現工作進度顯示,告訴您目前掃描工作完成度,當掃描結束,系統會自動開啟Photo Express TM將您剛剛所掃描的圖像載入。

COPY 影印鍵欲使用影印鍵複製文件,請如下列方式操作:1.將您要掃描的文件或圖像正面朝下,輕貼在掃描器的玻璃面板上。

影印鍵,掃描器即開始進行掃描,2.按下影印鍵影印鍵掃描時螢幕上會出現工作進度顯示,告訴您目前掃描工作完成度,當掃描結束,系統會自動將您剛剛所掃描的圖像從印表機輸出。

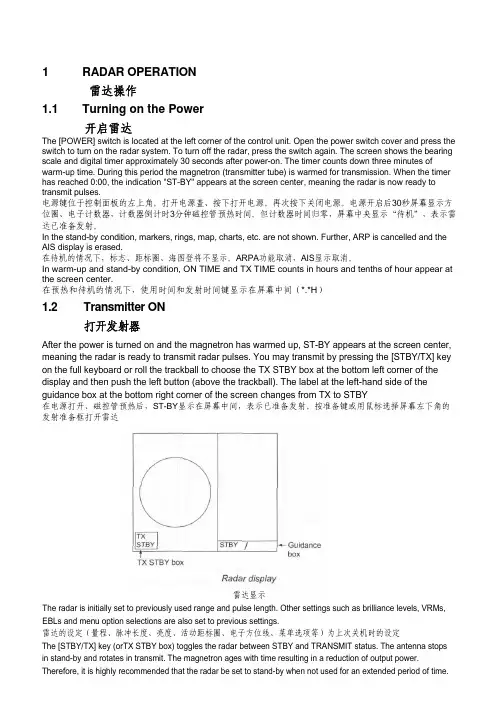

1 RADAR OPERATION雷达操作1.1 Turning on the Power开启雷达The [POWER] switch is located at the left corner of the control unit. Open the power switch cover and press the switch to turn on the radar system. To turn off the radar, press the switch again. The screen shows the bearing scale and digital timer approximately 30 seconds after power-on. The timer counts down three minutes of warm-up time. During this period the magnetron (transmitter tube) is warmed for transmission. When the timer has reached 0:00, the indication "ST-BY" appears at the screen center, meaning the radar is now ready to transmit pulses.电源键位于控制面板的左上角。

打开电源盖、按下打开电源。

再次按下关闭电源。

电源开启后30秒屏幕显示方位圈、电子计数器,计数器倒计时3分钟磁控管预热时间。

但计数器时间归零,屏幕中央显示“待机”,表示雷达已准备发射。

In the stand-by condition, markers, rings, map, charts, etc. are not shown. Further, ARP is cancelled and the AIS display is erased.在待机的情况下,标志、距标圈、海图登将不显示。

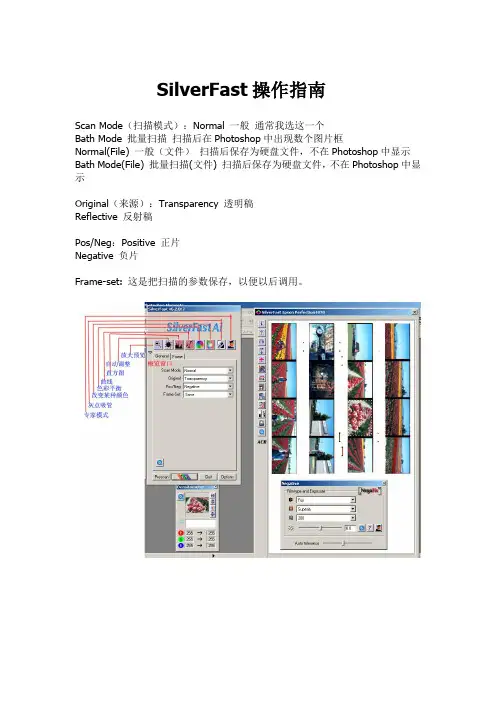

SilverFast操作指南Scan Mode(扫描模式):Normal 一般通常我选这一个Bath Mode 批量扫描扫描后在Photoshop中出现数个图片框Normal(File) 一般(文件)扫描后保存为硬盘文件,不在Photoshop中显示Bath Mode(File) 批量扫描(文件) 扫描后保存为硬盘文件,不在Photoshop中显示Original(来源):Transparency 透明稿Reflective 反射稿Pos/Neg:Positive 正片Negative 负片Frame-set: 这是把扫描的参数保存,以便以后调用。

现在选取Frame页面,开始扫描前的参数设置,先按Prescan,预扫一下。

Scan Type: 48 Bit Color 我一般选这个,但要应用软件支持才行。

48 Bit—>24 Bit Color 扫入时用48Bit,输出时用24Bit。

其它是扫黑白和“直扫”的,同理。

Filter: 选锐化,我一般选Auto Sharpen。

Setting: 保存扫描参数。

Image Type: 你的照片是什么类型,就选一个相符合的,相当于相机拨盘上的快捷方式,我一般选Stand,要调就到Photoshop中加工。

再下面就不用解释了吧,选你想要的扫描分辨率。

框选一个照片,这时框选范围不准确,点预览放大,再调整方框。

色彩是不是不太好,把自动调整图标一按,OK,色彩很好了。

再按Scan,扫描仪就开始工作了。

操作简单吧,这样我们就完成了一个底片的扫描。

“original scan%和Q-Factor Screen”问题,那就把这里讲细点。

我如果想输出4X6"的图片,在output栏中输入4和6,scale%就变成427.0,这是和底片的比例。

Q-Factor是Qualty Factor:质量因子。

因为在扫描的过程中,模拟-〉数字的转换中,有信息损失,所以我们要加大采样量来弥补这个损失。

流光的高级扫描向导:一、目的和任务:1、学会高级扫描向导的使用!2、学习扫描的原理。

二、探测流程:(针对某一个ip)1、start fluxay !以前我们都是通过某一种探测手段,来测试很多ip获得相应的脆弱系统的管理权限。

对于某个IP的主机,是不是有点束手无策了呢?:)试试流光的高级扫描。

本次的受害者。

是我所在的xxx内部服务器 . ip:192.168.0.1 FAQ:什么是扫描::简单的说,就是利用get /put /send 等方法获取目标主机的信息的手段。

向目标主机发出请求,如果目标主机的某个端口正在侦听,就会对我们的请求给予一定的相应,我们就可以通过这些返回的数据来判断目标主机的状态。

2、高级扫描提供了两种方式:1)向导模式 (文件-高级扫描向导)2)正常模式(探测-高级扫描工具)就功能而言,这两种方式没有什么不同,主要是看个人的使用习惯,当然向导模式比较易用。

图1图2好了,我们用图1中的向导模式 Ctrl+W 。

3、出先了上面的小窗口,输入我们要破解的IP,把起始地址和结束地址输入相同的ip。

目标系统:如果你知道,就选择相应的系统,如果选择all ,流光会自动判断,但毕竟影响了时间。

如何判断目标的系统呢?最简单的就是ping 和浏览对方的主页了,看对方主页,如果状态栏有本地asp调用,基本可以判断是win2k的系统,要是php调用,就可以认为是unix类系统。

下面ping的结果证明这台主机是Win2K Server,所以目标系统就选择:“Windows NT /2000”图ping检测项目:因为是针对一台主机,当然获得的信息越多越好,所以检测项目就“全选”这是选择完的贴图:option14、设置扫描的端口,这个标准就行。

图ports5、Pop3探测设置,默认即可。

图pop36、Ftp探测设置,默认即可。

图ftp="TEXT-INDENT: 20px; LINE-HEIGHT: 150%" align=left>7、smtp探测设置、imap探测设置、telnet探测设置、cgi探测设置,全部采用默认设置。

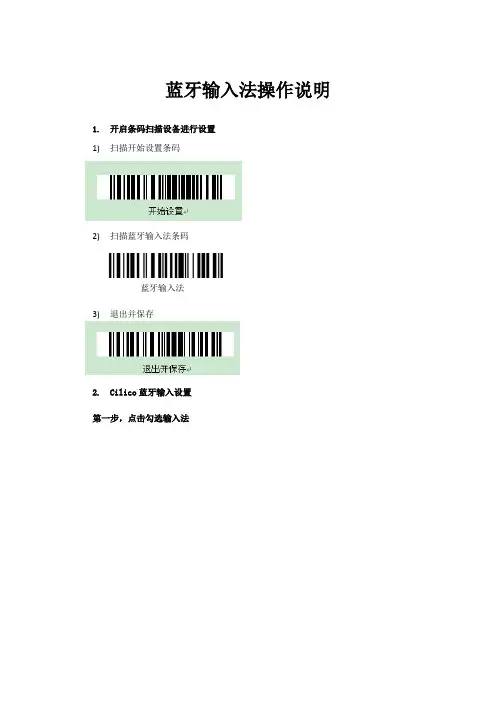

蓝牙输入法操作说明

1.开启条码扫描设备进行设置

1)扫描开始设置条码

2)扫描蓝牙输入法条码

蓝牙输入法

3)退出并保存

2.Cilico蓝牙输入设置

第一步,点击勾选输入法

选择cilico蓝牙输入法(支持中文、英文、日文三种输入法操作)

开启蓝牙

点击搜索设备,在点击搜索到的CT10进行配对

选择扫描到的设备,点击进行配对,在餐厨的PIN面板中输入PIN码,并确定

显示已配对

第三步:点击“选择蓝牙设备”按钮

后会报错,建议客户在关闭蓝牙扫描设备后切换输入法或不勾选此功能)

设备响一声,显示连接成功

第四步:点击更改输入法按钮

选择Cilico蓝牙输入法(支持中文、日文、英文三种输入法操作),用户可自由选择

第五步:点击完成按钮,设置成功

第六步:打开任何一个可编辑的文本框,进行条码扫描

切换为日文输入法

切换为中文输入法

切换为英文输入法。

扫描器的使用1.目的:了解扫描器为什么能入侵系统实验前准备:用到工具:●VMware虚拟机●流光扫描器(Fluxay 5.0)①启动VMware虚拟机:(双击桌面上的)②设置网络连接:选择【编辑虚拟机设置】→在弹出〖虚拟机设置中〗选择【以太网】→在右侧的〖网络连接〗项下选择第二项【NAT 使用一共享主机的IP地址】→选择【确定】③启动虚拟机:选择【启动该虚拟机】④开启共享:运行CMD,输入:Net share(看看开启了那些共享)注意出现的文字admin$c$ (是否有此三项)IPC$如果没有,需输入:Net share admin$Net share c$Net share IPC$民词解释:IPC$:(Internet Process Connection)是共享\"命名管道\"的资源(大家都是这么说的),它是为了让进程间通信而开放的命名管道,可以通过验证用户名和密码获得相应的权限,在远程管理计算机和查看计算机的共享资源时使用。

⑤查询虚拟机IP:运行CMD,输入:ipconfig注意出现的文字:IP Address. . . . . . . . . . . . : XXX.XXX.XXX.XXX(这就是这台虚拟机的IP)⑥设置连接向导(如果想让虚拟机上网):双击桌面上的IE浏览器,弹出【Internet 连接向导】→选择第三项【手动设置Internet连接或通过局域网(LAN)连接】→【下一步】→【通过局域网(LAN)连接】→【下一步】→【下一步】→【否】→【下一步】→【完成】扫描器是什么?扫描器是一种自动检测远程或本地主机安全性弱点的程序,它能够快速的准确的发现扫描目标存在的漏洞并提供给使用者扫描结果。

工作原理是扫描器向目标计算机发送数据包,然后根据对方反馈的信息来判断对方的操作系统类型、开发端口、提供的服务等敏感信息。

优点是不留痕迹(相对而言)目前比较流行的是流光、X-Sca n、Retin a、Supersca n……我们今天学习流光扫描器(Fluxay 5.0)流光功能强大,简单易用,我们以流光5来说明2.观察流光5的界面分别单击菜单栏上的各个按钮,观察其展开后的选项,民词解释:字典:流光用来猜解某些密码用的,你可以指定一个列表让其使用,比如用户名.你指定administrato r、guest、zhang、jzx、jsj……你把这些保存在一个文件里.这就是字典.注意:字典不是越大越好(最大不要超过100M)进行基本设置(1)系统设置………………【选项】→【系统设置】→①线程设置A 优先级(中等)B 线程数(几十)C 单词数/线程(不用设置)②端口(不用设置)民词解释:端口:在网络技术中,端口(Port)大致有两种意思:一是物理意义上的端口,比如,ADSL Modem、集线器、交换机、路由器用于连接其他网络设备的接口,如RJ-45端口、SC端口等等。

最新最好流光5教程---我个人认为流光的破解可分为5大部分:一、POP3/FTP/…探测二、IPC探测三、SQL探测四、高级扫描五、其它…因为开发时间的原因,上面的探测模式略有不同,所以分成了四个部分,本教程说的是第一个部分的探测。

后面的探测模式应该属于流光的高级应用了:)下面我就简单说一下基本的破解流程:1、你得有流光,我这里试验用的是流光2001.FOR Win98 中文版.FOR Win2000的也可以。

首次启动流光,看到如下图的界面:首次使用是要注册的,不过不要想到花钱:),小榕只是想看看有多少人用他的流光而已。

你可以填好相应的选项,然后点发送即可,如果发送失败,你把发送服务器换个就好了。

因为重装系统,我也不知道我发了多少次了:(。

如果不想注册,就稍等下面的进度条走完,点稍后即可。

如上图:2、找个站点,我选的是中华网的主页空间(),探测方式:FTP。

有人常问扫描端口有什么用,其实作用就是你知道他提供了什么服务,然后可以采取相应的探测方式来获得PASS了:)我们知道主页几乎都用的FTP上传,我们这次就用来测试一堆用户名,看看有没有弱智的密码,呵呵,如果有 这样的,也不妨霸占为己有:)3、加入要破解的站点名称:右键单击FTP主机→编辑→添加→输入 →确定!4、加入用户名:我们要破解的是一堆用户名,所以要加入用户名的列表文件!我们就加入流光目录下的Name.dic :)右键单击刚才添加的主机: → 编辑→ 从列表中添加→ Name.dic → 打开然后会有“用户已存在列表中”的提示,我们选中“不再提示” → 确定。

如下图:用户名太多,我们可以用点主机前面的“—”号把用户列表缩起来,如下图:大家注意名字前面的小框中必须有√要是没有就无法探测了。

5、有了用户名,我们就可以进行探测了,大家会想到怎么不用密码?其实流光有个简单模式的探测,也就是用内置的密码”:“123456”和“用户名”来进行探测,因为这样的密码是使用频率最高的:)当然你可以修改这个简单模式的文件,加入你认为弱智的密码。

扫描枪的使用方法

很多新手在初次使用扫描枪的时候,会出现不好扫,扫不上等问题,其实大多都不是扫描枪本身的问题,而是我们操作的方法不对。

那么该如何正确使用扫描枪呢?扫描枪怎么设置呢?

指示灯定义

红色LED:解码失败指示灯;

绿色LED:解码成功指示灯。

更换数据通讯线缆

在数据线拆卸口,使用卡戳往下按动卡扣,同时拔下数据线接口端的数据线,接入USB或者RS232通讯线。

多条码阅读模式

当打开多条码阅读模式时,允许扫描枪在一次触发时,连续读取多个条码。

但是相同条码不会被重复阅读。

(默认设置:关闭多条码阅读

模式)

瞄准中心区域设置

使用瞄准中心区域设置能够缩小扫描枪的有效解码范围,从而能够达到识别客户指定条码的要求。

例如在扫描多个紧密排列的条码时,使用瞄准中心就可以确保只能读到需要的条码(配合瞄准光延时功能,瞄准完毕后再扫描条码)。

智能调光模式

开启智能调光模式后,根据不同条码的读取背景及材质,用户可在自动曝光参数与固定曝光参数之间来回切换。

故障排除

1. 如果出现电源指示灯不亮,请检查USB接口是否松动,线缆有没有正确连接;

2. 如果不能正常读码,请检查相应条码开关有没有打开。

注意事项

1. 扫描功能不用时,请关闭扫描头,请勿长期开启;

2. 扫描时请勿直视激光扫描头,以免误伤;

3. 请勿将USB连接线浸水或靠近火源。

流光5.0的使用方法1:流光概述流光,这款工具可以让一个只会点击鼠标的人成为专业的黑客,这样说一点也不夸张。

它可以探测POP3,FTP,HTTP,PROXY,FROM,SQL,SMTP,IPC,等各种漏洞。

并针对个中漏洞设计不同的破解方案。

2:流光使用:步骤1:打开高级扫描向导设置扫描参数“文件”--}“高级扫描向导”--}在“起始”/“结束”位置填入,你要扫描的IP段。

--}在“ 目标系统”中选择你要检测的操作系统。

--}在“获取主机名”、“PING检查”前面打勾--}在“检测项目”中选择“全选”--}然后单击“下一步”选择“标准端口扫描”说明:“标准断口”只对常见的断口进行扫描。

“自定义”可以自己定义进行扫描。

--}然后单击“下一步” 设置好所有检测项目后点击“下一步”--}在选择主机界面选择“本地主机”使用本地主机进任务扫描。

步骤2:单击“开始”扫描过程中要想停止选择“取消”不过要等一段时间。

步骤3:查看扫描报告。

扫描结束之后给出“HTLM”格式的报告方法二:一、POP3/FTP/…探测二、IPC探测三、SQL探测四、高级扫描五、其它…因为开发时间的原因,上面的探测模式略有不同,所以分成了四个部分,本教程说的是第一个部分的探测。

后面的探测模式应该属于流光的高级应用了:)流光的IPC探测:一、目的和任务:1、用流光的IPC探测获得一台NT主机的管理权限,并将这台主机做成一个跳板/代理。

2、学习IPC探测的相关知识。

二、探测流程:1、你得有流光,我这里试验用的是流光2001.FOR Win2000 中文版。

FOR Win98的不可以。

因为IPC连接功能是NT/ 2000提供的功能。

而且流光FOR 2K 要求你的操作系统得是NT/2000,否则流光启动会失败!什么是IPC:IPC是指"InterProcess Communications",准确的说是ipc$,是默认的在系统启动时的admin 共享。

一、新增功能流光IV的高级扫描是和以前版本相比增加的最重要功能之一,包括了如下扫描功能:PORTS(常用端口、自定义端口)POP3(Banner、特定版本漏洞、暴力模式)FTP(Banner、特定版本漏洞、暴力模式)SMTP(Banner、特定版本漏洞、暴力模式)IMAP(Banner、特定版本漏洞、暴力模式)TELNET(Banner、特定版本漏洞)CGI(Banner、Unix/NT自动识别、ErrorPage检测、规则库可手工加入)SQL(通过漏洞扫描、暴力模式)IPC(NETBIOS)(获得用户列表、共享列表、暴力模式)IIS(IIS漏洞)FINGER(Finger漏洞扫描)RPC(Unix Finger漏洞扫描,获得用户列表)MISC(Bind 版本、MySql弱密码扫描)PLUGIN(可以方便地增加对某种类型漏洞的扫描)流光IV和以往版本相比增加(修改)了如下功能:IIS Remote Shell (修改, Remote Execute A-F)IPC Pipe Remote Shell (新增)IPC 植入者(新增)SQL Remote Shell (修改)PC AnyWhere 解码(新增)支持HTTP Basic/Negotiate/NTLM方式认证 (新增)IPC探测(修改)IMAP探测(新增)二、基本使用方法从[探测]->[高级扫描功能]启动。

1、设定扫描的范围起始地址/结束地址:需要扫描的IP地址范围。

目标系统:ALL-所有系统NT-NT/2000系统 UNIX-UNIX系统,根据选择的不同下面的[检测项目]将会有不同设置。

获取主机名:获取主机的名称。

检测项目:选择需要扫描的项目,根据选择的不同表单会有所不同。

2、端口扫描标准端口扫描:包括常用的服务端口扫描自定端口扫描:范围从1-655343、POP3扫描获取POP3版本信息:取得Banner尝试猜解用户:根据[选项]中的设置对常见用户名进行暴力模式猜解。

疫情扫码枪的使用流程1. 疫情扫码枪简介疫情扫码枪是一种便携式设备,用于快速扫描个体的二维码,并记录相关信息,以协助疫情防控工作。

下面是关于疫情扫码枪的使用流程介绍。

2. 疫情扫码枪的外观和组成部分疫情扫码枪外观小巧,通常由以下几个部分组成: - 扫描头:用于扫描个体的二维码。

- 按钮/触摸屏:用于启动设备和进行相关设置。

- 显示屏:显示扫描结果和相关操作提示信息。

- 电源/电池:提供设备的电力供应。

- 数据存储设备接口:可用于连接存储设备,存储扫描记录。

3. 疫情扫码枪的使用步骤使用疫情扫码枪进行扫描工作时,需要按照以下步骤进行操作:3.1 开机和准备1.按下电源按钮,开启设备。

2.等待设备启动完毕,显示屏显示欢迎界面。

3.2 连接设备1.确保设备已连接至电源或已充满电。

2.将扫描枪与计算机或其他数据存储设备通过数据存储设备接口连接。

3.3 扫描二维码1.将需要扫描的二维码放置在扫描头处,确保二维码清晰可见。

2.按下扫描按钮或在触摸屏上点击扫描指令,开始扫描。

3.设备将自动解析二维码,并显示扫描结果。

4.如果扫描出错或无法识别二维码,设备将发出相应提示。

3.4 记录和存储1.扫描成功后,设备将自动记录扫描信息。

2.若需要记录更多信息,可在显示屏上进行相关操作,并按提示输入相应内容。

3.在完成所有记录后,设备会自动保存扫描记录至存储设备中。

3.5 关机和存储设备移除1.扫描工作结束后,按下关机按钮或在触摸屏上选择关闭设备。

2.断开设备与数据存储设备的连接。

3.关闭设备电源。

4. 疫情扫码枪的注意事项和维护•使用过程中,确保扫描枪和扫描二维码的环境保持清洁,避免灰尘或污垢影响扫描质量。

•定期检查设备和电池的电量,并根据需要及时充电。

•遵守设备使用说明书中的操作规范,避免因误操作造成设备故障或损坏。

•定期清理设备表面和接口,确保设备的正常工作和连接。

5. 总结疫情扫码枪是一种方便实用的设备,通过扫描二维码记录相关信息,为疫情防控工作提供了有力的支持。

扫描器流光FLUXAY5的使用方法一、新增功能流光IV的高级扫描是和以前版本相比增加的最重要功能之一,包括了如下扫描功能:PORTS(常用端口、自定义端口)POP3(Banner、特定版本漏洞、暴力模式)FTP(Banner、特定版本漏洞、暴力模式)SMTP(Banner、特定版本漏洞、暴力模式)IMAP(Banner、特定版本漏洞、暴力模式)TELNET(Banner、特定版本漏洞)CGI(Banner、Unix/NT自动识别、ErrorPage检测、规则库可手工加入)SQL(通过漏洞扫描、暴力模式)IPC(NETBIOS)(获得用户列表、共享列表、暴力模式)IIS(IIS漏洞)FINGER(Finger漏洞扫描)RPC(Unix Finger漏洞扫描,获得用户列表)MISC(Bind 版本、MySql弱密码扫描)PLUGIN(可以方便地增加对某种类型漏洞的扫描)流光IV和以往版本相比增加(修改)了如下功能:IIS Remote Shell (修改, Remote Execute A-F)IPC Pipe Remote Shell (新增)IPC 植入者(新增)SQL Remote Shell (修改)PC AnyWhere 解码(新增)支持HTTP Basic/Negotiate/NTLM方式认证 (新增)IPC探测(修改)IMAP探测(新增)二、基本使用方法从[探测]->[高级扫描功能]启动。

1、设定扫描的范围起始地址/结束地址:需要扫描的IP地址范围。

目标系统:ALL-所有系统NT-NT/2000系统 UNIX-UNIX系统,根据选择的不同下面的[检测项目]将会有不同设置。

获取主机名:获取主机的名称。

检测项目:选择需要扫描的项目,根据选择的不同表单会有所不同。

2、端口扫描标准端口扫描:包括常用的服务端口扫描自定端口扫描:范围从1-655343、POP3扫描获取POP3版本信息:取得Banner尝试猜解用户:根据[选项]中的设置对常见用户名进行暴力模式猜解。

4、FTP扫描获取FTP版本信息:取得Banner尝试匿名登陆:测试FTP服务器能否匿名登陆尝试猜解用户:根据[选项]中的设置对常见用户名进行暴力模式猜解。

5、SMTP扫描获取SMTP版本信息:取得BannerEXPN/VRFY扫描:通过SMTP的EXPN/VRFY验证用户是否存在。

6、IMAP扫描获取IMAP版本信息:取得Banner尝试猜解用户帐号:根据[选项]中的设置对常见用户名进行暴力模式猜解。

7、TELNET扫描获取TELNET版本信息:取得Banner8、CGI扫描获取WWW版本信息:取得Banner根据版本决定采用NT或者UNIX方式:根据www的版本信息,在扫描的时候自动选择NT规则库或者UNIX规则库。

支用HTTP 200/502有效:为了避免不必要的误报,只有HTTP返回200(OK)/502(Gateway Error)才认为有效。

流光IV中CGI扫描采用了Error_Page陷阱检测技术,使得一些采用了Error_Page的主机也能够被正常扫描到,这一点是目前几乎所有的CGI扫描器所不具备的。

9、CGI Rule设置类型选择:可以选择ALL、NT、UNIX,如果在[CGI]中选择了[根据版本决定采用NT或者UNIX方式]此项通常无需更改。

漏洞列表:默认扫描列表中的所有规则(全部选中),也可以根据需要只对某一个漏洞或者某几个漏洞进行扫描(仅选择需要的规则即可)。

CGI规则可以根据需要自行扩展,扩展的方法见[CGI规则的扩展]一节。

10、SQL尝试通过漏洞获得密码:根据IIS的漏洞获得SQL的连接密码。

对SA密码进行猜解:根据[选项]中的设置对SA密码进行暴力模式破解。

11、IPC空连接(NULL Session)扫描:尝试和远程主机建立空连接,所谓空连接就是创建一个用户名和密码都为空的访问令牌。

扫描共享资源:扫描网络中的共享资源。

共享资源在98/ME/NT/2000中都存在,所不同的在于访问98/ME中共享资源通常无需提供任何凭证(也就是任何人都可以访问);访问NT/2000中的共享资源通常需要提供一个访问凭证(即需要有一个用户名和密码)。

流光IV会对这两种不同的资源进行区分。

尝试获取用户名:NT/2000在默认安装的情况下可以通过空连接获取目标主机的用户名。

尝试对获取的用户名进行猜解:对获得用户名根据[选项]中的设置进行暴力模式破解。

NT在通过IPC建立连接的时候,在同一时间只允许和一台主机建立一个连接,这样以来多线程就毫无用处。

不过如果NT如果同时提供了MSFTP服务就可以通过FTP对用户进行告诉猜解(因为FTP没有同一时间只允许一个连接的限制),流光IV可以自动根据情况选择IPC或者FTP模式的猜解。

仅对Administrators组进行猜解:对获得的用户名进行判断,仅仅对属于Administrators组的用户进行上述猜解。

12、IISUnicode编码漏洞:尝试6种方法(Remoe Execute A-F)扫描Unicode编码漏洞。

FrontPage扩展:扫描是否安装了Frontpage扩展。

如果安装了Frontpage扩展,也可以采用HTTP扫描中的NTLM模式对NT系统帐号进行高速猜解。

共享资源在98/ME/NT/2000中都存在,所不同的在于访问98/ME中共享资源通常无需提供任何凭证(也就是任何人都可以访问);访问NT/2000中的共享资源通常需要提供一个访问凭证(即需要有一个用户名和密码)。

流光IV会对这两种不同的资源进行区分。

尝试获取SAM文件:NT/2000的密码文件存在于SAM文件中,如果获得了SAM文件就可以在本地利用L0pht下载)进行破解。

尝试获取PcAnyWhere密码文件:尝试获取PcAnyWhere密码文件,获得后,可以用流光IV中工具进行解码(不是暴力破解)。

13、Finger扫描Finger功能:利用Finger功能可以测试某个用户是否存在。

对Sun OS尝试获得用户列表:Sun OS的Finger功能由一个特点,可以列出最近登陆的用户名。

在FTP/POP3/IMAP扫描中也会首先进行Finger的测试,如果测试成功就会用获得用户名列表来代替[选项]中的用户名字典。

14、RPC扫描RPC服务:扫描RPC服务,得到服务的ID的信息。

UNIX中的RPC是漏洞比较多的服务之一,特别是SunOS。

15、MISCBIND版本扫描:扫描BIND服务,得到版本信息。

猜解MySQL密码:MySQL是UNIX中一种很常见的免费数据库(一般国内常见的模式是NT+IIS+MSSQL/UNIX+Apache+MySQL),得到了MySQL的密码就可以查阅数据库中的所有内容。

16、PLUGINS类型:ALL、NT、UNIX。

PlugIn列表:列出当前安装的所有PlugIn的信息。

流光IV中的PlugIn是一项很有用的功能,可以很方便地利用现有流光的扫描框架进行扩展。

关于Plugin的具体信息,请参见[如何编写流光IV的插件]。

17、选项猜解用户名字典:设置扫描中采用的用户字典,适用于POP3/FTP/IMAP/SQL/MYSQL。

猜解密码字典:设置扫描中采用的密码字典,适用于POP3/FTP/IMAP/SQL/MYSQL。

保存扫描报告:扫描的报告,采用HTML格式。

并发线程数目:默认80,可以根据情况增减,如果线程数目越大速度越快但是越容易误报和漏报。

网络选项:设置TCP参数TCP连接超时:建立TCP连接时的超时设置,默认10秒(10000毫秒)TCP数据超时:收发数据时的超时设置如果建立连接或收发数据时出现了超时,则说明连接/收发数据失败。

通常TCP超时设置小,扫描速度就越快,但是就越容易漏报。

如果设置太大,扫描的速度会变慢,但是漏报就比较少。

具体的设置,需要根据自己的的网络状况决定。

一、可以直接测试的部分流光IV高级扫描完成后,会产生一个扫描报告,此外一部分扫描结果也会在界面上得到直接的反映。

1、IPC对于IPC的扫描结果,可以直接在上面点左键,出现[连接...]字样,选择执行。

这时出现了NTCMD的界面,NTCMD如果连接成功具有System权限,可以执行命令,例如创建帐号等。

关于IPC的更多信息请参见[流光2000IPC使用说明]。

2、SQL选择[连接...]出现SQL Shell的界面。

如果没有安装SQL Server,那么对方主机必须允许建立空连接才能够连接成功(默认安装Express版,所以首先需要安装SqlRcmd Normal版,在SqlRcmd\Normal中)。

为了让流光IV的SQL扫描发挥最大作用,建议安装SQL Server。

通常情况下,SQLCMD具有System权限,可以执行命令。

如果SQLServer是以用户身份启动,那么就具有启动用户身份的权限。

如果需要将数据库的数据导出,通常需要安装SQL Server。

3、FTP同上述方法,流光IV会自动调用系统的FTP程序。

4、IIS Remote Execute -X选择[连接...],出现一个设置的对话框如果在使用中出现问题,请取消选择[允许IIS检测CMD]。

通常情况下IIS Remote Execute具有IUSR_ComputerName帐号权限。

5、Remote FTP PCAnyWhere密码文件使用此功能必须首先拥有一个具有写权限的FTP服务器,以便流光IV将密码文件上传。

出现上传FTP服务器设置的对话框。

如果上传失败(流光IV本身不能确认是否上传成功),请选择[禁止IIS检测CMD]。

上传成功之后,就可连接到自己指定的FTP的服务器,将文件下载到本机,利用流光IV中PCAnyWhere解码工具解码。

这样就可以通过PCAnyWhere连接管理远程主机了。

6、FrontPage 扩展如果扫描到FrontPage扩展,也可以用来暴力破解NT系统帐号(当然这种方法没有直接通过MSFTP快)。

(1)、首先通过IPC得到用户列表(具体方法参见[流光2000IPC 探测说明])(2)、加入HTTP主机注意后面的URL不要敲错。

(3)、从IPC主机导入(4)、选择需要探测的用户(5)、加入字典后开始扫描注意在HTTP的NTLM和Negotiate模式中只能开启一个线程。

7、IIS5 .Printer可以使用IIS5Hacker测试。

二、其他部分1、IPC种植者如果获得了NT/2000机器的Administrators组的密码,也可以通过IPC种植者上传和执行程序(利用Schedule服务和IPC管道)。

从[工具]->[NT/IIS]->[种植者]启动程序。