Ethereal 抓包分析

- 格式:ppt

- 大小:1.65 MB

- 文档页数:24

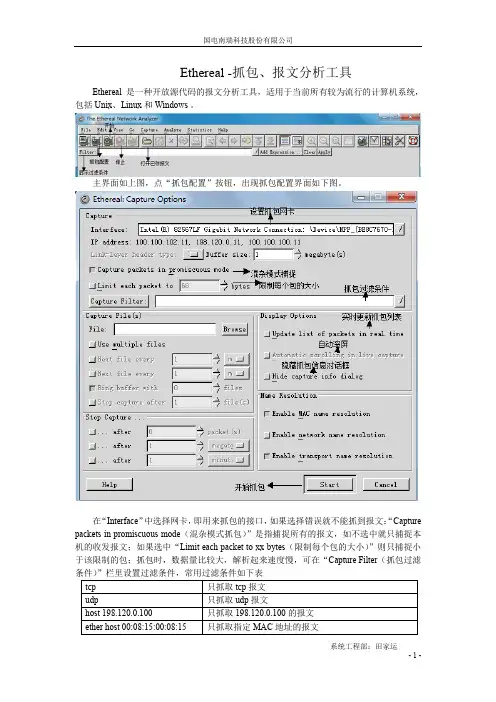

Ethereal -抓包、报文分析工具Ethereal 是一种开放源代码的报文分析工具,适用于当前所有较为流行的计算机系统,包括 Unix、Linux 和 Windows 。

主界面如上图,点“抓包配置”按钮,出现抓包配置界面如下图。

在“Interface”中选择网卡,即用来抓包的接口,如果选择错误就不能抓到报文;“Capture packets in promiscuous mode(混杂模式抓包)”是指捕捉所有的报文,如不选中就只捕捉本机的收发报文;如果选中“Limit each packet to xx bytes(限制每个包的大小)”则只捕捉小于该限制的包;抓包时,数据量比较大,解析起来速度慢,可在“Capture Filter(抓包过滤设置“Display Options(显示设置)”中建议选中“Update list of packets in realtime(实时更新抓包列表)”、“Automatic scrolling in live capture(自动滚屏)”和“Hide capture info dialog(隐藏抓包信息对话框)”三项。

抓包配置好就可以点击“Start”开始抓包了。

抓包结束,按“停止”按钮即可停止。

为了快速查看需要的报文,在“Filter”栏中输入过滤条件后按回车键即可对抓到的包进行过滤。

注意“Filter”栏中输入的过滤条件正确则其底色为绿色,错误则其底色为红色。

常用有些报文还可以判断网络的状况,例如输入显示过滤条件tcp.analysis.flags,可以显示丢失、重发等异常情况相关的TCP报文,此类报文的出现频率可以作为评估网络状况的一个标尺。

偶尔出现属于正常现象,完全不出现说明网络状态上佳。

tcp.flags.reset==1。

SYN是TCP建立的第一步,FIN是TCP连接正常关断的标志,RST是TCP连接强制关断的标志。

统计心跳报文有无丢失。

在statistics->conversations里选择UDP,可以看到所有装置的UDP报文统计。

浙江大学城市学院实验报告课程名称计算机网络应用实验项目名称实验三 Ethereal抓包软件初步实验成绩指导老师(签名)日期 2014-05-06一. 实验目的和要求1. 掌握Ethereal软件的安装2. 学习Ethereal过滤规则的设置3. 使用Ethereal捕获Ethernet帧,并对Ethernet帧和协议数据包进行分析二. 实验内容、原理及实验结果与分析1. 安装Ethereal软件1.1安装WinPcap_3_0.exe和Ethereal-setup-0.10.3.exe下载地址: 【实验结果与分析】Ethereal主界面2. 在Ethereal中创建并设置以下普通过滤规则2.1捕获本地主机收到和发出的所有数据包【过滤规则】host 10.66.19.272.2捕获本地主机收到和发出的所有ARP包【过滤规则】host 10.66.19.27 and arp2.3捕获局域网上所有的ICMP包【过滤规则】icmp2.4捕获MAC地址为00-06-68-16-38-80的数据包【过滤规则】ether host 00:06:68:16:38:802.5捕获本地主机收到和发出的Telnet包【过滤规则】host 10.66.19.27 and tcp port 233. 捕获并解析Ethernet帧及协议3.1捕获解析本机发出或接收的Ethernet 802.3格式的帧,并对照帧格式进行解释【实验结果与分析】Ethernet 802.3帧分析选中的那一行,数据包以IEEE802.3Ethernet帧格式封装。

长度6字节6字节2字节字段Destination Address Source Address Length值01:80:c2:00:00:009c:4e:20:c2:45:8346帧的上一层协议是Logical-Link Control(LLC)。

3.2捕获解析本地主机发出及收到的ARP数据包,解释ARP广播帧的内容及返回数据包信息(如ping一台旁边没连接过的电脑,捕获ARP数据包)【实验结果与分析】ARP请求包ARP应答包选中一个ARP数据包,把对应的字段值填入下面的表格(值取自上图中的ARP应答包):长度2字节2字节1字节1字节2字节字段Hardware type Protocoltype HardwaresizeProtoclesizeOpcode值0x00010x0800640x0002长度6字节4字节6字节4字节字段Sender MAC address Sender IPaddress Target MACaddressTarget IPaddress值00:01:6c:98:63:aa10.66.19.3300:15:58:e7:cd:1210.66.19.27上图ARP请求包,协议树窗口中Opcode:request (0x0001)表示主机10.66.19.27向局域网发送广播包询问主机10.66.19.33的MAC地址。

实验报告——使用Ethereal一、实验目的(1)熟悉Ethereal的工作环境。

(2)掌握使用Ethereal进行报文的捕获。

(3)用所捕获的报文分析网络,巩固自己所学的知识。

二、实验要求1,Ethereal软件的基本功能使用。

2,按照老师所提供的ppt课件和教程进行操作。

3,自己选择过滤条件进行捕获,对所捕获的数据报文的检测与分析。

三、实验环境1,校园局域网环境2,Ethereal软件四、实验步骤网络世界中,最基本的单元是数据包。

这个实验主要是练习Ethereal的使用,在网上抓包,培养对网络通讯协议底层的分析和认识,加强对网络的理解。

(1)这个工具要安装Ethereal。

这个很简单,大家根据安装提示点“下一步”就可以了。

(2)下面是抓包的具体步骤:双击打开Ethereal,出现Ethereal的工作界面,如图1,a.点窗口中的Capture选项中设置抓包的相关参数。

1)选择合适的网卡(网卡=网络适配器)Interface(NIC),Capture packets in promiscuous mode 是所抓包的类型,我们不用混杂选项,所以不打勾。

b.按ctrl+K进行“capture option”的选择。

如图2,start,等一小会点stop停止抓包,如图3现在所显示的图4就是我所抓到的包。

(3)分析我所抓到的包数据报文的源地址:10.3.133.55目的地址:10.3.131.74UDP协议(4)捕获过滤捕获条件A:udpFilter选项为捕获过滤条件,红色是不正确的语句,绿色为正确语句。

相同的为一种颜色。

捕获条件B :ip.addr==10.3.131.12捕获条件C:http五、实验总结通过这次实验,我了解了Ethereal软件的应用。

学会了使用Ethereal进行抓包,分析网络。

在遇到不明白的地方仔细查阅书籍,巩固了自己的知识。

在做视频时下载录制视频软件,录制视频也使我获益匪浅。

辽宁工业大学创新实验(论文)题目ethereal抓包分析电子与信息工程学院院(系)通信工程专业072 班学生姓名谭超学号070305034指导教师李宁开题日期:2010年 6 月 10 日实验目的:本实验使用开源网络协议分析器Ethereal,从网络中抓包,并选择几种协议进行分析。

一、安装Ethereal、用Capture Options(捕获选项)对话框来指定跟踪记录的各个方面、开始抓包。

1、安装Ethereal从网络下载得到该软件,并进行安装。

过程略。

2、捕获选项图1捕获选项的设置3、开始抓包点击上图中的“Start”开始抓包图2 开始抓包二、分析UDP、TCP、ICMP协议1、UDP协议UDP 是User Datagram Protocol的简称,中文名是用户数据包协议,是 OSI 参考模型中一种无连接的传输层协议,提供面向事务的简单不可靠信息传送服务。

它是IETF RFC 768是UDP的正式规范。

(1) UDP是一个无连接协议,传输数据之前源端和终端不建立连接,当它想传送时就简单地去抓取来自应用程序的数据,并尽可能快地把它扔到网络上。

在发送端,UDP传送数据的速度仅仅是受应用程序生成数据的速度、计算机的能力和传输带宽的限制;在接收端,UDP把每个消息段放在队列中,应用程序每次从队列中读一个消息段。

(2)由于传输数据不建立连接,因此也就不需要维护连接状态,包括收发状态等,因此一台服务机可同时向多个客户机传输相同的消息。

(3) UDP信息包的标题很短,只有8个字节,相对于TCP的20个字节信息包的额外开销很小。

(4)吞吐量不受拥挤控制算法的调节,只受应用软件生成数据的速率、传输带宽、源端和终端主机性能的限制。

(5)UDP使用尽最大努力交付,即不保证可靠交付,因此主机不需要维持复杂的链接状态表(这里面有许多参数)。

(6)UDP是面向报文的。

发送方的UDP对应用程序交下来的报文,在添加首部后就向下交付给IP层。

Windows下使用Wireshark(ethereal)进行抓包分析说明:由于版权问题,该开源软件的新版本现已更名为Wireshark。

1、下载安装a 从/ 下载Wincap安装;b 从/ 下载安装Windows平台的Ethereal(或从/projects/wireshark/ 下载安装Wireshark),双击安装文件安装即可。

2、使用启动ethereal 以后,选择菜单Capature->Start :选择好接受数据的网卡(Ethereal会自动选择系统中安装的唯一的网卡),再单击“OK”按钮即可开始抓包。

上图中的对话框还可以进行一些设置:l Interface:指定在哪个接口(网卡)上抓包(系统会自动选择一块网卡)。

l Limit each packet:限制每个包的大小,缺省情况不限制。

l Capture packets in promiscuous mode:是否打开混杂模式。

如果打开,抓取所有的数据包。

一般情况下只需要监听本机收到或者发出的包,因此应该关闭这个选项。

l Filter:过滤器。

只抓取满足过滤规则的包。

l File:可输入文件名称将抓到的包写到指定的文件中。

l Use ring buffer:是否使用循环缓冲。

缺省情况下不使用,即一直抓包。

注意,循环缓冲只有在写文件的时候才有效。

如果使用了循环缓冲,还需要设置文件的数目,文件多大时回卷。

l Update list of packets in real time:如果复选框被选中,可以使每个数据包在被截获时就实时显示出来,而不是在嗅探过程结束之后才显示所有截获的数据包。

单击“OK”按钮开始抓包,系统显示出接收的不同数据包的统计信息:单击“Stop”按钮停止抓包后,所抓包的分析结果显示在面板中:3、Ethereal的抓包过滤器抓包过滤器在抓包过程中用来抓取感兴趣的数据包。

它使用的是libcap 过滤器语言,在tcpdump 的手册中有详细的解释,基本结构是:[not] primitive [and|or [not] primitive …]。

Wireshark抓包实例分析通信工程学院 010611班赖宇超 01061093一(实验目的1.初步掌握Wireshark的使用方法,熟悉其基本设置,尤其是Capture Filter 和Display Filter的使用。

2.通过对Wireshark抓包实例进行分析,进一步加深对各类常用网络协议的理解,如:TCP、IP、SMTP、POP、FTP、TLS等。

UDP、3.进一步培养理论联系实际,知行合一的学术精神。

二(实验原理1.用Wireshark软件抓取本地PC的数据包,并观察其主要使用了哪些网络协议。

2.查找资料,了解相关网络协议的提出背景,帧格式,主要功能等。

3.根据所获数据包的内容分析相关协议,从而加深对常用网络协议理解。

三(实验环境1.系统环境:Windows 7 Build 71002.浏览器:IE83.Wireshark:V 1.1.24.Winpcap:V 4.0.2四(实验步骤1.Wireshark简介Wireshark(原Ethereal)是一个网络封包分析软件。

其主要功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料。

其使用目的包括:网络管理员检测网络问题,网络安全工程师检查资讯安全相关问题,开发者为新的通讯协定除错,普通使用者学习网络协议的第1页,共12页相关知识……当然,有的人也会用它来寻找一些敏感信息。

值得注意的是,Wireshark并不是入侵检测软件(Intrusion Detection Software,IDS)。

对于网络上的异常流量行为,Wireshark不会产生警示或是任何提示。

然而,仔细分析Wireshark撷取的封包能够帮助使用者对于网络行为有更清楚的了解。

Wireshark不会对网络封包产生内容的修改,它只会反映出目前流通的封包资讯。

Wireshark本身也不会送出封包至网络上。

2.实例实例1:计算机是如何连接到网络的,一台计算机是如何连接到网络的,其间采用了哪些协议,Wireshark将用事实告诉我们真相。

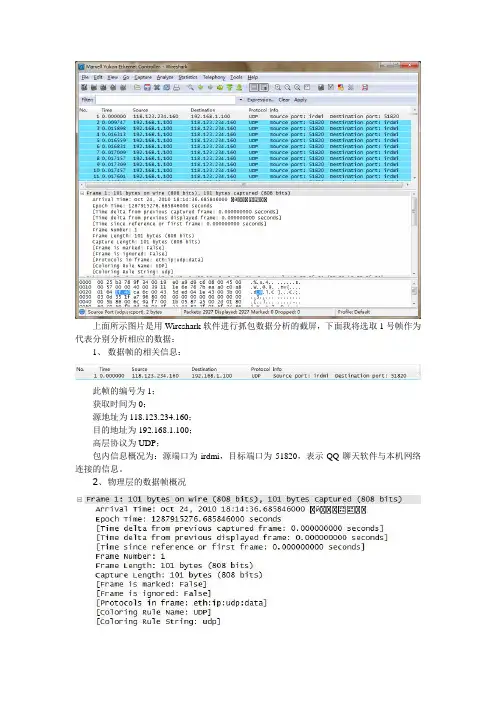

上面所示图片是用Wireshark软件进行抓包数据分析的截屏,下面我将选取1号帧作为代表分别分析相应的数据:1、数据帧的相关信息:获取时间为0;源地址为118.123.234.160;目的地址为192.168.1.100;高层协议为UDP;包内信息概况为:源端口为irdmi,目标端口为51820,表示QQ聊天软件与本机网络连接的信息。

2、物理层的数据帧概况从图中可以看出:1号帧,线路上有101字节,实际捕获101字节,捕获时间为2010年10月24日18:14:36,测试时间为1287915276.685846000秒,此包与前一捕获帧的时间间隔为0秒,与前一个显示帧时间间隔为0秒,与第一帧的时间间隔为0秒,帧号为1,帧长为101字节,捕获长度为101字节,此帧没有被标记且没有被忽略,帧内封装的协议结构为UDP数据协议,用不同颜色染色标记的协议名为UDP,染色显示规则字符串为udp。

3、数据链路层以太网帧头部信息此包为以太网协议版本2,源地址为Tp-LinkT_a9:d9:c6 (00:19:e0:a9:d9:c6),说明本机的网络是有TP-Link路由器分出来的,其网卡地址为00:19:e0:a9:d9:c6;目标地址为HewlettP_78:9f:34 (00:25:b3:78:9f:34),说明本机的网卡是Hewlett厂家生产的,网卡地址为00:25:b3:78:9f:34。

帧内封装的上层协议类型为IP,十六进制代码为0800。

4、互联网层IP包头部信息互联网协议IPv4,源地址为118.123.234.160,目标地址为192.168.1.100,IP包头部长度为20字节,差分服务字段为0x00 (DSCP 0x00: Default; ECN: 0x00),表示一个特定的上层协议所分配的重要级别,默认的DSCP值是0,相当于尽力传送,ECN字段被分为ECN-Capable Transport (ECT) bit和CE bit,ECT bit设置为“ 0 ”表明该传输协议将忽略ignore CE bit,CE bit将由路由器设置,设置为0说明对末端节点不挤塞,IP包的总长度为87字节,标志字段为0,标记字段为0x02,没有分片,分片的偏移量为0,生存期为57,当减少为0时,该数据包将被丢弃以保证数据包不会无限制的循环,上层协议为UDP,报头的检验和显示为正确。

ethereal抓包基本用法Ethereal抓包的基本使用办法一、确认镜像端口是否做好这里可以使用捕包软件来确认镜像是否安装好。

,如果客户的交换机支持镜像功能,则使用捕包软件。

我这里使用的是ethereal捕包软件。

1.根据提示一步步安装完捕包软件。

2.开始----程序----ethereal----3.进入到ethereal界面4.选择capture,进行捕包。

5.在capture菜单中选择OptionsInterface是自己电脑的网卡,根据自己电脑的实际的通讯的网卡进行选择,并按照上述打沟的情况进行选择打沟。

捕获所有协议的数据包。

选择此项表示会随时更新捕获到的数据包。

设置完之后,点击右下角start按钮,即开始捕包。

以下是捕获的数据包的界面。

捕包一段时间之后,点击界面上stop,即停止捕获数据包。

6.停止捕包之后,就可以回到ethereal的主界面上了,可以看到很多数据。

从上面的数据中可以看出对应的序号,时间,源IP,目的IP,协议类型。

在这里,要确认为镜像端口是否做好,只要在上述数据中能够看到有源IP和目的IP地址,是正反成对出现即可,表示镜像端口镜像成功。

7.在捕获数据选择保存时,选择file---save as,弹出以下界面:根据实际情况,选择路径,填好文件明。

在保存类型的选择时,系统默认为Ethereal/tcpdump(*.cap,*.pcap).注意:如果需要让sniffer进行分析数据包的情况下,在这里要选择NG/NAI Sniffer(*.cap *enc *.trc).其余的选项按照默认的进行。

——用Ethereal捕获并分析数据包学院:计算机工程学院专业:计算机科学与技术姓名:张徽学号:2008404010135TCP报文格式分析◆TCP提供一种面向连接的、全双工的、可靠的字节流服务。

◆在一个TCP连接中,仅有两方进行彼此通信。

广播和多播不能用于TCP。

◆TCP的接收端必须丢弃重复的数据。

◆TCP对字节流的内容不作任何解释。

对字节流的解释由TCP连接双方的应用层解释。

◆TCP通过下列方式来提供可靠性:应用数据被分割成TCP认为最适合发送的数据块,称为报文段或段。

TCP协议中采用自适应的超时及重传策略。

TCP可以对收到的数据进行重新排序,将收到的数据以正确的顺序交给应用层。

TCP的接收端必须丢弃重复的数据。

TCP还能提供流量控制。

TCP数据报的发送过程图TCP数据报的格式●源端口:占16比特(2个字节),分段的端口号;●目的端口:占16比特(2个字节),分段的目的端口号;端口是传输层与应用层的服务接口。

传输层的复用和分用功能都要通过端口才能实现;●序号字段:占4字节。

TCP连接中传送的数据流中的每一个字节都编上一个序号。

序号字段的值则指的是本报文段所发送的数据的第一个字节的序号。

●确认号字段:占4字节,是期望收到对方的下一个报文段的数据的第一个字节的序号。

●数据偏移:占4比特,它指出TCP报文段的数据起始处距离CP报文段的起始处有多远。

“数据偏移”的单位不是字节而是32bit字(4字节为计算单位)。

●保留字段:占6bit,保留为今后使用,但目前应置为0。

●编码位:编码位含义紧急比特URG 当URG=1时,表明紧急指针字段有效。

它告诉系统此报文段中有紧急数据,应尽快传送(相当于高优先级的数据)。

确认比特ACK只有当ACK=1时确认号字段才有效。

当ACK=0时,确认号无效。

推送比特PSH 当PSH=1时,表示请求急迫操作,即分段一到马上就发送应用程序而不等到接收缓冲区满时才发送应用程序。

复位比特RST(Reset) 当RST=1时,表明TCP连接中出现严重差错(如由于主机崩溃或其他原因),必须释放连接,然后再重新建立运输连接。

计算机网络Ethereal实验报告计算机网络Ethereal实验报告一、实验目的本次实验旨在理解和掌握Ethereal网络抓包工具的使用,通过捕获网络数据包来分析TCP/IP协议的工作原理以及网络通信过程。

实验将利用Ethereal软件对网络流量进行捕获,并对捕获的数据包进行详细分析。

二、实验环境实验设备:两台计算机、一个路由器和一根交叉线软件环境:Windows 操作系统、Ethereal软件三、实验步骤1、安装Ethereal软件。

在实验设备中安装Ethereal软件,并确保其正常运行。

2、连接设备。

将两台实验计算机通过路由器连接,并使用交叉线进行配置。

确保计算机能够互相访问网络。

3、启动Ethereal软件。

打开Ethereal,并选择“Capture”菜单中的“Start Capture”选项。

在“Capture Filter”对话框中,选择“No Filter”以捕获所有数据包。

4、配置网络共享。

在两台实验计算机上配置网络共享,以便进行文件传输和网络通信。

5、进行网络通信。

通过浏览器访问网页、使用FTP传输文件等方式,在两台计算机之间进行网络通信。

同时,注意观察Ethereal软件中的数据包捕获情况。

6、停止捕获。

在完成一定量的网络通信后,选择“Capture”菜单中的“Stop Capture”选项。

在弹出的对话框中,选择“Yes”保存捕获的数据包文件。

7、分析数据包。

在Ethereal软件中选择捕获的数据包文件,并对其进行详细分析。

使用“Packet List”窗口查看数据包列表,并使用“Packet Details”窗口查看每个数据包的详细信息。

分析数据包中的各个层次和协议字段,以深入理解TCP/IP协议的工作原理。

8、进行数据包过滤和分析。

根据实验需要,可以使用Ethereal软件的过滤功能对捕获的数据包进行筛选和分析。

例如,可以过滤出TCP 数据包,并分析它们的序列号、确认号、窗口大小等字段。

Ethereal抓包常用过滤条件分析1.前言Ethereal的过滤规则Ethereal的过滤规则可以有两种形式:(1)一个原语:一个原语即一条最基本的过滤规则(2)用“and”、“or”、“not”关系去处运算符,以及括号组合起来的原语。

其中“and”的含义是它所连接的两个原语必须都成立;“or”的含义是它所连接的两个原语只要有一个成立即可;“not”的含义是它后面跟的原语不成立;括号的作用是对关系运算顺序作出规定。

1. 捕获MAC地址为00:e0:fc:58:bc:a3的通信数据包,例如:Ether host 00:e0:2. 捕获源IP地址为150.20.10.119的通信数据包,例如:src host 150.20.10.119用PC机监听STB的通信数据包时,常常要用到这个过滤条件,以保证只捕获与STB相关的数据包。

3. 捕获通过80端口来通信的数据包,使用该端口通信的数据包是基于http协议的,例如:tcp port 80 或者为ip proto http以上过滤语句还可以通过and、or、not等连接成复合过滤语句。

例如:捕获160.128.10.4除了http外的所有通信数据报文160.128.10.4 and not tcp port 80Name Resolution:名字解析,可将MAC地址、网络地址、端口地址解析为相应的名称。

1)Enable MAC name resolution通过该选项可以控制是否让ethereal将数据包中的MAC地址解析为名字。

例如在IPTV验证工作中实际抓包分析时,常常可在协议栏中看到Huawei_58:00:63这样的地址,其实真实的MAC地址是:00:e0:fc:58:00:63。

2)Enable network name resolution通过该选项可以控制是否让ethereal将数据包中的网络地址解析为网络名称。

3)Enable transport name resolution通过该选项可以控制是否让ethereal将数据包中的端口地址解析为协议名称。

实验二网络抓包及协议分析软件使用说明目的及意义: 利用网络协议分析工具Ethereal截获网络中传送的数据包, 通过观察分析, 从而了解和认识(理解)协议的运行机制。

下载与安装: 在Windows下安装Ethereal,可从 下载安装软件, 然后执行安装。

Ethereal 在0.10.12版本后都内置了Winpcap,如没内置的Winpcap, 可先安装Winpcap。

有关Winpcap的详细信息可参考。

一. 实验目的:1. 了解抓包与协议分析软件的简单使用方法。

2. 了解并验证网络上数据包的基本结构。

二. 实验环境1.硬件:PC.配备网卡, 局域网环境。

2. 软件: Windows 2000或者XP操作系统、winpcap、analyzer。

三. 实验内容利用Ethereal软件抓取网络上的数据包, 并作相应分析。

(1)四. 实验范例(2)安装(3)E theral的安装非常简单, 只要按照提示安装即可。

(4)运行(5)双击桌面的Ethereal, 显示“The Ethereal Network Analyzer”的主界面, 菜单的功能是:(6)设置规则●这里有两种方式可以设置规则:●使用interface选择Capture—>interfaces, 将显示该主机的所有网络接口和所有流经的数据包, 单击“Capture”按钮, 及执行捕获。

●如果要修改捕获过程中的参数, 可以单击该接口对应的“Prepare”按钮。

在捕获选项对话框中, 可以进一步设置捕获条件:●Interface——确定所选择的网络接口●Limit each packet to N bytes——指定所捕获包的字节数。

●选择该项是为了节省空间, 只捕获包头, 在包头中已经拥有要分析的信息。

●Capture packet in promiscuous mode——设置成混杂模式。

●在该模式下, 可以记录所有的分组, 包括目的地址非本机的分组。