第三章 网络扫描与网络监听

- 格式:ppt

- 大小:2.27 MB

- 文档页数:70

信息安全实验报告学号:学生姓名:班级:实验一网络扫描与监听一、实验目的网络扫描是对整个目标网络或单台主机进行全面、快速、准确的获取信息的必要手段。

通过网络扫描发现对方,获取对方的信息是进行网络攻防的前提。

该实验使学生了解网络扫描的内容,通过主机漏洞扫描发现目标主机存在的漏洞,通过端口扫描发现目标主机的开放端口和服务,通过操作系统类型扫描判断目标主机的操作系统类型。

通过该实验,了解网络扫描的作用,掌握主机漏洞扫描、端口扫描、操作系统类型扫描软件的使用的方法,能够通过网络扫描发现对方的信息和是否存在漏洞。

要求能够综合使用以上的方法来获取目标主机的信息。

而网络监听可以获知被监听用户的敏感信息。

通过实验使学生了解网络监听的实现原理,掌握网络监听软件的使用方法,以及对网络中可能存在的嗅探结点进行判断的原理。

掌握网络监听工具的安装、使用,能够发现监听数据中的有价值信息,了解网络中是否存在嗅探结点的判断方法及其使用。

二、实验要求基本要求了解网络扫描的作用,掌握主机漏洞扫描、端口扫描、操作系统类型扫描软件的使用的方法,能够通过网络扫描发现对方的信息和是否存在漏洞。

掌握网络监听工具的安装、使用,能够发现监听数据中的有价值信息等。

提高要求能够对网络中可能存在的嗅探结点进行判断的方法及工具使用等。

三、实验步骤1)扫描软件X-Scan 和Nmap 以及WinPcap 驱动安装包并安装。

2)打开X-Scan,如下图所示。

3)点击“设置”->“扫描参数”,弹出扫描参数设置对话框,在“指定IP 范围”输入被扫描的IP 地址或地址范围。

在“全局设置”的“扫描模块”设置对话框中选择需要检测的模块。

其他可以使用默认的设置,也可以根据实际需要进行选择。

最后点击“确定”回到主界面。

4)在主界面点击“文件”->“开始扫描”,开始对目标主机或目标网络的扫描。

不久,就可以得到目标主机的扫描结果,从分析报告中可以看到有关目标主机开放端口和服务的详细报告。

《网络信息安全》课程教学大纲一、课程总述本课程大纲是以2012年软件工程本科专业人才培养方案为依据编制的。

二、教学时数分配三、单元教学目的、教学重难点和内容设置第1章网络安全概述与环境配置【教学目的】了解内容:网络面临的安全威胁、信息系统安全的脆弱性、保证网络安全的途径;理解内容:网络安全的攻防体系、研究网络安全的必要性及其社会意义掌握内容:信息系统安全评估标准;熟练掌握内容:网络安全实验环境的配置及网络抓包软件的使用【重点难点】重点:网络安全的攻防体系、研究网络安全的必要性难点:研究网络安全的必要性【教学内容】1.1 信息安全概述1.2 网络安全概述1.3 研究网络安全的必要性1.4 研究网络安全的社会意义1.5 网络安全的相关法规1.6 网络安全的评价标准1.7 环境配置【课时要求】7节第2章网络安全协议基础【教学目的】了解内容:OSI参考模型和TCP/IP协议组理解内容:IP/TCP/UDP/ICMP协议的工作原理掌握内容: IP/TCP/UDP/ICMP协议的结构分析熟练掌握内容:常用的网络服务和网络命令【重点难点】重点:IP/TCP/UDP/ICMP协议的工作原理难点:IP/TCP/UDP/ICMP协议的结构分析【教学内容】2.1 OSI参考模型2.2 TCP/IP协议族2.3 网际协议IP2.4 传输控制协议TCP2.5 用户数据报协议UDP2.6 ICMP协议2.7 常用的网络服务2.8 常用的网络命令【课时要求】7节第3章网络空全编程基础【教学目的】了解内容:网络安全编程的基础知识理解内容:C和C++的几种编程模式掌握内容:网络安全编程的常用技术熟练掌握内容:注册表编程、定时器编程、驻留程序编程【重点难点】重点:网络安全编程的常用技术难点:注册表编程、定时器编程、驻留程序编程【教学内容】3.1 网络安全编程概述3.2 C和C++的几种编程模式3.3 网络安全编程【课时要求】10节第4章网络扫描与网络监听【教学目的】了解内容:黑客以及黑客攻击的基本概念理解内容:黑客攻击与网络安全的关系掌握内容:如何利用工具实现网络踩点、网络扫描和网络监听熟练掌握内容:黑客攻击的常用工具【重点难点】重点:黑客攻击的步骤难点:如何利用工具实现网络踩点、网络扫描和网络监听【教学内容】4.1 黑客概述4.2 网络踩点4.3 网络扫描4.4 网络监听【课时要求】5节第5章网络入侵【教学目的】了解内容:网络入侵的基本概念理解内容:社会工程学攻击、物理攻击、暴力攻击掌握内容:利用Unicode漏洞攻击和缓冲区溢出漏洞进行攻击的技术熟练掌握内容:流行攻击工具的使用和部分工具的代码实现【重点难点】重点:流行攻击工具的使用和部分工具的代码实现难点:利用Unicode漏洞攻击和缓冲区溢出漏洞进行攻击的技术【教学内容】5.1 社会工程学攻击5.2 物理攻击与防范5.3 暴力攻击5.4 Unicode漏洞专题5.5 其他漏洞攻击5.6 缓冲区溢出攻击5.7 拒绝服务攻击5.8 分布式拒绝服务攻击【课时要求】8节第6章网络后门与网络隐【教学目的】了解内容:利用四种方法实现网络后门理解内容:网络隐身的两种方法掌握内容:利用四种方法实现网络后门熟练掌握内容:常见后门工具的使用【重点难点】重点:利用四种方法实现网络后门难点:常见后门工具的使用【教学内容】6.1 网络后门6.2 木马6.3 网络代理跳板6.4 清除日志【课时要求】5节第7章恶意代码【教学目的】了解内容:恶意代码的发展史理解内容:研究恶意代码的必要性、恶意代码长期存在的原因掌握内容:恶意代码实现机理熟练掌握内容:恶意代码的设计与实现【重点难点】重点:恶意代码的设计与实现难点:恶意代码的设计与实现【教学内容】7.1 恶意代码概述7.2 恶意代码实现机理7.3 常见的恶意代码【课时要求】5节第8章操作系统安全基础【教学目的】了解内容:操作系统安全的基本概念理解内容:操作系统安全的实现机制、安全模型及安全体系结构掌握内容:操作系统安全的36条基本配置原则熟练掌握内容:Windows操作系统的安全配置方案【重点难点】重点:Windows操作系统的安全配置方案难点:Windows操作系统的安全配置方案【教学内容】8.1 常用操作系统概述8.2 安全操作系统的研究发展8.3 安全操作系统的基本概念8.4 安全操作系统的机制8.5 代表性的安全模型8.6 操作系统安全体系结构8.7 操作系统安全配置方案【课时要求】5节第9章密码学与信息加密【教学目的】了解内容:密码学的基本概念、数字水印的基本概念理解内容:主流加密技术、数字签名的原理、PGP加密的原理和实现及PKI信任模型掌握内容:DES加密算法的概念以及如何利用程序实现、RSA加密算法的概念以及实现算法熟练掌握内容:DES加密算法的概念以及如何利用程序实现【重点难点】重点:主流加密技术、数字签名的原理及PKI信任模型难点:如何利用程序实现主流加密算法【教学内容】9.1 密码学概述9.2 des对称加密技术9.3 rsa公钥加密技术9.4 pgp加密技术9.5 数字信封和数字签名9.6 数字水印9.7 公钥基础设施pki【课时要求】10节第10章防火墙与入侵检测【教学目的】了解内容:利用软件实现防火墙的规则集理解内容:防火墙的基本概念、分类、入侵检测系统的概念、原理及常用方法掌握内容:防火墙的实现模型、如何利用程序实现简单的入侵检测熟练掌握内容:防火墙的配置【重点难点】重点:防火墙的配置难点:入侵检测工具的编程实现【教学内容】10.1 防火墙的概念10.2 防火墙的分类10.3 常见防火墙系统模型10.4 创建防火墙的步骤10.5 入侵检测系统的概念10.6 入侵检测的方法10.7 入侵检测的步骤【课时要求】8节第11章IP安全与WEB安全【教学目的】了解内容:IPSec的必要性理解内容: IPSec中的AH协议、ESP协议和密钥交换协议掌握内容: VPN的功能和解决方案、Web安全的3个方面,SSL和TLS安全协议的内容与体系结构熟练掌握内容:VPN的解决方案【重点难点】重点:VPN的功能和解决方案、Web安全的3个方面、SSL和TLS安全协议的内容与体系结构难点:VPN的解决方案【教学内容】11.1 IP安全概述11.2 密钥交换协议IKE11.3 VPN技术11.4 WEB安全概述11.5 SSL/TLS技术11.6 安全电子交易SET简介【课时要求】3节第12章网络安全方案设计【教学目的】了解内容:网络安全方案设计方法理解内容:评价网络安全方案的质量的标准掌握内容:网络安全方案编写的注意点以及网络安全方案的编写框架熟练掌握内容:网络安全方案设计的基本步骤【重点难点】重点:网络安全的需求分析、方案设计难点:网络安全方案的设计【教学内容】12.1 网络安全方案概念12.2 网络安全方案的框架12.3 网络安全案例需求12.4 解决方案设计【课时要求】7节四、教材1、《计算机网络安全教程(第2版)》,石志国、薛为民、尹浩,清华大学出版社、北京交通大学出版社,2011年2月;2、《计算机网络安全教程实验指导》,石志国、薛为民、尹浩,清华大学出版社、北京交通大学出版社,2011年10月。

转:⽹络监听原理⽹络监听是指利⽤计算机的⽹络接⼝截获⽬的地为第三⽅计算机的数据报⽂的⼀种技术。

利⽤这种技术可以监听⽹络的当前流量状况;⽹络程序的运⾏以及⾮法窃取⽹络中传输的机密信息。

在共享式以太⽹中,所有的通讯都是⼴播的,也就是说通常在同⼀⽹段的所有⽹络接⼝都可以访问在物理媒体上传输的所有数据,使⽤ARP 和RARP协议进⾏相互转换。

在正常的情况下,⼀个⽹络接⼝应该只响应两种数据帧:与⾃⼰硬件地址相匹配的数据帧和发向所有机器的⼴播数据帧。

在⼀个实际的系统中,数据的收发由⽹卡来完成。

每个以太⽹卡拥有⼀个全球难⼀的以太⽹地址。

以太⽹地址是⼀个48位的⼆进制数。

在以太⽹卡中内建有⼀个数据报过滤器。

该数据包过滤器的作⽤是保留以本⾝⽹卡的MAC地址为通讯⽬的的数据包和⼴播数据包,丢弃所有其它⽆关的数据包,以免除CPU对⽆关的数据包做⽆谓的处理。

这是以太⽹卡在⼀般情况下的⼯作⽅式。

在这种⽅式下,以太⽹卡只将接收到的数据包中与本机有关部分向上传递。

然⽽数据包过滤器是可以通过编程禁⽤的。

禁⽤数据包过滤器后,⽹卡将把接收到的所有的数据包向上传递,上⼀层软件因此可以监听以太⽹中其它计算机之间的通讯。

我们称这种⼯作模式为“混杂模式”。

多数⽹卡⽀持“混杂模式”,⽽该模式还是微软公司的“pC99”规范中对⽹卡的⼀个要求。

⽹卡的“混杂模式”使得采⽤普通⽹卡作为⽹络探针,实现⽹络的侦听变得⾮常容易。

⼀⽅⾯⽅便了⽹络管理,另⼀⽅⾯,普通⽤户也能轻易地侦听⽹络通讯,对⽤户的数据通讯保密是⼀个很⼤的威胁。

在进⾏此种⽅式的数据监听时,是在⽹络的节点处设置⽹络设备为混杂模式,进⾏数据监听管理⽹络;⿊客则是利⽤ARP侦探⽹络上出于混杂模式的⽹络节点并将⿊客软件放置在节点处进⾏窃听的。

还有⼀种窃听⽅式是利⽤ARP欺骗达到的。

ARP欺骗⼜被称为ARP重定向技术,ARP地址解析协议虽然是⼀个⾼效的数据链路层协议,但是作为⼀个局域⽹的协议,它是建⽴在各主机之间互相信任基础之上的,因此存在⼀定的安全问题:(1)主机地址映射表是基于⾼速缓存动态更新的,这是ARP协议的特⾊,也是安全问题之⼀。

网络安全与管理姓名:XXX学号:课程名称:网络安全与管理综合实训提交日期:2012年06月20日指导教师:概要本文分为网络安全和网络管理两部分,分别介绍了网络安全与网络管理所需使用的各种工具软件,通过图文介绍来知晓网络安全和网络管理中各种软件的作用及使用方法。

目录前言 (4)网络安全部分 (5)第一章目标系统探测 (5)1.1在线Web工具 (5)1.2 SmartWhois (5)1.3 Zenmap (6)1.4 X-scan (7)第二章口令破解 (10)2.1使用smbcrack对主机的口令进行破解 (10)第三章网络监听 (11)3.1使用Wireshark捕捉数据报 (11)第四章木马配置 (13)4.1冰河木马的配置 (13)第五章拒绝服务攻击 (15)5.1 DDoS攻击工具 (15)第六章缓冲区溢出 (17)6.1 OllDbg (17)第七章 PGP数据加密 (19)7.1加密的概念 (19)7.2数字签名概述 (19)7.3加密软件PGP( Pretty Good Privacy) (19)第八章防火墙应用 (21)8.1防火墙的定义 (21)8.2瑞星个人防火墙 (21)第九章 SSL安全设置 (24)第十章 ASP/SQL安全设置 (26)10.1 网站啄木鸟(WebPecker)-网站整体威胁检测系统 (26)10.2 WebPecker系统具备的功能 (26)10.3 WebPecker核心技术优势 (26)网络管理部分 (27)第一章 IP/MAC地址工具使用 (27)1.1 IP 地址扫描器 (27)1.2 超级扫描工具[super scan] (27)第二章 IP链路测试工具使用 (29)2.1 IP-Tools (29)2.2 网络信息工具WS_Ping ProPack (29)第三章网络查看与搜索工具使用 (31)3.1 超级网管(SuperLANadmin) (31)3.2 搜索工具 (32)第四章网络监管诊断分析工具使用 (34)4.1 网络监管专家———Red Eagle (34)4.2 查询分析工具 (35)第五章网络性能与带宽测试工具使用 (36)5.1 吞吐量测试工具-Qcheck (36)第六章流量监控与分析工具使用 (37)6.1 Essential NetTools (37)6.2 流量统计分析器利器-Comm View (38)第七章服务器监控工具使用 (40)7.1 监视各种服务与网络应用程序 (40)7.2 应用服务器的监视 (40)7.3 服务监视 (41)7.4 网站监视 (41)第八章网络维护与恢复工具使用 (43)8.1 网络维护工具 (43)8.2 Sql数据的备份与恢复 (46)结论 (47)致谢 (48)参考文献 (49)前言本实训项目通过对网络安全方面的目标系统探测、口令破解、网络监听、木马配置、拒绝服务攻击、缓冲区溢出、PGP数据加密、防火墙应用等及网络管理方面的IP/MAC地址工具使用、IP链路测试工具使用、网络查看与搜索工具使用、网络监管诊断分析工具使用、网络性能与带宽测试工具使用等工具和软件来对这两方面可能遇到的问题进行试验性分析。

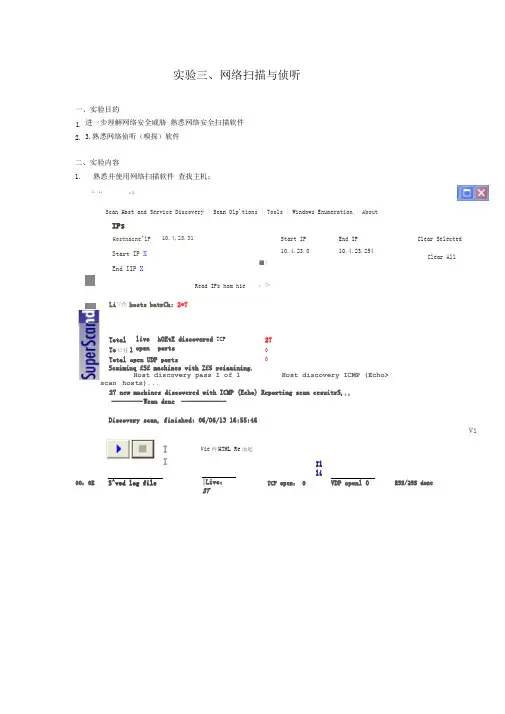

实验三、网络扫描与侦听一、实验目的进一步理解网络安全威胁熟悉网络安全扫描软件3.熟悉网络侦听(嗅探)软件二、实验内容1.熟悉并使用网络扫描软件查找主机:Scan Host and Service Discovery | Scan Olp'tions | Tools | Windows Enumeration | About |IPsLi▽色hosts batrCh: 2*7Scaiminq £S£ machines vith Z£5 reiaaining.Host discovery pass I of 1 Host discovery ICMP (Echo> scan hosts)...27 new machines discovered with ICMP (Echo) Reporting scan cesuitrS,,,--------- Wean dene -------------Discovery scan, finished: 06/06/13 16:55:460O:0EViIIVie艸HTML Re汕起IlliS^ved log file|Live:27TCP open: 0 VDP openl 0E5S/25S done1.2.11 |11h[iHostnacne^lP Start IP X End IIP X 10.4,23.31■>CDRead IPs hom hie :>Start IP10.4.23.0End IP10.4.23.254Clear SelectedClear Alllive open hOEtE discovered TCP portsTotalTo匕住1Total open UDP ports 27 0 Os扌乌s 笑埜r 决足主机召P 应收扫1^訂显示FUfii 砸主机 r 怏仪珀陀 r 列表中&W 亍口(T 列表中全部遶需前幅口 广列竝輛口从 r 全蹄口 M扫瑶奁找IF]9£. 1E6.D 136• 1 0 扫描中]9f. JW, Q 1 胆 Of 0曲 Of 0开始I (?止IInterface 1 oF4・■ ■tt 址192.16e.43.1SM25S.25S.2SS.£55 ffi 码 £55 25S ess 0 fi± Yai点到虫 N Q回送 Ho 可放Yes可以塞点崔转 Yet1題回||0迫匸(|确定12. 熟悉并使用网络侦听(嗅探)软件渥冲区用耒暂时存1诵捕棍討的栽据fe -抑果罐冲叵用恳本程序会停止捕捉. 制定遥冲区刘、(大于EJK 沖卜于5QME ).[To —3 皿F7趙文本英面(/, .ktiJ. .htx )熾H 省送项)厂图 AH. jp 即.J"年,.g:rf )r 任何其他内零(注想:本程用可能弟支样臬些向容J主机过浦酬监视目标主机.可以港择曲主机都监视或验视栗苦主机. 广任何主4n (粧肯迭顶) U 指定杲台主机措定應主机尉艮务^?还是1股的网贯浏览ffl 户O作擡一匪的网页和J 览馬户.師只监视由诗主机发岀用贡浏览请求的 莎网同内容(《省辭J 厂作曲服勞S,即貝监褪由谱主机提快的网瓦內容*3. 观察并记录扫描 (1 )、nmap 端口扫描具体操作及结果如下:[root@liulia nshu n liyo ngfe ng]# nmap -sS 202.117.216.94匚 Sup etSiz^n2.33B主机查按|]3Z. IBC.D査按*30 [Http] Vorld 肌證 Y 心]HTIP•no [pcp3] F^st Office frot^coL - Verzion 3 * [njcttio -33J1] IfETBICG SessLOH Service* [littpsj hlipi rtCon7 ifl£ ise. a. L«■ SI [如J file TzdJizfer■ 25 [=rtp]SinpLe rifeil Truisftr■ 加 [h 七切] Vorld Vhdt v«h Hrrr■ ilO b 腆] F M I Offic-4 Fl-DtOCDl - Varxian 念• lag [M IL LOS -SEH ] IfEISrCS Eflrvici•M3 [Kttps] htlDE HCori上1亍X 下一个■ ]255厂ffl 用U HI 文件中的ir 「超时设S 0=)护 Pine 丽—15JSJflaDD~/侦听过程及结果If — ;Jf&n|l02. les.o. 1 g 止 III 號.163.0 ]9E 二麼怨略褻FStarti ng nmap 3.81 ( htt p: ///nma p/ ) at 2005-06-24 In teresti ng ports on p .c n (202.117.216.94):(The 1657 ports sca nned but not show n below are in state: closed)P ORTMAC Address: 00:0A:E6:EC:16:DF (Elitegroup Computer System Co. (ECNmap fini shed: 1 IP address (1 host up) sca nned in 0.774 sec onds可见 202.117.216.94 这台机器的 135、139、445、1025、3306、5000 端口是开放状态, 提供的服务从Service 列表中可以读出,而且都是支持 (2)、windump 抓包运行参数为:windump [-aAdDeflnNOpqRStuvxX] [-B size] [-c count] [ -C file_size ] [-F file ] [ -i interface ] [ -r file ] [ -s snaplen ] [ -T type ] [ -w file ] [ -E algo:secret ] [ exp ressi on ]实验用win dump 来监听三次握手,结果如下:看第二幅图的第五和六行。

⽹络安全课后简答题部分参考答案第1章⽹络安全概述与环境配置1. ⽹络攻击和防御分别包括哪些内容?答:攻击技术主要包括以下⼏个⽅⾯。

(1)⽹络监听:⾃⼰不主动去攻击别⼈,⽽是在计算机上设置⼀个程序去监听⽬标计算机与其他计算机通信的数据。

(2)⽹络扫描:利⽤程序去扫描⽬标计算机开放的端⼝等,⽬的是发现漏洞,为⼊侵该计算机做准备。

(3)⽹络⼊侵:当探测发现对⽅存在漏洞后,⼊侵到⽬标计算机获取信息。

(4)⽹络后门:成功⼊侵⽬标计算机后,为了实现对“战利品”的长期控制,在⽬标计算机中种植⽊马等后门。

(5)⽹络隐⾝:⼊侵完毕退出⽬标计算机后,将⾃⼰⼊侵的痕迹清除,从⽽防⽌被对⽅管理员发现。

防御技术主要包括以下⼏个⽅⾯。

(1)安全操作系统和操作系统的安全配置:操作系统是⽹络安全的关键。

(2)加密技术:为了防⽌被监听和数据被盗取,将所有的数据进⾏加密。

(3)防⽕墙技术:利⽤防⽕墙,对传输的数据进⾏限制,从⽽防⽌被⼊侵。

(4)⼊侵检测:如果⽹络防线最终被攻破,需要及时发出被⼊侵的警报。

(5)⽹络安全协议:保证传输的数据不被截获和监听。

2. 从层次上,⽹络安全可以分成哪⼏层?每层有什么特点?答:从层次体系上,可以将⽹络安全分成4个层次上的安全:物理安全,逻辑安全,操作系统安全和联⽹安全。

物理安全主要包括5个⽅⾯:防盗,防⽕,防静电,防雷击和防电磁泄漏。

逻辑安全需要⽤⼝令、⽂件许可等⽅法来实现。

操作系统安全,操作系统必须能区分⽤户,以便防⽌相互⼲扰。

操作系统不允许⼀个⽤户修改由另⼀个账户产⽣的数据。

联⽹安全通过访问控制服务和通信安全服务两⽅⾯的安全服务来达到。

(1)访问控制服务:⽤来保护计算机和联⽹资源不被⾮授权使⽤。

(2)通信安全服务:⽤来认证数据机要性与完整性,以及各通信的可信赖性。

第2章⽹络安全协议基础1. 简述OSI参考模型的结构答:OSI参考模型是国际标准化组织(International Standards Organization,ISO)制定的模型,把计算机与计算机之间的通信分成7个互相连接的协议层,⾃顶向下分别为应⽤层、表⽰层、会话层、传输层、⽹络层、数据链路层、物理层。

网络监听原理及应用网络监听是指对网络通信传输过程中的数据进行监测和捕获的技术和方法。

它可以用于网络安全、网络管理、调试等方面。

网络监听原理是通过截取传输数据包,分析其中的协议头和数据内容。

下面将详细介绍网络监听的原理和应用。

一、网络监听的原理网络监听利用网络接口模式(Promiscuous Mode)来实现对数据包的截获。

在普通的网络传输中,数据包只会发送给目标IP地址,而不会被所有设备都接收。

但当网络接口处于促使模式时,它可以接收所有经过的数据包。

这样,网络监听软件就能够捕获所有经过网络接口的数据包。

具体实现网络监听的方法有以下两种:1. 端口监听:通过监听特定的端口,捕获该端口上进出的数据包。

这种方法适用于监视特定服务如HTTP、FTP、SSH等的通信。

2. 全局监听:捕获所有经过网络接口的数据包。

通过这种方式,可以获取全部的网络通信数据。

二、网络监听的应用1. 网络安全网络监听在网络安全领域有着重要的应用。

通过分析传输的数据包,可以检测和防范网络攻击,如入侵检测系统(IDS)和入侵防御系统(IPS)。

网络监听可以实时监测网络流量的情况,检测到异常流量和可疑活动时,可以及时发出警报并阻止恶意行为。

2. 调试与问题排查网络监听可以帮助调试网络问题,分析网络通信过程中数据包的传输和处理情况。

通过监听数据包,可以查找网络故障的根源、排查网络延迟问题,确定网络设备之间的连接是否正常等。

3. 流量监控网络监听可以实时监控网络流量,包括传输速率、协议分布、源IP和目的IP等信息。

通过对网络流量进行分析,可以了解网络的负载情况,监控网络带宽的使用情况,并进行流量调整和优化。

4. 网络管理网络监听可以用于管理网络设备和用户。

通过监听网络数据包,可以监测网络设备的状态和性能,如CPU利用率、内存使用情况等。

同时,可以监控网络用户的行为,包括访问网站、下载文件等活动,以及对特定网站或应用的使用行为。

5. 数据采集和分析网络监听可以用于采集和分析传输的数据包。

网络扫描与及监听实验报告一、实验目的1.学习和了解网络扫描和监听的概念、原理和方法;2.掌握使用工具进行网络扫描和监听的操作;3.增强网络安全意识,提高网络攻防能力。

二、实验内容1.对目标主机进行网络扫描;2.进行网络监听,捕获网络流量数据。

三、实验仪器与软件1. 一台装有Kali Linux操作系统的虚拟机;2. Nmap工具;3. Wireshark软件。

四、实验过程1.对目标主机进行网络扫描首先,打开Kali Linux虚拟机,登录系统后打开终端。

使用Nmap工具进行网络扫描,输入以下命令:```nmap -sP 192.168.0.0/24```其中,"-sP"表示进行Ping扫描,"192.168.0.0/24"表示扫描192.168.0.0网段的IP地址。

扫描结果显示了该网段内存活的主机的IP和MAC地址。

2.进行网络监听打开Wireshark软件,点击"Capture"按钮开始捕获网络流量数据。

在"Interface"选项中选择要监听的网络接口,如"eth0"。

捕获到的网络流量数据会以列表形式显示出来,包括目的IP地址、源IP地址、协议类型、数据包长度等信息。

点击一些数据包,可以查看其详细信息,包括数据包的具体内容和源地址等。

五、实验结果与分析1.网络扫描结果分析扫描结果显示了目标主机的IP和MAC地址。

通过对主机进行扫描,可以获取主机的基本信息,如所在网络的IP地址范围、存活的主机等。

2.网络监听结果分析通过对网络流量数据的监听,可以获取网络中传输的数据信息。

分析捕获到的数据包可以获得协议类型、通信双方的IP地址、数据包长度等信息。

六、实验总结通过本次实验,我深入了解了网络扫描和监听的概念、原理和方法,并成功地进行了实验操作。

网络扫描和监听是网络安全的重要方面,对于保护网络安全、防范网络攻击具有重要意义。

kalilinux:⽹卡监听及扫描⽹络⼀、⽹卡监听:kali不⽀持内置⽹卡,仅仅⽀持usb⽹卡。

我⽤的虚拟机。

⾸先在虚拟机的可移动设备⾥打开usb⽹卡的连接,执⾏ifconfig命令,如下:eth0接⼝是本地有线⽹卡信息,lo接⼝是本地回环地址接⼝信息,⽽wlan0就是插⼊的usb⽹卡信息。

注意:如果没有看到wlan类似的接⼝,说明该⽹卡没有激活。

执⾏ifconfig -a命令查看所有接⼝。

当看到wlan接⼝名称,表⽰该⽹卡被成功识别。

执⾏激活命令:ifconfig wlan0 up.执⾏以上命令后,没有输出信息。

通过ifconfig命令确认成功激活。

启动⽹卡监听模式:airmon-ng start wlan0这⾥可以看到STA模式disabled,新建了⼀个接⼝waln0mon为monitor模式。

或者kali2.0前后,这⾥的处理是不⼀样的。

我们⽤的2.0,这⾥需要添加wlan0的虚拟接⼝。

iw phy phy0 interface add wlan0 type managed这是添加⼀个phy0上的接⼝wlan0(phy0由前⾯启动⽹卡监听的⽇志⾥得到),模式为managed。

就此,监听模式设置完毕。

⼆、扫描⽹络范围1. airodump-ng命令:airodump-ng wlan0mon简要说明:>BSSID:⽆线AP的Mac地址。

>PWR:信号⽔平报告,来源于⽹卡驱动。

>Beacons:⽆线AP发出的通告编号。

>#Data:被捕获到的数据分组的数量。

>#/s:过去⼗秒钟内每秒捕获数据分组的数量。

>CH:信道号。

>MB:⽆线AP⽀持的最⼤速率。

如果MB=11,它是802.11b;如果MB=22,它是802.11b+;如果更⾼就是802.11g。

后⾯的点(⾼于54之后)表明⽀持短前导码。

e表⽰⽹络中有QoS(802.11e)启⽤。

>ENC:使⽤的加密算法体系。

实验三 X-scan扫描工具的使用注意:本实验内容为研究学习之用,只能针对虚拟机进行扫描,禁止对校园网或者互联网上的计算机进行扫描,以免引起安全问题或相应法律责任!实验目的:本实验主要学习使用工具进行网络扫描和网络监听:1)学习使用工具软件X-Scan2)学习使用工具软件Win Sniffer实验仪器设备:计算机1台。

实验环境:操作机可以是Windows 2000/XP/7,虚拟机为Windows 2000 Server版。

在操作机上安装X-Scan、Win Sniffer软件。

实验内容:1、X-Scan的使用扫描结果保存在/log/目录中,index_*.htm为扫描结果索引文件。

主界面如下图所示:可以利用该软件对系统存在的一些漏洞进行扫描,选择菜单栏设置下的菜单项“扫描参数”,扫描参数的设置如下图所示:可以看出该软件可以对常用的网络以及系统的漏洞进行全面的扫描,选中几个复选框,点击按钮“确定”。

下面需要确定要扫描主机的IP地址或者IP地址段,选择菜单栏设置下的菜单项“扫描参数”,扫描一台主机,在指定IP范围框中输入:172.18.25.109-172.18.25.109,如下图所示:设置完毕后,进行漏洞扫描,点击工具栏上的图标“开始”,开始对目标主机进行扫描,如下图所示:2、学习使用工具软件Win SnifferWin Sniffer专门用来截取局域网内的密码,比如登录FTP,登录Email 等的密码。

主界面如下图所示:只要做简单的设置就可以进行密码抓取了,点击工具栏图标“Adapter”,设置网卡,这里设置为本机的物理网卡就可以,如下图所示:这样就可以抓取密码了,使用DOS命令行连接远程的FTP服务,如下图所示:打开Win Sniffer,看到刚才的会话过程已经被记录下来了,显示了会话的一些基本信息,如下图所示:。

网络信息安全实验报告一、实验目的随着信息技术的飞速发展,网络已经成为人们生活和工作中不可或缺的一部分。

然而,网络信息安全问题也日益凸显,给个人、企业和国家带来了严重的威胁。

本次实验的目的是通过实际操作和分析,深入了解网络信息安全的重要性,掌握常见的网络攻击手段和防御方法,提高网络信息安全意识和防范能力。

二、实验环境本次实验在实验室的局域网环境中进行,使用了以下设备和软件:1、计算机:若干台,安装了 Windows 操作系统和常用的网络安全工具。

2、网络设备:路由器、交换机等,用于构建实验网络。

3、网络安全工具:Wireshark、Nmap、Metasploit 等。

三、实验内容(一)网络扫描与探测使用 Nmap 工具对目标网络进行扫描,获取网络拓扑结构、主机信息、开放端口等。

通过分析扫描结果,了解目标网络的安全状况,发现潜在的安全漏洞。

(二)漏洞利用利用 Metasploit 框架,针对目标系统中存在的漏洞进行攻击实验。

例如,针对常见的操作系统漏洞、Web 应用漏洞等,尝试获取系统权限、窃取敏感信息等。

(三)网络监听与分析使用 Wireshark 工具对网络流量进行监听和分析。

捕获数据包,分析其中的协议、源地址、目的地址、数据内容等,发现异常的网络通信行为,如网络攻击、数据泄露等。

(四)防火墙配置与测试在实验网络中配置防火墙,设置访问控制策略,阻止非法访问和攻击。

测试防火墙的有效性,观察其对网络攻击的防御能力。

(五)密码破解与加密尝试使用常见的密码破解工具,对弱密码进行破解。

同时,学习使用加密算法对敏感信息进行加密,保护数据的安全性。

四、实验步骤及结果(一)网络扫描与探测1、打开 Nmap 工具,输入目标网络的 IP 地址范围。

2、选择扫描类型,如全面扫描、端口扫描等。

3、启动扫描,等待扫描结果。

4、分析扫描结果,发现目标网络中存在多台主机,开放了多个端口,如 80(HTTP)、22(SSH)、443(HTTPS)等。

第1章网络安全概述与环境配置一、选择题1. 狭义上说的信息安全,只是从自然科学的角度介绍信息安全的研究内容。

2. 信息安全从总体上可以分成5个层次,密码技术是信息安全中研究的关键点。

3. 信息安全的目标CIA指的是机密性,完整性,可用性。

4. 1999年10月经过国家质量技术监督局批准发布的《计算机信息系统安全保护等级划分准则》将计算机安全保护划分为以下5个级别。

二、填空题1. 信息保障的核心思想是对系统或者数据的4个方面的要求:保护(Protect),检测(Detect),反应(React),恢复(Restore)。

2. TCG目的是在计算和通信系统中广泛使用基于硬件安全模块支持下的可信计算平台Trusted Computing Platform,以提高整体的安全性。

3. 从1998年到2006年,平均年增长幅度达50%左右,使这些安全事件的主要因素是系统和网络安全脆弱性(Vulnerability)层出不穷,这些安全威胁事件给Internet带来巨大的经济损失。

4. B2级,又叫结构保护(Structured Protection)级别,它要求计算机系统中所有的对象都要加上标签,而且给设备(磁盘、磁带和终端)分配单个或者多个安全级别。

5. 从系统安全的角度可以把网络安全的研究内容分成两大体系:攻击和防御。

三、简答题1. 网络攻击和防御分别包括哪些内容?答:①攻击技术:网络扫描,网络监听,网络入侵,网络后门,网络隐身②防御技术:安全操作系统和操作系统的安全配置,加密技术,防火墙技术,入侵检测,网络安全协议。

2. 从层次上,网络安全可以分成哪几层?每层有什么特点?答:从层次体系上,可以将网络安全分为4个层次上的安全:(1)物理安全特点:防火,防盗,防静电,防雷击和防电磁泄露。

(2)逻辑安全特点:计算机的逻辑安全需要用口令、文件许可等方法实现。

(3)操作系统特点:操作系统是计算机中最基本、最重要的软件。