第7章计算机网络应用系统模式

- 格式:ppt

- 大小:1.55 MB

- 文档页数:41

计算机应用系统模式计算机应用系统中数据与应用(程序)的分布方式,称为企业计算机应用系统的计算模式,有时也称为企业计算模式。

自世界上第一台计算机诞生以来,计算机作为人类信息处理的工具已有半个世纪了,在这个发展过程中计算机应用系统的模式发生了几次变革,它们分别是:单主机计算模式、分布式客户/服务器计算模式(Client/Server—C/S)和浏览器/服务器计算模式(Browser/Server—B/S)。

1985年以前,计算机应用一般是以单台计算机构成的单主机计算式。

主机计算模式又可细分为两个阶段。

单主机计算模式的早期阶段,系统所用的操作系统为单用户操作系统,系统一般只有一个控制台,限单独应用,如劳资报表统计等。

分时多用户操作系统的研制成功,以及计算机终端的普及使早期的单机计算模式发展成为单主机一多终端的计算模式。

在单主机一多终端的计算模式中,用户通过终端使用计算机。

每个用户都感觉好像是在独自享用计算机的资源,但实际上主机是在分时轮流为每个终端用户服务。

单主机一多终端的计算模式在我国当时一般称为“计算中心”,在单主机模式的这个阶段中,计算机应用系统中已可实现多个应用(如物资管理和财务管理)的联系,但由于硬件结构的限制,我们只能将数据和应用(程序)集中地放在主机上。

因此,单主机一多终端计算模式有时也被称为集中式的企业计算模式。

20世纪80年代,个人计算机(PC)的蓬勃发展和局域网技术趋于成熟,使用户通过计算机网络共享计算机资源,计算机之间通过网络可协同完成某些数据处理工作。

虽然PC机的资源有限,但在网络技术的支持下,应用程序不仅可利用本机资源,还可通过网络方便地共享网上其它计算机资源,在这种背景下形成了分布式客户/服务器(C/S)的计算模式。

在客户/服务器模式中,网络中的计算机被分为两大类:一是向其它计算机提供各种服务(主要有数据库服务,打印服务等)的计算机,称为服务器;二是享受服务器提供服务的计算机,称为客户机。

第7 章计算机网络基础7.1 计算机网络概述7.1.1 计算机网络的产生与发展1. 计算机网络的定义计算机网络是指将一群具有独立功能的计算机通过通信设备及传输媒体被互联起来,在通信软件的支持下,实现计算机间资源共享、信息交换或协同工作的系统。

计算机网络是计算机技术和通信技术紧密结合的产物,两者的迅速发展及相互渗透,形成了计算机网络技术。

2. 计算机网络的发展历程1)以数据通讯为主的第一代计算机网络2)以资源共享为主的第二代计算机网络3)体系结构标准化的第三代计算机网络4)以Internet为核心的第四代计算机网络7.1.2 计算机网络的组成从物理连接上讲,计算机网络由计算机系统、通信链路和网络节点组成。

计算机系统进行各种数据处理,通信链路和网络节点提供通信功能。

从逻辑功能上看,可以把计算机网络分成通信子网和资源子网两个子网。

1)通信子网通信子网提供计算机网络的通信功能,由网络节点和通信链路组成。

通信子网是由节点处理机和通信链路组成的一个独立的数据通信系统。

2)资源子网资源子网提供访问网络和处理数据的能力,由主机、终端控制器和终端组成。

主机负责本地或全网的数据处理,运行各种应用程序或大型数据库系统,向网络用户提供各种软硬件资源和网络服务;终端控制器用于把一组终端连入通信子网,并负责控制终端信息的接收和发送。

终端控制器可以不经主机直接和网络节点相连,当然还有一些设备也可以不经主机直接和节点相连,如打印机和大型存储设备等。

7.1.3 计算机网络的功能1)数据通信数据通信是计算机网络的基本功能之一,用于实现计算机之间的信息传送。

如在网上收发电子邮件,发布新闻消息,进行电子商务、远程教育、远程医疗,传递文字、图像、声音、视频等信息。

2)资源共享计算机资源主要是指计算机的硬件、软件和数据资源。

共享硬件资源可以避免贵重硬件设备的重复购置,提高硬件设备的利用率;共享软件资源可以避免软件开发的重复劳动与大型软件的重复购置,进而实现分布式计算的目标;共享数据资源可以促进人们相互交流,达到充分利用信息资源的目的。

练习题集第7章计算机网络安全及管理技术1.名词解释(1)PKI;(2)防火墙;(3)网络代理;(4)拒绝服务攻击;(5)LDAP。

2.填空题(1)802.1X系统由、和 3个实体组成。

(2)网络管理的主要任务分为、、、、、和 7个方面。

(3)对MIB值的存放有和两种方式。

(4)常用的负载均衡技术有、、、和 5种方式。

3.选择题(1)在路由器上,通过访问列表对进出内部网的IP地址进行限制的技术,从技术特点上更类似于()。

A)网络层防火墙B)应用层防火墙C)代理服务器D)A、B、C都不是(2)操作目录数据库的语言称为()。

A)DIT B)RDN C)LDIF D)SQL4.简答题(1)防火墙技术分为哪两种?试分析它们的优缺点。

(2)简述防火墙与入侵检测系统的区别。

(3)请绘出远程访问系统模型。

(4)简要分析RADIUS与TACACS+的主要区别。

(5)请绘出SNMP v1的网络管理模型,并简述其中各部分的功能。

(6)请绘出3大主流存储技术的模型图,并分析他们的特点。

5.案例分析在互联网上,IP地址是一种有限的资源,对于一个企业来说申请大量的合法IP地址是不可能的,而随着企业的发展,企业内部需要上网计算机数越来越多,出现IP地址不够用的问题。

那么怎样来解决企业内部IP地址不够的问题?练习题集参考答案及解析第7章计算机网络安全及管理技术1.名词解释(1)PKI;答:PKI(公钥基础设施)利用公钥理论和技术建立的提供信息安全服务的基础设施,是CA认证、数字证书、数字签名以及相关安全应用组件模块的集合。

作为一种技术体系,PKI可以作为支持认证完整性、机密性和不可否认性的技术基础,从技术上解决网上身份认证、信息完整性和抗抵賴等安全问题,为网络应用提供可靠地安全保障。

作为提供信息安全服务的公共基础设施,PKI是目前公认的保障网络安全的最佳体系。

(2)防火墙;答:防火墙是一个位于局域网和外网之间,或计算机和它所接的网络之间执行访问控制策略的一个或一组软硬件设备。

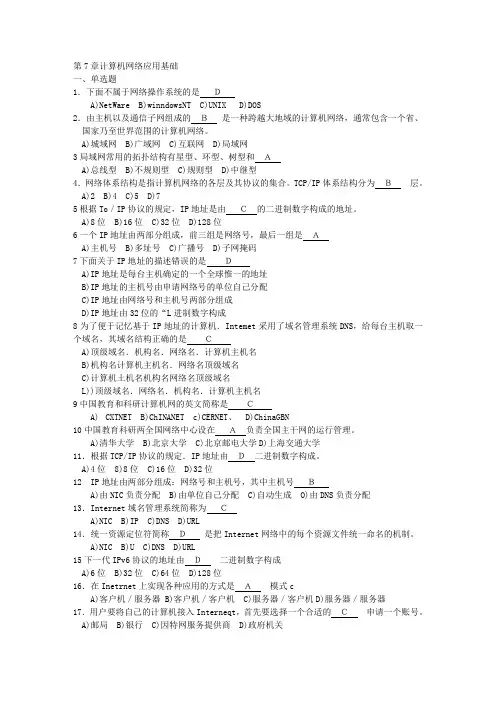

第7章计算机网络应用基础一、单选题1.下面不属于网络操作系统的是DA)NetWare B)winndowsNT C)UNIX D)DOS2.由主机以及通信子网组成的B是一种跨越大地域的计算机网络,通常包含一个省、国家乃至世界范围的计算机网络。

A)城域网 B)广域网 C)互联网 D)局域网3局域网常用的拓扑结构有星型、环型、树型和AA)总线型 B)不规则型 C)规则型 D)中继型4.网络体系结构是指计算机网络的各层及其协议的集合。

TCP/IP体系结构分为B层。

A)2 B)4 C)5 D)75根据To/IP协议的规定,IP地址是由C的二进制数字构成的地址。

A)8位 B)16位 C)32位 D)128位6一个IP地址由两部分组成,前三组是网络号,最后一组是AA)主机号 B)多址号 C)广播号 D)子网掩码7下面关于IP地址的描述错误的是DA)IP地址是每台主机确定的一个全球惟一的地址B)IP地址的主机号由申请网络号的单位自己分配C)IP地址由网络号和主机号两部分组成D)IP地址由32位的“L进制数字构成8为了便于记忆基于IP地址的计算机.Intemet采用了域名管理系统DNS,给每台主机取一个域名,其域名结构正确的是CA)顶级域名.机构名.网络名.计算机主机名B)机构名计算机主机名.网络名顶级域名C)计算机土机名机构名网络名顶级域名L))顶级域名.网络名.机构名.计算机主机名9中国教育和科研计算机网的英文简称是CA)CXTNET B)ChINANET c)CERNET、 D)ChinaGBN10中国教育科研两全国网络中心设在A负责全国主干网的运行管理。

A)清华大学 B)北京大学 C)北京邮电大学D)上海交通大学11.根据TCP/IP协议的规定.IP地址由D二进制数字构成。

A)4位 8)8位 C)16位 D)32位12 IP地址由两部分组成:网络号和主机号,其中主机号BA)由NIC负责分配 B)由单位自己分配 C)自动生成 O)由DNS负责分配13.Internet域名管理系统简称为CA)NIC B)IP C)DNS D)URL14.统一资源定位符简称D是把Internet网络中的每个资源文件统一命名的机制。