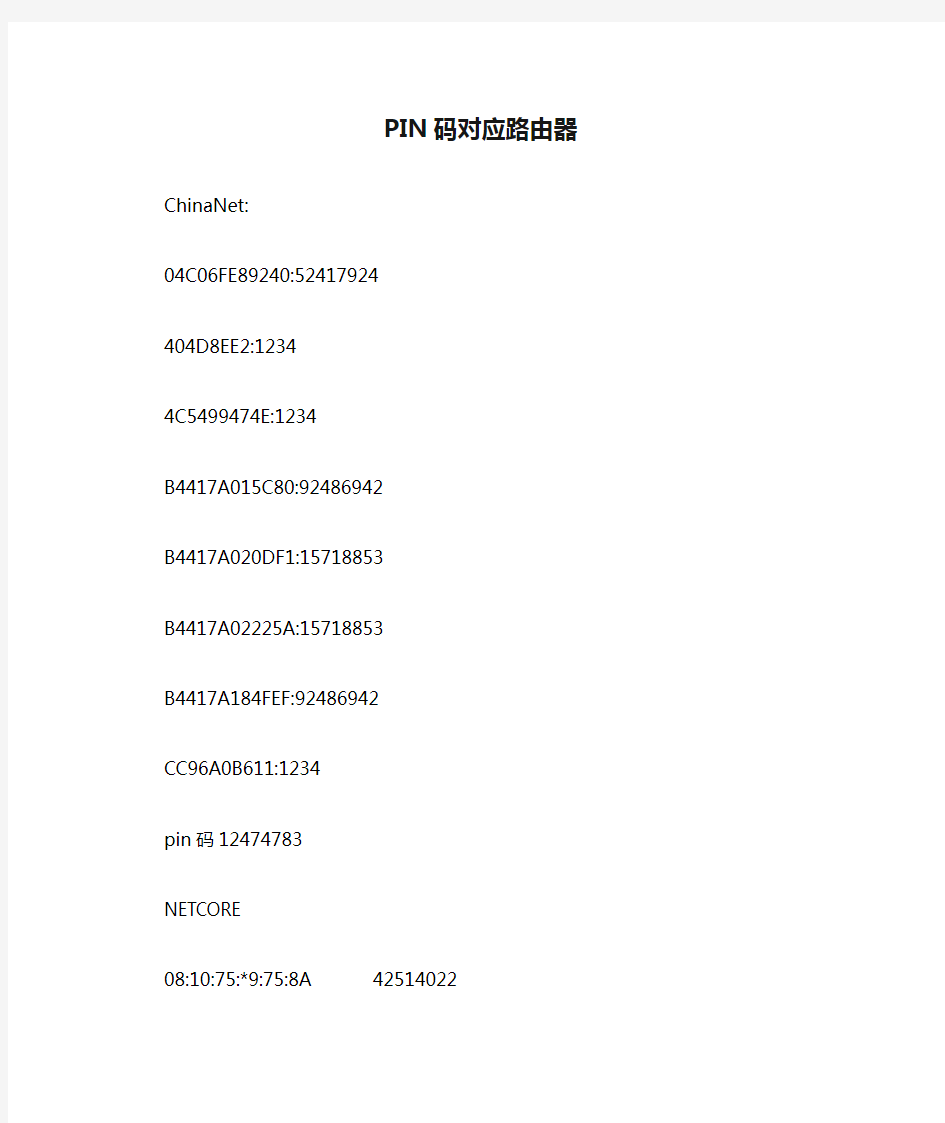

PIN码对应路由器

ChinaNet:

04C06FE89240:52417924

404D8EE2:1234

4C5499474E:1234

B4417A015C80:92486942

B4417A020DF1:15718853

B4417A02225A:15718853

B4417A184FEF:92486942

CC96A0B611:1234

pin码12474783

NETCORE

08:10:75:*9:75:8A 42514022未知

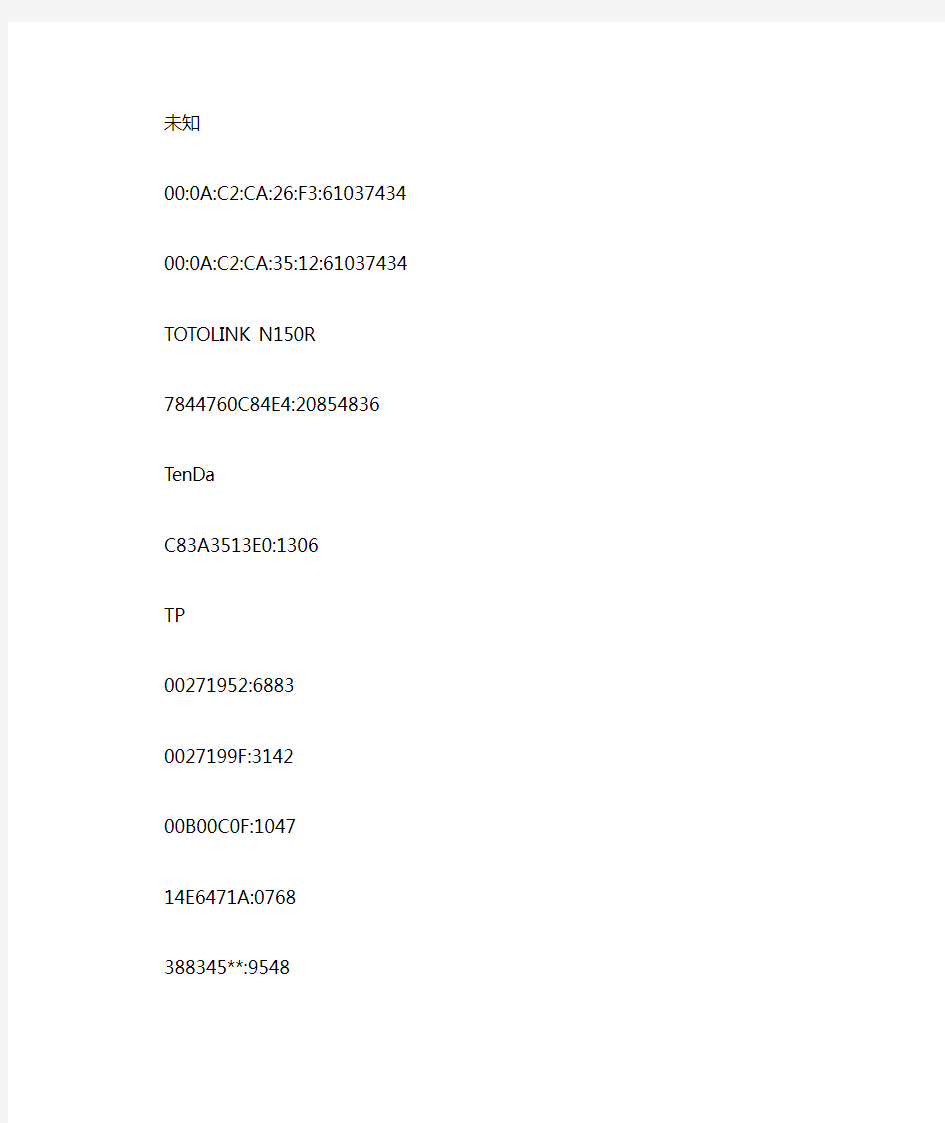

00:0A:C2:CA:26:F3:61037434 00:0A:C2:CA:35:12:61037434 TOTOLINK N150R

7844760C84E4:20854836

TenDa

C83A3513E0:1306

TP

00271952:6883

0027199F:3142

00B00C0F:1047

14E6471A:0768

388345**:9548

3883455c2de4 :84441959 388345C9F5:33552279 3883456d:6692

388345BE044C:75948139 40169F**:9834

40169F21:2802

40169F29:5695

40169F2A: 08007131

40169F45:8781

40169F71:3353

40169FB9CF4A: 47344389

54E6FC2B:7837

5C63BF**:0283

5C63BF3F:0197

5C63BF56:3721

5C63BF95:4886

5C63BFC9:1078

5C63BFEE:0342

74EA3A3E:4323

940C6D3F26BE:26515526 940C6D5A:0044

940C6D5A:2505

940C6D64:4320

B0487A3A:3190

B0487A4A:4889

B0487A61E728:31672887 B0487A77:4432

B0487A7D:5940

D85D4C3D7A06:15121486 E005C535:0862

E005C554:9248

E005C5B1:1861

F4EC3830: 7332945

F4EC383B33:0339

F4EC384B:1877

F4EC384E:5808

F4EC3865:8746

F4EC386C:4264

F8D111F57B:2333

增加楼下补上的回帖:TP

5c63bf5a:5525

40169f5c:2752

54e6fc58:9742

40169fd4:4730

5c63bfcc:6220

2012年2月14日

TP

5C63BF96:10018514

5C63BFBE:12640058 2012年2月15日

TP

40169F5C:2752

40169FD4:4730

54E6FC58:9163

54E6FC58:9742

5C63BF5A:5525

5C63BFCC:6220

940C6D5A:1533

2012年2月17日

TP

D85D4C3D:6820

FAST-FW150R

MAC0023CDE60DAE

PIN81095773

可以用这个命令reaver -i mon0 -b xxxxxxxxxxxx --pin=xxxxxxxx来pin出密码

再用Reaver -i xx -b xx -p <那个pin码>

有些朋友PJ出来的MAC和PIN有一些关系,基本上MAC前4位相同的,PIN码也相同,故做了以下工作

前4位指的是把MAC地址按“:”来区分,可认为是分成6位,其中的前4位,举例:

F4EC386C4264,就是MAC前4位F4:EC:38:6C, PIN码前4位:4264

下是针对一些MAC对应PIN的码表,收集大家的,集中整理一下,如果大家有的,也可以搜集回贴。

PIN码对应路由器

ChinaNet

04C06FE8924052417924

404D8EE21234

4C5499474E1234

B4417A015C8092486942

B4417A020DF115718853

B4417A02225A15718853

B4417A184FEF92486942

CC96A0B6111234

pin码12474783

NETCORE

081075*9758A 42514022

未知

000AC2CA26F361037434

000AC2CA351261037434

TOTOLINK N150R

7844760C84E420854836

TenDa

C83A3513E01306

C83A355F62324724

C83A353C39517364

C83A3508459005420964

C83A351CF32018972481

C83A354B84D849492088

MERCURY

5C63BF536FA420678050

TP_LINK

002719 52;6883

002719 9F;3142

00B00C 0F;1047

14E6E4 2EAE5612591862 14E6E4 53453C25925234 14E6E4 6460D284030627 14E6E4 7731D008324450 388345 **;9548

388345 5C2DE484441959 388345 6B8B1455351034 388345 6D;6692

388345 7ECFF473443919 388345 88056449327212 388345 B8460055774284 388345 BE044C75948139 388345 9728AA21480621 40169F **;9834

40169F 21;2082

40169F 29;5695

40169F 2A 08007131 40169F 40744269043727 40169F 45;8781

40169F 4D39374295 40169F 5C;2752

40169F 6C69465901 40169F 6EECE404871286 40169F 71;3353

40169F B72AB432914467 40169F B9CF4A 47344389 40169F D4;4730

40169F E4582230025097 54E6FC 2B;7837

54E6FC 58;9163

54E6FC 58;9742

5C63BF **0283

5C63BF 3B38917097

5C63BF 3F;0197

5C63BF 56;3721

5C63BF 5A;5525

5C63BF 6FC2A066248460 5C63BF 71;8625

5C63BF 80550427407561

5C63BF 95;4886

5C63BF 965A6A10018514 5C63BF BE74E012640058 5C63BF C9;1078

5C63BF CC;6220

5C63BF D9447A94444520 5C63BF EE;0342

74EA3A 3E;4323

940C6D 3F26BE26515526 940C6D 5A;0044

940C6D 5A;2505

940C6D 5E4F2C92279087 940C6D 63C94211793380 940C6D 64;4320

B0487A 3A;3190

B0487A 4A;4889

B0487A 61E72831672887 B0487A 77;4432

B0487A 7D5940

C83A35 2FCFE031334082 D85D4C 2A29BE65945728 D85D4C 3D;6820

D85D4C 3D7A0615121486 D85D4C 3E056E04524755 D85D4C 5822C884052919 E005C5 35;0862

E005C5 5174831395

E005C5 54;9248

E005C5 B1;1861

E005C5 DF 2557

F4EC38 307332945

F4EC38 3B330339

F4EC38 40101025963205 F4EC38 4B;1877

F4EC38 4E;5808

F4EC38 65;8746

F4EC38 6C;4264

F8D111 F57B2333

388345ACC0F2:pin 24913867 5C63BFD0817A:pin 40943169 14e6e4b3fea4 27576076

5c63bf40** *

5536

40169f45**** 99397135 0025862556A8 6693558

40169F5B8BB0 25062595

F8111EE1C * 80975205

14E6E47CEF12 68030797

b0487a3a** * 4597

40169f22 * 24442222 3883456B8B14 55351034 3883457ecff4 73443919

D85D4C5822C8 84052919 40169f4c * 29739222

74EA3A301300 46156211

F4EC383DB4F8 9933

b0487a766e4c 52250170

D85D4C2A29BE 65945728 40169F407442 69043727 40169F44F8BC 40727219

940C6D63C942 11793380 388345880564 49327212

940C6D5E4F2C 92279087

B0487A21649A 32599596

5C63BF6FC2A0 66248460

5C63BF78E55A 42269670

F4EC38401010 25963205

40169F6EECE4 4871286

0025866c9180 6370947

14E6E4A99C64 11084570

5C63BF9447A 94444520

E005C59B7F38 19775968

40169FB06E12 6597672

388345 *

5315

14E6E466 *

5072

0025865acea8 5122301

388345 *

2185

14E6E46C *

5913

388345BE4A8C 32062670 3883456574da 80266419

40169F66 *

9338

40169FA6EE90 5479498

388345728bae 21633485

B0487A3F8BE4 58263747

" Technologies Co.,Ltd." E005C5F *

2557

14E6E4AD46EF 30970434

5C63BFEF6526

2830

14E6E453453C 25925234

388345C6970 17312868

E005C517FD6 12852752

14E6E464602 84030627

E005C551 * 74831395

46169F816BC 57008479

14E6E42EAE56 12591862

F4EC381A6A3C 7237

5c63bfe4a2c8

3434

14E6E477310 8324450

40169F77 * 8431004

B0487A51642C 3414149

40169F4D * 39374295

38-83-45-AC-C0-F2 24913867

40169FA2 *

2218

5C63BF80A5FC 1234

5C-63-BF-D0-81-7A 40943169

F4EC3845 *

9086

B0487A76 * 69735202

40169F6C * 69465901

5C-63-BF-DB-E2-XX 85500136

40169FF8 *

13314989

F4:EC3812 * 14005527

5C63:BF5F * 11071266

F4EC380D * 8363

5c63bf593356 90862250

F4EC3856 * 53786845

F4EC3830 * 7332

5C63BF3B * 38917097

5c63bf61773a 88028194

D85D4C3C45FF 66082903 388345 *

9548 00271952 * 6883

00B00C0F * 1047

0027199F * 3142

40169FB9CF4A 47344389 40169F29 * 5695

5C63BF56 * 3721

40169F71 * 3353

40169F21 * 2802

54E6FC2B * 7837

388345BE044C 75948139 40169F2A * 8007131

5C63BF71 *

8625

3883455c2de4 84441959 3883456d * 6692

40169F *

9834

40169F45 * 8781

B0487A77 * 4432

B0487A4A * 4889

D85D4C3D7A06 15121486

B0487A3A * 3190

940C6D3F26BE 26515526

B0487A61E728 31672887

B0487A7D * 5940

940C6D5A * 2505

5C63BF95 * 4886

5C63BFC9 * 1078

74EA3A3E * 4323

940C6D64 * 4320

F8111F57B * 2333

F4EC383B33 * 40169F5C * 2752

F4EC384E * 5808

54E6FC58 * 9163

5C63BF96 * 10018514

F4EC384B * 1877

5C63BFBE * 12640058

F4EC3830 * 73329450 40169F4 * 4730

F4EC3865 * 8746

54E6FC58 * 9742

E005C554 * 9248

E005C5B1 * 1861

F4EC386C * 4264

D85D4C3D * 6820

5C63BF5A * 5525

5C63BFCC * 6220

怎么才能够破解无线路由器的无线网络加密? 悬赏分:0 - 解决时间:2009-4-27 10:24 请高人介绍下? 问题补充: 我的本本的无线网卡是Atheros AR5007EG Wireless Network Adapter 提问者:citysheep2008 - 二级 最佳答案 无线网络WEP破解索引 1.先确认你的网卡是否支持BT3,BT4,如果不支持就换个卡,推荐USB的,最好可以换天线, 这样信号不好的时候可以增加天线获取好的信号. BT3网卡支持列表看这里 https://www.doczj.com/doc/fc16886706.html,/thread-86-1-1.html 2.下载BT3系统. BT3全称Back Track 3,这是一个linux环境的便携系统,可以放到U盘或者光盘中启动,对本身硬盘没有影响,无需在本地安装,现在已经有BT4的BETA版了,喜欢尝鲜的朋友可以试一下 是圈内非常著名的黑客攻击平台,说白了就是一个封装好的Linux操作系统,内置大量的网络安全检测工具以及黑客破解软件等。BT3因可以方便的破解无线网络而出名,其中内置的spoonwep是一个非常强悍的图形化破解WEP无线网络密码的工具。 官方网站 https://www.doczj.com/doc/fc16886706.html, bt3 beta版和BT3 final版下载地址 https://www.doczj.com/doc/fc16886706.html,/thread-30-1-1.html BT4 beta版下载地址 https://www.doczj.com/doc/fc16886706.html,/thread-31-1-1.html 其中有ISO格式,U盘格式,还有虚拟机Vmware格式的,大家各取所需,这里我用的是U盘版. 3、下载Spoonwep2 Spoonwep2这个软件。非常方便,能够先扫描,再选择,不用再输入MAC,破解IV也是自动的,无须在命令行下输入烦琐的命令。 spoonwep2是在原来的版本基础之上的更新之作,让使用者可以更加方便的进行对无线网络的扫描、抓包或者注入抓包,破解密码。 互联网上有很多基于BT3进行WEP密码破解的教程,都是用的spoonwep2做的范例。而BT3中默认装的是spoonwep,所以赶快升级吧,免得到时候版本不对搞的自己莫名其妙。 spoonwep2下载地址: https://www.doczj.com/doc/fc16886706.html,/thread-28-1-1.html 4、安装

成功破解电信限制路由器方法 成功破解电信限制路由器方法 1.选用设备 我用的是中兴831II的ADSL MODEM (此猫支持路由功能)其他带路由功能的ADSL MODEM 也可以 路由器,应该都可以吧2.设置ADSL MODEM (VPN VCN)选择0-100 关闭DHCP功能关闭snmp 打开NET功能我的路由IP地址是192.168.1.13.最关键一步 打开路由器设置界面,内设播报改为启用静态路由。WAN:192.168.1.2(就是和MODEM同一个网段) 子网掩码:255.255.255.0 默认网关:192.168.1.1 DNS:218.85.157.99 202.101.114.55 如果你的路由器网关是192.168.1.1 请更改你的网关,我把我的路由改为192.168.0.1电脑设置 IP:192.168.0.XXX 子网掩码:255.255.255.0 网关:192.168.0.1 DNS:218.85.157.99 备用DNS:202.101.114.55

本方法仅供交流学习使用,本人概不负责。电信大规模限制家庭用户使用路由器共享上网 具体做法据说是这样的:对于adsl用虚拟拨号上网的用户电信会监控用户的端口,而用路由器上网的用户都是用内网ip,相对外网来讲就是同一个外网ip后面的端口不一样,这时电信如果检测到他分配给用户的外网的ip地址出现多个端口 同时有数据请求,电信就会停止dns的解析(猜测),这就出现在用户的电脑上pingDNS服务器没问题但是就是上不了网。 还是打个比方吧! 假设路由器是192.168.1.1 4个用户分别是192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5(当然路由器也可以使用dhcp),网关是 192.168.1.1 dns是当地电信的dns 用路由器自动拨号,获得电信分配的ip 218.87.60.111 这个时候在别人的机器上看4个用户的ip地址就是 218.87.60.111:*****(端口号) 电信就是监控这个用户的ip 如果检测到此ip出现不同的端口号就会封闭这个ip的服务 但是ping电信的dns却一切正常,网却是上不了了,具体电信怎么做的还不知道,以上也是电信的朋友告知的。 所以我们现在用路由器共享上网的基本是频繁掉线,经常要

介绍几个破解路由器密码的方法 时间:2010-01-19 13:25来源:未知作者:编辑B 点击: 3045次 对于如何破解网吧路由器的帐号和密码,虽然我在以前的文章里也曾经介绍过一些方法,但是仍然在论坛上会看到许多菜鸟朋友问:路由器的密码应该如何破解?灰鸽子上线如何在路由器上制作端口映射?那么本文我就来总结几个破解路由器密码的方法以及如何实现内网中 对于如何破解网吧路由器的帐号和密码,虽然我在以前的文章里也曾经介绍过一些方法,但是仍然在论坛上会看到许多菜鸟朋友问:路由器的密码应该如何破解?灰鸽子上线如何在路由器上制作端口映射?那么本文我就来总结几个破解路由器密码的方法以及如何实现内网中反弹木马的上线! 一.扫描路由器端口为了路由器的安全,网管通常都会将路由器的默认端口 (80)给更改掉,所以我们破解路由器密码的第一步就是必须要找到路由器的wEB 管理端口。 如果路由器上的UPnP(通用即插即用,是一组协议的统称)功能是开启的(通常路由器默认情况下UPnP都是开启的),那么路由器一定会开放一个l900端口。 我们以TP—Link路由器为例,只要打开路由器的http://192.168.1.1:l900/igd.xml查看其中的http://192.168.1.1:8080,8080就是当前路由器wEB的登录端口了。 如果UPnP被网管关闭了的话,那么我们就只能通过扫描工具来扫描了。打开X—scan,输入IP地址192.168.1.1 在扫描模块里选择“开放服务”,在“插件设置”的“端口相关设置”里输入端口范围1—65350,确定后,再点击扫描。X—Scan的扫描速度很快,不一会儿就可以扫描出路由器所开放的端口 二.破解路由器密码我介绍一个功能比较强大的路由器破解软件 WebCrack4.0打开WebCrack4.0后的界面在“用户名文件”栏选择用户名的字典文件,在“使用用户名字典”栏选择密码字典文件,在URL里输入路由器的wEB 管理地址http://192.168.1.1:8080,在用户名里填admin,就是说用户名先从admin 那么只能用暴力破解的方法了,用的到工具:1:WebCrack4 2:superdic.暴力破解当然要用到密码字典了,其实你自己也可以去配置字典,把对方可能用到的密码全写出来,或者用上面的工具2生成一个密码字典,然后开始破解. 如果万一破解不了路由器,就得想其它办法; 用upnp比特精灵看看能映射出去不。

最新无线路由漏动秒破WPA WPA2 PIN码无线路由密码图文教程 最新WPA wpa2无线路由密码破解新突破、无线路由漏洞新进展,秒破WPA WPA2无线路由密码教程、BT20凝凝无线网络教程 最新的数据研究显示WPA WPA2无线路由的加密方式是由PIN码和PSK密码组成的,也就是说PIN就相当于一把钥匙,只要有了它之后就可以开门,那么WPS就是大家要找的东西,明显的就可以知道、只要有了钥匙就可以开门,然后找想要的东西。WPA WPA2的密码也就是这样的原理。废话不多说、直接进入主题词;先看看图文教程就一目了然了。 1.首先进入虚拟机安全检测画面,如图: 2.开始扫描WPA WPA2无线信号,找到有漏动的无线路由,这下面这个框起来的就是一个可以破解的有漏动的信号了、圆圈里的就是PIN码,腾达和磊科的无线路由一般都有如图: 此次PIN码算法被解密涉及的MAC地址段不多,只有MAC地址前6位是C83A35或者00B00C的产品。. MAC地址为:00:B0:0C:05:5A:D8。我们打开电脑的计算器小工具,切换到科学计算器模式"WIN7后是程序员模式"。在16进制下输入它尾部的最后6位字符、055AD8

3.当你得到PIN码时,还不能直接使用,因为PIN码一般都是8位数的,所以要换算一下,打开计算器,找到查看,选择科学型,把那个PIN码复制到计算器16进制,然后翻译成都十进制,得到的就是无线路由的PIN码了。如图所示: 4.pin码算出来后,直接复制到选项框内,在框内300的后加上空格-p空格PIN码就可以了,-p 00000000 然后点0K。如图:

实战8187L用BT5+Reaver1.4 pin解WPA2密码堪称完美 刚开始我也是用xiaopanOS-0.3.2 然而小胖bug多多(根本无法跟经典的beini比) .特别对8187L 3070 不能正确加载驱动,经常要插10-20次比以前的BT3还难加载.有时显示驱动已经正确加载其实你的mon0 接口还没到位.我pin了百分之60就3次time out(每次time out 只能等对方路由重启).最后连MAC.WPC pin解进程文件也无发通过U盘考出,只能放弃.投向BT5怀抱. 我系统是WIN7_64位用虚拟机加载BT5虚拟机文件(Reaver1.4已装入BT5虚拟机文件) 虚拟机版本: VMwareWorkstation7.0.1build BT5虚拟机文件版本: BT5R1-GNOME-VM-32 打开shell窗口 1 输入:airmon-ng start wlan0 开启监听模式(屏幕显示加载8187L驱动成功--一次就加载成功啊!) 2 输入:wash -i mon0 -C 查看所有开启WPS的无线路由长时间无反应按Ctrl+C,结束进程,这时记下你要PJ的目标路由MAC. 3 输入:airodump-ng mon0 网卡以混杂模式扫描所有频道---并显示所有AP的信息(包括AP 的信号强度,ESSID,MAC,频道,加密方式,等等.....) 目标路由在我的本本自带无线网卡上显示无线信号强度是2格差.在BT5虚拟机信号强度是-56 这时移动8187L网卡使其信号最强-50 按Ctrl+C,结束扫描. 注:如果你已知对方无线路由信息第2,第3步可省略! 4 输入:reaver -i mon0 -b MAC -a -S -vv 开始穷举pin码 注:随时可以按CTRL+C退出保存进程,下次按下光标控制键“上”键然后回车,进程可继续。 实战我输入了reaver -i mon0 -b D8:5D:4C:37:78:F6 -a -S -vv -d 0 ( 多加了-d 0 加快速度)BT5是从12345670开始pin解的,几秒钟后屏幕飞闪......爽啊! 速度为(1 seconds/pin) 此时方显我二代8187L(三功放)的威力,看了十几分钟BT5穷举pin解又快又稳不亏为专业的无线安全检测软件! 整个过程没有警告信息......爽啊!最小化不管了.到QQ象棋下象棋.在无线论坛我不是高手,在QQ象棋我可算是高手了(2766分),杀败对手回来看 已经pin解了一个多小时,pin解进程是百分之九十一点几还是......爽啊!但是突然屏幕飞闪停止,pin解也停止.马上看本本无线网卡的托盘,目标路由消失几秒又再回来了,估计速度太快对方AP可能受不了.管它接着拼,上下键还是---reaver -i mon0 -b MAC -a -S -vv -d 0 这条命令,显示mon0 接口错误,奶奶的,可能太快把驱动給崩了.上下键airmon-ng start wlan0 加载驱动---还是一次就加载成功,接着拼可是速度下来了(6-8 seconds/pin)此时pin解进程是百分之九十二点五,从百分之九十二点五一直到pin解成功耗时1714秒见下图整个pin 解过程应不到二小时! BT5 pin解成功后, PIN码与WPA密码马上一起出来.见下图WPA密码是8位无规律字

破解学校限制使用路由器的方法 最近在寝室常听见有人说:“学校电信真恶心,禁止我们寝室用路由器,只得去买交换机,各用各的网卡了。。。”恩,确实在我们有些楼栋都被禁止了使用路由器,本来寝室4个人使用路由器,大家买60元的月卡分担每人15元/月。蛮划算的,但换使用交换机后,大家各自上平均每人得至少得花费30元/月。现在我给大家分享一下破解学校限制路由器的方法: 先连接好路由器,和电脑,然后在以一台电脑为主干,链接键入:进入路由器服务界面,输入网卡账号密码,

连接成功后,在进入网路差数---MAC地址克隆 进入到:

点击“克隆MAC地址”。完成之后路由器会提示重启,重启完成后,四个人就可以完成同时上网了,但是,因为MAC地址是定义了数据包怎样在介质上进行传输,克隆MAC地址后可以达到4个人同时上网的目的,但因为大家共用一个MAC地址,所以难免会出现网络抢占,四个人同时上网,网速相对差点。但是运行些小软件,查看下网页是完全没问题的。这个方法就可以为我们对网速不追求很高可以省点费用提供了很好的破解方式。 如果大家对网速要求快点的话,有的同学还是决定去买花费60元去买个交换机。但是想想我不想再多花60元钱怎么办?恩,这个也有个解决的方法,让你的路由器充当交换机用,从而又可以节省60元钱,有兴趣的继续往下看:我们所知路由器工作于OSI七层协议中的第三层,其主要任务是接收来自一个网络接口的数据包,根据其中所含的目的地址,决定转发到下一个目的地址;而交换机工作于OSI七层协议中的第二层,所以按道理来说路由器可以直接转换为交换机用。 宽带路由器(含无线路由器)一般都内置有一个四口交换机,所以可以直接将其做为一款真正的交换机使用。或许有很多读者会问,交换机上不是还有一个UPLINK口吗?而宽带路由器内置的四口交换机怎么却没有。其实UPLINK端口的作用是为了解决网络设备互连时的网线(交叉线和直通线)

首先我们要说的是为什么有些人PIN的时候很慢。而有些人pin 的时候很快。 这里我们要用到的软件是CDLINUX随便找一个能用的就行。没必要找什么什么版本的。 软件是死的。人是活的。 只要我们学会了怎么使用。什么软件都是一样的。 首先我们这里打开打气筒(不喜欢用minidwep-gtk,不稳定) 然后我们初始化网卡。进去扫描模式。 然后我们扫描所有开启WPS的无线AP 上图为打气筒inflator 1.0的界面。我们点击scan for wps enabled aps 即为。扫描开启WPS的AP

看上图。这里显示的就是所有WPS的无线AP 这里是不分WEP。WPA2 或者开放网络的。只要你打开了WPS的无线AP这里都是可以扫描到的。 然后我们选择要扫描的AP 点击NEXT 看上图。

然后我们进去我们PIN的界面。这里我们要勾选-S 勾选了以后参数上会多一个–S 然后这就是正常的Pin了 然后就出现了这个界面。看上图。

开始从12345670 开始PIN 但是等了很长的时间也不走。 还有很多是一只重复很多。然后才走下一个。 就想上图所示的那样。7秒/PIN 如果按照这个速度下去的话。估计密码出了。人家也改密码了。 这里我们就要暂停。然后从重新修改PIN的参数来达到我们预期的效果。 我平时都是用的卡皇测试的 既最快的速度是1秒/pin 这里我我们点击ctrl+C终止保存我们PIN的进程

看上图我标记的位置。 这里我们修改为 reaver –i mon0 –b MAC –a –c 1 –e “ssid”–S –vv –N –d 0 当然这是打气筒自带的参数上我添加的。平时我都是自己写参数的 如下 reaver –i mon0 –b MAC –a –S –v –N –d 0 意思其实差不多。 然后我们点击Run 既会出现上图所示的速度。 我现在用的是8187L 6691的网卡做的测试。 而且加了上诉所说的参数。基本也不会出现路由死机什么的情况。 卡皇通常是1秒/pin 然后这里我们需要做的就是等时间了。 等前面的四位PIN码跟路由器的PIN码对上的话。既会直接跳到90%的进度就能看到希望了。 这里不再赘述。 下一个教程预告。 讲解如何保存。继续PIN。如何单卡多PIN 。多卡多PIN 。 这个教程是新手教程。老手不要看了。权当笑话。

教你如何破解路由器的帐号和密码 来源:互联网作者:佚名时间:10-08 19:02:24【大中小】点评:本文总结几个破解路由器密码的方法以及如何实现内网中反弹木马的上线:一.扫描路由器端口为了路由器的安全,网管通常都会将路由器的默认端口(80)给更改掉,所以我们破解路由器密码的第一步就是必须要找到路由器的wEB管理端口。如果路由器上的UPnP(通用即 本文总结几个破解路由器密码的方法以及如何实现内网中反弹木马的上线:一.扫描路由器端口为了路由器的安全,网管通常都会将路由器的默认端口(80)给更改掉,所以我们破解路由器密码的第一步就是必须要找到路由器的wEB管理端口。如果路由器上的UPnP(通用即插即用,是一组协议的统称)功能是开启的(通常路由器默认情况下UPnP都是开启的),那么路由器一定会开放一个l900端口。我们以TP—Link路由器为例,只要打开路由器的http://192.168.1.1:l900/igd.xml查看其中的http: //192.168.1.1:8080,8080就是当前路由器wEB的登录端口了。如果UPnP被网管 关闭了的话,那么我们就只能通过扫描工具来扫描了。打开X—scan,输入IP地址 192.168.1.1 在扫描模块里选择“开放服务”,在“插件设置”的“端口相关设置”里输入端口范围1—65350,确定后,再点击扫描。X—Scan的扫描速度很快,不一会儿就可以扫描出路由器所开放的端口二.破解路由器密码我介绍一个功能比较强大的路由器破解软件WebCrack4.0打开WebCrack4.0后的界面在“用户名文件”栏选择用户名的字典文件,在“使用用户名字典”栏选择密码字典文件,在URL里输入路由器的wEB管理地址http://192.168.1.1:8080,在用户名里填admin,就是说用户名先从admin 那么只 能用暴力破解的方法了,用的到工具:1:WebCrack4 2:superdic.暴力破解当然要用到密码字典了,其实你自己也可以去配置字典,把对方可能用到的密码全写出来,或者用上面的工具2生成一个密码字典,然后开始破解. 如果万一破解不了路由器,就得想其它办法; 用upnp比特精灵看看能映射出去不。破网吧路由估计可能性不大。除非哪个网管懒得连默认密码都没改如果能进网络邻居,可以用VPN连接出去最简单就是找个鸡鸡,开个8080映射一下目前整理的就这些方法。。。

网络安全:两小时破译无线路由器PIN码算法获得路由密码 作者:admin 时间:2012-4-22 21:20:20 浏览:15405 o o最近发生的无线路由器PIN码算法被破译事件,令人印象深刻,网络安全问题再次给我们敲响警钟。看看别人是怎样在两小时破译无线路由器PIN码算法获得路由密码的。 扫瞄附近的无线信号 通过一些WIFI无线信号嗅探软件就可以轻松的破译开启了WPS功能的无线路由器密码。 我们随便扫瞄了办公室附近一片区域的无线信号,它们的MAC地址、SSID名称、信号强度、设备品牌、无线加密方式、无线速率全部历历在目。图谱上那部被我们点选的无线路由器正是深圳某达的产品。 扫瞄附近的无线信号 破译无线路由器PIN码算法

路由器后面的贴现上都会标注PIN码 这是一台我们从网上COPY到的该厂商同类产品图片,它背后的贴纸上清楚的标明它的MAC地址、WPS快速连网PIN码。我们现在就简单的给大家演示一下操作过程。我们之前已说过,可以通过嗅探空气中的WIFI数据包直接抓获对方无线路由器的MAC地址,接下来我们就试试用这个图片上的MAC来计算它的WPS快速无线联网的PIN码。

用计算器转换16进制到10进制 MAC地址为:00:B0:0C:05:5A:D8。我们打开电脑的计算器小工具,切换到科学计算器模式"WIN7后是程序员模式"。在16进制下输入它尾部的最后6位字符、055AD8

获得正确的PIN码 再把输入的十六进制切换成十进制字符。就能得到一组6位的数字,而这组350936正好是上图那台无线路由WPS码的前6位,最后一位数字,我们只要猜十次就可以把它猜出来。上帝如果给你关上了一扇门,那他一定会在另一个地方打开一扇窗。业界认识曾是坚不可摧的WAP2加密模式,就这样被一个意外的窗口给打开了。 不过幸运的是此次PIN码算法被解密涉及的MAC地址段不多,只有MAC地址前6位是C83A35或者00B00C的产品。其它产品线还只能用穷举法去计算。而这也需要时间,但用户可以在无线路由器里关闭WPS功能来禁止这一道暗门被盗用。 如何防止入侵:关闭WPS功能 上文的路由被破解,入侵入口是WPS,因此,关闭WPS功能,便可有效预防此类攻击。

成功破解电信限制路由器方法 1. 选用设备 我用的是中兴831II 的ADSL MODEM (此猫支持路由功能)其他带路由功能的ADSL MODEM 也可以 路由器,应该都可以吧 2. 设置ADSL MODEM (VPN VCN )选择0-100 关闭DHCP 功能关闭snmp 打开NET 功能我的路由IP 地址是192.168.1.1 3. 最关键一步 打开路由器设置界面,内设播报改为启用静态路由。 WAN :192.168.1.2(就是和MODEM 同一个网段) 子网掩码:255.255.255.0 默认网关:192.168.1.1 DNS:218.85.157.99 202.101.114.55 如果你的路由器网关是192.168.1.1 请更改你的网关,我把我的路由改为192.168.0.1 电脑设置 IP:192.168.0.XXX 子网掩码:255.255.255.0 网关:192.168.0.1 DNS :218.85.157.99 备用DNS:202.101.114.55 本方法仅供交流学习使用,本人概不负责。 电信大规模限制家庭用户使用路由器共享上网 具体做法据说是这样的:对于adsl 用虚拟拨号上网的用户电信会监控用户的端口,而用路由器上网的

用户都是用内网ip ,相对外网来讲就是同一个外网ip 后面的端口不一样,这时电信如果检测到他分配给用户的外网的ip 地址出现多个端口同时有数据请求,电信就会停止dns 的解析(猜测),这就出现在用户的电脑上pingDNS 服务器没问题但是就是上不了网。 还是打个比方吧! 假设路由器是192.168.1.1 4 个用户分别是192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5(当然路由器也可以使用dhcp),网关是192.168.1.1 dns是当地电信的dns 用路由器自动拨号,获得电信分配的ip 218.87.60.111 这个时候在别人的机器上看4个用户的ip 地址就是218.87.60.111:***** (端口号) 电信就是监控这个用户的ip 如果检测到此ip 出现不同的端口号就会封闭这个ip 的服务 但是ping 电信的dns 却一切正常,网却是上不了了,具体电信怎么做的还不知道,以上也是电信的朋友告知的。 所以我们现在用路由器共享上网的基本是频繁掉线,经常要重启路由器,有的时候还没有用,怀疑是绑定了mac地址。 破解建议: ADSL Modem 设置成为高级路由模式,然后它会让你输入自己的ADSL 帐号和一个接入码,这个接入码是个关键,一般电信是不公开的,你可以从选择的列表中选择,大概有10 个左右,其中有一个肯定是的,设置完成后,你所有的电脑都可以立即上网,不需要拨号,他人的上下网对你没有任何影响,我和同学也是这么弄的。 接入码一般为32 或8

成功破解电信限制路由器方法 1.选用设备 我用的是中兴831II的ADSL MODEM (此猫支持路由功能)其他带路由功能的ADSL MODEM 也可以 路由器,应该都可以吧 2.设置ADSL MODEM (VPN VCN)选择0-100 关闭DHCP功能关闭snmp 打开NET功能我的路由IP地址是192.168.1.1 3.最关键一步 打开路由器设置界面,内设播报改为启用静态路由。 W AN:192.168.1.2(就是和MODEM同一个网段) 子网掩码:255.255.255.0 默认网关:192.168.1.1 DNS:218.85.157.99 202.101.114.55 如果你的路由器网关是192.168.1.1 请更改你的网关,我把我的路由改为192.168.0.1 电脑设置 IP:192.168.0.XXX 子网掩码:255.255.255.0 网关:192.168.0.1 DNS:218.85.157.99 备用DNS:202.101.114.55 本方法仅供交流学习使用,本人概不负责。 电信大规模限制家庭用户使用路由器共享上网

具体做法据说是这样的:对于adsl用虚拟拨号上网的用户电信会监控用户的端口,而用路由器上网的用户都是用内网ip,相对外网来讲就是同一个外网ip后面的端口不一样,这时电信如果检测到他分配给用户的外网的ip地址出现多个端口同时有数据请求,电信就会停止dns的解析(猜测),这就出现在用户的电脑上pingDNS服务器没问题但是就是上不了网。 还是打个比方吧! 假设路由器是192.168.1.1 4个用户分别是192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5(当然路由器也可以使用dhcp),网关是192.168.1.1 dns是当地电信的dns 用路由器自动拨号,获得电信分配的ip 218.87.60.111 这个时候在别人的机器上看4个用户的ip地址就是218.87.60.111:*****(端口号) 电信就是监控这个用户的ip 如果检测到此ip出现不同的端口号就会封闭这个ip的服务 但是ping电信的dns却一切正常,网却是上不了了,具体电信怎么做的还不知道,以上也是电信的朋友告知的。 所以我们现在用路由器共享上网的基本是频繁掉线,经常要重启路由器,有的时候还没有用,怀疑是绑定了mac地址。 破解建议: ADSL Modem设置成为高级路由模式,然后它会让你输入自己的ADSL帐号和一个接入码,这个接入码是个关键,一般电信是不公开的,你可以从选择的列表中选择,大概有10个左右,其中有一个肯定是的,设置完成后,你所有的电脑都可以立即上网,不需要拨号,他人的上下网对你没有任何影响,我和同学也是这么弄的。 接入码一般为32或8

怎样破解路由器 本文总结几个破解路由器密码的方法以及如何实现内网中反弹木马的上线: 一.扫描路由器端口为了路由器的安全,网管通常都会将路由器的默认端口(80)给更改掉,所以我们破解路由器密码的第一步就是必须要找到路由器的wEB管理端口。 如果路由器上的UPnP(通用即插即用,是一组协议的统称)功能是开启的(通常路由器默认情况下UPnP都是开启的),那么路由器一定会开放一个l900端口。 我们以TP—Link路由器为例,只要打开路由器的http://192.168.1.1:l900/igd.xml查看其中的http://192.168.1.1:8080,8080就是当前路由器wEB的登录端口了。 如果UPnP被网管关闭了的话,那么我们就只能通过扫描工具来扫描了。打开X—scan,输入IP地址192.168.1.1 在扫描模块里选择“开放服务”,在“插件设置”的“端口相关设置”里输入端口范围1—65350,确定后,再点击扫描。X—Scan的扫描速度很快,不一会儿就可以扫描出路由器所开放的端口 二.破解路由器密码我介绍一个功能比较强大的路由器破解软件WebCrack4.0打开WebCrack4.0后的界面在“用户名文件”栏选择用户名的字典文件,在“使用用户名字典”栏选择密码字典文件,在URL里输入路由器的wEB管理地址http://192.168.1.1:8080,在用户名里填admin,就是说用户名先从admin 那么只能用暴力破解的方法了,用的到工具:1:WebCrack4 2:superdic.暴力破解当然要用到密码字典了,其实你自己也可以去配置字典,把对方可能用到的密码全写出来,或者用上面的工具2生成一个密码字典,然后开始破解. 如果万一破解不了路由器,就得想其它办法; 用upnp比特精灵看看能映射出去不。 破网吧路由估计可能性不大。除非哪个网管懒得连默认密码都没改 如果能进网络邻居,可以用VPN连接出去 最简单就是找个鸡鸡,开个8080映射一下 目前整理的就这些方法 2、如何破解路由器密码(CISCO)!

如何破解(无线)路由器上网密码– RouterPassView v1.47 简体中文绿色单文件版 By 蓝星天宇 从技术含量以及操作方式来看此过程合乎情理,比较让平凡人易于接受的是确实恰到好处地解决了实际问题,前些天由于无线路由器被雷劈坏了正好想要换个新的此时此刻就连宽带网络的办理者都不知道上网账号的拨号密码是多少,且在接二连三地拨打中国电信10000号转人工客服均无果,说要提供神马设备号来着,沃茨奥这个鬼知道啊,于是情急之下在等待中也不是个办法是吧。 就在此时,笔者想出了一个奇妙的办法,因为我已经知道了路由器的登陆地址以及后台账号和密码这样获取上网账号即拨号号码是易如反掌的事情,与此同时无线的WEP或者WAP加密密码也早就知道了,为什么偏偏唯有上网拨号的密码无法获取呢?星号密码查看器,擦,听起来就不靠谱的东东,还是想想其他办法吧。嘿,找到了一个途径那就是无论哪款路由器都有保存配置信息到文件的功能,而配置信息中一定会有我想要的各种账号和密码信息,由于视路由器的种类不用加密方式以及存储格式会有偏差但并不影响我们去查找和获取。 第一步:已知路由器后台地址以及登录账户和密码,打开IE输入登录信息登陆进去!首先介绍一款笔者汉化好的软件工具,RouterPassView是一款世界级老牌路由器配置文件阅读工具,所谓阅读它并非传统的文本阅读器,早期的路由器配置文件是一个非常简单的可以使用记事本打开的文本文件而如今伴随着安全技术的革新换代,所有路由器导出的

配置信息一定也通过某种算法加了密即便使用记事本或者其他二进制、八进制乃至十六进制编辑器打开都将失效,笔者相信这是RouterPassView存在以及更新至今的重要原因。 第二步:查看网络状态信息,已连接,表示上网账号和密码均是正确的!RouterPassView 支持很多种路由器配置文件的解谜与显示,待会儿将以列表的形式列举其支持的数款主流路由器型号,通过软件破解法让你了解到保存上网账号和密码的重要性,万事不求人旨在自己多留心,同样的时间我可以去做更多有意义的事情而并非等待让别人去查询好了再给你,与此同时,该方法合乎情理且合法不同于人们潜意识认为的那种强制破解,那样的话将耗费更多的时间和精力,下面简单介绍该软件的使用方法,图文教程一枚! 第三步:找到“系统工具”——》“备份和载入配置”,点进去看到两个按钮,接着往下 看! 第五步:点击“备份配置文件”,弹出配置文件“另存为”对话框,暂且放在桌面吧! 第六步:说好了是加了密的文件,还用记事本打开,哎,乱码了吧!RouterPassView官方地址:/router_password_recovery.html; 最新版 RouterPassView v1.47 支持以下全系列路由器导出配置文件解密&阅读列表:- Linksys WRT54GL (With original firmware or Tomato firmware), WRT54G (only some of them), WRT160N, WRT320N, and possibly similar models.; - Linksys E5200; - Linksys E2000;

路由器破解 住在一个只有一条网络网络分给很多人上网的小区,最郁闷的就是一打开电脑,网速慢的跟爬虫似的.要是有一个好的网管,能够合理的分配每个人的网速,那还好一点.但如果出租屋房东舍不得花钱买好路由器,自已又不会管网络,那就麻烦了.任由这个网络乱成一团.有人没事就开着迅雷,看着优酷……,想让网速快基本没指望了。 想让他们自觉的限制使用网络基本是没指望了,既然这样,那就只能破解路由器的密码,自己当回网管了。破解路由器的管理员用户名密码,拿到路由器的管理权限,把那些不听话的全踢出去。或是做限速限连接数限制。再者,对局域网内的所有电脑MAC地址与路由器进行双向绑定,也能避免ARP类型的内网攻击。 在网上邻居里可以看到网关地址 现在问题出来了,一是怎么知道路由器的IP地址是多少,二是怎么才能弄到路由器的管理员帐号密码?想要弄到路由器的IP地址那很简单,打开“网上邻居”属性,查看“本地连接”的状态。在“支持”标签里,就会显示“默认网关”,这个就是我们本地路由器的地址了。

通过DOS命令也可以达到同样效果 当然,如果你会一点点DOS命令,那更简单,在“开始”--“运行”对话框里输入“cmd”打开命令方式,再输入“ipconfig/all”就会得到本地网关地址。

好吧,既然已经得到本地路由器的IP地址,接下来就是要通过IE浏览器打开这个地址,看看能不能进入路由器的管理界面。 还需要知道路由器的用户名与密码 一般情况下是没有人更改路由器的初始端口,而且入门级路由器也没有这个功能,那输入网关地址http://192.168.0.1就可以进入它的WEB管理界面。但稍有经验的管理员为了安全考虑,会将默认的端口修改为其他的端口,这样我们就无法通过80端口进行登录了。不过不用着急,我们可以借助端口扫描工具找出路由器管理界面的登录地址。 如果路由器端口变更我们还要查找它的新端口

使用BEINI系统穷举PIN码破解WPA及WPA2 1.首先是安装集成reaver1.3破解软件的BEINI系统。(下载地址:https://www.doczj.com/doc/fc16886706.html,/file/aq5b4t0i)我是使用U盘版的beini,缺点是不能像虚拟机那样,边破解边玩其他的。这个就只有干等着,不过这个方便。还有个缺点就可能支持的网卡不多,呵呵! 2.安装ULtraISO,网上自己搜索下载! 3.如果是win7,请点右键以管理员身份运行ULtraISO。然后打开刚才下载的beini系统。如图: 4.加入引导文件,这个文件在iso包里有,用WinRAR打开Beini1.1_PLUS加入reaver1.3.iso 文件,把里面的isolinux文件夹解压出来。然后点击加入引导文件,加入isolinux内的isolinux.bin文件。

5.将iso 文件写入u 盘中,点击写入硬盘映像,u 盘请先格式化,不用太大256m 的已经够用。

6.按下图方式选择(一般默认的),然后点击写入,等待完成…… 7.beini启动盘作好后,将电脑设置为u盘启动(不懂问度娘)。插入u盘,开机进入beini 系统。 8.进入系统后,在桌面下方找到Root-shell图标,点击进入命令窗口。

9.先输入命令:airmon-ng start wlan0,如下图所示。此步骤为开启网卡监听模式,如果是外接无线网卡,请将wlan0改为wlan1.(我用的是笔记本自带网卡破解的,如果想信号好,还 是建议买一个。呵呵!) 11.然后输入airodump-ng mon0.此步骤为扫描可用的无线路由器及相关信息。

第一种方法:无线网络WEP破解索引 1.先确认你的网卡是否支持BT3,BT4,如果不支持就换个卡,推荐USB的,最好可以换天线,这样信号不好的时候可以增加天线获取好的信号. BT3网卡支持列表看这里 https://www.doczj.com/doc/fc16886706.html,/thread-86-1-1.html 2.下载BT3系统. BT3全称Back Track 3,这是一个linux环境的便携系统,可以放到U盘或者光盘中启动,对本身硬盘没有影响,无需在本地安装,现在已经有BT4的BETA版了,喜欢尝鲜的朋友可以试一下 是圈内非常著名的黑客攻击平台,说白了就是一个封装好的Linux操作系统,内置大量的网络安全检测工具以及黑客破解软件等。BT3因可以方便的破解无线网络而出名,其中内置的spoonwep是一个非常强悍的图形化破解WEP无线网络密码的工具。 官方网站 https://www.doczj.com/doc/fc16886706.html, bt3 beta版和BT3 final版下载地址 https://www.doczj.com/doc/fc16886706.html,/thread-30-1-1.html BT4 beta版下载地址 https://www.doczj.com/doc/fc16886706.html,/thread-31-1-1.html 其中有ISO格式,U盘格式,还有虚拟机Vmware格式的,大家各取所需,这里我用的是U盘版. 3、下载Spoonwep2 Spoonwep2这个软件。非常方便,能够先扫描,再选择,不用再输入MAC,破解IV也是自动的,无须在命令行下输入烦琐的命令。

spoonwep2是在原来的版本基础之上的更新之作,让使用者可以更加方便的进行对无线网络的扫描、抓包或者注入抓包,破解密码。 互联网上有很多基于BT3进行WEP密码破解的教程,都是用的spoonwep2做的范例。而BT3中默认装的是spoonwep,所以赶快升级吧,免得到时候版本不对搞的自己莫名其妙。 spoonwep2下载地址: https://www.doczj.com/doc/fc16886706.html,/thread-28-1-1.html 4、安装 参考最简单的硬盘启动BT3方法,不要安装GRUB. 首先我们先找到c盘根目录下的boot.ini文件,先去掉它的只读属性. 然后添加如下信息:c:\grldr="BackTrack3" 引号中的文字大家可以自定义. 把grldr文件拷到c盘根目录。 把BT镜像文件里面的文件解压缩出来,有两个文件夹boot和BT3,如果是bt3请改为大写,要不然是启动不了的,当然用BT3的USB版解压以后也是一样的用法。 5.把这两个文件夹拷贝到d盘根目录(c,d,e,f盘都可以)但是需要改动grldr 的里面的启动路径信息。启动的时候可以编辑,默认boot和BT3文件夹在d盘根目录。 解压spoonwep2.lzm,放到d:/BT3/modules/下面. 硬盘启动文件下载 https://www.doczj.com/doc/fc16886706.html,/thread-29-1-1.html 5、启动 重新启动电脑,启动菜单选择BackTrack 3会出来首页面,有很多选项,选择第一个"BT3 GRAPHICS MODE KDE" 就可以了.如果无法进入,

【最新破解】解决ADSL电信宽带被限制路由器不能多台电脑共享上网的全方位解决方案

最新应对电信限制路由器共享上网的有效策略让路由器随意地共享上网【防封】全方位解决方案亲测可用 本文由qq79731888研究并贡献,仅供学习和交流使用,请勿用于非法用途,翻冒必究,转载请注明出处,谢谢! 友情提醒:以下多种方案均经本人严格测试过可用,请选择一个你最能够操作的合适方法即可。 doc文档可能在WAP端浏览体验不佳。建议您优先选择TXT,或下载源文件到本机查看。 一、破解网通封路由器的 4 种方法 第一种方法

经过 N 次试验,网络尖兵已破解,共享上网时感觉比现在的单机拨号还要快,不怕共享,不怕刷新……,而且设置非常简单,希望看到的朋友都支持一下,呵呵。 实现的方法很简单,但需要有两个路由器进行两次路由,我们这里是一台带路由的 ADSL 猫,和一台 TP-LInk 路由器,如果你的 ADSL 不带路由,那就再找一个吧,好了硬件要求就这样。 步骤一,ADSL 宽带猫设置成自动拨号,关闭它的 DHCP 功能,安全选项里面要关闭 SNMP 功能,详细过程不再介绍。 步骤二,将 ADSL 猫上的网线接入路由器的WAN 端口,然后对将电脑 IP 与路由器 IP 设为一个网段,打开 IE(俺的是 192.168.123.254)对路由器进行设置: 将广域网接类型改为静态 IP(注意,不是PPPOE 方式)广域网 IP 地址改为与 ADSL 猫一个 IP 段,如 192.168.1.2(俺的 ADSL 猫 IP 为 192.168.1.1)子网掩码 255.255.255.0,网关192.168.1.1,DNS:202.99.***.***。

破解路由器密码并限制其他人网速--(转) 我再也受不了邻居的行为了。 情况是这样的,我租了一个房子,和3个邻居合租的,一起用一个路由器上网,该路由器不在我的房间,每天上网速度都出奇的慢,不用说,是邻居在疯狂下载,我真想揍他,但是又没很充足的道理。 我现在已知路由器的IP地址:例如192.168.0.1和邻居所有电脑的IP地址 192.168.0.2.... 1.我现在想破解路由器的密码,成为管理员来限制他们的网速。请问有什么方法可以破解该密码,或者有什么工具,并请告诉我该工具的使用方法 2.我还想入侵他们的电脑,只要进入他们的硬盘就可以了,请列出入侵命令和步骤。 密码不是默认密码,已经改过了,我现在要破解 呵呵。这要看你的经验了一时难能给你讲清楚。我给你列出以下几点。 1、你要破路由器的密码。如果是家用小型路由器,你可以拿根细铁丝给路由器背面上有一个很少的孔。你在通电情况下按住3——5秒。记住不能超过8秒。那样会烧坏路由器的。这下你的路由用户名和密码就为初始设置了。你再进行上网配置。如果你不希望让别人知道你破过秘码;这就不好办了。只有拿工具去扫。网上很多路由密码破解工具。不过成不成功就看运气了。 2、如果只为限制他人网速而破密码你大可不必要。有工具的如聚生缘网管软件。只要在同一网段就可以控制他们的网速。当然他们机子得没有ARP防护软件才行。因为聚生缘是用的ARP欺骗手段来控制的。 3、想入侵他们的电脑。你要知道要入侵别人的电脑道先得破解他的用户名和密码。局域网的电脑是很好破解的。方法很多。你可以拿啊D工具包扫他们的用户名和密码。如果他们的电脑都是做到很安全的那种你就要以欺骗的手段了,如:你找一个可以局域网打的网络游戏。如CS等。让他们也喜欢上那游戏。当他们也要和你共享打游戏时。你就有机会破他的用户了。一般局域网游戏都要开通IPX协议的。你借着去帮他们开这个协议的时机把他机子上的什么东西都查到了。最好是你把游戏安装包绑一木马。你有木马的主程序。这样就好。以下给你说说局域网破解常用命令: net view /查看局域网机子的计算名(同一工作组下) net user xxx.xxxx.xxx.xxx /查他机子的用户名 net view xxx.xxx.xxx.xxx /查看他机子的共享名 at /计划任务命令。可以远程运行他机子上的程序(木马) shutdown -r -m \\xxx.xxx.xxx.xxx /重启他的计算机