超简单—教你在Outlook中轻松添加LDAP服务

- 格式:pdf

- 大小:403.12 KB

- 文档页数:4

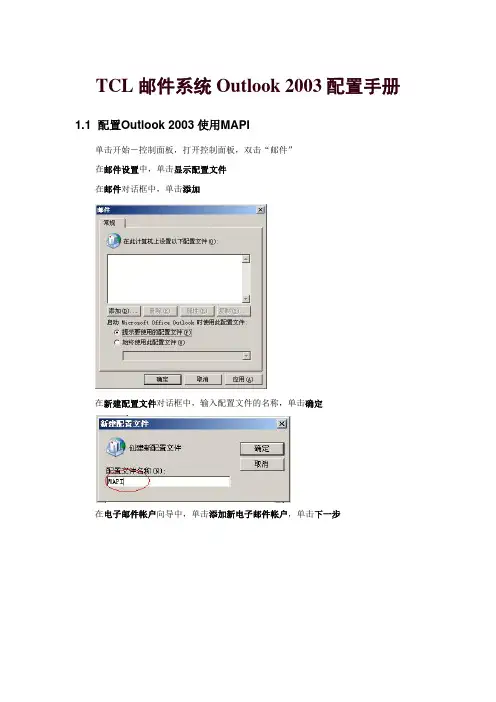

TCL邮件系统Outlook 2003配置手册1.1 配置Outlook 2003使用MAPI单击开始-控制面板,打开控制面板,双击“邮件”在邮件设置中,单击显示配置文件在邮件对话框中,单击添加在新建配置文件对话框中,输入配置文件的名称,单击确定在电子邮件帐户向导中,单击添加新电子邮件帐户,单击下一步在服务器类型页面中,选择Microsoft Exchange Serve r,单击下一步在Exchange Server设置对话框中,依照一下步骤进行:在Microsoft Exchange Server输入框中,输入Exchange服务器的名称: 选择使用缓存Exchange模式,这是一个可选的选项,推荐选择在用户名输入框中,输入用户名,这里使用测试用户bstest1单击检查姓名,如果用户名是正确的话,系统将会在服务器(服务器名称可能会是hz-mailcls-03)和用户名下添加下划线,单击下一步。

单击完成。

用户将可以使用Outlook进行邮件的收发。

1.2 RPC over HTTP1.2.1 RPC over HTTP的优势z通过一次配置,可以在Internet和企业内部网络使用z远程客户不需要使用VPN连接到Exchange服务器,只需使用HTTP协议z在访问时,通过加密访问z可以在Internet访问脱机地址簿和公用文件夹z配置RPC over HTTP后,不需要再配置Outlook MAPI1.2.2 版本要求操作系统:z Windows Server 2003z安装Service Pack 1 和微软安全补丁号为KB331320的Windows XP操作系统Outlook版本要求:2003Outlook1.2.3 配置过程这个配置过程需要进行两个步骤:1.2.3.1 安装证书打开IE浏览器,在地址栏上输入/certificate,系统将会弹出确认框,输入用户名和密码(用户名使用username@的格式).可以看到证书,单击_TCL CA.crt.系统将会弹出一个信任站点的安全提示框,需要单击添加.在可信站点页面中,单击添加,把该站点加入到信任站点中单击关闭,退出对话框在IE页面中,重新单击_TCL CA.crt,系统将会弹出文件下载页面,单击打开.在证书页面中,单击安装证书将开始证书导入向导。

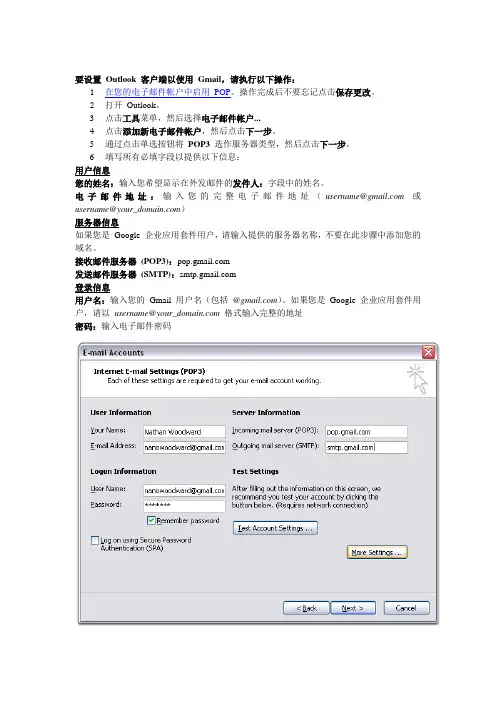

要设置Outlook 客户端以使用Gmail,请执行以下操作:1在您的电子邮件帐户中启用POP。

操作完成后不要忘记点击保存更改。

2打开Outlook。

3点击工具菜单,然后选择电子邮件帐户...4点击添加新电子邮件帐户,然后点击下一步。

5通过点击单选按钮将POP3选作服务器类型,然后点击下一步。

6填写所有必填字段以提供以下信息:用户信息您的姓名:输入您希望显示在外发邮件的发件人:字段中的姓名。

电子邮件地址:输入您的完整电子邮件地址(username@或username@your_)服务器信息如果您是Google 企业应用套件用户,请输入提供的服务器名称,不要在此步骤中添加您的域名。

接收邮件服务器(POP3):发送邮件服务器(SMTP):登录信息用户名:输入您的Gmail 用户名(包括@)。

如果您是Google 企业应用套件用户,请以username@your_格式输入完整的地址密码:输入电子邮件密码7点击更多设置...,然后点击发送服务器标签。

8选中我的发送服务器(SMTP) 要求验证旁边的框,然后选择使用与接收邮件服务器相同的设置。

9点击高级标签,然后选中接收服务器(POP3)下此服务器要求加密连接(SSL)旁边的框。

在"接收服务器"框中输入995。

10选中发送服务器(SMTP)下此服务器要求加密连接(SSL)旁边的框,然后在发送服务器(SMTP)框中输入465。

11点击确定。

12点击测试帐户设置...。

在收到恭喜您!已成功完成所有测试之后,点击关闭。

13点击下一步,然后点击完成。

14从Microsoft 下载用于Outlook 的最新更新。

这样做有助于避免Gmail 用户最常遇到的Outlook 错误。

恭喜!您已完成客户端的配置,可以发送并检索Gmail 邮件了。

如果您在Outlook 中使用POP 时遇到问题,请查阅常见错误或问题排查标签。

LDAP访问LDAP(Lightweight Directory Access Protocol)是一种用于访问分布式目录服务的协议。

它提供了一种标准化的方式用于读取、修改和搜索目录中的条目。

本文将介绍LDAP访问的基本概念、步骤以及实际应用场景。

一、LDAP访问的基本概念LDAP是一种客户端-服务器协议,它使用TCP/IP协议栈进行通信。

LDAP服务器存储着组织或者机构的目录信息,而客户端可以通过LDAP协议对目录进行各种操作。

LDAP目录是由条目(entry)组成的,每个条目包含一组属性(attribute)和对应的值。

属性-值对被称为属性值(attribute value)。

每个条目拥有一个唯一的标识符(Distinguished Name,DN),用于区分不同的条目。

二、LDAP访问的基本步骤1. 连接LDAP服务器:客户端与LDAP服务器进行连接,一般使用LDAP服务器的IP地址和端口号进行连接。

成功建立连接后,客户端与服务器之间可以进行数据交互。

2. 鉴权认证:在连接建立后,客户端需要提供合法的用户名和密码进行鉴权认证,以确保客户端具备足够的权限来访问目录。

3. 搜索目录:客户端可以根据特定的搜索条件,向LDAP服务器发送搜索请求。

搜索请求中包含了搜索的基准DN(Distinguished Name)和搜索过滤条件。

LDAP服务器会根据这些条件进行搜索,并返回符合条件的条目列表。

4. 读取和修改目录:客户端可以通过读取和修改操作来获取或者更新目录中的信息。

读取操作可以获取指定条目的属性和属性值,而修改操作可以对指定条目进行添加、更新、删除等操作。

5. 断开连接:当客户端不再需要与LDAP服务器通信时,可以发送关闭连接的请求,成功断开与服务器之间的连接。

三、LDAP访问的实际应用场景1. 用户认证与授权:LDAP常用于通过用户名和密码来进行用户认证和授权管理。

企业通常会使用LDAP服务器来存储用户信息,包括用户名、密码以及其他属性。

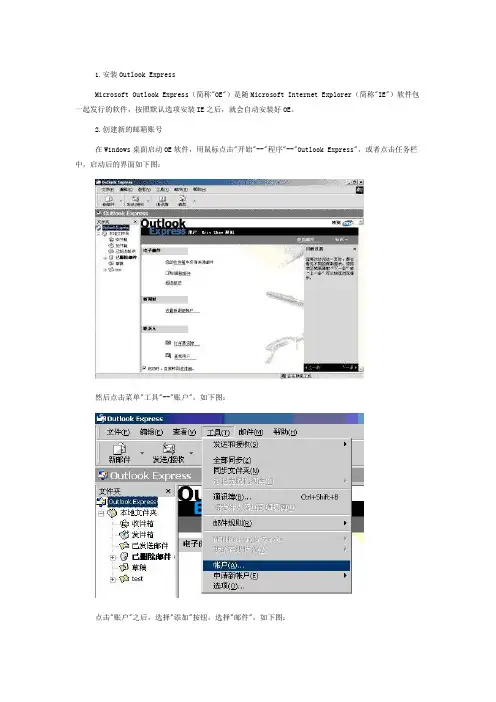

1.安装Outlook ExpressMicrosoft Outlook Express(简称"OE")是随Microsoft Internet Explorer(简称"IE")软件包一起发行的软件,按照默认选项安装IE之后,就会自动安装好OE。

2.创建新的邮箱账号在Windows桌面启动OE软件,用鼠标点击"开始"--"程序"--"Outlook Express",或者点击任务栏中,启动后的界面如下图:然后点击菜单"工具"--"账户",如下图:点击"账户"之后,选择"添加"按钮,选择"邮件",如下图:出现下列对话框,填写"显示名",例如您的姓名是guest ,则填写"guest":然后点击下一步:填写"电子邮件地址",例如您作为商务邮箱的姓名是guest,您公司作为商务邮箱的域名为;则填写"guest@",然后点击"下一步":出现如下对话框:接收服务器: 发送服务器: 填写完毕,点击"下一步",则进入如下对话框:在这里填写您的邮箱账户名和密码。

请注意,邮箱账户名需要拼写完全,就是您的邮件地址的全称,包含@后面的部分。

密码可以填写,也可以不填写;如果不填写,今后每次收信,发信的时候邮件系统都要询问您的密码是什么。

点击下一步,进入如下对话框:点击"完成"按钮之后,回到下面的对话框:选中 ""账户,并点击"属性"按钮,选择"服务器"选项卡,出现如下对话框:先点击选中"我的服务器要求身份验证"复选框,然后点击"确定"按钮。

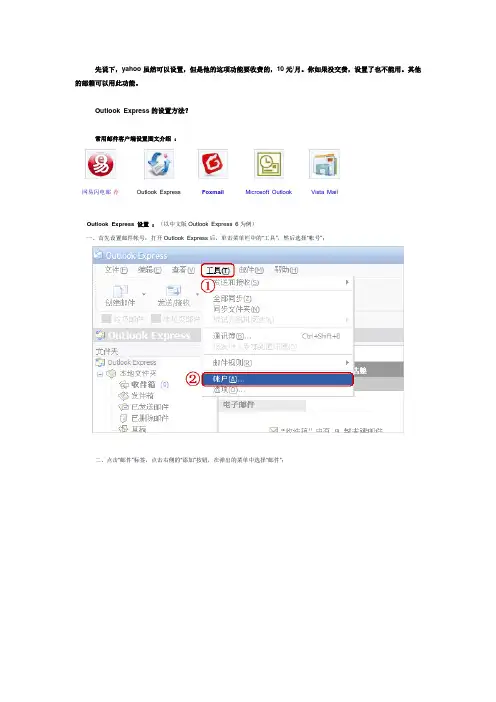

先说下,yahoo虽然可以设置,但是他的这项功能要收费的,10元/月。

你如果没交费,设置了也不能用。

其他的邮箱可以用此功能。

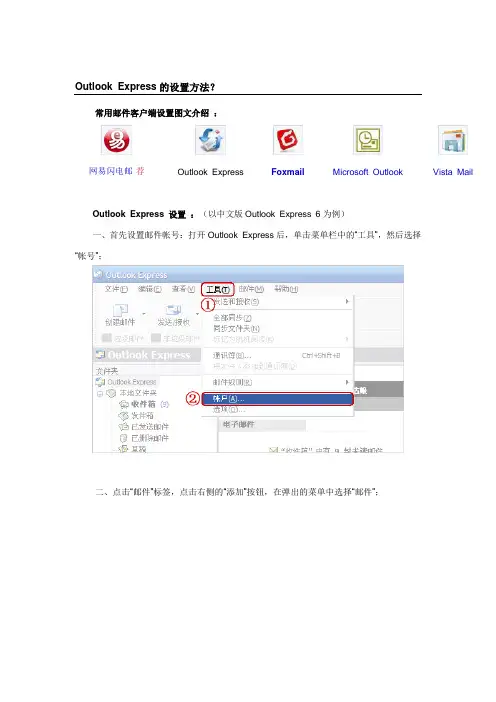

Outlook Express的设置方法?常用邮件客户端设置图文介绍:网易闪电邮荐Outlook Express Foxmail Microsoft Outlook Vista MailOutlook Express 设置:(以中文版Outlook Express 6为例)一、首先设置邮件帐号:打开Outlook Express后,单击菜单栏中的“工具”,然后选择“帐号”;二、点击“邮件”标签,点击右侧的“添加”按钮,在弹出的菜单中选择“邮件”;三、在弹出的对话框中,根据提示,输入您的“显示名”,然后点击“下一步”;四、输入您已经申请过的电子邮件地址,如:***@ ,然后点击“下一步”;五、邮件接收服务器您可以选择POP3或IMAP服务器;<小贴士:了解POP3、SMTP、IMAP>如果您选择POP3服务器:请输入您邮箱的的POP3和SMTP服务器地址后,再点击“下一步”;POP3服务器: SMTP服务器: (端口号使用默认值)如果您选择IMPA服务器:请输入您邮箱的的IMAP和SMTP服务器地址后,再点击“下一步”;IMAP服务器: SMTP服务器: (端口号使用默认值)六、输入您邮箱的帐号名及密码(帐号只输入@前面的部分),再点击“下一步”;七、单击“完成”按钮保存您的设置;八、别忘记设置SMTP服务器身份验证:在“邮件”标签中,双击刚才添加的帐号,弹出此帐号的属性框;九、请点击“服务器”标签,然后在下端“发送邮件服务器”处,选中“我的服务器要求身份验证”选项,并点击右边“设置”标签,选中“使用与接收邮件服务器相同的设置”;十、如需在邮箱中保留邮件备份,点击“高级”,勾选“在服务器上保留邮件副本”( 这里勾选的作用是:客户端上收到的邮件会同时备份在邮箱中。

)注:如您选用了“IMAP”服务器,可将“此服务器要求安全链接(SSL)”打勾,这样所有通过IMAP传输的数据都会被加密,从而保证通信的安全性;十一、点击“确定”,然后“关闭”帐户框,现在设置成功!点击主窗口中的“发送接收”按钮即可进行邮件收发。

Outlook Express的设置方法?常用邮件客户端设置图文介绍:网易闪电邮荐Outlook Express Foxmail Microsoft Outlook Vista MailOutlook Express 设置:(以中文版Outlook Express 6为例)一、首先设置邮件帐号:打开Outlook Express后,单击菜单栏中的“工具”,然后选择“帐号”;二、点击“邮件”标签,点击右侧的“添加”按钮,在弹出的菜单中选择“邮件”;三、在弹出的对话框中,根据提示,输入您的“显示名”,然后点击“下一步”;四、输入您已经申请过的电子邮件地址,如:***@ ,然后点击“下一步”;五、邮件接收服务器您可以选择POP3或IMAP服务器;<小贴士:了解POP3、SMT P、IMAP>如果您选择POP3服务器:请输入您邮箱的的POP3和SMTP服务器地址后,再点击“下一步”;POP3服务器: SMTP服务器: (端口号使用默认值)如果您选择IMPA服务器:请输入您邮箱的的IMAP和SMTP服务器地址后,再点击“下一步”;IMAP服务器: SMTP服务器: (端口号使用默认值)六、输入您邮箱的帐号名及密码(帐号只输入@前面的部分),再点击“下一步”;七、单击“完成”按钮保存您的设置;八、别忘记设置SMTP服务器身份验证:在“邮件”标签中,双击刚才添加的帐号,弹出此帐号的属性框;九、请点击“服务器”标签,然后在下端“发送邮件服务器”处,选中“我的服务器要求身份验证”选项,并点击右边“设置”标签,选中“使用与接收邮件服务器相同的设置”;十、如需在邮箱中保留邮件备份,点击“高级”,勾选“在服务器上保留邮件副本”;注:如您选用了“IMAP”服务器,可将“此服务器要求安全链接(SSL)”打勾,这样所有通过IMAP传输的数据都会被加密,从而保证通信的安全性;十一、点击“确定”,然后“关闭”帐户框,现在设置成功!点击主窗口中的“发送接收”按钮即可进行邮件收发。

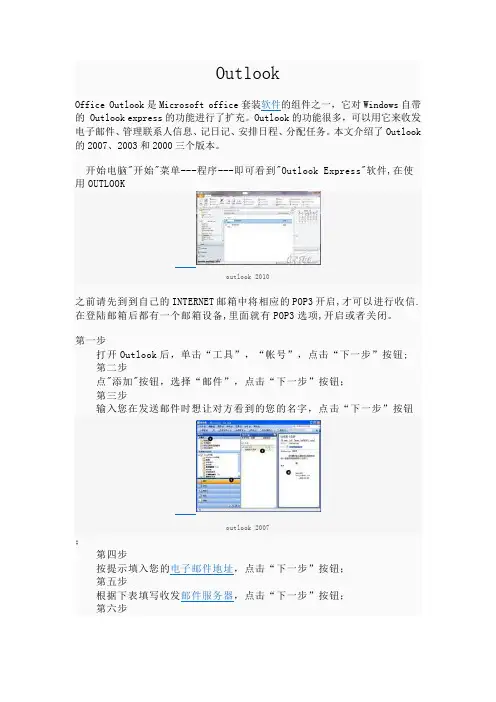

OutlookOffice Outlook是Microsoft office套装软件的组件之一,它对Windows自带的 Outlook express的功能进行了扩充。

Outlook的功能很多,可以用它来收发电子邮件、管理联系人信息、记日记、安排日程、分配任务。

本文介绍了Outlook 的2007、2003和2000三个版本。

开始电脑"开始"菜单---程序---即可看到"Outlook Express"软件,在使用OUTLOOKoutlook 2010之前请先到到自己的INTERNET邮箱中将相应的POP3开启,才可以进行收信.在登陆邮箱后都有一个邮箱设备,里面就有POP3选项,开启或者关闭。

第一步打开Outlook后,单击“工具”,“帐号”,点击“下一步”按钮;第二步点"添加"按钮,选择“邮件”,点击“下一步”按钮;第三步输入您在发送邮件时想让对方看到的您的名字,点击“下一步”按钮outlook 2007;第四步按提示填入您的电子邮件地址,点击“下一步”按钮;第五步根据下表填写收发邮件服务器,点击“下一步”按钮;第六步填入您的邮件地址和密码,如果您是 、或炫我型的用户,请将帐户名修改为您的Email地址全称,(注: 用户可不用填写Email全称),点击“下一步”按钮;第七步此时您已经基本完成了邮件地址的添加工作,点击"完成"按钮,但是还有下面的工作要做才能完成哦;第八步在“账号”这个界面上再点击“属性”按钮;第九步在“属性”框中选择“服务器”选卡,在下面勾选“我的服务器要求身份验证”,点击“应用”后,再选“确定”。

您已经成功的在Outlook Express添加了您的邮箱,到这里此您的OUTLOOK已经设置完毕,一般都可以正常收信和发信,记得要到自己邮箱中开启POP3哦!不然真连不上。

编辑本段邮箱域名常用邮箱POP3和SMTP地址:收信服务器(POP3)发信服务器(SMTP)编辑本段使用方法Outlook不是电子邮箱的提供者,它是Windows操作系统的一个收、发、写、管理电子邮件的自带软件,即收、发、写、管理电子邮件的工具,使用它收发电子邮件十分方便。

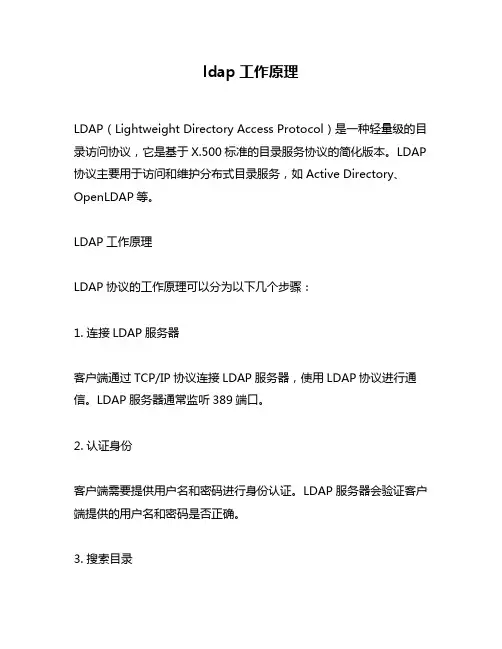

ldap工作原理LDAP(Lightweight Directory Access Protocol)是一种轻量级的目录访问协议,它是基于X.500标准的目录服务协议的简化版本。

LDAP 协议主要用于访问和维护分布式目录服务,如Active Directory、OpenLDAP等。

LDAP工作原理LDAP协议的工作原理可以分为以下几个步骤:1. 连接LDAP服务器客户端通过TCP/IP协议连接LDAP服务器,使用LDAP协议进行通信。

LDAP服务器通常监听389端口。

2. 认证身份客户端需要提供用户名和密码进行身份认证。

LDAP服务器会验证客户端提供的用户名和密码是否正确。

3. 搜索目录客户端可以通过LDAP协议搜索目录。

搜索可以根据不同的属性进行,如姓名、邮箱、电话等。

LDAP服务器会返回符合搜索条件的结果。

4. 修改目录客户端可以通过LDAP协议修改目录。

修改可以包括添加、删除、修改等操作。

LDAP服务器会验证客户端的权限,确保只有授权用户才能进行修改操作。

5. 关闭连接客户端在完成操作后,需要通过LDAP协议关闭连接。

LDAP协议的优点1. 轻量级LDAP协议是一种轻量级的协议,相比于X.500标准的目录服务协议,LDAP协议更加简单、易于实现。

2. 高效性LDAP协议采用了基于TCP/IP的通信方式,具有高效性和可靠性。

3. 可扩展性LDAP协议支持多种编程语言和操作系统,具有很好的可扩展性。

4. 安全性LDAP协议支持加密通信,可以确保通信过程中的安全性。

总结LDAP协议是一种轻量级的目录访问协议,它可以用于访问和维护分布式目录服务。

LDAP协议的工作原理包括连接LDAP服务器、认证身份、搜索目录、修改目录和关闭连接。

LDAP协议具有轻量级、高效性、可扩展性和安全性等优点。

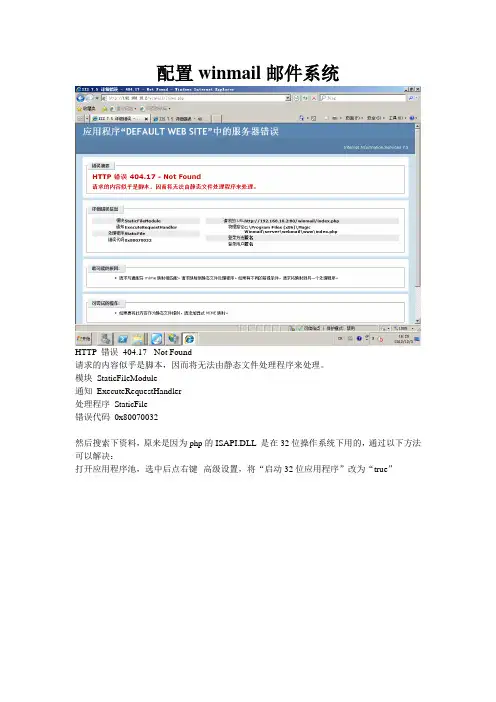

配置winmail邮件系统HTTP 错误404.17 - Not Found请求的内容似乎是脚本,因而将无法由静态文件处理程序来处理。

模块StaticFileModule通知ExecuteRequestHandler处理程序StaticFile错误代码0x80070032然后搜索下资料,原来是因为php的ISAPI.DLL 是在32位操作系统下用的,通过以下方法可以解决:打开应用程序池,选中后点右键--高级设置,将“启动32位应用程序”改为“true”软件介绍随着网络的发展和普及,邮件服务器正在成为人们日常生活中不可缺少的部分。

现在,许多企业采用Lotus Note, Exchange 作为公司内部的邮件服务器。

一些ISP 采用 sendm ail(一个著名的Unix/Linux 系统上的邮件服务器软件)或者其他的一些基于Unix/Linux 系统的邮件服务器,比如Qmail 和Postfix 提供邮件服务。

群件系统如Lotus Notes 和Exchange 是非常强大的商业软件。

但这些系统包含的协作功能和每客户端得许可证费用使它们的整体成本急剧上升。

而事实上,很多使用这些系统的公司仅仅需要其中的邮件服务器功能。

另外,Sendmail,Qmail 等在Unix/Linux 上的邮件服务器软件也是非常优秀的邮件系统。

但想要使用这些邮件服务器系统为企业和ISP 等提供良好的邮件服务的话,必须要有专业的Unix/Linux 系统维护人员进行系统维护。

这样势必增加系统的维护费用。

针对以上问题,我们开发的Winmail Server, 一个低成本的运行于2000 / XP / 2003/Vista/2008/Windows 7/Windows 8 系统上的邮件服务器软件, 运行和维护成本低廉,稳定,高性能,有非常友好的管理界面。

·邮件核心开发语言:VC++·管理端工具开发语言:VC++·Webmail 开发语言:PHP5, JavaScript·认证信息和配置数据库:XML·内嵌支持模块:Apache2, PHP5, Zend, OpenSSL, OpenLDAP, ClamAV, SpamAssassin, Ftp Server 等,安装时自动安装,无需手工安装。

OutlookOffice Outlook是Microsoft office套装软件的组件之一,它对Windows自带的 Outlook express的功能进行了扩充。

Outlook 的功能很多,可以用它来收发电子邮件、管理联系人信息、记日记、安排日程、分配任务。

本文介绍了Outlook的2007、2003和2000三个版本。

开始电脑"开始"菜单---程序---即可看到"Outlook Express"软件,在使用OUTLOOKoutlook 2010之前请先到到自己的INTERNET邮箱中将相应的POP3开启,才可以进行收信.在登陆邮箱后都有一个邮箱设备,里面就有POP3选项,开启或者关闭。

第一步打开Outlook后,单击“工具”,“帐号”,点击“下一步”按钮;第二步点"添加"按钮,选择“邮件”,点击“下一步”按钮;第三步输入您在发送邮件时想让对方看到的您的名字,点击“下一步”按钮outlook 2007;第四步按提示填入您的电子邮件地址,点击“下一步”按钮;第五步根据下表填写收发邮件服务器,点击“下一步”按钮;第六步填入您的邮件地址和密码,如果您是 、或炫我型的用户,请将帐户名修改为您的Email 地址全称,(注: 用户可不用填写Email全称),点击“下一步”按钮;第七步此时您已经基本完成了邮件地址的添加工作,点击"完成"按钮,但是还有下面的工作要做才能完成哦;第八步在“账号”这个界面上再点击“属性”按钮;第九步在“属性”框中选择“服务器”选卡,在下面勾选“我的服务器要求身份验证”,点击“应用”后,再选“确定”。

您已经成功的在Outlook Express添加了您的邮箱,到这里此您的OUTLOOK已经设置完毕,一般都可以正常收信和发信,记得要到自己邮箱中开启POP3哦!不然真连不上。

编辑本段邮箱域名常用邮箱POP3和SMTP地址:收信服务器(POP3)发信服务器(SMTP)编辑本段使用方法Outlook不是电子邮箱的提供者,它是Windows操作系统的一个收、发、写、管理电子邮件的自带软件,即收、发、写、管理电子邮件的工具,使用它收发电子邮件十分方便。

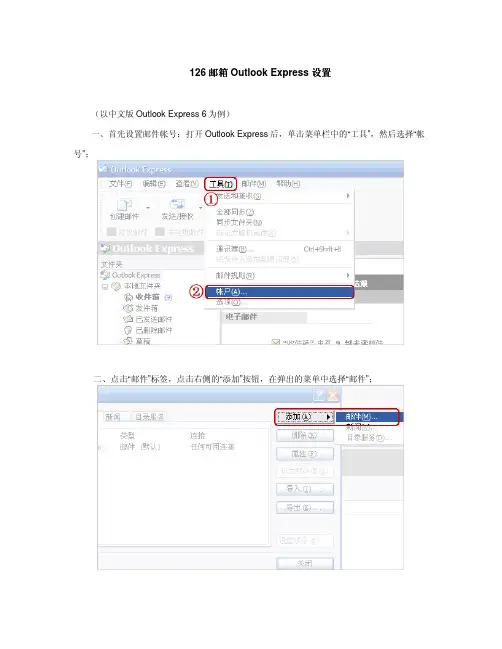

126邮箱Outlook Express 设置(以中文版Outlook Express 6为例)一、首先设置邮件帐号:打开Outlook Express后,单击菜单栏中的“工具”,然后选择“帐号”;二、点击“邮件”标签,点击右侧的“添加”按钮,在弹出的菜单中选择“邮件”;三、在弹出的对话框中,根据提示,输入您的“显示名”,然后点击“下一步”;四、输入您已经申请过的电子邮件地址,如:***@ ,然后点击“下一步”;五、邮件接收服务器您可以选择POP3或IMAP服务器;<小贴士:了解POP3、SMTP、IMAP>:请输入您邮箱的的POP3和SMTP服务器地址后,再点击服务器:如果您选择POP3服务器“下一步”;POP3服务器: SMTP服务器: (端口号使用默认值)如果您选择IMPA服务器服务器::请输入您邮箱的的IMAP和SMTP服务器地址后,再点击“下一步”;IMAP服务器: SMTP服务器: (端口号使用默认值)六、输入您邮箱的帐号名及密码(帐号只输入@前面的部分),再点击“下一步”;七、单击“完成”按钮保存您的设置;八、别忘记设置SMTP服务器身份验证:在“邮件”标签中,双击刚才添加的帐号,弹出此帐号的属性框;九、请点击“服务器”标签,然后在下端“发送邮件服务器”处,选中“我的服务器要求身份验证”选项,并点击右边“设置”标签,选中“使用与接收邮件服务器相同的设置”;十、如需在邮箱中保留邮件备份,点击“高级”,勾选“在服务器上保留邮件副本”(这里勾选的作用是的作用是::客户端上收到的邮件会同时备份在邮箱中客户端上收到的邮件会同时备份在邮箱中。

);注:如您选用了“IMAP”服务器,可将“此服务器要求安全链接(SSL )”打勾,这样所有通过IMAP 传输的数据都会被加密,从而保证通信的安全性;十一、点击“确定”,然后“关闭”帐户框,现在设置成功!点击主窗口中的“发送接收”按钮即可进行邮件收发。

将QQ邮箱添加到Outlook教程

第一步登录QQ邮箱找到设置——账户

然后将pop和IMAP开启

就会跳出一个授权码一定要复制这个码!!!

第二步打开破解版的office的Outlook

点击文件——信息——添加账户

点击添加账户出现下图,

点击手动配置——下一步

注意是选POP或IMAP——下一步

然后是填写

现在是填写正确的格式

点击其他设置

找到发送服务器,如下图设置

然后点高级,会出现下图,不要变——点击确定,就完成了

然后回到之前那个界面点击测试用户设置,或者直接下一步就可以

最后就是这样子的啦。

怎样共用OutlookOutlook 基于 Internet标准,支持目前最重要的电子邮件、新闻和目录标准,包括LDAP、MHTML、NNTP、MIME 和S/MIME、vCalendar、vCard、iCalendar,并且完全支持HTML 邮件。

店铺给大家分享一下怎样共用Outlook的方法。

希望大家喜欢!怎样共用Outlook如下:一般家庭大都只有一台电脑,如果家庭成员每人都申请了好几个免费邮箱.在这种情况下,Outlook Express可以为每人设置不同的工作界面,并且互不干扰。

第一步:启动“OutlookExpress”。

第二步:移动鼠标到菜单栏,单击“文件”一“标识”一“添加新标识”。

第三步:在弹出的新标识窗口中输入另一个用户名称和密码,单击“确定”后系统会询问是否切换到新标识,如果选择“是”,“Outlook Express”会重新打开一个窗口,标题栏会显示新用户名,在这个新窗口下可以自由设置邮箱,和原有标识互不干扰。

第四步:移动鼠标到菜单栏,单击“文件”一“切换标识”,可以进行标识切换,单击“文件”一“标识”一“管理标识”可以进行标识维护。

为多人共用一个系统提供了极大的方便。

设置outlook步骤在使用OUTLOOK之前请先到自己的网络邮箱中将相应的POP3开启,才可以进行收信.在登陆邮箱后都有一个邮箱设置,里面就有POP3选项,选择开启或启用。

打开Outlook后,单击“工具”,“帐户”,点击“下一步”按钮;点"添加"按钮,选择“邮件”,点击“下一步”按钮;输入您在发送邮件时想让对方看到的您的名字,点击“下一步”按钮;按提示填入您的电子邮件地址,点击“下一步”按钮;根据下表填写收发邮件服务器,点击“下一步”按钮;填入您的邮件地址和密码,可将帐户名修改为您的Email地址全称,点击“下一步”按钮;此时您已经基本完成了邮件地址的添加工作,点击"完成"按钮,但是还有下面的工作要做才能完成哦;在“账号”这个界面上再点击“属性”按钮;在“属性”框中选择“服务器”选卡,在下面勾选“我的服务器要求身份验证”,点击“应用”后,再选“确定”。

1目录服务编辑概念编辑网络上,特别是互联网中有各型各类的主机,有各种各样的资源, 这些东西杂散在网络中, 需要有一定的机制来访问这些资源, 得到相关的服务, 于是就有了目录服务.早期的目录服务主要是提供文件检索, NOVELL就是广为使用的目录服务器系统; 随着互联网的发展, 网站的定位又成了难题, 于是有了DNS服务,它也是典型的目录服务,即帮你做域名与IP地址之间的转换. NETMEETING也是目录服务器的服务内容之一, 对NetMetting来说,其目录服务器主要是帮助定位用户状态信息的.在WINDOWS体系中, AD(活动目录)功能强大, 是符合工业标准的目录服务器. 在UNIX或LINUX中,也有相应的目录服务器.总结一下,目录服务器的主要功能是提供资源与地址的对应关系, 比如你想找一台网上的共享打印机或主机时, 你只需要知道名字就可以了, 而不必去关心它真正的物理位置. 而目录服务器帮助维护这样的资源-地址映射.3管理概述编辑目录服务是扩展计算机系统中最重要的组件之一。

虽然用户和管理通常不知道他们感兴趣对象的确切名称,但他们可能知道该对象的一个或几个属性,可以查询目录以获得一个匹配这些属性的对象列表。

目录服务可以:·按照管理员的定义强制实施安全性以保持信息的安全,以防入侵者的攻击。

·在一个网络的多台计算机间分配目录,提供更高的性能。

·复制目录,以使更多的用户可以使用目录,同时有效地防止失败的发生。

·将目录划分为多个数据源(存储区),以便存储大量对象。

4工具编辑随着网络中对象数量的增长,目录服务也变得越来越重要。

目录服务就像中心点,而一个大的分布式目录围绕该中心运作。

过去,目录服务主要用于命名和定位网络资源。

现在,这些功能得到了扩展,目录服务也变成Internet/Intranet 基础结构内的一个重要组件,提供类似参考目录、白页和黄页、电子邮件目录之类的服务。

电子邮件的使用报告——信息采集编辑工具使用报告专业班级:电商0901 学生姓名:殷雅妹【内容摘要】为了在Internet上发送电子邮件,你自己要有一个电子邮件地址和一个密码。

你的电子邮件地址供接收电子邮件用。

密码供用户所连的主机核对帐号时用。

当然你需要知道收件人的电子邮件地址。

电子邮件地址的结构为:用户账号后置符号一个@,再后置该甲户所连接主机的邮箱地址。

用户帐号可由用户自己选定,但需由局域网管理员或你的ISP认可。

用户账号由自己选定保证了它容易记住,经局域网管理员或ISP认可保证了它的唯一性和有效性。

Internet全天24小时通邮。

电子邮件传送的快慢和距离的远近几乎没有关系。

虽然距离的影响较小,但信件内容的多少与电子邮件传送的速度有较大关系,一般不宜超过50K。

过长的邮件应采用压缩文档的方法传输。

【关键词】电子邮件 OutlookExpress 信息采集【目录】一、电子邮件的特点二、电子邮件常用术语三、电子邮箱的申请和使用四、管理多个邮件和新闻帐户五、下面介绍配置Outlook的方法。

六、发送和接收邮件【正文】一、电子邮件的优点电子邮件与普通信件相比具有以下优点:1、快速:发送电子邮件后,只需几秒钟就可通过网络传送到邮件接收人的电子邮箱中。

2、方便:书写、收发电子邮件都通过电脑自动完成,双方接收邮件都无时间和地点的限制。

3、廉价:平均发送一封电子邮件只需几分钱,比普通信件便宜。

4、可靠:每个电子邮箱地址都是全球惟一的,确保邮件按发件人输入的地址准确无误地发送到收件人的邮箱中。

5、内容丰富:电子邮件不仅可以传送文本,还可以传送声音、视频等多种类型的文件。

二、电子邮件常用术语在使用邮箱和收发电子邮件过程中,有以下常用术语:1、收费邮箱:是指通过付费方式得到的一个用户账号和密码,收费邮箱有容量大、安全性高等特点。

2、免费邮箱:是指网站上提供给用户的一种免费邮箱,用户只需填写申请资料即可获得用户账号和密码。

Outlook express 2010 使用技巧所有材料来自互联网1说明本意是想通过这个简单的介绍,让读者了解Outlook 2010的基本用法,熟悉了Outlook 的基本功能后,用户就可以根据自己的需要并借助帮助文档,灵活运用Outlook。

2配置账户首次启动outlook会出现配置账户向导,这里我们可以先不管,直接下一步然后根据提示选择没有账户直接进入outlook,界面如下图1-1:在上方菜单栏我们能看到“文件”、“开始”、“发送/接收”、“文件夹”、“视图”这几个标签,每点击一个标签下面功能区就显示该标签相关的详细功能(这里不再多做介绍,可以自己下去点开看看)。

2.1添加账户第一步:选择“文件”-》“信息”下的“添加账户”按钮,如下图:会弹出“添加新账户”对话框,如图第二步:选择“手动配置服务器设置或其他服务类型(M)”选项,并点击“下一步”按钮。

其中另外两个选项:➢“电子邮件账户”选项,需要输入“您的姓名”、“电子邮件地址”、“密码”、“重复键入密码”等选项,此时Outlook会自动为你选择相应的设置信息,如邮件发送和邮件接收服务器等。

但有时候它找不到对应的服务器,那就需要手动配置了。

➢“短信(SMS)”选项,需要注册一个短信服务提供商,然后输入供应商地址,用户。

第三步”选项,并点击“下一步”按钮。

其中另外两个选项:➢“Microsoft Exchange 或兼容服务”,需要在“控制面板”里面设置。

➢“短信(SMS)”,同上第四步:输入用户信息、服务器信息、登陆信息,然后可以点击“测试账户设置…”按钮进行测试,如下图如果测试不成功(前提是用户信息、服务器信息、登陆信息正确),点击“其他设置”按钮,弹出“Internet 电子邮件设置”对话框,在“Internet 电子邮件设置”对话框中选择“发送服务器”标签页,把“我的发送服务器(SMPT)要求验证”选项打上勾,点击“确定”按钮,返回“添加账户”对话框。

Outlook ExpressOffice软件内的Outlook与Outlook Express是两个完全不同的软件平台,他们之间没有共享代码,但是这两个软件的设计理念是共通的。

他们之间如此相似的名字使得很多人以为Outlook Express是Outlook软件的“精简版”。

不过Outlook Express并不像Outlook那样可以和Microsoft Exchange Server相互搭配而有群组软件的功能。

Outlook Express目前实际上一直是Internet Explorer的一部分,将来似乎也不太可能存在剥离版的OE。

微软承诺“将来的安全扩展”的结果将会是发布新版本的Internet Explorer(当然就包括了OE)。

这个新版的IE/OE将运行在新的“安全”操作平台-Windows Longhorn上。

在Windows 95上就已经包括了名为Internet Mail and News的软件,这是Outlook Express的雏形。

Internet Mail and News只处理纯文本邮件(没有HTML邮件),所以该软件没有Outlook 已知的安全漏洞。

令人惊奇的,微软当年的这个软件没有提供备份地址簿这项基本功能—这让用户在使用中非常不方便。

OE6的启动屏幕随着Outlook Express产品的不断成熟,微软开始整合网络应用于浏览器与电邮客户端中的计划。

使两者完全支持脚本运行。

无论如何,这项举动使得良性邮件/可信应用程序与远端网页的界线变得模糊起来。

OE软件可以方便的执行JavaScript脚本并在本地显示远端图片,但与此同时这也为之后爆发的安全和隐私危机埋下了祸根。

在Outlook与Outlook Express的“欢迎邮件”中,微软承认新的HTML电邮可能存在安全风险。

进一步的,微软还描述了它阻止安全问题发生的计划。

Outlook Express以及Internet Explorer共享相同的安全区域—这是一个不可能也没有必要在其他类似产品上发现的功能。