车联网之低配置安全存储 -- SHE

SHE是Secure Hardware Extension的缩写,在车联网中,它被应用在车端ECU中,负责安全存储与安全计算。SHE是HIS(由Audi、BMW、Porsche、Volkswagen形成的组织)制定的标准,中文意思是“安全硬件扩展”,是对任何给定微控制器的片上扩展。它旨在将对加密密钥的控制从软件域移到硬件域,从而保护这些密钥免受软件攻击。但并不是要取代高度安全的解决方案,如TPM芯片或智能卡等。

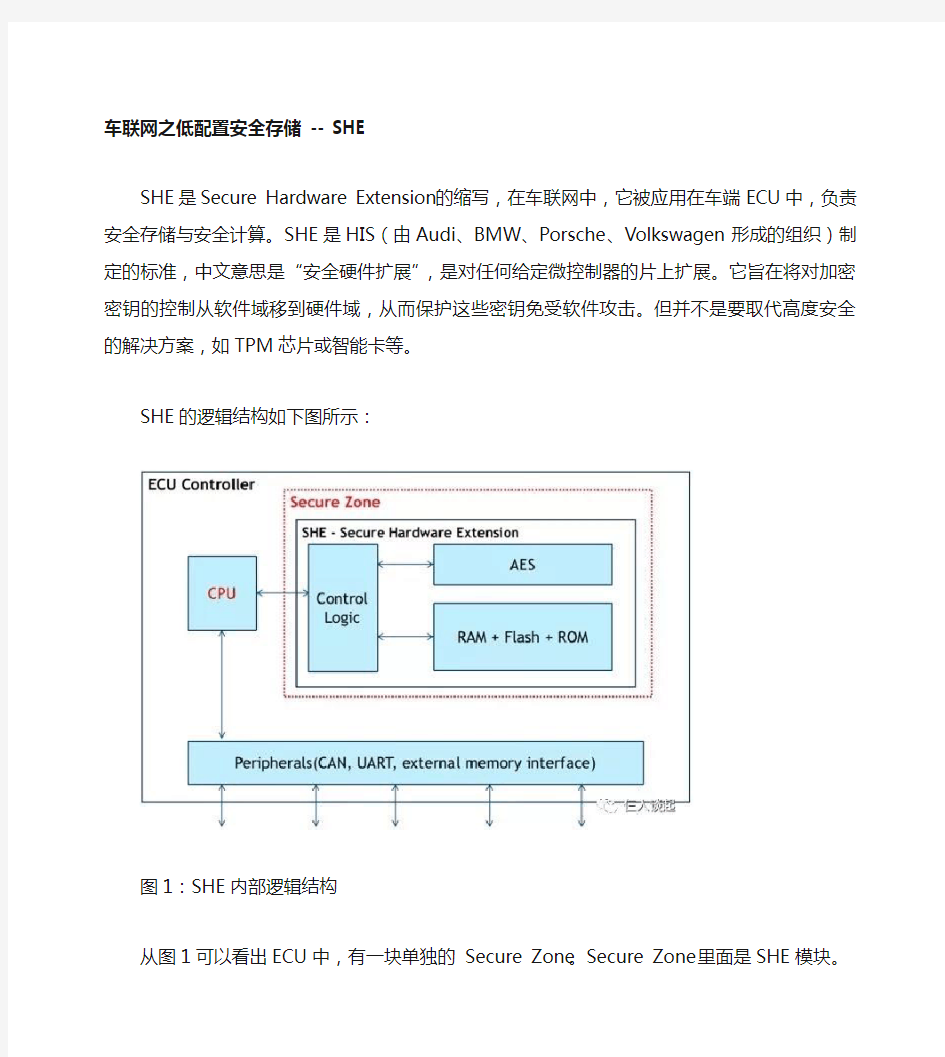

SHE的逻辑结构如下图所示:

图1:SHE内部逻辑结构

从图1可以看出ECU中,有一块单独的 Secure Zone。Secure Zone里面是SHE模块。

SHE包括Control Logic、AES、Memory、PRNG。SHE模块仅与CPU通讯。同时,SHE必须被实现为微控制器的片上外围设备。除了上图中明确指定的连接之外,SHE不能有任何其他连接。如果必须包括额外的资源以确保芯片制造过程中的正常功能,则所有端口都要求在物理上停用(如可以通过外部引脚访问)。

SHE可以通过多种方式连接到CPU,如:通过专用接口或内部外围总线,互连必须以其他外设或外部实体不能修改CPU和SHE之间传输的数据的方式实现。SHE不需要在特殊工艺中制造以提高安全性,也不需要采取任何措施来增强系统抵御物理攻击,如:蚀刻芯片外壳打开、差分功率分析、错误注入攻击等。

SHE设计的主要目标是:

o保护加密密钥免受软件攻击

o提供可认证的可信软件环境

o让安全性只依赖于底层算法的强度和密钥的机密性

o允许分布式密钥所有权

o保持灵活性高,成本低

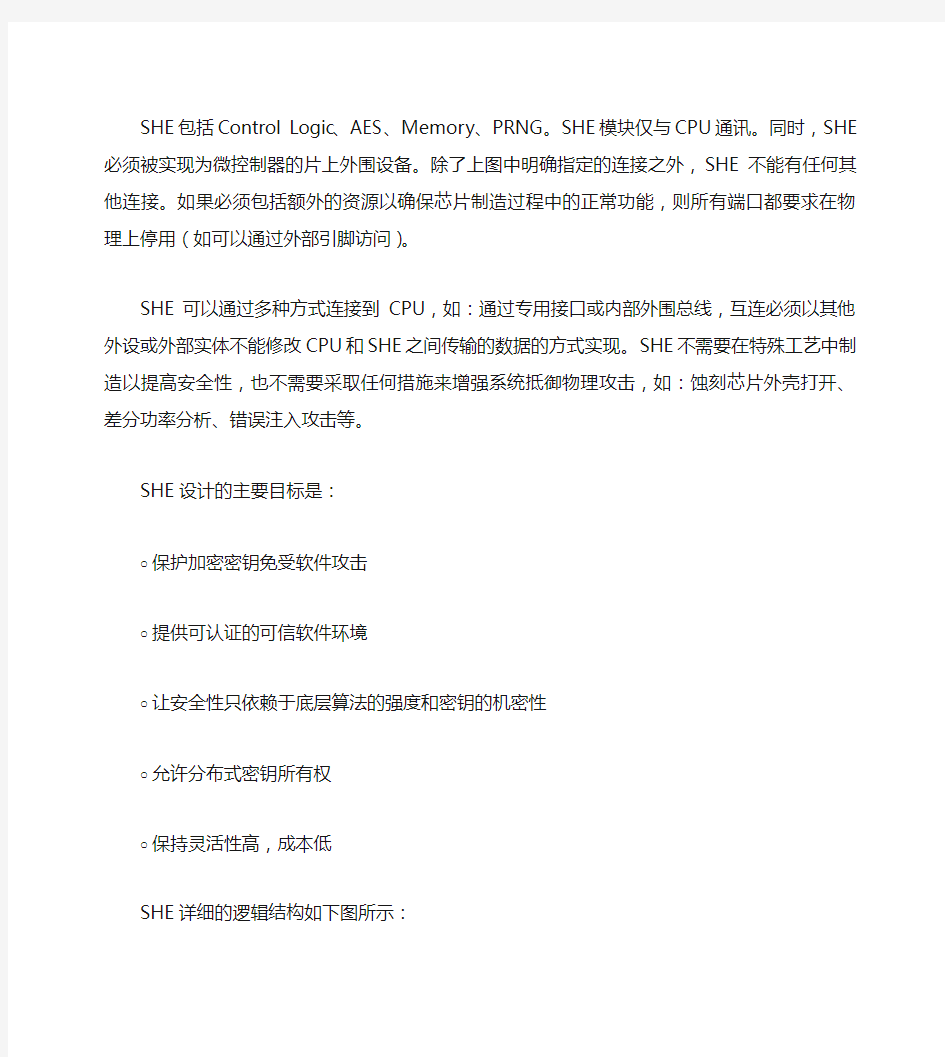

SHE详细的逻辑结构如下图所示:

图2:SHE的详细逻辑结构

通过图2可以看出,SHE基本由三个构建块组成:一个存储区来保存加密密钥和附加相应信息、分组密码(AES)的实现和控制逻辑将这些部件连接到微控制器的CPU上,同时SHE提供一套指令集,通过这些指令完成相关的操作。如:指令CMD_ENC_CBC就是完成对称加密操作的。

SHE主要提供以下功能:

o支持对称算法,AES-128(ECB、CBC)

o CMAC的生成、验证

o数据压缩

o根密钥安全存储

o安全引导加载程序

o防止重放攻击

SHE也有它的局限性:不能保护软件应用程序、不支持非对称算法、同时只能有一个进程访问,即:不支持并发。

为什么SHE叫低配置安全存储呢?

主要是与HSM(hardware security module是一种用于保护和管理强认证系统所使用的密钥,并同时提供相关密码学操作的计算机硬件设备)比较的结论。

HSM按安全级别分三个等级:Full、Medium、Light,SHE处在Full > Medium > SHE > Light位置,所以说SHE属于低配置的安全存储范畴,作者认为车内ECU可以根据ECU负责业务的安全性、重要性来判断是否选择采用带SHE的ECU,像电控自动变速器、主动悬架系统都是可以采用带SHE的ECU,完全够用,同时安全性有了硬件级别的保护、成本也得到了很好的控制。

注,HSM三个级别说明如下:

?Full level:用于V2X或者中央网关,采用高速非对称加密;

?Medium Level:用于ECU之间,采用低速非对称加密、高速对称加密,适用于动态通信;

?Light Level:用于sensor、actuator,采用对称加密,适用于静态通信;

以上是车联网众多节点中的车端,车上ECU带低配置安全存储---SHE的介绍

车联网网络安全之APP 安全 背景:我们的生活、工作、学习都正在被数字化、移动化。智能手机的普及推动了手机APP 的快速发展,小到沟通聊天、车票预定,大到银行理财、支付交易,各种APP 层出不穷。人们对APP 的功能性、多样性的积极态度远远超出了对信息安全的担忧,APP 的安全方面并没有得到很好的保证,通过APP 导致的信息安全事件,经常被爆出。正在兴起的车联网也未能幸免,据统计车联网信息安全约50%安全漏洞、风险,来自于车载APP。针对APP 的设计与研发,需要对信息安全高度重视,做到杜渐防萌,确保用户敏感数据的安全。 车载APP 攻击手段 ?静态分析 静态分析指的是对APP 安装文件的安全漏洞检测。首先获得应用程序安装包文件,即APK 文件,然后通过逆向工具(如APKIDE、Dex2Jar 等)进行反编译,将APK 文件逆向为Java 源文件或JAR 文件,对其进行源代码级的解析。 常见的Java 层逆向工具:Android Killer 和APKIDE Android Killer 是一款可以对APK 文件进行反编译的可视化工具,它能够对反编译后的Smali 文件进行修改,并将修改后的文件重新进行打包形成APK 文件。一旦APK 文件被逆向,那么很容易对其进行篡改和注入攻击。 APKIDE 也是可视化的、用于修改安卓APK 文件的工具。该工具集成了ApkTool,Dex2jar,JD-GUI 等APK 修改工具,集APK 反编译、APK 打包、APK 签名为一体,是非常便利的APK 修改工具。

常见的NATIVE 层逆向工具:IDA pro IDA pro 以其强大的功能和众多的插件成为了很多逆向分析师的首选。IDA pro 是商业产品。使用IDA 反汇编二进制文件的目的,是利用工具得到反汇编之后的伪代码,另外,再结合file 、readelf 等指令使用,可以说如虎傅翼,准确还原出源代码并非难事。 以上是Java 层和Native 层逆向的常用方法。静态分析的优点是无需运行代码,无需像动态分析那样改写Android 系统源码,或要求用户对Android 系统进行重定制和安装定制版的ROM,因此静态分析具有速度快、轻量级的优点。但是静态分析的缺点是因为无法真实模拟程序的动态运行,所以存在误报率高的问题。 ?动态分析 由于静态分析难以满足安全人员的分析要求,天生对软件加固、混淆免疫的动态分析技术应运而生。相对于轻量级的静态分析,动态分析则是重量级的程序运行时的分析。在一般情形,需对Android 系统进行重新定制与改写,包括改写安全机制;在原生Android 系统中加入监视器,实时监视数据的流向;在危险函数调用时,检测所需权限等。 常见的动态分析的工具:TaintDroid TaintDroid 是变量级和方法级的污点跟踪技术工具,可对敏感数据进行污点标记,污点数据在通过程序变量、方法、文件和进程间通信等途径扩散时,对其进行跟踪审查。如果污点数据在一个泄露点(如网络接口)离开系统,TaintDroid 就在日志中记录数据标记、传输数据的应用程序和数据目的地,实现对多种敏感数据泄露源点的追踪。 动态分析的优点是,检测精度较高,缺点是需要修改Android 系统源码,形成用户全新裁

车联网之信息安全 概述:伴随着车联网技术的飞速发展,其所面临的信息安全威胁日渐凸显,已引起学术 界、工业界和政府部门的高度关注。作为在智能交通车载中具有典型性和先进性的车联网,较之传统的互联网,因其应用环境更加特殊、组网更复杂、管理更困难,其安全威胁更突 出。 根据不同的通信节点,可将其通信模式分为车与车(V2V)通信,车与路(V2I)通信,车与其他节点的混合通信(V2X)。车联网的出现让汽车使用者可以随时随地享受互联服务带来的便捷,同时也伴生了一系列安全问题:从数据角度出发,包括数据采集、数据运算、数据传输、数据使用、数据保存提出车联网的安全架构,重点从APP 应用、算法、链路连接、安全存储、车域网、车载自组网和车载移动互联网安全,7 个方面分析和面临的安全威胁。 重要性:安全可以说是一切事物的基础,没有安全作为保障,一切都是空谈,车联网也不例外。 车联网可以使我们更容易的在车辆中获取各种信息,可以使我们提前知晓前方路况,同时车联网也是安全自动驾驶实现的重要前提。尽管车联网将给我们未来的汽车生活带来无尽的便利,但是不可否认的是车联网也会给我们带来一系列的新增风险和潜在威胁。如果车联网不安全了,可想而知,后果是很严重的,互联网被黑客攻击,导致大面积电脑瘫痪,如果车联网被黑客攻击了,往小了说,会造成严重的交通都塞,整个区域交通瘫痪;往大了说,电影《速度与激情8》里操作整个停车场所有车辆的镜头并非不可能出现。 现状: 近年来,车联网信息安全事件频发,国内外专家、学者与致力于车联网安全邻域的工程师们 不断挖掘安全漏洞,竭尽全力完善漏洞技术。 o 2015 年两位美国黑客远程破解并控制了克莱斯勒的JEEP 汽车,克莱斯勒因此召回了140 万辆汽车,损失巨大;

华为,解决方案架构师 篇一:华为组织结构 组织结构 华为技术有限公司分为6大体系,分别是销售与服务,产品与解决方案,财经,市场策略,运作与交付,人力资源。其中销售与服务体系下在全球设有7大片区,分别是中国区(国内市场部,下设中国国内27个代表处),亚太片区,拉美片区,欧美片区,南部非洲片区,独联体片区和中东北非片区,各片区下还设有代表处驻扎在各国家,在代表处工作的员工同时受所在代表处及所属体系部门双重领导。华为公司还拥有一些子公司,包括海思半导体有限公司,终端公司,华为数字技术有限公司,华为软件技术公司,安捷信电气有限公司,深圳慧通商务有限公司,华为大学,华为赛门铁克科技有限公司,华为海洋网络有限公司等。 华为公司的组织架构 由上至下分别是董事会(BOD)-经营管理团队(EMT)-产品投资评审委员会(IRB) -六大体系的办公会议组织变革从产品线变革开始,以公司经营管理团队及战略与客户常务委员会作为实现市场驱动的龙头组织,强化 Marketing 体系对客户需求理解、战略方向把握和业务规划的决策支撑

能力。同时,华为通过投资评审委员会(IRB)、营销管理团队、产品体系管理团队、运作与交付管理团队及其支持性团队的有效运作,确保以客户需求驱动华为整体的战略及其实施。 华为在全球设立了包括印度、美国、瑞典、欧洲(德意法等)、俄罗斯以及中国的北京、上海、南京、成都、西安、杭州等多个研究所,89000名员工中的48% 从事研发工作,截止XX年年底已累计申请专利超过19000件,已连续数年成为中国申请专利最多的单位。 XX年5月8日,华为启用新的企业识别系统CIS XX年9月,华为与3Com合资设立的网络通讯设备品牌“华为3Com”(Huawei-3Com)改名为H3C”。XX年华为与赛门铁克合资成立存储与网络安全解决方案提供商——华为赛门铁克科技有限公司。 XX年,华为软件技术有限公司(下面简称:华为)于近日与朗新信息科技有限公司(下面简称:朗新)签署合资协议,成立合资公司。合资公司名称为北京华为朗新科技有限责任公司(下面简称:合资公司),总部所在地北京,由朗新董事长徐长军任合资公司的董事长。合资公司立足原朗新在中国电信、中国联通市场的现有产品和应用经验,结合华为的销售与服务网络及资金优势,加大投入,进一步为

基于SSX1019芯片的物联网数据安全传输系统 ——同方车联网信息加密传输技术介绍 GPRS

行业数据现状 1.明文传输 最初设计时,很多行业系统采集的数据是以明文形式传输。 2.易截获 采用公网传输时,数据容易被截获甚至篡改。 3.高成本硬件通道 部分行业为保证安全性,会架设专用的硬件传输通道,然而随着传输距离扩大、采集点数量增多等因素,成本也会随之提高。 4.软加密 采集数据使用软实现方式加密,易被攻击获取加密密钥,从而获取数据明文。 5.原系统安全改造 很多现有采集设备已经在运行中,在按国家要求实施安全性改造时,有可能会重新设计原有采集设备甚至整体设计方案。 6.不熟悉安全性设计 各行业设计人员仅仅了解自己行业领域,通常对国家新要求的安全性传输设计了解甚少,自己开发加入安全部分,可能会拉长整个设计周期、提升研发成本,甚至无法确定项目是否能够顺利完成。 系统架构图 执行采集操作 密文密文 发送采集数据

硬件设备 1.物联网安全网关 2.终端安全模块 物联网安全网关 功能概述: 解密待进入内网的数据;加密待发向外网的数据。

物联网安全网关工作原理 用于与终端安全模块建立安全信道,解析终端安全模块传输过来的IPSEC的客户端设备数据,并将解析得到的数据分发给客户的业务数据控制平台上,也可将业务数据控制平台下发的命令通过安全信道加密传输给指定的终端安全模块,终端安全模块再将数据传送给客户端设备。 终端安全模块 功能概述: 解密来自于公网的数据;加密待发向公网的数据。

安全接入模块搭载SSX1019核心,支持以太网、GPRS 传输的安全接入模块;支持网口、串口通信;内部支持国密算法SM1/SM2/SM3,模块私钥存储在芯片flash内部,受到芯片保护,可以很好的保证客户端设备与业务数据控制平台之间的安全通讯。 接入物联网安全平台的要求 1.业务数据控制平台 普通电脑即可接入物联网安全平台。通过物联网安全平台的网关解密接收客户端设备发来的数据。 2.客户端设备 客户端设备只要硬件上支持串口通信或是以太网通信,即可接入物联网安全平台,实现数据透传。 物联网安全平台优势

车联网网络安全与传统网络安全的区别及挑战 1. 车联网网络安全范畴 车联网作为物联网在交通领域的典型应用,内容丰富,涉及面广。基于“云”、“管”、“端”三层架构,车联网主要包括人、车、路、通信、服务平台5 类要素。其中,“人”是道路环境参与者和车联网服务使用者;“车”是车联网的核心,主要涉及车辆联网和智能系统;“路”是车联网业务的重要外部环境之一,主要涉及交通信息化相关设施;“通信”是信息交互的载体,打通车内、车际、车路、车云信息流;“服务平台”是实现车联网服务能力的业务载体、数据载体。车联网网络安全的范畴根据车联网网络安全的防护对象,分为智能汽车安全、移动智能终端安全、车联网服务平台安全、通信安全,同时数据安全和隐私保护贯穿于车联网的各个环节,也是车联网网络安全的重要内容。 2. 车联网网络安全与传统网络安全的关系 1 )安全防护对象 传统网络安全防护的对象往往是具有较强计算能力的计算机或服务器。而车联网以“两端一云”为主体,路基设施为补充,包括智能汽车、移动智能终端、车联网服务平台等对象,涉及车-云通信、车-车通信、车-人通信、车-路通信、车内通信五个通信场景。涉及的保护对象众多,保护面广,任何一环出现安全问题都有可能造成非常严

重的后果。大量的车联网终端往往存在计算能力、存储能力受限等问题,甚至还有可能暴露在户外、野外,为车联网网络安全防护带来更大的困难与挑战。 2 )攻击手段和防御方法 传统安全和车联网安全常见的攻击手段有篡改、伪造、拒绝服务,但在车联网中,因车辆节点通常快速移动,网络拓扑高速动态变化,且存在错综复杂的V2V,V2I,V2N 等各种传输介质(无线或有线)、协议(TCP/IP 和广播)、结构(分布式和集中式)的网络等,使得车联网攻击一般针对信息的网络架构的安全完整性和时效性。为应对常见的攻击,传统安全和车联网一般采取设置网络防火墙,入侵防御等防火措施,对于车联网安全而言,首先要根据其不同的场景以及功能要求,采取有针对性的防御措施,形成“检测-保护-响应-恢复”的车联网网络安全体系。 3 )安全后果 传统网络安全事件往往集中在网络服务中断、信息泄露、数据完整性破坏等方面,但对于车联网来说,出现网络安全事件,轻则会造成汽车失窃、数据泄露,严重情况下甚至会失去汽车的控制权,危害驾驶员及乘客生命安全。 3.车联网网络安全技术产业发展 车联网的网络安全防护并非仅指车辆本身信息安全,而是一个包含通信、云平台和外部新兴生态系统的整体生态安全防护,同时安全防护需要长期进行,需要定期对整个生态做安全检测以便发现潜在的风

建设工程安全质量物联网解决方案 来源:海康威视 方案简介 海康威视建设工程安全质量物联网管理解决方案针对建筑工地安全事故多发的现状,基于工地危险源分析与政府主管部门的业务需求,提供工地可视化远程管理系统、塔式超重机安全监控管理系统、工程车辆定位系统及施工升降机安全监控系统、数字质安监综合管理系统等,从而帮助政府主管部门规范建筑工地施工作业,保障生命安全,提高政府监管效率。 背景与挑战 建筑行业是我国国民经济的重要物质生产部门和支柱产业之一,在改善居住条件、完善基础设施、吸纳劳动力就业、推动经济增长等方面发挥着重要作用。与此同时,建筑业也是一个安全事故多发的高危行业。近年来,在国家、各级地方政府主管部门和行业主体的高度关注和共同努力下,建筑施工安全生产事故逐年下降,质量水平大幅提升,但不可否认,形势依然较为严峻,尤其是随着我国城市化进程的不断推进,建设工程规模也将继续扩大,建筑施工质量安全仍不可掉以轻心。 如何加强施工现场安全管理、降低事故发生频率、杜绝各种违规操作和不文明施工、提高建筑工程质量,仍将是摆在各级政府部门、业界人士和广大学者面前的一项重要研究课题。 针对目前安全监管和防范手段相对落后,全国建筑施工企业信息化水平仍较低,信息化尚未深度融入安全生产核心业务的现状,亟需利用信息化手段对建筑施工安全生产进行“智能化”监管,通过建设建筑工地安全智能综合管理系统,进一步落实企业安全监管责任,提高政府、企业对工程现场的远程管理水平,加快企业对工程现场安全隐患处理的速度。政府通过出台相应法规文件推动企业完善物联网建设,并通过本系统进一步提高安全监管水平。通过政府统筹规划,协调各业务管理部门,围绕安全监管制度为核心,以物联网技术为技术手段,将科技技术

车联网安全之基于TEE 的TBOX 安全技术 TBOX 面临的安全威胁 车载终端TBOX(Telematics BOX),是具备数据输入输出、数据存储、计算处理以及通信等功能的车联网控制单元。TBOX 与主机通过CAN 总线通信,实现对车辆状态信息、控制指令、远程诊断和按键状态信息等的传递;以数据链路的方式通过后台TSP 系统与PC 端网页或移动端App 实现双向通信。车机要联网必须有TBOX 设备才能实现。 TBOX 在车联网的位置: TBOX 通常采用MCU 芯片上跑一个Android 操作系统,搭配通信模块、GPS 天线、4G 天线、数据接口等外设、以及相关的应用软件。从TBOX 的构成和作用,我们不难分析出其安全威胁主要来自于以下几个方面: ?操作系统安全威胁 类似 Android 这类操作系统被称为 REE(富执行环境),由于本身的开放性,不具备 secure boot 和信任链条,注定其是非安全的操作系统。对于 REE 系统的文件和系统数据被窃取或篡改,用户敏感数据被窃取或篡改,操作系统的运行被非授权干扰或中断,各种攻击方式屡见不鲜。

?软件安全威胁 基于REE 实现的App 应用软件,不具有隔离性。应用软件源码或敏感数据极易被非授权访问,组件因为暴漏在开放环境,很容易被攻击调用。应用软件的启动、升级和退出过程也都非常容易收到非授权干扰或中断。 ?数据安全威胁 开放OS 中,收集的数据没有基于硬件的防护,极易被拦截或篡改。数据在传输过程中被窃取或篡改,恶意数据在传输环节中被注入,在数据被用户删除后未彻底清除或未设置防回滚保护,导致数据被窃取作为攻击样本。 ?通信安全威胁数据通信没有信任链,总线数据和私有协议被非授权的攻击者读取,车载TBOX 与TSP 间通信被嗅探或攻击,使通信数据被窃取或篡改。 TEE 是什么 TEE(Trusted ExecutionEnvironment 可信执行环境)最早出自于OMTP 规范,ARM 是TEE 技术的主导者之一,其TrustZone 即为是ARM 公司的TEE 的实现。TEE 的目的增强移动设备的安全特性,从而研发的包括软件编程接口、硬件IP 在内的一整套方案。芯片在软件和硬件上,有REE 和TEE 两个区域,分别对应富执行环境和可信执行环境。其主要思想就是在同一个CPU 芯片上,通过硬件配置方式实现不同IP 组件的访问控制,从而提供一个完全隔离的运行空间。 ARM 在芯片IP 设计中已经全面支持了TEE,包括高通、联发科、三星、海思、NXP 等芯片厂商都纷纷采用该架构,已经成为基于硬件安全的主流方案。 GlobalPlatform TEE 架构图:

不容忽视的车联网时代安全 在近日举行的2019年第六届国家网络安全宣传周分论坛车联网安全高峰论坛上,车联网安全问题成为热议话题。来自车联网及网络安全领域的专家学者,围绕车联网安全产业发展、安全技术、应用创新等议题展开了深入研讨,并积极建言献计。 专家认为,互联网产业的快速发展离不开网络安全工作的支撑,车联网发展也给网络安全带来了新的挑战。目前车联网安全整体仍处于起步阶段,需要汽车业界的共同参与和相关产业的联动配合,凝聚行业力量,从技术、标准、管理甚至到产业体系以及人才培养等各方面继续加大研发创新和投资力度,构建以人为中心的车联网网络安全体系,保护终端(车端)链路数据的安全。加快5G与车联网融合创新 2018年,车联网产业迈入快车道。这一年,我国陆续发布多个促进车联网发展的政策文件。 2018年4月,工信部等三部门发布《智能网联汽车道路测试管理规范(试行)》,这意味着“无人”驾驶汽车可以在更多实际道路测试。2018年6月,工信部发布《国家车联网产业标准体系建设指南(总体要求)》系列文件,提出到2020年,初步建立能够支撑辅助驾驶及低级别自动驾驶的智能网联汽车标准体系。

2018年11月,工信部发布《车联网(智能网联汽车)直连通信使用5905-5925MHz 频段管理规定(暂行)》,支持国家经济特区、新区、自由贸易试验区等加快智能交通系统建设。 2018年12月25日,工信部印发《车联网(智能网联汽车)产业发展行动计划》,明确到2020年,实现车联网(智能网联汽车)产业跨行业融合取得突破,具备高级别自动驾驶功能的智能网联汽车实现特定场景规模应用,车联网用户渗透率达到30%以上,智能道路基础设施水平明显提升。 在这些政策文件的指引下,我国车联网产业发展进一步提速,产业规模不断扩大。 9月6日,在2019物博会智能交通与车联网产业发展高峰论坛上,国家级江苏(无锡)车联网先导区创建实施方案正式对外发布。9月7日,苗圩与吴政隆在江苏无锡共同为全国首个车联网先导区揭牌。 苗圩提出,要结合5G商用部署,发挥我国在网络技术、试点示范、产业融合、体制机制等方面的基础和优势,加快5G与车联网融合创新;聚焦车用芯片、计算平台、车载操作系统等“卡脖子”技术环节,逐一实现突破,支持有条件的地区和企业先行先试;推动完善有关法律规范,加快车联网先导区建设,加强管理机制与运营模式探索,提高安全防护技术水平,保障车联网产业健康发展。

车联网技术全面解析及主要解决方案盘点 车联网(IOV:Internet of Vehicle)是指车与车、车与路、车与人、车与传感设备等交互,实现车辆与公众网络通信的动态移动通信系统。 【慧聪汽车电子网】 车联网概念解析 2004年中国提出“汽车计算平台”计划,防范汽车工业“空芯化”现象;巴西政府强制所有车辆2014年前必须安装类似“汽车身份识别”的系统并联网;欧洲、日本的ITS(智能交通系统)计划中也都有“车联网”的概念;印度甚至要求所有黄包车都装上GPS与RFID;2011年初,中国四部委联合发文,对“两客一危”运营类车辆提出了必须安装智能卫星定位装置并联网的强制性要求……这些都是车联网的雏形。 美国国家网络可信身份标识战略白皮书NSTIC则是一个里程碑,它要求所有移动终端、包括汽车都必须安装“安全ID芯片”;美国DOT进一步要求,2012年所有运营类车辆都必须遵从M911。显而易见,车联网已经不只是一个汽车业信息化的问题了,而已经上升到了国家信息安全和国家战略层面,很多国家已经开始立法实施了。 什么是车联网 车联网(IOV:InternetofVehicle)是指车与车、车与路、车与人、车与传感设备等交互,实现车辆与公众网络通信的动态移动通信系统。它可以通过车与车、车与人、车与路互联互通实现信息共享,收集车辆、道路和环境的信息,并在信息网络平台上对多源采集的信息进行加工、计算、共享和安全发布,根据不同的功能需求对车辆进行有效的引导与监管,以及提供专业的多媒体与移动互联网应用服务。 从网络上看,IOV系统是一个“端管云”三层体系。 第一层(端系统):端系统是汽车的智能传感器,负责采集与获取车辆的智能信息,感知行车状态与环境;是具有车内通信、车间通信、车网通信的泛在通信终端;同时还是让汽车具备IOV寻址和网络可信标识等能力的设备。 第二层(管系统):解决车与车(V2V)、车与路(V2R)、车与网(V2I)、车与人(V2H)等的互联互通,实现车辆自组网及多种异构网络之间的通信与漫游,在功能和性能上保障实时性、可服务性与网络泛在性,同时它是公网与专网的统一体。 第三层(云系统):车联网是一个云架构的车辆运行信息平台,它的生态链包含了ITS、物流、客货运、危特车辆、汽修汽配、汽车租赁、企事业车辆管理、汽车制造商、4S店、车管、保险、紧急救援、移动互联网等,是多源海量信息的汇聚,因此需要虚拟化、安全认证、实时交互、海量存储等云计算功能,其应用系统也是围绕车辆的数据汇聚、计算、调度、监控、管理与应用的复合体系。 值得注意的是,目前GPS+GPRS并不是真正意义上的车联网,也不是物联网,只是一种技术的组合应用,目前国内大多数ITS试验和IOV概念都是基于这种技术实现的。笔者以为,简单基于这样的技术来发展车联网,对国家战略领先和技术创新是非常不利的,会造成整体落后国际竞争的被动局面。 什么是GID IOV最核心的技术之一是根据车辆特性,给汽车开发了一款GID(GlobalID,相对于RFID)终端。它是一个具有全球泛在联网能力的通信网关和车载终端,是车辆智能信息传感器,同时也具有全球定位和全球网络身份标识(网络车牌)功能。 GID将汽车智能信息传感器、汽车联网、汽车网络车牌三大功能融为一体,具体表现为: 车辆状态的信息感知功能:GID与汽车总线(OBD、CAN等)相连,内嵌多种传感器,可感知和监控几乎所有车辆的动态与静态信息,包括车辆环境信息和车辆状态诊断信息等; 泛在通信功能:GID具有V2V、V2I和自组网(SON、移动AdHoc、AGPS等)的能力,具有车内联网以及多制式之间的桥接与中继功能,具备全球通信、全球定位与移动漫游能力;

车联网的安全威胁及研究现状 导读:本文车联网的安全威胁及研究现状,仅供参考,如果觉得很不错,欢迎点评和分享。 车联网的安全威胁及研究现状 原创:陈粱 ■ 国际关系学院陈粱 车联网是面向车辆通信的网络,由在道路上行驶的具有感知和通信能力的汽车与路边通信单元以及后端服务器共同构成。特点是通信节点具有较高的移动性,网络拓扑结构快速变化,是一种无限分布式的自组织网络。根据不同的通信节点,可将其通信模式分为车与车(V2V)通信,车与路(V2I)通信,车与其他节点的混合通信(V2X)。车联网的出现让汽车使用者可以随时随地享受互联服务带来的便捷,同时也伴生了一系列安全问题。 一、车联网安全风险及发展趋势 近几年,车联网安全事件频发,国内外众多致力于车联网安全领域的从业者不断挖掘安全漏洞,研究完善相关技术。2010年,南卡罗来纳大学和罗格斯大学的研究人员实现了对汽车电子胎压监测系统(TMPS)的攻击。研究人员实现了远程控制胎压警告灯的开启与关闭,这将会误导驾驶员对于车辆胎压状态的判断,从而达成某些非法目的。2011年,由于斯巴鲁运用验证短信的方式对汽车执行互联服务存在漏洞,在DEFCON会议上,技术人员利用截获的车主发送

的验证短信解锁了车辆。2013年,DEFCON会议上黑客通过福特翼虎、丰田普锐斯的软件漏洞,实现了在车内连入车辆网络,从而控制车辆的油门与刹车等关键系统。2014年,360公司利用特斯拉汽车应用程序的流程设计漏洞,实现了远程解锁、开关车灯等一系列操作。2015年,Jeep 大切诺基由于车载娱乐系统的漏洞,其刹车与转向系统被远程控制,最终导致克莱斯勒公司召回140万辆问题汽车,造成了巨大的经济损失。2016年,腾讯科恩实验室实现对特斯拉的远程入侵,他们将特斯拉的主屏幕更换成科恩实验室的标志,且车主无法进行操作。随后,又实现了远程解锁汽车,行进中控制车辆部分功能,例如刹车、后视镜、后备箱等。2017年伊始,车联网的安全风向标又急转至客户的数据安全及隐私安全。6月,美国某经销商集团数据库遭到攻击,涉及多个品牌超过1000万辆汽车的销售数据泄露。12月,日产汽车官方宣布旗下的金融公司数据库数据信息遭到黑客窃取,客户的个人信息、贷款信息等都在窃取范围内。 纵观这几年的车联网安全事件,可以看出安全威胁在逐步升级,其规律是按照车联网架构层级逐级而上的。先由感知层的各路传感器信号被攻破开始,再通过利用处于中间的通信层和计算层的车载网络和车载设备漏洞攻击,之后向更高层级的控制层和服务层发起挑战,最终实现远程控制车辆,窃取用户数据等一系列安全问题。由此可见,车联网的安全威胁贯穿整个网络架构,每个层级都面临着众多问题,车联网安全形势有待改善。 通过对这些事件进行分类总结,车联网安全问题主要集中在以下

车联网解决方案(智能终端) 深圳车联网解决方案公司《酷点网络》提供车联网智能终端开发,app开发,汽车协议解码、汽车电子开发、汽车电控系统改装专用模块。 模块将汽车CAN总线数据解析后通过UART输出,供用户二次开发。模块体积小巧,易集成于用户系统,同时使用UART输出极易于二次开发。 功能描述I 可采集汽车OBD接口CAN总线上的所有原始数据,并将数据解析出其具体意义(汽车内部电控系统的各项传感器数值)后通过串口输出,供用户读取、解析、开发等使用。用户可以通过串口指令或模块自动发送的方式,将读取到的汽车内部运行数据通过串口直观的输出。功能描述II 用户无需深入了解汽车CAN总线或CAN数据,只需将模块集成到用户开发设备的硬件系统中,就能将用户自身的产品(各种单片机、PC串口、GPS、DVD、PND等设备)与汽车CAN 总线快速连接,可以非常方便、快速的实现自身产品二次开发及功能扩展。 功能描述III 模块目前可支持标准的ISO15765协议、OBD II汽车故障诊断功能,支持DTC诊断请求、故障码输出、故障码清除。 模块集成自动打火启动、熄火休眠功能,系统休眠时消耗电流为微安级,满足低功耗标准。还可自动识别带发动机自动启停功能的车辆,即使汽车在怠速状态发动机自动停止也不会误认为汽车熄火而停止工作。 性能特点 ●标准OBD II接口支持 ●覆盖所有主流汽车CAN协议 ●CAN总线信息主动转换到串口发出(可定制发送命令读取参数) ●车辆点火自动唤醒,车辆熄火自动休眠 ●自动匹配带“发动机自动启停”功能的车辆 ●支持瞬时油耗、平均油耗及耗油量数据 ●支持车辆故障码诊断,两条指令即可完成故障码的读取和清除 ●支持实时故障码扫描 ●支持急加速、急减速等驾驶习惯统计 ●模块化设计,高集成度 ●车辆级抗干扰设计 ●车联网定制“解决方案” ●接口协议数据简单易用●孔型焊盘设计,超小尺寸16mm*10mm

车联网平台安全评估项目技术要求 一、项目介绍 本次招标内容为销售公司车联网运营部车联网平台安全评估项目,用于车联网运营平台、手机APK、通信协议潜在漏洞检测以及系统加固,保证运营期间系统的整体安全。 二、供应商资质要求 1、公司资质方面的要求:需要有车联网平台安全评估项目经验; 2、代理资质:需要有源厂商的授权或业务转接证明。 三、注册资金要求 注册资金不低于500万元 四、付款方式要求 合同签订,供应商完成平台第一次测评同时系统完成整改,且供应商完成整改检测后,我方以电汇方式全额支付合同金额。 五、工期/交货期 ①自签订合同之日起40天。 ②项目所在地:河北省保定市联通大厦 六、开票种类及税率 17%增值税专用发票。 七、项目要求 1、根据车联网平台、手机APK、通信协议以及数据加密特点,制定安全评估方案; 2、根据评估方案明确安全评估相对应的输出成果(系统潜在漏洞及漏洞价值); 3、根据输出成果,制定系统整改建议或方案; 4、我方整改完毕后,供应商针对整改进行系统漏洞复测,并输出复测结果; 5、供应商提供的安全评估方案需要由我方认可后方能进行测评,同时与方案相对应的成果输出 是否被我方认可,作为是否支付合同全款关键条件; 6、供应商需派遣相关工程师到现场进行安全测评,且我方人员全程跟踪; 7、供应商需根据互联网项目经验,同时结合我方车联网现有条件,提供系统整体加固建议。 八、其他要求 1、付款要求:供应商需配合我方完成项目完结报告,以完成项目付款; 2、工作地点:河北省保定市东风路16号-联通大厦。 九、报价要求 需要按照我方提供的报价模板进行项目报价,且报价中涵盖增值税,如下:

2020年华为汽车智能网联分析报告 2020年6月

目录 一、战略布局智能网联,华为打造新增长极 (5) 1、切入万亿蓝海大市场,华为寻找新的增长点 (5) (1)全球乘用车市场增速放缓,汽车电子成为结构性增长点 (5) (2)自动驾驶和车联网:汽车电子中的蓝海市场 (7) (3)智能网联汽车,有望成为华为中长期新的增长点 (8) 2、定位增量部件Tier 1,一个架构三个平台战略 (9) (1)2013年自车联网切入,2018年后加速布局,定位智能网联汽车增量部件供应商 (9) (2)创建“计算+通信”架构,软件定义汽车 (10) 3、左手技术右手资金,华为优势突出 (11) (1)中国最大芯片设计厂商,世界5G通信技术领导者,ICT技术优势明显 (11) (2)芯片是汽车智能化中最核心的增量部件,是构建计算产品、上层软件和应用的底座 (12) ①AI芯片昇腾 (12) ②CPU芯片鲲鹏 (13) ③通信芯片巴龙 (14) (3)5G通信技术先行者,车路协同成为可行解 (15) (4)资金实力雄厚,研发投入巨大 (16) 二、华为智能网联解决方案,助力车企造好车 (17) 1、MH5000模组,打造5G+C-V2X网联系统 (17) 2、依托L4级MDC,打造可伸缩的智驾平台 (19) 3、先CDC平台后鸿蒙OS,逐步构筑IoT生态 (21) (1)车机是华为“1+8+N”IoT生态的重要环节 (21) (2)华为CDC智能座舱平台,将引入与手机类似的硬件、软件和应用生态,实现智能汽车与智能手机全产业链的无缝共享 (22)

(3)先推出轻量产品HiCar以尽快“上车” (23) (4)计划2020年推出鸿蒙OS 车机版,未来逐步构筑IoT生态 (24) 4、打造VDC电动平台,助力车企差异化开发 (24) 5、Octopus+OceanConnect,高效开放云服务 (26) (1)Octopus八爪鱼,提供高效、便捷的自动驾驶云开发服务 (26) (2)OceanConnect车联网云服务,打造开放的端、云智能网联解决方案 (26) 三、扩大合作朋友圈,产品有序落地 (27) 1、积极开展对外合作,2018年后加速扩大朋友圈 (27) 2、智能网联、智能座舱和智能电动多款产品已落地,华为助力汽车智能网联化 (29) 四、相关企业简析 (30) 1、广汽集团 (30) 2、比亚迪 (31) 3、德赛西威 (32) 4、伯特利 (33)

车联网解决方案 早期的功能型车联网,无法满足车企在全球不同区域的用户使用场景和个性化出行服务的需求,以至于造成客户续约率低、建设/运营成本高、装配率低下等问题。最典型的问题为:没有统一平台,不同车型接入不同的业务平台,割裂的烟囱式系统,维护复杂,管理成本高;平台能力不足,无法满足高并发、高频率接入需求,20万车辆就已经出现严重性能瓶颈;系统已经运行了多年,系统老旧,难以叠加新的业务,扩展困难。 同时,在新能源车的迅速发展、互联网企业对汽车制造及无人驾驶技术的探索,大众对共享经济的接受度以及国家监管政策颁发等因素的共同作用下,汽车行业开始制定新四化(网联化、电动化、共享化、自动化)的战略,并通过实现自身产品与服务的数字化转型与多样化市场需求接轨。

车企数字化转型成功的一大关键是构建一个生态型数字云平台,通过平台聚合生态开发者、行业应用合作伙伴,在全球市场环境下满足跨国销售其产品和服务,共同向车主及车辆使用者提供个性化出行服务需求,并满足当地政府强制性监管的要求。 华为车联网解决方案 华为车联网解决方案主要基于OceanConnect 物联网平台,并依托华为全球公有云、或者和运营商的合营云,以云服务的方式提供。OceanConnect 物联网平台的定位是:帮助车企在数字化转型过程中,将车内的信息以安全、可靠、高效的方式传递到云端,形成以车为核心的数字化资产,再开放给丰富的上层应用,同时具备C-V2X/AI等未来演进能力。

解决方案亮点 面向上层应用(车联网应用平台和第三方应用),提供丰富的业务使能套件,比如出行服务、保养服务、车队管理、分时租赁、UBI等;面向未来,提供预测性维护,ADAS 分析、AI(比如个人助理)、车路网协同服务、故障定界等能力的支持。 提供丰富的开发API,帮助应用开发者降低开发成本,满足业务灵活定制及个性化,实现新业务快速上线;提供全球一体化的车辆接入和管理能力,比如车辆的安全接入和鉴权、双方通信的双向证书加密、设备管理、远程控制、FOTA/SOTA等能力;支持千万级别的终端接入,200万消息并发处理;通道端到端加密,确保用户信息安全。 车厂通过控制基础平台来掌握核心技术资产和数据资产;同时,提供IoT大数据分析能力,将应用数据的价值最大化,包括车辆运行状况、位置追踪和驾驶行为分析等等。

目录 缩略语 (1) 一、车联网安全研究概述 (3) 二、全球发展态势 (5) (一)综述 (5) (二)车联网安全管理系统发展态势 (8) (三)车联网安全信任锚点模型发展态势 (10) (四)车联网隐私保护技术发展态势 (12) (五)车联网安全监管发展态势 (14) (六)车联网安全标准 (15) 三、我国发展态势 (17) (一)车联网安全管理系统发展态势 (17) (二)车联网安全管理系统产业实践 (19) (三)车联网安全监管 (21) (四)车联网安全标准 (22) 四、技术预见 (23) (一)5G车联网安全技术 (23) (二)车联网与边缘计算融合的安全 (24) (三)车联网通信设备认证及安全交互技术 (25) (四)车联网安全管理系统增强技术 (26) (五)可信计算在车联网中的应用 (27) (六)基于区块链理念的车联网及安全技术 (27) 五、工程难题 (28) (一)满足车联网安全需求的安全芯片 (28) (二)车联网相关的安全算法 (29) (三)车联网业务管理模式 (30) 六、政策建议 (30) (一)加强车联网安全总体规划部署和顶层设计 (30) (二)加快颁布国家车联网安全相关的法律法规和有关政策 (31) (三)落实责任,加强协作 (31) (四)推进自主关键技术研发 (31) 参考文献 (31)

缩略语 3GPP The 3rd Generation Partnership Project 第三代合作伙伴项 目 5GAA 5G Automotive Association 5G 汽车协会ADAS Advanced Driver Assistant System 先进驾驶辅助系统C-ITS China ITS industry Alliance 中国智能交通产业 联盟 C-V2X Cellular V2X 基于蜂窝的车联网CA Certificate Authority 认证中心 CCMS C-ITS Security Credential Management System C-ITS安全证书管理系统 CCSA China Communications Standards Association 中国通信标准化协会 CPA Certificate Policy Authority 证书策略管理机构 CPOC Central Point of Contact 联络中心点 DSRC Direct Short-Range Communication 直接短距离通信ECA Enrolment Certificate Authority 注册证书认证机构ECC Elliptic Curve Cryptography 椭圆曲线密码算法ECTL European Certificate Trust List 欧洲证书信任列表 ETSI European Telecommunications Standards Institute 欧洲电信标准化协会 GBA Generic Bootstrapping Architecture 通用引导架构GCCF Global Certificate Chain File 全球证书链文件 IEEE Institute of Electrical and Electronics Engineers 电气和电子工程师协会 IP Internet Protocol 互联网协议 IPSec Internet Protocol Security 互联网协议安全 ISO International Standards Organization 国际标准化组织ITS Intelligent Transportation System 智能交通系统 ITU-T International Telecommunication Union-Telecommunication 国际电信联盟-电信标准化局 LA Linkage Authority 链接认证机构LOP Location Obscurer Proxy 位置模糊处理代理

安全生产监管物联网应用平台解决方案(此文档为word格式,下载后您可任意修改编辑!)

1.政策背景 安全生产关系人民群众生命财产安全,关系改革开放、经济发展和社会稳定的大局,是落实科学发展观的必然要求和构建和谐社会的重要内容。 1.1.国家“十二五”规划明确提出要推进物联网的应用 2010年10月8日第十七届五中全会决议通过了《中共中央关于制定国民经济和社会发展第十二个五年规划的建议》(以下简称《建议》)。《建议》提出在“十二五”时期要全面发展现代产业体系,提高产业核心竞争力。其中,在全面提高信息化水平方面,要推动信息化和工业化深度融合,推进物联网研发应用。 工信部表示“十二五”期间物联网在产业体系方面要初步形成从传感器、芯片、软件、终端、整机、网络到业务应用的完整产业链,培育一批具有国际竞争力的物联网产业领军企业;创新能力方面,要突破一批核心关键技术,实现自主研发、技术创新;在国民经济和民生服务等重点领域形成物联网的规模性应用;安全保障方面,集成网络和重要信息安全防护水平要提升,重点和关键应用要安全可控。1.2.《国务院关于进一步加强企业安全生产工作的通知》的文件 2010年7月,国务院出台《国务院关于进一步加强企业安全生产工作的通知》(国发…2010?23号)文件,要求进一步加强安全生产

工作,全面提高企业安全生产水平。通知要求的主要任务是,以煤矿、金属非金属矿山、交通运输、建筑施工、危险化学品、冶金等行业(领域)为重点,全面加强企业安全生产工作。通知要求严格企业安全管理,建设坚实的技术保障体系和更加高效的应急救援体系,实施更加有力的监督管理,建设更加高效的应急救援体系,严格行业安全准入,加强政策引导,更加注重经济发展方式转变,实行更加严格的考核和责任追究。 2010年国家安监总局也下发了《国家安全监管总局转发国务院办公厅印发贯彻落实<国务院关于进一步加强企业安全生产工作的通知>重点工作分工方案的通知》(安监办…2010?170号),并同时制定了《贯彻落实<国务院关于进一步加强企业安全生产工作的通知>重点工作分工方案》,要求严格企业安全管理,实施更有力的监督管理,建设更加高效的应急救援体系。 2.信息化中存在的问题 物联网是生产安全监管工作的技术重要手段。目前,安全生产领域物联网应用工作刚刚起步,当前物联网技术的应用很难全面支撑安全生产监督工作的各种业务要求。当前安全生产领域在物联网应用中主要存在以下差距和不足。 2.1.安全生产监管方式不够丰富 目前,安全生产管理手段比较单一,主要是通过行政许可和执法

车联网五大关键领域的 网络安全防护策略 车联网网络安全涉及产业链广、设备众多、体系复杂,因此面临的威胁面较大。本文依据不同的威胁对象,针对车联网网络安全防护主要从智能汽车安全防护、通信安全防护、车联网服务平台安全防护、移动应用安全防护等方面展开。 一、智能汽车安全防护 针对车端网络安全防护,采用关键组件系统加固、访问控制技术、CAN 总线认证加密技术、OBD 安全接入技术、OTA 安全、车载IDPS 技术等为智能汽车提供全面的安全防护,保证智能汽车车端的安全。 1 )关键组件系统加固 智能汽车车端的关键部件,例如T-BOX、IVI 等,通常既可以与车内的网络进行通信,获取车内网络数据,同时也可以与外界进行通信,将这些信息传输出来。如果这些关键部件的系统被攻击,那么很容易通过这些关键部件将数据信息窃取出来,所以需要对关键部件的系统进行加固。针对智能汽车车端关键部件所面临的安全风险,通常采取安全启动技术,在设备启动的各个阶段对启动过程进行安全校验。采取进程白名单技术,对系统中运行的程序进行检测。 2 )传感器安全防护 针对感知层的防护从两个角度出发,一是从代码层的角度入手,通

过优化传感器数据处理方法,借助一致性判断、异常数据识别、数据融合等技术不断提高自动驾驶系统感知层的鲁棒性。另一方面从传感器本体入手,通过布置冗余的传感器提高感知系统的稳定性,同时针对摄像头的强光攻击,可通过优化镜头材料等方式进行防护;针对中继攻击,可采取信号实时性验证,通信设备认证等方式实现中继设备的识别;针对干扰攻击,可采用匹配滤波器进行高斯噪声信号的过滤。 3 )CAN 总线认证加密 随着智能网联汽车智能汽车的迅速发展,车内总线网络逐渐接入互联网,车内网络开始通过各种各样的通信方式与外界进行这信息交互。由于CAN 总线设计之初并没有考虑任何安全机制,从而导致现阶段车内总线网络完全暴露在互联网环境下,黑客可以轻松监听总线报文信息,从而逆向破解总线协议,实施恶意攻击。针对CAN 总线的安全风险,采取不同的安全机制进行应对,分别使用对称密码算法防止总线协议破解、使用新鲜值机制防止重放攻击、使用CMAC(加密消息认证码)认证码应对伪造ECU 等问题、使用安全芯片对密钥进行安全存储。 4 )车载入侵检测 车载IDPS 技术支持通过在线升级和离线升级方式,实现对特征库、规则文件和状态机模型的升级,增强引擎的防护能力。通过使用车载IDPS 技术,采用多重检测技术和多种防御手段,实时对车内网络流量进行深度检测。通过使用CAN 帧深度检测、CAN-ID 检测、帧周期异常检测、行为状态机检测、洪泛攻击检测、车载以太协议检