linux中Apache用户密码访问控制

- 格式:docx

- 大小:17.60 KB

- 文档页数:2

在Linux中,可以使用以下方法来限制登录:

1. 修改用户配置文件:打开`/etc/shadow`文件,将需要限制登录的用户的第二栏设置为“*”,该用户将无法登录。

但这种方法会导致该用户的密码丢失,如果需要再次使用该帐号,需要重新设置密码。

2. 使用命令锁定帐号:使用`usermod -L`命令锁定用户帐号,使用`usermod -U`命令解锁用户帐号。

3. 修改shell类型:将用户的shell更改为`/sbin/nologin`,用户将无法登录。

但这种方式更加人性化,因为可以向用户解释禁止登录的原因。

如果需要解禁用户,只需将shell 更改回原有的类型即可。

4. 禁止所有用户登录:如果你是root用户,并且不想让所有用户登录(例如,在进行系统维护或升级时),可以修改`/etc/securetty`文件,移除或注释掉其中所有的行,这将禁止所有用户从tty设备登录。

5. 使用TCP Wrappers服务访问控制:在Linux中,可以使用TCP Wrappers服务来实现访问控制,以限制哪些IP地址可以访问特定的服务。

例如,编辑`/etc/hosts.allow`和`/etc/hosts.deny`文件,根据需要进行配置。

这些方法都可以用来限制Linux中的登录行为,但需要根据

具体情况选择合适的方法。

Linux下Apache服务的部署和配置⽬录1 Apache的作⽤2 Apache的安装3 apache的启⽤4 apache的基本信息5 apache的访问控制5.1 基于客户端ip的访问控制5.2 基于⽤户认证的访问控制6 apache的虚拟主机7 apache的加密访问8 ⽹页重写9 正向代理10 反向代理11 apache ⽀持的语⾔1 Apache的作⽤解析⽹页语⾔,如html,php,jsp等接收web⽤户的请求,并给予⼀定的响应2 Apache的安装安装apche软件:dnf install httpd.x86_64 -y3 apache的启⽤开启apache服务并设置开机启动:systemctl enable --now httpd查看apache服务的状态:systemctl enable --now httpd查看⽕墙信息:firewall-cmd --list-all 在⽕墙中永久开启http服务:firewall-cmd --permanent --add-service=http在⽕墙中永久开启https服务: f irewall-cmd --permanent --add-service=https在不改变当前⽕墙状态的情况下刷新防⽕墙:firewall-cmd --reload4 apache的基本信息apche的基本信息服务名称:httpd主配置⽂件:/etc/httpd/conf/httpd.conf⼦配置⽂件:/etc/httpd/conf.d/*.conf默认发布⽬录:/var/www/html默认端⼝:80 (http),443(https)⽇志⽂件:/etc/httpd/logs开启apche服务后,输⼊ip查看默认发布页⾯:(1)更改apche服务的端⼝号查看httpd服务的默认端⼝号:netstat -antlupe |grep httpd编辑配置⽂件:/etc/httpd/conf/httpd.conf,修改端⼝号重启httpd服务:systemctl restart httpd查看httpd服务的端⼝号:netsat -antlupe | grep httpd更改端⼝号后,输⼊ip后⽆法正常连接,原因是8080端⼝未添加在⽕墙中在防⽕墙⾥添加888端⼝号:firewall-cmd --permanent --add-port=888/tcp在不改变当前⽕墙状态的情况下刷新防⽕墙:firewall-cmd --reload输⼊IP地址:端⼝号,可以正常访问(2)修改apche的默认发布⽂件默认⽬录:cd /var/www/html在⽂件默认发布⽬录下新建⼀个⽂件index.html输⼊:http://172.25.254.144查看默认发布⽂件就是访问apache时没有指定⽂件名,即默认访问的⽂件,此⽂件可以指定多个,但有访问顺序。

Linux中限制⽤户访问权限的3种⽅法现在需要限定某个⽤户对特定⽬录/⽂件的访问权限,或者把某个⽤户的访问范围限制在某个⽬录/⽂件中。

现实情况下,还是能遇到这样的需求的,⽐如说ubuntu下有多个可登录⽤户,默认情况下,⽤户A的⼯作⽬录(⼀般为/home/A)对任何其他⽤户来说都是可读的,但是⽤户A可能不希望其他⽤户(或者某个特定⽤户)读取A的⽂件。

这⾥提出三个解决⽅案。

第⼀种:使⽤chmod更改特定⽬录的权限。

这能起到限制特定⽬录被某些⼈访问的作⽤,限定某个⽤户的⽬的也能达到,但是会误伤其他⽤户。

第⼆种:使⽤linux容器,例如lxc。

耗费空间,设置稍显⿇烦。

第三种:使⽤setfacl命令设定访问控制。

其中,第三个⽅案是最符合要求的。

本⽂主要讲该⽅案的具体实现并在我⾃⼰的本上测试。

我的系统为Linux Mint 15 64位,根⽬录/使⽤的是ext4⽂件系统,/home使⽤的btrfs⽂件系统。

安装acl复制代码代码如下:sudo apt-get install acl有资料说是要重启系统,但是测试的时候我发现这个在以前就已经安装好了(不知道是Mint⾃带了还是我胡乱装的),没有重启依旧有效。

使⽤setfacl以root的⾝份执⾏下⾯的命令:复制代码代码如下:# mkdir /home/test# touch /home/test/foo.txt# vim /home/test/foo.txt# ls -ld /home/test/drwxr-xr-x 1 root root 14 Jan 16 09:46 /home/test/# ls -ld /home/test/foo.txt-rw-r--r-- 1 root root 6 Jan 16 09:46 /home/test/foo.txt上⾯的命令在/home⽬录下创建⽬录test,在test⽬录下创建⽂件foo.txt,并在foo.txt下随便加了些内容。

使用webmin配置linux服务器2009-05-16 03:17使用webmin配置linux服务器一、配置bind dns服务器1、系统—〉“软件包”—〉搜索并安装相应的“软件包”(upload file &install package)2、在webmin的“硬件”—〉“网络配置”—〉选择“dns客户”—〉将“解析顺序”改为--“dns、hosts”—〉按“保存”后返回选择“服务”—〉“bind 8 dns服务器”—〉可以看到由“全局服务器选项”、“现有dns区域”和其他部分组成bind在默认安装的情况下可作为高速缓存服务器(有root zone、127.0.0的反向、localhost的正向)--〉其安装顺序为bind-9.1.3-4—〉bindconf-1.6.1—〉caching-nameserver7.2-13、创建主服务器在webmin的server中选择“bind dns server”—〉在“现有区域”中选择“新建主区域”—〉“区域类型”选择“正向”,在“域名/网络”域名输入“”,主服务器输入“”,email地址输入“root@localhost”—〉按“新建”完成在“现有区域”中选择“新建主区域”—〉“区域类型”选择“反向”,在“域名/网络”输入“192.168.0”,主服务器输入“”,email地址输入“root@localhost”—〉按“新建”完成在主服务器中添加正向地址记录—〉选择“”—〉选择“a记录”—〉在“名称”处输入“www”,在地址处输入“192.168.0.100”—〉按“新增”完成也可以添加“名称别称cname记录”、“邮件服务器mx记录”和“辅域名服务器ns记录”完成所有的记录添加后返回“bind dns服务器”中按“应用更改”即完成配置的更改4、创建从服务器在“现有区域中”选择—〉“新建次区域”—〉选择“正向解析”(forward),输入域名“”,输入“主服务器”的地址“192.168.0.101”—〉按“新建”后完成—〉按“保存”后返回“bind dns服务器”—〉按“应用更改”使配置生效用相同步骤实现“从服务器的反向记录”的设置二、postfix邮件服务器的配置1、 postfix的安装在“webmin”的界面中选择“system”—〉选择“software package”—〉选择“install a new package”—〉“from upload file”—〉“install”安装postfix-1.1.7-2.i386.rpm、imap-2001a-10.i386.rpm2、配置postfix服务器的启动在“system”中选择“bootup and shutdown”—〉选择“postfix”—〉将“start at boot time” 改为“yes”—〉按“save”返回在“server”中选择“extended internet services”—〉分别选择“imap”和“pop3”,将“service enable”改为“yes”—〉保存后返回—〉按“applaychanges”使设置生效(相当于service xinetd restart)3、在dns上注册邮件服务器(注意两点:1、在完成添加后需要按“apply changes”使配置生效2、服务器中如写完整的主机名要以“.”结尾)4、配置postfix在“server”中选择“postfix configuration”—〉选择“general options”—〉设定“what domain to use in outbound”为“use domainname”表示使用当前邮件服务器的域名作为邮件发送者的域名;设定“what domains to receive mail for”为“whole domain”,表示当前邮件服务器接收整个域的所有邮件;设置“network interfaces for receiving mail”为“all”,表示通过所有的网卡来接收邮件;设置“hostname of this mail system”为当前邮件服务器的主机名输入“”;在“local internet domain name”中输入当前主机所在的域名“”;其他项保持默认值—〉按“save and apply”后完成5、为邮件服务器添加用户帐号在“webmin”的“system”中的“users and groups”—〉选择“local groups”按“create a new group”—〉在“group name”中输入“mailuser”—〉在“local user”中选择“create a new user”—〉在“username”中输入“mailuser1”,在“home directory”中输入“/home/mailuser1”,在“password”中输入“normal password”,在“group membership”中“primary group”的“existing group”选择“mailuser”—〉按“create”按钮完成用户创建5、邮件别名和虚拟域邮件别名:在“webmin”的“server”中选择“postfix configuration”—〉选择“mail aliases”—〉选择“create a new alias”—〉在“alias options”中设置“alias databases used by the local delivery agent”和“alias databases built by newaliases command”为“hash:/etc/postfix/aliases”—〉选择“create a new alias”—〉在“alias properties edition”页中“name”输入“mailuser3”在“alias to…”中输入“mailuser2”(mailuser3为不存在的账号alias to mailuser2为已存在的账号,所以发给mailuser3的邮件会自动转到mailuser2)邮件的虚拟域:在“webmin”的“server”的“postfix configuration”中—〉选择“virtual domain”—〉设置“domain mapping lookup tables”为“hash:/etc/postfix/virtual”—〉选择“save and apply”—〉在次进入“virtual domains”选择“new mapping”新建一个映射—〉在“edit a map”中设置“name”为“@”,“maps to…”为“@”(表示把所有发往@的信映射到@)--〉按“save mapping”保存三、wu-ftpd服务器1、 ftp服务器的安装“webmin”—〉“system”—〉“software package”—〉“from uplo aded file”—〉安装“wu-ftpd-2.6.2-5.i386.rpm”和“anonftp-4.0-9.i386.rpm”2、 wu-ftpd服务器的启动设置“webmin”—〉“server”—〉“extended internet services”—〉选择“ftp”—〉修改“service enabled?”为“yes”—〉选择“save”保存当前设置—〉在“extended internet services”页中按“apply changes”使设置生效3、设置anonymous账号规则“webmin”—〉“server”—〉“wu-ftp server”—〉选择“anonymous ftp”—〉设置“anonymous ftp root directories”为“/var/ftp”(如空缺表示当前ftp用户的主目录,见/etc/passwd)--〉按“save”保存设置,用客户端测试成功4、设置guest账号添加账号ftpuser1:“webmin”—〉“system”—〉“users and groups”—〉选择“create a new user”—〉设置“username”为“ftpuser1”,“shell”为“/sbin/nologin”,“home directory”为“/home/ftpuser/user1”,“password”为“normail password”,“copy files to home directory”设置为“no”(表示不将/etc/skel目录下的文件复制到用户主目录)—〉选择“create”创建用户完成设置guest账号:“webmin”—〉“server”—〉“wu-ftp server”—〉选择“users and classes”—〉“unix users and uids to treat as guests”默认设置为“*”(表示所有用户帐号都默认为guest类型)—〉按“保存”返回—〉用客户端测试成功5、设置real账号添加账号ftpuser2:“webmin”—〉“system”—〉“users and groups”—〉选择“create a new user”—〉设置“username”为“ftpuser2”,“shell”为“/sbin/nologin”,“home directory”为“/home/ftpuser/user2”,“password”为“normal password”,并输入口令—〉按“create”创建用户完成设置real账号:“webmin”—〉“server”—〉“wu-ftp server”—〉选择“users and classes”—〉在“unix groups and uids not to treat as guest”输入账号“ftpuser2”—〉按“save”保存后返回—〉用客户端测试成功6、设置wu-ftpd服务器的访问控制(很可能考)(1)用ip地址进行访问控制在可能登录的目录中编辑一个文件如:/var/ftp/ipdeny,内容为“sorry, your ip address is blocked”在“webmin”—〉“servers”—〉“wu-ftp server”—〉选择“limits and access control”—〉在“deny access from”添加“deny from address”为“192.168.0.2”,“error message file”为“/var/ftp/ipdeny”—〉按“save”后保存—〉在客户端测试完成(2)使用class进行访问控制在可能登录的目录中编辑一个文件如:/var/ftp/toomany,内容为“sorry,too many users now.please try again later.”“webmin”—〉“servers”—〉“wu-ftp server”—〉“users and classes”定义类名“unknownuser”,“user types”为“anonymous”,“matching address”为“!192.168.0.0/24”—〉按“save”后保存—〉在“limits and access control”中设置并发用户连接数限制“concurrent user limits”中“apply to class”选择“unknownuser”,“maximum users”为“15”,“at times”为“any time”,“error message file”为“/var/ftp/toomany”—〉按“save”后保存返回—〉在客户端测试通过还可以设置“file and data transfer limits”中“limit type”为“files per session”,“maximum”为“5”,“apply to class”为“unknownuser”四、apache服务器的配置1、 apache的安装与启动“webmin”—〉“system”—〉“software package”—〉“from uploaded file”—〉选择“install”安装“apache-1.3.20-16.i386.rpm”启动:选择“system”—〉“bootup and shutdown”—〉选择“httpd”—〉将“start at boot time?”改为“yes”—〉按“save”保存(选择“start selected”来启动服务)2、 apache的配置界面“webmin”—〉“servers”—〉“apache webserver”可以看到有三部分组成“global configuration”、“virtual servers”、“create a new virtual server”3、在apache中创建基于域名的虚拟主机“webmin”—〉“servers”—〉“apache webserver”—〉“create a new virtual server”—〉设置ip“address”为“192.168.0.100”,“document root”为“/home/ftpuser/user1”,“server name”为“”—〉选择“create”完成创建—〉在“apache webserver”页按“apply changes”使修改的配置生效—〉在客户端访问测试通过(事先要做好域名)4、在apache中创建基于ip地址的虚拟主机绑定多个ip地址:“webmin”—〉“hardware”—〉“network configuration”—〉“network interfaces”—〉选择“interfaces active now”的“add a new interfaces”—〉输入“name”为“eth0:0”,“ip address”为“192.168.0.101”—〉按“create”完成创建“webmin”—〉“servers”—〉“apache webserver”—〉“create a new virtual serve r”—〉设置ip“address”为“192.168.0.101”,“document root”为“/home/ftpuser/user2”,“server name”为“”—〉选择“create”完成创建—〉在“apache webserver”页按“apply changes”使修改的配置生效—〉在客户端访问测试通过(事先做好域名)5、apache中的访问限制基于用户名/密码的访问控制:选择“virtual server”的“”—〉在“createper-directory, files or location options”设置“type”为“directory”,“path”为“/home/ftpuser/user1”,按“create”完成创建—〉选择已创建的“directory /home/ftpuser/user1”—〉选择“access control”—〉设置“authentication realm name”为“”,“authentication type”为“basic”,“restrict access by login”为“all valid users”,“text file authentication”中的“user text file”为“/etc/httpd/conf/accesscontrolfile”—〉按“save”完成—〉再次进入“access control”页设置“edit users”添加用户“httpuser1”—〉按“apply changes”使设置生效—〉在客户端访问测试通过基于客户端主机ip地址的访问控制同上选择“”—〉设置directory“/home/ftpuser/user2”—〉选择创建的“directory/home/ftpuser/user2”的“access control”—〉选择“resist access”的“access checking order”为“allow then deny”—〉添加“action”“allow”“all requests”和“deny”“request fromip”“192.168.0.2”—〉通过客户端访问验证通过。

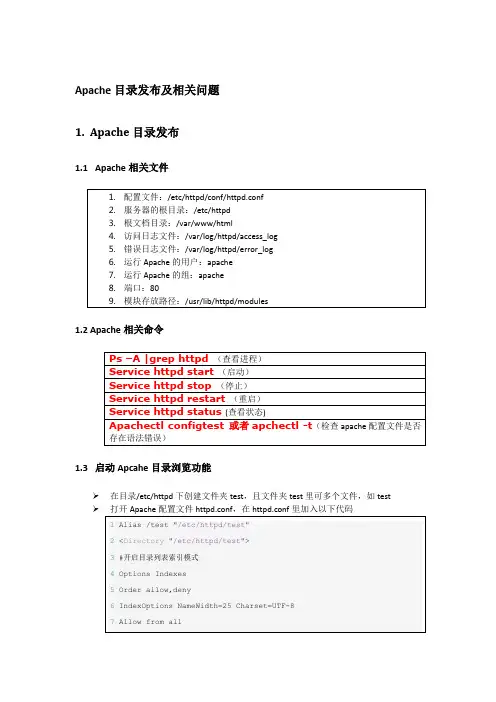

Apache目录发布及相关问题1.Apache目录发布1.1Apache相关文件1.2Apache相关命令1.3启动Apcahe目录浏览功能在目录/etc/httpd下创建文件夹test,且文件夹test里可多个文件,如testAlias"/etc/httpd/test "是要显示文件列表的目录,即需要发布的目录"Options Indexes"表示启用目录浏览"Order allow,deny"表示允许所有访问,除去明确拒绝的"IndexOptions Charset=UTF-8"设置字符集,以消除中文乱码"NameWidth=50"指定目录列表可以显示最长为25字节的文件/目录名点击test可以查看文件内容如下:Ps:如果需要发布其他目录(非/etc/httpd目录下),如目录/media,那么可以做如下操作:◆执行命令/usr/sbin/setenforce 0,关闭Selinux(若省略该步骤,则访问网页时会报403错误)1.4配置个人主页编辑主配置文件(/etc/httpd/conf/httpd.conf)▪(354行)注释UserDir Disable,即#UserDir Disable▪(361行)启动个人主目录名称,去掉UserDirPublic_html前面注释#▪(369-380行)启动个人用户Web站点的访问权限,去掉下面语句前面注释#浏览器输入地址:http://IP/~user,如下Ps:注意需要关闭SELinux,否则会报403错误。

(详见4.2)1.5发布默认站点下目录的内容进入默认根文档目录cd /var/www/html新建目录redhatmkdirredhat新建目录redhat下生成文件和目录touch redhat/file1 (生成文件file)mkdirredhat/dir1 (生成目录dir1)编辑主配置文件vi /etc/httpd/conf/httpd.conf主配置文件/etc/httpd/conf/httpd.conf末尾下增加配置<Directory /var/www/html/redhat>Options Indexes</Directory>tail -3 /etc/httpd/conf/httpd.conf(查看主配置文件倒数三行,即查看添加配置内容)重启Apache服务serciehttpd restart测试网页浏览器输入地址:http://IP/redhat,访问页面如下1.6配置目录的访问控制访问控制指令order deny,allow拒绝优先,默认拒绝,拒绝所有的访问(除了明确允许的)order allow,deny允许优先,默认允许,允许所有的访问(除了明确拒绝的)allow from IP允许的IP范围allow from 域名允许的域名范围allow from All允许所有deny from All拒绝所有对外发布目录主配置文件/etc/httpd/conf/httpd.conf末尾下增加配置<Directory /var/www/html/redhat>Options IndexesOrder deny,allowDeny from AllAllow from 192.168.128.128</Directory>重启Apacheserciehttpd restart测试网页1)浏览器输入地址:http://192.168.128.129/redhat,访问页面如下2)修改配置中“Allow from 192.168.128.129”后重启Apache,输入相同地址后再次访问,访问页面如下1.7配置目录的认证和授权认证指令AuthName认证名字AuthType认证类型,有两种⏹Basic,基本认证类型,所有浏览器均支持⏹Digest,摘要认证类型,部分浏览器不支持AuthUserFile认证用户文件,存放认证用户的列表文件Require valid-user授权给通过认证的所有用户Require user 用户名授权给通过认证的指定用户对外发布目录主配置文件/etc/httpd/conf/httpd.conf末尾下增加配置<Directory /var/www/html/redhat>Options IndexesAuthName“hyxu”AuthType BasicAuthUserFile file1Require valid-user</Directory>chownapache.apache /etc/httpd/file1重启Apacheserciehttpd restart测试网页1)浏览器输入地址:http://192.168.128.129/redhat,访问页面如下2)输入用户名haiyan及其密码后确定,进入如下页面1.8访问控制与认证授权结合访问控制、认证授权综合命令Satisfy any满足访问控制的条件或满足认证授权的条件,就可以访问指定页面、目录Satisfy all必须同时满足访问控制和认证授权的条件,才可以访问指定页面、目录 对外发布目录主配置文件/etc/httpd/conf/httpd.conf末尾下增加配置<Directory /var/www/html/redhat>Options IndexesOrder deny,allowDeny from AllAllow from 192.168.128.129AuthName“hyxu”AuthType Digest #必须为Digest,否则认证失败AuthUserFile file1Require valid-userSatisfy all</Directory>生成认证授权文件,同时添加用户chownapache.apache /etc/httpd/file1重启Apacheserciehttpd restart测试网页1)浏览器输入地址:http://192.168.128.129/redhat,访问页面如下2)输入用户名haiyan及其密码后确定,进入如下页面1.9 Include、.htaccess实例分割指令Include目录/文件名.conf⏹apache启动时,同时加载Include指令指定的目录下的以.conf结尾的文件⏹可以减少apache的主配置文件的容量.htaccess目录下的隐藏文件⏹可以减少apache服务的启动1.9.1Include实例查看主配置文件中配置在指定目录下生成文件并发布目录serciehttpd restart测试网页浏览器输入地址:http://192.168.128.129/hyxu,访问页面如下1.9.2.htaccess实例主配置文件中发布目录,添加使用.htaccess的指令serciehttpd restart测试网页浏览器输入地址:http://192.168.128.129/haiyan,访问页面如下2.Q&A2.1窗口最小化在面板上未能找到在面板上右击,选择“添加到面板”,打开面板管理器,找到“窗口列表”,选择它然后点击“添加”按钮就可以解决窗口最小化后消失的问题了。

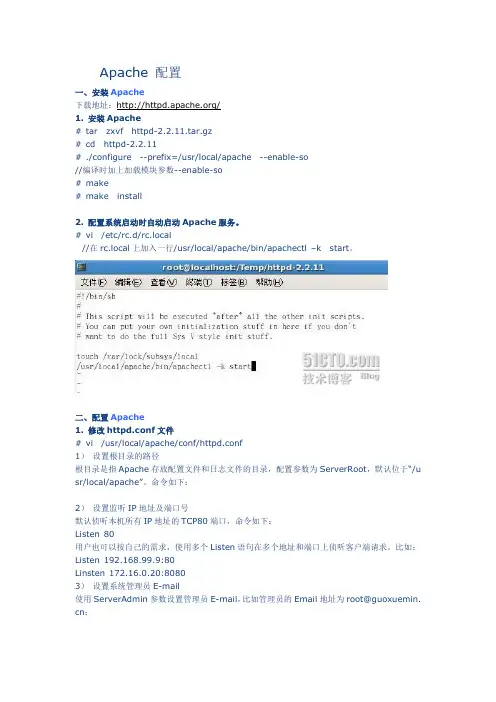

Apache 配置一、安装Apache下载地址:/1. 安装Apache# tar zxvf httpd-2.2.11.tar.gz# cd httpd-2.2.11# ./configure --prefix=/usr/local/apache --enable-so//编译时加上加载模块参数--enable-so# make# make install2. 配置系统启动时自动启动Apache服务。

# vi /etc/rc.d/rc.local//在rc.local上加入一行/usr/local/apache/bin/apachectl –k start。

二、配置Apache1. 修改httpd.conf文件# vi /usr/local/apache/conf/httpd.conf1)设置根目录的路径根目录是指Apache存放配置文件和日志文件的目录,配置参数为ServerRoot,默认位于“/u sr/local/apache”。

命令如下:2)设置监听IP地址及端口号默认侦听本机所有IP地址的TCP80端口,命令如下:Listen 80用户也可以按自己的需求,使用多个Listen语句在多个地址和端口上侦听客户端请求。

比如:Listen 192.168.99.9:80Linsten 172.16.0.20:80803)设置系统管理员E-m ail使用ServerAdmin参数设置管理员E-m ail,比如管理员的Email地址为root@guoxuemin. cn:4)设置服务器主机的名称参数ServerName用来设置服务器的主机名称,如果没有域名则填入服务器的IP地址,比如服务器的IP地址为192.168.99.9:5)设置主目录的路径用户可以使用参数Document Root配置服务器主目录默认路径,比如,主目录路径为:6)设置默认文件Apache的默认文件名为index.ht ml,可以使用Directory Index参数来配置,比如,将ind ex.php设置为默认文件名:7)测试:打开浏览器,输入地址:http://192.168.99.9,可以打开站点了:2. 配置目录权限使用<Directory 目录路径>和</Directory>设置目录的权限。

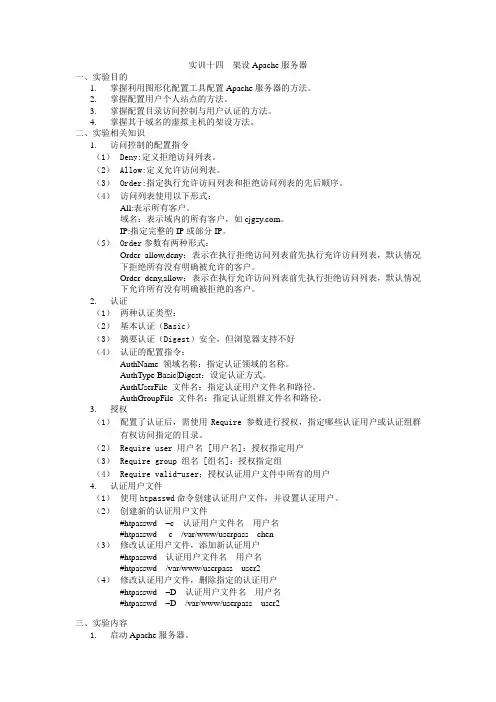

实训十四架设Apache服务器一、实验目的1.掌握利用图形化配置工具配置Apache服务器的方法。

2.掌握配置用户个人站点的方法。

3.掌握配置目录访问控制与用户认证的方法。

4.掌握其于域名的虚拟主机的架设方法。

二、实验相关知识1.访问控制的配置指令(1)Deny:定义拒绝访问列表。

(2)Allow:定义允许访问列表。

(3)Order:指定执行允许访问列表和拒绝访问列表的先后顺序。

(4)访问列表使用以下形式:All:表示所有客户。

域名:表示域内的所有客户,如。

IP:指定完整的IP或部分IP。

(5)Order参数有两种形式:Order allow,deny:表示在执行拒绝访问列表前先执行充许访问列表,默认情况下拒绝所有没有明确被允许的客户。

Order deny,allow:表示在执行允许访问列表前先执行拒绝访问列表,默认情况下允许所有没有明确被拒绝的客户。

2.认证(1)两种认证类型:(2)基本认证(Basic)(3)摘要认证(Digest)安全,但浏览器支持不好(4)认证的配置指令:AuthName 领域名称:指定认证领域的名称。

AuthType Basic|Digest:设定认证方式。

AuthUserFile 文件名:指定认证用户文件名和路径。

AuthGroupFile 文件名:指定认证组群文件名和路径。

3.授权(1)配置了认证后,需使用Require 参数进行授权,指定哪些认证用户或认证组群有权访问指定的目录。

(2)Require user 用户名 [用户名]:授权指定用户(3)Require group 组名 [组名]:授权指定组(4)Require valid-user:授权认证用户文件中所有的用户4.认证用户文件(1)使用htpasswd命令创建认证用户文件,并设置认证用户。

(2)创建新的认证用户文件#htpasswd –c 认证用户文件名用户名#htpasswd -c /var/www/userpass chen(3)修改认证用户文件,添加新认证用户#htpasswd 认证用户文件名用户名#htpasswd /var/www/userpass user2(4)修改认证用户文件,删除指定的认证用户#htpasswd –D 认证用户文件名用户名#htpasswd –D /var/www/userpass user2三、实验内容1.启动Apache服务器。

Linux+Apache实现用户身份认证Web效劳器电脑资料一、序言现在很多网站对用户的访问权限进行了严格的限制,用户在访问某些资源时需要给出“用户名/口令"来确认自己的身份,目前,使用最多的身份认证方法是将用户名、口令存放在一个数据库中,当用户要访问某些受限制的资源时,要在某一个页面中输入用户名和口令,程序将用户输入的用户名和口令与数据库存放的“用户名/口令"相比较,如果输入正确,那么正常使用资源,否那么,资源访问被拒绝。

但是,这种身份认证方式有两个很大的问题,一方面只要用户有一次身份认证成功,就可以记录下受限资源的,在下一次访问时只需输入该地址,而无需通过身份认证过程就可访问受限资源;另一方面用户可以在受限制的资源的超级链接处点右键,选择“属性",就可以查看到受限制资源的,直接访问该地址,使身份认证不能到达预期的效果。

Apache可以很好地解决上述问题。

Apache是建立网站的软件,可运行于Linux、 Unix和Windows操作系统下。

下面就以Linux为例介绍Apache是如何完成用户身份认证功能的。

二、根本原理Apache实现身份认证的根本原理是:当系统员启动身份认证功能后,可以在要限制的目录中添加一个默认名“.htaess"的文件。

当用户访问该路径下的资源时,系统就会弹出一个对话框,要求用户输入“用户名/口令"。

也就是说,它的身份认证功能不是人为由程序控制,而是由系统直接控制的。

这样就防止了用户记录需要认证的资源的超级链接,不会下次直接访问资源。

身份认证的方法有多种,其中包括Apache中预编译好的mod—auth 模块和Apache自带的但未编译好的模块,如:mod—auth—dbm模块、mod—auth—db模块、mod—auth—msql模块。

另外还有一些第三方的模块,如:MySQL数据库中使用的mod—auth—MySQL模块,他们都可以对一组用户或某个用户进行限制。

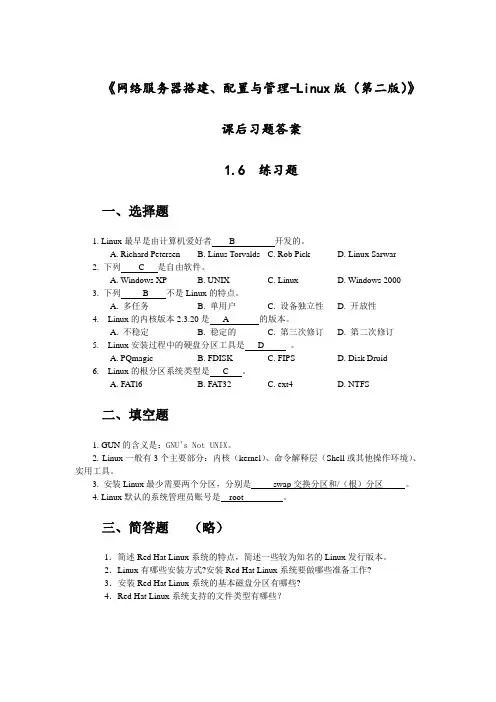

《网络服务器搭建、配置与管理-Linux版(第二版)》课后习题答案1.6 练习题一、选择题1. Linux最早是由计算机爱好者 B 开发的。

A. Richard PetersenB. Linus TorvaldsC. Rob PickD. Linux Sarwar2. 下列 C 是自由软件。

A. Windows XPB. UNIXC. LinuxD. Windows 20003. 下列 B 不是Linux的特点。

A. 多任务B. 单用户C. 设备独立性D. 开放性4. Linux的内核版本2.3.20是 A 的版本。

A. 不稳定B. 稳定的C. 第三次修订D. 第二次修订5. Linux安装过程中的硬盘分区工具是 D 。

A. PQmagicB. FDISKC. FIPSD. Disk Druid6. Linux的根分区系统类型是 C 。

A. FATl6B. FAT32C. ext4D. NTFS二、填空题1. GUN的含义是:GNU's Not UNIX。

2. Linux一般有3个主要部分:内核(kernel)、命令解释层(Shell或其他操作环境)、实用工具。

3. 安装Linux最少需要两个分区,分别是swap交换分区和/(根)分区。

4. Linux默认的系统管理员账号是root 。

三、简答题(略)1.简述Red Hat Linux系统的特点,简述一些较为知名的Linux发行版本。

2.Linux有哪些安装方式?安装Red Hat Linux系统要做哪些准备工作?3.安装Red Hat Linux系统的基本磁盘分区有哪些?4.Red Hat Linux系统支持的文件类型有哪些?2.6 练习题一、填空题1.SMB Server Message Block2.4453.nmbd smbd4.yum 源文件repo /etc/yum.repos.d/5./etc/samba smb.conf6.share user server domain ads user二、选择题1. (C )2. (C )3.(B )4. (AD )5.(B)6. (C )7.(A )8.(D )三、简答题(略)1.简述samba服务器的应用环境。

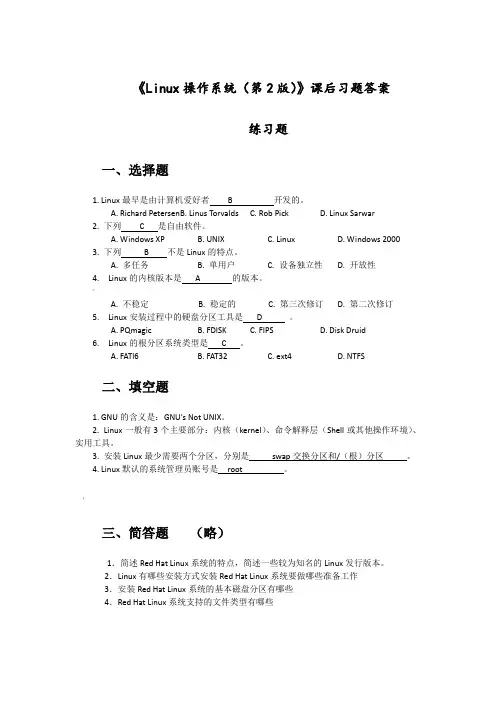

《Linux操作系统(第2版)》课后习题答案练习题一、选择题1. Linux最早是由计算机爱好者 B 开发的。

A. Richard PetersenB. Linus TorvaldsC. Rob PickD. Linux Sarwar2. 下列 C 是自由软件。

A. Windows XPB. UNIXC. LinuxD. Windows 20003. 下列 B 不是Linux的特点。

A. 多任务B. 单用户C. 设备独立性D. 开放性4. Linux的内核版本是 A 的版本。

~A. 不稳定B. 稳定的C. 第三次修订D. 第二次修订5. Linux安装过程中的硬盘分区工具是 D 。

A. PQmagicB. FDISKC. FIPSD. Disk Druid6. Linux的根分区系统类型是 C 。

A. FATl6B. FAT32C. ext4D. NTFS二、填空题1. GNU的含义是:GNU's Not UNIX。

2. Linux一般有3个主要部分:内核(kernel)、命令解释层(Shell或其他操作环境)、实用工具。

3. 安装Linux最少需要两个分区,分别是swap交换分区和/(根)分区。

4. Linux默认的系统管理员账号是root 。

;三、简答题(略)1.简述Red Hat Linux系统的特点,简述一些较为知名的Linux发行版本。

2.Linux有哪些安装方式安装Red Hat Linux系统要做哪些准备工作3.安装Red Hat Linux系统的基本磁盘分区有哪些4.Red Hat Linux系统支持的文件类型有哪些练习题一、选择题1. C 命令能用来查找在文件TESTFILE中包含四个字符的行A. grep’’TESTFILEB. grep’….’TESTFILEC. grep’^$’TESTFILED. grep’^….$’TESTFILE—2. B 命令用来显示/home及其子目录下的文件名。

Linux操作系统下的权限管理随着信息技术的发展,计算机操作系统在我们的日常生活中起着至关重要的作用。

在诸多的操作系统中,Linux以其稳定性和灵活性成为了广大用户和企业的首选。

然而,正因为其开放性和高度可定制性,Linux的权限管理也显得尤为重要。

本文将介绍Linux操作系统下的权限管理方法,包括用户权限管理、文件权限管理和程序权限管理。

一、用户权限管理1. 用户的分类在Linux系统中,用户被分为两类:超级用户(root)和普通用户。

超级用户root拥有系统的最高权限,可以对整个系统进行管理和操作;普通用户则只能在自己的主目录以及经过授权的目录下进行操作。

2. 添加和删除用户在Linux系统中,使用“useradd”命令可添加新用户,使用“userdel”命令可删除用户。

添加用户时,需指定其用户名、用户ID以及所属的用户组等信息;删除用户时,需慎重操作,以免误删重要数据。

3. 用户密码管理为了保证系统的安全性,用户需要设置密码进行登录。

在Linux系统中,使用“passwd”命令可修改用户密码,要求密码强度必须符合系统设定的规则。

此外,定期修改密码也是一种良好的安全习惯。

4. 用户组管理为了方便管理用户,Linux系统中引入了用户组的概念。

用户可以属于一个或多个用户组,而用户组再与权限进行关联。

通过“groupadd”命令可创建新的用户组,“groupmod”命令可修改用户组属性,“groupdel”命令可删除用户组。

二、文件权限管理在Linux系统中,一切皆文件。

对于文件和目录的访问权限是Linux系统中最常见的权限控制。

文件权限包括读(r)、写(w)和执行(x)三种权限,可分为所有者权限、用户组权限和其他用户权限三个层次。

1. 权限符号表示在Linux系统中,使用符号表示文件的权限。

例如,-rwxr-xr-- 表示文件所有者拥有读、写和执行权限,用户组拥有读和执行权限,其他用户只有读权限。

linux 账户密码规则

Linux 系统中的账户密码规则通常由系统的密码策略控制。

这些规则包括密码长度、复杂性、有效期等。

具体的规则可以通过`/etc/login.defs` 文件和PAM(Pluggable Authentication Modules)进行配置。

以下是一些常见的Linux 账户密码规则:

1. 密码长度:可以设置密码的最小长度和最大长度,通常建议密码长度不少于8 个字符。

2. 复杂性要求:可以设置密码中需要包含的字符类型,例如大写字母、小写字母、数字和特殊字符等。

3. 密码有效期:可以设置密码的有效期,超过有效期的密码需要定期更改。

4. 历史密码:可以设置不允许新密码与之前若干个密码相同,以避免密码重复使用。

5. 尝试限制:可以设置密码输入错误的次数限制,超过限制后账户将被锁定一段时间。

这些规则可以通过编辑`/etc/login.defs` 文件来配置,也可以通过PAM 模块进行更加灵活的配置。

另外,一些Linux 发行版可能会使用特定的工具或者图形化界面来配置密码策略。

需要注意的是,具体的密码规则和配置方法可能会因Linux 发行版的不同而有所差异,建议查阅相应的文档或者参考特定发行版的相关指南。

一、填空1.Linux一般有4个主要部分:、、和。

2.Linux的版本号分为:内核版本号和,Red Hat Enterprise Linux 5的内核版本是。

3.Linux的超级用户的用户名是。

4.Linux超级用户登录后的提示符是,普通用户登录后的提示符是。

5.系统网络管理员的管理对象是服务器、、以及系统的各种资源。

6.网络管理通常由、和三部分组成,其中管理部分是整个网络管理的中心。

7.系统管理员的职责是进行系统资源管理、系统性能管理、设备管理、安全管理和。

8.Linus.Torvalds的国籍是;Linux 内核1.0 的发布时间是。

在Linux系统中的目录结构为结构。

9.Red Hat Enterprise Linux 5中提供的默认的X Window桌面环境是:。

10.GNOME桌面环境包括、和桌面11.Red Hat Enterprise Linux 5中包含的菜单有:、和。

12.Linux下用户包括:、和几种。

13.在RedHat Linux系统中两个非常重要的用户配置文件是和/etc/shadow。

14.当碰到某个不熟悉的文件,要找到属于哪个软件包,可用命令。

15.当我们新建了一个用户并设置了密码后,系统会自动在目录创建以该用户为名的目录。

16.唯一标识每一个用户的是用户id和。

17.可以用ls –al命令来观察文件的权限,每个文件的权限都用10位表示,并分为四段,其中第一段占 1 位,表示,第二段占3位,表示对该文件的权限。

18.某文件的权限为:brw-r--r--,用数值形式表示该权限,则该八进制数为:,该文件是文件。

19.使用通配符每次可以匹配若干个字符。

20. 在Linux系统中,以方式访问设备。

21. 某文件的权限为:drw-r--r--,用数值形式表示该权限,则该八进制数为:,该文件属性是。

22.可以用ls –al命令来观察文件的权限,每个文件的权限都用10位表示,并分为四段,其中第一段占位,表示,第二段占位,表示对该文件的权限。

Linux系统的权限管理和访问控制策略Linux作为一种开源操作系统,具备了强大的权限管理和访问控制策略,以保护系统的安全性和数据的保密性。

本文将介绍Linux系统中常用的权限管理和访问控制策略,包括文件权限、用户权限和访问控制列表。

1. 文件权限在Linux系统中,每个文件和目录都有一组权限,用于控制对其的访问。

权限分为读取(r)、写入(w)和执行(x)三种模式。

这三种模式分别代表了不同的访问权限:读取允许查看文件内容,写入允许修改文件内容,执行允许运行可执行文件或访问目录。

权限设置使用八进制表示法,如rwxr-xr-x表示的权限为755。

以文件为例,第一位代表文件的类型(-表示常规文件),接下来的三位是所有者的权限,再接下来的三位是组用户的权限,最后的三位是其他用户的权限。

2. 用户权限Linux系统中,每个用户都有一个用户ID和一个组ID,并且属于一个或多个组。

用户权限以文件所有者、组用户和其他用户为基础,分别定义了不同的访问权限。

文件的所有者可以使用chown命令来改变文件所有者,使用chmod 命令可以修改文件的权限。

例如,"chown user1 file.txt"可以将文件file.txt的所有者更改为user1。

3. 访问控制列表访问控制列表(Access Control List,ACL)是一种在文件和目录上附加额外权限的机制,用于对具体用户或者用户组设置特定的权限。

ACL允许用户为文件或目录授予特定用户或组的特定访问权限。

可以使用setfacl命令来添加和修改ACL。

例如,“setfacl -m u:user1:rw file.txt”可以为用户user1添加读写权限。

通过ACL,用户可以更加灵活和细粒度地控制对文件和目录的访问权限,实现更加精确的权限管理。

4. SELinuxSELinux(Security-Enhanced Linux)是一种安全模块,提供了更为严格的访问控制策略。

linux主课系列课程目录及大纲一、LINUX系统初讲学习LINUX,先从系统开始,这部分主要为入门级的LINUX基础知识、让我们深入的了解LINUX是什么?如何学好LINUX?以及学习它的一些基本操作、系统启动流程、简单的命令管理等。

学完以后你对LINUX就不会再陌生了。

某此章节为入门课程,教你快读入门LINUX,妈妈再也不担心我学不会LINUX了1.1阿铭LINUX介绍(可试听)1.2LINUX发行版简介(可试听)1.3如何学好LINUX(可试听)1.4创建虚拟机(可试听)1.5安装CENTOS系统(可试听)1.6配置IP地址(可试听)1.7系统启动流程(1)(可试听)1.8系统启动流程(2)(可试听)1.9远程连接工具使用(可试听)2.0密钥验证(可试听)2.1运行级别(可试听)2.2单用户模式(可试听)2.3救援模式(可试听)2.4CD命令(可试听)2.5LS命令(可试听)2.6LINUX环境变量(可试听)2.7快捷键使用开放(可试听)二、LINUX系统精讲有些时候我们看到一些老练的工程师敲键盘速度飞快,各种命令、各种符号,各种看不懂,其实他的大部分命令和操作都在我们这个章节有讲解,这一部分是我多年来对LINUX系统深刻的总结,学完该部分内容后,你会充分了解文件系统及底层结构,可以在LINUX下熟练进行任何系统层面的操作,让LINUX完全听命于你的摆布某此章节会让你对LINUX系统有一个质的飞越,你不得不佩服自己学的这么快??1.1创建和删除目录1.2RM命令1.3CP命令1.4移动和重命名MV1.5文件查看命令1.6文件和目录属性1.7CHMOD命令1.8CHOWN命令1.9CHATTR文件隐藏属性2.0特殊权限之SUID2.1特殊权限之SGID2.2特殊权限之STICKY2.3FIND命令2.4三个时间属性2.5软链接和硬链接(可试听)2.6用户名文件2.7密码文件2.8增加和删除用户组2.9增加和删除用户3.0USERMOD修改用户属性3.1PASSWD修改用户密码3.2SU切换用户3.3SUDO详解3.4DF命令3.5DU命令3.6FDISK命令(可试听)3.7磁盘格式化MKE2FS(可试听)3.8磁盘挂载与卸载(可试听)3.9分区表FSTAB三、LINUX系统提高某提高嘛,学完此章节,你肯定比一般人更加熟练操作LINUX系统了,遇到问题不慌不忙的。

矿产资源开发利用方案编写内容要求及审查大纲

矿产资源开发利用方案编写内容要求及《矿产资源开发利用方案》审查大纲一、概述

㈠矿区位置、隶属关系和企业性质。

如为改扩建矿山, 应说明矿山现状、

特点及存在的主要问题。

㈡编制依据

(1简述项目前期工作进展情况及与有关方面对项目的意向性协议情况。

(2 列出开发利用方案编制所依据的主要基础性资料的名称。

如经储量管理部门认定的矿区地质勘探报告、选矿试验报告、加工利用试验报告、工程地质初评资料、矿区水文资料和供水资料等。

对改、扩建矿山应有生产实际资料, 如矿山总平面现状图、矿床开拓系统图、采场现状图和主要采选设备清单等。

二、矿产品需求现状和预测

㈠该矿产在国内需求情况和市场供应情况

1、矿产品现状及加工利用趋向。

2、国内近、远期的需求量及主要销向预测。

㈡产品价格分析

1、国内矿产品价格现状。

2、矿产品价格稳定性及变化趋势。

三、矿产资源概况

㈠矿区总体概况

1、矿区总体规划情况。

2、矿区矿产资源概况。

3、该设计与矿区总体开发的关系。

㈡该设计项目的资源概况

1、矿床地质及构造特征。

2、矿床开采技术条件及水文地质条件。