实验二++网络流量捕获与网络设备模拟器实验

- 格式:doc

- 大小:1.21 MB

- 文档页数:17

实验二 Wireshark的使用与PackerTracer的使用实验目的:掌握网络协议分析软件Wireshark的常用操作和网络模拟器PackerTracer的常用操作。

实验环境:计算机若干、直通双绞线若干、小型非管理交换机10台。

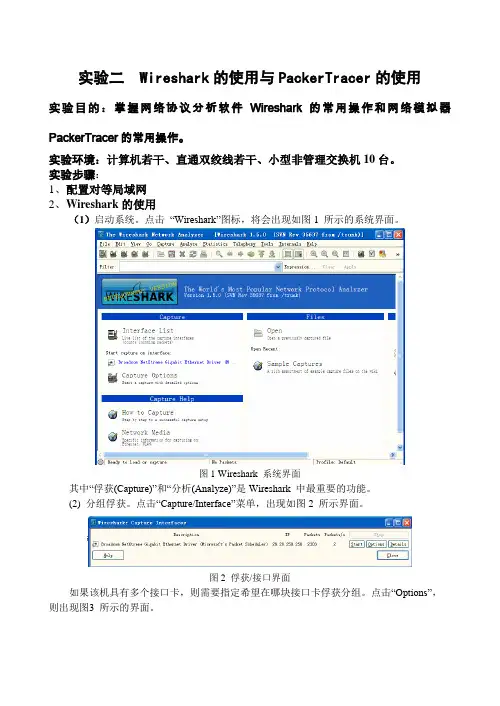

实验步骤:1、配置对等局域网2、Wireshark的使用(1)启动系统。

点击“Wireshark”图标,将会出现如图1 所示的系统界面。

图1 Wireshark 系统界面其中“俘获(Capture)”和“分析(Analyze)”是Wireshark 中最重要的功能。

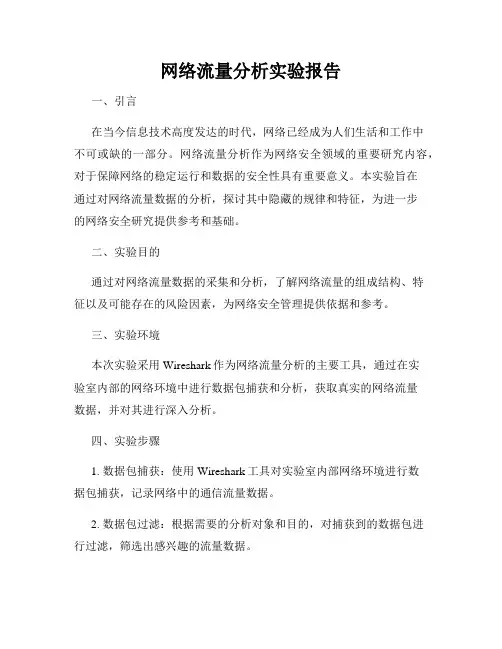

(2) 分组俘获。

点击“Capture/Interface”菜单,出现如图2 所示界面。

图2 俘获/接口界面如果该机具有多个接口卡,则需要指定希望在哪块接口卡俘获分组。

点击“Options”,则出现图3 所示的界面。

图3 俘获/接口/选项界面在该界面上方的下拉框中将列出本机发现的所有接口;选择一个所需要的接口;也能够在此改变俘获或显示分组的选项。

此后,在图2 或者图3 界面中,点击“Start(开始)”,Wireshark 开始在指定接口上俘获分组,并显示类似于图4 的界面。

当需要时,可以点击“Capture/Stop” 停止俘获分组,随后可以点击“File/Save”将俘获的分组信息存入踪迹(trace)文件中。

当需要再次俘获分组时,可以点击“Captuer/Start”重新开始俘获分组。

(3) 协议分析。

系统能够对Wireshark 俘获的或打开的踪迹文件中的分组信息(用File/Open 功能)进行分析。

如图4 所示,在上部“俘获分组的列表”窗口中,有编号(No)、时间(Time)、源地址(Source)、目的地址(Destination)、协议(Protocol)、长度(Length)和信息(Info) 等列(栏目),各列下方依次排列着俘获的分组。

中部“所选分组首部的细节信息”窗口给出选中协议数据单元的首部详细内容。

网络流量分析实验报告一、引言在当今信息技术高度发达的时代,网络已经成为人们生活和工作中不可或缺的一部分。

网络流量分析作为网络安全领域的重要研究内容,对于保障网络的稳定运行和数据的安全性具有重要意义。

本实验旨在通过对网络流量数据的分析,探讨其中隐藏的规律和特征,为进一步的网络安全研究提供参考和基础。

二、实验目的通过对网络流量数据的采集和分析,了解网络流量的组成结构、特征以及可能存在的风险因素,为网络安全管理提供依据和参考。

三、实验环境本次实验采用Wireshark作为网络流量分析的主要工具,通过在实验室内部的网络环境中进行数据包捕获和分析,获取真实的网络流量数据,并对其进行深入分析。

四、实验步骤1. 数据包捕获:使用Wireshark工具对实验室内部网络环境进行数据包捕获,记录网络中的通信流量数据。

2. 数据包过滤:根据需要的分析对象和目的,对捕获到的数据包进行过滤,筛选出感兴趣的流量数据。

3. 数据包解析:分析数据包中的源地址、目的地址、协议类型、数据长度等关键信息,了解数据包的基本属性。

4. 流量统计:统计捕获到的数据包数量、占用带宽、传输速率等指标,对网络流量进行整体评估。

5. 协议分析:针对不同的网络协议,对其在数据包中的表现进行分析,了解不同协议的特点和应用场景。

6. 安全分析:识别异常流量和潜在的网络攻击行为,分析可能存在的安全隐患,并提出相应的解决方案。

五、实验结果与分析1. 数据包分布:经过捕获和分析,我们发现在实验室内部网络环境中,大部分流量集中在局域网内部通信和对外访问的过程中。

2. 协议统计:分析数据包中不同协议的比例,发现HTTP、TCP、UDP等协议占据了大部分的网络流量,说明网站访问、文件传输和即时通讯等活动是网络流量的主要来源。

3. 异常流量:在数据包中发现了一些异常的流量现象,如大量的UDP数据包传输、频繁的端口扫描行为等,这可能是网络中存在的安全隐患和潜在攻击行为的表现。

计算机网络实验2报告一、实验目的本次计算机网络实验 2 的主要目的是深入了解和掌握计算机网络中的相关技术和概念,通过实际操作和实验分析,提高对计算机网络的理解和应用能力。

二、实验环境本次实验在学校的计算机实验室进行,使用的操作系统为 Windows 10,实验中所用到的软件和工具包括 Wireshark 网络协议分析工具、Packet Tracer 网络模拟软件等。

三、实验内容与步骤(一)网络拓扑结构的搭建使用 Packet Tracer 软件搭建了一个简单的星型网络拓扑结构,包括一台交换机、四台计算机和一台服务器。

为每台设备配置了相应的 IP 地址、子网掩码和网关等网络参数。

(二)网络协议分析1、启动 Wireshark 工具,选择对应的网络接口进行抓包。

2、在网络中进行文件传输、网页浏览等操作,观察 Wireshark 捕获到的数据包。

3、对捕获到的数据包进行分析,包括数据包的源地址、目的地址、协议类型、数据长度等信息。

(三)网络性能测试1、使用 Ping 命令测试网络中不同设备之间的连通性和延迟。

2、通过发送大量数据包,测试网络的带宽和吞吐量。

四、实验结果与分析(一)网络拓扑结构搭建结果成功搭建了星型网络拓扑结构,各设备之间能够正常通信,IP 地址配置正确,网络连接稳定。

(二)网络协议分析结果1、在文件传输过程中,观察到使用的主要协议为 TCP 协议,数据包有序且可靠地传输。

2、网页浏览时,发现涉及到 HTTP 协议的请求和响应,包括获取网页内容、图片等资源。

(三)网络性能测试结果1、 Ping 命令测试结果显示,网络中设备之间的延迟较低,均在可接受范围内,表明网络连通性良好。

2、带宽和吞吐量测试结果表明,网络能够满足一般的数据传输需求,但在大量数据并发传输时,可能会出现一定的拥塞现象。

五、实验中遇到的问题及解决方法(一)IP 地址配置错误在配置设备的 IP 地址时,出现了部分设备 IP 地址冲突的问题,导致网络通信异常。

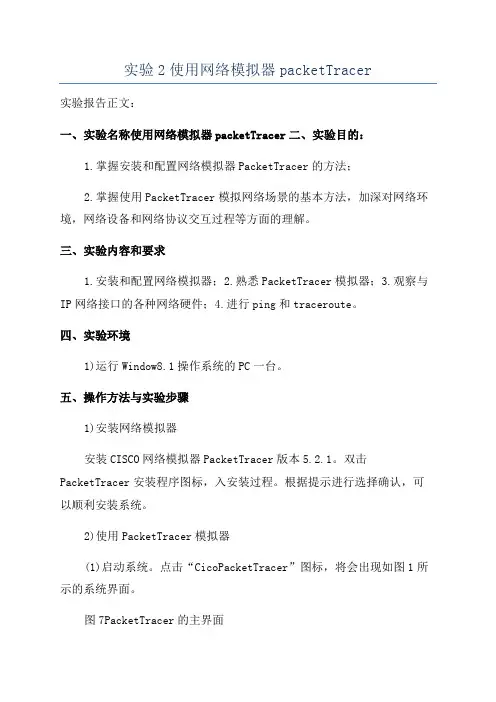

实验2使用网络模拟器packetTracer实验报告正文:一、实验名称使用网络模拟器packetTracer二、实验目的:1.掌握安装和配置网络模拟器PacketTracer的方法;2.掌握使用PacketTracer模拟网络场景的基本方法,加深对网络环境,网络设备和网络协议交互过程等方面的理解。

三、实验内容和要求1.安装和配置网络模拟器;2.熟悉PacketTracer模拟器;3.观察与IP网络接口的各种网络硬件;4.进行ping和traceroute。

四、实验环境1)运行Window8.1操作系统的PC一台。

五、操作方法与实验步骤1)安装网络模拟器安装CISCO网络模拟器PacketTracer版本5.2.1。

双击PacketTracer安装程序图标,入安装过程。

根据提示进行选择确认,可以顺利安装系统。

2)使用PacketTracer模拟器(1)启动系统。

点击“CicoPacketTracer”图标,将会出现如图1所示的系统界面。

图7PacketTracer的主界面菜单栏中包含新建、打开、保存等基本文件操作,其下方是一些常用的快捷操作图标。

工作区则是绘制、配置和调试网络拓扑图的地方。

例如,要测试PC0到Router0之间的连通性,可以先用增加简单的PDU工具点击PC0,再用该工具点击Router0就可以看出两设备之间是否连通。

如图8所示。

图8用增加简单的PDU工具测试设备之间的连通性结果表明两个设备之间的链接是畅通的,图9是模拟模式下捕获到的数据包信息列表2图9模拟模式下捕获的数据包信息列表增加复杂的PDU工具的使用方法稍复杂些,也是先用工具依次点击所要测试链路的两端,再设置所要发送的报文格式,然后点击创建PDU报文。

设置报文格式如图10所示。

图10定制增加复杂的PDU中的报文3图11用增加复杂的PDU工具测试设备之间的连通性图12模拟模式下捕获的复杂的PDU数据包在主界面右下角(图7),是转换实时模式与模拟模式的按钮。

姓名:班级:班内序号:学号:----------------------------------本次实验的内容是分析Winpcap程序,Winpcap程序包含在winpcap_class.zip中,解压缩后有四个程序:(1)Opening an adapter and capturing packets(2)Handling offline dump files(3)Sending Packets(4)Gathering Statistics on the network traffic分别进入相关目录下,双击*.dsw,即可编译运行相关程序。

为了能让程序正常编译、运行,需要●解压程序员开发包(WpdPack.rar)●在tool的option的include和lib中加入WpdPack的include目录和lib目录。

本次实验所有同学必须提交实验报告电子版一份,上交时注意要修改文档名。

实验报告内容是:分别写出给定的四个程序(第一个已经给出,其他三个按照第一个写)的流程,关键函数接口及其作用,运行并截取运行结果(截图)。

程序一:Opening an adapter and capturing packets1.程序流程1)获得本机网络接口列表(如果出错,输出错误并退出)2)打印列表信息(如果接口数量为0,输出错误并退出)3)输入要捕获的网络接口序号(如果输入错误,释放列表,退出)4)跳转到相应的网络接口5)打开网络接口,建立捕获实例(如果出错,释放列表,退出)6)释放网络接口列表7)开始循环捕获数据包,不限制包数上限(如果出错则退出)8)将捕获到的数据包信息(捕获时间、长度)打印出来9)反复执行8)2.关键函数及其作用:1)pcap_findalldevs_ex:获得适合的网络接口的列表。

列表中每个元素都记录了一个接口的信息。

2)pcap_freealldevs:释放网络接口的列表。

3)pcap_open:打开一个指定网络接口,可以通过这个接口来捕获或者发送数据包。

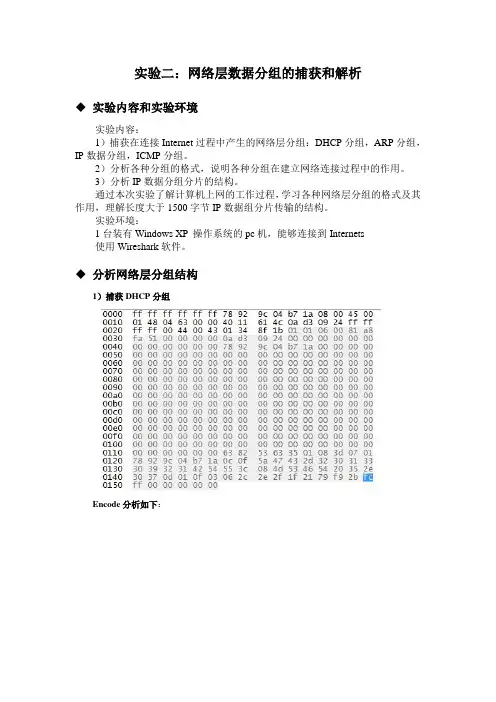

实验二:网络层数据分组的捕获和解析◆实验内容和实验环境实验内容:1)捕获在连接Internet过程中产生的网络层分组:DHCP分组,ARP分组,IP数据分组,ICMP分组。

2)分析各种分组的格式,说明各种分组在建立网络连接过程中的作用。

3)分析IP数据分组分片的结构。

通过本次实验了解计算机上网的工作过程,学习各种网络层分组的格式及其作用,理解长度大于1500字节IP数据组分片传输的结构。

实验环境:1台装有Windows XP 操作系统的pc机,能够连接到Internets使用Wireshark软件。

◆分析网络层分组结构1)捕获DHCP分组Encode分析如下:IP头部目的域地址为:ff ff ff ff 说明该数据包为广播包源地址为10.211.9.36Boot Requset 域为1.这应该是连接网络的首先要做的。

计算机以广播方式发送一个DHCP Requset 报文。

2)捕获IP数据分组:IP分组格式为:分析IP数据分组:字段报文内容包头长度45 包头长20字节服务类型22 正常时延正常吞吐量正常可靠性总长度01a3 419标识448c 标识为17548标志40 DF=1 MF=0不允许分片片偏移00 偏移量为0生存周期30 每跳生存周期为48秒协议06 携带数据来自TCP协议头部校验和78ea 头部校验和为78ea源地址6fca 07fc 源地址为111.202.7.252 目的地址0ad3 0924 目的地址为10.211.9.363)分析整个上网的工作过程,需要收发什么分组?每个分组的内容是什么?a.向默认网关发送一个DHCP REQUEST报文以申请获得IP地址。

b.网关收到报文后回送一个DHCP ACKc.利用ARP数据报本机广播自己的地址映射关系,使其他主机知道当前主机的地址。

DHCP REQUESTDHCP ACKARP4)捕获ICMP分组:ICMP分组格式:字段报文(16进制)内容类型08 询问一台机器是否处于活动状态代码00校验和4d51 校验和为4d51分析ICMP分组:该ICMP用来判断指定目标是否可达或是否活着。

一、实验目的1. 理解捕获法的基本原理及其在通信过程中的应用。

2. 掌握使用Wireshark等工具进行数据包捕获的方法。

3. 学习分析捕获到的数据包,了解网络协议的工作机制。

4. 培养实际操作能力和问题解决能力。

二、实验环境1. 实验设备:电脑一台、网络连接线一根。

2. 实验软件:Wireshark网络分析工具。

3. 实验网络:以太网。

三、实验内容1. 实验一:捕获并分析HTTP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“http”,只捕获HTTP协议的数据包。

(3)观察并分析捕获到的HTTP数据包,包括请求和响应内容、请求方法、URL、状态码等信息。

(4)分析实验过程中可能遇到的问题,如数据包捕获失败、数据包内容不完整等,并提出解决方案。

2. 实验二:捕获并分析DNS数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“dns”,只捕获DNS协议的数据包。

(3)观察并分析捕获到的DNS数据包,包括查询类型、域名、响应代码等信息。

(4)分析实验过程中可能遇到的问题,如DNS解析失败、DNS数据包丢失等,并提出解决方案。

3. 实验三:捕获并分析TCP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“tcp”,只捕获TCP协议的数据包。

(3)观察并分析捕获到的TCP数据包,包括源端口、目的端口、序列号、确认号、窗口大小、标志位等信息。

(4)分析实验过程中可能遇到的问题,如TCP连接失败、数据包丢失等,并提出解决方案。

4. 实验四:捕获并分析ICMP数据包(1)启动Wireshark,选择合适的网络接口进行数据包捕获。

(2)在过滤栏中输入“icmp”,只捕获ICMP协议的数据包。

(3)观察并分析捕获到的ICMP数据包,包括类型、代码、校验和等信息。

(4)分析实验过程中可能遇到的问题,如ICMP请求未响应、数据包丢失等,并提出解决方案。

一、实验模块计算机网络二、实验标题捕获再捕获实验三、实验目的1. 掌握网络数据包捕获的基本方法;2. 了解不同网络协议的工作原理;3. 学习使用Wireshark等网络抓包工具进行数据包捕获和分析。

四、实验环境1. 实验设备:电脑一台,网络连接正常;2. 实验软件:Wireshark抓包工具;3. 实验环境:以太网。

五、实验内容1. 捕获原始网络数据包;2. 分析捕获到的数据包;3. 再次捕获网络数据包,观察变化。

六、实验步骤1. 打开Wireshark,选择合适的网络接口进行抓包;2. 设置过滤条件,只捕获特定的协议数据包,如TCP、UDP等;3. 启动抓包,进行网络操作(如浏览网页、发送邮件等);4. 停止抓包,查看捕获到的数据包;5. 分析捕获到的数据包,了解协议工作原理;6. 再次进行网络操作,观察数据包的变化;7. 对比分析两次捕获到的数据包,找出差异。

七、实验过程1. 打开Wireshark,选择以太网接口进行抓包;2. 设置过滤条件,只捕获HTTP协议数据包;3. 启动抓包,打开网页进行浏览;4. 停止抓包,查看捕获到的数据包;5. 分析捕获到的数据包,了解HTTP协议工作原理;6. 再次进行网络操作,如发送邮件;7. 对比分析两次捕获到的数据包,找出差异。

八、实验结果与分析1. 第一次捕获到的数据包为HTTP请求,包含请求方法、URL、版本等信息;2. 第二次捕获到的数据包为HTTP响应,包含响应状态码、内容长度、实体等;3. 对比两次捕获到的数据包,发现第二次捕获的数据包中,请求方法和URL与第一次相同,但响应状态码、内容长度等有所不同。

九、实验总结1. 通过本次实验,掌握了网络数据包捕获的基本方法;2. 学习了不同网络协议的工作原理,如HTTP协议;3. 使用Wireshark等网络抓包工具,对捕获到的数据包进行分析,有助于了解网络通信过程。

十、实验反思1. 在实验过程中,需要注意设置合适的过滤条件,以便快速定位所需捕获的数据包;2. 分析数据包时,要熟悉不同协议的格式和内容,以便准确解读数据包;3. 实验过程中,遇到的问题主要包括数据包捕获失败、分析不准确等,通过查阅资料和请教他人,成功解决了这些问题。

实验二网络流量捕获与网络设备模拟器实验一、实验目的1、掌握网络流量捕获软件Wireshark的基本使用方法2、掌握使用Wireshark捕获网络数据、分析协议数据封装格式3、掌握CISCO 网络模拟器Packet tracer 的基本使用方法。

二、实验属性验证性实验三、实验仪器设备及器材具备Windows操作系统的PC机、安装Wireshark和Packet tracer软件。

四、实验要求1、预习报告中需解决以下问题:windows环境下常用的网络命令。

2、使用网络命令或使用相应应用软件产生被捕获数据并分析协议数据内容。

3、按规定要求写出实验报告。

五、实验预备知识(一) windows环境下常用的网络命令介绍(1)IP地址与以太网卡硬件地址查看命令:ipconfig(2)网络连接测试命令:ping(3)地址解析命令:ARP(4)文件传输命令:FTP(5)显示协议及其端口信息和当前的TCP/IP 网络连接:Netstat(6)路由跟踪命令:Tracert(7)远程登录命令:Telnet(1)ipconfig 命令Ipconfig命令应该是最最基础的命令了,主要功能就是显示用户所在主机内部的IP协议的配置信息等资料。

它的主要参数有:1、all:显示与TCP/IP协议相关的所有细节信息,其中包括测试的主机名、IP地址、子网掩码、节点类型、是否启用IP路由、网卡的物理地址、默认网关等。

2、renew all:更新全部适配器的通信配置情况,所有测试重新开始。

3、release all:释放全部适配器的通信配置情况。

4、renew n:更新第n号适配器的通信配置情况,所有测试重新开始。

例如:C:\>ipconfig ,显示如下Windows IP ConfigurationEthernet adapter 本地连接:Connection-specific DNS Suffix . :IP Address. . . . . . . . . . . . : 192.168.0.14Subnet Mask . . . . . . . . . . . : 255.255.255.0Default Gateway . . . . . . . . . : 192.168.0.1(2)ping命令PING命令是一个在网络中非常重要的并且常用的命令,主要是用来测试网络是否连通。

网路设备模拟器Packet Tracer实验实验一网络连接线的制作首先,我们将学习如何制作直通线和交叉线,并用做线连通性测试仪测试线路是否可以正常工作。

然后,再学习如何利用做好的缆线将两台工作站连接起来。

工具 / 准备:(1)Cat5 无遮蔽式双绞缆线若干米;(2)RJ-45 接头(水晶头)若干个;(3)RJ-45 压线工具(以便将RJ-45 接头接到缆线末端);(4) 测试仪(可以测试直通或交叉缆线是否能正常工作);(5)剪线器。

步骤 1- 做线说明根据本实验要求我们需要制作符合直通线和交叉线标准的两种缆线。

下面介绍有关的做线信息。

我们先来了解以下有关水晶头的信息(图1):图 1 水晶头带金属片的一面图如果用左手握住水晶头,将有弹片的一面朝下,带金属片的一面朝上,线头的插孔朝向右手一侧时,可以看到接头中的8 个引脚。

为了叙述方便,我们对引脚进行编号,如下图2 所示。

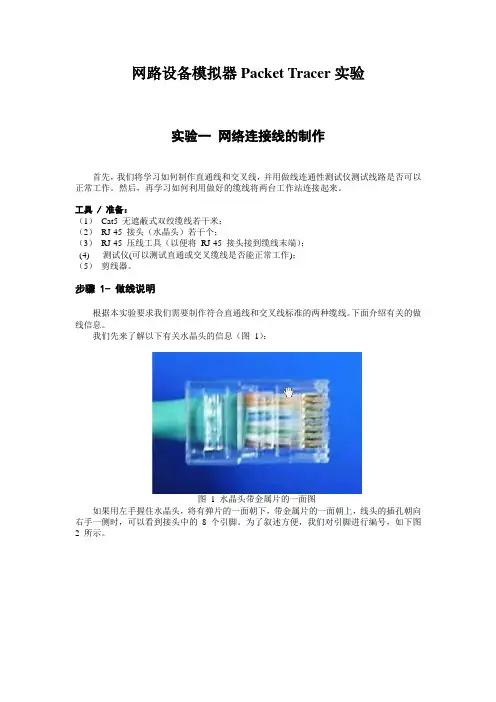

图 2 水晶头引脚分布图从工作站连接到集线器/交换器和从连接面板到集线器/交换器需要使用直通线,直通线的两端都符合T568-B 或T568-A标准,目前国内使用的直通线大多采用T568-B 标准(图3)。

图 3 直通线做线示意图T568-A标准的线头排列顺序为绿白、绿、橙白、蓝、蓝白、橙、棕白、棕。

T568-B 标准的线头排列顺序为橙白、橙、绿白、蓝、蓝白、绿、棕白、棕。

从工作站连接到工作站则需要使用交叉线,交叉线的一端符合T568-B 标准,另一端符合T568-A标准(图4)。

图 4 交叉线做线示意图步骤 2- 建立 T568-B 直通连接缆线和建立 T568-A/T568-B 交叉连接缆线。

按照图3 与如下步骤制作符合T568-B标准的直通连接缆线(缆线两端应该以相同的方式接线,即都为T568-B标准)。

T568-B标准做线:1、根据设备间或设备与插头的距离,然后再加至少20 厘米的距离。

此种缆线的最大长度为100米,本次实验所要求的标准长度为2 米和3米。

实验2_北航研究生计算机网络实验引言:计算机网络实验是计算机网络课程中非常重要的一部分。

通过实验,可以加深对计算机网络原理和协议的理解,并且提高实践能力。

在北航研究生计算机网络实验中,实验2是一个关于网络通信的实验,本文将对该实验进行详细描述和分析。

一、实验目的1.通过实验深入了解网络通信原理和实现;2.熟悉并掌握网络通信调试工具的使用方法;3.通过实验提高网络故障排查和修复的能力。

二、实验内容本次实验的内容是使用网络通信技术完成一个具体任务。

实验使用的工具是Wireshark,这是一款常用的网络抓包分析软件。

学生需要在虚拟机上模拟网络环境,并且使用Wireshark工具对网络通信进行抓包和分析。

实验的具体步骤如下:1.准备实验环境:使用虚拟机软件搭建网络环境,一般使用VMware Workstation或VirtualBox软件;2.配置网络参数:为虚拟机配置IP地址、网关地址、子网掩码等网络参数;3.设置Wireshark:在虚拟机上安装Wireshark软件,并进行基础的配置;4.抓包分析:使用Wireshark对网络通信进行抓包,并对抓包结果进行分析;5.故障排查和修复:根据抓包结果分析,定位网络故障的原因,并进行相应的修复。

三、实验结果与分析进行实验后,我们得到了一份Wireshark的抓包结果。

通过对抓包结果的分析,我们可以得到以下结论:1.网络通信存在问题,通信过程中有大量的丢包和重传;2.网络延迟较高,造成通信速度较慢;3.一些数据包在传输过程中被篡改。

根据以上结论,我们可以推断网络通信存在以下问题:1.网络链路质量差,导致数据包丢失和重传;2.网络带宽不足,导致通信速度较慢;3.网络安全问题,导致数据包被篡改。

为了解决以上问题,我们可以尝试以下解决方案:1.改善网络链路质量,可以通过替换网线、调整网络设备位置等方式改善网络信号质量;2.增加网络带宽,可以通过升级网络设备或增加网络带宽来提高通信速度;3.加强网络安全防护,可以使用防火墙软件、数据包加密等方式来防止数据包被篡改。

实验二网络抓包——sniffer pro的使用实验报告实验目的:了解网络嗅探的原理;掌握Sniffer Pro嗅探器的使用方法;实验步骤:任务一熟悉Sniffer Pro工具的使用:络适配器进行镜像,此时正确选择接入网络的网卡,这样sniffer pro才可以把网卡设置为混杂模式,以接收在网络上传输的数据包:Sniffer Pro运行后的主界面:网络监视面板:捕获数据包窗口:专家分析系统提供了一个智能的分析平台,对网络上的流量进行了一些分析对于分析出的诊断结果可以查看在线帮助获得。

解码分析:对捕获报文进行解码,窗口分为三部分,第一部分时捕捉到的数据包列表,每一行代表一个数据包;第二部分是针对第一部分被选取数据包加以分析的结果;第三部分则是第一部分被选取数据包的原始内容。

过滤规则定义:①“address”是最常用的定义。

其中包括MAC地址、ip地址和ipx地址的定义。

以定义IP地址过滤为例,如下图所示:②“advanced”定义捕获的相关协议的数据包。

如图所示:③“buffer”定义捕获数据包的缓冲区。

如图所示:④最后,需将定义的过滤规则应用于捕获中,在主界面选择任务二捕获HTTP数据包并分析:1.定义过滤的地址规则:2.定义过滤的协议规则:3.开始捕获主机的有关HTTP协议的数据包:4. 开始捕捉之后,显示捕捉的Packet的数量:5. 主机登陆一个Web站点,并输入自己的邮箱地址和密码。

按钮,停止抓包,系统自动打开捕获数据包窗口。

析捕获的数据包。

8. 通过报文解码窗口分析TCP和IP包头结构:由图可知:本机无线局域网物理地址为00-25-D3-BC-32-55,IP地址为10.10.173.156。

10.10.173.156,总计1462个字节。

前六个字节为目的主机(本机)的MAC地址,两个字节规定数据进入网络层使用的协议类型为IP协议,TCP报头结构:IP报头结构:思考:本实验是在交换式环境下进行的,因此抓获的数据包具有什么特点?如果在共享式环境下进行抓获的数据包又有什么特点?交换式网络只能抓到本机收到或者发出的数据包,以及广播中的数据包共享式网络以广播方式发送数据包的形式使得任何网络接收设备都可接收到所有正在传送的通讯数据, 不过只将判断为应该接收的数据包传给上层应用程序处理。

实验二网络抓包及协议分析实验(网络协议分析工具Ethereal,Sniffer,T cpdump等)⏹目的及意义:利用网络协议分析工具截获网络中传送的数据包,通过观察分析,从而了解和认识(理解)协议的运行机制。

⏹Ethereal较为流行的一种计算机网络调试和数据分组捕捉软件,开放源代码,支持Linux和Windows平台。

最初由Gerald Combs开发,随后由一个Ethereal团队进行维护和开发,如今可以支持五百多种协议的网络协议分析器,它提供了强大的协议分析功能,可以与商业的网络分析系统相媲美。

主要用于网络的故障分析和修复、软件和协议开发,以及教学领域。

⏹技术方面:网络协议分析系统基于一套捕捉网络数据分组的函数库。

该套数据库工作在网络分析系统模块的最底层,其作用是从网卡上取得数据分组或者根据过滤规则取出数据分组的子集,再转交给上层分析模块。

Ethereal在linux下采用libpcap函数库捕捉数据分组,在Windiows下采用Winpcap函数库捕捉数据分组。

(小知识:1992年Berkeley实验室的Steven McCanne和Van Jacobson提出在Linux下分组过滤规则的一种实现:BPF。

Libpcap正是基于BPF的开放源码的捕捉数据分组的函数库,现有的大部分Linux捕捉数据分组系统都是基于这套函数库的,或者在其上面做了些改进。

意大利人Fulvio Risso和Loris Degioanni提出并实现了Windows下的函数库Wipcap,称之为NPF(Netgroup Packet Filter))⏹下载与安装:在Windows下安装Ethereal,然后执行安装。

Ethereal 在0.10.12版本后都内置了Winpcap,如没内置的Winpcap,可先安装Winpcap。

一.实验目的:1.了解抓包与协议分析软件的简单使用方法。

2.了解并验证网络上数据包的基本结构。

网络流量分析实验报告1. 研究背景随着互联网的快速发展和普及,人们对网络质量和性能的要求也越来越高。

网络流量分析作为一种评估网络性能和安全性的重要手段,在网络管理和优化中扮演着重要角色。

本实验旨在通过对网络流量的分析,了解网络行为以及可能存在的问题,并提出相应的解决方案。

2. 实验目的2.1 理解网络流量分析的基本原理和方法;2.2 掌握常用的网络流量分析工具和技术;2.3 分析实验数据,发现网络中的异常行为;2.4 提出网络优化和安全性改进的建议。

3. 实验过程3.1 数据收集为了进行网络流量分析,我们选择了一个代表性的网络环境,使用Wireshark工具进行数据包捕获。

通过设置过滤条件,我们仅截取了特定时间段内的数据包。

3.2 数据预处理得到的数据包包含了大量的信息,我们需要对数据进行预处理,提取出我们关心的特征。

首先根据协议类型对数据包进行分类,如TCP、UDP等。

然后提取出源IP地址、目标IP地址、源端口、目标端口等关键信息。

3.3 流量分析基于预处理后的数据,我们进行了以下几个方面的流量分析:3.3.1 流量量统计通过统计数据包数量、字节数、数据包大小分布等指标,我们了解了网络流量的整体情况。

3.3.2 流量时序分析将数据包按时间顺序排列,并结合网络拓扑图,我们分析了流量的变化趋势和频率。

通过这种方式,我们可以发现网络中的高峰期和低谷期,从而优化网络资源的分配。

3.3.3 流量来源分析通过分析源IP地址和源端口,我们了解了网络流量的来源地和服务类型。

这有助于判断是否存在异常流量,并采取相应的处理措施。

3.3.4 流量去向分析通过分析目标IP地址和目标端口,我们了解了网络流量的去向地和服务类型。

这有助于判断网络的传输效率和安全性,进而提出改进方案。

4. 实验结果与讨论根据实验数据的分析,我们得到了如下结果:4.1 总体流量情况我们统计了网络流量的总体情况,发现每天的流量峰值出现在晚上8点到10点之间,这是因为用户在这个时间段集中上网和下载文件。

广西民族大学网络数据捕获及分析实验报告学院:信息科学与工程学院班级 10网络姓名郭璇学号 110263100129 实验日期 2012年10月19日指导老师周卫实验名称网络数据捕获及分析实验报告一、实验目的1、通过捕获网络通信数据,使学生能够真实地观察到传输层(TCP)和应用层(HTTP)协议的数据,对计算机网络数据传输有感性的认识。

2、通过对捕获的数据的分析,巩固学生对这些协议制定的规则以及工作的机制理解,从而对计算机网络数据传输有初步的认识,以便为之后通信协议设计以及通信软件设计打下良好的基础。

二、协议理论TCP:1、Transmission Control Protocol 传输控制协议TCP是一种面向连接(连接导向)的、可靠的、基于字节流的运输层(Transport layer)通信协议,由IETF的RFC 793说明(specified)。

在简化的计算机网络OSI模型中,它完成第四层传输层所指定的功能,UDP是同一层内另一个重要的传输协议。

2、TCP所提供服务的主要特点:(1)面向连接的传输;(2)端到端的通信;(3)高可靠性,确保传输数据的正确性,不出现丢失或乱序;(4)全双工方式传输;(5)采用字节流方式,即以字节为单位传输字节序列;(6)紧急数据传送功能。

3、TCP连接的建立与终止TCP连接的建立:TCP协议通过三个报文段完成连接的建立,这个过程称为三次握手(three-way handshake),过程如下图所示。

TCP连接的终止:建立一个连接需要三次握手,而终止一个连接要经过四次握手,这是由TCP的半关闭(half-close)造成的。

具体过程如下图所示。

4、服务流程TCP协议提供的是可靠的、面向连接的传输控制协议,即在传输数据前要先建立逻辑连接,然后再传输数据,最后释放连接3个过程。

TCP提供端到端、全双工通信;采用字节流方式,如果字节流太长,将其分段;提供紧急数据传送功能。

计算机网络模拟器实验报告(1)计算机网络模拟器实验报告学院:学号:姓名:实验名称:计算机网络模拟器试验实验说明:共5个实验,其中前3个必做,后2个选做。

一、实验目的1、掌握模拟器软件的使用方法;2、掌握配置PC、交换机、路由器的方法;3、掌握为交换机设置VLAN,为端口设置TRUNK的方法。

二、实验环境(请注意关闭杀毒软件)WinXP/WIN7、HW-RouteSim 2.2(软件请到BB课程资源下载,下载后直接解压缩运行;下载前请关闭杀毒软件)三、实验步骤及结果实验一:计算机和交换机基本设置添加一个交换机,两个计算机,连接A电脑到交换机3号端口,B电脑到6号端口,双击交换机,进入终端配置:<Switch>systempassword:[Quidway]sysname S3026 ;交换机重命名为S3026 [S3026]super password 111 ;设置特权密码为111 [S3026]quit<S3026>syspassword:111[S3026]display currect-config ;查看当前所有配置[S3026]display vlan all ;查看当前VLAN设置观察此时所有交换机端口都在同一个vlan1内。

双击小电脑A:login:rootpassword:linux[root@PCAroot]# ? ;输入?号查看命令提示[root@PCAroot]#ifconfig双击小电脑B:login:rootpassword:linux[root@PCAroot]#ifconfig 2 netmask点击A电脑做测试:2实验结果及其分析:(将结果保存为文件net1.txt)<Quidway>systemEnter system view, return to user view with Ctrl+Z. [Quidway]sysname S3026[S3026]super password 111[S3026]quit<S3026>sysEnter system view, return to user view with Ctrl+Z. password:111[S3026]display currect-config#hostname S3026super password 111#radius scheme systemserver-type huaweiuser-name-format without-domaindomain systemradius-scheme systemaccess-limit disablestate activeidle-cut disabledomain default enable system##vlan 1ip addressip route-static (default gateway) #interface Aux0/0#interface Ethernet0/1##interface Ethernet0/2##interface Ethernet0/3##interface Ethernet0/4 ##interface Ethernet0/5 ##interface Ethernet0/6 ##interface Ethernet0/7 ##interface Ethernet0/8 ##interface NULL0##user-interface aux 0 passworduser-interface vty 0 4passwordreturn[S3026]display vlan allVlan Name Status Ports-------- -------- ---------- ------------------------1 default Active F0/1, F0/2, F0/3, F0/4, F0/5, F0/6, F0/7, F0/81002 fddi-d Active1004 fnet-d ActiveVLAN Type SAID MTU-------- ------- -------------- --------1 enet 100001 15001002 fddi 101002 15001002 fnet 101003 1500[S3026]Red Hat Linux release 7.3 (Valhalla)PCA login: rootpassword: linux[root@PCA root]# ?ifconfig eth0 <ip address> netmask <netmask> ifconfig eth0 <ip address> netmask <netmask> down ifconfigroute add default gw <ip address>route del default gwrouteping <ip address>telnet <ip address>shutdown -h nowinit 0Red Hat Linux release 7.3 (Valhalla)PCB login: rootpassword: linux[root@PCB root]#4packets transmitted, 4 received, 0% loss, time 2000ms [root@PCA root]#试验二:基本VLAN设置添加2台交换机,4台计算机。

The monotonous and dull air suffocated my young heart and wrapped my flying wings.悉心整理助您一臂(页眉可删)计算机网络模拟器实验报告篇一:计算机网络实验报告二模拟器boson的使用计算机网络实验实验二模拟器boson的使用学院:班级:学号:姓名:实验2模拟器boson的使用一、实验目的:熟悉boson界面,掌握boson的使用方法二、实验要求:掌握模拟器bosonnetsim的基本用法,能亲自用“bosonnetworkDesigner”设计一个网络结构,并能够正确使用boson 软件进行路由器和交换机等网络设备的配置。

三、实验内容:1.在bosonDesigner设计一个网络结构,1个交换机和2个pc机2.在bosonnetsim配置,并检查拓扑结构。

可以在先阅读后面的boson软件介绍在做下面的实验四、实验步骤1、boson的使用通过boson的自定义网络拓扑结构我们可以更好地理解网络结构,深入地掌握路由、交换设备的配置命令,利用它我们可以搭建出自己需要的网络。

1)添加设备启动bosonnetsim后,单击“File”菜单下的“newnetmap”,则bosonnetworkDesigner被启动,在其中绘制下面的拓扑图:交换机采用2950,pc采用pc->win982)绘制连线鼠标选中switch1,右键如图,将pc1接在交换机的fastethernet0/1端口上,选择好后,会出现连线设定图,选择pc1的ethernet0,将switch1的Fastethernet0/1和pc1的ethernet0连接起来。

同样的方法,pc2接在交换机的fastethernet0/2端口上。

3)保存拓扑结构拓扑图绘制好后,保存起来。

选择File->saveas?,将拓扑结构保存到指定目录(当前的实验文件夹),文件名*.top2、bosonnetsim的使用拓扑图绘制好后,必须把它装载到bosonnetsim中才能进行配置。

实验二网络流量捕获与网络设备模拟器实验一、实验目的1、掌握网络流量捕获软件Wireshark的基本使用方法2、掌握使用Wireshark捕获网络数据、分析协议数据封装格式3、掌握CISCO 网络模拟器Packet tracer 的基本使用方法。

二、实验属性验证性实验三、实验仪器设备及器材具备Windows操作系统的PC机、安装Wireshark和Packet tracer软件。

四、实验要求1、预习报告中需解决以下问题:windows环境下常用的网络命令。

2、使用网络命令或使用相应应用软件产生被捕获数据并分析协议数据内容。

3、按规定要求写出实验报告。

五、实验预备知识(一) windows环境下常用的网络命令介绍(1)IP地址与以太网卡硬件地址查看命令:ipconfig(2)网络连接测试命令:ping(3)地址解析命令:ARP(4)文件传输命令:FTP(5)显示协议及其端口信息和当前的TCP/IP 网络连接:Netstat(6)路由跟踪命令:Tracert(7)远程登录命令:Telnet(1)ipconfig 命令Ipconfig命令应该是最最基础的命令了,主要功能就是显示用户所在主机内部的IP协议的配置信息等资料。

它的主要参数有:1、all:显示与TCP/IP协议相关的所有细节信息,其中包括测试的主机名、IP地址、子网掩码、节点类型、是否启用IP路由、网卡的物理地址、默认网关等。

2、renew all:更新全部适配器的通信配置情况,所有测试重新开始。

3、release all:释放全部适配器的通信配置情况。

4、renew n:更新第n号适配器的通信配置情况,所有测试重新开始。

例如:C:\>ipconfig ,显示如下Windows IP ConfigurationEthernet adapter 本地连接:Connection-specific DNS Suffix . :IP Address. . . . . . . . . . . . : 192.168.0.14Subnet Mask . . . . . . . . . . . : 255.255.255.0Default Gateway . . . . . . . . . : 192.168.0.1(2)ping命令PING命令是一个在网络中非常重要的并且常用的命令,主要是用来测试网络是否连通。

该命令通过发送一个ICMP(网络控制消息协议)包的回应来看是否和对方连通,一般我们用来测试目标主机是否可以连接,或者可以通过TTL 值来判断对方的操作系统的版本。

常用参数说明:-a -t -r使用举例:Ping 计算机名ping wangluo21 //获取计算机IPPing IP地址ping -a 172.16.22.36 //获取计算机名Ping 域名ping 比如你想测试你和IP地址为192.168.0.1的机器是否连通,那么就可以使用这个命令:ping 192.168.0.1,那么如果连通就会有如下返回:C:\>ping 192.168.0.1Pinging 192.168.0.1 with 32 bytes of data:Reply from 192.168.0.1: bytes=32 time<1ms TTL=128。

Ping statistics for 192.168.0.1:Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),Approximate round trip times in milli-seconds:Minimum = 0ms, Maximum = 0ms, Average = 0ms如果不连通的话,就会返回超时:Pinging 192.168.0.1 with 32 bytes of data:Request timed out.。

.Ping statistics for 192.168.0.1:Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),那么就证明你和该计算机的网络不通,也许是对方没有上网,或者装了防火墙。

在局域网中,如果是同一个工作组的机器,你可以通过ping对方的机器名称获得对方的IP地址,参数:-t可以不间断的向一个机器发送包-l包大小参数还能设定发送包的最大值,这样差不多句有了DoS的功能了,也就是在黑客技术中的洪水攻击,最大值为65500。

如:C:\>ping 192.168.0.1 -t -l 65500因为加了-t参数,ping命令本身是不会停止的,于是我们就可以使用Ctrl + C来终止该命令。

ping命令还有一些别的参数,请自己参考帮助。

(3)Arp命令显示和修改“地址解析协议”(ARP) 所使用的到以太网的IP 或令牌环物理地址翻译表。

该命令只有在安装了TCP/IP 协议之后才可用。

arp -a [inet_addr] [-N [if_addr]]arp -d inet_addr [if_addr]arp -s inet_addr ether_addr [if_addr]参数:-a(或g):通过询问TCP/IP 显示当前ARP 项。

如果指定了inet_addr,则只显示指定计算机的IP 和物理地址。

inet_addr:以加点的十进制标记指定IP 地址。

-N:显示由if_addr 指定的网络界面ARP 项。

if_addr:指定需要修改其地址转换表接口的IP 地址(如果有的话)。

如果不存在,将使用第一个可适用的接口。

-d:删除由inet_addr 指定的项。

-s:在ARP 缓存中添加项,将IP 地址inet_addr 和物理地址ether_addr 关联。

物理地址由以连字符分隔的 6 个十六进制字节给定。

使用带点的十进制标记指定IP 地址。

项是永久性的,即在超时到期后项自动从缓存删除。

ether_addr:指定物理地址。

(4)FTP命令FTP命令是一个文件传输的命令,该命令可以在两台互联的机器之间传送文件,这跟我们常用的FTP软件是一样的,但是我们的软件一般都是GUI(可视)界面的,但它是命令类型的。

格式如下:ftp [-v] [-n] [-i] [-d] [-g] [-s:filename] [-a] [-w:windowsize] [computer]参数解释-v:禁止显示远程服务器响应。

-n:禁止自动登录到初始连接。

-i:多个文件传送时关闭交互提示。

-d:启用调试、显示在客户端和服务器之间传递的所有ftp 命令。

-g:禁用文件名组,它允许在本地文件和路径名中使用通配符字符(* 和?)。

-s: filename:指定包含ftp 命令的文本文件;当ftp 启动后,这些命令将自动运行。

该参数中不允许有空格。

使用该开关而不是重定向(> )。

-a:在捆绑数据连接时使用任何本地接口。

-w:windowsize:替代默认大小为4096 的传送缓冲区。

Computer:指定要连接到远程计算机的计算机名或IP 地址。

如果指定,计算机必须是行的最后一个参数。

FTP命令主要是在网上进行文件的传输,它的子命令非常多,我们挑一些主要的来讲。

一般在命令提示符下输入FTP后,就打开如下界面:C:\>ftpftp>那么我们输入的命令都是在"ftp>"后面的,也就是说我们输入ftp命令后,那么我们就进入了FTP的平台,所有的操作都是基于FTP上的。

假如我们要打开一台网络上已经开了FTP服务的服务器,那么我们就可以登陆到该服务器,然后上传/下载文件,有时候我们的权限是只能下载,那么我们就不能上传,这具体要看你有的权限。

假如我们要打开一个FTP服务器,那么我们就可以在FTP平台下输入:open 主机IP 端口例如:ftp>open 192.168.0.39 21,那么就会显示下面的效果:C:\>ftpftp> open 192.168.0.39Connected to 192.168.0.39.220 Serv-U FTP Server v4.2 for WinSock ready...User (192.168.0.39none)):到这里就需要我们输入用户名,如果是对方的服务器是支持匿名的,那么我们就可以输入像ftp之类的用户,如:User (192.168.0.39none)): ftp331 User name okay, please send complete E-mail address as password.Password:密码也是输入ftp,那么就会显示登陆成功,如下:Password: ***230-(欢迎你来到FTP192.168.0.39服务器!)230 User logged in, proceed.ftp>显示230就代表代表登陆成功,如果显示别的,比如530,那么就是用户名或密码错误,登陆失败。

登陆后就可以使用一些命令,包括上传/下载,执行外部命令等。

要获得FTP的所有命令,可以键入help命令,它所有命令列表如下:ftp> help 我们把常用的命令解释一下:1.!:执行一个非FTP平台下的外部命令,如:!cls,那么将清除屏幕。

2.delete:删除一个文件,比如在你的当前FTP根目录下有一个dir1.txt的文件,你需要删除它,就输入delete dir1.txt。

3.ls:列出现在有的文件列表,该命令是Unix/Linux下的一个命令,主要是列出该目录下的文件,而不管文件夹4.put:从本地计算机上传一个文件到FTP服务器上,例如:put cmd.exe,那么就会把当前目录下有的cmd.exe传的FTP服务器5.上的当前目录,该命令是最常用的。

6.ascii:该命令可以使上传的文件是按照ASCII码来传输的。

7.get:该命令也比较常用,也是把对方FTP服务器上的文件下载到自己的当前目录。

如:get cmd.exe,就会把FTP服务器上的8.cmd.exe文件下载到当前目录。

9.mdelete/rmdir:删除一个目录/文件夹,比如:mdelete a ,那么该文件夹将被删除。

10.pwd:显示当前所处在FTP的那个目录下,相当于显示当前路径。

例如:ftp> pwd257 "/SOFTWARE/safe_tools" is current directory.11.quit/bye:结束当前的FTP连接,并且退出FTP。

12.type:设定文件传输类型,类型有:[ ascii | binary | image | tenex ],如果你是传文本文件之类的就使用ascii码,如果是应用程序的话,就使用binary,如果是图片就使用image。