收稿日期:2009-11-19;修回日期:2010-01-04 基金项目:国家 863 计划资助项目(2009AA01Z403,2009AA01Z435)

作者简介:刘昌平(1975-),男,湖南祁阳人,博士研究生,主要研究方向为可信计算(gzucit y @hot m ai.l co m );范明钰(1962-),女,四川成都人,教授,博导,主要研究方向为信息安全;王光卫(1959-),男,四川成都人,高级工程师,博士,主要研究方向为信息安全、数字通信;郑秀林(1956-),男,教授,主要研究方向为密码算法设计与分析;宫亚峰(1951-),男,高级工程师,主要研究方向为信息安全、架构设计.

Android 手机的轻量级访问控制

*

刘昌平1

,范明钰1

,王光卫1

,郑秀林2

,宫亚峰

3

(1.电子科技大学计算机科学与工程学院,成都611731;2.北京电子科技学院,北京100070;3.国家信息技术安全研究中心,北京100091)

摘 要:Andr oid 手机与计算机建立连接之后,计算机能以root 身份登录Androi d 手机,会给手机的应用程序和用户数据造成安全隐患。以A ndroi d 手机为平台,提出了一种适用于Androi d 手机的访问控制方法,该方法在Androi d 手机的内核中增加访问控制模块,并根据手机用户定制的访问控制策略来控制计算机对Andr oid 手机的文件访问。仿真实验表明,该方法以较小的性能代价实现了Androi d 手机的文件访问控制,能有效地保护手机用户的应用程序和数据安全。

关键词:访问控制;手机;操作系统;可信计算基

中图分类号:TP309 文献标志码:A 文章编号:1001-3695(2010)07-2611-03do:i 10.3969/.j i ssn .1001-3695.2010.07.059

L i gh-t w ei ght access contro l oriented to w ard A ndro i d

L IU Chang-pi ng 1,FAN M i ng -yu 1,WANG G uang -we i 1,ZHENG X i u -lin 2,GONG Y a -feng 3

(1.S chool o f C o mputer Science &Eng i n e ering,Un iversit y of E lectronic S cie n ce&Technolo gy of Ch i na,Chengdu 611731,Ch i na;2.B eijing E le c t ron i c S cience&Tec hn ology In stit u t e ,Be i jing 100070,Ch i na;3.Na tional R ese arc h C e n ter for Infor m ation Tec hn ology S ec u rit y,B eijing 100091,China )

Abstract :Co m puter user cou l d logi n Androi d w ith root privilege after connecti on bet ween co m puter and Androi d w as built through USB i n terface .Th is pri vil ege leakage exposed user s pri vacy date on cell phone to the potential attacker and troj an program .A m i ing at this vulnerability ,this paper proposed a li gh-t w ei ghtm ethod f or controlling access on Androi d .This m e -thod e mbedded an access controlmodule i n the kernel ofAndroi d to control co m puter s access on Androi d accord i ng the ac -cess polici es defi ned beforehand .Sm i ulati ng experm i ent s hows that th i s m ethod can protect eff ecti vel y user s pri vacy on cell phone w it h littl e perfor m ance cos.t Key words :access contro;l cell phone ;operati ng syste m;trusted compu ting base

0 引言

随着网络与通信技术的不断发展,智能手机逐渐成为人们的日常消费品,智能手机的用户与日俱增。除了基本的通话功能以外,智能手机还具备PDA (persona l d i g ita l assistant)的主要功能,尤其包括个人信息管理以及无线接入互联网的功能,智能手机已经成为互联网中新型的终端节点。目前智能手机的主流操作系统主要有Symb i an 、W i ndows M ob ile 和A ndro i d 。

恶意程序威胁着计算机系统的安全,攻击者利用计算系统的漏洞在目标计算机上安装恶意程序,籍此来窃取被攻击者的敏感信息。智能手机通过在无线接入设备进入互联网的同时,也成为恶意程序新的攻击对象。智能手机的计算能力和存储空间有限,难以布署诸如防火墙、入侵检测系统等安全工具,智能手机中的用户隐私信息以及手机用户的合法权益成为攻击者新的攻击目标。

针对上述问题,本文以Andro id 手机为平台,在手机的操作系统中增加轻量级访问控制模块,控制计算机对A ndro i d 手机的文件访问。

1 Andr o i d 概述

1 1 A nd ro i d

A ndro i d 是G oog l e 于2007年底发布的基于L i nux 内核的开源手机操作系统[1],2008年9月T-M ob ile 正式发布了第一款Goog le 智能手机T-M obil e G1[2]。A ndro i d 的架构主要分为三部分:低层以L i nux 为操作系统内核,提供进程管理、存储管理等基本功能;中间层包括软件管理器、数据库服务等中间件,向应用层软件提供A P I(applicati on progra m interface);应用层以Java 为开发语言,由第三方自行开发应用软件。2009年10月G oog l e 发布了A ndroid SDK (soft w are developi ng kits )2.0[3],其中包括A ndro i d 模拟器以及若干个开发工具,为第三方提供了软件开发空间。1 2 AD B

A ndro i d debug bri dge(ADB)[3]是Andro i d SDK 中的一个实用工具,向A ndroid 手机用户提供安装、管理应用软件和用户数据的功能。AD

B 由客户端工具(ADB c lient ,ADBC)和服务

第27卷第7期2010年7月

计算机应用研究Application R esearc h of C o m puters

V o.l 27N o .7

Ju.l 2010

端工具(ADB daemon ,ADBD )组成。客户端工具运行在计算机(如个人计算机)上,服务端工具以后台守护进程的方式运行在A ndro i d 模拟器或手机上。ADBD 与ADBC 建立连接之后,接收来自ADBC 的命令,并在A ndro i d 模拟器或A ndro i d 手机上执行该命令。例如:

adb push new app .apk /data /app /ne w app.apk

该命令将计算机上的文件new app .apk 复制到A ndro i d 模拟器或手机的目录/da ta /app 下,如果/data /app /ne w app .apk 已经存在,ADBD 将覆盖原文件。

adb i nstall n e w app .apk

该命令在Andro i d 模拟器或A ndro i d 手机上安装应用软件ne w app .apk ,默认的安装路径是/data /app 。1 3 Andro i d 安全

A ndro i d 为每个应用软件和该软件创建的数据文件分配一个L i nux ID,并为之创建一个沙箱(sandbox)来防止其他应用软件的干扰。在默认情况下,应用软件的活动范围仅限于自己的沙箱,没有权限执行对其他应用程序或操作系统有害的行为,如替换原来的程序文件等。例如Andro id 仅允许应用软件/syste m /app /Contacts .apk 访问数据文件/da ta /data /com.an -droid .prov iders .con tacts/da tabases /con tacts .db ,并且拒绝其他应用软件对该数据文件的读写操作。

由此可见,A ndro id 采用了进程隔离策略来保障应用软件及其数据文件的完整性和机密性。A ndro i d 的这种安全策略仅限于A ndro i d 手机的内部范围,当A ndro id 手机通过ADB 与计算机建立连接后,驻留在计算机上的恶意程序便会对A ndro id 应用软件和数据文件构成新的安全威胁。

2 Andr o i d 的安全隐患

A ndro i d 手机采用了进程隔离的安全策略来保障手机的应用程序和数据安全,即使手机用户无意中下载并执行了恶意程序,该恶意程序也没有足够的权限替换手机的程序文件。但是这种保护措施局限于A ndro i d 手机内部,也就是说,A ndro i d 手机的可信计算基(trusted computi ng base ,T CB)[4]仅仅局限于手机本身。

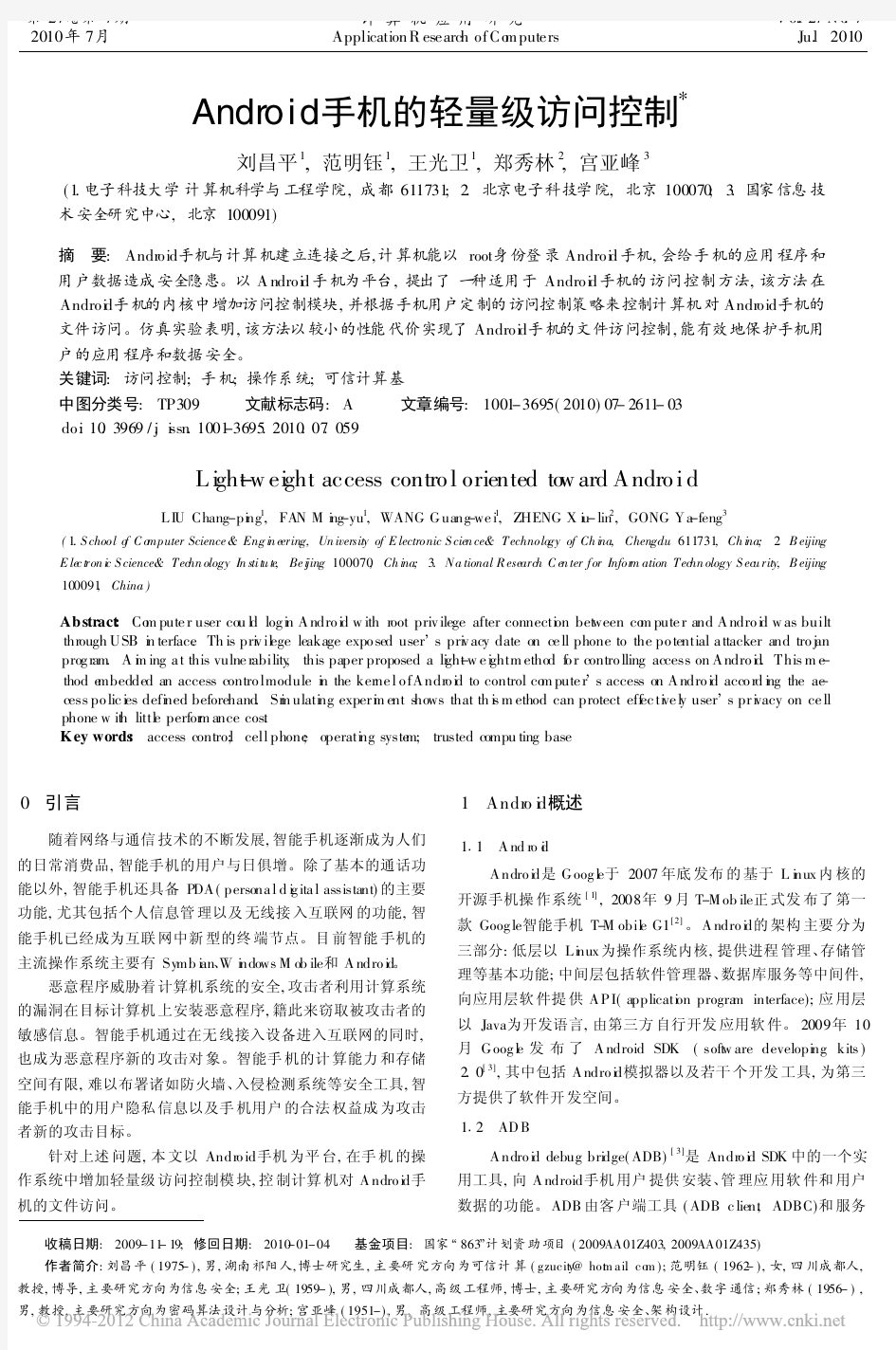

手机用户通过U SB 接口将A ndro id 手机连接到计算机,此

时手机的TCB 应该扩展到所连接的计算机。然而A ndro i d 手机所连接的计算机不一定是可信的,如图1所示。恶意程序不是运行在Andro i d 手机上,而是运行在计算机(如公共场所的计算机)上。攻击者首先在计算机上安装恶意程序,利用ADB 探测A ndro i d 手机并与之建立起连接,最后利用AD B 向An -droid 手机发布命令。

在Goog le 提供的A ndro i d SDK 2.0中,ADB 是以roo t 身份登录A ndro i d 的操作系统,因此具有操纵A ndro i d 手机文件的所有权限,给攻击者提供了植入木马程序和窃取手机用户隐私数据的机会。例如,攻击者在手机用户不知情的情况下,通过ADB 向A ndro i d 手机发布如下命令来替换原来的手机应用程序,将木马程序伪装成合法的应用程序:

adb push new app .apk /data /app /ne w app.apk

还可以发布如下命令来下载手机用户的数据库文件:

adb pu ll /data /data/co m.and roi d.provi ders .contacts /dat abases /con -t acts .db con tacts .db

A ndro i d 手机的数据库文件是以明文方式保存,攻击者下载了

手机用户的数据文件之后便可以得到手机用户的隐私信息。

3 轻量级访问控制方法

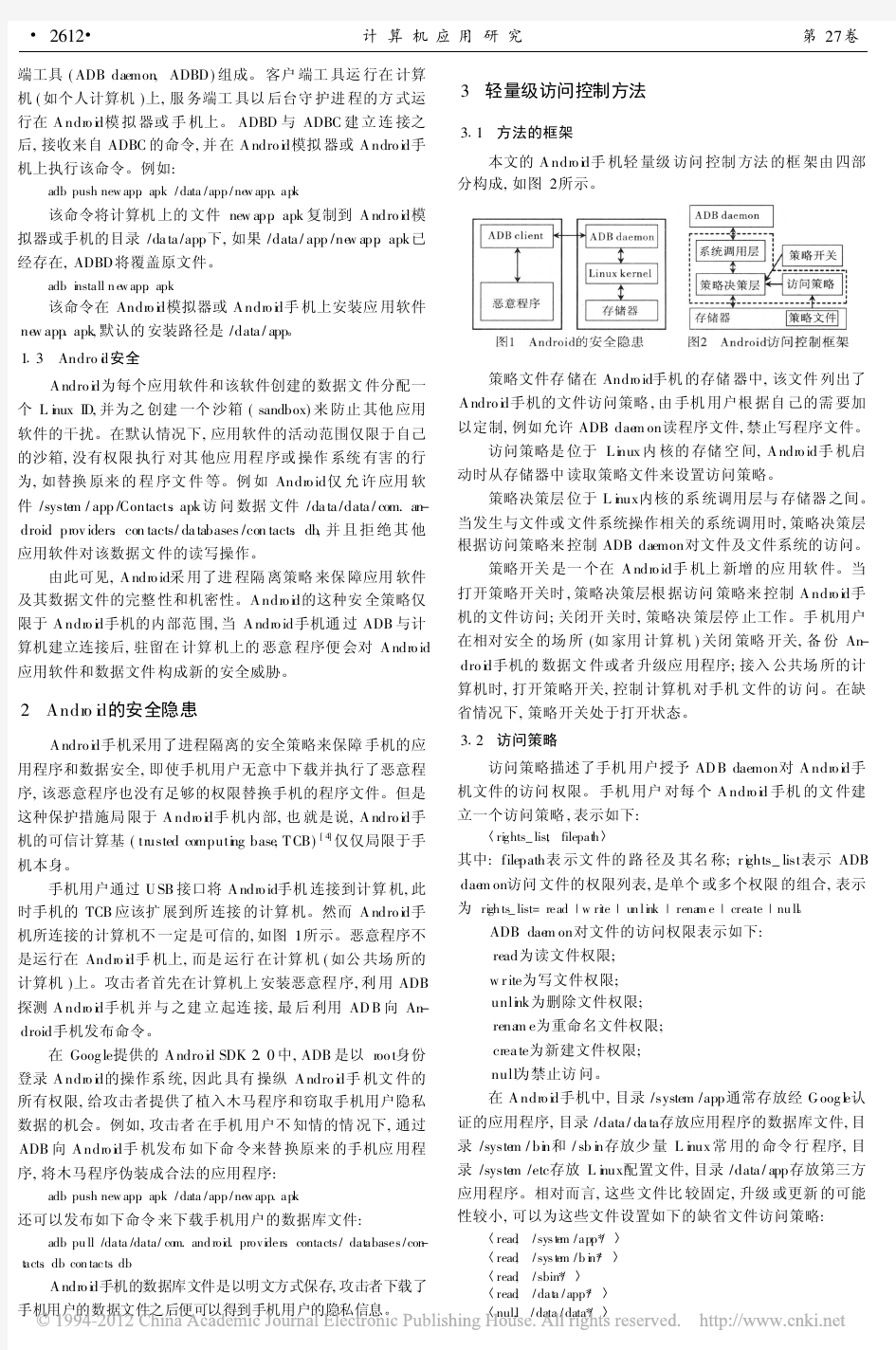

3 1 方法的框架

本文的A ndro i d 手机轻量级访问控制方法的框架由四部

分构成,如图2所示。

策略文件存储在Andro id 手机的存储器中,该文件列出了A ndro i d 手机的文件访问策略,由手机用户根据自己的需要加以定制,例如允许ADB dae m on 读程序文件,禁止写程序文件。

访问策略是位于L i nux 内核的存储空间,A ndro id 手机启动时从存储器中读取策略文件来设置访问策略。

策略决策层位于L i nux 内核的系统调用层与存储器之间。当发生与文件或文件系统操作相关的系统调用时,策略决策层根据访问策略来控制ADB daemon 对文件及文件系统的访问。

策略开关是一个在A ndro id 手机上新增的应用软件。当打开策略开关时,策略决策层根据访问策略来控制A ndro i d 手机的文件访问;关闭开关时,策略决策层停止工作。手机用户在相对安全的场所(如家用计算机)关闭策略开关,备份An -dro i d 手机的数据文件或者升级应用程序;接入公共场所的计算机时,打开策略开关,控制计算机对手机文件的访问。在缺省情况下,策略开关处于打开状态。3 2 访问策略

访问策略描述了手机用户授予AD B daemon 对A ndro i d 手机文件的访问权限。手机用户对每个A ndro i d 手机的文件建立一个访问策略,表示如下:

ri ghts_list ,filepat h

其中:filepath 表示文件的路径及其名称;r i ghts_list 表示ADB dae m on 访问文件的权限列表,是单个或多个权限的组合,表示为ri gh ts _list=read |w ri te |un li nk |rena m e |create |nu ll 。

ADB dae m on 对文件的访问权限表示如下:read 为读文件权限;w r ite 为写文件权限;

unli nk 为删除文件权限;rena m e 为重命名文件权限;crea te 为新建文件权限;null 为禁止访问。

在A ndro i d 手机中,目录/system /app 通常存放经G oog l e 认证的应用程序,目录/data /da ta 存放应用程序的数据库文件,目录/syste m /bi n 和/sb i n 存放少量L i nux 常用的命令行程序,目录/syste m /etc 存放L i nux 配置文件,目录/data /app 存放第三方应用程序。相对而言,这些文件比较固定,升级或更新的可能性较小,可以为这些文件设置如下的缺省文件访问策略:

read ,/sys t e m /app*/ read ,/sys t e m /b i n*/ read ,/sbin*/ read ,/dat a /app*/ nul,l /data /data*/

2612 计算机应用研究 第27卷

A ndro i d 手机的目录/sdcard 通常存放手机用户的数据文件,目录/cache 存放临时文件。这些文件的更新比较大,可以设置如下这些文件的缺省访问策略:

read |w ri te |rena m e |creat e ,/s dcard*/ read |w ri te |un li nk |create ,/cache*/

除了上述缺省的文件访问策略之外,手机用户通过图2中的策略开关定制文件访问策略。3 3 访问控制

L i nux 内核通过系统调用(syste m ca ll)向用户态进程提供服务接口[5],Andro i d 的中间层软件最终也是要通过L i nux 的系统调用来实现。在L i nux 内核中,与3.2节所列文件访问权限有关的系统调用[6]主要有以下五个接口:

sys_read()为读文件的系统调用;sys_w rite ()为写文件的系统调用;sys_unli nk ()为删除文件的系统调用;sys_rena m e ()为修改文件名的系统调用;sys_create ()为新建文件的系统调用;sys_open ()为打开文件的系统调用。

本文将上述系统调用称为A ndro i d 手机文件访问系统调用,图2的策略决策层的访问控制流程如图3

所示。

当发生系统调用时,首先检查当前系统调用是否属于An -droid 手机文件访问系统调用。如果不是,则说明当前系统调用没有访问文件,执行流程按原来的顺序进行。如果发生了文件访问系统调用,则检查当前访问文件的主体是否是ADB dae m on 。如果不是,则说明当前文件访问系统调用是由An -droid 手机内部的应用程序产生的,仍然按照原来的顺序执行。如果AD B dae m on 产生了文件访问系统调用,则说明ADB dae -m on 已经与计算机建立了连接。此时根据当前系统调用的参数(主要是访问方式和文件路径)与事先定义的访问策略进行匹配。如果匹配,则说明当前文件访问符合手机用户定制的访问策略,执行该文件访问操作;否则终止当前系统调用并返回。

4 仿真实验

4 1 实验环境

仿真实验以Andro i d SDK 2.0提供的A ndro i d 模拟器为手机平台,A ndro id 的L i nux 内核版本是2.6.27。根据第3章所述的访问控制方法,本文在A ndro i d 的L i nux 内核中增加文件访问控制模块,并定制缺省的文件访问控制策略。为了与G oog l e 提供的L i nux 内核相区别,将A ndro id 原内核[7]简称为OLK (o ri g i na l L i nux ke rnel),将增加了访问控制方法的内核称为ELK (extended L i nux kerne l)。

仿真实验由两部分组成,即功能测试和性能测试。功能测试的目标是在以ELK 为内核的A ndro i d 手机中ADB 对手机文件的访问是否满足手机用户定制的访问策略;性能测试的目标是测试ELK 的性能消耗。4 2 功能测试

以ELK 为内核启动A ndro i d 模拟器,通过ADB 向A ndro id

模拟器发布如下命令:

命令1 adb pu s h m yphone .apk /s yste m /app /Ph one .apk

命令2 adb pu ll /dat a /dat a /co m.andro i d .p rov i ders .contac ts/data -bas es /con tacts .db contacts .db

命令1 试图以应用程序myphone .apk 伪装成原来的应用程序Phone .apk ,命令2试图下载手机用户的数据库文件contacts .db 。上述命令对A ndro i d 手机的文件访问都违反了缺省的访问策略。执行结果如图4所示。

4 3 性能测试4 3 1 内存开销

缺省的策略文件定义了A ndro i d 模拟器中大部分文件的访问策略,共计4535个访问策略。在A ndro i d 模拟器启动时,ELK 将该访问策略加载到L i nux 的内核空间。本文对比了O LK 和ELK 的内存消耗,如表1所示。

表1 内存消耗 KB

OLK

占用的内存空闲内存EL K 占用的内存

空闲内存

83384

10760

84056

10088

从表1可以看出,增加访问控制模块之后,L inux 内核的内存消耗增加了672KB ,相对于OLK 的内存消耗而言,仅增加了

0.81%,这说明本文的访问控制方法对Andro id 模拟器的内存额外开销很小。4 3 2 CP U 开销

采用以下两种方案测试本文的A ndro i d 手机访问控制方法的CP U 开销。

方案1 计算机通过ADB 每隔1s 向A ndro i d 模拟器发布命令:adb push m yphone .apk /system /app /Phone .apk ,测试OLK 和ELK 的CPU 占用率。

方案2 计算机通过ADB 每隔10s 向A ndro i d 模拟器发布命令:adb push m yphone .apk /syste m /app/Phone .apk ,测试O LK 和ELK 的CPU 占用率。

统计两种实验方案在10m i n 的时间范围内L i nux 内核对CPU 的占用率,如图5和6所示。从总体上来看,ELK 和OLK 的CPU 占用率没有显著的差别。在方案2的实验数据中,ELK 和OLK 的最大CPU 占用率相差1.36%,其他的CPU 额外开销不超过0.5%,这说明本文的访问控制方法不会给A ndro i d 模拟器造成明显的性能消耗。

5 结束语

智能手机的计算能力和存储空间有限,常用的安全保障措施难以适用于智能手机,手机用户的隐私信息(下转第2628页)

2613 第7期刘昌平,等:Androi d 手机的轻量级访问控制

0.9898 0.9877 0.9860 0.9881 0.9898 0.9870 0.9305下面分析算法的计算复杂性。

步骤b)对x 0,16的所有可能值依次进行穷举,故步骤b)的计算复杂性约为216,而b)中保留下来的x 0,16的候选值的个数约为216-7=29。步骤c)以29个x 0,16为基础,穷举x 0,24的所有可能值,故步骤c)的计算复杂性约为29 28=217,而c)中保留下来的(x 0,16,x 0,24)的候选值的个数约为224-15=29。步骤d)以29个(x 0,16,x 0,24)为基础,穷举x 0,32的所有可能值,故步骤d)的计算复杂性约为29

28

=217

,而d)中保留下来的(x 0,16,

x 0,24,x 0,32)的候选值的个数约为232-23=29。步骤e)以29个(x 0,16,x 0,24,x 0,

32

)为基础,穷举x 0,40的所有可能值,故步骤e)的

计算复杂性约为29 28=217,而e)中保留下来的(x 0,16,x 0,24,x 0,32,x 0,40)的候选值的个数约为240-31=29。步骤f)以29个(x 0,16,x 0,24,x 0,32,x 0,40)为基础,穷举x 0,48的所有可能值,故步骤f)的计算复杂性约为29 28=217,而f)中保留下来的(x 0,16,x 0,24,x 0,32,x 0,40,x 0,48)的候选值的个数约为248-39=29。步骤g)以29个(x 0,16,x 0,24,x 0,32,x 0,40,x 0,

48

)为基础,穷举x 0,56的所有可

能值,故步骤g)的计算复杂性约为29 28=217,而g )中保留下来的(x 0,16,x 0,24,x 0,32,x 0,40,x 0,48,x 0,56)的候选值的个数约为256-47=29。步骤h )以29个(x 0,16,x 0,24,x 0,32,x 0,40,x 0,48,x 0,

56

)

为基础,穷举x 0,64的所有可能值,故步骤h)的计算复杂性至多为29 28=217。综上所述,对迭代模型的分割攻击算法的计算复杂性约为216+217+217+217+217+217+217 219.7。

由上面的分析知,算法的存储复杂性约为29+29+29+29+29+29 211.6。

由于攻击算法仅利用了1个明密对所对应的量化序列,故数据复杂性仅为1个明密对。证毕。

定理4 在密钥长度为64b it 时,分割攻击可以0.9305的成功率将穷举攻击x 0的密钥熵由64bit 降至19.7bit ,降低了44b it ,并且算法的计算复杂性和存储复杂性都可在PC 机上实现。

对于X W 算法来说,利用上述分割攻击算法就可在选择明文攻击条件下由量化序列{b i }128i =1求得混沌状态x N 的值。利用f (x )=4x (1-x ),可由x N 的值求得x N -1(当x N -1 1时)的两个可能值,再由x N -1的每个可能值进一步求出x N -2的所有可

能值,依此类推。由于参数N 已知,只要逆推N 层就可求出初态x 0的所有可能取值集合。另一方面,由于混沌状态x N 之前的状态均已丢弃,从信息论的角度来说,不论用何种方法均无法惟一确定x 0的值。

4 结束语

本文分析了一类混沌迭代分组密码算法的安全性,发现了该加密算法的信息泄露规律,给出了选择明文攻击条件下的分割攻击方法,说明该加密算法是不安全的。该算法不能抵抗分割攻击的根本原因在于:当初始值的若干低位修改为0时,新初始值产生的密钥流序列与原初始值产生的密钥流序列具有明显的不独立性。因此在设计混沌密码算法时,应确保在初始值和参数的低位发生变化时,新产生的密钥流序列与原密钥流序列近似独立。参考文献:

[1]颜森林.光纤混沌双向保密通信系统研究[J].电子学报,2005,

33(2):266-270.

[2]徐淑奖,王继志.一类改进的混沌迭代加密算法[J].物理学报,

2008,57(1):37-41.

[3]胡汉平,刘双红,王祖喜,等.一种混沌密钥流产生方法[J].计算

机学报,2004,27(3):408-412.[4]

ALVAREZ E,FERNANDEZ A,GARC I A P ,et a l .N e w app roach to chaotic encrypti on [J].Physics Lett ers A ,1999,263:373-375.[5]李树钧,牟轩沁,纪震,等.一类混沌流密码的分析[J].电子与信

息学报,2003,25(4):473-479.

[6]金晨辉,高海英.对两个基于混沌的序列密码算法的分析[J].电

子学报,2004,32(7):1066-1070.

[7]W ANG X i n -gang ,ZHAN M eng ,LA I C H,et al .E rror fun cti on a-t

tack of chaos synch ron iz ati on based encrypti on sc h e m es [EB /OL ].http ://arxiv .org /n lin .CD /0305015.[8]

S HORT K M.S i gn al extracti on fro m ch aotic co mmun icati ons [J].I n -t ernationa l Journa l o fB if urca tion and Chaos ,1997,7(7):1579-1597.[9]

L I Shu -j un ,CHEN G R ,ALVAREZ G.Ret u rn -m ap cryp tanal ysis re -visited[EB /OL].h tt p://arx i v .org /n li n .CD /0501018.

(上接第2613页)容易受到攻击者的窃取和破坏。本文以An -

droid 智能手机为平台,提出了一种轻量级的手机文件访问控制方法,该方法解决了A ndro i d 手机与计算机建立连接时存在的安全隐患。手机用户利用该方法定制手机文件访问策略,能够较好地保护手机应用程序的完整性和隐私信息的机密性。

此外,基于W i ndow sM obil e 的智能手机采用M icrosoft A c -ti ve Sync 同步软件,基于Sy m bian 的智能手机通常采用PC Suite 同步软件,这些同步软件与A ndro i d 的ADB 存在类似的安全问题,将本文方法应用于其他类型的智能手机是下一步的研究工作。参考文献:

[1]

Google .And roi d offi cialw ebs i te[EB /OL].[2009-11-10].http ://

www.androi d.co m.[2]T -M ob ile .The T -M ob il e G1w ith Goog l e phone offi cial s it e [EB /OL ].[2009-11-10].h tt p://www.t -m ob ileg1.co m /.

[3]Google .And roi d soft w are devel op i ng k i ts 2.0[EB /OL ].[2009-11-10].htt p ://devel oper .andro i d .com /s dk /.[4]

Tru st ed C o mpu ti ng G roup .

TCG arch itect u re overv i e w [EB /OL ].

[2009-11-10].h ttps ://www.tru stedco m puti nggroup .org /groups /TCG_1_4_Arch it ecture_Overvi e w.pd.f [5]STONES R ,M ATTHEW N.Beg i nn i ng L i nux p rogra mm i ng[M ].2nd ed.B i r m i ngha m:W rox Press Ltd ,2003.

[6]BOVET D P,CESAT IM.Understand i ng t h e L i nux k ernel[M ].3rd ed.Sebastopo,l CA:O R eill y M ed i a ,I n c ,2005.[7]

L i nux Kernel Organ iz ati on Inc .G it[EB /OL].[2009-11-10].h-t

tp ://androi d .git .kerne.l org /.

2628 计算机应用研究 第27卷

手机APP测试总结报告

目录 1.测试概述 (1) 1.1. 编写目的 (1) 1.2. 测试范围 (1) 2. 测试计划执行情况 (1) 2.1. 测试类型 (1) 2.2. 测试环境与配置 (3) 2.3. 测试人员 (3) 2.4. 测试问题总结 (3) 3. 测试总结 (4) 3.0.程序流程 图 (3) 3.1.测试用例执行结果 (4) 3.2. 安全测试 (6) 3.2.1. 软件权限 (7) 3.2.2. 安装与卸载安全性 (7) 3.2.2. 数据安全性 (8) 3.2.3. 通讯安全性 (9) 3.2.4. 人机接口安全性 (10) 3.3. 安装、卸载测试 (11) 3.3.1. 安装 (11)

3.3.2. 卸载 (11) 3.4. UI测试 (12) 3.4.1. 导航测试 (12) 3.4.2. 图形测试 (12) 3.4.3. 内容测试 (13) 3.5. 功能测试 (13) 3.5.1. 运行 (13) 3.5.2. 注册 (13) 3.5.3. 登录 (14) 3.5.4. 注销 (14) 3.5.5. 应用的前后台切换 (15) 3.5.6. 免登入 (15) 3.5.7. 数据更新 (16) 3.5.8. 离线浏览 (16) 3.5.9. APP更新 (17) 3.5.10. 时间测试 (17) 3.5.11. 性能测试 (17) 3.5.12. 交叉性事件测试 (17) 3.6. 兼容测试 (18) 3.7. 用户体验测试 (19) 4. 测试结果 (19) 软件缺

陷 (15)

1.测试概述 1.1.编写目的 本测试报告为招标手机APP的测试报告,目的在于总结测试阶段的测试情况以及分析测试结果,描述系统是否符合用户需求,是否已达到用户预期的功能目标,并对测试质量进行分析。 测试报告参考文档提供给用户、测试人员、开发人员、项目管理者、其他管理人员和需要阅读本报告的高层经理阅读。 1.2.测试范围 测试主要根据用户需求说明书和软件需求规格说明书以及相应的文档进行系统测试,包括功能测试、性能测试、安全性和访问控制测试、用户界面测试以及兼容性测试等,而单元测试和集成测试由开发人员来执行。 主要功能包括:用户登录、我的项目、推荐项目订阅、软件设置、我的收藏、消息中心,借阅同步等。 2.测试计划执行情况 2.1.测试类型

中国电信XXX项目 功能测试用例 撰稿人:XX XXX信息网络有限责任公司 2013年X月XX日

目录 1.概述----------------------------------------------------------------------------------------------------------------- 3 1.1编写目的---------------------------------------------------------------------------------------------------------- 3 1.2读者对象---------------------------------------------------------------------------------------------------------- 3 1.3参考资料---------------------------------------------------------------------------------------------------------- 3 2.ANDROID测试用例-------------------------------------------------------------------------------------------- 4 2.1登陆/注册--------------------------------------------------------------------------------------------------------- 4 2.2文件上传---------------------------------------------------------------------------------------------------------- 4 2.3文件收藏---------------------------------------------------------------------------------------------------------- 5 2.4文件删除/还原 -------------------------------------------------------------------------------------------------- 5 2.5文件重命名 ------------------------------------------------------------------------------------------------------ 6 2.6文件移动---------------------------------------------------------------------------------------------------------- 7 2.7文件分享---------------------------------------------------------------------------------------------------------- 7 2.8图片浏览---------------------------------------------------------------------------------------------------------- 8 2.9相册备份---------------------------------------------------------------------------------------------------------- 8 2.10私密空间 -------------------------------------------------------------------------------------------------------- 9 2.11设置 ------------------------------------------------------------------------------------------------------------ 10 2.12客户端安装/升级-------------------------------------------------------------------------------------------- 10

统一测试标准 1 安装和运行 (4)

1.2 启动时间过长 (5) 2 内存使用 (6) 2.1 运行时的内存状况 (6) 3 链接 (7) 3.1 无效的网络访问设置 (7) 3.2 发送/接受资料 (8) 3.3 网络延迟或无法链接 (9) 3.4 网络链接—飞行模式 (10) 4 处理事件 (11) 4.1 自动启动信息传送 (11) 4.2 消息队列 (12) 4.3 定时事件到时 (13) 4.4 睡眠模式下定时事件到时 (14) 4.5 关机模式下定时事件到时 (15) 5 发送消息和打电话 (16) 5.1发送 (16) 5.2接收 (17) 5.3 来电 (18) 6 外部影响 (19) 6.1插入存储卡 (19) 6.2 插入和移出存储卡 (20) 6.3 存储卡屏幕状态 (21) 7 用户界面 (22) 7.1 可读性 (22) 7.2 读出时间 (23) 7.3 屏幕重绘 (24) 7.4 一致性 (25) 7.5 按键布置的方便使用 (26) 7.6 应用程序的速度 (27) 7.7 出错信息 (28) 7.8 工作进展 (29) 7.9 运行中的操作 (30) 7.10 多种显示格式的处理 (31) 7.11 不同的屏幕尺寸 (32) 7.12 不同输入格式的处理 (33) 7.13 加速器/运动传感器响应 (34) 7.14 拼写错误 (35) 7.15 专业文本错误 (36) 8 语言 (37) 8.1 正确操作 (37) 8.2 手动选择 (38) 8.3 支持的格式 (39) 8.4 国际文字 (40)

9.1 从主菜单暂停/恢复 (41) 9.2 运行时的暂停 (42) 9.3 恢复 (43) 9.4 对终端系统特征的影响 (44) 9.5 资源共享—资料库 (46) 10 媒体 (47) 10.1 应用程序之静音功能 (47) 10.2 设置状态的通俗性 (48) 10.3 设置不损坏应用程序 (49) 10.4 设置组合 (50) 10.5 保存设置 (51) 10.6 特定功能 (52) 11 菜单 (53) 11.1 “帮助”和“关于” (53) 11.2 有效操作 (54) 12 功能 (55) 12.1 功能健全检查 (55) 12.2 应用程序的隐藏特性 (56) 13 按键 (57) 13.1 展开菜单 (57) 13.2 选择键 (58) 13.3 文本编辑框的滚动 (59) 13.4 暂停 (60) 13.5 同时按键 (61) 13.6 多个按键 (62) 14 设备特殊检查 (63) 14.1 设备关闭 (63) 14.2 设备开启 (64) 15 稳定性 (65) 15.1 应用程序稳定性 (65) 15.2 强制关机后应用程序的运作。 (66) 16 资料处理 (67) 16.1 保存游戏状态 (67) 16.2 删除资料 (68) 16.3 修改记录 (69) 17 安全性 (70) 17.1 加密 (70) 17.2 密码 (71)

手机APP产品测试用例实例与模版

中国电信XXX项目 功能测试用例 撰稿人:XX XXX信息网络有限责任公司

2013年X月XX日 目录 1.概述----------------------------------------------------------------------------------------------------------------- 4 1.1编写目的 ----------------------------------------------------------------------------------------------------- 4 1.2读者对象 ----------------------------------------------------------------------------------------------------- 4 1.3参考资料 ----------------------------------------------------------------------------------------------------- 4 2.ANDROID测试用例-------------------------------------------------------------------------------------------- 5 2.1登陆/注册 ---------------------------------------------------------------------------------------------------- 5 2.2文件上传 ----------------------------------------------------------------------------------------------------- 6 2.3文件收藏 ----------------------------------------------------------------------------------------------------- 7 2.4文件删除/还原 ---------------------------------------------------------------------------------------------- 9 2.5文件重命名 ------------------------------------------------------------------------------------------------- 10 2.6文件移动 ---------------------------------------------------------------------------------------------------- 11 2.7文件分享 ---------------------------------------------------------------------------------------------------- 12 2.8图片浏览 ---------------------------------------------------------------------------------------------------- 14 2.9相册备份 ---------------------------------------------------------------------------------------------------- 15 2.10私密空间--------------------------------------------------------------------------------------------------- 17 2.11设置--------------------------------------------------------------------------------------------------------- 18 2.12客户端安装/升级----------------------------------------------------------------------------------------- 20

一、等价类分析法 等价类划分方法针对手机状态大致可以归几个大类: 1. 按键类(等价法):有效输入和无效输入(有效输入指UM和菜单指示;无效输入指测试菜单功能此时没有定义的按键和用户动作); 2. 外部中断类(等价法):常用、不常用及无效 2.1. 常用:来电和来消息(短信、彩信、push消息);掀合盖;侧键;耳机&FM;情景模式;电量不足 2.2. 不常用:充电;闹钟&记事本&关机时间&整点报时提示;Icon&动画显示;Icon &动画刷新;编辑界面&pop显示框输入为空或满;编辑界面&pop显示框状态输入法默认&字符编码默认;失效SIM卡;大容量等SIM卡兼容;排序;号码识别; 2.3. 无效:“资料读取中…”;“复制中…”;“请稍后再试” 3. 存储器类 3.1. 等价法分类:读或写;不读或不写。 3.2. 因果法分类:先SIM卡后手机;先手机后SIM卡;提示用户选择存储器(对比Nokia)。 3.3. 操作分类:读;写;新增;删除;复制(先删除后新增;先新增后删除) 4. 状态类:正确;错误;变更;用户设定变更 举例一,短消息发送功能: 英文:Default 7-bit alphabet (over 160 characters) 合法等价类:0~160 非法等价类::>160 The quick fox jumps over the lazy brown dog 中文:UCS-2 alphabet (over 70 characters)

合法等价类:0~70 非法等价类::>70 诺基亚(英文):Extended default 7-bit alphabet (over 140 Bytes),智慧短信,可以携带黑白图片。 合法等价类:0~140 非法等价类::>140 在写字板里面输入“联通”二字,保存后,再打开,即出现乱码。 举例二,单个通话实例的拨打与挂断 测试用例标识 测试阶段:系统测试 测试项 单个通话实例的拨打与挂断 测试项属性 A 参照规范 重要级别 高 测试原因 手机在待机状态下,确保手机能正常拨出电话 预置条件 1. 正常信号环境 2. IDLE状态 3. 默认原厂参数设定

XXX手机硬件测试列表 1.1.1 LCD测试 1.数量:2pcs以上; 2.测试方法及内容:手机正常开机后,距离30cm,与水平成45o角并在各个方向15o范围内观察LCD工作是否正常。 a. LCD显示是否正常,是否存在斑点、阴影等; b.彩屏LCD各种颜色能否正常显示,分辨率、色素、响应时间等性能指标是否符合要求; c.分别在暗室、荧光(约750Lux)和阳光(大于3500Lux)下测试LCD显示是否正常,各性能指标是否符合要求; d.将电源设置成高(4.2v)、中(3.8v)、低(3.5v)不同电压,LCD显示是否有差异或异常。 3.预期结果: a. LCD显示正常,不存在斑点、阴影等; b.彩屏LCD各种颜色正常显示,分辨率、色素、响应时间等性能指标符合要求(结合项目的具体指标规定); c.在暗室、荧光(约750Lux)和阳光(大于3500Lux)下测试LCD显示均应正常,各项性能符合项目的具体指标要求; d.在高、中、低不同电压下,LCD显示应正常且基本一致。 1.1.2 LCD背光及键盘背光测试 1.数量:2pcs以上; 2.测试方法及内容:手机正常开机后,选择进入手机功能菜单中的相应设置进行测试。 a.测试手机背光及LED能够正常工作; b.分别在暗室、荧光(约750Lux)和阳光(约2000Lux)下测试LED亮度是否正常; c.背光亮度是否符合要求,测试在不同电池电压情况下,背灯的亮度是否具有一致性; d. LED是否能够按照要求打开和关闭。 3.预期结果: a.手机背光及LED工作正常; b.在暗室、荧光(约750Lux)和阳光(约2000Lux)下,LED亮度均应正常; c.背光亮度应符合要求且在不同电池电压情况下,背灯亮度基本一致; d. LED能够按照要求打开和关闭,且亮度正常。 1.1.3 TP触摸屏承重能力测试 4.数量:5pcs以上; 5.测试方法及内容:重压头25kg,静压30秒之后,等待30秒,再重新放置重压头。 6.预期结果: a. 200次重压后样品不出现牛顿环,则为良品; 1.1.4 Camera测试 1.数量:4pcs以上; 2.测试方法及内容:手机正常开机后,选择手机功能菜单进入拍照状态,对标准测试板进行拍照。 a. Camera是否能够正常工作; b. 拍摄的照片效果是否符合规范要求; c. 用标准色板照片色块的对比测试; d. 测试Digital Camera的反应时间; e. 开启闪光灯功能,看闪光灯是否正常工作。 3.预期结果: a. Camera工作正常,能正常开启与关闭; b.照片效果符合规范要求,参考Camera Spec;

一、等价类分析法等价类划分方法针对手机状态大致可以归几个大类: 1. 按键类(等价法):有效输入和无效输入(有效输入指UM和菜单指示;无效输入指测试菜单功能此时没有定义的按键和用户动作); 2. 外部中断类(等价法):常用、不常用及无效 2.1. 常用:来电和来消息(短信、彩信、push消息);掀合盖;侧键;耳机&FM;情景模式;电量不足 2.2. 不常用:充电;闹钟&记事本&关机时间&整点报时提示;Icon&动画显示;Icon &动画刷新;编辑界面&pop显示框输入为空或满;编辑界面&pop显示框状态输入法默认&字符编码默认;失效SIM卡;大容量等SIM卡兼容;排序;号码识别; 2.3. 无效:“资料读取中…”;“复制中…”;“请稍后再试” 3. 存储器类 3.1. 等价法分类:读或写;不读或不写。 3.2. 因果法分类:先SIM卡后手机;先手机后SIM卡;提示用户选择存储器(对比Nokia)。 3.3. 操作分类:读;写;新增;删除;复制(先删除后新增;先新增后删除) 4. 状态类:正确;错误;变更;用户设定变更 举例一,短消息发送功能: 英文:Default 7-bit alphabet (over 160 characters) 合法等价类:0~160 非法等价类::>160 The quick fox jumps over the lazy brown dog 中文:UCS-2 alphabet (over 70 characters) 合法等价类:0~70 非法等价类::>70

诺基亚(英文):Extended default 7-bit alphabet (over 140 Bytes),智慧短信,可以携带黑白图片。 合法等价类:0~140 非法等价类::>140 在写字板里面输入“联通”二字,保存后,再打开,即出现乱码。 举例二,单个通话实例的拨打与挂断 测试用例标识 测试阶段:系统测试 测试项 单个通话实例的拨打与挂断 测试项属性 A 参照规范 重要级别 高 测试原因 手机在待机状态下,确保手机能正常拨出电话 预置条件 1. 正常信号环境 2. IDLE状态 3. 默认原厂参数设定 输入 1. 电话号码(手机号码,固定电话,带分机的号码,字符串,特殊号码如:**21*021xxxxxxxx# ,+或00,超短号码,超长号码,拨打一位号码,拨打最大长度号码等) 2. 拨号过程中电池低电量提示、来短信、来彩信 3. 拨号过程中闹钟时间到、行事历时间到 4. 拨号过程中插上充电器 5. 拨号过程中突然断电 6. 按键加锁

内部资料注意保密 招标手机APP测试总结报告

目录 1.测试概述 (1) 1.1.编写目的 (1) 1.2.测试范围 (1) 2.测试计划执行情况 (1) 2.1.测试类型 (1) 2.2.测试环境与配置 (2) 2.3.测试人员 (2) 2.4.测试问题总结 (3) 3.测试总结 (3) 3.1.测试用例执行结果 (3) 3.2. 安全测试 (4) 3.2.1. 软件权限 (5) 3.2.2. 安装与卸载安全性 (5) 3.2.2. 数据安全性 (6) 3.2.3. 通讯安全性 (7) 3.2.4. 人机接口安全性 (7) 3.3. 安装、卸载测试 (8) 3.3.1. 安装 (8) 3.3.2. 卸载 (8) 3.4. UI测试 (9) 3.4.1. 导航测试 (9) 3.4.2. 图形测试 (9) 3.4.3. 内容测试 (9) 3.5. 功能测试 (10) 3.5.1. 运行 (10) 3.5.2. 注册 (10) 3.5.3. 登录 (10) 3.5.4. 注销 (11) 3.5.5. 应用的前后台切换 (11) 3.5.6. 免登入 (11) 3.5.7. 数据更新 (12) 3.5.8. 离线浏览 (12) 3.5.9. APP更新 (12) 3.5.10. 时间测试 (13) 3.5.11. 性能测试 (13) 3.5.12. 交叉性事件测试 (13) 3.6. 兼容测试 (14) 3.7. 用户体验测试 (14) 4.测试结果 (15)

1.测试概述 1.1.编写目的 本测试报告为招标手机APP的测试报告,目的在于总结测试阶段的测试情况以及分析测试结果,描述系统是否符合用户需求,是否已达到用户预期的功能目标,并对测试质量进行分析。 测试报告参考文档提供给用户、测试人员、开发人员、项目管理者、其他管理人员和需要阅读本报告的高层经理阅读。 1.2.测试范围 测试主要根据用户需求说明书和软件需求规格说明书以及相应的文档进行系统测试,包括功能测试、性能测试、安全性和访问控制测试、用户界面测试以及兼容性测试等,而单元测试和集成测试由开发人员来执行。 主要功能包括:用户登录、我的项目、推荐项目订阅、行业资讯、我的收藏、意见反馈、我的CA锁。 2.测试计划执行情况 2.1.测试类型