LDAP使用手册

- 格式:doc

- 大小:857.50 KB

- 文档页数:25

使用前请将固件刷新到最新版本;安装jre-6u7-windows-i586-p-s或更高版本JA V A工具。

可在SUN官方网站上下载,地址:/javase/downloads/index.jsp;IE6.0以上版本浏览器。

条件不达到有可能IPMI无法正常使用。

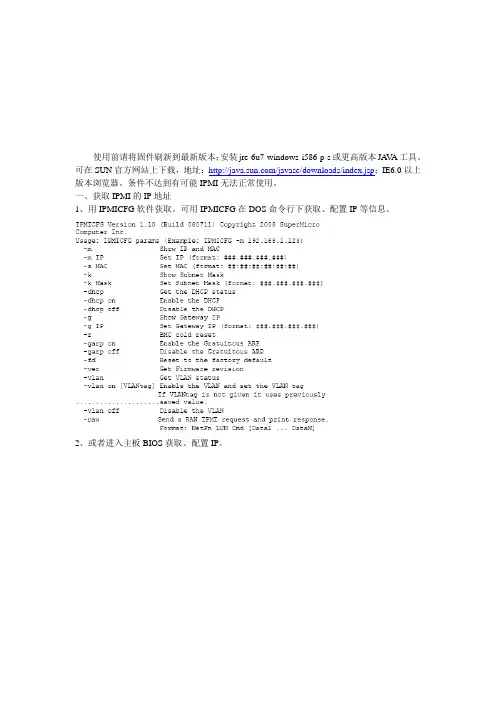

一、获取IPMI的IP地址1、用IPMICFG软件获取。

可用IPMICFG在DOS命令行下获取、配置IP等信息。

2、或者进入主板BIOS获取、配置IP。

二、进入管理界面。

将管理端的IP地址和IPMI的IP地址配置成统一网段。

连接上网线至IPIM的专用网口或者主板的第一个网口。

在IE浏览器输入IPMI的IP地址,即显示出管理界面。

输入用户名和密码,登陆。

初始用户名和密码都是“ADMIN”。

三、登陆后进入管理界面。

上面一行是菜单栏,左边是子菜单,右边显示菜单信息。

System Information显示IPMI的:固件信息远程主机屏幕显示信息,点击“Refresh Preview Image”按钮可刷新当前信息。

电源控制,点击“Power On”“Power Down”“Reset”按钮可远程开机、关机、重启。

四、Server Health子菜单包含Sensor Readings和Event Log1、Sensor Readings从传感器上获得服务器的各种信息。

如风扇转速、温度、电压等。

2、Event Log显示IPMI的日志信息五、Configuration子菜单包含Alert、Date & Time、LDAP、RADIUS、Mouse mode、Network、Remote Session、SMTP、SSL 、User。

1、Alert可增加、修改、删除一个alert。

点击Modify按钮可配置或修改一个alert:Event Severity:根据严重性来分类或标记alert Destination IP:指定要发送alert的服务器的IP地址Email Address:指定alert的接收邮箱地址From:指定发送alert的邮箱地址Subject:输入主题名Message:输入邮件信息点击Send Test Alert按钮发送一个配置好的Alert到目标地址进行测试2、Date and Time可修改配置日期和时间。

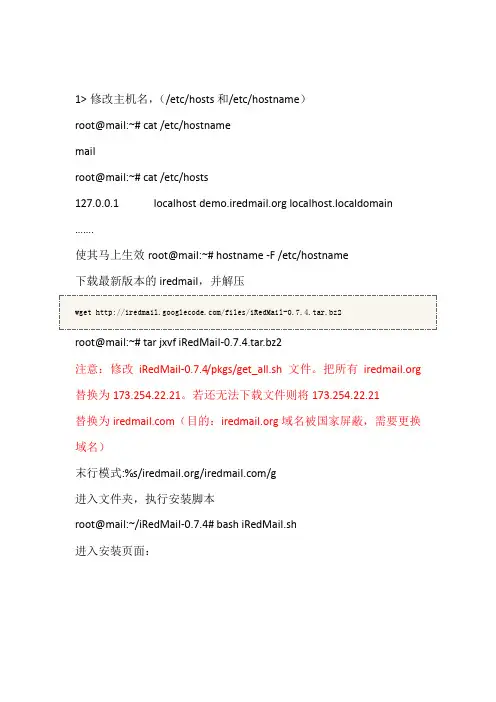

1>修改主机名,(/etc/hosts和/etc/hostname)root@mail:~# cat /etc/hostnamemailroot@mail:~# cat /etc/hosts127.0.0.1 localhost localhost.localdomain …….使其马上生效root@mail:~# hostname -F /etc/hostname下载最新版本的iredmail,并解压wget /files/iRedMail-0.7.4.tar.bz2root@mail:~# tar jxvf iRedMail-0.7.4.tar.bz2注意:修改iRedMail-0.7.4/pkgs/get_all.sh文件。

把所有 替换为173.254.22.21。

若还无法下载文件则将173.254.22.21替换为(目的:域名被国家屏蔽,需要更换域名)末行模式:%s///g进入文件夹,执行安装脚本root@mail:~/iRedMail-0.7.4# bash iRedMail.sh进入安装页面:选yes选择用于存储所有邮件的目录(注意:由于所有邮件都将存储在这个目录,所以这个目录需要占用较多的磁盘空间)填写你想的目录路径,next选择LDAP(空格键选择)Next填写LDAP用户root密码Next添加域名,(公司域名为)Next设置domain(webmail管理员)管理员postmaster密码(图片非原图,但方法一样)Next设置domain第一个用户www的密码Next默认选项Next是否开始安装输入y回车是否现在使用防火墙和sshd加密连接,端口22输入y回车是否重启防火墙和22端口输入n回车(因现在使用22端口远程连接,所以不重启,但是直接操作服务器也可选重启)是否现在启动postfix输入y回车安装完成重启服务器2>测试邮件服务器访问服务器邮件地址:http://10.101.0.237/mail 用户名:www@密码:1q2w3e注意:postmaster不是邮箱用户不可登陆邮箱说明webmail可用登陆https://服务器域名/iredadmin说明webmail控制终端可用Iredmail服务搭建到现在就结束了另外也可以登入到:https://10.101.0.237/ldap/https://10.101.0.237/awstats/awstats.pl 查看LDAP的设置和邮件的流量。

堡垒主机用户操作手册运维管理版本2.3.22011-06目录1. 前言 (1)1.1.系统简介 (1)1.2.文档目的 (1)1.3.读者对象 (1)2. 登录系统 (2)2.1.静态口令认证登录 (2)2.2.字证书认证登录 (3)2.3.动态口令认证登录 (4)2.4.LDAP域认证登录 (5)2.5.单点登录工具 (5)3. 单点登录(SS0) (6)3.1.安装控件 (6)3.2.单点登录工具支持列表 (10)3.3.单点登录授权资源查询 (10)3.4.单点登录操作 (11)3.4.1.Windows资源类(域主机\域控制器\windows2003\2008) 113.4.2.Unix\Linux资源类 (14)3.4.3.数据库(独立)资源类 (18)3.4.4.ORACLE_PLSQL单点登录 (19)3.4.5.ORACLE_SQLDeveleper单点登录 (21)3.4.6.MSSQLServer2000查询分析器单点登录 (22)3.4.7.MSSQLServer2000 企业管理器单点登录 (24)3.4.8.SQL Server 2005 Management Studio单点登录 (25)3.4.9.SQL Server 2008 Management Studio单点登录 (26)3.4.10.Sybase Dbisqlg单点登录 (27)3.4.11.SQL-Front单点登录 (28)3.4.12.数据库(系统)资源类单点登录(DB2/informix) (30)3.4.13.网络设备(RADIUS\local\其他)资源类 (33)3.4.14.Web应用资源类 (36)1.前言1.1.简介堡垒主机系统运维管理是堡垒主机系统中使用最为频繁的一个平台。

它面向的对象是,企业的运维人员。

该模块是堡垒主机系统为运维人员提供的登录入口。

因此堡垒主机系统加强了登录的认证手段,提高安全性的同时不失用户的方便性。

声明版权所有 © 浙江齐治科技股份有限公司 2019。

保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

商标声明•是浙江齐治科技股份有限公司的商标或注册商标。

•本文档提及的其他所有商标或注册商标,由各自的所有人拥有。

注意您购买的产品、服务或特性等应受浙江齐治科技股份有限公司商业合同和条款的约束,本文档中描述的全部或部分产品、服务或特性可能不在您的购买或使用范围之内。

除非合同另有约定,浙江齐治科技股份有限公司对本文档内容不做任何明示或默示的声明或保证。

由于产品版本升级或其他原因,本文档内容会不定期进行更新。

除非另有约定,本文档仅作为使用指导,本文档中的所有陈述、信息和建议不构成任何明示或暗示的担保。

关于本文档本文档详细介绍RIS的各种功能特性,内容包括RIS的特性介绍和操作指导。

本文档适用于RIS的管理员和操作员等多种用户角色,请根据自己的操作角色,参考权限列表,阅读相应的指导,或者在实际操作中有疑问时查阅本文档。

产品版本与本文档相对应的产品和版本如下表所示。

产品名称产品版本齐治科技RIS数据中心风险洞察系统 3.3.7格式约定格式说明粗体各类界面控件名称采用加粗字体表示,如单击确定。

>多级菜单用 > 隔开。

如选择用户管理 > 用户列表,表示选择用户管理菜单下的用户列表子菜单。

目录声明............................................................................................................................................................................................序言 关于本文档......................................................................................................................................................................插图清单 (ix)表格清单 (x)第 1 章 概述 (1)操作角色 (1)权限列表 (2)登录方式 (3)登录RIS Web界面 (3)登录RIS的Console (9)通过RDP登录RIS (15)通过SSH登录RIS (18)安装安全证书 (20)安装AccessClient (21)获取帮助 (21)获取软件版本信息 (21)管理软件包和用户手册 (21)第 2 章 用户管理 (23)配置用户(手工创建) (24)配置用户(批量导入) (27)配置用户(LDAP导入) (30)修改用户属性 (32)修改单个用户的属性 (32)批量修改多个用户的属性 (33)查看用户 (34)配置用户组 (36)第 3 章 资产管理 (38)配置资产 (40)配置资产(手工创建) (40)配置资产(批量导入) (44)配置资产的访问协议 (51)配置资产的帐号和密码 (53)配置资产组 (58)查看资产 (58)查看动态视图 (59)配置视图的层级 (61)配置Windows域 (62)配置密钥 (63)生成新密钥 (64)粘贴已有密钥 (64)配置等价资产 (64)配置等价帐号 (66)配置资产适配 (66)客户端代填兼容性列表 (68)第 4 章 权限管理 (71)配置权限 (72)配置动态权限 (72)配置变更单 (74)配置规则模板 (75)查看权限 (79)按用户查看权限 (79)按资产查看权限 (79)配置高危操作 (79)复核高危操作 (80)查看已复核操作 (81)配置会话复核 (83)配置高危命令 (86)配置命令模板 (89)第 5 章 资产访问 (92)查找资产 (93)建立会话 (94)通过Web界面建立会话 (94)通过Mstsc客户端建立图形会话 (98)通过Telnet/SSH客户端建立字符会话 (100)共享会话 (101)发起共享 (102)加入共享 (102)传输文件 (103)通过Web界面建立SFTP会话传输文件 (104)通过SFTP工具直连目标资产传输文件 (104)在字符终端中通过SFTP传输文件 (106)在字符会话中通过ZMODEM传输文件 (106)在RDP图形会话中通过剪贴板传输文件 (107)在RDP图形会话中通过磁盘映射传输文件 (108)执行高危操作 (108)客户端兼容性列表 (110)第 6 章 审计 (115)查看审计概览与统计 (116)查看审计数据概览 (116)查看会话情况统计 (117)检索问题 (118)查看审计结果(操作类) (121)审计在线会话 (121)审计字符会话 (122)审计图形会话 (124)审计数据库会话 (126)审计文件传输 (128)查看审计结果(事件类) (129)审计登录日志 (129)审计配置日志 (130)查看审计记录 (131)播放会话录屏 (132)数据库审计兼容性列表 (134)第 7 章 报表 (136)配置报表 (136)查看历史报表 (138)配置报表模板 (139)配置报表参数 (139)第 8 章 自动化 (141)配置脚本任务 (141)查看脚本任务执行历史和结果 (143)第 9 章 工单 (146)新建资产权限申请工单 (147)新建密码申请工单 (149)审批待办工单 (152)查看(撤销)已办工单 (152)配置审批模板 (153)第 10 章 帐号改密 (156)管理帐号资产 (156)设置帐号属性 (156)管理选定帐号密码 (157)查看选定帐号日志 (159)批量更新帐号 (159)批量导出帐号 (160)帐号维护 (160)配置改密计划 (160)配置密码备份 (165)日志报表 (166)查看历史密码 (166)系统设置 (167)配置密码规则 (167)配置改密方法 (170)第 11 章 个人帐号相关设置 (175)修改个人设置 (175)设置基本信息 (175)修改密码 (176)修改语言设置 (176)设置操作员默认展示页面 (176)配置信息加密 (177)配置ZIP文件密码 (177)配置PGP公钥 (177)修改会话配置 (178)修改字符会话配置 (178)修改图形会话配置 (179)修改文件传输配置 (181)配置密钥 (181)查看访问记录 (182)第 12 章 系统设置 (184)系统 (184)基本设置:配置网络参数 (184)基本设置:配置系统时间 (187)基本设置:配置邮件服务 (188)基本设置:配置文件服务 (188)基本设置:配置告警事件 (190)基本设置:配置短信网关和发送通知短信的功能 (193)基本设置:备份系统配置 (195)基本设置:配置logo (196)基本设置:修改服务端口 (196)基本设置:修改配置文件 (197)基本设置:配置其他系统基本参数 (197)配置部门 (200)配置HA (200)配置共享登录 (202)配置授权文件 (206)升级系统和安装补丁 (206)查看系统状态 (206)配置安全证书 (208)定期任务:配置LDAP用户同步 (209)定期任务:配置审计数据备份 (210)定期任务:配置审计数据清理 (211)配置问题诊断 (212)用户 (214)登录认证:配置本地密码参数 (214)登录认证:配置AD认证 (214)登录认证:配置LDAP认证 (216)登录认证:配置RADIUS认证 (217)登录认证:配置动态令牌认证(TOTP) (218)登录认证:配置手机令牌认证 (220)登录认证:配置短信认证 (220)登录认证:配置双因子认证 (221)登录认证:配置X.509证书认证 (221)登录认证:配置USB Key认证 (222)登录认证:配置登录安全 (223)配置用户角色权限 (224)配置用户属性 (225)配置全局用户登录控制 (225)资产 (226)配置资产类型 (226)配置资产属性 (229)访问设置 (230)远程客户端 (236)第 13 章 Console控制台 (240)配置系统日期和时间(Date and Time) (240)配置HA(HA Management) (241)设置HA维护模式 (241)拆除HA (242)查看系统信息(System Maintenance) (242)配置网络参数(Network Configuration) (243)修改网口信息 (243)修改路由配置 (244)查看/修改网口状态 (244)配置网口绑定 (245)配置默认网关 (246)配置IPv6默认网关 (247)关闭/开启IPv6路由通告 (248)配置主机名信息 (248)添加网口 (249)使用Shterm工具(Shterm Tools) (249)一键采集日志 (249)安装标准升级包和补丁包 (250)安装其他特殊补丁包 (250)恢复出厂设置 (251)修复RPM Database (251)重置admin用户(Reset admin) (251)配置SSHD端口状态(SSHD Management) (252)配置Host头防护(Nginx Management) (252)配置访问控制(ACL Management) (253)使用系统工具(System Tools) (254)图 1: 菜单布局的动态视图 (60)图 2: 树形布局的动态视图 (60)图 3: 编辑权限规则模板 (76)图 4: 命令权限检查流程图 (86)图 5: 资产权限工单处理流程 (147)图 6: 密码工单处理流程 (150)图 7: 改密流程图 (161)图 8: HA组网 (200)图 9: 直接访问的资产类型 (227)表 1: 用户手册上传要求说明表 (22)表 2: 软件包上传要求说明表 (22)表 3: 预定义用户属性 (23)表 4: 主机资产 (38)表 5: 网络资产 (38)表 6: 数据库资产 (38)表 7: 应用系统资产 (39)表 8: 常见资产属性 (39)表 9: 访问协议参数说明 (51)表 10: 资产的帐号和密码参数(手工批量导入) (54)表 11: 资产的帐号和密码参数(手工配置) (56)表 12: 树形布局动态视图按钮说明 (60)表 13: 预览视图按钮说明 (62)表 14: 等价资产的组成条件和同步的配置 (65)表 15: 客户端代填兼容性列表 (69)表 16: 动态权限匹配方式说明 (72)表 17: 主机/网络设备支持的不同协议类型的前提条件 (94)表 18: 配置会话参数 (96)表 19: 配置Mstsc客户端图形会话参数 (99)表 20: 字符会话常用操作 (100)表 21: 不同文件传输方式的比较 (103)表 22: 客户端兼容性列表 (111)表 23: 字符会话建议使用的客户端列表 (111)表 24: 登录Console控制台建议使用的客户端列表 (113)表 25: mstsc建议版本 (113)表 26: 数据库审计兼容性列表 (134)表 27: 目标资产和脚本支持情况 (141)表 28: 系统预置命令表 (142)表 29: 常见错误信息和可能原因 (144)表 30: 工单申请人、使用人和审批人的要求 (146)表 31: 支持帐号扫描的资产类型和要求 (162)表 32: 常用MIB节点 (198)表 33: 审计数据备份文件说明 (210)表 34: 动态令牌参数说明 (218)表 35: 资产属性类型说明 (229)概述1目录:•操作角色•权限列表•登录方式•安装安全证书•安装AccessClient •获取帮助操作角色RIS为了解决用户身份识别问题,为每一个用户创建一个身份认证帐号,用于平台身份鉴别,并借助访问权限将平台身份帐号与相应资产中系统帐号一一关联,实现用户操作与其身份相关联。

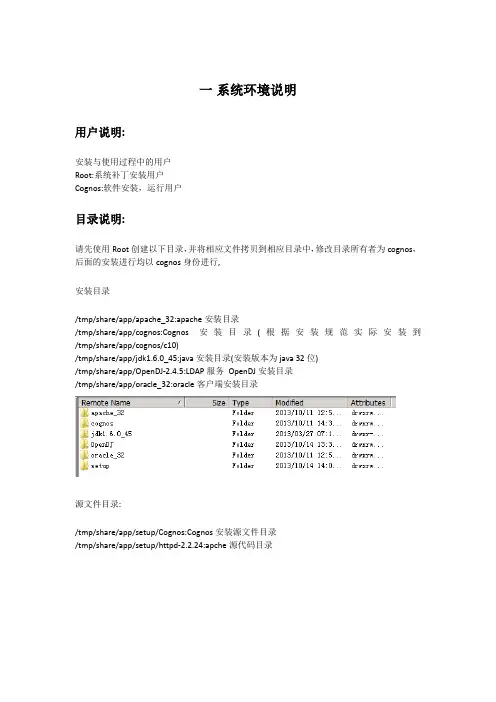

一系统环境说明用户说明:安装与使用过程中的用户Root:系统补丁安装用户Cognos:软件安装,运行用户目录说明:请先使用Root创建以下目录,并将相应文件拷贝到相应目录中,修改目录所有者为cognos,后面的安装进行均以cognos身份进行,安装目录/tmp/share/app/apache_32:apache安装目录/tmp/share/app/cognos:Cognos安装目录(根据安装规范实际安装到/tmp/share/app/cognos/c10)/tmp/share/app/jdk1.6.0_45:java安装目录(安装版本为java 32位)/tmp/share/app/OpenDJ-2.4.5:LDAP服务OpenDJ安装目录/tmp/share/app/oracle_32:oracle客户端安装目录源文件目录:/tmp/share/app/setup/Cognos:Cognos安装源文件目录/tmp/share/app/setup/httpd-2.2.24:apche源代码目录默认配置文件说明.bash_profile cognos10_linux.conf tnsnames.ora mecool-20131204.ldifhttpd.confkettle-start.bat MECOOLDB-BACK.sqlcreate schema.SQLCognos SVR安装时的RPM.txt.bash_profile:用户cognos的登录用户角本,路径为/home/cognos/Cognos10_linux.conf:apache的Cognos虚拟目录配置信息,路径为/tmp/share/app/apache_32/confTnsnames.ora:连接oracle服务的配置信息,路径为/tmp/share/app/oracle_32/network/admin Mecool-20131204.ldif:OpenDJ目录内容备份,安装系统导入路径为/tmp/share/app/setup/OpenDJ-2.4.5Kettle-start.bat:etl启动文件,供windows任务计划调用MECOOLDB-BACK.sql:为mecool数据仓库mecool用户表,存储过程等定义Create schema.sql:为oracle表空间,用户创建语句Httpd.conf:为apche配置文件,本文件不用拷贝,供阅读本文件apache配置部分参考Cognos SVR安装时的RPM:RHEL6.4(64位版本)验证安装所需数据包,RHEL6.4为默认安装,如无意外,请顺序执行包安装提供上述文件是可以直接在上述文件中修改相关配置路径信息,方便安装配置操作。

N O R T H E A S T N O R M A L U N I V E R S I T Y校园网用户使用手册东师网络印制东北师范大学校园网用户使用手册第一章校园网简介 (1)1.1中心简介 (1)1.2统一认证入网管理 (2)1.3入网楼宇及认证方式 (5)1.4无线网简介 (5)第二章CAMS(802.1X)认证使用方法 (8)2.1网络连接 (8)2.2客户端安装及使用 (9)第三章CAMS(PORTAL)认证使用方法 (10)3.1 通过PORTAL认证上网的前提条件 (10)3.2 如何进入PORTAL认证主页建立连接上网 (11)3.3无线网常见的几种错误信息含义 (14)3.4如何使用PORTAL客户端建立连接上网 (17)3.5无线网使用注意事项 (19)第四章常见故障排除 (21)第五章用户服务 (25)1.1用户自助服务系统介绍 (25)1.2中心服务热线 (25)第一章校园网简介1.1 中心简介东北师范大学网络信息中心是伴随校园网络建设而诞生的新型机构,负责学校校园网络的建设和维护工作。

自1995年,学校开始建设校园计算机网络,经过十多年的努力,已经建立起覆盖两个校区的结构完整、服务多样、资源丰富的先进校园网络。

为学校教育教学、科学研究、管理提供了先进的信息技术支持。

总结学校网络建设十多年来的发展经验,结合学校发展战略,我校网络基础设施建设目标确立为:网络建设和网络服务、资源建设并重,建成适应学校发展需求的技术先进、设施完善、运行可靠、资源丰富、应用广泛的现代化的校园计算机网络,为全校师生提供一个先进的计算机网络环境,将现代化的信息技术引入学校的教学、科研、管理等各个方面;搭建教学、科研、管理的网络平台,建设网上大学、构筑数字化校园、无所不在的计算机网络,发展现代远程教育,优化教育资源配置,为实现教育信息化、管理自动化以及学校发展战略和培养符合时代要求的高素质人才提供技术的支撑。

LDAP学习⼩结【仅原理和基础篇】 此篇⽂章花费了好⼏个晚上,⼤部分是软件翻译的英⽂⽂档,加上⾃⼰的理解所写,希望学习者能尊重每个⼈的努⼒. 我有句话想送给每个看我⽂章的⼈: 慢就是快,快就是慢 另外更希望更多⼈能从认真从原理学习,分享更多有质量的⽂章,⽽不是仅仅转载别⼈的⽂章. 以下仅介绍了OpenLDAP的基本原理和基本配置,⾄于更⾼级的配置,还需⾃⾏学习,因为有了以下基础,再去建楼,就会 更加容易,⽹上有太多⽂章都太⽼旧,实在难以让初学者对OpenLDAP有⼀个全⾯的基础认识,总搞的⼈云⾥雾⾥,这篇⽂章 希望对想学习OpenLDAP的⼈,打⼀个好的基础,从⽽能深⼊了解它.基本命令我就不贴出来了,希望想深⼊学习的⼈,⾃⾏学习 man⼿册. --------------马帮弟⼦:zcfLDAP: 原理:LDAP: 它是⽤来做统⼀⽤户⾝份认证的.即: 你访问CSDN它说你可以⽤微信登录,你登录微博,它也⽀持微信登录等, 这就是⼀种⽬录服务, 当然它们不⼀定⽤LDAP来做为他们的⽬录服务. LDAP(Light Directory Access Portocol),它是基于X.500标准的轻量级⽬录访问协议。

Linux上实现LDAP的⼯具是 openladp, 通过配置ldap服务器,将⽤户信息存储在其中,就可以使⽤ldap协议, 访问⽤户数据库,来实现LDAP⽤户认证.基本概念: ⽬录树概念 1. ⽬录树:在⼀个⽬录服务系统中,整个⽬录信息集可以表⽰为⼀个⽬录信息树,树中的每个节点是⼀个条⽬。

2. 条⽬:每个条⽬就是⼀条记录,每个条⽬有⾃⼰的唯⼀可区别的名称(DN)。

3. 对象类:与某个实体类型对应的⼀组属性,对象类是可以继承的,这样⽗类的必须属性也会被继承下来。

4. 属性:描述条⽬的某个⽅⾯的信息,⼀个属性由⼀个属性类型和⼀个或多个属性值组成,属性有必须属性和⾮必须属性。

名词: dn(Distinguished Name): “uid=songtao.xu,ou=oa组,dc=example,dc=com”,⼀条记录的位置(唯⼀) uid(User Id): ⽤户ID songtao.xu(⼀条记录的ID) ou(Organization Unit): 组织单位,组织单位可以包含其他各种对象(包括其他组织单元),如“oa组”(⼀条记录的所属组织) dc(Domain Component) :域名的部分,其格式是将完整的域名分成⼏部分,如域名为变成dc=example,dc=com(⼀条记录的所属位置) cn(Common Name): 公共名称,如“Thomas Johansson”(⼀条记录的名称) sn(Surname): 姓,如“许” rdn(Relative dn): 相对辨别名,类似于⽂件系统中的相对路径,它是与⽬录树结构⽆关的部分,如“uid=tom”或“cn= Thomas Johansson”配置openLDAP有两种⽅式: slapd.conf 修改它,需要重新⽣成数据库⽂件, ⽣成后需要重新赋予权限属主属组ldap.ldap . 接着重新加载slapd 进程, 配置才会⽣效.若使⽤单机版,不推荐。

使用手册版权声明爱数软件有限公司©2009 版权所有,保留一切权利。

未经本公司书面许可,任何单位或个人不得以任何形式,复制、传播、摘抄本书内容的 部分或全部。

本手册内容上可能会有增删和修改,爱数软件会定期将修订后的内容纳入新版本中,如 有更改恕不另行通知。

2使用手册关于爱数爱数,直译爱护数据。

作为业界安全备份 的唯一倡导者和中国数据备份整体方案的领先提供商,我们立志于 通过自主创新为用户提供安全可靠的磁盘备份方案,专注于为用户提供全面、统一、安全的 整体网络备份方案和远程容灾服务。

目前,爱数的各项产品和服务在制造业、金融业、医疗业、教育业等大量行业用户中的 成功应用。

了解爱数软件更多信息请访问: 。

爱数软件有限公司地址:上海市闵行区联航路 1188 号浦江智谷 10 号楼 2 层 邮编:201 112 网址: 客户服务电话:021-******** 客户服务邮箱:support@3使用手册目录关于爱数 ................................................................................................................................................ 3爱数备份软件 3.0 简介 ..................................................................................................................... 81. 关于爱数备份软件 3.0..................................................................................................... 82. 爱数备份软件 3.0 的新增功能....................................................................................... 83. 爱数备份软件 3.0 的工作方式........................................................................................ 9 4. 产品组成 ............................................................................................................................ 9 5.基本模块构成与模块功能 ............................................................................................... 95.1 管理控制台 ............................................................................................................. 10 5.2 LDAP 助手.............................................................................................................. 11 5.3 介质服务器 ............................................................................................................. 12 5.4 Windows 客户端 .................................................................................................. 12 5.5 Linux 客户端.......................................................................................................... 13 5.6 系统恢复环境 ......................................................................................................... 13 安装与配置 .......................................................................................................................................... 131. 系统要求 .......................................................................................................................... 13 1.1 32 位管理控制台&介质服务器........................................................................... 13 1.2 64 位管理控制台&介质服务器........................................................................... 14 1.3 32 位 Windows 客户端..................................................................................... 14 1.4 64 位 Windows 客户端..................................................................................... 15 1.5 32 位 Linux 客户端.............................................................................................. 15 1.6 64 位 Linux 客户端.............................................................................................. 16 1.7 LDAP 助手.............................................................................................................. 162. 如何使用 AnySetup....................................................................................................... 16 2.1 检测环境 ................................................................................................................... 17 2.2 安装指导 ................................................................................................................... 18 2.3 查看自述文件 ........................................................................................................... 183. 软件安装管理 .................................................................................................................. 19 3.1 管理控制台安装、配置与卸载 .............................................................................. 19 3.2 介质服务器的安装、配置和卸载.......................................................................... 244使用手册3.3 Windows 客户端安装、配置与卸载.................................................................... 26 3.4 LDAP 助手的安装、配置和卸载 ........................................................................... 32 3.5 Linux 客户端的安装、配置和卸载 ....................................................................... 34 3.6 系统恢复环境的安装 ............................................................................................ 35爱数备份软件管理 ............................................................................................................................. 371. 登录管理控制台 ............................................................................................................ 37 2. 用户管理 ........................................................................................................................ 382.1 创建和管理用户.....................................................................................................38 2. 2 创建和管理用户组.................................................................................................. 38 2.3 用户权限设置 ........................................................................................................... 39 3. 客户端管理 ...................................................................................................................... 41 3.1 客户端(组)操作................................................................................................. 41 3.2 客户端配置 ............................................................................................................. 41 3.3 删除客户端 ............................................................................................................. 42 4. 双机/集群管理 ................................................................................................................ 42 5. 介质服务器 ...................................................................................................................... 43 5.1 介质操作 ................................................................................................................. 43 5.2 介质服务器操作.....................................................................................................44 6. 许可证管理 ...................................................................................................................... 45 6.1 添加和删除授权码................................................................................................... 45 6.2 激活授权码 ............................................................................................................. 45 6.3 许可证授权管理.....................................................................................................45 7. 系统设置........................................................................................................................... 46 8. 更新管理 .......................................................................................................................... 47 8.1 更新管理界面 ......................................................................................................... 47 8.2 更新管理操作 ........................................................................................................... 48基本功能操作...................................................................................................................................... 491. 基本功能操作 .................................................................................................................. 49 1.1 备份操作 ................................................................................................................... 49 1.2 创建任务和设置任务选项 ...................................................................................... 50 1.3 备份文档 ................................................................................................................... 52 1.4 备份操作系统 ........................................................................................................... 53 1.5 备份邮件数据 ........................................................................................................... 542. 恢复操作 .......................................................................................................................... 542.1 浏览恢复 ................................................................................................................... 55 2.2 下载恢复 ................................................................................................................... 55 2.3 搜索恢复 ................................................................................................................... 565使用手册3. 执行操作 .......................................................................................................................... 573.1 常规执行任务 ........................................................................................................... 57 3.2 历史清单 ................................................................................................................. 57 3.3 日志管理 ................................................................................................................... 58 3.4 报表管理 ................................................................................................................... 58 应用功能操作...................................................................................................................................... 591. SQL SERVER 备份与恢复............................................................................................... 591.1 功能介绍 ................................................................................................................. 59 1.2 备份注意事项 ......................................................................................................... 60 1.3 备份指导 ................................................................................................................. 60 1.4 恢复指导 ................................................................................................................. 63 1.5 常见问题总结 ......................................................................................................... 65 2. Oracle 备份与恢复.......................................................................................................... 672.1 功能介绍 ................................................................................................................... 67 2.2 备份注意事项 ........................................................................................................... 67 2.3 备份指导 ................................................................................................................... 68 2.4 恢复指导 ................................................................................................................. 71 2.5 常见问题 ................................................................................................................. 74 3. Exchange Server 备份与恢复....................................................................................... 773.1 功能介绍 ................................................................................................................... 77 3.2 备份指导 ................................................................................................................. 77 3.3 恢复指导 ................................................................................................................... 79 3.4 恢复后注意事项.....................................................................................................80 3.5 常见问题处理 ........................................................................................................... 81 4. Lotus Domino 备份与恢复 ........................................................................................... 844.1 功能介绍 ................................................................................................................... 84 4.2 备份注意事项 ........................................................................................................... 85 4.3 备份指导 ................................................................................................................. 86 4.4 恢复指导 ................................................................................................................. 88 4.5 常见问题 ................................................................................................................. 89 5. Sybase 备份与恢复 ......................................................................................................... 905.1 功能介绍 ................................................................................................................... 90 5.2 备份注意事项 ........................................................................................................... 906使用手册5.3 备份指导 ................................................................................................................... 90 5.4 恢复指导 ................................................................................................................... 93 5.5 常见问题 ................................................................................................................. 95 6. Active Directory 备份与恢复........................................................................................ 96 6.1 功能介绍 ................................................................................................................... 96 6.2 备份注意事项 ........................................................................................................... 96 6.3 备份指导 ................................................................................................................. 97 6.4 恢复指导 ................................................................................................................... 99 6.5 常见问题 ...............................................................................................................100 7. 实时备份 ........................................................................................................................ 101 7.1 功能介绍 ...............................................................................................................101 7.2 备份指导 ...............................................................................................................101 7.4 恢复指导 .................................................................................................................103 恢复系统 ............................................................................................................................................104 1.启动系统恢复环境 .......................................................................................................... 104 1.1 硬盘启动 ...............................................................................................................104 1.2 光盘启动 ...............................................................................................................104 1.3 USB 设备启动 ......................................................................................................104 2. 恢复系统 ........................................................................................................................ 105 2.1 手动恢复系统 .......................................................................................................105 2.2 自动恢复系统 .......................................................................................................106 2.3 裸机恢复 ...............................................................................................................106 技术支持 AnySupport ................................................................................................................108 FAQ.....................................................................................................................................................1087使用手册爱数备份软件 3.0 简介1. 关于爱数备份软件 3.0作为业界安全备份的唯一倡导者和国内数据备份整体方案的领导者,上海爱数软件有限 公司专注于备份软件的技术研究和产品开发,提供的解决方案涵盖企业级备份软件、软硬件 一体化方案、远程数据灾备平台、在线备份服务等,立志通过自主创新为用户提供整体网络 备份方案和远程容灾服务。

微签·签章服务器开发及演示平台使用手册上海复园电子科技有限公司目录1系统概述 (3)2签章服务器软件安装 (3)2.1安装签章服务器软件 (3)2.2导入微签电子签章的使用授权 (5)3用户与角色 (6)3.1角色管理 (6)3.2用户管理 (7)4印章管理 (9)4.1数字证书管理 (9)4.2时间戳管理 (11)4.3签章管理 (11)5签章规则 (13)6系统参数 (15)7日志管理 (15)8API接口演示平台 (18)8.1接口演示平台软件安装 (18)8.2参数修改 (19)9接口演示平台的自动签章 (20)9.1修改路径至签章服务器 (20)9.2填写相关信息 (21)10数字证书签章验签 (23)10.1A DOBE READER验签 (24)10.2W EB页面验签效果 (25)1系统概述微签电子签章平台(WeiQianSeal)是上海复园电子科技有限公司根据多年的办公自动化、业务文档流转处理经验,开发的一套智能安全电子签章软件。

微签电子签章系统设计标准依据《中华人民共和国电子签名法》,实现对电子印章整个生命周期的管理,对所有电子印章安全方便的集中管理,对印章的使用进行全程监管,实现电子印章统一管理、安全可控。

微签提供WeiQian Web API接口,支持手动签章和自动签章两种接口方式,可以很方便地与各种Web业务系统整合,与协同办公平台、电子政务平台、OA 办公自动化系统、ERP、BMP等系统集成,打通无纸化办公的最后一个环节。

2签章服务器软件安装2.1安装签章服务器软件鼠标右键以管理员身份运行“WeiQianSeal.exe“安装程序,安装路径选择非系统盘,安装路径下无中文、无空格、无特殊字符。

安装成功后,本地服务中会有两个服务成功运行,如截图所示:Forwave-Signature-Service服务以管理员账户运行,以支持调用WPS进行文档转换成PDF及签章。

SSL5.5用户手册2012年3月目录声明Copyright2012深圳市深信服电子科技有限公司及其许可者版权所有,保留一切权利。

未经本公司书面许可,任何单位和个人不得擅自摘抄、复制本书内容的部分或全部,并不得以任何形式传播。

SINFOR、SANGFOR及图标为深圳市深信服电子科技有限公司的商标。

对于本手册出现的其他公司的商标、产品标识和商品名称,由各自权利人拥有。

除非另有约定,本手册仅作为使用指导,本手册中的所有陈述、信息和建议不构成任何明示或暗示的担保。

本手册内容如发生更改,恕不另行通知。

如需要获取最新手册,请联系深信服电子科技有限公司客户服务部。

控制台的使用登录WebUI配置界面按照前面所示方法接好线后,通过Web界面来配置VPN设备。

方法如下:http::1000,页面如下:在登录框输入『用户名』和『密码』,点击登录按钮即可登录VPN网关进行配置,默认情况下的用户名和密码均为:Admin。

如果需要查看当前网关的版本号,可点击查看版本,即显示当前硬件的版本信息。

登录WebUI配置界面后,可以看到有以下配置内容:如下图所示:『运行状态』:此处可以查看当前设备的运行状态。

『系统设置』:此处可设置设备的序列号、网络配置及各种常见全局性配置。

『SSLVPN设置』:设置SSLVPN相关信息。

『IPSECVPN设置』:设置IPSECVPN互联信息。

『防火墙设置』:设置设备内置的防火墙规则及策略。

『系统维护』:用来查看日志、备份/恢复设备的配置信息,重启设备/服务或关闭设备。

注意:所有配置界面中如果有[确定]、[保存]、[配置生效]按钮,则配置完毕后,必须要点击该按钮才能使设置保存并生效,后面的文档不再赘述。

运行状态『SSLVPN运行状态』里面可以查看『系统状态』,『在线用户』,『告警日志』,『远程应用』。

界面如下图所示:系统设置『系统设置』包含『系统配置』,『网络配置』,『时间计划』,『管理员账号』,『SSLVPN选项』五个大模块。

mailenable 手册欢迎使用 MailEnable 邮件服务器!本手册将为您详细介绍MailEnable 的安装、配置和日常管理等各个方面,以帮助您更好地了解和运用这一强大的邮件服务器软件。

第一部分:安装与配置1. 安装 MailEnablea. 下载 MailEnable 安装程序b. 运行安装程序,按照提示完成安装过程c. 配置安装选项,如选择安装类型、安装路径等2. 配置邮件域a. 打开 MailEnable 管理程序b. 在左侧导航栏中选择 "邮件域"c. 点击 "添加" 创建新的邮件域,并填写相关信息,如域名、邮件服务器类型等d. 配置域别名、邮件转发、自动回复等功能3. 配置邮件账户a. 在左侧导航栏中选择 "邮件域",选择您要配置的域b. 点击 "邮件地址",然后点击 "添加" 创建新的邮箱账户,并填写相关信息,如用户名、密码等c. 配置用户邮箱的存储路径、邮箱容量等设置4. 配置SMTP 服务器a. 在 MailEnable 管理程序中选择 "SMTP(入站)"b. 配置 SMTP 服务器的监听端口、安全认证方式等设置c. 配置反垃圾邮件(反垃圾邮件选项、黑名单、白名单等)5. 配置POP3/IMAP 服务器a. 在 MailEnable 管理程序中选择 "POP3 和 IMAP(入站)"b. 配置 POP3/IMAP 服务器的监听端口、安全认证方式等设置c. 配置必要的反垃圾邮件选项第二部分:日常管理1. 用户管理a. 点击 "邮件域",选择您要管理的域b. 点击 "邮件地址",您可以查看、编辑和删除现有的邮箱账户,也可以添加新的邮箱账户c. 管理用户密码、邮箱容量、自动回复、转发等功能2. 邮件过滤a. 在 MailEnable 管理程序中选择 "SMTP(入站)" 和 "邮件过滤"b. 配置反垃圾邮件功能,如启用过滤器、设置邮件评分、配置白名单和黑名单等c. 配置邮件策略,如禁止发送特定类型的附件、限制邮件大小等3. 日志与监控a. 在 MailEnable 管理程序中选择 "系统",然后选择 "日志文件浏览器"b. 查看邮件服务器的日志文件,包括发送/接收日志、错误日志等c. 监控服务器性能和资源利用情况,及时发现和解决潜在问题4. 邮件备份与恢复a. 定期备份邮件服务器的数据,包括用户邮箱、配置文件等b. 在需要时进行邮件服务器的恢复操作,确保数据的完整性和可靠性第三部分:高级配置与扩展1. 集群配置a. 在多台服务器上安装 MailEnable,并配置集群模式b. 配置集群共享存储、负载均衡等功能,提高服务器性能和可靠性2. 外部数据库配置a. 配置 MailEnable 使用外部数据库存储用户信息、邮件数据等b. 支持的外部数据库类型包括 SQL Server、MySQL、Oracle 等3. LDAP 服务器集成a. 配置 MailEnable 与 LDAP 服务器集成,以实现统一的身份验证和用户管理b. 支持的 LDAP 服务器包括 Microsoft Active Directory、OpenLDAP 等尽管本手册只是对 MailEnable 进行了概述,但它可以帮助您快速了解和上手这一强大的邮件服务器软件。

(编号:OA0101)变更记录A–增加M–修改D–删除文档审批记录1.系统配置库 ................................................................................. 错误!未定义书签。

1.1功能描述.................................................................................. 错误!未定义书签。

1.2使用说明.................................................................................. 错误!未定义书签。

1.2.1系统初始配置..................................................................... 错误!未定义书签。

1.2.2组织架构............................................................................. 错误!未定义书签。

1.2.3待处理个人......................................................................... 错误!未定义书签。

1.2.4常用群组............................................................................. 错误!未定义书签。

1.2.5阅读常用群组..................................................................... 错误!未定义书签。

1.2.6信息导入............................................................................. 错误!未定义书签。

使用手册04-系统管理员Help for system administrators? 安装要安装或升级,必须准备环境、配置站点并提供一些数据才能启用站点。

? 升级到您可以从以下产品升级到:SourceForge Enterprise Edition 4.4 Service Pack 1 或 5.0。

? 安装同一发布版本的不同内部版本可卸载当前的发布版本,安装同一发布版本的新内部版本,而不影响站点的数据。

? 在受防火墙保护的情况下安装您仍可安装,即使本地网段已从 Internet 断开。

? 在受防火墙保护的情况下升级到您可以从以下产品升级到,即 5.0 或 SourceForge Enterprise Edition 4.4 SP1,即使本地网络分段已从 Internet 断开。

? 补丁程序必须将新功能或缺陷修复应用到运行的站点时,您可能需要安装或删除补丁程序。

? 通过 LDAP 验证用户使用 LDAP 可轻松管理中的用户和组。

.? 使用 SSL 保护 Apache使用安全套接字层 (SSL) 可安全运行 Web 服务器。

? 设置 SSH 隧道要让用户能够通过 SSH 隧道访问您的站点,请先配置您的站点以支持 SSH,然后再创建一个 SSH 密钥。

? 备份和恢复数据的数据存储在数据库和文件系统中。

请全面备份所有的数据,以便在发生无法恢复的故障情况下,可以还原这些数据。

? Specify DNS serversDefine the DNS servers with which you want SourceForge to resolve URLs by listing them in the resolv.conf file.? Optimize PostgreSQL with vacuumTo optimize your PostgreSQL database, run a built-in utility called \? 获取有关 SourceForge 站点的信息使用 snapshot.py 实用程序可确定 SourceForge 站点上正在运行的进程、可用的内存容量和其他信息。

可编辑 精品 LDAP使用手册 一、 LDAP介绍 LDAP是轻量级目录访问协议的简称(Lightweight Directory Access Protocol).用于访问目录服务。它是X.500目录访问协议的移植,但是简化了实现方法。

二、 目录服务与关系数据库之间的区别 a) 目录查询操作比关系数据库有更高的效率,但是更新效率比关系数据库低 b) 目录不支持关系数据库那样的复杂查询,比如两个表的连接。 c) 目录不支持多操作的事物完整性,没有方式确认一些操作是全部成功还是全部失败 d) 目录能够能好和更灵活的支持子查询和匹配查询 e) 目录协议更适合应用于广域网,比如因特网或者大型公司的网络 f) 目录的管理,配置,和调试比关系型数据库更简单 g) 在使用关系数据库之前,必须首先定义表结构(模式)才可以进行操作。而目录中所使用的模式是由LDAP定义好的一系列类组成的。对于目录中的每条记录中必须属于其中的一个类或者多个类。这些类定义了该记录中可以存储的信息。 h) 目录以对象的形式存储数据。信息被组织成树型结构。 i) 目录服务支持分布式存储结构,容易实现数据的扩展,能满足大容量存储的要求。

三、 LDAP的优点 1:可以存储在其它条件下很难存储的管理信息 2:数据安全可靠,访问控制粒度细腻。 3:LDAP是一个标准的,开放的协议,具有平台无关性。 4:数据分布广,规模可灵活扩充。 5:LDAP目录服务器可以使任何一种开放源代码或商用的LDAP目录服务器。 四、 LDAP模型 LDAP模型是从X.500协议中继承过来的。是LDAP的一个组成部分,用于指导客户如何使用目录服务 LDAP 定义了四个模型,包括信息模型,命名模型,功能模型,安全模型。 1.LDAP 信息模型(LDAP information model) LDAP信息模型用于描述LDAP中信息的表达方式。 LDAP信息模型包含三部分 Entries Attributes Values Entry:Directry中最基本的信息单元,Entry中所包含的信息描述了现实世界中的一个真实的对象,在目录系统中它可以理解为,目录树中的一个节点 。在目录中添加一个Entry时,该Entry必须属于一个或多个object class ,每一个object class 规定了该Entry中必须要包含的属性,以及允许使用的属性。Entry所属的类型由属性objectclass规定。每一个Entry都有一个DN(distinguished name) 用于唯一的标志Entry在directory中的位置。如下图所示: 可编辑

精品 根节点DN的命名有多种方法,其中之一就是域名命名法。例如:我们要以公司的网址作为公司目录树的根节点。如sohu.com 那么根节点的DN应该为 DN:dc=sohu,dc=com

上图中根节点的DN :dc=example,dc=com 而该根节点有两个子节点,ou=people,和ou=servers。 People节点的DN:ou=People,dc=example,dc=com RDN:是目录树中节点的相对分辨名。如:People节点的DN: ou=People,dc=example,dc=com 而该节点的RDN:ou=People

Attribute: 每个Entry都是由许多Attribute组成的。每一个属性(Attribute)描述的是对象的一个特征。每一个属性(Attribute)由一个类型(type)和一个或多个值组成(Value) 如下图所示:

2.LDAP命名模型(LDAP Naming Model) LDAP命名模型定义了如何在目录系统中组织数据以及如何从目录系统中查找数据 LDAP命名模型指定将Entry按类似倒立的树形结构进行规划。非常类似于UNIX系统得文件可编辑 精品 系统如下图所示: Unix File System

A Directory Tree LDAP 目录结构与Unix系统的文件系统主要有三点不同 1. UNIX文件系统有一个根路径,作为访问所有文件和目录的入口。而LDAP 目录结构中的root Entry只是一个特殊的Entry,它包含了目录服务器的配置信息,通常情况下,并不用来存储信息 2. 在LDAP 目录中任何一个节点都可以包含信息,同时也可以是一个容器,也就是说任何一个LDAP Entry都可以有子节点。而UNIX文件系统中的节点要么是一个文件,要么是一个目录。而不能同时是这两种情况。只有目录才可以拥有子节点。下图表示了LDAP 是一个典型的目录结构

LDAP Directory 可编辑 精品 3. UNIX文件系统目录结构与LDAP 目录的第三个区别在于他们的每一个节点的命名不同。LDAP目录中节点的命名和UNIX文件系统目录结构中的节点的命名是相反的。

上图示UNIX 文件系统结构,如果要定位到grep节点的话,命名如下 /user/bin/grep 可编辑

精品 上图是一个典型的目录结构 第一个节点DN命名为:dn:dc=example,dc=com 第二个节点DN命名为:dn:ou=People,dc=example,dc=com 第三个节点DN命名为:dn:uid=bjensen,ou=people,dc=example,dc=com 我们说每一个Entry的DN是唯一的,就是因为这种数形结构决定了,从根节点到其它任何一个节点的路径是唯一的。 RDN:在DN中最左边的内容称为相对域名。如ou=People,dc=example,dc=com 其RDN为ou=People 对于共享同一个父节点的所有节点的RDN必须是唯一的。如果不属于同一个节点则节点的RDN可以相同。

特殊字符: 以下字符如果出现在Entry中的属性值,必须进行转义 # --------\# 可编辑 精品 ,-------\, +---------\+ “---------\” \--------\\ < ----- \< > ----- \> ; -------- \; 如:o=United Widgets\, Ltd., c=GB 别名 在LDAP中可以定义一个别名Entry,指向另外一个Entry。如下图所示

如何创建别名Entry 要创建别名Entry,该Entry的object class必须是alias。而且其属性aliasedObjectName的值必须是该Entry所指向的Entry的DN。不过一般情况下应该避免使用别名Entry。会影响性能。而且如果被引用的Entry被删除的话,该Entry就会指向一个错误的结果。 LDAP URL 由于使用Alias Entry有许多缺点,可以使用LDAP URL或referral代替Alias Entry。 3.LDAP功能模型(LDAP Functional Model) LDAP功能模型描述了LDAP 协议可以采用的相关操作,来访问存储在目录树中的数据。 LDAP功能模型包含一系列的操作,这些操作被分为三组。 1. 更新操作 包括添加,删除,重命名,修改Entry 2. Interrogation Operation 用于数据的查询 3. 认证和控制 (bind unbind abandon)

Interrogation Operation

1. The LDAP Search Operation 可编辑 精品 该操作需要八个参数 a. base object 也可以表示为DN。表明你想要查询direcoty中树的顶点。

b. search scope DN 与search scope两个参数限定了要搜索数据的范围 共有三个scope Sub 搜索范围是包含顶节点在内的一棵子树 如下图

其中DN =”ou=People,dc=example,dc=com” Base 搜索范围只包含一个节点 如下图

其中DN =”ou=People,dc=example,dc=com” Onelevel 其搜索范围是DN所表示的节点下的直接子节点。如下图 可编辑 精品 其中DN =”ou=People,dc=example,dc=com” c. alias d. size limit 表示返回的符合条件的Entry的数目,0表示返回所有符合条件的Entry。目录服务器端返回一个LDAP_SIZELIMIT_ EXCEEDED。 e. time limit 表示搜索一次所需要的时间,超过时间将停止搜索。服务器端返回一个LDAP_TIMELIMIT_EXCEEDED f. attribute-only 该属性是一个boolean值,如果为true ,表示服务器端之返回所搜索的Entry的属性名称,不返回属性值。 g. filter 通过该属性可以更精确的搜索结果。就像SQL语句中的条件查询。 Filter 分类 1.(sn=smith) 匹配属性sn的值包含smith的Entry 2 (sn=smith*) 匹配属性sn的值以smith开始的所有Entry 如smithers,smithsonain等。其中“*”表示通配符,代表任意字符。 3 (sn~=jensen) 匹配属性sn的值听起来像jensen 的Entry。不同的目录服务器,有不同的实现方法。 4 (age>21)或者(!(age<=21)) 匹配属性age的值大于21的Entry 如果是字符的话,如(sn<=Smith)则按字典顺序进行比较。 5 (telephoneNumber=*) 匹配所有属性telephoneNumber的值不为空的Entry 6 (&(sn=smith)(age>21))匹配属性sn的值包含smith而且属性age的值大于21的Entry (|(sn=smith)(age>21))匹配属性sn的值包含smith或者属性age的值大于21的Entry (&(mail=*)(!(telephoneNumber=*)))匹配属性mail的值不为空,而且属性telephoneNumber为空的Entry