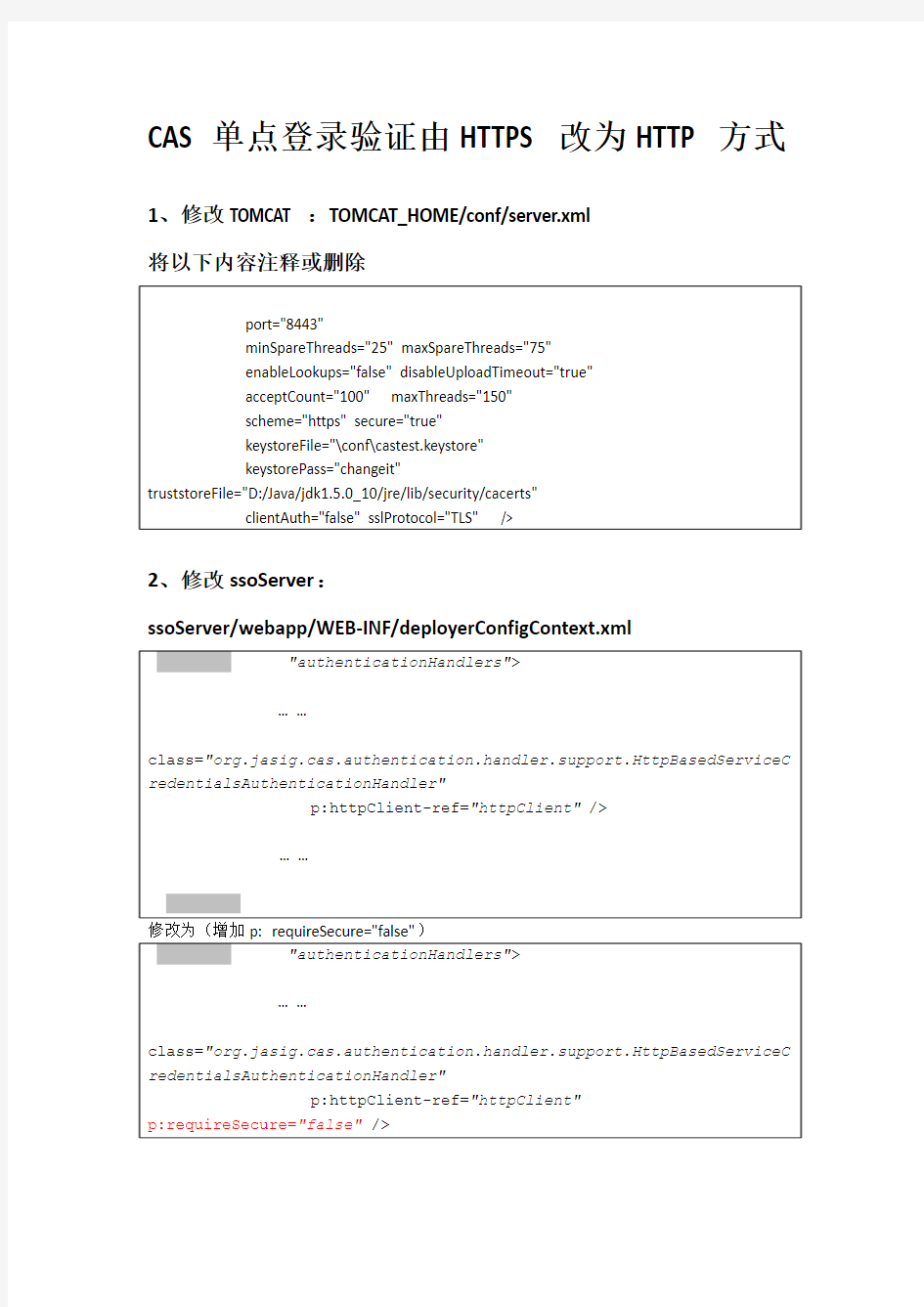

CAS单点登录验证由HTTPS改为HTTP方式1、修改TOMCAT:TOMCAT_HOME/conf/server.xml

将以下内容注释或删除

2、修改ssoServer:

ssoServer/webapp/WEB-INF/deployerConfigContext.xml

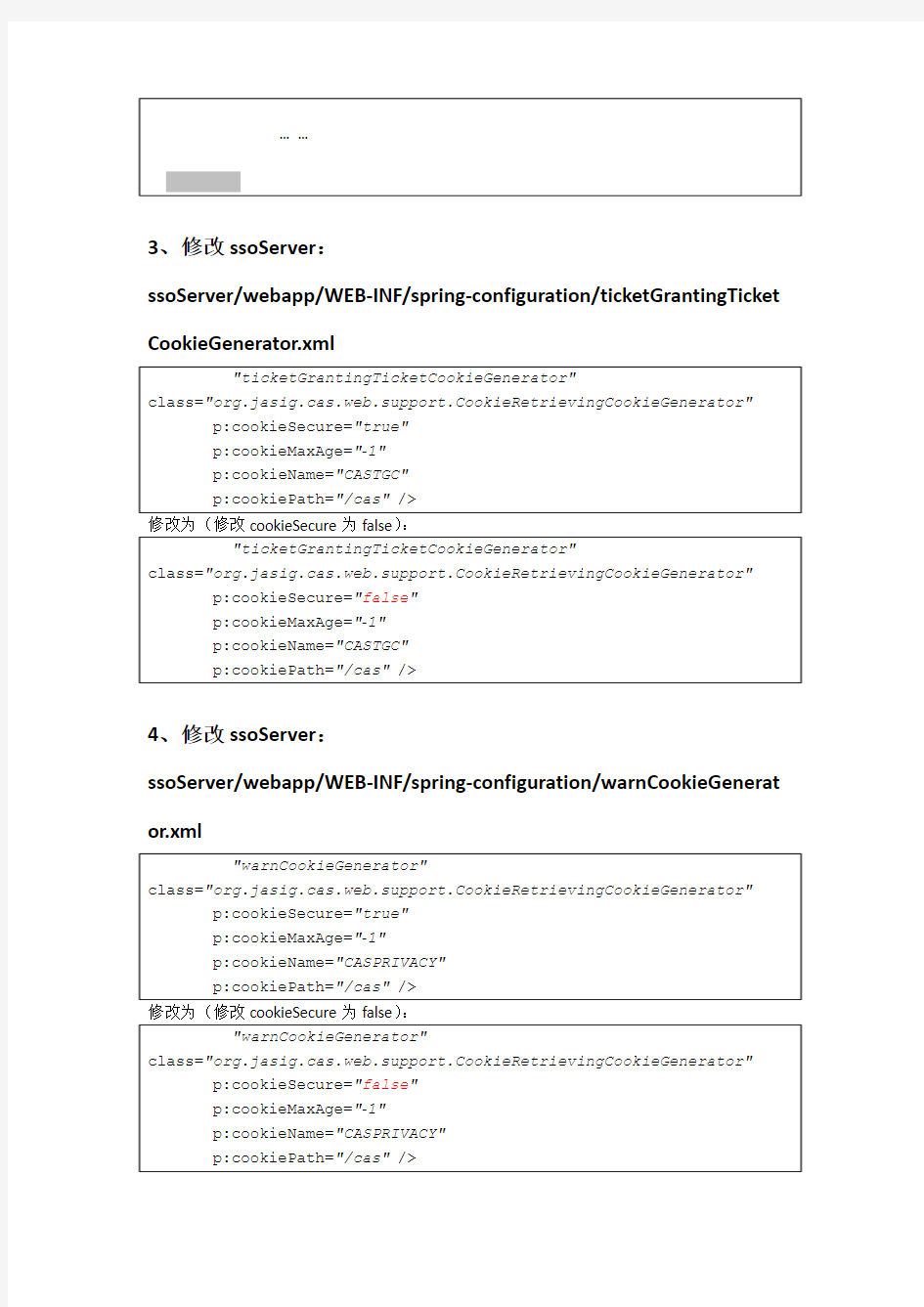

3、修改ssoServer:

ssoServer/webapp/WEB-INF/spring-configuration/ticketGrantingTicket CookieGenerator.xml

修改为(修改cookieSecure为false):

4、修改ssoServer:

ssoServer/webapp/WEB-INF/spring-configuration/warnCookieGenerat or.xml

5、修改各项目的web.xml:

HTTP: http是一个简单的请求-响应协议,它通常运行在TCP之上。它指定了客户端可能发送给服务器什么样的消息以及得到什么样的响应。请求和响应消息的头以ASCII码形式给出;而消息内容则具有一个类似MIME的格式。这个简单模型是早期Web成功的有功之臣,因为它使得开发和部署是那么的直截了当。 万维网WWW发源于欧洲日内瓦量子物理实验室CERN,正是WWW技术的出现使得因特网得以超乎想象的速度迅猛发展。这项基于TCP/IP的技术在短短的十年时间内迅速成为已经发展了几十年的Internet上的规模最大的信息系统,它的成功归结于它的简单、实用。在WWW的背后有一系列的协议和标准支持它完成如此宏大的工作,这就是Web协议族,其中就包括HTTP超文本传输协议。 HTTPS: HTTPS,是以安全为目标的HTTP 通道,在HTTP的基础上通过传输加密和身份认证保证了传输过程的安全性。HTTPS 在HTTP 的基础下加入SSL 层,HTTPS 的安全基础是SSL,因此加密的详细内容就需要SSL。HTTPS 存在不同于HTTP 的默认端口及一个加密/身份验证层(在HTTP与TCP 之间)。这个系统提供了身份验证与加密通讯方法。它被广泛用于万维网上安全敏感的通讯,例如交易支付等方面。 HTTP 原理 ① 客户端的浏览器首先要通过网络与服务器建立连接,该连接

是通过TCP 来完成的,一般TCP 连接的端口号是80。建立连接后,客户机发送一个请求给服务器,请求方式的格式为:统一资源标识符(URL)、协议版本号,后边是MIME 信息包括请求修饰符、客户机信息和许可内容。 ② 服务器接到请求后,给予相应的响应信息,其格式为一个状态行,包括信息的协议版本号、一个成功或错误的代码,后边是MIME 信息包括服务器信息、实体信息和可能的内容。 HTTPS 原理 ① 客户端将它所支持的算法列表和一个用作产生密钥的随机数发送给服务器; ② 服务器从算法列表中选择一种加密算法,并将它和一份包含服务器公用密钥的证书发送给客户端;该证书还包含了用于认证目的的服务器标识,服务器同时还提供了一个用作产生密钥的随机数 [2] ; ③ 客户端对服务器的证书进行验证(有关验证证书,可以参考数字签名),并抽取服务器的公用密钥;然后,再产生一个称作pre_master_secret 的随机密码串,并使用服务器的公用密钥对其进行加密(参考非对称加/ 解密),并将加密后的信息发送给服务器; ④ 客户端与服务器端根据pre_master_secret 以及客户端与服务器的随机数值独立计算出加密和MAC密钥(参考DH密钥交换算法); ⑤ 客户端将所有握手消息的MAC 值发送给服务器;

CAS SSO单点登录实例详细步骤 原创作者:孙俊财

第一步 1、用keytool生成证书: 命令: keytool -genkey -alias sjc -keyalg RSA -keysto re c:/store/mykey 说明: 这里-alias sjc 是表示生成的这个证书的别名叫sjc,-keyalg RSA 指的是采用的RSA算法,-keystore c:/store/mykey是指生成的证书存储的位置。回车后会提示你输入keystore password,这可以自己定(这里输入sunjuncai,下面配tomcat时要用的),然后是一些个人信息及组织信息,可以轻松搞定。 注意:密码输入后,会让你输入其他信息,记得这里第一个姓名必须是服务器的域名这里我输入的是完整计算机名称:gaofeng.nmc.hamcc 这里要注意如果不这样写就会报如下异常: java.io.IOException: HTTPS hostname wrong: should be

您的名字与姓氏是什么? [Unknown]:gaofeng.nmc.hamcc 您的组织单位名称是什么? [Unknown]:上海神洲数港 您的组织名称是什么? [Unknown]:网络优化 您所在的城市或区域名称是什么? [Unknown]:郑州 您所在的州或省份名称是什么? [Unknown]:河南 该单位的两字母国家代码是什么 [Unknown]:ZH CN= gaofeng.nmc.hamcc, OU=上海神洲数港, O=网络优化, L=郑州, ST=河南, C=ZH 正确吗? [否]:y 输入

http协议和https协议的区别:传输信息安全性不同、连接方式不同、端口不同、证书申请方式不同 传输信息安全性不同 1、http协议:是超文本传输协议,信息是明文传输。如果攻击者 截取了Web浏览器和网站服务器之间的传输报文,就可以直接读 懂其中的信息。 2、https协议:是具有安全性的ssl加密传输协议,为浏览器和服 务器之间的通信加密,确保数据传输的安全。 HTTP与HTTPS介绍 超文本传输协议HTTP协议被用于在Web浏览器和网站服务 器之间传递信息,HTTP协议以明文方式发送内容,不提供任何方 式的数据加密,如果攻击者截取了Web浏览器和网站服务器之间 的传输报文,就可以直接读懂其中的信息,因此,HTTP协议不适 合传输一些敏感信息,比如:信用卡号、密码等支付信息。 为了解决HTTP协议的这一缺陷,需要使用另一种协议:安全套接字层超文本传输协议HTTPS,为了数据传输的安全,HTTPS 在HTTP的基础上加入了SSL/TLS协议,SSL/TLS依靠证书来验证服务器的身份,并为浏览器和服务器之间的通信加密。 HTTPS协议是由SSL/TLS+HTTP协议构建的可进行加密传输、身份认证的网络协议,要比http协议安全 HTTPS协议的主要作用可以分为两种:一种是建立一个信息 安全通道,来保证数据传输的安全;另一种就是确认网站的真实性。 HTTPS和HTTP的主要区别

1、https协议需要到CA申请证书,一般免费证书较少,因而需 要一定费用。 2、http是超文本传输协议,信息是明文传输,https则是具 有安全性的ssl/tls加密传输协议。 3、http和https使用的是完全不同的连接方式,用的端口也 不一样,前者是80,后者是443。 4、http的连接很简单,是无状态的;HTTPS协议是由 SSL/TLS+HTTP协议构建的可进行加密传输、身份认证的网络协议,比http协议安全。

基于安全协议的https的页面测试脚本 一、loadrunner8.1 HTTPS(Secure Hypertext Transfer Protocol)安全超文本传输协议 它是一个安全通信通道,它基于HTTP开发,用于在客户计算机和服务器之间交换信息。它使用安全套接字层(SSL)进行信息交换,简单来说它是HTTP的安全版。 在使用https协议不管是服务器端还是客户端都需要使用到ca证书来进行访问。 一般来说,性能测试为所常见的为客户端使用https打开页面的方式。 在这个情况下,首先是处理https访问过程中的证书 1.证书的准备 常见的证书为:*.pfx,*.p12格式,该种格式的证书可以通过双击运行安装到IE浏览器上。用户在访问的时候就可以使用到。 但这些证书并不是LoadRunner所使用的类型,因此需要对其进行转换。将其转换为*.pem 格式。 转换方法如下: ●安装openssl后 ●运行C:\

选择后,单击New Enty 红框中的配置为服务器的ip(或者域名)和端口号(ssl默认端口443),按照测试所需要的实际地址进行配置。 配置后,将Use specified client-side certificate[Base64/PEM]钩选,为使用客户端证书访问。 单击...选择刚刚转换生成的客户端证书。 如果你为证书有设置密码,在这里也需要输入。

https与http的区别: 第一:http是超文本传输协议,信息是明文传输,https是具有安全性的ssl加密传输协议 http与https有什么区别 http和https使用的是完全不一样的连接方式,端口也不一样,前者默认是80端口 http与https有什么区别 http是无状态的协议,而https是由ssl+http构建的可进行加密传输、身份认证的网络协议。 http的无状态是指对事务处理没有记忆能力,缺少状态意味着对后续处理需要的信息没办法提供,只能重新传输这些信息,这样就会增大数据量。另一方面,当不需要信息的时候服务器应答较为快。 HTTP: HTTP是一个简单的请求-响应协议,它通常运行在TCP之上。它指定了客户端可能发送给服务器什么样的消息以及得到什么样的响应。请求和响应消息的头以ASCII码形式给出;而消息内容则具有一个类似MIME的格式。 HTTPS: HTTPS,是以安全为目标的HTTP 通道,在HTTP的基础上通过传输加密和身份认证保证了传输过程的安全性。HTTPS 在HTTP 的基础下加入SSL 层,HTTPS 的安全基础是SSL,因此加密的详细内容就需要SSL。HTTPS 存在不同于HTTP 的默认端口及一个

加密/身份验证层。这个系统提供了身份验证与加密通讯方法。它被广泛用于万维网上安全敏感的通讯,例如交易支付等方面。 HTTP 原理 客户端的浏览器首先要通过网络与服务器建立连接,该连接是通过TCP 来完成的,一般TCP 连接的端口号是80。建立连接后,客户机发送一个请求给服务器,请求方式的格式为:统一资源标识符、协议版本号,后边是MIME 信息包括请求修饰符、客户机信息和许可内容。 服务器接到请求后,给予相应的响应信息,其格式为一个状态行,包括信息的协议版本号、一个成功或错误的代码,后边是MIME 信息包括服务器信息、实体信息和可能的内容。 HTTPS 原理 客户端将它所支持的算法列表和一个用作产生密钥的随机数发送给服务器; 服务器从算法列表中选择一种加密算法,并将它和一份包含服务器公用密钥的证书发送给客户端;该证书还包含了用于认证目的的服务器标识,服务器同时还提供了一个用作产生密钥的随机数; 客户端对服务器的证书进行验证,并抽取服务器的公用密钥;然后,再产生一个称作pre_master_secret 的随机密码串,并使用服务器的公用密钥对其进行加密,并将加密后的信息发送给服务器; 客户端与服务器端根据pre_master_secret 以及客户端与服务器的随机数值独立计算出加密和MAC密钥(参考DH密钥交换算

http与https的区别: http协议传输的数据都是未加密的,也就是明文的,因此使用http协议传输隐私信息非常不安全。为了保证这些隐私数据能加密传输,于是网景公司设计了ssl(secure sockets layer)协议用于对http协议传输的数据进行加密,从而就诞生了https。 简单来说,https协议是由ssl+http协议构建的可进行加密传输、身份认证的网络协议,要比http协议安全。 https和http的主要区别: 一、https协议需要到ca机构申请ssl证书(如沃通ca),另外沃通ca还提供3年期的免费ssl证书,高级别的ssl证书需要一定费用。 二、http是超文本传输协议,信息是明文传输,https 则是具有安全性的ssl加密传输协议。 三、http和https使用的是完全不同的连接方式,用的端口也不一样,http是80端口,https是443端口。 四、http的连接很简单,是无状态的;https协议是由ssl+http 协议构建的可进行加密传输、身份认证的网络协议,比http协议安全.

HTTP:是互联网上应用最为广泛的一种网络协议,是一个客户端和服务器端请求和应答的标准(TCP),用于从WWW服务器传输超文本到本地浏览器的传输协议,它可以使浏览器更加高效,使网络传输减少。 HTTPS:是以安全为目标的HTTP通道,简单讲是HTTP的安全版,即HTTP下加入SSL层,HTTPS的安全基础是SSL,因此加密的详细内容就需要SSL。 HTTPS协议的主要作用可以分为两种:一种是建立一个信息安全通道,来保证数据传输的安全;另一种就是确认网站的真实性。

CAS配置全过程 软件工具: 1.cas-server-3.3.5-release.zip(CAS服务端) 2.cas-client- 3.1.10-release.zip(CAS客户端) 3.apache-tomcat-7.0.40 https://www.doczj.com/doc/836594265.html,mons-dbcp-all-1.3-r699049.jar 5.mysql-connector-java-5.1.18-bin.jar 6.cas-server-jdbc-3.0.5-rc2.jar 写在前面的话 此配置是根据当前系统,当前的版本,仅供参考,如果有什么其他的问题可以一起研究。 第一节:先走通技术障碍 第一步:环境部署 1.在Tomcat 根目录下创建一个cas目录。 2.下载CAS服务器并解压,打开cas-server- 3.3.5\modules,将cas-server-webapp-3.3.5.war复制到刚刚在Tomcat创建的cas目录下,并重命名为ROOT.war 3.修改host文件(C:\Windows\System32\drivers\etc)添加 127.0.0.1 https://www.doczj.com/doc/836594265.html, 注意:如果想在一台PC机上模拟这个单点登录,就必须域名重定向,如果是多台PC机,

可以不配置此项,下文有用到https://www.doczj.com/doc/836594265.html,,可以用相应PC机的IP代替 4.修改Tomcat文件下的server.xml(apache-tomcat-7.0.40\conf\server.xml) 添加内容:

一、什么是HTTP?什么又是HTTPS? 1、想要了解http的同学可以先点击这个链接谈谈HTTP协议的流程。 2、至于https,一眼看上去似乎是http的加强版,如果你也是这么下意识认为的话,那么恭喜你你的下意识完全正确。 https即Hyper Text Transfer Protocol over Secure Socket Layer,望文知意便是基于安全套接层的超文本传输协议。我们可以将https理解为http的安全加强版。至于如何安全加强的我会在后文详细讲解。 二、HTTP和HTTPS的现状 1、我们发现如今浏览器地址栏中大多是以" https://"开始的URL(统一资源定位符/网址)而不再是“http://” 如知乎 如腾讯

再如百度 还有淘宝 实际上,现如今国外很多网站包括国内都在使用https。 那么看到这里我们可能会想到,为什么现如今大多数网址中都是" https://"而不是“http://”呢?进一步地讲,https相比于http的优势在哪里? 三、HTTPS的优势 要知道HTTPS 的优势在哪我们首先要知道什么是明文传输,什么是抓包,什么是SSL。 1、明文传输:明文传输一般常指计算机于计算机之间进行数据传输时的方式,这种方式下数据传输是没有加密的。 2、抓包:抓包就是将网络传输发送与接收的数据包进行截获、重发、编辑、转存等操作。

而http协议是采用的就是明文传输,这种方式下很容易被抓包。 如图一所示:http协议中传输的不加密的数据容易被黑客截取。 图一 若是传输的数据中有用户的密码等信息被黑客截取到了,那么带来的后果是灾难性的。 为了避免数据被抓包,应用SSL技术的HTTPS协议应运而生。 3、SSL即Secure Sockets Layer ,望文知意即安全套接层。 通过下面一组图,我们可以看出SSL是如何实现数据加密的。

CAS认证实现单点登录 一.背景 有几个相对独立的java的web应用系统,各自有自己的登陆验证功能,用户在使用不同的系统的时候,需要登陆不同的系统。现在需要提供一个 统一的登陆/登出界面,而不修改各个系统原来的登陆验证机制。于是采用单点登录系统开源单点登录产品CAS。 随着新的业务网站不断的增加,用户在每个应用系统中都有独立的账号,这样就造成在访问不同的应用系统时,需要记录对应的用户名和密码,多 个用户名密码极易记混,如果忘记或记错了某一个业务网站的用户名或密码就无法进行登录,耽误工作,影响工作效率 允许用户一次性进行认证之后,就访问系统中不同的应用 二.原理 CAS 是一个独立的web 应用, 当前使用Java Servlets 实现,通过HTTPS 协议保证其数据的传输安全性。它通过三个Url 地址进行访问:登录Url、验证URL、注销URL。

三. CAS认证集成 要使用单点登录,需要部署CAS系统,CAS服务端可以直接部署在tomcat下运行,对于CAS服务端来说,所有要集成单点登录的web应用都是它的一个客户端,CAS有客户端jar包,客户端web应用需要引入CAS客户端的jar包,这样CAS系统的服务端和客户端web应用程序端才能通信。 客户端web应用程序的通过配置web.xml,添加CAS需要的各种过滤器,来实现和CAS服务器通信,用户信息验证工作在CAS 服务端统一完成,验证通过后,客户端web应用程序只需要补全自己的Session信息即可。 3.1部署CAS系统服务端 步骤1:准备好以下运行环境 jdk1.6+

tomcat6+ jdk与tomcat的下载、安装、配置在此略过。 步骤2:安装部署cas-server 到官网(https://www.doczj.com/doc/836594265.html,/cas/cas-server-3.5.0-release.zip)下载cas-server-3.5.0-release.zip。解压缩以后,在其路 径 cas-server-3.5.0\modules 下面找到 cas-server-webapp-3.5.0.war,将其拷贝到 tomcat 的webapps 下,改名为 cas.war, 并修改 war 包中配置文件 cas.properties 里的 cas server name=cas 并启动 tomcat,启动后可在浏览器访 问 http://localhost:8080/cas/login

超文本传输协议(HTTP)用于在Web浏览器和Web服务器之间传输信息。HTTP协议以纯文本形式发送内容,而没有任何数据加密。如果攻击者拦截了Web浏览器和Web服务器之间的传输消息,则可以直接读取信息。因此,HTTP协议不适合传输一些敏感的兴趣消息,例如:信用卡号,密码和其他付款信息。 为了解决HTTP协议的这一缺陷,我们需要使用另一种协议:安全套接字层超文本传输协议(HTTP)。为了数据传输的安全性,SSL / TLS在HTTP的基础上添加了SSL / TLS协议。SSL / TLS通过证书验证服务器的身份,并对浏览器和服务器之间的通信进行加密。 HTTPS协议是由SSL / TLS + HTTP协议构建的网络协议,可用于加密传输和身份验证,并且比HTTP协议更安全 HTTPS协议的主要功能可以分为两种:一种是建立信息安全通道,以确保数据传输的安全性;另一种是建立信息安全通道。另一种是确认网站的真实性。 HTTPS和http之间的主要区别 HTTPS协议需要从ca申请证书。通常,免费证书很少,因此需要一定的费用。 HTTP是超文本传输协议,信息是纯文本传输,HTTPS是具有安全性的SSL / TLS加密传输协议。 HTTP和HTTPS使用完全不同的连接方法并使用不同的端口。前者是80,后者是443。 HTTP的连接非常简单且无状态。HTTP协议由SSL / TLS +

HTTP协议构建,可用于加密传输和身份验证,并且比HTTP协议更安全。 客户端使用HTTPS与Web服务器通信的步骤 客户端使用HTTPS的URL访问Web服务器,并要求与Web 服务器建立SSL连接。 收到客户端的请求后,Web服务器将向客户端发送网站证书信息的副本(证书包含公钥)。 客户端的浏览器和Web服务器开始协商SSL / TLS连接的安全级别,即信息加密级别。 客户端的浏览器根据双方同意的安全级别建立会话密钥,然后用网站的公共密钥对会话密钥进行加密,并将其传输到网站。 Web服务器使用其自己的私钥解密会话密钥。 Web服务器使用会话密钥来加密与客户端的通信。

HTTPS (全称:Hyper Text Transfer Protocol over SecureSocket Layer),是以安全为目标的HTTP 通道,在HTTP的基础上通过传输加密和身份认证保证了传输过程的安全性 [1]。HTTPS 在HTTP 的基础下加入SSL层,HTTPS 的安全基础是SSL,因此加密的详细内容就需要SSL。HTTPS 存在不同于HTTP 的默认端口及一个加密/身份验证层(在HTTP与TCP之间)。这个系统提供了身份验证与加密通讯方法。 http是一个简单的请求-响应协议,它通常运行在TCP之上。它指定了客户端可能发送给服务器什么样的消息以及得到什么样的响应。请求和响应消息的头以ASCII码形式给出;而消息内容则具有一个类似MIME的格式。这个简单模型是早期Web成功的有功之臣,因为它使得开发和部署是那么的直截了当。 两者不同之处: 一、传输信息安全性不同 1、http协议:是超文本传输协议,信息是明文传输。如果攻击者截取了Web浏览器和网站服务器之间的传输报文,就可以直接读懂其中的信息。 2、https协议:是具有安全性的ssl加密传输协议,为浏览器和服务器之间的通信加密,确保数据传输的安全。 二、连接方式不同 1、http协议:http的连接很简单,是无状态的。 2、https协议:是由SSL+HTTP协议构建的可进行加密传输、身份

认证的网络协议。 三、端口不同 1、http协议:使用的端口是80。 2、https协议:使用的端口是443. 四、证书申请方式不同 1、http协议:免费申请。 2、https协议:需要到ca申请证书,一般免费证书很少,需要交费。

CAS单点登录总结 一、服务端搭建 1.安装JDK。 2.安装Tomcat。安装版本Tomcat7.0. 3.在Tomcat上配置SSl (1)生成证书。在C盘根目录下建立子文件夹“Keys”,用于存放证书。在 JDK安装文件夹下的bin文件夹(C:\Program Files\Java\jre1.8.0_60\bin)下打开“命令窗口”。 (2)执行命令“keytool -genkey -alias tomcat -keyalg RSA -storepass changeit -keystore c:\keys\.keystore -validity 3600”创建证书。 (3)将证书导入的JDK的证书信任库中 第一步:导出证书。 执行命令“keytool -export -trustcacerts -alias tomcat -file c:\keys\tomcat.cer -keystore c:\keys\.keystore -storepass changeit”将证书导出到Keys文件夹。 第二步:将证书导入到JDK证书信任库。 执行命令“keytool -import -trustcacerts -alias tomcat -file c:\keys\tomcat.cer -keystore "C:\Program Files\Java\jre7\lib\security\cacerts" -storepass changeit”。系统询问 是否信任此证书,回答“y” 4、配置server.xml文件 用文本编辑器管理员身份运行,打开Tomcat7.0下的server.xml文件(C:\Program

she强制http跳转https页面 简介 https在现在网络中是公认的安全的访问方式,但是在访问的过程中很多站点是没有强制https访问的,这样会导致有些客户可以通过http访问,从而对服务器造成一些不安全因素。下文将介绍几种强制https访问的方法。 一,wordpress中设置https强制访问。 默认登录wordpress的后台是使用http协议,这协议是明文发送的。这可能会导致你的用户和密码被窃听。如果使用ssl登录,这种情况则可以避免。下面是设置方法。 1、设置wp-config.php /* That's all, stop editing! Happy blogging. */ ... require_once(ABSPATH . 'wp-settings.php'); 2、在上面的代码之前加上如下代码: define('FORCE_SSL_LOGIN', true); define('FORCE_SSL_ADMIN', true); define(‘FORCE_SSL_LOGIN’, true);#是启用登录时使用ssl define(‘FORCE_SSL_ADMIN’, true);#后台管理也使用ssl 如果担心后台使用ssl影响速度,可以不用。但还是建议使用,因为这将有可能cookie 被劫持导致黑客伪造cookie登录后台。 wordpress只需要几步设定就可以启用强制使用HTTPS登入后端管理界面首先到wp-config.php中找到下面这段:

if ( !defined(‘ABSPATH’) ) define(‘ABSPATH’, dirname(__FILE__) . ‘/’); 找到它以后,請在它上面加入下列此行: define(‘FORCE_SSL_LOGIN’, true); 接下來请在VHOST上设定好SSL的相关设置..这里就不再叙述了 以下附上nginx上如何使用vhost并且自动rewrite url跳转到https管理页面的设定值: 请在rewrite rule上面加入rewrite ^.*/wp-admin(.*) https://wp.littlecho.tw/wp-admin$1 last; 即可 例如下: location / { try_files $uri $uri/ /index.php; rewrite ^.*/wp-admin(.*) https://wp.littlecho.tw/wp-admin$1 last; } 设定完毕后当输入http://xxxx.domain.tld/wp-admin时就会自动跳转了。 二,tomcat中的跳转配置 在tomcat中设置强制https的方法有2种,下面分别介绍下这2种方法的配置: 1,调整web.xml文件,将HTTP使用的server.xml文件重定向端口 在记事本中打开 SGMS4\Tomcat\webapps\sgms\WEB-INF\web.xml文件,在web.xml的文件末尾的前一句添加以下内容:

HTTPS和HTTP的主要区别: https协议需要到CA申请证书,一般免费证书较少,因而需要一定费用。 http是超文本传输协议,信息是明文传输,https则是具有安全性的ssl/tls加密传输协议。 http和https使用的是完全不同的连接方式,用的端口也不一样,前者是80,后者是443。 http的连接很简单,是无状态的;HTTPS协议是由SSL/TLS+HTTP协议构建的可进行加密传输、身份认证的网络协议,比http协议安全。 HTTP和HTTPS的基本概念: HTTP:是互联网上应用最为广泛的一种网络协议,是一个客户端和服务器端请求和应答的标准(TCP),用于从WWW服务器传输超文本到本地浏览器的传输协议,它可以使浏览器更加高效,使网络传输减少。 HTTPS:是以安全为目标的HTTP通道,简单讲是HTTP的安全版,即HTTP下加入SSL层,HTTPS的安全基础是SSL,因此加密的详细内容就需要SSL。 HTTPS协议的主要作用可以分为两种:一种是建立一个信息安全通道,来保证数据传输的安全;另一种就是确认网站的真实性。 http切换到HTTPS: 如果需要将网站从http切换到https到底该如何实现呢?

这里需要将页面中所有的链接,例如js,css,图片等等链接都由http改为https。例如:https://www.doczj.com/doc/836594265.html,改为https://https://www.doczj.com/doc/836594265.html, BTW,这里虽然将http切换为了https,还是建议保留http。所以我们在切换的时候可以做http和https的兼容,具体实现方式是,去掉页面链接中的http头部,这样可以自动匹配http头和https 头。例如:将https://www.doczj.com/doc/836594265.html,改为//https://www.doczj.com/doc/836594265.html,。然后当用户从http的入口进入访问页面时,页面就是http,如果用户是从https的入口进入访问页面,页面即使https的。

一、简介 1、cas是有耶鲁大学研发的单点登录服务器 2、本教材所用环境 ?Tomcat7.2 ?JDK6 ?CAS Service 版本 cas-server-3.4.8-release ?CAS Client版本 cas-client-3.2.1-release 二、生成证书 证书对于实现此单点登录非常之重要,证书是服务器端和客户端安全通信的凭证,本教程只是演示,所有用了 JDK自带的证书生成工具keytool。当然在实际项目中你可以到专门的证书认证中心购买证书。 中文官方网站:https://www.doczj.com/doc/836594265.html,/cn/ 1、用JDK自带的keytool生成证书 view plain 1.命令:keytool -genkey -alias smalllove -keyalg RSA -keystore D:/keys/smallkey 此命令是生成一个证书,其中smalllove 是证书别名 此命令的执行如图所示:

其中名字与姓氏这一最好写你的域名,如果在单击测试你可以在C:\Windows\System32\drivers\etc\hosts文件中映射一个虚拟域名,注意不要写IP。 2、导出证书 view plain

1.命令:C:\>keytool -export -file d:/keys/small.crt -alias smalllove -keystore d:/keys/smallkey 如图: 密码为上步设置的密码。 3、把证书导入到客户端JDK中。 view plain 1.命令:keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove 此命令是把证书导入到JDK中。 如图:

http和https有什么区别 https是什么? https, 全称Hyper Text Transfer Protocol Secure,相比http,多了一个secure,这一个secure是怎么来的呢?这是由TLS(SSL)提供的,这个又是什么呢?估计你也不想知道。大概就是一个叫openSSL的library提供的。https和http都属于application layer,基于TCP(以及UDP)协议,但是又完全不一样。TCP用的port 是80,https用的是443(值得一提的是,google发明了一个新的协议,叫QUIC,并不基于TCP,用的port也是443,同样是用来给https的。谷歌好牛逼啊。)总体来说,https和http类似,但是比http安全。 https做得怎么样? 一般来说网络安全关心三个问题,CIA,(confidentiality, integrity, availability)。那https在这三方面做的怎么样呢?https保证了confidentiality(你浏览的页面的内容如果被人中途看见,将会是一团乱码。不会发生比如和你用同一个无线网的人收到一个你发的数据包,打开来一看,就是你的密码啊银行卡信息啊),intergrity(你浏览的页面就是你想浏览的,不会被黑客在中途修改,网站收到的数据包也是你最初发的那个,不会把你的数据给换掉,搞一个大新闻),最后一个availability几乎没有提供(虽然我个人认为会增加基础DOS等的难度,但是这个不值一提),不过https还提供了另一个A,authentication(你连接的是你连接的网站,而不是什么人在中途伪造了一个网站给你,专业上叫Man In The Middle Attack)。那https具体保护了啥?简单来说,保护了你从连接到这个网站开始,到你关闭这个页面为止,你和这个网站之间收发的所有信息,就连url的一部分都被保护了。同时DNS querying这一步也被保护了,不会发生你输入 https://www.doczj.com/doc/836594265.html,,实际上跑到了另一个网站去了。(这个其实也属于authentication,我这里不是很确定,最开始还写错了一次,应该来说,https保护了DNS Spoofing 和DNS Cache Poisoning等DNS攻击)那么有哪些没有被保护的?你是谁,你访问了什么网站(这个就是anonymity,想要上不好的网站但是不被人知道?可以用VPN或者TOR,当然可能要付出金钱或者速度变慢的代价啦。)https怎么做到的? 这个就很复杂了。有兴趣的朋友可以看一下这个“The First Few Milliseconds of an HTTPS Connection”。我来简单介绍一下里面的一些手段。比如你如何确信这个网站是一个好网站?好网站就会有一个“好网站证书”,也就是certification,这个证书是由CA(certificate authority)颁布的,每次链接,网站都先去找CA拿一份证书,然后把这个证书一起发给客户,来证明自己的清白。也许你会问,万一是一个坏网站自己伪造的证书呢?这就要牵扯到RSA的公钥,私钥加密。不过,google 的https是他们自己公司的一个CA发的,感觉怪怪的。总之,你基本可以相信这是一个好网站(历史上也有CA被入侵之类的事件发生)。这就是authentication (应该也是保护DNS的一步)。当然你也会需要向网站证明一下你自己的身份,然后你们就要决定用什么方式加密。加密的方式有很多种,比如各种AES啦什么的。客户告诉网站,我的浏览器支持哪些加密方式,然后网站选择其中一种,于

一.SSO (Single Sign-on)原理 SSO 分为Web-SSO和桌面SSO。桌面SSO 体现在操作系统级别上。Web-SSO体现在客户端,主要特点是:SSO 应用之间使用Web 协议( 如HTTPS) ,并且只有一个登录入口。我们所讲的SSO,指Web SSO 。 SSO 的体系中,有下面三种角色: ?User(多个) ?Web应用(多个) ?SSO认证中心(一个) SSO 实现模式千奇百怪,但万变不离其宗,包含以下三个原则: ●所有的登录都在 SSO 认证中心进行。 ●SSO 认证中心通过一些方法来告诉 Web 应用当前访问用户究竟是不是通过认证的 用户。 ●SSO 认证中心和所有的 Web 应用建立一种信任关系。 二.CAS 的基本原理 CAS(Central Authentication Service) 是Yale 大学发起的构建Web SSO 的Java开源项目。 1.CAS 的结构体系 ◆CAS Server CAS Server 负责完成对用户信息的认证,需要单独部署,CAS Server 会处理用户名/ 密码等凭证(Credentials) 。 ◆CAS Client CAS Client部署在客户端,当有对本地Web 应用受保护资源的访问请求,并且需要对请求方进行身份认证,重定向到CAS Server 进行认证。 2.CAS 协议 基础协议

上图是一个基础的CAS 协议,CAS Client 以过滤器的方式保护Web 应用的受保护资源,过滤从客户端过来的每一个Web 请求,同时,CAS Client 会分析HTTP 请求中是否包请求Service Ticket( 上图中的Ticket) ,如果没有,则说明该用户是没有经过认证的,CAS Client 会重定向用户请求到CAS Server (Step 2 )。Step 3 是用户认证过程,如果用户提供了正确的认证信息,CAS Server 会产生一个随机的Service Ticket ,会向User 发送一个Ticket granting cookie (TGC) 给User 的浏览器,并且重定向用户到CAS Client (附带刚才产生的Service Ticket),Step 5 和Step6 是CAS Client 和CAS Server 之间完成了一个对用户的身份核实,用Ticket 查到Username ,认证通过。 3.CAS 如何实现SSO 当用户访问Helloservice2再次被重定向到CAS Server 的时候,CAS Server 会主动获到这个TGC cookie ,然后做下面的事情: 1)如果User 的持有TGC 且其还没失效,那么就走基础协议图的Step4 ,达到了 SSO 的效果。 2)如果TGC 失效,那么用户还是要重新认证( 走基础协议图的Step3) 。 三.实践配置 下面我们以tomcat 5.5 为例进行说明(这里,我将Server和Client同时放在了同一个Tomcat服务器下)。 软件环境:tomcat 5.5 ant-1.6.5, jdk1.5.0_06 下载cas-server-3.0.4.zip和cas-client和cas-server-jdbc-3.0.5-rc2.jar和mysql 5.0.16和tomcat 5.5.15 https://www.doczj.com/doc/836594265.html,/downloads/cas/cas-server-3.0.4.zip

http是一个简单的请求-响应协议,它通常运行在TCP之上。它指定了客户端可能发送给服务器什么样的消息以及得到什么样的响应。请求和响应消息的头以ASCII码形式给出;而消息内容则具有一个类似MIME的格式。这个简单模型是早期Web成功的有功之臣,因为它使得开发和部署是那么的直截了当。 万维网WWW(world wide web)发源于欧洲日内瓦量子物理实验室CERN,正是WWW技术的出现使得因特网得以超乎想象的速度迅猛发展。这项基于TCP/IP的技术在短短的十年时间内迅速成为已经发展了几十年的Internet上的规模最大的信息系统,它的成功归结于它的简单、实用。在WWW的背后有一系列的协议和标准支持它完成如此宏大的工作,这就是Web协议族,其中就包括HTTP 超文本传输协议。 HTTPS (全称:Hyper Text Transfer Protocol over SecureSocket Layer),是以安全为目标的HTTP 通道,在HTTP 的基础上通过传输加密和身份认证保证了传输过程的安全性。HTTPS 在HTTP 的基础下加入SSL 层,HTTPS 的安全基础是SSL,因此加密的详细内容就需要SSL。HTTPS 存在不同于HTTP 的默认端口及一个加密/身份验证层(在HTTP与TCP 之间)。这个系统提供了身份验证与加密通讯方法。它被广泛用于万维网上安全敏感的通讯,例如交易支付等方面。 HTTP 原理 ① 客户端的浏览器首先要通过网络与服务器建立连接,该连接

是通过TCP 来完成的,一般TCP 连接的端口号是80。建立连接后,客户机发送一个请求给服务器,请求方式的格式为:统一资源标识符(URL)、协议版本号,后边是MIME 信息包括请求修饰符、客户机信息和许可内容。 ② 服务器接到请求后,给予相应的响应信息,其格式为一个状态行,包括信息的协议版本号、一个成功或错误的代码,后边是MIME 信息包括服务器信息、实体信息和可能的内容。 HTTPS 原理 ① 客户端将它所支持的算法列表和一个用作产生密钥的随机数发送给服务器; ② 服务器从算法列表中选择一种加密算法,并将它和一份包含服务器公用密钥的证书发送给客户端;该证书还包含了用于认证目的的服务器标识,服务器同时还提供了一个用作产生密钥的随机数 [2] ; ③ 客户端对服务器的证书进行验证(有关验证证书,可以参考数字签名),并抽取服务器的公用密钥;然后,再产生一个称作pre_master_secret 的随机密码串,并使用服务器的公用密钥对其进行加密(参考非对称加/ 解密),并将加密后的信息发送给服务器; ④ 客户端与服务器端根据pre_master_secret 以及客户端与服务器的随机数值独立计算出加密和MAC密钥(参考DH密钥交换算法); ⑤客户端将所有握手消息的MAC 值发送给服务器;