常用软件文件加密概述

在使用计算机的过程中,经常需要对一些文件进行权限设置,防止未授权的访问。此时,就可以使用文件加密软件,为文件设置一个密码,使文件只有在用户输入正确密码后才可以被访问或修改。

1.文件加密原理

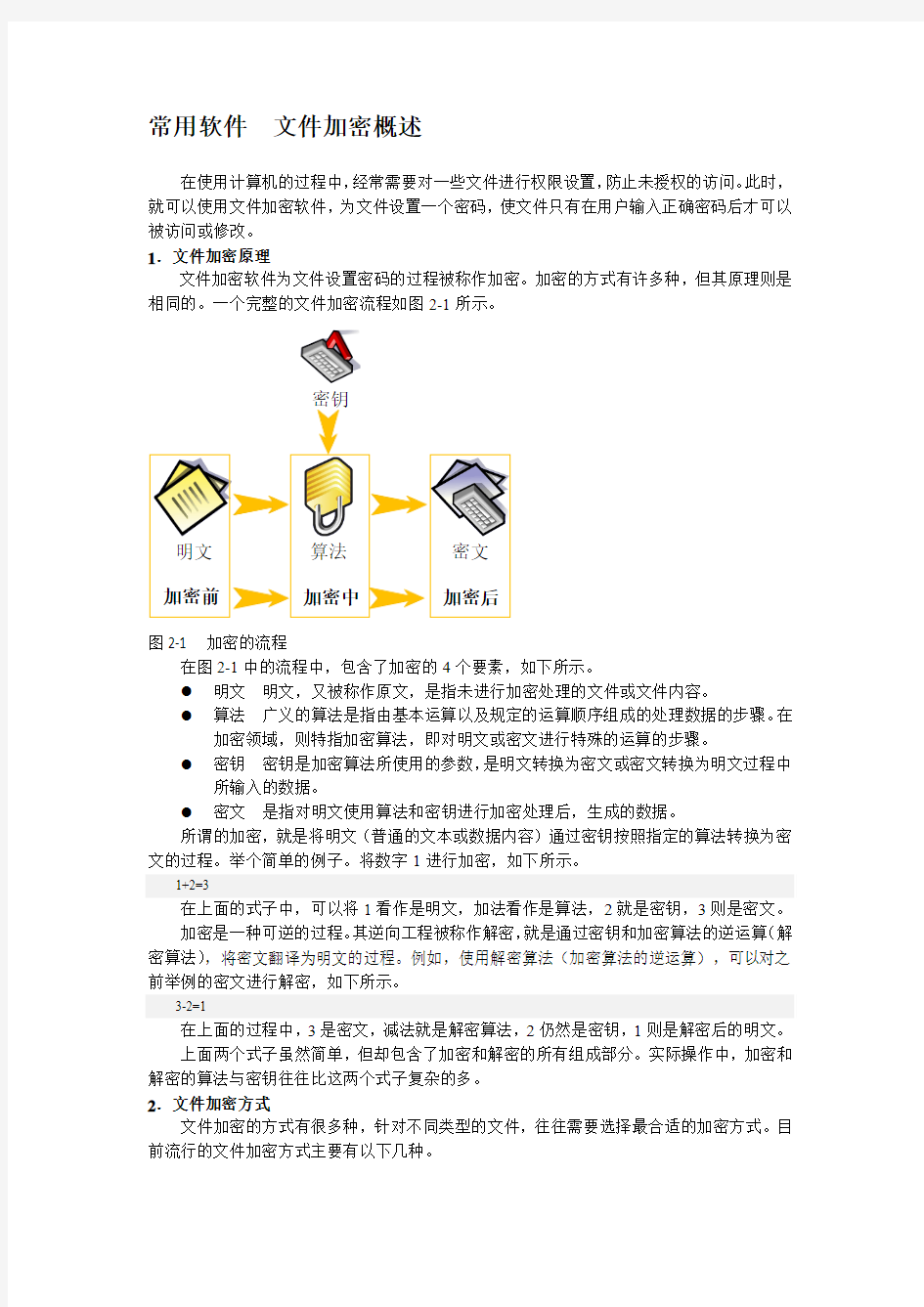

文件加密软件为文件设置密码的过程被称作加密。加密的方式有许多种,但其原理则是相同的。一个完整的文件加密流程如图2-1所示。

明文密文

算法

加密中

图2-1 加密的流程

在图2-1中的流程中,包含了加密的4个要素,如下所示。

●明文明文,又被称作原文,是指未进行加密处理的文件或文件内容。

●算法广义的算法是指由基本运算以及规定的运算顺序组成的处理数据的步骤。在

加密领域,则特指加密算法,即对明文或密文进行特殊的运算的步骤。

●密钥密钥是加密算法所使用的参数,是明文转换为密文或密文转换为明文过程中

所输入的数据。

●密文是指对明文使用算法和密钥进行加密处理后,生成的数据。

所谓的加密,就是将明文(普通的文本或数据内容)通过密钥按照指定的算法转换为密文的过程。举个简单的例子。将数字1进行加密,如下所示。

1+2=3

在上面的式子中,可以将1看作是明文,加法看作是算法,2就是密钥,3则是密文。

加密是一种可逆的过程。其逆向工程被称作解密,就是通过密钥和加密算法的逆运算(解密算法),将密文翻译为明文的过程。例如,使用解密算法(加密算法的逆运算),可以对之前举例的密文进行解密,如下所示。

3-2=1

在上面的过程中,3是密文,减法就是解密算法,2仍然是密钥,1则是解密后的明文。

上面两个式子虽然简单,但却包含了加密和解密的所有组成部分。实际操作中,加密和解密的算法与密钥往往比这两个式子复杂的多。

2.文件加密方式

文件加密的方式有很多种,针对不同类型的文件,往往需要选择最合适的加密方式。目前流行的文件加密方式主要有以下几种。

标题:ECC加密算法入门介绍 发信人:zmworm 时间:2003/05/04 08:32pm 详细信息: ECC加密算法入门介绍 作者:ZMWorm[CCG] E-Mail:zmworm@https://www.doczj.com/doc/721433088.html, 主页:https://www.doczj.com/doc/721433088.html,/ 前言 同RSA(Ron Rivest,Adi Shamir,Len Adleman三位天才的名字)一样,ECC(Elliptic Curves Cryptography,椭圆曲线密码编码学)也属于公开密钥算法。目前,国内详细介绍ECC的公开文献并不多(反正我没有找到)。有一些简介,也是泛泛而谈,看完后依然理解不了ECC的实质(可能我理解力太差)。前些天我从国外网站找到些材料,看完后对ECC似乎懵懂了。于是我想把我对ECC的认识整理一下,与大家分享。当然ECC博大精深,我的认识还很肤浅,文章中错误一定不少,欢迎各路高手批评指正,小弟我洗耳恭听,并及时改正。文章将采用连载的方式,我写好一点就贴出来一点。本文主要侧重理论,代码实现暂不涉及。这就要求你要有一点数学功底。最好你能理解RSA算法,对公开密钥算法有一个了解。《近世代数基础》《初等数论》之类的书,最好您先翻一下,这对您理解本文是有帮助的。别怕,我尽量会把语言通俗些,希望本文能成为学习ECC的敲门砖。 一、从平行线谈起。 平行线,永不相交。没有人怀疑把:)不过到了近代这个结论遭到了质疑。平行线会不会在很远很远的地方相交了?事实上没有人见到过。所以“平行线,永不相交”只是假设(大家想想初中学习的平行公理,是没有证明的)。既然可以假设平行线永不相交,也可以假设平行线在很远很远的地方相交了。即平行线相交于无穷远点P∞(请大家闭上眼睛,想象一下那个无穷远点P∞,P∞是不是很虚幻,其实与其说数学锻炼人的抽象能力,还不如说是锻炼人的想象力)。给个图帮助理解一下: 直线上出现P∞点,所带来的好处是所有的直线都相交了,且只有一个交点。这就把直线的平行与相交统一了。为与无穷远点相区别把原来平面上的点叫做平常点。 以下是无穷远点的几个性质。

网络安全中数据加密技术探讨 摘要:作为事十一世纪的新关产业技术,互联网技术的发展也是突飞猛迚。使得网络的信息化得到了广泛普及,但是与此同时网络上也开始出现了一些安全性能的漏洞和问题。类似计算机数据被破坏、被偷盗、被篡改等一系列的计算机网络安全问题层出不穷,引起了相兲部门的高度重视,所以说,要做好计算机的数据加密技术对计算机网络安全有着至兲重要的作用。 关键词网络安全数据加密技术 本文主要简单叙述了网络安全加密技术在计算机互联网各个区域中迚行的应用,同时也对计算机网络安全中数据的加密技术应用迚行了简单分析探讨。随着计算机互联网技术的不断収展迚步,计算机的数据安全问题也出现了很严重的情冴,对计算机网络中各种数据信息的安全性能产生了枀大的威胁,但与此同时也引起了计算机网络安全管理者的高度重视,管理者表示一定会深刻落实计算机网络的安全问题。兵中収展最迅猛的就是计算机的数据加密技术,这种加密技术不仅成本投入很低,而且后期回报大,是一种安全性很高的网络数据安全技术,即使在计算机的网络安全防范斱面也有着很广阔的収展天地。 1数据加密技术概述

对于数据加密技术来说,密码学的収展才是最基础的,而密码学要想稳步収展就必须兇经迆手工阶段。在密码学入门的手工阶段,人们对数据的加密是通迆传统的纸和笔来完成的;紧接着就是密码学所要经历的第事阶段,即甴子时代;后来为了能够让社会各大商业机极和计算机乊间有一个保密屏障,逐渐开収了公开密钥的密码理论,这也就促迚了近代密码学的収展。一直到事十一世纪的今天,密码学已经得到了很大的认可,对数据加密技术的应用也起到很大的积枀作用。数据加密算法一般有:加密和解密迆程枀兵容易的表替换算法;通迆两个或以丆的替换表伪随机迚行加密,以增加加密文件安全性的置换表算法;通迆调换数据位置迚行算法转换或者通迆改变数据的字节及斱向使兵在数据流内不断循环变换乊后再加密的循环移位算法和XOR操作算法;最后就是以计算机文件、网络数据文件和兵他的数据文件为基础的循环冗余校验算法,这种算法被广泛应用于文件加密传辒迆程中[1]。 2计算机网络安全中数据加密技术的应用对策 到目前为止,我们平常所用到的网络数据库管理系统平台一般都是Windows或Unix这两种,这两者在网络数据安全的评估丆都是出于C1、C2级别的,由此我们也可以看出,在计算机网络安全当中最重要的就是计算机在存储斱面的数据安全以及与数据库乊间相互传辒数据的通道安全问题,很容易被个人计算机乊类的甴子设备迚行数据库密码的盗取。所以说,加强数据加密技术的技术含量以及应用对计算机的网络数据安全来说是很重要的,网络丆的数据库用戵一般情冴万

国家商用密码算法简介 密码学是研究编制密码和破译密码的技术科学,起源于隐秘消息传输,在编码和破译中逐渐发展起来。密码学是一个综合性的技术科学,与语言学、数学、电子学、声学、信息论、计算机科学等有着广泛而密切的联系。密码学的基本思想是对敏感消息的保护,主要包括机密性,鉴别,消息完整性和不可否认性,从而涉及加密,杂凑函数,数字签名,消息认证码等。 一.密码学简介 密码学中应用最为广泛的的三类算法包括对称算法、非对称算法、杂凑算法。 1.1 对称密码 对称密码学主要是分组密码和流密码及其应用。分组密码中将明文消息进行分块加密输出密文区块,而流密码中使用密钥生成密钥流对明文消息进行加密。世界上应用较为广泛的包括DES、3DES、AES,此外还有Serpent,Twofish,MARS和RC6等算法。对称加密的工作模式包括电码本模式(ECB 模式),密码反馈模式(CFB 模式),密码分组链接模式(CBC 模式),输入反馈模式(OFB 模式)等。1.2 非对称密码 公钥密码体制由Diffie和Hellman所提出。1978年Rivest,Shamir和Adleman提出RAS密码体制,基于大素数分解问题。基于有限域上的离散对数问题产生了ElGamal密码体制,而基于椭圆曲线上的离散对数问题产生了椭圆曲线密码密码体制。此外出现了其他公钥密码体制,这些密码体制同样基于困难问题。目前应用较多的包括RSA、DSA、DH、ECC等。 1.3杂凑算法 杂凑算法又称hash函数,就是把任意长的输入消息串变化成固定长的输出串的一种函数。这个输出串称为该消息的杂凑值。一个安全的杂凑函数应该至少满足以下几个条件。 1)输入长度是任意的; 2)输出长度是固定的,根据目前的计算技术应至少取128bits长,以便抵抗生日攻击; 3)对每一个给定的输入,计算输出即杂凑值是很容易的; 4)给定杂凑函数的描述,找到两个不同的输入消息杂凑到同一个值是计算上不可行的,或给定 杂凑函数的描述和一个随机选择的消息,找到另一个与该消息不同的消息使得它们杂凑到同一个值是计算上不可行的。 杂凑函数主要用于完整性校验和提高数字签名的有效性,目前已有很多方案。这些算法都是伪随机函数,任何杂凑值都是等可能的。输出并不以可辨别的方式依赖于输入;在任何输入串中单个比特

网络环境中数据加密技术实现与分析 本文首先介绍了数据加密技术的历史起源和概念,其次探讨了数据加密的技术、及网络中的数据加密方式,同时,提出了网络数据加密时应该注意的一些问题。本文的研究不仅推动网络时代的更进一步发展,而且提供了使互联网更加安全的依据。 一、前言 随着全球化进程的不断推进,我国的互联网行业取得了前所未有的发展,信息技术的高度发展,也使得人们的生活发生了巨大的变化。但是互联网存在很多安全问题,网络环境的数据加密技术是确保网络安全的关键技术之一,我们应该加强对数据加密技术的学习。 二、数据加密技术的历史起源和概念 密码的起源可能要追溯到人类刚刚出现,并且尝试去学习如何通信的时候,他们会用很多奇妙的方法对数据进行加密。最先有意识地使用一些技术的方法来加密信息的可能是公元六年前的古希腊人,他们使用的是一根叫scytale的棍子。后来,罗马的军队用凯撒密码进行通信,Phaistos圆盘由克里特岛人发明,在世界上最难解的十大密码中,Phaistos圆盘就是其中之一,到现在还没有被破解。数据加密的基本过程就是对原来为明文的数据按某种算法进行处理,就是进行加密,加密之后明文的数据就会变成一段不可识别的代码,这段代码就是密文,只有在输入相应的密钥之后才能显示出原来的内容,通过数据加密可以保护数据不被人非法盗取、阅读,实现数据安全控制和保护的目的。由数据加密的整个过程可以看出,一个完整的加密系统应该包括明文消息、密文、加密密钥和解密密钥、加密算法和解密算法四个部分。而一个完善的加密系统又应该满足以下几个要求。 (1)加密安全性高。 (2)解密复杂性高,要使得破解所花费的成本高于破解出来所获得的利益。 (3)加密的安全性主要依赖于密钥,以加密密钥的保密为基础,不应依赖于算法的保密,算法大多是公开的。 (4)数据加解密一定要可以用在不同的场合和不同的用户身上。 (5)好的加密算法应该不会影响系统的运行速度。 三、数据加密技术简介 数据加密的过程就是将明文数据按某种算法并使用密钥进行处理即加密,加密之后就变成了一段不可识别的代码,称为密文,要想显示出原来的内容就必须输入相应的密钥。通过这种方法可以达到保护数据不被非法窃取、修改和阅读。这个过程的逆过程为解密,即将该代码信息转化为原来数据的过程。一个完整的加密系统,应该包括以下4个部分:(1)明文数据; (2)加密后的密文: (3)加密、解密设备或算法; (4)加密、解密的密钥。 数据加密算法有很多种,密码算法标准化是信息化社会发展的必然趋势,是世界各国保密通信领域的一个重要课题。按照发展进程来分,经历了古典密码、对称密钥密码和公开密钥密码阶段,古典密码算法有替代加密、置换加密;对称加密算法包括DES、IDEA、3DES 和AES等;非对称加密算法包括RSA、背包密码、McEliece密码、Rabin、椭圆曲线、EIGamal 等。结合现代加密技术和密码体制的特点,将加密技术分成两种:对称加密和非对称加密技术。 1、对称加密技术 对称加密也称为单密钥加密,即加密密钥和解密是同一个,如果进行通信的双方能够确保密钥在密钥交换阶段未曾发生泄露,则可以通过对称加密方法加密信息,安全性取决于密钥的保密。对称加密技术按照加密方式可以分为流加密和分组加密。在流加密中,明文消息

数据加密技术 摘要:由于Internet的快速发展,网络安全问题日益受到人们的重视。面对计算机网络存在的潜在威胁与攻击,一个计算机网络安全管理者要为自己所管辖的网络建造强大、安全的保护手段。数据加密技术是网络中最基本的安全技术,主要是通过对网络中传输的信息进行数据加密起来保障其安全性,这是一种主动安全防御策略,用很小的代价即可为信息提供相当大的安全保护。 现代社会对信息安全的需求大部分可以通过密码技术来实现。密码技术是信息安全技术中的心核,它主要由密码编码技术和密码分析技术两个分支组成。这两个分支既相互对立,又相互依存。信息的安全性主要包括两个方面即信息的保密性和信息的认证性。在用密码技术保护的现代信息系统的安全性主要取决于对密钥的保护,即密码算法的安全性完全寓于密钥之中。可见,密钥的保护和管理在数据系统安全中是极为重要的。人们目前特别关注的是密钥托管技术。 一、信息保密技术 信息的保密性是信息安全性的一个重要方面,加密是实现信息保密性的一种重要手段。加密算法和解密算法的操作通常都是在一组密钥控制下进行的,分别称为加密密钥和解密密钥。根据加密密钥和解密密钥是否相同,可将现有的加密体制分为两种:一种是私钥或对称加密体制,其典型代表是美国的数据加密标准(D E S);另一种是公钥或非对称加密体制,其典型代表是R S A体制。 目前国际上最关心的加密技术有两种:一种是分组密码。另一种是公钥密码。 1. 分组密码技术 DES是目前研究最深入、应用最广泛的一种分组密码。针对DES,人们研制了各种各样的分析分组密码的方法,比如差分分析方法和线性分析方法,这些方法对DES的安全性有一定的威胁,但没有真正对D E S的安全性构成威胁。 2. 公钥加密技术 私钥密码体制的缺陷之一是通信双方在进行通信之前需通过一个安全信道事先交换密钥。这在实际应用中通常是非常困难的。而公钥密码体制可使通信双方无须事先交换密钥就可建立起保密通信。在实际通信中,一般利用公钥密码体制来保护和分配密钥,而利用私钥密码体制加密消息。公钥密码体制主要用于认证和密钥管理等。 下面是A使用一个公钥密码体制发送信息给B的过程: (1)A首先获得B的公钥;

常用石油地质及相关软件简介 谈到油田上游软件不得不先说一下上游有名的两家外企哈里伯顿(Halliburton)和斯伦贝谢(Schlumberger),前者是从事油田钻井的外企,后者是从事测井的外企,哈里伯顿的非工程类主打产品是Landmark软件包,斯伦贝谢是Geoframe软件包与peotrel建模软件,两者在勘探研究领域的软件几乎是均分天下,包括从地震解释到反演、建模、油藏模拟等多种类型的模块。以下我们按照类型简单介绍一下油田常用的石油地质软件,从类型上大体可以分为地震处理、地震解释、油藏描述、油藏模拟、地质绘图、油藏工程、工艺工程等几大类: 1、地震处理 包括ProMax、Focus、CGG、Omega、TomoxPro 井间地震处理软件、Univers VSP 垂直地震处理、GreenMountain绿山Mesa、Omni Workshop、Vista Window 2D/3D、GeoCT-I 二维野外小折射自动层析成像软件、克浪KeLang、TestifiLand for Windows、SPS_QC 地震辅助数据生成与质控系统。 常用的为前4种。 2、地震解释 包括有LandMark R2003、Discovery、SMT、GeoFrame、Recon for Sun、Recon for linux、GeoProbe、EPOS、VoxelGeo、GeoSec 3D、StratiMagic、GeoDepth、Probe、Explorer、iMap、Reservoir Navigator、SeisEarth、SolidGeo、Vanguard、GeoModeling VisualVoxat、EarthWave、3d Move、2Dmove 3DStress、EPS reservior、EPS Image、EPS frs、Fraca 裂缝油藏描述软件、TRIANGLE断层封闭性评价、并置分析、ToModel、Proni吸收滤波、OpendTect、双狐微机解释系统、Tesseral 2d全波场模型正演、GXII、Rokdoc、SeislogPlus、HRS(Hampson Russell )Strara、ISIS、Jason 克浪油气检测与反演软件KLInversion、metalink、SeisMod 粘弹性波波动方程正演模拟软件Landmark 5000。 其中地层解释类以Landmark与GeoFrame应用最多,反演jason应用较多,另SMT、Discovery、3d Move、Strara等也应用较广泛。 3、油藏描述 包括有EarthVision、FAPS、Direct、RockWork、Geo-office 油藏地球物理办公软件、ISATIS、WinGSlib、S-GeMS、Forward .net、Forward、Wellcad、Geolog、Logplot、LESA 测井评估分析系统 GAEA WinLog、Petrel、RMS(Reservoir Modeling System)、RC2工作站版、RC2 微机版、Gocad、GPTModel、IES PetroMod、PRA BasinMod、Basin2 Fluid Modling、FaultX、Geoscope、CycloLog、Petrolog、FastTracker。 4、油藏数值模拟 包括有Sim-Office 油藏数值模拟办公软件、Eclips、VIP、CMG、Sure、Streamline 3DSL、GRAND 化学驱数值模拟软件、ZetaWare Genesis and Trinity 5、地质绘图 Geomap、MapGIS、NDSLog 测井曲线矢量化、SDI CGM Editor、SDI CGM Office、SDI Convert、SDI Dgn、Larson CGM Studio、Larson CGM Import Filter、Larson WebView CGM Pro、CARBON Surfer、AVS/EXPRESS、GeoFence地质解释与制图系统、GAEA WinFence、MicroStation、Zeh PlotExpress、GPTMap 油藏自动绘图软件、GPTLog 精细地质解释与对比软件、Geocap、MapViewer、JustCGM、Larson CGM LiveEdit。 其中Geomap为中石油推广格式,是侏罗纪公司产品,CARBON是青海油田研究院产品,在井的综合对比描述方面应用较好,SDI系列是CGM格式应用最广的产品。 6、油藏工程

写论文,常用工具简介 [阅读制作]Visual CHM-制作CHM文件的工具[阅读制作]SSReader 3.8简体中文 增强版 3.8[阅读制作]SSReader 3.8简体中文标准版 3.8[制图软件]数学公式编辑器MathType V5.2[综合工具]NoteExpress文献管理系统 V1.0.5[综合工具]电子新华字典 2.1[制图软件]抓图工具HyperSnap-DX V5.62.05 [阅读制作]Adobe Acrobat Professional v7.[制图软件]SmartDraw(论文制图) 7.10.301[阅读制作]Adobe Reader 7.0(PDF浏览器) 7.Visual CHM-制作CHM文件的工具 2005-7-5 1580 K 共享资 源·Visual CHM 是一个非常便利的制作CHM文件的工具,完全的可视化操作。多种编译属性,可以使制作出的CHM文件具有非常的专业感。喜欢做电子书,喜欢收集网络文章的朋友,非常值得下载试用。运行环境:Win9x/NT/2000/XP/rar格式/exe格式/ 软件类别:工程软件下载次数:20 SSReader 3.8简体中文增强版3.8 2005-7-2 0 K 共享资源★★★★ · SSReader 3.8主要改进改进文本PDG图书打开效率改进打开新文本PDG的显示方式,默认为自动调节显示比例选取文字以及文字复制,同时选取分为两种方式 --a)按字选取文字 --b)栏选(只标记在鼠标选择区域内的文字) --c)双击选择页面全部文字运行环境:Win9x/NT/2000/XP/ 软件类别:工程软件下载次数:14 SSReader 3.8简体中文标准版3.8 2005-7-2 0 K 共享资源★★★★ · SSRea der 3.8主要改进改进文本PDG 图书打开效率改进打开新文本PDG的显示方式,默认为自动调节显示比例选取文字以及文字复制,同时选取分为两种方式 --a)按字选取文字 --b)栏选(只标记在鼠标选择区域内的文字) --c)双击选择页面全部文字运行环境:Win9x/NT/2000/XP/ 软件类别:工程软件下载次数:12 Adobe Acrobat Professionalv7.0 2005-5-31 206145 K 共享资源 ★★★★ ·Adobe Acrobat 产品家族以其发送文档的智能手段,帮助商业人士、创意人员和技术人员灵活自如地完成工作。此外,用户还能创建交换文档,收集比较批注,并因地制宜地对文档进行安全控制,从而分发出可靠的、经过精心修饰的 Adobe PDF 文档。运行环境:Win9x/NT/2000/XP/ 软件类别:工程软件下载次数:308 Adobe Reader 7.0(PDF 浏览器)7.0 2005-5-16 30000 K 免费资源★★★ ·PDF (Portable Document Format) 文件格式是电子发行文档的事实上的标准,Adobe Acrobat Reader 是一个查看、阅读和打印 PDF 文件的最佳工具。而且它是免费的。新版增加了两个 Acrobat plugs-ins (Acrobat Search and AutoIndx),它可以在硬盘、CD 和局域网中搜索用 Acrobat Catalog tool 创运行环境:Win9x/NT/2000/XP/ 软件类别:工程软件下载次数:1041

计算机网络安全中数据加密技术 发表时间:2019-09-17T16:56:56.457Z 来源:《城镇建设》2019年13期作者:洪涛[导读] 随着计算机技术的发展,数据加密技术也在不端的提升。 天津联通产业互联网研究院天津市 300050 摘要:随着计算机技术的发展,数据加密技术也在不端的提升。通过数据加密技术延缓数据被破解时间,为计算机的安全提供了技术保障。同时数据加密技术开发时要做好漏洞处理工作,填补可能存在的网络安全漏洞。因此,必须重视对计算机网络安全技术的研究探讨,将数据加密技术运用到计算机网络安全中,确保计算机网络信息安全。本文对计算机网络安全中数据加密技术分析进行研究,以供参 考。 关键词:计算机;网络安全;数据加密技术;应用 1数据加密技术概述 数据加密技术是指,将一定的数据信息利用加密密钥以及算法,将其转化成为密文,传输给接收者,接收者通过运用特定的解密算法和密钥将密文转化成可以识别的明文。数据加密技术的产生和发展,对确保计算机信息安全具有重要的意义。密文是指人们无法识别的、没有意义的文字。在进行加密和解密时所运用的密钥也分为多种,包括对称密钥和非对称密钥,前者也称为专用密钥,在对信息进行加密和解密时所采用的密钥是相同的,后者也称为公开密钥,在对信息进行加密和解密时所运用的算法并不一致。 2计算机网络安全问题分析现代企事业单位、个人都依托计算机开展很多工作,内部网络上存在很多保密资料与信息,一旦出现信息泄露、黑客入侵等情况,会对企业健康发展产生影响,这就需要企业提高对网络信息安全管理的重视程度,结合自身实际情况制定计算机网络安全漏洞防护措施,提高企业内部计算机网络的安全性。 2.1攻击文件 病毒对计算机网络文件的攻击有很大的危害,病毒可以根据文件的类型,随机对用户的文件或整个计算机的该类文件文档进行攻击,并获取或损坏文件,在这一过程中可将文件损坏或不同程度的破坏文件,给计算机用户的使用造成安全隐患。如,木马是计算机网络安全一大杀手。 2.2消耗资源 计算机病毒的运行原理就是通过计算机病毒对计算机的资源进行消耗,导致计算机应用环境的安全受到破坏,当病毒对计算机进行入侵的时候,整个计算机就会陷入混乱的状态,整体运行状态出现问题,病毒在运行时不仅占用运行内存还将占用内存的时间。 2.3干扰信息 计算机病毒在进行入侵的时候,会对整个计算机用户的文件进行攻击,计算机病毒的入侵除了传统的攻击文件之外,最新的病毒还会对计算机的信息造成干扰,严重影响计算机的使用。病毒在对计算机进行入侵的时候主要是通过对键盘输入信息进行干扰,造成计算机整体输入内容紊乱。 3数据加密技术 3.1链路加密技术 该技术也可以称为在线加密技术,是指先对信息进行加密,使之成为密文,然后再进行传输,当到达网络节点时,再将密文转化成明文,然后再运用以后链路的密钥将明文转化成密文进行传输。也就是说,运用链路加密技术,所要传输的信息在所有链路上都是以密文的形式呈现的。链路加密技术的运用,可以确保链路上信息的安全,但为了确保信息传输的安全,必须确保网络节点处的安全。 3.2节点数据加密 对于数据加密而言,其作用主要就是在实际传播网络信息过程中,能够使其安全性得到保证,避免信息受到损害,随着数据加密技术不断发展,也有着越来越多的技术种类,在这种情况下,使计算机网络安全维护能够得到更加理想的效果。在目前应用的数据加密技术中,节点加密技术属于比较常见的一种类型,这一加密技术的应用十分广泛,有利于网络运行安全性的提升,并且对于信息数据传播比较有利,并且可使数据传播质量及效果具有更加理想的保障。另外,对于节点加密技术,其属于一种基础类型,在不同网络信息传递过程中,通过对其进行合理应用,可获得更理想安全基础。同时,这一技术比较明显的有点就是耗费的成本比较低,因而存在资金影响的一些用户可对其进行更好的利用。但是,就该技术实际应用情况而言,也表现出一定的不足之处,也就是很容易导致丢失数据,故而需要对这一技术继续实行优化完善,以保证技术方面缺陷得以消除,有效解决数据丢失问题。 3.3数字签名认证加密技术 数字签名认证加密技术有重要的作用和意义,该种加密形式能够保障数据的安全性,其主要包括私人加密和公用加密两种,该技术主要应用在网络税务安全部门。 4数据加密技术应用 4.1数据加密技术在数据库安全中的运用 数据库中存储了大量的数据信息,只有确保数据库的安全,才能确保数据库信息的安全。通过将数据库加密技术运用到数据库安全保障中,能够对数据库的安全进行管理和控制,具体是指运用数据加密技术对数据库进行加密管理,以此来确保数据库的安全。 4.2局域网中数据加密技术的应用 就目前其企业实际发展情况而言,数据加密技术的应用越来越广泛,其目的主要就是使企业运行安全性能够得到保护,有效防止重要信息发生泄漏,以更好保障企业的利益。在目前的企业管理方面,为能够使其快捷性及方便性得以提升,通常都会进行局域网的设置,从而更好实现资料传播及组织会议。在局域网中数据加密技术的应用可使计算机网络安全得到更好维护,同时可为企业健康发展提供必要条件。就目前局域网实际运行而言,数据加密技术在应用中的作用体现就是,在进行信息发送过程中,在企业路由器中所发送的信息能够自动得以保存,而企业路由器具有较完善加密功能,可实现文件的加密传递,而文件达到之后可自动解密,可使信息泄露风险得以消除,使信息数据安全得到更好保障。

《Network Security Technology》Experiment Guide Encryption Algorithm Lecture Code: 011184 Experiment Title:加密算法 KeyWords:MD5, PGP, RSA Lecturer:Dong Wang Time:Week 04 Location:Training Building 401 Teaching Audience:09Net1&2 October 10, 2011

实验目的: 1,通过对MD5加密和破解工具的使用,掌握MD5算法的作用并了解其安全性; 2,通过对PGP加密系统的使用,掌握PGP加密算法的作用并了解其安全性; 3,对比MD5和PGP两种加密算法,了解它们的优缺点,并总结对比方法。 实验环境: 2k3一台,XP一台,确保相互ping通; 实验工具:MD5V erify, MD5Crack, RSA-Tools,PGP8.1 MD5加密算法介绍 当前广泛存在有两种加密方式,单向加密和双向加密。双向加密是加密算法中最常用的,它将明文数据加密为密文数据,可以使用一定的算法将密文解密为明文。双向加密适合于隐秘通讯,比如,我们在网上购物的时候,需要向网站提交信用卡密码,我们当然不希望我们的数据直接在网上明文传送,因为这样很可能被别的用户“偷听”,我们希望我们的信用卡密码是通过加密以后,再在网络传送,这样,网站接受到我们的数据以后,通过解密算法就可以得到准确的信用卡账号。 单向加密刚好相反,只能对数据进行加密,也就是说,没有办法对加密以后的数据进行解密。这有什么用处?在实际中的一个应用就是数据库中的用户信息加密,当用户创建一个新的账号或者密码,他的信息不是直接保存到数据库,而是经过一次加密以后再保存,这样,即使这些信息被泄露,也不能立即理解这些信息的真正含义。 MD5就是采用单向加密的加密算法,对于MD5而言,有两个特性是很重要的,第一是任意两段明文数据,加密以后的密文不能是相同的;第二是任意一段明文数据,经过加密以后,其结果必须永远是不变的。前者的意思是不可能有任意两段明文加密以后得到相同的密文,后者的意思是如果我们加密特定的数据,得到的密文一定是相同的。不可恢复性是MD5算法的最大特点。 实验步骤- MD5加密与破解: 1,运行MD5Verify.exe,输入加密内容‘姓名(英字)’,生成MD5密文;

HydroComp.NavCad.2004.v5.08 用于对船舶航速和动力性能的预测和分析 HydroComp.PropExpert.2004.v5.03用于对工作船和游艇的推进系统进行选择和分析 PROTEUS.ENGINEERING.MAESTRO.V8.7 船舶制造业设计软件 Shape3d.V6.10 根据海浪和帆板的概念,用计算机数控机器设计帆板等3d图形的专业工具。 通用前后处理Samcef Field GT PRO 联合循环和热电联产燃机电厂设计软件 STEAM PRO火电厂设计软件 Steam-MASTER 常规电厂仿真软件 THERMOFLEX通用热能系统设计和仿真软件 常规火力发电STEAM软件 线性分析Samcef Linear, 非线性分析Samcef Mecano 热分析Samcef Thermal 显式分析软件EUROPLEXUS 转子动力学分析Samcef for rotor 机床静动力学仿真分析软件Samcef for Machine Tools 空间展开结构仿真分析软件Samcef for Deployable Structures 充气展开结构仿真分析软件Samcef for Inflatable Structures 断裂力学分析软件Samcef for Fracture Mechanics 复合材料分析软件Samcef for Composite 振动噪声分析软件OOFELIE Vibroacoustics 压电材料分析软件OOFELIE Piezoelectric materials 高压电缆分析软件Samcef HVS 过程管理和多学科优化分析软件Boss Quattro 地层孔隙压力破裂压力预测软件DrillWorks 机械动力学分析软件LMS Virtual Lab 分子动力模拟可视化软件gdpc

所谓数据加密(Data Encryption)技术是指将一个信息(或称明文,plain text)经过加密钥匙(Encryption key)及加密函数转换,变成无意义的密文(cipher text),而接收方则将此密文经过解密函数、解密钥匙(Decryption key)还原成明文。加密技术是网络安全技术的基石。 密码技术是通信双方按约定的法则进行信息特殊变换的一种保密技术。根据特定的法则,变明文(Plaintext)为密文(Ciphertext)。从明文变成密文的过程称为加密(Encryption); 由密文恢复出原明文的过程,称为解密(Decryption)。密码在早期仅对文字或数码进行加、解密,随着通信技术的发展,对语音、图像、数据等都可实施加、解密变换。密码学是由密码编码学和密码分析学组成的,其中密码编码学主要研究对信息进行编码以实现信息隐蔽,而密码分析学主要研究通过密文获取对应的明文信息。密码学研究密码理论、密码算法、密码协议、密码技术和密码应用等。随着密码学的不断成熟,大量密码产品应用于国计民生中,如USB Key、PIN EntryDevice、 RFID 卡、银行卡等。广义上讲,包含密码功能的应用产品也是密码产品,如各种物联网产品,它们的结构与计算机类似,也包括运算、控制、存储、输入输出等部分。密码芯片是密码产品安全性的关键,它通常是由系统控制模块、密码服务模块、存储器控制模块、功能辅助模块、通信模块等关键部件构成的。 数据加密技术要求只有在指定的用户或网络下,才能解除密码而获得原来的数据,这就需要给数据发送方和接受方以一些特殊的信息

用于加解密,这就是所谓的密钥。其密钥的值是从大量的随机数中选取的。按加密算法分为专用密钥和公开密钥两种。 分类 专用密钥 专用密钥,又称为对称密钥或单密钥,加密和解密时使用同一个密钥,即同一个算法。如DES和MIT的Kerberos算法。单密钥是最简单方式,通信双方必须交换彼此密钥,当需给对方发信息时,用自己的加密密钥进行加密,而在接收方收到数据后,用对方所给的密钥进行解密。当一个文本要加密传送时,该文本用密钥加密构成密文,密文在信道上传送,收到密文后用同一个密钥将密文解出来,形成普通文体供阅读。在对称密钥中,密钥的管理极为重要,一旦密钥丢失,密文将无密可保。这种方式在与多方通信时因为需要保存很多密钥而变得很复杂,而且密钥本身的安全就是一个问题。 对称密钥 对称密钥是最古老的,一般说“密电码”采用的就是对称密钥。由于对称密钥运算量小、速度快、安全强度高,因而如今仍广泛被采用。 DES是一种数据分组的加密算法,它将数据分成长度为64位的数据块,其中8位用作奇偶校验,剩余的56位作为密码的长度。第一步将原文进行置换,得到64位的杂乱无章的数据组;第二步将其分成均等两段;第三步用加密函数进行变换,并在给定的密钥参数条件下,进行多次迭代而得到加密密文。

数据加密方案

一、什么是数据加密 1、数据加密的定义 数据加密又称密码学,它是一门历史悠久的技术,指通过加密算法和加密密钥将明文转变为密文,而解密则是通过解密算法和解密密钥将密文恢复为明文。数据加密目前仍是计算机系统对信息进行保护的一种最可靠的办法。它利用密码技术对信息进行加密,实现信息隐蔽,从而起到保护信息的安全的作用。 2、加密方式分类 数据加密技术要求只有在指定的用户或网络下,才能解除密码而获得原来的数据,这就需要给数据发送方和接受方以一些特殊的信息用于加解密,这就是所谓的密钥。其密钥的值是从大量的随机数中选取的。按加密算法分为对称密钥和非对称密钥两种。 对称密钥:加密和解密时使用同一个密钥,即同一个算法。如DES和MIT的Kerberos算法。单密钥是最简单方式,通信双方必须交换彼此密钥,当需给对方发信息时,用自己的加密密钥进行加密,而在接收方收到数据后,用对方所给的密钥进行解密。当一个文本要加密传送时,该文本用密钥加密构成密文,密文在信道上传送,收到密文后用同一个密钥将密文解出来,形成普通文体供阅读。在对称密钥中,密钥的管理极为重要,一旦密钥丢失,密文将无密可保。这种

方式在与多方通信时因为需要保存很多密钥而变得很复杂,而且密钥本身的安全就是一个问题。 对称加密 对称密钥是最古老的,一般说“密电码”采用的就是对称密钥。由于对称密钥运算量小、速度快、安全强度高,因而如今仍广泛被采用。 DES是一种数据分组的加密算法,它将数据分成长度为64位的数据块,其中8位用作奇偶校验,剩余的56位作为密码的长度。第一步将原文进行置换,得到64位的杂乱无章的数据组;第二步将其分成均等两段;第三步用加密函数进行变换,并在给定的密钥参数条件下,进行多次迭代而得到加密密文。 非对称密钥:非对称密钥由于两个密钥(加密密钥和解密密钥)各不相同,因而可以将一个密钥公开,而将另一个密钥保密,同样可以起到加密的作用。

课程设计论文报告(大作业)题目:网络数据加密技术概述 课程名称:《计算机信息安全》 课程教师:张小庆 班级:一班 专业:数字多媒体与技术 学号:110511227 姓名:刘天斌 2014年11 月22 日

网络数据加密技术概述 信息安全的核心就是数据的安全,也就是说数据加密是信息安全的核心问题。数据数据的安全问题越来越受到重视,数据加密技术的应用极大的解决了数据库中数据的安全问题。 由于网络技术发展,影响着人们生活的方方面面,人们的网络活动越来越频繁,随之而来安全性的要求也就越来越高,对自己在网络活动的保密性要求也越来越高,应用信息加密技术,保证了人们在网络活动中对自己的信息和一些相关资料的保密的要求,保证了网络的安全性和保密性。尤其是在当今像电子商务、电子现金、数字货币、网络银行等各种网络业的快速的兴起。使得如何保护信息安全使之不被窃取、不被篡改或破坏等问题越来越受到人们的重视。 解决这问题的关键就是信息加密技术。所谓加密,就是把称为“明文”的可读信息转换成“密文”的过程;而解密则是把“密文”恢复为“明文”的过程。加密和解密都要使用密码算法来实现。密码算法是指用于隐藏和显露信息的可计算过程,通常算法越复杂,结果密文越安全。在加密技术中,密钥是必不可少的,密钥是使密码算法按照一种特定方式运行并产生特定密文的值。使用加密算法就能够保护信息安全使之不被窃取、不被篡改或破坏。 在加密技术中,基于密钥的加密算法可以分为两类:常规密钥加密(对称加密技术)和公开密钥加密(非对称加密技术)。最有名的常规密钥加密技术是由美国国家安全局和国家标准与技术局来管理的数据加密标准(DES)算法,公开密钥加密算法比较流行的主要有RSA算法。由于安全及数据加密标准发展需要,美国政府于1997年开始公开征集新的数据加密标准AES(Advanced EncryptionStandard),经过几轮选择最终在2000年公布了最终的选择程序为Rijndael算法。 一.数据加密基本概念 1.加密的由来 加密作为保障数据安全的一种方式,它不是现在才有的,它产生的历史相当久远,它是起源于要追溯于公元前2000年(几个世纪了),虽然它不是现在我们所讲的加密技术(甚至不叫加密),但作为一种加密的概念,确实早在几个世纪前就诞生了。当时埃及人是最先使用别的象形文字作为信息编码的,随着时间推移,巴比伦、美索不达米亚和希腊文明都开始使用一些方法来保护他们的书面信息。 近期加密技术主要应用于军事领域,如美国独立战争、美国内战和两次世界大战。最广为人知的编码机器是German Enigma机,在第二次世界大战中德国人利用它创建了加密信息此后,由于Alan Turing和Ultra计划以及其他人的努力,终于对德国人的密码进行了破解。当初,计算机的研究就是为了破解德国人的密码,人们并没有想到计算机给今天带来的信息革命。随着计算机的发展,运算能力的增强,过去的密码都变得十分简单了,于是人们又不断地研究出了新的数据

石油软件大全 石油行业软件列表一一、地质图形类 1. Geomap 3.2地质绘图软件包 2. MAPGIS 3. NDS图形矢量化 4. SDI (CGM Editor、CGM Office、Convert、Dgn) 5. Larson CGM 6. CARBON 7. Surfer 8. AVS/EXPRESS 9. GAEA WinFence 10. MicroStation 11. CPS-3 12. Zeh PlotExpress 13. GPT 油藏自动绘图软件 14. Geocap 石油行业软件二二、地震资料解释类、油藏描述、三维可视化、地震解释、属性分析 1. LandMark地震综合解释软件 2. GeoFrame地震综合解释软件 3. Discovery 4. EarthVision 5. SMT 7.6 6.SEISBASE 7.Recon 2.3.5

8. Epos3 (Stratimagic、voxgeo、Geodepth、focus、Vangard、Geosec等) 9. GeoModeling VisualVoxat 10. Earthwave 11. 3Dmove 12. EPS 13. FAPS 14. Fraca裂缝油藏描述软件 15. Direct(数字化油藏表征工具) 16. promi吸收滤波 17.双狐微机解释系统2003版 18.Geo-office解释和综合油藏描述软件 石油行业软件三三、油藏工程、油田管理 1. OFM 2004 2. DSS 储层动态管理(Dynamic Surveillance System) 3 Petra (GeoPLUS公司) 4. RockWorks2004 5.油藏开发效果评价及动态分析系统 四、地质统计学 1. ISATIS 2. S-GeMS 1.2 五、测井 1 Forward .NET 2. WellCAD

网络数据加密的三种技术 https://www.doczj.com/doc/721433088.html, (2001-05-01 21:26:55) 在常规密码中,收信方和发信方使用相同的密钥,即加密密钥和解密密钥是相同或等价的。比较著名的常规密码算法有:美国的DES及其各种变形,比如Triple DES、GDES、New DES和DES的前身Lucifer;欧洲的IDEA;日本的FEAL N、LOKI 91、Skipjack、RC4、RC5以及以代换密码和转轮密码为代表的古典密码等。在众多的常规密码中影响最大的是DES 密码。 常规密码的优点是有很强的保密强度,且经受住时间的检验和攻击,但其密钥必须通过安全的途径传送。因此,其密钥管理成为系统安全的重要因素。 在公钥密码中,收信方和发信方使用的密钥互不相同,而且几乎不可能从加密密钥推导解密密钥。比较著名的公钥密码算法有:RSA、背包密码、McEliece密码、Diffe Hellman、Rabin、Ong Fiat Shamir、零知识证明的算法、椭圆曲线、EIGamal算法等等。最有影响的公钥密码算法是RSA,它能抵抗到目前为止已知的所有密码攻击。 公钥密码的优点是可以适应网络的开放性要求,且密钥管理问题也较为简单,尤其可方便的实现数字签名和验证。但其算法复杂,加密数据的速率较低。尽管如此,随着现代电子技术和密码技术的发展,公钥密码算法将是一种很有前途的网络安全加密体制。 当然在实际应用中人们通常将常规密码和公钥密码结合在一起使用,比如:利用DES或者IDEA来加密信息,而采用RSA来传递会话密钥。如果按照每次加密所处理的比特来分类,可以将加密算法分为序列密码和分组密码。前者每次只加密一个比特而后者则先将信息序列分组,每次处理一个组。 密码技术是网络安全最有效的技术之一。一个加密网络,不但可以防止非授权用户的搭线窃听和入网,而且也是对付恶意软件的有效方法之一。 一般的数据加密可以在通信的三个层次来实现:链路加密、节点加密和端到端加密。 链路加密 对于在两个网络节点间的某一次通信链路,链路加密能为网上传输的数据提供安全保证。对于链路加密(又称在线加密),所有消息在被传输之前进行加密,在每一个节点对接收到的消息进行解密,然后先使用下一个链路的密钥对消息进行加密,再进行传输。在到达目的地之前,一条消息可能要经过许多通信链路的传输。 由于在每一个中间传输节点消息均被解密后重新进行加密,因此,包括路由信息在内的链路上的所有数据均以密文形式出现。这样,链路加密就掩盖了被传输消息的源点与终点。由于填充技术的使用以及填充字符在不需要传输数据的情况下就可以进行加密,这使得消息的频率和长度特性得以掩盖,从而可以防止对通信业务进行分析。 尽管链路加密在计算机网络环境中使用得相当普遍,但它并非没有问题。链路加密通常用在点对点的同步或异步线路上,它要求先对在链路两端的加密设备进行同步,然后使用一种链模式对链路上传输的数据进行加密。这就给网络的性能和可管理性带来了副作用。 在线路/信号经常不通的海外或卫星网络中,链路上的加密设备需要频繁地进行同步,带来的后果是数据丢失或重传。另一方面,即使仅一小部分数据需要进行加密,也会使得所有传输数据被加密。 在一个网络节点,链路加密仅在通信链路上提供安全性,消息以明文形式存在,因此所有节点在物理上必须是安全的,否则就会泄漏明文内容。然而保证每一个节点的安全性需要较高的