南华大学计算机学院

实验报告

课程名称计算机网络原理

姓名杨国峰

学号 20144360205 专业网络2班

任课教师谭邦

日期 2016年4月4日

成绩

南华大学

- 实验报告正文:

一、实验名称分析数据链路层帧结构

二、实验目的:

1. 掌握使用Wireshark分析俘获的踪迹文件的基本技能;

2. 深刻理解Ethernet帧结构。

3. 深刻理解IEEE 802.11帧结构。

三、实验内容和要求

1. 分析俘获的踪迹文件的Ethernet帧结构;

2. 分析IEEE 802.11帧结构。

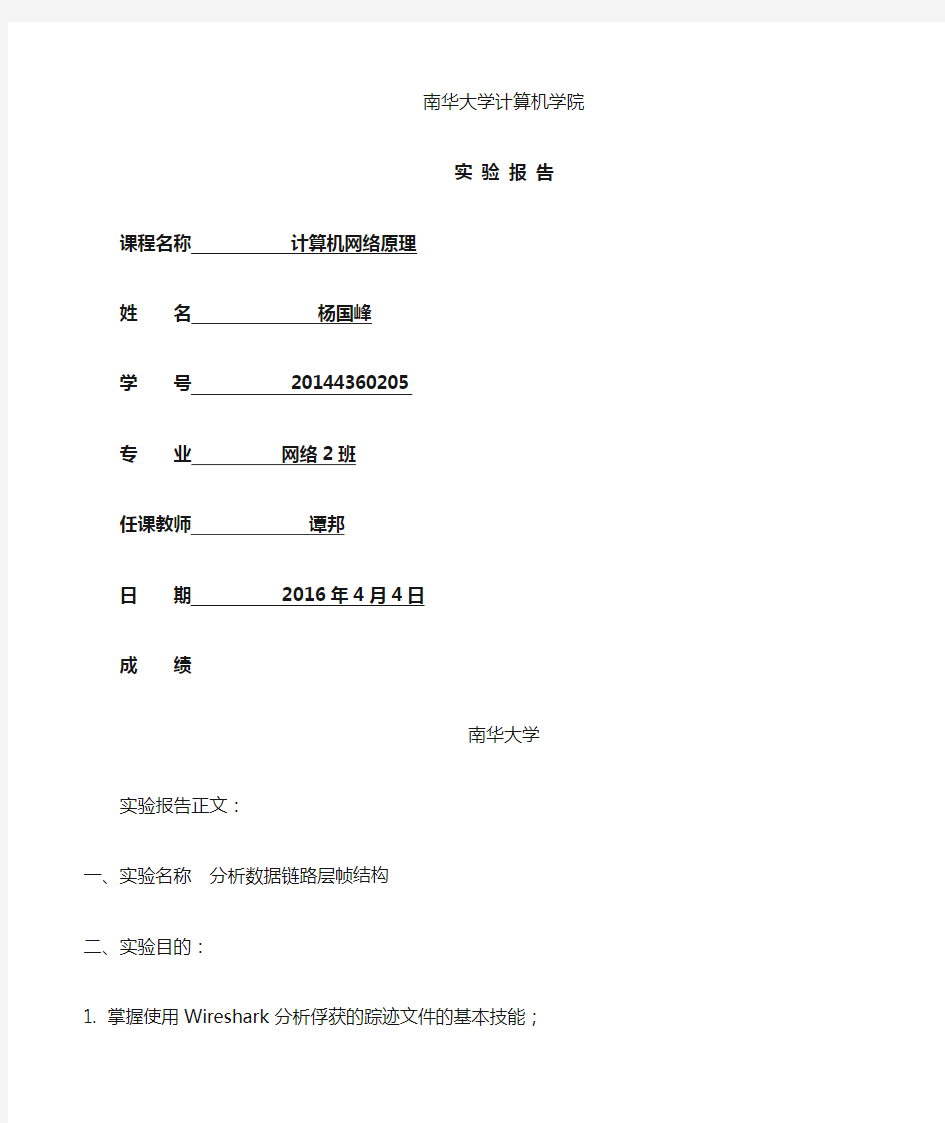

四、实验环境

-

五、操作方法与实验步骤

1.Ethernet帧结构(本地连接与无线连接)

- 2.IEEE 802.11帧结构

六、实验数据记录和结果分析

1.Ethernet帧结构(本地连接为例)

Ethernet II, Src: Tp-LinkT_95:c6:20 (fc:d7:33:95:c6:20), Dst: Clevo_00:a1:18 (80:fa:5b:00:a1:18) 以太网协议版本II,源地址:厂名_序号(网卡地址),目的:厂名_序号(网卡地址)

Destination: Clevo_00:a1:18 (80:fa:5b:00:a1:18) 目的:厂名_序号(网卡地址)

Source: Tp-LinkT_95:c6:20 (fc:d7:33:95:c6:20) 源:厂名_序号(网卡地址)

Type: IP (0x0800) 帧内封装的上层协议类型为IP Padding: 000000000000 所有内边距属性

2.分析IEEE 802.11帧结构

Protocol version:表明版本类型,现在所有帧里面这个字段都是0x00。 *Type:指明数据帧类型,是管理帧,数据帧还是控制帧。 Subtype:指明数据帧的子类型,因为就算是控制帧,控制帧还分RTS帧,CTS帧,ACK 帧等等,通过这个域判断出该数据帧的具体类型。 To DS/From DS:这两个数据帧表明数据包的发送方向,分四种可能情况讨论: **若数据包To DS为0,From DS为0,表明该数据包在网络主机间传输。 **若数据包To DS 为0,From DS为1,表明该数据帧来自AP。 **若数据包To DS为1,From DS为0,表明该数据帧发送往AP。若数据包To DS为1,From DS为1,表明该数据帧是从AP发送自AP的,也就是说这个是个WDS(Wireless Distribution System)数据帧。 Moreflag:分片标志,若数据帧被分片了,那么这个标志为1,否则为0。 *Retry:表明是否是重发的帧,若是为1,不是为0。 PowerManage:当网络主机处于省电模式时,该标志为1,否则为0。 Moredata:当AP缓存了处于省电模式下的网络主机的数据包时,AP给该省电模式下的网络主机的数据帧中该位为1,否则为0。 Wep:加密标志,若为1表示数据内容加密,否则为0。 *Order 这个表示用于PCF模式下。 Duration/ID(持续时间/标识):表明该帧和它的确认帧将会占用信道多长时间;对于帧控制域子类型为:Power Save-Poll的帧,该域表示了STA的连接身份(AID, Association Indentification)。

3)Address(地址域):源地址(SA)、目的地址(DA)、传输工作站地址(TA)、接收工作站地址(RA),SA与DA必不可少,后两个只对跨BSS的通信有用,而目的地址可以为单播地址(Unicast address)、多播地址(Multicast address)、广播地址(Broadcast address)。 4)Sequence Control(序列控制域):由代表MSDU (MAC Server Data Unit)或者MMSDU(MAC Management Server Data Unit)的12位序列号(Sequence Number)和表示MSDU和MMSDU的每一个片段的编号的4位片段号组成(Fragment Number)七、实验体会、质疑和建议

通过实验,我对wireshark分析俘获的踪迹文件的基本技能有了基本了解,理解了以太网以及IEE 802.11帧的结构,Ethernet V2标准规定的MAC 层报文结构进行了分析,了解TCP/IP的主要协议和协议的层次结构,,对以后的学习有很大帮助.

实验数据链路层的帧分析 一、实验目的 分析 TCP、UDP的数据链路层帧结构、 二、准备工作 虚拟机XP,虚拟网卡设置,NAT模式,TCP/IP参数设置自动获取。本实验需安装抓包工具软件IPTool。 三、实验内容及步骤 1.运行ipconfig命令 在Windows的命令提示符界面中输入命令:ipconfig /all,会显示本机的网络配置信息。 2.运行抓包工具软件 双击抓把工具软件图标,输入所需参数,和抓包过滤参数,点击捕捉。 3.进行网络访问 进行网络访问,下载文件/搜索资料/www访问/登录邮件系统等均可。 4.从抓包工具中选择典型数据帧 5.保存捕获的数据帧 6.捕获数据帧并分析 1、启动网络抓包工具软件在网络内进行捕获,获得若干以太网帧。 2、对其中的5-10个帧的以太网首部进行观察和分析,分析的内容为:源物理地址、目的物理地址、上层协议类型。 实验过程: 1.TCP协议数据包、数据帧分析 启动IPTool,IE访问https://www.doczj.com/doc/709641537.html,站点,使用iptool进行数据报的捕获。 TCP报文如下图:

根据所抓的数据帧进行分析: (1)MAC header 目的物理地址:00:D0:F8:BC:E7:06 源物理地址:00:16:EC:B2:BC:68 Type是0x800:意思是封装了ip数据报(2)ip数据报

由以上信息可以得出: ①版本:占4位,所以此ip是ipv4 ②首部长度:占4 位,可表示的最大十进制数值是15。此ip数据报没有选项,故它的最大十进制为5。 ③服务:占8 位,用来获得更好的服务。这里是0x00 ④总长度:总长度指首都及数据之和的长度,单位为字节。因为总长度字段为16位,所以数据报的最大长度为216-1=65 535字节。 此数据报的总长度为40字节,数据上表示为0x0028。 ⑤标识(Identification):占16位。IP软件在存储器中维持一个计数器,每产生一个数据报,计数器就加1,并将此值赋给标识字段。但这个“标识”并不是序号,因为IP是无连接的服务,数据报不存在按序接收的问题。当数据报由于长度超过网络的MTU 而必须分片时,这个标识字段的值就被复制到所有的数据报的标识字段中。相同的标识字段的值使分片后的各数据报片最后能正确地重装成为原来的数据报。 在这个数据报中标识为18358,对应报文16位为47b6 ⑥标志(Flag):占3 位,但目前只有2位有意义。标志字段中的最低位记为MF (More Fragment)。MF=1即表示后面“还有分片”的数据报。MF=0表示这已是若干数据报片中的最后一个。标志字段中间的一位记为DF(Don't Fragment),意思是“不能分片”。只有当DF=0时才允许分片。这个报文的标志是010,故表示为不分片!对应报文16位为0x40。 ⑦片偏移:因为不分片,故此数据报为0。对应报文16位为0x00。 ⑧生存时间:占8位,生存时间字段常用的英文缩写是TTL (Time To Live),其表明数据报在网络中的寿命。每经过一个路由器时,就把TTL减去数据报在路由器消耗掉的一段时间。若数据报在路由器消耗的时间小于1 秒,就把TTL值减1。当TTL值为0时,就丢弃这个数据报。经分析,这个数据报的的TTL为64跳!对应报文16位为0x40。 ⑨协议:占8 位,协议字段指出此数据报携带的数据是使用何种协议,以便使目的主机的IP层知道应将数据部分上交给哪个处理过程。这个ip数据报显示使用得是TCP协议对应报文16位为0x06。

计算机网络实验 学院: 专业: 班级: 姓名: 学号:

实验二:数据链路层数据包抓包分析 实验内容 (1)安装Wireshark软件。 (2)掌握抓包软件的使用 (3)掌握通过抓包软件抓取帧并进行分析的办法 实验步骤 (1)常用的抓包软件包括Sniffer、NetXRay、Wireshark (又名EtheReal)。 我们采用免费的Wireshark,可以从https://www.doczj.com/doc/709641537.html,或其他网站下载。安装完成后,Wireshark的主界面和各模块功能如下: 命令菜单(command menus):最常用菜单命令有两个:File、Capture。File菜单允许你保存捕获的分组数据或打开一个已被保存的捕获分组数据文件。Capture菜单允许你开始捕获分组。 显示筛选规则(display filter specification):在该字段中,可以填写协议的名称或其他信息,根据此内容可以对分组列表窗口中的分组进行过滤。 捕获分组列表(listing of captured packets):按行显示已被捕获的分组内容,其中包括:Wireshark赋予的分组序号、捕获时间、分组的源地址和目的地址、协议类型、分组中所包含的协议说明信息。在该列表中,所显示的协议类型是发送或接收分组的最高层协议的类型。分组首部明细(details of selected packet header):显示捕获分组列表窗口中被选中分组的头部详细信息。包括:与以太网帧有关的信息,与包含在该分组中的IP数据报有关的信息。如果利用TCP或UDP承载分组, Wireshark也会显示TCP或UDP协议头部信息。最后,分组最高层协议的头部字段也会被显示。 分组内容窗口(packet content):以ASCII码和十六进制两种格式显示被捕获帧的完整内容。(2)下面我们进行抓包练习。 在capture菜单中选中options,可以设置抓包选项,如下图所示,这里我们需要选择要对其进行抓包的网卡。选择完成后按“start”开始抓包。

SNIFFER网络数据包分析 实验班级: 学号: 姓名: 指导教师: 日期:

使用SNIFFER工具进行网络数据包分析一、实验目的 通过使用Sniffer Pro软件捕获网络流量,分析数据报结构,来验证我们在计算机网络基础课堂中所学习的知识,使学生能够更加清楚地掌握网络分层的思想,从感性认识飞跃到理性认识。再通过捕获各个具体协议的通信数据包,一步一步具体分析其实现步骤,更加具体地掌握协议的实现过程。 二、实验主要仪器设备和材料 一台联网计算机和Sniffer Pro v4.7.530软件。 三、实验内容和要求 本次实验包括三项实验内容,分别是捕获报文基本分析实验、捕获并分析用户数据报协议(UDP)、捕获并分析传输控制协议(TCP)。 a)任意捕获一个数据包,分析其数据链路层格式、网络层格式和传输层格 式,加深学生对计算机网络分层概念的理解。 b)用户数据报协议(UDP)是网络上另外一种很常用的第四层协议。用户数 据报协议是OSI 参考模型中一种无连接的传输层协议,提供面向事务 的简单不可靠信息传送服务。UDP 协议基本上是IP 协议与上层协议 的接口。UDP 协议适用端口分别运行在同一台设备上的多个应用程序。 c)传输控制协议(TCP)一种面向连接(连接导向)的、可靠的、基于字节流 的运输层(Transport layer)通信协议,由IETF的RFC 793说明(specified)。 在简化的计算机网络OSI模型中,它完成第四层传输层所指定的功能, UDP是同一层内另一个重要的传输协议。 四、实验原理 1、UDP协议 UDP协议使用端口号为不同的应用保留其各自的数据传输通道。UDP正是采用这一机制实现对同一时刻内多项应用同时发送和接收数据的支持。数据发送一方(可以是客户端或服务器端)将UDP数据报通过源端口发送出去,而数据接收一方则通过目标端口接收数据。有的网络应用只能使用预先为其预留或注册的静态端口;而另外一些网络应用则可以使用未被注册的动态端口。

实验一Ethernet帧结构解析 一.需求分析 实验目的:(1)掌握Ethernet帧各个字段的含义与帧接收过程; (2)掌握Ethernet帧解析软件设计与编程方法; (3)掌握Ethernet帧CRC校验算法原理与软件实现方法。 实验任务:(1)捕捉任何主机发出的Ethernet 802.3格式的帧和DIX Ethernet V2(即Ethernet II)格式的帧并进行分析。 (2)捕捉并分析局域网上的所有ethernet broadcast帧进行分析。 (3)捕捉局域网上的所有ethernet multicast帧进行分析。 实验环境:安装好Windows 2000 Server操作系统+Ethereal的计算机 实验时间; 2节课 二.概要设计 1.原理概述: 以太网这个术语通常是指由DEC,Intel和Xerox公司在1982年联合公布的一个标准,它是当今TCP/IP采用的主要的局域网技术,它采用一种称作CSMA/CD的媒体接入方法。几年后,IEEE802委员会公布了一个稍有不同的标准集,其中802.3针对整个CSMA/CD网络,802.4针对令牌总线网络,802.5针对令牌环网络;此三种帧的通用部分由802.2标准来定义,也就是我们熟悉的802网络共有的逻辑链路控制(LLC)。以太网帧是OSI参考模型数据链路层的封装,网络层的数据包被加上帧头和帧尾,构成可由数据链路层识别的数据帧。虽然帧头和帧尾所用的字节数是固定不变的,但根据被封装数据包大小的不同,以太网帧的长度也随之变化,变化的范围是64-1518字节(不包括8字节的前导字)。 帧格式Ethernet II和IEEE802.3的帧格式分别如下。 EthernetrII帧格式: ---------------------------------------------------------------------------------------------- | 前序| 目的地址| 源地址| 类型| 数据 | FCS | ---------------------------------------------------------------------------------------------- | 8 byte | 6 byte | 6 byte | 2 byte | 46~1500 byte | 4 byte| IEEE802.3一般帧格式 ----------------------------------------------------------------------------------------------------------- | 前序| 帧起始定界符| 目的地址| 源地址| 长度| 数据| FCS | ----------------------------------------------------------------------------------------------------------- | 7 byte | 1 byte | 2/6 byte | 2/6 byte| 2 byte| 46~1500 byte | 4 byte | Ethernet II和IEEE802.3的帧格式比较类似,主要的不同点在于前者定义的2字节的类型,而后者定义的是2字节的长度;所幸的是,后者定义的有效长度值与前者定义的有效类型值无一相同,这样就容易区分两种帧格式 2程序流程图:

实验1 数据链路层——检错与纠错 一实验任务 1通过【海明编码】和【CRC 检错】测试软件,验证纠错与检错功能和性能,掌握其工作原理; 2编写海明编码程序和 CRC 编码程序; 3总结实验过程(实验报告,左侧装订):方案、编程、调试、结果、分析、结论。 二实验环境 1操作系统Windws 9x/NT/2000/XP/2003/2008/Vista/7 2软件Visual C++ 6.0/2005/2008/2010、Visual Basic 6.0/2005/2008/2010、Turbo C/C++ 3软件 C++ Builder 6.0/2006/2007/2009/2010/XE/XE2、Java、C# 或其它 4数制转换与比较 (16进制、2进制转换;通过比较,找出差错个数、差错位置和突发差错长度)。 三海明编码实验 下载【海明编码】测试软件,运行: 1 验证纠错能力; 2 验证检错能力; 3 若数据=10011001,海明编码=?,校验位=? 4若接收端收到的信息=101010101001(海明编码),数据=? 5 尝试编写海明编码的程序。

四CRC编码实验 下载【CRC-8检错】测试软件,运行: CRC8UndetectedErrors 1验证检错能力,能检几位错? 2 找出检错失败的信息码,并进行分析; 3 若数据=“Hello!”,采用生成多项式107H,CRC校验码=? 4若数据=“Hello!”,采用生成多项式131H,CRC校验码=? 5若接收端收到的信息=4F6F1DH,采用生成多项式107H进行校验,结果如何?6自定义生成多项式,实验其性能,如何选择生成多项式? 7试编写CRC-8编码程序; 8试编写CRC-16编码程序,参考【CRC-16 检错】测试软件。

南华大学计算机学院 实验报告 课程名称计算机网络原理 姓名杨国峰 学号20144360205 专业网络2班 任课教师谭邦 日期 2016年4月4日 成绩 南华大学

实验报告正文: 一、实验名称分析数据链路层帧结构 二、实验目的: 1. 掌握使用Wireshark分析俘获的踪迹文件的基本技能; 2. 深刻理解Ethernet帧结构。 3. 深刻理解IEEE 802.11帧结构。 三、实验内容和要求 1. 分析俘获的踪迹文件的Ethernet帧结构; 2. 分析IEEE 802.11帧结构。 四、实验环境

五、操作方法与实验步骤 1.Ethernet帧结构(本地连接与无线连接)

2.IEEE 802.11帧结构

六、实验数据记录和结果分析 1.Ethernet帧结构(本地连接为例) Ethernet II, Src: Tp-LinkT_95:c6:20 (fc:d7:33:95:c6:20), Dst: Clevo_00:a1:18 (80:fa:5b:00:a1:18) 以太网协议版本II,源地址:厂名_序号(网卡地址),目的:厂名_序号(网卡地址) Destination: Clevo_00:a1:18 (80:fa:5b:00:a1:18)目的:厂名_序号(网卡地址) Source: Tp-LinkT_95:c6:20 (fc:d7:33:95:c6:20) 源:厂名_序号(网卡地址) Type: IP (0x0800) 帧内封装的上层协议类型为IP Padding: 000000000000 所有内边距属性 2.分析IEEE 802.11帧结构 Protocol version:表明版本类型,现在所有帧里面这个字段都是0x00。 *Type:指明数据帧类型,是管理帧,数据帧还是控制帧。 Subtype:指明数据帧的子类型,因为就算是控制帧,控制帧还分RTS帧,CTS帧,ACK 帧等等,通过这个域判断出该数据帧的具体类型。 To DS/From DS:这两个数据帧表明数据包的发送方向,分四种可能情况讨论: **若数据包To DS为0,From DS为0,表明该数据包在网络主机间传输。 **若数据包To DS 为0,From DS为1,表明该数据帧来自AP。 **若数据包To DS为1,From DS为0,表明该数据帧发送往AP。若数据包To DS为1,From DS为1,表明该数据帧是从AP发送自AP的,也就是说这个是个WDS(Wireless Distribution System)数据帧。 Moreflag:分片标志,若数据帧被分片了,那么这个标志为1,否则为0。 *Retry:表明是否是重发的帧,若是为1,不是为0。 PowerManage:当网络主机处于省电模式时,该标志为1,否则为0。 Moredata:当AP缓存了处于省电模式下的网络主机的数据包时,AP给该省电模式下的网络主机的数据帧中该位为1,否则为0。 Wep:加密标志,若为1表示数据内容加密,否则为0。 *Order 这个表示用于PCF模式下。 Duration/ID(持续时间/标识):表明该帧和它的确认帧将会占用信道多长时间;对于帧控制域子类型为:Power Save-Poll的帧,该域表示了STA的连接身份(AID, Association Indentification)。

实验一以太网链路层帧格式分析 实验目的 1、分析Ethernet V2 标准规定的MAC 层帧结构,了解IEEE802.3 标准规定的MAC 层帧结构和TCP/IP 的主要协议和协议的层次结构; 2、掌握网络协议分析软件的基本使用方法; 3、掌握网络协议编辑软件的基本使用方法。 实验学时 3学时 实验类型 验证型 实验容 1、学习网络协议编辑软件的各组成部分及其功能; 2、学习网络协议分析软件的各组成部分及其功能; 3、学会使用网络协议编辑软件编辑以太网数据包; 4、理解MAC地址的作用; 5、理解MAC首部中的LLC—PDU 长度/类型字段的功能; 6、学会观察并分析地址本中的MAC地址。 实验流程

实验环境 局域网环境,1台PC机。 实验原理 详见《计算机网络》教材(P79和P92)或相关书籍,然后进行说明阐述 实验步骤 步骤1:运行ipconfig命令 1、在Windows的命令提示符界面中输入命令:ipconfig /all,会显示本机的网络信息: 2、观察运行结果,获得本机的以太网地址。

步骤2:编辑LLC信息帧并发送 1、在主机A,打开协议编辑软件,在工具栏选择“添加”,会弹出“协议模版”的对话框,如图所示,在“选择生成的网络包”下拉列表中选择“LLC协议模版”,建立一个LLC帧; 添加一个数据包 2、在“协议模版”对话框中点击“确定”按钮后,会出现新建立的数据帧,此时在协议编辑软件的各部分会显示出该帧的信息。如图所示:

新建的LLC帧 数据包列表区中显示:新帧的序号(为0)、概要信息; 协议树中显示以太网MAC层协议; 数据包编辑区中显示新帧各字段的默认值; 十六进制显示区中显示新帧对应的十六进制信息。 3、编辑LLC帧 在数据包编辑区中编辑该帧;具体步骤为: 编辑LLC帧 填写“目的物理地址”字段; 方法一:手工填写。 方法二:选择”地址本”中主机B的IP地址,确定后即可填入主机B的MAC地址;

实验一:网络数据包分析实验 班级:班学号:姓名:一、实验目的 通过对实际的网络数据包进行捕捉,分析数据包的结构,加深对网络协议分层概念的理解,并实际的了解数据链路层,网络层,传输层以及应用层的相关协议和服务。 、实验内容 1. IGMP包解析 1.1数据链路层 El代XEL洱丁;亡日:亡5 MB)」osr: IP- 4m

数据头部的前6个字节是接收者的mac地址:01 00 5e 00 00 16 数据头部的中间6个字节是发送者的mac地址:00 21 97 0a e5 16 数据头部的最后2个字节代表网络协议,即:08 00协议类型。 1.2网络层 Header* 1 cngth: 24 byres n axed services "乜Id:0x00 (.DSCP 0X00: D&fau11: 0x003 Tqtil rength:斗D Tdsrrtificar I cn: QklclJ 也^7460) H Flmqs: Q>00 Fra^Tienr offset;:Q Time VQ live; 1 Fr DTCCDl : IGMP go?) ¥ HPAder fhecksijn:CxJ85c [correct] 5DU RUM;172,10.103.?0 计算机网络试验 文件管理序列号:[K8UY-K9IO69-O6M243-OL889-F88688] 课程名称:计算机网络试验 课程编号:C311 课程学分:2 适用学科:计算机应用技术 计算机网络试验 Experiment of Computer Network 教学大纲 一、课程性质 本课程是为计算机应用专业研究生开设的选修课,共32学时。本课程是在学生学习过计算机网络理论知识的基础上,通过一些相应的试验,使学生能将理论知识和实践结合起来,并使学生掌握这些知识的实际应用,提高学生的动手能力。 二、课程教学目的 本课程要求学生通过本课程的学习后,通过一些试验加深对计算机网络原理的了解,了解一些常见的网络操作系统、一些网络安全技术,了解网络管理协议,掌握一些简单的计算机网络编程技术。 三、课程教学基本内容及基本要求 下面是课程的内容和要求,内容可根据情况做些调整。 第一章绪论(掌握) 第二章网络原理实验(掌握) 1、物理层实验 2、数据链路层实验 3、网络层实验 4、传输层实验 5、应用层实验 第三章网络操作系统实验(了解) 第四章组网实验(了解) 第五章网络安全实验(了解) 第六章网络管理实验(掌握) 四、本课程与其它相关课程的联系与分工 本课程可与《面向对象技术与应用》,《Java技术》,《计算机网络》等一些课程结合学习。 五、实践环节教学内容的安排与要求 通过一些软件了解一些计算机网络协议的工作情况,以及一些计算机网络编程技术的使用。 六、本课程课外练习方面的要求 课外可安排12学时的上机试验。 七、本课程在使用现代化教学手段方面的要求 使用PowerPoint。 八、本课程成绩的考查方法及评定标准 考核形式:编写一个软件,计算机网络应用编程。 考核内容:所学的一些相关概念,对计算机网络协议的了解以及计算机网络编程技术的掌握。 第3章数据链路层一、单选题 1.CRC-16标准规定的生成多项式为 1 ) (2 15 16+ + + =x x x x G,它产生的校验码是()位。 A. 2 B.4 C.16 D. 32 2.如需发送的二进制序列为1001011,并使用x3+x+1作为CRC检验的生成多项式,其实际发送的二进制序列为() A. 100101110001 B.1001011101 C.1001011100 D. 1001011110 3.接收端发现有差错时,设法通知发送端重发,直到收到正确的码字为止,这种差错控制方法为()。 A.前向纠错 B.冗余校验 C. 混合差错控制 D. 自动请求重发 4.帧头和帧尾都使用01111110标志,数据块作为位流来处理,这种传输方案称为()。 A. 面向字符的同步传输 B.异步传输 C.面向位的同步传输 D. 起止式传输 5.在CRC码计算中,可以将一个二进制位串与一个只含有0或1两个系数的一元多项式建立对应关系。例如,与位 串101101对应的多项式为() A. x6+x4+x3+1 B. x5+x3+x2+1 C. x5+x3+x2+x D. x6+x5+x4+1 6.在局域网参考模型中,与媒体无关,从而实现数据帧的独立传输的是()。 A. 物理层 B. MAC子层 C. LLC子层 D. 网际层 7.就交换技术而言,局域网中的以太网采用的是() A.分组交换技术 B.电路交换技术 C.报文交换技术 D.分组交换与电路交换结合技术 8.以太网的访问方法和物理层技术规范由()描述。 A.IEEE802.3 B.IEEE802.4 C.IEEE802.5 D.IEEE802.6 9.一个采用CSMA/CD技术的局域网,其速率为10Mb/s,电缆的长度为500m,无中继器,信号在电缆中的传播速度为 200000km/s,由此可知MAC帧的最小长度不得少于()位。 A. 10 B. 50 C. 100 D. 500 10.IEEE 802.3标准规定,若采用同轴电缆作为传输介质,在无中继的情况下,传输介质的最大长度不能超过()。 A. 500m B. 200m C. 100m D. 50m 11.以太网交换机根据()转发数据包。 A. IP地址 B. MAC地址 C. LLC地址 D. PORT地址 12.以太网可以采用的传输介质有( )。 A. 光纤 B. 双绞线 C.同轴电缆 D.以上均可以 13.目前,最流行的以太网组网的拓扑结构是()。 A. 总线结构 B. 环型结构 C. 星型结构 D. 网状结构 14.对于基带CSMA/CD而言,为了确保发送站点在传输时能检测到可能存在的冲突,数据帧的传输时延至少要等于信 号传播时延的( ) A.1倍 B. 2倍 C.4倍 D. 2.5倍 15.下列选项中()不是以太网的特点。 A.采用带冲突检测的载波侦听多路访问机制 B.采用二进制指数退避算法以减少再次竞争时冲突的概率 C.采用确认、重发机制以保证数据传输的可靠性 D.采用可携带时钟的曼彻斯特编码 16.10BASE-T采用的是()的物理连接结构。 A.总线 B.环型 C. 星型 D. 网状型 17.10Base-T以太网中,以下说法不对的是() A.10指的是传输速率为10MBPS B.Base指的是基带传输 C.T指的是以太网D.10Base-T 是以太网的一种配置 18.CSMA/CD是IEEE 802.3所定义的协议标准,它适用()。 A.标记环网 B.标记总线网 C.以太网 D.城域网 19.CSMA/CD相对CSMA所做的改进在于()。 A.控制策略 B.延迟算法 C.等待时间 D.冲突检测 一、 以太网数据帧的格式分析 大家都知道我们目前的局域网大多数是以太网,但以太网有多种标准,其数据帧有多种格式,恐怕有许多人不是太清楚,本文的目的就是通过帧格式和Sniffer捕捉的数据包解码来区别它们。 以太网这个术语一般是指数字设备公司(Digital Equipment)、英特尔公司(Intel)和施乐公司(Xerox)在1982年联合公布的一个标准(实际上它是第二版本,第一版本早在1972年就在施乐公司帕洛阿尔托研究中心PARC里产生了)。它是目前TCP/IP网络采用的主要的局域网技术。它采用一种称作CSMA/CD的媒体接入方法,其意思是带冲突检测的载波侦听多路接入(Carrier Sense, Multiple Access with Collision Detection)。它的速率为10 Mb/s,地址为48 bit。 1985年,IEEE(电子电气工程师协会) 802委员会公布了一个稍有不同的标准集,其中802.3针对整个CSMA/CD网络,802.4针对令牌总线网络,802.5针对令牌环网络。这三者的共同特性由802.2标准来定义,那就是802网络共有的逻辑链路控制(LLC)。不幸的是,802.2和802.3定义了一个与以太网不同的帧格式,加上1983年Novell为其Netware 开发的私有帧,这些给以太网造成了一定的混乱,也给我们学习以太网带来了一定的影响。 1、通用基础 注:* VLAN Tag帧和Gigabit Jumbo帧可能会超过这个限制值 图1-1 图1-1中,数据链路层头(Header)是数据链路层的控制信息的长度不是固定的,根据 数据链路层数据包抓包分析 实验内容 (1)安装Wireshark软件。 (2)掌握抓包软件的使用 (3)掌握通过抓包软件抓取帧并进行分析的办法 实验步骤 (1)常用的抓包软件包括Sniffer、NetXRay、Wireshark (又名EtheReal)。 我们采用免费的Wireshark,可以从https://www.doczj.com/doc/709641537.html,或其他网站下载。安装完成后,Wireshark的主界面和各模块功能如下: 命令菜单(command menus):最常用菜单命令有两个:File、Capture。File菜单允许你保存捕获的分组数据或打开一个已被保存的捕获分组数据文件。Capture菜单允许你开始捕获分组。 显示筛选规则(display filter specification):在该字段中,可以填写协议的名称或其他信息,根据此内容可以对分组列表窗口中的分组进行过滤。 捕获分组列表(listing of captured packets):按行显示已被捕获的分组内容,其中包括:Wireshark赋予的分组序号、捕获时间、分组的源地址和目的地址、协议类型、分组中所包含的协议说明信息。在该列表中,所显示的协议类型是发送或接收分组的最高层协议的类型。分组首部明细(details of selected packet header):显示捕获分组列表窗口中被选中分组的头部详细信息。包括:与以太网帧有关的信息,与包含在该分组中的IP数据报有关的信息。如果利用TCP或UDP承载分组, Wireshark也会显示TCP或UDP协议头部信息。最后,分组最高层协议的头部字段也会被显示。 分组内容窗口(packet content):以ASCII码和十六进制两种格式显示被捕获帧的完整内容。(2)下面我们进行抓包练习。 在capture菜单中选中options,可以设置抓包选项,如下图所示,这里我们需要选 【里论套习 4、理解MAC '地址的作用; 实验二以太网链路层帧格式分析 一实验目的 1、分析EthernetV2 标准规定的MAC 层帧结构,了解IEEE802.3标准规定 的MAC 层帧结构和TCP/IP 的主要协议和协议的层次结构。 2、掌握网络协议分析软件的基本使用方法。 3、掌握网络协议编辑软件的基本使用方法。 "时]工严11 1 厶-*■ ―鼻八匸 二实验内容 1、 学习网络协议编辑软件的各组成部 ___________ Slepl:设走夹验环墳 2、 学习网络协议分析软件的各组成部分及其功能; — £伽|12:运行ipconfig 命令 3、学会使用网络协议编辑软件编辑以太网数据包;厂 5始閃:娠輻LLC 信息輔并灰洪 Step4:编頤IXC 噩拦巾贞和无 5、理解MAC 酩部中的LLC — PDU 长度/类型字段的功能; 6、学会观察并分析地址本中的 MAC 地址 三实验环境 四实验流程 图 2.1-2( 五实验原理 在物理媒体上传输的数据难免受到各种不可靠因素的影响而产生差错, 为了弥补 物理层上的不足,为上层提供无差错的数据传输,就要能对数据进行检错和纠错。 数据链路的建立、拆除、对数据的检 错,纠错是数据链路层的基本任务。 局域网(LAN)是在一个小的范围内,将分散的独立计算机系统互联起来,实现资 开始 源的共享和数据通信。局域网的技术要素包括了体系结构和标准、传输媒体、拓扑结构、数据编码、媒体访问控制和逻 辑链路控制等,其中主要的技术是传输媒体、拓扑结构和媒体访问控制方法。局域网的主要的特点是:地理分布范围小、数据传输速率高、误码率低和协议简单等。 1、三个主要技术 1)传输媒体:双绞线、同轴电缆、光缆、无线。 2)拓扑结构:总线型拓扑、星型拓扑和环型拓扑。 3)媒体访问控制方法:载波监听多路访问/冲突检测(CSMA/CD)技术。 2、IEEE802标准的局域网参考模型 IEEE802参考模型包括了OSI/RM最低两层(物理层和数据链路层)的功能,OSI/RM 的数据链路层功能,在局域网参考模型中被分成媒体访问控制MAC(MediumAccessCo ntrol) 和逻辑链路控制LLC(LogicalLi nkCon trol)两个 子层。由于局域网采用的媒体有多种,对应的媒体访问控制方法也有多种,为了 使数据帧的传送独立于所采用的物理媒体和媒体访问控制方法,IEEE802标准特意把LLC独立出来形成单独子层,使LLC子层与媒体无关,仅让MAC子层依赖于物理媒体和媒体访问控制方法。LLC子层中规定了无确认无连接、有确认无连接和面向连接三种类型的链路服务。媒体访问控制技术是以太网技术的核心。以太网不提供任何确认收到帧的应答机制,确认必须在高层完成。3、以太网帧结构 以太网中传输的数据包通常被称为“帧”,以太网的“帧”结构如下: 各字段的含义: 目的地址:6个字节的目的物理地址标识帧的接收结点。 源地址:6个字节的源物理地址标识帧的发送结点。 《计算机网络》习题(第三讲数据链路层) 1.数据链路(即逻辑链路)与链路(即物理链路)有何区别?“电路接通了” 与“数据链路接通了”的区别何在?★ 答:数据链路与链路的区别在于数据链路出链路外,还必须有一些必要的规程来控制数据的传输,因此,数据链路比链路多了实现通信规程所需要的硬件和软件。“电路接通了” 表示链路两端的结点交换机已经开机,物理连接已经能够传送比特流了但是,数据传输并不可靠,在物理连接基础上,再建立数据链路连接,才是“数据链路接通了”,此后,由于数据链路连接具有检测、确认和重传功能,才使不太可靠的物理链路变成可靠的数据链路,进行可靠的数据传输当数据链路断开连接时,物理电路连接不一定跟着断开连接。 2.网络适配器的作用是什么?网络适配器工作在哪一层? 答:适配器(即网卡)来实现数据链路层和物理层这两层的协议的硬件和软件网络适配器工作在TCP/IP协议中的网络接口层(OSI中的数据链里层和物理层)。 3.数据链路层的三个基本问题(封装成帧、透明传输和差错检测)为什么都必须加以解决?★ 答:封装成帧是分组交换的必然要求 透明传输避免消息符号与帧定界符号相混淆 差错检测防止合差错的无效数据帧浪费后续路由上的传输和处理资源 4.PPP协议的主要特点是什么?为什么PPP不使用帧的编号?PPP适用于什么情况?为什么PPP协议不能使数据链路层实现可靠传输? 答:简单,提供不可靠的数据报服务,检错,无纠错 不使用序号和确认机制 地址字段A 只置为 0xFF。地址字段实际上并不起作用。 控制字段 C 通常置为 0x03。 PPP 是面向字节的 当 PPP 用在同步传输链路时,协议规定采用硬件来完成比特填充(和 HDLC 的做法一样),当 PPP 用在异步传输时,就使用一种特殊的字符填充法 PPP适用于线路质量不太差的情况下、PPP没有编码和确认机制 5.要发送的数据为1101011011。采用CRC的生成多项式是P(X)=。 试求应添加在数据后门的余数。数据在传输过程中最后一个1变成了0,问接收端能否发现?若数据在传输过程中最后两个1都变成了0,问接收端能否发现?采用CRC检验后,数据链路层的传输是否就变成了可靠的传输?★ 实验报告 实验名称以太网帧格式分析 姓名学号实验日期 实验报告要求:1.实验目的 2.实验要求 3.实验环境 4.实验作业 5.问题及解决 6.思考问题 7.实验体会 【实验目的】 1.复习Wireshark抓包工具的使用及数据包分析方法。 2.通过分析以太网帧了解以太网数据包传输原理。 【实验要求】 用Wireshark1.4.9截包,分析数据包。 观察以太网帧,Ping同学的IP地址,得到自己和同学的mac地址。 观察以太网广播地址,观察ARP请求的帧中目标mac地址的格式。 用ping-l指定数据包长度,观察最小帧长和最大帧长。 观察封装IP和ARP的帧中的类型字段。 【实验环境】 用以太网交换机连接起来的windows 7操作系统的计算机,通过802.1x方式接入Internet。 【实验中出现问题及解决方法】 1.在使用命令行“ping -l 0 IP”观察最小帧长时抓到了长度为42字节的帧,与理论上最小帧长64字节相差甚远。通过询问教员和简单的分析,知道了缺少字节的原因是当Wireshark抓到这个ping请求包时,物理层还没有将填充(Trailer)字符加到数据段后面,也没有算出最后4字节的校验和序列,导致出现最小42字节的“半成品”帧。可以通过网卡的设置将这个过程提前。 2.在做ping同学主机的实验中,发现抓到的所有ping请求帧中IP数据部分的头校验和都是错误的。原本以为错误的原因与上一个问题有关,即校验和错误是因为物理层还没有将填充字符加到数据段后面。但是这个想法很快被证明是错误的,因为在观察最大帧长时,不需要填充字符的帧也有同样的错误。一个有趣的现象是,封装在更里层的ICMP数据包的校验和都是正确的。这就表明IP层的头校验和错误并没有影响正常通信。进一步观察发现,这些出错的头校验和的值都是0x0000,这显然不是偶然的错误。虽然目前还没有得到权威的答案,但是可以推测,可能是这一项校验实际上并没有被启用。作为中间层的IP头的意义是承上启下,而校验的工作在更需要的上层的IMCP包和下层MAC头中都有,因此没有必要多此一举。 【思考问题】 1.为什么可以ping到同宿舍(连接在同一个交换机上)的主机而ping不到隔壁宿舍的主机? 通常情况下,如果配置正确,设备都连接着同一个网络(互联网),而且没有防火墙等阻拦,就可以正常ping到同一网络中的任何主机。在第一次实验中,我们曾成功地ping到了https://www.doczj.com/doc/709641537.html,的IP。 在ping其他宿舍的IP时需要通过宿舍的交换机将ping请求先转发给楼层交换机,再由楼层交换机转发给目标IP所在的宿舍交换机。分析无法ping到隔壁宿舍主机的原因,很可能是楼层交换机设置了禁止内部ping的防火墙,阻止了本楼层交换机地址段内的主机相互ping对方。而同宿舍之所以可以相互ping 到,是因为ping请求没有经过楼层交换机,直接由宿舍交换机转发给了目标IP主机。 2.什么是ARP攻击? 让我们继续分析4.1 ARP原理,A得到ARP应答后,将B的MAC地址放入本机缓存。但是本机MAC 缓存是有生存期的,生存期结束后,将再次重复上面的过程。(类似与我们所学的学习网桥)。 然而,ARP协议并不只在发送了ARP请求才接收ARP应答。当计算机接收到ARP应答数据包的时候,就会对本地的ARP缓存进行更新,将应答中的IP和MAC地址存储在ARP缓存中。 这时,我们假设局域网中的某台机器C冒充B向A发送一个自己伪造的ARP应答,即IP地址为B 南华大学计算机学院 实验报告课程名称计算机网络原理 姓名杨国峰 学号 20144360205 专业网络2班 任课教师谭邦 日期 2016年4月4日 成绩 南华大学 实验报告正文: 一、实验名称分析数据链路层帧结构 二、实验目得: 1、掌握使用Wireshark分析俘获得踪迹文件得基本技能; 2、深刻理解Ethernet帧结构。 3、深刻理解IEEE 802、11帧结构。 三、实验内容与要求 1、分析俘获得踪迹文件得Ethernet帧结构; 2、分析IEEE 802、11帧结构。 四、实验环境 五、操作方法与实验步骤 1、Ethernet帧结构(本地连接与无线连接) 2、IEEE 802、11帧结构 六、实验数据记录与结果分析 1.Ethernet帧结构(本地连接为例) Ethernet II, Src: Tp-LinkT_95:c6:20 (fc:d7:33:95:c6:20), Dst: Clevo_00:a1:18 (80:fa:5b:00:a1:18) 以太网协议版本II,源地址:厂名_序号(网卡地址),目得:厂名_序号(网卡地址) Destination: Clevo_00:a1:18 (80:fa:5b:00:a1:18) 目得:厂名_序号(网卡地址) Source: Tp-LinkT_95:c6:20 (fc:d7:33:95:c6:20) 源:厂名_序号(网卡地址) Type: IP (0x0800) 帧内封装得上层协议类型为IP Padding: 0 所有内边距属性 2、分析IEEE 802、11帧结构 Protocol version:表明版本类型,现在所有帧里面这个字段都就是0x00。 *Type:指明数据帧类型,就是管理帧,数据帧还就是控制帧。 Subtype:指明数据帧得子类型,因为就算就是控制帧,控制帧还分RTS帧,CTS 帧,ACK 帧等等,通过这个域判断出该数据帧得具体类型。 To DS/From DS:这两个数据帧表明数据包得发送方向,分四种可能情况讨论: **若数据包To DS为0,From DS为0,表明该数据包在网络主机间传输。 **若数据包To DS为0,From DS为1,表明该数据帧来自AP。 **若数据包To DS为1,From DS为0,表明该数据帧发送往AP。若数据包To DS为1,From DS为1,表明该数据帧就是从AP发送自AP得,也就就是说这个就是个WDS(Wireless Distribution System)数据帧。 Moreflag:分片标志,若数据帧被分片了,那么这个标志为1,否则为0。 *Retry:表明就是否就是重发得帧,若就是为1,不就是为0。 PowerManage:当网络主机处于省电模式时,该标志为1,否则为0。 Moredata:当AP缓存了处于省电模式下得网络主机得数据包时,AP给该省电模式下得网络主机得数据帧中该位为1,否则为0。 Wep:加密标志,若为1表示数据内容加密,否则为0。 *Order 这个表示用于PCF模式下。 Duration/ID(持续时间/标识):表明该帧与它得确认帧将会占用信道多长时间;对于帧控制域子类型为:Power Save-Poll得帧,该域表示了STA得连接身份(AID, Association Indentification)。计算机网络试验

第3章数据链路层

以太网数据帧的格式分析比较

数据包抓包分析

数据链路层协议分析

计算机网络习题(第三讲数据链路层)

以太网帧格式分析

分析数据链路层帧结构