如何配置防火墙混合工作模式

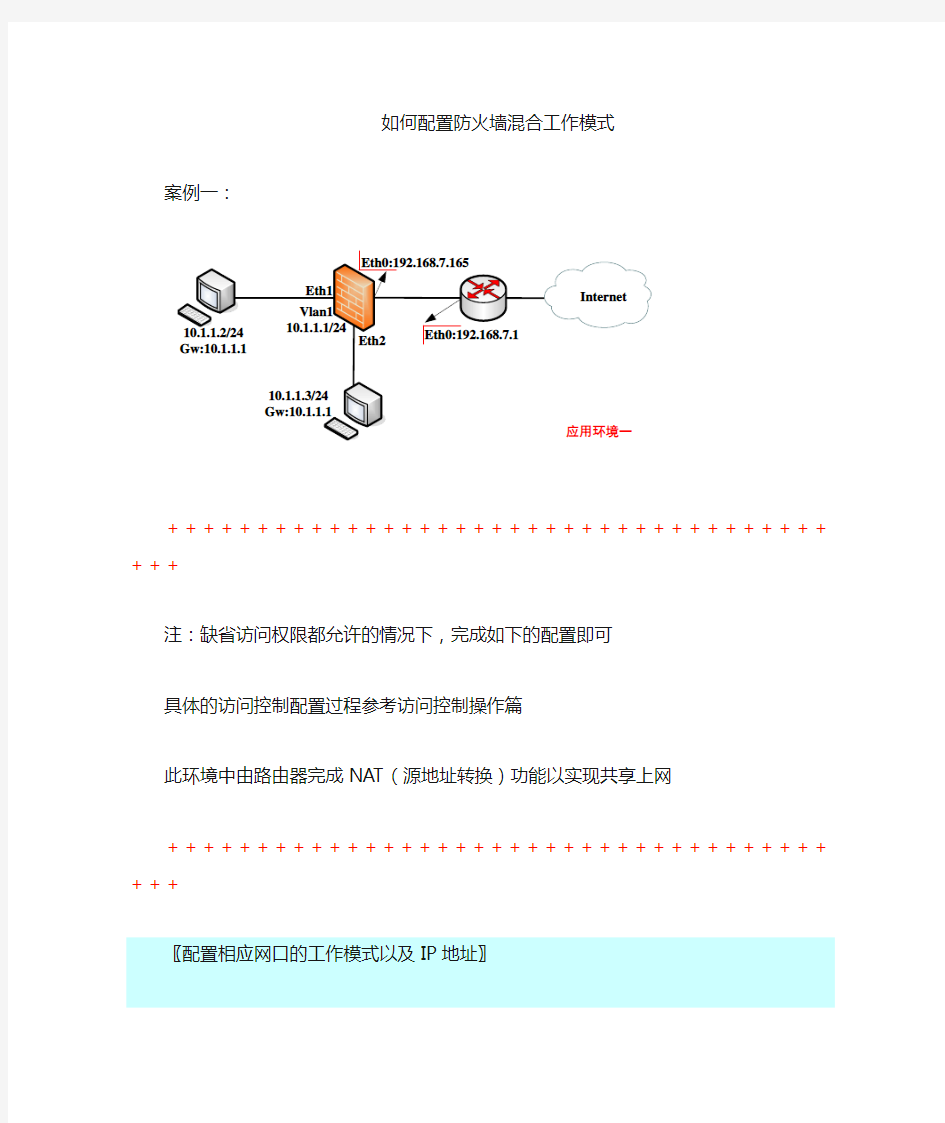

案例一:

++++++++++++++++++++++++++++++++++++++++

注:缺省访问权限都允许的情况下,完成如下的配置即可

具体的访问控制配置过程参考访问控制操作篇

此环境中由路由器完成NAT(源地址转换)功能以实现共享上网

++++++++++++++++++++++++++++++++++++++++

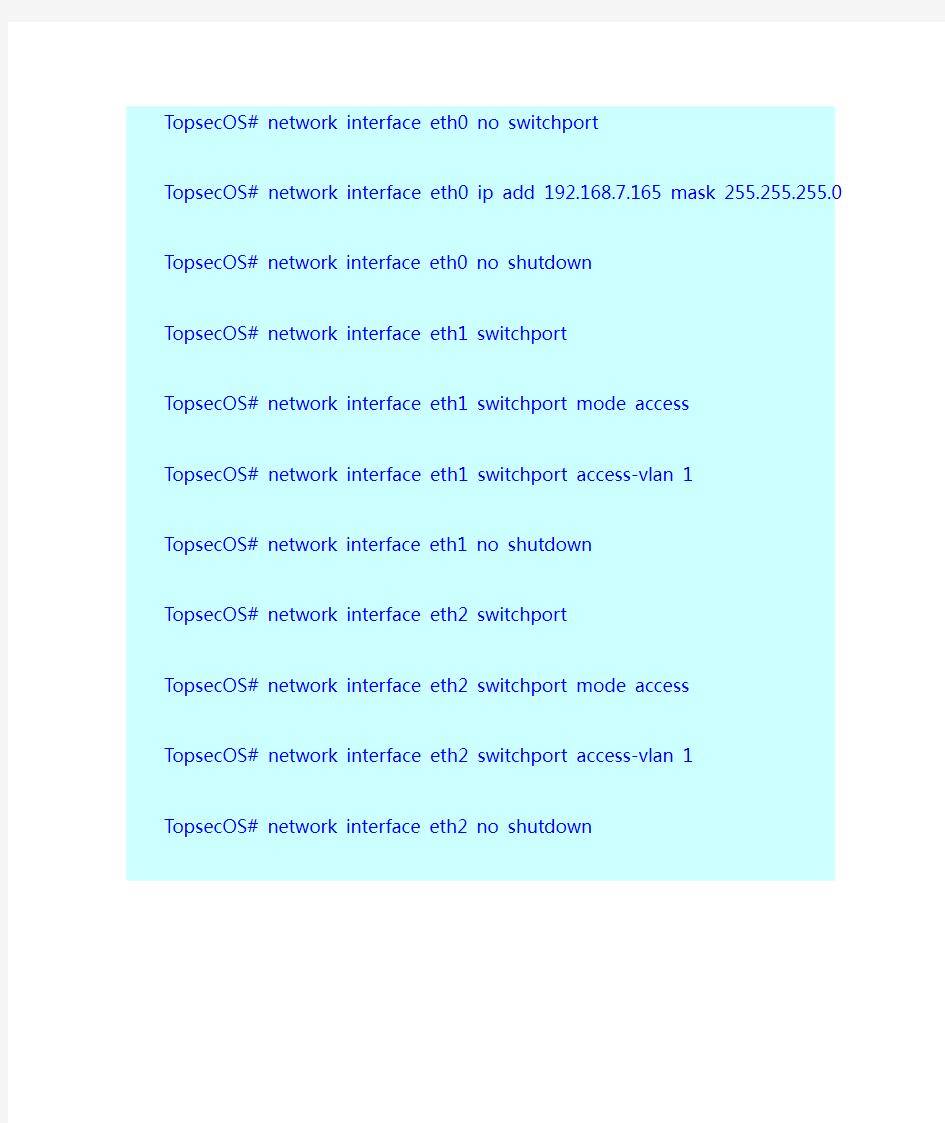

〖配置相应网口的工作模式以及IP地址〗

TopsecOS# network interface eth0 no switchport

TopsecOS# network interface eth0 ip add 192.168.7.165 mask 255.255.255.0 TopsecOS# network interface eth0 no shutdown

TopsecOS# network interface eth1 switchport

TopsecOS# network interface eth1 switchport mode access

TopsecOS# network interface eth1 switchport access-vlan 1

TopsecOS# network interface eth1 no shutdown

TopsecOS# network interface eth2 switchport

TopsecOS# network interface eth2 switchport mode access

TopsecOS# network interface eth2 switchport access-vlan 1

TopsecOS# network interface eth2 no shutdown

配置完毕

TopsecOS# network interface vlan.1 no shutdown

配置完毕

〖配置缺省路由〗

TopsecOS# network route add dst 0.0.0.0/0 gw 192.168.7.1

建议在此不要选择连接端

口,让系统自动选择即可

〖简单的配置各个网口区域的缺省策略后即可正常通讯〗TopsecOS# define area add name area_eth0 attribute 'eth0 ' access on TopsecOS# define area add name area_eth1 attribute 'eth1 ' access on TopsecOS# define area add name area_eth2 attribute 'eth2 ' access on

++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++ ++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

案例二:

++++++++++++++++++++++++++++++++++++

注:缺省访问权限都允许的情况下,完成如下的配置即可

具体的访问控制配置过程参考访问控制操作篇

++++++++++++++++++++++++++++++++++++

〖配置相应网口的工作模式以及IP地址〗

TopsecOS# network interface eth0 no switchport

TopsecOS# network interface eth0 ip add 192.168.7.165 mask 255.255.255.0 TopsecOS# network interface eth0 no shutdown

TopsecOS# network interface eth1 switchport

TopsecOS# network interface eth1 switchport mode Trunk

TopsecOS# network interface eth1 switchport trunk encapsulation dot1q TopsecOS# network interface eth1 switchport trunk native-vlan 1 TopsecOS# network interface eth1 switchport access-vlan 10

TopsecOS# network interface eth1 switchport trunk allowed-vlan 1-1000 TopsecOS# network interface eth1 no shutdown

TopsecOS# network interface eth2 switchport

TopsecOS# network interface eth2 switchport mode access

TopsecOS# network interface eth2 switchport trunk encapsulation dot1q TopsecOS# network interface eth2 switchport trunk native-vlan 1 TopsecOS# network interface eth2 switchport access-vlan 30

TopsecOS# network interface eth2 switchport trunk allowed-vlan 1-1000 TopsecOS# network interface eth2 no shutdown

〖配置缺省路由〗

TopsecOS# network route add dst 0.0.0.0/0 gw 192.168.7.1

〖简单的配置各个网口区域的缺省策略后即可正常通讯〗

TopsecOS# define area add name area_eth0 attribute 'eth0 ' access on TopsecOS# define area add name area_eth1 attribute 'eth1 ' access on TopsecOS# define area add name area_eth2 attribute 'eth2 ' access on

Juniper 防火墙策略路由配置 一、网络拓扑图 要求: 1、默认路由走电信; 2、源地址为192.168.1.10 的pc 访问电信1.0.0.0/8 的地址,走电信,访问互联网走网通; 二、建立extended acl 1、选择network---routing---pbr---extended acl list,点击new 添加:

Extended acl id:acl 编号Sequence No.:条目编号源地址:192.168.1.10/32 目的地址:1.0.0.0/8 Protocol:选择为any 端口号选择为:1-65535 点击ok:

2、点击add seg No.再建立一条同样的acl,但protocol 为icmp,否则在trace route 的时候仍然后走默认路由:

3、建立目的地址为0.0.0.0 的acl: 切记添加一条协议为icmp 的acl; 命令行: set access-list extended 10 src-ip 192.168.1.10/32 dst-ip 1.0.0.0/8 src-port 1-65535 dst-port 1-65535 protocol any entry 10 set access-list extended 10 src-ip 192.168.1.10/32 dst-ip 1.0.0.0/8 protocol icmp entry 20 set access-list extended 20 src-ip 192.168.1.10/32 dst-ip 0.0.0.0/0 src-port 1-65535 dst-port 1-65535 protocol any entry 10 set access-list extended 20 src-ip 192.168.1.10/32 dst-ip 0.0.0.0/0 protocol

虚拟化防火墙安装使用指南 天融信 TOPSEC? 北京市海淀区上地东路1号华控大厦100085 :+86 传真:+87 服务热线:+8119 https://www.doczj.com/doc/6f1192353.html,

版权声明本手册中的所有内容及格式的版权属于北京天融信公司(以下简称天融信)所有,未经天融信许可,任何人不得仿制、拷贝、转译或任意引用。 版权所有不得翻印?2013天融信公司 商标声明本手册中所谈及的产品名称仅做识别之用。手册中涉及的其他公司的注册商标或是版权属各商标注册人所有,恕不逐一列明。 TOPSEC?天融信公司 信息反馈 https://www.doczj.com/doc/6f1192353.html,

目录 1前言 (1) 1.1文档目的 (1) 1.2读者对象 (1) 1.3约定 (1) 1.4技术服务体系 (2) 2虚拟化防火墙简介 (3) 3安装 (4) 3.1OVF模板部署方式 (4) 3.2ISO镜像安装方式 (11) 3.2.1上传vFW ISO文件 (11) 3.2.2创建vFW虚拟机 (13) 3.2.3安装vTOS操作系统 (22) 4TOPPOLICY管理虚拟化防火墙 (28) 4.1安装T OP P OLICY (28) 4.2管理虚拟化防火墙 (29) 5配置案例 (33) 5.1虚拟机与外网通信的防护 (33) 5.1.1基本需求 (33) 5.1.2配置要点 (33) 5.1.3配置步骤 (34) 5.1.4注意事项 (46) 5.2虚拟机之间通信的防护 (47) 5.2.1基本需求 (47) 5.2.2配置要点 (47) 5.2.3配置步骤 (48) 5.2.4注意事项 (57) 附录A重新安装虚拟化防火墙 (58)

天融信版本防火墙常用功能配置手册 北京天融信南京分公司 2008年5月

目录

一、前言 我们制作本安装手册的目的是使工程技术人员在配置天融信网络卫士防火墙(在本安装手册中简称为“天融信防火墙”)时,可以通过此安装手册完成对天融信防火墙基本功能的实现和应用。 二、天融信版本防火墙配置概述 天融信防火墙作为专业的网络安全设备,可以支持各种复杂网络环境中的网络安全应用需求。在配置天融信防火墙之前我们通常需要先了解用户现有网络的规划情况和用户对防火墙配置及实现功能的诸多要求,建议参照以下思路和步骤对天融信防火墙进行配置和管理。 1、根据网络环境考虑防火墙部署模式(路由模式、透明模式、混合模式),根据确定好的防火墙的工作模式给防火墙分配合理的IP地址。 2、防火墙接口IP配置 3、区域和缺省访问权限配置 4、防火墙管理权限配置 5、路由表配置 6、定义对象(地址对象、服务对象、时间对象) 7、制定地址转换策略(包括四种地址转换策略:源地址转换、目的地址转换、双向转换、不做转换) 8、制定访问控制策略 9、其他特殊应用配置 10、配置保存 11、配置文件备份 ?提示:每次修改配置前,建议首先备份防火墙再修改配置,避免防火墙配置不当造成网络长时间中断。

三、天融信防火墙一些基本概念 接口:和防火墙的物理端口一一对应,如Eth0、Eth1 等。 区域:可以把区域看作是一段具有相似安全属性的网络空间。在区域的划分上,防火墙的区域和接口并不是一一对应的,也就是说一个区域可以包括多个接口。在安装防火墙前,首先要对整个受控网络进行分析,并根据网络设备,如主机、服务器等所需要的安全保护等级来划分区域。 对象:防火墙大多数的功能配置都是基于对象的。如访问控制策略、地址转换策略、服务器负载均衡策略、认证管理等。可以说,定义各种类型的对象是管理员在对防火墙进行配置前首先要做的工作之一。对象概念的使用大大简化了管理员对防火墙的管理工作。当某个对象的属性发生变化时,管理员只需要修改对象本身的属性即可,而无需修改所有涉及到这个对象的策略或规则。防火墙中,用户可定义的对象类型包括:区域、地址、地址组、服务、服务组、以及时间等。 ?提示:对象名称不允许出现的特殊字符:空格、“'”、“"”、“\”、“/”、“;”、“"”、“$”、“&”、“<”、“>”、“#”、“+”。 ?提示:防火墙所有需要引用对象的配置,请先定义对象,才能引用。四、防火墙管理 防火墙缺省管理接口为eth0口,管理地址为,缺省登录管理员帐号:用户名superman,口令talent。 防火墙出厂配置如下:

天融信防火墙命令 Document serial number【KK89K-LLS98YT-SS8CB-SSUT-SST108】

Helpmode chinesel 区域权限:pf service add name webui(gui/ping/telent) area 区域名 addressname any web管理服务开启:system httpd start web界面权限添加:pf service add name webui area 区域名 addressname any 添加网口ip: 禁用网口: network interface eth16 shutdown 启用网口: network interface eth16 no shutdown 交换模式: network interface eth16 switchport(no switchport路由模式) 区域设置: define area add name E1 attribute 网口 access off(on)《off权限禁止,on 权限允许》 主机地址: define host add name 主机名 子网地址: define host subnet add name 名字 自定义服务:define service add name 名称 protocol 6 port 端口号 (6是tcp的协议码) vlan添加ip: web服务器外网访问 1)设置 E1 区域 #define area add name E1 access on attribute eth1 2)定义 WEB 服务器真实地址 #define host add name WEB_server ipaddr 3)定义 WEB 服务器访问地址 #define host add name MAP_IP ipaddr 4)定义服务端口 #define service add name Web_port protocol 6 port 8080 说明:“6”是 TCP 协议的协议码 5)设置地址转换规则 #nat policy add srcarea E1 orig_dst MAP_IP orig_service http trans_dst Web_server trans_service Web_port 路由adls ADS拨号设置 1)设置 ADSL 拨号参数 #network adsl set dev eth0 username adsl1234 passwd 123456 attribute adsl 2)定义外网区域(adsl-a) #define area add name adsl-a attribute adsl access on 3)配置地址转换策略 #nat policy add srcarea area_eth1 dstarea adsl-a trans_src adsl 4)拨号 #network adsl start 5)查看拨号连接情况 # network adsl show status STATE: PHASE_RUNNING RX_BYTES: 815 TX_BYTES: 2021 RX_PKTS: 13

天融信防火墙NGFW4000快速配置手册

目录 一、防火墙的几种管理方式 (3) 1.串口管理 (3) 2.TELNET管理 (4) 3.SSH管理 (5) 4.WEB管理 (6) 5.GUI管理 (6) 二、命令行常用配置 (12) 1.系统管理命令(SYSTEM) (12) 命令 (12) 功能 (12) WEBUI界面操作位置 (12) 二级命令名 (12) V ERSION (12) 系统版本信息 (12) 系统>基本信息 (12) INFORMATION (12) 当前设备状态信息 (12) 系统>运行状态 (12) TIME (12) 系统时钟管理 (12) 系统>系统时间 (12) CONFIG (12) 系统配置管理 (12) 管理器工具栏“保存设定”按钮 (12) REBOOT (12) 重新启动 (12) 系统>系统重启 (12) SSHD (12) SSH服务管理命令 (12) 系统>系统服务 (12) TELNETD (12) TELNET服务管理 (12) 系统>系统服务命令 (12) HTTPD (12) HTTP服务管理命 (12) 系统>系统服务令 (12) MONITORD (12) MONITOR (12) 服务管理命令无 (12) 2.网络配置命令(NETWORK) (13)

4.定义对象命令(DEFINE) (13) 5.包过滤命令(PF) (13) 6.显示运行配置命令(SHOW_RUNNING) (13) 7.保存配置命令(SAVE) (13) 三、WEB界面常用配置 (14) 1.系统管理配置 (14) A)系统> 基本信息 (14) B)系统> 运行状态 (14) C)系统> 配置维护 (15) D)系统> 系统服务 (15) E)系统> 开放服务 (16) F)系统> 系统重启 (16) 2.网络接口、路由配置 (16) A)设置防火墙接口属性 (16) B)设置路由 (18) 3.对象配置 (20) A)设置主机对象 (20) B)设置范围对象 (21) C)设置子网对象 (21) D)设置地址组 (21) E)自定义服务 (22) F)设置区域对象 (22) G)设置时间对象 (23) 4.访问策略配置 (23) 5.高可用性配置 (26) 四、透明模式配置示例 (28) 拓补结构: (28) 1.用串口管理方式进入命令行 (28) 2.配置接口属性 (28) 3.配置VLAN (28) 4.配置区域属性 (28) 5.定义对象 (28) 6.添加系统权限 (29) 7.配置访问策略 (29) 8.配置双机热备 (29) 五、路由模式配置示例 (30) 拓补结构: (30) 1.用串口管理方式进入命令行 (30) 2.配置接口属性 (30) 3.配置路由 (30) 4.配置区域属性 (30) 5.配置主机对象 (30) 6.配置访问策略 (30)

启用ASA和PIX上的虚拟防火墙 前言 有鉴于许多读者纷纷来信与Ben讨论防火墙的相关设定,并希望能够针对近两年防火墙的两大新兴功能:虚拟防火墙(Virtual Firewall or Security Contexts) 以及通透式防火墙(Transparent or Layer 2 Firewall) ,多做一点介绍以及设定上的解说,是以Ben特别在本期以Cisco的ASA,实做一些业界上相当有用的功能,提供给各位工程师及资讯主管们,对于防火墙的另一种认识。 再者,近几期的网管人大幅报导资讯安全UTM方面的观念,显示网路安全的需要与日遽增,Cisco ASA 5500为一个超完全的UTM,这也是为什么Ben选择ASA,来详细的介绍UTM的整体观念。 本技术文件实验所需的设备清单如下: 1Cisco PIX防火墙或是ASA (Adaptive Security Appliance) 网路安全整合防御设备。 本技术文件实验所需的软体及核心清单如下: 2Cisco PIX或是ASA 5500系列,韧体版本7.21,管理软体ASDM 5.21。 3Cisco 3524 交换器。 本技术文件读者所需基本知识如下: 4VLAN协定802.1Q。 5路由以及防火墙的基础知识。 6Cisco IOS 基础操作技术。 什么是虚拟防火墙跟通透式防火墙 虚拟防火墙(Virtual Firewall or Security Contexts):

就一般大众使用者而言,通常买了一个防火墙就只能以一台来使用,当另外一个状况或是环境需要防火墙的保护时,就需要另外一台实体的防火墙;如此,当我们需要5台防火墙的时候,就需要购买5台防火墙;虚拟防火墙的功能让一台实体防火墙,可以虚拟成为数个防火墙,每个虚拟防火墙就犹如一台实体的防火墙,这解决了企业在部署大量防火墙上的困难,并使得操作及监控上更为简便。 通透式防火墙(Transparent or Layer 2 Firewall): 一般的防火墙最少有两个以上的介面,在每个介面上,我们必须指定IP位址以便让防火墙正常运作,封包到达一个介面经由防火墙路由到另一个介面,这种状况下,防火墙是处在路由模式(Routed mode);试想,在服务提供商(Internet Service Provider) 的环境中,至少有成千上万的路由器组成的大型网路,如果我们要部署数十个以上的防火墙,对于整体网路的IP位址架构,将会有相当大的改变,不仅容易造成设定路由的巨大麻烦,也有可能会出现路由回圈,部署将会旷日费时,且极容易出错。 举例来说,如果有两个路由器A及B,我们想在A跟B之间部署路由模式的防火墙,必须重新设计路由器介面的IP位址,以配合防火墙的IP位址,另外,如果路由器之间有跑路由通讯协定(ie. RIP、OSPF、BGP等),防火墙也必须支援这些通讯协定才行,因此相当的麻烦;通透式防火墙无须在其介面上设定IP 位址,其部署方式就犹如部署交换器一样,我们只需直接把通透式防火墙部署于路由器之间即可,完全不需要烦恼IP位址的问题,因此,提供此类功能的防火墙,亦可称为第二层防火墙。 一般而言,高级的防火墙(Cisco、Juniper等)都支援这些功能;就Cisco的ASA 或是PIX而言(版本7.0以上),都已支援虚拟防火墙以及通透式防火墙这两个功能。 如何设定虚拟防火墙(Security Contexts) 在Cisco的防火墙中,有些专有名词必须先让读者了解,以便继续以下的实验及内容。 专有名词解释 Context ASA/PIX在虚拟防火墙的模式下,每一个虚拟防火墙就可以称为一个context。

天融信防火墙日常维护及常见问题 综述: 防火墙作为企业核心网络中的关键设备,需要为所有进出网络的信息流提供安全保护,对于企业关键的实时业务系统,要求网络能够提供7*24小时的不间断保护,保持防火墙系统可靠运行及在故障情况下快速诊断恢复成为维护人员的工作重点。 天融信防火墙提供了丰富的冗余保护机制和故障诊断、排查方法,通过日常管理维护可以使防火墙运行在可靠状态,在故障情况下通过有效故障排除路径能够在最短时间内恢复网络运行。本文对天融信防火墙日常维护进行较系统的总结,为防火墙维护人员提供设备运维指导。 一、 防火墙的连接方式 5 硬件一台 ?外形:19寸1U 标准机箱 产品外形 接COM 口 管理机 直通线交叉线 串口线 PC Route Swich 、Hub 交叉线 1-1 产品提供的附件及线缆使用方式

产品提供的附件及线缆使用方式 ?CONSOLE线缆 ?UTP5双绞线 -直通(1条,颜色:灰色) -交叉(1条,颜色:红色) 使用: –直通:与HUB/SWITCH –交叉:与路由器/主机(一些高端交换机也可以通过交叉线与 防火墙连接) ?软件光盘 ?上架附件 6 二、防火墙的工作状态 网络卫士防火墙的硬件设备安装完成之后,就可以上电了。在工作过程中, 具用户可以根据网络卫士防火墙面板上的指示灯来判断防火墙的工作状态, 体请见下表: 2-1防火墙安装前的准备 在安装防火墙之前必须弄清楚的几个问题: 1、路由走向(包括防火墙及其相关设备的路由调整) 确定防火墙的工作模式:路由、透明、综合。 2、IP地址的分配(包括防火墙及其相关设备的IP地址分配) 根据确定好的防火墙的工作模式给防火墙分配合理的IP地址 3、数据应用和数据流向(各种应用的数据流向及其需要开放的端口号或者协议类型)

图1 使用虚拟防火墙进行业务灵活扩展 在传统数据中心方案中,业务服务器与防火墙基本上是一对一配比。因此,当业务增加时,用户需要购置新的防火墙;而当业务减少时,对应的防火墙就闲置下来,导致投资浪费。虚拟防火墙技术以其灵活可扩展的特性帮助用户保护投资,用户可以随时根据业务增减相应的虚拟防火墙。同时,通过使用虚拟防火墙的CPU 资源虚拟化技术,数据中心还可以为客户定量出租虚拟防火墙,例如,可以向某些客户出租10M 吞吐量的虚拟防火墙,而向另一些客户出租100M 吞吐量的虚拟防火墙。

Hillstone 虚拟防火墙功能简介 Hillstone 的虚拟防火墙功能简称为VSYS ,能够将一台物理防火墙在逻辑上划分成多个虚拟防火墙,每个虚拟防火墙系统都可以被看成是一台完全独立的防火墙设备,拥有独立的系统资源,且能够实现防火墙的大部分功能。每个虚拟防火墙系统之间相互独立,不可直接相互通信。不同型号的Hillstone 物理防火墙设备支持的最大VSYS 个数不同,支持License 控制的VSYS 个数的扩展。 数据中心业务类型多种多样,需要使用的防火墙策略也不同。例如,DNS 服务器需要进行DNS Query Flood 攻击防护,而HTTP 服务器则需要进行HTTP Get Flood 攻击防护。虚拟防火墙的划分能够实现不同业务的专属防护策略配置。同时,CPU 资源虚拟化可隔离虚拟防火墙之间的故障,当单个虚拟防火墙受到攻击或资源耗尽时,其它虚拟防火墙不会受到影响,这样就大大提升了各业务的综合可用性。 图2 使用虚拟防火墙进行业务隔离 Hillstone 虚拟防火墙功能包含以下特性: ■ 每个VSYS 拥有独立的管理员 ■ 每个VSYS 拥有独立的安全域、地址簿、服务簿等■ 每个VSYS 可以拥有独立的物理接口或者逻辑接口■ 每个VSYS 拥有独立的安全策略■ 每个VSYS 拥有独立的日志 1.2 业务隔离,互不影响

实验七交换机基本配置 一、实验目的 (1)使用R2611模块化路由器进行网络安全策略配置学习使用路由器进行初步的网络运行配置和网络管理,行能根据需要进行简单网络的规划和设计。 实验设备与器材 熟悉交换机开机界面; (2)掌握Quidway S系列中低端交换机几种常用配置方法; (3)掌握Quidway S系列中低端交换机基本配置命令。 二、实验环境 Quidway R2611模块化路由器、交换机、Console配置线缆、双绞线、PC。 交换机,标准Console配置线。 三、实验内容 学习使用Quidway R2611模块化路由器的访问控制列表(ACL)进行防火墙实验。 预备知识 1、防火墙 防火墙作为Internet访问控制的基本技术,其主要作用是监视和过滤通过它的数据包,根据自身所配置的访问控制策略决定该包应当被转发还是应当被抛弃,以拒绝非法用户访问网络并保障合法用户正常工作。 2、包过滤技术 一般情况下,包过滤是指对转发IP数据包的过滤。对路由器需要转发的数据包,先获取包头信息,包括IP层所承载的上层协议的协议号、数据包的源地址、目的地址、源端口号和目的端口号等,然后与设定的规则进行比较,根据比较的结果对数据包进行转发或者丢弃。 3、访问控制列表 路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL(Access Control List)定义的。

访问控制列表是由permit | deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。ACL通过这些规则对数据包进行分类,这些规则应用到路由器接口上,路由器根据这些规则判断哪些数据包可以接收,哪些数据包需要拒绝。 访问控制列表(Access Control List )的作用 访问控制列表可以用于防火墙; 访问控制列表可用于Qos(Quality of Service),对数据流量进行控制; 访问控制列表还可以用于地址转换; 在配置路由策略时,可以利用访问控制列表来作路由信息的过滤。 一个IP数据包如下图所示(图中IP所承载的上层协议为TCP) ACL示意图 ACL的分类 按照访问控制列表的用途,可以分为四类: ●基本的访问控制列表(basic acl) ●高级的访问控制列表(advanced acl) ●基于接口的访问控制列表(interface-based acl) ●基于MAC的访问控制列表(mac-based acl) 访问控制列表的使用用途是依靠数字的范围来指定的,1000~1999是基于接口的访问控制列表,2000~2999范围的数字型访问控制列表是基本的访问控制列表,3000~3999范围的数字型访问控制列表是高级的访问控制列表,4000~4999范围的数字型访问控制列表是基于MAC地址访问控制列表。 4、防火墙的配置项目 防火墙的配置包括:

天融信防火墙NGFW4000快速配置手册 一、防火墙的几种管理方式 1.串口管理 第一次使用网络卫士防火墙,管理员可以通过 CONSOLE 口以命令行方式进行配置和管理。 通过 CONSOLE 口登录到网络卫士防火墙,可以对防火墙进行一些基本的设置。用户在初次使用防火墙时,通常都会登录到防火墙更改出厂配置(接口、IP 地址等),使在不改变现有网络结构的情况下将防火墙接入网络中。这里将详细介绍如何通过 CONSOLE口连接到网络卫士防火墙: 1)使用一条串口线(包含在出厂配件中),分别连接计算机的串口(这里假设使用 com1)和防火墙的CONSOLE 口。 2)选择开始 > 程序 > 附件 > 通讯 > 超级终端,系统提示输入新建连接的名称。 3)输入名称,这里假设名称为“TOPSEC”,点击“确定”后,提示选择使用的接口(假设使用 com1)。 4)设置 com1 口的属性,按照以下参数进行设置。

5)成功连接到防火墙后,超级终端界面会出现输入用户名/密码的提示,如下图。 6)输入系统默认的用户名:superman 和密码:talent,即可登录到网络卫士防火 墙。登录后,用户就可使用命令行方式对网络卫士防火墙进行配置管理。 2.TELNET管理 TELNET管理也是命令行管理方式,要进行TELNET管理,必须进行以下设置: 1)在串口下用“pf service add name telnet area area_eth0 addressname any”命令添加管理权限 2)在串口下用“system telnetd start”命令启动TELNET管理服务 3)知道管理IP地址,或者用“network interface eth0 ip add 192.168.1.250 mask 255.255.255.0”命令 添加管理IP地址 4)然后用各种命令行客户端(如WINDOWS CMD命令行)管理:TELNET 192.168.1.250 5)最后输入用户名和密码进行管理命令行如图: 3.SSH管理

3.1 防火墙策略的组成 在ISA服务器安装成功后,其防火墙策略默认为禁止所有内外通讯,所以我们需要在服务器上建立相应的防火墙策略,以使内外通讯成功。在本章,我们将介绍ISA的基本配置,使内部的所有用户无限制的访问外部网络。 在ISA Server 2004中,防火墙策略是由网络规则、访问规则和服务器发布规则三者的共同组成。 网络规则:定义了不同网络间能否进行通讯、以及知用何各方式进行通讯。 ●?? 访问规则:则定义了内、外网的进行通讯的具体细节。 ●?? 服务器发布规则:定义了如何让用户访问服务器。 ●?? 3.1.1 网络规则 ISA2004通过网络规则来定义并描述网络拓扑,其描述了两个网络实体之间是否存在连接,以及定义如何进行连接。相对于ISA2000,可以说网络规则是ISA Server 2004中的一个很大的进步,它没有了ISA Server 2000只有一个LAT表的限制,可以很好的支持多网络的复杂环境。 在ISA2004的网络规则中定义的网络连接的方式有:路由和网络地址转换。 3.1.1.1 路由 路由是指相互连接起来的网络之间进行路径寻找和转发数据包的过程,由于ISA与Windows 2000 Server和Windows Server 2003路由和远程访问功能的紧密集成,使其具有很强的路由功能。 在ISA2004中,当指定这种类型的连接时,来自源网络的客户端请求将被直接转发到目标网络,而无须进行地址的转换。当需要发布位于DMZ网络中的服务器时,我们可以配置相应的路由网络规则。 需要注意的是,路由网络关系是双向的。如果定义了从网络 A 到网络 B 的路由关系,那么从网络B到网络 A 也同样存在着路由关系,这同我们在进行硬件或软件路由器配置的原理相同。 3.1.1.2 网络地址转换(NAT) NAT即网络地址转换(Network Address Translator),在Windows 2000 Server和Windows server 2003中,NAT是其IP路由的一项重要功能。NAT方式也称之为Internet的路由连接,通过它在局域网和Internet 主机间转发数据包从而实现Internet的共享。ISA2004由于同Windows 20 00 Server和Windows server 2003的路由和远程访问功能集成,所以支持 NAT的的连接类型。 当运行NAT的计算机从一台内部客户机接收到外出请求数据包时,它会把信息包的包头换掉,把客户机的内部IP地址和端口号翻译成NAT服务器自己的外部IP地址和端口号,然后再将请求包发送给Internet上的目标主机。当N

防火墙安全策略配置 -标准化文件发布号:(9456-EUATWK-MWUB-WUNN-INNUL-DDQTY-KII

一、防火墙设置外网不能访问内网的方法: 1、登录到天融信防火墙集中管理器; 2、打开“高级管理”→“网络对象”→“内网”,在右边窗口空白处点击右键,在弹出的快捷菜单中选择“定义新对象”→“子网”,填入子网名称(自己命名),如“120段”,地址范围中,输入能够上网机器的所有IP范围(能够上网的电脑IP 范围)。点击确定。 3、在“网络对象”中选择“外网”,在右边窗口空白处点击右键,在弹出的快捷菜单中选择“定义新对象”“子网”,填入子网名称(自己命名),如“外网IP”,地址范围中,输入所有IP范围。点击确定。

4、访问策略设置 A、在“高级管理”中选择“访问策略”“内网”,在右边的窗口中,点击右键,选择“增加”,点击“下一步”。 B、在“策略源”中选择“外网IP”(刚才设置的外网IP),点击“下一步”。

C、在“策略目的”中选择“内网”和“120段”(刚才设置的上网IP),点击“下一步”。

D、在“策略服务”中,我们不做任何选择,直接点击“下一步”。(因为我们要限制所有外网对我们内网的访问,在此我们要禁用所有服务,因此不做选择) E、在“访问控制”中,“访问权限”选择“禁止”(因为我们上一步没有选择服务,在此我们选择禁止,表示我们将禁止外网对我们的所有服务),“访问时间”选择“任何”,“日志选项”选择“日志会话”,其他的不做修改,点击“下一步”。

F、最后,点击“完成”。 5、至此,我们就完成了对外网访问内网的设置。

H3C SecPath虚拟防火墙技术白皮书(V1.00) SecPath虚拟防火墙技术白皮书 关键词:虚拟防火墙MPLS VPN 摘要:本文介绍了H3C公司虚拟防火墙技术和其应用背景。描述了虚拟防火墙的功能特色,并介绍了H3C公司具备虚拟防火墙功能的独立防火墙和防火墙插板产品的组网环境应用。 缩略语清单:

1 概述 1.1 新业务模型产生新需求 1.2 新业务模型下的防火墙部署 1.2.1 传统防火墙的部署缺陷 1.2.2 虚拟防火墙应运而生 2 虚拟防火墙技术 2.1 技术特点 2.2 相关术语 2.3 设备处理流程 2.3.1 根据入接口数据流 2.3.2 根据Vlan ID数据流 2.3.3 根据目的地址数据流 3 典型组网部署方案 3.1 虚拟防火墙在行业专网中的应用 3.1.1 MPLS VPN组网的园区中的虚拟防火墙部署一3.1.2 MPLS VPN组网的园区中的虚拟防火墙部署二3.1.3 虚拟防火墙提供对VPE的安全保护 3.2 企业园区网应用 4 总结

1.1 新业务模型产生新需求 目前,跨地域的全国性超大企业集团和机构的业务规模和管理复杂度都在急剧的增加,传统的管理运营模式已经不能适应其业务的发展。企业信息化成为解决目前业务发展的关键,得到了各企业和机构的相当重视。现今,国内一些超大企业在信息化建设中投入不断增加,部分已经建立了跨地域的企业专网。有的企业已经达到甚至超过了IT-CMM3的级别,开始向IT-CMM4迈进。 另一方面,随着企业业务规模的不断增大,各业务部门的职能和权责划分也越来越清晰。各业务部门也初步形成了的相应不同安全级别的安全区域,比如,OA和数据中心等。由于SOX等法案或行政规定的颁布应用,各企业或机构对网络安全的重视程度也在不断增加。对企业重点安全区域的防护要求越来越迫切。 因此,对企业信息管理人员来说,如何灵活方便的实现企业各业务部门的安全区域划分和安全区域之间有控制的互访成为其非常关注的问题。这也对安全区域隔离“利器”――防火墙提出了更高的要求。 1.2 新业务模型下的防火墙部署 目前许多企业已经建设起自己的MPLS VPN专网,例如电力和政务网。下面我们以MPLS VPN组网为例介绍在新的业务模型下防火墙的如何实现对各相互独立的业务部门进行各自独立的安全策略部署呢? 1.2.1 传统防火墙的部署缺陷 面对上述需求,业界通行的做法是在园区各业务VPN前部署防火墙来完成对各部门的安全策略部署实现对部门网络的访问控制。一般部署模式如下图所示: 图1-1 传统防火墙部署方式 然而,由于企业业务VPN数量众多,而且企业业务发展迅速。显而易见的,这种传统的部署模式已经不太适应现有的应用环境,存在着如下的不足: ?为数较多的部门划分,导致企业要部署管理多台独立防火墙,导致拥有和维护成本较高 ?集中放置的多个独立防火墙将占用较多的机架空间,并且给综合布线带来额外的复杂度 ?由于用户业务的发展,VPN的划分可能会发生新的变化。MPLS VPN以逻辑形式的实现,仅仅改 动配置即可方便满足该需求。而传统防火墙需要发生物理上的变化,对用户后期备件以及管理 造成很大的困难 ?物理防火墙的增加意味着网络中需要管理的网元设备的增多。势必增加网络管理的复杂度

天融信防火墙配置指南 一、对象与规则 现在大多防火墙都采用了面向对象的设计。针对对象的行为进行的快速识别处理,就是规则。 比如:甲想到A城市B地点。由这个行为就可以制定一些规则进行约束,例如: 1)用户身份识别,是不是甲用户(说明:在实际应用中,甲用户可能是一群人或所有的人)。 2)用户当前的目标是不是A城市,是不是B地点。 3)用户当前状态中是否符合规定,比如,是不是带了危险品什么的。 用户、城市、地点等等均可以看作为一个个的对象。在防火墙中我们可以这样来比喻:用户-->访问者 城市-->主机 地点-->端口 为了安全,我们就可以制定一个规则:如果用户甲或所有的人到达A城市B地点,并且没有携带任何危险品,就允许他或他们通过,否则就禁止通行。翻译成防火墙的规则就是:如果访问者访问目标区域中的开放主机中的允许访问的端口,并且访问的过程中没有防火墙禁止的恶意行为,就允许通过。 二、路由功能与地址转换 现在防火墙都集成了路由功能。路由功能简单的说法就是告诉访问者怎么走,相当于引路。比如:甲要到美国洛杉矶,甲城市的路由器就告诉甲,你应该先到上海,然后上海的路由器再告诉甲,该乘飞机到洛杉矶。 我们使用的互联网是基于TCP/IP协议的。所有在网络上的主机都是有IP地址的,相当于在互联网上的用户身份,没有IP地址是无法进行网络访问的。互联网中的主机中(包括访问者与被访问者)是不可能存在两个相同的IP的。 当前互联网中应用的大都是IPV4。比如:我们姜堰教育城域网的IP是58.222.239.1到58.222.239.254。由于当初的IP规划没想到后来会有这么多的计算机,所以发展到现在,IP 地址是非常紧缺的。目前,已不可能为世界上的所有的计算机都分配一个IP地址,这就产生了源地址转换又称为源地址伪装技术(SNA T)。比如A学校有100台计算机,但是只有

Juniper vGW虚拟防火墙推出了很长时间,一直也没有进行研究和测试,今天在官网中发现这个产品可以在线测试,所以就过来看看,废话不多说下面正式开始, 1.首先先在官网中找到测试的链接,填一张简单的表,进入测试界面 登录界面使用Juniper一贯的简介大方,帐号密码也不用输入直接点击进入 打开后的主界面也是一贯的友好,中间是内容栏,上面是状态栏,左边是配置导航栏。 点击Please See Status Screen这个黄叹号可以通过里面所包含的信息看出防火墙所在的位置和大概情况,从上面的导航栏可以详细的看见HOME界面上各个详细的信息,当然点击HOME主界面上的各个标图也可以。 下面需要正式配置了,和物理防火墙不同的地方他首先需要进行关于VMware一些方面的配

置,如果对VMware ESX比较了解,在这里的配置会很容易理解: 2 点击顶端状态导航栏的最后一项进入基本配置界面分三大栏目: vGW的基本配置,其中包括许可证的输入界面,vCenter信息输入界面,虚拟防火墙功能的安装界面,还有像管理员、HA等基本配置 安全的基本设置,其中包括IDS基本配置,协议和协议组的定义,还有网络和zones的定义。最后一栏是对虚拟防火墙设备的一些设置:如设备的更新、时间、网络的基本配置。 在这里完成了基本配置后就可以对vGW进行正式的配置了,他的配置信息全在左侧的配置导航栏 配合状态导航栏的防火墙和IDS等栏目可以对vGW进行配置具体情况查看,到这我才发现Juniper给我使用的登录帐号只能看不能动,这让我很郁闷,所以下面就截图让大家看看他具体能实现的那些东东: 总共分为四大块,下面具体的看看每一块里面都包含什么东西。

虚拟线说明: 作用:相当于一个物理层交换机,一次可以有2个接口加入一个虚拟线组。加入虚拟线的接口收包时,会直接从另一个接口转发出去,不会进行路由、arp和mac表的查找。使用此功能不需要配置接口的trunk 模式(和本地的access或trunk配置无关;即使对端直连trunk口,本地接口也不用做相应配置)。在虚拟线内转发的报文,除DPI过滤外,其他功能正常实现。但不支持地址转换。 典型应用环境 如上图所示,一个较为典型的应用环境是:防火墙透明接入一个交换环境,上下游交换机有2条做聚合的链路穿过墙,且聚合口trunk了多个VLAN。在此环境下,如果防火墙配置为透明模式(VLAN),那么墙上的4个接口会因为trunk了相同的VLAN而导致环路。 有2个解决办法: 1)在防火墙上配置相应的聚合端口(005版本开始支持)。 2)采用虚拟线的方式接入。这种方式更加简单,2条命令就可以无缝接入原有网络,且仍然能够支持防火墙的大部分功能。 配置说明(以上图为例): TopsecOS# network virtual-line add dev1 the first device of the virtual-line dev2 the second device of the virtual-line TopsecOS# network virtual-line add dev1 eth0 dev2 eth1

TopsecOS# network virtual-line add dev1 eth2 dev2 eth3 TopsecOS# network virtual-line show ID xxxx dev1:eth0 dev2:eth1 ID xxxx dev1:eth2 dev2:eth3

[vmware 虚拟防火墙]vmware主机防火墙如 何设置 vmware主机防火墙设置方法一: 最近用虚拟机时发现在桥接模式下虚机中的所有使用tcp访问网络的程序全部无法使用(其它程序均能正常访问网络,同时将连接模式切换到nat模式也没有问题),经过一番排查才发现原来是主机中的瑞星防火墙惹的祸——只要关闭防火墙就一切和谐! 但也不能老靠关防火墙来解决问题啊,那岂不是显得咱太不专业了。打开瑞星防火墙主界面,点击“设置” 在网络监控中选择“ip 包过滤”,并在右边的窗口中点击”增加”创建ip规则,规则名称为“vmware桥接上网”将本机电脑地址设定为虚机ip,然后一路下一步直到完成。 vmware主机防火墙设置方法二: vcenter里选择主机,在右边选择“配置”——安全配置文件——右边 防火墙”属性“——点对话框里的”防火墙“——选择”允许从任何ip地址连接“,或者根据需要配置允许的ip 也可以使用 esxi shell 在命令行处配置防火墙,例如: esxcli network firewall get 返回防火墙启用或禁用状态,并列出默认操作。 esxcli network firewall set --enabled

启用或禁用 esxi 防火墙。 esxcli network firewall load 加载防火墙模块和规则集配置文件。 esxcli network firewall refresh 如果已加载防火墙模块,则通过读取规则集文件来刷新防火墙配置。 esxcli network firewall unload 破坏过滤器并卸载防火墙模块。 esxcli network firewall ruleset list 列出规则集信息。 esxcli network firewall ruleset set --allowedall 设置 allowedall 标记。 esxcli network firewall ruleset set --enabled 启用或禁用指定的规则集。 esxcli network firewall ruleset allowedip list 列出指定规则集允许的 ip 地址。 esxcli network firewall ruleset allowedip add 允许从指定的 ip 地址或 ip 地址范围访问规则集。 esxcli network firewall ruleset allowedip remove 从指定的 ip 地址或 ip 地址范围移除对规则集的访问。 vmware主机防火墙设置方法三: 使用hostonly仅主机模式时,事实上是在和vmnet1虚拟网卡进行数据通信。 你需要开启vmnet1虚拟网卡,并把虚拟机中网卡的ip地址

防火墙策略如何设置 防火墙策略设置介绍一: 这个策略的意思是"在filter表中(这个在策略中省略了)的input链的首行,插入一条允许访问本机22号端口的策略” 这条策略中没有指定源地址,也就是说允许任何主机访问本机的22号端口(ssh服务) 有四个表,一般只用到两个:filter, nat ;有五条链:input output forward prerouting postroung filter表包括三条连:input,output,forward,主要是做过滤用的,比如对数据流入做过滤(input链上做规则,比如你的例子);对数据流出做过滤(output上链做规则),对需要转发的数据做过滤(forward上链做规则—) nat表包括三条连:prerouting,postrouting,output,是做地址转换。让内网用户访问互联网(postrouging链上作策略),让外网用户(互联网用户)访问内网服务器(prerouitng链上作策略) 防火墙策略设置介绍二: linux 为增加系统安全性提供了防火墙保护。防火墙存在于你的计算机和网络之间,用来判定网络中的远程用户有权访问你的计算机上的哪些资源。一个正确配置的防火墙可以极大地增加你的系统安全性。防火墙作为网络安全措施中的一个重要组成部

分,一直受到人们的普遍关注。linux是这几年一款异军突起的操作系统,以其公开的源代码、强大稳定的网络功能和大量的免费资源受到业界的普遍赞扬。linux防火墙其实是操作系统本身所自带的一个功能模块。通过安装特定的防火墙内核,linux操作系统会对接收到的数据包按一定的策略进行处理。而用户所要做的,就是使用特定的配置软件(如iptables)去定制适合自己的“数据包处理策略”。 包过滤: 对数据包进行过滤可以说是任何防火墙所具备的最基本的功能,而linux防火墙本身从某个角度也可以说是一种“包过滤防火墙”。在linux防火墙中,操作系统内核对到来的每一个数据包进行检查,从它们的包头中提取出所需要的信息,如源ip地址、目的ip地址、源端口号、目的端口号等,再与已建立的防火规则逐条进行比较,并执行所匹配规则的策略,或执行默认策略。 值得注意的是,在制定防火墙过滤规则时通常有两个基本的策略方法可供选择:一个是默认允许一切,即在接受所有数据包的基础上明确地禁止那些特殊的、不希望收到的数据包;还有一个策略就是默认禁止一切,即首先禁止所有的数据包通过,然后再根据所希望提供的服务去一项项允许需要的数据包通过。一般说来,前者使启动和运行防火墙变得更加容易,但却更容易为自己留下安全隐患。 通过在防火墙外部接口处对进来的数据包进行过滤,可以有效地阻止绝大多数有意或无意地网络攻击,同时,对发出的数据包进行限制,可以明确地指定内部网中哪些主机可以访问互联网,