诚 信 考 试 杜 绝 作 弊 姓 名 专 业 班 级 学 号

| | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | | |

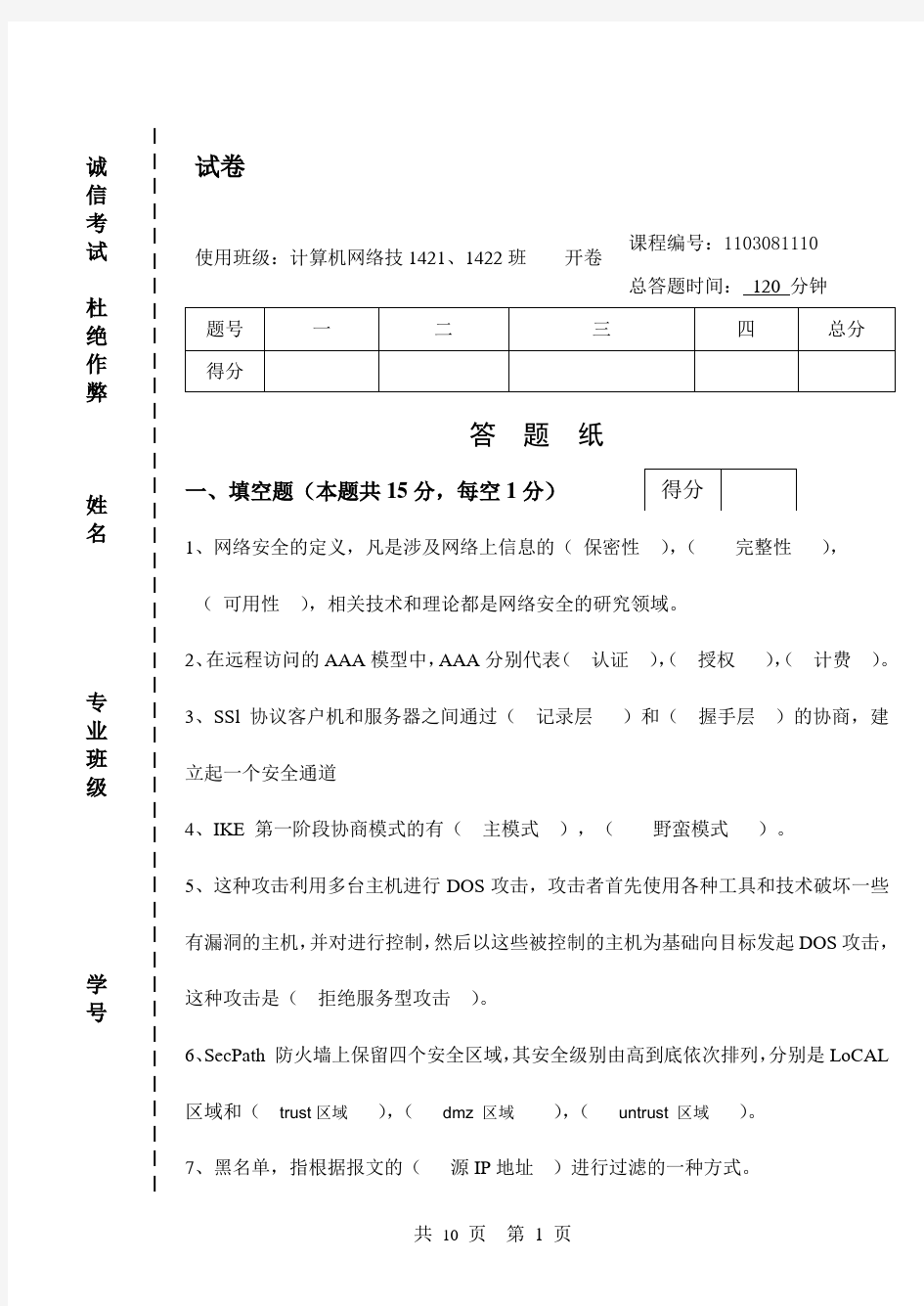

试卷

使用班级:计算机网络技1421、1422班 开卷

课程编号:1103081110

总答题时间: 120 分钟

答 题 纸

一、填空题(本题共15分,每空1分)

1、网络安全的定义,凡是涉及网络上信息的( 保密性 ),( 完整性 ), ( 可用性 ),相关技术和理论都是网络安全的研究领域。

2、在远程访问的AAA 模型中,AAA 分别代表( 认证 ),( 授权 ),( 计费 )。

3、SSl 协议客户机和服务器之间通过( 记录层 )和( 握手层 )的协商,建立起一个安全通道

4、IKE 第一阶段协商模式的有( 主模式 ),( 野蛮模式 )。

5、这种攻击利用多台主机进行DOS 攻击,攻击者首先使用各种工具和技术破坏一些有漏洞的主机,并对进行控制,然后以这些被控制的主机为基础向目标发起DOS 攻击,这种攻击是( 拒绝服务型攻击 )。

6、SecPath 防火墙上保留四个安全区域,其安全级别由高到底依次排列,分别是LoCAL 区域和( trust 区域 ),( dmz 区域 ),( untrust 区域 )。

7、黑名单,指根据报文的( 源IP 地址 )进行过滤的一种方式。

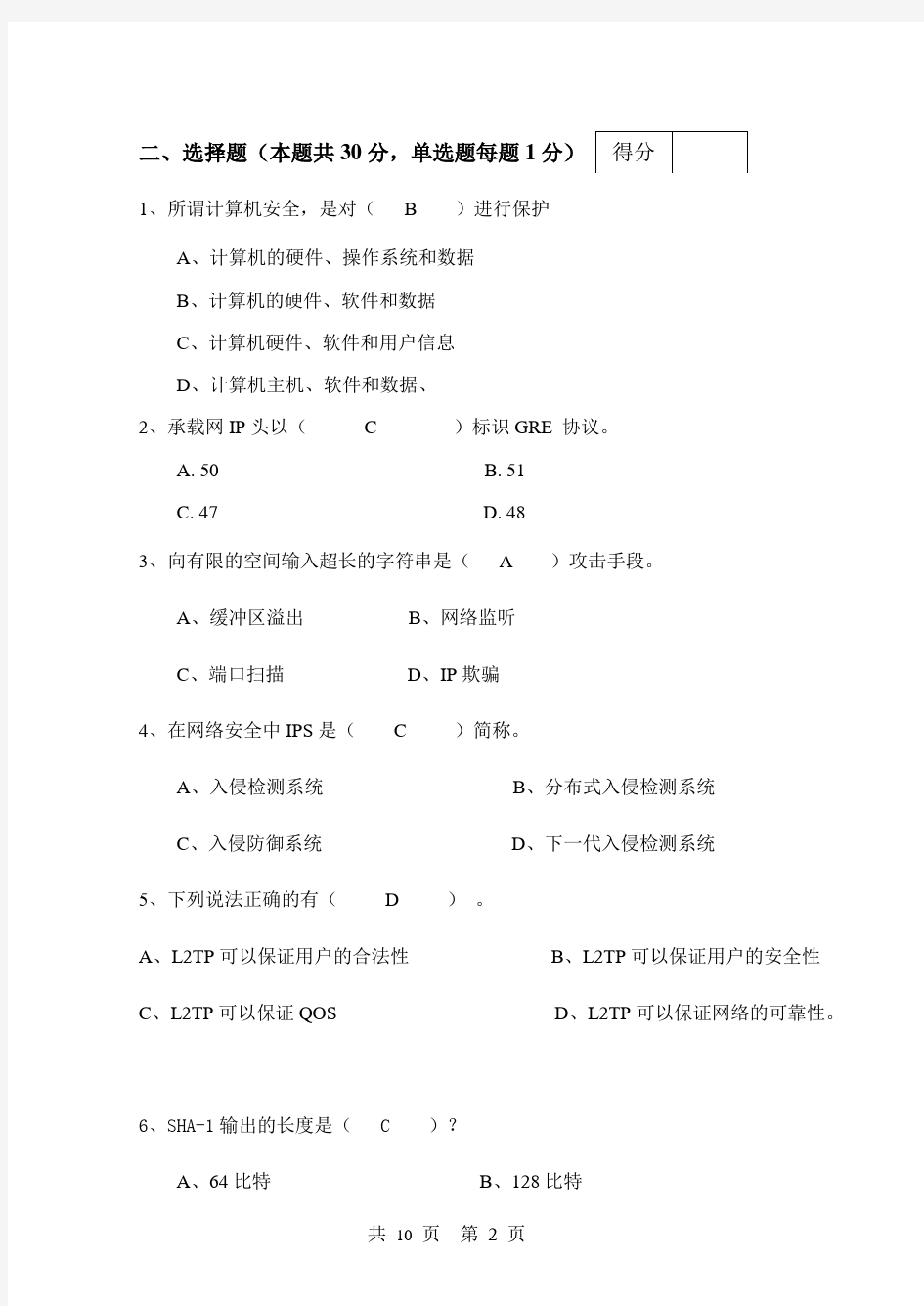

二、选择题(本题共30分,单选题每题1分)

1、所谓计算机安全,是对( B )进行保护

A、计算机的硬件、操作系统和数据

B、计算机的硬件、软件和数据

C、计算机硬件、软件和用户信息

D、计算机主机、软件和数据、

2、承载网IP头以( C )标识GRE 协议。

A. 50

B. 51

C. 47

D. 48

3、向有限的空间输入超长的字符串是( A )攻击手段。

A、缓冲区溢出

B、网络监听

C、端口扫描

D、IP欺骗

4、在网络安全中IPS是( C )简称。

A、入侵检测系统

B、分布式入侵检测系统

C、入侵防御系统

D、下一代入侵检测系统

5、下列说法正确的有( D )。

A、L2TP可以保证用户的合法性

B、L2TP可以保证用户的安全性

C、L2TP可以保证QOS

D、L2TP可以保证网络的可靠性。

6、SHA-1输出的长度是( C )?

A、64比特

B、128比特

C 、160比特

D 、168比特 多项选择题(24分,每题2分)

7、按照业务用途的不同,可以将VPN 分为以下哪些类型?( BC )

A 、VPRN

B 、Intranet VPN

C 、Extranet VPN

D 、 VPDN 8、关于GR

E 说法正确的是( BC )

A 、GRE 封装只能用于GRE VPN

B 、GRE 封装并非只能用于GRE VPN

C 、GRE VPN 不能分隔地址空间

D 、GR

E VPN 可以分隔地址空间 9、Internet 上常见的攻击方式包括:( AD )

A 、DoS/DDOS 攻击

B 、扫描窥探攻击

C 、木马

D 、畸形报文攻击 10、IK

E 的主要功能包括( AD )

A. 建立IPSec 安全联盟

B. 防御重放攻击

C. 数据源验证

D. 自动协商交换密钥

11、访问控制列表是路由器提供的一种重要的安全策略,请问我们通常所指的5 元组包括( ABCFG )

A. 源IP 地址

B. 目的IP 地址

C. 协议号

D. crc 校验

E. checksum

F. 源端口号 G . 目的端口号

12、关于IPSec 安全联盟(Security Association )的说法正确的是( ABCD )

A.、IPSec 对数据流提供的安全服务通过安全联盟SA 来实现

B.、一个安全联盟SA 就是两个IPSec 系统之间的一个单向逻辑连接

C.、输入数据流和输出数据流由输入安全联盟与输出安全联盟分别处理

D.、安全联盟可通过手工配置和自动协商两种方式建立

13、广域网进行业务隔离的手段有哪些?(ABC )

A、专线

B、SSL VPN

C、MPLS VPN

D、IPSec隧道

14、在配置IPSec 的安全提议proposal 时,以下命令属于缺省配置的是(ABCE )

A. encapsulation-mode tunnel

B. transform esp

C. esp encryption-algorithm des

D. esp encryption-algorithm 3des

E. esp authentication-algorithm md5

15. 关于IKE 的描述正确的是(ACD )

A.、IKE 不是在网络上直接传送密钥,而是通过一系列数据的交换,最终计算出双方共享的密钥

B.、IKE 是在网络上传送加密后的密钥,以保证密钥的安全性

C.、IKE 采用完善前向安全特性PFS,一个密钥被破解,并不影响其他密钥的安全性

D 、IK

E 采用DH 算法计算出最终的共享密钥 16、对 IKE 和 IPSec 描述正确的是( BCD )。

A.、IKE 是 IP 之上的一个应用层协议,是 IPSec 的信令协议。

B.、IKE 为 IPSec 协商建立安全联盟,并把建立的参数及生成的密钥交给 IPSec 。

C.、IPSec 使用 IKE 建立的安全联盟对 IP 报文进行加密或验证处理。

D.、IPSec 处理做为 IP 层的一部分,在 IP 层对报文进行处理。 E 、AH 协议和 ESP 协议有自己的协议号,分别是 50 和 51 。 17、SSL VPN 中,握手层的主要作用是( ABCD )

A 、协商加密能力

B 、协商密钥参数

C 、验证对方身份

D 、建立并维护SSL 会话 18. 以下关于安全区域的域间方向描述正确的有( AD )。

A. 数据由低级别的安全区域向高级别的安全区域传输的方向为入方向

B. 数据由高级别的安全区域向低级别的安全区域传输的方向为入方向

C. 数据由低级别的安全区域向高级别的安全区域传输的方向为出方向

D. 数据由高级别的安全区域向低级别的安全区域传输的方向为出方向

三、判断题(本题共10分) 1、VPN 的主要特点是通过加密使信息能安全的通过Internet 传递。( 对 ) 2、备份就是复制。( 错 )

3、GRE 是Generic Routing Encapsulation 通用路由封装的简称。( 对 )

4、访问控制列表只能通过源/目的地址、源/目的端口控制通过路由器的数据流( 错 )

5、TCP SYN Flood 攻击是一种DOS 攻击,这种攻击随机的打开多个TCP 端口。( 对 )

6、ESP 可以对报头和有效载荷进行验证,而 AH 只能对有效载荷进行验证,所以 ESP 验证比AH 验证安全性高。( 错 )

7、会话劫持就是在一次正常的通信过程中,攻击者作为第三方参与到其中,直接联系变成了通过攻击者的间接联系。( 对 )

8、为了穿越 NAT , IPSec 两端的设备都必需支持 NAT 穿越( 对 ) 9、IPsec 是一个开放的标准框架,主要用于数据完整性的认证。( 对 ) 10、状态防火墙也可以检查数据内容以及检查协议异常。( 对 )

四、按要求完成问题(45分)

1、ESP 和AH 都可以传输和隧道模式不同的方式应用至式并解释二者的主要区别?(图解方式说明)(5分)

ah 比esp 少了一个整体包的加密功能。而 ESP 与 AH 别在于它们的覆盖范围。

2、GRE 隧道处理流程步骤包括什么?(简要回答) (5分) 1.隧道起点路由查找。2.加封装。3.承载协议路由转发。 4.中途转发。5.解封装。6.隧道终点路由查找。

3、在802.1x 协议体系结构中,主要由哪三部分构成?(2分) 客户端、认证系统、认证服务器

根据下图所示:写出“三层交换机”的802.1X 配置清单,保

证客户端能通过三层交换机的认证。(6分)

客户端PC 10.1.1.2/24

三层交换机

Radius 认证服务器

10.2.1.88/24Vlan 10

10.1.1.1/24

Vlan 2010.2.1.1/24

E1/0/1

E1/0/3

dot1x

dot1x interface eth 0/0/1 to eth 1/0/3 radius scheme radius1

primary authentication 10.2.1.88 primary authorization 10.2.1.88 primary accounting 10.2.1.88 key authentication expert key authorization expert key accounting expert

user-name-format without-domain domain ccitsoft

radius-scheme radius1

4、(1)Internet 上的移动办公用户安装iNode 智能客户端,通过和公司出口VPN 网关

建立L2TP 隧道方式,访问公司内部资源。

组网图:

安装iNode 客户端的PC 机地址为202.0.0.2/24,不需要配置网关。(6分) 要求:只写出防火墙配置。客户端INode 部分省略。 l2tp enable //使能L2TP : domain system

ip pool 1 1.1.1.2 1.1.1.255 //给用户分配地址池: local-user test

password simple 123

service-type ppp //创建L2TP 帐号: interface Virtual-Template1 //使能L2TP 的虚接口: ppp authentication-mode chap ip address 10.1.1.1 255.255.255.0

remote address pool 1 interface GigabitEthernet0/0

ip address 202.0.0.1 255.255.255.0 //配置外网口: nat outbound 3000

12tp-group 1 //创建L2TP 组:

tunnel authentication 123456 ip

route-static0.0.0.00.0.0.0202.0.0.2 preference 60.

//配置默认路由

(2)写出L2TP 数据包封装格式 并写出源地址与目的地址(3分)

5、并且根据下列组网需求写出配置:

运行IP 协议的两个子网Site A 和Site B ,通过路由器RouterA 和路由器RouterB 路由器RouterC 之间使用三层隧道协议GRE 实现互联。(6分)

RouterA RouterC RouterB

10.1.1.0/24

10.1.2.0/24Tunnel 0Tunnel 0E0/1

S0/1

E0/1

S1/1

S1/1

6、组网需求:

某公司杭州和北京各有一个公网出口VPN 网关,两网关之间通过建立GRE 隧道,实现两机构私网互访。由于GRE 协议本身无法对私网数据进行

加密封装,因此我们配置IPSec 来保护GRE 的报文。(7分) 组网图:

UTM 侧配置

ike local-name utm //配置IKE 本地名字 acl number 3000

ike peer peer ike peer firewall //配置IKE 对等体 pre-shared-key cipher xz8n+yXxN+I= //预共享密钥123456 remote-address 202.0.0.2 //指定对端地址 local-address 202.0.0.1 //指定本端地址 ipsec proposal 1 //配置安全提议

ipsec policy utm 1 isakmp //配置IPSec 策略 interface GigabitEthernet0/1 ip address 202.0.0.1 255.255.255.0

//在物理口上应用IPSec 策略 interface Tunnel1

ip address 2.1.1.1 255.255.255.252

source 202.0.0.1

destination 202.0.0.2

ospf 1

area 0.0.0.0

问题2:在这种VPN嵌套的环境下,数据是如何封装的?请写出数据包封装的格式并给出源地址与目的地址(5分)

计算机网络实验指导书 实验一以太网的组建(2学时) 实验名称:以太网的组建 实验目的: 1、了解实验室布局;认识交换机与路由器的结构与连接方法; 2、掌握简单的局域网组网方法; 3、掌握简单的局域网配置方法。 实验步骤: 1、观察实验室计算机网络的组成 步骤1:观察所在机房的计算机网络的组成,并描述计算机网络的组成。 步骤2:画出机房网络拓扑结构。 步骤3:通过Internet搜索集线器或交换机的结构和连接方法。 2、组建简单的局域网 步骤1:将计算机网卡插入PCI插槽,并安装网卡驱动程序,记录网卡驱动程序名称。 步骤2:制作双绞线(直通线) 步骤3:用双绞线将安装网卡的计算机与交换机相连。 步骤4:将交换机通电 步骤5:网络操作系统配置,每个网卡对应一个本地连接,在本地连接属性中进行局域网基本配置。 3、局域网基本配置 步骤1:选择网上邻居属性,如图1所示。选择本地网卡对应的“本地连接”属性,查看并记录本机安装的网络组件,如图2所示。 图1 网络连接属性图2 网络组件 步骤2:命名计算机,例如,命名为:netuser,如图3所示。并配置TCP/IP,例如将IP地址和子网掩码分别设置为:192.168.0.1 255.255.255.0。

图3 计算机命名图4 配置TCP/IP 步骤3:将同网络其他计算机分别命名,计算机名不能重复。 IP地址分别为:192.168.0.2~192.168.0.254,IP地址也不能重复。 4、使用集线器与交换机组建的以太网 在包跟踪软件中,分别使用集线器和交换机组建如图所示的以太网。各计算机的TCP/IP 配置信息根据下表进行配置:(MAC地址请记录在表格空白处) 使用集线器组建简单的以太网 模拟数据包运行结果:(PC0—>PC2)

1.什么叫计算机网络系统? 答:为了实现计算机之间的通信交往、资源共享和协同工作,利用通信设备和线路将地理位置分散的、各自具备自主功能的一组计算机有机地联系起来,并且由功能完善的网络操作系统和通信协议进行管理的计算机复合系统。 2.什么叫“信道”? 答:信道是数据信号传输的必经之路,一般由传输线路和传输设备组成。物理信道是指用来传送信号或数据的物理通路,它由传输介质及有关通信设备组成,而逻辑信道在物理信道的基础上,使节点内部实现了其他“连接”。同一物理信道上可以提供多条逻辑信道。按传输不同类型的数据信号物理信道又可以分为模拟信道和数字信道。在模拟信道两边分别安装调制解调器。还可分为专用信道和公共交换信道。 3.什么叫“传输差错”? 答:由于来自信道内外的干扰与噪声,数据在传输与接收的过程中,难免会发生错误。通常,把通过通信信道接收到的数据与原来发送的数据不一致的现象称为传输差错,简称差错。 4.什么叫“通信协议”? 答:在计算机网络通信过程中,为了保证计算机之间能够准确地进行数据通信,必须使用一套通信规则,这套规则就是通信协议。 5.简答局域网的基本组成。 答:软件系统:网络操作系统、网管软件和网络应用软件。 硬件系统:①网络服务器(server,通常由一台或多台规模大、功能强的计算机担任,有较高处理能力或大容量的存储空间);

②网络工作站(workstation,用户使用的终端计算机); ③网络适配器(网卡,网络连接的接口电路板,属于通信子网设备); ④网络传输介质(物理连接线路); ⑤网络连接与互联设备(收发器、中继器、集线器、网桥、交换机、路由器和网关等)。 其他组件:网络资源、用户、协议。 6.网络互联设备主要有哪些?其主要作用各是什么? 答:(1)中继器、集线器,主要作用:不同电缆段之间信号的复制、整形、再生和转发;(2)网桥、交换机,主要作用:数据存储、接收,根据物理地址进行过滤和有目的的转发数据帧;(3)路由器,主要作用:路径选择、拥塞控制和控制广播信息;(4)网关,主要作用:传输层及以上各层。 7.对三种使用共享资源的方法简要概括。 答:直接利用“网上邻居”浏览工作组中各计算机已经开放的共享资源; 直接在“我的电脑”地址栏或“开始”-“运行”中输入“\\被访问的电脑名(或IP地址)”; 映射驱动器:将共享资源映射为本机磁盘。 8.请解释下图中各参数意义。

《网络安全》实训指导

目录 实验一ARP模拟攻击测试与流量分析 (1) 实验二利用PGP实施非对称加密 (16) 实验三利用数字证书保护通信 (28) 实验四利用隧道技术连接企业与分支 (38) 实验五基于路由器实现VPN连接 (45) 实验六基本防火墙功能配置 (61) 实验七软件防火墙配置保护主机与内部网络 (79) 实验八基于Session wall入侵检测功能配置 (92) 实验九基于Snort入侵检测功能配置 (105) 实验十网络管理技术的SNMP实现 (120)

实验一ARP模拟攻击测试与流量分析 实验目的: 1、在不影响网络安全可靠运行的前提下,对网络中不同类型的协议数据进行捕获; 2、能对捕获到的不同类型协议数据进行准确的分析判断,发现异常; 3、快速有效地定位网络中的故障原因,在不投入新的设备情况下解决问题; 4、熟悉协议封装格式及原理,明确网络协议本身是不安全的。 实验要求: 1、复习网络层次及协议对应关系,协议封装,重点对ARP协议数据结构进行分析; 2、工具及软件选用:安装Sniffer Pro软件、捕获前的设置; 3、捕获ARP协议数据,并进行分析; 4、明确ARP协议的缺陷,制定模拟ARP攻击方法; 5、实施ARP协议模拟攻击与攻击结果检查; 6、确定ARP攻击流量并加以分析; 7、针对此类攻击的防范。 实验工具与软件: 1、协议分析软件Sniffer pro; 2、ARP攻击器; 3、在实际工作中建议使用笔记本电脑配置一条直通双绞线和一条交换机配置线。实验原理: 在以太网同一网段内部,当一个基于TCP/IP的应用程序需要从一台主机发送数据给另一台主机时,它把信息分割并封装成包,附上目的主机的IP地址。然后,寻找IP 地址到实际MAC地址的映射,这需要发送ARP广播消息。当ARP找到了目的主机

2012春运各车次始发站网络售票起售时间表 自2012年1月1日起,各铁路局电话订票和互联网售票的预售期变更为12天(含购票当日),各站第12天车票的起售时间如下: 8:00 起售车站阿克苏、阿克陶、阿拉山口、阿图什、安康、安塘、巴楚、巴山、白壁关、白河东、白河县、白水江、宝鸡、北京西、北屯镇、北营、滨江、博乐、布列开、蔡家坡、茶陵、柴沟堡、朝天、成都、成都东、城固、崇仁、大营、大竹园、代县、岱岳、丹凤、德安、定南、定襄、东莞东、东乡、东淤地、东镇、兑镇、繁峙、分宜、汾阳、丰城、丰城南、风陵渡、凤县、凤州、福海、抚州北、富县、富县东、甘泉北、赣州、高滩、共青、古东、古交、贵溪、哈尔滨、哈尔滨东、哈密、韩城、汉口、汉阴、汉中、合阳、和静、和什托洛盖、和田、河边、河津、横峰、宏庆、洪洞、侯马、湖口、华山、华山北、怀仁、黄陵、徽县、惠州、霍州、吉安、稷山、江边村、交城、介休、进贤、精河、精河南、井冈山、景德镇、靖边、九江、喀什、岢岚、克拉玛依、库车、库尔勒、奎屯、乐平市、醴陵、临川、灵丘、灵石、柳园、龙南、陇县、庐山、芦溪、吕梁、略阳、轮台、麻柳、玛纳斯湖、毛坝、毛坝关、米脂、勉县、墨玉、南昌、尼勒克、宁武、彭泽、皮山、平社、平旺、平遥、萍乡、蒲城、蒲城东、祁县、千河、千阳、秦家庄、秦岭、沁县、清涧县、清徐、瑞昌、瑞金、三原、三原、沙湾县、莎车、汕头、鄯善、商洛、商南、上饶、深圳、深圳西、神池、神木、神头、沈阳、沈阳北、石河子、石泉县、寿阳、疏勒、朔州、绥德、孙镇、太谷、太原、太原北、太原东、泰和、天镇、潼关、吐鲁番、万年、万源、韦庄、渭南、渭南北、渭南南、文水、闻喜、乌鲁木齐、乌西、吴堡、五台山、五五、五寨、武昌、武功、武汉、武乡、西安、西安北、西安南、西乡、下社、咸阳、香坊、襄汾、襄阳、向塘、小河镇、孝南、孝西、忻州、新干、新和、新绛、新余、信丰、兴国、兴平、轩岗、宣汉、旬阳、旬阳北、焉耆、延安、阎良、砚川、燕子砭、阳高、阳平关、阳曲、阳泉曲、杨陵镇、叶城、伊宁、伊宁东、宜春、弋阳东、英吉沙、鹰潭、永济、永乐店、永平、永修、攸县、于都、余江、榆次、榆林、榆社、玉山、原平、枣林、泽普、张桥、樟树、樟树东、赵城、镇安、镇城底、钟家村、资溪、子长、子洲、紫阳、柞水。 10:00起售车站 阿城、阿里河、阿龙山、阿木尔、安达、安家、安陆、安溪、安阳、昂昂溪、鳌江、八面通、巴东、巴林、白奎堡、白银市、白银西、坂田、宝林、宝泉岭、北安、北滘、北京、北京北、北京南、背荫河、笔架山、勃利、博克图、苍南、柴河、长春、长葛、长汀、长汀镇、长垣、长征、长治、长治北、潮州、辰清、晨明、成高子、成吉思汗、赤壁、赤壁北、楚山、创业村、春湾、嵯岗、大埔、大庆、大同、大武口、大兴、大雁、大杨树、带岭、当阳、得耳布尔、邓州、低窝铺、滴道、定边、定西、东边井、东方红、东海、东津、东京城、东明县、东升、东莞、独立屯、对青山、敦煌、鄂州、恩施、二道湾、二龙山屯、丰乐镇、丰顺、冯屯、奉化、佛山、福安、福鼎、福利屯、福南、福清、福州、富海、富锦、富拉尔基、富裕、甘谷、甘河、皋兰、高老、高平、高崎、高台、根河、巩义、巩义南、古城镇、

《网络安全技术》实验指导书 专业:电子商务 姓名:王彤彤 学号:2011091383 山东建筑大学商学院 电子商务教研室

目录 实验一系统安全设置 (3) 实验二DES加解密算法的实现 (5) 实验三网络攻防工具使用 (6) 实验四PGP实现邮件加密和签名 (7) 实验五配置支持SSL协议的安全网站 (9) 实验六防火墙配置 (17) 实验七VPN (18)

实验一系统安全设置 一、实验目的及任务: 掌握对Window200系统进行安全设置的过程。 二、实验环境 主机操作系统为Windows2000或Windows XP; 三、预备知识 要深入理解操作系统安全的定义,具备一定的操作系统设置技能。 四、实验步骤 系统登陆用户账号保护设置、关闭不必要的服务和端口、开启各项安全策略。 1、停止Guest账号 在计算机管理的用户里面把Guest账号禁用。为了保险起见,最好给Guest加一个复杂的密码。你可以打开记事本,在里面输入一串包含特殊字符、数字、字母的长字符串,然后把它作为Guest用户的密码拷进去。 2、限制用户数量 去掉所有的Duplicate User用户、测试用户、共享用户等等。用户组策略设置相应权限,并且经常检查系统的用户,删除已经不再使用的用户。这些用户很多时候都是黑客们入侵系统的突破口。 3、多个管理员账号、管理员账号改名 创建一个一般权限用户用来收信以及处理一些日常事物,另一个拥有Administrators 权限的用户只在需要的时候使用。将Administrator管理员用户名更改为一个一般的用户名。 4、陷阱账号 创建一个名为“Administrator”的本地用户,把它的权限设置成最低,什么事也干不了的那种,并且加上一个超过10位的超级复杂密码。。 5、更改默认权限 任何时候都不要把共享文件的用户设置成“Everyone”组,包括打印共享,默认的属性就是“Everyone”组的,一定不要忘了改。 6、安全密码、屏幕保护密码 设置足够强度的管理员密码,并定期更改安全密码。 在桌面上单击右键,“属性”,“屏幕保护程序”,选择屏幕保护程序,并点击“设置”按钮设置屏保时间和密码。 7、开启操作系统安全策略—审核策略、密码策略、账户策略 使用用户策略,分别设置复位用户锁定计数器时间为20分钟,用户锁定时间为20分钟,用户锁定阈值为3次;注意应用密码策略,如启用密码复杂性要求,设置密码长度最小值为6位,设置强制密码历史为5次,时间为42天。 8、关闭不必要的服务、端口 关闭端口意味着减少功能,在安全和功能上面需要你做一点决策。如果

《计算机网络》实验指导书 逯鹏编 电气工程学院自动化系 2016年11月

学生实验须知 一实验要求 1 认真进行实验预习和准备,应教师要求于实验前完成实验准备; 2 按照安排的时间、地点和分组签到和参加实验。因故调换应提交调换申请并经教师批准; 3 在指定实验台(位置)进行实验,不得随意调换,不得动用非实验设备; 4 实验时,主动参与,认真细致,互助合作,注意安全。有问题主动向教师请教。 5 实验结束,整理好实验设备,报告指导教师检查实验结果,经认可后方可离开。 6 损坏设备,应予以赔偿。 二实验报告基本要求 1 在院统一印制的实验报告用纸上书写报告; 2 书写整洁,符号、表格和曲线规范; 3 实验记录数据真实客观,实验结果分析认真正确; 4 按时呈交,实验报告作为教学档案由院留存。 三实验成绩评定 1 每项实验的成绩综合学生出勤、实验过程(参与程度,实验结果,设备安全和人身安全)情况和实验报告质量(内容和规范性)给出。不参加实验或参加实验不提交报告者,该项实验成绩为0分。 2 实验成绩计入课程平时成绩表; 3 不参加实验及不提交报告达三分之一者,将被取消该课程考核资格。

实验一:网络常用命令的使用 一、实验目的: 1. 了解或掌握一些网络常用命令; 2. 掌握Ping、IPconfig、arp等命令的功能及一般用法; 3. 能应用上述命令进行网络连通、网络状态、网络配置等。 二、实验环境: 1. 运行Windows 2000 / 2003 Server / XP操作系统的PC一台; 2. 每台PC具有一块以太网卡,通过双绞线与局域网相连。 三、实验内容与要求: 1. 进入DOS模式: (1)“开始”-> “运行”-> 输入“cmd”; (2)在DOS环境中输入“cd\”,回车; (3)继续输入“md 学号+姓名”,回车; (4)继续输入“cd 学号+姓名”,示例如下图所示。本实验后续内容,需在此目录下完成。 2. 参照附件一:IP地址的查看与配置,完成其中实验要求,并回答下面的问题: (1)使用“ipconfig”命令,查看本机的IP地址是什么?并记录下来。 (2)使用“ipconfig”命令,怎样查看本机的物理地址?截屏记录,并根据截屏回答物理地址具体是多少? 3. 参照附件二:网络连通性的测试,完成其中实验要求,并回答下面的问题: (1)使用ping命令测试网络时,本机通常向被测试计算机发几次请求? (2)执行“ping https://www.doczj.com/doc/6e7750286.html,”,是否可以获取https://www.doczj.com/doc/6e7750286.html,对应的IP 地址?截屏记录其IP地址。 (3)执行“ping https://www.doczj.com/doc/6e7750286.html,”和“ping https://www.doczj.com/doc/6e7750286.html,”,记录两者执行后的参数“平均往返时延”各为多少?并截屏记录。

1、通常把计算机网络定义为____。 A、以共享资源为目标的计算机系统,称为计算机网络 B、能按网络协议实现通信的计算机系统,称为计算机网络 C、把分布在不同地点的多台计算机互联起来构成的计算机系统,称为计算机网络 D、把分布在不同地点的多台计算机在物理上实现互联,按照网络协议实现相互间的通信,共享硬件、软件和数据资源为目标的计算机系统,称为计算机网络。 2、计算机网络技术包含的两个主要技术是计算机技术和____。 A、微电子技术 B、通信技术 C、数据处理技术 D、自动化技术 3、计算机技术和____技术相结合,出现了计算机网络。 A、自动化 B、通信 C、信息 D、电缆 4、计算机网络是一个____系统。 A、管理信息系统 B、管理数据系统 C、编译系统 D、在协议控制下的多机互联系统 5、计算机网络中,可以共享的资源是____。 A、硬件和软件 B、软件和数据 C、外设和数据 D、硬件、软件和数据 6、计算机网络的目标是实现____。 A、数据处理 B、文献检索 C、资源共享和信息传输 D、信息传输

7、计算机网络的特点是____。 A、运算速度快 B、精度高 C、资源共享 D、内存容量大 8、关于Internet的概念叙述错误的是____。 A、Internet即国际互连网络 B、Internet具有网络资源共享的特点 C、在中国称为因特网 D、Internet是局域网的一种 9、下列4项内容中,不属于Internet(因特网)提供的服务的是____。 A、电子邮件 B、文件传输 C、远程登录 D、实时监测控制 10、万维网WWW以____方式提供世界范围的多媒体信息服务。 A、文本 B、信息 C、超文本 D、声音 11、计算机用户有了可以上网的计算机系统后,一般需找一家____注册入 网。 A、软件公司 B、系统集成商 C、ISP D、电信局 12、因特网上每台计算机有一个规定的“地址”,这个地址被称为____地址。 A、TCP B、IP C、Web D、HTML 13、每台计算机必须知道对方的____ 才能在Internet上与之通信。 A、电话号码 B、主机号 C、IP地址 D、邮编与通信地址 14、当前使用的IP地址是一个____ 的二进制地址。 A、8位 B、16位 C、32位 D、128位 15、下列关于IP的说法错误的是____。 A、IP地址在Internet上是唯一的 B、IP地址由32位十进制数组成 C、IP地址是Internet上主机的数字标识 D、IP地址指出了该计算机连接

网络安全课程实验安排及指导书 2009-10-21

实验安排1、推荐必做实验 网络扫描 计算机病毒及恶意代码 防火墙实验 入侵检测系统 2、推荐选作实验 VPN配置 证书的申请和使用 windows安全配置实验

实验一:网络扫描实验 【实验目的】 了解扫描的基本原理,掌握基本方法,最终巩固主机安全 【实验内容】 1、学习使用Nmap的使用方法 2、学习使用漏洞扫描工具 【实验环境】 1、硬件PC机一台。 2、系统配置:操作系统windows XP以上。 【实验步骤】 1、端口扫描 1)解压并安装ipscan15.zip,扫描本局域网内的主机 2)解压nmap-4.00-win32.zip,安装WinPcap 运行cmd.exe,熟悉nmap命令(详见“Nmap详解.mht”)。 3)试图做以下扫描: 扫描局域网内存活主机, 扫描某一台主机或某一个网段的开放端口 扫描目标主机的操作系统 试图使用Nmap的其他扫描方式,伪源地址、隐蔽扫描等 2、漏洞扫描 解压X-Scan-v3.3-cn.rar,运行程序xscan_gui.exe,将所有模块选择扫描,扫描本机,或局域网内某一台主机的漏洞 【实验报告】 1、说明程序设计原理。 2、提交运行测试结果。 【实验背景知识】 1、扫描及漏洞扫描原理见第四章黑客攻击技术.ppt 2、NMAP使用方法 扫描器是帮助你了解自己系统的绝佳助手。象Windows 2K/XP这样复杂的操作系统支持应用软件打开数百个端口与其他客户程序或服务器通信,端口扫描是检测服务器上运行了哪些服务和应用、向Internet或其他网络开放了哪些联系通道的一种办法,不仅速度快,而且效果也很不错。 Nmap被开发用于允许系统管理员察看一个大的网络系统有哪些主机以及其上运行何种服务。它支持多种协议的扫描如UDP,TCP connect(),TCP SYN (half open), ftp proxy (bounce attack),Reverse-ident, ICMP (ping sweep), FIN, ACK sweep,X mas Tree, SYN sweep, 和Null扫描。你可以从SCAN TYPES一节中察看相关细节。nmap 还提供一些实用功能如通过tcp/ip来甄别操作系统类型、秘密扫描、动态延迟和重发、平行扫描、通过并行的PING侦测下属的主机、欺骗扫描、端口过滤探测、直接的RPC扫描、分布扫描、灵活的目标选择以及端口的描述。 一、安装Nmap Nmap要用到一个称为“Windows包捕获库”的驱动程序WinPcap——如果你经常从网上下载流媒体电影,可能已经熟悉这个驱动程序——某些流媒体电影的地址是加密的,侦测这些电影的真实地址就要用到WinPcap。WinPcap的作用是帮助调用程序(即这

计算机网络实验指导书(新版)

————————————————————————————————作者:————————————————————————————————日期: 2

计算机网络 实验指导书 主编郭雅 参编余小华黄锦煜罗肖辉 主审陶培基 I

前言 计算机网络是信息社会的支柱。培养一大批谙熟计算机网络原理与技术,具有综合应用和研发创新能力的人才,是社会信息化的需要,也是高等院校相关专业的教学目的。 编者在本科院校二级学院工作多年,一直担任计算机网络课程及其实验课程的教学工作。包括编者所在学校在内的许多本科院校二级学院采用了谢希仁编著《计算机网络》作为网络基础课程的教材。该教材内容丰富,说理透彻。针对本科院校二级学院学生的特点,教学中应该基础理论和实践并重,各所院校都开出了一定的实验课时。为规范实验内容,严格实验训练,达到实验教学的目的,编者多年来一直对本类院校的实验教学进行探索,研究在课时有限的情况下,如何组织计算机网络实验教学的内容,使之既能配合课堂教学,加深对所学知识的理解,又能紧跟网络技术的发展,培养和提高学生的实际操作技能。在教学实践中,编者一直坚持编写和完善实验指导书,并与选用谢希仁编著《计算机网络》做教材的一些兄弟院校的教师多次交流,修订完成了这本《计算机网络实验指导书》。 本书内容涵盖诠释网络原理,应用组网技术和实施网络管理等几个方面的实验项目十九个。由于编者水平有限,编写时间紧迫,不足与错误在所难免,恳请专家和广大读者不吝批评指正。 参加本书编写的人员有华南理工大学广州学院计算机工程系余小华老师,华南师范大学增城学院教育信息技术部黄锦煜老师,华南师范大学增城学院网络中心罗肖辉老师。 本书由华南师范大学增城学院计算机系主任陶培基教授担任主审。 感谢广东轻工职业技术学院计算机系教授石硕对本书编写和出版所提供的意见、建议和热忱帮助。 编者 2011年6月 于华南师范大学增城学院,广州 E-mail: hsguoya@https://www.doczj.com/doc/6e7750286.html, II

计算机网络基础知识参考试题及答案解析 -、单项选择题 (1)广域网一般采用网状拓扑构型,该构型的系统可靠性高,但是结构复杂。为了实现正 确的传输必须采用()。 I.光纤传输技术Ⅱ.路由选择算法Ⅲ.无线通信技术Ⅳ.流量控制方法 A)I和Ⅱ B)I和Ⅲ C)Ⅱ和Ⅳ D)Ⅲ和Ⅳ 答案:C)解析:网状拓扑结点之间的连接是任意的,可靠性高,结构复杂,广域网基本上都采用这种构型。网状拓扑的优点是系统可靠性高,但是结构复杂,必须采用路由选择算法与流量控制方法来实现正确的传输。目前实际存在和使用的广域网基本上都是采用网状拓扑 构型。 (2)常用的数据传输速率单位有Kbps、Mbps、Gbps,lGbps等于()。 A)1×103Mbps B)1×103Kbps C)l×106Mbps D)1×109Kbps 答案:A)解析:本题考查简单的单位换算。所谓数据传输速率,在数值上等于每秒钟传输构成数据代码的二进制比特数,单位为比特/秒,记做b/s或bps。对于二进制数据,数据传输速率为s=l/T,常用位/秒千位/秒或兆位/秒作为单位。 lKbps=1 000bps, lMbps=1 000Kbps, lGbps=1 000Mbps。 (3)Internet 2可以连接到现在的Internet上,但其宗旨是组建一个为其成员组织服务的 专用网络,初始运行速率可以达到()。 A)51.84mbps B)155.520Mbps C)2.5Gbps D)10Gbps 答案:D)解析:Internet 2是非赢利组织UCAID的一个项目,初始运行速率可达10Gbps。 (4)下列哪项不是UDP协议的特性?() A)提供可靠服务 B)提供无连接服务 C)提供端到端服务 D)提供全双工服务 答案: A)解析:传输层的作用定义了两种协议:传输控制协议TCP与用户数据报服务协议UDP。其中,UDP协议是一种不可靠的无连接协议。 (5)VLAN在现代组网技术中占有重要地位,同一个VLAN中的两台主机()。 A)必须连接在同一交换机上 B)可以跨越多台交换机 C)必须连接在同一集线器上 D)可以跨业多台路由器 答案:B)解析:同VLAN中的主机可以连接在同一个局域网交换机上,也可以连接在不同的 局域网交换机上,只要这些交换机是互联的。 (6)TCP/IP协议是一种开放的协议标准,下列哪个不是它的特点?() A)独立于特定计算机硬件和操作系统 B)统一编址方案 C)政府标准 D)标准化的高层协议 答案:C)解析:TCP/IP具有下列特点:①开放的协议标准,免费使用,并且独立于特定的计算机硬件与操作系统;②独立于特定的网络硬件,可以运行在局域网、广域网,更适

.. 网络安全课程实验安排及指导书 2009-10-21

实验安排1、推荐必做实验 网络扫描 计算机病毒及恶意代码 防火墙实验 入侵检测系统 2、推荐选作实验 VPN配置 证书的申请和使用 windows安全配置实验

实验一:网络扫描实验 【实验目的】 了解扫描的基本原理,掌握基本方法,最终巩固主机安全 【实验内容】 1、学习使用Nmap的使用方法 2、学习使用漏洞扫描工具 【实验环境】 1、硬件PC机一台。 2、系统配置:操作系统windows XP以上。 【实验步骤】 1、端口扫描 1)解压并安装ipscan15.zip,扫描本局域网内的主机 2)解压nmap-4.00-win32.zip,安装WinPcap 运行cmd.exe,熟悉nmap命令(详见“Nmap详解.mht”)。 3)试图做以下扫描: 扫描局域网内存活主机, 扫描某一台主机或某一个网段的开放端口 扫描目标主机的操作系统 试图使用Nmap的其他扫描方式,伪源地址、隐蔽扫描等 2、漏洞扫描 解压X-Scan-v3.3-cn.rar,运行程序xscan_gui.exe,将所有模块选择扫描,扫描本机,或局域网内某一台主机的漏洞 【实验报告】 1、说明程序设计原理。 2、提交运行测试结果。 【实验背景知识】 1、扫描及漏洞扫描原理见第四章黑客攻击技术.ppt 2、NMAP使用方法 扫描器是帮助你了解自己系统的绝佳助手。象Windows 2K/XP这样复杂的操作系统支持应用软件打开数百个端口与其他客户程序或服务器通信,端口扫描是检测服务器上运行了哪些服务和应用、向Internet或其他网络开放了哪些联系通道的一种办法,不仅速度快,而且效果也很不错。

SDH传输设备应知应会 1、SDH基本概念 一、PDH缺点 —没有国际统一的速率标准(1.5M与2M系列) —没有国际统一的光接口规范 —上下电路需大量硬件、结构复杂、成本高 —网络的OAM能力差 二、SDH特点 优点: —速率统一:155M、622M、2.5G、10G —光接口与帧结构统一(STM-N) —一步复用特性:从高速信号中直接提取/接入 低速信号 —强大的OAM&P能力实现了网络管理的智能化 —组网灵活、网络的生存性强 —前后向兼容 缺点: —带宽利用率稍低 三、SDH基本概况 1. 2. SDH设备 A. 终端复用器TM 在线形网的端站,把PDH / SDH 支路信号复用成SDH线路信号,或反之。

B.分插复用器ADM 设在网络的中间局站,完成直接上、下电路功能。 C.再生器REG 设在网络的中间局站,目的是延长传输距离,但不能上、下电路。 D.数字交叉连接设备DXC 兼有同步复用、分插、交叉连接、网络的自动恢复与保护等多项功能的SDH 设备。 3. SDH网络拓扑 线形网 树形网

环形网 枢纽网 网状网

2、帧结构与段开销 帧结构与段开销(一) SOH:段开销AU PTR:管理单元指针POH:通道开销 帧结构与段开销(二) 一、STM-1 SOH 字节安排 国内使用字节传输媒质指示字节空格:国际使用字节 二、SOH开销字节功能 A1、A2:帧定位字节(F6 28 H) J0:再生段跟踪:收、发是否正确对接 B1:再生段比特间插奇偶校验字节(BIP-8) D1~ D3:再生段数据通信通道:可传送网管数据 D4~D12:复用段数据通信通道:可传送网管数据 E1、E2:公务联络 F1:使用者通道:为维护目的提供数据/音频通道 B2:复用段比特间插奇偶校验字节(BIP-N×24) K1、K2:自动保护倒换字节APS S1:同步状态字节:指示同步状态、时钟级别等

[转载]计算机网络基础知识习题及答案(一) ( 1、目前世界上最大的计算机互联网络是()。 A)ARPA网 B)IBM网 C)Internet D)Intranet 分析:答案(C)。计算机互联网络是将若干个计算机局域网互联起来,形成规模更大的网络,这样就解决了局域网的处理范围太小的问题,从而在更大的范围内实现数据通信和资源共享。1984年,国际标准化组织公布了开放系统互联参考模型(ISO OSI RM)促进了网络互联的发展与完善。最大的计算机互联网络是全球范围内的Internet网,答案C正确。 2、计算机网络的目标是实现()。 A)数据处理 B)信息传输与数据处理 C)文献查询 D)资源共享与信息传输 分析:答案(D)。计算机网络是用通信线路和通信设备将分布在不同地点的若干台计算机连接起来,相互之间可以传输信息和资源共享,而每台计算机又能独立完成自身的处理工作。 3、计算机网络最突出的优点是()。 A)运算速度快 B)运算精度高 C)存储容量大 D)资源共享 分析:答案(D)。资源共享指的是网上用户能部分成全部地享受这些资源。(包括软件、硬件及数据资源),提高系统资源的利用率。 4、在OSI参考模型的分层结构中“会话层”属第几层()。

A)1 B)3 C)5 D)7 分析:答案(C)。在OSI参考模型的分层结构为:第一层:物理层。第二层:数据链路层。第三层:网络层。第四层:传输层。第五层:会话层。第六层:表示层。第七层:应用层。所以应选C项。 5、在计算机网络中,服务器提供的共享资源主要是指硬件,软件和()资源。 分析:答案:信息。网络服务器提供的共享资源主要是硬件、软件和信息资源。 6、计算机通信体系结构中最关键的一层是()。 分析:答案:传输层。传输层的目的是向用户提供可靠的端到端服务,透明地传送报文,它向高层屏蔽了下层数据通信细节。 7、局域网的网络软件主要包括()。 A)服务器操作系统,网络数据库管理系统和网络应用软件 B)网络操作系统,网络数据库管理系统和网络应用软件 C)网络传输协议和网络应用软件 D)工作站软件和网络数据库管理系统 分析:答案(B)。网络软件包括网络操作系统、网络数据库管理系统和网络应用软件三部分。所以答案B正确。 8、下列操作系统中,()不是网络操作系统。 A)OS/2 B)DOS C)Netware D)Windows NT 分析:答案(B)。DOS是磁盘操作系统的简写,是一个单用户的操作系统,不具备网络管理的功能。

常州轻工职业技术学院 实践指导书 实践项目网络安全技术实训 指导教师胡江 班级 学年学期 实践指导书

实训一嗅探器的窃听与防范 一、实训目的和要求 通过练习使用Netmon嗅探器捕获网络中用户登录信息;理解嗅探器工作的原理及其实施过程;掌握防范网络窃听的措施。 二、实训环境 (1)局域网 (2)Netmon (3)Web服务器 三、原理 1、什么是嗅探器,网络嗅探工作原理 sniffer 嗅探器可被理解为一种安装在计算机上的窃听设备。它可以用来窃听计算机在网络上所产生的众多的信息。 在使用集线器的以太网中,数据的传输是基于“共享”原理的,所有的同一网段范围内的计算机共同接收同样的数据包。这意味着计算机之间的通信都是透明的。网卡工作在正常模式时将屏蔽掉和自己无关的网络信息。事实上是忽略掉了与自身MAC地址不符合的信息。 嗅探程序则是利用以太网的特点,将设备网卡设置为“混杂模式”,从而能够接受到整个以太网内的网络数据信息了。 在使用交换机的以太网中,Sniffer是利用arp欺骗的所谓中间介入攻击的技术,诱骗网络上的工作站先把数据包传到Sniffer所在的网卡,再传给目标工作站。 2、什么是VPN? VPN(Virtual Private Network,虚拟专用网)是近年来随着Internet的广泛应用而迅速发展起来的一种新技术,实现在公用网络上构建私人专用网络。“虚拟”主要是指这种网络是一种逻辑上的网络。 3、什么是IPSec协议,它又哪些协议组成 IPSec是一个第三层VPN协议标准,它支持信息通过IP公网的安全传输。IPSec可有效保护IP数据报的安全,所采取的具体保护形式包括:访问控制、数据源验证、无连接数据的完整性验证、数据内容的机密性保护、抗重放保护等。 IPSec主要由AH(认证头)协议、ESP(封装安全载荷)协议及负责密钥管理的IKE(因特网密钥交换)协议组成,各协议之间的关系如图所示。 四、实验内容和步骤 1、编写用户登陆的ASP程序,配置Web站点 1)编写index.htm

八年级数学线上和线下教学衔接方案 结合此次我校“空中课堂”线上教学内容以及学生掌握情况,致力于构建开放而有活力的数学教学体系,促进学生学习方式的改变,全面提高每一个学生的数学素养,为孩子的终身学习、生活和工作奠定数学基础,特制定线上和线下教学衔接方案: 一、学生情况分析 经过本学期近三个月的线上“空中课堂”线上教学,根据学生平时上交作业和家庭作业上交情况来看,有的同学对数学的兴趣较浓,基础知识和能力掌握较好,能主动学习,但有个别学生自制力较差,无论是听课还是作业都不够认真,甚至出现应付的情况,由于线上教学老师不在身边,家长也有自己的工作要做,个别情况下不能及时陪同孩子观看线上课堂,这就导致拉大了学生之间掌握知识情况的差异。 二、教材分析 本学期教学内容共计五章,知识的前后联系,教材的教学目标,重、难点分析如下: 第十八章数据的收集与整理 本章要求学生能根据具体问题,收集相关数据,会制作统计表、条形统计图、折线统计图、扇形统计图、频数分布直方图,并能从图表中获取信息; 重点是让学生在各种问题的解法探究和解题后的反思中,体验学数

学、用数学的意识,探索运用所学知识解决实际问题的途径; 难点是运用数据描述信息,作出推断的过程,发展统计观念. 第十九章平面直角坐标系 本章的教学目标使学生能掌握用不同的方式确定物体的位置,综合运用图形与坐标的知识解决简单的实际问题。 重点:特殊点的坐标特征及其在解题中的应用,数形结合的思想 难点:感受数形结合思想 第二十章函数 本章的学习目标是1.掌握函数的三种表示方法; 2.能根据函数图像解决简单的实际问题 重点: 函数的表示方法. 难点: 函数在实际问题中的应用 第二十一章一次函数 本章的主要内容是函数的基本知识,以及一次函数的图象、性质和简单应用。函数是数学中重要的基本概念之一,它揭示了现实世界中数量相互依存和变化的实质,是刻画和研究现实世界变化规律的重要模型。本章是学习函数的入门,也是进一步学习函数的基础。 第二十二章四边形 本章的主要内容是认识平行四边形及几种特殊的四边形,通过对图形的操作或度量,让学生直观认识图形的性质,通过逆命题的猜想、操作验证和逻辑推理的证明等过程,让学生理解并掌握几种图形的判定方法,提高数学思维能力。

目录

前导实验添加常用服务以及设置网络属性 一、常用服务简介 1、DNS(Domain Name System):域名系统。它为Internet(因特网)上的计算机提供名称(即如“https://www.doczj.com/doc/6e7750286.html,”的域名)到地址(即如 “192.168.0.48”的IP地址)的映射服务以用于域名解析。 2、IIS(Internet Infomation Server):Internet信息服务。它是一种Web 服务,主要包括WWW服务器、FTP服务器等。它使得在Intranet(局域网)或Internet(因特网)上发布信息很容易。Windows 2000 Advanced Server上提供的为IIS 5.0。 3、DHCP(Dynamic Host Configure Protocol):动态主机配置协议。它是设计用于简化管理地址配置的TCP/IP标准。它使用服务器集中管理 IP地址以及在您的网络上使用的其他相关配置(比如网关、DNS服务器等)的详细信息。 二、添加DNS、IIS和DHCP服务 1、添加IIS。选“控制面板→添加/删除程序→添加/删除Windows组件 →Internet信息服务→全选”。 2、添加DHCP和DNS。选“控制面板→添加/删除程序→添加/删除Windows组件→网络服务→选中:动态主机配置协议DHCP→选中:域名服务系统DNS”。 3、添加成功后,不需重新启动,即可在“开始→程序→管理工具”中看到并使用相关服务。如下图: 三、网络属性设置 要使用以上所述服务,本机必须要有静态 (即固定)的IP地址。如果只是在局域网中使 用,原则上可用任意的IP地址,最常用的是 “192.168.0.1”到“192.168.0.254”范围内的任意 值。欲为网卡绑定静态IP地址,按如下操作: 1、打开网络属性设置窗口:即TCP/IP属性设置窗口。选“控制面板→网络和拨号连接→本地连接→属性→Internet协议(TCP/IP)→属性”。

爆破实验指导书 左金库编 石家庄铁道大学土木学院安全与爆破实验室 2010年10月

实验一电雷管的认识和电爆网路实验 1. 实验目的: 电雷管是指通电后引起爆炸的雷管,分为瞬发电雷管和延期电雷管两种。瞬发电雷管是指通电后立即爆炸的电雷管,延期电雷管是指装有延期元件或延期药的电雷管。多发电雷管可以根据工程的需要连接成串联、串并联、并串联等多种连接方式。通过本次实验,应达到如下目的: 1.1 了解电雷管的外形特征及内部构造。 1.2了解电雷管全电阻的测量方法,电爆网路导通测试方法。 1.3了解常用电爆网络的联接方式,培养学生的动手操作能力。 1.4学会计算所连爆破网路中,流过每发电雷管的电流,从而根据《爆破安全规程》规定,判断所连网路是否能准爆。 2. 仪器和材料: 瞬发电雷管、延期电雷管、电雷管引火头、电雷管专用电表、220V直流电源、剥线钳、爆破主线、绝缘胶布。 3. 操作步骤: 3.1 观察瞬发电雷管、延期电雷管的外形特征。 3.2 观察电雷管引火头的外形特征及引燃过程。 3.3用爆破专用电表测量爆破主线的电阻R1。 3.4取两把共40发电雷管,将电雷管置于指定的容器内,用爆破专用电表测量电雷管的全电阻,记录每发雷管的电阻值r1,r2......r40。选取20发电阻相等或相近的电雷管进行网路连接实验,设每发电雷管的电阻值为r1,r2 (20) 3.5首先,将20发测好的电雷管按图2-1连接成简单的串联网路,计算网路的电阻和流过每发电雷管的电流。计算过程如下: R= R1+(r1+ r2+……r20) (2-1) I=U/R (2-2) i=I (2-3)式中R——网路电阻,Ω; R1——爆破主线电阻,Ω; r——电雷管全电阻,Ω;

安徽广电信息网络股份有限公司基本情况 一、公司简介 安徽广电信息网络股份有限公司(简称安广网络)是经原国家广播电影电视总局、安徽省人民政府批准设立的股份制企业,是从事全省有线电视网络建设、运营的大型国有高新技术企业。公司由安徽广电传媒产业集团、中信国安信息产业股份有限公司以及全省广电系统66家股东组成,于2000年4月28日注册成立,注册资本4.51亿元。公司现有员工3660人,在全省市县拥有65家分公司。公司目前资产32亿元,拥有覆盖全省所有市县的5500余公里光缆主干网络线路,用户217万户。建立了全省统一的客户服务热线96599。目前在网传送标清节目140余套、高清节目14套,同时提供互动电视、时移电视、3D电视、公共资讯信息、数字音乐广播、互动游戏娱乐、VOD点播、家庭宽带接入等服务。 按照国家有线电视数字化发展要求,安广网络规划建设了全省节目集成和传输、用户管理及数字电视信息服务、视频点播、高清电视、双向互动电视等业务平台。并通过数字化、宽带化、智能化,将有线电视网改造成为综合多媒体业务网络,让千家万户的电视机成为集广播电视、文化娱乐、

科学教育、信息服务、阳光政务于一体的多媒体信息终端,把看电视变为用电视。成为新时期党委、政府联系群众不可或缺的纽带和桥梁,成为“数字安徽”重要组成部分。 2012年,完成总收入6.73亿元,实现利润7180万元。 一、发展历程 2000 年-2003年 公司成立,设立市、县分公司,实行垂直管理。进行全省网络整合,完成HFC网络改造。 2004年-2008年 建设开通全省数字电视平台、信息资讯平台、互动电视平台。 2009年-2010年 完成数字化整体转换,全面推进网络双向化建设改造。 2011年以来 成立公司党委,推行市管县。建设开通高清互动电视平台、有线宽带数据网络,启动高速新干线备份路由建设。 三、发展趋势及规划 十二五期间,将继续加大网络建设和发展力度,计划投资20亿元,建设具备双向互动、超高速带宽、可管可控的网络和业务平台,提供高清电视、数字视音频节目、高速数据接入、语音、可视电话等“三网融合”的“一站式”服务;坚持多元经营的发展思路,加大资源整合力度,实施跨地区、跨行业、跨所有制兼并、联合、重组;到十二五末,预计公

武汉科技大学城市学院《计算机网络》实验指导书 学部:信息工程学部 专业:软件工程 课程:计算机网络 姓名:洪江山 教师:李毕祥 2017 年 2 月

目录 实验一双绞线线缆的制作 (5) 实验二 TCP/IP协议常用网络工具的的使用 (8) 实验三在Windows2003上安装与配置DHCP服务器 (11) 实验四在Windows2003上安装和配置DNS服务器 (16) 实验五实现Web服务器和FTP服务器的配置与管理 (21) 实验六路由器基本实验-静态路由、缺省路由配置 (28) 实验七交换机基本实验-VLAN、 VTP、TRUNK (34)

《计算机网络》实验指导书 1、实验课程信息 课程编号:061331 课程名称:计算机网络 实验总学时数:10 适用专业:计算机科学与技术、信息与计算科学、信息管理与信息系统、电子商务等专业2、实验教学的目的和要求 计算机网络是计算机和电子信息类专业的一门专业核心课程,先修课为计算机组成原理、数据结构、操作系统等课程。计算机网络技术是从事计算机应用、信息技术的研究与应用和电子商务应用的人员应该掌握的重要知识。通过课程实验,学生应学会和掌握计算机网络的基本概念和理论;学习和掌握通信媒体、网络工具的使用,典型网络设备的工作原理和使用配置方法,服务器的配置和测试方法,为进一步进行网络系统的分析、设计、组建、管理和进行网络应用打下良好的基础。 3、实验项目名称和学时分配 计算机网络实验共10学时,实验分为“必修实验”和“选修实验”两大类。其中必修实验2个,共4学时;选修实验分2个等级:A级和B级,学生可根据自身能力和兴趣爱好,自主选择选修实验A级或选修实验B级,共6学时。 4、实验教学设备和仪器 (1)实验设备和仪器名称:RJ-45接头、双绞线、RJ-45压线钳、打线钳、测试仪、计算机等。