神经网络课程作业

1.要求程序具有以下功能:

能对6输入单节点网络进行训练;

能选用不同的学习规则;

能选用不同的转移函数;

能选用不同的训练样本

程序调试通过后,自己设计一组数据进行训练,训练时应给出每一步的净输入和权向量调整结果。

2.下面给出的训练集由玩具兔和玩具熊组成。输入样本向量的第一个分量代表玩具的重量,第二分量代表玩具耳朵的长度,教师信号为-1表示玩具兔,教师信号为1表示玩具熊。{X=[1,4],d=-1}, {X=[1,5],d=-1},

{X=[2,4],d=-1}, {X=[2,5],d=-1},

{X=[3,1],d=1}, {X=[3,2],d=1},

{X=[4,1],d=1}, {X=[4,2],d=1}.

1. 用MATLAB训练一个感知器,求解此分类问题。

2. 用输入样本对所训练的感知器进行验证。

3. 根据BP流程图上机编程实现三层前馈神经网络的BP学习算法。要求程序具有以下功能:

1. 允许选择各层节点数;

2. 允许选用不同的学习率;

3. 能对权值进行初始化,初始化用[-1,1]区间的随

机数

4.允许选用单极性或双极性两种不同Sigmoid型转

移函数

程序调试通过后,可用以下题目提供的数据进行训

练。

设计一个神经网络对下面三类线性不可分模式进行分类。期望输出向量分别用(1,-1,-1),(-1,1,-1),

(-1,-1,1)代表三类,输入用下面9个样本坐标,要求:

选择合适的隐节点数;

用BP算法训练网络对下面9个样本进行正确分类

第一类:(1/4,1/4)(3/4,1/8)(3/4,3/4)

第二类:(1/2,1/8)(3/4,1/4)(3/4,1/4)

第三类:(1/4,1/2)(1/2,1/2)(3/4,1/2)

4.给定5个4维输入模式如下: (1,0,0,0),(1,1,0,0),(1,1,1,0),(0,1,0,0),(1,1,1,1)

试设计一个具有5*5神经元平面阵的SOM网,建议学

习率在前1000步训练中从0.5线性下降至0.04,然后在训练到10000步时减小至0.优胜领域半径初值设为2个节点(即优胜领域覆盖整个输出平面),1000个训练步时减至0(即只含获胜节点)。每训练200步保留一次权向量,观察其在训练过程中的变化。给

出训练结束后,5个输入模式在输出平面的映射图。

5 利用K均值聚类方法,自己找一组数据分类

神经网络工具箱应用于故障诊断 1.问题描述 电力系统的安全运行具有十分重要的意义。当高压变压器或其他类似设备在运行中出现局部过热、不完全放电或电弧放电等故障时,其内部绝缘油、绝缘纸等绝缘材料将分解产生多种气体,包括短链烃类气体(C2H2、CH4等)和H2、CO2等,这些气体称作特征气体。而特征气体的含量与故障的严重程度有着很密切的关系,如下图1所示。将BP神经网络应用于变压器故障诊断对大型变压器的运行有着非常重要的意义。 2.神经网络设计 (1)输入特征向量的确定 变压器的故障主要与甲烷(CH4)、氢气(H2)、总烃(C1+C2)以及乙炔(C2H2)4 种气体的浓度有关,据此可以设定特征向量由这 4 种气体的浓度组成,即CH4、H2、C1+C2(总烃)和C2H2,同时也设定了网络输入层的节点数为4个。 (2) 输出特征向量的确定 输出量代表系统要实现的功能目标,其选择确定相对容易一些。只要问题确定了,一般输出量也就确定了。在故障诊断问题中,输出量就代表可能的故障类型。变压器的典型故障类型有:一般过热故障、严重过热故障、局部放电故障、火花放电故障以及电弧放电故障等5种类型,因此这里选择 5 个向量作为网络的输出向量,即网络输出节点确定为 5 个。根据Sigmoid 函数输出值在0 到1 之间的特点,这里设定以0 到1 之间的数值大小表示对应的故障程度,也可以理解为发生此类故障的概率,数值越接近 1 表示发生此类故障的几率越大或说对应的故障程度越大。针对本系统,

设定输出值大于等于0.5 时认为有此类故障,小于0.5 时认为无此类故障。 (3)样本的收集 输入、输出向量确定好以后就可以进行样本的收集。 数据归一化处理时,注意:在归一化处理的时候,因考虑到各气体浓度值相差较大,如总烃的浓度比H2的浓度值高出几个数量级,因此在归一化处理的时候,分别对各个气体浓度值进行处理,即最大值和最小值取的是各气体的最值,而不是所有样本值中的最值。 在本实例中采用:MATLAB利用归一化公式 u=(x-min(min(x)))./(max(max(x))-min(min(x))) (1) 在公式1中x表示所需归一化处理的数据,u表示归一化后的结果 处理结果如下:

模糊推理神经网络诊断模型案例 [摘要]本文基于通用神经网络的自适应性和诊断的建模方法,建立了一种新的故障诊断模型一模糊神经网络诊断模型,并对它的智能诊断机理和突出特点进行了深入分析。最后,将该诊断模型应用于某大型汽轮发电机组故障诊断中,分析得出它具有明显的提高诊断精确度的优越性。 [关键词]神经网络故障诊断智能诊断 1模糊推理神经网络诊断模型建立 1.1通用网络模型自适应动态特性 比较两类典型的神经网络一前向BP网络与反馈Hopfied网络,可以发现其核心是单层神经网络,则两类网络可以用一个通用神经网络模型来描述。根据点集拓扑理论和人工神经网络空间概念,对这个通用神经网络模型的特征进行分析得出以下两个结论,证明从略。 定理1神经网络空间在紧集上的连续函数空间C上以及按L2范数在平方可积函数空间I上都是稠密的。 推论1由通用神经网络模型所生成的任何开集可以一致逼近紧集上的连续映射函数f∈C(Rn。Rm)。 由推论1表明,通用网络模型所概括的任何开集(如BP网络、Hopfied网络、BAM网络)通过自学习都能一致逼近紧集上的连续映射函数f∈(Rn,Rm),因而具有良好的自学习、自适应动态特性。 1.2诊断建模方法 设xjn(j=1,2,...,k)对应反映设备运行状态第n个观测样本的k个特征参数,yin,(i=1,2,...l)对应第n个样本的1种故障模式,共有N个样本xjn∈RN,yin∈RN,[n=1,2,...,N),则故障模式向量Y={yin,i=1,2,...,l}与特征参数向量x={xin,i=1,2,...,k}间的内在关系用函数P表示,有:X=P(Y)。当N→∞时,函数P的逆函数存在,以函数S表示,有:Y=S(X) 诊断问题建模的实质就是根据有限的样本集,确定函数S(X)的一等价映射关系SS(X),使得对于任意的ε>0,满足:

收稿日期:2002-10-20. 作者简介:肖道举(1954-),男,副教授;武汉,华中科技大学计算机科学与技术学院(430074). BP 神经网络在入侵检测中的应用 肖道举 毛 辉 陈晓苏 (华中科技大学计算机科学与技术学院) 摘要:对如何检测未知入侵手段的问题进行了探讨.在被监测程序输入条件已知情况下,借助程序行为简档,给出了一种基于BP 神经网络的入侵检测方法,阐述了所用BP 神经网络的基本结构以及训练方法,最后在LIN U X 环境下进行了实验验证.结果表明,在程序行为简档内容比较清晰的条件下,运用BP 神经网络检测入侵,可在一定程度上提高入侵检测系统的准确检测率.关 键 词:入侵检测;BP 神经网络;程序行为简档 中图分类号:T P393 文献标识码:A 文章编号:1671-4512(2003)05-0006-03 网络入侵本质上都是入侵者利用服务器提供的服务程序的弱点进行非法操作以期获得所想要得到的结果.例如LINUX 下的lpr ,sendm ail ,xterm 和eject 等被广泛使用的服务程序都存在一些缓冲区溢出的漏洞,这些漏洞容易被网络入侵者用来获取root 权限.由于这些程序漏洞不易被发现,而且很难修补,无法通过软件升级完全解决,这就要求入侵检测系统应该能够对此类利用服务程序漏洞的攻击作出正确响应[1].本文依据系统服务程序行为简档,提出了一种基于BP 神经网络的入侵检测方法,以求提升入侵检测系统的准确检测率. 1 程序行为分析与检测方法的基本 特征 1.1 程序行为分析 检测未知入侵手段的一种方法是通过建立用户活动简档来记录所有用户在服务器上的活动情况.该方法的基础建立在对用户历史行为的学习之上,通过不断更新用户活动简档,并以此与当前用户行为相比较,一旦发现当前用户行为显著背离正常行为,系统就认定发生了网络入侵.基于用户活动简档的入侵检测方法通常基于这样一个假设,即:入侵者总是突然地改变其行为.因此,如果入侵者缓慢地改变他的行为特征,往往易导致入侵检测系统产生漏报. 应该看到,与用户行为相比,系统服务程序则具有相对稳定的行为特征,因而本文选取系统服 务程序的行为作为研究对象,以期尽可能多地发 现未知的入侵行为.基本做法是对不同系统服务程序分别建立程序行为简档,同时在分析这些简档的基础上求取正常程序行为的期望值,一旦当前程序行为偏离给定期望值过大,即认为攻击发生.这样做的一个优点在于不再需要重复记录用户的正常行为,大大降低了系统开销,同时也可避免因入侵者行为的缓慢改变而导致的系统漏报. 一般而言,程序行为特征至少可表现在以下两个方面:程序的外部特征.例如它的输入;程序的内部特征.例如某些内部变量的取值.1.2 检测方法的基本特征 对程序行为的检测实际上就是对系统服务程序的行为进行分类和识别.为了达到这一目的,要求入侵检测系统不仅应具有系统中每一个服务程序行为模式的知识,而且还应能适应程序行为的改变.显然,采用传统的统计分析方法很难满足这些要求.为此,本文采用BP 神经网络作为入侵检测的基本分析工具. 神经网络有多种模型,本文采用了误差反向传递神经网络(Erro r Back Propagation Neural Netw ork ,简称BP -NN ).BP -NN 采用BP (Back Propagation )算法进行训练.该算法实际上是工程上常用的最小均方误差算法的一种广义形式,它使用梯度最速下降搜索技术,按代价函数(网络的实际输出和期待输出的均方误差)最小的准则递归求解网络的权值和各结点的阈值[2]. 第31卷第5期 华 中 科 技 大 学 学 报(自然科学版) V ol .31 No .52003年 5月 J .Huazhong U niv .of Sci .&Tech .(N ature Science Editio n ) M ay 2003 DOI :10.13245/j .hust .2003.05.003

第八章入侵检测系统 第一节引言 通过电子手段对一个组织信息库的恶意攻击称为信息战(information warfare)。攻击的目的可能干扰组织的正常活动,甚至企图对组织的信息库造成严重的破坏。对信息战的各种抵抗措施都可归结为三类:保护、检测、响应。 保护 (入侵的防范)指保护硬件、软件、数据抵御各种攻击的技术。目前各种网络安全设施如防火墙及VPN,各种加密技术,身份认证技术,易攻击性扫描等都属于保护的范围之内,它们是计算机系统的第一道防线。 检测 (入侵的检测)研究如何高效正确地检测网络攻击。只有入侵防范不足以保护计算机的安全,任何系统及协议都不可避免地存在缺陷,可能是协议本身也可能是协议的实现,还有一些技术之外的社会关系问题,都能威胁信息安全。因此即使采用这些保护措施,入侵者仍可能利用相应缺陷攻入系统,这意味着入侵检测具有其他安全措施所不能代替的作用。 响应 (入侵的响应)是入侵检测之后的处理工作,主要包括损失评估,根除入侵者留下的后门,数据恢复,收集入侵者留下的证据等。这三种安全措施构成完整的信息战防御系统。 入侵检测(Intrusion Detection,ID)是本章讨论的主题之一,它通过监测计算机系统的某些信息,加以分析,检测入侵行为,并做出反应。入侵检测系统所检测的系统信息包括系统记录,网络流量,应用程序日志等。入侵(Intrusion)定义为未经授权的计算机使用者以及不正当使用(misuse)计算机的合法用户(内部威胁),危害或试图危害资源的完整性、保密性、可用性的行为。入侵检测系统(Intrusion Detection System,IDS)是实现入侵检测功能的硬件与软件。入侵检测基于这样一个假设,即:入侵行为与正常行为有显著的不同,因而是可以检测的。入侵检测的研究开始于20世纪80年代,进入90年代入侵检测成为研究与应用的热点,其间出现了许多研究原型与商业产品。 入侵检测系统在功能上是入侵防范系统的补充,而并不是入侵防范系统的替代。相反,它与这些系统共同工作,检测出已经躲过这些系统控制的攻击行为。入侵检测系统是计算机系统安全、网络安全的第二道防线。 一个理想的入侵检测系统具有如下特性: ?能以最小的人为干预持续运行。 ?能够从系统崩溃中恢复和重置。 ?能抵抗攻击。IDS必须能监测自身和检测自己是否已经被攻击者所改变。

通信工程专业毕业设计题目 本文是关于通信工程专业毕业设计题目,仅供参考,希望对您有所帮助,感谢阅读。 第一类:通信工程设计1、通信网工程设计 2、程控室工程设计 3、传输室工程设计第二类:通信论文4、光城域网研究与组网 5、光波分复用技术的研究与分析 6、光同步数字体系的研究与分析7、论述移动通信的应用及发展 8、铁通XX 分公司宽带业务现状与发展 9、铁通XX分公司发展策略 10、提速铁路专用通信业务及发展 11、自拟与本职工作密切相关的通信工程专业课题第一类:通信工程设计题目要求《通信网设计》一、设计要求:1、作某一范围长途干线网设计; 2、绘出新设计通信网图并作相应阐述。二、主要内容:1、对通信网种类及构成要素作概括性阐述;2、拟定长途网业务节点数量及选用相应设备;3、对新设计通信网的信道构成特点、网型、保护方式等作相应阐述。《程控交换工程设计》一.设计要求:1.对原有设备情况的调查,收集各种资料 2.根据调查结果设计交换网图3.根据交换网图提出中继方式,其中包括信令方式,接口方式及传输方式等内容4.画出工程所需各部分图纸5.写出设计规范书及设计说明书二.完成图纸名称:1.交换网图 2.中继方式 3.设备平面布置图 4.总配线架,数字配线架端子分配图 5.电缆径路图 6.电源系统图7.工程数量表《传输室工程设计》一、设计要求:1、结合本单位条件或者处自拟条件作传输室施工设计,规模不限; 2、采用光纤传输设备或者数字微波设备及相关附属设备(如中配架、数配架、引入架、试验架等);3、对各项设计作重点说明。二、主要内容:1、传输室设备平面布置图; 2、通信网图; 3、室内信道直线径路图; 4、中配架运用及分配图; 5、布线计划图改工程数量表。第二类:通信论文题目要求1、根据所选题目进行现场调研及收集资料;2、根据题目说明论文主要包括哪些部分;3、对每一部分作详细论述; 4、论文应包括论点、论据、论证过程及结论; 5、所涉及的数据、图表要准确; 6、论述过程中要有自己独创的观点;

信息与通信工程专业毕业论文 选题 卷积编码和维特比译码的 FPGA 实现 CVSD 音频编译码算法研究与 FPGA 实现 DQPSK 调制解调技术研究及 FPGA 仿真实现 基于FPGA 的高斯白噪声发生器设计与实现 无线通信系统选择分集技术研究 MIMO 系统空时分组编码的性能研究 基于量子烟花算法的认知无线电频谱分配技术研究 基于量子混沌神经网络的鲁棒多用户检测器 论文写作叩叩舞衣衣期酒吧期玖叁 船载AIS 通信系统调制器的设计与实现 基于FPGA 的QAM 调制器设计与实现 基于多载波通信的信道化技术研究 简易无线通信信号分析与测量装置 DFDTD 时域有限差分matlab 仿真 超宽带多径信道下 Chirp-rate 调制性能研究 超宽带无线传感器网络中低复杂度测距算法研究 基于低轨道编队飞行皮卫星群的空间网络设计与仿真 Lin ux 环境下无线传感器网络分簇路由算法的仿真研究 高速无线局域网 MAC 协议仿真研究 无线紫外光多址通信关键技术研究 认知无线电网络的频谱分配算法1. 2. 3. 4. 5. 6. 7. 8. 9. 10. 11. 12. 13. 14. 15. 16. 17. 18. 19. 20. 21.

基于软件无线电的多制式通信信号产生器设计与实现 开关电源EMI 滤波器的设计 反激式电源传导噪声模态分离技术的研究 核电磁脉冲源辐射的数值仿真 基于MATLAB 的扩频通信系统及同步性能仿真 一种多频带缝隙天线的设计 MSK 调制解调器及同步性能的仿真分析 跳频频率合成器的设计 OFDM 系统子载波间干扰性能分析 复合序列扩频通信系统同步方法的研究 基于DDS+ PLL 的频率源设计 基于训练序列的 OFDM 系统同步技术的研究 正交频分复用通信系统设计及性能研究 MIMO_OFDM 技术研究及其性能比较 基于蓝牙的单片机无线通信研究 物联网智能温室控制系统中远程信息无线传输的研究 物联网智能温室控制系统中温湿度光照采集无线传输的研究 基于WiFi 的单片机无线通信研究 FSK 调制的无线数字传输系统编码技术设计与实现 直扩系统中窄带干扰抑制技术的研究 卷积码的编译码设计及单片机实现 频域均衡技术的研究及 MATLAB 仿真 22. 23. 24. 25. 26. 27. 28. 29. 30. 31. 32. 33. 34. 35. 36. 37. 38. 39. 40. 41. 42. 43.

人工神经网络在设备故障诊断中的应用 程瑞琪 (西南交通大学 成都 610031) 摘 要 介绍了神经网络技术在设备故障诊断中应用的2个主要方向———故障模式识别和诊断专家系统,对应用的方法、特点及存在的问题也 作了概略分析。 关键词 神经网络 故障诊断 模式识别 专家系统中图分类号 TP 18 近年来人工神经网络(Artificial neural network -ANN )的研究发展迅速,ANN 以其诸多优点在设备状态监测与故障诊断中受到了愈来愈广泛的重视,为设备故障诊断的研究开辟了一条新途径。 ANN 具有以下主要特征:①实现了并行处理机制,可提供高速的信息处理能力;②分布式信息存储,可提供联想与全息记忆的能力;③网络的拓扑结构具有非常大的可塑性,使系统有很高的自适应和自学习能力;④具有超巨量的联接关系,形成高度冗余,使系统具有很强的容错能力;⑤是一类大规模非线性系统,提供了系统自组织与协同的潜力。本文作者仅就ANN 用于故障模式识别及诊断专家系统这两个方面应用的主要方法、特点及存在的问题作概括介绍。 1 神经网络与故障模式识别 模式识别是ANN 应用的一个较成功的领域,诊断问题实质上就是一种模式分类,是将系统的状态区分为正常状态或某一种故障状态的问题。通常故障模式的分布是非常不规则的,故要求所用模式分类方法能在模式空间里形成各种非线性分割平面,ANN 的特性使其可以作为一类性能良好的非线性分类器。1.1 方法及特点 ANN 故障模式识别可用图1所示BP 模型来说明 。 图1 BP 网模型 其中网络输入节点对应故障征兆,输出节点对应故障原因。进行故障模式识别时,先用一批故障样本 对模型进行训练,以确定网络结构(隐层及其节点数)和参数(节点间的联接权);网络训练好后,故障的模式分类就是根据给定的一组征兆,实现征兆集到故障集之间非线性映射的过程。 用ANN 作故障模式识别的特点有:①可用于系统模型未知或系统模型较复杂及非线性系统的故障模式识别;②兼有故障信号的模式变换与特征提取功能;③对系统含有不确定因素、噪声及输入模式不完备的情况不太敏感;④可用于复杂多模式的故障诊断;⑤可用于离线诊断,也能适应实时监测的要求。1.2 模型 用于故障模式识别的ANN 模型按学习方式可分有监督学习模型和无监督学习模型两大类,前者主要包括B P 网和径向基函数(RB F )网;后者主要包括自适应共振(ART )网和自组织特征映射(SOM )网。1.2.1 有监督学习模型 BP 网是目前故障诊断中应用最多且较成熟的一种模型,其神经元的非线性映射函数采用Sigmoid 函数,网络训练采用误差反向传播(Back pr opagation )学习算法。BP 网的结构及学习算法简单,但应用中还存在2个问题:一是关于网络的学习,因BP 算法是自适应最小均方(LMS )算法的推广,故网络的学习速度较慢,且可能陷入局部极小值点,针对这一问题已有许多改进的BP 算法;二是关于网络的结构设计,即如何选取隐层及隐层节点数,目前尚无确定的理论和方法。根据Hecht -Nilson 的映射定理:对任何闭区间上的一个连续函数,总可以用含一层隐单元的感知器网来映射;目前应用中多采用含一层隐单元的BP 网。关于隐层节点下限的确定已有一些研究结果,鉴于问题的复杂性,此处不作说明。选择较多的隐层及隐层节点虽可加快学习速度,但使网络的结构变得复杂,网络的推广能力也会变差。实际应用中,通常用对测试样本与学习样本的误差进行交叉评价的试错 法来选择隐层及隐层节点数。 RB F 网是一种较新颖的ANN 模型,只有一层隐含层,输出节点是线性的,隐单元采用对称的高斯基 · 13·第12卷第1期 《机械研究与应用》 ME CHANICAL RESE ARCH &APPLICATION Vol 12No .1 1999

入侵检测技术 注意:本文只是对入侵检测技术的粗略的汇总,可供平时了解与学习,不能作为科研使用! 入侵检测分析系统可以采用两种类型的检测技术:异常检测(Anomaly Detection)和误用 检测(Misuse Detection). 异常检测 异常检测也被称为基于行为的检测,基于行为的检测指根据使用者的行为或资源使用状况来判断是否入侵。基于行为的检测与系统相对无关,通用性较强。它甚至有可能检测出以前未出现过的攻击方法,不像基于知识的检测那样受已知脆弱性的限制。但因为不可能对整个系统内的所有用户行为进行全面的描述,况且每个用户的行为是经常改变的,所以它的主要缺陷在于误检率很高。尤其在用户数目众多,或工作目的经常改变的环境中。其次由于统计简表要不断更新,入侵者如果知道某系统在检测器的监视之下,他们能慢慢地训练检测系统,以至于最初认为是异常的行为,经一段时间训练后也认为是正常的了。 异常检测主要方法: (1)统计分析 概率统计方法是基于行为的入侵检测中应用最早也是最多的一种方法。首先,检测器根据用户对象的动作为每个用户都建立一个用户特征表,通过比较当前特征与已存储定型的以前特征,从而判断是否是异常行为。 用户特征表需要根据审计记录情况不断地加以更新。用于描述特征的变量类型有: 操作密度:度量操作执行的速率,常用于检测通过长时间平均觉察不到的异常行为; 审计记录分布:度量在最新纪录中所有操作类型的分布; 范畴尺度:度量在一定动作范畴内特定操作的分布情况; 数值尺度:度量那些产生数值结果的操作,如CPU 使用量,I/O 使用量等。 统计分析通过在一段时间内收集与合法用户行为相关的数据来定义正常的域值(Threshold ),如果当前的行为偏离了正常行为的域值,那么就是有入侵的产生。对于用户所生成的每一个审计记录,系统经计算生成一个单独的检测统计值T2,用来综合表明最近用户行为的异常程度较大的T2值将指示有异常行为的发生,而接近于零的T2值则指示正常的行为。统计值T2本身是一个对多个测量值异常度的综合评价指标。假设有n个测量值表示为Si ,(1<=i<=n ),则T2 =a1S12+a2S22+…+a n S n2,其中a i(1<=i<=n )表示第i个测量值的权重。 其优点是能应用成熟的概率统计理论,检测率较高,因为它可以使用不同类型的审计数据,但也有一些不足之处,如:统计检测对事件发生的次序不敏感,也就是说,完全依靠统计理论可能漏检那些利用彼此关联事件的入侵行为。其次,定义是否入侵的判断阙值也比

通信工程和电子信息工程专业 毕业设计参考题目 来源: 来源不限.. 科研生产实际自拟其它状态: 可选状态结束状态状态不限.. 列表按默认题目导师专业来源部门限选已选结束日期降序升序排列 自动化与电气工程系秦刚电子信息工程[需要1人] 已结束浏览详情 [1] 电缆隧道车转向控制系统的研究4004 张海宁专业方向不限[需要1人,已接受0人] 可选报 [2] 电动扭矩扳手设计还没有人选报! 雷斌专业方向不限[需要1人] 已结束浏览详情 [3] 便携式水分数据采集仪设计与实现4018 王鹏专业方向不限[需要1人] 已结束浏览详情 [4] 基于WIFI的嵌入式图像监控系统--图像存储模块4023 张峰专业方向不限[需要1人] 已结束浏览详情 [5] 无线气压测量系统—接口及显示单元设计4015 雷斌专业方向不限[需要1人] 已结束浏览详情 [6] 基于Creator/V ega的试验水槽仿真模型的实现4031 雷斌专业方向不限[需要1人] 已结束浏览详情 [7] 靶场试验环境的虚拟现实场景建模4016 雷斌专业方向不限[需要1人] 已结束浏览详情 [8] 便携式热敏电阻测温缆数据采集仪设计4015 雷斌专业方向不限[需要1人] 已结束浏览详情 [9] 多路高精度计时及延时控制器通信接口设计4032 雷斌专业方向不限[需要1人] 已结束浏览详情 [10] 多路高精度计时及延时控制器人机接口设计4019 雷斌专业方向不限[需要1人] 已结束浏览详情 [11] 多路高精度计时及延时控制器设计与实现4032 雷斌专业方向不限[需要1人] 已结束浏览详情 [12] 水下激光靶目标检测器设计与实现4029 雷斌专业方向不限[需要1人] 已结束浏览详情

基于神经网络的网络入侵检测 本章从人工神经网络的角度出发,对基于神经网络的网络入侵检测系统展开研究。在尝试用不同的网络结构训练和测试神经网络后,引入dropout层并给出了一种效果较好的网络结构。基于该网络结构,对目前的神经网络训练算法进行了改进和优化,从而有效避免了训练时出现的过拟合问题,提升了训练效率。 4.1 BP神经网络相关理论 本章从学习算法与网络结构相结合的角度出发,神经网络包括单层前向网络、多层前向网络、反馈神经网络、随机神经网络、竞争神经网络等多种类型。构造人工神经网络模型时主要考虑神经元的特征、网络的拓补结构以及学习规则等。本文选择反向传播神经网络(Back Propagation Neural Network, BPNN)作为基本网络模型。 BP神经网络是一种通过误差逆传播算法训练的多层前馈神经网络,是目前应用最广泛的神经网络模型形式之一。网络中每一层的节点都只接收上一层的输出,而每一层节点的输出都只影响下一层的输入,同层节点之间没有交互,相邻两层节点之间均为全连接模式。BP神经网络在结构上分为输入层、隐含层与输出层三部分,其拓扑结构如图4-1所示。 图4-1 BP神经网络拓扑结构 Figure 4-1 Topological Structure of BP Neural Network

这里隐含层既可以是一层也可以是多层,数据在输入后由隐含层传递到输出层,通过各层的处理最终得到输出结果。 传统的BP网络算法可分为两个过程:神经网络中信号的前向传播和误差函数的反向传播。算法在执行时会不断调整网络中的权值和偏置,计算输出结果与期望结果之间的误差,当误差达到预先设定的值后,算法就会结束。 (1)前向传播 隐含层第J个节点的输出通过式(4-1)来计算: (4-1) 式中ωij代表输入层到隐含层的权重,αj代表输入层到隐含层的偏置,n 为输入层的节点个数,f(.)为激活函数。输出层第k个节点的输出通过式(4-2)来计算: (4-2) 式中ωjk代表隐含层到输出层的权重,bk代表隐含层到输出层的偏置,l为隐含层的结点个数。 根据实际输出与期望输出来计算误差,见式(4-3)。 (4-3) 式中(Yk-Ok)用ek来表示,Yk代表期望输出,m为输出层的结点个数。 当E不满足要求时,就会进入反向传播阶段。 (2)反向传播 反向传播是从输出到输入的传播过程。从式((4-1)至式(4-3 )中,可以发现网络误差E是与各层权值和偏置有关的函数,所以如果想减小误差,需要对权值和偏置进行调整。一般采取梯度下降法反向计算每层的权值增量,令权值的变化量同误差的负梯度方向成正相关,调整的原则是令误差沿负梯度方向不断减少。权值的更新公式见式(4-4),偏置的更新公式见式(4-5)。

1引言 目前,网络的攻击手段越来越多,入侵手段也不断更新。抵制攻击常用的机制是防火墙,它是被动的网络安全机制,对许多攻击难以检测,尤其是来自内部网络的攻击。入侵检测它弥补了传统安全技术的不足,是一种主动的防御技术。根据CIDF(CommonIntrusionDetectionFramework)标准[1]。 IDS就是通过从计算机网络或计算机系统中的若干关键点收集信息并对其进行分析,从中发现网络或系统中是否有违反安全策略的行为和遭到袭击的迹象的网络安全技术。 根据入侵检测系统的信息源,通常将入侵检测系统分为三类[2]:基于主机的入侵检测系统(Host-BasedIDS)、基于网络的入侵检测系统(Network-BasedIDS)和基于应用程序的入侵检测系统(Application-BasedIDS)。基于主机的入侵检测系统检测的信息主要来自操作系统的审计踪迹和系统日志。基于网络的入侵检测系统的信息源是网络数据包。基于应用程序的入侵检测系统的信息源则是应用程序产生的事务日志,它实际上是基于主机的入侵检测系统的一个特例。三种入侵检测手段都具有自己的优点和不足,互相可作为补充。 不同的入侵检测算法将直接决定本系统的执行效率,所以选用好的入侵检测算法是非常重要的。入侵检测算法大致有简单模式匹配、专家系统、模型推理、状态转换分析等。目前多数商业化的入侵检测产品都采用简单模式匹配。其特点是原理简单、扩展性好、检测效率高、可以实时检测,但只能适用于比较简单的攻击方式,并且误报率高。由于人工神经网络在入侵检测中具有如下应用优势[3]:(1)人工神经网络具有卓越的非线性映射能力和知识归纳学习,可以通过对大量实例样本反复学习来逐渐调整和修改人工神经网络的权值分布,使人工神经网络收敛于稳定状态,从而完成知识的学习,获得预测能力。(2)人工神经网络能不断接受新的实例样本,并不断调整人工神经网络的权值分布,自适应能力强,具有动态特性。(3)人工神经网络具有良好的知识推理能力,当人工神经网络学会正常行为模式,就能够对偏离正常行为特征轮廓的事件做出反应,进而可 基于神经网络的实时入侵检测系统的研究和实现 仲兆满1,李存华2,3,管燕1,2 ZHONGZhao-man1,LICun-hua2,3,GUANYan1,2 1.连云港师范高等专科学校计算机科学与技术系,江苏连云港222006 2.扬州大学信息工程学院,江苏扬州225009 3.淮海工学院,计算机科学与技术系,江苏连云港222005 1.DepartmentofComputer,LianyungangTeacher’sCollege,Lianyungang,Jiangsu222006,China 2.CollegeofInformationEngineering,YangzhouUniversity,Yangzhou,Jiangsu225009,China 3.DepartmentofComputerScience,HuaihaiInstituteofTechnology,Lianyungang,Jiangsu222005,China E-mail:zhongzhaoman@163.com ZHONGZhao-man,LICun-hua,GUANYan.Instantintrusiondetectionsystembasedonneuralnetwork.ComputerEngineeringandApplications,2007,43(30):120-123. Abstract:AccordingtothecharacteristicsoftheattacksagainstTCP/IPprotocol,transferringlayerdatapacketscanbeclassifiedintothreetypes(namelyUDP,TCPandICMP)andhandledrespectively.Thethreetypesofpacketsareusedasinputtotrainandformulatedifferentneuralnetworksforintrusiondetection.Withtheproposedmethod,anovelinstantintrusiondetectionsystemisdesignedandachieved.Thesystemhasfavorableusability,extensibilityandtheparametersofthenetworkstructurecanbeflexiblyadjustedtoachievesatisfactorydetectionperformance.Experimentalresultsprovethatdisposingdatapacketsrespectivelycanreducethetimeofneuralnetworktrainingandimprovetheaccuracyofnetworkintrusiondetection. Keywords:networksecurity;intrusiondetection;BPneuralnetwork;packetsoftransferringlayer 摘要:根据TCP/IP协议族攻击的特征,提出在传输层上将捕获的数据包分成三类(UDP、TCP和ICMP)分别进行编码并输入到三个不同的神经网络中训练、检测。根据以上思想设计并实现了一个基于BP神经网络的实时入侵检测系统的原型。该原型系统具有通用性和可扩展性,能够根据需要灵活调整网络结构和训练参数,可以发展为更精确的网络入侵检测系统。最后给出了实验设计及其结果,证明了文中对数据包分类处理的方法既能减少网络训练的次数,又能提高网络检测的精度。 关键词:网络安全;入侵检测;BP神经网络;传输层数据包 文章编号:1002-8331(2007)30-0120-04文献标识码:A中图分类号:TP393 作者简介:仲兆满(1977-),男,讲师,主要研究方向为智能信息处理、网络安全等;李存华(1963-),男,教授,博士,主要研究方向为网络安全、数据挖掘等;管燕(1976-),女,讲师,主要研究方向为图像处理、模式识别等。

基于神经网络的入侵检测技术 摘要:关于神经网络与入侵检测技术的结合一直是网络安全问题研究的一个热点,本文介绍了网络发展带来的问题,并详细阐述了入侵检测技术的基本概况,接着说明神经网络在入侵检测中的应用,最后对其提出了一些展望。 关键词:神经网络入侵检测激励函数模型 Abstract:On neural network and intrusion detection technology combined with network security issues has been a research focus, this paper brings the issue of network development, and elaborated on the basic overview of intrusion detection technology, and then the neural network intrusion detection Finally, some prospects of its proposed. Key words:neural network intrusion Detection Activation function model 1 引言 伴随着计算机网络技术的快速发展,网络的安全问题也日益突出,网络安全的一个主要威胁就是通过网络对信息系统的人侵。特别是系统中一些敏感及关键信息,经常遭受恶意和非法用户的攻击,使得这些信息被非法获取或破坏,造成严重的后果。目前在各个领域的计算机犯罪和网络非法入侵,无论是数量,手段,还是性质、规模,已经到了令人咋舌的地步。据统计,美国每年由于网络安全问题而造成的经济损失超过170亿美元,德国、英国也均在数十亿美元以上,法国、新加坡等其它国家问题也很严重[1]。在国际刑法界列举的现代社会新型犯罪排行榜上,计算机犯罪已名列榜首。2008年,CSI/FBI调查所接触的524个组织工作中,有56%遇到电脑安全事件,其中有38%遇到1-5起,16%以上遇到11起以上。因与互联网连接而成为频繁攻击点的组织连续3年不断增加,遭受拒绝服务攻击则从2005年的27%上升到2008的42%。所以,对网络及其信息的保护成为重要课题。对于网络安全现有的解决方案,我们知道防火墙、加密技术等都属于静态的防护手段,只能够被动的防御攻击,而对于已经发生的攻击则束手无策。鉴于此,能动态、主动地实现网络防卫的实时人侵检测技术日益成为网络安全领域的一个关键技术。 神经网络NN (Neural Network)具有检测准确度高且有良好的非线性映射和自学习能力、建模简单、容错性强等优点。神经网络技术具备相当强的攻击模式分析能力,能够较好地处理带噪声的数据,在概念和处理方法上都适合入侵检测系统的要求,已成为入侵检测技术领域研究的热点之一[2]。但由于传统的入侵检测技术存在着规则库难于管理、统计模型难以建立以及较高的误报率和漏报率等

基于新型神经网络的电网故障诊断方法 1引言 快速事故后恢复系统正常运行是减少电能中断时间和增强供电可靠性的必要条件。作为事故恢复的第一步,应实现快速、准确的故障诊断以隔离故障元件并采取相应措施以恢复电能供应。然而在线快速、准确地故障诊断仍是一个悬而未决的难题,尤其在保护和断路器不正常动作或多重故障的情况下,故障诊断更为困难。 故障诊断一般基于SCADA系统所提供的保护和断路器信息来判别电力系统中的故障元件。多种人工智能技术已用于解决此问题,如专家系统[1~4],随机优化技术[5~10]和人工神经网络[11~14]等等。其中基于专家系统的方法得到了广泛的注意和研究。这种方法能够提供强有力的推理并具解释能力,然而专家系统中知识的获取、组织、校核和维护等都非常困难,并成为其应用的瓶颈。而且,专家系统必须搜索庞大的知识库以得到最终的诊断结论,这使得它不能满足故障诊断实时的要求。另外,当系统中存在保护和断路器不正常动作时,专家系统可能会因缺乏识别错误信息的能力而导致错误的诊断结论。 用于故障诊断的另一种较有潜力的方法是基于工程随机优化的方法。这种方法的主要原则是将故障诊断表述为一个整数优化问题,随后使用全局优化方法,如波尔兹曼机[5]、遗传算法[6~8]、仿蚂蚁系统[9]或tabu搜索[10]等,去求解该优化问题。这种方法在实际应用过程中也出现了一些问题:如何确定这些随机优化方法的参数以实现快速正确的故障诊断;如何使这些方法适用于保护和断路器不正常动作的情况等等。 近年来,人工神经网络[11~14]引起了研究工作者的兴趣,因为它具有学习、泛化和容错能力。并且神经元的计算是并行的,这有利于实现实时应用。在神经网络的各种模型中,应用得最为广泛的模型就是BP(Back-Propagation)神经网络。标准的BP模型使用梯度下降算法训练,因此BP神经网络的结构必须是事先已知的,而且该学习算法收敛速度很慢,并有可能收敛于局部最小点。这些不利因素限制了BP模型在故障诊断中的应用。 本文提出使用径向基函数(Radial basis function,RBF)神经网络[15~16]解决电力系统中的故障诊断问题。理论上讲RBF神经网络具有任意函数逼近能力[17]。

一、通信: 1.无线通信信道均衡技术的研究 自适应均衡器的研究与仿真设计 自适应均衡器及其发展趋势 2.信道估计技术研究 3.调制解调 通信系统中调制技术的研究及其matlab仿真 4.信源编码 GSM移动通信系统中的语音编码技术研究 语音编码及其在移动通信系统中的应用 5.信道编码 网络编码网技术在协作通信系统中的应用 基于网络传输的数字喷泉码研究 纠错码及其在移动通信系统中的应用 卷积编码在移动通信中的应用及性能分析 6.扩频通信系统性能分析与仿真 7.LTE LTE物理层信道编码技术分析 8.物联网 物联网核心技术-无线射频识别技术研究 无线传感器网络定位技术研究 基于无线传感器网络的安全路由协议研究 无线传感器网络传输协议研究 物联网能量均衡路由算法研究 物联网安全与信任机制研究 基于信息隐藏的传感器网络安全研究 物联网节点任务划分、特征提取与建模方法研究应用 无线传输在智能交通上的应用开发 二.信号处理

1.经典谱估计算法研究与实现 2.现代谱估计算法研究与实现 (1)基于AR模型的噪声源识别方法 (2)空间谱估计中经典算法的研究 (3)基于MUSIC的空间谱估计算法的研究与仿真 3.自适应滤波器的研究与仿真设计 4.多媒体数据压缩方法研究 音频、视频 5.图像信号处理:图像增强、图像复原 基于维纳滤波的图像增强算法研究 数字图像增强技术的研究 数字图像消噪技术研究 (小波变换在图像去噪中的应用研究 基于小波变换的图像去噪技术 基于Matlab的图像去噪算法的研究与实现)基于DCT变换的图像压缩研究 矢量量化技术在图像压缩中的应用 图像数字水印技术研究及matlab实现 6.压缩标准 视频压缩编码标准H.264中的运动估计研究与实现 G.729A语音编解码算法分析与实现 基于VC6.0的MPEG-4视频编解码分析与实现

基于BP神经网络的故障诊断方法

《智能控制基础》 研究生课程设计报告 题目基于BP神经网络的故障诊断方法学院机械与汽车工程学院 专业班级车辆工程 学号221601852020 学生姓名李跃轩 指导教师武晓莉 完成日期2016年12月10日

目录 1 设计概述 (2) 1.1研究对象介绍 (2) 1.2设计内容及目标 (2) 2 设计原理、方法及步骤 (3) 2.1基于BP算法的神经网络模型 (3) 2.2 神经网络信息融合故障诊断步骤 (4) 3 结果及分析 (6) 3.1数据仿真 (6) 3.2 结果分析 (9) 4 设计小结 (10) 参考文献 (10) 附录程序 (11)

1 设计概述 1.1研究对象介绍 信息融合是多源信息综合处理的一项新技术,是将来自某一目标(或状态)的多源信息加以智能化合成,产生比单一信息源更精确、更完全的估计和判决。信息融合所处理的多传感器信息具有更为复杂的形式,可以在不同的信息层次上出现。多传感器信息融合的优点突出地表现在信息的冗余性、容错性、互补性、实时性和低成本性。 神经网络是由大量互联的处理单元连接而成,它是基于现代神经生物学以及认知科学在信息处理领域应用的研究成果。它具有大规模并行模拟处理、连续时间动力学和网络全局作用等特点,有很强的自适应学习和非线性拟合能力,从而可以替代复杂耗时的传统算法,使信号处理过程更接近人类思维活动。 柴油机故障具有相似性,故障与征兆的关系不明确,具有较强的模糊性,故障特征相互交织,柴油机故障诊断是一个复杂的问题。综合柴油机故障的特点以及神经网络的优势,采用基于BP神经网络的多传感器信息融合技术对柴油机机械故障进行诊断。 1.2设计内容及目标 设计内容:针对传统故障诊断方法存在的诊断准确性不高的问题,提出了BP神经网络信息融合的方法,实现对柴油机的机械故障诊断。由多个传感器采

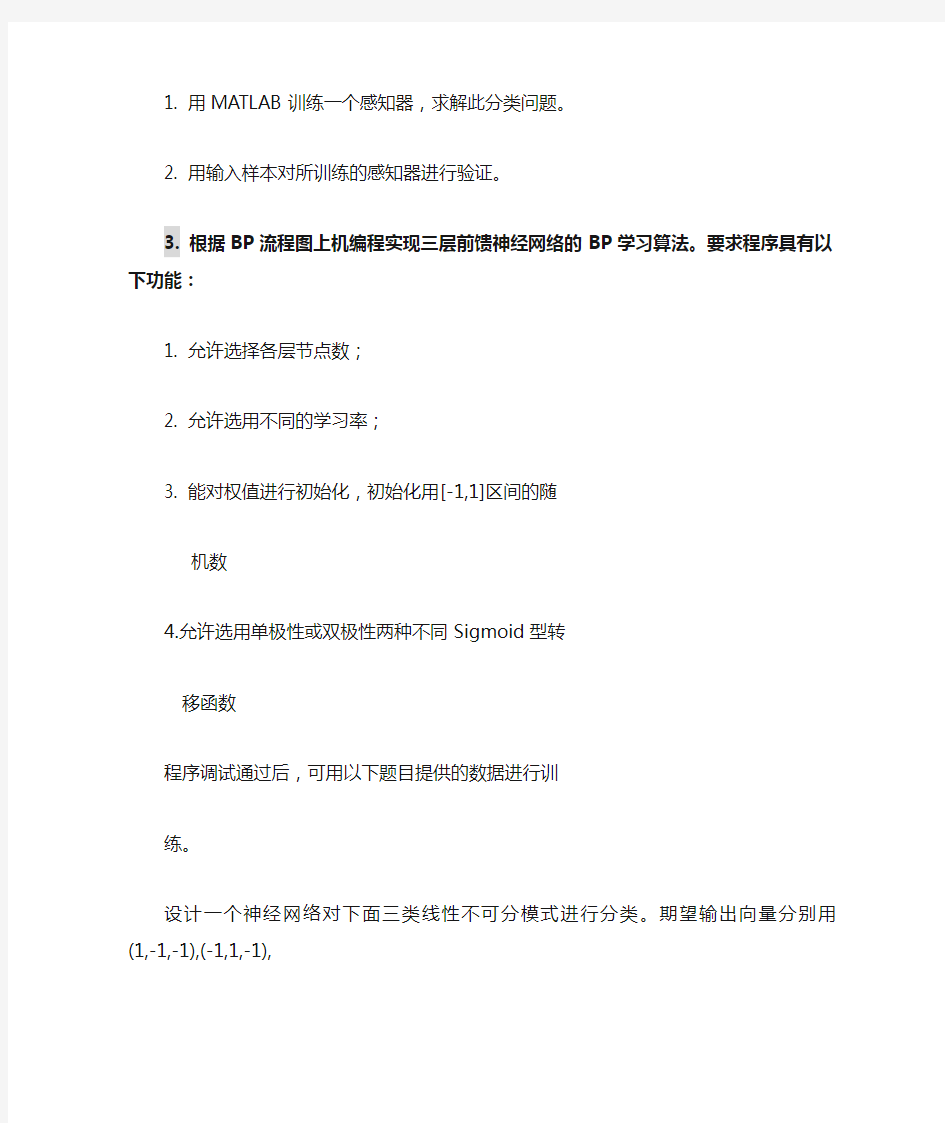

The project describes teaching process of multi-layer neural network employing backpropagation algorithm. To illustrate this process the three layer neural network with two inputs and one output,which is shown in the picture below, is used: Each neuron is composed of two units. First unit adds products of weights coefficients and input signals. The second unit realise nonlinear function, called neuron activation function. Signal e is adder output signal, and y = f(e) is output signal of nonlinear element. Signal y is also output signal of neuron. To teach the neural network we need training data set. The training data set

consists of input signals (x1 and x2 ) assigned with corresponding target (desired output) z. The network training is an iterative process. In each iteration weights coefficients of nodes are modified using new data from training data set. Modification is calculated using algorithm described below: Each teaching step starts with forcing both input signals from training set. After this stage we can determine output signals values for each neuron in each network layer. Pictures below illustrate how signal is propagating through the network, Symbols w(xm)n represent weights of connections between network input x m and neuron n in input layer. Symbols y n represents output signal of neuron n.