《信息安全》课程上机报告

专业: _计算机科学与技术

年级:计科1305

姓名:郭守坤

学号:2013014221

指导老师:李辉

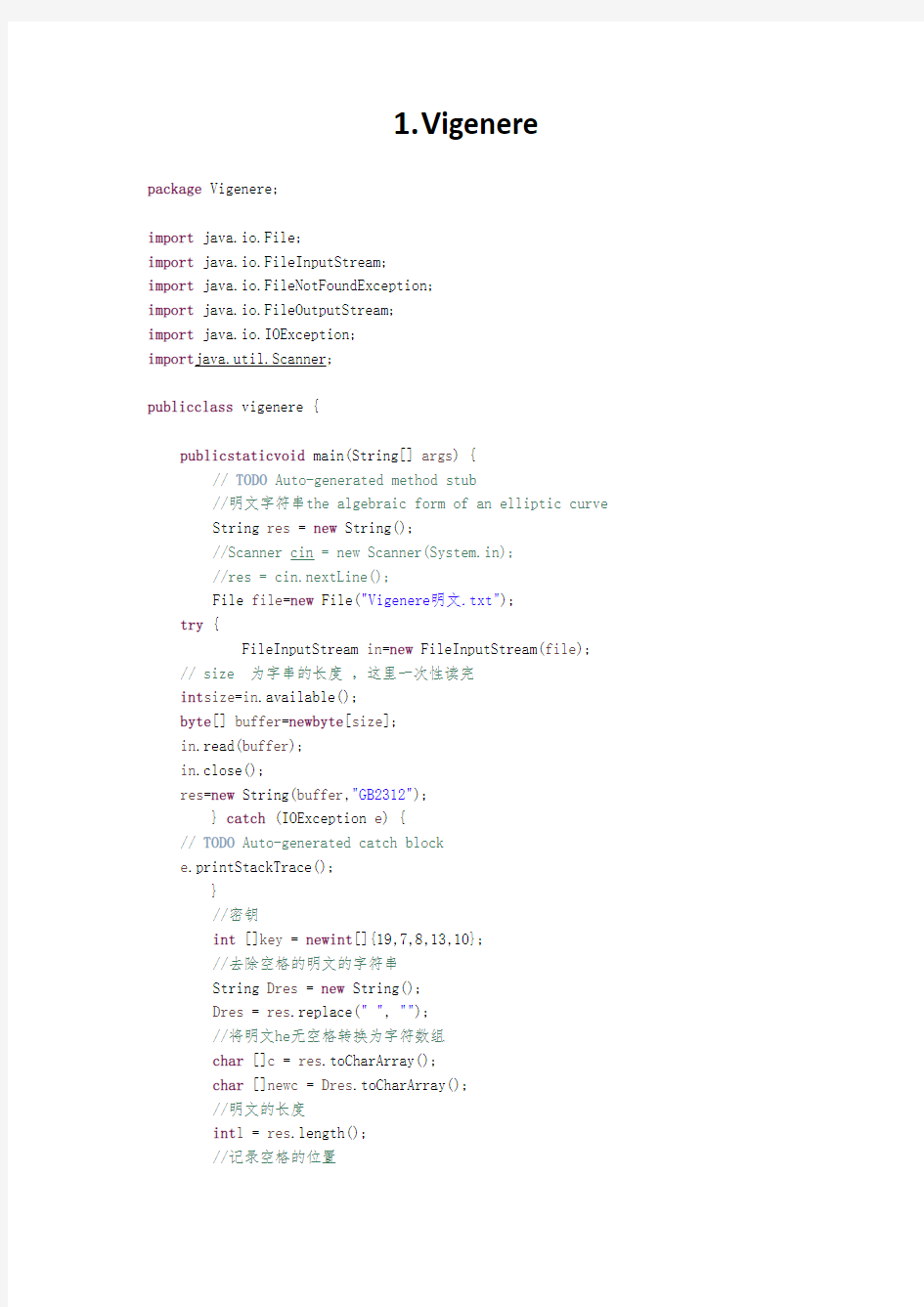

1.V igenere package Vigenere;

import java.io.File;

import java.io.FileInputStream;

import java.io.FileNotFoundException;

import java.io.FileOutputStream;

import java.io.IOException;

import java.util.Scanner;

publicclass vigenere {

publicstaticvoid main(String[] args) {

// TODO Auto-generated method stub

//明文字符串the algebraic form of an elliptic curve

String res = new String();

//Scanner cin = new Scanner(System.in);

//res = cin.nextLine();

File file=new File("Vigenere明文.txt");

try {

FileInputStream in=new FileInputStream(file);

// size 为字串的长度,这里一次性读完

int size=in.available();

byte[] buffer=newbyte[size];

in.read(buffer);

in.close();

res=new String(buffer,"GB2312");

} catch (IOException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

//密钥

int []key = newint[]{19,7,8,13,10};

//去除空格的明文的字符串

String Dres = new String();

Dres = res.replace(" ", "");

//将明文he无空格转换为字符数组

char []c = res.toCharArray();

char []newc = Dres.toCharArray();

//明文的长度

int l = res.length();

//记录空格的位置

int []num = newint[50];

int k = 0, n = 1;

for(int i = 0; i { if(c[i] == 32) { num[k] = i - n; k++;n++; } } //无空格明文的长度 int newl = Dres.length(); //输出无空格明文的串 String goal = new String(); goal = String.valueOf(newc); System.out.println(goal); //进行加密处理 for(int i = 0;i { newc[i] = (char) ((((int)newc[i] - 97) + key[i % 5]) % 26); System.out.println((newc[i] - 0)); } StringBuffer ciphertext = new StringBuffer(); for(int j = 0;j { ciphertext.append((char)(newc[j] + 97)); for(int i = 0; i { if(j == num[i]) { ciphertext.append(" "); } } } //输出密文字符串 System.out.println(ciphertext); byte bt[] = newbyte[1024]; bt = ciphertext.toString().getBytes(); try { FileOutputStream in = new FileOutputStream("Vigenere密文.txt"); try{ in.write(bt,0,bt.length); in.close(); }catch (IOException e) { e.printStackTrace(); } } catch (FileNotFoundException e) { // TODO Auto-generated catch block e.printStackTrace(); } //无空格密文串 String Dciphertext = new String(); //StringBuffer 转换为String类型 .toString Dciphertext = ciphertext.toString().replace(" ", ""); //进行解密处理 int temp; for(int i = 0;i { temp = ((int)newc[i] - key[i % 5]); if(temp< 0) temp += 26; newc[i] = (char) (temp % 26); System.out.println((newc[i] - 0)); } StringBuffer plaintext = new StringBuffer(); for(int j = 0;j { plaintext.append((char)(newc[j] + 97)); for(int i = 0; i { if(j == num[i]) { plaintext.append(" "); } } } //输出明文字符串 System.out.println(plaintext); } } 运行截图 2.D H package DH; import java.io.*; import java.math.BigInteger; publicclass DH { publicstaticvoid main(String[]args)throws IOException { BufferedReader br=new BufferedReader(new InputStreamReader(System.in)); System.out.println("爱丽丝,选择一个素数 (p) (Ejem. 23): "); BigInteger p=new BigInteger(br.readLine()); while (p.isProbablePrime(1)==false){ System.out.println("数"+p+"不是一个素数"); System.out.println("爱丽丝,选择一个素数 (p) (Ejem. 23): "); p=new BigInteger(br.readLine()); } System.out.println("爱丽丝,选择的基础上最小的(G): "+p+" (Ejem. 5):"); BigInteger g=new BigInteger(br.readLine()); while (https://www.doczj.com/doc/3915736618.html,pareTo(p)>=0){ System.out.println("\n数 "+g+" 不小于 "+p); System.out.print("爱丽丝,选择的基础上最小的(G): "+p+" (Ejem. 5): "); g=new BigInteger(br.readLine()); } System.out.println("爱丽丝,选择一个密码,小于 "+p+" (Ejem. 6):"); BigInteger x=new BigInteger(br.readLine()); while(https://www.doczj.com/doc/3915736618.html,pareTo(p)>=0){ System.out.println("数"+x+" 不小于 " +p); System.out.println("爱丽丝,选择一个密码,小于 "+p+" (Ejem. 6):"); x=new BigInteger(br.readLine()); } //p^x mod g BigInteger R1=g.modPow(x,p); System.out.println("R1="+R1); System.out.println("鲍勃,选择一个密码,小于"+p+": (Ejem. 15)"); BigInteger y=new BigInteger(br.readLine()); while(https://www.doczj.com/doc/3915736618.html,pareTo(p)>=0){ System.out.println("数 "+y+" 不小于 "+p); System.out.println("鲍勃,选择一个密码,小于 "+p+": (Ejem. 15)"); y=new BigInteger(br.readLine()); } //p^y mod g BigInteger R2=g.modPow(y,p); // p^x mod R2 System.out.println("R2="+R2); BigInteger k1=R2.modPow(x,p); System.out.println("爱丽丝,选择一个密码如,小于: "+k1); BigInteger k2=R1.modPow(y,p); System.out.println("鲍勃,选择一个密码如,小于: "+k2); if (https://www.doczj.com/doc/3915736618.html,pareTo(k2)==0){ System.out.println("计算两个密钥相匹配,一切工作正常!"); } else{ System.out.println("发生了一个错误,两人的共享密钥不同。"); } } } 运行截图 3.D ES package DES; import java.io.File; import java.io.FileInputStream; import java.io.FileNotFoundException; import java.io.FileOutputStream; import java.io.IOException; import java.util.Arrays; publicclass DES1 { privatestaticfinalbyte[] IP = { 58, 50, 42, 34, 26, 18, 10, 2, 60, 52, 44, 36, 28, 20, 12, 4, 62, 54, 46, 38, 30, 22, 14, 6, 64, 56, 48, 40, 32, 24, 16, 8, 57, 49, 41, 33, 25, 17, 9, 1, 59, 51, 43, 35, 27, 19, 11, 3, 61, 53, 45, 37, 29, 21, 13, 5, 63, 55, 47, 39, 31, 23, 15, 7 }; privatestaticfinalbyte[] FP = { 40, 8, 48, 16, 56, 24, 64, 32, 39, 7, 47, 15, 55, 23, 63, 31, 38, 6, 46, 14, 54, 22, 62, 30, 37, 5, 45, 13, 53, 21, 61, 29, 36, 4, 44, 12, 52, 20, 60, 28, 35, 3, 43, 11, 51, 19, 59, 27, 34, 2, 42, 10, 50, 18, 58, 26, 33, 1, 41, 9, 49, 17, 57, 25 }; privatestaticfinalbyte[] E = { 32, 1, 2, 3, 4, 5, 4, 5, 6, 7, 8, 9, 8, 9, 10, 11, 12, 13, 12, 13, 14, 15, 16, 17, 16, 17, 18, 19, 20, 21, 20, 21, 22, 23, 24, 25, 24, 25, 26, 27, 28, 29, 28, 29, 30, 31, 32, 1 }; privatestaticfinalbyte[][] S = {{ 14, 4, 13, 1, 2, 15, 11, 8, 3, 10, 6, 12, 5, 9, 0, 7, 0, 15, 7, 4, 14, 2, 13, 1, 10, 6, 12, 11, 9, 5, 3, 8, 4, 1, 14, 8, 13, 6, 2, 11, 15, 12, 9, 7, 3, 10, 5, 0, 15, 12, 8, 2, 4, 9, 1, 7, 5, 11, 3, 14, 10, 0, 6, 13 }, { 15, 1, 8, 14, 6, 11, 3, 4, 9, 7, 2, 13, 12, 0, 5, 10, 3, 13, 4, 7, 15, 2, 8, 14, 12, 0, 1, 10, 6, 9, 11, 5, 0, 14, 7, 11, 10, 4, 13, 1, 5, 8, 12, 6, 9, 3, 2, 15, 13, 8, 10, 1, 3, 15, 4, 2, 11, 6, 7, 12, 0, 5, 14, 9 }, { 10, 0, 9, 14, 6, 3, 15, 5, 1, 13, 12, 7, 11, 4, 2, 8, 13, 7, 0, 9, 3, 4, 6, 10, 2, 8, 5, 14, 12, 11, 15, 1, 13, 6, 4, 9, 8, 15, 3, 0, 11, 1, 2, 12, 5, 10, 14, 7, 1, 10, 13, 0, 6, 9, 8, 7, 4, 15, 14, 3, 11, 5, 2, 12 }, { 7, 13, 14, 3, 0, 6, 9, 10, 1, 2, 8, 5, 11, 12, 4, 15, 13, 8, 11, 5, 6, 15, 0, 3, 4, 7, 2, 12, 1, 10, 14, 9, 10, 6, 9, 0, 12, 11, 7, 13, 15, 1, 3, 14, 5, 2, 8, 4, 3, 15, 0, 6, 10, 1, 13, 8, 9, 4, 5, 11, 12, 7, 2, 14 }, { 2, 12, 4, 1, 7, 10, 11, 6, 8, 5, 3, 15, 13, 0, 14, 9, 14, 11, 2, 12, 4, 7, 13, 1, 5, 0, 15, 10, 3, 9, 8, 6, 4, 2, 1, 11, 10, 13, 7, 8, 15, 9, 12, 5, 6, 3, 0, 14, 11, 8, 12, 7, 1, 14, 2, 13, 6, 15, 0, 9, 10, 4, 5, 3 }, { 12, 1, 10, 15, 9, 2, 6, 8, 0, 13, 3, 4, 14, 7, 5, 11, 10, 15, 4, 2, 7, 12, 9, 5, 6, 1, 13, 14, 0, 11, 3, 8, 9, 14, 15, 5, 2, 8, 12, 3, 7, 0, 4, 10, 1, 13, 11, 6, 4, 3, 2, 12, 9, 5, 15, 10, 11, 14, 1, 7, 6, 0, 8, 13 }, { 4, 11, 2, 14, 15, 0, 8, 13, 3, 12, 9, 7, 5, 10, 6, 1, 13, 0, 11, 7, 4, 9, 1, 10, 14, 3, 5, 12, 2, 15, 8, 6, 1, 4, 11, 13, 12, 3, 7, 14, 10, 15, 6, 8, 0, 5, 9, 2, 6, 11, 13, 8, 1, 4, 10, 7, 9, 5, 0, 15, 14, 2, 3, 12 }, { 13, 2, 8, 4, 6, 15, 11, 1, 10, 9, 3, 14, 5, 0, 12, 7, 1, 15, 13, 8, 10, 3, 7, 4, 12, 5, 6, 11, 0, 14, 9, 2, 7, 11, 4, 1, 9, 12, 14, 2, 0, 6, 10, 13, 15, 3, 5, 8, 2, 1, 14, 7, 4, 10, 8, 13, 15, 12, 9, 0, 3, 5, 6, 11 }}; privatestaticfinalbyte[] P = { 16, 7, 20, 21, 29, 12, 28, 17, 1, 15, 23, 26, 5, 18, 31, 10, 2, 8, 24, 14, 32, 27, 3, 9, 19, 13, 30, 6, 22, 11, 4, 25 }; privatestaticfinalbyte[] PC1 = { 57, 49, 41, 33, 25, 17, 9, 1, 58, 50, 42, 34, 26, 18, 10, 2, 59, 51, 43, 35, 27, 19, 11, 3, 60, 52, 44, 36, 63, 55, 47, 39, 31, 23, 15, 7, 62, 54, 46, 38, 30, 22, 14, 6, 61, 53, 45, 37, 29, 21, 13, 5, 28, 20, 12, 4 }; privatestaticfinalbyte[] PC2 = { 14, 17, 11, 24, 1, 5, 3, 28, 15, 6, 21, 10, 23, 19, 12, 4, 26, 8, 16, 7, 27, 20, 13, 2, 41, 52, 31, 37, 47, 55, 30, 40, 51, 45, 33, 48, 44, 49, 39, 56, 34, 53, 46, 42, 50, 36, 29, 32 }; privatestaticfinalbyte[] rotations = { 1, 1, 2, 2, 2, 2, 2, 2, 1, 2, 2, 2, 2, 2, 2, 1 }; privatestaticlong IP(long src) { return permute(IP, 64, src); } // 64-bit output privatestaticlong FP(long src) { return permute(FP, 64, src); } // 64-bit output privatestaticlong E(int src) { return permute(E, 32, src& 0xFFFFFFFFL); } // 48-bit output privatestaticint P(int src) { return (int) permute(P, 32, src& 0xFFFFFFFFL); } // 32-bit output privatestaticlong PC1(long src) { return permute(PC1, 64, src); } // 56-bit output privatestaticlong PC2(long src) { return permute(PC2, 56, src); } // 48-bit output privatestaticlong permute(byte[] table, int srcWidth, long src) { long dst = 0; for (int i = 0; i int srcPos = srcWidth - table[i]; dst = (dst<< 1) | (src>>srcPos& 0x01); } return dst; } privatestaticbyte S(int boxNumber, byte src) { // The first aindex based on the following bit shuffle: // abcdef =>afbcde src = (byte) (src& 0x20 | ((src& 0x01) << 4) | ((src& 0x1E) >> 1)); return S[boxNumber - 1][src]; } privatestaticlong getLongFromBytes(byte[] ba, int offset) { long l = 0; for (int i = 0; i< 8; i++) { byte value; if ((offset + i) // and last bits determine which 16-value row to // reference, so we transform the 6-bit input into an // absolute value = ba[offset + i]; } else { value = 0; } l = l<< 8 | (value& 0xFFL); } return l; } privatestaticvoid getBytesFromLong(byte[] ba, int offset, long l) { for (int i = 7; i> -1; i--) { if ((offset + i) ba[offset + i] = (byte) (l& 0xFF); l = l>> 8; } else { break; } } } privatestaticint feistel(int r, /* 48 bits */long subkey) { // 1. expansion long e = E(r); // 2. key mixing long x = e ^ subkey; // 3. substitution int dst = 0; for (int i = 0; i< 8; i++) { dst>>>= 4; int s = S(8 - i, (byte) (x& 0x3F)); dst |= s<< 28; x>>= 6; } // 4. permutation return P(dst); } privatestaticlong[] createSubkeys(/* 64 bits */long key) { long subkeys[] = newlong[16]; key = PC1(key); int c = (int) (key>> 28); int d = (int) (key& 0x0FFFFFFF); for (int i = 0; i< 16; i++) { // rotate the 28-bit values if (rotations[i] == 1) { // rotate by 1 bit c = ((c<< 1) & 0x0FFFFFFF) | (c>> 27); d = ((d<< 1) & 0x0FFFFFFF) | (d>> 27); } else { // rotate by 2 bits c = ((c<< 2) & 0x0FFFFFFF) | (c>> 26); d = ((d<< 2) & 0x0FFFFFFF) | (d>> 26); } // join the two keystuff halves together. long cd = (c& 0xFFFFFFFFL) << 28 | (d& 0xFFFFFFFFL); // perform the PC2 permutation subkeys[i] = PC2(cd); } return subkeys; /* 48-bit values */ } publicstaticlong encryptBlock(long m, /* 64 bits */long key) { // generate the 16 subkeys long subkeys[] = createSubkeys(key); // perform the initial permutation long ip = IP(m); // split the 32-bit value into 16-bit left and right halves. int l = (int) (ip>> 32); int r = (int) (ip& 0xFFFFFFFFL); // perform 16 rounds for (int i = 0; i< 16; i++) { int previous_l = l; // the right half becomes the new left half. l = r; // the Feistel function is applied to the old left half // and the resulting value is stored in the right half. r = previous_l ^ feistel(r, subkeys[i]); } // reverse the two 32-bit segments (left to right; right to left) long rl = (r& 0xFFFFFFFFL) << 32 | (l& 0xFFFFFFFFL); // apply the final permutation long fp = FP(rl); // return the ciphertext return fp; } publicstaticvoid encryptBlock( byte[] message, int messageOffset, byte[] ciphertext, int ciphertextOffset, byte[] key ) { long m = getLongFromBytes(message, messageOffset); long k = getLongFromBytes(key, 0); long c = encryptBlock(m, k); getBytesFromLong(ciphertext, ciphertextOffset, c); } publicstaticbyte[] encrypt(byte[] message, byte[] key) { byte[] ciphertext = newbyte[message.length]; // encrypt each 8-byte (64-bit) block of the message. for (int i = 0; i encryptBlock(message, i, ciphertext, i, key); } return ciphertext; } publicstaticbyte[] encrypt(byte[] challenge, String password) { return encrypt(challenge, passwordToKey(password)); } privatestaticbyte[] passwordToKey(String password) { byte[] pwbytes = password.getBytes(); byte[] key = newbyte[8]; for (int i = 0; i< 8; i++) { if (i byte b = pwbytes[i]; // flip the byte byte b2 = 0; for (int j = 0; j< 8; j++) { b2<<= 1; b2 |= (b& 0x01); b>>>= 1; } key[i] = b2; } else { key[i] = 0; } } return key; } privatestaticint charToNibble(char c) { if (c>= '0'&&c<= '9') { return (c - '0'); } elseif (c>= 'a'&&c<= 'f') { return (10 + c - 'a'); } elseif (c>= 'A'&&c<= 'F') { return (10 + c - 'A'); } else { return 0; } } privatestaticbyte[] parseBytes(String s) { s = s.replace(" ", ""); byte[] ba = newbyte[s.length() / 2]; if (s.length() % 2 > 0) { s = s + '0'; } for (int i = 0; i ba[i / 2] = (byte) (charToNibble(s.charAt(i)) << 4 | charToNibble(s.charAt(i + 1))); } return ba; } privatestatic String hex(byte[] bytes) { StringBuilder sb = new StringBuilder(); for (int i = 0; i sb.append(String.format("%02X ", bytes[i])); } return sb.toString(); } publicstaticboolean test(byte[] message, byte[] expected, String password) { return test(message, expected, passwordToKey(password)); } privatestaticint testCount = 0; publicstaticboolean test(byte[] message, byte[] expected, byte[] key) { System.out.println("Test #" + (++testCount) + ":"); System.out.println("\tmessage: " + hex(message)); System.out.println("\tkey: " + hex(key)); System.out.println("\texpected: " + hex(expected)); byte[] received = encrypt(message, key); System.out.println("\treceived: " + hex(received)); boolean result = Arrays.equals(expected, received); System.out.println("\tverdict: " + (result ? "PASS" : "FAIL")); return result; } publicstatic String convertStringToHex(String str){ char[] chars = str.toCharArray(); StringBuffer hex = new StringBuffer(); for(int i = 0; i hex.append(Integer.toHexString((int)chars[i])); } return hex.toString(); } publicstaticvoid main(String[] args) { //4334767fabdcd3b9 String oriText = new String(); File file=new File("DESoriText.txt"); try { FileInputStream in=new FileInputStream(file); // size 为字串的长度,这里一次性读完 int size=in.available(); byte[] buffer=newbyte[size]; in.read(buffer); in.close(); oriText=new String(buffer,"GB2312"); } catch (IOException e) { // TODO Auto-generated catch block e.printStackTrace(); } String key = convertStringToHex("4334767fabdcd3b9"); byte[] keys = parseBytes(key); byte[] test = parseBytes(oriText); System.out.println("Key: " + hex(keys)); String result = hex(encryptCBC(test, keys)); System.out.println("ORIGINAL TEXT: " + hex(test)); System.out.println("Encryption result: " + result); byte[] encResult = parseBytes(result); String decResult = hex(decryptCBC(encResult,keys)); byte bt[] = newbyte[1024]; bt = result.getBytes(); try { FileOutputStream in = new FileOutputStream("DESresult.txt"); try{ in.write(bt,0,bt.length); in.close(); }catch (IOException e) { e.printStackTrace(); } } catch (FileNotFoundException e) { // TODO Auto-generated catch block e.printStackTrace(); } System.out.println("Decryption result: " + decResult); } privatestaticlong IV; publicstaticlong getIv() { return IV; } publicstaticvoid setIv(long iv) { IV = iv; } publicstaticbyte[] encryptCBC(byte[] message, byte[] key) { byte[] ciphertext = newbyte[message.length]; long k = getLongFromBytes(key, 0); long previousCipherBlock = IV; for (int i = 0; i // get the message block to be encrypted (8bytes = 64bits) long messageBlock = getLongFromBytes(message, i); // XOR message block with previous cipherblock and encrypt // First previousCiphertext = Initial Vector (IV) long cipherBlock = encryptBlock(messageBlock ^ previousCipherBlock, k); // Store the cipherBlock in the correct position in ciphertext getBytesFromLong(ciphertext, i, cipherBlock); // Update previousCipherBlock previousCipherBlock = cipherBlock; } return ciphertext; } publicstaticlong decryptBlock(long c, /* 64 bits */long key) { // generate the 16 subkeys long[] subkeys = createSubkeys(key); // perform the initial permutation long ip = IP(c); // split the 32-bit value into 16-bit left and right halves. int l = (int) (ip>> 32); int r = (int) (ip& 0xFFFFFFFFL); // perform 16 rounds // NOTE: reverse order of subkeys used! for (int i = 15; i> -1; i--) { int previous_l = l; // the right half becomes the new left half. l = r; // the Feistel function is applied to the old left half // and the resulting value is stored in the right half. r = previous_l ^ feistel(r, subkeys[i]); } // reverse the two 32-bit segments (left to right; right to left) long rl = (r& 0xFFFFFFFFL) << 32 | (l& 0xFFFFFFFFL); // apply the final permutation long fp = FP(rl); // return the message return fp; } publicstaticvoid decryptBlock( byte[] ciphertext, int ciphertextOffset, byte[] message, int messageOffset, byte[] key ) { long c = getLongFromBytes(ciphertext, ciphertextOffset); long k = getLongFromBytes(key, 0); long m = decryptBlock(c, k); getBytesFromLong(message, messageOffset, m); } publicstaticbyte[] decrypt(byte[] ciphertext, byte[] key) { byte[] message = newbyte[ciphertext.length]; for (int i = 0; i decryptBlock(ciphertext, i, message, i, key); } return message; } publicstaticbyte[] decryptCBC(byte[] ciphertext, byte[] key) { byte[] message = newbyte[ciphertext.length]; long k = getLongFromBytes(key, 0); long previousCipherBlock = IV; for (int i = 0; i long cipherBlock = getLongFromBytes(ciphertext, i); long messageBlock = decryptBlock(cipherBlock, k); messageBlock = messageBlock ^ previousCipherBlock; getBytesFromLong(message, i, messageBlock); previousCipherBlock = cipherBlock; } return message; } } 运行截图 4.D SS package DSS; import java.io.File; import java.io.FileInputStream; import java.io.FileNotFoundException; import java.io.FileOutputStream; import java.io.IOException; import java.security.Key; import java.security.KeyFactory; import java.security.KeyPair; import java.security.KeyPairGenerator; import java.security.PrivateKey; import java.security.PublicKey; import java.security.SecureRandom; import java.security.Signature; import java.security.spec.PKCS8EncodedKeySpec; import java.security.spec.X509EncodedKeySpec; import java.util.HashMap; import java.util.Map; import sun.misc.BASE64Decoder; import sun.misc.BASE64Encoder; public class DSS { public static final String KEY_ALGORITHM = "DSA"; public static final String SIGNATURE_ALGORITHM = "DSA"; public static final String DEFAULT_SEED = "abc"; //默认种子 public static final String PUBLIC_KEY = "DSAPublicKey"; public static final String PRIVATE_KEY = "DSAPrivateKey"; public static void main(String[] args) throws Exception { String str = new String(); File file=new File("DSS消息.txt"); try { FileInputStream in=new FileInputStream(file); // size 为字串的长度,这里一次性读完 int size=in.available(); byte[] buffer=new byte[size]; in.read(buffer); in.close(); str=new String(buffer,"GB2312"); } catch (IOException e) { // TODO Auto-generated catch block e.printStackTrace(); } byte[] data = str.getBytes(); Map PublicKey publicKey = (PublicKey) keyMap.get(PUBLIC_KEY); PrivateKey privateKey = (PrivateKey) keyMap.get(PRIVATE_KEY); System.out.println("私钥format:" + privateKey.getFormat()); System.out.println("公钥format:" + publicKey.getFormat()); // 产生签名 String sign = sign(data, getPrivateKey(keyMap)); byte bt[] = new byte[1024]; bt = sign.toString().getBytes(); try { FileOutputStream in = new FileOutputStream("DSS签名.txt"); try{ in.write(bt,0,bt.length); in.close(); }catch (IOException e) 信息安全管理系统 一、产品聚焦 1、随着企业信息化进程的不断推进,信息安全问题日益凸显。信息技术水平不断在提升的同时,为何信息泄露,信息安全事件仍然时有发生 2、对于信息安全事件为何我们不能更多的在“事前”及时的发现并控制,而是在“事后”进行补救 3、信息安全管理工作“三分技术、七分管理”的原因何在 4、信息安全管理工作种类繁多,安全管理人员疲于应付,是否有合适的管理手段对其归类,有的放矢,加强针对性、提升工作效率是否需要有持续提升信息安全意识和增强知识学习的管理体系 二、产品简介 该产品通过与企业信息安全管理的现状紧密结合,融合国际主流及先进的风险管理方法、工具、设计理念,有效结合国内外对信息安全管理工作提出的相关安全标准体系要求,通过建立企业信息安全风险全生命周期、全面风险来源、全目标管理的全方位风险管理模型,以监测预警防风险、风险流程查隐患、风险应对控事态、监督评价促改进、保障体系提意识,保证信息安全风险管理在企业的落地生效。 三、产品特点 1、业务的无缝集成 无缝集成企业终端防护类安全系统、边界防护类安全系统、系统防护类安全系统、数据防护类安全系统、综合监管类安全管理系统以及相关的基础认证和授权平台等,实现对信息安全事件引发因素的全面监测和智能分析,有的放矢的对信息安全工作进行管理。 2、“上医未病,自律慎独”的风险管理体系 目标鲜明、方法合理、注重实效,为企业信息化进程保驾护航。基于企业现有管理制度和安全防御体系构建,实现系统的行之有效、行之有依。 3、合理的改进咨询建议 通过系统建设对企业信息安全管理现状进行梳理和分析,提供合理有效的改进咨询建议。 4、创新实用的管理工具 蝴蝶结模型、风险矩阵、风险热图等主流风险管理模型的实用化创新应用;德尔菲打分法、层次分析法、灰色评价法等科学分析方法的灵活嵌入;正态分布、泊松分布等概率模型的预测分析,致力于提升风险管理工作的精细度和准确度。 5、预置的信息安全风险事件库 由信息安全及风险管理专家组成的专家团队结合国内外的相关信息安全管理标准梳理的风险事件库基础信息,可在系统建设初期提供有力的业务数据支持。 6、持续渐进的信息安全知识管理 信息安全风险知识管理不仅仅是信息安全相关知识的积累和技术的提升、还在于信息安全管理意识的提升,通过信息安全知识管理体系的建立,提升全员的信息安全管理意识,并提供最新的信息安全知识储备。 四、应用效果 对信息安全风险管理全过程的数据、重点关注的风险主题进行全方位的数据分析,采用科学合理的数据分析模型,以灵活多样化的图表进行展现以辅助决策。 五、产品功能 1、目标管理 维护企业信息安全战略目标、不同层级风险管理目标、目标预警指标、目标风险等。以目标为龙头开展企业信息安全风险管理工作。 2、风险识别 利用层次分析法逐层分析,识别企业信息安全工作中包含的资产、资产脆弱性和面临的威胁,全面辨识风险源并制定相应的防控措施,并针对风险事件制定缓解措施。 3、风险评估 创新利用科学合理的风险评估方法对威胁发生概率、严重程度进行评估,量化风险指数,借助评估工具得出防范风险优先级并对风险分布进行展示。 4、监测预警 依托企业现有的信息安全防范体系架构,设置风险监控点,以风险管理视角对各重要的信息安全指标进行实时的数据监控,发挥信息系统“摄像头”的职能,针对信息安全关注的重大风险进行实时预警提示,确保风险的提前警示和预先处理。 信息安全检查情况报告_情况报告 信息安全检查情况报告 局信息安全工作严格按照县信息化工作领导小组办公室的有关要求,对涉及到的信息安全方面进行全面自查,与上一年度相比信息安全工作取得新的进展。近年来我局无信息安全事故发生。 (二)2011年信息安全主要工作情况 1、信息安全组织机构落实情况 为规范信息公开工作,落实好信息安全的相关规定,我局成立了信息安全工作领导小组,落实了管理机构,由办公室负责信息安全的日常管理工作,明确了信息安全的主管领导、分管领导和具体管理人员。 2、日常信息安全管理落实情况 根据工作实际,我局信息安全工作主要涉及上级下发的涉密文件管理、政府信息公开工作信息管理、业务工作相关数据信息管理、根据这些实际,我局已从落实管理机构和人员、加强教育培训、更新设备、健全完善相关制度等方面对信息安全的人员、资产、运行和维护管理进行了落实。 (1)落实具体负责信息安全工作的人员,对涉密信息文件、材料实行专人管理;对重要办公区、办公计算机等进行严格管理,确保信息安全工作。 (2)结合工作实际,对涉密文件材料管理和计算机、移动存储设备等的维修、报废、销毁管理进行了规定。对日常信息办公软件、应用软件等的安装使用,均按照上级部门的要求和规定,严格进行操作管理。 3、安全防范措施落实情况 (1)涉密计算机经过了保密技术检查,并安装了防火墙。同时配置安装了专业杀毒软件,加强了在防篡改、防病毒、防攻击、防瘫痪、防泄密等方面的有效性。 (2)计算机都设有开机密码,由专人保管负责。同时,涉密计算机相互共享之间设有严格的身份认证和访问控制。 (3)网络终端没有违规上国际互联网及其他的信息网的现象,没有安装无线网络等。 (4)安装了针对移动存储设备的专业杀毒软件。 4、应急响应机制建设情况 (1)坚持和涉密计算机系统定点维修单位联系机关计算机维修事宜,并商定给予应急技术以最大程度的支持。 (2)严格文件的收发,完善了清点、修理、编号、签收制度,并要求信息管理员每天下班前进行系统备份。 (3)及时对系统和软件进行更新,对重要文件、信息资源做到及时备份,数据恢复。 信息安全管理系统的规范 第二部分:信息安全管理系统的规范 1 1. 范围 BS 7799的这个部分指明了对建立、实现和文档化信息安全管理系统(ISMSs)的需求。它指明了将要按照个别机构的需要而实现的安全控制的需求。 注:第一部分给出了对最佳惯例的推荐建议,这些惯例支持该规范中的需求。BS 7799的这个部分的条款4给出的那些控制目标和控制来自于BS 7799-1:1999并与改部分的内容保持一致。 2. 术语与定义 为了BS 7799的这个部分,BS 7799-1给出的定义适用于该部分,并有以下专用术语: 2.1 适用性说明 适用于机构的安全要求的目标和控制的批评。 3.信息安全管理系统的要求 3.1概要 机构应建立及维护一个信息安全管理系统,目的是保护信息资产,订立机构的风险管理办法、安全控制目标及安全控制,以及达到什么程度的保障。 3.2建立一个管理框架 以下的步骤是用来找出及记录安全控制目标及安全控制的(参看图一): a) 应定义信息安全策略; b) 应定义信息安全管理系统的范围,定义范围可以是机构的特征、位置、资产及 技术; c) 应进行合适的风险评估。风险评估应确认对资产的安全威胁、漏洞及对机构的 冲击,从而定出风险的严重程度; d) 根据机构的信息安全策略及所要求达到的保障程度定出要管理的风险; e) 从以下第四条款选出机构要实现的安全控制目标及要实施的安全控制; f) 应准备一份适用性声明书,说明选出哪些安全控制目标及安全控制以及选择的 原因。 以上步骤应定期重复,确定系统的适用性。 2 3.3实施 选出的安全控制目标及安全控制应由机构有效地执行,实施控制的执行程序是否有效应根据4.10.2的规定进行检查。 3.4文档 信息安全管理系统的说明文档应包括以下信息: a) 按照3.2所定的步骤实现的证据; b) 管理架构的总结,其中包括信息安全策略、在适用性声明书所提及的安全控制 目标和已经实现的安全控制; c) 为了实现3.3所指定的控制而采用的程序;这些程序应该刻画责任以及相关行 动; d) 覆盖该ISMS中的管理和操作的程序,这些程序应该指出有哪些责任及其有关 信息安全等级测评师测试题 信息安全等级测评师测试 一、单选题(14分) 1、下列不属于网络安全测试范畴的是( C ) A. 结构安全 B. 边界完整性检查 C. 剩余信息保护 D. 网络设备防护 2、下列关于安全审计的内容说法中错误的是( D )。 A. 应对网络系统中的网络设备运行情况、网络流量、用户行为等进行 日志记录。 B. 审计记录应包括:事件的日期和时间、用户、事件类型、事件是否 成功及其他与审计相关的信息。 C. 应能根据记录数据进行分析,并生成报表。 D. 为了节约存储空间,审计记录可以随意删除、修改或覆盖。 3、在思科路由器中,为实现超时10分钟后自动断开连接,实现的命令应 为下列哪一个。( A ) A. exec-timeout 10 0 B. exec-timeout 0 10 C. idle-timeout 10 0 D. idle-timeout 0 10 4、用于发现攻击目标。( A ) A. ping扫描 B. 操作系统扫描 C. 端口扫描 D. 漏洞扫描 5、防火墙提供的接入模式中包括。( ABCD ) A. 网关模式 B. 透明模式 C. 混合模式 D. 旁路接入模式 6、路由器工作在。( C ) A. 应用层 B. 链接层 C. 网络层 D. 传输层 7、防火墙通过__控制来阻塞邮件附件中的病毒。( A ) A.数据控制B.连接控制C.ACL控制D.协议控制 二、多选题(36分) 1、不同设VLAN之间要进行通信,可以通过__。( A B ) A交换机B路由器C网闸 D入侵检测 E入侵防御系统2、能够起到访问控制功能的设备有__。( ABD ) A网闸 B三层交换机 C入侵检测系统 D防火墙 3、路由器可以通过来限制带宽。( ABCD ) A.源地址 B.目的地址 C.用户 D.协议 4、IPSec通过实现密钥交换、管理及安全协商。(CD) A. AH B. ESP C. ISAKMP/Oakley D. SKIP 5、交换机可根据____来限制应用数据流的最大流量。( ACD ) A.IP地址 B.网络连接数 C.协议 D.端口 6、强制访问控制策略最显著的特征是_____。( BD ) A.局限性 B.全局性 C.时效性 D.永久性 7、防火墙管理中具有设定规则的权限。( CD ) A.用户 B.审计员 C.超级管理员 D.普通管理员 8、网络设备进行远程管理时,应采用协议的方式以防被窃听。 (AC) A. SSH B. HTTP C. HTTPS D. Telnet E.FTP 9、网络安全审计系统一般包括(ABC )。 A.网络探测引擎 B.数据管理中心C审计中心 D声光报警系统 篇一:网络与信息安全工作总结 农业局网络与信息安全检查 情况报告 今年以来,我局大力夯实信息化基础建设,严格落实信息系统安全机制,从源头做起,从基础抓起,不断提升信息安全理念,强化信息技术的安全管理和保障,加强对包括设备安全、网络安全、数据安全等信息化建设全方位的安全管理,以信息化促进农业管理的科学化和精细化。 一、提升安全理念,健全制度建设 我局结合信息化安全管理现状,在充分调研的基础上,制定了《保密及计算机信息安全检查工作实施方案》,以公文的形式下发执行,把安全教育发送到每一个岗位和人员。进一步强化信息化安全知识培训,广泛签订《保密承诺书》。进一步增强全局的安全防范意识,在全农业系统建立保密及信息安全工作领导小组,由书记任组长,局长为副组长,农业系统各部门主要负责同志为成员的工作领导小组,下设办公室,抽调精兵强将负责对州农业局及局属各事业单位保密文件和局上网机、工作机、中转机以及网络安全的日管管理与检查。局属各单位也相应成立了网络与信息安全领导小组。 二、着力堵塞漏洞,狠抓信息安全我局现有计算机37台,其中6台为工作机,1台中转机,每个工作人员使用的计算机按涉密用、内网用、外网用三种情况分类登记和清理,清理工作分为自我清理和检查两个步骤。清理工作即每个干部职工都要对自己使用的计算机(含笔记本电脑)和移动存储介质,按涉密用、内网用、外网用进行分类,并进行相应的信息清理归类,分别存储。检查组办公室成员对各类计算机和移动存储介质进行抽查,确保所有计算机及存储设备都符合保密的要求。 定期巡查,建立安全保密长效机制。针对不同情况采用分类处理办法(如更新病毒库、重装操作系统、更换硬盘等),并制定相应制度来保证长期有效。严肃纪律,认真学习和严格按照《计算机安全及保密工作条例》养成良好的行为习惯,掌握安全操作技能,强化安全人人有责、违规必究的责任意识和机制。 三、规范流程操作,养成良好习惯 我局要求全系统工作人员都应该了解信息安全形势,遵守安全规定,掌握操作技能,努力提高全系统信息保障能力,提出人人养成良好信息安全习惯“九项规范”。 1、禁止用非涉密机处理涉密文件。所有涉密文件必须在涉密计算机上处理(包括编辑、拷贝和打印),内外网计算机不得处理、保存标密文件。 2、禁止在外网上处理和存放内部文件资料。 3、禁止在内网计算机中安装游戏等非工作类软件。 4、禁止内网计算机以任何形式接入外网。包括插头转换、私接无线网络、使用3g上网卡、红外、蓝牙、手机、wifi等设备。 5、禁止非内网计算机未经检查和批准接入内网。包括禁止外网计算机通过插拔网线的方式私自连接内网。 6、禁止非工作笔记本电脑与内网连接和工作笔记本电脑与外网连接。 7、禁止移动存储介质在内、外网机以及涉密机之间交叉使用。涉密计算机、内网机、外网机使用的移动存储介质都应分开专用,外网向内网复制数据须通过刻录光盘单向导入。 8、所有工作机须要设臵开机口令。口令长度不得少于8位,字母数字混合。 9、所有工作机均应安装防病毒软件。软件必须及时更新,定期进行全盘扫描查杀病毒,系统补丁需及时更新。 四、检查发现的问题及整改 在对保密工作和计算机安全管理检查过程中也发现了一些不足,同时结合我局实际,今后要 工业控制系统信息安全管理制度 1 适用范围 为了规范公司工业控制系统的使用和操作,防止发生人为或意外损坏系统事故以及误操作引起的设备停运,保证工控系统的稳定运行,特制定本制度。 本制度适用于DCS及DEH系统以及辅控网DCS。 2 计算机使用管理 2.1 工程师站严格按照权限进行操作,无关人员不准使用。 2.2 工程师站、操作员站等人机接口系统应分级授权使用。严禁非授权人员使用工程师站的系统组态功能,工程师站用户的权限可以实施逻辑修改和系统管理工作;操作员站用户权限,查看运行状态画面,实施监控。 2.3 每三个月更改一次口令,同时检查每一级用户口令的权限设置应正确。口令字长应大于6个字符并由字母数字混合组成。修改后的口令应填写《DCS系统机器密码记录》,妥善保管。 2.4 计算机在使用过程中发生异常情况,立即停止当前操作,通知集控室负责人和相关维修人员。如服务器发生故障,按各《信息系统故障应急预案》操作,维修人员记录《软件故障处理和修改记录》。 2.5 使用工程师站计算机后,需详细填写《工程师站出入及机器使用记录》后方可离开。 3 软件保护 3.1 严禁在计算机控制系统中使用其他无关软件。除非软件升级或补丁的需要,严禁在计算机控制系统中使用U盘、光盘等。 3.2 禁止向DCS网络中连接系统外接计算机、手机。 3.3 在连接到DCS中的计算机上进行操作时,使用的可读写存储介质必须是固定的一个设备,并且在每次使用前对其进行格式化处理,然后才可以接入以上计算机。 4 软件的修改、保存及维护 4.1 更新、升级计算机系统软件、应用软件或下载数据,其存储介质须是本计算机控制系统专用存储介质,不允许与其他计算机系统交换使用。 4.2进行计算机软件、系统组态、设定值等修改工作,必须严格执行相关审批手续后方可工作,同时填写《组态及参数修改记录》,并及时做好修改后的数据备份工作。 5 软件和数据库备份 5.1 计算机控制系统的软件和数据库、历史数据应定期进行备份,完全备份间隔三个月一次,系统备份必须使用专用的U盘备份,并且由系统管理员进行相关操作。 5.2 对系统软件(包括操作系统和应用软件)的任何修改,包括版本升级和安装补丁,都应及时进行备份。 5.3备份结束后,在备份件上正确标明备份内容、对象,并做好记录,填写《DCS系统备份记录》。 5.4 DCS中各系统的备份必须由系统管理员定期手动进行,具体要求同上。 有限公司 2017年1月 1日 信息系统安全等级保护测评自查 (三级) 单位全称:XXX 项目联系人:XX X :XXX :XXX 1被测信息系统情况 1.1承载的业务情况 市XXX系统,XX年投入使用,包括X台服务器、X台网络设备和X台安全设备。市XXX系统是为市XXX(系统简介)。 1.2网络结构 给出被测信息系统的拓扑结构示意图,并基于示意图说明被测信息系统的网络结构基本情况,包括功能/安全区域划分、隔离与防护情况、关键网络和主机设备的部署情况和功能简介、与其他信息系统的互联情况和边界设备以及本地备份和灾备中心的情况。 市XXX系统由边界安全域、核心安全域和服务器安全域等三个功能区域组成,主要有XXX功能。各功能区都位于XX机房。具体拓扑如下: 图2-1 市XXX系统拓扑图 备注:需注明网络出口(电信,电子资源政务中心、XXX等) 1.3系统备案情况 市XXX系统备案为X级,系统备案编号为X,备案软件显示系统防护为SXAXGX 2系统构成 2.1机房 2.2网络设备 以列表形式给出被测信息系统中的网络设备。 2.3安全设备 以列表形式给出被测信息系统中的安全设备。 2.4服务器/存储设备 以列表形式给出被测信息系统中的服务器和存储设备,描述服务器和存储设备的项目包括设备名称、操作系统、数据库管理系统以及承载的业务应用软件系统。 1设备名称在本报告中应唯一,如xx业务主数据库服务器或xx-svr-db-1。 2.5终端 以列表形式给出被测信息系统中的终端,包括业务管理终端、业务终端和运维终端等。 2.6 业务应用软件 以列表的形式给出被测信息系统中的业务应用软件(包括含中间件等应用平台软件),描述项目包括软件名称、主要功能简介。 关于信息安全工作报告范文 根据《焦作市银行业金融机构信息安全工作指导意见》(焦银办发[20xx]8号)文件精神,我局有序开展了邮政金融信息安全工作,规范了邮政金融信息安全工作,市局领导对信息安全系统工作一直十分重视,成立了专门的邮政金融信息安全工作领导小组,建立健全了信息安全保障组织体系和有关规章制度,由局信息中心统一管理,各科室负责各自的网络信息安全工作。严格落实有关信息安全运行管理制度,采取了多种措施防范信息安全保密有关事件的发生,总体上看,我局信息安全工作做得比较扎实,效果也比较好。 现就我局20xx年度信息安全工作总结报告如下: 一、20xx年信息安全工作情况 1、信息安全组织管理。我局成立了以尚副局长为组长,程副行长为副组长,各业务部及县(市、区)邮政局、各县(市)支行负责人为成员的信息安全工作领导小组,全面负责信息安全工作。确定焦作市邮政信息技术中心信息安全管理工作的具体承办机构,信息技术中心主任为具体负责人,并配备专职信息安全管理员。 2、日常信息安全管理。在人员管理上,认真落实信息安全工作领导小组、安全管理工作的具体承办机构及信息安全员的职 责,制定了较为完善的检查信息安全和保密责任制建立并认真严格地落实情况,对于重要涉密电脑和设备,严禁人员在离岗离职信息的情况打开运行。对于违反信息安全管理制度规定造成信息安全事件的认真追究相关人员责任。在资产管理上,办公软件、应用软件等安装与使用情况严格按规定办理,计算机及相关设备维修维护管理、存储设备报废管理按保密相关要求执行,杜绝随意马虎。在运维管理上,信息系统运营和使用按相关权限进行管理、日常运维操作由具体负责人进行操作、定期进行安全日志备份和信息安全分析。 3、信息安全防护管理。在办公计算机和移动存储设备安全防护上。计算机采取集中安全管理措施,设置每台计算机账号口令随时更新。计算机互联网实行了实名接入、对计算机IP和MAC 地址进行绑定、指定固定IP地址,并安装防病毒防护软件,定期进行漏洞扫描、病毒木马检测。杜绝在非涉密和涉密信息系统间混用了计算机和移动存储设备, 禁止使用了非涉密计算机处理涉密信息等。 4、信息安全应急管理。为加强信息系统和网络安全运行,我局制定了本部门信息安全应急预案,认真组织开展了相应的宣贯培训。 5、信息安全教育培训。我局领导干部和部门负责人员全员 信息安全管理规范公司 版本信息 当前版本: 最新更新日期: 最新更新作者: 作者: 创建日期: 审批人: 审批日期: 修订历史 版本号更新日期修订作者主要修订摘要 Table of Contents(目录) 1. 公司信息安全要求 (5) 1.1信息安全方针 (5) 1.2信息安全工作准则 (5) 1.3职责 (6) 1.4信息资产的分类规定 (6) 1.5信息资产的分级(保密级别)规定 (7) 1.6现行保密级别与原有保密级别对照表 (7) 1.7信息标识与处置中的角色与职责 (8) 1.8信息资产标注管理规定 (9) 1.9允许的信息交换方式 (9) 1.10信息资产处理和保护要求对应表 (9) 1.11口令使用策略 (11) 1.12桌面、屏幕清空策略 (11) 1.13远程工作安全策略 (12) 1.14移动办公策略 (12) 1.15介质的申请、使用、挂失、报废要求 (13) 1.16信息安全事件管理流程 (14) 1.17电子邮件安全使用规范 (16) 1.18设备报废信息安全要求 (17) 1.19用户注册与权限管理策略 (17) 1.20用户口令管理 (18) 1.21终端网络接入准则 (18) 1.22终端使用安全准则 (18) 1.23出口防火墙的日常管理规定 (19) 1.24局域网的日常管理规定 (19) 1.25集线器、交换机、无线AP的日常管理规定 (19) 1.26网络专线的日常管理规定 (20) 1.27信息安全惩戒 (20) 2. 信息安全知识 (21) 2.1什么是信息? (21) 2.2什么是信息安全? (21) ISMS信息安全管理体系文件(全面)4第2页 2.2 术语和定义 下列文件中的条款通过本《ISMS信息安全管理体系文件》的引用而成为本《ISMS信息安全管理体系文件》的条款。凡是注日期的引用文件,其随后所有的修改单或修订版均不适用于本体系文件,然而,信息安全管理委员会应研究是否可使用这些文件的最新版本。凡是不注日期的引用文件、其最新版本适用于本信息安全管理手册。 ISO/IEC 27001,信息技术-安全技术-信息安全管理体系-概述和词汇 2.3引用文件 ISO/IEC 27001中的术语和定义适用于本手册。 本公司:上海海湃计算机科技有限公司 信息系统:指由计算机及其相关的和配套的设备、设施(含网络)构成的,且按照一定的应用目标和规则对信息进行采集、加工、存储、传输、检索等处理的人机系统。 计算机病毒:指编制或者在计算机程序中插入的破坏计算机功能或者毁坏数据,影响计算机使用,并能自我复制的一组计算机指令或者程序代码。 信息安全事件:指导致信息系统不能提供正常服务或服务质量下降的技术故障事件、利用信息系统从事的反动有害信息和涉 密信息的传播事件、利用网络所从事的对信息系统的破坏窃密事件。 相关方:关注本公司信息安全或与本公司信息安全绩效有利益关系的组织个人。主要为:政府、上级部门、供方、用户等。 2.3.1组织环境,理解组织及其环境 本公司在系统开发、经营、服务和日常管理活动中,确定与其目标相关并影响其实现信息安全管理体系预期结果的能力的外部和内部问题。 2.3.2 理解相关方的需求和期望 组织应确定: 1)与信息安全管理体系有关的相关方 2)这些相关方与信息安全有关的要求。 2.3.3 确定信息安全管理体系的范围 本公司应确定信息安全管理体系的边界和适用性,本公司信息安全管理体系的范围包括: 1)本公司的认证范围为:防伪票据的设计、开发所涉及的相关人员、部门和场所的信息安全管理活动。 2)与所述信息系统有关的活动 3)与所述信息系统有关的部门和所有员工; 信息安全等级保护初级测评师模拟试题 集团档案编码:[YTTR-YTPT28-YTNTL98-UYTYNN08] 信息安全等级测评师模拟考试 考试形式:闭卷考试时间:120分钟 一、单选题(每题1.5分,共30分) 1.以下关于等级保护的地位和作用的说法中不正确的是(c) A.是国家信息安全保障工作的基本制度、基本国策。 B.是开展信息安全工作的基本方法。 C.是提高国家综合竞争力的主要手段。 D.是促进信息化、维护国家信息安全的根本保障。 2.以下关于信息系统安全建设整改工作工作方法说法中不正确的是:(A) A.突出重要系统,涉及所有等级,试点示范,行业推广,国家强制执行。 B.利用信息安全等级保护综合工作平台使等级保护工作常态化。 C.管理制度建设和技术措施建设同步或分步实施。 D.加固改造缺什么补什么也可以进行总体安全建设整改规划。 3.以下关于定级工作说法不正确的是:(B)A A.确定定级对象过程中,定级对象是指以下内容:起支撑、传输作用的信息网络(包括专网、内网、外网、网管系统)以及用于生产、调度、管理、指挥、作业、控制、办公等目的的各类业务系统。 B.确定信息系统安全保护等级仅仅是指确定信息系统属于五个等级中的哪一个。 C.在定级工作中同类信息系统的安全保护等级不能随着部、省、市行政级别的降低而降低。 D.新建系统在规划设计阶段应确定等级,按照信息系统等级,同步规划、同步设计、同步实施安全保护技术措施和管理措施。 4.安全建设整改的目的是(D) (1)探索信息安全工作的整体思路;(2)确定信息系统保护的基线要求;(3)了解信息系统的问题和差距;(4)明确信息系统安全建设的目标;(5)提升信息系统的安全保护能力; A.(1)、(2)、(3)、(5) B.(3)、(4)、(5) 网络与信息安全工作总结 最近发表了一篇名为《网络与信息安全工作总结》的范文,觉得有用就收藏了,重新了一下发到这里[]。 网络与信息系统安全自查总结报告 市信息化领导小组办公室: 按照《印发张家界市重点单位网络与信息安全检查工作方案和信息安全自查操作指南 ___》(X信办[xx]X号,我司立即组织开展信息系统安全检查工作,现将自查情况汇报如下: 一、信息安全状况总体评价 我司信息系统运转以来,严格按照上级部门要求,积极完善各项安全制度、充分加强信息化安全工作人员教育培训、全面落实安全防范措施、全力保障信息安(: :网络与信息安全工作总结)全工作经费,信息安全风险得到有效降低,应急处置能力切实得到提高,保证了本会信息系统持续安全稳定运行。 二、信息安全工作情况 (一)信息安全组织管理 领导重视,机构健全。针对信息系统安全检查工作,理 事会高度重视,做到了 ___亲自抓,并成立了专门的信息安全工作领导小组,组长由XXX担任,副组长由XXX,成员由各科(室)、直属单位负责人组成,领导小组下设办公室,办公室设在XXX。建立健全信息安全工作制度,积极主动开展信息安全自查工作,保证了残疾人工作的良好运行,确保了信息系统的安全。 (二)日常信息安全管理 1、建立了信息系统安全责任制。按责任规定:安全小组对信息安全负首责,主管领导负总责,具体管理人负主责。 2、制定了《计算机和网络安全管理规定》。网站和网络有专人负责信息系统安全管理。 (三)信息安全防护管理 1、涉密计算机经过了保密技术检查,并安装了防火墙,加强了在防篡改、防病毒、防攻击、防瘫痪、防泄密等方面有效性。 2、涉密计算机都设有开机密码,由专人保管负责。 3、网络终端没有违规上国际互联网及其他的 ___的现象。 (四)信息安全应急管理 1、制定了初步应急预案,并随着信息化程度的深入,结合我会实际,不断进行完善。 2、坚持和涉密计算机系统定点维修单位联系机关计算机维修事宜,并给予应急技术最大支持。 3、严格文件的收发,完善了清点、、编号、签收制度,并要求信息管理员每天下班前进行存档。 4、及时对系统和软件进行更新,对重要文件、信息资源做到及时备份,数据恢复。 (五)信息安全教育培训 a* ILIMOOH 佛山市南海天富科技有限公司信息安全管理体系建设咨询服务项目 时间:2015年12月 信息化建设引言 随着我国中小企业信息化的普及,信息化给我国中小企业带来积极影响的同时也带来了信息安全方面的消极影响。一方面:信息化在中小企业的发展程中,对节约企业成本和达到有效管理的起到了积极的推动作用。另一方面伴随着全球信息化和网络化进程的发展,与此相关的信息安全问题也日趋严 重。 由于我国中小企业规模小、经济实力不足以及中小企业的领导者缺乏信息安全领域知识和意识,导致中小企业的信息安全面临着较大的风险,我国中企业信息化进程已经步入普及阶段,解决我国中小企业的信息安全问题已经不容缓。 通过制定和实施企业信息安全管理体系能够规范企业员工的行为,保证各种技术手段的有效实施,从整体上统筹安排各种软硬件,保证信息安全体系同工作的高效、有序和经济性。信息安全管理体系不仅可以在信息安全事故生后能够及时采取有效的措施,防止信息安全事故带来巨大的损失,而更重的是信息安全管理体系能够预防和避免大多数的信息安全事件的发生。 信息安全管理就是对信息安全风险进行识别、分析、采取措施将风险降到可接受水平并维持该水平的过程。企业的信息安全管理不是一劳永逸的,由 新的威胁不断出现,信息安全管理是一个相对的、动态的过程,企业能做到的 就是要不断改进自身的信息安全状态,将信息安全风险控制在企业可接受的围之内,获得企业现有条件下和资源能力范围内最大程度的安全。 在信息安全管理领域,三分技术,七分管理”的理念已经被广泛接受。结合 ISO/IEC27001信息安全管理体系,提出一个适合我国中小企业的信息安全管理的模型,用以指导我国中小企业的信息安全实践并不断提高中小企业的安全管 理能力。 IS027001信息安全管理体系框架建立 ISO27001信息安全管理体系框架的搭建必须按照适当的程序来进行(如下 ISO27001-2013管理评审输入报告汇总 拟定参与人:行政部、研发部、管代、总经理 拟定时间:2017年1月15日 拟定地点:公司会议室 管理层: 1安全方针和目标是正在实现过程中,考虑到刚刚实行体系暂不作调整。过去3个月中所取得的业绩比较良好,目标经考核基本能实现; 2管理人员和监督人员过去3个月中管理与监督的状况基本达到预期要求; 3管理体系运行受控 a. 最高管理者带动员工对满足顾客和法律法规要求的重要性具有明确的认识,能履行 其承诺,管理职责明确,重视并参与对信息安全管理体系的建立、保持和推动持续 改进活动。员工能准确答出公司信息安全方针和目标,体现了全员参与。但个别职 能部门信息安全活动和人员中有责任不到位的情况。 b. 建立的信息安全方针和信息安全目标适合于组织的特点,在组织内得到沟通和理解, 信息安全目标基本有可测量性;但部分信息安全分目标的适宜性需进一步修改,并 应对测算方法作进一步改善。 行政部: 1、员工培训教育在本年度进行了5次培训,培训结果基本满意。 2、需要不断提高员工的信息安全意识。 3、畅通顾客意见的渠道,加强收集顾客意见,增强重点项目、重点客户的意见反馈。 4、物理防范措施受条件所限只能满足最低要求,控制还算得当,未出现严重违反公司相关制度情况。 5、内外部员工的保密协议已经签署完毕,第三方的保密合同正在落实完善过程中。 6、体系组织结构合理,能覆盖全公司各个部门,岗位职责明确,相关书面材料尚在进一步调整过程。 研发部: 1尽快完成支持业务可持续性设备的科学演练,在演练过程中需要考虑信息安全。 2加强人员对纠正预防措施处理意见的学习,提高本公司纠正预防能力 3风险评估报告、可接受风险等级、报告中提出的薄弱点或威胁得到减缓和消除现状均能接受。 4其他部门对网络部的安全服务设置基本满意。 5针对信息实时备份需求,需要安排一定时间建设实时备份系统。 6需加强员工对软件及应用专业知识和相关法律法规的学习, 7完善应急预案编制,加强对威胁的认识。 8提高数据存储机房的管理水平。 9细化日常检测工作,提高工作效率。 管理者代表: 1、纠正措施和预防措施针对2个不符合项制定了纠正措施,纠正措施实施经跟踪证明有效。 2、法律法规收集齐备,经验证,均能得到满足,相关控制目标的完成情况良好,经考评也能达标,未发生客户投诉。 汇总人:__________________ 汇总日期:2017年1月15日 信息安全技术信息系统安全等级保护测评过程指南 引言 依据《中华人民共和国计算机信息系统安全保护条例》(国务院147号令)、《国家信息化领导小组关于加强信息安全保障工作的意见》(中办发[2003]27号)、《关于信息安全等级保护工作的实施意见》(公通字[2004]66号)和《信息安全等级保护管理办法》(公通字[2007]43号),制定本标准。 本标准是信息安全等级保护相关系列标准之一。 与本标准相关的系列标准包括: ——GB/T22240-2008信息安全技术信息系统安全等级保护定级指南; ——GB/T22239-2008信息安全技术信息系统安全等级保护基本要求; ——GB/TCCCC-CCCC信息安全技术信息系统安全等级保护实施指南; ——GB/TDDDD-DDDD信息安全技术信息系统安全等级保护测评要求。 信息安全技术 信息系统安全等级保护测评过程指南 1范围 本标准规定了信息系统安全等级保护测评(以下简称等级测评)工作的测评过程,既适用于测评机构、信息系统的主管部门及运营使用单位对信息系统安全等级保护状况进行的安全测试评价,也适用于信息系统的运营使用单位在信息系统定级工作完成之后,对信息系统的安全保护现状进行的测试评价,获取信息系统的全面保护需求。 2规范性引用文件 下列文件中的条款通过在本标准中的引用而成为本标准的条款。凡是注日期的引用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本标准,然而,鼓励根据本标准达成协议的各方研究是否使用这些文件的最新版本。凡是不注明日期的引用文件, 其最新版本适用于本标准。 GB/T5271.8信息技术词汇第8部分:安全GB17859-1999计算机信息系统安全保护等级划分准则GB/T22240-2008信息安全技术信息系统安全等级保护定级指南GB/T22239-2008信息安全技术信息系统安全等级保护基本要求GB/TCCCC-CCCC信息安全技术信息系统安全等级保护实施指南GB/TDDDD-DDDD信息安全技术信息系统安全等级保护测评要求《信息安全等级保护管理办法》(公通字[2007]43号) 3术语和定义 GB/T5271.8、GB17859-1999、GB/TCCCC-CCCC和GB/TDDDD-DDDD确立的以及下列的术语和定义适用于本标准。 3.1 信息安全自查工作总结 报告 集团公司文件内部编码:(TTT-UUTT-MMYB-URTTY-ITTLTY- 信息安全自查工作总结报告根据上级网络安全管理文件精神,**成立了网络信息安全工作领导小组,在组长***的领导下,制定计划,明确责任,具体落实,对***系统网络与信息安全进行了一次全面的调查。发现问题,分析问题,解决问题,确保了网络能更好地保持良好运行,为我市报业发展提供一个强有力的信息支持平台。 一、加强领导,成立了网络与信息安全工作领导小组 为进一步加强网络信息系统安全管理工作,***成立了网络与信息系统安全保密工作领导小组,做到分工明确,责任具体到人。安全工作领导小组组长为***,副组长***,成员有***、***。分工与各自的职责如下:***为计算机网络与信息系统安全保密工作第一责任人,全面负责计算机网络与信息安全管理工作。***负责计算机网络与信息安全管理工作的日常事务。***、***负责计算机网络与信息安全管理工作的日常协调、网络维护和日常技术管理工作。 二、***信息安全工作情况 安全管理方面,制定了***等管理制度。重要岗位人员全部签订安全保密协议,制定了《人员离职离岗安全规定》、《外部人员访问审批表》。存储介质管理,完善了《存储介质管理制度》,建立了***。运行维护管理,建立了《***运行维护操作记录表》,完善了《***日常运行维护制度》。 1、技术防护方面 网站服务器及计算机设置防火墙,拒绝外来恶意攻击,保障网络正常运行,安装正牌的防病毒软件,对计算机病毒、有害电子邮件采取有效防范,根据系统服务需求,按需开放端口,遵循最小服务配置原则。一旦发生网络信息安全事故应立即报告相关方面并及时进行协调处理。 2、应急处理方面 拥有专业技术团队,对突发网络信息安全事故可快速安全地处理。 3、容灾备份 对数据进行即时备份,当出现设备故障时,保证了数据完整。 公司信息安全管理制度 一、信息安全指导方针 保障信息安全,创造用户价值,切实推行安全管理,积极预防风险,完善控制措施,信息安全,人人有责,不断提高顾客满意度。 二、计算机设备管理制度 1、计算机的使用部门要保持清洁、安全、良好的计算机设备工作环境,禁止在计算机应用环境中放置易燃、易爆、强腐蚀、强磁性等有害计算机设备安全的物品。 2、非本单位技术人员对我单位的设备、系统等进行维修、维护时,必须由本单位相关技术人员现场全程监督。计算机设备送外维修,须经有关部门负责人批准。 3、严格遵守计算机设备使用、开机、关机等安全操作规程和正确的使用方法。任何人不允许带电插拨计算机外部设备接口,计算机出现故障时应及时向电脑负责部门报告,不允许私自处理或找非本单位技术人员进行维修及操作。 三、操作员安全管理制度 (一)操作代码是进入各类应用系统进行业务操作、分级对数据存取进行控制的代码。操作代码分为系统管理代码和一般操作代码。代码的设置根据不同应用系统的要求及岗位职责而设置; (二)系统管理操作代码的设置与管理 1、系统管理操作代码必须经过经营管理者授权取得; 2、系统管理员负责各项应用系统的环境生成、维护,负责一般操作代码的生成和维护,负责故障恢复等管理及维护; 3、系统管理员对业务系统进行数据整理、故障恢复等操作,必须有其上级授权; 4、系统管理员不得使用他人操作代码进行业务操作; 5、系统管理员调离岗位,上级管理员(或相关负责人)应及时注销其代码并生成新的系统管理员代码; (三)一般操作代码的设置与管理 1、一般操作码由系统管理员根据各类应用系统操作要求生成,应按每操作用户一码设置。 2、操作员不得使用他人代码进行业务操作。 3、操作员调离岗位,系统管理员应及时注销其代码并生成新的操作员代码。 四、密码与权限管理制度 1、密码设置应具有安全性、保密性,不能使用简单的代码和标记。密码是保护系统和数据安全的控制代码,也是保护用户自身权益的控制代码。密码分设为用户密码和操作密码,用户密码是登陆系统时所设的密码,操作密码是进入各应用系统的操作员密码。密码设置不应是名字、生日,重复、顺序、规律数字等容易猜测的数字和字符串; 2、密码应定期修改,间隔时间不得超过一个月,如发现或怀 信息安全等级保护测评体系建设与测评工作规范性文件 信息安全等级测评机构 能力要求使用说明 (试行) 200×-××-××发布200×-××-××实施公安部信息安全等级保护评估中心 信息安全等级测评机构能力要求使用说明 目录 1范围 (3) 2名词解释 (3) 3基本条件 (3) 4组织管理能力 (4) 5测评实施能力 (6) 6设施和设备安全与保障能力 (10) 7质量管理能力 (12) 8规范性保证能力 (13) 9风险控制能力 (16) 10可持续性发展能力 (17) 11测评机构能力约束性要求 (18) 信息安全等级测评机构能力要求使用说明 前言 公安部颁布《关于推动信息安全等级保护测评体系建设和开展等级测评工作的通知》(公信安[2010]303号),决定加快等级保护测评体系建设工作。信息安全等级测评机构的建设是测评体系建设的重要内容,为确保有效指导测评机构的能力建设,规范其测评活动,满足信息安全等级保护工作要求,特制定本规范。 《信息安全等级测评机构能力要求》(以下简称《能力要求》)是等级保护测评体系建设指导性文件之一。本规范吸取国际、国内测评与检查机构能力评定的相关内容,结合信息安全等级测评工作的特点,对测评机构的组织管理能力、测评实施能力、设施和设备安全与保障能力、质量管理能力、规范性保证能力、风险控制能力、可持续性发展能力等提出基本能力要求,为规范等级测评机构的建设和管理,及其能力评估工作的开展提供依据。 信息安全等级测评机构能力要求使用说明 信息安全等级测评机构能力要求使用说明 1范围 本规范规定了测评机构的能力要求。 本规范适用于测评机构的建设和管理以及对测评机构能力进行评估等活动。 2名词解释 2.1等级测评 等级测评是指测评机构依据国家信息安全等级保护制度规定,按照有关管理规范和技术标准,对非涉及国家秘密信息系统安全等级保护状况进行检测评估的活动。 2.2等级测评机构 等级测评机构,是指具备测评机构基本条件,经能力评估和审核,由省级以上信息安全等级保护工作协调(领导)小组办公室推荐,从事等级测评工作的机构。 3基本条件 依据《信息安全等级保护测评工作管理规范》(试行),信息安全等级测评机构(以下简称测评机构)应当具备以下基本条件: a)在中华人民共和国境内注册成立(港澳台地区除外); b)由中国公民投资、中国法人投资或者国家投资的企事业单位(港澳台地区除外);(具 体要求参见8.2.1) c)产权关系明晰,注册资金100万元以上;(具体要求参见8.2.2) d)从事信息系统检测评估相关工作两年以上,无违法记录;(具体要求参见5.2.1) e)工作人员仅限于中华人民共和国境内的中国公民,且无犯罪记录;(具体要求参见 8.2.1) f)具有满足等级测评工作的专业技术人员和管理人员,测评技术人员不少于10人; g)具备必要的办公环境、设备、设施,使用的技术装备、设施应当符合《信息安全等 级保护管理办法》对信息安全产品的要求;(具体要求参见6.1) h)具有完备的保密管理、项目管理、质量管理、人员管理和培训教育等安全管理制度; (具体要求参见4.5) i)对国家安全、社会秩序、公共利益不构成威胁; 信息安全工作总结 农业局网络与信息安全检查 情况报告 今年以来,我局大力夯实信息化基础建设,严格落实信息系统安全机制,从源头做起,从基础抓起,不断提升信息安全理念,强化信息技术的安全管理和保障,加强对包括设备安全、网络安全、数据安全等信息化建设全方位的安全管理,以信息化促进农业管理的科学化和精细化。 一、提升安全理念,健全制度建设 我局结合信息化安全管理现状,在充分调研的基础上,制定了《保密及计算机信息安全检查工作实施方案》,以公文的形式下发执行,把安全教育发送到每一个岗位和人员。进一步强化信息化安全知识培训,广泛签订《保密承诺书》。进一步增强全局的安全防范意识,在全农业系统建立保密及信息安全工作领导小组,由书记任组长,局长为副组长,农业系统各部门主要负责同志为成员的工作领导小组,下设办公室,抽调精兵强将负责对州农业局及局属各事业单位保密文件和局上网机、工作机、中转机以及网络安全的日管管理与检查。局属各单位也相应成立了网络与信息安全领导小组。 二、着力堵塞漏洞,狠抓信息安全 我局现有计算机37台,其中6台为工作机,1台中转机,每个工作人员使用的计算机按涉密用、内网用、外网用三种情况分类登记和清理,清理工作分为自我清理和检查两个步骤。清理工作即每个干部职工都要对自己使用的计算机(含笔记本电脑)和移动存储介质,按 涉密用、内网用、外网用进行分类,并进行相应的信息清理归类,分别存储。检查组办公室成员对各类计算机和移动存储介质进行抽查,确保所有计算机及存储设备都符合保密的要求。 定期巡查,建立安全保密长效机制。针对不同情况采用分类处理办法(如更新病毒库、重装操作系统、更换硬盘等),并制定相应制度来保证长期有效。严肃纪律,认真学习和严格按照《计算机安全及保密工作条例》养成良好的行为习惯,掌握安全操作技能,强化安全人人有责、违规必究的责任意识和机制。 三、规范流程操作,养成良好习惯 我局要求全系统工作人员都应该了解信息安全形势,遵守安全规定,掌握操作技能,努力提高全系统信息保障能力,提出人人养成良好信息安全习惯“九项规范”。 1、禁止用非涉密机处理涉密文件。所有涉密文件必须在涉密计算机上处理(包括编辑、拷贝和打印),内外网计算机不得处理、保存标密文件。 2、禁止在外网上处理和存放内部文件资料。 3、禁止在内网计算机中安装游戏等非工作类软件。 4、禁止内网计算机以任何形式接入外网。包括插头转换、私接无线网络、使用3g上网卡、红外、蓝牙、手机、wifi等设备。 5、禁止非内网计算机未经检查和批准接入内网。包括禁止外网计算机通过插拔网线的方式私自连接内网。 6、禁止非工作笔记本电脑与内网连接和工作笔记本电脑与外网连接。信息安全管理系统

信息安全检查情况报告_情况报告.doc

信息安全管理系统的规范

信息安全等级测评师测试题

网络信息安全工作总结

工业控制系统信息安全管理制度(修订版)

信息安全等级保护测评自查

关于信息安全工作报告范文

信息安全系统管理系统要求规范

ISMS信息安全管理体系文件(全面)2完整篇.doc

信息安全等级保护初级测评师模拟试题

2020年网络与信息安全工作总结

信息安全管理体系建设

ISO27001-2013管理评审输入报告汇总

信息系统安全等级保护测评过程指南

信息安全自查工作总结报告

公司信息安全管理制度

信息安全等级测评机构能力要求使用说明(试 行)

信息安全工作总结(多篇)