如何在SonicWALL防火墙上配置静态路由

- 格式:pdf

- 大小:78.72 KB

- 文档页数:4

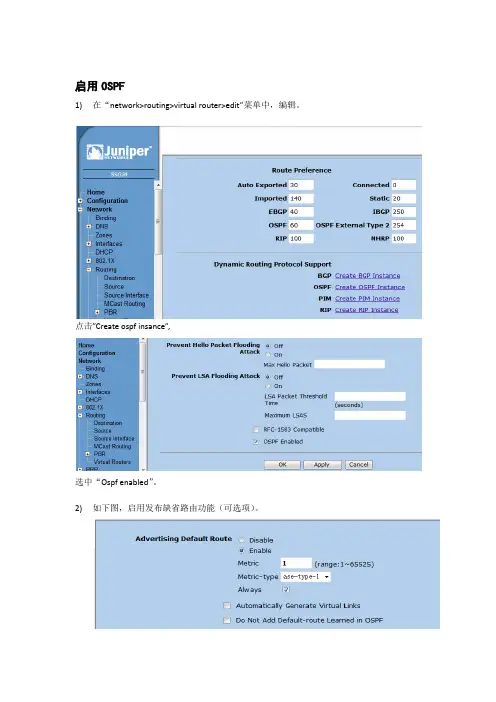

启用OSPF1)在“network>routing>virtual router>edit”菜单中,编辑。

点击”Create ospf insance”,选中“Ospf enabled”。

2)如下图,启用发布缺省路由功能(可选项)。

编辑接口1)进入OSPF编辑界面点击config,如下图:选中要启用OSPF协议的接口,选中,点击add.2)在接口视图下,选中“enable”,如下图:引入静态路由到OSPF发布域1)建立1条静态路由(注意metric为1),如下图:2)在network>routing>virtual routers,点击“route map”,点击NEW,新建如下:以上表示只是重发布metric为1的静态路由到ospf 域中去。

备注说明:●以上是通过匹配静态路由的metric值来发布路由,也可通过匹配新建静态路由时的tag值,来发布静态路由,如下图。

●也可通过匹配静态路由的转发接口来发布路由,如下图表示从ethernet0/2转发的静态路由都发布到ospf域:●在同一个map的同一个sequence no中,metric、tag、interface如果同时选中的话,表示这3个值都要同时匹配,才能发布。

●如果想匹配其中一个metrci值、tag值或interface就发布的话,可在同一个map下,新建不同的sequence no,分别选中metrci值、tag值或interface。

3)在network>routing>virtual routers(ospf),点击add,如下:这样就把static列表的静态路由发布到ospf路由域中了。

引入接口直连路由到OSPF发布域1)在network>routing>virtual routers菜单中,点击Access list,新建access list ,2)在router map 中,新建route map,如下:备注说明:只有匹配Access list 10(网段是100.100.100.0/24)的接口直连路由才发布到OSPF 路由域。

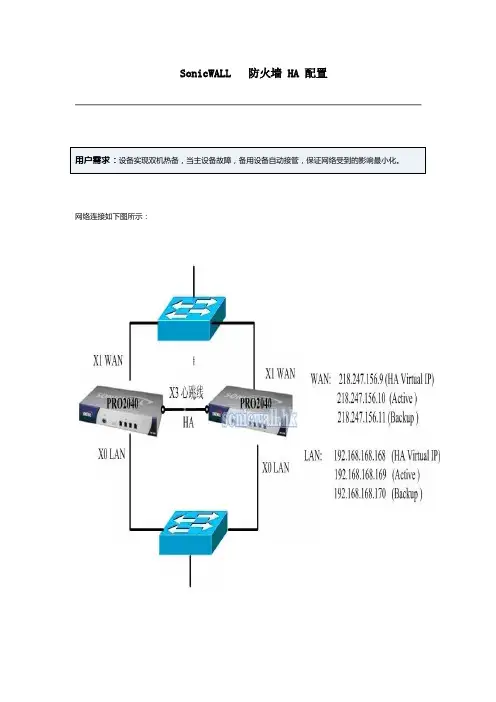

SonicWALL 防火墙 HA 配置网络连接如下图所示:SonicWALL HA是Active/Passive方式的HA,配置界面相当简单,所有配置只需要在主设备上配置,备用设备会自动同步主设备的配置。

配置主设备时,不要打开备用设备电源,待主设备配置完毕之后,连接好物理线路,打开备用设备电源,备用设备自动与主设备同步全部的配置信息。

注意:备用设备要和主设备采用同样的操作系统版本号。

如果备用设备启用UTM的功能,那么备用设备要提前注册,拿到全部的UTM的授权。

主设备的UTM License不会同步到备用设备。

1.进入主设备的管理界面https://192.168.168.168, 默认的LAN口IP地址,用户名是 admin, 密码password2.进入Network->Interfaces界面,配置X1口(WAN),X0口(LAN)的IP地址。

这里X1口是WAN口,IP 地址218.247.156.9, 这个地址将成为HA发生切换之后WAN口的虚拟地址,从WAN外部通过218.247.156.9能访问到当前工作的设备,即如果主设备宕机,那么通过这个地址访问到的是备用设备。

X0 口IP地址用默认的 192.168.168.168. 这个地址将成为HA发生切换之后LAN口的虚拟地址,从LAN 内部通过192.168.168.168能访问到当前工作的设备,即如果主设备宕机,那么通过这个地址访问到的是备用设备。

3.进入Hardware Failover->Setting 界面,选中Enable Hardware Failover激活HA配置,点右上角的Apply按钮使HA生效。

如果希望主设备恢复后立刻切换回到主设备工作,那么选中Enable Preempt Mode,点右上角的Apply按钮使之生效.4.进入Hardware Failover->Monitoring界面,点X0口的配置按钮,5.在Interface X0 Monitoring Settings界面的Primary IP Address, Backup IP Address分别填写主/备设备的管理IP地址。

SonicWall的路由策略主要包括以下几个步骤:

1. 建立地址对象:为需要通信的网络建立地址对象。

如果已经建立了多个地址对象,可以建立一个地址组,以便一次性配置路由。

2. 添加路由:在SonicWall防火墙上,选择添加路由。

源地址就是服务器IP,目的地可以是任意地址,服务可以是任意服务,接口是连接服务器的接口,网关是服务器的默认网关。

点击“OK”完成配置。

3. 配置等价路由:等价路由(ECMP)是一种到达同一目的IP或目的网段的路由策略,当存在多条Cost值相等的不同路由路径时,ECMP可以提高数据传输的效率和稳定性。

在SonicWall防火墙上配置ECMP时,需要确保目的IP或网段在多个路由策略中都存在,并且Cost值相等。

以上是SonicWall路由策略的基本步骤,具体操作可能会因产品型号和操作系统版本而有所不同。

建议参考SonicWall 官方文档或联系技术支持获取具体操作指南。

SonicWALL 防火墙配置NA T Loopback本文适用于:涉及到的 Sonicwall 防火墙Gen5 TZ系列: TZ 100/W, TZ 200/W, TZ 210/WirelessGen4: PRO系列: PRO 5060, PRO 4100, PRO 4060,PRO 3060, PRO 2040, PRO 1260Gen4: TZ系列: TZ 190/W, TZ 180/W, TZ 170/W/SP/SP Wireless固件/软件版本:所有SonicOS增强版版本服务: NAT Policy, Firewall Access Rules, Firewall Services功能与应用NAT Loopback 功能使内网中的 PC 能通过域名方式来 HTTP/SMTP/POP3/Ping 内网中的服务器而不需要使用到内部 DNS 解析,解决了一些企业没有内部 DNS 服务器的问题。

此外,Internet 上的 PC 能通过域名方式 HTTP/SMTP/POP3/Ping 方式访问内网的服务器。

1.设置 LAN = 172.16.9.251,255.255.255.02.设置 WAN = 203.169.154.29,255.255.255.224 网关 = 203.169.154.1,255.255.255.224,如下图:3.进入 Network->Address Objects 页面,配置 2 个地址对象4.接下来,我们需要创建一个包含 HTTP、SMTP、POP3 以及 ping 等服务的服务组,增加 ping 的目的是仅作为临时示范用途,实际中一般不使用5.进入 Firewall->Services 页面,点击 Custom Services 按钮,点击 Add Group添加一个服务组,如图所示:6.进入 Network->NAT Policies 页面,点击 Add 按钮,添加一条 203.169.154.28到 172.16.8.242 的Internet流量7.点击 OK 完成配置8.接下来,需要关注一下内网的 PC(172.16.9.x)了,内网 PC 的源地址将被 NAT 成 203.169.154.29(即 WAN 端口的 IP 地址)并重新进入(Loopback)到防火墙里并被传送到内网上的 web/mail 服务器,参见下图配置:9.点击 OK 完成配置10.在 PC 上,进入目录 c:\winnt\systems32\drivers\etc\hosts file 11.参照下图编辑 hosts 文件提示:编辑此文件的目的是因为本测试案例中没有相应的 DNS 服务器来解析域名与 IP地址203.169.154.28 之间的对应关系。

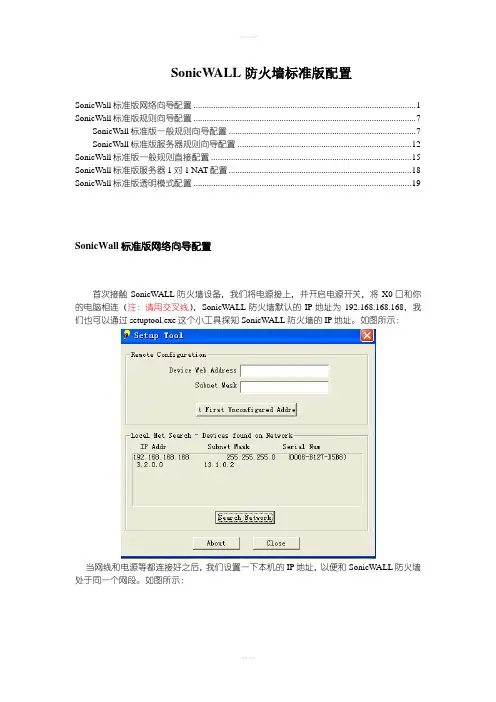

SonicWALL防火墙标准版配置SonicWall标准版网络向导配置 (1)SonicWall标准版规则向导配置 (7)SonicWall标准版一般规则向导配置 (7)SonicWall标准版服务器规则向导配置 (12)SonicWall标准版一般规则直接配置 (15)SonicWall标准版服务器1对1 NA T配置 (18)SonicWall标准版透明模式配置 (19)SonicWall标准版网络向导配置首次接触SonicWALL防火墙设备,我们将电源接上,并开启电源开关,将X0口和你的电脑相连(注:请用交叉线),SonicWALL防火墙默认的IP地址为192.168.168.168,我们也可以通过setuptool.exe这个小工具探知SonicW ALL防火墙的IP地址。

如图所示:当网线和电源等都连接好之后,我们设置一下本机的IP地址,以便和SonicWALL防火墙处于同一个网段。

如图所示:设置好IP地址后,我们在IE浏览器的地址栏输入SonicWALL防火墙的IP地址,点next,提示我们是否修改管理员密码,暂时不修改,点next,提示我们修改防火墙的时区,我们选择中国的时区。

点next,提示我们设置W AN口的地址获取类型,这时候,我们需要和ISP相联系,并选择相关的类型,这里以静态地址为例:我们点next,输入相关的信息,IP地址、掩码、网关、DNS服务器等,如果不知道此处该如何设置,请和你的ISP联系。

点next,提示我们设置LAN口的IP和掩码,我们根据自己的规划和网络的实际情况设置,此处我没有修改。

点next,防火墙询问我们在LAN口是否开启DHCP server的功能,并是否是默认的网段,我们可根据实际情况做调整,决定开始或关闭,以及网段地址等,如下图:点next,防火墙将把前面做的设置做一个摘要,以便我们再一次确认是否设置正确,如果有和实际不符的地方,可以点back返回进行修改。

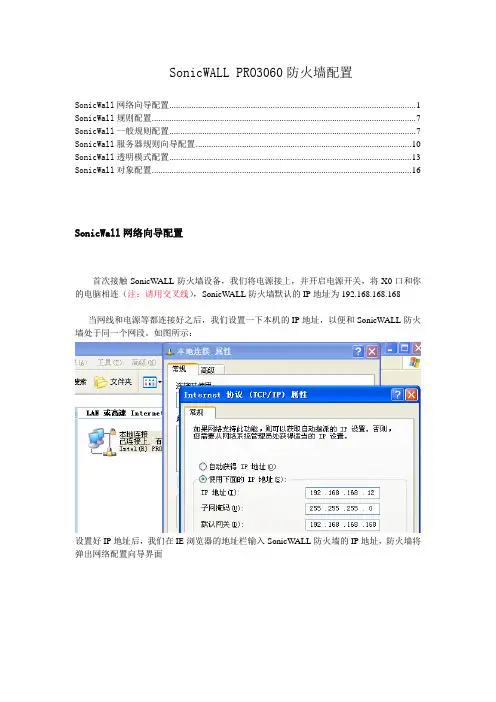

SonicWALL PRO3060防火墙配置SonicWall网络向导配置 (1)SonicWall规则配置 (7)SonicWall一般规则配置 (7)SonicWall服务器规则向导配置 (10)SonicWall透明模式配置 (13)SonicWall对象配置 (16)SonicWall网络向导配置首次接触SonicW ALL防火墙设备,我们将电源接上,并开启电源开关,将X0口和你的电脑相连(注:请用交叉线),SonicWALL防火墙默认的IP地址为192.168.168.168当网线和电源等都连接好之后,我们设置一下本机的IP地址,以便和SonicWALL防火墙处于同一个网段。

如图所示:设置好IP地址后,我们在IE浏览器的地址栏输入SonicWALL防火墙的IP地址,防火墙将弹出网络配置向导界面点next,提示我们是否修改管理员密码,根据需要我们将密码设置为实际密码,点next,提示我们修改防火墙的时区,我们选择中国的时区。

点next,提示我们设置W AN口的地址获取类型,这时候,我们需要和ISP相联系,并选择相关的类型,这里以静态地址为例:点next,输入相关的信息,IP地址、掩码、网关、DNS服务器等,如果不知道此处该如何设置,请和你的ISP联系。

点next,提示我们设置LAN口的IP和掩码,我们根据自己的规划和网络的实际情况设置,此处我没有修改。

点next,设置DHCP server的相关配置,如果不开启,把勾取消即可。

点next,点apply,设置生效。

点close,回到登陆界面输入帐号密码后,点login当把配置做好以后,我们将防火墙的X1口接到ISP进来的网线上,将X0口接到内网交换机上。

SonicWall规则配置SonicWall一般规则配置这时,我们已经可以访问外网了。

此时的策略是默认允许内网的所有机器可以任意的访问外网,为了符合公司的安全策略,我们如果要相关的安全策略,限制一些访问的协议。

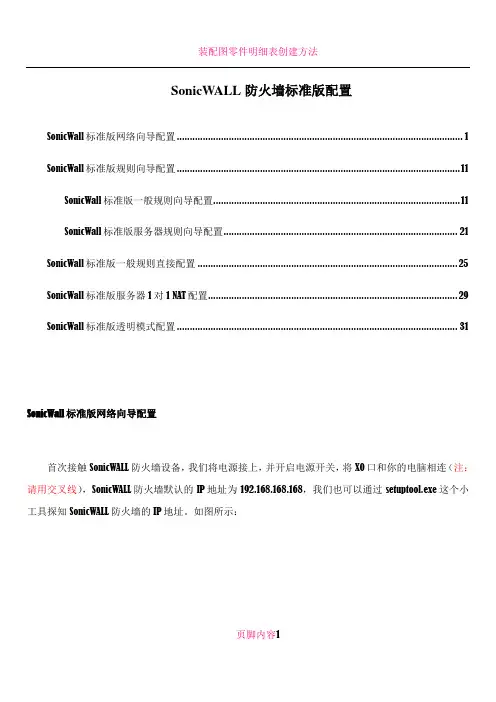

SonicWALL防火墙标准版配置SonicWall标准版网络向导配置 (1)SonicWall标准版规则向导配置 (11)SonicWall标准版一般规则向导配置 (11)SonicWall标准版服务器规则向导配置 (21)SonicWall标准版一般规则直接配置 (25)SonicWall标准版服务器1对1 NAT配置 (29)SonicWall标准版透明模式配置 (31)SonicWall标准版网络向导配置首次接触SonicWALL防火墙设备,我们将电源接上,并开启电源开关,将X0口和你的电脑相连(注:请用交叉线),SonicWALL防火墙默认的IP地址为192.168.168.168,我们也可以通过setuptool.exe这个小工具探知SonicWALL防火墙的IP地址。

如图所示:页脚内容1当网线和电源等都连接好之后,我们设置一下本机的IP地址,以便和SonicWALL防火墙处于同一个网段。

如图所示:设置好IP地址后,我们在IE浏览器的地址栏输入SonicWALL防火墙的IP地址,页脚内容2点next,提示我们是否修改管理员密码,页脚内容3暂时不修改,点next,提示我们修改防火墙的时区,我们选择中国的时区。

页脚内容4点next,提示我们设置WAN口的地址获取类型,这时候,我们需要和ISP相联系,并选择相关的类型,这里以静态地址为例:页脚内容5我们点next,输入相关的信息,IP地址、掩码、网关、DNS服务器等,如果不知道此处该如何设置,请和你的ISP联系。

页脚内容6点next,提示我们设置LAN口的IP和掩码,我们根据自己的规划和网络的实际情况设置,此处我没有修改。

页脚内容7点next,防火墙询问我们在LAN口是否开启DHCP server的功能,并是否是默认的网段,我们可根据实际情况做调整,决定开始或关闭,以及网段地址等,如下图:页脚内容8点next,防火墙将把前面做的设置做一个摘要,以便我们再一次确认是否设置正确,如果有和实际不符的地方,可以点back返回进行修改。

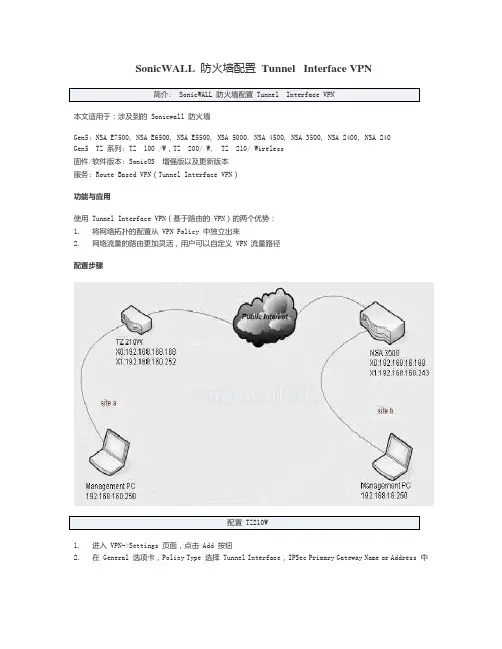

SonicWALL 防火墙配置Tunnel Interface VPN简介: SonicWALL 防火墙配置 Tunnel Interface VPN本文适用于:涉及到的 Sonicwall 防火墙Gen5: NSA E7500, NSA E6500, NSA E5500, NSA 5000, NSA 4500, NSA 3500, NSA 2400, NSA 240Gen5 TZ 系列: TZ 100 /W,TZ 200/ W, TZ 210/ Wireless固件/软件版本: SonicOS 增强版以及更新版本服务: Route Based VPN(Tunnel Interface VPN)功能与应用使用 Tunnel Interface VPN(基于路由的 VPN)的两个优势:1. 将网络拓扑的配置从 VPN Policy 中独立出来2. 网络流量的路由更加灵活,用户可以自定义 VPN 流量路径配置步骤配置 TZ210W1. 进入 VPN->Settings 页面,点击 Add 按钮2. 在 General 选项卡,Policy Type 选择 Tunnel Interface,IPSec Primary Gateway Name or Address 中输入 VPN 对端的 WAN 口地址,本例中为在 Proposals 选项卡,VPN 两端保持一致4.进入 Network->Routing 页面,点击 Add 按钮添加一条路由策略,在 Destination选择 Create new address object…,如图所示:Interface 选择之前在 VPN->Settings 页面添加的 VPN Policy5. 点击 OK 完成配置6. 配置完成的路由策略如图所示配置 NSA35001. 进入 VPN->Settings 页面,点击 Add 按钮2. 在 General 选项卡,Policy Type 选择 Tunnel Interface,IPSec Primary GatewayName or Address 中输入VPN 对端的WAN 口地址,本例中为进入 Network->Routing 页面,点击 Add 按钮添加一条路由策略,在 Destination选择 Create new address object…,如图所示:Interface 选择之前在 VPN->Settings 页面添加的 VPN Policy4. 点击 OK 完成配置5. 配置完成的路由策略如图所示SonicWall防火墙快速安装手册声明:本手册是由深圳市福义轩信息技术有限公司制作,未经深圳市福义轩信息技术有限公司授权严禁传播,一经发现深圳市福义轩信息技术有限公司将保留法律手段.1、将本机网卡地址配置为(除外)、子网掩码为:网关和DNS暂时不用配置。

sonicwall防火墙设置方法有哪些sonicwall防火墙想要设置下!用什么方法好呢?下面由店铺给你做出详细的sonicwall防火墙设置方法介绍!希望对你有帮助!sonicwall防火墙设置方法一:假设你要把服务器192.168.3.5的80端口映射出去,其中192.168.3.5做好了花生壳(或者你外网是个固定IP)首先到network→Services里,点击添加新建一个端口。

名称:TCP80,类型TCP,端口范围80-80.然后在SonicWALL右上角你可以看到一个三角形的按钮,叫Wizards ,点击那个按钮。

在弹出的页面中选择Public Server Wizard ,点击next,Server Type选择other,Services 就选择你刚才建立的TCP80,点击下一步Server Name就是你在防火墙上看到服务器的名字(以后可以在防火墙规则以及NAT规则里看到这个),随便起个自己认识的就行,Server Private IP Address就是你服务器的内网IP(192.168.3.5) 点击下一步之后,会出现Server Public IP Address,这个如果你是ADSL拨号的就不用管(如果是固定IP的话就填你的外网IP,不过这里一般防火墙会帮你自动填入)直接点击下一步,之后就会出来确认信息,点击apply应用设置即可。

等向导弹出结束按钮,按close退出即可。

至此,完成服务器192.168.3.5的80端口发布。

备注:默认情况下80口是被运营商封堵的,如果需要使用80端口直接打开,就必须去运营商处进行备案。

你也可以发布成其他端口,然后采用IP+端口号(例如202.96.133.22:8888)这样的进行访问。

sonicwall防火墙设置方法二:配置连接有三个基本步骤:配置SonicWALL防火墙,创建配置账户,安装和配置SonicWALL Global Client。

静态路由配置的一般步骤

静态路由配置的一般步骤如下:

1. 确定网络拓扑:了解网络拓扑,确定哪些网络需要进行路由配置。

2. 选择路由器:根据网络拓扑和需要配置路由的网络数量,选择合适的路由器。

3. 进入路由器配置模式:通过命令行界面(CLI)或其他管理界面进入路由器的配置模式。

4. 配置路由器接口:为每个需要进行路由配置的网络接口分配IP地址,并启动接口。

5. 启用路由:启用路由器上的路由功能,使其能够进行路由转发。

6. 配置静态路由:通过命令行界面输入相关命令来配置路由器上的静态路由信息。

静态路由可以手动配置,并且需要指定目标网络、下一跳地址和出接口。

7. 验证配置:通过测试或查看路由表等方式验证路由配置的是否正确和生效。

8. 保存配置:将路由器配置保存到存储设备中,以便在重启后能够恢复配置。

9. 定期维护和更新:定期维护和更新路由配置,根据网络变化进行调整和优化。

请注意,以上步骤只是一般步骤,具体配置步骤可能有所不同,取决于使用的路由器型号和操作系统。

配置静态路由静态路由和动态路由是路由协议中的两种主要类型。

在网络环境中,静态路由通常被用来手动配置路由的表项。

静态路由表项是由网络管理员手工创建的,并且与网络拓扑基本相同,这样就可以在静态路由中定制路由信息并精确地控制数据流。

接下来,我们将说明如何配置静态路由。

配置静态路由的步骤:Step 1:登陆网络设备使用SSH协议,从管理员工作站连接到网络设备。

Step 2:配置局域网地址在路由器上配置局域网地址,确保其可以作为静态路由的源。

Step 3:选择静态路由协议在网络中,使用不同的协议来实现静态路由。

常见的静态路由协议包括RIP和OSPF。

根据需要,选择多路复用协议。

Step 4:配置静态路由表项为了在网络中实现静态路由,需要手动配置静态路由表项。

静态路由表项基于目标子网以及该子网的下一跳IP地址。

静态路由表项必须精确地匹配网络拓扑,而动态路由通常可以自适应变化的拓扑。

以下是静态路由表项的基本格式:```ip route目标子网子网掩码下一跳IP地址```例如,在一个包含10台计算机的小型公司中,路由器内网接口的IP地址为10.0.0.1,要将包含所有这些计算机的子网路由到一个ISP的路由器,路由器的IP地址为209.165.200.226。

在这种情况下,可以使用以下静态路由表项:```ip route 10.0.0.0 255.255.255.0 209.165.200.226```将此静态路由项添加到网络设备的静态路由表中。

Step 5:验证静态路由最后,验证静态路由是否可用。

通过验证这些静态路由表项是否在网络中正常工作,可以确保网络管理员的配置是正确的。

总结:在网络环境中,静态路由和动态路由是两种主要的路由协议。

静态路由表项由网络管理员手工创建,可以精确地控制数据流,并且在网络拓扑没有变化的情况下具有更好的性能和更低的负载。

为了在网络中实现静态路由,需要手动配置静态路由表项。

在配置静态路由时,需要选择一个静态路由协议,并将静态路由表项手动添加到网络设备的静态路由表中。

sonic防火墙如何设置sonic防火墙要怎么样去设置呢?其实很简单!下面由店铺给你做出详细的sonic防火墙设置方法介绍!希望对你有帮助!sonic防火墙设置方法一:1.右键“我的电脑”打开管理2.“点击服务和应用程序”,双击右边的“服务”3.找到“Windows Firewall/Internet Connection Sharing (ICS)”4.右键“Windows Firewall/Internet Connection Sharing (ICS)”——“属性”5.启动类型调节成自动,并启动服务sonic防火墙设置方法二:1、安全设备网络参数设置:第一步:首先使用默认的管理地址访问管理界面,一般都会自动安装一个厂商的插件。

第二步:进入管理界面后左边是相应的配置选单,各个安全设备都不太相同,不过都会存在一个类似“快速配置”的选项,通过此选项可以针对设备的基本信息和网络参数进行配置。

第三步:快速配置第一项是设置安全产品的内网接口,只需要将企业内网IP地址填写到此即可,记住一定不要和其他计算机IP地址冲突,子网掩码信息也按照真实情况填写。

第四步:接下来是设置外网接口,一般安全产品支持动态IP或指定静态IP地址以及PPPOE这种ADSL拨号方式,可以根据企业实际情况去设置,需要提醒一点的是在设置静态IP地址等信息时,DNS地址和默认网关地址一定不要忘记写。

第五步:设置服务端的连接IP地址,这个地址非常重要,在客户端通过接入程序连接服务端时需要填写的就是这个地址和相应的端口,一般来说此地址与安全设备的WAN接口IP地址应该是一致的。

2、接入帐号信息设置:第一步:同样在安全设备管理界面,找到信息设置下的用户管理。

第二步:在用户管理中通过“新增用户”按钮创建一个帐户,在这里设置接入密码以及认证属性,在认证方面存在本地认证,LDAP认证,Radius认证等,前者是通过安全设备自身帐户库来达到认证目的,而后者是需要一台专门的radius认证服务器来实现认证。

sonicwall防火墙如何设置安装了sonicwall防火墙,但不会设置,该怎么办呢?下面由店铺给你做出详细的sonicwall防火墙设置方法介绍!希望对你有帮助!sonicwall防火墙设置方法一:进入管理页面,有一个配置向导,按照那个一步步来,可以初步连接上去,在此基础上你可以再进行其他的管理配置sonicwall防火墙设置方法二:最简单的方法自然是使用向导,登录防火墙之后,右上角有个Wizards,点那个,然后进去之后选择Public Server Wizard,一步一步来就可以了,服务器类型看你要建立哪种服务器,根据需要选择后面那一页是填服务器名字,你服务器内网IP,还有备注。

最后那外网IP防火墙会根据当前WAN口IP自动填写,一般来说没必要改。

最后完成就行了,防火墙会自动创建相关规则,很方便。

如果不使用向导,就得做以下步骤:首先要设置访问规则,在防火墙filewall里的WAN→LAN,设置源IP为any,目的地址是你内网那个IP,然后服务选择相应的端口(例如是网页服务器就选择HTTP什么的,也可以自定义)。

端口any即可。

之后需要在network里做NAT策略,源地址any,不转换;目的地址是你的防火墙外网地址,转换为你的那个内网地址,端口和上面防火墙上设置的一样。

之后如果你想在内网使用外网IP来访问服务器,就需要再做NAT 策略,把内网的地址转换为公网IP,否则你无法在内网使用域名或者外网IP访问服务器(当然内网IP是可以的)。

相关阅读:sonicwall防火墙介绍优点:SonicWALL®网络安全设备(NSA)系列下一代防火墙采用了独特的多核设计以及具有专利的免重组深度包检测®(RFDPI)技术*,让您无需牺牲网络性能即可获得全方位的安全保护。

NSA系列克服了现有安全解决方案的各种局限性它能实时地对每一个数据包执行整体扫描,以检测当前出现的内部及外部威胁。

NSA系列提供了入侵防御、恶意软件保护以及应用智能、控制和可视化功能,同时提供了突破性性能。

如何设置网件家用路由器静态路由功能网件公司长期致力于为企业用户与SOHO用户提供简便易用并具有强大功能的网络综合解决方案,那么你知道如何设置网件家用路由器静态路由功能吗?下面是店铺整理的一些关于如何设置网件家用路由器静态路由功能的相关资料,供你参考。

设置网件家用路由器静态路由功能的方法静态路由功能为您的路由器提供额外路由信息,在大多数情况下,如果您的路由器已经配置完毕并可成功连接因特网,其路由信息已经足够,毋需配制额外的路由条目,只有在极特殊的情况下,您才需要使用此功能。

网口参数PC-1 IP 10.0.0.2/24 网关10.0.0.1 通过 WNDR4500 DHCP 获取PC-2 IP 10.0.0.3/24 网关10.0.0.1通过 WNDR4500 DHCP 获取(FVS318-1 DHCP 功能已经关闭)PC-3 IP 172.16.0.2/24 网关 172.16.0.1 通过 FVS318-2 DHCP 获取WNDR4500 WAN PPPoE 拨号直连互联网WNDR4500 LAN 管理地址 10.0.0.1/24 开放 DHCPFVS318-1 WAN 固定外网 IPFVS318-1 LAN 管理地址 10.0.0.100/24 关闭 DHCPFVS318-2 WAN 固定外网 IPFVS318-2 LAN 管理地址 172.16.0.1/24 开放 DHCP需求描述FVS318-2 内网是您公司的内部网络;您所在的环境是公司下设的小型办公点,分别有到公司的城域网接入(由ISP-2提供,不可访问互联网)和ISP-1提供的互联网接入线缆;您需要使用FVS318-1与公司的FVS318-2进行点对点连接;您的小型办公点同样需要使用WNDR4500提供有线与无线的互联网接入;您需要小型办公点的所有接入终端均能访问公司内网资源和互联网资源(如站点)。

配置步骤按照网口参数配制IP地址,设置DHCP,按照拓扑图接线。

sonicwall防火墙设置主要方法有哪些sonicwall防火墙设置要怎么样设置才能发挥最大的功效呢?下面由店铺给你做出详细的sonicwall防火墙设置主要方法介绍!希望对你有帮助!sonicwall防火墙设置主要方法一:SonicWALL防火墙的默认管理IP为192.168.168.168,需要把网线接到X0口(默认的LAN口)帐号admin,密码password。

如果实在进不去可以reset,使用回形针或者其他的什么东西去戳一下那个小孔(一般在电源旁边,有的型号是在正面)按住大约10秒左右,之后可以看到test灯闪烁,然后就可以通过默认的帐号和密码进去管理了。

不过需要注意的是reset之后一切配置都没有了,如果不是万不得已,最好还是别这样做。

sonicwall防火墙设置主要方法二:sonicwaLL IP:192,168.168.168user:adminpassword:password要是该过忘记了,就重置吧用针按着reset孔20秒左右开始重置,reset是,test灯会闪烁红色。

ip一般都是192,168.168.168如果不是用抓包软件测试一下就行,获取个arp request的数据包,就知道了sonicwaLL的原始ip sonicwall防火墙设置主要方法三:选择network→interface之后你可以看到各个接口,点击外网(WAN)口后面的编辑然后你可以看到一个manageent 后面有些HTTP HTTPS PING SSH等的,这里你只需要将HTTP和HTTPS勾选上即可。

这样,在你外网畅通的情况下别人就可以远程通HTTP或者HTTPS来管理这台设备。

例如你在WAN端口上看到的地址是51.123.21.8,那么当你打开管理后,别人就能通过来管理你的防火墙。

目的:多个网段透明通过SonicWALL创建日期: 2006年1月10日修改日期: 2006年1月13日客户需求:1.路由器内口有两个IP地址,分别是218.247.156.10 和192.168.100.1 2.内部没有三层交换机,只是通过二层交换机连接两个网段的部分机器,分别是218.247.156.2~218.247.156.7和192.168.100.3~192.168.100.254 3.内部这些机器的网关分别指向218.247.156.10和192.168.100.14.安装SonicWALL防火墙用于网络防护,可以启用UTM功能防火墙配置过程:第一个网段透明1.进入管理界面,在Network->Interfaces界面配置好WAN口IP地址218.247.156.8, 掩码:255.255.255.0,在LAN口配置界面,把LAN口选择成透明模式,现场创建一个透明范围地址对象,属于LAN安全域,地址范围是218.247.156.2~218.247.156.7. (这个透明范围地址对象也可以在Network->Address Object界面先创建好,那么在LAN口配置界面就可以直接选择这个透明范围)LAN口配置成透明之后,屏幕界面如下。

鼠标移动到 LAN口对应的那一行Transparent Mode 上,会自动显示出配置的透明范围。

第二个网段透明通过SonicWALL ,从X0进入,从X1出去到上游路由器SonicWALL透明模式是工作在三层的ARP 代理方式实现的,不是二层桥透明,并且透明范围只能和WAN口的IP地址在同一个网段,因此在LAN口上(X0口)上设置第二个透明范围,与WAN口IP地址不在同一个网段是不允许的。

因此配置第二个网段穿过SonicWALL需要采用静态路由和静态ARP的方式,其实要配置的内容很简单,共有三个配置:(1)告诉防火墙到第二个网段的透明范围,如本例的192.168.100.3-192.168.100.254,要通过X0口到达,网关是0.0.0.0,其实就是不用网关.(2)告诉防火墙到第二个网段的上游路由器的IP地址,如本例的192.168.100.1,要通过X1口, 网关是0.0.0.0,其实就是不用网关(3)告诉防火墙上游路由器的第二个网段用的网关的IP地址对应的MAC地址,在静态ARP界面配置。

如何在SonicWALL防⽕墙上配置静态路由如何在SonicWALL防⽕墙上配置静态路由配置⼿册版本1.0.0Question/TopicUTM: 如何在SonicW ALL防⽕墙上配置静态路由Answer/Article本⽂适⽤于:涉及到的Sonicwall防⽕墙Gen5: NSA E8500, NSA E7500, NSA E6500, NSA E5500, NSA 5000, NSA 4500, NSA 3500, NSA 2400, NSA 2400MX, NSA 240Gen5 TZ系列:TZ 100, TZ 100 Wireless, TZ 200, TZ 200 W, TZ 210, TZ 210 WirelessGen4: PRO系列: PRO 5060, PRO 4100, PRO 4060,PRO 3060, PRO 2040, PRO 1260Gen4: TZ系列: TZ 190, TZ 190 W, TZ 180, TZ 180 W, TZ 170, TZ 170 W, TZ 170 SP, TZ 170 SP Wireless, TZ 150, TZ 150 W, TZ 150 Wireless(RevB)Gen3:PRO系列: PRO 330, PRO 300, PRO 230, PRO 200, PRO 100SOHO3/TELE3/GX series: SOHO TZW, SOHO3, TELE3, TELE3 SP, TELE3 TZ, TELE3 TZX, GX 650, GX 250固件/软件版本: 所有Gen5和Gen4固件版本, Gen3 6.5.X.X以及更新固件版本服务: Routing - Static Routes功能与应⽤如果SonicWALL防⽕墙下⾯连接路由器,那么要访问路由器下⾯的PC必须要在防⽕墙的Network->Routing页⾯添加静态路由步骤本例中SonicWALL防⽕墙:X0 IP:192.168.168.168/24本地路由器:接⼝1 IP:192.168.168.254/24 ⽹关:192.168.168.168 接⼝2 IP:10.10.20.1/24在Fireware 6.X上配置静态路由1.进⼊Advanced->Routes页⾯2.Destionation network:10.10.20.0Subnet mask:255.255.255.0Gateway:192.168.168.254Link:LAN在SonicOS Standard上配置静态路由1.进⼊Network->Routing页⾯,点击Add Static Route按钮2.Destionation network:10.10.20.0Subnet mask:255.255.255.0Gateway:192.168.168.254Interface:LAN(X0)3.点击OK按钮完成配置在SonicOS Enhanced上配置静态路由1.进⼊Network->Routing页⾯,点击Add按钮2.如下进⾏配置:-Source = Any-Destination = Create new address object…-Name = Network Behind Router-Zone Assignment = LAN-Type = Network-Network = 10.10.20.0-Netmask = 255.255.255.0-点击OK完成配置-Service = Any-Gateway = Create new address object…-Name = 192.168.168.254-Zone Assignment = LAN-Type = Host-IP Address = 192.168.168.254-点击OK完成配置-Interface = X0-metric = 1-点击OK完成配置注意:1.Destination⽹络不能与Source中的⽹络重复2.在内部路由器上必须有去往SonicWALL防⽕墙的路由,允许路由器下的主机通过SonicWALL防⽕墙上⽹3.你可以为WAN,DMZ以及其他接⼝配置静态路由,但是如果防⽕墙是作为⼀个次级路由器,那么不需要添加静态路由。

如何在SonicWALL防火墙上

配置静态路由

配置手册

版本1.0.0

Question/Topic

UTM: 如何在SonicW ALL防火墙上配置静态路由

Answer/Article

本文适用于:

涉及到的Sonicwall防火墙

Gen5: NSA E8500, NSA E7500, NSA E6500, NSA E5500, NSA 5000, NSA 4500, NSA 3500, NSA 2400, NSA 2400MX, NSA 240

Gen5 TZ系列:TZ 100, TZ 100 Wireless, TZ 200, TZ 200 W, TZ 210, TZ 210 Wireless

Gen4: PRO系列: PRO 5060, PRO 4100, PRO 4060,PRO 3060, PRO 2040, PRO 1260

Gen4: TZ系列: TZ 190, TZ 190 W, TZ 180, TZ 180 W, TZ 170, TZ 170 W, TZ 170 SP, TZ 170 SP Wireless, TZ 150, TZ 150 W, TZ 150 Wireless(RevB)

Gen3:PRO系列: PRO 330, PRO 300, PRO 230, PRO 200, PRO 100

SOHO3/TELE3/GX series: SOHO TZW, SOHO3, TELE3, TELE3 SP, TELE3 TZ, TELE3 TZX, GX 650, GX 250

固件/软件版本: 所有Gen5和Gen4固件版本, Gen3 6.5.X.X以及更新固件版本

服务: Routing - Static Routes

功能与应用

如果SonicWALL防火墙下面连接路由器,那么要访问路由器下面的PC必须要在防火墙的Network->Routing页面添加静态路由

步骤

本例中SonicWALL防火墙:X0 IP:192.168.168.168/24

本地路由器:接口1 IP:192.168.168.254/24 网关:192.168.168.168 接口2 IP:10.10.20.1/24

在Fireware 6.X上配置静态路由

1.进入Advanced->Routes页面

2.Destionation network:10.10.20.0

Subnet mask:255.255.255.0

Gateway:192.168.168.254

Link:LAN

在SonicOS Standard上配置静态路由

1.进入Network->Routing页面,点击Add Static Route按钮

2.Destionation network:10.10.20.0

Subnet mask:255.255.255.0

Gateway:192.168.168.254

Interface:LAN(X0)

3.点击OK按钮完成配置

在SonicOS Enhanced上配置静态路由

1.进入Network->Routing页面,点击Add按钮

2.如下进行配置:

-Source = Any

-Destination = Create new address object…

-Name = Network Behind Router

-Zone Assignment = LAN

-Type = Network

-Network = 10.10.20.0

-Netmask = 255.255.255.0

-点击OK完成配置

-Service = Any

-Gateway = Create new address object…

-Name = 192.168.168.254

-Zone Assignment = LAN

-Type = Host

-IP Address = 192.168.168.254

-点击OK完成配置

-Interface = X0

-metric = 1

-点击OK完成配置

注意:

1.Destination网络不能与Source中的网络重复

2.在内部路由器上必须有去往SonicWALL防火墙的路由,允许路由器下的主机通过

SonicWALL防火墙上网

3.你可以为WAN,DMZ以及其他接口配置静态路由,但是如果防火墙是作为一个次

级路由器,那么不需要添加静态路由。