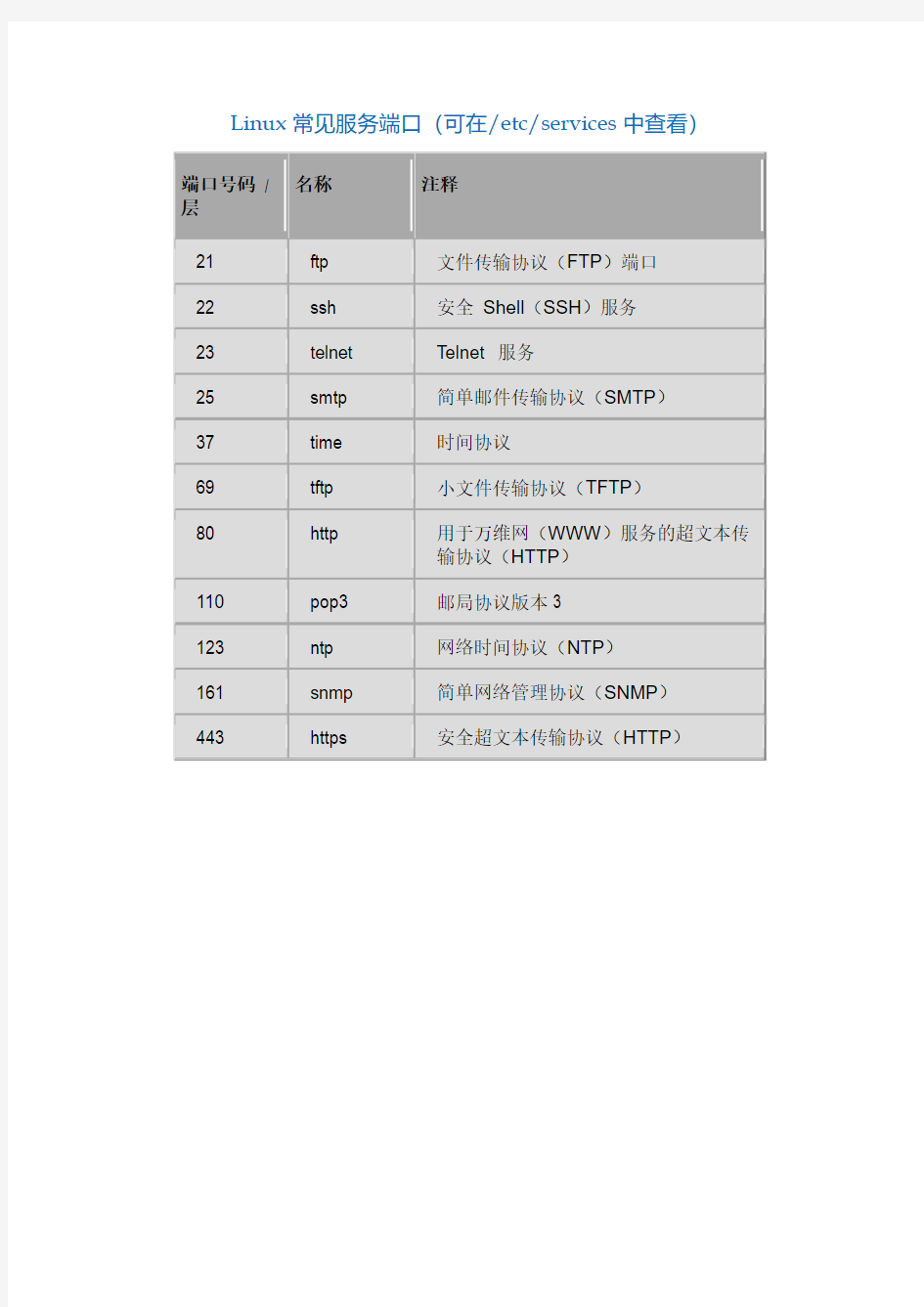

Linux常见服务端口(可在/etc/services中查看)

常用端口号大全(详细) [ 2007-7-23 22:42:00 | By: 梦精灵] ?21/tcp FTP 文件传输协议 ?22/tcp SSH 安全登录、文件传送(SCP)和端口重定向 ?23/tcp Telnet 不安全的文本传送 ?25/tcp SMTP Simple Mail Transfer Protocol (E-mail) ?69/udp TFTP Trivial File Transfer Protocol ?79/tcp finger Finger ?80/tcp HTTP 超文本传送协议(WWW) ?88/tcp Kerberos Authenticating agent ?110/tcp POP3 Post Office Protocol (E-mail) ?113/tcp ident old identification server system ?119/tcp NNTP used for usenet newsgroups ?220/tcp IMAP3 ?443/tcp HTTPS used for securely transferring web pages 端口:0 服务:Reserved 说明:通常用于分析操作系统。这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。 端口:1 服务:tcpmux 说明:这显示有人在寻找SGI Irix机器。Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。许多管理员在安装后忘记删除这些帐户。因此HACKER在I NTERNET上搜索tcpmux并利用这些帐户。 端口:7 服务:Echo 说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。 端口:19 服务:Character Generator 说明:这是一种仅仅发送字符的服务。UDP版本将会在收到UDP包后回应含有垃圾字符的包。TCP连接时会发送含有垃圾字符的数据流直到连接关闭。HAC KER利用IP欺骗可以发动DoS攻击。伪造两个chargen服务器之间的UDP包。

linux申请端口 LINUX开启允许对外访问的网络端口 LINUX通过下面的命令可以开启允许对外访问的网络端口: /sbin/iptables -I INPUT -p tcp --dport 8000 -j ACCEPT #开启8000端口 /etc/rc.d/init.d/iptables save #保存配置 /etc/rc.d/init.d/iptables restart #重启服务查看端口是否已经开放 /etc/init.d/iptables status 想查看TCP或者UDP端口使用情况,使用 stat -anp 如果有些进程看不见,如只显示”-”,可以尝试 sudo stat -anp 如果想看某个端口的信息,使用lsof命令,如: sudo lsof -i :631 -bash-3.00# stat -tln

stat -tln 命令是用来查看linux的端口使用情况 /etc/init.d/vsftp start 是用来启动ftp端口~! 看文件/etc/services stat 查看已经连接的服务端口(ESTABLISHED) stat -a 查看所有的服务端口(LISTEN,ESTABLISHED) sudo stat -ap 查看所有的服务端口并显示对应的服务程序名 nmap <扫描类型><扫描参数> 例如:

nmap localhost nmap -p 1024-65535 localhost nmap -PT 192.168.1.127-245 当我们使用 stat -apn 查看网络连接的时候,linux会发现很多类似下面的内容: Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 52 218.104.81.152:7710 211.100.39.250:29488 ESTABLISHED 6111/1 显示这台服务器开放了7710端口,那么这个端口属于哪个程序呢?我们可以使用 lsof -i :7710 命令来查询: MAND PID USER FD TYPE DEVICE SIZE NODE NAME sshd 1990 root 3u IPv4 4836 TCP *:7710 (LISTEN) 这样,我们就知道了7710端口是属于sshd程序的。

0-1023端口对应的服务 1=传输控制协议端口服务多路开关选择器 2=compressnet 管理实用程序 3=压缩进程 5=远程作业登录 7=回显(Echo) 9=丢弃 11=在线用户 12=我的测试端口 13=时间 15=netstat 17=每日引用 18=消息发送协议 19=字符发生器 20=文件传输协议(默认数据口) 21=文件传输协议(控制) 22=SSH远程登录协议 23=telnet 终端仿真协议24=预留给个人用邮件系统25=smtp 简单邮件发送协议 27=NSW 用户系统现场工程师 29=MSG ICP 31=MSG验证 33=显示支持协议 35=预留给个人打印机服务37=时间 38=路由访问协议 39=资源定位协议 41=图形 42=WINS 主机名服务 43="绰号" who is服务44=MPM(消息处理模块)标志协议 45=消息处理模块 46=消息处理模块(默认发送口) 47=NI FTP 48=数码音频后台服务49=TACACS登录主机协议 50=远程邮件检查协议 51=IMP(接口信息处理机) 逻辑地址维 52=施乐网络服务系统时间 协议 53=域名服务器 54=施乐网络服务系统票据 交换 55=ISI图形语言 56=施乐网络服务系统验证 57=预留个人用终端访问 58=施乐网络服务系统邮件 59=预留个人文件服务 60=未定义 61=NI邮件? 62=异步通讯适配器服务 63=WHOIS+ 64=通讯接口 65=TACACS数据库服务 66=Oracle SQL*NET 67=引导程序协议服务端 68=引导程序协议客户端 69=小型文件传输协议 70=信息检索协议 71=远程作业服务 72=远程作业服务 73=远程作业服务 74=远程作业服务 75=预留给个人拨出服务 76=分布式外部对象存储 77=预留给个人远程作业输 入服务 78=修正TCP 79=Finger(查询远程主机 在线用户等信息) 80=全球信息网超文本传输 协议(www) 81=HOST2名称服务 82=传输实用程序 83=模块化智能终端ML设备 84=公用追踪设备 85=模块化智能终端ML设备 86=Micro Focus Cobol编程 语言 87=预留给个人终端连接 88=Kerberros安全认证系 统 89=SU/MIT终端仿真网关 90=DNSIX 安全属性标记图 91=MIT Dover假脱机 92=网络打印协议 93=设备控制协议 94=Tivoli对象调度 95=SUPDUP 96=DIXIE协议规范 97=快速远程虚拟文件协议 98=TAC(东京大学自动计算 机)新闻协议 99=Telnet服务,开99端口 (Troj.open99) 101=usually from sri-nic 102=iso-tsap 103=gppitnp 104=acr-nema 105=csnet-ns 106=3com-tsmux 107=rtelnet 108=snagas 109=Post Office 110=Pop3 服务器(邮箱发 送服务器) 111=sunrpc 112=mcidas 113=身份查询 114=audionews 115=sftp 116=ansanotify 117=path 或 uucp-path 118=sqlserv 119=新闻服务器 120=cfdptkt 121=BO jammerkillah 123=network

一.终端工具:SecureCRT-v6.58H SecureCRT是一款支持SSH(SSH1和SSH2)的终端仿真程序,同时支持Telnet和rlogin 协议。SecureCRT是一款用于连接运行包括Windows、UNIX和VMS的远程系统的理想工具。通过使用内含的VCP命令行程序可以进行加密文件的传输。有流行CRTTelnet客户机的所有特点,包括:自动注册、对不同主机保持不同的特性、打印功能、颜色设置、可变屏幕尺寸、用户定义的键位图和优良的VT100,VT102,VT220和ANSI竞争.能从命令行中运行或从浏览器中运行.其它特点包括文本手稿、易于使用的工具条、用户的键位图编辑器、可定制的ANSI颜色等.SecureCRT的SSH协议支持DES,3DES和RC4密码和密码与RSA鉴别. 1)运行SecureCRT.exe,点击【文件】菜单-【连接】-设置如上图 2)此工具有Ftp上传功能,只能当个文件上传,【文件】-连接SFTP 标签页 二.基本命令 1.vim,vi打开,nano等也可以(*.sh,*.txt,*.xml等文本类型的) 1)编辑文件 -vim filename 打开文件 -i 进行编辑 -d 删除信息 -q! 退出不保存 -wq 保存并退出 ctrl+c 可以返回命令行 2. dir 单列显示文件列表ls 一列可以显示多个文件 3. netstat - anp | grep 端口号(8080)看此端口是否被占用 kill -9 端口号进程编号(杀掉进程) 4. cp -rf sourcefile newfile 复制文件 5. mv -if 原文件名新文件名 6. tomcat tail -f logs/catalina.out(查看tomcat的控制台动态输出) cat ../logs/catalina.out(查看tomcat的输出静态日志) 7.rpm是包文件,使用rpm -ivh +文件名进行安装,rpm -e +包名进行卸载。 zip,是压缩包,使用unzip +包名进行解压。 rar的话可以下载一个unrar,编译安装后就可以时用unrar e +文件名进行解压了。 由于linux下后缀名有可能是错误的,所以请使用file +文件名,判断文件的类型。 对于常见的*.tar.gz或者*.tgz,使用tar -xzvf进行解压 *.tar.bz2则使用tar -xjvf进行解压。

常用端口号与对应的服务以及端口关闭 端口简介:本文介绍端口的概念,分类,以及如何关闭/开启一个端口 21端口:21端口主要用于FTP(File Transfer Protocol,文件传输协议)服务。 23端口:23端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序。 25端口:25端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。 53端口:53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS 服务在NT系统中使用的最为广泛。 67、68端口:67、68端口分别是为Bootp服务的Bootstrap Protocol Server(引导程序协议服务端)和Bootstrap Protocol Client(引导程序协议客户端)开放的端口。 69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTP。 79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。 80端口:80端口是为HTTP(HyperText Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。 99端口:99端口是用于一个名为“Metagram Relay”(亚对策延时)的服务,该服务比较少见,一般是用不到的。 109、110端口:109端口是为POP2(Post Office Protocol Version 2,邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的。 111端口:111端口是SUN公司的RPC(Remote Procedure Call,远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,RPC在多种网络服务中都是很重要的组件。 113端口:113端口主要用于Windows的“Authentication Service”(验证服务)。 119端口:119端口是为“Network News Transfer Protocol”(网络新闻组传输协议,简称NNTP)开放的。 135端口:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务。

linux教程:实例:Linux中如何查看服务及监听端口 问:我该如何发现哪种服务正在某个特定端口上监听呢?我如何发现哪一个程序正在一个特定端口上监听呢? 答:在*NIX系统中,你可以使用下面的任何一个命令来得到在一个特定TCP端口上监听的列表。 Ls of:其功能是列示打开的文件,包括监听端口。 nets tat :此命令象征性地展示各种与网络有关的数据和信息的内容。 Ls of命令示例 你可以输入下面的命令来查看IPv4端口: # ls of -Pnl +M -i4 你可以输入下面的命令来查看IPv6协议下的端口列示: # ls of -Pnl +M -i6 此例输出: 这里我们不妨解释一下。第一栏是command,它给出了程序名称的有关信息。请注意标题的细节。例如,第二行的gweather* 命令从美国NW S服务器(140.90.128.70)获取天气的报告信息,包括交互天气信息网络和其它的天气服务。在这里,我们解释一下命令各个参数。

1. -P :这个选项约束着网络文件的端口号到端口名称的转换。约束转换可以使ls of运行得更快一些。在端口名称的查找不能奏效时,这是很有用的。 2. -n : 这个选项约束着网络文件的端口号到主机名称的转换。约束转换可以使ls of的运行更快一些。在主机名称的查找不能奏效时,它非常有用。 3. -l :这个选项约束着用户ID号到登录名的转换。在登录名的查找不正确或很慢时,这个选项就很有用。 4. +M :此选项支持本地TCP和UDP端口映射程序的注册报告。 5. -i4 :仅列示IPv4协议下的端口。 6. -i6 : 仅列示IPv6协议下的端口。 Nets taty命令举例 请输入下面的命令: # nets tat -tulpn 或者是 # nets tat -npl 请看输出结果::

常用端口号与对应的服务以及端口关闭 21端口:21端口主要用于FTP(File Transfer Protocol,文件传输协议)服务。 23端口:23端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序。 25端口:25端口为SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。 53端口:53端口为DNS(Domain Name Server,域名服务器)服务器所开放,主要用于域名解析,DNS 服务在NT系统中使用的最为广泛。 67、68端口:67、68端口分别是为Bootp服务的Bootstrap Protocol Server(引导程序协议服务端)和Bootstrap Protocol Client(引导程序协议客户端)开放的端口。 69端口:TFTP是Cisco公司开发的一个简单文件传输协议,类似于FTP。 79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。 80端口:80端口是为HTTP(HyperText Transport Protocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在WWW(World Wide Web,万维网)服务上传输信息的协议。 99端口:99端口是用于一个名为“Metagram Relay”(亚对策延时)的服务,该服务比较少见,一般是用不到的。 109、110端口:109端口是为POP2(Post Office Protocol Version 2,邮局协议2)服务开放的,110端口是为POP3(邮件协议3)服务开放的,POP2、POP3都是主要用于接收邮件的。 111端口:111端口是SUN公司的RPC(Remote Procedure Call,远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,RPC在多种网络服务中都是很重要的组件。 113端口:113端口主要用于Windows的“Authentication Service”(验证服务)。 119端口:119端口是为“Network News Transfer Protocol”(网络新闻组传输协议,简称NNTP)开放的。 135端口:135端口主要用于使用RPC(Remote Procedure Call,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务。 137端口:137端口主要用于“NetBIOS Name Service”(NetBIOS名称服务)。

红帽linux常用操作命令 1.查看硬件信息 # uname -a # 查看内核/操作系统/CPU信息 # head -n 1 /etc/issue # 查看操作系统版本 # cat /proc/cpuinfo # 查看CPU信息 # hostname # 查看计算机名 # lspci -tv # 列出所有PCI设备 # lsusb -tv # 列出所有USB设备 # lsmod # 列出加载的内核模块 # env # 查看环境变量资源 # free -m # 查看内存使用量和交换区使用量# df -h # 查看各分区使用情况 # du -sh # 查看指定目录的大小 # grep MemTotal /proc/meminfo # 查看内存总量 # grep MemFree /proc/meminfo # 查看空闲内存量 # uptime # 查看系统运行时间、用户数、负载# cat /proc/loadavg # 查看系统负载磁盘和分区 # mount | column -t # 查看挂接的分区状态 # fdisk -l # 查看所有分区 # swapon -s # 查看所有交换分区 # hdparm -i /dev/hda # 查看磁盘参数(仅适用于IDE设备) # dmesg | grep IDE # 查看启动时IDE设备检测状况网络# ifconfig # 查看所有网络接口的属性 # iptables -L # 查看防火墙设置 # route -n # 查看路由表 # netstat -lntp # 查看所有监听端口 # netstat -antp # 查看所有已经建立的连接 # netstat -s # 查看网络统计信息进程

竭诚为您提供优质文档/双击可除常用服务端口号怎么设置 篇一:常用端口与对应的服务 常用端口号与对应的服务以及端口关闭 21端口:21端口主要用于FTp(FileTransferprotocol,文件传输协议)服务。 23端口:23端口主要用于Telnet(远程登录)服务,是Internet上普遍采用的登录和仿真程序。 25端口:25端口为smTp(simplemailTransferprotocol,简单邮件传输协议)服务器所开放,主要用于发送邮件,如今绝大多数邮件服务器都使用该协议。 53端口:53端口为Dns(Domainnameserver,域名服务器)服务器所开放,主要用于域名解析,Dns服务在nT系统中使用的最为广泛。 67、68端口:67、68端口分别是为bootp服务的bootstrapprotocolserver(引导程序协议服务端)和bootstrapprotocolclient(引导程序协议客户端)开放的端口。

69端口:TFTp是cisco公司开发的一个简单文件传输 协议,类似于FTp。 79端口:79端口是为Finger服务开放的,主要用于查询远程主机在线用户、操作系统类型以及是否缓冲区溢出等用户的详细信息。 80端口:80端口是为hTTp (hyperTextTransportprotocol,超文本传输协议)开放的,这是上网冲浪使用最多的协议,主要用于在www (worldwideweb,万维网)服务上传输信息的协议。 99端口:99端口是用于一个名为“metagramRelay”(亚对策延时)的服务,该服务比较少见,一般是用不到的。 109、110端口:109端口是为pop2(postofficeprotocolVersion2,邮局协议2)服务开放的,110端口是为pop3(邮件协议3)服务开放的,pop2、pop3 都是主要用于接收邮件的。 111端口:111端口是sun公司的Rpc (Remoteprocedurecall,远程过程调用)服务所开放的端口,主要用于分布式系统中不同计算机的内部进程通信,Rpc 在多种网络服务中都是很重要的组件。113端口:113端口 (验证服务)。主要用于windows的“Authenticationservice” 119端口:119端口是为“networknewsTransferprotocol”(网络新闻组传输协议,简称nnTp)开放的。135端口:135

linux查看tomcat端口命令行_linux查看 tomcat端口命令 (最新版) -Word文档,下载后可任意编辑和处理- linux下tomcat服务是经常进行操作的一个服务,那我们要怎么查看tomcat端口信息呢?下面由烟花美文网小编为大家整理了linux查看tomcat端口命令的相关知识,希望对大家有帮助! linux查看tomcat端口命令详解 1.linux查看Tomcat端口命令 执行命令$netstat -nat能列出tomcat占据的端口,8080及其它类似的端口是需要注意的。这命令也需要Tomcat启动了。 netstat -nat Active Internet connections Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 0.0.0.0:60000 0.0.0.0:* LISTEN tcp 0 0 127.0.0.1:2208 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:2049 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:5801 0.0.0.0:* LISTEN

tcp 0 0 0.0.0.0:523 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:5901 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:877 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:51343 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:111 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:6001 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:785 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:946 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:5811 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:5911 0.0.0.0:* LISTEN tcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN tcp 0 0 9.47.228.61:443 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:6011 0.0.0.0:* LISTEN tcp 0 0 127.0.0.1:2207 0.0.0.0:* LISTEN tcp 0 0 9.47.228.61:60000 9.47.228.61:33664 ESTABLISHED tcp 0 0 9.47.228.61:60000 9.47.228.61:53605 ESTABLISHED tcp 0 0 9.47.228.61:60000 9.47.228.61:51221 ESTABLISHED 补充:linux查看tomcat进程命令 2.查看Tomcat进程 执行命令$ps -ef|grep tomcat 你就能找出tomcat占据的进程号,当然这要求tomcat启动了。

常用端口号大全 20和21,究竟哪个是传控制的,哪个是传数据的? ftp-data 20/tcp File Transfer [Default Data] ftp-data 20/udp File Transfer [Default Data] ftp 21/tcp File Transfer [Control] ftp 21/udp File Transfer [Control] FTP就是文件传输协议File Transfer Protocol 的缩写. FTP端口号是21 FTP的端口号能改 ftp的端口号20、21的区别一个是数据端口,一个是控制端口,控制端口一般为21,而数据端口不一定是20,这和FTP的应用模式有关,如果是主动模式,应该为20,如果为被动模式,由服务器端和客户端协商而定 电脑上有多少个端口?我怎么样才能知道自己的电脑哪些端口是开的?那些是关的?哪些是可用的?怎么样才能把打开着的关了,把关着的打开,电脑上有多少个端口。 计算机“端口”是英文port的义译,可以认为是计算机与外界通讯交流的出口。其中硬件领域的端口又称接口,如:USB端口、串行端口等。软件领域的端口一般指网络中面向连接服务和无连接服务的通信协议端口,是一种抽象的软件结构,包括一些数据结构和I/O(基本输入输出)缓冲区。 按端口号可分为3大类: (1)公认端口(Well Known Ports):从0到1023,它们紧密绑定(binding)于一些服务。通常这些端口的通讯明确表明了某种服务的协议。例如:80端口实际上总是HTTP通讯。 (2)注册端口(Registered Ports):从1024到49151。它们松散地绑定于一些服务。也就是说有许多服务绑定于这些端口,这些端口同样用于许多其它目的。例如:许多系统处理动态端口从1024左右开始。 (3)动态和/或私有端口(Dynamic and/or Private Ports):从49152到65535。理论上,不应为服务分配这些端口。实际上,机器通常从1024起分配动态端口。但也有例外:SUN的RPC端口从32768开始。 一些端口常常会被黑客利用,还会被一些木马病毒利用,对计算机系统进行攻击,以下是计算机端口的介绍以及防止被黑客攻击的简要办法。 8080端口 端口说明:8080端口同80端口,是被用于WWW代理服务的,可以实现网页浏览,经常在访问某

# uname -a # 查看内核/操作系统/CPU信息 # head -n 1 /etc/issue # 查看操作系统版本 # cat /proc/cpuinfo # 查看CPU信息 # hostname # 查看计算机名 # lspci -tv # 列出所有PCI设备 # lsusb -tv # 列出所有USB设备 # lsmod # 列出加载的内核模块 # env # 查看环境变量 资源 # free -m # 查看内存使用量和交换区使用量 # df -h # 查看各分区使用情况 # du -sh <目录名> # 查看指定目录的大小 # grep MemTotal /proc/meminfo # 查看内存总量 # grep MemFree /proc/meminfo # 查看空闲内存量 # uptime # 查看系统运行时间、用户数、负载 # cat /proc/loadavg # 查看系统负载 磁盘和分区 # mount | column -t # 查看挂接的分区状态 # fdisk -l # 查看所有分区 # swapon -s # 查看所有交换分区 # hdparm -i /dev/hda # 查看磁盘参数(仅适用于IDE设备) # dmesg | grep IDE # 查看启动时IDE设备检测状况 网络 # ifconfig # 查看所有网络接口的属性 # iptables -L # 查看防火墙设置 # route -n # 查看路由表 # netstat -lntp # 查看所有监听端口 # netstat -antp # 查看所有已经建立的连接 # netstat -s # 查看网络统计信息

TCP/UDP 常用端口号 TCP/UDP 常用端口号标签:tcp udp 端口it 分类:ccna TCP 20=FTP TCP 21=FTP BACK TCP 23=Telnet TCP 25=SMTP TCP 53=DNS TCP 80=超文本服务器(Http) TCP 110=Pop3 TCP 115=简单文件传输协议 TCP/UDP端口大全 //注意:由于一些应用软件占用了部分端口,因此此文件中的部分端口被注释掉了(注释的字符为://)。 TCP 1=TCP Port Service Multiplexer TCP 2=Death TCP 5=Remote Job Entry,yoyo TCP 7=Echo TCP 11=Skun TCP 12=Bomber TCP 16=Skun TCP 17=Skun TCP 18=消息传输协议,skun TCP 19=Skun TCP 20=FTP Data,Amanda

TCP 21=文件传输,Back Construction,Blade Runner,Doly Trojan,Fore,FTP trojan,Invisible FTP,Larva, WebEx,WinCrash TCP 22=远程登录协议 TCP 23=远程登录(Telnet),Tiny Telnet Server (= TTS) TCP 25=电子邮件(SMTP),Ajan,Antigen,Email Password Sender,Happy 99,Kuang2,ProMail trojan,Shtrilitz,Stealth,Tapiras,Terminator,WinPC,WinSpy,Haebu Coceda TCP 27=Assasin TCP 28=Amanda TCP 29=MSG ICP TCP 30=Agent 40421 TCP 31=Agent 31,Hackers Paradise,Masters Paradise,Agent 40421 TCP 37=Time,ADM worm TCP 39=SubSARI TCP 41=DeepThroat,Foreplay TCP 42=Host Name Server TCP 43=WHOIS TCP 44=Arctic TCP 48=DRAT TCP 49=主机登录协议 TCP 50=DRAT TCP 51=Fuck Lamers Backdoor TCP 52=MuSka52,Skun TCP 53=DNS,Bonk (DOS Exploit) TCP 54=MuSka52 TCP 58=DMSetup

Linux操作系统常用的网络状态查询命令 对于做系统运维的工程师来说,经常会在客户那面临这些问题:怎么网关不通?怎么端口被占用了?怎么IP配置不生效?所以掌握如何通过命令行设置IP、路由、排查网络故障的技巧就显得非常重要了,这篇文章给大家介绍下Linux系统中常用的网络状态查询命令:ifconfig | ping | netstat | route | traceroute | nslook | lsof 1. ifconfig 该命令用来显示所有网络接口的详细情况的,例如:IP地址、网关、子网掩码、网口别名、MAC地址等。 ethx是以太网网卡的名称,其实只是系统为其分配的一个别名而已,是可以修改的。 配置文件在/etc/sysconfig/network/ifcfg-ethX中(这是SUSE Linux的路径,不同的操作系统会有些区别,不过大体都差不多的) DEVICE=”eth0″ HWADDR=”00:0C:29:68:C0:8C” NM_CONTROLLED=”yes” ONBOOT=”yes” #设置为yes则开机的时候启动网卡,no为开机时不启动网卡BOOTPROTO=dhcp #dhcp设置为动态获取IP,static则设置为静态获取Ip #IPADDR=192.168.1.5 #设置ip地址 #GATEWAY=192.168.1.1 #设置网关 #NETMASK=255.255.255.0 #设置子网掩码 在配置固定IP时,IPADDR和NETMASK这两个参数是一定要写上的。 2. ping 该命令用于检查网络上某台主机是否为活动状态或是否发生故障。其原理是利用了TCP/IP协议中的IP层中的ICMP协议从特定的主机上返回响应。 如果想禁ping的话,则echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all 3. netstat –an 该命令用于显示网络连接、路由表和网络接口信息的。 netstat的参数选项有: a:显示所有套接子的状态。 n:打印实际的地址,加了这个参数速度比较好,消耗内存小。 r:打印路由表。 netstat -an的回显信息说明:LISTEN代表侦听来自远方的TCP端口的连接请求。在本图中,接收来自任何IP的任何端口去连本机的22端口。 ESTABLISHED代表打开的连接情况。 在Linux中,端口机制是如果一个端口被外部的一起请求占用了,系统会自动复制出来一个和原来的端口一模一样的端口进行侦听下一个外部请求。 4. route: 该命令用于查看那系统的路由表信息。 5. traceroute 该命令用于追踪网络数据包的路径,数据包的大小默认为40字节。可以知道数据包到达目的地需要经过几个路由。

常见端口号对照表 端口:0 服务:Reserved 说明:通常用于分析操作系统。这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。 端口:1 服务:tcpmux 说明:这显示有人在寻找SGI Irix机器。Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等。许多管理员在安装后忘记删除这些帐户。因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。 端口:7 服务:Echo 说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。 端口:19 服务:Character Generator 说明:这是一种仅仅发送字符的服务。UDP版本将会在收到UDP包后回应含有垃圾字符的包。TCP连接时会发送含有垃圾字符的数据流直到连接关闭。HACKER利用IP欺骗可以发动DoS攻击。伪造两个chargen服务器之间的UDP包。同样Fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。 端口:21 服务:FTP 说明:FTP服务器所开放的端口,用于上传、下载。最常见的攻击者用于寻找打开anon ymous的FTP服务器的方法。这些服务器带有可读写的目录。木马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端口。 端口:22 服务:Ssh 说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF库的版本就会有不少的漏洞存在。 端口:23 服务:Telnet 说明:远程登录,入侵者在搜索远程登录UNIX的服务。大多数情况下扫描这一端口是为了找到机器运行的操作系统。还有使用其他技术,入侵者也会找到密码。木马Tiny T

linux netstat 统计连接数查看外部如何查80端口tcp链接数 时间:2013-03-26 19:14来源:未知作者:admin 点击:2530次 服务器上的一些统计数据: 1)统计80端口连接数 netstat -nat|grep -i "80"|wc -l 2)统计httpd协议连接数 ps -ef|grep httpd|wc -l 3)、统计已连接上的,状态为“established netstat -na|grep ESTABLISHED|wc -l 4)、查出哪个IP地址连接最多,将其封了. netstat -na|grep ESTABLISHED|awk {print $5}|awk -F: {print $1}|sort|uniq -c|sort -r +0n netstat -na|grep SYN|awk {print $5}|awk -F: {print $1}|sort|uniq -c|sort -r +0n --------------------------------------------------------------------------------------------- 1、查看apache当前并发访问数: netstat -an | grep ESTABLISHED | wc -l 对比httpd.conf中MaxClients的数字差距多少。 2、查看有多少个进程数: ps aux|grep httpd|wc -l 3、可以使用如下参数查看数据 server-status?auto #ps -ef|grep httpd|wc -l 1388 统计httpd进程数,连个请求会启动一个进程,使用于Apache服务器。 表示Apache能够处理1388个并发请求,这个值Apache可根据负载情况自动调整。 #netstat -nat|grep -i "80"|wc -l 4341

LINUX网络性能之管理工具三剑客本文是介绍管理Linux查看端口这些输出信息,该命令将显示从每个数据包传出的头和来自主机hostname对端口80的编址。 Netstat -tln 命令是Linux查看端口使用情况 /etc/init.d/vsftp start 是用来启动ftp端口~! 看文件/etc/services netstat Linux查看端口查看已经连接的服务端口(ESTABLISHED) netstat -a Linux查看端口查看所有的服务端口(LISTEN,ESTABLISHED) sudo netstat -ap Linux查看端口查看所有的服务端口并显示对应的服务程序名 nmap <扫描类型><扫描参数> 例如: nmap localhost nmap -p 1024-65535 localhost nmap -PT 192.168.1.127-245 当我们使用netstat -apn查看网络连接的时候,会发现很多类似下面的内容: Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 52 218.104.81.152:7710 211.100.39.250:29488 ESTABLISHED 6111/1 显示这台开放了7710端口,那么这个端口属于哪个程序呢?我们可以使用lsof -i :7710命令来查询:

COMMAND PID USER FD TYPE DEVICE SIZE NODE NAME sshd 1990 root 3u IPv4 4836 TCP *:7710 (LISTEN)网管联盟这样,我们就知道了7710端口是属于sshd程序的。

0 通常用于分析操作系统。这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用一种通常的闭合端口连接它时将产生不同的结果。一种典型的扫描:使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。 1 tcpmux 这显示有人在寻找SGI Irix机器。Irix是实现tcpmux的主要提供者,缺省情况下tcpmux在这种系统中被打开。Iris机器在发布时含有几个缺省的无密码的帐户,如lp, guest, uucp, nuucp, demos, tutor, diag, EZsetup, OutOfBox, 和4Dgifts。许多管理员安装后忘记删除这些帐户。因此Hacker们在Internet上搜索tcpmux并利用这些帐户。 7 Echo 你能看到许多人们搜索Fraggle放大器时,发送到x.x.x.0和x.x.x.255的信息。常见的一种DoS攻击是echo循环(echo-loop),攻击者伪造从一个机器发送到另一个机器的UDP数据包,而两个机器分别以它们最快的方式回应这些数据包。另一种东西是由DoubleClick在词端口建立的TCP连接。有一种产品叫做“Resonate Global Dispatch”,它与DNS的这一端口连接以确定最近的路由。Harvest/squid cache将从3130端口发送UDP echo:“如果将cache的source_ping on选项打开,它将对原始主机的UDP echo 端口回应一个HIT reply。”这将会产生许多这类数据包。 11 sysstat 这是一种UNIX服务,它会列出机器上所有正在运行的进程以及是什么启动了这些进程。这为入侵者提供了许多信息而威胁机器的安全,如暴露已知某些弱点或帐户的程序。这与UNIX系统中“ps”命令的结果相似。再说一遍:ICMP没有端口,ICMP port 11通常是ICMP type=11。 19 chargen 这是一种仅仅发送字符的服务。UDP版本将会在收到UDP包后回应含有垃圾字符的包。TCP连接时,会发送含有垃圾字符的数据流知道连接关闭。Hacker利用IP 欺骗可以发动DoS攻击。伪造两个chargen服务器之间的UDP包。由于服务器企图回应两个服务器之间的无限的往返数据通讯一个chargen和echo将导致服务器过载。同样fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。 21 ftp 最常见的攻击者用于寻找打开“anonymous”的ftp服务器的方法。这些服务器带有可读写的目录。Hackers或Crackers 利用这些服务器作为传送warez (私有程序) 和pr0n(故意拼错词而避免被搜索引擎分类)的节点。 22 ssh PcAnywhere 建立TCP和这一端口的连接可能是为了寻找ssh。这一服务有许多弱点。如果配置成特定的模式,许多使用RSAREF库的版本有不少漏洞。(建议在其它端口运行ssh)。还应该注意的是ssh工具包带有一个称为make-ssh-known-hosts的程序。它会扫描整个域的ssh主机。你有时会被使用这一程序的人无意中扫描到。UDP(而不是TCP)与另一端的5632端口相连意味着存在搜索pcAnywhere的扫描。5632(十六进制的0x1600)位交换后是0x0016(使进制的22)。 23 Telnet 入侵者在搜索远程登陆UNIX的服务。大多数情况下入侵者扫描这一端口是为了找到机器运行的操作系统。此外使用其它技术,入侵者会找到密码。