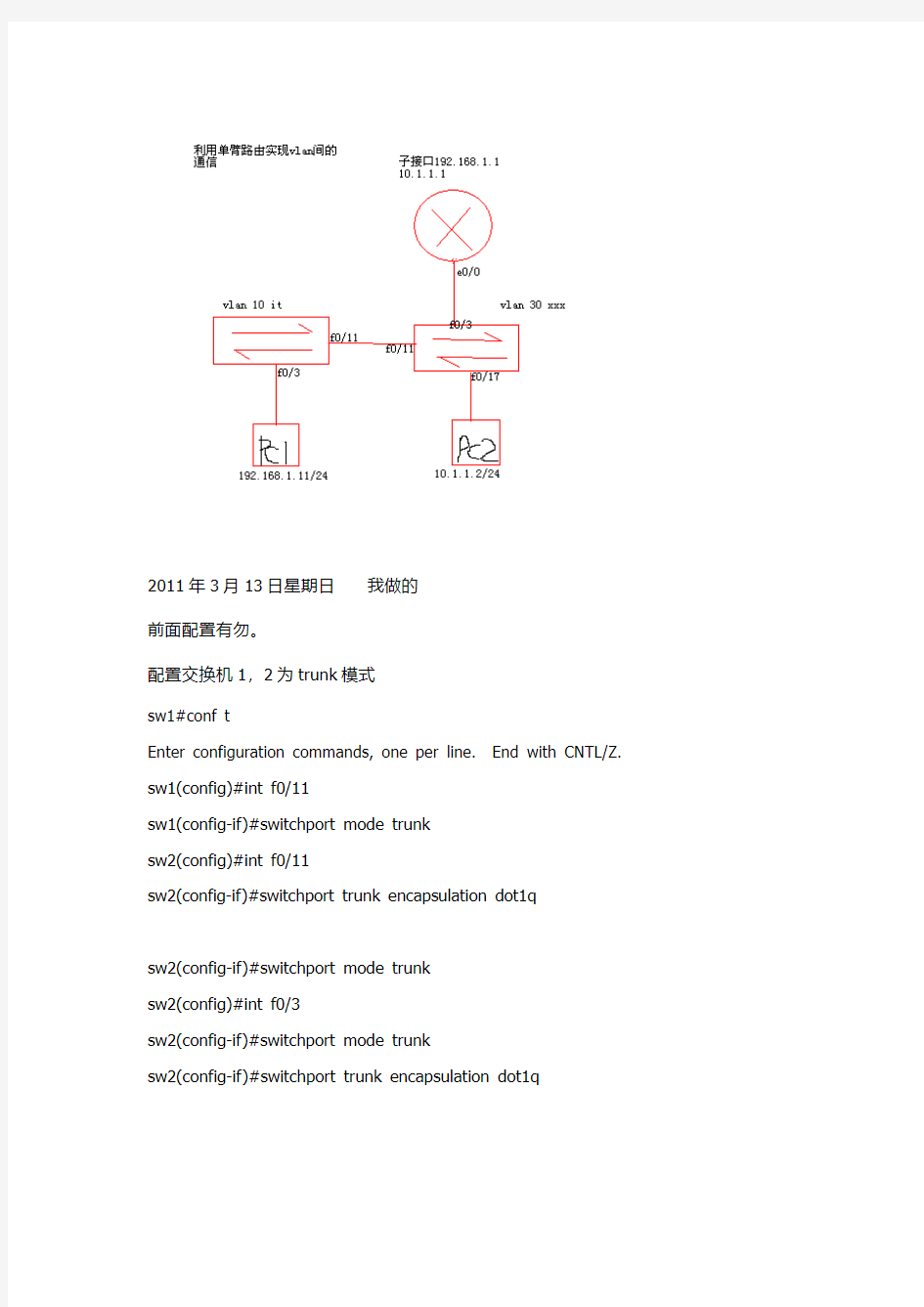

2011年3月13日星期日我做的

前面配置有勿。

配置交换机1,2为trunk模式

sw1#conf t

Enter configuration commands, one per line. End with CNTL/Z. sw1(config)#int f0/11

sw1(config-if)#switchport mode trunk

sw2(config)#int f0/11

sw2(config-if)#switchport trunk encapsulation dot1q

sw2(config-if)#switchport mode trunk

sw2(config)#int f0/3

sw2(config-if)#switchport mode trunk

sw2(config-if)#switchport trunk encapsulation dot1q

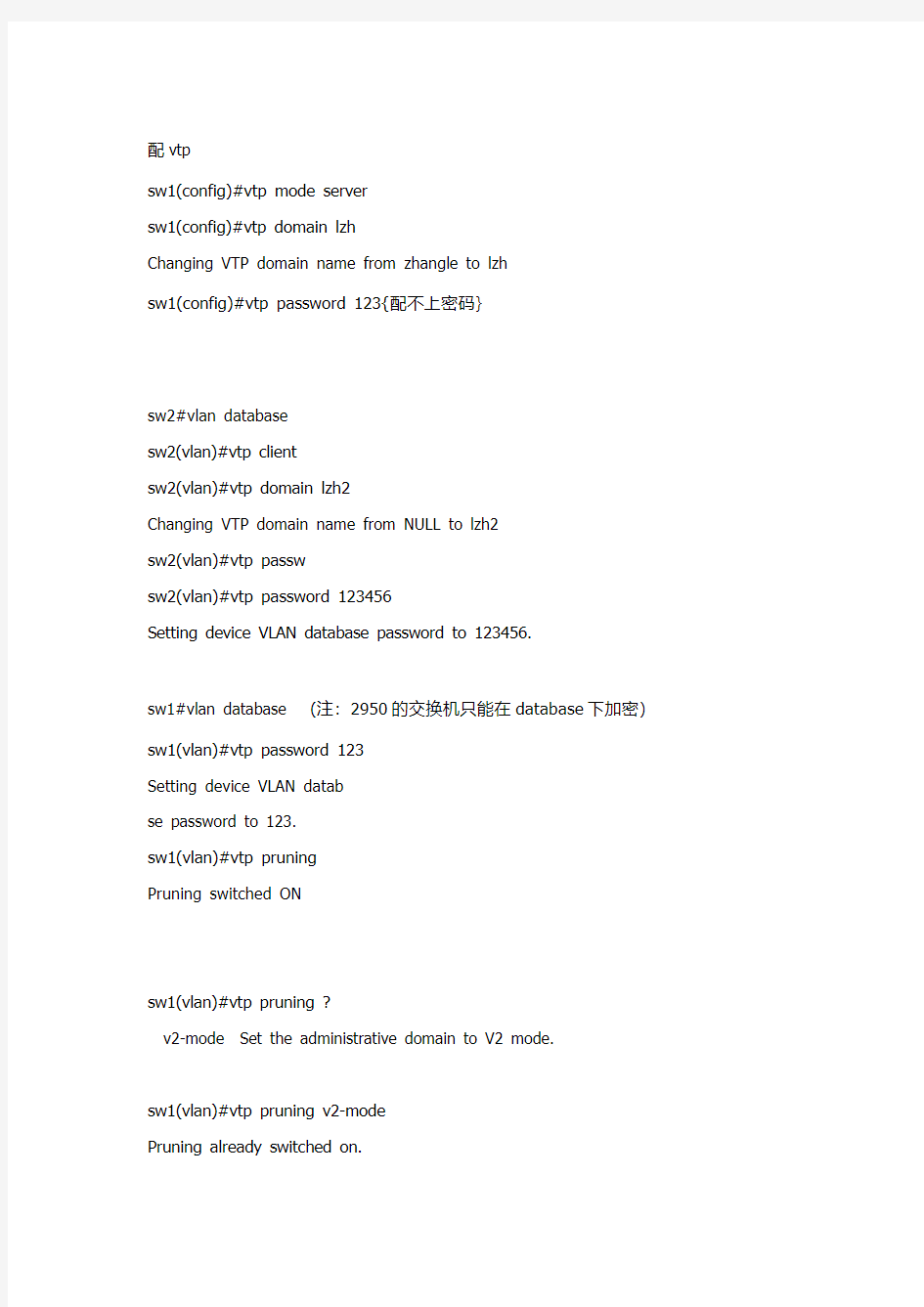

配vtp

sw1(config)#vtp mode server

sw1(config)#vtp domain lzh

Changing VTP domain name from zhangle to lzh

sw1(config)#vtp password 123{配不上密码}

sw2#vlan database

sw2(vlan)#vtp client

sw2(vlan)#vtp domain lzh2

Changing VTP domain name from NULL to lzh2

sw2(vlan)#vtp passw

sw2(vlan)#vtp password 123456

Setting device VLAN database password to 123456.

sw1#vlan database (注:2950的交换机只能在database下加密)sw1(vlan)#vtp password 123

Setting device VLAN datab

se password to 123.

sw1(vlan)#vtp pruning

Pruning switched ON

sw1(vlan)#vtp pruning ?

v2-mode Set the administrative domain to V2 mode.

sw1(vlan)#vtp pruning v2-mode

Pruning already switched on.

V2 mode enabled.

sw1(vlan)#exit

(配vlan)(配完SW1在SW2上看不出同步?)

sw1#vlan database(早期的交换机要进入database中)

sw1(vlan)#vlan 10 name IT

APPLY completed.

Exiting....

(在SW1是的与PC1相连的接口上配接入模式并划入一个VLAN中)sw1#conf t

sw1(config)#int f0/3

sw1(config-if)#switchport mode access

sw1(config-if)#switchport access vlan 10

sw1(config-if)#end

sw1#

05:31:30: %SYS-5-CONFIG_I: Configured from console by console sw1#sh vlan bri

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/1, Fa0/2, Fa0/4, Fa0/5

Fa0/6, Fa0/7, Fa0/8, Fa0/9

Fa0/10, Fa0/12

10 IT active Fa0/3

11 VLAN0011 active

12 VLAN0012 active

13 VLAN0013 active

14 VLAN0014 active

15 VLAN0015 active

16 VLAN0016 active

17 VLAN0017 active

18 VLAN0018 active

19 VLAN0019 active

20 ITAA active

1002 fddi-default active

1003 trcrf-default active

1004 fddinet-default active

1005 trbrf-default active

sw1#

(同上)

sw2#conf t

Enter configuration commands, one per line. End with CNTL/Z. sw2(config)#int f0/17

sw2(config-if)#sw

sw2(config-if)#switchport mode access

sw2(config-if)#switchport access vlan 10

(配子接口。目地是充当网关)

Router(config)#int e0/0.10

Router(config-subif)#en

Router(config-subif)#encapsulation dot1q 10

Router(config-subif)#ip add 172.17.10.1 255.255.255.0

Router(config)#int e0/0.20

Router(config-subif)#encapsulation dot1q 20

Router(config-subif)#ip add 172.17.20.10 255.255.255.0

Router(config-subif)#no shu

Router(config-subif)#end

Router#sh ip int bri

Interface IP-Address OK? Method Status Protocol Ethernet0/0 unassigned YES unset up up Ethernet0/0.10 172.17.10.1 YES manual up up Ethernet0/0.20 172.17.20.10 YES manual up up Serial0/0 unassigned YES unset administratively down down Serial0/1 unassigned YES unset administratively down down Router#

(配网关)

pc1(config)#ip default-gateway 192.168.1.1

pc2(config)#ip default-gateway 10.1.1.1

(注:本实验错误的反PC1,PC2配在一个VLAN中)

sw2#vlan database

sw2(vlan)#no vlan 10

Deleting VLAN 10...

(老师改的)

sw1#show ip int brief

Interface IP-Address OK? Method Status Protocol Vlan1 unassigned YES unset administratively down down FastEthernet0/1 unassigned YES unset down down FastEthernet0/2 unassigned YES unset down down FastEthernet0/3 unassigned YES unset up up FastEthernet0/4 unassigned YES unset down down FastEthernet0/5 unassigned YES unset down down FastEthernet0/6 unassigned YES unset down down FastEthernet0/7 unassigned YES unset down down FastEthernet0/8 unassigned YES unset down down FastEthernet0/9 unassigned YES unset down down FastEthernet0/10 unassigned YES unset down down FastEthernet0/11 unassigned YES unset up up FastEthernet0/12 unassigned YES unset down down sw1#show vlan

sw1#show vlan

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/1, Fa0/2, Fa0/4, Fa0/5

Fa0/6, Fa0/7, Fa0/8, Fa0/9

Fa0/10, Fa0/12

10 IT active Fa0/3

11 VLAN0011 active

12 VLAN0012 active

13 VLAN0013 active

14 VLAN0014 active

15 VLAN0015 active

16 VLAN0016 active

17 VLAN0017 active

18 VLAN0018 active

19 VLAN0019 active

20 ITAA active

1002 fddi-default active

1003 trcrf-default active

1004 fddinet-default active

1005 trbrf-default active

VLAN Type SAID MTU Parent RingNo BridgeNo Stp BrdgMode Trans1 Trans2 ---- ----- ---------- ----- ------ ------ -------- ---- -------- ------ ------

1 enet 100001 1500 - - - - - 0 0

10 enet 100010 1500 - - - - - 0 0

11 enet 100011 1500 - - - - - 0 0

12 enet 100012 1500 - - - - - 0 0

13 enet 100013 1500 - - - - - 0 0

14 enet 100014 1500 - - - - - 0 0

15 enet 100015 1500 - - - - - 0 0

16 enet 100016 1500 - - - - - 0 0

17 enet 100017 1500 - - - - - 0 0

18 enet 100018 1500 - - - - - 0 0

19 enet 100019 1500 - - - - - 0 0

20 enet 100020 1500 - - - - - 0 0

1002 fddi 101002 1500 - - - - - 0 0

1003 trcrf 101003 4472 1005 3276 - - srb 0 0

1004 fdnet 101004 1500 - - - ieee - 0 0

1005 trbrf 101005 4472 - - 15 ibm - 0 0

VLAN AREHops STEHops Backup CRF

VLAN AREHops STEHops Backup CRF

---- ------- ------- ----------

1003 0 0 off

sw1#show int f0/11 switchport

Name: Fa0/11

Switchport: Enabled

Administrative Mode: trunk

Operational Mode: trunk

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: dot1q

Negotiation of Trunking: On

Access Mode VLAN: 1 (default)

Trunking Native Mode VLAN: 1 (default)

Trunking VLANs Enabled: ALL

Pruning VLANs Enabled: 2-1001

Protected: false

Voice VLAN: none (Inactive)

Appliance trust: none

sw1#

sw1#show mac-address-table (看SW1的MAC是不是学到PC1的MAC) Mac Address Table

------------------------------------------

Vlan Mac Address Type Ports

---- ----------- ---- -----

1 000a.f429.eb0b DYNAMIC Fa0/11

10 000a.f429.eb0b DYNAMIC Fa0/11

10 0010.7b39.f4b9 DYNAMIC Fa0/3

Total Mac Addresses for this criterion: 3

sw1#

sw2#

sw2#show mac

sw2#show mac-address-table (看SW2的MAC是不是学到PC2的MAC)Dynamic Address Count: 4

Secure Address Count: 0

Static Address (User-defined) Count: 0

System Self Address Count: 51

Total MAC addresses: 55

Maximum MAC addresses: 8192

Non-static Address Table:

Destination Address Address Type VLAN Destination Port

------------------- ------------ ---- --------------------

0005.74ac.694b Dynamic 1 FastEthernet0/11

0008.e354.6de0 Dynamic 1 FastEthernet0/3

0010.7b39.f4b9 Dynamic 10 FastEthernet0/11

0010.7b7f.7dc0 Dynamic 30 FastEthernet0/17

sw2#show int f0/11 switchport

Name: Fa0/11

Switchport: Enabled

Administrative mode: trunk

Operational Mode: trunk

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: dot1q

Negotiation of Trunking: Disabled

Access Mode VLAN: 0 ((Inactive)) Trunking Native Mode VLAN: 1 (default) Trunking VLANs Enabled: ALL

Trunking VLANs Active: 1-4,10,30,100 Pruning VLANs Enabled: 2-1001

Priority for untagged frames: 0

Override vlan tag priority: FALSE

Voice VLAN: none

Appliance trust: none

Self Loopback: No

sw2#show int f0/3 switchport

Name: Fa0/3

Switchport: Enabled

Administrative mode: trunk

Operational Mode: trunk

Administrative Trunking Encapsulation: dot1q Operational Trunking Encapsulation: dot1q Negotiation of Trunking: Disabled

Access Mode VLAN: 0 ((Inactive)) Trunking Native Mode VLAN: 1 (default) Trunking VLANs Enabled: ALL

Trunking VLANs Active: 1-4,10,30,100 Pruning VLANs Enabled: 2-1001

Priority for untagged frames: 0

Override vlan tag priority: FALSE

Voice VLAN: none

Appliance trust: none

Self Loopback: No

sw2#

Router>en

Router>enable

Router#

Router#show ip int brief

Interface IP-Address OK? Method Status Protocol Ethernet0/0 unassigned YES unset up up Ethernet0/0.10 172.17.10.1 YES manual up up Ethernet0/0.20 172.17.20.10 YES manual up up Serial0/0 unassigned YES unset administratively down down Serial0/1 unassigned YES unset administratively down down

Router#conf t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#int e0/0.10

Router(config-subif)#encapsulation dot1Q 10

Router(config-subif)#ip address 192.168.1.1 255.255.255.0

Router(config-subif)#end

Router#

*Mar 1 06:57:13.224: %SYS-5-CONFIG_I: Configured from console by consolepng Router#ping

Router#ping 192.168.1.11

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.11, timeout is 2 seconds:

..!!!

Success rate is 60 percent (3/5), round-trip min/avg/max = 4/4/4 ms

Router#ping 192.168.1.11

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.11, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/4 ms Router#ping 192.168.1.11

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.11, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/4 ms Router#conf t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#end

Router#

Router#ping 192.168.1.11

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.11, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/8 ms Router#

*Mar 1 06:57:41.266: %SYS-5-CONFIG_I: Configured from console by console Router#

目标:通过路由器进行多个VLAN互联[1] 环境:1、交换机为二层交换机,支持VLAN划分;2、路由器只有1个Ethernet接口 实施:采用单臂路由,即在路由器上设置多个逻辑子接口,每个子接口对应于一个VLAN。由于物理路由接口只有一个,各子接口的数据在物理链路上传递要进行标记封装。Cisco设备支持ISL与802、1q协议。华为设备只支持802、1q。 您的路由器只有一个以太网接口。但就是要进行两个网络(VLAN)的互连,怎么办呢?那就只有通过对路由器的以太网接口进行子接口的划分。这样就可以连接了。有几个VLAN,就要划分几个子接口。 Ethernet交换机(二层或三层交换机)被配置成两个VLAN:VLAN1与VLAN2。端口8配置为一个中继端口,也就就是说端口8属于VLAN 1与VLAN 2。在路由器的一个快速以太口上配置两个子接口,每个子接口被配置到一个独立的IP子网上,并为每个子接口封装一个VLAN ID,分别对应VLAN 1与VLAN 2。因此,交换机

中VLAN 1或VLAN 2的数据流可以通过中继端口8到达路由器子接口f0、1或f0、2,通过两个子接口实现两个VLAN之间的路由。因为路由器只有一个物理接口同一个交换机端口相连接,所以这种路由器有一种别名:单臂路由! 当用户的二层网络就是基于VLAN设计的,但就是三层路由设备却不支持VLAN interface,此时可以使用路由器的子接口,在一个三层接口上创建N个子接口,每个子接口做一下dot1q的封装,指定VLAN Tag,与其相连的交换机使用Trunk链路,这样不同VLAN发送过来的报文可以被正确的发送到对应的子接口去处理。这样就实现了一个接口处理多个VLAN(网段)的数据

实验三实现VLAN间的通信 一、通过路由器实现vlan间通信(单臂路由) 实验拓扑图 【准备知识】 在路由器与交换机的端口上配置子接口,每个子接口的IP地址是每个VLAN的网关地址(也可以理解为下一跳地址),并在子接口上封装802.1Q协议。也可以封装ISL协议(cisco专用协议,不兼容802.1Q)。 【实验步骤】 1、交换机配置如下: Switch>en Switch#conf t Switch(config)#vlan 2 Switch(config-vlan)#vlan 3 Switch(config-vlan)#exit Switch(config)#int fa0/2 Switch(config-if)#sw ac vlan 2 //switchport access vlan 2的简写,端口fa0/2划到vlan 2中Switch(config-if)#int fa0/3 Switch(config-if)#sw ac vlan 3 Switch(config-if)#exit Switch(config)#int fa0/1 Switch(config-if)#switchport mode trunk //设置f0/1端口为trunk模式 2、路由器配置如下:

Router>en Router#conf t Router(config)#int fa0/0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int f0/0.1 Router(config-subif)#encapsulation dot1q 2 //封装协议802.1Q,2为vlan 2 Router(config-subif)#ip address 192.168.1.1 255.255.255.0 Router(config-subif)#exit Router(config)#int f0/0.2 Router(config-subif)#encapsulation dot1q 3 //封装协议802.1Q,3为vlan 3 Router(config-subif)#ip address 192.168.2.1 255.255.255.0 Router(config-subif)#exit Router(config)# 【检测实验结果】 VLAN 2中的pc1能ping 通VLAN 3中的pc2。 二、通过路由器实现跨交换机vlan间通信 实验拓扑图 【实验步骤】 1、交换机BJ上的配置如下: BJ>en BJ#conf t

实验报告 实验项目:通过路由器实现vlan之间的路由 实验环境:Cisco Packet Tracer 实验目的和要求:用PC、二层交换机和路由器构成一个网络;规划PC机及 路由器相关接口的IP地址,配置路由器单臂路由,使在不同Vlan之间的PC机之间能相互通信。 实验过程: 1、在Packet Tracer中建立如下实验拓扑图: 其中,PC 0的快速以太网端口连接在Switch 0的快速以太网端口fa 0/1上,PC 1的快速以太网端口连接在Switch 0的快速以太网端口fa 0/2上,Switch 0的fa 0/24连接在路由器的fa 0/0上。 2、开启连接交换机快速以太网端口的路由器端口fa 0/0;

开启后的效果如下: 3、在端口模式下使用switchport mode trunk命令改变交换机快速以太网端口fa 0/24的端口模式;

4、在交换机上新建vlan 10、vlan 20两个vlan,并在特权模式下查看新建的vlan; 5、将PC机连接交换机的端口fa 0/1、fa 0/2分别分配给新建的两个vlan:vlan 10、vlan 20,具体操作如下:

6、规划并配置两台PC机的ip address,其中PC 1的ip address为192.168.108.2,子网掩码为255.255.255.0,默认网关为192.168.108.1;PC2的ip address为192.168.112.2,子网掩码为255.255.255.0,默认网关为192.168.112.1

7、在PC 0通过ping命令查看这时两台PC机能否通信;

三层交换机路由配置 一、三层交换机VLAN间路由建立 某公司有两个主要部门:技术部和销售部,分处于不同的办公室,为了安全和便于管理对两个部门的主机进行了VLAN划分,技术部和销售部分处于不同VLAN。现由于业务需要销售部和技术部的主机能够相互访问,获得相应资源,两个部门的交换机通过一台三层交换机进行连接。 在交换机上建立2个Vlan:Vlan10分配给技术部及Vlan20分配给销售部。为了实现两部门的主机能够相互访问,在三层交换机上开启路由功能,并在Vlan10中设置IP地址为192.168.10.1;在Vlan20中设置IP地址为192.168.20.1,查看三层交换机路由表,会发现在三层交换机路由表内有2条直连路由信息,实现在不同网络之间路由数据包,从而达到2个部门的主机可以相互访问,拓朴图如图所示。 第1步:开启三层交换机路由功能 Switch#configure terminal Switch(config)#hostname s3550

S3550(conifg)#ip routing 第2步:建立Vlan,并分配端口 S3550(conifg)#vlan 10 S3550(config-vlan)#name sales S3550(config-vlan)#exit S3550(conifg)#vlan 20 S3550(config-vlan)#name technical S3550(config-vlan)#exit S3550(conifg)# S3550(conifg)#interface fastethernet 0/10 S3550(conifg-if)#switchport mode access S3550(conifg-if)#switchport access vlan 10 S3550(conifg-if)#exit S3550(conifg)# interface fastethernet 0/20 S3550(conifg-if)#switchport mode access S3550(conifg-if)#switchport access vlan 20 S3550(config-vlan)#exit S3550(config)# 第3步:配置三层交换机端口的路由功能 S3550(config)#interface vlan 10 S3550(conifg-if)#ip address 192.168.10.1 255.255.255.0 S3550(conifg-if)#no shutdown

H3C交换机配置跨交换机间VLAN通信 一组网需求: 1.SwitchA与SwitchB用trunk互连,相同VLAN的PC之间可以互访,不同VLAN的PC 之间禁止互访; 2.PC1与PC2之间在不同VLAN,通过设置上层三层交换机SwitchB的VLAN接口10的IP 地址为10.1.1.254/24,VLAN接口20的IP地址为20.1.1.254/24可以实现VLAN间的互访。 二组网图: 1.VLAN内互访,VLAN间禁访 1 实现VLAN内互访VLAN间禁访配置过程 SwitchA相关配置: 1.创建(进入)VLAN10,将E0/1加入到VLAN10 [SwitchA]vlan 10 [SwitchA-vlan10]port Ethernet 0/1 2.创建(进入)VLAN20,将E0/2加入到VLAN20 [SwitchA]vlan 20 [SwitchA-vlan20]port Ethernet 0/2

3.将端口G1/1配置为Trunk端口,并允许VLAN10和VLAN20通过 [SwitchA]interface GigabitEthernet 1/1 [SwitchA-GigabitEthernet1/1]port link-type trunk [SwitchA-GigabitEthernet1/1]port trunk permit vlan 10 20 SwitchB相关配置: 1.创建(进入)VLAN10,将E0/10加入到VLAN10 [SwitchB]vlan 10 [SwitchB-vlan10]port Ethernet 0/10 2.创建(进入)VLAN20,将E0/20加入到VLAN20 [SwitchB]vlan 20 [SwitchB-vlan20]port Ethernet 0/20 3.将端口G1/1配置为Trunk端口,并允许VLAN10和VLAN20通过 [SwitchB]interface GigabitEthernet 1/1 [SwitchB-GigabitEthernet1/1]port link-type trunk [SwitchB-GigabitEthernet1/1]port trunk permit vlan 10 20 2.通过三层交换机实现VLAN间互访

【实训3.4】用三层交换机实现VLAN间路由 一、实训目的 1.了解VLAN间路由的意义 2.掌握使用三层交换机实现vlan间路由的解决方法 3.模拟并解决小型企业或分公司的VLAN间路由问题 二、实训逻辑图 图3.4-1 实训逻辑图 三、实训内容及步骤 1.进入交换机(先不要按逻辑图连接交换机),查看是否已有Vlan配置 (1)查看Vlan配置(show vlan brief) (2)查看Vtp状态(show vtp status) (3)若Vtp模式不是Server,请将其改为Server(vtp mode server) (4)删除默认Vlan以外的所有Vlan信息(no vlan vlan_id) (5)查看所有端口是否都在Vlan 1下(show vlan brief) (6)若有端口不是Vlan 1下,请将其加入到Vlan 1下 做完以上步骤后,再查看一次Vlan信息,检查是否所有端口已绑定在Vlan 1下,并且没有其他Vlan设置;若仍有端口没有处于Vlan 1下,或有其他Vlan信息,请重复以上项目,否则可能影响下面的实训数据。 2.创建Vlan并将端口绑定到Vlan

SW2950# vlan data SW2950 (vlan)# vlan 2 name v2 SW2950 (vlan)# vlan 3 name v3 SW2950 (config) # int f0/3 SW2950 (config-if) # switchport mode access SW2950 (config-if) # switchport access vlan 2 SW2950 (config) # int f0/4 SW2950 (config-if) # switchport mode access SW2950 (config-if) # switchport access vlan 3 SW2950 (config-if) #end SW2950#show vlan brief VLAN Name Status Ports 1 default active Fa0/1, Fa0/2, Fa0/5, Fa0/6, Fa0/7,Fa0/8, Fa0/9, Fa0/10, Fa0/11,Fa0/12, Fa0/13, Fa0/14, Fa0/15, Fa0/16, Fa0/17, Fa0/18, Fa0/19, Fa0/20, Fa0/21, Fa0/22, Fa0/23, Fa0/24, Gig1/1, Gig1/2 2 v2 active Fa0/3 3 v3 active Fa0/4 3.将F0/24端口设定为中继端口 SW2950 (config) # int f0/24 SW2950 (config-if) # switchport mode trunk SW3550 (config) # int f0/24 SW3550 (config-if) # switchport trunk encapsulation dot1q SW3550 (config-if) # switchport mode trunk SW3550#show int trunk Port Mode Encapsulation Status Native vlan Fa0/24 on 802.1q trunking 1 Port Vlans allowed on trunk Fa0/24 1-1005 Port Vlans allowed and active in management domain Fa0/24 1,2,3 Port Vlans in spanning tree forwarding state and not pruned Fa0/24 1,2,3 若两台交换机上的F0/24端口模式“mode”都为“on”,表明Trunk状态已正常工作。4.在三层交换机上配置每个VLAN的管理地址 SW3550# conf t SW3550(config)# int vlan 2 //配置VLAN 2管理地址 SW3550(config-if)# ip add 192.168.2.1 255.255.255.0 SW3550(config-if)# no shut SW3550(config-if)# exit

VLAN间路由配置心得体会 众所周知,第二层平面网络的扩展性不佳,各站点发送数据包前要广播查询目的地的MAC地址。由于大量应用层软件需要广播传送某些数据包,而这些数据广播包只需发向某一组用户,如果此时没有VLAN(Virtual Local Area Network),这些数据包会占用大量网络资源,使正常数据包无法获得带宽,从而严重影响网络效率及性能。VLAN依靠用户的逻辑设定将原来物理上互联的一个局域网络划分为多个虚拟网段,即在两层交换机的逻辑上划分若干LAN(广播域),将广播信息、组播信息等限制在特定的一组端口上,从而为限制全网范围的广播和多点广播提供有效手段。在网络设计中,应选择切实可行的技术进行VLAN的灵活划分。划分可依据设备所连的端口、用户节点的MAC地址等,划分的结果是使同一个VLAN 内的数据可自由通信。不同VLAN间的数据交流需要通过第三层交换完成。即通过跨越交换机划分VLAN,从而高性能地实现VLAN之间的路由,提高带宽利用率和网络性能,增强网络应用的灵活性和安全性。二、VLAN在网络中的典型划分VLAN在网络中的典型划分如图1所示。VLAN通常与IP网络是相关联的,例如特定IP子网中的所有工作端属于同一个VLAN,不同VLAN之间必须通过路由器或具有路由器功能的模块才能通信。VLAN可以是动态的,也可以是静态的。所谓动态VLAN就是基于工作站的MAC地址,即根据工作站上网卡的48位硬件地址划分的VLAN。动态VLAN主要是通过每台交换机所连接工作站的MAC地址,它将一组MAC地址划分在同一逻辑组中,其中的成员不会因地理位置的改变而改变(这种方法仅用于局域网)。静态VLAN是一种具有固定地理位置的划分方法,它基于交换机端口的划分,可以通过对交换机的适当设置,将同一个交换机或不同交换机上的一组端口划分在同一个VLAN中。VTP(VLAN Trunk Protocol)协议主要用于多台局域网交换机互联情况下有效管理VLAN的配置。VTP Domain 也叫VLAN的管理域,它由具有相同管理域名称的交换机组成,每个交换机只能位于一个VTP域中,这样便可以通过命令行(CLI)方式或简单的网络管理协议(SNMP)来完成整个Domain中VLAN的设置(在缺省状态下,交换机处于非管理域中)。由于一个端口只能同时属于一个VLAN,那么当两台交换机联机后,属于不同VLAN的数据包如何通过级联端口到达另一台交换机,数据包到达另一台交换机后又如何交换呢?我们可以使用交换机中的Trunk功能。两台交换机之间的Trunk关系以及Trunk中所使用的ISL和802.1Q 协议是可以通过双方协商建立的,总共有5种工作方式:On、Off、Desirable、Auto(Trunk 端口缺省模式)和Nonegotiate(交换机与路由器之间的Trunk)。VLAN的配置实现交换机可以分为基于Set命令的和基于IOS的两类。交换机的平台不同,具体设置命令也有所不同,但各种配置的基本原理及设置思路都是一样的。就VLAN的设置来讲,其基本步骤包括:配置VTP 域、建立新的VLAN、将端口分配到目标的VLAN之中。

不同vlan间的通信简单配置 1.单臂路由(图) 环境:一台路由器,一台二层交换机,两台pc机 二层交换机的配置 一般模式: Switch> 输入enable进入特权模式: Switch>enable 输入configure terminal进入全局配置模式: Switch#configure terminal Enter configuration commands, one per line. End with CNTL/Z. 创建vlan 10 和 vlan 20:

Switch(config)#vlan 10 Switch(config-vlan)#vlan 20 Switch(config-vlan)# exit 进入接口配置模式: Switch(config)#interface fastEthernet 0/1 把0/1变成trunk口(默认是access口) Switch(config-if)#switchport mode trunk %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/1, changed state to down %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/1, changed state to up Switch(config-if)#exit 进入接口配置模式分别把对应的接口,加入对应的vlan: Switch(config)#interface fastEthernet 1/1 Switch(config-if)#switchport mode access Switch(config-if)#switchport access vlan 10 Switch(config-if)#interface fastEthernet 2/1 Switch(config-if)#switchport mode access Switch(config-if)#switchport access vlan 20

华为路由器交换VLAN配置实例 华为路由器交换VLAN配置实例 配置说明:使用4台PC,华为路由器(R2621)、交换机(S3026e)各一台,组建一VLAN,实现虚拟网和物理网之间的连接。实现防火墙策略,和访问控制(ACL)。 网络结构如图:四台PC的IP地址、掩码如下列表:P1 192.168.1.1 255.255.255.0网关IP为192.168.1.5P2 192.168.1.2 255.255.255.0网关IP为192.168.1.5P3 192.168.1.3 255.255.255.0网关IP为192.168.1.6P4 192.168.1.4 255.255.255.0网关IP为192.168.1.6路由器上Ethernet0的IP为192.168.1.5 Ethernet1的IP为192.168.1.6 firewall设置默认为deny 实施命令列表: 交换机上设置,划分VLAN: sys //切换到系统视图 [Quidway]vlan enable [Quidway]vlan 2 [Quidway-vlan2]quit //默认所有端口都属于VLAN1,指定交换机的到八个端口属于VLAN2 [Quidway]vlan 3 [Quidway-vlan3]quit //指定交换机的到八个端口属于VLAN3[Quidway]dis vlan all [Quidway]dis cu

路由器上设置,实现访问控制: [Router]interface ethernet 0 [Router-Ethernet0]ip address 192.168.1.5 255.255.255.0[Router-Ethernet0]quit //指定ethernet 0的ip [Router]interface ethernet 1 [Router-Ethernet1]ip address 192.168.1.6 255.255.255.0[Router-Ethernet1]quit //开启firewall,并将默认设置为deny [Router]fire enable [Router]fire default deny //允许192.168.1.1访问192.168.1.3 //firewall策略可根据需要再进行添加 [Router]acl 101 [Router-acl-101]rule permit ip source 192.168.1.1 255.255.255.0 destination 192.168.1.3 255.255.255.0 [Router-acl-101]quit //启用101规则 [Router-Ethernet0]fire pa 101 [Router-Ethernet0]quit [Router-Ethernet1]fire pa 101 [Router-Ethernet1]quit

cisco三层交换机vlan间路由配置实例 下面以cisco3560实例说明如何在一个典型的快速以太局域网中实现VLAN。所谓典型局域网就是指由一台具备三层交换功能的核心交换机接几台分支交换机(不一定具备三层交换能力)。我们假设核心交换机名称为:COM;分支交换机分别为:PAR1、PAR2、PAR3,分别通过Port 1的光线模块与核心交换机相连;并且假设VLAN名称分别为COUNTER、MARKET、MANAGING…… 需要做的工作: 1、设置VTP DOMAIN(核心、分支交换机上都设置) 2、配置中继(核心、分支交换机上都设置) 3、创建VLAN(在server上设置) 4、将交换机端口划入VLAN 5、配置三层交换 1、设置VTP DOMAIN。 VTP DOMAIN 称为管理域。 交换VTP更新信息的所有交换机必须配置为相同的管理域。如果所有的交换机都以中继线相连,那么只要在核心交换机上设置一个管理域,网络上所有的交换机都加入该域,这样管理域里所有的交换机就能够了解彼此的VLAN列表。 COM#vlan database 进入VLAN配置模式 COM(vlan)#vtp domain COM 设置VTP管理域名称 COM COM(vlan)#vtp server 设置交换机为服务器模式 PAR1#vlan database 进入VLAN配置模式 PAR1(vlan)#vtp domain COM 设置VTP管理域名称COM PAR1(vlan)#vtp Client 设置交换机为客户端模式 PAR2#vlan database 进入VLAN配置模式 PAR2(vlan)#vtp domain COM 设置VTP管理域名称COM PAR2(vlan)#vtp Client 设置交换机为客户端模式 PAR3#vlan database 进入VLAN配置模式 PAR3(vlan)#vtp domain COM 设置VTP管理域名称COM PAR3(vlan)#vtp Client 设置交换机为客户端模式 注意:这里设置核心交换机为Server模式是指允许在该交换机上创建、修改、删除VLAN 及其他一些对整个VTP域的配置参数,同步本VTP域中其他交换机传递来的最新的VLAN 信息;Client模式是指本交换机不能创建、删除、修改VLAN配置,也不能在NVRAM中存储VLAN配置,但可同步由本 VTP域中其他交换机传递来的VLAN信息。 2、配置中继为了保证管理域能够覆盖所有的分支交换机,必须配置中继。Cisco交换机能够支持任何介质作为中继线,为了实现中继可使用其特有的ISL标签。ISL (Inter-Switch Link)是一个在交换机之间、交换机与路由器之间及交换机与服务器之间传递多个VLAN信息及VLAN数据流的协议,通过在交换机直接相连的端口配置 ISL封装,即可跨越交换机进行整个网络的VLAN分配和进行配置。 在核心交换机端配置如下: COM(config)#interface gigabitEthernet 2/1 COM(config-if)#switchport COM(config-if)#switchport trunk encapsulation isl 配置中继协议 COM(config-if)#switchport mode trunk COM(config)#interface gigabitEthernet 2/2 COM(config-if)#switchport COM(config-if)#switchport trunk encapsulation isl 配置中继协议 COM(config-if)#switchport mode trunk COM(config)#interface gigabitEthernet 2/3 COM(config-if)#switchport COM(config-if)#switchport trunk encapsulation isl 配置中继协议 COM(config-if)#switchport mode trunk 在分支交换机端配置如下: PAR1(config)#interface gigabitEthernet 0/1

实验七不同VLAN间通信配置 一、实验目的和要求 1、进一步熟悉VLAN的各种配置命令 2、掌握不同VLAN之间通信的配置方法 二、仪器设备 1、交换机 2、PC机(电脑) 3、网线 三、实验内容和要求 1、拓扑结构 2、详细配置 Switch A的详细配置

创建vlan信息 [switch A]vlan 100 [switch A-vlan100]quit [switch A]vlan 200 [switch A-vlan200]quit 基于端口划分VLAN [switch A]interface ethernet0/0/3 [switch A-Ethernet0/0/3]port link-type access [switch A-Ethernet0/0/3]port default vlan 100 [switch A-Ethernet0/0/3]quit [switch A]interface ethernet0/0/4 [switch A-Ethernet0/0/4]port link-type access [switch A-Ethernet0/0/4]port default vlan 200 [switch A-Ethernet0/0/4]quit 配置接口为trunk接口、并允许vlan10、vlan20通过 [switch A]interface ethernet0/0/21 进入接口视图 [switch A-Ethernet0/0/21]port link-type trunk [switch A-Ethernet0/0/21]port trunk allow-pass vlan 100 200 [switch A-Ethernet0/0/21]quit 退出 Switch B的详细配置

第15章 VLAN间路由 在交换机上划分VLAN后,VLAN间的计算机就无法通信了。VLAN间的通信需要借助第三层设备,我们可以使用路由器来实现这个功能,如果使用路由器通常会采用单臂路由模式。实践上,VLAN间的路由大多是通过三层交换机实现的,三层交换机可以看成是路由器加交换机,然而因为采用了特殊的技术,其数据处理能力比路由器要大得多。本章将分别介绍两种方法的具体配置。 15.1 VLAN间路由简介 15.1单臂路由 处于不同VLAN的计算机即使它们是在同一交换机上,它们之间的通信也必须使用路由器。可以在每个VLAN上都有一个以太网口和路由器连接。采用这种方法,如果要实现N个VLAN间的通信,则路由器需要N个以太网接口,同时也会占用了N个交换上的以太网接口。单臂路由提供另外一种解决方案。路由器只需要一个以太网接口和交换机连接,交换机的这个接口设置为Trunk接口。在路由器上创建多个子接口和不同的VLAN连接,子接口是路由器物理接口上的逻辑接口。工作原理如图15-1,当交换机收到VLAN1的计算机发送的数据帧后,从它的Trunk接口发送数据给路由器,由于该链路是Trunk链路,帧中带有VLAN1的标签,帧到了路由器后,如果数据要转发到VLAN2上,路由器将把数据帧的VLAN1标签去掉,重新用VLAN2的标签进行封装,通过Trunk链路发送到交换机上的Trunk接口;交换机收到该帧,去掉VLAN2标签,发送给VLAN2上的计算机,从而实现了VLAN间的通信。 图 15-1 路由器的子接口工作原理 15.2 三层交换 单臂路由实现VLAN间的路由时转发速率较慢,实际上在局域网内部多采用三层交换。三层交换机通常采用硬件来实现,其路由数据包的速率是普通路由器的几十倍。 从使用者的角度可以把三层交换机看成是二层交换机和路由器的组合,如图15-2,这个虚拟的路由器和每个VLAN都有一个接口进行连接,不过这个接口是VLAN1或VLAN2接口。Cisco早些年采用的基于NetFlow的三层交换技术;现在Cisco主要采用CEF技术。CEF技术中,交换机利用路由表形成转发信息库(FIB),FIB和路由表是同步的,关键的是它的查询是硬件化,查询速度快得多。除了FIB,还有邻接表(Adjacency Table),该表和ARP表有些类似,主要放置了第二层的封装信息。FIB和邻接表都是在数据转发之前就已经建立准备好了,这样一有数据要转发,交换机就能直接利用它们进行数据转发和封装,不需要查询路由表和发送ARP请求,所以VLAN间的路由速率大大提高。

详解:VLAN+路由器典型配置实例 近期看到有些朋友问交换机划 VLAN 后接路由器如何配置访问外网,其实这是个比较简单,也比较典型的配置。网上也很容易找到,但都不系统很零散。这里针对几种常见的情况,分别做了配置: 1、拓扑结构图: 1)本例中的路由器均为华为 AR28-10,交换机 SW1为华为的 S3526 带3 层交换功能,SW2为华为 2403H-EI二层交换机。 2)图模拟了常见的拓扑结构。也没有用到任何厂商特性,因此也适用于其他厂商的设备,只是命令行有所不同。 2、基础配置: ISP: interface Serial0/0 #配置和RA相连的接口 clock DTECLK1 link-protocol ppp ip address 10.0.1.1 255.255.255.252 interface LoopBack0 #配置该接口模拟 internet 的一个 IP。 ip address 1.1.1.1 255.255.255.255 ip route-static 59.61.94.144 255.255.255.248 10.0.1.2 preference 60 #将该地址段指向 RA,也即分配地址池给 RA。 RA:

nat address-group 0 59.61.94.145 59.61.94.150 #配置NAT 地址池,也即ISP分配的地址段。(如果外网接口类型为广播,则最好把这些地址配置给LOOPBACK接口,否则可能不同,但此例是点对点接口,无此问题) acl number 2000 #配置NA T 用的ACL列表 rule 0 permit source 172.16.0.0 0.0.0.255 rule 1 permit source 172.16.1.0 0.0.0.255 rule 2 permit source 10.0.0.0 0.0.0.3 interface Ethernet0/0 #配置内网口 ip address 10.0.0.1 255.255.255.252 interface Serial0/0 #配置外网口 link-protocol ppp ip address 10.0.1.2 255.255.255.252 nat outbound 2000 address-group 0 #做NA T,采用先前配置的地址池。 ip route-static 0.0.0.0 0.0.0.0 10.0.1.1 preference 60 配置默认路由 SW1: gvrp #启用GVRP 注册协议,用于动态创建SW2的VLAN,实现VLAN 的集中管理。 vlan 2 #创建各VLAN vlan 3 vlan 24#因为S3526 不支持被路由接口,因此将E0/24 划到VLAN24,给VLAN24 配置虚接口IP用于路由。(cisco 则可以在e0/24接口用no switchport 配置为被路由接口,直接配置IP即可) interface Vlan-interface2 #配置VLAN 虚接口IP ip address 172.16.0.254 255.255.255.0 interface Vlan-interface3 配置VLAN 虚接口IP ip address 172.16.1.254 255.255.255.0 interface Vlan-interface24 配置VLAN 虚接口IP ip address 10.0.0.2 255.255.255.252 interface Ethernet0/1 #划分接口到VLAN port access vlan 2 interface Ethernet0/10 #配置和SW2 互联的E0/10接口为Trunk 接口,并启用GVRP协议。port link-type trunk port trunk permit vlan 2 to 3 gvrp registration fixed

目标:通过路由器进行多个VLAN互联[1] 环境:1. 交换机为二层交换机,支持VLAN划分;2. 路由器只有1个Ethernet接口 实施:采用单臂路由,即在路由器上设置多个逻辑子接口,每个子接口对应于一个VLAN。由于物理路由接口只有一个,各子接口的数据在物理链路上传递要进行标记封装。Cisco设备支持ISL和802.1q协议。华为设备只支持802.1q。 你的路由器只有一个以太网接口。但是要进行两个网络(VLAN)的互连,怎么办呢?那就只有通过对路由器的以太网接口进行子接口的划分。这样就可以连接了。有几个VLAN,就要划分几个子接口。 Ethernet交换机(二层或三层交换机)被配置成两个VLAN:VLAN1和VLAN2。端口8配置为一个中继端口,也就是说端口8属于VLAN 1和VLAN 2。在路由

器的一个快速以太口上配置两个子接口,每个子接口被配置到一个独立的IP子网上,并为每个子接口封装一个VLAN ID,分别对应VLAN 1和VLAN 2。因此,交换机中VLAN 1或VLAN 2的数据流可以通过中继端口8到达路由器子接口 f0.1或f0.2,通过两个子接口实现两个VLAN之间的路由。因为路由器只有一个物理接口同一个交换机端口相连接,所以这种路由器有一种别名:单臂路由! 当用户的二层网络是基于VLAN设计的,但是三层路由设备却不支持VLAN interface,此时可以使用路由器的子接口,在一个三层接口上创建N个子接口,每个子接口做一下dot1q的封装,指定VLAN Tag,与其相连的交换机使用Trunk 链路,这样不同VLAN发送过来的报文可以被正确的发送到对应的子接口去处理。这样就实现了一个接口处理多个VLAN(网段)的数据

不同的VLAN之间实现互通 (1)三层交换实现不同VLAN互通 利用VTP协议,实现VLAN配置的一致性。 配置三层交换机为VTP服务器模式,域名为chy。为其它交换机提供VTP通告,从而实现vlan配合的一致性。 SW1:配置命令 创建VLAN10,VLAN20 在SW2中将接口都设置成干道 Switch(config)#int fa 0/1

Switch(config-if)#switchport mode trunk Switch(config)#int fa 0/2 Switch(config-if)#switchport mode trunk 将两台PC分别划分到VLAN10与VLAN20中 Switch(config)#int fa0/2 Switch(config-if)#switchport access vlan 10 Switch(config-if)#int fa0/3 Switch(config-if)#switchport access vlan 20 设置好IP与网关用ping命令测试 (2)跨交换机实现VLAN间的通信 环境:一台三层交换机,两台二层交换机,两台pc机 三层交换机的配置(SW1) Switch>enable Switch#configure terminal Enter configuration commands, one per line. End with CNTL/Z. 创建vlan 10 、 20 并设置ip Switch(config)#vlan 10 Switch(config-vlan)#vlan 20

Vlan 间路由原理及配置 院(系)名称 专业班级 学号 学生姓名 2011年12月12日

Vlan 间路由配置 摘要 随着宽带城域网网络规模和用户规模的扩大,网络的可靠性和增值业务能力成了当务之急,网络的整合与优化也迫在眉睫。首先,本文分析了城域网现状,问题体现为网络整体上,网络结构不清晰,设备级联数偏多;网络对新业务支撑能力不足;网络管理及业务控制相对分散,无法满足业务需求;缺乏统一的设备规范,功能参差不齐。其次,本文依据电信运营商的特点提出城域网结构模型,该模型突出了宽带多种接入和用户差异化服务,引入QoS和VPN等技术,制定路由型城域网的目标网络结构。达到网络层次清晰、网络结构扁平,实现城域网差异化服务的目标。

目录 一.Vlan 原理和vlan间路由原理 (2) 1.vlan 原理 (2) 2.vlan间路由选择的原理 (2) 二基本的配置命令和原理 (4) 1.交换机的基本配置 (4) 2.vlan基本配置 (7) 3.vlan 中继配置 (8) 4.vlan 间路由选择 (9) 三.拓扑图 (9) 四.实验环境 (10) 五.实验步骤及代码 (10) 六.结论 (13)

一Vlan 原理和vlan间路由原理 1.vlan 原理 虚拟局域网(vlan)技术通过将连在交换机上的主机划分到不同的网段,并将广播通信量限制在每个网段内部,从而增加了广播域的数目,减少了广播对网络的不利影响。 网络管理人员通过手工方式将交换机的不同端口标记为属于不同的vlan,接入到某个端口中的主机将自动成为该vlan 的成员。 如图1所示,交换机的第1-8个端口属于vlan 10,第9-16个端口属于vlan 20,第17-20个端口属于vlan 30。 交换机并不在各vlan 之间传输任何用户数据,它只是在某个vlan 所属的端口之间转发数据包。 交换机是如何区分不同vlan 的数据的呢?实际上,交换机是通过给不同vlan的数据打标记来区分vlan的,数据包在流入交换机端口的时候,会被加上vlan标记符,在将数据包从端口发出之前再拿掉vlan 标记符。换句话说,带有vlan 标记的数据包不会从交换机任何端口发出,除非是主干(trunk )端口。主干端口用来级连多个交换机,并在主干道上传送多个vlan 的数据。 图1 vlan 划分 2.vlan间路由选择的原理 Vlan将不同的网段的广播隔离开,同时也隔离了不同网段间用户的其他数