计算机网络名词解释大全(附简答计算)

- 格式:doc

- 大小:35.00 KB

- 文档页数:12

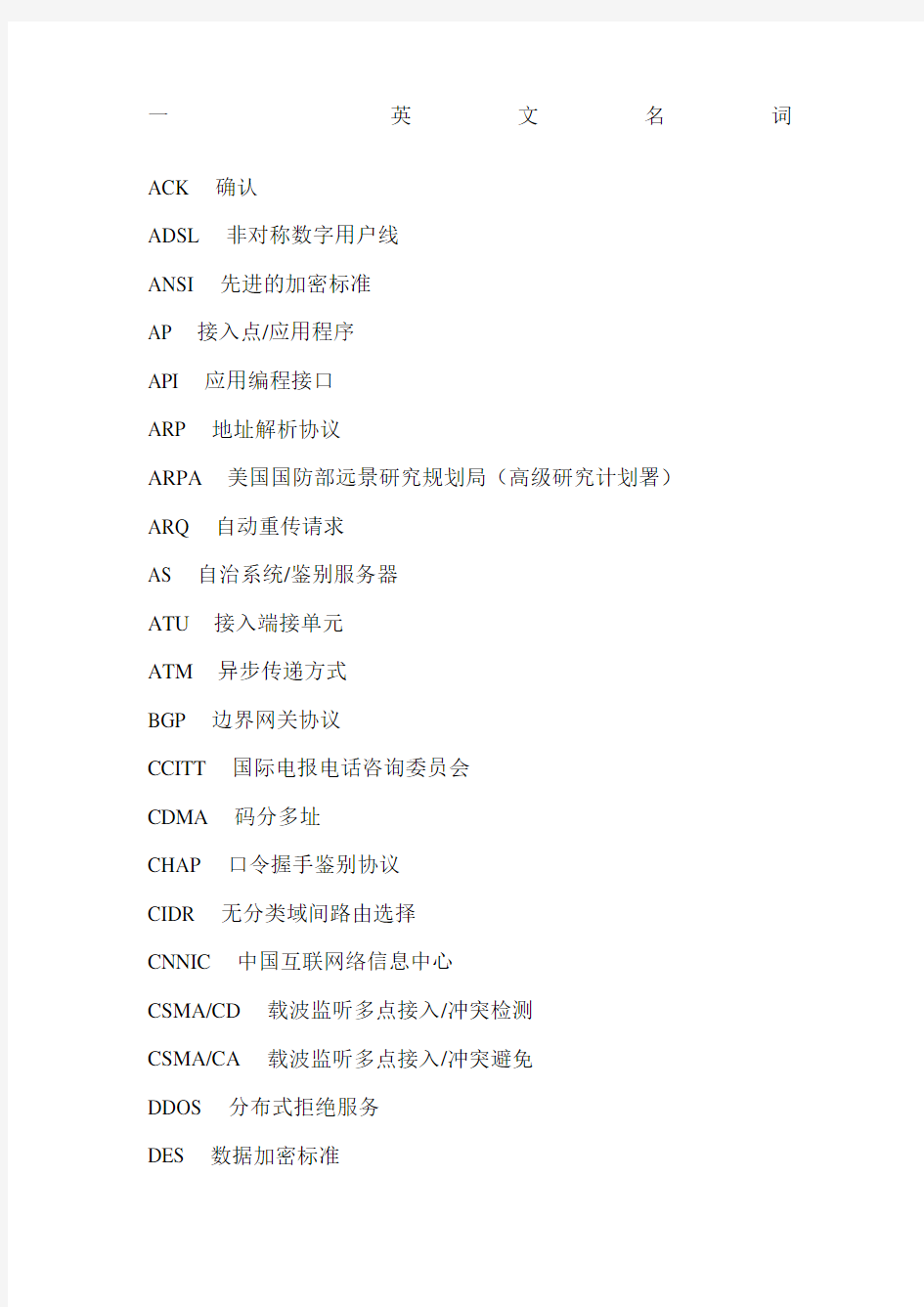

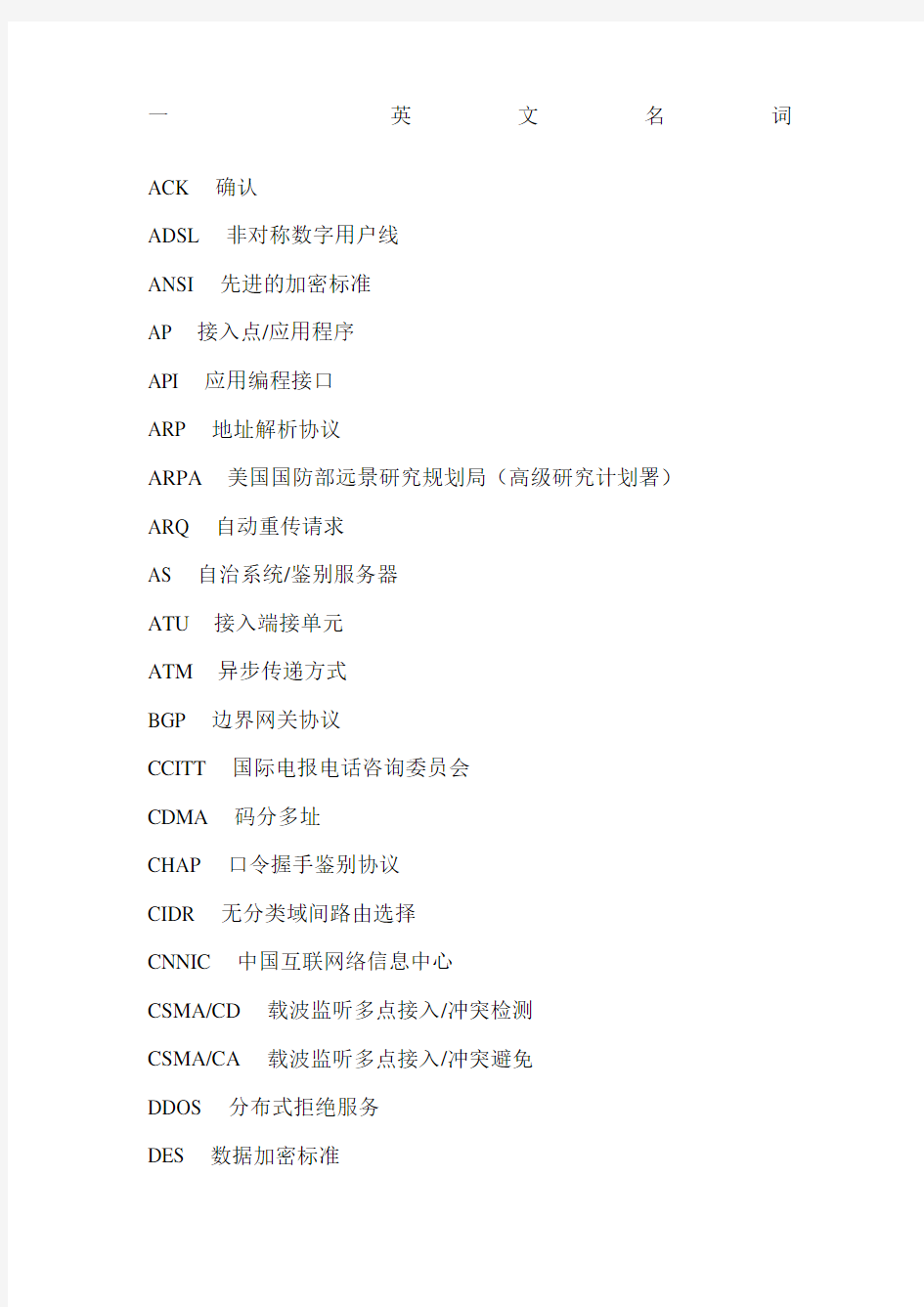

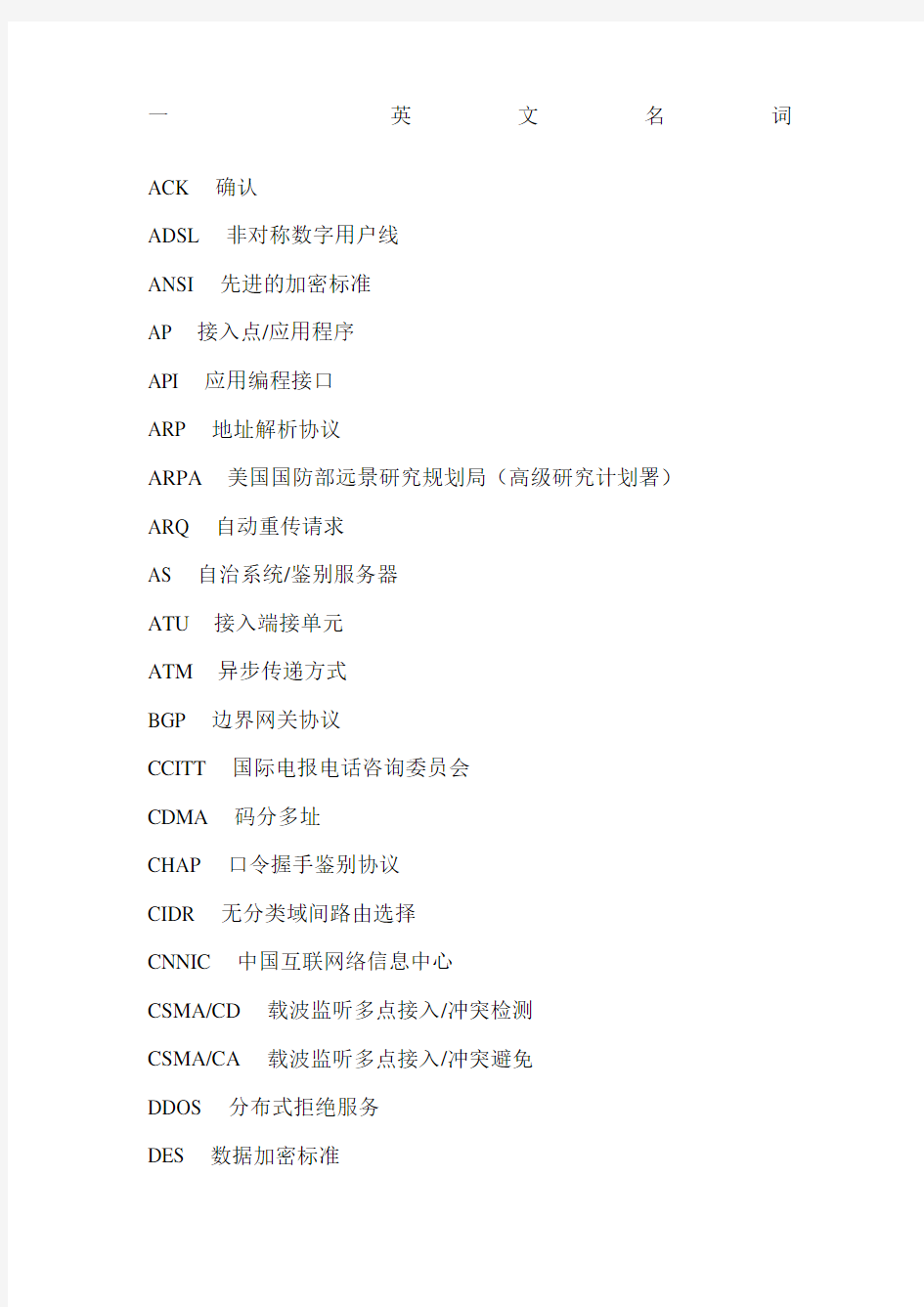

一英文名词ACK 确认

ADSL 非对称数字用户线

ANSI 先进的加密标准

AP 接入点/应用程序

API 应用编程接口

ARP 地址解析协议

ARPA 美国国防部远景研究规划局(高级研究计划署)

ARQ 自动重传请求

AS 自治系统/鉴别服务器

ATU 接入端接单元

ATM 异步传递方式

BGP 边界网关协议

CCITT 国际电报电话咨询委员会

CDMA 码分多址

CHAP 口令握手鉴别协议

CIDR 无分类域间路由选择

CNNIC 中国互联网络信息中心

CSMA/CD 载波监听多点接入/冲突检测

CSMA/CA 载波监听多点接入/冲突避免

DDOS 分布式拒绝服务

DES 数据加密标准

DHCP 动态主机配置协议

DNS 域名服务

EGP 外部网关协议

EIA 美国电子工业协会

FCS 帧检验序列

FDDI 光纤分布式数据接口

FDM 频分复用

FTP 文件传送协议

FIFO 先进先出

GSM 全球移动通信系统,GSM体制HDLC 高级数据链路控制

HFC 光纤同轴混合(网)

HTML 超文本标记语言

HTTP 超文本传送协议

ICMP 网际控制报文协议

IEEE (美国)电气和电子工程师学会IGMP 网际组管理协议

IGP 内部网关协议

IMAP 网际报文存取协议

IP 网际协议

ISDN 综合业务数字网

ISO 国际标准化组织

ITU 国际电信联盟

LAN 局域网

MAN 城域网

MPEG 活动图像专家组

MTU 最大传送单元

OSI/Rm 开放系统互连基本参考模型OSPF 开放最短通路优先

PCM 脉码调制

PDA 个人数字助理

PKI 公钥基础结构

PPP 点对点协议

RIP 路由信息协议

SMTP 简单邮件传送协议

SSID 服务集标识符

SSL 安全插口层,或安全套接层(协议)STDM 统计时分复用

STP 屏蔽双绞线

TCP 传输控制协议

TDM 时分复用

TIA 电信行业协会

TLD 顶级域名

TPDU 运输协议数据单元

TTL 生存时间,或寿命

UA 用户代理

URL 统一资源定位符

UTP 无屏蔽双绞线

VLAN 虚拟局域网

VLSM 变长子网掩码

VPN 虚专用网

WAN 广域网

WDM 波分复用

WI-FI 无线保真度(无线局域网的同义词)

WLAN 无线局域网

WWW 万维网

NAT 网络地址转换

NCP 网络控制协议

二问答题

1.一般来说一个数据通信系统的目的系统由哪两个部分组成?各有什么功能?

目的系统一般包括接收器和终点两个部分。

接收器:接收传输系统传送过来的信号,并把它转换为能够被目的设备处理的信息。典型的接收器就是调制器。它把来自传输线路上的模拟信号进行解调,提取出在发送端置入的消息,还原出发送端产生的数字比特流。

终点:终点设备从接收器获取传来的数字比特流,然后把信息输出。终点又称为目的站,或信宿。

2.什么是TCP协议,它的主要特点是什么?

TCP最主要的特点:(1)TCP是面向连接的运输层协议

(2)每一条TCP连接只能有两个端点,每一条TCP连接只能是点对点的。(3)TCP提供可靠交付的服务。(4)TCP提供全双工通信。(5)面向字节流。

3.理想的路由选择算法应该具有哪些特点?

(1) 算法必须是正确和完整的。

(2) 算法在计算上应简单。

(3) 算法应能适应通信量和网络拓扑的变化。

(4) 算法应具有稳定性。

(5) 算法应是公平的。

(6) 算法应是最佳的。

4.Wi-Fi与无线局域网WLAN是否为同义词,请简单说明。

Wi-Fi 在许多文献中与无线局域网WLAN 是同义词。802.11 是个相当复杂的标准。但简单的来说,802.11 是无线以太网的标准,它是使用星形拓扑,其中心叫做接入点AP(Access Point),在MAC 层使用CSMA/CA 协议。凡使用802.11系列协议的局域网又称为

Wi-Fi(Wireless-Fidelity,意思是“无线保真度”)。因此,在许多文献中,Wi-Fi 几乎成为了无线局域网WLAN 的同义词。

5.请简述数字签名的工作原理。

数字签名采用了双重加密的方法来实现防伪、防赖。其原理为:被发送文件用SHA编码加密产生128bit 的数字摘要。然后发送方用自己的私用密钥对摘要再加密,这就形成了数字签名。将原文和加密的

摘要同时传给对方。对方用发送方的公共密钥对摘要解密,同时对收到的文件用SHA 编码加密产生又一摘要。将解密后的摘要和收到的文件在接收方重新加密产生的摘要相互对比。如两者一致,则说明传送过程中信息没有被破坏或篡改过。否则不然。

6.在两台主机间进行数据通信经常遇到哪些问题?

7.什么是计算机网络安全中的主动攻击,并说明主动攻击包括哪些类型及特点。

主动攻击是指攻击者对某个连接中通过的PDU 进行各种处理。如有选择地更改、删除、延迟这些PDU。甚至还可将合成的或伪造的PDU 送入到一个连接中去。

主动攻击的类型包括:

(1)篡改:攻击者故意篡改网络上传送的报文。这里也包括彻底中断传送的报文,甚至把完全伪造的报文传送给接收方。这种攻击方式有时也称为“更改报文流”。

(2)恶意程序:

计算机病毒:一种会“传染”其他程序的程序,“传染”是通过修改其他程序来把自身或其变种复制进去完成的。

计算机蠕虫:一种通过网络的通信功能将自身从一个结点发送到另一个结点并自动启动运行的程序。

特洛伊木马:一种程序,它执行的功能并非所声称的功能而是某种恶意的功能。如一个编译程序除了执行编译任务以外,还把用户的源程序偷偷地复制下来,则这种编译程序就是一种特洛伊木马。计算机病