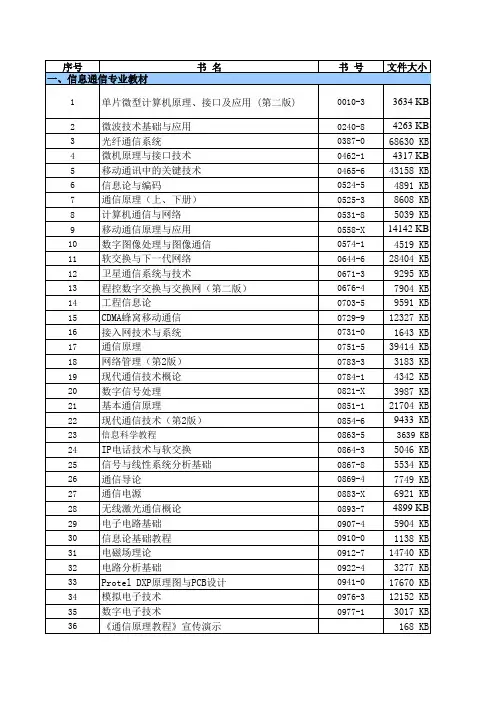

北邮出版社 电子教案 密码

- 格式:xls

- 大小:49.00 KB

- 文档页数:10

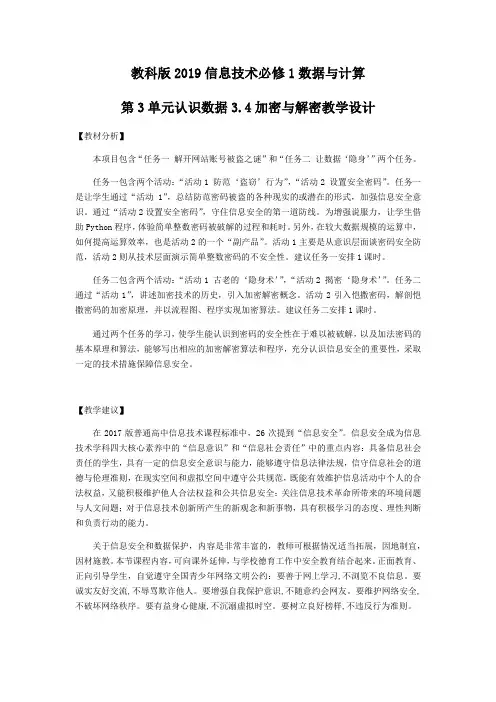

教科版2019信息技术必修1数据与计算第3单元认识数据3.4加密与解密教学设计【教材分析】本项目包含“任务一解开网站账号被盗之谜”和“任务二让数据‘隐身’”两个任务。

任务一包含两个活动:“活动1 防范‘盗窃’行为”,“活动2 设置安全密码”。

任务一是让学生通过“活动1”,总结防范密码被盗的各种现实的或潜在的形式,加强信息安全意识。

通过“活动2设置安全密码”,守住信息安全的第一道防线。

为增强说服力,让学生借助Python程序,体验简单整数密码被破解的过程和耗时。

另外,在较大数据规模的运算中,如何提高运算效率,也是活动2的一个“副产品”。

活动1主要是从意识层面谈密码安全防范,活动2则从技术层面演示简单整数密码的不安全性。

建议任务一安排1课时。

任务二包含两个活动:“活动1 古老的‘隐身术’”,“活动2 揭密‘隐身术’”。

任务二通过“活动1”,讲述加密技术的历史,引入加密解密概念。

活动2引入恺撒密码,解剖恺撒密码的加密原理,并以流程图、程序实现加密算法。

建议任务二安排1课时。

通过两个任务的学习,使学生能认识到密码的安全性在于难以被破解,以及加法密码的基本原理和算法,能够写出相应的加密解密算法和程序,充分认识信息安全的重要性,采取一定的技术措施保障信息安全。

【教学建议】在2017版普通高中信息技术课程标准中,26次提到“信息安全”。

信息安全成为信息技术学科四大核心素养中的“信息意识”和“信息社会责任”中的重点内容:具备信息社会责任的学生,具有一定的信息安全意识与能力,能够遵守信息法律法规,信守信息社会的道德与伦理准则,在现实空间和虚拟空间中遵守公共规范,既能有效维护信息活动中个人的合法权益,又能积极维护他人合法权益和公共信息安全;关注信息技术革命所带来的环境问题与人文问题;对于信息技术创新所产生的新观念和新事物,具有积极学习的态度、理性判断和负责行动的能力。

关于信息安全和数据保护,内容是非常丰富的,教师可根据情况适当拓展,因地制宜,因材施教。

北师大版四年级数学上册《密码》教案教案概述本节课是北师大版四年级数学上册中的《密码》一课的教案。

本课主要教授学生如何识别并解读简单的密码,并培养学生的逻辑推理能力和数学思维能力。

教学目标1. 了解密码的概念和作用;2. 掌握常见的简单密码形式;3. 学会通过逻辑推理破解简单密码;4. 培养学生的解决问题的思维能力和数学思维能力。

教学重点1. 掌握常见的简单密码形式;2. 学会通过逻辑推理破解简单密码。

教学准备1. 课前准备:制作好带有简单密码的卡片;2. 课堂准备:黑板、彩笔、PPT等。

教学过程步骤一:导入(5分钟)通过一个有趣的问题导入,引起学生对密码的兴趣,激发他们思考密码的作用和意义。

步骤二:讲解密码的概念(10分钟)通过简单明了的语言和实例,向学生讲解密码的基本概念,以及密码的作用和应用场景。

引导学生思考密码在日常生活中的重要性。

步骤三:介绍常见的简单密码形式(10分钟)通过展示卡片上的简单密码形式,如凯撒密码、移位密码等,向学生介绍常见的简单密码形式。

让学生尝试自己解读这些密码。

步骤四:通过逻辑推理(20分钟)以具体的例子为基础,引导学生通过逻辑推理的方式。

通过引导学生观察密码中的规律,并通过推理找出密码的规则和解法。

步骤五:巩固训练(15分钟)设计一些练题,让学生巩固所学的内容。

可以设计选出密码中不同的规律、写出自己的密码等。

步骤六:课堂总结(5分钟)对本节课的内容进行简单总结,让学生回顾所学内容,强化记忆。

并鼓励学生在日常生活中多加应用所学的密码知识。

作业布置1. 完成课堂练题;2. 记录并解读身边常见的密码形式,如门锁密码、网站账号密码等。

以上是北师大版四年级数学上册《密码》教案的大致范例,希望能对您的教学工作有所帮助。

电子邮件是互联网提供的基本功能之一,可以将文字、不管你在什么地方,只要能够上网,在打开浏览器后,

学生通过教师的讲解,以小组合作的方式,开展探讨交流,完成任务

活动1:了解电子邮件

实践探究

请将你收集到的航天资料作为电子邮件的附件发送给老师、同学,根据自己和老师、同学的电子邮箱地址,结合自己收发电子邮件的体验,完成表2.3.1。

登录自己的电子邮箱,体验电子邮件的转发、多址投送等功能,结合个人感受,说说电子邮件与传统邮件相比有哪些优点。

活动2:分析电子邮件的收发过程

活动3:了解电子邮件传输协议

活动4:保护电子邮件安全

项目活动

1.结合自己使用电子邮件的经历和认知,理安全使用电子邮件的方法,并将梳理后的文本通过电子邮件群发给老师和同学,交流彼此的观点。

2.在掌握电子邮件工作过程的基础上,结合自己使用电子邮件的体验,查阅相关资料,完成“互联网的奥秘”数字作品中“电子邮件”部分的制作。

课题: 3.4加密与解密

这是一种位移加密方式,只对26个字母进行位移替换加密,规则简单,容易破解。

下面是位移3次的对比:

明

文

字

Z A B C D E F G H I J K L M N O P Q R S T U V W X Y 母

表

密

文

C D E F G H I J K L M N O P Q R S T U V W X Y Z A B 字

母

表

学生实践一:恺撒密码加密算法,尝试补全流程图(凯撒密码加密过程.fld)

师讲解:加密过程

密文b d~z D~Z a~c A~C不变

规律ASCII码+3ASCII码+3ASCII码-23ASCII码-23不变

改,窃取。

《中华人民共和国刑法》第二百八十五条至第二百八十七条,对非法侵入

计算机系统,对计算机信息系统功能进行删除、修改、增加、干扰,造成

计算机信息系统不能正常运行,利用计算机实施金融诈骗、盗窃、贪污、

挪用公款、窃取国家秘密等行为进行了量刑定罪。

课后作业:恺撒密码的安全性如何?你能提出一种改进方案吗?

备注:实验等实践课的教学设计样式可参照新授课教学设计模板编制。

第3章密码学基础●密码学的基本概念和术语●对称和非对称密码的区别●古典密码学的基本方法掌握DES算法、AES算法RSA算法的基本原理3.1 密码学概述3.1.1 密码学的发展史恺撒(Caesar)密码维吉尼亚密码(Vigenere cypher)“恩格玛(Enigma)”密码机DES(数据加密标准)公开密钥密码量子密码学密码学的发展史大体上可以归结为三个阶段•第一阶段:1949年之前,密码学还不是科学,而是艺术。

•第二阶段:1949~1975年,密码学成为科学。

•第三阶段:1976年以后,密码学的新方向——公钥密码学。

•通常一个密码体制可以表达为一个五元组(M,C,K,E,D ),其中:•(1)M 是可能明文的有限集称为明文空间•(2)C 是可能密文的有限集称为密文空间•(3)K 是一切可能密钥构成的有限集称为密钥空间•(4)对于密钥空间的任一密钥有一个加密算法和相应的解密算法使得E k :M->C 和D k :C->M分别为加密和解密函数,且满足D k (E k (M))=M。

3.1.3密码的分类•1、按应用的技术或历史发展阶段划分:•2、按保密程度划分:•3、按密钥方式划分:•4、按明文形态:•5、按编制原理划分:3.1.4 近代加密技术1、对称加密算法对称加密算法(synmetric algorithm),也称为传统密码算法,其加密密钥与解密密钥相同或很容易相互推算出来,因此也称之为秘密密钥算法或单钥算法。

对称算法分为两类,一类称为序列密码算法(stream cipher),另一种称为分组密码算法(blockcipher)。

对称加密算法的主要优点是运算速度快,硬件容易实现;其缺点是密钥的分发与管理比较困难,特别是当通信的人数增加时,密钥数目急剧膨胀。

2、非对称加密体制•非对称加密算法(Asynmetric Algorithm)也称公开密钥算法(Public Key Algorithm)。

1绪论《现代密码学》第一讲课程信息课程名称:现代密码学(必修课,考试) 共16周任课教师:杨义先郑世慧时间/地点:周二上午10:10 -12:00 教3楼417学生:2008211317 2008211318 2008211319 2008211320考核方式:平时+期中考试30%-40%期末考试60%-70%作业:前一周作业,下一周上课前交齐作业题目、作业提交及相关课程信息见“网络教学””精品课程“网站/buxdmmx请先注册,然后进行相关操作参考书目⏹现代密码学教程,谷利泽等,北邮出版社,2009⏹现代密码学基础,章照止,北邮出版社,2004⏹现代密码学,杨波,清华大学出版社,2004参考书目⏹密码学原理与实践,(加)Douglas R.Stinson著,冯登国译,电子工业出版社, 2003.⏹密码编码学与网络安全——原理与实践,(美) Stallings,W.著,孟庆树等译,电子工业出版社,2006.⏹应用密码学-协议、算法与C源程序,Burce等,机械工业出版社,2002.⏹现代密码学理论与实践,Wenbo Mao著,王继林译,电子工业出版社,2004.⏹应用密码学手册, Alfred Menezes著,胡磊译,电子工业出版社,2005⏹密码学基础,O.Goldreich著,杨义先等译,人民邮电出版社,2003.⏹高级加密标准(AES)算法—Rijndael的设计,John Daemen,Vincent Rijndael著;谷大武等译,清华大学出版社,2003.注意事项⏹《现代密码学》是信息安全专业重要的专业基础课,理论性强,难度大,请大家用功学习。

⏹北邮《现代密码学》是国家级精品课程,希望师生共同努力,将该门课程建设得更好!⏹欢迎学有余力的同学参与信息安全中心的相关课题研究!本讲主要内容⏹密码学的目的⏹密码学的历史⏹现代密码学的分类⏹《现代密码学》课程讲授主要内容密码学的目的中国古代的保密例1:汉代泥封古时的官、私文书和书信往来大都写在竹简或木牍上,这些简牍书信,在传递过程中需要保密就得封缄起来。

编译密码优秀教案公开课设计一、教案概述本教案旨在通过一系列的教学活动,让学生了解编译密码的基本概念、原理和常见的编译密码技术。

通过本门课程的学习,学生将能够理解编译密码的工作原理,掌握基本的编译密码技术,并能够运用这些知识进行简单的密码编写和破解。

二、教学目标知识与技能:1. 理解编译密码的基本概念和原理。

2. 掌握常见的编译密码技术。

3. 能够编写简单的编译密码和解密程序。

过程与方法:1. 通过案例分析和实践操作,培养学生的动手能力和解决问题的能力。

2. 引导学生运用逻辑思维和数学方法,深入理解编译密码的原理。

情感态度价值观:1. 培养学生对密码学的兴趣和好奇心。

2. 使学生认识到编译密码在信息安全领域的重要性,提高学生的信息安全意识。

三、教学内容第1节:编译密码简介1. 密码的概念和分类。

2. 编译密码的原理和应用。

第2节:古典编译密码技术1. 凯撒密码。

2. 替换密码。

3. 转置密码。

第3节:现代编译密码技术1. 线性分组密码。

2. 非线性密码。

3. 流密码和块密码。

第4节:编译密码的破解方法1. 穷举法。

2. 字典攻击。

3. 暴力破解。

第5节:编写和破解编译密码实例1. Python实现凯撒密码。

2. Python实现替换密码。

3. Python实现转置密码。

4. Python实现暴力破解。

四、教学策略1. 采用案例教学法,通过具体的编译密码实例,让学生深入理解编译密码的原理和应用。

2. 利用问题驱动教学法,引导学生主动探索编译密码的破解方法,提高学生的解决问题的能力。

3. 结合线上线下的教学资源,为学生提供丰富的学习资料和实践工具,方便学生自主学习和实践。

五、教学评价1. 课堂表现:观察学生在课堂上的参与程度、提问回答等情况,了解学生的学习状态。

2. 课后作业:布置相关的编程实践作业,检验学生对编译密码技术的掌握程度。

4. 期末考试:设置有关编译密码的理论知识和实践操作题目,全面评估学生的学习效果。

《编译密码》教案(通用2篇)《编译密码》篇1活动目标1、引导幼儿运用编译和破解等游戏方式,复习巩固6以内的加法。

2、锻炼幼儿能快速进行运算,培养幼儿的运算兴趣。

3、让幼儿充分感受成功解决数学问题的乐趣。

活动准备幻灯片图片编译密码表格活动过程一.引题(出示幻灯片,边按边叙说)1.今天张老师要带小朋友们去一个好玩的地方,好,出发师:咦?小朋友们都看到了什么呀?(幼儿自由讲述)2.小朋友们知道这座房子里住着谁吗?(幼儿自由讲述)师:原来这座房子是米奇的家啊!3.师:米奇一个人在家一点儿都不好玩,他想请他的好朋友来玩?你们猜猜他想请谁来啊?(幼儿自由讲述)师:原来想的是米妮啊!可是该怎么和她联系呢?用什么最好快的方法请米妮过来呢?(幼儿自由讨论,引出打电话的办法)4.米妮家的电话号码是62435(幻灯片播放电话号码)师:我们来数数米妮家的电话号码一共有几位?她家的电话号码第一位是什么数字?(幼儿一同数一同念)5.那我们一起来给米妮打个电话(教师扮演米妮接电话)配班老师:喂,你好,我是米奇,米妮我想请你来我家玩好吗?(好,我等下就过去,拜拜)二.破解密码1. 师:米妮来到了米奇家,他们想请更多的好朋友来,我们来看看都想到了谁呢?(唐老鸭高飞),那我们来看看唐老鸭和高飞的电话号码是多少哦?可是啊!唐老鸭很调皮,他给号码设置了密码,只是留了张字条给米奇,我们一起来看看(想知电话,请解密码),我们来看看是怎么一组密码呢?2.唐老鸭设置的密码:2+4= 61+2= 32+2= 43+2= 51+1= 2师:原来唐老鸭把自己家的电话号码用列算式的方法设置出了密码,那我们一起帮帮米奇,动动脑筋帮他的电话号码破译出来。

号码的第一位数是2+4=?谁知道?(幼儿回答)来看看第二位数是?以此类推···3.来看看高飞设置的密码:1+5= 64+1= 51+1= 23+1= 42+1= 3师:我们一起也来破译高飞家的密码(请幼儿回答)4.出示米妮家的电话号码62435(编译密码)师:米妮不肯了,他们家都有密码,我也要,我也要,那谁能试着用列算式的方法帮米妮设置密码吗?来试试看?第一个数字是6,谁会??(请幼儿一一列出算式)这个环节先来编第一个数字的密码,数字6的算式怎么列(幼儿说,教师操作)教师验证电话号码:把第一排的号码折起,请幼儿编译密码教师修改密码:如6的算式密码除了1+5 还可以设计成什么算式?出示全部号码:请幼儿观察号码相同处和不同处。

《现代密码学习题》答案第一章1、1949年,( A )发表题为《保密系统de通信理论》de文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定de。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统de计算量下限,利用已有de最好方法破译它de所需要de代价超出了破译者de 破译能力(如时间、空间、资金等资源),那么该密码系统de安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握de分析资料de不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大de是( D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击5、1976年,W.Diffie和M.Hellman在密码学de新方向一文中提出了公开密钥密码de思想,从而开创了现代密码学de新领域。

6、密码学de发展过程中,两个质de飞跃分别指 1949年香农发表de保密系统de通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全de科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法 5部分组成de。

9、密码体制是指实现加密和解密功能de密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法de破解最有效。

A置换密码B单表代换密码C多表代换密码D序列密码4、维吉利亚密码是古典密码体制比较有代表性de一种密码,其密码体制采用de是(C )。

第二课数字密码锁(教案)小学数学冀教版六年级下册冀教版小学数学六年级下册第五单元第二课时数字密码锁教学设计课题数字密码锁研究目标重点难点单元第五单元学科数学年级六年级1、结合具体事例,经历探索数字密码编码规律的过程。

2、了解数字密码的编码规律,能解答简单数字编码的实际问题。

3、知道数字密码的用途,体会数学的价值,树立学好数学的信心。

用数字和字母进行编码。

用排列组合的知识探索两、三个数字组成的密码。

教学过程教学环节导入新课教师活动一、谈话导入:教师拿出自己的钥匙,并引出密码锁。

1、同学们,看老师手里拿的是什么?对,这是用来开锁的钥匙。

学生活动学生交流。

学生回答。

密码锁保险柜、旅行箱上有密码锁。

有的笔记本或文具盒上也有密码锁。

手机屏幕上有设计意图通过老师手中的钥匙的用途。

来引出不用钥匙的锁——暗码锁,激发学生学兴趣,为研究新知识做准备。

让学生交流生活中哪些地方或物品上经常用到密码锁,感受数学与生活的紧密联系。

现实生活中,还有一种锁是不用钥匙的,你们知道是甚么锁吗?2、你知道哪些地方或物品上经常用密码锁?暗码锁。

讲授新课一、数字密码锁:1、人们出差、到银行任事,经常用暗码箱保管重要材料和钱物。

钥匙丢了也没关系。

你知道旅行箱为甚么接纳数字暗码锁吗?能够保密,别人不知道密码打不开,也不2、用一定个数的数字组成密码,可以有许多变化。

也就是能够组成许多暗码,即使你知道了暗码锁是几个数字,也很难判断是哪个密码。

下面,我们就来研究一下数字密码锁的秘密。

(1)假设暗码锁的暗码是由两个数字组成的,每格都能够出现、1、2、3、4、5、6、7、8、9十个数字。

3、小组讨论:这样的密码锁一共有多少个密码呢?用打头得到的10个暗码是:能仿制。

用每个数字打头都可以组成10个密码。

用1打头也能够组成以下10个暗码:用1打头也可以组成以下10个密码:老师介绍密码箱在糊口中的用途,并通过问题:为什么采用数字密码锁,引入对密码锁奥秘的探究,激发学生学兴趣。