数字图像主动取证技术综述

- 格式:ppt

- 大小:2.37 MB

- 文档页数:53

JPEG图像篡改检测研究摘要:介绍了数字图像盲取证的相关概念,总结了国内外JPEG图像篡改检测方面的研究成果,并探讨了本领域存在的问题和未来的发展趋势。

关键词:数字图像盲取证;JPEG图像;篡改检测A Survey of the detection of JPEG image forgeryAbstract:This paper introduces the related concepts about digital image blind forensics, and analyses the research achievements of the currente status of the detection of JPEG image forgery. We also ivestigate the main problems existing in current research field and urgent topics for future research.Key W ord: digital image passive forensics; JPEG image; forgery detecting1 引言随着互联网技术的快速发展,越来越多的图像编辑和处理软件如Photoshop、ACD-See、iPhoto等的广泛使用,使得编辑、修改和存储数码照片变得越来越简单。

虽然它在一定程度上丰富了人们的日常生活,但是,图像的修改也带来了许多问题。

如果将篡改图像用在新闻媒体或法律上,对社会将会造成很大的影响。

面对日益严峻的信任危机,迫切需要行之有效的数字图像取证技术,对图像的篡改、伪造和隐秘性进行分析、鉴别和认证,辅助人们鉴定数字图像的真实性。

数字图像的真实性取证方法大体可分为三类[1]:脆弱水印(Fragile Watermarking)方法,数字签名(Digital Signature)方法,被动取证(Passive Authentication)方法。

基于 LBP 的图像复制篡改检测欧红玉;陈曦;宋燕辉;孔凡凤【摘要】针对比较常见的图像的复制-粘贴篡改技术,提出一种基于局部二值模式LBP( local binary pattern )的检测算法。

首先把需要检测的已经被篡改的图像分成大小相同的重叠块,每块的纹理特征用LBP(旋转不变)向量去表示,从而得到被检测图像的特征矢量;然后对得到的特征矢量进行字典排序,并结合检测图像块的位移矢量,准确定位并检测出图像中的被篡改区域。

实验结果表明:在抗旋转处理和效率方面该算法均优于经典的基于PCA的检测算法。

%Aiming at quite common technique of image copy-move forgery, in this paper we propose a detection algorithm which is based on local binary pattern .First, we divide the tampered image to be detected into multiple overlapping blocks with the same size , the textural features on each block are represented with rotation invariant LBP vectors , therefore the feature vectors of the detecting image are got . Secondly , we sort the derived feature vectors in dictionary order , locate and detect the tampered region in the image by combining the displacement vectors of imageblocks .Experimental results show that our algorithm performs better than the classical detection algorithm based on PCA ( principal component analysis ) in terms of the robustness against rotating operation and the efficiency .【期刊名称】《计算机应用与软件》【年(卷),期】2013(000)009【总页数】4页(P170-172,178)【关键词】图像区域复制粘贴篡改;旋转不变LBP;特征矢量【作者】欧红玉;陈曦;宋燕辉;孔凡凤【作者单位】华中科技大学湖北武汉 430074; 长沙通信职业技术学院湖南长沙410115;长沙理工大学湖南长沙 410114;华中科技大学湖北武汉 430074; 长沙通信职业技术学院湖南长沙410115;长沙通信职业技术学院湖南长沙410115【正文语种】中文【中图分类】TP3计算机、数码产品早已进入我们的生活中,像photoshop等图像处理软件技术也逐渐被大家所掌握,使用者可以轻松地对图像进行复制-粘贴、合成、图像渲染效果处理等各种操作,推翻了人们“眼见为实”的传统理念。

网络安全技术在电子证据取证中的应用论文素材引言:随着互联网的快速发展和普及,我国网络犯罪事件呈现出日益增加的趋势,这给社会安全和司法公正带来了重大挑战。

电子证据的产生和保护成为了司法实践中的重要问题。

为了有效应对网络犯罪和确保证据的合法有效,网络安全技术在电子证据取证中发挥着关键作用。

本文将从数字取证、数据保护、网络监控和溯源技术等方面探讨网络安全技术在电子证据取证中的应用。

一、数字取证技术在电子证据取证中的作用数字取证技术是电子证据取证的基础,通过对电子设备和数字信息的收集、分析,为司法部门提供原始的、可信的电子证据。

首先,数字取证技术能够对电子设备进行取证,包括计算机、手机、存储介质等。

通过取证过程中的数据提取、镜像和分析,可以获取到犯罪嫌疑人的作案手段、动机等重要信息。

其次,数字取证技术还能够对数字信息进行取证,包括通讯记录、网络聊天记录、文件数据等。

这些信息能够作为证据,在案件审理中发挥关键作用。

二、数据保护技术在电子证据取证中的重要性在电子证据的获取和保护过程中,数据安全和隐私保护是至关重要的。

数据保护技术可以确保电子证据的完整性、可靠性和机密性。

首先,加密技术可以对证据进行加密处理,防止非法获取和篡改。

其次,数据备份技术能够将证据数据定期备份,在数据丢失或损坏时能够恢复。

此外,访问控制技术可以对数据的访问权限进行分级管理,确保只有授权人员可以获取和操作电子证据。

三、网络监控技术在电子证据取证中的应用网络监控技术能够实时监测和记录网络活动,对于电子证据的获取至关重要。

首先,网络监控技术可以对网络通信进行实时拦截和记录,获取到犯罪嫌疑人的网络行为,如发送恶意软件、网络攻击等。

其次,网络监控技术还可以对网络流量进行分析,发现异常行为和异常数据,为网络犯罪的取证提供重要线索。

此外,网络监控技术还能够记录网络日志,为电子证据的查找和审查提供依据。

四、溯源技术在电子证据取证中的重要作用溯源技术能够通过对网络流量、IP地址等信息的分析,追溯到网络攻击的源头和真实身份,为电子证据的合法性提供支持。

声像资料司法鉴定概论声像资料,也称为视听资料,是指以图像,声音形式证明案件事实情况的证据材料,包括录音,录像,照片,胶片,光盘,计算机及其他高科技设备储存的材料等。

声像资料是随着现代科学技术发展而出现的一种新的证据形式。

由于我国声像物证鉴定技术起步较晚,发展相对滞后,目前尚未形成一整套完善的系统的检验技术,故在很多方面还要借鉴国外的经验。

本文尝试对声像资料的内容做一个概述性的描述,旨在对于声像资料有进一步的了解,为以后的深入学习打下基础。

标签:声像资料;语音资料;图像资料声像资料司法鉴定声像资料司法鉴定是指运用物理学和计算机学的原理和技术,对录音带,录像带,磁盘,光盘,图片,手机等载体上记录的声音,图像信息的真实性,完整性及所反映的情况过程进行鉴定,并对记录的声音,图像中的语言,人体,物体的种类或同一认定。

由于声像资料的可编辑性,其可信度经常受到质疑,而经过后期修改的声像资料在法律上是没有证据效应的,故声像资料必须经过相关部门的鉴定,才能确定其内容是否为伪造或者被修改处理过。

根据声像资料鉴定对象的不同,鉴定技术可以分为语言鉴定和图像鉴定。

语音资料司法鉴定声纹是指通过声谱仪显示的,携带语言信息的语音声波图谱的通称,语音学中将其称为语图,法庭科学中通常称为声纹。

根据科学研究表明,声纹不仅具有特定性,而且有相对稳定性的特点。

成年以后,人的声音可保持长期相对稳定不变。

实验证明,无论讲话者是故意模仿他人声音和语气,还是耳语轻声讲话,即使模仿得惟妙惟肖,其声纹却始终相同。

基于声纹的这两个特征,侦查人员就可将获取的犯罪分子的声纹和嫌疑人的声纹,通过声纹鉴定技术进行检验对比,迅速认定罪犯,为侦查破案提供可靠的证据。

语音鉴定主要采用声纹鉴定法,其基本方法可以概括为“听,看,测”三个字,即采用听觉评价,视谱比较,定量比较的方法对样本进行鉴定。

在此之前首先要对语音的样本进行检验,样本是否被修改过或者是伪造的。

语音样本的检验可以从录音内容的连贯性,声纹形态和语音资料的原始性方面入手。

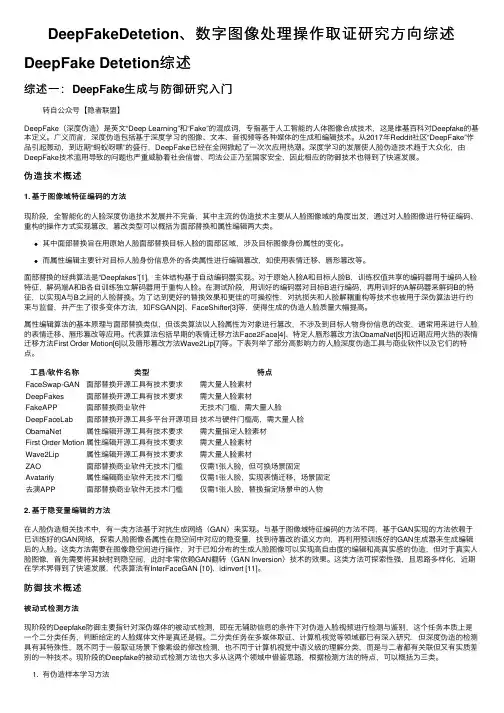

DeepFakeDetetion、数字图像处理操作取证研究⽅向综述DeepFake Detetion综述综述⼀:DeepFake⽣成与防御研究⼊门转⾃公众号【隐者联盟】DeepFake(深度伪造)是英⽂“Deep Learning”和“Fake”的混成词,专指基于⼈⼯智能的⼈体图像合成技术,这是维基百科对Deepfake的基本定义。

⼴义⽽⾔,深度伪造包括基于深度学习的图像、⽂本、⾳视频等各种媒体的⽣成和编辑技术。

从2017年Reddit社区“DeepFake”作品引起轰动,到近期“蚂蚁呀嘿”的盛⾏,DeepFake已经在全⽹掀起了⼀次次应⽤热潮。

深度学习的发展使⼈脸伪造技术趋于⼤众化,由DeepFake技术滥⽤导致的问题也严重威胁着社会信誉、司法公正乃⾄国家安全,因此相应的防御技术也得到了快速发展。

伪造技术概述1. 基于图像域特征编码的⽅法现阶段,全智能化的⼈脸深度伪造技术发展并不完备,其中主流的伪造技术主要从⼈脸图像域的⾓度出发,通过对⼈脸图像进⾏特征编码、重构的操作⽅式实现篡改,篡改类型可以概括为⾯部替换和属性编辑两⼤类。

其中⾯部替换旨在⽤原始⼈脸⾯部替换⽬标⼈脸的⾯部区域,涉及⽬标图像⾝份属性的变化。

⽽属性编辑主要针对⽬标⼈脸⾝份信息外的各类属性进⾏编辑篡改,如使⽤表情迁移、唇形篡改等。

⾯部替换的经典算法是“Deepfakes”[1],主体结构基于⾃动编码器实现。

对于原始⼈脸A和⽬标⼈脸B,训练权值共享的编码器⽤于编码⼈脸特征,解码端A和B各⾃训练独⽴解码器⽤于重构⼈脸。

在测试阶段,⽤训好的编码器对⽬标B进⾏编码,再⽤训好的A解码器来解码B的特征,以实现A与B之间的⼈脸替换。

为了达到更好的替换效果和更佳的可操控性,对抗损失和⼈脸解耦重构等技术也被⽤于深伪算法进⾏约束与监督,并产⽣了很多变体⽅法,如FSGAN[2]、FaceShifter[3]等,使得⽣成的伪造⼈脸质量⼤幅提⾼。

属性编辑算法的基本原理与⾯部替换类似,但该类算法以⼈脸属性为对象进⾏篡改,不涉及到⽬标⼈物⾝份信息的改变,通常⽤来进⾏⼈脸的表情迁移、唇形篡改等应⽤。

数字取证方法数字取证是指通过对数字设备和数字数据进行调查和收集,以获取和保护证据的过程。

随着信息技术的发展和广泛应用,数字取证在刑事案件和企业安全等领域中变得越来越重要。

本文将介绍数字取证的方法和步骤。

1. 预备工作数字取证的第一步是进行预备工作。

这包括确定取证的目标,收集相关信息,制定取证计划,并准备必要的工具和设备。

例如,确定要调查的数字设备(如计算机、手机、服务器等),了解设备的类型和操作系统,以及获取可能的取证工具和软件。

2. 保护现场在进行数字取证之前,必须确保现场的完整性和安全性。

这意味着要保护现场,防止数据的篡改或损坏。

可以通过制定现场保护计划,限制对设备的访问,记录现场情况等方式来保护现场。

3. 数据采集数据采集是数字取证的核心步骤。

它涉及到从数字设备中收集和提取数据。

数据采集可以通过多种方式进行,包括物理取证和逻辑取证。

物理取证是指直接从数字设备的存储介质中提取数据。

例如,可以将硬盘从计算机中取出,使用专业的取证设备和工具进行数据提取。

逻辑取证是指通过软件工具从数字设备的操作系统和文件系统中提取数据。

这可以通过连接设备到取证工作站,并使用取证软件来完成。

在进行数据采集时,需要注意保持数据的完整性和可靠性。

可以使用取证工具生成数据哈希值,以验证数据的完整性。

同时,应记录数据采集的过程和结果,确保取证过程的可追溯性。

4. 数据分析数据分析是数字取证的关键步骤之一。

在这个阶段,需要对采集到的数据进行分析和解释,以发现潜在的证据。

这可以通过搜索关键词、过滤数据、重建文件等方式来实现。

数据分析需要使用专业的取证工具和软件。

这些工具可以帮助分析师查找和提取有关的数据,并进行关联和分析。

在数据分析过程中,应注意保护数据的机密性和隐私性,遵守相关的法律和规定。

5. 生成报告数字取证的最后一步是生成取证报告。

报告应包括取证目标、采集和分析的数据结果、发现的证据、分析方法和结论等内容。

报告应具备清晰、准确、详尽的特点,以便后续的调查和诉讼使用。

基于大数据的图像搜索与识别技术研究摘要:随着互联网的迅猛发展,数字图像数据正以爆炸性的速度增长。

如何快速且准确地对这些海量图像进行搜索和识别成为一个重要的研究领域。

本文通过对基于大数据的图像搜索与识别技术的研究,探索了其中涉及的关键技术问题与解决方案,包括图像特征提取、相似度度量、图像分类和深度学习等。

一、引言随着移动互联网、社交媒体和云计算的兴起,人们生成和共享图像的速度越来越快。

然而,由于大量数量的图像数据,传统的人工搜索和识别方法已经无法满足用户的需求。

因此,基于大数据的图像搜索与识别技术已经成为图像处理领域的热门研究方向。

二、图像特征提取图像特征提取是图像搜索与识别的重要步骤。

传统的图像特征包括颜色特征、纹理特征和形状特征等。

然而,由于图像的复杂性和多样性,单一特征往往不能完全描述图像的内容。

因此,研究者提出了各种复合特征的提取方法,如颜色纹理特征、颜色形状特征等。

此外,近年来,深度学习方法在图像特征提取方面取得了巨大的突破。

三、相似度度量相似度度量是图像搜索与识别的核心问题之一。

在大数据的环境下,高效的相似度度量算法对于实时搜索和识别非常关键。

传统的相似度度量方法包括欧氏距离、曼哈顿距离等,但这些方法无法很好地解决高维问题和非线性问题。

因此,研究者提出了基于核方法的相似度度量算法和基于深度学习的相似度度量算法等。

四、图像分类在大数据的环境下,图像分类是一个非常有挑战性的问题。

传统的分类方法通常基于手工设计的特征,这些特征通常难以适应复杂多变的图像内容。

近年来,深度学习方法在图像分类的研究中取得了显著的进展。

通过使用卷积神经网络(CNN)和循环神经网络(RNN)等深度学习模型,可以自动从原始图像中学习到高层抽象的特征,从而实现更准确的图像分类。

五、深度学习深度学习作为一种类似于人脑神经网络的模型,已经在图像搜索与识别中取得了重要的突破。

深度学习通过多层次的网络结构来从原始图像中学习高级特征,从而实现对图像的搜索和识别。