IP地址和MAC绑定设置

- 格式:doc

- 大小:119.50 KB

- 文档页数:3

局域网IP与mac双向绑定——防止恶意软件控制为了给大家带来良好的网络环境,阻止P2P终结者等恶意控制软件破坏局域网网络环境,并且市面上的arp防火墙,如:彩影arp,金山arp等对P2P终结者并无多大防御作用。

现在我们就来做一下网关与客户机的双向IP&MAC绑定来搞定它。

在操作过程中,请关掉arp防火墙(暂时),因为它对我们的操作有一定的影响。

等操作完成之后再打开。

若安装有彩影arp的用户,请不要让它在开机自动运行(方法下面有),可以开机后手动运行。

首先声明一点,绑定IP和MAC是为了防止arp欺骗,防御P2P终结者控制自己的电脑(网速),对自己的电脑没有一点负面影响。

不想绑定的同学可以不绑定,以自愿为原则。

但是若被控制网速,自己躲在屋里哭吧!(开玩笑)。

好了废话不多说,开始我们的客户机IP与MAC绑定教程吧!一.首先将路由即网关的IP和MAC查看下(路由IP一般都是192.168.1.1):开始→运行→cmd(回车)→arp/a就会出现如下图信息:其中第一个192.168.1.1即为路由IP,后面就是路由的MAC二.查看自己的IP和MAC有以下两种方法:①右键网上邻居→属性→右键本地连接→状态→支持→详细信息里面的实际地址即为自己的MAC地址,IP地址即为自己的IP地址。

②开始→运行→cmd(回车)→ipconfig/all(回车)会出来信息,如图:其中本地连接(以太网连接)里面的physical Address即为自己的MAC ,IP Address即为自己的IP地址。

三.不让彩影arp防火墙开机运行的方法(后面用到):开始→运行→msconfig(回车)→启动→将Antiarp.exe(彩影arp程序)前面的勾去掉→确定→退出而不重新启动→OK!启动里面的启动项目就是你安的软件的名称,命令就是你安在了哪里。

这样开机就不会自动运行它了,要想运行,手动打开桌面上它的程序就行。

若要恢复开机自动运行彩影arp,在启动中,将勾重新勾上就行了(不推荐)!若是不想让其他程序开机运行,和本操作一样!四.以管理员身份运行CMD(一般都是管理员身份,不是的很少,这个基本用不到)在命令界面(即进入CMD以后)直接按ctral+shift+(回车)就行了。

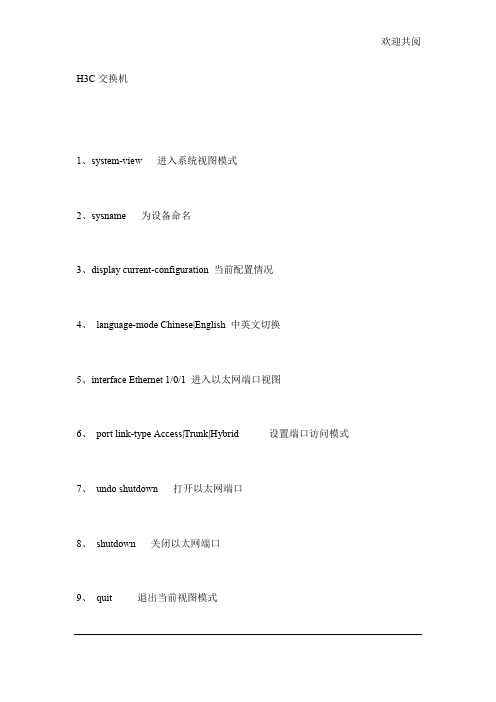

欢迎共阅H3C交换机1、system-view 进入系统视图模式2、sysname 为设备命名3、display current-configuration 当前配置情况4、language-mode Chinese|English 中英文切换5、interface Ethernet 1/0/1 进入以太网端口视图6、port link-type Access|Trunk|Hybrid 设置端口访问模式7、undo shutdown 打开以太网端口8、shutdown 关闭以太网端口9、quit 退出当前视图模式10、vlan 10 创建VLAN 10并进入VLAN 10的视图模式11、port access vlan 10 在端口模式下将当前端口加入到vlan 10中12、port E1/0/2 to E1/0/5 在VLAN模式下将指定端口加入到当前vlan中13、port trunk permit vlan all 允许所有的vlan通过H3C路由器##################################################################### #################1、system-view 进入系统视图模式2、sysname R1 为设备命名为R13、display ip routing-table 显示当前路由表4、language-mode Chinese|English 中英文切换5、interface Ethernet 0/0 进入以太网端口视图7、undo shutdown 打开以太网端口8、shutdown 关闭以太网端口9、quit 退出当前视图模式H3C S3100 SwitchH3C S3600 SwitchH3C MSR 20-20 Router#################################################################### ######################1、调整超级终端的显示字号;2、捕获超级终端操作命令行,以备日后查对;3、language-mode Chinese|English 中英文切换;4、复制命令到超级终端命令行,粘贴到主机;5、交换机清除配置:<H3C>reset save ;<H3C>reboot ;6、路由器、交换机配置时不能掉电,连通测试前一定要检查网络的连通性,不要犯最低级的错误。

网络管理中,网管们是不是经常碰到IP地址冲突和盗用的情况?对此的回答无疑是肯定的。

IP地址冲突和盗用影响了网络的正常使用,如果被盗用的地址具有较高的权限,必将造成了大量的损失和潜在的安全隐患。

对此有没有一种好的解决方案呢?以下是一些网管朋友的实践经验,供大家参考。

方法一先点击“开始”选择“运行”,然后在里面输入Winipcfg命令,这就可以查出自己的网卡地址;记录后再到代理服务器端把上网的静态IP地址与所记录计算机的网卡地址进行捆绑,具体命令是:ARP -s192.168.0.4 00-EO-4C-6C-08-75这样,就将您上网的静态IP地址192.168.0.4与网卡地址为00 -EO-4C-6C-08-75的计算机绑定在一起了。

即使别人盗用此IP地址192.168.0.4,也无法通过代理服务器上网。

其中应注意的是此项命令仅在局域网中上网的代理服务器端有用,还要是静态IP地址,像一般的 Modem拨号上网是动态IP地址就不起作用。

方法二对于动态分配IP,做一个DHCP服务器来绑定用户网卡MAC地址和IP地址,然后再根据不同IP设定权限。

对于静态IP,如果用三层交换机的话,你可以在交换机的每个端口上做IP地址的限定,如果有人改了自己的IP地址,那么他的网络就不通了。

这俩个方法都是基于硬件设备的,对于单个或者几台电脑来说,设置起来并不是很复杂,只要有足够的时间和耐心,肯定可以进行绑定。

但对于整个公司有百来台设备来说,无疑将是一种负担。

另外,还有一种情况,是网管下面的人员为了逃避管理或是其他目的而自己随意IP,甚至会有不法员工泄露公司机密,这比被别人盗用IP更加可怕!网管事先可能感性的认为不会有此类情况,所以只绑定了部分电脑,那一旦出现机密泄露事件,我想损失的应该不只是网管的饭碗吧。

所以笔者认为聚生网管的软件方案是一个既简单有灵活的最佳方法。

方法三打开聚生网管的监控界面,如下图在左侧第四项“网络安全管理”选项中,就是可设置IP-MAC绑定,如下图仔细看下面的勾红,还可以设置自动发现新主机并进行绑定。

华为交换机怎么绑定绑定i p地址和m a c地址交换机除了能够连接同种类型的网络之外,还可以在不同类型的网络(如以太网和快速以太网)之间起到互连作用。

华为交换机怎么绑定绑定i p地址/M A C地址?主要是预防I P地址被盗用等网络安全威胁的问题,该怎么设置绑定呢?下面我们就来看看详细的设置教程,需要的朋友可以参考下具体步骤1、打开模拟器,创建一台交换机和两台P C、开机,配置好I P地址,一台P C备用。

2、交换机配置V l a n,把端口模式改为A c c e s s模式,把端口加入到V l a n100里,测试P C到交换机网通信是否正常。

当前没有路由器网管配置或不配置没有关系。

能p i n g通交换机。

3、接下来做绑定配置,在G i g a b i t E t h e r n e t0/0/1端口上绑定当前P C的I P和M A C地址,V l a n。

命令格式:在配置模式下,[H u a w e i] u s e r-b i n d s t a t i c i p a d d r e s s x.x.x.x m a c a d d r e s s x x x x-x x x x-x x x x i n t e r f a c eG i g a b i t E t h e r n e t0/0/1v l a n I D。

4、下一步绑定完了之后,我们再连接另一台备用的P C到交换机 i n t e r f a c e G i g a b i t E t h e r n e t0/0/1端口上。

5、换了另一台P C会不会p i n g通交换机。

很显然已经p i n g不同。

怎么样?是不是很简单呢?相关阅读:交换机工作原理过程交换机工作于O S I参考模型的第二层,即数据链路层。

交换机内部的C P U会在每个端口成功连接时,通过将M A C地址和端口对应,形成一张M A C表。

在今后的通讯中,发往该M A C地址的数据包将仅送往其对应的端口,而不是所有的端口。

MAC地址与IP地址绑定1引言大多数解决“IP地址盗窃”的方案都采用MAC和IP地址之间的绑定策略,这是非常危险的。

本文将讨论这个问题。

这里需要注意的是,本文关注的是MAC和IP地址绑定策略的安全性,不具有任何黑客性质。

1.1为什么要绑定mac与ip地址影响网络安全的因素很多。

IP地址盗窃或地址欺骗是常见且有害的因素之一。

在现实中,许多网络应用都是基于IP的,比如流量统计、账户控制等,都将IP地址作为标记用户的重要参数。

如果有人窃取了合法地址并假装是合法用户,网络上传输的数据可能会被破坏、窃听,甚至被盗用,造成无法弥补的损失。

盗用外部网络的ip地址比较困难,因为路由器等网络互连设备一般都会设置通过各个端口的ip地址范围,不属于该ip地址范围的报文将无法通过这些互连设备。

但如果盗用的是ethernet内部合法用户的ip地址,这种网络互连设备显然无能为力了。

“道高一尺,魔高一丈”,对于ethernet内部的ip地址被盗用,当然也有相应的解决办法。

绑定mac地址与ip地址就是防止内部ip盗用的一个常用的、简单的、有效的措施。

1.2mac与IP地址的绑定原则ip地址的修改非常容易,而mac地址存储在网卡的eeprom中,而且网卡的mac地址是唯一确定的。

因此,为了防止内部人员进行非法ip盗用(例如盗用权限更高人员的ip地址,以获得权限外的信息),可以将内部网络的ip地址与mac地址绑定,盗用者即使修改了ip地址,也因mac地址不匹配而盗用失败:而且由于网卡mac地址的唯一确定性,可以根据mac地址查出使用该mac地址的网卡,进而查出非法盗用者。

目前,许多单位的内部网络,尤其是校园网,都采用了MAC地址和IP地址的绑定技术。

许多防火墙(硬件防火墙和软件防火墙)也在MAC地址和IP地址之间内置绑定功能,以防止网络内的IP地址被盗。

从表面上看来,绑定mac地址和ip地址可以防止内部ip地址被盗用,但实际上由于各层协议以及网卡驱动等实现技术,mac地址与ip地址的绑定存在很大的缺陷,并不能真正防止内部ip地址被盗用。

cisco交换机ip和mac地址绑定虽然在TCP/IP网络中,计算机往往需要设置IP地址后才能通讯,然而,实际上计算机之间的通讯并不是通过IP地址,而是借助于网卡的MAC地址。

IP地址只是被用于查询欲通讯的目的计算机的MAC地址。

ARP协议是用来向对方的计算机、网络设备通知自己IP对应的MAC地址的。

在计算机的 ARJ 缓存中包含一个或多个表,用于存储IP地址及其经过解析的以太网MAC地址。

一台计算机与另一台IP地址的计算机通讯后,在ARP缓存中会保留相应的MAC地址。

所以,下次和同一个IP地址的计算机通讯,将不再查询MAC地址,而是直接引用缓存中的MAC地址。

在交换式网络中,交换机也维护一张MAC地址表,并根据MAC地址,将数据发送至目的计算机。

为什么要绑定MAC与IP 地址:IP地址的修改非常容易,而MAC地址存储在网卡的EEPROM 中,而且网卡的MAC地址是唯一确定的。

因此,为了防止内部人员进行非法IP盗用(例如盗用权限更高人员的IP地址,以获得权限外的信息),可以将内部网络的IP地址与MAC地址绑定,盗用者即使修改了IP地址,也因MAC地址不匹配而盗用失败:而且由于网卡MAC地址的唯一确定性,可以根据MAC地址查出使用该MAC地址的网卡,进而查出非法盗用者。

目前,很多单位的内部网络,都采用了MAC地址与IP地址的绑定技术。

下面我们就针对Cisco 的交换机介绍一下IP和MAC绑定的设置方案。

在Cisco中有以下三种方案可供选择,方案1和方案2实现的功能是一样的,即在具体的交换机端口上绑定特定的主机的MAC地址(网卡硬件地址),方案3是在具体的交换机端口上同时绑定特定的主机的MAC地址(网卡硬件地址)和IP地址。

1.方案1——基于端口的MAC地址绑定思科2950交换机为例,登录进入交换机,输入管理口令进入配置模式,敲入命令:Switch#config terminal#进入配置模式Switch(config)# Interface fastethernet 0/1#进入具体端口配置模式Switch(config-if)#Switchport port-secruity#配置端口安全模式Switch(config-if )switchport port-security mac-address MAC(主机的MAC地址)#配置该端口要绑定的主机的MAC地址Switch(config-if )no switchport port-security mac-address MAC(主机的MAC地址)#删除绑定主机的MAC地址注意:以上命令设置交换机上某个端口绑定一个具体的MAC地址,这样只有这个主机可以使用网络,如果对该主机的网卡进行了更换或者其他PC机想通过这个端口使用网络都不可用,除非删除或修改该端口上绑定的MAC地址,才能正常使用。

华为交换机怎么绑定绑定ip地址/MAC地址交换机的主要功能包括物理编址、网络拓扑结构、错误校验、帧序列以及流控。

交换机还具备了一些新的功能,如对VLAN(虚拟局域网)的支持、对链路汇聚的支持,甚至有的还具有防火墙的功能。

有时为了预防IP地址被盗用等网络安全威胁的问题,需要设置绑定呢,具体怎么设置呢?下面我们就来看看详细的设置教程,需要的朋友可以参考下方法步骤1、打开模拟器,创建一台交换机和两台PC、开机,配置好IP地址,一台PC备用。

2、交换机配置Vlan,把端口模式改为Access模式,把端口加入到Vlan100里,测试PC到交换机网通信是否正常。

当前没有路由器网管配置或不配置没有关系。

能ping通交换机。

3、接下来做绑定配置,在GigabitEthernet0/0/1端口上绑定当前PC的IP和MAC地址,Vlan。

命令格式:在配置模式下,[Huawei]user-bindstaticipaddressx.x.x.xmacaddressxxxx-xxxx-xxxxinterfaceGigabitEthernet0/0/1vlanID。

4、下一步绑定完了之后,我们再连接另一台备用的PC到交换机interfaceGigabitEthernet0/0/1端口上。

5、换了另一台PC会不会ping通交换机。

很显然已经ping 不同。

怎么样?是不是很简单呢?补充:交换机基本使用方法作为基本核心交换机使用,连接多个有线设备使用:网络结构如下图,基本连接参考上面的【方法/步骤1:基本连接方式】作为网络隔离使用:对于一些功能好的交换机,可以通过模式选择开关选择网络隔离模式,实现网络隔离的作用,可以只允许普通端口和UPlink端口通讯,普通端口之间是相互隔离不可以通讯的除了作为核心交换机(中心交换机)使用,还可以作为扩展交换机(接入交换机)来扩展网络放在路由器上方,扩展网络供应商的网络线路(用于一条线路多个IP的网络),连接之后不同的路由器用不同的IP连接至公网相关阅读:交换机硬件故障常见问题电源故障:由于外部供电不稳定,或者电源线路老化或者雷击等原因导致电源损坏或者风扇停止,从而不能正常工作。

TP-LINK路由器设置IP与Mac绑定防止ARP欺骗一、TP-LINK家用路由器设置防止ARP欺骗前的准备工作设置IP和MAC绑定功能,先把电脑手动设定静态IP地址,若为动态获取,电脑可能就会获取到和IP与MAC绑定条目不同的IP,这样就会导致通信异常。

1、先吧TP-LINK家用路由器的DHCP功能关闭:打开TP-LINK家用路由器的管理面,“DHCP服务器”—“DHCP服务”,把状态由默认的“启用”更改为“不启用”,然后保存并重启路由器。

2、手工指定电脑的IP地址、网关、DNS服务器地址,如果不知道DNS地址的话,可以向你的网络服务商咨询。

二、设置TP-LINK家用路由器防止ARP欺骗打开TP-LINK家用路由器的管理界面,在左侧的菜单中我们可以看到:“IP与MAC绑定”,在该项中来设置IP和MAC绑定打开“静态ARP绑定设置”窗口如下:这需要提醒注意的是:默认情况下载ARP绑定功能是关闭的,所以我们需要选中启用后,点击保存来启用。

在添加IP与MAC地址绑定的时候,可以通过手工来进行条目的添加,也可通过“ARP映射表”来查看IP与MAC地址的对应关系,然后通过导入后来进行绑定。

1、手工进行添加,单击“增加单个条目”填入电脑的MAC地址与对应的IP地址后单击保存,即可实现IP与MAC地址绑定。

2、通过“ARP映射表”,导入条目进行绑定方法:打开“ARP映射表"窗口如下:这是TP-LINK家用路由器动态学习到的ARP表,我们可以看到状态这一栏显示”未绑定“。

如果确认这一个动态学习的表正确无误,也就是说当时网络中不存在ARP欺骗,把条目导入,并且保存为静态表。

如果存在许多电脑的话,可以点击"全部导入",就可自动导入所有电脑的IP与MAC信息。

在导入成功以后,即可完成IP于MAC绑定的设置。

如下图:在图中我们可以看到站台中显示为已绑定,此时TP-LINK家用路由器就已经具备了防止ARP欺骗的功能。

在cisco交换机中为了防止ip被盗用或员工乱改ip,可以做以下措施,既ip与mac地址的绑定,和ip与交换机端口的绑定。

一、通过IP查端口先查MAC地址,再根据MAC地址查端口:bangonglou3#show arp | include 208.41 或者show mac-address-table 来查看整个端口的ip-mac表nternet 10.138.208.41 4 0006.1bde.3de9 ARPA Vlan10bangonglou3#show mac-add | in 0006.1bde10 0006.1bde.3de9 DYNAMIC Fa0/17bangonglou3#exit二、ip与mac地址的绑定,这种绑定可以简单有效的防止ip被盗用,别人将ip改成了你绑定了mac地址的ip后,其网络不同,(tcp/udp协议不同,但netbios网络共项可以访问),具体做法:cisco(config)#arp 10.138.208.81 0000.e268.9980 ARPA这样就将10.138.208.81 与mac:0000.e268.9980 ARPA绑定在一起了三、ip与交换机端口的绑定,此种方法绑定后的端口只有此ip能用,改为别的ip后立即断网。

有效的防止了乱改ip。

cisco(config)# interface FastEthernet0/17cisco(config-if)# ip access-group 6 incisco(config)#access-list 6 permit 10.138.208.81这样就将交换机的FastEthernet0/17端口与ip:10.138.208.81绑定了。

============================================最常用的对端口安全的理解就是可根据MAC地址来做对网络流量的控制和管理,比如MAC地址与具体的端口绑定,限制具体端口通过的MAC地址的数量,或者在具体的端口不允许某些MAC地址的帧流量通过。

ARP快速批量绑定MAC与IP地址,,三层交换机IP+MAC+端口绑定,如何突破MAC和IP... 快速批量绑定MAC与IP地址一、问题的提出校园网建成后,要求在服务器端把网内各工作站的MAC地址和分配的静态IP地址进行绑定,以方便统一管理,减小安全隐患。

无论是在终端获取MAC地址后再在服务器端进行绑定,还是利用“MAC扫描器”远程批量获取MAC地址,对于网管员来说工作量都非常大。

有没有更加方便快捷的方法呢?二、解决问题思路笔者经过摸索,发现组合使用“MAC扫描器”和Excel 2000可以很好地解决这个问题。

思路如下:1. 运行“MAC扫描器”(下载地址:/html/10/10456.html),扫描完成后,点击[保存]按钮,将扫描的结果保存为文本文件,如Mac.txt(内容见图1)。

图12. 利用Excel强大的数据处理功能,将文本文件中的MAC地址转换成ARP命令要求的格式后,把数据复制粘贴到记事本,保存为批处理文件(内容见图2)。

图23. 在服务器端运行这个批处理文件就大功告成了。

三、具体操作步骤1.将Mac.txt导入Excel工作簿(1)启动Excel 2000,新建一个工作簿,保存为“MAC地址表.xls”。

单击“数据→获取外部数据→导入文本文件”,在弹出的对话框中,选择用“MAC扫描器”获得的文本文件“Mac.txt”,单击[导入]按钮,弹出“文本导入向导”对话框。

(2)在“文本导入向导——3步骤之1”中点击“原始数据类型”,在“请选择最合适的文件类型”单选项下,修改默认的“固定宽度”为“分隔符号”,然后单击[下一步]按钮;进入“文本导入向导——3步骤之2”,在“分隔符号”多选项下,取消“T ab键”,只选中“空格”项,再单击[下一步]按钮;进入“文本导入向导——3步骤之3”,单击[完成]按钮,弹出“导入数据”对话框时,单击[确定],完成数据导入。

导入后的工作表如图3所示。

图32.利用Excel处理数据(1)在A列前插入一列,在A1单元格内输入绑定MAC地址的命令和参数“ARP -S”。