可信计算技术研究沈昌祥专题培训课件

- 格式:ppt

- 大小:184.00 KB

- 文档页数:38

学科分类号湖南人文科技学院专科学生毕业论文题目:我国可信计算技术研究浅谈姓名:曾雄学号:07303233院(系) :计算机科学技术系专业班级:计算机应用2007级2班指导教师:刘永逸湖南人文科技学院教务处制湖南人文科技学院专科学生毕业论文(设计)评审表湖南人文科技学院专科学生毕业论文(设计)开题报告我国可信计算技术研究浅谈(湖南人文科技学院计算机科学技术系2007级计算机应用曾雄)摘要:可信计算技术是信息安全领域的一个新分支。

本文论述了我国可信计算技术与理论的最新研究进展。

通过分析我国可信计算技术的发展历史与研究现状,指出了目前我国可信计算领域存在理论研究滞后于技术发展,部分关键技术尚未攻克,缺乏配套的可信软件系统等问题,提出了值得研究的理论与技术方向,包括:以可信计算平台体系结构、可信网络、可信软件工程,软件信任度量技术等为代表的可信计算关键技术,以可信计算模型、信任理论等为代表的可信理论基础。

关键词:可信计算;可信计算技术;可信计算平台;可信计算平台模块TPM1 引言随着计算机技术和网络的迅猛发展,信息安全问题日趋复杂,系统安全问题层出不穷,信任危机制约着信息化的发展进程。

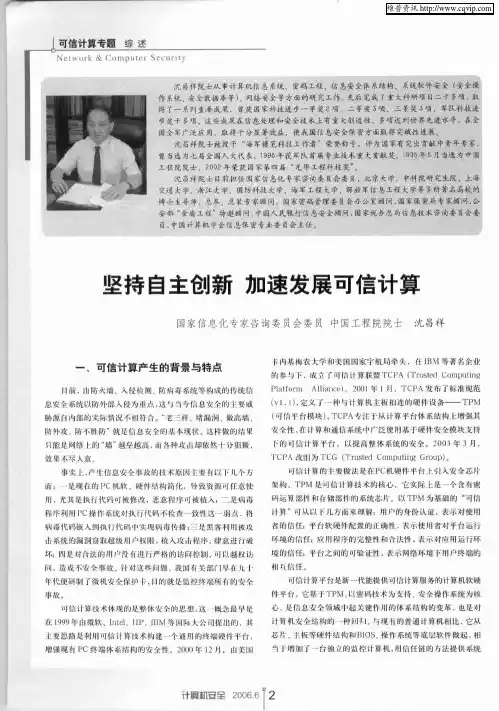

沈昌祥院士认为,首先,由老三样(防火墙、入侵监测和病毒防范)为主要构成的传统信息安全系统,是以防外为重点,而与目前信息安全主要威胁源自内部的实际状况不相符合[1]。

其次,从组成信息系统的服务器、网络、终端三个层面上来看,现有的保护手段是逐层递减的。

人们往往把过多的注意力放在对服务器和网络设备的保护上,而忽略了对终端的保护。

第三,恶意攻击手段变化多端,而老三样是采取封堵的办法,例如,在网络层(IP)设防,在外围对非法用户和越权访问进行封堵。

而封堵的办法是捕捉黑客攻击和病毒入侵的特征信息,其特征是已发生过的滞后信息,不能科学预测未来的攻击和入侵。

近年来,体现整体安全思想的可信计算技术正越来越受到人们的关注,成为信息安全新的热点研究方向。

![[网络空间安全导论][沈昌祥,左晓栋][电子教案 (5)[20页]](https://uimg.taocdn.com/5915e18450e2524de5187e6c.webp)

舆论场Forum发展可信计算技术筑牢网络安全屏障——专访中国工程院院士沈昌祥文/本刊记者潘树琼李天楠当前,网络空间已经成为继陆、海、空、天之后的第五大主权领域空间,也是国际战略在军事领域的演进,我国的网络安全正面临着严峻挑战。

该如何应对?发展可信计算技术与实施网络安全等级保护制度是构建国家关键信息基础设施、确保整个网络空间安全的基本保障;推广发展主动免疫的可信计算技术可以筑牢我国的网络安全防线。

那么我国可信计算技术发展情况如何?本刊独家专访长期致力于我国网络安全建设的中国工程院院士沈昌祥,详细剖析中国网络安全的深层含义。

从被动“防御”到主动“免疫”《网络传播》:《网络安全法》提出要推广安全可信的网络产品和服务,那么什么是主动免疫可信计算?沈昌祥:主动免疫可信计算采用运算和防护并存的主动免疫新计算模式,以密码为基因实施身份识别、状态度量、保密存储等主动防御措施,及时识别"自己”和“非己”成分,从而破坏与排斥进入机体的有害物质,相当于为网络信息系统培育了免疫能力。

通过实施三重防护主动防御框架,能够实现攻击者进不去、非授权者重要中国工程院院士沈昌祥。

图/本刊记者潘树琼摄信息拿不到、窃取保密信息看不懂、系统和信息改不了、系统工作瘫不了和攻击行为赖不掉的安全防护效果。

《网络传播》:请简要介绍主动免疫可信计算的技术逻辑?沈昌祥:主动免疫可信计算与人体的免疫系统在机理上类似。

主动免疫可信计算的防御措施类似于人体的免疫系统身份识别、状态度量和生物编码保护三大功能。

可信计算的密码则相当于人体的基因,对于“机体”的变异可用编码原理检验其有无变化。

计算系统的软硬件与可信系统的软硬件是可以并行的,保证计算机的健康运行不被干扰,并不是简单地为安全而安全的防护。

就像人体的免疫功能一样,是一个动态的支撑体系,可独立成为一个循环系统进行完整性检查。

《网络传播》:为何必须发展主动免疫可信计算技术,这和传统的“老三样”网络安全防护方式有哪些区别?沈昌祥:近年来,网络攻击频发再度为网络安全敲响警钟。

沈昌祥:可信计算让信息系统国产化真正落地作者:杨侠来源:《中国名牌》2016年第01期Windows系统升级的背后,有着怎样的可信计算机制较量?可信计算究竟是怎样的一种信息安全保障模式,在自主可控信息系统国产化战略中又能起到怎样的作用?带着这些问题,记者特别专访了信息安全领域权威专家、中国工程院院士沈昌祥。

《中国名牌》:对于可信计算在信息安全领域的主动免疫作用怎么理解?沈昌祥:可信计算与人体的免疫系统在机理上非常对应。

人体免疫有三大功能,分别是身份识别、状态度量和生物编码保护。

可信计算也是一样,可做身份的鉴别、状态的度量和重要信息加密存储。

可信计算的密码就相当于人体的基因,对于“基因”的变异可用编码原理检验其有无变化。

可信计算的免疫功能就像人体的免疫功能一样,是一个动态的支撑体系,可独立成为一个循环系统,进行完整性检查。

换言之,计算系统的软硬件与可信系统的软硬件是可以并行的,保证计算机的健康运行不被干扰,并不是简单的为安全而安全的防护。

目前我国的可信计算软硬件的发展已基本达到体系化要求,在这方面属于国际领先水平。

《中国名牌》:您曾提出“五可一有”的要求,具体指什么?为什么要有这样的要求?沈昌祥:“五可”是指“可知、可编、可重构、可信、可用”,“一有”是指“有自主知识产权”。

对于外企向中国企业的技术开放,我们非常欢迎,在这个过程中,一定要知道合作企业究竟开放了哪些内容,哪些内容是没开放的,没能拿到手的部分是不是可以用其他方法自己进行弥补,这就是“可知”。

“可编”强调的是引进以后能进行消化,会进行编码再吸收。

“可重构”是对引进的内容进行结构上的重构,比如流程处理上要创新变化,而且是要动真格的变化,这就是自主创新的部分。

“可信”则是指在重构的过程中可能出现新问题不被掌握,这就需要可信计算的机制进行保障。

“可用”当然是最后强调国产化的新产品是适应市场需求的,满足使用的需要。

我国的自主创新是必要的,要长远发展也必须要有自己的知识产权。

【沈昌祥】用可信计算构筑智能城市安全生态圈(一)2016 年10 月21 日,美国东海岸( 世界最发达地区) 发生世界上瘫痪面积最大(大半个美国)、时间最长(6个多小时)的分布式拒绝服务(DDOS)攻击。

造成该事件的原因是“物联网破坏者”(“ Mirai”未来)攻击美国大量的网络摄像头等物联网设备,把它们当“肉鸡”,攻击美国多个知名网站,使人们每天都使用的网站被迫中断服务。

更有甚者,攻击者Bricker Bot 已经升级为PDOS(永久拒绝服务攻击),即清除设备里的所有文件,破坏存储器并切断设备网络链接。

2017 年5 月12 日,一款名为“WannaCry”的勒索病毒网络攻击席卷全球,被攻击计算机的数据文件被加密,只有支付高额赎金才能解密恢复,从而导致大量信息系统无法正常工作,服务被中断、严重影响系统的可用性。

据统计,目前有近150 个国家受害,仅当天我国就有数十万例感染报告,教育、交通、医疗、能源网络成为本轮攻击的重灾区,大量加油站无法提供服务。

这两个案例是对智能城市的直接警示。

因为智能城市以全球可以互联互通的数据以及处理、传输这些数据的设备系统平台为基础,一旦受到DDOS、PDOS 的攻击,程序被篡改,数据被破坏,系统将无法运行,甚至会造成毁灭性破坏。

同时也警示我们,构筑智能城市的安全生态圈应该从两个方面考虑,一方面是数据系统要安全可控,另一方面是设备处理系统要安全可控。

为了解决网络空间安全问题,我国《网络安全法》中第十六条指出,“国务院和省、自治区、直辖市人民政府应当统筹规划,加大投入,扶持重点网络安全技术产业和项目,支持网络安全技术的研究开发和应用,推广安全可信的网络产品和服务,保护网络技术知识产权,支持企业、研究机构和高等学校等参与国家网络安全技术创新项目。

”近期发布的《国家网络空间安全战略》提出的战略任务“夯实网络安全基础”,强调“尽快在核心技术上取得突破,加快安全可信的产品推广应用”。

课题名称:基于攻击模式的可信软件的建模、度量与验证课题基金:国家自然科学基金重大科技研究计划面上项目,2008.1-2010.12课题责任人:李晓红课题依托单位:天津大学研究背景:随着计算机应用的不断发展,软件已渗透到国民经济和国防建设的各个领域,在信息社会中发挥着至关重要的作用。

但是,软件产品生产现状仍然不能令人满意,主要体现在软件质量得不到保证。

当软件发生失效时,会对人们生活工作带来不利影响,甚至造成巨大的损失。

为了解决这个问题,业界提出可信系统(Trusted System)的概念,并进一步成立了“可信计算组”TCG(Trusted Computing Group),制订了关于可信计算平台、可信存储和可信网络连接等一系列技术规范。

目前,可信计算发展中还存在一些亟待研究解决的问题:理论研究相对滞后,可信计算的理论研究落后于技术开发。

迫切需要研究如下的问题:软件系统的行为特征;软件可信性质与软件行为的关系;面向软件可信性质的设计和推理;以及软件系统可信性质的确认。

研究内容:面向可信软件的设计与开发,深入研究可信软件模型与工程方法,探索基于威胁树模型和攻击树模型构建可信软件模型的方法,研究基于面向方面编程的高可信软件工程方法学。

在可信软件的评估和度量方面,研究构建可信软件模型的可信性评估和度量系统的关键技术,以软件面临的威胁和攻击为核心研究内容,深入研究攻击模式并探求构建攻击模式系统的方法,实现攻击模式的自动识别、提取和求精。

以软件的容侵性、可预测性、可控性三个软件可信性质为核心,研究可信软件模型的定性评估和定量度量系统的构建技术,特别针对复杂软件探讨其不信任度评估和度量方法。

深入研究可信软件的验证理论与测试方法,在软件设计阶段,划分出可信攸关的核心组件,针对可信软件的核心组件,结合模型检测和定理证明进行形式化的验证;在软件测试阶段,研究基于统计方法的软件可信性测试,综合形式化的验证方法和实证方法确保软件可信性。