数据库的安全和完整性约束数据库的破坏一般来自

- 格式:ppt

- 大小:114.00 KB

- 文档页数:27

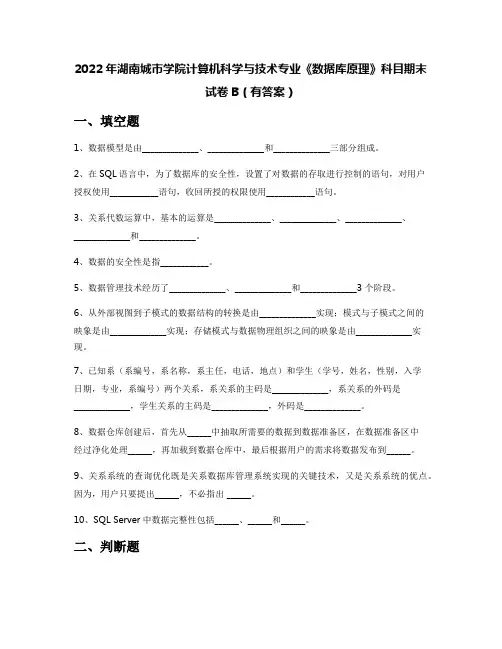

2022年湖南城市学院计算机科学与技术专业《数据库原理》科目期末试卷B(有答案)一、填空题1、数据模型是由______________、______________和______________三部分组成。

2、在SQL语言中,为了数据库的安全性,设置了对数据的存取进行控制的语句,对用户授权使用____________语句,收回所授的权限使用____________语句。

3、关系代数运算中,基本的运算是______________、______________、______________、______________和______________。

4、数据的安全性是指____________。

5、数据管理技术经历了______________、______________和______________3个阶段。

6、从外部视图到子模式的数据结构的转换是由______________实现;模式与子模式之间的映象是由______________实现;存储模式与数据物理组织之间的映象是由______________实现。

7、已知系(系编号,系名称,系主任,电话,地点)和学生(学号,姓名,性别,入学日期,专业,系编号)两个关系,系关系的主码是______________,系关系的外码是______________,学生关系的主码是______________,外码是______________。

8、数据仓库创建后,首先从______中抽取所需要的数据到数据准备区,在数据准备区中经过净化处理______,再加载到数据仓库中,最后根据用户的需求将数据发布到______。

9、关系系统的查询优化既是关系数据库管理系统实现的关键技术,又是关系系统的优点。

因为,用户只要提出______,不必指出 ______。

10、SQL Server中数据完整性包括______、______和______。

二、判断题11、在SELECT语句中,需要对分组情况满足的条件进行判断时,应使用WHERE子句。

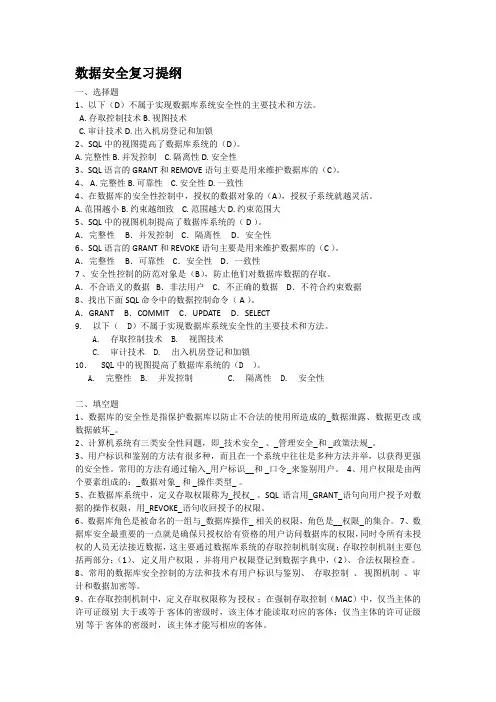

数据安全复习提纲一、选择题1、以下(D)不属于实现数据库系统安全性的主要技术和方法。

A. 存取控制技术B. 视图技术C. 审计技术D. 出入机房登记和加锁2、SQL中的视图提高了数据库系统的(D)。

A. 完整性B. 并发控制C. 隔离性D. 安全性3、SQL语言的GRANT和REMOVE语句主要是用来维护数据库的(C)。

4、 A. 完整性 B. 可靠性 C. 安全性 D. 一致性4、在数据库的安全性控制中,授权的数据对象的(A),授权子系统就越灵活。

A. 范围越小B. 约束越细致C. 范围越大D. 约束范围大5、SQL中的视图机制提高了数据库系统的( D )。

A.完整性 B.并发控制 C.隔离性 D.安全性6、SQL语言的GRANT和REVOKE语句主要是用来维护数据库的(C )。

A.完整性 B.可靠性 C.安全性 D.一致性7 、安全性控制的防范对象是(B),防止他们对数据库数据的存取。

A.不合语义的数据 B.非法用户 C.不正确的数据 D.不符合约束数据8、找出下面SQL命令中的数据控制命令( A )。

A.GRANT B.COMMIT C.UPDATE D.SELECT9. 以下(D)不属于实现数据库系统安全性的主要技术和方法。

A. 存取控制技术B. 视图技术C. 审计技术D. 出入机房登记和加锁10.SQL中的视图提高了数据库系统的(D )。

A. 完整性B. 并发控制C. 隔离性D. 安全性二、填空题1、数据库的安全性是指保护数据库以防止不合法的使用所造成的_数据泄露、数据更改或数据破坏_。

2、计算机系统有三类安全性问题,即_技术安全_ 、_管理安全_和 _政策法规_。

3、用户标识和鉴别的方法有很多种,而且在一个系统中往往是多种方法并举,以获得更强的安全性。

常用的方法有通过输入_用户标识__和 _口令_来鉴别用户。

4、用户权限是由两个要素组成的:_数据对象_ 和 _操作类型_ 。

5、在数据库系统中,定义存取权限称为_授权_ 。

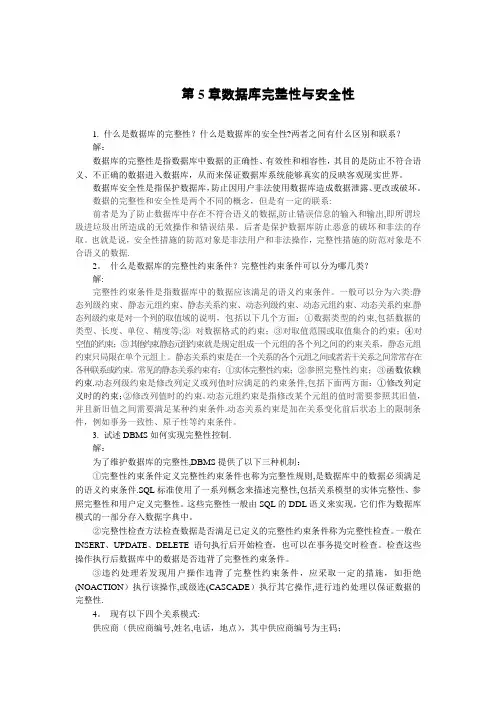

第5章数据库完整性与安全性1. 什么是数据库的完整性?什么是数据库的安全性?两者之间有什么区别和联系?解:数据库的完整性是指数据库中数据的正确性、有效性和相容性,其目的是防止不符合语义、不正确的数据进入数据库,从而来保证数据库系统能够真实的反映客观现实世界。

数据库安全性是指保护数据库,防止因用户非法使用数据库造成数据泄露、更改或破坏。

数据的完整性和安全性是两个不同的概念,但是有一定的联系:前者是为了防止数据库中存在不符合语义的数据,防止错误信息的输入和输出,即所谓垃圾进垃圾出所造成的无效操作和错误结果。

后者是保护数据库防止恶意的破坏和非法的存取。

也就是说,安全性措施的防范对象是非法用户和非法操作,完整性措施的防范对象是不合语义的数据.2。

什么是数据库的完整性约束条件?完整性约束条件可以分为哪几类?解:完整性约束条件是指数据库中的数据应该满足的语义约束条件。

一般可以分为六类:静态列级约束、静态元组约束、静态关系约束、动态列级约束、动态元组约束、动态关系约束.静态列级约束是对一个列的取值域的说明,包括以下几个方面:①数据类型的约束,包括数据的类型、长度、单位、精度等;②对数据格式的约束;③对取值范围或取值集合的约束;④对空值的约束;⑤其他约束.静态元组约束就是规定组成一个元组的各个列之间的约束关系,静态元组约束只局限在单个元组上。

静态关系约束是在一个关系的各个元组之间或者若干关系之间常常存在各种联系或约束。

常见的静态关系约束有:①实体完整性约束;②参照完整性约束;③函数依赖约束.动态列级约束是修改列定义或列值时应满足的约束条件,包括下面两方面:①修改列定义时的约束;②修改列值时的约束。

动态元组约束是指修改某个元组的值时需要参照其旧值,并且新旧值之间需要满足某种约束条件.动态关系约束是加在关系变化前后状态上的限制条件,例如事务一致性、原子性等约束条件。

3. 试述DBMS如何实现完整性控制.解:为了维护数据库的完整性,DBMS提供了以下三种机制:①完整性约束条件定义完整性约束条件也称为完整性规则,是数据库中的数据必须满足的语义约束条件.SQL标准使用了一系列概念来描述完整性,包括关系模型的实体完整性、参照完整性和用户定义完整性。

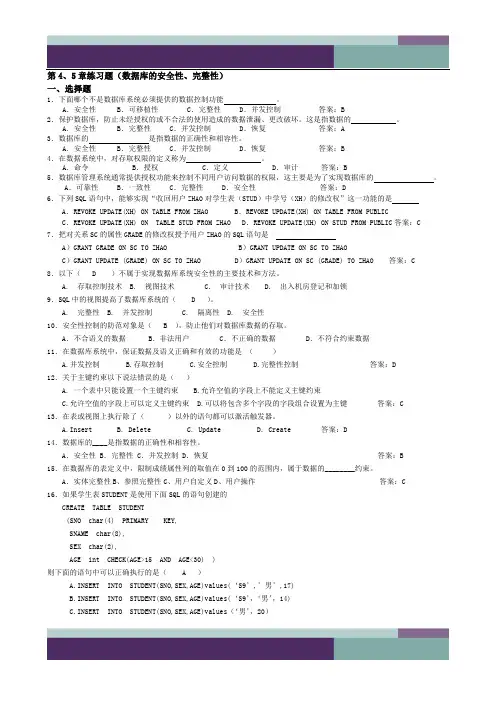

第4、5章练习题(数据库的安全性、完整性)一、选择题1.下面哪个不是数据库系统必须提供的数据控制功能。

A.安全性B.可移植性C.完整性D.并发控制答案:B2.保护数据库,防止未经授权的或不合法的使用造成的数据泄漏、更改破坏。

这是指数据的。

A.安全性B.完整性C.并发控制D.恢复答案:A3.数据库的是指数据的正确性和相容性。

A.安全性B.完整性C.并发控制D.恢复答案:B4.在数据系统中,对存取权限的定义称为。

A.命令 B.授权 C.定义 D.审计答案:B5.数据库管理系统通常提供授权功能来控制不同用户访问数据的权限,这主要是为了实现数据库的。

A.可靠性B.一致性C.完整性D.安全性答案:D6.下列SQL语句中,能够实现“收回用户ZHAO对学生表(STUD)中学号(XH)的修改权”这一功能的是A.REVOKE UPDATE(XH) ON TABLE FROM ZHAO B.REVOKE UPDATE(XH) ON TABLE FROM PUBLICC.REVOKE UPDATE(XH) ON TABLE STUD FROM ZHAO D.REVOKE UPDATE(XH) ON STUD FROM PUBLIC答案:C 7.把对关系SC的属性GRADE的修改权授予用户ZHAO的SQL语句是A)GRANT GRADE ON SC TO ZHAO B)GRANT UPDATE ON SC TO ZHAOC)GRANT UPDATE (GRADE) ON SC TO ZHAO D)GRANT UPDATE ON SC (GRADE) TO ZHAO 答案:C8.以下( D )不属于实现数据库系统安全性的主要技术和方法。

A. 存取控制技术B. 视图技术C. 审计技术D. 出入机房登记和加锁9.SQL中的视图提高了数据库系统的( D )。

A. 完整性B. 并发控制C. 隔离性D. 安全性10.安全性控制的防范对象是( B ),防止他们对数据库数据的存取。

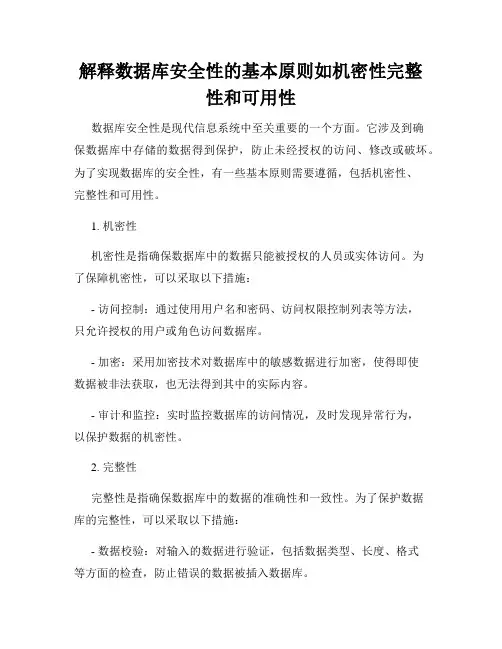

数据库技术试题二、填空题1. 一个类可以从直接的或间接的祖先中继承所有属性和方法。

采用这个方法提高了软件的共享性。

2. 用树型结构表示实体类型及实体间联系的数据模型称为层次模型。

3. 关系数据库的关系演算语言是以谓词演算为基础的DML语言。

4. 在函数信赖中,平凡的函数信赖根据Armstrong推理规则中的自反律就可推出。

5. 分布式数据库中定义数据分片时,必须满足三个条件:完备性条件、重构条件和不相交条件。

6. DB并发操作通常会带来三类问题,它们是丢失更新、不一致分析和读脏数据。

7. 事务必须具有的四个性质是:原子性、一致性、隔离性和持久性。

8. 分布式数据库系统中透明性层次越高,应用程序的编写越简单。

9. 在有泛化/细化联系的对象类型之间,较低层的对象类型称为子类型。

10. 目前数据库领域中最常用的数据模型有层次模型、网状模型、关系模型、对象-关系模型11. 数据管理技术经历了人工管理,文件系统,数据库系统三个阶段。

12. SQL语言集数据查询、数据操纵,数据定义,数据控制功能于一体。

13. 数据库系统采用的三级模式结构为内模式,外模式,概念模式14. 两个实体型之间的联系类型有一对一,一对多,多对多三类。

15. 数据库中专门的关系运算包括选择、投影、连接,除法16. 满足第一范式(1NF)的关系模式要求不包含重复组的关系。

17. 如何构造出一个合适的数据逻辑结构是关系数据库规范化理论主要解决的问题。

18. 当数据库被破坏后,如果事先保存了日志文件 _和数据库的副本,就有可能恢复数据库。

19. 并发控制操作的主要方法是采用封锁机制,其类型有共享锁,排它锁20.在关系模式R(S,SN,D)和K(D,CN,NM)中,R的主码是S,K的主码是D,则D在R中称为外码。

21.对于函数依赖X→Y,如果Y是X的子集,则称X→Y为完全函数依赖。

22.在关系模式学生(学号,姓名,年龄,性别)中,若要求“学号不能为空”,则该约束属于对实体完整性的约束。

数据库原理复习材料之五数据库安全概念与习题五、数据库安全一、选择题(参考答案:A、A、B、D、B、A、A、C、A、B )1、对用户访问数据库的权限加以限定是为了保护数据库的( )。

A.安全性B.完整性C.一致性D.并发性2、数据库的( )是指数据的正确性和相容性。

A.完整性B.安全性C.并发控制D.系统恢复3、在数据库系统中,定义用户可以对哪些数据对象进行何种操作被称为( )。

A.审计B.授权C.定义D.视图4、脏数据是指( )。

A.不健康的数据B.缺损的数据C.多余的数据D.被撤消的事务曾写入库中的数据5、设对并发事务T1、T2的交叉并行执行如下,执行过程中( )。

Tl T2①READ(A)②READ(A)A=A+10写回③READ(A)A.有丢失修改问题B.有不能重复读问题C.有读脏数据问题D.没有任何问题6、若事务T1已经给数据A加了共享锁,则事务T2( )。

A.只能再对A加共享锁B.只能再对A加排它锁C.可以对A加共享锁,也可以对A加排它锁D.不能再给A加任何锁7、用于数据库恢复的重要文件是( )。

A.日志文件B.索引文件C.数据库文件D.备注文件8、若事务T1已经给数据对象A加了排它锁,则T1对A( )。

A.只读不写B.只写不读C.可读可写D.可以修改,但不能删除9、数据库恢复的基本原理是( )。

A.冗余B.审计C.授权D.视图10、数据备份可只复制自上次备份以来更新过的数据,这种备份方法称为( )。

A.海量备份B.增量备份C.动态备份D.静态备份二、填空题1、对数据库的保护一般包括__安全性__、_完整性_、_并发控制_和_数据恢复_四个方面的内容。

2、对数据库_安全_性的保护就是指要采取措施,防止库中数据被非法访问、修改,甚至恶意破坏。

3、安全性控制的一般方法有_用户标识和鉴别__、_用户存取权限控制_、_视图机制_、_数据加密_和__审计_五种。

4、用户鉴定机制包括_用户标识定义_和_用户身份验证__两个部分。

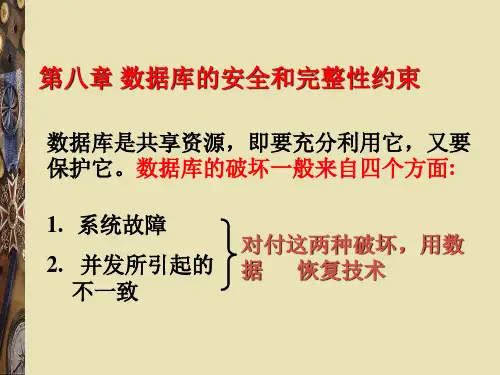

解释数据库安全性的基本原则如机密性完整性和可用性数据库安全性是现代信息系统中至关重要的一个方面。

它涉及到确保数据库中存储的数据得到保护,防止未经授权的访问、修改或破坏。

为了实现数据库的安全性,有一些基本原则需要遵循,包括机密性、完整性和可用性。

1. 机密性机密性是指确保数据库中的数据只能被授权的人员或实体访问。

为了保障机密性,可以采取以下措施:- 访问控制:通过使用用户名和密码、访问权限控制列表等方法,只允许授权的用户或角色访问数据库。

- 加密:采用加密技术对数据库中的敏感数据进行加密,使得即使数据被非法获取,也无法得到其中的实际内容。

- 审计和监控:实时监控数据库的访问情况,及时发现异常行为,以保护数据的机密性。

2. 完整性完整性是指确保数据库中的数据的准确性和一致性。

为了保护数据库的完整性,可以采取以下措施:- 数据校验:对输入的数据进行验证,包括数据类型、长度、格式等方面的检查,防止错误的数据被插入数据库。

- 关系约束:使用关系型数据库管理系统提供的约束机制,定义实体之间的关系和约束条件,确保数据的一致性和完整性。

- 备份和恢复:定期对数据库进行备份,以应对意外情况,如数据损坏、误删除等,保障数据的完整性。

3. 可用性可用性是指数据库能够在需要时可靠地提供服务。

为了保证数据库的可用性,可以采取以下措施:- 容灾备份:设置数据库的容灾备份策略,包括故障转移、冗余备份等,以确保在硬件故障或灾难发生时,数据能够持续可用。

- 性能优化:对数据库进行性能调优,包括合理的索引设计、查询优化等,以提升数据库的访问速度和响应能力。

- 故障监测和恢复:实施自动化的故障监测和快速恢复机制,及时检测和处理数据库故障,减少停机时间。

综上所述,数据库安全性的基本原则涵盖了机密性、完整性和可用性。

通过严格控制访问权限、加密敏感数据、校验数据完整性、备份和恢复等措施,可以有效保护数据库中的数据并确保其安全性。

只有在遵循这些基本原则的前提下,才能够建立一个安全可靠的数据库系统。

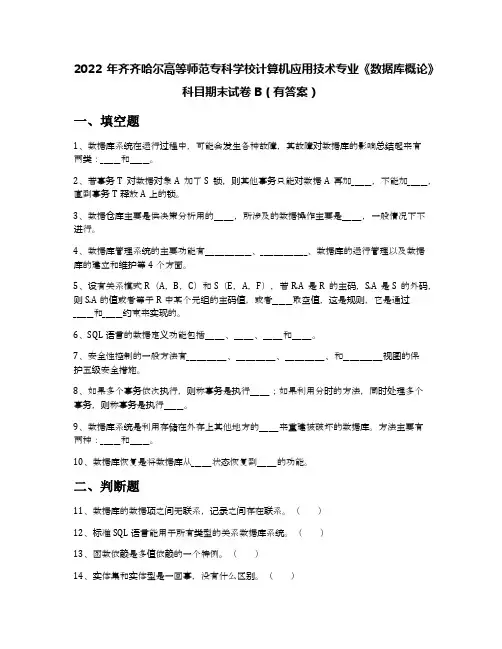

2022年齐齐哈尔高等师范专科学校计算机应用技术专业《数据库概论》科目期末试卷B(有答案)一、填空题1、数据库系统在运行过程中,可能会发生各种故障,其故障对数据库的影响总结起来有两类:______和______。

2、若事务T对数据对象A加了S锁,则其他事务只能对数据A再加______,不能加______,直到事务T释放A上的锁。

3、数据仓库主要是供决策分析用的______,所涉及的数据操作主要是______,一般情况下不进行。

4、数据库管理系统的主要功能有______________、______________、数据库的运行管理以及数据库的建立和维护等4个方面。

5、设有关系模式R(A,B,C)和S(E,A,F),若R.A是R的主码,S.A是S的外码,则S.A的值或者等于R中某个元组的主码值,或者______取空值,这是规则,它是通过______和______约束来实现的。

6、SQL语言的数据定义功能包括______、______、______和______。

7、安全性控制的一般方法有____________、____________、____________、和____________视图的保护五级安全措施。

8、如果多个事务依次执行,则称事务是执行______;如果利用分时的方法,同时处理多个事务,则称事务是执行______。

9、数据库系统是利用存储在外存上其他地方的______来重建被破坏的数据库。

方法主要有两种:______和______。

10、数据库恢复是将数据库从______状态恢复到______的功能。

二、判断题11、数据库的数据项之间无联系,记录之间存在联系。

()12、标准SQL语言能用于所有类型的关系数据库系统。

()13、函数依赖是多值依赖的一个特例。

()14、实体集和实体型是一回事,没有什么区别。

()15、在第一个事务以S锁方式读数据R时,第二个事务可以进行对数据R加S锁并写数据的操作。

数据库系统概论习题答案整理人周东尧QQ:4924525E-mail:fairy1674@博客:/fairy167411第1章绪论1.试述数据、数据库、数据库系统、数据库管理系统的概念。

答:(l)数据(Data):描述事物的符号记录称为数据。

数据的种类有数字、文字、图形、图像、声音、正文等。

数据与其语义是不可分的。

解析在现代计算机系统中数据的概念是广义的。

早期的计算机系统主要用于科学计算,处理的数据是整数、实数、浮点数等传统数学中的数据。

现代计算机能存储和处理的对象十分广泛,表示这些对象的数据也越来越复杂。

数据与其语义是不可分的。

500这个数字可以表示一件物品的价格是500元,也可以表示一个学术会议参加的人数有500人,还可以表示一袋奶粉重500克。

(2)数据库(DataBase,简称DB):数据库是长期储存在计算机内的、有组织的、可共享的数据集合。

数据库中的数据按一定的数据模型组织、描述和储存,具有较小的冗余度、较高的数据独立性和易扩展性,并可为各种用户共享。

(3)数据库系统(DataBas。

Sytem,简称DBS):数据库系统是指在计算机系统中引入数据库后的系统构成,一般由数据库、数据库管理系统(及其开发工具)、应用系统、数据库管理员构成。

解析数据库系统和数据库是两个概念。

数据库系统是一个人一机系统,数据库是数据库系统的一个组成部分。

但是在日常工作中人们常常把数据库系统简称为数据库。

希望读者能够从人们讲话或文章的上下文中区分“数据库系统”和“数据库”,不要引起混淆。

(4)数据库管理系统(DataBase Management sytem,简称DBMs):数据库管理系统是位于用户与操作系统之间的一层数据管理软件,用于科学地组织和存储数据、高效地获取和维护数据。

DBMS的主要功能包括数据定义功能、数据操纵功能、数据库的运行管理功能、数据库的建立和维护功能。

解析DBMS是一个大型的复杂的软件系统,是计算机中的基础软件。

数据库技术三级考试知识点总结一、数据库基础。

1. 数据库系统概述。

- 数据库(DB)、数据库管理系统(DBMS)和数据库系统(DBS)的概念。

数据库是长期存储在计算机内、有组织、可共享的数据集合;DBMS是位于用户与操作系统之间的一层数据管理软件,用于科学地组织和存储数据、高效地获取和维护数据;数据库系统是由数据库、数据库管理系统、应用程序、数据库管理员(DBA)等组成的人机系统。

- 数据库系统的特点,如数据结构化(整体结构化,数据不再针对某一应用,而是面向全组织)、数据的共享性高、冗余度低且易扩充、数据独立性高(包括物理独立性和逻辑独立性)等。

2. 数据模型。

- 概念模型:用于信息世界的建模,是现实世界到机器世界的一个中间层次。

常用的概念模型是实体 - 联系模型(E - R模型),其中包括实体(客观存在并可相互区别的事物)、属性(实体所具有的某一特性)和联系(实体之间的联系有一对一、一对多和多对多等类型)。

- 数据模型的组成要素:数据结构(描述数据库的组成对象以及对象之间的联系)、数据操作(对数据库中各种对象的实例允许执行的操作的集合,包括操作及有关的操作规则)和数据的完整性约束条件(一组完整性规则,用以限定符合数据模型的数据库状态以及状态的变化,以保证数据的正确、有效和相容)。

- 常见的逻辑数据模型:- 层次模型:用树形结构表示实体及其之间的联系,有且只有一个根结点,根结点以外的其他结点有且只有一个父结点。

- 网状模型:用网状结构表示实体及其之间的联系,允许一个以上的结点无双亲,一个结点可以有多于一个的双亲。

- 关系模型:以二维表的形式组织数据,关系模型中的数据结构是关系(二维表),关系操作包括查询(选择、投影、连接等)和更新(插入、删除、修改)操作,关系的完整性约束包括实体完整性(主关键字不能取空值)、参照完整性(外键要么取空值,要么取对应主键的值)和用户定义的完整性。

3. 数据库系统结构。

2022年深圳技术大学数据科学与大数据技术专业《数据库系统原理》科目期末试卷A(有答案)一、填空题1、数据库管理系统的主要功能有______________、______________、数据库的运行管理以及数据库的建立和维护等4个方面。

2、数据的安全性是指____________。

3、某在SQL Server 2000数据库中有两张表:商品表(商品号,商品名,商品类别,成本价)和销售表(商品号,销售时间,销售数量,销售单价)。

用户需统计指定年份每类商品的销售总数量和销售总利润,要求只列出销售总利润最多的前三类商品的商品类别、销售总数量和销售总利润。

为了完成该统计操作,请按要求将下面的存储过程补充完整。

4、SQL Server中数据完整性包括______、______和______。

5、数据库系统在运行过程中,可能会发生各种故障,其故障对数据库的影响总结起来有两类:______和______。

6、DBMS的完整性控制机制应具备三个功能:定义功能,即______;检查功能,即______;最后若发现用户的操作请求使数据违背了完整性约束条件,则采取一定的动作来保证数据的完整性。

7、____________和____________一起组成了安全性子系统。

8、数据仓库是______、______、______、______的数据集合,支持管理的决策过程。

9、在SQL Server 2000中,某数据库用户User在此数据库中具有对T 表数据的查询和更改权限。

现要收回User对T表的数据更改权,下述是实现该功能的语句,请补全语句。

_____UPDATE ON T FROM User;10、SQL语言的数据定义功能包括______、______、______和______。

二、判断题11、连接是数据库最耗时的操作。

()12、机制虽然有一定的安全保护功能,但不精细,往往不能达到应用系统的要求。

()13、可以用UNION将两个查询结果合并为一个查询结果。

《数据库原理及应用》试题1一、选择题1、数据库系统的基本特征是_________。

A 、数据的统一控制B 、数据共享性和统一控制C 、数据共享性、独立性和冗余度小D 、数据共享性和数据独立性(难度系数C )正确答案:C2、DB 、DBMS 和DBS 三者之间的关系是_________。

A 、DBS 与DB 和DBMS 无关 B 、DBMS 包括DBS 和DBC 、DB 包括DBMS 和DBSD 、DBS 包括DB 和DBMS(难度系数B )正确答案:D3、设有关系R 和S ,关系代数 S)(R R -- 表示的是_________。

A 、R ∩SB 、R ―SC 、R ÷SD 、R ∪S(难度系数B )正确答案:A4、自然连接是构成新关系的有效方法。

一般情况下,当对关系R 和S 使用 自然连接时,要求R 和S 含有一个或多个共有的__________。

A 、行B 、属性C 、记录D 、元组(难度系数C )正确答案:B5、以下是信息世界的模型,且实际上是现实世界到机器世界的一个中间层次的是_________。

A 、数据模型B 、概念模型C 、关系模型D 、E-R 图(难度系数C )正确答案:C6、构成E —R 模型的三个基本要素是_________。

A 、实体、属性值、关系;B 、实体、属性、联系;C 、实体、实体集、联系;D 、实体、实体集、属性;(难度系数C )正确答案:B7、在关系代数运算中,五种基本运算为_________。

A 、并、差、选择、投影、连接B 、并、交、选择、投影、笛卡尔积C 、并、差、选择、投影、笛卡尔积D 、并、除、投影、笛卡尔积、选择(难度系数B )正确答案:C8、在下列关于规范化理论的叙述中,不正确的是_________。

A 、任何一个关系模式一定有键。

B 、任何一个包含两个属性的关系模式一定满足3NF 。

C 、任何一个包含两个属性的关系模式一定满足BCNF 。