网络复习第二章习题

- 格式:ppt

- 大小:215.50 KB

- 文档页数:29

计算机网络第二章习题解答1. 问题描述:解释什么是分组交换?分组交换是一种网络传输技术,其中数据被分成较小的块(或分组)进行传输,而不是以连续的比特流进行传输。

在分组交换中,每个分组都会独立地通过网络传输,并且可以根据网络条件选择最佳路径来传输分组。

2. 问题描述:什么是电路交换?请列出其优点和缺点。

电路交换是一种传输技术,其中通信路径在建立连接时被预先分配。

在电路交换中,通过建立一个持续的、专用的通信路径来实现端到端的数据传输。

优点:- 传输效率高,数据传输过程稳定;- 可保障数据传输的实时性,适用于需求严格的应用场景,如电话通信;缺点:- 通信链路建立时间较长;- 通信路径在建立时就被预留,即使在通信过程中没有数据传输也会占用资源;- 在链路建立的过程中,若链路中断,需要重新建立连接。

3. 问题描述:什么是存储转发交换?请列出其特点。

存储转发交换是一种分组交换的方式,其中每个分组在传输之前需要完全接收,并存储在交换机的缓冲区中,然后根据目的地址选择合适的端口进行转发。

存储转发交换的特点包括:- 可以处理不同大小的分组,适用于各种应用场景;- 由于分组在接收端进行存储和处理,因此可以对接收到的分组进行差错检测和纠正;- 可以在网络拥塞时进行流量控制,防止分组丢失。

4. 问题描述:简要解释虚电路交换和数据报交换的区别?虚电路交换和数据报交换都是分组交换的方式,但两者存在一些区别。

虚电路交换中,发送端和接收端在通信之前会建立一个虚电路,路由器会记录这个虚电路,将后续的分组沿着虚电路转发。

在传输过程中,每个分组都有一个虚电路号标识,使得分组能够按照特定的路径到达目的地。

虚电路交换类似于电路交换,在传输过程中,分组的到达顺序和给定路径的稳定性都得到了保证。

而数据报交换中,每个分组都是独立地通过网络传输,每个分组都包含了目的地址等信息,因此路由器根据分组的目的地址来选择最佳的传输路径。

数据报交换类似于存储转发交换,分组可以通过不同的路径进行传输,灵活性较高。

项目二复习(一)填空题(请将正确的答案填写在横线内)1.在计算机局域网中,将计算机连接到网络通信介质上的物理设备是2.在计算机局域网中,网络拓扑结构主要有星状、和三种3.和广域网比,局域网主要具有覆盖范围小、传输速率、误码率三个特点4.局域网主要由、、、和等组成。

5.双绞线分为和两种,同轴电缆按抗阻特性分为和两种,按直径知小分为和,光缆按传输点模数分为和6.局域网的数据链路层分为和。

7.双绞线568B排列的顺序是8.10Base-T组成的局域网只采用中继器进行连接,最大传输距离是m。

9.5类UTP的最高传输速率为Mbps,而6类的UTP最高传输速率为Mbps。

10.光纤通常分为两类,即和其中的传输速率较快,传输距离较长。

11.以太网的介质访向控制其余产品符合标准。

12.局域网的网络结构分为和两大类13.通常可把网络传输介质分为和两大类14.双纹线是一种最常用的传输介质,两根导线相互绞在一起,可使线对之间的减至最小,比较适合距离传输15.在IEEE802局域网标准中,只定义了层两层16.局域网中最重要的一项基本技术是也是局域网设计和组成的最根本问题17.要检查“125.64.223.231”这个P地址是否连通,且按下Ctrl+C组合键才结束检查,应在命令行输入(二)单项选择题1.下列( )网络不属于局域网范畴。

A.以太网B.令牌环网C.令牌总线网D.电话交换网2.在以下几种传输介质中,属于有线传输介质的是( )A.微波B.卫星C.光纤D.红外线3.网络传输介质就是通信线路,从传输速率、传输距离及安全可靠性的角度考虑,最好的是( )A.双绞线B.同轴电缆C.光纤D.三种介质等同4.E802.5协议,即令牌环网介质访问控制协议采用的是( )的协议。

A.无冲突、无优先级B.有冲突、但无优先级C.有冲突、但有优先级D.无冲突、有优先级。

5.在IEEE802局域网标准中,IEEE802.4协议也称为( )协议。

计算机网络原理第2章习题第一篇:计算机网络原理第2章习题1.通常通信信道的带宽越大,在数据传输中失真将会()A.严重B.不变C.越大D.越小2.已知某信道的信号传输速率为64kbit/s,一个载波信号码元有4个有效离散值,则该信道的波特率为()A.16kBaudB.32 kBaudC.64 kBaudD.128 kBaud3.某信道的波特率为1000Baud,若令其数据传输速率达到4kbit/s,则一个信号码元所取的有效离散值个数为()A.2B.4C.8D.164.有一条无噪声的8kHz信道,每个信号包含8级,每秒采样24*103次,则可以获得的最大传输速率是()A 24 kbit/sB.32 kbit/sC.48 kbit/sD.72 kbit/s5.假设一个信道的带宽是3000Hz,信噪比为20dB,那么这个信道可以获得的理论最大传输速率是()A.1 kbit/sB.32 kbit/sC.20 kbit/sD.64 kbit/s6.测得一个以太网数据的波特率是40Mbaud,那么其数据率是()A.10Mbit/sB.20 Mbit/sC.40 Mbit/sD.80 Mbit/s7.用PCM对语音进行数字量化,如果将声音分成128个量化级,采样频率为8000次/秒,那么一路话音需要的数据传输率为()A.56 kbit/sB.64 kbit/sC.128 kbit/sD.1024 kbit/s8.[2009]在无噪声的情况下,若某通信链路的带宽为3KHz,采用4个相位,每个相位具有4种振幅的QAM调制技术,则该通信链路的最大数据传输速率是()。

A.12kbit/sB.24kbit/sC.48kbit/sD.96kbit/s9.[2011]若某通信链路的数据传输速率为2400bit/s,采用4相位调制,则该链路的波特率是()。

A.600波特B.1200波特C.4800波特D.9600波特第二篇:计算机网络原理习题第一章概述1.网络把__连接在一起,互联网把__连接在一起?2.因特网是由什么发展而来的?3.从因特网的工作方式上看,可以划分为哪两大块?4.简述主机和路由器的作用?5.两个主机上运行程序之间的通信方式可分为几种?分别是什么?6.简述分组交换的原理。

第二章1. (Q2)For a communication session between a pair of processes, which process is the client and which is the server?Answer:The process which initiates the communication is the client; the process that waits to be contacted is the server..2. (Q3) What is the difference between network architecture and application architecture?Answer:Network architecture refers to the organization of the communication processintolayers (e.g., the five-layer Internet architecture). Application architecture, on the other hand, is designed by an application developer and dictates the broadstructure of the application (e.g., client-server or P2P)3. (Q4) What information is used by a process running on one host to identify a process running on another host?Answer: The IP address of the destination host and the port number of the destinationsocket.4. (Q6) Referring to Figure 2.4, we see that none of the application listed in Figure 2.4 requires both no data loss and timing. Can you conceive of an application that requires no data loss and that is also highly time-sensitive?Answer: There are no good example of an application that requires no data loss and timing.If you know of one, send an e-mail to the authors5. (Q9) Why do HTTP, FTP, SMTP, and POP3 run on top of TCP rather than on UDP?Answer: The applications associated with those protocols require that all application databe received in the correct order and without gaps. TCP provides this servicewhereas UDP does not.6. (Q11) What is meant by a handshaking protocol?Answer: A protocol uses handshaking if the two communicating entities first exchangecontrol packets before sending data to each other. SMTP uses handshaking at theapplication layer whereas HTTP does not.7. (Q13) Telnet into a Web server and send a multiline request message. Include in the request message the If-modified-since: header line to force a response message with the 304 Not Modified status code.Answer: Issued the following command (in Windows command prompt) followed by theHTTP GET message to the “” web server:> telnet 80Since the index.html page in this web server was not modified since Fri, 18 May2007 09:23:34 GMT, the following output was displayed when the abovecommands were issued on Sat, 19 May 2007. Note that the first 4 lines are theGET message and header lines input by the user and the next 4 lines (startingfrom HTTP/1.1 304 Not Modified) is the response from the web server.8. (Q14) Consider an e-commerce site that wants to keep a purchase record for each of its customers. Describe how this can be done with cookies.Answer: When the user first visits the site, the site returns a cookie number. This cookie number is stored on the user’s host and is managed by the browser. During each subsequent visit (and purchase), the browser sends the cookie number back to the site. Thus the site knows when this user (more precisely, this browser) is visiting the site.9. (Q15) Suppose Alice, with a Web-based e-mail account (such as Hotmail or gmail), sends a message to Bob, who accesses his mail from his mail server using POP3. Discuss how the message gets from Alice’s host to Bob’s host. Be sure to list the series of application-layer protocols that are used to move the message between the two hosts.Answer: Message is sent from Alice’s host to her mail server over HTTP. Alice’s mail server then sends the message to Bob’s mail server over SMTP. Bob then transfers the message from his mail server to his host over POP3.10. (Q10) Recall that TCP can be enhanced with SSL to provide process-to-process securityservices, including encryption. Does SSL operate at the transport layer or the application layer? If the application developer wants TCP to be enhanced with SSL, what does the developer have to do?Answer: SSL operates at the application layer. The SSL socket takes unencrypted data fromthe application layer, encrypts it and then passes it to the TCP socket. If theapplication developer wants TCP to be enhanced with SSL, she has to include theSSL code in the application.11. (Q16) Print out the header of an e-mail message you have recently received. How manyReceived: header lines are there? Analyze each of the header lines in the message.Answer: from 65.54.246.203 (EHLO )Received:(65.54.246.203) by with SMTP; Sat, 19 May 2007 16:53:51 -0700from ([65.55.135.106]) by Received: with Microsoft SMTPSVC(6.0.3790.2668); Sat, 19 May 2007 16:52:42 -0700 Received: from mail pickup service by with Microsoft SMTPSVC; Sat,19 May 2007 16:52:41 -0700Message-ID: <*******************************************>Received: from 65.55.135.123 by with HTTP; Sat, 19 May 2007 23:52:36 GMTFrom: "prithuladhungel"<***************************>To: ******************Bcc:Subject: Test mailDate: Sat, 19 May 2007 23:52:36 +0000Mime-Version:1.0Content-Type: Text/html; format=flowedReturn-Path: ***************************Figure: A sample mail message headerReceived: This header field indicates the sequence in which the SMTP serverssend and receive the mail message including the respective timestamps.In this example there are 4 “Received:” header lines. This means the mailmessage passed through 5 different SMTP servers before being delivered to thereceiver’s mail box. The la st (forth) “Received:” header indicates the mailmessage flow from the SMTP server of the sender to the second SMTP server inthe chain of servers. The sender’s SMTP server is at address 65.55.135.123 andthe second SMTP server in the chain is .The third “Received:” header indicates the mail message flow from the secondSMTP server in the chain to the third server, and so on.Finally, the first “Received:” header indicates the flow of the mail message fromthe forth SMTP server to t he last SMTP server (i.e. the receiver’s mail server) inthe chain.Message-id: The message has been given this*************************************************(bybay0-omc3-s3.bay0.hotmail.com. Message-id is a unique string assigned by the mail systemwhen the message is first created.From: This indicates the email address of the sender of the mail. In the givenexample,**************************************To: This field indicates the email address of the receiver of the mail. In theexample, the ****************************Subject: This gives the subject of the mail (if any specified by the sender). In theexample, the subject specified by the sender is “Test mail”Date: The date and time when the mail was sent by the sender. In the example,the sender sent the mail on 19th May 2007, at time 23:52:36 GMT.Mime-version: MIME version used for the mail. In the example, it is 1.0.Content-type: The type of content in the body of the mail message. In theexample, it is “text/html”.Return-Path: This specifies the email address to which the mail will be sent if thereceiver of this mail wants t o reply to the sender. This is also used by the sender’smail server for bouncing back undeliverable mail messages of mailer-daemonerror messages. In the example, the return path is“***************************”.12. (Q18) Is it possible for an organizat ion’s Web server and mail server to have exactly thesame alias for a hostname (for example, )? What would be the type for the RR that contains the hostname of the mail server?Answer: Yes an organization’s mail server and Web server can have the sa me alias for ahost name. The MX record is used to map the mail server’s host name to its IPaddress.13. (Q19) Why is it said that FTP sends control information “out-of-band”?Answer:FTP uses two parallel TCP connections, one connection for sending controlinformation (such as a request to transfer a file) and another connection foractually transferring the file. Because the control information is not sent over thesame connection that the file is sent over, FTP sends control information out ofband.14. (P6) Consider an HTTP client that wants to retrieve a Web document at a given URL. The IPaddress of the HTTP server is initially unknown. What transport and application-layer protocols besides HTTP are needed in this scenario?Answer:Application layer protocols: DNS and HTTPTransport layer protocols: UDP for DNS; TCP for HTTP15. (P9) Consider Figure2.12, for which there is an institutional network connected to theInternet. Suppose that the average object size is 900,000 bits and that the average request rate from the institution’s browsers to the origin servers is 10 requests per second. Also suppose that the amount of time it takes from when the router on the Internet side of the access link forwards an HTTP request until it receives the response is two seconds on average (see Section 2.2.5).Model the total average response times as the sum of the average access delay (that is, the delay from Internet router to institution router) and the average Internet delay. For the average access delay, use △/(1-△β), where △is the average time required to send an object over the access link and βis the arrival rate of objects to the access link.a. Find the total average response time.b. Now suppose a cache is installed in the institutional LAN. Suppose the hit rate is 0.6. Findthe total response time.Answer:a.The time to transmit an object of size L over a link or rate R is L/R. The average timeisthe average size of the object divided by R:Δ= (900,000 bits)/(1,500,000 bits/sec) = 0.6 secThe traffic intensity on the link is (1.5 requests/sec)(0.6 sec/request) = 0.9. Thus, theaverage access delay is (0.6 sec)/(1 - 0.9) = 6 seconds. The total average response timeis therefore 6 sec + 2 sec = 8 sec.b.The traffic intensity on the access link is reduced by 40% since the 40% of therequestsare satisfied within the institutional network. Thus the average access delayis(0.6 sec)/[1–(0.6)(0.9)] = 1.2 seconds. The response time is approximately zero iftherequest is satisfied by the cache (which happens with probability 0.4); the averageresponse time is 1.2 sec + 2 sec = 3.2 sec for cache misses (which happens 60% of thetime). So the average response time is (0.4)(0 sec) + (0.6)(3.2 sec) = 1.92 seconds.Thusthe average response time is reduced from 8 sec to 1.92 sec.16. (P12) What is the difference between MAIL FROM: in SMTP and From: in the mail messageitself?Answer: The MAIL FROM: in SMTP is a message from the SMTP client that identifies the senderof the mail message to the SMTP server. TheFrom: on the mail message itself is NOTanSMTP message, but rather is just a line in the body of the mail message.17. (P16) Consider distributing a file of F = 5 Gbits to N peers. The server has an upload rate ofu s = 20 Mbps, and each peer has a download rate of d i =1 Mbps and an upload rate of u. For N = 10, 100, and 1,000 and u = 100 Kbps, 250 Kbps, and 500 Kbps, prepare a chart giving the minimum distribution time for each of the combinations of N and u for both client-server distribution and P2P distribution.Answer:For calculating the minimum distribution time for client-server distribution, we use thefollowing formula:D cs = max {NF/u s , F/d min }Similarly, for calculating the minimum distribution time for P2P distribution, we use thefollowing formula:D P 2P = max {F /u s ,F /d min ,NF /( u s + u i n i =1 )} Where,F = 5 Gbits = 5 * 1024 Mbits u s = 20 Mbps d min = d i = 1 MbpsClient Server:N 10 100 1000 200 Kbps10240 51200 512000 u 600 Kbps10240 51200 512000 1Mbps10240 51200 512000Peer to Peer:N 10 100 1000 200 Kbps10240 25904.3 47559.33 U 600 Kbps10240 13029.6 16899.64 1 Mbps10240 10240 10240。

标题:《计算机网络》复习练习题(每章一套,共9套)第1章概述习题一一、选择题1. 以下不属于协议组成要素的是()。

A. 语法B. 语义C. 时序D. 字符2. 一座大楼的一个计算机网络系统,属于()。

A. PANB. LANC. MAND.WAN3. 完成路径选择功能是在OSI模型的()。

A. 物理层B. 数据链路层C. 网络层D. 传输层4. 完成服务点寻址功能是在OSI模型的()。

A. 物理层B. 数据链路层C. 网络层D. 传输层5. 在同一个信道上的同一时刻,能够进行双向数据传输的通信方式是()。

A.单工B.半双工C.全双工D.上述三种均不是6. TCP/IP体系结构中的TCP和IP所提供的服务分别为()。

A. 链路层服务和互连网层服务B. 互连网层层服务和传输层服务C. 传输层服务和应用层服务D. 传输层服务和互连网层层服务7. 用于网络互连的设备一般采用()。

A. 中继器B. 交换机C. 路由器D. 网关8. IP协议提供的服务是()。

A. 可靠服务B.有确认的服务C. 不可靠无连接数据报服务D. 以上都不对9. ATM模式能最大限度地发挥()技术的优点。

A. 电路交换B. 报文交换C. 电路交换与报文交换D. 电路交换与分组交换10. 数据链路层的数据单位称为()。

A.比特B.字节C.帧D.分组11. 在OSI参考模型中,实现端到端的应答、分组排序和流量控制功能的协议层是()。

A. 数据链路层B. 网络层C. 传输层D. 会话层12. 在ISO的OSI模型中,提供流量控制功能的层是(1);提供建立、维护和拆除端到端连接的层是(2)。

为数据分组提供在网络中路由功能的是(3);传输层提供(4)的数据传输;为网络层实体提供数据发送、接收功能和过程的是(5)。

(1) A.1、2、3层B.2、3、4层C. 3、4、5层D. 4、5、6层(2) A. 物理层B. 数据链路层C. 会话层D. 传输层(3) A. 物理层B. 数据链路层C. 网络层D. 传输层(4) A. 主机之间B. 网络之间C. 数据链路之间D. 物理链路之间(5) A. 物理层B. 数据链路层C. 网络层D. 传输层13. 在OSI参考模型中,物理层的功能是(1)。

一、选择题题目1()是面向连接的协议,用三次握手和滑动窗口机制来保证传输的可靠性和进行流量控制。

选择一项:A. TCPB。

FTPC。

UDPD。

IPTCP协议(Transport Control Protocol),即传输控制协议,是面向连接的协议,用三次握手和滑动窗口机制来保证传输的可靠性和进行流量控制.相关知识 IP 协议 UDP协议 FTP协议IP协议(Internet Protocol),即互联网协议,是支持网间互连的数据报协议,它与TCP协议一起构成了TCP/IP协议族的核心。

IP协议规定网际层数据分组的格式,用来在内部网中交换数据,并负责路由选择。

UDP协议(User Datagram Protocol),即用户数据报协议,是面向无连接的、不可靠的传输层协议.UDP为应用层提供一种非常简单的服务。

它只是把数据报从一台主机发送到另一台主机,但并不保证该数据报能到达另一端。

FTP协议(File Transfer Protocol),即文件传输协议,属于应用层协议。

正确答案是:TCP题目2()协议规定网际层数据分组的格式。

选择一项:A. TCPB. IPC. UDPD. FTPIP协议(解释同选择题1)相关知识 TCP协议 UDP协议 FTP协议TCP协议(解释同选择题1)UDP协议(User Datagram Protocol),即用户数据报协议,是面向无连接的、不可靠的传输层协议。

UDP为应用层提供一种非常简单的服务。

它只是把数据报从一台主机发送到另一台主机,但并不保证该数据报能到达另一端.FTP协议(File Transfer Protocol),即文件传输协议,属于应用层协议。

正确答案是:IP题目3一个功能完备的计算机网络需要指定一套复杂的协议集。

对于复杂的计算机网络协议来说,最好的组织方式是()。

选择一项:A。

混合结构模型B. 层次结构模型C. 连续地址编码模型D。

分布式进程通信模型层次结构模型,为了降低系统的设计和实现的难度,把计算机网络要实现的功能进行结构化和模块化的设计,将整体功能分为几个相对独立的子功能层次,各个功能层次间进行有机的连接,下层为其上一层提供必要的功能服务。

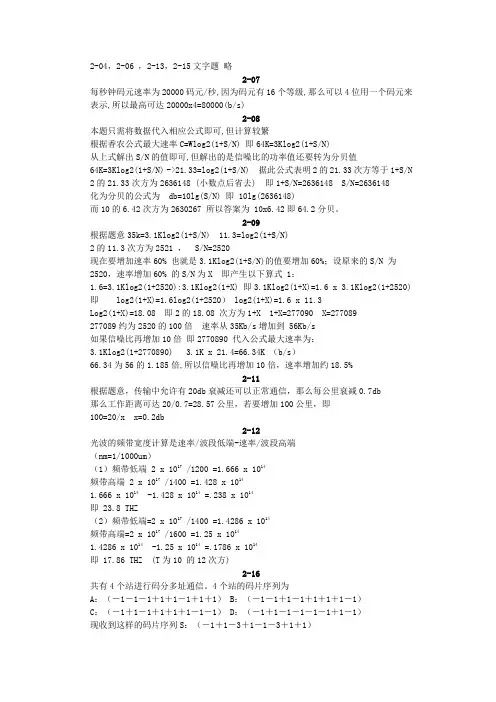

2-04,2-06 ,2-13,2-15文字题略2-07每秒钟码元速率为20000码元/秒,因为码元有16个等级,那么可以4位用一个码元来表示,所以最高可达20000x4=80000(b/s)2-08本题只需将数据代入相应公式即可,但计算较繁根据香农公式最大速率C=Wlog2(1+S/N) 即64K=3Klog2(1+S/N)从上式解出S/N的值即可,但解出的是信噪比的功率值还要转为分贝值64K=3Klog2(1+S/N) ->21.33=log2(1+S/N) 据此公式表明2的21.33次方等于1+S/N 2的21.33次方为2636148 (小数点后省去) 即1+S/N=2636148 S/N=2636148化为分贝的公式为 db=10lg(S/N) 即 10lg(2636148)而10的6.42次方为2630267 所以答案为 10x6.42即64.2分贝。

2-09根据题意35k=3.1Klog2(1+S/N) 11.3=log2(1+S/N)2的11.3次方为2521 , S/N=2520现在要增加速率60% 也就是3.1Klog2(1+S/N)的值要增加60%;设原来的S/N 为2520,速率增加60% 的S/N为X 即产生以下算式 1:1.6=3.1Klog2(1+2520):3.1Klog2(1+X) 即3.1Klog2(1+X)=1.6 x 3.1Klog2(1+2520) 即 log2(1+X)=1.6log2(1+2520) log2(1+X)=1.6 x 11.3Log2(1+X)=18.08 即2的18.08 次方为1+X 1+X=277090 X=277089277089约为2520的100倍速率从35Kb/s增加到 56Kb/s如果信噪比再增加10倍即2770890 代入公式最大速率为:3.1Klog2(1+2770890) 3.1K x 21.4=66.34K (b/s)66.34为56的1.185倍,所以信噪比再增加10倍,速率增加约18.5%2-11根据题意,传输中允许有20db衰减还可以正常通信,那么每公里衰减0.7db那么工作距离可达20/0.7=28.57公里,若要增加100公里,即100=20/x x=0.2db2-12光波的频带宽度计算是速率/波段低端-速率/波段高端(nm=1/1000um)(1)频带低端 2 x 1017 /1200 =1.666 x 1014频带高端 2 x 1017 /1400 =1.428 x 10141.666 x 1014 -1.428 x 1014 =.238 x 1014即 23.8 THZ(2)频带低端=2 x 1017 /1400 =1.4286 x 1014频带高端=2 x 1017 /1600 =1.25 x 10141.4286 x 1014 -1.25 x 1014 =.1786 x 1014即 17.86 THZ (T为10 的12次方)2-16共有4个站进行码分多址通信。

1.请举例说明信息、数据与信号之间的关系。

答:数据通信中被传输的二进制代码称为数据,数据是信息的载体。

数据涉及对事物的表示形式,信息涉及对数据所表示内容的解释。

数据通信的任务是要传输二进制代码的比特序列,而不需要解释代码所表示的内容。

例如,二进制编码按从高位到低位的顺序排列,英文单词“NETWORK”的ASCII码编码的二进制比特序列应该是“1001110 1000101 1010100 1010111 1001111 1010010 1001011”。

如果要从一个主机将这个比特序列准确地传送到另一个主机,并且两个主机都使用ASCII编码,那么另一个主机就可以将接收的比特序列解释为“NETWORK”。

2.通过比较说明双绞线、同轴电缆与光纤等3种常用传输介质的特点。

答:传输介质是网络中连接收发双方的物理通路,也是通信中实际传送信息的载体。

网络中常用的传输介质有:双绞线、同轴电缆和光缆。

(1) 双绞线由按规则螺旋结构排列的2根、4根或8根绝缘导线组成。

各线对螺旋排列的目的是使线对之间的电磁干扰最小。

双绞线分为屏蔽双绞线与非屏蔽双绞线两种。

双绞线的主要特点是:连接距离比较短,抗干扰性比较好,支持点—点连接与多点连接,价格低于其他传输介质,安装与维护比较方便。

(2) 同轴电缆由内导体、外屏蔽层、绝缘层及外部保护层组成。

同轴介质的特性参数由内、外导体及绝缘层的电参数与机械尺寸决定。

同轴电缆可以分为基带同轴电缆和宽带同轴电缆两种。

同轴电缆的主要特点是:连接距离比较长,抗干扰性很好,支持点—点连接与多点连接,价格介于双绞线与光缆之间,安装与维护比较方便。

(3) 光缆是网络传输介质中性能最好、应用前途最广泛的一种。

光纤是一种直径为50~100μm、能传导光波的柔软介质。

在折射率较高的单根光纤外面,用折射率较低的包层包裹起来构成一条光纤通道;由多条光纤组成一束就构成一条光缆。

光纤分为单模光纤与多模光纤两种。

光缆的主要特点是:低损耗和宽频带、高数据传输速率、低误码率和安全保密性好,价格高于双绞线与同轴电缆,安装与维护比较困难。

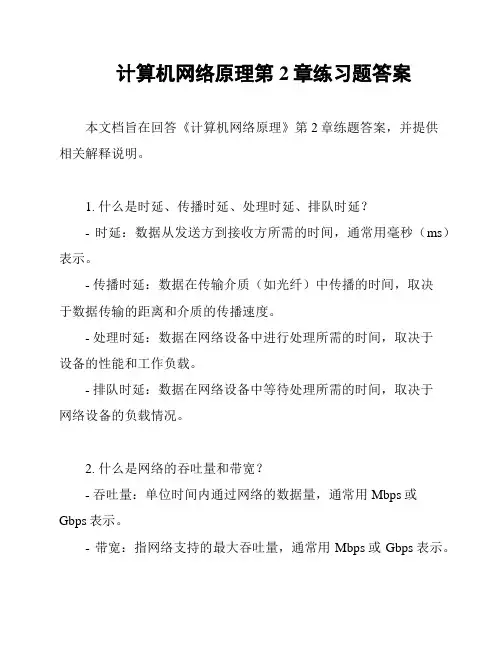

计算机网络原理第2章练习题答案本文档旨在回答《计算机网络原理》第2章练题答案,并提供相关解释说明。

1. 什么是时延、传播时延、处理时延、排队时延?- 时延:数据从发送方到接收方所需的时间,通常用毫秒(ms)表示。

- 传播时延:数据在传输介质(如光纤)中传播的时间,取决于数据传输的距离和介质的传播速度。

- 处理时延:数据在网络设备中进行处理所需的时间,取决于设备的性能和工作负载。

- 排队时延:数据在网络设备中等待处理所需的时间,取决于网络设备的负载情况。

2. 什么是网络的吞吐量和带宽?- 吞吐量:单位时间内通过网络的数据量,通常用Mbps或Gbps表示。

- 带宽:指网络支持的最大吞吐量,通常用Mbps或Gbps表示。

3. 比较电路交换与分组交换的优缺点。

- 电路交换:先建立一个物理连接,保证通信质量,但资源利用率低,无法灵活应对流量变化,通信质量随着链路长度增加而下降。

- 分组交换:数据被划分为多个数据包进行传输,灵活高效,适用范围广,但传输过程容易出现延迟、丢包等问题。

4. OSI参考模型的七层分别是什么?- 物理层:利用传输介质传输比特流。

- 数据链路层:为物理层提供数据传输服务,实现数据的可靠传输。

- 网络层:为数据包选择合适的路由,并进行路由控制。

- 传输层:提供端到端的可靠数据传输服务。

- 会话层:管理网络中的会话。

- 表示层:负责对数据进行编码和转换,保证通信双方的解释标准。

- 应用层:为应用程序提供服务。

5. 什么是TCP/IP协议族?以上是《计算机网络原理》第2章练习题的相关答案。

祝大家学习愉快!。

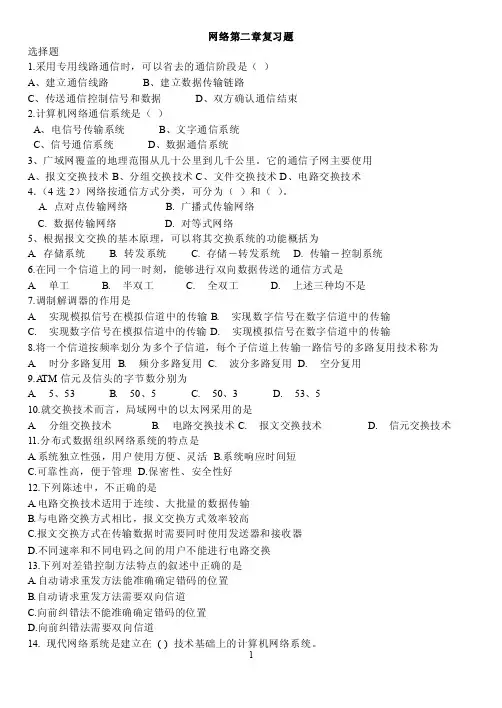

网络第二章复习题选择题1.采用专用线路通信时,可以省去的通信阶段是()A、建立通信线路B、建立数据传输链路C、传送通信控制信号和数据D、双方确认通信结束2.计算机网络通信系统是()A、电信号传输系统B、文字通信系统C、信号通信系统D、数据通信系统3、广域网覆盖的地理范围从几十公里到几千公里。

它的通信子网主要使用A、报文交换技术B、分组交换技术C、文件交换技术D、电路交换技术4.(4选2)网络按通信方式分类,可分为()和()。

A. 点对点传输网络B. 广播式传输网络C. 数据传输网络D. 对等式网络5、根据报文交换的基本原理,可以将其交换系统的功能概括为A. 存储系统B. 转发系统C. 存储-转发系统D. 传输-控制系统6.在同一个信道上的同一时刻,能够进行双向数据传送的通信方式是A. 单工B. 半双工C. 全双工D. 上述三种均不是7.调制解调器的作用是A. 实现模拟信号在模拟信道中的传输B. 实现数字信号在数字信道中的传输C. 实现数字信号在模拟信道中的传输D. 实现模拟信号在数字信道中的传输8.将一个信道按频率划分为多个子信道,每个子信道上传输一路信号的多路复用技术称为A. 时分多路复用B. 频分多路复用C. 波分多路复用D. 空分复用9.A TM信元及信头的字节数分别为A. 5、53B. 50、5C. 50、3D. 53、510.就交换技术而言,局域网中的以太网采用的是A. 分组交换技术B. 电路交换技术C. 报文交换技术D. 信元交换技术11.分布式数据组织网络系统的特点是A.系统独立性强,用户使用方便、灵活B.系统响应时间短C.可靠性高,便于管理D.保密性、安全性好12.下列陈述中,不正确的是A.电路交换技术适用于连续、大批量的数据传输B.与电路交换方式相比,报文交换方式效率较高C.报文交换方式在传输数据时需要同时使用发送器和接收器D.不同速率和不同电码之间的用户不能进行电路交换13.下列对差错控制方法特点的叙述中正确的是A.自动请求重发方法能准确确定错码的位置B.自动请求重发方法需要双向信道C.向前纠错法不能准确确定错码的位置D.向前纠错法需要双向信道14. 现代网络系统是建立在( ) 技术基础上的计算机网络系统。

第二章:物理层1、 物理层要解决什么问题?物理层的主要特点是什么?答:物理层考虑的是怎样才能在连接各种计算机的传输媒体上传输数据比特 流,而不是指连接计算机的具体的物理设备或具体的传输媒体。

现有的网络中物 理设备和传输媒体种类繁多,通信手段也有许多不同的方式。

物理层的作用正是 要尽可能地屏蔽掉这些差异,使数据链路层感觉不到这些差异,这样数据链路层 只需要考虑如何完成本层的协议和服务,而不必考虑网络具体的传输媒体是什 么。

物理层的重要任务是确定与传输媒体的接口的一些特性。

2、 规程与协议有什么区别?(教材 36)答:3、 试给出数据通信系统的模型并说明其主要组成构件的作用。

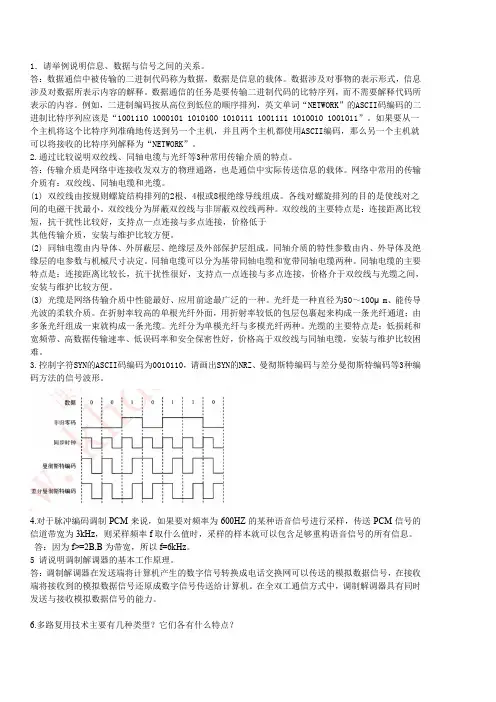

答:一个数据通信系统可划分为三大部分:数据通信系统数据通信系统的模型正文 正文数字比特流 模拟信号 模拟信号 数字比特流 ■►接收器 终占 ―二传输系统 目的系统输出 信息接收的 信号 输出 数据 -------- ►传输系统发送的 ------------信号源系统4、试解释下列名词:数据、信号、模拟数据、模拟信号、数字数据、数字信号、单工通信、半双工通信、全双工通信。

答:数据:是运送信息的实体。

信号:则是数据的电气的或电磁的表现。

模拟数据:运送信息的模拟信号。

模拟信号:连续变化的信号。

数字信号:取值为有限的几个离散值的信号。

数字数据:取值为不连续数值的数据。

单工通信:即只有一个方向的通信而没有反方向的交互。

半双工通信:即通信和双方都可以发送信息,但不能双方同时发送(当然也不能同时接收)。

这种通信方式是一方发送另一方接收,过一段时间再反过来。

全双工通信:即通信的双方可以同时发送和接收信息。

5、物理层的接口有哪几个特性?各包含什么内容?答:(1)机械特性:指明接口所用的接线器的形状和尺寸、引线数目和排列、固定和锁定装置等等。

(2)电气特性:指明在接口电缆的各条线上出现的电压的范围。

(3)功能特性:指明某条线上出现的某一电平的电压表示何意。

网络安全法复习题网络安全法复习题第一章:总则1·网络安全法的目的和基本原则●目的:维护国家安全和社会公共利益,保障网络安全,促进网络健康发展。

●基本原则:依法、合理、必要、安全。

2·网络安全法的适用范围和主体●适用范围:在中华人民共和国境内的网络安全活动。

●主体:网络运营者、网络服务提供者、网络用户、网络产品制造者和销售者等。

第二章:网络安全保护3·网络基础设施的安全保护●网络运营者应当采取技术措施,保障网络安全。

●国家对关键信息基础设施进行安全防护,并建立相关监管制度。

4·个人信息的保护●收集和使用个人信息应当遵守合法、正当、必要的原则。

●网络运营者应当采取措施,保护个人信息的安全。

5·重要信息基础设施的保护●重要信息基础设施的所有者、运营者应当建立信息安全保护制度。

●国家对涉及国家安全和公共利益的重要信息基础设施进行安全监管。

第三章:网络安全监督6·网络安全检测和监测●国家建立网络安全监测和预警体系,开展网络安全检测。

●网络运营者应当建立安全管理制度,进行网络安全检测和监测。

7·网络安全事件的应急处理●发生或者可能发生重大网络安全事件时,相关单位应当及时启动应急预案。

●国家建立网络安全事件的报告和处置制度。

第四章:网络安全责任8·网络运营者的安全责任●网络运营者应当制定网络安全责任制度,保障网络安全。

●网络运营者应当履行用户信息保护的义务。

9·网络服务提供者的安全责任●网络服务提供者应当采取技术措施,保障网络安全。

●网络服务提供者应当记录网络日志,保存至少六个月。

第五章:法律责任10·网络安全违法行为的责任追究●违反网络安全法规定的行为将被追究法律责任。

●网络运营者和网络服务提供者应当配合执法部门进行调查。

11·外国相关机构和个人的法律责任●外国相关机构和个人在中国境内从事网络活动,应当遵守中国的网络安全法律法规。

网络基础习题答案第2章习题答案一、选择题1.电视频道的带宽是6mhz,假定没有热噪声,如果数字信号取4种离散值,那么可获得的最大数据率是c。

a.6mbit/sa.2个b.12mbit/sb.4个c.24mbit/sc.8个d.48mbit/sd.16个2.如果一个码元所载的信息就是两位,则一码元可以则表示的状态为b。

3.调制解调器(modem)的主要功能就是c。

a.模拟信号的压缩b.数字信号的整形c.模拟信号与数字信号的切换d.数字信号的编码4.基带系统就是采用c展开传输的。

a.模拟信号b.多信道模拟信号d.多路数字信号c.1/2倍d.1倍c.数字信号a.2倍5.采用曼彻斯特编码的数字信道,其数据传输速率为波特率的c。

b.4倍6.pcm是a的编码。

a.数字信号传输演示数据c.模拟信号传输数字数据a.aska.单工b.数字信号传输数字数据d.模拟数据传输模拟数据c.pskc.全双工c.80%d.qam7.在数字数据转换为模拟信号中,a编码技术受噪声影响最大。

b.fsk8.在同一个信道上的同一时刻,能够进行双向数据传送的通信方式是c。

b.半双工b.70%d.上述三种均不是d.20%d.无9.使用异步传输方式,设立数据位为7十一位,1十一位校验位,1十一位暂停位,则其通信效率为b。

a.30%10.对于实时性要求很高的场合,适合的技术是a。

a.电路互换b.报文交换c.分组互换11.将物理信道总频带分割成若干个子信道,每个子信道传输一路信号,这就是d。

a.同步时分多路复用b.空分多路复用d.频分多路复用d.无线介质c.异步时分多路复用a.双绞线12.在以下传输介质中,c传输介质的抗电磁干扰性最出色。

b.同轴电缆c.光缆13.在电缆中屏蔽的好处是b。

(1)减少信号衰减(3)减少物理损坏a.仅(1)a.双绞线二、填空题(2)增加电磁干扰电磁辐射和对外界阻碍的灵敏度(4)增加电磁的电阻c.(1),(2)c.光纤d.(2),(4)d.自由空间b.仅(2)b.同轴电缆14.以下传输介质中,保密性最出色的就是c。

第二章2.1节1.Web应用和HTTP协议电子邮件应用和SMTP(简单邮件传输协议)因特网的目录服务DNS和DNS协议P2P应用和P2P协议文件传输和FTP2.应用程序的体系结构明显不同于网络的体系结构,从应用程序研发者的角度看,网络体系结构是固定的,并未应用程序提供了特定的服务集合。

另一方面,应用程序体系结构由应用程序研发者设计,规定了如何在各种端系统上组织该应用程序。

4.不对。

对于P2P文件共享,下载文件的对等方被标示为客户机,上载文件的对等方被标示为服务器。

同理在通信会话中,发起通话的进程被标示为客户机,在会话开始时等待联系的进程是服务器。

5.运行在一台主机上的一个进程使用什么信息来标识运行在另一台主机上的进程?答:目的主机的IP地址和目的套接字的端口号。

10.握手协议的作用是什么?答:客户机向服务器发送一个小TCP报文段,服务器用一个小TCP报文段作出确认和响应,最后,客户机向服务器返回确认。

11.为什么HTTP,FTP,SMTP,POP3都运行在TCP而不是UDP之上?答:因为TCP是面向连接的,并且为两个端系统之间的数据流动提供可靠的字节流通道。

UDP 是无连接的,从一个端系统向另一个端系统发送独立的数据分组,不对交付提供任何保证。

HTTP,FTP,SMTP,POP3都是需要连接,且需把数据完整送到。

13.描述Web缓存器如何减少接收被请求的对象的时延。

Web缓存器将减少用户请求的所有对象的时延还是其中的某些对象?为什么?答:1:实际的命中率(即由一个缓存器满足的请求的比率)通常在0.2~0.7之间。

假设命中率为0.4,因为客户机和缓存器位于同一个高速LAN上,这40%的请求将几乎立即会得到响应,时延约为10ms以内,毫无疑问,剩下的60%的请求仍然需要通过访问初始服务器才能满足,但是只有60%的被请求对象通过接入链路传送,其流量强度从1.0减小到0.6.一般而言,在15Mbps的链路上,当流量强度小于0.8时延很小,约为几十毫秒。

第二章应用层(课后习题和问题部分题目和参考答案)复习题:1.列出5种非专用的因特网应用及它们所使用的因特网协议。

答案:Web应用和HTTP协议、电子邮件应用和SMTP(简单邮件传输协议)、因特网的目录服务DNS和DNS协议、P2P应用和P2P协议、远程终端访问和Telnet、文件传输和FTP。

3.对两进程之间的通信会话而言,哪个进程是客户机,哪个进程是服务器?答案:在给定的一对进程之间的通信会话中,发起通信(即在该会话开始时与其他进程联系)的进程被标示为客户机,在会话开始时等待联系的进程是服务器。

6.假定你想尽快的处理从远程客户机到服务器的事务,应使用UDP 还是TCP?为什么?答案:UDP,因为TCP是面向连接的可靠数据传输服务,使用TCP 协议时,在应用层数据报文开始流动之前,其客户机程序和服务器程序之间互相交换运输层控制信息,完成握手阶段。

TCP的三次握手,以及拥塞控制机制和分组都有开销。

UDP没有拥塞控制机制,所以发送端可以以任何速率向其下面的层(网络层)注入数据。

7.在日常生活中你或许会使用Web浏览器和邮件阅读器。

你或许还会用到FTP用户代理,Telnet用户代理,音频/视频播放器用户代理(比如Real Networks player),即时信息代理,P2P文件共享代理。

答案:无。

8.列出运输协议能够提供的4种宽泛类型的服务。

对于每种服务类型,指出是UDP还是TCP(或这两种协议)提供这样的服务。

答案:1.可靠数据传输,TCP提供了可靠的端到端数据传输服务,而UDP没有。

2.吞吐量,TCP和UDP均为提供此服务。

3.定时,TCP和UDP均为提供此服务。

4.安全性,TCP在应用层可以很容易地通过SSL来提供安全服务,而UDP没有。

10.握手协议的作用是什么?答案:提示客户机和服务器做好传输分组的准备。

15.为什么说FTP在“带外”发送控制信息?答案:因为FTP 使用两个并行的TCP连接来传输文件,一个是控制连接,一个是数据连接。