北语17春《信息安全》作业4答案

- 格式:doc

- 大小:27.50 KB

- 文档页数:5

17春《对外汉语课堂教学法》(二)作业4

一、单选题(共 6 道试题,共 30 分。

)

1. 下列属于祈使句的是

A. 啊!我亲爱的祖国!

B. 给我点水喝呀!

C. 哎呀,真好看哪!

D. 你累了吧?

正确答案:B

2. 下列有关联副词的一组是

A. 再难也不怕

B. 他就一本字典

C. 你一定来

D. 他很勇敢

正确答案:A

3. 教师对待学生语法偏误的态度错误的是

A. 对偏误的本质要有全面的认识

B. 及时纠正偏误

C. 对偏误的性质进行分析,以区分轻重缓急

D. 采取有错必纠的机械态度

正确答案:D

4. 第一套贯彻结构、情景及功能相结合原则的教材是

A. 《基础汉语课本》

B. 《汉语教科书》。

17春《日语笔译(一)》作业4

试卷总分:100 得分:100

一、单选题 (共 10 道试题,共 40 分)

1. 「罰則強化」的意思是?

A. 处罚则会逆反

B. 强化处罚

C. 罚则恶化

D. 加大处罚力度

满分:4 分

正确答案:D

2. 「今度入閣した外務大臣は三振もなければホームランも打たない。

」的最佳翻译是?

A. 新任命的外务大臣没有被三振出局也没有打出本垒打来

B. 新任命的外务大臣的表现可谓无功也无过

C. 新任命的外务大臣的表现可谓功过参半

D. 新任命的外务大臣的表现非常吸引人的眼球

满分:4 分

正确答案:B

3. 「あの二人は甲乙つけがたいなあ。

」的最佳翻译是?

A. 他们俩可谓旗鼓相当

B. 他们俩好得形影不离

C. 他们俩的成绩咬得很紧

D. 他们俩水火不容

满分:4 分

正确答案:A

4. 「ドラえもん映画で、興行収入が30億を超えたとされているのは以下の5本です。

」的最佳翻译是?

A. 机器猫系列电影中声称发行收入超过30亿的是以下5部

B. 机器猫系列电影中声称宣传费用超过30亿的是以下5部

C. 机器猫系列电影中声称票房收入超过30亿的是以下5部

D. 机器猫系列电影中声称总利润超过30亿的是以下5部

满分:4 分

正确答案:C

5. 映画名「太陽の少年」的最佳翻译是?

A. 太阳的少年

B. 太阳有耳

C. 太阳照常升起。

(单选题)1: 数字签名要预先使用单向Hash函数进行处理的原因是()。

A: 多一道加密工序使密文更难破译

B: 提高密文的计算速度

C: 缩小签名密文的长度,加快数字签名和验证签名的运算速度

D: 保证密文能正确还原成明文

正确答案: C

(单选题)2: ()是一种可以驻留在对方服务器系统中的一种程序。

A: 后门

B: 跳板

C: 终端服务系统

D: 木马

正确答案: D

(单选题)3: 拒绝服务攻击的后果是()。

A: 信息不可用

B: 应用程序不可用

C: 系统宕机

D: 上面几项都是

正确答案: D

(单选题)4: 凡是基于网络应用的程序都离不开()。

A: Scoket

B: Winsock

C: 注册表

D: MFC编程

正确答案: A

(单选题)5: Kerberos在请求访问应用服务器之前,必须()。

A: 向Ticket Granting服务器请求应用服务器ticket

B: 向认证服务器发送要求获得“证书”的请求

C: 请求获得会话密钥

D: 直接与应用服务器协商会话密钥

正确答案: A

(单选题)6: Windows NT 和Windows 2003系统能设置为在几次无效登录后锁定帐号,这可以防止:()。

A: 木马

B: 暴力攻击

C: IP欺骗

D: 缓存溢出攻击

正确答案: B

(单选题)7: ISO安全体系结构中的对象认证服务,使用()完成。

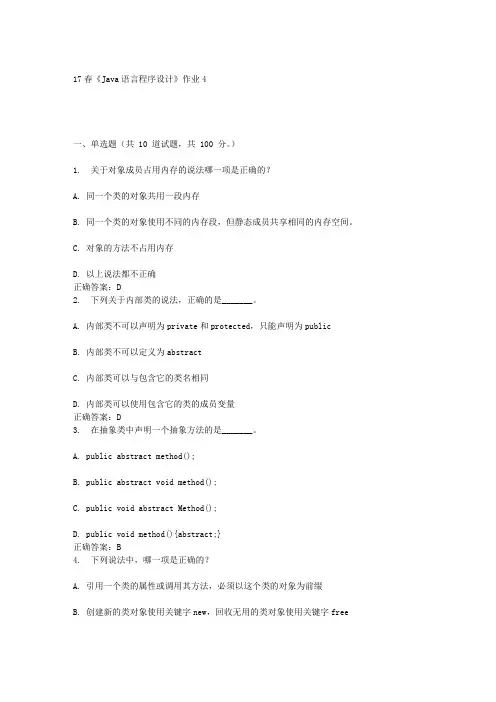

17春《Java语言程序设计》作业4

一、单选题(共 10 道试题,共 100 分。

)

1. 关于对象成员占用内存的说法哪一项是正确的?

A. 同一个类的对象共用一段内存

B. 同一个类的对象使用不同的内存段,但静态成员共享相同的内存空间。

C. 对象的方法不占用内存

D. 以上说法都不正确

正确答案:D

2. 下列关于内部类的说法,正确的是_______。

A. 内部类不可以声明为private和protected,只能声明为public

B. 内部类不可以定义为abstract

C. 内部类可以与包含它的类名相同

D. 内部类可以使用包含它的类的成员变量

正确答案:D

3. 在抽象类中声明一个抽象方法的是_______。

A. public abstract method();

B. public abstract void method();

C. public void abstract Method();

D. public void method(){abstract;}

正确答案:B

4. 下列说法中,哪一项是正确的?

A. 引用一个类的属性或调用其方法,必须以这个类的对象为前缀

B. 创建新的类对象使用关键字new,回收无用的类对象使用关键字free。

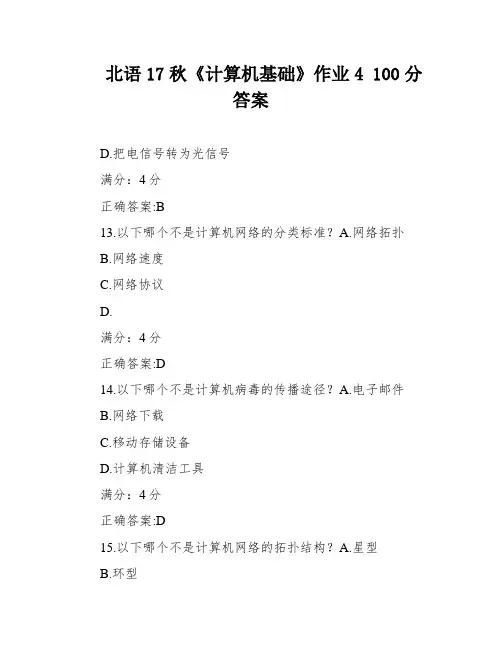

北语17秋《计算机基础》作业4 100分答案D.把电信号转为光信号满分:4分正确答案:B13.以下哪个不是计算机网络的分类标准?A.网络拓扑B.网络速度C.网络协议D.满分:4分正确答案:D14.以下哪个不是计算机病毒的传播途径?A.电子邮件B.网络下载C.移动存储设备D.计算机清洁工具满分:4分正确答案:D15.以下哪个不是计算机网络的拓扑结构?A.星型B.环型C.网状型D.矩形型满分:4分正确答案:D16.以下哪个不是计算机网络的协议?B.HTTPC.FTPD.HTML满分:4分正确答案:D17.在Windows中,切换窗口时可按()键。

A.Alt+TabB.Ctrl+TabC.Shift+TabD.Alt+F4满分:4分正确答案:A18.以下哪个不是计算机网络的设备?A.路由器B.交换机C.打印机D.调制解调器满分:4分正确答案:C19.在Word中,可以通过()功能对文档中的拼写错误进行检查。

A.自动修正B.自动排版C.自动分页D.自动编号满分:4分正确答案:A20.以下哪个不是计算机网络的安全问题?A.病毒攻击B.黑客攻击C.网络速度D.密码破解满分:4分正确答案:C21.以下哪个不是计算机网络的传输介质?A.双绞线B.光缆C.路由器D.同轴电缆满分:4分正确答案:C22.以下哪个不是计算机网络的拓扑结构?A.星型B.环型C.网状型D.矩形型满分:4分正确答案:D23.以下哪个不是计算机网络的协议?B.HTTPC.FTPD.HTML满分:4分正确答案:D24.以下哪个不是计算机网络的设备?A.路由器B.交换机C.打印机D.调制解调器满分:4分正确答案:C25.在Windows中,切换窗口时可按()键。

A.Alt+TabB.Ctrl+TabC.Shift+TabD.Alt+F4满分:4分正确答案:A1.计算机图像获取的方法中,不包括下列哪一项?A.绘图软件 B.抓图软件 C.扫描仪 D.照相机。

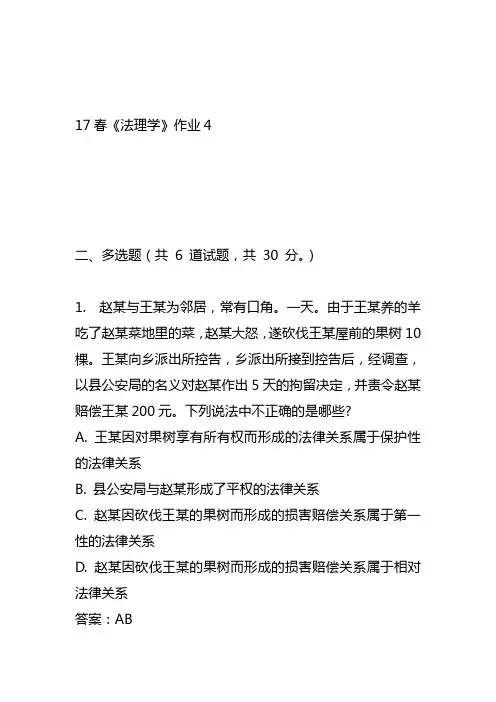

17春《法理学》作业4

二、多选题(共6 道试题,共30 分。

)

1. 赵某与王某为邻居,常有口角。

一天。

由于王某养的羊吃了赵某菜地里的菜,赵某大怒,遂砍伐王某屋前的果树10棵。

王某向乡派出所控告,乡派出所接到控告后,经调查,以县公安局的名义对赵某作出5天的拘留决定,并责令赵某赔偿王某200元。

下列说法中不正确的是哪些?

A. 王某因对果树享有所有权而形成的法律关系属于保护性的法律关系

B. 县公安局与赵某形成了平权的法律关系

C. 赵某因砍伐王某的果树而形成的损害赔偿关系属于第一性的法律关系

D. 赵某因砍伐王某的果树而形成的损害赔偿关系属于相对法律关系

答案:AB。

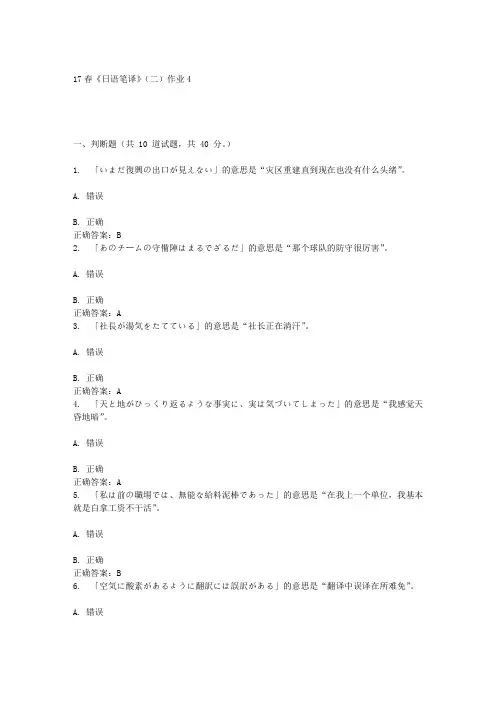

17春《日语笔译》(二)作业4

一、判断题(共 10 道试题,共 40 分。

)

1. 「いまだ復興の出口が見えない」的意思是“灾区重建直到现在也没有什么头绪”。

A. 错误

B. 正确

正确答案:B

2. 「あのチームの守備陣はまるでざるだ」的意思是“那个球队的防守很厉害”。

A. 错误

B. 正确

正确答案:A

3. 「社長が湯気をたてている」的意思是“社长正在淌汗”。

A. 错误

B. 正确

正确答案:A

4. 「天と地がひっくり返るような事実に、実は気づいてしまった」的意思是“我感觉天昏地暗”。

A. 错误

B. 正确

正确答案:A

5. 「私は前の職場では、無能な給料泥棒であった」的意思是“在我上一个单位,我基本就是白拿工资不干活”。

A. 错误

B. 正确

正确答案:B

6. 「空気に酸素があるように翻訳には誤訳がある」的意思是“翻译中误译在所难免”。

A. 错误。

18秋《信息安全》作业1()就是通过各种途径对所要攻击的目标进行多方面的了解(包括任何可得到的蛛丝马迹,但要确保信息的准确),确定攻击的时间和地点。

A.扫描B.入侵C.踩点D.监听正确答案:C为了防御网络监听,最常用的方法是:()。

A.采用物理传输(非网络)B.信息加密C.无线网D.使用专线传输正确答案:B对非军事DMZ而言,正确的解释是()。

A.DMZ是一个真正可信的网络部分B.DMZ网络访问控制策略决定允许或禁止进入DMZ通信C.允许外部用户访问DMZ系统上合适的服务D.以上3项都是正确答案:D下面不属于入侵检测分类依据的是()。

A.物理位置B.静态配置C.建模方法D.时间分析正确答案:B()分析法实际上是一个模板匹配操作,匹配的一方是系统设置情况和用户操作动作,一方是已知攻击的签名数据库。

A.签名分析法B.统计分析法C.数据完整性分析法D.以上都正确正确答案:A身份鉴别是安全服务中的重要一环,以下关于身份鉴别叙述不正确的是()。

A.身份鉴别是授权控制的基础B.身份鉴别一般不用提供双向的认证C.目前一般采用基于对称密钥加密或公开密钥加密的方法D.数字签名机制是实现身份鉴别的重要机制正确答案:B()是指有关管理、保护和发布敏感信息的法律、规定和实施细则。

A.安全策略B.安全模型C.安全框架D.安全原则正确答案:AISO定义的安全体系结构中包含()种安全服务。

A.4B.5C.6D.7正确答案:B打电话请求密码属于()攻击方式。

A.木马B.社会工程学C.电话系统漏洞D.拒绝服务正确答案:B()作用在应用层,其特点是完全“阻隔”网络通信流,通过对每种应用服务编制专门的代理程序,实现监视和控制应用层通信流的作用。

A.分组过滤防火墙B.应用代理防火墙C.状态检查防火墙D.分组代理防火墙正确答案:B文件共享漏洞主要是使用NetBIOS协议。

A.错误B.正确正确答案:B防火墙是万能的,可以用来解决各种安全问题。

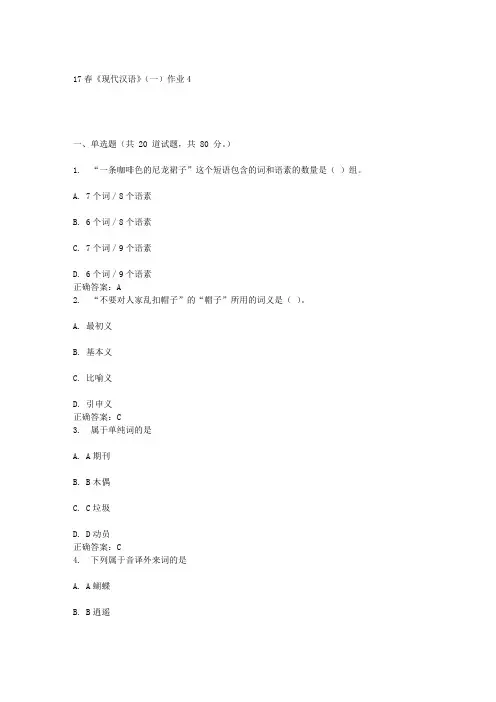

17春《古代汉语》(一)作业4

一、单选题(共 5 道试题,共 25 分。

)

1. 下列句子中,有名词用作意动的一组是()。

A. 贫生于不足,不足生于不农

B. 范宣公为政,诸侯之币重,郑人病之

C. 故务农于农桑,薄赋敛,广畜积,以实仓廪

D. 君人者隆礼尊贤而王

正确答案:B

2. 《论语》是孔子门人及其再传弟子集成的,是一部___家学派的经典著作。

A. 儒

B. 道

C. 法

正确答案:A

3. 今君有一窟,未得高枕而卧也。

此句中活用的词是哪个?

A. 高

B. 枕

C. 卧

正确答案:A

4. “溺死者千有余人,军惊而坏都舍。

”中的“舍”的意思是

A. 房屋

B. 放弃

C. 舍得

D. 舍命

正确答案:A。

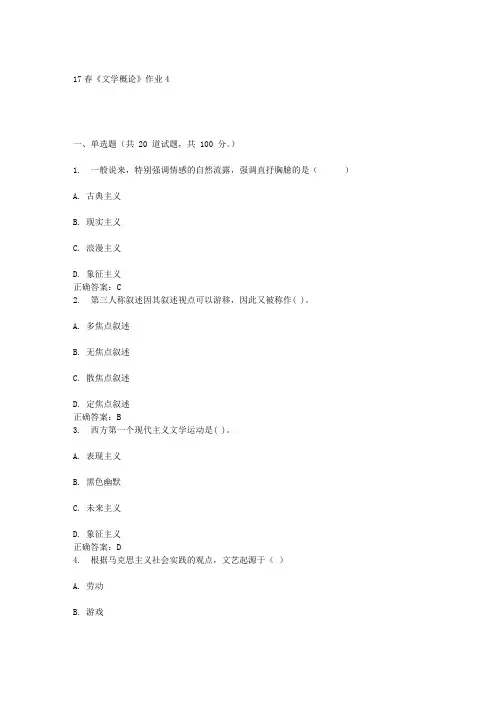

一、单选题(共 10 道试题,共 50 分。

)V1. 下面哪个属于对称算法()。

A. 数字签名B. 序列算法C. RSA算法D. 数字水印满分:5 分2. ()作用在应用层,其特点是完全“阻隔”网络通信流,通过对每种应用服务编制专门的代理程序,实现监视和控制应用层通信流的作用。

A. 分组过滤防火墙B. 应用代理防火墙C. 状态检查防火墙D. 分组代理防火墙满分:5 分3. 操作系统的安全依赖于一些具体实施安全策略的可信的软件和硬件。

这些软件、硬件和负责系统安全管理的人员一起组成了系统的()。

A. 可信计算平台B. 可信计算机基C. 可信计算模块D. 可信计算框架满分:5 分4. IPSec属于()层上的安全机制。

A. 传输层B. 应用层C. 数据链路层D. 网络层满分:5 分5. 造成广泛影响的1988年Morris蠕虫事件,就是()作为其入侵的初突破点的。

A. 利用操作系统的脆弱性B. 利用系统后门C. 利用邮件系统的脆弱性D. 利用缓冲区溢出的脆弱性满分:5 分6. ()是指有关管理、保护和发布敏感信息的法律、规定和实施细则。

A. 安全策略B. 安全模型C. 安全框架D. 安全原则满分:5 分7. ()作用是为除IKE之外的协议协商安全服务。

A. 主模式B. 野蛮模式C. 快速交换模式D. IPSec的安全服务满分:5 分8. ()是一种可以驻留在对方服务器系统中的一种程序。

A. 后门B. 跳板C. 终端服务系统D. 木马满分:5 分9. 下面不属于DoS攻击的是()。

A. Smurf攻击B. Ping of DeatchC. Land攻击D. TFN攻击满分:5 分10. 黑客们在编写编写扰乱社会和他人的计算机程序,这些代码统称为()。

A. 恶意代码B. 计算机病毒C. 蠕虫D. 后门满分:5 分二、判断题(共 10 道试题,共 50 分。

)V1. 网络隔离的目的是实现不同安全级别的网络之间的通信。

北语-21春《信息安全》作业3注:本套试卷为北京语言大学在线作业辅导材料,仅供学习参考!!一、单选题 (共 10 道试题,共 40 分)1.计算机网络是地理上分散的多台()遵循约定的通信协议,通过软硬件互联的系统。

【A选项】计算机【B选项】主从计算机【C选项】自主计算机【D选项】数字设备提示:请按照课程学习要求,在规定时间内完成本题目【参考选项】:C2.TCSEC定义的属于D级的系统是不安全的,以下操作系统中属于D级的是()。

【A选项】运行非UNIX的Macintosh机【B选项】XENIX【C选项】运行Linux的PC机【D选项】UNIX系统提示:请按照课程学习要求,在规定时间内完成本题目【参考选项】:A3.()通过一个使用专用连接的共享基础设施,将客户、供应商、合作伙伴或感兴趣的群体连接到企业内部网。

【A选项】Access VPN【B选项】Intranet VPN【C选项】Extranet VPN【D选项】Internet提示:请按照课程学习要求,在规定时间内完成本题目【参考选项】:C4.ISO 7498-2从体系结构观点描述了5种安全服务,以下不属于这5种安全服务的是()。

【A选项】身份鉴别【B选项】数据报过滤【C选项】授权控制【D选项】数据完整性提示:请按照课程学习要求,在规定时间内完成本题目【参考选项】:B5.下列对访问控制影响不大的是()。

【A选项】主体身份【B选项】客体身份【C选项】访问类型【D选项】主体与客体的类型提示:请按照课程学习要求,在规定时间内完成本题目【参考选项】:D6.()通过一个使用专用连接的共享基础设施,连接企业总部、远程办事处和分支机构。

【A选项】Access VPN【B选项】Intranet VPN【C选项】Extranet VPN【D选项】Internet VPN提示:请按照课程学习要求,在规定时间内完成本题目【参考选项】:B7.下面哪个不是系统还原的方法()。

北语22秋《信息安全》作业4

试卷总分:100 得分:100

一、单选题 (共 10 道试题,共 40 分)

1.以下哪个不是数据恢复软件()。

[A.选项]FinalData

[B.选项]RecoverMyFiles

[C.选项]EasyRecovery

[D.选项]OfficePasswordRemove

本题参考选择是:D

2.数据备份常用的方式主要有:完全备份、增量备份和()。

[A.选项]逻辑备份

[B.选项]按需备份

[C.选项]差分备份

[D.选项]物理备份

本题参考选择是:C

3.Windows NT 和Windows 2003系统能设置为在几次无效登录后锁定帐号,这可以防止:()。

[A.选项]木马

[B.选项]暴力攻击

[C.选项]IP欺骗

[D.选项]缓存溢出攻击

本题参考选择是:B

4.网络攻击的有效载体是什么?()

[A.选项]黑客

[B.选项]网络

[C.选项]病毒

[D.选项]蠕虫

本题参考选择是:C

5.文件型病毒传染的对象主要是()类文件。

[A.选项].EXE和.WPS

[B.选项]COM和.EXE

[C.选项].WPS

[D.选项].DBF

本题参考选择是:B

6.数据库管理系统通常提供授权功能来控制不同用户访问数据的权限,这主要是为了实现数据库的()。

[A.选项]可靠性

[B.选项]一致性

[C.选项]完整性

[D.选项]安全性。

17春《信息安全》作业4

一、单选题(共 10 道试题,共 50 分。

)

1. 下面哪个属于对称算法()。

A. 数字签名

B. 序列算法

C. RSA算法

D. 数字水印

正确答案:B

2. ()作用在应用层,其特点是完全“阻隔”网络通信流,通过对每种应用服务编制专门的代理程序,实现监视和控制应用层通信流的作用。

A. 分组过滤防火墙

B. 应用代理防火墙

C. 状态检查防火墙

D. 分组代理防火墙

正确答案:B

3. 操作系统的安全依赖于一些具体实施安全策略的可信的软件和硬件。

这些软件、硬件和负责系统安全管理的人员一起组成了系统的()。

A. 可信计算平台

B. 可信计算机基

C. 可信计算模块

D. 可信计算框架

正确答案:B

4. IPSec属于()层上的安全机制。

A. 传输层。