java 过滤器 Filter

- 格式:ppt

- 大小:1.23 MB

- 文档页数:3

java filter匹配通配符实现原理-回复Java中的filter匹配通配符是通过使用通配符表达式来实现。

通配符表达式是一种用于匹配字符串的模式,可以用于查找和过滤符合特定模式的字符串。

在Java中,常用的通配符有星号(*)和问号(?)。

首先,我们来看通配符表达式中的星号(*)。

星号代表任意数量的字符,包括零个字符。

这意味着,如果我们在通配符表达式中使用星号,它将匹配任何长度的字符串或空字符串。

例如,表达式"abc*"将匹配以"abc"开头的任何字符串,包括"abc"、"abcd"、"abc123"等等。

其次,问号(?)是另一种常用的通配符。

问号代表一个字符的位置,它可以匹配任何字符,但只能匹配一个字符。

例如,表达式"ab?"将匹配类似于"aba"、"abb"、"abc"等长度为3的字符串,但不会匹配任何其他长度的字符串。

Java中的filter匹配通配符是通过使用正则表达式实现的。

正则表达式是一种通用的模式匹配语言,可以用于查找和操作符合特定模式的字符串。

在Java中,我们可以使用Pattern和Matcher类来实现正则表达式的匹配。

演示代码如下所示:import java.util.ArrayList;import java.util.List;import java.util.regex.Matcher;import java.util.regex.Pattern;public class FilterDemo {public static List<String> filterList(List<String> list, String pattern) {List<String> filteredList = new ArrayList<>();Pattern p = Patternpile(pattern);for (String item : list) {Matcher m = p.matcher(item);if (m.matches()) {filteredList.add(item);}}return filteredList;}public static void main(String[] args) {List<String> list = new ArrayList<>();list.add("abc");list.add("abcd");list.add("abc123");list.add("efg");list.add("xyz");String pattern = "abc.*";List<String> filteredList = filterList(list, pattern);for (String item : filteredList) {System.out.println(item);}}}运行以上代码,输出结果将是:abcabcdabc123在上述示例中,我们定义了一个名为`filterList`的方法,它接受一个字符串列表和一个通配符表达式作为参数,返回一个符合通配符表达式的字符串列表。

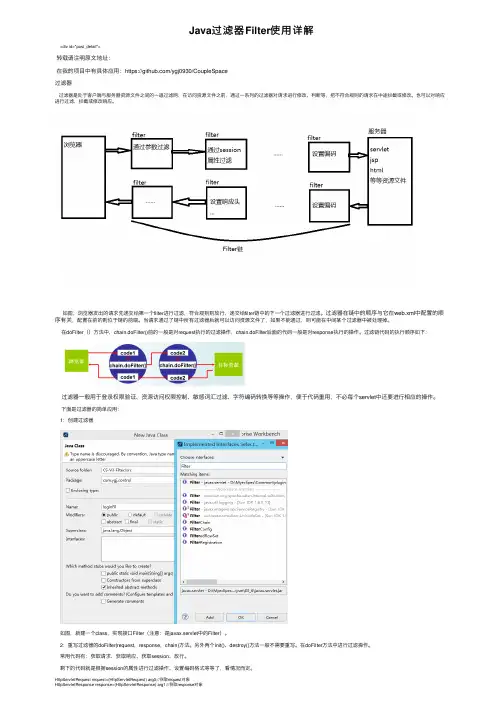

Java过滤器Filter使⽤详解<div id="post_detail">转载请注明原⽂地址:在我的项⽬中有具体应⽤:https:///ygj0930/CoupleSpace过滤器过滤器是处于客户端与服务器资源⽂件之间的⼀道过滤⽹,在访问资源⽂件之前,通过⼀系列的过滤器对请求进⾏修改、判断等,把不符合规则的请求在中途拦截或修改。

也可以对响应进⾏过滤,拦截或修改响应。

如图,浏览器发出的请求先递交给第⼀个filter进⾏过滤,符合规则则放⾏,递交给filter链中的下⼀个过滤器进⾏过滤。

过滤器在链中的顺序与它在web.xml中配置的顺序有关,配置在前的则位于链的前端。

当请求通过了链中所有过滤器后就可以访问资源⽂件了,如果不能通过,则可能在中间某个过滤器中被处理掉。

在doFilter()⽅法中,chain.doFilter()前的⼀般是对request执⾏的过滤操作,chain.doFilter后⾯的代码⼀般是对response执⾏的操作。

过滤链代码的执⾏顺序如下:过滤器⼀般⽤于登录权限验证、资源访问权限控制、敏感词汇过滤、字符编码转换等等操作,便于代码重⽤,不必每个servlet中还要进⾏相应的操作。

下⾯是过滤器的简单应⽤:1:创建过滤器如图,新建⼀个class,实现接⼝Filter(注意:是javax.servlet中的Filter)。

2:重写过滤器的doFilter(request,response,chain)⽅法。

另外两个init()、destroy()⽅法⼀般不需要重写。

在doFilter⽅法中进⾏过滤操作。

常⽤代码有:获取请求、获取响应、获取session、放⾏。

剩下的代码就是根据session的属性进⾏过滤操作、设置编码格式等等了,看情况⽽定。

HttpServletRequest request=(HttpServletRequest) arg0;//获取request对象HttpServletResponse response=(HttpServletResponse) arg1;//获取response对象HttpSession session=request.getSession();//获取session对象过滤操作代码......chain.doFilter(request, response);//放⾏,通过了当前过滤器,递交给下⼀个filter进⾏过滤3:在web.xml中配置过滤器。

java中的filter中的contains方法1. 引言1.1 概述在Java中,Filter是一种常用的数据处理方式,它可以对集合、数组或字符串进行筛选和过滤操作。

其中,contains方法是Filter类中的一个重要方法之一。

它用于检查目标对象是否包含指定的元素,并返回布尔值以表示是否存在。

1.2 目的本篇文章旨在介绍Java中Filter中的contains方法。

通过阐述该方法的使用场景、参数与返回值说明以及与其他方法的对比分析,读者将深入了解并掌握该方法在实际开发中的应用。

1.3 文章结构本文将围绕以下几个方面展开论述:- 首先,将概述Java中Filter的相关背景知识和技术概念。

- 其次,详细介绍Filter中的contains方法,解释其工作原理和用法。

- 然后,分析contains方法所涉及到的参数以及其返回值,并给出示例代码进行解析。

- 进而,对contains方法与其他相关方法进行比较和对比分析,如startsWith 和endWiths等。

- 最后,总结全文内容并提出存在问题及展望未来可能改进之处,最后给出结语。

通过逐步展示以上章节内容,读者将能够全面了解Java中Filter中contains方法及其相应知识点,并在实际开发中灵活应用和优化这一方法。

2. Java中的Filter简介2.1 Filter概述在Java中,Filter是一种用于处理数据集合的工具,它提供了多种方法来过滤和操作数据。

Filter的主要作用是对集合中的元素进行筛选,只保留满足特定条件的元素。

在Java开发中,经常会遇到需要对数据进行筛选和处理的场景,而Filter正是为此而生。

2.2 Filter中的contains方法简介其中,在Java中的Filter类中,包含了一个常用的方法叫做contains()。

这个方法用于判断一个集合是否包含某个特定元素。

它接收一个参数作为待检查是否存在于集合中的元素,并返回一个布尔值来表示结果。

文章标题:深度解析Java中Filter数组的用法1. 简介在Java编程中,Filter数组是一种常用的概念。

它可以对数组中的元素进行筛选,从而快速过滤出符合条件的元素。

本文将深入探讨Java中Filter数组的用法,帮助读者更好地理解和应用这一概念。

2. Filter数组的基本概念在Java中,Filter数组是指通过某种条件来筛选出数组中符合条件的元素,通常使用Lambda表达式或者匿名内部类来实现。

这种方式能够方便快速地对数组进行筛选,提高了代码的可读性和易用性。

3. Filter数组的使用方法3.1. 使用Lambda表达式在Java 8及以上的版本中,可以使用Lambda表达式来实现Filter数组的筛选功能。

通过对数组中的元素逐个应用Lambda表达式中定义的条件,可以快速过滤出符合条件的元素。

3.2. 使用匿名内部类在早期的Java版本中,可以使用匿名内部类来实现Filter数组的筛选功能。

虽然语法稍显繁琐,但同样可以达到筛选的效果。

4. Filter数组的深入理解4.1. 灵活运用条件判断当使用Filter数组时,需要灵活地定义条件判断,以保证筛选出符合特定要求的元素。

这需要对Lambda表达式或匿名内部类的编写有一定的功底。

4.2. 筛选算法的优化在实际应用中,对Filter数组的筛选算法进行优化是非常重要的。

通过合理的算法设计和数据结构选择,可以提高筛选的效率和准确性。

5. 个人观点和理解5.1. 对于我来说,Filter数组是Java编程中非常重要的一个概念。

它不仅提高了代码的可读性和易用性,还为我们提供了一种便捷的数组筛选方式。

5.2. 在实际项目中,我曾经使用Filter数组来筛选大量的数据,经过优化后,取得了很好的效果。

我对Filter数组的理解和应用都比较深入。

6. 总结通过本文的讲解,读者对Java中Filter数组的基本概念、使用方法以及深入理解都有了全面的了解。

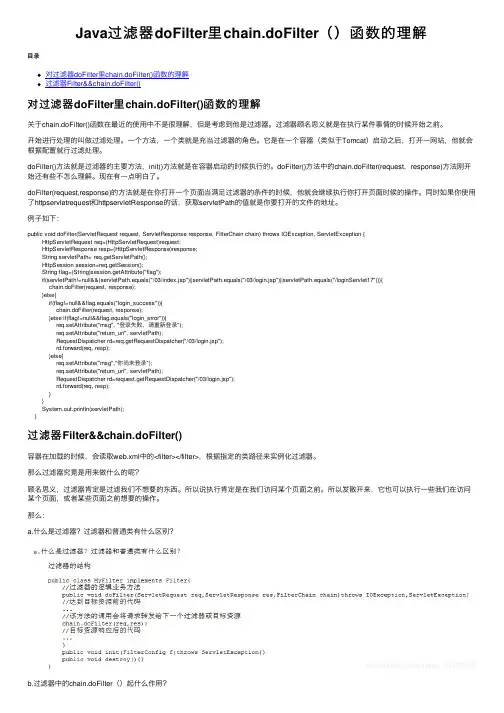

Java过滤器doFilter⾥chain.doFilter()函数的理解⽬录对过滤器doFilter⾥chain.doFilter()函数的理解过滤器Filter&&chain.doFilter()对过滤器doFilter⾥chain.doFilter()函数的理解关于chain.doFilter()函数在最近的使⽤中不是很理解,但是考虑到他是过滤器。

过滤器顾名思义就是在执⾏某件事情的时候开始之前。

开始进⾏处理的叫做过滤处理。

⼀个⽅法,⼀个类就是充当过滤器的⾓⾊。

它是在⼀个容器(类似于Tomcat)启动之后,打开⼀⽹站,他就会根据配置就⾏过滤处理。

doFilter()⽅法就是过滤器的主要⽅法,init()⽅法就是在容器启动的时候执⾏的。

doFilter()⽅法中的chain.doFilter(request,response)⽅法刚开始还有些不怎么理解。

现在有⼀点明⽩了。

doFilter(request,response)的⽅法就是在你打开⼀个页⾯当满⾜过滤器的条件的时候,他就会继续执⾏你打开页⾯时候的操作。

同时如果你使⽤了httpservletrequest和httpservletResponse的话,获取servletPath的值就是你要打开的⽂件的地址。

例⼦如下:public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException {HttpServletRequest req=(HttpServletRequest)request;HttpServletResponse resp=(HttpServletResponse)response;String servletPath= req.getServletPath();HttpSession session=req.getSession();String flag=(String)session.getAttribute("flag");if(servletPath!=null&&(servletPath.equals("/03/index.jsp")||servletPath.equals("/03/login.jsp")||servletPath.equals("/loginServlet17"))){chain.doFilter(request, response);}else{if(flag!=null&&flag.equals("login_success")){chain.doFilter(request, response);}else if(flag!=null&&flag.equals("login_error")){req.setAttribute("msg", "登录失败,请重新登录");req.setAttribute("return_uri", servletPath);RequestDispatcher rd=req.getRequestDispatcher("/03/login.jsp");rd.forward(req, resp);}else{req.setAttribute("msg","你尚未登录");req.setAttribute("return_uri", servletPath);RequestDispatcher rd=request.getRequestDispatcher("/03/login.jsp");rd.forward(req, resp);}}System.out.println(servletPath);}过滤器Filter&&chain.doFilter()容器在加载的时候,会读取web.xml中的<filter></filter>,根据指定的类路径来实例化过滤器。

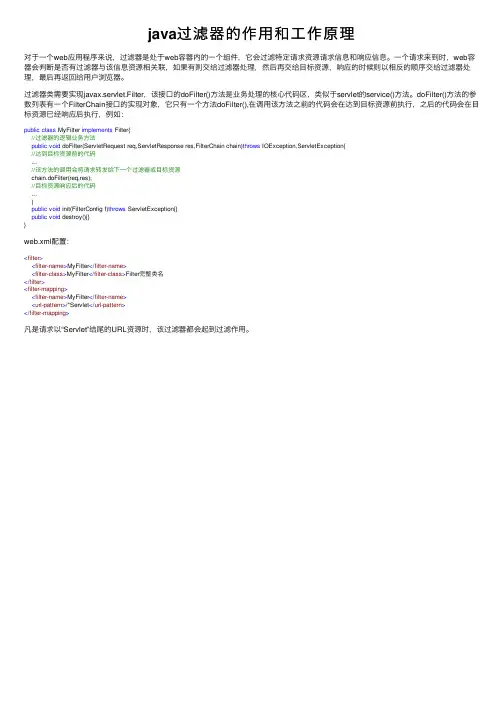

java过滤器的作⽤和⼯作原理对于⼀个web应⽤程序来说,过滤器是处于web容器内的⼀个组件,它会过滤特定请求资源请求信息和响应信息。

⼀个请求来到时,web容器会判断是否有过滤器与该信息资源相关联,如果有则交给过滤器处理,然后再交给⽬标资源,响应的时候则以相反的顺序交给过滤器处理,最后再返回给⽤户浏览器。

过滤器类需要实现javax.servlet.Filter,该接⼝的doFilter()⽅法是业务处理的核⼼代码区,类似于servlet的service()⽅法。

doFilter()⽅法的参数列表有⼀个FilterChain接⼝的实现对象,它只有⼀个⽅法doFilter(),在调⽤该⽅法之前的代码会在达到⽬标资源前执⾏,之后的代码会在⽬标资源已经响应后执⾏,例如:public class MyFilter implements Filter{//过滤器的逻辑业务⽅法public void doFilter(ServletRequest req,ServletResponse res,FilterChain chain)throws IOException,ServletException{//达到⽬标资源前的代码...//该⽅法的调⽤会将请求转发给下⼀个过滤器或⽬标资源chain.doFilter(req,res);//⽬标资源响应后的代码...}public void init(FilterConfig f)throws ServletException{}public void destroy(){}}web.xml配置:<filter><filter-name>MyFilter</filter-name><filter-class>MyFilter</filter-class>Filter完整类名</filter><filter-mapping><filter-name>MyFilter</filter-name><url-pattern>/*Servlet</url-pattern></filter-mapping>凡是请求以“Servlet”结尾的URL资源时,该过滤器都会起到过滤作⽤。

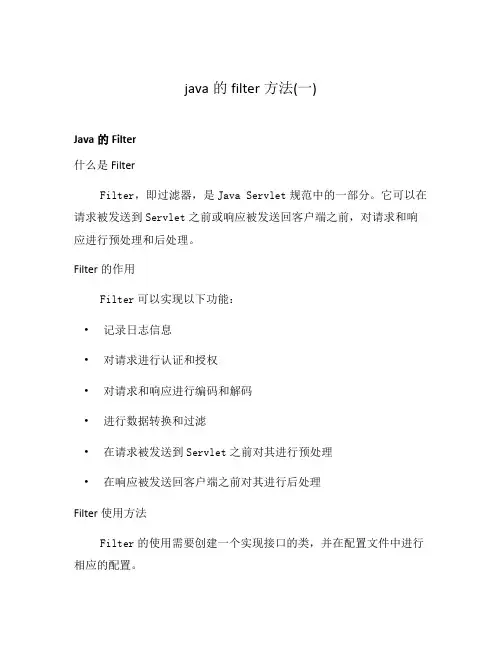

java的filter方法(一)Java的Filter什么是FilterFilter,即过滤器,是Java Servlet规范中的一部分。

它可以在请求被发送到Servlet之前或响应被发送回客户端之前,对请求和响应进行预处理和后处理。

Filter的作用Filter可以实现以下功能:•记录日志信息•对请求进行认证和授权•对请求和响应进行编码和解码•进行数据转换和过滤•在请求被发送到Servlet之前对其进行预处理•在响应被发送回客户端之前对其进行后处理Filter使用方法Filter的使用需要创建一个实现接口的类,并在配置文件中进行相应的配置。

具体步骤如下:1.创建一个Filter类,该类实现接口,并实现它的三个方法:init,doFilter和destroy。

2.在init方法中进行一些初始化操作,可以获取Filter的配置信息。

3.在doFilter方法中实现对请求和响应的处理逻辑。

4.在destroy方法中进行一些资源的释放操作。

5.在配置文件中添加Filter的配置信息,包括Filter的名称、要拦截的URL模式以及Filter的顺序等。

Filter的相关方法init方法init方法在Filter被初始化时调用,可以在该方法中进行一些初始化操作,如获取配置信息。

@Overridepublic void init(FilterConfig filterConfig) throws Servl etException {// 在这里进行一些初始化操作// 可以获取Filter的配置信息String param = ("param");}doFilter方法doFilter方法是Filter的核心方法,用于对请求和响应进行处理。

在该方法中,可以实现一些对请求和响应的处理逻辑。

@Overridepublic void doFilter(ServletRequest request, ServletResp onse response, FilterChain chain) throws IOException, Se rvletException {// 在这里对请求和响应进行处理// 可以进行数据转换、编码解码等操作// 执行下一个Filter或Servlet(request, response);}destroy方法destroy方法在Filter被销毁时调用,可以在该方法中进行一些资源的释放操作。

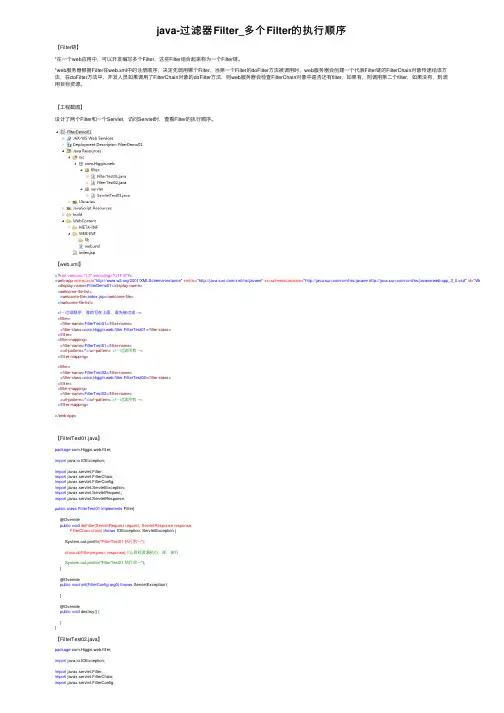

java-过滤器Filter_多个Filter的执⾏顺序【Filter链】*在⼀个web应⽤中,可以开发编写多个Filter,这些Filter组合起来称为⼀个Filter链。

*web服务器根据Filter在web.xml中的注册顺序,决定先调⽤哪个Filter,当第⼀个Filter的doFilter⽅法被调⽤时,web服务器会创建⼀个代表Filter链的FilterChain对象传递给该⽅法,在doFilter⽅法中,开发⼈员如果调⽤了FilterChain对象的doFilter⽅法,则web服务器会检查FilterChain对象中是否还有filter,如果有,则调⽤第⼆个filter,如果没有,则调⽤⽬标资源。

【⼯程截图】设计了两个Filter和⼀个Servlet,访问Servlet时,查看Filter的执⾏顺序。

【web.xml】<?xml version="1.0" encoding="UTF-8"?><web-app xmlns:xsi="/2001/XMLSchema-instance" xmlns="/xml/ns/javaee" xsi:schemaLocation="/xml/ns/javaee /xml/ns/javaee/web-app_3_0.xsd" id="WebApp_ID" <display-name>FilterDemo01</display-name><welcome-file-list><welcome-file>index.jsp</welcome-file></welcome-file-list><!-- 过滤顺序:谁的写在上⾯,谁先被过滤 --><filter><filter-name>FilterTest01</filter-name><filter-class>com.Higgin.web.filter.FilterTest01</filter-class></filter><filter-mapping><filter-name>FilterTest01</filter-name><url-pattern>/*</url-pattern> <!-- 过滤所有 --></filter-mapping><filter><filter-name>FilterTest02</filter-name><filter-class>com.Higgin.web.filter.FilterTest02</filter-class></filter><filter-mapping><filter-name>FilterTest02</filter-name><url-pattern>/*</url-pattern> <!-- 过滤所有 --></filter-mapping></web-app>【FilterTest01.java】package com.Higgin.web.filter;import java.io.IOException;import javax.servlet.Filter;import javax.servlet.FilterChain;import javax.servlet.FilterConfig;import javax.servlet.ServletException;import javax.servlet.ServletRequest;import javax.servlet.ServletResponse;public class FilterTest01 implements Filter{@Overridepublic void doFilter(ServletRequest request, ServletResponse response,FilterChain chain) throws IOException, ServletException {System.out.println("FilterTest01 执⾏前---");chain.doFilter(request, response);//让⽬标资源执⾏,即:放⾏System.out.println("FilterTest01 执⾏后---");}@Overridepublic void init(FilterConfig arg0) throws ServletException {}@Overridepublic void destroy() {}}【FilterTest02.java】package com.Higgin.web.filter;import java.io.IOException;import javax.servlet.Filter;import javax.servlet.FilterChain;import javax.servlet.FilterConfig;import javax.servlet.ServletException;import javax.servlet.ServletRequest;import javax.servlet.ServletResponse;public class FilterTest02 implements Filter{@Overridepublic void doFilter(ServletRequest request, ServletResponse response,FilterChain chain) throws IOException, ServletException {System.out.println("FilterTest02 执⾏前---");chain.doFilter(request, response); //放⾏System.out.println("FilterTest02 执⾏后---");}@Overridepublic void init(FilterConfig arg0) throws ServletException {}@Overridepublic void destroy() {}}【ServletTest01.java】package com.Higgin.web.servlet;import java.io.IOException;import javax.servlet.ServletException;import javax.servlet.annotation.WebServlet;import javax.servlet.http.HttpServlet;import javax.servlet.http.HttpServletRequest;import javax.servlet.http.HttpServletResponse;/*** Servlet implementation class ServletTest01*/@WebServlet("/ServletTest01")public class ServletTest01 extends HttpServlet {private static final long serialVersionUID = 1L;public ServletTest01() {super();}protected void doGet(HttpServletRequest request, HttpServletResponse response) throws ServletException, IOException { //response.getWriter().write("中国加油!China Come on!");System.out.println("执⾏ServletTest01---");}protected void doPost(HttpServletRequest request, HttpServletResponse response) throws ServletException, IOException { doGet(request,response);}}【运⾏结果】在浏览器中输⼊:http://localhost:8080/FilterDemo01/ServletTest01查看控制台输出结果⾃⼰可以尝试分别注释FilterTest01和FilterTest02中的chain.doFilter⽅法,⽤Junit查看具体的执⾏过程。

java流的filter函数的用法在Java中,filter函数是Stream API的一部分,它用于根据某种条件过滤元素。

这是使用filter函数的基本语法:java复制代码stream.filter(Predicate<? super T>predicate)这里,stream是一个输入的Stream对象,predicate是一个用于过滤元素的函数式接口。

这个接口只有一个方法,即test(T t),返回一个布尔值。

以下是一个具体的例子,假设我们有一个整数列表,我们希望过滤出所有的偶数:java复制代码List<Integer> numbers = Arrays.asList(1, 2, 3, 4, 5, 6, 7, 8, 9, 10);List<Integer> evenNumbers = numbers.stream().filter(n -> n % 2 == 0).collect(Collectors.toList());在这个例子中,我们创建了一个Stream对象,然后使用filter 函数过滤出所有的偶数。

n -> n % 2 == 0是一个Lambda表达式,代表了一个匿名函数,该函数接受一个整数参数n,并返回一个布尔值。

collect方法将结果收集到一个新的列表中。

你也可以使用方法引用进行过滤,例如上述的例子可以改写为:java复制代码List<Integer> numbers = Arrays.asList(1, 2, 3, 4, 5, 6, 7, 8, 9, 10);List<Integer> evenNumbers = numbers.stream().filter(n -> n % 2 == 0).collect(Collectors.toList());在这个例子中,我们使用了方法引用来过滤偶数。

filter过滤器原理Filter过滤器是Java Servlet规范中的一个重要组成部分,它主要用于Web应用程序中对请求或响应进行一些处理或修改。

Filter过滤器能够拦截客户端请求和响应,并对其进行一些预处理或后处理,同时不对底层资源进行任何的改变。

在Web应用程序中,客户端的请求会按照一定的顺序被多个过滤器拦截,最后才会到达目标Servlet或JSP页面。

过滤器的拦截顺序是由web.xml文件中的顺序决定的,顺序越靠前的过滤器越先拦截请求。

Filter过滤器的工作过程可以用下面的流程来描述:1、当客户端发起请求时,服务器会根据客户端请求的URL找到相应的Servlet或JSP 页面。

2、在Servlet或JSP页面被执行之前,在过滤器链中的第一个过滤器会被调用。

这个过滤器可以实现一些真正的过滤操作,比如验证用户身份等。

3、当第一个过滤器完成处理后,请求会按照web.xml文件中定义的顺序,依次经过它后面的过滤器。

4、如果过滤器链中有多个过滤器,请求将根据它们的顺序进行处理。

当请求到达最后一个过滤器时,如果没有被任何一个过滤器拦截,则将请求传递给目标Servlet或JSP 页面。

5、在Servlet或JSP页面处理请求并生成响应后,响应会按照相反的顺序经过过滤器链中的过滤器进行处理或修改,最终响应到达客户端。

通过使用Filter过滤器,可以有效的将Web应用程序的功能模块拆分成多个独立的模块,这些模块可以按照一定的顺序调用,扩展或修改Web应用程序的行为。

具体的优点包括:1、实现模块可复用性:在一个应用程序中,多个模块可能会需要进行相同或相似的过滤操作,而使用Filter可以将这些操作独立出来,易于重复使用。

2、抽象控制流:通过使用Filter可以抽象出整个请求和响应的控制流,实现更细粒度的控制。

3、有效的处理URL:通过Filter可以有效的处理URL,实现URL的解析和路由处理。

4、可扩展性:在Web应用程序中,Filter可以很方便的进行增加、删除或修改,从而实现Web应用程序的功能扩展。

dofilter过滤器的原理dofilter过滤器是指在JavaEE中Servlet规范中的一种过滤器,它可以拦截客户端请求,修改请求和响应,或者执行一些特定的任务。

它的原理主要是基于责任链模式和回调函数机制。

首先,dofilter过滤器是通过实现javax.servlet.Filter接口来实现的,该接口定义了三个方法,init、doFilter和destroy。

init方法在过滤器被初始化时调用,可以用来进行一些初始化操作;doFilter方法是过滤器的核心,它接收客户端请求和响应对象,并可以在请求到达Servlet之前对请求进行预处理,也可以在响应返回客户端之前对响应进行后处理;destroy方法在过滤器被销毁时调用,可以用来进行一些资源的释放操作。

其次,dofilter过滤器的原理是基于责任链模式。

当一个请求到达Servlet容器时,容器会按照过滤器在web.xml文件中的配置顺序依次调用各个过滤器的doFilter方法,然后再调用Servlet的service方法。

这样就形成了一个责任链,每个过滤器都可以对请求进行处理,然后将请求传递给下一个过滤器,或者传递给Servlet。

另外,dofilter过滤器的原理还涉及到回调函数机制。

当容器调用过滤器的doFilter方法时,实际上是在调用过滤器中的回调函数,这些回调函数可以在特定的时机对请求和响应进行处理,比如在请求到达时进行身份验证、日志记录等操作,或者在响应返回时进行数据加工、页面重定向等操作。

总的来说,dofilter过滤器的原理是基于责任链模式和回调函数机制,它可以对客户端请求和响应进行拦截和处理,实现一些特定的功能,比如日志记录、身份验证、字符编码转换等。

希望这个回答能够全面地解释dofilter过滤器的原理。

Javafilter中的chain.doFilter使⽤详解⽬录filter中的chain.doFilter使⽤chain.doFilter作⽤举例说明Filter中chain.doFilter(req, res)的理解⽤法filter中的chain.doFilter使⽤chain.doFilter作⽤1.⼀般filter都是⼀个链,web.xml ⾥⾯配置了⼏个就有⼏个。

⼀个⼀个的连在⼀起request -> filter1 -> filter2 ->filter3 -> …. -> request resource.2.chain.doFilter将请求转发给过滤器链下⼀个filter , 如果没有filter那就是你请求的资源举例说明1.input.jsp 是⽤来提交输⼊的 : 当提交后,过滤器检测姓名和年龄 .2.如果正常的话会提交给output.jsp 如果不正常提交给erroroutput.jsp.3.在此 , 同时也有⼀个过滤器,防⽌乱码问题存在 , 该过滤器检测⼀个页⾯是否设置了字符编码,如果没有则进⾏设置。

1.input.jsp<form action="output.jsp" name="form" method="post"><table><tr><td>name</td><td><input type="text" name="name" /></td></tr><tr><td>age</td><td><input type="text" name="age"/></td></tr><tr><td><input type="submit" name="ok" value="ok"/></td></tr></table></form>2.web.xml<filter><description></description><display-name>encodefilter</display-name><filter-name>encodefilter</filter-name><filter-class>servletbean.encodefilter</filter-class><init-param><param-name>encoding</param-name><param-value>GB2312</param-value></init-param></filter><filter-mapping><filter-name>encodefilter</filter-name><url-pattern>/*</url-pattern></filter-mapping><filter><description></description><display-name>myfilter</display-name><filter-name>myfilter</filter-name><filter-class>servletbean.myfilter</filter-class></filter><filter-mapping><filter-name>myfilter</filter-name><url-pattern>/output.jsp</url-pattern></filter-mapping>3.encodefilter.javapackage servletbean;public class encodefilter implements Filter {public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException {if(request.getCharacterEncoding()==null) {System.out.println(encoding);request.setCharacterEncoding(encoding);}chain.doFilter(request, response);//到下⼀个链}public void init(FilterConfig fConfig) throws ServletException {this.config=fConfig;encoding=fConfig.getInitParameter("encoding");//获得⽬标编码格式}}3.myfilter.javapackage servletbean;import javax.swing.JOptionPane;public class myfilter implements Filter {public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException {response.setContentType("text/html");response.setCharacterEncoding("GB2312");PrintWriter out=response.getWriter();String name="";String age="";int age1;name=request.getParameter("name");age=request.getParameter("age");RequestDispatcher dispatch=request.getRequestDispatcher("erroroutput.jsp");if(name==null||name==""||name==" "||age==null) {JOptionPane.showMessageDialog(null,"⽤户名和年龄输⼊错误!");dispatch.forward(request, response);return;}else{try {age1=Integer.parseInt(age);}catch(Exception e){//JOptionPane.showMessageDialog(null,"年龄必须为数字!");dispatch.forward(request,response);return;//如果是错误页⾯就到erroroutput.jsp中}}//这⾥表⽰是正确的,也就是说,他回去找下⼀个链,但是它下⾯已经没有了,所以就会去跳转页⾯了,此跳转的页⾯就是action="output.jsp"了 chain.doFilter(request, response);}}Filter中chain.doFilter(req, res)的理解在写代码中,每次看到Filter(过滤器)中 chain.doFilter(req, res);都不懂为什么要加这⼀句,他的作⽤是什么;代码下⾯也有:@Overridepublic void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException {ContentCachingRequestWrapper req=new ContentCachingRequestWrapper((HttpServletRequest) request);ContentCachingResponseWrapper res=new ContentCachingResponseWrapper((HttpServletResponse) response);long startTime = System.currentTimeMillis();String serverUrl = req.getServletPath();//不懂这句什么意思chain.doFilter(req, res);long endTime = System.currentTimeMillis();try {int status = res.getStatus();String charset=res.getCharacterEncoding();//响应体String responsePayload = getPayLoad(res.getContentAsByteArray(),res.getCharacterEncoding());res.copyBodyToResponse();if(writeLogService==null) {writeLogService = (WriteLogService) ServiceLocator.getInstance().getCtx().getBean("writeLogServiceImpl"); }writeLogService.writeLog(startTime,endTime,serverUrl,postparams,status,responsePayload,charset);} catch (Exception e) {e.printStackTrace();}}⽤法在doFilter()⽅法中,在chain.doFilter()之前的代码,⼀般是对request执⾏的过滤操作;在chain.doFilter()后⾯的代码,⼀般是对response执⾏的操作;chain.doFiter()执⾏下⼀个过滤器或者业务处理器。

在Java中,"filter" 一词通常与集合数据和Stream API相关联。

Java提供了一种称

为过滤器(Filter)的机制,它允许你通过指定条件来筛选集合中的元素。

在Java 中,过滤器通常与Lambda表达式和Stream API一起使用,以便更轻松地编写简洁、可读的代码。

以下是在Java中使用过滤器的一些常见场景和示例:

1. 使用 Stream 的filter方法:

假设有一个包含整数的列表,我们想要过滤出所有偶数:

2. 使用 Stream 的filter和map方法:

在这个例子中,我们筛选出长度大于3的字符串,并将它们转换为大写:

这里的filter方法用于筛选长度大于3的字符串,而map方法用于将它们转换为大写。

3. 使用Predicate自定义过滤条件:

有时候,我们可能想要定义一个自定义的过滤条件,这时可以使用Predicate接口:

这里的customFilter是一个自定义的Predicate,它筛选以字母 "a" 开头的字符串。

总体来说,Java中的过滤器主要使用Stream API中的filter方法,结合Lambda表达式来实现集合元素的条件筛选。

XSS过滤JAVA过滤器filter防⽌常见SQL注⼊Java项⽬中XSS过滤器的使⽤⽅法。

简单介绍:XSS : 跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS。

恶意攻击者往Web页⾯⾥插⼊恶意html代码,当⽤户浏览该页之时,嵌⼊其中Web⾥⾯的html代码会被执⾏,从⽽达到恶意攻击⽤户的特殊⽬的。

sql注⼊所谓SQL注⼊,就是通过把SQL命令插⼊到Web表单提交或输⼊域名或页⾯请求的查询字符串,最终达到欺骗服务器执⾏恶意的SQL命令。

具体来说,它是利⽤现有应⽤程序,将(恶意)的SQL命令注⼊到后台数据库引擎执⾏的能⼒,它可以通过在Web表单中输⼊(恶意)SQL 语句得到⼀个存在安全漏洞的⽹站上的数据库,⽽不是按照设计者意图去执⾏SQL语句。

实现⽅式,共三步:第⼀步:配置web.xml<filter><filter-name>xssFilter</filter-name><filter-class>com.wfcm.xss.XssFilter</filter-class></filter><filter-mapping><filter-name>xssFilter</filter-name><url-pattern>/*</url-pattern></filter-mapping>第⼆步:过滤⼯具类1.XSSFilter.javapackage com.wfcm.xss;import javax.servlet.*;import javax.servlet.http.HttpServletRequest;import java.io.IOException;/*** xss过滤* @author xlf* @email xlfbe696@* @date 2017年4⽉19⽇上午10:41:42*/public class XssFilter implements Filter {@Overridepublic void init(FilterConfig config) throws ServletException {}public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain)throws IOException, ServletException {XssHttpServletRequestWrapper xssRequest = new XssHttpServletRequestWrapper((HttpServletRequest) request);chain.doFilter(xssRequest, response);}@Overridepublic void destroy() {}}View Code2.XssHttpServletRequestWrapperpackage com.wfcm.xss;import ng.StringEscapeUtils;import ng.StringUtils;import javax.servlet.http.HttpServletRequest;import javax.servlet.http.HttpServletRequestWrapper;import java.util.LinkedHashMap;import java.util.Map;public class XssHttpServletRequestWrapper extends HttpServletRequestWrapper { // 没被包装过的HttpServletRequest(特殊场景,需求⾃⼰过滤)HttpServletRequest orgRequest;// html过滤private final static HTMLFilter htmlFilter = new HTMLFilter();public XssHttpServletRequestWrapper(HttpServletRequest request) {super(request);orgRequest = request;}@Overridepublic String getParameter(String name) {String value = super.getParameter(xssEncode(name));if (StringUtils.isNotBlank(value)) {value =xssEncode(value);}//SQL注⼊检查// value = SQLFilter.sqlInject(value);value = SQLFilter.sqlInject(value);return StringEscapeUtils.unescapeHtml(value);}@Overridepublic String[] getParameterValues(String name) {String[] parameters = super.getParameterValues(name);if (parameters == null || parameters.length == 0) {return null;}for (int i = 0; i < parameters.length; i++) {parameters[i] = xssEncode(parameters[i]);//SQL注⼊检查// parameters[i] = SQLFilter.sqlInject(parameters[i]);parameters[i] = SQLFilter.sqlInject(parameters[i]);parameters[i] = StringEscapeUtils.unescapeHtml(parameters[i]);}return parameters;}@Overridepublic Map<String, String[]> getParameterMap() {Map<String, String[]> map = new LinkedHashMap<>();Map<String, String[]> parameters = super.getParameterMap();for (String key : parameters.keySet()) {String[] values = parameters.get(key);for (int i = 0; i < values.length; i++) {values[i] = xssEncode(values[i]);//SQL注⼊检查// values[i] = SQLFilter.sqlInject(values[i]);values[i] = SQLFilter.sqlInject(values[i]);values[i] = StringEscapeUtils.unescapeHtml(values[i]);}map.put(key, values);}return map;}@Overridepublic String getHeader(String name) {String value = super.getHeader(xssEncode(name));if (StringUtils.isNotBlank(value)) {value = xssEncode(value);}//SQL注⼊检查// value = SQLFilter.sqlInject(value);value = SQLFilter.sqlInject(value);return StringEscapeUtils.unescapeHtml(value);}private String xssEncode(String input) {return htmlFilter.filter(input);}/*** 获取最原始的request*/public HttpServletRequest getOrgRequest() {return orgRequest;}/*** 获取最原始的request*/public static HttpServletRequest getOrgRequest(HttpServletRequest request) {if (request instanceof XssHttpServletRequestWrapper) {return ((XssHttpServletRequestWrapper) request).getOrgRequest();}return request;}}View Code3.HTMLFilterpackage com.wfcm.xss;import java.util.ArrayList;import java.util.Collections;import java.util.HashMap;import java.util.List;import java.util.Map;import java.util.concurrent.ConcurrentHashMap;import java.util.concurrent.ConcurrentMap;import java.util.logging.Logger;import java.util.regex.Matcher;import java.util.regex.Pattern;/**** HTML filtering utility for protecting against XSS (Cross Site Scripting).** This code is licensed LGPLv3** This code is a Java port of the original work in PHP by Cal Hendersen.* /php/lib_filter/** The trickiest part of the translation was handling the differences in regex handling* between PHP and Java. These resources were helpful in the process:** /j2se/1.4.2/docs/api/java/util/regex/Pattern.html* /manual/en/reference.pcre.pattern.modifiers.php* /modifiers.html** A note on naming conventions: instance variables are prefixed with a "v"; global* constants are in all caps.** Sample use:* String input = ...* String clean = new HTMLFilter().filter( input );** The class is not thread safe. Create a new instance if in doubt.** If you find bugs or have suggestions on improvement (especially regarding* performance), please contact us. The latest version of this* source, and our contact details, can be found at ** @author Joseph O'Connell* @author Cal Hendersen* @author Michael Semb Wever*/public class HTMLFilter {/** regex flag union representing /si modifiers in php **/private static final int REGEX_FLAGS_SI = Pattern.CASE_INSENSITIVE | Pattern.DOTALL;private static final Pattern P_COMMENTS = pile("<!--(.*?)-->", Pattern.DOTALL);private static final Pattern P_COMMENT = pile("^!--(.*)--$", REGEX_FLAGS_SI);private static final Pattern P_TAGS = pile("<(.*?)>", Pattern.DOTALL);private static final Pattern P_END_TAG = pile("^/([a-z0-9]+)", REGEX_FLAGS_SI);private static final Pattern P_START_TAG = pile("^([a-z0-9]+)(.*?)(/?)$", REGEX_FLAGS_SI);private static final Pattern P_QUOTED_ATTRIBUTES = pile("([a-z0-9]+)=([\"'])(.*?)\\2", REGEX_FLAGS_SI); private static final Pattern P_UNQUOTED_ATTRIBUTES = pile("([a-z0-9]+)(=)([^\"\\s']+)", REGEX_FLAGS_SI); private static final Pattern P_PROTOCOL = pile("^([^:]+):", REGEX_FLAGS_SI);private static final Pattern P_ENTITY = pile("&#(\\d+);?");private static final Pattern P_ENTITY_UNICODE = pile("&#x([0-9a-f]+);?");private static final Pattern P_ENCODE = pile("%([0-9a-f]{2});?");private static final Pattern P_VALID_ENTITIES = pile("&([^&;]*)(?=(;|&|$))");private static final Pattern P_VALID_QUOTES = pile("(>|^)([^<]+?)(<|$)", Pattern.DOTALL);private static final Pattern P_END_ARROW = pile("^>");private static final Pattern P_BODY_TO_END = pile("<([^>]*?)(?=<|$)");private static final Pattern P_XML_CONTENT = pile("(^|>)([^<]*?)(?=>)");private static final Pattern P_STRAY_LEFT_ARROW = pile("<([^>]*?)(?=<|$)");private static final Pattern P_STRAY_RIGHT_ARROW = pile("(^|>)([^<]*?)(?=>)");private static final Pattern P_AMP = pile("&");private static final Pattern P_QUOTE = pile("\"");private static final Pattern P_LEFT_ARROW = pile("<");private static final Pattern P_RIGHT_ARROW = pile(">");private static final Pattern P_BOTH_ARROWS = pile("<>");private static final Pattern P_DOUBLE_QUOT = pile(""");// @xxx could grow large... maybe use sesat's ReferenceMapprivate static final ConcurrentMap<String,Pattern> P_REMOVE_PAIR_BLANKS = new ConcurrentHashMap<String, Pattern>(); private static final ConcurrentMap<String,Pattern> P_REMOVE_SELF_BLANKS = new ConcurrentHashMap<String, Pattern>(); /** set of allowed html elements, along with allowed attributes for each element **/private final Map<String, List<String>> vAllowed;/** counts of open tags for each (allowable) html element **/private final Map<String, Integer> vTagCounts = new HashMap<String, Integer>();/** html elements which must always be self-closing (e.g. "<img />") **/private final String[] vSelfClosingTags;/** html elements which must always have separate opening and closing tags (e.g. "<b></b>") **/private final String[] vNeedClosingTags;/** set of disallowed html elements **/private final String[] vDisallowed;/** attributes which should be checked for valid protocols **/private final String[] vProtocolAtts;/** allowed protocols **/private final String[] vAllowedProtocols;/** tags which should be removed if they contain no content (e.g. "<b></b>" or "<b />") **/private final String[] vRemoveBlanks;/** entities allowed within html markup **/private final String[] vAllowedEntities;/** flag determining whether comments are allowed in input String. */private final boolean stripComment;private final boolean encodeQuotes;private boolean vDebug = false;/*** flag determining whether to try to make tags when presented with "unbalanced"* angle brackets (e.g. "<b text </b>" becomes "<b> text </b>"). If set to false,* unbalanced angle brackets will be html escaped.*/private final boolean alwaysMakeTags;/** Default constructor.**/public HTMLFilter() {vAllowed = new HashMap<>();final ArrayList<String> a_atts = new ArrayList<String>();a_atts.add("href");a_atts.add("target");vAllowed.put("a", a_atts);final ArrayList<String> img_atts = new ArrayList<String>();img_atts.add("src");img_atts.add("width");img_atts.add("height");img_atts.add("alt");vAllowed.put("img", img_atts);final ArrayList<String> no_atts = new ArrayList<String>();vAllowed.put("b", no_atts);vAllowed.put("strong", no_atts);vAllowed.put("i", no_atts);vAllowed.put("em", no_atts);vSelfClosingTags = new String[]{"img"};vNeedClosingTags = new String[]{"a", "b", "strong", "i", "em"};vDisallowed = new String[]{};vAllowedProtocols = new String[]{"http", "mailto", "https"}; // no ftp.vProtocolAtts = new String[]{"src", "href"};vRemoveBlanks = new String[]{"a", "b", "strong", "i", "em"};vAllowedEntities = new String[]{"amp", "gt", "lt", "quot"};stripComment = true;encodeQuotes = true;alwaysMakeTags = true;}/** Set debug flag to true. Otherwise use default settings. See the default constructor.** @param debug turn debug on with a true argument*/public HTMLFilter(final boolean debug) {this();vDebug = debug;}/** Map-parameter configurable constructor.** @param conf map containing configuration. keys match field names.*/public HTMLFilter(final Map<String,Object> conf) {assert conf.containsKey("vAllowed") : "configuration requires vAllowed";assert conf.containsKey("vSelfClosingTags") : "configuration requires vSelfClosingTags";assert conf.containsKey("vNeedClosingTags") : "configuration requires vNeedClosingTags";assert conf.containsKey("vDisallowed") : "configuration requires vDisallowed";assert conf.containsKey("vAllowedProtocols") : "configuration requires vAllowedProtocols";assert conf.containsKey("vProtocolAtts") : "configuration requires vProtocolAtts";assert conf.containsKey("vRemoveBlanks") : "configuration requires vRemoveBlanks";assert conf.containsKey("vAllowedEntities") : "configuration requires vAllowedEntities";vAllowed = Collections.unmodifiableMap((HashMap<String, List<String>>) conf.get("vAllowed"));vSelfClosingTags = (String[]) conf.get("vSelfClosingTags");vNeedClosingTags = (String[]) conf.get("vNeedClosingTags");vDisallowed = (String[]) conf.get("vDisallowed");vAllowedProtocols = (String[]) conf.get("vAllowedProtocols");vProtocolAtts = (String[]) conf.get("vProtocolAtts");vRemoveBlanks = (String[]) conf.get("vRemoveBlanks");vAllowedEntities = (String[]) conf.get("vAllowedEntities");stripComment = conf.containsKey("stripComment") ? (Boolean) conf.get("stripComment") : true;encodeQuotes = conf.containsKey("encodeQuotes") ? (Boolean) conf.get("encodeQuotes") : true;alwaysMakeTags = conf.containsKey("alwaysMakeTags") ? (Boolean) conf.get("alwaysMakeTags") : true; }private void reset() {vTagCounts.clear();}private void debug(final String msg) {if (vDebug) {Logger.getAnonymousLogger().info(msg);}}//---------------------------------------------------------------// my versions of some PHP library functionspublic static String chr(final int decimal) {return String.valueOf((char) decimal);}public static String htmlSpecialChars(final String s) {String result = s;result = regexReplace(P_AMP, "&", result);result = regexReplace(P_QUOTE, """, result);result = regexReplace(P_LEFT_ARROW, "<", result);result = regexReplace(P_RIGHT_ARROW, ">", result);return result;}//---------------------------------------------------------------/*** given a user submitted input String, filter out any invalid or restricted* html.** @param input text (i.e. submitted by a user) than may contain html* @return "clean" version of input, with only valid, whitelisted html elements allowed*/public String filter(final String input) {reset();String s = input;debug("************************************************");debug(" INPUT: " + input);s = escapeComments(s);debug(" escapeComments: " + s);s = balanceHTML(s);debug(" balanceHTML: " + s);s = checkTags(s);debug(" checkTags: " + s);s = processRemoveBlanks(s);debug("processRemoveBlanks: " + s);s = validateEntities(s);debug(" validateEntites: " + s);debug("************************************************\n\n");return s;}public boolean isAlwaysMakeTags(){return alwaysMakeTags;}public boolean isStripComments(){return stripComment;}private String escapeComments(final String s) {final Matcher m = P_COMMENTS.matcher(s);final StringBuffer buf = new StringBuffer();if (m.find()) {final String match = m.group(1); //(.*?)m.appendReplacement(buf, Matcher.quoteReplacement("<!--" + htmlSpecialChars(match) + "-->")); }m.appendTail(buf);return buf.toString();}private String balanceHTML(String s) {if (alwaysMakeTags) {//// try and form html//s = regexReplace(P_END_ARROW, "", s);s = regexReplace(P_BODY_TO_END, "<$1>", s);s = regexReplace(P_XML_CONTENT, "$1<$2", s);} else {//// escape stray brackets//s = regexReplace(P_STRAY_LEFT_ARROW, "<$1", s);s = regexReplace(P_STRAY_RIGHT_ARROW, "$1$2><", s);//// the last regexp causes '<>' entities to appear// (we need to do a lookahead assertion so that the last bracket can// be used in the next pass of the regexp)//s = regexReplace(P_BOTH_ARROWS, "", s);}return s;}private String checkTags(String s) {Matcher m = P_TAGS.matcher(s);final StringBuffer buf = new StringBuffer();while (m.find()) {String replaceStr = m.group(1);replaceStr = processTag(replaceStr);m.appendReplacement(buf, Matcher.quoteReplacement(replaceStr));}m.appendTail(buf);s = buf.toString();// these get tallied in processTag// (remember to reset before subsequent calls to filter method)for (String key : vTagCounts.keySet()) {for (int ii = 0; ii < vTagCounts.get(key); ii++) {s += "</" + key + ">";}}return s;}private String processRemoveBlanks(final String s) {String result = s;for (String tag : vRemoveBlanks) {if(!P_REMOVE_PAIR_BLANKS.containsKey(tag)){P_REMOVE_PAIR_BLANKS.putIfAbsent(tag, pile("<" + tag + "(\\s[^>]*)?></" + tag + ">")); }result = regexReplace(P_REMOVE_PAIR_BLANKS.get(tag), "", result);if(!P_REMOVE_SELF_BLANKS.containsKey(tag)){P_REMOVE_SELF_BLANKS.putIfAbsent(tag, pile("<" + tag + "(\\s[^>]*)?/>"));}result = regexReplace(P_REMOVE_SELF_BLANKS.get(tag), "", result);}return result;}private static String regexReplace(final Pattern regex_pattern, final String replacement, final String s) {Matcher m = regex_pattern.matcher(s);return m.replaceAll(replacement);}private String processTag(final String s) {// ending tagsMatcher m = P_END_TAG.matcher(s);if (m.find()) {final String name = m.group(1).toLowerCase();if (allowed(name)) {if (!inArray(name, vSelfClosingTags)) {if (vTagCounts.containsKey(name)) {vTagCounts.put(name, vTagCounts.get(name) - 1);return "</" + name + ">";}}}}// starting tagsm = P_START_TAG.matcher(s);if (m.find()) {final String name = m.group(1).toLowerCase();final String body = m.group(2);String ending = m.group(3);//debug( "in a starting tag, name='" + name + "'; body='" + body + "'; ending='" + ending + "'" );if (allowed(name)) {String params = "";final Matcher m2 = P_QUOTED_ATTRIBUTES.matcher(body);final Matcher m3 = P_UNQUOTED_ATTRIBUTES.matcher(body);final List<String> paramNames = new ArrayList<String>();final List<String> paramValues = new ArrayList<String>();while (m2.find()) {paramNames.add(m2.group(1)); //([a-z0-9]+)paramValues.add(m2.group(3)); //(.*?)}while (m3.find()) {paramNames.add(m3.group(1)); //([a-z0-9]+)paramValues.add(m3.group(3)); //([^\"\\s']+)}String paramName, paramValue;for (int ii = 0; ii < paramNames.size(); ii++) {paramName = paramNames.get(ii).toLowerCase();paramValue = paramValues.get(ii);// debug( "paramName='" + paramName + "'" );// debug( "paramValue='" + paramValue + "'" );// debug( "allowed? " + vAllowed.get( name ).contains( paramName ) );if (allowedAttribute(name, paramName)) {if (inArray(paramName, vProtocolAtts)) {paramValue = processParamProtocol(paramValue);}params += " " + paramName + "=\"" + paramValue + "\"";}}if (inArray(name, vSelfClosingTags)) {ending = " /";}if (inArray(name, vNeedClosingTags)) {ending = "";}if (ending == null || ending.length() < 1) {if (vTagCounts.containsKey(name)) {vTagCounts.put(name, vTagCounts.get(name) + 1);} else {vTagCounts.put(name, 1);}} else {ending = " /";}return "<" + name + params + ending + ">";} else {return "";}}// commentsm = P_COMMENT.matcher(s);if (!stripComment && m.find()) {return "<" + m.group() + ">";}return "";}private String processParamProtocol(String s) {s = decodeEntities(s);final Matcher m = P_PROTOCOL.matcher(s);if (m.find()) {final String protocol = m.group(1);if (!inArray(protocol, vAllowedProtocols)) {// bad protocol, turn into local anchor link insteads = "#" + s.substring(protocol.length() + 1, s.length());if (s.startsWith("#//")) {s = "#" + s.substring(3, s.length());}}}return s;}private String decodeEntities(String s) {StringBuffer buf = new StringBuffer();Matcher m = P_ENTITY.matcher(s);while (m.find()) {final String match = m.group(1);final int decimal = Integer.decode(match).intValue();m.appendReplacement(buf, Matcher.quoteReplacement(chr(decimal))); }m.appendTail(buf);s = buf.toString();buf = new StringBuffer();m = P_ENTITY_UNICODE.matcher(s);while (m.find()) {final String match = m.group(1);final int decimal = Integer.valueOf(match, 16).intValue();m.appendReplacement(buf, Matcher.quoteReplacement(chr(decimal))); }m.appendTail(buf);s = buf.toString();buf = new StringBuffer();m = P_ENCODE.matcher(s);while (m.find()) {final String match = m.group(1);final int decimal = Integer.valueOf(match, 16).intValue();m.appendReplacement(buf, Matcher.quoteReplacement(chr(decimal))); }m.appendTail(buf);s = buf.toString();s = validateEntities(s);return s;}private String validateEntities(final String s) {StringBuffer buf = new StringBuffer();// validate entities throughout the stringMatcher m = P_VALID_ENTITIES.matcher(s);while (m.find()) {final String one = m.group(1); //([^&;]*)final String two = m.group(2); //(?=(;|&|$))m.appendReplacement(buf, Matcher.quoteReplacement(checkEntity(one, two)));}m.appendTail(buf);return encodeQuotes(buf.toString());}private String encodeQuotes(final String s){if(encodeQuotes){StringBuffer buf = new StringBuffer();Matcher m = P_VALID_QUOTES.matcher(s);while (m.find()) {final String one = m.group(1); //(>|^)final String two = m.group(2); //([^<]+?)final String three = m.group(3); //(<|$)m.appendReplacement(buf, Matcher.quoteReplacement(one + regexReplace(P_QUOTE, """, two) + three)); }m.appendTail(buf);return buf.toString();}else{return s;}}private String checkEntity(final String preamble, final String term) {return ";".equals(term) && isValidEntity(preamble)'&' + preamble: "&" + preamble;}private boolean isValidEntity(final String entity) {return inArray(entity, vAllowedEntities);}private static boolean inArray(final String s, final String[] array) {for (String item : array) {if (item != null && item.equals(s)) {return true;}}return false;}private boolean allowed(final String name) {return (vAllowed.isEmpty() || vAllowed.containsKey(name)) && !inArray(name, vDisallowed);}private boolean allowedAttribute(final String name, final String paramName) {return allowed(name) && (vAllowed.isEmpty() || vAllowed.get(name).contains(paramName));}}View Code4.SQLFilterpackage com.wfcm.xss;import ng.StringUtils;import com.wfcm.utils.RRException;/*** sql过滤** @author xlf* @email xlfbe696@* @date 2017年4⽉19⽇上午10:41:25*/public class SQLFilter {/*** SQL注⼊过滤** @param str* 待验证的字符串*/public static String sqlInject(String str) {if (StringUtils.isBlank(str)) {return null;}// 去掉'|"|;|\字符str = StringUtils.replace(str, "'", "");str = StringUtils.replace(str, "\"", "");str = StringUtils.replace(str, ";", "");str = StringUtils.replace(str, "\\", "");// 转换成⼩写str = str.toLowerCase();// ⾮法字符String[] keywords = { "master", "truncate", "insert", "select", "delete", "update", "declare", "alert", "create", "drop" };// 判断是否包含⾮法字符for (String keyword : keywords) {if (str.equals(keyword)) {throw new RRException("包含⾮法字符", 1);}}return str;}}View Code第三步:⼤功告成!!。

java queryfilter withparam用法-回复Java QueryFilter withParam用法详解在Java开发中,我们经常需要对数据进行过滤和查询操作。

Java QueryFilter(查询过滤器)是一种用于快速过滤和查询数据的工具,而withParam则是QueryFilter的一个重要方法,用于指定过滤器的筛选条件。

本文将详细介绍Java QueryFilter的使用方法,并逐步解释withParam的用法。

一、QueryFilter简介QueryFilter是一种简单而强大的Java工具,用于在集合或数据库中执行高效的查询和过滤操作。

它提供了一系列的查询方法,可以按照不同的条件进行排序、筛选和分页进行数据查询。

QueryFilter的核心思想是将查询条件封装成一个对象,并通过链式调用方法来指定不同的查询条件和配置,从而实现快速查询和过滤。

二、withParam方法withParam是QueryFilter提供的一个方法,用于指定过滤器的筛选条件。

它接受两个参数,第一个参数是需要筛选的字段名,第二个参数是字段值。

通过调用withParam方法,我们可以向QueryFilter中添加一个筛选条件,从而实现更精确的查询和过滤。

三、使用withParam进行数据查询为了更好地理解withParam的用法,我们将通过一个实例来演示它的具体使用方法。

假设我们有一个User对象的列表,每个User对象都有id、name和age属性。

我们需要根据不同的条件来查询和筛选User对象的列表。

首先,我们需要创建一个QueryFilter对象,代码如下:QueryFilter<User> filter = new QueryFilter<>();接下来,我们可以通过withParam方法来添加筛选条件,代码如下:filter.withParam("age", 18);上述代码表示我们筛选age字段为18的User对象。

在Java 8中,`filter` 是用于在流中过滤元素的方法,通常与`Stream` API 一起使用。

这方法接受一个`Predicate` 函数式接口,该接口定义了一个用于测试元素的条件。

下面是一些`filter` 的高级用法:### 1. **多条件过滤:**你可以使用`filter` 来实现多条件过滤。

例如,你想过滤出列表中符合两个条件的元素:```javaList<String> myList = Arrays.asList("apple", "orange", "banana", "kiwi", "peach");List<String> filteredList = myList.stream().filter(s -> s.length() > 5 && s.startsWith("a")).collect(Collectors.toList());System.out.println(filteredList);// 输出: [orange, banana]```### 2. **使用自定义的过滤逻辑:**你可以使用自定义的方法或外部函数来作为`Predicate`。

例如,假设你有一个检查字符串是否包含特定字符的方法:```javapublic static boolean containsChar(String s, char c) {return s.contains(String.valueOf(c));}List<String> myList = Arrays.asList("apple", "orange", "banana", "kiwi", "peach");List<String> filteredList = myList.stream().filter(s -> containsChar(s, 'p')).collect(Collectors.toList());System.out.println(filteredList);// 输出: [apple, peach]```### 3. **使用复杂对象的属性进行过滤:**如果你有一个包含对象的流,你可以使用对象的属性进行过滤。

Java8过滤器(Filter)1、在Java之前对List进⾏过滤的⽅式public class BeforeJava8 {public static void main(String[] args) {List<Person> peoples = Arrays.asList(new Person("java", 22),new Person("js", 35),new Person("css", 31));Person result = getStudentByName(peoples, "java");System.out.println(result);}private static Person getStudentByName(List<Person> peoples, String name) {Person result = null;for (Person person : peoples) {if (name.equals(person.getName())) {result = person;}}return result;}}2、在Java8使⽤Filter过滤Listpublic class FilterJava8 {public static void main(String[] args) {List<Person> peoples = Arrays.asList(new Person("java", 22),new Person("js", 35),new Person("css", 31));Person result1 = peoples.stream().filter(p -> "java".equals(p.getName())).findAny().orElse(null);System.out.println(result1);Person result2 = peoples.stream().filter(p -> "spring".equals(p.getName())).findAny().orElse(null);System.out.println(result2);Person result3 = peoples.stream().filter((p) -> "java".equals(p.getName()) && 22 == p.getAge()).findAny().orElse(null);System.out.println(result3);// 使⽤map收集String name = peoples.stream().filter(p -> "js".equals(p.getName())).map(Person::getName).findAny().orElse("");System.out.println(name);System.out.println("---------");List<String> names = peoples.stream().map(Person::getName).collect(Collectors.toList());names.forEach(System.out::println);}}。