Centos7系统配置上的变化(二)网络管理基础

- 格式:doc

- 大小:21.29 KB

- 文档页数:28

第⼆章-信息技术发展1-信息技术及其发展1.1-计算机软硬件、计算机⽹络1.计算机硬件是指计算机系统中有电子、机械和光电元件等组成的各种物理装置的总称。

2.计算机软件是指计算机系统中的程序及文档,程序是计算任务的处理对象和处理规则的描述;文档是为了便于了解程序所需的阐明性资料。

3.硬件和软件相互依存。

4.从网络的作用范围可将网络类别划分为:个人局域网(PAN)、局域网(LAN)、城域网(MAN)、广域网(WAN)、公用网、专用网。

5.广域网协议主要包块:PPP 点对点协议、ISDN 综合业务数字网、xDSL、DDN 数字专线、x.25、FR 帧中继、ATM 异步传输模式。

6.IEEE 802 协议族:IEEE 802 规范定义了网卡如何访问传输介质(如光缆、双绞线、无线等),以及如何在传输介质上传输数据的方法,还定义了传输信息的网络设备之间连接的建立、维护和拆除的途径。

7.802.3(以太网的 CSMA/CD 载波监听多路访问/冲突检测协议)、802.11(无线局域网 WLAN 标准协议)。

8.OSI 七层网络模型从上到下:应用层(事务处理程序、文件传送协议)、表示层(管理数据的解密加密数据转换、格式化和文本压缩)、会话层(负责在网络中的两节点之间建立和维持通信,以及提供交互会话的管理功能)、传输层(提供建立、维护和拆除传送连接的功能)、网络层(网络地址 IP 地址翻译成对应物理地址 MAC 地址,并决定如何将数据从发送方路由到接收方,实现拥塞控制。

网际互联等)、数据链路层(物理地址寻址、数据的成帧、流量控制。

数据的检错重发等)、物理层(物理联网媒介,如电缆连线连接器)。

9.TCP/IP 是 Internet 的核心,共四层有:应用层(FTP 文件传输协议、TFTP 简单文件传输协议、HTTP 超文本传输协议、SMTP 简单邮件传输协议、DHCP 动态主机配置协议、Telnet 远程登录协议、DNS 域名系统、SNMP 简单网络管理协议)、传输层(TCP 传输控制协议、UDP 用户数据报协议)、网络层(IP 协议、ICMP 网络控制报文协议、IGMP 网际组管理协议、ARP 地址解析协议、RARP 反向地址解析协议)、网络接口层(底层协议,传输数据的物理媒介)。

《⽹络技术基础》练习题(含答案)《⽹络技术基础》练习题⼀.填空题:1.在计算机⽹络中,所有的主机构成了⽹络的资源⼦⽹。

2.在Internet与Intranet之间,由防⽕墙负责对⽹络服务请求的合法性进⾏检查。

3.为了确保⽆差错传输,接收端可以通过检错码检查传输的数据帧是否正确,⼀旦发现传输错误,则采⽤反馈重发/ARQ ⽅法进⾏纠正。

4.在TCP/IP参考模型的传输层上,UDP 协议实现的是⼀种⾯向⽆连接的协议,它不能提供可靠的数据传输,并且没有差错检验。

5.在令牌环⽹络中,为了解决竞争问题,使⽤了⼀个称为令牌的特殊标记,只有拥有它的节点才有权利发送数据。

6. 通信⼦⽹为资源⼦⽹提供信息传输服务。

7. ⽹络操作系统是利⽤局域⽹低层所提供的数据传输功能,为⾼层⽹络⽤户提供局域⽹共享资源管理服务和其他⽹络服务功能的局域⽹系统软件。

8. 超⽂本传输协议/HTTP 是WWW客户机与WWW服务器之间的应⽤层传输协议。

9.基于TCP/IP协议的各种互连⽹络管理标准,采⽤简单⽹络管理协议/SNMP ,得到众多⽹络产品⽣产⼚家的⽀持,成为实际上的⼯业标准。

10.通常,⽤户计算机接⼊Internet有三种⽅式:通过⽹络接⼊、通过联机服务系统接⼊和通过SLIP/PPP接⼊。

11.虚拟局域⽹技术的核⼼是通过路由和交换设备,在⽹络的物理拓扑结构的基础上,建⽴⼀个逻辑⽹络。

12.集线器是局域⽹中的重要部件,是作为⽹络连接的中央连接点。

13.为了解决应⽤程序对⽹络过分依赖的问题,在客户机和服务器之间加⼀层中间件,其功能是把应⽤和⽹络屏蔽开。

14.互连⽹络的基本⽹络概念是:⽹络连接、⽹络互连和⽹络互通。

15.⽹桥⼯作在OSI参考模型的数据链路层,可连接若⼲个局域⽹⽹段。

16.路由器是⼀种智能型⽹络设备,其基本功能是:⽹络连接、⽹络地址判断和设备管理。

17. ⽹关⼀般⽤于不同类型、差别较⼤的⽹络系统之间的互连。

18.Internet中的⽤户远程登录,是指⽤户使⽤Telnet 命令,使⾃⼰的计算机暂时成为远程计算机的⼀个仿真终端的过程。

网络设备配置自动化管理的工具和方法随着网络的迅速发展和普及,网络设备的数量和复杂性不断增加,传统的手动配置管理已经无法满足日益增长的需求。

为了提高效率和减少人力成本,网络设备配置自动化管理成为了迫切的需求。

本文将介绍一些常见的网络设备配置自动化管理的工具和方法。

一、自动化配置工具1. AnsibleAnsible是一个强大的自动化工具,它可通过SSH协议远程管理和配置网络设备。

Ansible使用简单,不需要安装客户端,只需通过安装Ansible在控制节点上即可实现对网络设备的远程配置。

使用Ansible可以轻松实现大规模设备的批量配置管理,提高运维效率。

2. PuppetPuppet是一种基于模块化架构的自动化配置工具,它通过描述配置和状态,自动化地执行和监控设备的配置更新。

Puppet提供了丰富的模块和资源类型,确保网络设备的一致性和稳定性。

使用Puppet可以轻松实现网络设备的自动化配置管理和故障排除。

3. ChefChef是一款开源的自动化配置管理工具,它采用基于Ruby的DSL (Domain Specific Language)描述配置和状态。

Chef使用简单,灵活性强,支持多种操作系统和设备类型。

使用Chef可以轻松实现网络设备的自动化配置和持续性集成,提高系统的可维护性和稳定性。

二、自动化配置方法1. 基础配置模板使用基础配置模板是一种常见的自动化配置方法,通过定义网络设备的基本配置参数和规则,可以实现快速批量配置。

基础配置模板可以包括设备类型、接口配置、设备路由、访问控制列表等内容,使用时只需要根据实际需求进行参数修改和自定义。

2. 脚本编程脚本编程是另一种常见的自动化配置方法,通过编写脚本来实现网络设备的自动化配置。

可以使用Python、Perl或Shell等编程语言编写脚本,通过调用网络设备的API接口或通过SSH协议实现自动化的配置管理。

脚本编程方法相对灵活,可以根据实际需求进行个性化定制。

第1篇一、基础知识与技能问题1. 简要介绍下网络管理的主要任务和职责。

解析:网络管理的主要任务包括网络监控、故障排除、性能优化、安全防护、用户支持等。

职责包括确保网络的稳定运行、提高网络性能、保障网络安全、满足用户需求等。

2. 什么是IP地址?IPv4和IPv6有何区别?解析:IP地址是互联网协议地址的简称,用于标识网络中的设备。

IPv4地址采用32位表示,由4个8位数字组成,例如192.168.1.1。

IPv6地址采用128位表示,由8组16进制数字组成,例如2001:0db8:85a3:0000:0000:8a2e:0370:7334。

IPv6与IPv4的主要区别在于地址空间更大、安全性更高、更易于配置和管理。

3. 你对网络安全有什么了解?列举几种常见的网络攻击类型。

解析:网络安全是指保护网络系统不受未经授权的访问、攻击、破坏和泄露。

常见的网络攻击类型包括:拒绝服务攻击(DoS)、分布式拒绝服务攻击(DDoS)、中间人攻击(MITM)、病毒攻击、木马攻击、网络钓鱼、SQL注入等。

4. 请解释什么是防火墙,以及它的作用是什么?解析:防火墙是一种网络安全设备,用于监控和控制进出网络的流量。

防火墙的作用包括:过滤非法流量、阻止恶意攻击、保护内部网络安全、记录网络流量日志等。

5. 什么是LAN和WAN?这两者之间有何区别?解析:LAN(局域网)是指在一个较小的地理范围内(如一个建筑物或一个校园)连接的计算机和网络设备。

WAN(广域网)是指跨越较大地理范围(如城市、国家甚至全球)的计算机网络。

LAN和WAN的主要区别在于覆盖范围、传输速率、成本和复杂性。

二、网络安全问题1. 请列举几种常见的网络安全威胁,并提供相应的解决方案。

解析:常见的网络安全威胁包括:病毒、木马、恶意软件、钓鱼攻击、DDoS攻击等。

解决方案包括:安装防病毒软件、定期更新操作系统和软件、使用安全的网络连接、加强用户安全教育等。

2. 如何保护公司内部网络免受外部攻击?解析:保护公司内部网络免受外部攻击的措施包括:设置防火墙规则、限制外部访问、使用VPN技术、定期进行安全检查、培训员工网络安全意识等。

如何进行网络管理:步骤详解随着互联网的普及和发展,网络已经成为了人们生活中不可或缺的一部分。

而对于企业和组织来说,网络更是其信息化和数字化发展的基石。

因此,有效的网络管理变得至关重要。

本文将详细介绍如何进行网络管理的步骤,以帮助读者更好地掌握网络管理的方法和技巧。

1. 了解网络基础架构首先,了解网络基础架构是进行网络管理的基础。

这包括网络拓扑结构、网络设备、网络协议等方面的知识。

只有对网络的基本构成和运作方式有清晰的认识,才能更好地进行网络管理工作。

2. 制定网络管理方案在进行网络管理之前,需要先制定一个详细的网络管理方案。

这个方案应包括网络配置管理、安全策略制定、性能管理、故障处理等内容。

通过制定明确的管理方案,可以为网络管理工作提供指导和依据。

3. 进行网络规划和设计网络规划和设计是网络管理的重要一环。

在网络规划和设计阶段,需要考虑网络的拓扑结构、带宽配置、安全机制等方面的问题。

合理的规划和设计能够提高网络的可靠性、安全性和性能,为后续的网络管理工作打下坚实的基础。

4. 配置和安装网络设备网络管理还涉及到配置和安装网络设备的工作。

在这一步骤中,需要确保网络设备的正确连接以及合理的配置。

同时,还要进行网络设备的监控和测试,确保其正常工作。

配置和安装工作的质量对于网络管理的效果具有直接影响,因此需要认真对待。

5. 进行网络监控和维护网络监控和维护是网络管理的核心内容。

通过网络监控,可以实时监测网络的状态和性能,及时发现和解决问题。

网络维护则包括定期的设备检查、软件更新、安全漏洞修复等工作。

只有保持网络的稳定性和安全性,才能够顺利进行网络管理。

6. 网络安全管理网络安全是网络管理中至关重要的一部分。

进行网络安全管理时,需要制定严格的安全策略,并采取相应的安全措施。

这包括防火墙的设置、数据加密、访问权限控制等方面的工作。

网络安全管理的好坏直接关系到企业或组织的信息安全,在网络管理中必须予以足够的重视。

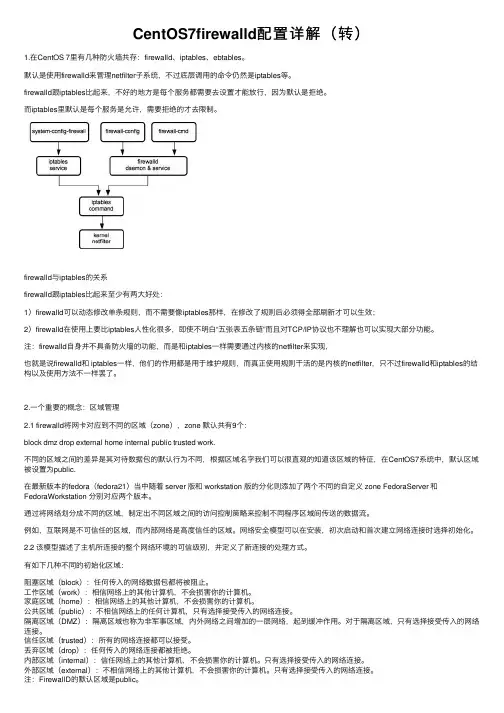

CentOS7firewalld配置详解(转)1.在CentOS 7⾥有⼏种防⽕墙共存:firewalld、iptables、ebtables。

默认是使⽤firewalld来管理netfilter⼦系统,不过底层调⽤的命令仍然是iptables等。

firewalld跟iptables⽐起来,不好的地⽅是每个服务都需要去设置才能放⾏,因为默认是拒绝。

⽽iptables⾥默认是每个服务是允许,需要拒绝的才去限制。

firewalld与iptables的关系firewalld跟iptables⽐起来⾄少有两⼤好处:1)firewalld可以动态修改单条规则,⽽不需要像iptables那样,在修改了规则后必须得全部刷新才可以⽣效;2)firewalld在使⽤上要⽐iptables⼈性化很多,即使不明⽩“五张表五条链”⽽且对TCP/IP协议也不理解也可以实现⼤部分功能。

注:firewalld⾃⾝并不具备防⽕墙的功能,⽽是和iptables⼀样需要通过内核的netfilter来实现,也就是说firewalld和 iptables⼀样,他们的作⽤都是⽤于维护规则,⽽真正使⽤规则⼲活的是内核的netfilter,只不过firewalld和iptables的结构以及使⽤⽅法不⼀样罢了。

2.⼀个重要的概念:区域管理2.1 firewalld将⽹卡对应到不同的区域(zone),zone 默认共有9个:block dmz drop external home internal public trusted work.不同的区域之间的差异是其对待数据包的默认⾏为不同,根据区域名字我们可以很直观的知道该区域的特征,在CentOS7系统中,默认区域被设置为public.在最新版本的fedora(fedora21)当中随着 server 版和 workstation 版的分化则添加了两个不同的⾃定义 zone FedoraServer 和FedoraWorkstation 分别对应两个版本。

2024年软件资格考试网络管理员(基础知识、应用技术)合卷(初级)自测试卷(答案在后面)一、基础知识(客观选择题,75题,每题1分,共75分)1、题干:以下关于IP地址的说法中,正确的是:A、IP地址分为A、B、C、D、E五类,其中D类地址用于组播,E类地址为保留地址。

B、IPv4地址长度为32位,通常以点分十进制形式表示,如192.168.1.1。

C、IPv6地址长度为128位,通常以冒号分隔的八组十六进制数字表示,如2001:0db8:85a3:0000:0000:8a2e:0370:7334。

D、IP地址的子网掩码用于将网络地址和主机地址分隔开来。

2、题干:在计算机网络中,以下哪个设备主要用于将不同协议的网络连接起来?A、路由器B、交换机C、防火墙D、网桥3、以下关于TCP/IP模型四层结构中,哪一层负责建立、管理、终止网络连接?A. 应用层B. 网络层C. 数据链路层D. 传输层4、以下关于IP地址的分类,哪一种IP地址类型适用于大型网络?A. A类IP地址B. B类IP地址C. C类IP地址D. D类IP地址5、以下关于IP地址的说法中,正确的是:A. IP地址是由32位二进制数组成的,分为A、B、C、D、E五类B. IP地址由网络地址和主机地址两部分组成,其中网络地址是主机地址的前缀C. IP地址的子网掩码决定了IP地址的网络部分和主机部分的长度D. 以上都是6、以下关于TCP/IP协议栈的说法中,不正确的是:A. TCP/IP协议栈由四层组成,分别是应用层、传输层、网络层和数据链路层B. IP协议工作在网络层,主要负责数据包的路由和转发C. TCP协议工作在传输层,负责建立和维护连接,确保数据传输的可靠性D. UDP协议工作在传输层,提供无连接的服务,不保证数据传输的可靠性7、在计算机网络中,OSI模型的哪一层主要负责处理数据传输的可靠性问题?A. 物理层B. 数据链路层C. 网络层D. 传输层8、以下哪项不属于TCP/IP协议栈中的核心协议?A. IPB. TCPC. UDPD. HTTP9、在TCP/IP协议族中,负责将网络层的数据包从源主机传输到目的主机的协议是:A. IP协议B. TCP协议C. UDP协议D. HTTP协议11、以下关于TCP/IP协议栈各层功能的描述,错误的是()A. 网络层负责处理数据包的路由和寻址B. 传输层负责提供端到端的数据传输服务C. 应用层负责处理用户的应用程序与网络之间的交互D. 数据链路层负责处理网络设备之间的帧传输13、在TCP/IP网络模型中,负责处理网络层到传输层的数据传输和错误恢复的协议是?A. IP协议B. TCP协议C. UDP协议D. HTTP协议15、在TCP/IP协议族中,负责将数据从源主机传输到目的主机的是哪个协议?A. IP协议B. TCP协议C. UDP协议D. HTTP协议17、题干:在计算机网络中,下列哪项不是网络拓扑结构?A. 星型拓扑B. 环型拓扑C. 网状拓扑D. 网状网络19、在TCP/IP协议族中,负责在网络层提供无连接数据传输服务的协议是:A. TCPB. UDPC. IPD. HTTP21、题目:在计算机网络中,OSI模型的哪一层负责数据的传输和路由?A. 物理层B. 数据链路层C. 网络层D. 传输层23、以下哪个协议主要用于网络设备的配置和管理?A. TCP/IPB. HTTPC. SMTPD. SSH25、以下关于TCP/IP协议族的描述中,哪项是错误的?A. TCP/IP协议族是一个开放的网络协议标准,适用于多种不同的网络技术B. IP协议负责数据包的路由和寻址C. TCP协议提供面向连接的服务,保证数据的可靠传输D. UDP协议提供无连接的服务,但不保证数据传输的可靠性27、以下关于网络拓扑结构的描述,错误的是:A. 星型拓扑结构具有良好的故障诊断和隔离能力B. 环型拓扑结构中,任何一个节点的故障都会导致整个网络的瘫痪C. 网状拓扑结构具有较高的可靠性和容错能力D. 总线型拓扑结构易于实现,但扩展性较差29、在计算机网络中,下列哪项技术不属于数据传输介质?A. 双绞线B. 同轴电缆C. 光纤D. 无线传输31、网络管理员在进行IP地址规划时,以下哪种IP地址范围属于私有IP地址范围?A. 10.0.0.1 - 10.255.255.254B. 172.16.0.1 - 172.31.255.254C. 192.168.0.1 - 192.168.255.254D. 以上都是33、在TCP/IP协议族中,以下哪个协议负责在网络层进行路由选择?A. IP协议B. ARP协议C. ICMP协议D. DNS协议35、在计算机网络中,以下哪个协议负责在传输过程中对数据进行分段和重组?A. TCP(传输控制协议)B. IP(互联网协议)C. UDP(用户数据报协议)D. SMTP(简单邮件传输协议)37、以下关于IP地址的说法正确的是()A. 一个IP地址分为A、B、C、D、E五类,其中A类地址范围是0.0.0.0到127.255.255.255B. IP地址分为网络地址和主机地址两部分,网络地址用于识别网络,主机地址用于识别主机C. 每个IP地址由32位二进制数组成,分为4个8位的字节D. IP地址的版本号为4,表示它是一个32位的地址39、题目:在OSI七层模型中,负责处理数据传输的层是()A. 物理层B. 数据链路层C. 网络层D. 应用层41、在TCP/IP协议族中,负责在传输层建立端到端连接的协议是:A. IPB. TCPC. UDPD. HTTP43、以下哪个选项不属于网络拓扑结构类型?A. 星型拓扑B. 环型拓扑C. 树型拓扑D. 网状拓扑E. 点对点拓扑45、题干:在计算机网络中,以下哪项不是物理层的主要功能?A. 数据传输B. 指示信号C. 指令解释D. 负载分配47、在TCP/IP协议族中,负责将数据从源主机传输到目的主机的主要协议是:A. IP协议B. TCP协议C. UDP协议D. HTTP协议49、在TCP/IP协议族中,用于传输文件、电子邮件等的协议是:B. FTPC. SMTPD. DNS51、题干:以下关于TCP/IP协议族的描述中,错误的是()A. TCP/IP协议族由TCP、IP、UDP等协议组成B. IP协议负责数据包的路由和寻址C. TCP协议提供面向连接的、可靠的数据传输服务D. UDP协议提供无连接的数据传输服务,但不可靠53、以下关于IP地址的说法中,错误的是()。

操作系统安全配置管理办法操作系统安全配置管理是指对操作系统进行安全配置和管理的一种方法。

它包括以下几个方面的内容:1. 认识操作系统的安全特性:了解操作系统的安全特性和功能,包括访问控制、身份认证、文件权限、日志审计等。

2. 设置安全策略:根据实际需求和安全需求,制定操作系统的安全策略,包括密码策略、访问控制策略、文件权限策略等。

3. 配置用户权限:根据实际需求和用户角色,配置不同用户的权限,限制普通用户的访问权限,确保只有授权用户才能进行敏感操作。

4. 更新操作系统和补丁:及时更新操作系统和相关软件的补丁,修复已知的安全漏洞,提高系统的安全性。

5. 安全审计和日志管理:开启操作系统的安全审计功能,记录用户的操作行为和系统事件,定期查看和分析安全日志,及时发现安全问题。

6. 维护权限分离:将管理员和普通用户的权限进行分离,并严格控制管理员的权限使用,避免滥用权限导致的安全问题。

7. 防止未经授权的访问:设置防火墙、入侵检测系统等安全设备,防止未经授权的访问和攻击,保护系统的安全。

8. 定期备份和恢复:定期对操作系统进行备份,并确保备份数据的可靠性,以便在系统遭受攻击或故障时及时恢复。

9. 培训和教育:进行操作系统安全相关的培训和教育,提高用户的安全意识和安全操作能力。

10. 安全风险管理:对操作系统的安全风险进行评估和管理,及时处理和修复安全漏洞,降低系统的安全风险。

总体来说,操作系统安全配置管理是一个综合的工作,需要结合实际需求和安全风险进行具体的配置和管理。

同时,也需要定期对系统进行安全检查和审计,以确保系统的安全性。

操作系统安全配置管理办法(二)操作系统安全配置管理是保护计算机系统免受未经授权的访问、数据泄露、病毒和恶意软件等威胁的一种有效方法。

好的安全配置管理可以大大减少潜在的安全风险和漏洞。

下面将介绍一些常用的操作系统安全配置管理办法。

一、安全意识培训安全意识培训是操作系统安全的第一步。

IT行业运维操作手册指南第1章系统概述与基础设施 (5)1.1 系统架构简介 (5)1.1.1 系统架构层次 (5)1.1.2 系统架构模式 (5)1.2 基础设施配置 (5)1.2.1 服务器配置 (5)1.2.2 存储配置 (6)1.2.3 网络设备配置 (6)1.3 网络规划与布局 (6)1.3.1 网络拓扑结构 (6)1.3.2 IP地址规划 (6)1.3.3 虚拟局域网(VLAN)划分 (6)1.3.4 负载均衡 (6)1.4 设备选型与采购 (6)1.4.1 设备选型原则 (7)1.4.2 设备采购流程 (7)第2章操作系统安装与配置 (7)2.1 操作系统选择与安装 (7)2.1.1 选择操作系统 (7)2.1.2 安装操作系统 (7)2.2 系统基本设置 (8)2.2.1 网络设置 (8)2.2.2 系统更新 (8)2.2.3 安全设置 (8)2.3 系统优化与调整 (8)2.3.1 系统功能优化 (8)2.3.2 磁盘优化 (8)2.4 系统备份与恢复 (8)2.4.1 系统备份 (8)2.4.2 系统恢复 (9)第3章网络设备管理与维护 (9)3.1 交换机与路由器配置 (9)3.1.1 交换机配置 (9)3.1.2 路由器配置 (9)3.2 防火墙与VPN设置 (10)3.2.1 防火墙配置 (10)3.2.2 VPN设置 (10)3.3 网络监控与故障排查 (10)3.3.1 网络监控 (10)3.3.2 故障排查 (11)3.4 无线网络部署与管理 (11)3.4.2 无线网络管理 (11)第4章服务器运维管理 (12)4.1 服务器硬件维护 (12)4.1.1 服务器硬件检查 (12)4.1.2 服务器硬件清洁 (12)4.1.3 服务器硬件更换与升级 (12)4.2 服务器系统安装与升级 (12)4.2.1 服务器系统安装 (12)4.2.2 服务器系统优化 (12)4.2.3 服务器系统升级 (12)4.3 服务器功能监控与优化 (12)4.3.1 服务器功能监控 (12)4.3.2 服务器功能分析 (12)4.3.3 服务器功能优化 (12)4.4 虚拟化技术应用 (13)4.4.1 虚拟化平台选型与部署 (13)4.4.2 虚拟机管理 (13)4.4.3 虚拟化资源监控与优化 (13)4.4.4 虚拟化安全策略 (13)第5章数据库管理 (13)5.1 数据库安装与配置 (13)5.1.1 安装环境准备 (13)5.1.2 数据库安装 (13)5.1.3 数据库配置 (13)5.1.4 数据库启停操作 (13)5.2 数据库备份与恢复 (14)5.2.1 备份策略 (14)5.2.2 备份操作 (14)5.2.3 恢复操作 (14)5.2.4 备份验证 (14)5.3 数据库功能优化 (14)5.3.1 SQL优化 (14)5.3.2 数据库参数优化 (14)5.3.3 硬件优化 (14)5.3.4 数据库维护 (14)5.4 数据库安全策略 (14)5.4.1 访问控制 (14)5.4.2 加密策略 (14)5.4.3 安全审计 (15)5.4.4 备份加密 (15)第6章应用部署与维护 (15)6.1 应用服务器部署 (15)6.1.1 服务器选型与规划 (15)6.1.3 应用服务器配置 (15)6.1.4 应用服务器集群部署 (15)6.2 应用程序安装与配置 (15)6.2.1 应用程序安装 (15)6.2.2 应用程序配置 (15)6.2.3 应用程序调试与优化 (15)6.3 应用功能监控与优化 (16)6.3.1 功能监控工具部署 (16)6.3.2 功能监控指标设置 (16)6.3.3 功能分析及优化 (16)6.4 应用安全防护 (16)6.4.1 系统安全设置 (16)6.4.2 应用程序安全防护 (16)6.4.3 数据安全保护 (16)6.4.4 网络安全策略 (16)第7章系统安全防护 (16)7.1 系统安全策略制定 (16)7.1.1 确定安全目标 (16)7.1.2 分析安全风险 (16)7.1.3 制定安全策略 (17)7.2 防病毒软件部署与更新 (17)7.2.1 选择合适的防病毒软件 (17)7.2.2 部署防病毒软件 (17)7.2.3 定期更新病毒库 (17)7.3 安全漏洞扫描与修复 (17)7.3.1 定期进行安全漏洞扫描 (17)7.3.2 分析漏洞扫描结果 (17)7.3.3 修复安全漏洞 (17)7.4 网络安全事件应急处理 (17)7.4.1 制定应急预案 (17)7.4.2 建立应急响应团队 (18)7.4.3 监测网络安全事件 (18)7.4.4 应急处理流程 (18)第8章灾难恢复与备份策略 (18)8.1 灾难恢复计划制定 (18)8.1.1 确定灾难恢复目标 (18)8.1.2 分析业务影响 (18)8.1.3 设计灾难恢复架构 (18)8.1.4 制定具体恢复措施 (18)8.1.5 审核与更新 (18)8.2 数据备份方案设计 (19)8.2.1 备份类型选择 (19)8.2.2 备份频率设置 (19)8.2.4 备份加密与安全 (19)8.3 备份设备选型与部署 (19)8.3.1 备份设备选型 (19)8.3.2 设备功能评估 (19)8.3.3 设备部署与配置 (19)8.3.4 监控与维护 (19)8.4 灾难恢复演练与评估 (19)8.4.1 制定演练计划 (19)8.4.2 演练实施 (19)8.4.3 演练总结与评估 (19)8.4.4 持续改进 (19)第9章 IT服务管理 (20)9.1 ITIL框架简介 (20)9.1.1 ITIL的核心概念 (20)9.1.2 ITIL的实施原则 (20)9.2 服务台与事件管理 (20)9.2.1 服务台 (20)9.2.2 事件管理 (20)9.3 变更管理与配置管理 (21)9.3.1 变更管理 (21)9.3.2 配置管理 (21)9.4 IT运维流程优化 (21)9.4.1 流程优化方法 (21)9.4.2 流程优化实施 (21)第10章运维团队建设与管理 (22)10.1 运维团队组织架构 (22)10.1.1 团队层级划分 (22)10.1.2 岗位职责划分 (22)10.2 运维人员技能培训 (22)10.2.1 基础技能培训 (22)10.2.2 专业技能培训 (22)10.2.3 软技能培训 (22)10.3 运维工作流程制定 (23)10.3.1 变更管理 (23)10.3.2 事件管理 (23)10.3.3 发布管理 (23)10.4 运维绩效评估与改进 (23)10.4.1 绩效指标设置 (23)10.4.2 绩效评估方法 (23)10.4.3 绩效改进措施 (24)第1章系统概述与基础设施1.1 系统架构简介本章主要对IT行业运维操作手册指南所涉及的系统架构进行简要介绍。

2025年软件资格考试信息系统运行管理员(基础知识、应用技术)合卷(初级)自测试题(答案在后面)一、基础知识(客观选择题,75题,每题1分,共75分)1、什么是信息系统?A、信息系统是一种由人员、数据、程序和设备组合而成的集合体,用以处理数据、产生信息,并对信息的需求做出反应。

B、信息系统是一个硬件和软件结合的系统,用于处理和存储数据。

C、信息系统是在信息技术的支撑下,实现信息采集、处理、存储、检索、分析和展示的过程。

D、信息系统是指在电子技术基础上,经过合理组织和配置硬件与软件资源的整体应用系统。

2、在信息系统运行管理中,什么是信息安全?A、信息安全是指保障信息系统的硬件、软件、基础设施不遭受破坏或丢失等信息风险的管理活动。

B、信息安全是指通过安全的手段对信息系统的数据进行必要的保护,防止未授权的访问、篡改和泄露。

C、信息安全是指通过对信息系统进行安全设计、实施和维护,以防止未授权的使用和保护系统不受损害。

D、信息安全是指保证信息系统的保密性、完整性和可用性。

3、以下哪个选项是软件的版本号?4、在多线程编程中,以下哪个术语描述了多个线程共享数据的行为?5.以下哪个不是操作系统的主要功能?A. 进程管理B. 文件管理C. 内存管理D. 设备管理6.在操作系统中,下列哪个文件类型通常用于存储用户文档?A. .exeB. .docxC. .txtD. .sys7、计算机系统的基本组成包括哪几个部分?8、什么是网络互连设备?它的主要功能是什么?9.数据备份与恢复在信息系统运行中,数据备份与恢复是一项至关重要的任务。

以下是关于数据备份与恢复的几个关键点:a)数据备份的频率取决于数据的重要性和变化速度。

b)全量备份是指备份数据库中所有选定的数据,而不考虑数据的更改。

c)增量备份仅备份自上次备份以来发生变化的数据。

d)差异备份备份自上次全量备份以来发生变化的所有数据。

e)在进行数据恢复时,应首先尝试使用增量备份,然后是差异备份,最后才是全量备份。

Centos7系统配置上的变化(二)网络管理基础上篇简单介绍了CentOS 7 在服务和网络方面的一点变化,先前很多烂熟于心的操作指令已经不适用了,不管是否习惯,总要接受、熟悉这些变化。

写上篇的时候还没有最小安装的ISO(CentOS-7.0-1406-x86_64-Minimal.iso),后来安装了首先发现ifconfig、netstat、route、arp都没有了,在哪儿呢?[iyunv@centos7 ~]# yum search ifconfig......======================== Matched: ifconfig=========================net-tools.x86_64 : Basic networking tools[iyunv@centos7 ~]#哦,最小安装默认没有包含这些老工具,如果非用不可,就yum install net-tools 吧,但我就是要看看不用它们我们怎么来管理网络。

我们将要用到的是ip指令,ss指令和NetworkManager的两个工具nmtui,nmcli。

老实说,这几个工具更加强大了,但还真不太容易习惯呢。

一、ip ss指令替代ifconfig route arp netstat1、ip 指令入门ip [ OPTIONS ] OBJECT { COMMAND | help }OBJECT 和COMMAND可以简写到一个字母ip help 可以查到OBJECT列表和OPTIONS,简写ip hip help 查看针对该OBJECT的帮助,比如ip addr help,简写ip a hip addr 查看网络接口地址,简写ip a查看网络接口地址,替代ifconfig:[iyunv@centos7 ~]# ip addr1: lo: mtu 65536 qdisc noqueue state UNKNOWNlink/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 inet 127.0.0.1/8 scope host lovalid_lft forever preferred_lft foreverinet6 ::1/128 scope hostvalid_lft forever preferred_lft forever2: enp0s3: mtu 1500 qdisc pfifo_fast state UP qlen 1000 link/ether 08:00:27:15:35:d2 brd ff:ff:ff:ff:ff:ffinet 192.168.150.110/24 brd 192.168.150.255 scope global enp0s3valid_lft forever preferred_lft foreverinet6 fe80::a00:27ff:fe15:35d2/64 scope linkvalid_lft forever preferred_lft forever[iyunv@centos7 ~]#网络接口统计信息[iyunv@centos7 ~]# ip -s link1: lo: mtu 65536 qdisc noqueue state UNKNOWN mode DEFAULTlink/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 RX: bytes packets errors dropped overrun mcast0 0 0 0 0 0 TX: bytes packets errors dropped carrier collsns0 0 0 0 0 02: enp0s3: mtu 1500 qdisc pfifo_fast state UP mode DEFAULT qlen 1000link/ether 08:00:27:15:35:d2 brd ff:ff:ff:ff:ff:ffRX: bytes packets errors dropped overrun mcast 8135366 131454 0 0 0 456 TX: bytes packets errors dropped carrier collsns 646297 2441 0 0 0 02、ip route显示和设定路由显示路由表[iyunv@centos7 ~]# ip route show default via 192.168.150.254 dev enp0s3 proto static metric 1024192.168.150.0/24 dev enp0s3 proto kernel scope link src 192.168.150.110太难看了,格式化一下(显示的是默认网关和局域网路由,两行的内容没有共通性):[iyunv@centos7 tmp]# ip route show|column -tdefault via 192.168.150.254 devenp0s3 proto static metric 1024192.168.150.0/24 dev enp0s3 protokernel scope link src 192.168.150.110添加静态路由[iyunv@centos7 ~]# ip route add10.15.150.0/24 via 192.168.150.253 dev enp0s3[iyunv@centos7 ~]#[iyunv@centos7 ~]# ip route show|column -tdefault via 192.168.150.254 devenp0s3 proto static metric 102410.15.150.0/24 via 192.168.150.253 devenp0s3 proto static metric 1192.168.150.0/24 dev enp0s3 protokernel scope link src 192.168.150.110 [iyunv@centos7 ~]#[iyunv@centos7 ~]# ping 10.15.150.1PING 10.15.150.1 (10.15.150.1) 56(84) bytes of data.64 bytes from 10.15.150.1: icmp_seq=1 ttl=63 time=1.77ms64 bytes from 10.15.150.1: icmp_seq=1 ttl=63 time=1.08ms64 bytes from 10.15.150.1: icmp_seq=1 ttl=63 time=1.57ms^C删除静态路由只需要把add 替换成del,或者更简单的只写目标网络[iyunv@centos7 ~]# ip route del 10.15.150.0/24#修改于2014-10-8 = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = =3、设置永久的静态路由ip route 指令对路由的修改不能保存,重启就没了。

把ip route 指令写到/etc/rc.local 也是徒劳的。

RHEL7官网文档没有提到/etc/sysconfig/static-routes,经测试此文件已经无效;/etc/sysconfig/network 配置文件仅仅可以提供全局默认网关,语法同Centos6 一样:GATEWAY= ;永久静态路由需要写到/etc/sysconfig/network-scripts/route-interface 文件中,比如添加两条静态路由:[iyunv@centos7 ~]#echo'10.15.150.0/24 via 192.168.150.253 dev enp0s3' >/etc/sysconfig/network-scripts/route-enp0s3[iyunv@centos7 ~]#echo '10.25.250.0/24 via192.168.150.253 dev enp0s3' >>/etc/sysconfig/network-scripts/route-enp0s3 注意第二条指令的重定向符号是>> 。

重启计算机、或者重新启用设备enp0s3才能生效(指令:nmcli dev connect enp0s3 )。

如果要清除永久静态路由,可以删除ifcfg-enp0s3文件或者注释掉文件里的相应静态路由条目,重启计算机。

想要让修改后的静态路由立即生效,只能用ip route del 手工删除静态路由条目。

实验的过程中出现两个奇怪的现象:1)有时候路由生效了但是在ip route show 却没有显示,重启计算机后是肯定显示的,原因暂时不明。

2)存在多个网卡时,默认路由似乎是随机经由某个网卡设备。

检查了所有连接配置文件后发现,第一网卡的默认连接配置文件ifcfg-eth0 设置了GATEWAY0(此设置会覆盖/etc/sysconfig/network 定义的全局默认网关),第二网卡的连接配置文件ifcfg-eth1 使用的是dhcp,会在启动时也分配默认网关,两个默认网关让计算机糊涂了。

这是在测试系统里经常发生的现象,生产系统一般不会让网卡用dhcp,或者即使是用了也会仔细分配默认网关防止冲突。

其他需要注意的:1)连接配置文件ifcfg-* 里可以设置多个GATEWAY,一般第一个是GATEWAY0,然后GATEWAY1, GATEWAY2... ,尾号最大的有效;2)如果必须在/etc/sysconfig/network 文件定义全局网关,连接配置文件ifcfg-* 就不要设置GATEWAY了,dhcp 的连接要注意dhcp服务器不要定义默认网关。

3)ifcfg-enp0s3 文件改名为ifcfg-eth0 后,route-enp0s3 文件也要改名为route-eth0。

#修改于2014-10-8 = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = = =4、用ip neighbour 代替arp -n[iyunv@centos7 ~]# ip nei192.168.150.254 dev enp0s3 lladdr b8:a3:86:37:bd:f8 STALE192.168.150.100 dev enp0s3 lladdr 90:b1:1c:94:a1:20 DELAY192.168.150.253 dev enp0s3 lladdr 00:09:0f:85:86:b9STALE可以用ip nei add 添加静态arp 条目,ip nei delete 删除静态arp条目,见/lidp/archive/2009/12/02/1697480.ht ml5、用ss 代替netstat对应netstat -ant[iyunv@centos7 ~]# ss -antState Recv-Q Send-Q Local Address:Port Peer Address:PortLISTEN 0 100 127.0.0.1:25*:*LISTEN 0 128 *:22*:*ESTAB 0 0 192.168.150.110:22 192.168.150.100:53233LISTEN 0100 ::1:25 :::* LISTEN 0128 :::22 :::*对应netstat -antp[iyunv@centos7 tmp]# ss -antpState Recv-Q Send-Q Local Address:Port Peer Address:PortLISTEN 0 100 127.0.0.1:25 *:*users:(('master',1817,13))LISTEN 0 128 *:22 *:*users:(('sshd',1288,3))ESTAB 0 0 192.168.150.110:22 192.168.150.100:59413users:(('sshd',2299,3))LISTEN 0100 ::1:25 : ::*users:(('master',1817,14))LISTEN 0128 :::22 : ::*users:(('sshd',1288,4))[iyunv@centos7 tmp]#看着真的很别扭,不管多宽的终端屏,users:部分都会折到下一行,其实是在一行的。