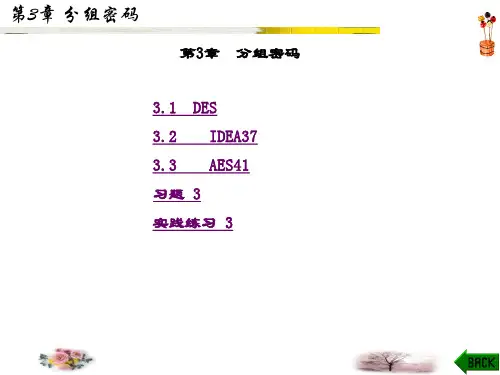

第3章 密码技术应用实验

- 格式:pdf

- 大小:1.32 MB

- 文档页数:32

密码学理论与实践的研究与应用一、密码学概述密码学是指研究如何保护通信过程中信息安全的学科,密码学的基本目标是通过加密技术,使得信息不被未经授权的人读取、修改、删除或伪造。

密码学目前已成为现代安全领域中的重要支柱和基石,具有广泛的理论研究与应用领域。

二、密码学理论1、对称加密算法对称加密算法又称为共享密钥加密算法,它采用相同的密钥进行加密和解密,加密效率高,但存在密钥通信问题和密钥安全问题。

2、非对称加密算法非对称加密算法又称为公钥加密算法,它有两个密钥,一个公钥和一个私钥,加密和解密使用不同的密钥。

非对称加密算法使用广泛,具有更好的安全性。

3、哈希算法哈希算法是用于数据完整性验证的算法,将任意长度的消息输入,经过哈希函数压缩成指定长度的输出。

它常用于数字签名、完整性检查和密码存储中。

三、密码学实践密码学实践是指在密码学理论的基础上,应用到实际情况中的安全通信和数据保护中,主要包括以下几个方面:1、数据加密数据加密是密码学的一个主要应用领域,它通过使用不同的加密算法,对敏感数据进行加密保护,防止数据被窃取、篡改或泄露。

2、数字签名数字签名是用来保护数字信息(如电子邮件、文档等)的安全性和完整性。

它采用非对称加密算法和哈希算法,用于验证信息的来源、完整性和不可否认性。

3、SSL/TLS协议SSL/TLS协议是用于网络安全的重要协议,它通过使用对称加密算法和非对称加密算法,对网络通信进行加密保护,防止数据被窃取、篡改和僵持攻击。

四、密码学应用案例1、PGP加密邮件PGP(Pretty Good Privacy)是一种常用的加密邮件的工具,它采用非对称加密算法和哈希算法,对邮件内容进行加密保护和数字签名,保护用户的隐私和数据完整性。

2、HTTPS安全通信HTTPS(Hypertext Transfer Protocol Secure)协议是用于保护网络通信安全的重要协议,它利用SSL/TLS协议对网络通信进行加密保护,确保网站的安全性和用户的隐私。

《应用密码学》实验应用密码学实验实验名称应用密码学实验课程名称应用密码学课程号学院(系) 理学院数学系专业信息与计算科学班级信计1班学生姓名小曾学号成绩:一、实验目的1.熟悉密码学的相关知识2.练习将密码学理论知识与matlab编程结合起来二、实验内容1.设明文消息为china,试用凯撒密码对其进行加密,然后在进行解密。

2.ElGamal公钥密码算法设p=2579,a=2,a为模p 的本原元,用户B选择x=765作为自己的私钥。

用户A想要将消息m=1299传送给用户B 进行加密和解密运算3.移位操作设x为任意二进制数(1)x<<n表示x向左移n位,右边空出的n位用0填充;(2)x>>n表示x向右移n位,左边空出的n位用0填充;(3)设X是一个字(字长为ω),0?n<ω是一个整数,定义X<<<n=(X<<n)?(X>>ω-n),即:<<<是ω为循环左移位操作。

4.DSA数字签名算法假设素数q=23,p=47,并取h=17,用户A选择了x=10作为自己签名的私钥和签名随机数k=19来对消息M进行签名,消息M的散列吗H(M)=15,计算消息M的签名以及签名验证。

三、实验原理1. 凯撒密码的原理:EEZZEmmkmMkK,,,,,,{:,()(mod26)|,}加密变换, 2626KDDZZDcckcCkK,,,,,,{:,()(mod26)|,} 解密变换, 2626KZ 解密后再把中的元素转换为英文字母 262.ElGamal公钥密码的原理:* (1)选取一个大素数p,是p的一个本原元。

随机生成整数x, a,Zpxy,amodp 计算以(p,a,y)作为公钥,x作为秘密密钥(2)加密:明文m<p选择一个整数k,2<=k<=p-2 计算 xc1,amodpkc2,m,ymodp密文以(c1,c2)发送给B(2)解密x,1 m,c2,(c1)modp3.移位操作设x为任意二进制数(1)x<<n表示x向左移n位,右边空出的n位用0填充; (2)x>>n表示x向右移n位,左边空出的n位用0填充; (3)设X是一个字(字长为ω),0?n<ω是一个整数,定义X<<<n=(X<<n)?(X>>ω-n),即:<<<是ω为循环左移位操作。

一、实验目的1. 了解密码破解的基本原理和方法。

2. 熟悉常用密码破解工具的使用。

3. 培养网络安全意识和实际操作能力。

二、实验原理密码破解是指通过特定的技术手段,获取密码的过程。

常见的密码破解方法有字典破解、暴力破解、彩虹表破解等。

本实验主要介绍字典破解和暴力破解两种方法。

1. 字典破解:通过构建一个包含可能密码的字典文件,逐个尝试字典中的密码,直到找到正确的密码。

2. 暴力破解:通过穷举法,遍历所有可能的密码组合,直到找到正确的密码。

三、实验环境1. 操作系统:Windows 102. 软件工具:John the Ripper、Hydra、字典生成器、pwdump7等。

四、实验步骤1. 准备实验环境,安装并配置相关软件工具。

2. 创建一个简单的密码文件,用于实验。

3. 使用字典破解方法尝试破解密码。

(1)使用John the Ripper生成一个包含常见密码的字典文件。

(2)将密码文件和字典文件导入John the Ripper,开始破解。

4. 使用暴力破解方法尝试破解密码。

(1)使用Hydra进行暴力破解。

(2)设置破解参数,如用户名、密码类型、字典文件等。

(3)启动Hydra进行破解。

5. 分析实验结果,总结实验经验。

五、实验结果与分析1. 字典破解实验结果:在实验中,我们使用John the Ripper对密码文件进行了字典破解。

经过一段时间,成功破解了密码。

实验结果表明,字典破解方法在破解常见密码时具有较高的效率。

2. 暴力破解实验结果:在实验中,我们使用Hydra对密码文件进行了暴力破解。

经过较长时间,成功破解了密码。

实验结果表明,暴力破解方法在破解简单密码时较为有效,但在破解复杂密码时耗时较长。

六、实验总结1. 了解密码破解的基本原理和方法,提高了网络安全意识。

2. 熟悉常用密码破解工具的使用,为实际工作提供了技术支持。

3. 通过实验,发现字典破解和暴力破解在破解不同类型密码时的优缺点,为实际操作提供了参考。

一、实验目的1. 理解密码设计的基本原理和常用算法。

2. 掌握密码设计的步骤和方法。

3. 培养实际应用密码技术解决实际问题的能力。

二、实验内容1. 密码设计的基本原理2. 常用密码算法(1)对称加密算法(2)非对称加密算法(3)哈希算法3. 密码设计的步骤和方法4. 实际应用案例分析三、实验原理1. 密码设计的基本原理密码设计的主要目的是保证通信过程中的信息安全,防止信息被非法获取、篡改和伪造。

密码设计的基本原理包括:(1)混淆:使密文难以理解,即使获得了密文,也无法得知明文;(2)扩散:使密文中的任何一个小变化都能引起明文对应位置的大变化;(3)不可逆性:加密过程是可逆的,但解密过程是不可逆的。

2. 常用密码算法(1)对称加密算法:加密和解密使用相同的密钥,如DES、AES等;(2)非对称加密算法:加密和解密使用不同的密钥,如RSA、ECC等;(3)哈希算法:将任意长度的数据映射成固定长度的数据,如MD5、SHA-1等。

3. 密码设计的步骤和方法(1)需求分析:明确密码设计的应用场景和安全性要求;(2)选择加密算法:根据需求分析,选择合适的加密算法;(3)密钥管理:设计密钥生成、分发、存储和销毁机制;(4)加密算法实现:根据所选加密算法,编写加密和解密程序;(5)安全性评估:对设计的密码系统进行安全性评估,确保其满足安全要求。

四、实验步骤1. 需求分析:假设本实验应用于电子邮件加密传输,安全性要求高;2. 选择加密算法:选择AES算法作为加密算法,其安全性较高;3. 密钥管理:生成一个256位的AES密钥,并妥善保管;4. 加密算法实现:使用C语言实现AES加密和解密程序;5. 安全性评估:通过测试数据,验证加密和解密程序的正确性。

五、实验结果与分析1. 加密程序实现(1)加密程序:将明文输入加密程序,输出密文;(2)解密程序:将密文输入解密程序,输出明文。

2. 安全性评估通过测试数据,验证加密和解密程序的正确性,结果如下:(1)加密程序:输入明文“Hello World”,输出密文“bN9R0J0X2JZj0ZzQ=”;(2)解密程序:输入密文“bN9R0J0X2JZj0ZzQ=”,输出明文“Hello World”。

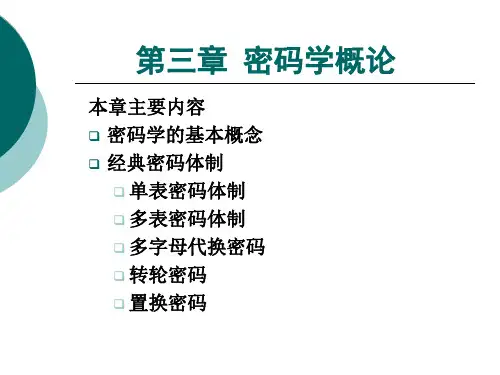

一、实验室名称:网络工程实验室二、实验项目名称:现代密码算法的实现三、实验学时:2学时四、实验原理:现代密码算法的基本原理(DES算法,AES算法);分组密码就是针对一定大小的明文,做加密解密动作。

例如,在DES系统中,每次加密或解密的分组大小均为64位,,对大于64位的明文只要按64位一组进行分割,而对于小于64位的明文只要在后面补0即可。

五、实验目的:目的:掌握现代对称密码算法(DES算法)的原理及用法。

六、实验内容:a)熟悉DES密码算法的基本原理;DES是典型的现代密码算法,遵循Feistal结构,经过IP置乱、16轮不对称变换、32位左右互换和IP逆置乱,输出密文,其中每一轮的变换如下图所示:323228在单轮变换中,F函数是整个DES加密算法的关键部分,起终点有在s盒:F函数一次运算有两个输入数据:一个是32位的中间密文R,另一个是48位的中间子密钥k。

32位的中间密文先经过扩展置换E,即扩增为48位,接着和另一组输入48位的子密钥k做位异或运算,所得的结果,平均分配给8个S 盒。

每个S盒经过非线性的查表运算,将6位输入变换为4位输出,所以经过S变换后,总的输出数据位32位,再经过置换P后,得到本轮的32位输出。

b)分析DES算法;根据Java提供的DES函数进行编程。

七、实验器材(设备、元器件):PC微机一台八、实验步骤:a)使用Java提供的安全算法前必须包含import java.io.*;import java.security.*;import javax.crypto.*;b)掌握密钥的构造KeyGenerator kg=KeyGenerator.getInstance("DESede");kg.init(168);SecretKey k=kg.generateKey( );Java中KeyGenerator类中提供了创建对称密钥的方法。

Java中的类一般使用new 操作符通过构造器创建对象,但KeyGenerator 类不是这样,它预定义了一个静态方法getInstance(),通过它获得KeyGenerator 类型的对象。

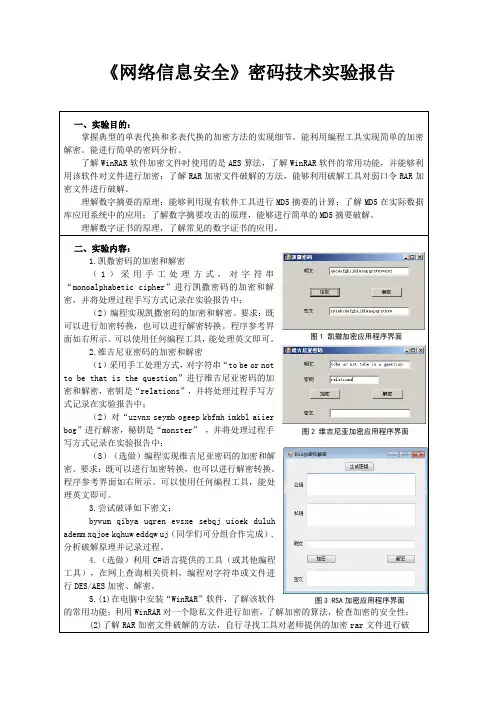

《网络信息安全》密码技术实验报告一、实验目的:掌握典型的单表代换和多表代换的加密方法的实现细节。

能利用编程工具实现简单的加密解密。

能进行简单的密码分析。

了解WinRAR 软件加密文件时使用的是AES 算法,了解WinRAR 软件的常用功能,并能够利用该软件对文件进行加密;了解RAR 加密文件破解的方法,能够利用破解工具对弱口令RAR 加密文件进行破解。

理解数字摘要的原理;能够利用现有软件工具进行MD5摘要的计算;了解MD5在实际数据库应用系统中的应用;了解数字摘要攻击的原理,能够进行简单的MD5摘要破解。

理解数字证书的原理,了解常见的数字证书的应用。

二、实验内容:1.凯撒密码的加密和解密(1)采用手工处理方式,对字符串“monoalphabetic cipher ”进行凯撒密码的加密和解密,并将处理过程手写方式记录在实验报告中;(2)编程实现凯撒密码的加密和解密。

要求:既可以进行加密转换,也可以进行解密转换。

程序参考界面如右所示。

可以使用任何编程工具,能处理英文即可。

2.维吉尼亚密码的加密和解密 (1)采用手工处理方式,对字符串“to be or not to be that is the question ”进行维吉尼亚密码的加密和解密,密钥是“relations ”,并将处理过程手写方式记录在实验报告中;(2)对“uzvnx seymb ogeep kbfmh imkbl aiier bog ”进行解密,秘钥是“monster ” ,并将处理过程手写方式记录在实验报告中;(3)(选做)编程实现维吉尼亚密码的加密和解密。

要求:既可以进行加密转换,也可以进行解密转换。

程序参考界面如右所示。

可以使用任何编程工具,能处理英文即可。

3.尝试破译如下密文:byvum qibya uqren evsxe sebqj uioek duluh ademm xqjoe kqhuw eddqw uj (同学们可分组合作完成),分析破解原理并记录过程。

密码学技术与应用实践密码学是一门关于保障信息安全的技术,它负责设计密码学算法和协议,以保护信息不被未授权的访问、使用或更改。

在密码学技术的发展历程中,经历了从传统密码学到现代密码学的转变,目前已经成为信息安全的重要组成部分。

传统密码学的应用局限性传统密码学是密码学技术的初级阶段,其主要手段是通过单向置换和多项式变换对明文进行加密。

但是,由于字母置换、加法置换等密码方法易被攻击,使得密码学的加密方法不太安全,容易被对手破解。

因此,传统密码学的应用领域受到了很大的限制。

传统密码学主要应用于跨国机构、政府和其他类似的机构间保密通信。

但是,随着计算机技术的不断发展,这种加密算法已经不能满足现代信息保密的需要,因此,现代密码学开始挑战传统密码学。

现代密码学的应用前景现代密码学是密码学技术的高级阶段,它的出现一方面是由于传统密码学算法已经不能适应无线通讯、互联网等新技术发展带来的挑战,另一方面也是由于现代密码学针对密码攻击时机降低后产生的。

现代密码学的基础是复杂的数学运算和数据加密理论。

与传统密码学相比,它更注重保密性、不可预测性和可扩展性。

现代密码学主要涉及到两个方面:加密算法和公钥密码体制。

其中,加密算法包括对明文进行加密、解密和流密码加密;公钥密码体制则是一种具有加密功能的非对称密码机制,用于保护电子商务、信息传输和安全通信等各个领域,公钥密码体制中的RSA算法已经成为了公认的最好的非对称密钥系统。

应用实践方案加密操作可以用来保护下面的决策以及数据处理和通信系统:保护网站安全网络安全是当今所有枚举,尤其是企业必须考虑的问题之一。

Web服务器很容易成为网络攻击的目标。

为了保护Web服务器免受攻击,使用传输层安全性TLS(Transport Layer Security)协议是保护数据和身份的好选择。

保护输血信息保护输血信息是很重要的,传统的方法是使用纸质记录,但是这种方式需要复印和存储,会增加潜在的错误和成本。

一、实验背景随着信息技术的飞速发展,网络安全问题日益突出,加密技术作为保障信息安全的重要手段,在各个领域都得到了广泛应用。

本实验报告旨在通过实际操作,加深对密码学原理和算法的理解,提高加密和解密的能力。

二、实验目的1. 了解密码学的基本概念和分类;2. 掌握DES、AES等常用加密算法的原理和流程;3. 能够运用密码学工具进行加密和解密操作;4. 分析密码破解技术,提高安全意识。

三、实验内容1. 实验一:DES加密算法(1)实验原理DES(Data Encryption Standard)是一种经典的对称加密算法,它采用64位密钥和64位明文,经过16轮加密操作,生成64位密文。

(2)实验步骤① 编写程序实现DES加密算法的加解密功能;② 使用密钥对一段英文文本进行加密和解密;③ 分析加密和解密结果,验证算法的正确性。

2. 实验二:AES加密算法(1)实验原理AES(Advanced Encryption Standard)是一种广泛使用的对称加密算法,它支持128位、192位和256位密钥长度,具有速度快、安全性高等优点。

(2)实验步骤① 编写程序实现AES加密算法的加解密功能;② 使用不同长度的密钥对一段英文文本进行加密和解密;③ 分析加密和解密结果,验证算法的正确性。

3. 实验三:密码破解技术(1)实验原理密码破解技术是指通过尝试各种可能的密钥,来破解加密信息的技术。

常见的密码破解方法有穷举攻击、字典攻击、暴力破解等。

(2)实验步骤① 使用密码破解工具对加密文本进行破解;② 分析破解结果,了解不同破解方法的特点和适用场景;③ 提高安全意识,防范密码破解攻击。

四、实验结果与分析1. 实验一和实验二的结果表明,DES和AES加密算法能够正确地对文本进行加密和解密,验证了算法的正确性。

2. 通过实验三,我们了解到密码破解技术的种类和特点,提高了安全意识。

在实际应用中,应选择合适的加密算法和密钥长度,以提高安全性。

密码学运用与实践

密码学是一门关于保护信息安全和实现安全通信的学科。

它具有广泛的应用和实践,包括以下方面:

1. 保护个人隐私:密码学技术可以用于保护个人的隐私信息,如个人身份证号码、银行账户密码等。

通过加密算法,可以将这些敏感信息转化为乱码,从而只有具有正确密钥的人才能解密并获得原始信息。

2. 网络安全:密码学在网络通信中扮演着重要角色。

例如,SSL/TLS协议使用公钥和对称加密算法来保护网络通信的机密性和完整性。

另外,数字签名可以确保信息的真实性和不可抵赖性,从而防止信息的篡改和伪造。

3. 数据库安全:密码学技术可以用于数据库的安全性保护。

例如,数据库中存储的敏感数据可以通过加密算法进行加密,以防止非授权访问者获取该信息。

4. 数字版权保护:密码学技术可以用于保护数字内容的版权。

数字水印、数字签名和数字版权管理等技术可以保证数字内容和数字证件的真实性和有效性,防止盗版和非法复制。

5. 电子票据与电子支付:密码学技术可以用于保护电子票据和电子支付的安全性。

例如,数字签名和加密可以确保电子票据的真实性和不可篡改性,以及在电子支付过程中保护支付信息的保密性。

6. 无线通信安全:密码学技术在无线通信中起着重要作用,例如,在无线传感器网络中使用密钥协商算法来确保传输的机密性和完整性。

这些只是密码学在实践中的一些应用领域,实际上,密码学在各个领域都有广泛的应用,从保护通信、保护数据到保护身份和保护计算机系统等等。

密码学技术的发展和应用,对于信息安全和社会稳定起着重要的作用。

密码技术应用导言密码技术是保护信息安全的一种重要方式。

它涉及使用密码算法和密码协议来对数据进行加密和解密,以确保数据在传输和存储过程中不被未经授权的人访问。

本文将介绍密码技术的基本原理和常见的应用。

密码技术的基本原理密码技术的基本原理是使用密码算法对数据进行加密和解密。

加密过程将明文转换为密文,解密过程将密文转换回明文。

密码算法通常包括对称密钥算法和非对称密钥算法两种类型。

对称密钥算法对称密钥算法使用相同的密钥进行加密和解密。

加密方将明文和密钥作为输入,产生密文,解密方使用相同的密钥将密文转换回明文。

常见的对称密钥算法有DES、AES等。

对称密钥算法的优点是加密解密速度快,缺点是密钥的分发和管理较为复杂。

为了解决密钥分发和管理的问题,通常使用非对称密钥算法与之配合。

非对称密钥算法非对称密钥算法使用一对密钥,包括公钥和私钥。

公钥用于加密数据,私钥用于解密数据。

加密方将明文和公钥作为输入,产生密文,解密方使用私钥将密文转换回明文。

常见的非对称密钥算法有RSA、DSA等。

非对称密钥算法的优点是密钥的分发和管理相对简单,缺点是加密解密速度较慢。

为了兼顾对称密钥算法和非对称密钥算法的优点,通常采用混合加密方式,即使用非对称密钥算法加密对称密钥,然后使用对称密钥算法加密数据。

密码技术的应用密码技术在信息安全领域有广泛的应用,涵盖了数据保护、身份认证和网络安全等方面。

数据保护数据保护是密码技术的主要应用之一。

通过对数据进行加密,可以确保数据在传输和存储过程中不被未经授权的人访问。

比如,个人电脑上存储的敏感个人信息可以使用加密算法对其进行加密,以防止黑客或病毒窃取。

此外,密码技术还提供了数据完整性检查和数字签名等功能,可以防止数据在传输和存储过程中被篡改。

比如,在网络传输中,可以使用数字签名对数据进行签名,接收方可以验证数字签名来确保数据的完整性和真实性。

身份认证密码技术在身份认证方面也有重要应用。

身份认证是确定用户身份真实性的过程,常见的身份认证方式包括密码认证、指纹识别、面部识别等。