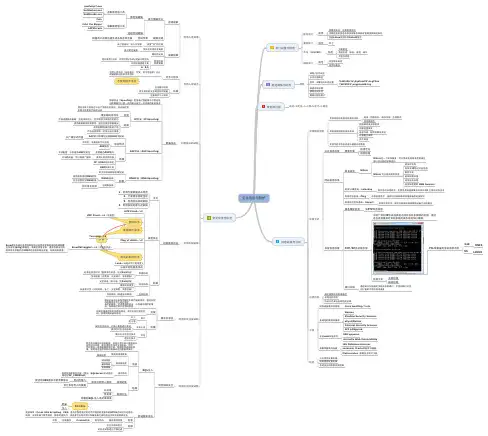

网络安全基础(覃健诚,白中英编著)思维导图

- 格式:xmin

- 大小:6.46 KB

- 文档页数:1

网络安全基础精品管理制度、管理方案、合同、协议、一起学习进步网络安全—网络安全基础一、信息安全管理基础1.1 信息安全概述1.1.1 信息安全面临的主要问题1、人员问题:➢信息安全意识薄弱的员工误操作、误设置造成系统宕机、数据丢失,信息泄漏等问题➢特权人员越权访问,如:系统管理员,应用管理员越权访问、传播敏感数据➢内部员工和即将离职员工窃取企业秘密,尤其是骨干员工流动、集体流动等2、技术问题:➢病毒和黑客攻击越来越多、爆发越来越频繁,直接影响企业正常的业务运作3、法律方面➢网络滥用:员工发表政治言论、访问非法网站➢法制不健全,行业不正当竞争(如:窃取机密,破坏企业的业务服务)1.1.2 信息安全的相对性安全没有100%,完美的健康状态永远也不能达到。

安全工作的目标:将风险降到最低。

第2章计算机病毒及防范技术2.1 计算机病毒介绍2.1.1 计算机病毒定义什么是病毒?医学上的病毒定义:是一类比较原始的、有生命特征的、能够自我复制和在细胞内寄生的非细胞生物。

什么是计算机病毒?计算机病毒通常是指可以自我复制,以及向其他文件传播的程序2.1.2 计算机病毒起源和发展史计算机病毒的来源多种多样,有的是计算机工作人员或业余爱好者为了纯粹寻开心而制造出来的,有的则是软件公司为保护自己的产品被非法拷贝而制造的报复性惩罚“计算机病毒”这一概念是1977年由美国著名科普作家“雷恩”在一部科幻小说《P1的青春》中提出1983年美国计算机安全专家“考因”首次通过实验证明了病毒的可实现性。

1987年世界各地的计算机用户几乎同时发现了形形色色的计算机病毒,如大麻、IBM圣诞树、黑色星期五等等1989年全世界的计算机病毒攻击十分猖獗,其中“米开朗基罗”病毒给许多计算机用户造成极大损失。

、1991年在“海湾战争”中,美军第一次将计算机病毒用于实战1999年 Happy99等完全通过Internet传播的病毒的出现标志着Internet病毒将成为病毒新的增长点。

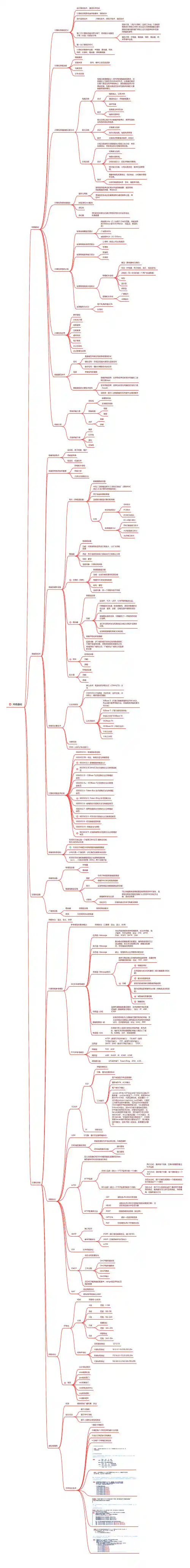

区别管理员账号:定期更换密码定期检查系统是否有多余账号和具有管理员权限的账号检查Linux 系统中的Setuid 程序防范账号后⻔门补丁防范漏洞后⻔门杀毒软件系统检查:服务、进程、端⼝口完整性校验防范⽊木⻢马(rootkit )安全脚本备份⺴⽹网⻚页防篡改防范脚本后⻔门后⻔门设置与防范清除/改写⽇日志⽇日志存放路径%WinDir%\System32\LogFiles \W3SVC1\exyymmdd.log例如:IIS 访问⽇日志位置修改系统⽇日期删除中间⽂文件删除创建的⽤用户清除痕迹清除与防范踩点->定位->⼊入侵->后⻔门->痕迹攻击的过程域名、⺴⽹网络拓扑、操作系统、应⽤用软件相关脆弱性⺫⽬目标系统的信息系统相关资料组织架构及关联组织地理位置细节电话号码、邮件等联系⽅方式近期重⼤大事件员⼯工简历⺫⽬目标系统的组织相关资料其他可能令攻击者感兴趣的任何信息收集哪些信息快速定位信息挖掘搜索引擎公开信息收集Whois 是⼀一个标准服务,可以⽤用来查询域名是否被注册以及注册的详细资料域名所有者域名及IP 地址对应信息联系⽅方式域名到期⽇日期域名注册⽇日期域名所使⽤用的 DNS ServersWhois 可以查询到的信息Whois域名信息操作系统⾃自带命令,主要是⽤用来查询域名名称和 IP 之间的对应关系域名与IP 查询─ nslookup系统⾃自带命令,测试与远端电脑或⺴⽹网络设备的连接状况⺴⽹网络状况查询─ Ping系统⾃自带命令,测试与远端电脑或⺴⽹网络设备之间的路径⺴⽹网络路径状况查询─ tracert⺴⽹网站信息收集如FTP 回显信息服务旗标检测不同⼚厂商对IP 协议栈实现之间存在许多细微的差别,通过这些差别就能对⺫⽬目标系统的操作系统加以猜测。

UNIX 249LINUX55TTL 数据报的⽣生命周期不同主动检测被动检测检测⽅方式TCP/IP 协议栈检测通过端⼝口扫描确定主机开放的端⼝口,不同的端⼝口对应运⾏行着的不同的⺴⽹网络服务端⼝口扫描系统信息收集收集⽅方式确定收集信息的准确性去除迷惑信息攻击⽅方式及攻击路径的选择分析⺫⽬目标Cisco Auditing Tools ⺴⽹网络设备漏洞扫描器NessusShadow Security ScannereEye 的RetinaInternet Security Scanner GFI LANguard 集成化的漏洞扫描器IBM appscanAcunetix Web Vulnerability 专业web 扫描软件ISS Database Scanneroscanner Oracle 数据库扫描器Metacoretex 数据安全审计⼯工具数据库漏洞扫描器⼯工具公开信息收集防御⺴⽹网络信息收集防御系统及应⽤用信息收集防御防范信息收集与分析pwdump7.exe GetHashes.exe SAMInside.exeCain获取散列值⼯工具John the RipperL0Phtcrack破解散列值⼯工具散列值破解运程密码破解暴⼒力猜解⽅方法根据⽤用户规则快速⽣生成各类密码字典密码字典破解关键密码破解⾃自⼰己容易记,别⼈人不好猜设置“好”的密码账户锁定策略系统及应⽤用安全策略随机验证码密码专⽤用/分级,不同应⽤用/系统/⺴⽹网站不同密码专⽤用密码管理⼯工具A 、B ⾓角其他密码管理策略破解防御利⽤用⼈人性懒惰不使⽤用技术⼿手段利⽤用⼈人性弱点(本能反应、贪婪、易于信任等)进⾏行欺骗获取利益的攻击⽅方法社会⼯工程学安全意识培训建⽴立相应的安全响应应对措施注意保护个⼈人隐私防御利⽤用⼈人性弱点欺骗攻击(Spoofing )是指通过伪造源于可信任地址的数据包以使⼀一台机器认证另⼀一台机器的复杂技术两台主机之间经过认证产⽣生信任关系后,在连接过程中就不会要求严格的认证猜正确的序列号关键严格设置路由策略:拒绝来⾃自⺴⽹网上,且声明源于本地地址的包使⽤用最新的系统和软件,避免会话序号被猜出使⽤用抗IP 欺骗功能的产品严密监视⺴⽹网络,对攻击进⾏行报警防御IP 欺骗(IP Spoofing )以⼲⼴广播形式传递ARP ⽤用于将IP 地址解析MAC 地址的⽆无状态,⽆无需请求可以应答ARP 缓存协议特点⼿手动配置,不会理会ARP 发的包使⽤用静态ARP 缓存⽐比如路由器,可以隔离⼲⼴广播域使⽤用三层交换设备IP 与MAC 地址绑定ARP 防御⼯工具防御ARP 欺骗(ARP Spoofing )⽤用于将域名解析成IP 地址使⽤用新版本的DNS 软件安全设置对抗DNS 欺骗DNS 服务器⽤用户⾃自主标识应⽤用服务器防御DNS 欺骗(DNS Spoofing )欺骗攻击利⽤用协议的缺陷1、利⽤用⼤大量数据挤占带宽2、⼤大量请求消耗性能3、利⽤用协议实现缺陷4、利⽤用系统处理⽅方式缺陷⽅方式SYN Flood-->2直接攻击UDP Flood-->1(流量型)重组装时崩溃Teardrop-->3Ping of death-->3Smurf 攻击通过使⽤用将回复地址设置成受害⺴⽹网络的的ICMP 应答请求(ping)数据包,来淹没受害主机,最终导致该⺴⽹网络的所有主机都对此ICMP 应答请求做出答复,导致⺴⽹网络阻塞。