组策略统一修改客户端本地管理员密码

- 格式:doc

- 大小:26.00 KB

- 文档页数:2

使用组策略统一修改客户端本地管理员密码版权声明:转载时请以超链接形式标明文章原始出处和作者信息及本声明/logs/4657183.html您可以通过开机/关机脚本来现实统一修改域中本地管理员的密码。

有关如何创建启动脚本您可以参考下面的链接:/technet/archive/community/columns/tips/2kscr ipt.mspx?mfr=true具体的操作方法如下:1. 点击“开始->运行”并输入“DSA.MSC”?->打开Active Directory用户和计算机2. 然后右键点击(您的域名)->属性->组策略。

3. 然后编辑该策略->计算机配置-> Windows设置-脚本(开机/关机脚本)4. 双击启动,点击添加,点击浏览,然后将.vbs文件拷贝到弹出的对话中,然后选中该文件,点击打开,点击确定。

最后点击应用和确定。

下面是.vbs的具体内容:strComputer = "."Set objUser = GetObject("WinNT://" & strComputer & "/Administrator, user") objUser.SetPassword "testtest01!"objUser.SetInfotesttest01!为您指定的新的管理员密码。

5、在DC上刷新组策略,然后重新启动一台客户端,测试管理员密码有没有被更改。

请注意:如果您在域策略上启用密码必须满足复杂性的话,那么您设的新密码一定要满足该条件,否则本地管理员密码不会被更改。

时间同步通常情况下,Windows 2000/xp/2003域成员有个w32time时间服务,它会自动与域DC进行时间同步,无需人为干涉,保持域内时间的同步是kerberos认证协议的一个基本要求,也是为了防止重放攻击的一种手段,如果域成员客户机与DC的时间相差太大的话,它的登录将不能成功,这时你可以手动调整系统时间,通常情况下,只要通讯无阻碍,域成员将自动与DC保持时间同步还可以在命令行下实现:net time /setsntp:time.×××.cn (设置时间服务器地址) net stop w32time (停止时间服务)net start w32time (启动时间服务)w32tm -s (立即同步时间)。

常用AD组策略设置利用Windows活动目录(AD)组策略,可以比较方便的对域中所有Windows客户端的桌面、屏幕保护、本地管理员密码、可信站点等等诸多元素,进行统一设置。

根据需要,有些组策略可以在整个域里实施,有的可以在域内不同的组织单位(OU)中单独实施。

相应的操作也就是在域或OU的属性页中,增加、编辑和应用组策略。

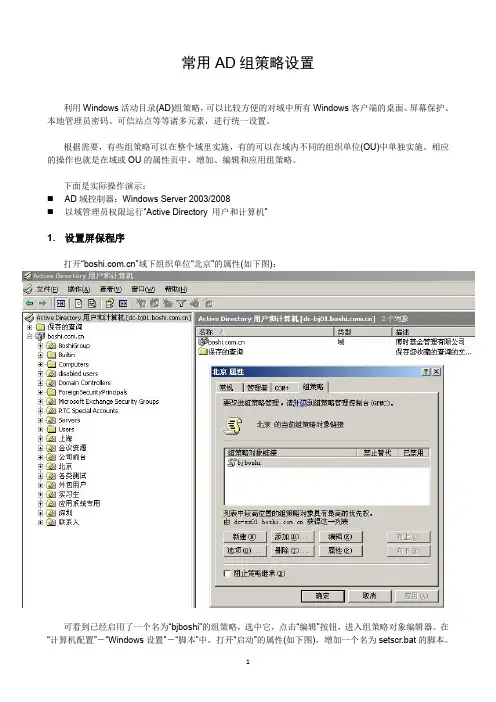

下面是实际操作演示:⏹AD域控制器:Windows Server 2003/2008⏹以域管理员权限运行“Active Directory 用户和计算机”1. 设置屏保程序打开“”域下组织单位“北京”的属性(如下图):可看到已经启用了一个名为“bjboshi”的组策略,选中它,点击“编辑”按钮,进入组策略对象编辑器。

在“计算机配置”-“Windows设置”-“脚本”中,打开“启动”的属性(如下图),增加一个名为setscr.bat的脚本。

脚本存放路径为域控制器的C:\Windows\SYSVOL\sysvol\\Policies\{5F158A23-FFAA-4469-BAED-FE6D46963630}\Ma chine\Scripts\Startup该setscr.bat脚本的内容是:copy bssec.scr c:\windows\system32即每次系统启动时,将域控制器上的屏保文件bssec.scr复制到客户端电脑的c:\windows\system32路径下。

作用就是分发和同步所有客户端电脑的屏保文件。

下面进行关于客户端屏保的策略设置。

打开“”域的属性(如下图):可看到已经启用了一个名为“Default Domain Policy”的组策略,选中它,点击“编辑”按钮,进入组策略对象编辑器。

在“用户配置”-“管理模板”-“控制面板”-“显示”,启用右侧的“屏幕保护程序”,启用“可执行的屏幕保护程序的名称”,填入屏幕保护文件名:bssec.scr,(如下图):同时启用右侧的“密码保护屏幕保护程序”,设置屏保超时(如下图):屏保设置完毕。

gpedit.msc(组策略)gpedit.msc(组策略):使⽤系统管理员的帐号登陆进⼊系统,打开“开始”-“运⾏”,在运⾏输⼊框中输⼊“gpedit.msc”,进⼊“组策略”.说到组策略,就不得不提注册表。

注册表是Windows系统中保存系统、应⽤软件配置的数据库,随着Windows功能的越来越丰富,注册表⾥的配置项⽬也越来越多。

很多配置都是可以⾃定义设置的,但这些配置发布在注册表的各个⾓落,如果是⼿⼯配置,可想是多么困难和烦杂。

⽽组策略则将系统重要的配置功能汇集成各种配置模块,供管理⼈员直接使⽤,从⽽达到⽅便管理计算机的⽬的。

简单点说,组策略就是修改注册表中的配置。

当然,组策略使⽤⾃⼰更完善的管理组织⽅法,可以对各种对象中的设置进⾏管理和配置,远⽐⼿⼯修改注册表⽅便、灵活,功能也更加强⼤。

各功能现如⼀介绍:计算机配置-windows设置-安全设置中包括“帐户策略”和“本地策略”两个⽅⾯,⽽其中的“帐户策略”⼜包括:密码策略、帐户锁定策略和Kerberos策略三个⽅⾯;另外的“本地策略”也包括:审核策略、⽤户权限分配和安全选项三部分。

下⾯分别予以介绍。

⼀、密码策略的设置 ⼀、密码策略的设置 密码策略作⽤于域帐户或本地帐户,其中就包含以下⼏个⽅⾯: 强制密码历史 密码最长使⽤期限 密码最短使⽤期限 密码长度最⼩值 密码必须符合复杂性要求 ⽤可还原的加密来存储密码 以上各项的配置⽅法均需根据当前⽤户帐户类型来选择。

默认情况下,成员计算机的配置与其域控制器的配置相同。

下⾯分别根据⼏种不同⽤户类型介绍相应的密码策略配置⽅法。

1. 对于本地计算机 对于本地计算机的⽤户帐户,其密码策略设置是在“本地安全设置”管理⼯个中进⾏的。

下⾯是具体的配置⽅法。

第1步,执⾏〖开始〗→〖管理⼯具〗→〖本地安全策略〗菜单操作,打开如图所⽰的“本地安全设置”界⾯。

对于本地计算机中⽤户“帐户和本地策略”都查在此管理⼯具中进⾏配置的。

批处理修改组策略内容批处理可以使用secedit工具来修改组策略内容。

以下是一些示例脚本:1.添加用户到本地管理员组:```。

secedit /export /cfg temp.inf。

echo [Local_Group_Membership] >>temp.inf。

echo "Administrators"="*S-1-5-32-544" >>temp.inf。

secedit /configure /db %windir%\security\local.sdb /cfg temp.inf。

```。

2.禁用附带执行:```。

secedit /export /cfg temp.inf。

echo[Software\Policies\Microsoft\Windows\safer\codeidentifiers\0\Pat hs] >>temp.inf。

secedit /configure /db %windir%\security\local.sdb /cfg temp.inf。

```。

3.禁用USB存储设备:```。

secedit /export /cfg temp.inf。

echo[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR] > >temp.inf。

echo "Start"=dword:00000004 >>temp.inf。

secedit /configure /db %windir%\security\local.sdb /cfg temp.inf。

```。

请注意,secedit工具需要管理员权限才能运行。

此外,修改组策略可能会对系统产生不利影响,因此在使用脚本之前,请务必备份系统。

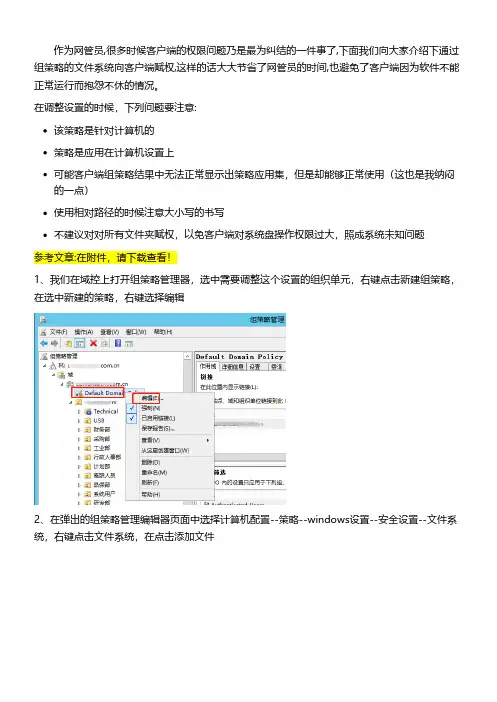

作为网管员,很多时候客户端的权限问题乃是最为纠结的一件事了,下面我们向大家介绍下通过组策略的文件系统向客户端赋权,这样的话大大节省了网管员的时间,也避免了客户端因为软件不能正常运行而抱怨不休的情况。

在调整设置的时候,下列问题要注意:该策略是针对计算机的策略是应用在计算机设置上可能客户端组策略结果中无法正常显示出策略应用集,但是却能够正常使用(这也是我纳闷的一点)使用相对路径的时候注意大小写的书写不建议对对所有文件夹赋权,以免客户端对系统盘操作权限过大,照成系统未知问题参考文章:在附件,请下载查看!1、我们在域控上打开组策略管理器,选中需要调整这个设置的组织单元,右键点击新建组策略,在选中新建的策略,右键选择编辑2、在弹出的组策略管理编辑器页面中选择计算机配置--策略--windows设置--安全设置--文件系统,右键点击文件系统,在点击添加文件3、在弹出的对话框里选择对应域用户下面的桌面的对应位置,点击确定。

会弹出右下边的图请注意:这里输入的是绝对路径,(作为域控,肯定不会安装一些日常应用软件,因此而导致服务器上不存在与客户端对应的文件夹,所以我们需要用到相对路径来达到我们的目的),而客户端又有XP和win7之分,大家都知道,win7系统是有Program Files和Program Files(X86)两个文件夹,所以这里我们也要添加两个。

实际环境中不建议把Program Files整个文件夹的权限给domain users 应该针对其中的部分软件安装的文件夹路径赋权,以免造成客户端权限过大而导致系统被更改等等原因,这样的话就有点得不偿失了。

文件夹路劲是可以手动输入的。

在添加无管理员权限的用户桌面的时候,是添加%systemdrive%\users\public\desktop或者%UserProfile%\Desktop这个路劲。

有管理员权限的用户就是用户名所对应的文件夹下面的桌面。

4、点击添加,在弹出的对话框里输入domain users再点击右边的检查名称,然后再点击确定5、选中刚刚添加的domain users,在下面的权限允许里调整权限,调整好后点击应用,再点击确定6、在弹出的对话框中我们设置相应的权限,我们设置的权限为除了完全控制其他全部赋予客户端,然后点击确定,在这一步弹出的页面中询问关于此文件夹的权限问题:添加此权限到所有子文件夹和文件此权限替换所有子文件夹和文件的权限不允许此权限下发到子文件夹和文件这里我们选择替换所有子文件夹和文件的权限,同理添加其他文件夹,权限设置与此一致。

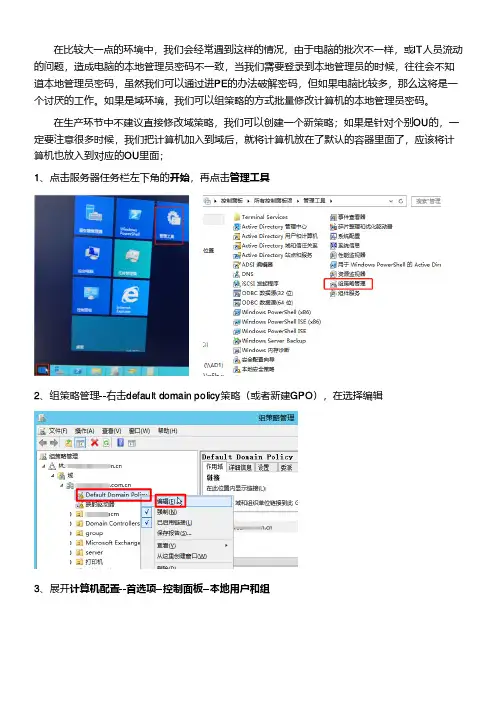

在比较大一点的环境中,我们会经常遇到这样的情况,由于电脑的批次不一样,或IT人员流动的问题,造成电脑的本地管理员密码不一致,当我们需要登录到本地管理员的时候,往往会不知道本地管理员密码,虽然我们可以通过进PE的办法破解密码,但如果电脑比较多,那么这将是一个讨厌的工作。

如果是域环境,我们可以组策略的方式批量修改计算机的本地管理员密码。

在生产环节中不建议直接修改域策略,我们可以创建一个新策略;如果是针对个别OU的,一定要注意很多时候,我们把计算机加入到域后,就将计算机放在了默认的容器里面了,应该将计算机也放入到对应的OU里面;

1、点击服务器任务栏左下角的开始,再点击管理工具

2、组策略管理--右击default domain policy策略(或者新建GPO),在选择编辑

3、展开计算机配置--首选项--控制面板--本地用户和组

4、在右边空白的地方,右键点击,选择新建--本地用户

5、在操作选择更新;用户名选择administrator(内置),并重新输入密码;密码的一些属性,这个根据实际情况选择;

注意:如果是清装原版的系统,都会新建一个管理员账户的,所以在这里并不一定是Administrator

6、选择确定

7、更改好,在右边会出现一个Administrator的账户

注意:如果客户端是Windows XP需要安装KB943729补丁

当然批量修改管理员密码的方法不止这一种,也可以通过脚本,但相对来说使用组策略比较简单,不过组策略的排错有点麻烦,但相对于脚本,我觉得这种方法比较简单,可以根据自己的

情况,选择合适的方法。

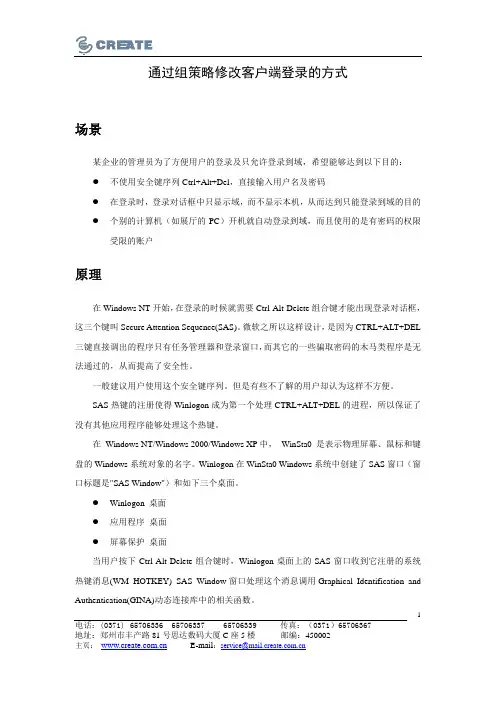

电话:(0371)65706336 65706337 65706339 传真:(0371)65706367 地址:郑州市丰产路81号思达数码大厦C座5楼邮编:450002 1通过组策略修改客户端登录的方式场景某企业的管理员为了方便用户的登录及只允许登录到域,希望能够达到以下目的:z不使用安全键序列Ctrl+Alt+Del,直接输入用户名及密码z在登录时,登录对话框中只显示域,而不显示本机,从而达到只能登录到域的目的z个别的计算机(如展厅的PC)开机就自动登录到域,而且使用的是有密码的权限受限的账户原理在Windows NT开始,在登录的时候就需要Ctrl-Alt-Delete组合键才能出现登录对话框,这三个键叫Secure Attention Sequence(SAS)。

微软之所以这样设计,是因为CTRL+ALT+DEL 三键直接调出的程序只有任务管理器和登录窗口,而其它的一些骗取密码的木马类程序是无法通过的,从而提高了安全性。

一般建议用户使用这个安全键序列。

但是有些不了解的用户却认为这样不方便。

SAS热键的注册使得Winlogon成为第一个处理CTRL+ALT+DEL的进程,所以保证了没有其他应用程序能够处理这个热键。

在Windows NT/Windows 2000/Windows XP中, WinSta0 是表示物理屏幕、鼠标和键盘的Windows系统对象的名字。

Winlogon在WinSta0 Windows系统中创建了SAS窗口(窗口标题是"SAS Window")和如下三个桌面。

z Winlogon 桌面z应用程序桌面z屏幕保护桌面当用户按下Ctrl-Alt-Delete组合键时,Winlogon桌面上的SAS窗口收到它注册的系统热键消息(WM_HOTKEY) SAS Window窗口处理这个消息调用Graphical Identification and Authentication(GINA)动态连接库中的相关函数。

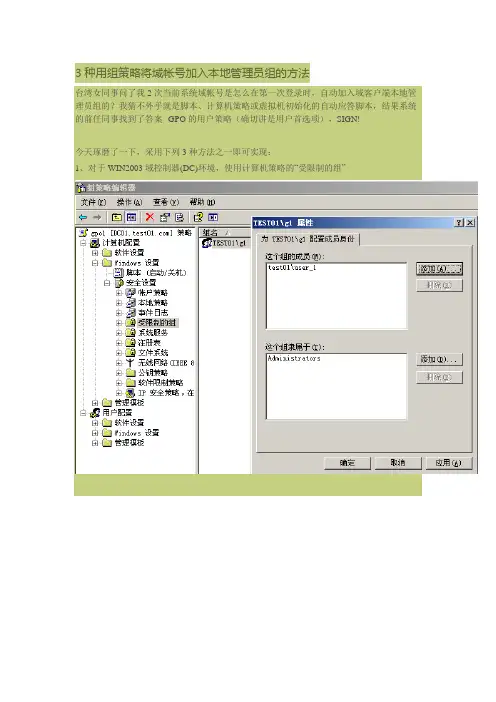

3种用组策略将域帐号加入本地管理员组的方法台湾女同事问了我2次当前系统域帐号是怎么在第一次登录时,自动加入域客户端本地管理员组的?我猜不外乎就是脚本、计算机策略或虚拟机初始化的自动应答脚本,结果系统的前任同事找到了答案--GPO的用户策略(确切讲是用户首选项),SIGN!今天琢磨了一下,采用下列3种方法之一即可实现:1、对于WIN2003域控制器(DC)环境,使用计算机策略的“受限制的组”用户和组”.用在将登录帐号自动加入本地管理员组的场合。

地用户和组”,用在将重要的域组加入客户端本地管理员组的场合。

下面让我细细道来。

第1种方法的步骤很简单:.在域中创建一个test01\g1组帐号,将要加入本地管理员组的域帐号test01\user_1加入g1组.在组策略中在“受限制的组”上右键选添加组,然后把一些元素添入选项,参照本文第1幅图.刷新域客户机的组策略,就可以看到test01\g1组被自动加入到本地管理员组了,如下图第2种方法:为了避免干扰,我创建了另一个2008R2的域来验证第2种方法,该域WINXP03客户机的初始本地管理员成员如下:为了使GPO“首选项”能作用到客户端,需要在域客户端安装客户端扩展集组件(CSE),URL 为:/zh-cn/library/cc731892(WS.10).aspx根据客户端OS类型选相应组件下载,并安装到WINXP03客户机中,如下图(XMLLite XML 无需安装):在2008R2上开始设置GPO的用户配置项,按下图添加对客户端本地Administrators的操作策略操作中的“更新”代表更新域客户端Administrators组中的成员,“添加当前用户”是指添加登录时的域帐号到客户端本地Administrators组,只要域帐号一登录,就把它加入本地管理员组现在用域帐号test02\user_1登录测试一下用户首选项策略生效,该帐号被成功加入管理员组接下来看看“删除所有成员用户”的结果换一个test02\user_2帐号,显然,已将前面加入的user_1帐号删除,还有其他除administrator 以外的用户帐号被删除(本地的USER1)然后我们继续选删除所有成员组,并计划将本地administrator也从管理员组中删除其结果如下:1.所有用户帐号被从管理员组中删除,除当前登录用户除外。

windows server 2012 编辑组策略如何在Windows Server 2012中编辑组策略引言:Windows Server 2012是一款功能强大的操作系统,用于构建和管理企业级网络和服务器环境。

其中一个重要的管理工具是组策略,它允许管理员通过集中的方式管理和配置用户和计算机的设置。

本文将详细介绍在Windows Server 2012中如何编辑组策略,以及一些常见的配置示例和最佳实践。

第一部分:了解组策略组策略是Windows Server中的一种管理工具,它允许管理员集中管理和配置多台计算机的设置。

组策略可以应用于用户和计算机对象,并在用户登录或计算机启动时自动应用。

通过组策略,管理员可以强制执行安全策略、配置网络连接、设置软件安装等。

在Windows Server 2012中,组策略使用“.adm”和“.admx”文件进行配置,这些文件包含了预定义的设置项。

第二部分:打开组策略编辑器Windows Server 2012提供了一个名为组策略管理器的控制台,用于编辑组策略。

以下是打开组策略编辑器的步骤:1. 登录到Windows Server 2012服务器上使用管理员帐户。

2. 单击开始菜单,然后选择“管理工具”。

3. 在管理工具菜单中,选择“组策略管理”。

4. 在组策略管理器窗口中,可以看到“组策略对象编辑器”和“组策略对象浏览器”。

第三部分:编辑组策略在组策略管理器中,可以通过以下步骤编辑组策略:1. 在组策略对象浏览器中,展开树状结构,找到要编辑的组策略对象(GPO)。

可以选择默认的域策略对象(Default Domain Policy)或者创建新的组策略对象。

2. 右键单击选定的组策略对象,然后选择“编辑”。

3. 在组策略对象编辑器中,可以看到不同的配置类别,如计算机配置和用户配置。

点击需要编辑的配置类别。

4. 在所选配置类别下,可以逐一修改不同的配置项。

例如,在计算机配置中,可以更改密码策略、网络连接设置等。

windows系统中密码安全策略的具体设置

Windows系统中的密码安全策略是一个重要的安全措施,它可以有效地保护用户账户的安全性。

在Windows Server中,管理员可以通过设置密码安全策略来规定用户密码的复杂度、长度、有效期和账户锁定等参数。

下面是密码安全策略的具体设置。

1. 密码长度:密码长度应该至少为8个字符。

可以使用组策略设置,将最小密码长度设置为8个字符或更多。

2. 复杂度要求:密码必须包含大小写字母、数字和符号中的三种或更多种类型。

可以使用组策略设置,将密码必须符合复杂度要求。

3. 密码历史:密码历史要求用户在设置新密码时不能重复使用前N个密码。

可以使用组策略设置,将密码历史要求设置为N个或更多个。

4. 密码有效期:密码应该定期更换。

可以使用组策略设置,将密码有效期设置为N天或更多天。

5. 账户锁定:当用户连续输入错误的密码次数超出一定限制时,系统应该自动锁定该账户,防止黑客攻击。

可以使用组策略设置,将账户锁定阈值设置为N 次或更多次。

总之,密码安全策略是保护用户账户的重要措施,可以通过设置密码长度、复杂度、历史、有效期和账户锁定等参数来增强密码的安全性。

管理员应该根据实际情况合理设置密码安全策略,确保用户账户的安全性。

组策略密码策略组策略密码策略是决定密码要求和复杂程度的关键组件。

不正确、不安全的密码设置是最常见的安全漏洞之一。

组策略密码策略可以确保密码强度足够,并促使用户使用长且更为复杂的密码。

在设计组策略密码策略时,需要考虑一系列因素,例如密码长度、复杂度、历史记录和失效期限等等。

本文将重点介绍密码复杂度和密码历史记录相关的内容。

1. 密码复杂度:密码复杂度是指密码应当具备的复杂程度。

复杂度越高,密码被破解的难度就越大。

以下是建议的密码复杂度实践:- 密码长度:密码长度是密码复杂度的一个关键因素。

密码长度越长,就越难被破解。

建议在组策略中设置密码长度至少为8个字符,有些组织甚至要求12到16个字符。

- 大小写字母:组策略中应该强制要求包含大小写字母,以增加密码复杂度。

这样可以确保密码中出现大小写字母的可能性更大,导致密码的破解难度加大。

- 特殊字符:强制要求密码包含特殊字符(例如:@、#、$、% 等)也是提高密码复杂度的一种方法。

组策略设置中应该要求密码中至少包含一个特殊字符。

- 数字:要求密码包含数字也可以增加密码复杂度。

建议在组策略中强制要求密码中至少包含一个数字。

2. 密码历史记录:为了确保用户不使用相同的密码,密码历史记录是一个非常重要的措施。

密码历史记录存储用户过去使用过的密码,以防止用户回到以前使用的密码。

以下是建议的密码历史记录实践:- 密码历史记录个数:组策略中应该要求存储用户过去几个密码以确保用户不会回到以前使用过的密码。

建议不少于3个过去的密码记录。

- 密码失效期限:密码失效期限是指密码过了多久必须更改。

组策略中应该设置一个密码的失效期限,以确保密码会定期更新。

建议3到6个月的失效期限。

- 最短时间内更改密码:为了防止过于频繁地更改密码,组策略中应该设置更改密码的最短时间。

这可以确保用户不会经常更改密码,同时也可以促进定期更改密码的行为。

建议设置为24到48小时。

总之,组策略密码策略是保持系统安全的关键。

在一些大型公司企业中,IT管理员为了统一管理公司内的办公电脑,再根据网络安全相关制度要求,防止个人资料泄密等原因,会通过AD域组策略设置屏幕保护时间。

,在唤醒电脑时,需要输入登陆用户密码。

1、点击服务器任务栏左下角的开始,再点击管理工具

2、组策略管理右击default domain policy策略(或者新建GPO),在选择编辑

3、选择用户配置策略管理模板控制面板个性化

4、开启启用屏幕保护程序

5、启用带密码的屏幕保护程序

码才可以解锁。

7、开启强制使用特定的屏幕保护程序

说明:

1、屏幕保护程序,可以到网站上自行下载喜欢的样式

2、屏幕保护程序在本地存放路径为C:\Windows\System32

新一下组策略

否正确。

第一种方法:统一修改客户端administrator密码1、在相应的部门(OU)下新建一个存放要改密码计算机的OU

2、把需要修改计算机密码的移动到此OU

3、打开组策略控制面板,在刚刚存放计算机的ou下新建组策略

第二种修改本地管理员密码方法

1、编写用脚本把下列内容复制到记事本中,保存文件扩展名

为 .vbs 即可

strComputer="."

Set objUser=GetObject("WinNT://" & strComputer &

"/Administrator,user")

objUser.SetPassword "11111111"

objUser.SetInfo

把上面的 11111111 改成你自己的密码保存即可

2、编写组策略---此处也要像方法一样建立Ou把相应计算机放

到新建ou中,然后在计算的中新建组策略

a、在相应的部门(OU)下新建一个存放要改密码计算机的OU

b、把需要修改计算机密码的移动到此OU

c、打开组策略控制面板,在刚刚存放计算机的ou下新建组策略。

利用域控制器中的域组策略对客户端进行统一管理利用域控制器中的域组策略对客户端进行统一管理一、统一桌面壁纸准备工作:从实际系统中拷贝一张图片到服务器虚拟机上:设置共享\可以利用鼠标拖动或利用虚拟机控制台菜单上在实际系统中准备一张图片1,目录,将图片拷贝到服务器虚拟机上。

文件夹中,并将此文件夹设为共享文件夹,操作的将做墙纸的图片存放在C:\\1如下图:7 / 1利用域控制器中的域组策略对客户端进行统一管理二、步骤:用户和计算机,找到组织单位,右键选择“属性”,在属性窗口选择“组策略” 1、打开标签。

、在窗口中点击“新建”按钮,新建一个名为“”组策略对象。

2 、选择“”组策略对象,点击“编辑”进行域组策略管理。

37/ 2利用域控制器中的域组策略对客户端进行统一管理4、展开组策略左边的树状拦,“用户配置”-“管理模板”-“桌面”-“”,在右边双击“启用”—启用。

7/ 3利用域控制器中的域组策略对客户端进行统一管理5、展开组策略左边的树状拦,“用户配置”-“管理模板”-“桌面”-“”,在右边双击“墙纸”—启用,在墙纸名称那里输入用来做墙纸的那个图片网络路径(图中为\\10.1.1.100\\1)点确定即可。

6、组策略中设置好之后,通过“运行”进行,输入命令“”,强制刷新的组策略。

7/ 4利用域控制器中的域组策略对客户端进行统一管理7 、注销客户端,客户端重新登录到域中。

会看到桌面会发现桌面更换成域组策略中设置的图片了,当我们打开“显示”属性对话框, 1中已经有“”这张背景桌面了,而且当前是这张图片,并无权更换桌面壁纸了。

二、设置浏览器主页面为学校的网站地址:,浏览器标题为。

7/ 5利用域控制器中的域组策略对客户端进行统一管理7/ 6利用域控制器中的域组策略对客户端进行统一管理7/ 7。

1、首先写好批处理文件并保存到域控上,如下图所示(保存路径和脚本内容):

该策略是应用到计算机上的,所以作用到含有计算机的OU,策略是网络路径

注:密码格式一定要复杂才行,开始设置密码过于简单而一直不能生效,后来改密码后成功。

2、在域控上新建一个OU,然后在OU里新建策略,如下图所示:

点击上图的“显示文件”,并把脚本文件复制到里面,如下图所示:

经过以上设置后完成并退出。

3、把要运用此策略的计算机移动到此OU里,如下图所示:

4、运用gpupdate /force 在服务器强制刷新策略后,在客户端也刷新后重启计算机后即可看到账号已成功刷到客户机上:。

基于Windows AD组策略登录脚本,轻松统一修改域内所有计算机(或者指定OU内的计算机)本地管理员密码1、在主域控制器上新建文本文件,输入以下代码:strComputer = "."Set objUser = GetObject("WinNT://" & strComputer & "/Administrator,user")objUser.SetPassword "testtest01!"objUser.SetInfo(注:代码将testtest01!为客户端计算机设置的新密码)2、保存文本文件,将文件命名为:CLP.txt,然后将文本文件的扩展名修改为:vbs(即:CLP.vbs)3、在域控制器上打开:选择整个域或者OU,右击鼠标,选择属性,在跳出的对话框,选择“组策略”,这里选择TEST这个OU,如下图:Xchenly@4、点击,“新建”,新建一条用于修改这个OU里面的计算机的本地管理员密码,并将组策略命名为“修改本地管理员密码”如下图:Xchenly@5、点击“编辑”修改这条组策略,在组策略编辑器里面,找到计算机配置-Windows设置-脚本(启动/关机),如下图:Xchenly@6、双击“启动”,点击“添加“,“浏览“,向导会自动导航到“Startup”目录(提醒大家一定要使用点击“浏览”来自动导航到“Startup”这个目录)如图Xchenly@7、将制作好的脚本文件:CLP .vbs ,COPY 到Startup 这个目录,“粘贴”,如下图:8、选中“CLP .vbs “点击“打开”,一路“确定“直到退出组策略编辑。

Xchenly@9、在“开始“菜单中,点击”运行“输入gpupdate /force,刷新组策略。

10、重启TEST OU里面的计算机,重启完成后,计算机的本地管理员密码也就修改为testtest01!。

批量修改本地管理员密码的方法【导语】在网络安全管理中,定期修改管理员密码是保障系统安全的重要措施之一。

对于拥有多台设备或多个本地账户的管理员来说,批量修改密码能大幅提高工作效率。

以下将详细介绍批量修改本地管理员密码的方法。

### 批量修改本地管理员密码的方法#### 1.使用批处理脚本**步骤一:** 打开记事本或其他文本编辑器。

**步骤二:** 输入以下代码:```batch@echo offsetlocal enabledelayedexpansionFOR /F "tokens=1-4 delims=," %%i IN (userlist.txt) DO (net user %%i "NewPassword" /addnet localgroup administrators %%i /add)echo 批量修改密码完成!pause```其中,`userlist.txt` 是包含用户名的文本文件,每行一个用户名,`NewPassword` 为要设置的新密码。

**步骤三:** 将文件保存为`.bat` 批处理文件。

**步骤四:** 运行该批处理文件。

#### 2.使用PowerShell 脚本**步骤一:** 打开PowerShell。

**步骤二:** 输入以下代码:```powershellImport-Csv "C:userlist.csv" | ForEach-Object {$Username = $_."Username"$Password = $_."Password" | ConvertTo-SecureString -AsPlainText -ForceNew-LocalUser -Name $Username -Password $Password -FullName $Username -Description "Local admin"Add-LocalGroupMember -Group "Administrators" -Member $Username}```其中,`C:userlist.csv` 是包含用户名和密码的CSV 文件,格式如下:```Username,Passworduser1,NewPassword1user2,NewPassword2...```**步骤三:** 执行脚本。

使用组策略统一修改客户端本地管理员密码

版权声明:转载时请以超链接形式标明文章原始出处和作者信息及本声明

/logs/4657183.html

您可以通过开机/关机脚本来现实统一修改域中本地管理员的密码。

有关如何创建启动脚本您可以参考下面的链接:

/technet/archive/community/columns/tips/2kscr ipt.mspx?mfr=true

具体的操作方法如下:

1. 点击“开始->运行”并输入“DSA.MSC”?->打开Active Directory用户和计算机

2. 然后右键点击(您的域名)->属性->组策略。

3. 然后编辑该策略->计算机配置-> Windows设置-脚本(开机/关机脚本)

4. 双击启动,点击添加,点击浏览,然后将.vbs文件拷贝到弹出的对话中,然后选中该文件,点击打开,点击确定。

最后点击应用和确定。

下面是.vbs的具体内容:

strComputer = "."

Set objUser = GetObject("WinNT://" & strComputer & "/Administrator, user") objUser.SetPassword "testtest01!"

objUser.SetInfo

testtest01!为您指定的新的管理员密码。

5、在DC上刷新组策略,然后重新启动一台客户端,测试管理员密码有没有被更改。

请注意:如果您在域策略上启用密码必须满足复杂性的话,那么您设的新密码一定要满足该条件,否则本地管理员密码不会被更改。

时间同步

通常情况下,Windows 2000/xp/2003域成员有个w32time时间服务,

它会自动与域DC进行时间同步,无需人为干涉,

保持域内时间的同步是kerberos认证协议的一个基本要求,

也是为了防止重放攻击的一种手段,如果域成员客户机与DC的时间相差太大的话,

它的登录将不能成功,这时你可以手动调整系统时间,通常情况下,只要通讯无阻碍,

域成员将自动与DC保持时间同步

还可以在命令行下实现:

net time /setsntp:time.×××.cn (设置时间服务器地址) net stop w32time (停止时间服务)

net start w32time (启动时间服务)

w32tm -s (立即同步时间)。