扫描器流光FLUXAY5的使用方法

一、新增功能

流光IV的高级扫描是和以前版本相比增加的最重要功能之一,包括了如下扫描功能:

PORTS(常用端口、自定义端口)

POP3(Banner、特定版本漏洞、暴力模式)

FTP(Banner、特定版本漏洞、暴力模式)

SMTP(Banner、特定版本漏洞、暴力模式)

IMAP(Banner、特定版本漏洞、暴力模式)

TELNET(Banner、特定版本漏洞)

CGI(Banner、Unix/NT自动识别、ErrorPage检测、规则库可手工加入)

SQL(通过漏洞扫描、暴力模式)

IPC(NETBIOS)(获得用户列表、共享列表、暴力模式)

IIS(IIS漏洞)

FINGER(Finger漏洞扫描)

RPC(Unix Finger漏洞扫描,获得用户列表)

MISC(Bind 版本、MySql弱密码扫描)

PLUGIN(可以方便地增加对某种类型漏洞的扫描)

流光IV和以往版本相比增加(修改)了如下功能:

IIS Remote Shell (修改, Remote Execute A-F)

IPC Pipe Remote Shell (新增)

IPC 植入者(新增)

SQL Remote Shell (修改)

PC AnyWhere 解码(新增)

支持HTTP Basic/Negotiate/NTLM方式认证(新增)IPC探测(修改)

IMAP探测(新增)

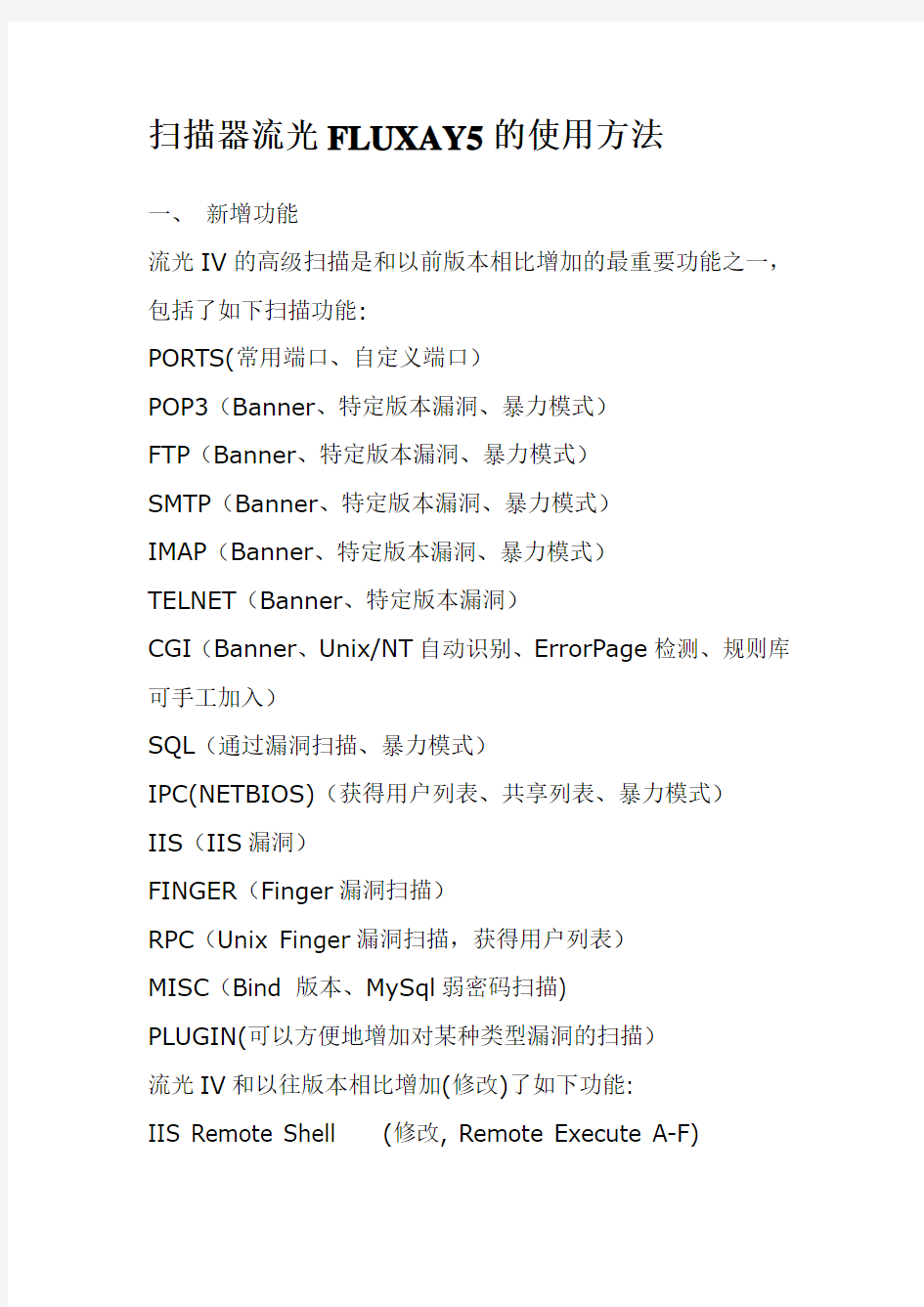

二、基本使用方法

从[探测]->[高级扫描功能]启动。

1、设定扫描的范围

起始地址/结束地址:需要扫描的IP地址范围。

目标系统:ALL-所有系统NT-NT/2000系统UNIX-UNIX系统,根据选择的不同下面的[检测项目]将会有不同设置。

获取主机名:获取主机的名称。

检测项目:选择需要扫描的项目,根据选择的不同表单会有所不同。

2、端口扫描

标准端口扫描:包括常用的服务端口扫描

自定端口扫描:范围从1-65534

3、POP3扫描

获取POP3版本信息:取得Banner

尝试猜解用户:根据[选项]中的设置对常见用户名进行暴力模式猜解。

4、FTP扫描

获取FTP版本信息:取得Banner

尝试匿名登陆:测试FTP服务器能否匿名登陆

尝试猜解用户:根据[选项]中的设置对常见用户名进行暴力模式猜解。

5、SMTP扫描

获取SMTP版本信息:取得Banner

EXPN/VRFY扫描:通过SMTP的EXPN/VRFY验证用户是否存在。

6、IMAP扫描

获取IMAP版本信息:取得Banner

尝试猜解用户帐号:根据[选项]中的设置对常见用户名进行暴力模式猜解。

7、TELNET扫描

获取TELNET版本信息:取得Banner 8、CGI扫描

获取WWW版本信息:取得Banner

根据版本决定采用NT或者UNIX方式:根据www的版本信息,在扫描的时候自动选择NT规则库或者UNIX规则库。

支用HTTP 200/502有效:为了避免不必要的误报,只有HTTP 返回200(OK)/502(Gateway Error)才认为有效。

流光IV中CGI扫描采用了Error_Page陷阱检测技术,使得一些采用了Error_Page的主机也能够被正常扫描到,这一点是目前几乎所有的CGI扫描器所不具备的。

9、CGI Rule设置

类型选择:可以选择ALL、NT、UNIX,如果在[CGI]中选择了[根据版本决定采用NT或者UNIX方式]此项通常无需更改。漏洞列表:默认扫描列表中的所有规则(全部选中),也可以根据需要只对某一个漏洞或者某几个漏洞进行扫描(仅选择需要的规则即可)。

CGI规则可以根据需要自行扩展,扩展的方法见[CGI规则的扩展]一节。

10、SQL

尝试通过漏洞获得密码:根据IIS的漏洞获得SQL的连接密码。对SA密码进行猜解:根据[选项]中的设置对SA密码进行暴力模式破解。

11、IPC

空连接(NULL Session)扫描:尝试和远程主机建立空连接,所谓空连接就是创建一个用户名和密码都为空的访问令牌。

扫描共享资源:扫描网络中的共享资源。

共享资源在98/ME/NT/2000中都存在,所不同的在于访问98/ME中共享资源通常无需提供任何凭证(也就是任何人都可以访问);访问NT/2000中的共享资源通常需要提供一个访问凭证(即需要有一个用户名和密码)。流光IV会对这两种不同的资源进行区分。

尝试获取用户名:NT/2000在默认安装的情况下可以通过空连接获取目标主机的用户名。

尝试对获取的用户名进行猜解:对获得用户名根据[选项]中的

设置进行暴力模式破解。

NT在通过IPC建立连接的时候,在同一时间只允许和一台主机建立一个连接,这样以来多线程就毫无用处。不过如果NT如果同时提供了MSFTP服务就可以通过FTP对用户进行告诉猜解(因为FTP没有同一时间只允许一个连接的限制),流光IV可以自动根据情况选择IPC或者FTP模式的猜解。

仅对Administrators组进行猜解:对获得的用户名进行判断,仅仅对属于Administrators组的用户进行上述猜解。

12、IIS

Unicode编码漏洞:尝试6种方法(Remoe Execute A-F)扫描Unicode编码漏洞。

FrontPage扩展:扫描是否安装了Frontpage扩展。

如果安装了Frontpage扩展,也可以采用HTTP扫描中的NTLM 模式对NT系统帐号进行高速猜解。

共享资源在98/ME/NT/2000中都存在,所不同的在于访问98/ME中共享资源通常无需提供任何凭证(也就是任何人都可以访问);访问NT/2000中的共享资源通常需要提供一个访问凭证(即需要有一个用户名和密码)。流光IV会对这两种不同的资源进行区分。

尝试获取SAM文件:NT/2000的密码文件存在于SAM文件中,如果获得了SAM文件就可以在本地利用L0pht(https://www.doczj.com/doc/e615330566.html,下载)进行破解。

尝试获取PcAnyWhere密码文件:尝试获取PcAnyWhere密码文件,获得后,可以用流光IV中工具进行解码(不是暴力破解)。

13、Finger

扫描Finger功能:利用Finger功能可以测试某个用户是否存在。

对Sun OS尝试获得用户列表:Sun OS的Finger功能由一个特点,可以列出最近登陆的用户名。

在FTP/POP3/IMAP扫描中也会首先进行Finger的测试,如果测试成功就会用获得用户名列表来代替[选项]中的用户名字典。

14、RPC

扫描RPC服务:扫描RPC服务,得到服务的ID的信息。UNIX中的RPC是漏洞比较多的服务之一,特别是SunOS。

15、MISC

BIND版本扫描:扫描BIND服务,得到版本信息。

猜解MySQL密码:MySQL是UNIX中一种很常见的免费数据库(一般国内常见的模式是NT+IIS+MSSQL/UNIX+Apache+MySQL),得到了MySQL 的密码就可以查阅数据库中的所有内容。

16、PLUGINS

类型:ALL、NT、UNIX。

PlugIn列表:列出当前安装的所有PlugIn的信息。

流光IV中的PlugIn是一项很有用的功能,可以很方便地利用现有流光的扫描框架进行扩展。

关于Plugin的具体信息,请参见[如何编写流光IV的插件]。

17、选项

猜解用户名字典:设置扫描中采用的用户字典,适用于POP3/FTP/IMAP/SQL/MYSQL。

猜解密码字典:设置扫描中采用的密码字典,适用于POP3/FTP/IMAP/SQL/MYSQL。

保存扫描报告:扫描的报告,采用HTML格式。

并发线程数目:默认80,可以根据情况增减,如果线程数目越大速度越快但是越容易误报和漏报。

网络选项:设置TCP参数

TCP连接超时:建立TCP连接时的超时设置,默认10秒(10000毫秒)

TCP数据超时:收发数据时的超时设置

如果建立连接或收发数据时出现了超时,则说明连接/收发数据失败。通常TCP超时设置小,扫描速度就越快,但是就越容易漏报。如果设置太大,扫描的速度会变慢,但是漏报就比较少。具体的设置,需要根据自己的的网络状况决定。

一、可以直接测试的部分

流光IV高级扫描完成后,会产生一个扫描报告,此外一部分扫描结果也会在界面上得到直接的反映。

1、IPC

对于IPC的扫描结果,可以直接在上面点左键,出现[连接...]字样,选择执行。

激光条码扫描器工作原理 激光条码扫描器由于其独有的大景深区域、高扫描速度、宽扫描范围等突出优点得到了广泛的使用。另外,激光全角度激光条码扫描器由于能够高速扫描识读任意方向通过的条码符号,被大量使用在各种自动化程度高、物流量大的领域。 激光条码扫描器由激光源、光学扫描、光学接收、光电转换、信号放大、整形、量化和译码等部分组成。下面将详细讨论这些组成部分。 (一)激光源 采用MOVPE(金属氧化物气相外延)技术制造的可见光半导体激光器具有低功耗、可直接调制、体积小、重量轻、固体化、可靠性高、效率高等优点。它一出现即迅速替代了原来使用的He-Ne激光器。 半导体激光器发出的光束为非轴对称的椭圆光束。出射光束垂直于P-W结面方向的发散角V⊥≈30°,平行于结面方向的发散角V‖≈10°。如采用传统的光束准直技术,光束会聚点两边的椭圆光斑的长、短轴方向将会发生交换。显然这将使扫描器只有小的扫描景深。Jay M.Eastman等提出采用图3所示的光束准直技术,克服了这种交换现象,大大地提高了扫描景深范围。这种椭圆光束只能应用在单线激光扫描器上。布置光路时,应让光斑的椭圆长轴方向与光线扫描方向垂直。对于单线激光条码扫描器,这种椭圆光斑由于对印刷噪声的不敏感性,将比下面所说的圆形光斑特性更好。 对于全角度条码激光条码扫描器,由于光束在扫描识读条码时,有时以较大倾斜角扫过条码。因此,光束光斑不宜做成椭圆形。通常都将它整形成圆形。目前常用的整形方案是在准直透镜前加一小圆孔光阑。此种光束特性可用小孔的菲涅耳衍射特性来很好地近似。采用这种方案,对于标准尺寸UPC条码,景深能做到大约250mm到300mm。这对于一般商业POS 系统已经足够了。但对如机场行李输送线等要求大景深的场合,就显得不够了。目前常用的方案是增大条码符号的尺寸或使组成扫描图案的不同扫描光线会聚于不同区域形成“多焦面”。但是更有吸引力的方案是采用特殊的光学准直元件,使通过它的光场具有特殊的分布从而具有极小的光束发散角,得到较大的景深。 (二)光学扫描系统 从激光源发出的激光束还需通过扫描系统形成扫描线或扫描图案。全角度条码激光条码扫描器一般采用旋转棱镜扫描和全息扫描两种方案。全息扫描系统具有结构紧凑、可靠性高和造价低廉等显著优点。自从IBM公司在3687型扫描器上首先应用以来得到了广泛的应用,且不断推陈出新。可以预料,它所占的市场份额将会越来越大。 旋转棱镜扫描技术历史较悠久,技术上较成熟。它利用旋转棱镜来扫描光束,用一组折叠平面反射镜来改变光路实现多方向的扫描光线。目前使用较多的MS-700等扫描器产品还使旋转棱镜不同面的楔角不同而形成一个扫描方向上有几条扫描线。由多向多线的扫描光线组成一个高密度的扫描图案。这种方法可能带来的另一个好处是可使激光辐射危害减轻。 全角度扫描这个概念最早是为了提高超级市场的流通速度而提出的,并设计了与之相应的UPC条码。对于UPC码两个扫描方向的“X”扫描图案就已能实现全角度扫描。随着扫描技术的发展,条码应用领域的拓宽以及提高自动化程度的迫切需要,现在正在把全角度扫描这个概念推广到别的码制,如39码、交插25码等。这些码制的条码高宽比较小,为了实现全角度扫描将需要多得多的扫描方向数。为此除旋转棱镜外还将需要增加另一个运动元件,例如旋转图4中的折叠平面镜组等。 手持单线扫描器由于扫描速度低、扫描角度较小等原因,能用来实现光束扫描的方案就很多。除采用旋转棱镜、摆镜外,还能通过运动光学系统中的很多部件来达到光束扫描。如通过运动半导体激光器、运动准直透镜等来实现光束扫描。而产生这些运动的动力元件除直流电

投影仪使用说明书 一、目的 1、对ph-3500投影仪的维护和保养以及保持仪器的良好使用状态可以保证仪 器原有的精度和延长仪器的用寿命。 二、简单的介绍投影仪 1、投影仪的用途: ph-3500系列投影仪一种光、机、电、计算机一体化的精密高效光学计量仪器。它被广泛应用于机械、仪表、钟表、电子、轻工等行业,院校、研究所以及计量检定部门的计量室、试验室和生产车间。本仪器能高效率地检测各种形状复杂工件的轮廓尺寸和表面形状,如样板、冲压件、凸轮、螺纹、齿轮、成形铣刀以及丝攻等各种工具、刀具和零件。 2、投影仪的仪器介绍 (1)总体介绍 1、投影屏(照面纸和玻璃) 2、屏幕旋转按钮 3、角度计数器 4、XY轴计 数器5、投影透镜6、X轴调节手柄7、光纤照明灯8、等高投影灯9、载物台10、控制面板11、Y轴调节手柄12、载物台深降手柄 (2)角度计数器以及XY周计数器 2、1角度计数器 1、角度显示屏 2、角度显示屏置零键 3、ABS/INC状态切换指示 4、显 示单位切换/断开设置键5、ABS/INC状态切换键 2、2.XY轴计数器 6 、单位切换指示(inch英寸mm毫米)7、X轴移动指示量8、Y轴移 动指示量 9、X轴置零设置键10、Y轴指零设置键 (3)控制面板 1、电源总开关(I:ON/O:OFF) 2、等高投影开关灯(I:ON/O:OFF) 3、等 高投射灯亮度调节(¤;亮/¤:暗)4、光纤照明灯开关(I:ON/O:OFF) 5、光纤照明灯亮度调节(上图标:表面光/下图标:斜面及反射面光源) (4)投影仪显示屏 1、照面玻璃 2、照面玻璃旋转扭 3、显示屏固定扭 4、“零”基准线 三、PH-3500投影仪在测试前的准备和测试的操作规程 (1)操作前的准备工作 1、作业环境:室内环境,并能有效的避免外来光对投影仪显示屏的直射 2、揭开投影仪的保护套并整理好, 3、清洁测量工作台面以及载物台 4、确认投影仪XY轴的移动自如 5用纱布(清洁布)擦去待测物附着的毛刺及杂质 6、插上投影仪电源开关,打开投影仪的电源主开关,打开透过照明开关。 7、调节屏幕旋转旋钮,将其角度调到“零”基准线 (2)投影仪的测量

扫描仪的基本原理及基础知识 扫描仪是一种光机电一体化的高科技产品。它是将各种形式的图像信息输入计算机的重要工具。是继键盘和鼠标之后的第三代计算机输入设备。也是功能极强的一种输入设备。人们通常将扫描仪用于计算机图像的输入,从最直接的图片、照片、胶片到各类图纸图形以及各类文稿资料都可以用扫描仪输入到计算机中进而实现对这些图像形式的信息的处理、管理、使用、存贮、输出等。目前扫描仪已广泛应用于各类图形图像处理、出版、印刷、广告制作、办公自动化、多媒体、图文数据库、图文通讯、工程图纸输入等许多领域。 2.扫描仪由哪些部分组成?是如何工作的? 扫描仪主要由光学成像部分、机械传动部分和转换电路部分组成。这几部分相互配合将反映图像特征的光信号转换为计算机可接受的电信号。扫描仪的核心是完成光电转换的光电转换部件。目前大多数扫描仪采用的光电转换部件是所谓的电荷耦合器件(CCD)。它可以将照射在其上的光信号转换为对应的电信号。其它主要部分的组成有:光学成像部分的光源、光路和镜头;转换电路部分的A/D转换处理电路及控制机械部分运动的控制电路和机械传动机构的步进电机、扫描头及导轨等。扫描仪工作时首先由光源将光线照在欲输入的图稿上产生表示图像特征的反射光(反射稿)或透射光(透射稿)。光学系统采集这些光线将其聚焦在CCD上,由CCD将光信号转换为电信号,然后由电路部分对这些信号进行A/D转换及处理产生对应的数字信号输送给计算机。当机械传动机构在控制电路的控制下带动装有光学系统和CCD的扫描头与图稿进行相对运动将图稿全部扫描一遍,一幅完整的图像就输入到计算机中去了。 3.扫描仪是如何分类的? 目前市场上扫描仪种类很多,按不同的标准可分成不同的类型。按扫描原理可将扫描仪分为以CCD 为核心的平板式扫描仪、手持式扫描仪和以光电倍增管为核心的滚筒式扫描仪。按扫描图像幅面的大小可分为小幅面的手持式扫描仪、中等幅面的台式扫描仪和大幅面的工程图扫描仪,按扫描图稿的介质可分为反射式(纸材料)扫描仪和透射式(胶片)扫描仪以及既可扫反射稿又可扫透射稿的多用途扫描仪。按用途可将扫描仪分为可用于各种图稿输入的通用型扫描仪和专门用于特殊图像输入的专用型扫描仪如条码读入器、卡片阅读机等。 4.扫描仪的主要性能指标有哪些? 扫描仪的性能指标主要有表示扫描仪精度的分辨率;表示扫描图像灰度层次范围的灰度级;表示扫描图像彩色范围的色彩数,以及扫描速度和扫描幅面等。分辨率表示了扫描仪对图像细节的表面能力,通常用每英寸长度上扫描图像所含有的象素点的个数表示,记做DPI(Dot Per Inch)。目前,多数扫描仪的分辨率在300DPI-2400DPI之间。灰度级表示灰度图像的亮度层次范围。级数越多扫描图像的亮度范围越大、层次越丰富。目前多数扫描仪的灰度为256级。色彩数表示彩色扫描仪所能产生的颜色范围。通常用表示每个象素点上颜色的数据位数(bit)表示。比如常说的真彩色图像指的是每个象素点的颜色用24位二进制数表示,共可表示224=16.8M种颜色,通常称这种扫描仪为24bit真彩色扫描仪。色彩数越多扫描图像越鲜艳真实。扫描速度有多种表示方法,通常用在指定的分辨率和图像尺寸下的扫描时间表示。扫描幅面表示可扫描图稿的最大尺寸,常见的有A4、A3、A0幅面等。 5.手持扫描仪的主要特点及用途是什么? 手持扫描仪的主要优点是体积小、携带方便、价格低廉。其扫描图像的最大宽度是105mm,长度方向不限。使用时由人手推动扫描仪从图稿上移过,扫描图像质量与人的操作有关。扫大图时可用软件实现拼接,手持扫描仪的性能指标一般较低,分辨率通常为400DPI左右,以黑白和灰度的类型居多,彩色类型近来发展较快,此类扫描仪主要用于名片制作、桌面排版、图文数据库、电脑刻字、字符识别(OCR)等方面。由于手持扫描仪的幅面小、精度低、应用范围有限,通常适合于初学者、家庭和资金有限且对幅面和精度要求不高的用户。目前世界市场上70%以上的手持扫描仪是台湾生产的,代表性产品有Mustek系列、Primax 系列、Qtronix系列等。

小榕流光使用 小榕流光使用作者:未知来源:未知工具这种东西本身就是一把双刃剑,如果网管兄弟们因为自己的站点密码太过简单而被攻破然后归罪于因特网上一些免费或共享软件的话,恐怕是有些目光短浅了。管辖的系统存在漏洞而不自知的话,就算没被人‘干掉’,也只是一种暂时的‘虚假安全’。一、小榕流光使用的简单说明要谈流光还真找不着感觉——在小榕的帮助文件里已经把软件的使用方法详尽无比地描述过了(强烈建议使用者使用前将帮助文件多读两遍)——我就说三个方面吧——高手完全可以略过的……1、对某FTP主机一次完整的在线安全检测过程A、选定主机:右键单击FTP主机选项,从弹出菜单中选择添加——将目标的IP地址填入,如"210.142.192.13"……B、选定用户:右键单击该IP地址,可选添加(将想测试的用户名逐个加入)添加方案(可在方案中编辑希望测试的用户名列表)从列表添加(直接从字典文件中导入)及从SMTP主机导入(导入SMTP主机探测到的用户名),假设你想探测的用户名为quack,便直接在"添加"中填入quack。C、选择字典:a、简单模式探测:在选项菜单条中对字典及简单模式设置做适当修正以适应本次测试要求,当然你也可以在面板上的单词小写、简单后缀等按钮直接选定。b、标准模式探测:在"解码字典或方案"中选定某一字典(方案)。D、调整设置:检查选项菜单栏中的系统设置、连接选项和探测选项,将本次测试的各种选项调整至最优。E、开始探测:在“探测”菜单中选定“简单模式”或“标准模式”,开始此次安全检测。F、注意事项:由于流光的系统占用较高,最好不要再开其它应用程序;在在线检测时可能有时会出现假死机现象,这时你可以通过观察MODEM的RD与SD灯来判断程序是否正常运作。 2、密码字典的选用:在线探测相当耗时,所以一个合适的字典会大大降低你的“检测成本”,流光里的工具菜单栏对生成适合自己使用的字典档是一个相当实用的工具——我个人觉得尤其值得使用的是“方案编辑工具”,它能够在你锁定特定用户检测时发挥较大的作用,具体使用帮助文件中写得非常详细,我就不再多说了——当然流光里附带的XKEY也是一个相当不错的字典生成程序。 3、流光其实不仅仅是一个在线安全检测工具——而是一个“工具包”,同时具有以下几个辅助功能A、探测主机端口B、探测主机类型C、FINGERD、扫描POP3、FTP 主机E、验证主机用户而其主要功能是对POP3、FTP、HTTP、PROXY主机进行在线密码安全检测。所以——一句话,功能强大,试过便知。至于同样原理的在线密码破解软件国内流行的也并不少,如很早以前的emailcrack、wwwhack、网络刺客1 以及现在流传很广网络刺客2、Webcrack、Xavior等等,流光在很大程度上集成了这些软件的功能,但这些软件早期的产品也都缺乏IP隐藏或类似功能,而近期的Webcrack以及Xavior则都具备从代理服务器端进行探测的功能,我认为这应该是在线探测的一个方向——安全第一嘛——基于此想法,我对流光在探测中会留下的记录进行试验:对一位网管朋友的WINDOWS2000 Beta3 SERVER 英文版进行了一番测试,对其上已知的帐号进行密码强攻, 经探测得知其FTP 端口是开放的,在未预先通知的情况下对其进行攻击,事后打电话询问其记录情况,在EVENT VIEWER里有如下信息:WARNING:The server was unable to logon the Windows NT account 'houxiourong' due to the following error: Logon failure: unknown user name or bad password.The data is the error code. 而甚至他告诉我,当我的攻击进行到一半时,他的主机上就弹出了The System log file is full.的信息提示框——失败的登陆次数太多以至于其默认为512K

网站漏洞扫描工具[黑客——别黑自己国家的网站!!!(转) 2009年01月12日星期一上午 09:15 Shadow Security Scanner v 网络入侵机_V2.0 波尔远程控制 V6.32 VIP破解版

superscan4.0扫描器 HttpsMimTools nohackasp木马生成器

拿站和思路 Oracle_专用注射器远程控制软件ntshell v1.0(开源

挖掘鸡4.02 Willcome急速批量抓鸡全能 PcShare远程控制软件

多功能S扫描器 php168漏洞利用工具中华经典网络军刀NC

小马上线及绑困和抓鸡 iebho攻击程序终极Rootkit

超详细讲解鸽子上线 QQEAMIL攻击器 PHP木马修改增强版

金豹多顶下载者 framework-2.6-snapshot 提权工具集

EditPlus v2.31 Buil

最新过XP2网马

剑煞BetaV7.6.8

扫描端口V2.0

X-way扫描器

SpyNet Sniffer

网站猎手2.0

X-Scan-v3.3

流光5.0黑客基地专用破解版

NBSI网站漏洞检测工具

明小子旁注工具3.5

端口过滤扫描器

mysql_pwd_crack

Advanced IP Scanner v1.5

IPScanner

扫描软件THC-Amap v5.0

php注入辅助工具:phpsend

PackInter,sniffer工具含源代码

X-Scan-v3.2-cn

X-Scan-v3.2-beta版

超级扫描工具:nmap-3.81-win32

流光 5.0 时间限制破解

Domain3.2正式版(5.2修正)

sql扫描加自动攻击工具:Sqlpoke

THC-Amap v4.8

mysql字段扫描:numscan

第一款php漏洞扫描器:rpvs

Oscanner

端口扫描器红魂专用版

了解条码的基本原理 对一个专业人员来说,放弃因太肤浅而没有任何用的条码教育也许是一件容易的事。我能够同意“一知半解是危险的事”的说法。然而,对任何一门科学来说,学生总是要从某一点开始学起:这个道理在任何地方都是正确的。现在,许多有关根本不同内容的课程,如生产工程和零售市场,都包括了条码的内容。使用条码技术进行有效的信息收集支持着工商业的许多方面的工作。 许多年以前,我带领一组学生到一个有名的自选超级市场去参观那里的装有条码扫描设备的电子售货系统,了解这个系统可以完成多少工作。这次参观并没有达到显示这个电子售货系统的成功之处的目的。每件事都出差错。该市场采用的是EAN13码,这是经常出现的问题。它使用的是质量很差的计算机打印机,条码印在很小的标签上,由没有使用条码经验的人员贴在商品上。许多标签不是被贴在弯曲的表面,就是被贴在没有支撑面的包装上。如盆装植物。更糟糕的是,他们使用的是接触式的笔式扫描器。当条码不能破扫描识读时(这种情况经常出现),收款员就要将那十三个号码用键盘输入。非常不幸一个好的主意没有得到好的结果。总结起来有以下几个问题:使用的条码标签的种类不对,标签的粘贴不对,扫描器的种类不对,为这种应用选择的条码种类不对。令人欣慰的是现在这种糟糕的情况不常发生,但是正确地教授条码的生产和使用的基础原理却更为重要。越来越多的大公司将条码数据收集技术作为电子贸易体制这个金字塔的基础。进一步讲,由于条码系统的价格的下降,也将条码扫描技术带进许多小型企业的领域。 出现在计算机方面的问题也同样逐渐出现在条码系统中。随着硬件和软件的价格的下降以及市场的扩展,没有技术背景的使用者们自行组装自己的条码系统的可能性提高了。例如,固定式的激光扫描器的价格在十年中下降了近十倍,大多数条码软件随扫描器一起出售。这种自己动手的机会的增加本身带有制造不幸事件的因素,除非使用条码进行信息收集的基本原理为使用者所理解并运用于特定的环境中。 条码的基本原理是什么?确定对这个条码系统的信息收集的要求是什么,以及确定相对一般规律而言的例外情况。确定哪种条码适用于这种信息收集环境。了解给要被扫描的物品贴上标签的问题和机会。了解对要求记录的物品进行扫描时的问题和机会。在发问之前,搞清你可以从一个专业公司那里得到什么样的建议。记住,如果你不能对物品进行扫描,你的投资就是浪费。

扫描器流光FLUXAY5的使用方法 一、新增功能 流光IV的高级扫描是和以前版本相比增加的最重要功能之一,包括了如下扫描功能: PORTS(常用端口、自定义端口) POP3(Banner、特定版本漏洞、暴力模式) FTP(Banner、特定版本漏洞、暴力模式) SMTP(Banner、特定版本漏洞、暴力模式) IMAP(Banner、特定版本漏洞、暴力模式) TELNET(Banner、特定版本漏洞) CGI(Banner、Unix/NT自动识别、ErrorPage检测、规则库可手工加入) SQL(通过漏洞扫描、暴力模式) IPC(NETBIOS)(获得用户列表、共享列表、暴力模式) IIS(IIS漏洞) FINGER(Finger漏洞扫描) RPC(Unix Finger漏洞扫描,获得用户列表) MISC(Bind 版本、MySql弱密码扫描) PLUGIN(可以方便地增加对某种类型漏洞的扫描) 流光IV和以往版本相比增加(修改)了如下功能: IIS Remote Shell (修改, Remote Execute A-F)

IPC Pipe Remote Shell (新增) IPC 植入者(新增) SQL Remote Shell (修改) PC AnyWhere 解码(新增) 支持HTTP Basic/Negotiate/NTLM方式认证 (新增) IPC探测(修改) IMAP探测(新增) 二、基本使用方法 从[探测]->[高级扫描功能]启动。 1、设定扫描的范围 起始地址/结束地址:需要扫描的IP地址范围。 目标系统:ALL-所有系统NT-NT/2000系统 UNIX-UNIX系统,根据选择的不同下面的[检测项目]将会有不同设置。

条码扫描枪原理及种类 类别:扫描技术 条码阅读器是用于读取条码所包含的信息的设备,条码阅读器的结构通常为以下几部分:光源、接收装置、光电转换部件、译码电路、计算机接口。 它们的基本工作原理为:由光源发出的光线经过光学系统照射到条码符号上面,被反射回来的光经过光学系统成像在光电转换器上,使之产生电信号,信号经过电路放大后产生一模拟电压,它与照射到条码符号上被反射回来的光成正比,再经过滤波、整形,形成与模拟信号对应的方波信号,经译码器解释为计算机可以直接接受的数字信号。 普通的条码阅读器通常采用以下三种技术:光笔、CCD、激光,它们都有各自的优缺点,没有一种阅读器能够在所有方面都具有优势,下面讨论每一种阅读器的工作原理和优缺点。光笔的工作原理 光笔是最先出现的一种手持接触式条码阅读器,它也是最为经济的一种条码阅读器。使用时,操作者需将光笔接触到条码表面,通过光笔的镜头发出一个很小的光点,当这个光点从左到右划过条码时,在“空”部分,光线被反射,“条”的部分,光线将被吸收,因此在光笔内部产生一个变化的电压,这个电压通过放大、整形后用于译码。光笔的优点主要是:与条码接触阅读,能够明确哪一个是被阅读的条码;阅读条码的长度可以不受限制;与其它的阅读器相比成本较低;内部没有移动部件,比较坚固;体积小,重量轻。缺点:使用光笔会受到各种限制,比如在有一些场合不适合接触阅读条码;另外只有在比较平坦的表面上阅读指定密度的、打印质量较好的条码时,光笔才能发挥它的作用;而且操作人员需要经过一定的训练才能使用,如阅读速度、阅读角度、以及使用的压力不当都会影响它的阅读性能;最后,因为它必须接触阅读,当条码在因保存不当而产生损坏,或者上面有一层保护膜时,光笔都不能使用;光笔的首读成功率低及误码率较高。

投影仪简单使用方法 第一步:将笔记本电脑与投影仪连接(包括电源线与数据线),如图1、图2所示: 第二步:按下电源开关键打开投影仪,如图3 所示: 数据接口 电源接口 梯形调整键 图1 图2 图3

第三步:将电脑屏幕切换至投影仪上。 (1) windows xp 系统。 打开笔记本电脑,并按下键盘组合键(Fn+F7)将电脑屏幕切换到投影仪上。 说明:Fn 为功能键,F7为电脑屏幕输出键。由于各品牌笔记本电脑的差异性,输出键有所不同,因此可根据具体笔记本电脑而定,一般情况下都为F1至F12中的其中一个,并具有小电脑的图标在上面。上图所示的该类型笔记本电脑的输出键为F7。 (2) windows 7系统 屏幕切换组合键为:Windows+P ,按下组合键后就出现快速投影管理(如图5),这样,按左右箭头键选择 。 图1 Windows 7 快速投影管理 仅计算机:不切换到外接显示器或投影机上。 复制:在计算机和投影机上都显示同样的内容 扩展:增加你笔记本显示屏的显示空间,把笔记本显示屏变大,可以放更多窗口在桌面。 仅投影仪:笔记本电脑本身屏幕不显示。 图4 图5

第四步:画面图像调整。 使用投影仪时,可根据实际需要左右移动“大小键”来调整画面的大小,如果画面扭曲变形,可适当地抬高(或降低)投影的高度或按“梯形调整键”来调整画面。(如图3、图6所示)。 大小键 第四步:关闭投影仪。 如图2所示,投影仪使用完毕后,按下投影仪电源“开关键”,屏幕上出现是否关闭投影仪的提示,选择关闭,并按“确认键”确定(如图3所示)。此时请注意,切不可立刻拔掉电源线,当投影仪关闭后,它还需要一小段时间来进行散热,这时散热风扇会快速运转(伴有很大的嗡叫声),直至风扇停止运转后,方可拔掉电源线。 小提示:如果关闭投影仪后马上拔掉电源,投影仪得不到及时的散热,将严重损害硬件及其使用寿命。

X-scan 是国内相当出名的扫描工具,是安全焦点又一力作。完全免费,无需注册,无需安装(解压缩即可运行),无需额外驱动程序支持。可以运行在Windows 9x/NT4/2000上,但在Windows 98/NT 4.0系统下无法通过TCP/IP堆栈指纹识别远程操作系统类型,在Windows 98系统下对Netbios信息的检测功能受限。 X-scan 采用多线程方式对指定IP地址段(或单机)进行安全漏洞检测,支持插件功能,提供了图形界面和命令行两种操作方式,扫描内容包括:远程操作系统类型及版本,标准端口状态及端口BANNER信息,SNMP信息,CGI漏洞,IIS漏洞,RPC漏洞,SSL漏洞,SQL-SERVER、FTP-SERVER、SMTP-SERVER、POP3-SERVER、NT-SERVER弱口令用户,NT服务器NETBIOS信息、注册表信息等。扫描结果保存在/log/目录中,index_*.htm为扫描结果索引文件。 解压完后X-scan的目录中有以下几个目录及文件: xscan_gui.exe-- X-Scan for Windows 9x/NT4/2000 图形界面主程序 xscan.exe -- X-Scan for Windows 9x/NT4/2000 命令行主程序 使用说明.txt -- X-Scan使用说明 oncrpc.dll -- RPC插件所需动态链接库 libeay32.dll -- SSL插件所需动态链接库 /dat/language.ini -- 多语言数据文件,可通过设置"LANGUAGE\SELECTED"项进行语言切换 /dat/config.ini -- 用户配置文件,用于保存待检测端口列表、CGI漏洞检测的相关设置及所有字典文件名称(含相对路径) /dat/config.bak -- 备份配置文件,用于恢复原始设置 /dat/cgi.lst -- CGI漏洞列表 /dat/rpc.ini -- 用于保存RPC程序名称及漏洞列表 /dat/port.ini -- 用于保存已知端口的对应服务名称 /dat/*_user.dic -- 用户名字典文件,用于检测弱口令用户 /dat/*_pass.dic -- 密码字典,用于检测弱口令用户 /dat/os.finger -- 识别远程主机操作系统所需的操作系统特征码配置文件 /dat/wry.dll -- "IP-地理位置"地址查询数据库文件 /plugin -- 用于存放所有插件(后缀名为.xpn),插件也可放在xscan.exe所在目录的其他子目录中,程序会自动搜索。 我们主要介绍X-scan的图形界面,文后会附命令行模式的语法介绍。 运行xscan_gui.exe,下图就是X-scan v2.3的界面:

数据采集器原理 为商品流通环节而设计的数据采集器(Bar一code Hand Terminal)或称掌上电脑,其具有一体性、机动性、体积小、重量轻、高性能,并适于手持等特点。它是将条码扫描装置与数据终端一体化,带有电池可离线操作的终端电脑设备。 它具有中央处理器(CPU),只读存储器(ROM)、可读写存储器(RAM)、键盘、屏幕显示器、与计算机接口。条码扫描器,电源等配置,手持终端可通过通讯座与计算机相连用于接收或上传数据,手持终端的运行程序是由计算机编制后下载到手持终端中,可按使用要求完成相应的功能。 数据采集器可用于补充订货、接收订货、销售、入出库、盘点和库存管理以及物流管理等方面。 目前,国内常用的数据采集器有美国Symbol公司的PDT3100、国内公司的LK-PT921等,价格一万多元到两万元。数据采集器有效地解决了商品在流转过程中数据的标识和数量确认的问题,是保证系统的信息快速、准确进行处理的有效手段,由于设备的价格相对较高,商品还没有达到全部通用条码化,数据采集器的普及率还较低,还有待于不断推广。 二、数据采集器的程序功能 数据采集器的操作程序是根据实际的需要进行编制的,必须充分考虑操作使用过程的方便、灵活和通用性。 数据采集器的一般功能 数据采集器应具有数据采集、数据传送、数据删除和系统管理等功能。 数据采集 是将商品的条码通过扫描装置读入,对商品的数量直接进行确认或通过键盘录入的过程,在数据采集器的存储器中以文本数据格式存储,格式为条码(C20)、数量(N4)。 数据传送 数据传送功能有数据的下载和上传。 数据下载是将需要数据采集器进行确认的商品信息从计算机中传送到数据采集器中,通过数据采集器与计算机之间的通讯接口,在计算机管理系统的相应功能中运行设备厂商所提供的数据传送程序,传送内容可以包括:商品条码、名称和数量。数据的下载可以方便地在数据采集时,显示当前读入条码的商品名称和需确认的数量。 数据上传是将采集到的商品数据通过通讯接口,将数据传送到计算机中去,再通过计算机系统的处理,将数据转换到相应的数据库中。 数据删除 数据采集器中的数据在完成了向计算机系统的传送后,需要将数据删除,否则会导致再次数据读入的迭加,造成数据错误。有些情况下,数据可能会向计算机传送多次,待数据确认无效后,方可实行删除。 系统管理 系统管理功能有检查磁盘空间和系统日期时间的调较。 需考虑的一些细节

AIDC技术中最古老最成熟的技术就是条码技术,它也是AIDC技术中应用最广泛和最成功的技术。我们从超级市场上买回来的果品、蜂蜜等,果品箱、蜂蜜罐上肯定会有编码,不管是超级市场自己编的条码,还是商品制造者商标上的条码。实际上,条码的种类是很多的,已知的条码种类现在就有250种之多。条码技术的主要优点如下: ?简单:条码符号制作容易,扫描操作简单易行; ?信息采集速度快:普通计算机的键盘录入速度是每分钟200字符,而利用条码扫描录入信息的速度是键盘录入的20倍; ?采集信息量大:利用条码扫描,一次可以采集十几位字符的信息,而且可以通过选择不同码制的条码增加字符密度,使录入的信息量成倍地增加; ?设备结构简单,成本低。 在实际应用中,条码一般可以分成一维条码、二维条码两种。下面对一维条码简单介绍:一维条码(线形条码) 这种条码是由一个接一个的“条”和“空”排列组成的,条码信息靠条和空的不同宽度和位置来传递,信息量的大小是由条码的宽度和印刷的精度来决定的,条码越宽,包容的条和空越多,信息量越大;条码印刷的精度越高,单位长度内可以容纳的条和空越多,传递的信息量也就越大。这种条码技术只能在一个方向上通过“条”与“空”的排列组合来存储信息,所以叫它“一维条码”。 1、一维条码技术的基础术语 1)条(BAR):条码中反射率较低的部分,一般印刷的颜色较深。 2)空(SPACE):条码中反射率较高的部分,一般印刷的颜色较浅。 3)空白区(CLEAR AREA):条码左右两端外侧与空的反射率相同的限定区域。 4)起始符(START CHARACTER):位于条码起始位置的若干条与空。 5)终止符(STOP CHARACTER):位于条码终止位置的若干条与空。 6)中间分隔符(CENTRAL SEPERATING CHARACTER):位于条码中间位置的若干条与空。 7)条码数据符(BAR CODE DATD CHARACTER):表示特定信息的条码符号。 8)校验符(CHECK CHARACTER):表示校验码的条码若干条与空。 9)供人识别字符(HUMAN READABLE CHARACTER):位于条码符的下方,与相应的条码相对应的、用于供人识别的字符。 2、一维条码的结构

一、新增功能 流光IV的高级扫描是和以前版本相比增加的最重要功能之一,包括了如下扫描功能: PORTS(常用端口、自定义端口) POP3(Banner、特定版本漏洞、暴力模式) FTP(Banner、特定版本漏洞、暴力模式) SMTP(Banner、特定版本漏洞、暴力模式) IMAP(Banner、特定版本漏洞、暴力模式) TELNET(Banner、特定版本漏洞) CGI(Banner、Unix/NT自动识别、ErrorPage检测、规则库可手工加入) SQL(通过漏洞扫描、暴力模式) IPC(NETBIOS)(获得用户列表、共享列表、暴力模式) IIS(IIS漏洞) FINGER(Finger漏洞扫描) RPC(Unix Finger漏洞扫描,获得用户列表) MISC(Bind 版本、MySql弱密码扫描) PLUGIN(可以方便地增加对某种类型漏洞的扫描) 流光IV和以往版本相比增加(修改)了如下功能: IIS Remote Shell (修改, Remote Execute A-F) IPC Pipe Remote Shell (新增) IPC 植入者(新增) SQL Remote Shell (修改) PC AnyWhere 解码(新增) 支持HTTP Basic/Negotiate/NTLM方式认证(新增) IPC探测(修改) IMAP探测(新增) 二、基本使用方法 从[探测]->[高级扫描功能]启动。

1、设定扫描的范围 ?起始地址/结束地址:需要扫描的IP地址范围。 ?目标系统:ALL-所有系统NT-NT/2000系统UNIX-UNIX系统,根据选择的不同下面的[检测项目]将会有不同设置。 ?获取主机名:获取主机的名称。 ?检测项目:选择需要扫描的项目,根据选择的不同表单会有所不同。 2、端口扫描

实验六综合扫描及安全评估 一.实验目的 通过使用综合扫描及安全评估工具,扫描系统的漏洞并给出安全性评估报 告,加深对各种网络和系统漏洞的理解。同时,通过系统漏洞的入侵练习, 可以增强读者在网络安全方面的防护意识。 二.实验原理 端口扫描原理 1.端口扫描向目标主机的TCP/IP服务端口发送探测数据包,并记录目标主机的响应。 通过分析响应来判断服务端口是打开还是关闭,就可以得知端口提供的服务或信息。 2.端口扫描主要有经典的扫描器(全连接)、SYN(半连接)扫描器、秘密扫描等。 3.全连接扫描:扫描主机通过TCP/IP协议的三次握手与目标主机的指定端口建立一 次完整的连接。建立连接成功则响应扫描主机的SYN/ACK连接请求,这一响应表 明目标端口处于监听(打开)的状态。如果目标端口处于关闭状态,则目标主机会 向扫描主机发送RST的响应。 4.半连接(SYN)扫描:若端口扫描没有完成一个完整的TCP连接,在扫描主机和 目标主机的一指定端口建立连接时候只完成了前两次握手,在第三步时,扫描主机 中断了本次连接,使连接没有完全建立起来,这样的端口扫描称为半连接扫描,也 称为间接扫描。 5.TCP FIN(秘密)扫描:扫描方法的思想是关闭的端口会用适当的RST来回复FIN 数据包。另一方面,打开的端口会忽略对FIN数据包的回复。 综合扫描和安全评估技术工作原理 6.获得主机系统在网络服务、版本信息、Web应用等相关信息,然后采用模拟攻击 的方法,对目标主机系统进行攻击性的安全漏洞扫描,如果模拟攻击成功,则视为 漏洞存在。最后根据检测结果向系统管理员提供周密可靠的安全性分析报告。 常见的TCP端口如下: 常见的UDP端口如下:

工业固定式条码扫描识读 ——摘选自邦越条码知识 在制造业生产线上自动控制或跟踪在制品,或者在传送带上自动分拣物品,都需要准确可靠而无人值守的条码识别手段。固定式条码扫描器可以有各种不同的外型尺寸、扫描形式、识读分辨率、扫描距离、扫描区域、识读景深、安装方式和接口方式,也可以组成条码扫描网络,成组工作,再配合传感器和多种高级智能分析技术,能够完成各种环境下任何复杂的条码自动识别工作,并将数据或信号传送到计算机或PLC。具体的解决方案基于具体的应用环境和要求以及约束条件。 柜台式条码扫描识读 在零售连锁店、便利店、书店或药店,收银员通常要将商品拿到柜台上来进行条码扫描。台式条码扫描器结构紧凑,通常安放在收银柜台上,与POS系统连接。它通过较大的扫描窗形成多条交叉的网状扫描线,从而实现全方向条码扫描。操作者不需要仔细地调整条码的方向,也能够快速方便地识读商品条码,加快结帐过程。 手持式条码扫描识读 手持式条码扫描器是最常用和最灵活的条码扫描识别设备,一般有激光式,线阵CCD式和矩阵CCD式。它们适合于扫描体积和形状不一的物品,操作者可在固定站点处工作,也可接至手持数据终端或车载数据终端移动工作。需要识读的条码码制(一维或二维,堆叠式

或矩阵式),扫描距离,识读景深,识读分辨率,工业级别,接口方式,外形结构,应用场合以及反馈信息的方式等因素,是选择手持式条码扫描器时必须要考虑的。 无线移动条码扫描识读 一般来说,手持式条码扫描器需要通过电缆连接到PC、POS或其它固定终端上才能工作。在多数情况下,这种工作模式是可以接受的。但是,在有些情况下,操作人员需要在较大的范围内进行条码扫描工作,通讯电缆则成为极大的限制条件。无线条码扫描器使用大容量可充电电池,以无线通讯方式代替电缆连接,摆脱了与固定计算机之间的距离限制,并方便移动工作。无线条码扫描器除了可以进行点到点通讯,即一个无线条码扫描器通过一个无线通讯基座与计算机通讯,还可实现多点到一点通讯,即多个条码扫描器通过一个无线通讯基座与计算机通讯,将多个条码扫描器以无线方式集中连接到计算机的同一个通讯接口。 二维条码的重要特点是编码密度很高,特别适合小尺寸产品的自动控制和跟踪管理,如印刷电路板和电子元器件制造过程。固定式二维条码识读器采用矩阵式CCD 图象技术,将照明、图形获取、图象处理、解码和通讯等模块集成在一起,能够快速方便地以全方向方式识别一维条码、堆叠式二维条码(如PDF417)和矩阵式二维条码(如Datamatrix和QR码)。由于结构非常紧凑并且具有全方向识别的特点,固定式二维条码识读器很容易结合到自动生产线当中或自动设备中。

条码扫描器的四大分类 1.条码阅读器基本原理 条码阅读器是用于读取条码所包含的信息的设备,条码阅读器的结构通常为以下几部分:光源、接收装置、光电转换部件、译码电路、计算机接口。它们的基本工作原理为:由光源发出的光线经过光学系统照射到条码符号上面,被反射回来的光经过光学系统成像在光电转换器上,使之产生电信号,信号经过电路放大后产生一模拟电压,它与照射到条码符号上被反射回来的光成正比,再经过滤波、整形,形成与模拟信号对应的方波信号,经译码器解释为计算机可以直接接受的数字信号。 普通的条码阅读器通常采用以下三种技术:光笔、CCD、激光,它们都有各自的优缺点,没有一种阅读器能够在所有方面都具有优势,下面讨论每一种阅读器的工作原理和优缺点。 2.光笔的工作原理 光笔是最先出现的一种手持接触式条码阅读器,它也是最为经济的一种条码阅读器。 使用时,操作者需将光笔接触到条码表面,通过光笔的镜头发出一个很小的光点,当这个光点从左到右划过条码时,在“空”部分,光线被反射,“条”的部分,光线将被吸收,因此在光笔内部产生一个变化的电压,这个电压通过放大、整形后用于译码。 光笔的优点主要是:与条码接触阅读,能够明确哪一个是被阅读的条码;阅读条码的长度可以不受限制;与其它的阅读器相比成本较低;内部没有移动部件,比较坚固;体积小,重量轻。缺点:使用光笔会受到各种限制,比如在有一些场合不适合接触阅读条码;另外只有在比较平坦的表面上阅读指定密度的、打印质量较好的条码时,光笔才能发挥它的作用;而且操作人员需要经过一定的训练才能使用,如阅读速度、阅读角度、以及使用的压力不当都会影响它的阅读性能;最后,因为它必须接触阅读,当条码在因保存不当而产生损坏,或者上面有一层保护膜时,光笔都不能使用;光笔的首读成功率低及误码率较高。 https://www.doczj.com/doc/e615330566.html,D阅读器的工作原理 CCD为电子耦合器件(Chargcoupledevice),比较适合近距离和接触阅读,它的价格没有激光阅读器贵,而且内部没有移动部件。 CCD阅读器使用一个或多个LED,发出的光线能够覆盖整个条码,条码的图像被传到一排光上,被每个单独的光电二激管采样,由邻近的的探测结果为“黑”或“白”区分每一个条或空,从而确定条码的字符,换言之,CCD阅读器不是注意的阅读每一个“条”或“空”,而是条码的整个部分,并转换成可以译码的电信号。 优点:与其它阅读器相比,CCD阅读器的价格较便宜,但同样有阅读条码的密度广泛,容易使用。它的重量比激光阅读器轻,而且不象光笔一样只能接触阅读。

主机扫描及入侵实验 班级:学号:姓名: 一、目的 1、学会端口扫描工具的使用和功能 2、简单了解主机入侵过程 二、课时/场所 2/网络实训室/互联网计算机(两个人一组) 三、内容 1、端口扫描 端口扫描与ping扫描相似,不同的是端口扫描不仅可以返回IP地址,还可以发现目标系统上活动的UDP和TCP端口。 端口扫描器是黑客最常使用的工具。一些单独使用的端口扫描工具象Port Scanner1.1,X-Scan扫描器,定义好IP地址范围和端口后便可开始实施扫描。还有许多单独使用的端口扫描器,如UltraScan等。像Ping扫描器,许多工具也集成了端口扫描器。NetScan、Ping Pro和其它一些程序包集成了尽可能多的相关程序。你将发现许多企业级的网络产品也将ping和端口扫描集成起来。 X-SCAN是由安全焦点开发的一个功能强大的扫描工具。采用多线程方式对指定IP地址段(或单机)进行安全漏洞检测,支持插件功能,提供了图形界面和命令行两种操作方式,扫描内容包括:远程服务类型、操作系统类型及版本,各种弱口令漏洞、后门、应用服务漏洞、网络设备漏洞、拒绝服务漏洞等二十几个大类。 X-Scan功能按钮包括:“扫描模块”、“扫描参数”、“开始扫描”、“暂停扫描”、“终止扫描”、“检测报告”、“使用说明”、“在线升级”、“退出”。 扫描参数设置: 我们从“扫描参数”开始,打开设置菜单,在“基本设置”中的“指定IP范围”输入

要检测的目标主机的域名或IP,也可以对多个IP进行检测。比如输入 “192.168.0.1-192.168.0.255”,这样或对这个网段的主机进行检测。 在高级设置中,我们可以选择线程和并发主机数量。还有“跳过没有响应的主机”和“无条件扫描”,如果我们设置了“跳过没有响应的主机”,对方禁止了PING或防火墙设置使对方没有响应的话,X-SCAN会自动跳过,自动检测下一台主机。如果用“无条件扫描”的话,X-SCAN会对目标进行详细检测,这样结果会比较详细也会更加准确。但扫描时间会延长。 通常对单一目标会使用这个选项。