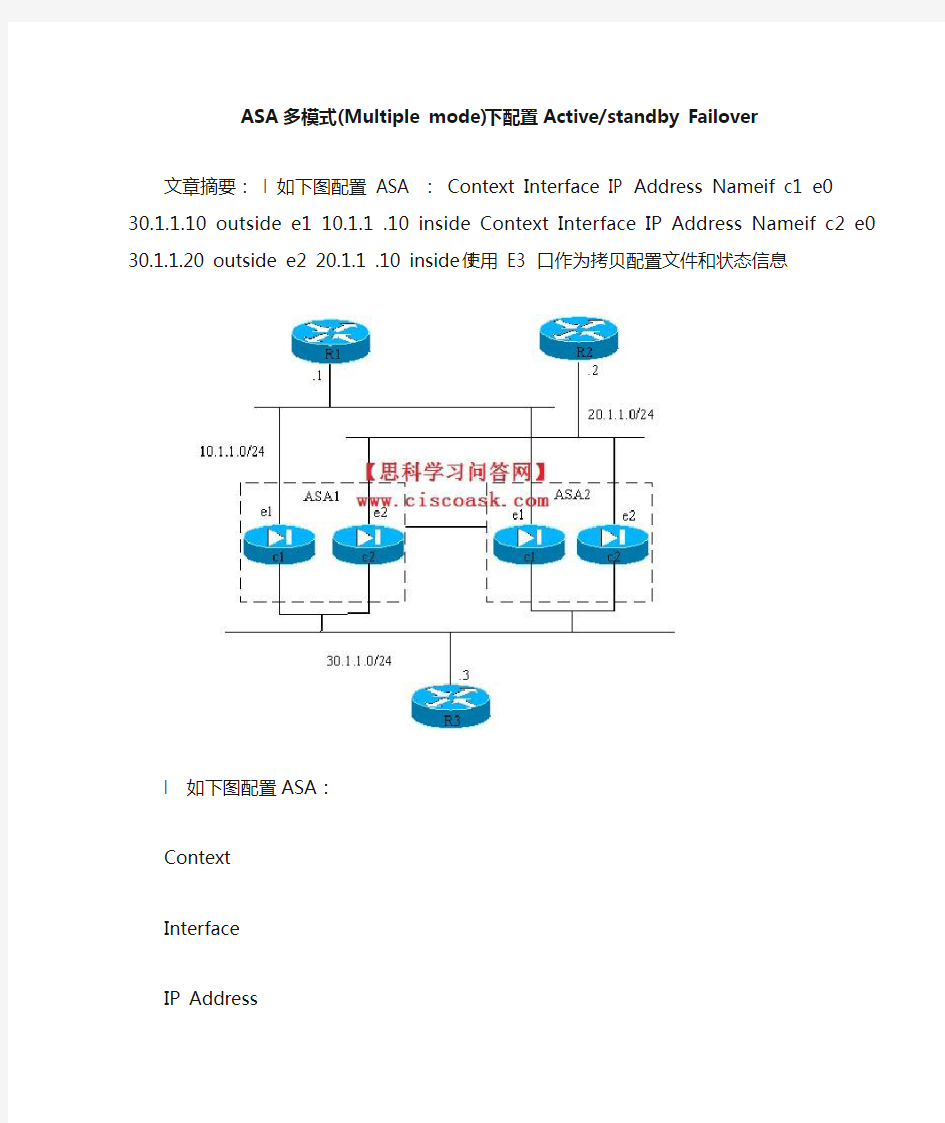

ASA多模式(Multiple mode)下配置Active/standby Failover 文章摘要:l 如下图配置ASA :Context Interface IP Address Nameif c1 e0 30.1.1.10 outside e1 10.1.1 .10 inside Context Interface IP Address Nameif c2 e0 30.1.1.20 outside e2 20.1.1 .10 inside l 使用E3 口作为拷贝配置文件和状态信息

l 如下图配置ASA:

Context

Interface

IP Address

Nameif

c1

e0

30.1.1.10

outside

e1

10.1.1.10

inside

Context

Interface

IP Address

Nameif

c2

e0

30.1.1.20

outside

e2

20.1.1.10

inside

l 使用E3口作为拷贝配置文件和状态信息的接口;

l Failover IP地址为192.168.1.1 255.255.255.0 192.168.1.2;

l Failover key为ciscoask;

l 要求ASA1正常下为Active;

1.配置交换机

2.配置ASA1

asa1(config)# admin-context admin

Creating context 'admin'... Done. (1)

asa1(config)# context admin

asa1(config-ctx)# config-url admin.cfg

INFO: Converting admin.cfg to flash:/admin.cfg

INFO: Context admin was created with URL flash:/admin.cfg INFO: Admin context will take some time to come up .... please wait.

asa1(config)# context c1

Creating context 'c1'... Done. (2)

asa1(config-ctx)# allocate-interface e0

asa1(config-ctx)# allocate-interface e1

asa1(config-ctx)# config-url c1.cfg

INFO: Converting c1.cfg to flash:/c1.cfg WARNING: Could not fetch the URL flash:/c1.cfg INFO: Creating context with default config

asa1(config-ctx)# context c2

Creating context 'c2'... Done. (3)

asa1(config-ctx)# allocate-interface e0

asa1(config-ctx)# allocate-interface e2

asa1(config-ctx)# config-url c2.cfg

INFO: Converting c2.cfg to flash:/c2.cfg WARNING: Could not fetch the URL flash:/c2.cfg INFO: Creating context with default config

asa1(config-ctx)#

//注意:接口要在system下no shut

asa1(config)# changeto context c1

asa1/c1(config)# inter e0

asa1/c1(config-if)# ip add 30.1.1.10 255.255.255.0 asa1/c1(config-if)# nameif outside

INFO: Security level for "outside" set to 0 by default.

asa1/c1(config-if)# inter e1

asa1/c1(config-if)# ip add 10.1.1.10 255.255.255.0

asa1/c1(config-if)# nameif inside

INFO: Security level for "inside" set to 100 by default.

asa1/c1(config-if)#

asa1/c1(config-if)# changeto context c2

asa1/c2(config)# inter e0

asa1/c2(config-if)# ip add 30.1.1.20 255.255.255.0

asa1/c2(config-if)# nameif outside

INFO: Security level for "outside" set to 0 by default.

asa1/c2(config-if)# inter e2

asa1/c2(config-if)# ip add 20.1.1.10 255.255.255.0

asa1/c2(config-if)# nameif inside

INFO: Security level for "inside" set to 100 by default.

asa1/c2(config-if)#

//然后测试连通性(注意放流量),发现R1和R2都不能够ping通R3,因为E0是共享接口,因此要对流量进行分类,我们这里使用基于MAC地址对流量进行分类:

asa1/c1(config)# inter e0

asa1/c1(config-if)# mac-address c1.c1.c1

asa1/c1(config-if)# changeto context c2

asa1/c2(config)# inter e0

asa1/c2(config-if)# mac-address c2.c2.c2

//然后配置Failover,注意,不管什么模式,Failover都在system下配置asa1/c1(config)# inter e0

asa1/c1(config-if)# ip add 30.1.1.10 255.255.255.0 standby 30.1.1.250

asa1/c1(config-if)# inter e1

asa1/c1(config-if)# ip add 10.1.1.10 255.255.255.0 standby 10.1.1.250

asa1/c2(config)# inter e0

asa1/c2(config-if)# ip add 30.1.1.20 255.255.255.0 standby 30.1.1.250

asa1/c2(config-if)# inter e2

asa1/c2(config-if)# ip add 20.1.1.10 255.255.255.0 standby 20.1.1.250

asa1/c2(config-if)# changeto sy

asa1(config)# inter e3

asa1(config-if)# no shut

asa1(config)# failover lan enable

asa1(config)# failover lan unit primary

asa1(config)# failover lan interface failover e3

INFO: Non-failover interface config is cleared on Ethernet3 and its sub-interfaces asa1(config)# failover link failover e3 //启用带状态的Failover

asa1(config)# fail inter ip failover 192.168.1.1 255.255.255.0 standby 192.1681.2 asa1(config)# failover key ciscoask

asa1(config)# failover

3.配置ASA2

pixfirewall(config)# show mode //要保证ASA2(standby)也是多模式;Security context mode: multiple

pixfirewall(config)# inter e3

pixfirewall(config-if)# no shut

pixfirewall(config)# failover lan enable

pixfirewall(config)# failover lan unit sec

pixfirewall(config)# failover lan inter failover e3

INFO: Non-failover interface config is cleared on Ethernet3 and its sub-interfaces pixfirewall(config)# fail inter ip failover 192.168.1.1 255.255.255.0 stan 192.168.1.2

pixfirewall(config)# failover key ciscoask

pixfirewall(config)# failover

pixfirewall(config)# .

Detected an Active mate

Beginning configuration replication from mate.

WARNING: Unable to delete admin context, because it doesn't exist.

INFO: Admin context is required to get the interfaces

Creating context 'admin'... Done. (1)

WARNING: Skip fetching the URL flash:/admin.cfg

INFO: Creating context with default config

INFO: Admin context will take some time to come up .... please wait.

Creating context 'c1'... Done. (2)

WARNING: Skip fetching the URL flash:/c1.cfg

INFO: Creating context with default config

Creating context 'c2'... Done. (3)

WARNING: Skip fetching the URL flash:/c2.cfg

INFO: Creating context with default config

End configuration replication from mate.

asa1(config)#

然后在ASA1上show failover

asa1(config)# show failover

Failover On

Cable status: N/A - LAN-based failover enabled

Failover unit Primary

Failover LAN Interface: failover Ethernet3 (up)

Unit Poll frequency 15 seconds, holdtime 45 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1

Monitored Interfaces 4 of 250 maximum

Version: Ours 7.2(2), Mate 7.2(2)

Last Failover at: 21:12:51 UTC Dec 3 2007

This host: Primary - Active

Active time: 465 (sec)

c1 Interface outside (30.1.1.10): Normal

c1 Interface inside (10.1.1.10): Normal

c2 Interface outside (30.1.1.20): Normal

c2 Interface inside (20.1.1.10): Normal

Other host: Secondary - Standby Ready

Active time: 0 (sec)

c1 Interface outside (30.1.1.250): Normal

c1 Interface inside (10.1.1.250): Normal

c2 Interface outside (30.1.1.250): Normal

c2 Interface inside (20.1.1.250): Normal

Stateful Failover Logical Update Statistics //状态信息

Link : failover Ethernet3 (up)

Stateful Obj xmit xerr rcv rerr

General 39 0 35 0

sys cmd 35 0 35 0

up time 0 0 0 0

RPC services 0 0 0 0

TCP conn 0 0 0 0

UDP conn 0 0 0 0

ARP tbl 4 0 0 0

Xlate_Timeout 0 0 0 0

Logical Update Queue Information

Cur Max Total

Recv Q: 0 1 35

Xmit Q: 0 1 39

asa1(config)#

转载请注明文章来自:【思科学习问答网】https://www.doczj.com/doc/9c7144380.html,/a/jishuzhuanti/_wangluoanquan_/_fanghuoqiangjishu_/2010/1212/287.h tml

实验V3防火墙透明模式(二层模式) 一、实验目的 了解并熟悉H3C Secpath V3防火墙的两种二层模式配置 二、场景描述 用户在内网有两个网段,在交换机上划分了两个VLAN,在路由器上设置单臂路由,内网用户DHCP获取IP地址,DHCP服务器为MSR路由器。为了安全,用户现在在内网交换机和路由器之间增加了一个F1000-S防火墙,为了不改变网络架构,用户要求将防火墙配置成二层模式。 三、拓扑图 四、配置步骤 基本配置 1. 基本配置:设备命名,先不将防火墙加入网络,保证内网运行正常 2. 将防火墙加入到网络中,进行防火墙的基本配置 3. 将防火墙转换成二层模式,保证内网运行正常 防火墙的配置: 一、基本配置: 1、设备命名,防火墙数据放通,接口加入区域 system sys F1000-S firewall packet-filter enable //开通防火墙的包过滤功能 firewall packet-filter default permit //包过滤的默认规则为permit firewall zone trust //内网口加入trust add interface g1/0 quit firewall zone untrust //外网口加入untrust add interface g2/0

quit 2、将防火墙转换成二层模式: bridge enable //启用桥接模式 bridge 1 enable //建立一个桥组 int bridge-template 1 //设置管理地址 ip address 192.168.1.100 255.255.255.0 quit int g1/0 //将接口加入桥组 bridge-set 1 quit int g2/0 bridge-set 1 quit firewall zone trust //将桥模板加入区域 add interface bridge-template 1 quit ip route 0.0.0.0 0.0.0.0 192.168.1.1 //管理IP的路由 3、放通DHCP报文 bridge 1 firewall unknown-mac flood //未知MAC洪泛 1.1 五、查看和测试: 使用dis cu 查看防火墙的配置 使用dis ver 查看防火墙的软件版本 1、在内网PC机上获取IP地址,能否获取到? 2、获取IP地址后,PC能否Ping通网关,能否上公网? 3、内网PC机能否管理F1000-S 1.2 六、实验思考: 1、当需要管理F1000-S防火墙时,我们需要登录bridge-template接口,请考虑这个时候对内网S3100交换机有什么特殊要求? 1.3 附:老版本的二层模式配置: firewall mode transparent (配置为透明模式) firewall system-ip 192.168.1.254 255.255.255.0 (这是防火墙的管理IP地址) interface Ethernet2/0(进入WAN口)

华三华为交换机路由器 配置常用命令汇总 HUA system office room 【HUA16H-TTMS2A-HUAS8Q8-HUAH1688】

H3C交换机配置命令大全1、system-view 进入系统视图模式 2、sysname 为设备命名 3、display current-configuration 当前配置情况 4、 language-mode Chinese|English 中英文切换 5、interface Ethernet 1/0/1 进入以太网端口视图 6、 port link-type Access|Trunk|Hybrid 设置端口访问模式 7、 undo shutdown 打开以太网端口 8、 shutdown 关闭以太网端口

9、 quit 退出当前视图模式 10、 vlan 10 创建VLAN 10并进入VLAN 10的视图模式 11、 port access vlan 10 在端口模式下将当前端口加入到vlan 10中 12、port E1/0/2 to E1/0/5 在VLAN模式下将指定端口加入到当前vlan中 13、port trunk permit vlan all 允许所有的vlan通过 H3C路由器配置命令大全华为交换机常用配置实例 H3C交换机路由器telnet和console口登录配置 2009年11月09日星期一 10:00

级别说明 Level 名称 命令 参观 ping、tracert、telnet 1 监控 display、debugging 2 配置 所有配置命令(管理级的命令除外)

实验三交换机配置方式及基本命令的熟悉 【实验目的】 通过对交换机设备的几种配置手段、配置模式和基本配置命令的认识,获得交换机的基本使用能力。 【实验任务】 1、认识交换机的配置方式。 2、按照给出的参考拓扑图构建逻辑拓扑图。 3、按照给出的配置参数表配置各个设备。 4、练习交换机的一些基本命令。 建议实验学时:2学时。 【实验背景】 在前面的实验中我们已经接触了Cisco的路由器运行的Cisco互联网络操作系统(ISO,Internetwork Operating System),熟悉了Cisco IOS软件内置的命令行界面(CLI,command-line interface)。同样,交换机可以通过一个菜单驱动程序的界面,或者通过命令行界面(CLI),或者在交换机配置了IP地址后通过Telnet远程登录、web登录的方式对交换机来进行配置。 交换机除了可以通过Console端口与计算机直接连接外,还可以通过交换机的普通端口进行连接。如果是堆叠型的,也可以把几台交换机一起进行配置,因为实际上这个时候它们是一个整体,这时通过普通端口对交换机进行管理时,就不再使用超级终端了,而是以Telnet 虚拟终端或Web浏览器的方式实现与被管理交换机的通信。前提是在本地配置方式中已为交换机配置好了IP地址,我们可通过IP地址与交换机进行通信,不过要注意,只有是网管型的交换机才具有这种管理功能。实际上最常用的Catalyst交换机OS被称为Catalyst OS、CatOS,其最大的特点是基于set 命令。但我们常用的是与路由器的IOS相类似的基于IOS 的Catalyst OS。下面简单介绍交换机的各种命令模式以及各种常用的命令。 表4.1交换机的各种命令模式的访问方式、提示符、退出方法及其描述

天融信版本防火墙常用功能配置手册 北京天融信南京分公司 2008年5月

目录

一、前言 我们制作本安装手册的目的是使工程技术人员在配置天融信网络卫士防火墙(在本安装手册中简称为“天融信防火墙”)时,可以通过此安装手册完成对天融信防火墙基本功能的实现和应用。 二、天融信版本防火墙配置概述 天融信防火墙作为专业的网络安全设备,可以支持各种复杂网络环境中的网络安全应用需求。在配置天融信防火墙之前我们通常需要先了解用户现有网络的规划情况和用户对防火墙配置及实现功能的诸多要求,建议参照以下思路和步骤对天融信防火墙进行配置和管理。 1、根据网络环境考虑防火墙部署模式(路由模式、透明模式、混合模式),根据确定好的防火墙的工作模式给防火墙分配合理的IP地址。 2、防火墙接口IP配置 3、区域和缺省访问权限配置 4、防火墙管理权限配置 5、路由表配置 6、定义对象(地址对象、服务对象、时间对象) 7、制定地址转换策略(包括四种地址转换策略:源地址转换、目的地址转换、双向转换、不做转换) 8、制定访问控制策略 9、其他特殊应用配置 10、配置保存 11、配置文件备份 ?提示:每次修改配置前,建议首先备份防火墙再修改配置,避免防火墙配置不当造成网络长时间中断。

三、天融信防火墙一些基本概念 接口:和防火墙的物理端口一一对应,如Eth0、Eth1 等。 区域:可以把区域看作是一段具有相似安全属性的网络空间。在区域的划分上,防火墙的区域和接口并不是一一对应的,也就是说一个区域可以包括多个接口。在安装防火墙前,首先要对整个受控网络进行分析,并根据网络设备,如主机、服务器等所需要的安全保护等级来划分区域。 对象:防火墙大多数的功能配置都是基于对象的。如访问控制策略、地址转换策略、服务器负载均衡策略、认证管理等。可以说,定义各种类型的对象是管理员在对防火墙进行配置前首先要做的工作之一。对象概念的使用大大简化了管理员对防火墙的管理工作。当某个对象的属性发生变化时,管理员只需要修改对象本身的属性即可,而无需修改所有涉及到这个对象的策略或规则。防火墙中,用户可定义的对象类型包括:区域、地址、地址组、服务、服务组、以及时间等。 ?提示:对象名称不允许出现的特殊字符:空格、“'”、“"”、“\”、“/”、“;”、“"”、“$”、“&”、“<”、“>”、“#”、“+”。 ?提示:防火墙所有需要引用对象的配置,请先定义对象,才能引用。四、防火墙管理 防火墙缺省管理接口为eth0口,管理地址为,缺省登录管理员帐号:用户名superman,口令talent。 防火墙出厂配置如下:

拓扑: 4507(int port-channel 3,10.2.94.2,4/1,4/2)---(vlan 10,1/0/0,1/1/0)USG9000(vlan 10,2/0/0,2/1/0)---(int vlan 77,10.2.94.1,0/1/1,0/1/2)5700(int vlan 78,10.2.94.5,0/0/1)----(10.2.94.6)PC 4507配置: interface Port-channel3 description firewall-testing ip address 10.2.94.2 255.255.255.252 interface TenGigabitEthernet4/1 description firewall-testing no switchport no ip address channel-group 3 mode active interface TenGigabitEthernet4/2 description firewall-testing no switchport no ip address channel-group 3 mode active ip route 10.2.94.4 255.255.255.252 10.2.94.1 5700配置: # interface XGigabitEthernet0/1/1 eth-trunk 1 # interface XGigabitEthernet0/1/2 eth-trunk 1 interface Vlanif77 ip address 10.2.94.1 255.255.255.252 # interface Vlanif78 ip address 10.2.94.5 255.255.255.252 # interface Eth-Trunk1 port link-type access port default vlan 77 mode lacp

H3C交换机常用步骤和命令 1.进入命令行sys 2.给交换机命名: sysname fuwuqi2 3.创建所属vlan: vlan 114 4.描述vlan 114 及分配情况: description fuwuqi2 5.把24个口划分到vlan114中: port e 1/0/1 to e 1/0/24 6.退出: quit 7.进入vlan 114: vlan 114 8.查看千兆口信息: dis int g 9.把25,26两个千兆口加到vlan 114中: port g 1/0/25 to g 1/0/26 10.退出: quit 11.进入vlan114 : int vlan 114 12.查看本接口信息dis this 13.退出quit 14.进入vlan 114虚接口下(可以配置管理地址):interface vlan-interface 114 15.配置管理地址ip address 111.115.76.98 27 16.查看信息dis this 17.退出quit 18.配置默认路由ip route-static 0.0.0.0 0.0.0.0 111.115.76.97(分别是目 的地址子网掩码网关) 19.建立一个登陆交换机的用户名local-user fuwuqi2 20.设置登陆密码password cipher fuwuqi2_2918 21.设置用户管理等级0-3,3是超级管理员authorization-attribute level 3 22.设置用“telnet”方式登陆service-type telnet 23.退出quit 24.打开telnet服务telnet server enable 25.设置0-5共6个用户可同时远程登陆user-interface vty 0 5 26.设置用户登陆方式,scheme是用户名+密码authentication-mode scheme 27.查看当前配置信息dis this 28.查看当前所有配置dis cur 29.保存配置信息save 30.查看交换机上有哪些VLAN dis vlan 31.查看各交换机端口状态及vlan情况: dis brief int 32.将某个端口加入到某个vlan中:sys Vlan 111 Port eth 1/0/1 33.查看当前各端口流量情况: dis int 34.查看交换机上mac地址:dis mac-address 物理地址 35.查看CPU占用:dis cup 36.静态IP与MAC地址绑定(不与端口绑定): sys arp static 192.168.11.204 0005-5d02-f2b3 查询:dis arp 192.168.11.204 取消:undo arp 192.168.11.204

防火墙配置中必备的六个主要命令解析 防火墙的基本功能,是通过六个命令来完成的。一般情况下,除非有特殊的安全需求,这个六个命令基本上可以搞定防火墙的配置。下面笔者就结合CISCO的防火墙,来谈谈防火墙的基本配置,希望能够给大家一点参考。 第一个命令:interface Interface是防火墙配置中最基本的命令之一,他主要的功能就是开启关闭接口、配置接口的速度、对接口进行命名等等。在买来防火墙的时候,防火墙的各个端都都是关闭的,所以,防火墙买来后,若不进行任何的配置,防止在企业的网络上,则防火墙根本无法工作,而且,还会导致企业网络不同。 1、配置接口速度 在防火墙中,配置接口速度的方法有两种,一种是手工配置,另外一种是自动配置。手工配置就是需要用户手工的指定防火墙接口的通信速度;而自动配置的话,则是指防火墙接口会自动根据所连接的设备,来决定所需要的通信速度。 如:interface ethernet0 auto --为接口配置“自动设置连接速度” Interface ethernet2 100ful --为接口2手工指定连接速度,100MBIT/S。 这里,参数ethernet0或者etnernet2则表示防火墙的接口,而后面的参数表示具体的速度。 笔者建议 在配置接口速度的时候,要注意两个问题。 一是若采用手工指定接口速度的话,则指定的速度必须跟他所连接的设备的速度相同,否则的话,会出现一些意外的错误。如在防火墙上,若连接了一个交换机的话,则交换机的端口速度必须跟防火墙这里设置的速度相匹配。 二是虽然防火墙提供了自动设置接口速度的功能,不过,在实际工作中,作者还是不建议大家采用这个功能。因为这个自动配置接口速度,会影响防火墙的性能。而且,其有时候也会判断失误,给网络造成通信故障。所以,在一般情况下,无论是笔者,还是思科的官方资料,都建议大家采用手工配置接口速度。 2、关闭与开启接口 防火墙上有多个接口,为了安全起见,打开的接口不用的话,则需要及时的进行关闭。一般可用shutdown命令来关闭防火墙的接口。但是这里跟思科的IOS 软件有一个不同,就是如果要打开这个接口的话,则不用采用no shutdown命令。在防火墙的配置命令中,没有这一条。而应该采用不带参数的shutdown命令,来把一个接口设置为管理模式。

实验八防火墙透明模式配置 适用于河南中医学院信息技术学院网络安全实验室 一、实验目的 1、了解什么是透明模式; 2、了解如何配置防火墙的透明模式; 二、应用环境 透明模式相当于防火墙工作于透明网桥模式。防火墙进行防范的各个区域均位于同 一网段。在实际应用网络中,这是对网络变动最少的介入方法,广泛用于大量原有网络的 安全升级中。 三、实验设备 (1) 防火墙设备1台 (2) Console线1条 (3) 网络线2条 (4) PC机3台 四、实验拓扑 五、实验步骤 第一步:搭建WebUI配置环境 除使用 CLI 进行配置以外,神州数码安全网关还提供WebUI 界面,使用户能够更简便与直观地对设备进行管理与配置。安全网关的 ethernet0/0 接口配有默认IP 地址192.168.1.1/24,并且该接口的各种管理功能均为开启状态。初次使用安全网关时,用户可以通过该接口访问安全网关的WebUI 页面。请按照以下步骤搭建WebUI 配置环境: 1. 将管理 PC 的IP 地址设置为与19 2.168.1.1/24 同网段的IP 地址,并且用网线将管理PC 与安全网关的ethernet0/0 接口进行连接。 2. 在管理 PC 的Web 浏览器中访问地址http://192.168.1.1 并按回车键。出现登录页面如下图所示:

3.输入管理员的名称和密码。DCFW-1800系列安全网关提供的默认管理员名称和密码均为“admin”。 4.从<语言>下拉菜单选择Web页面语言环境,<中文>或

Access-enable允许路由器在动态访问列表中创建临时访问列表入口 Access-group把访问控制列表(ACL)应用到接口上 Access-list定义一个标准的IP ACL Access-template在连接的路由器上手动替换临时访问列表入口 Appn向APPN子系统发送命令 Atmsig执行ATM信令命令 B 手动引导操作系统 Bandwidth 设置接口的带宽 Banner motd 指定日期信息标语 Bfe 设置突发事件手册模式 Boot system 指定路由器启动时加载的系统映像 Calendar 设置硬件日历 Cd 更改路径 Cdp enable 允许接口运行CDP协议 Clear 复位功能 Clear counters 清除接口计数器 Clear interface 重新启动接口上的件逻辑 Clockrate 设置串口硬件连接的时钟速率,如网络接口模块和接口处理器能接受的速率Cmt 开启/关闭FDDI连接管理功能 Config-register 修改配置寄存器设置 Configure 允许进入存在的配置模式,在中心站点上维护并保存配置信息 Configure memory 从NVRAM加载配置信息 Configure terminal 从终端进行手动配置 Connect 打开一个终端连接

Copy 复制配置或映像数据 Copy flash tftp 备份系统映像文件到TFTP服务器 Copy running-config startup-config 将RAM中的当前配置存储到NVRAM Copy running-config tftp 将RAM中的当前配置存储到网络TFTP服务器上 Copy tftp flash 从TFTP服务器上下载新映像到Flash Copy tftp running-config 从TFTP服务器上下载配置文件 Debug 使用调试功能 Debug dialer 显示接口在拨什么号及诸如此类的信息 Debug ip rip 显示RIP路由选择更新数据 Debug ipx routing activity 显示关于路由选择协议(RIP)更新数据包的信息 Debug ipx sap 显示关于SAP(业务通告协议)更新数据包信息 Debug isdn q921 显示在路由器D通道ISDN接口上发生的数据链路层(第2层)的访问过程 Debug ppp 显示在实施PPP中发生的业务和交换信息 Delete 删除文件 Deny 为一个已命名的IP ACL设置条件 Dialer idle-timeout 规定线路断开前的空闲时间的长度 Dialer map 设置一个串行接口来呼叫一个或多个地点 Dialer wait-for-carrier-time 规定花多长时间等待一个载体 Dialer-group 通过对属于一个特定拨号组的接口进行配置来访问控制 Dialer-list protocol 定义一个数字数据接受器(DDR)拨号表以通过协议或ACL与协议的组合来控制控制拨号 Dir 显示给定设备上的文件 Disable 关闭特许模式 Disconnect 断开已建立的连接

华为交换机配置命令 华为QuidWay交换机配置命令手册: 1、开始 建立本地配置环境,将主机的串口通过配置电缆与以太网交换机的Console口连接。 在主机上运行终端仿真程序(如Windows的超级终端等),设置终端通信参数为:波特率为9600bit/s、8位数据位、1位停止位、无校验和无流控,并选择终端类型为VT100。 以太网交换机上电,终端上显示以太网交换机自检信息,自检结束后提示用户键入回车,之后将出现命令行提示符(如

实验七交换机基本配置 一、实验目的 (1)使用R2611模块化路由器进行网络安全策略配置学习使用路由器进行初步的网络运行配置和网络管理,行能根据需要进行简单网络的规划和设计。 实验设备与器材 熟悉交换机开机界面; (2)掌握Quidway S系列中低端交换机几种常用配置方法; (3)掌握Quidway S系列中低端交换机基本配置命令。 二、实验环境 Quidway R2611模块化路由器、交换机、Console配置线缆、双绞线、PC。 交换机,标准Console配置线。 三、实验内容 学习使用Quidway R2611模块化路由器的访问控制列表(ACL)进行防火墙实验。 预备知识 1、防火墙 防火墙作为Internet访问控制的基本技术,其主要作用是监视和过滤通过它的数据包,根据自身所配置的访问控制策略决定该包应当被转发还是应当被抛弃,以拒绝非法用户访问网络并保障合法用户正常工作。 2、包过滤技术 一般情况下,包过滤是指对转发IP数据包的过滤。对路由器需要转发的数据包,先获取包头信息,包括IP层所承载的上层协议的协议号、数据包的源地址、目的地址、源端口号和目的端口号等,然后与设定的规则进行比较,根据比较的结果对数据包进行转发或者丢弃。 3、访问控制列表 路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL(Access Control List)定义的。

访问控制列表是由permit | deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。ACL通过这些规则对数据包进行分类,这些规则应用到路由器接口上,路由器根据这些规则判断哪些数据包可以接收,哪些数据包需要拒绝。 访问控制列表(Access Control List )的作用 访问控制列表可以用于防火墙; 访问控制列表可用于Qos(Quality of Service),对数据流量进行控制; 访问控制列表还可以用于地址转换; 在配置路由策略时,可以利用访问控制列表来作路由信息的过滤。 一个IP数据包如下图所示(图中IP所承载的上层协议为TCP) ACL示意图 ACL的分类 按照访问控制列表的用途,可以分为四类: ●基本的访问控制列表(basic acl) ●高级的访问控制列表(advanced acl) ●基于接口的访问控制列表(interface-based acl) ●基于MAC的访问控制列表(mac-based acl) 访问控制列表的使用用途是依靠数字的范围来指定的,1000~1999是基于接口的访问控制列表,2000~2999范围的数字型访问控制列表是基本的访问控制列表,3000~3999范围的数字型访问控制列表是高级的访问控制列表,4000~4999范围的数字型访问控制列表是基于MAC地址访问控制列表。 4、防火墙的配置项目 防火墙的配置包括:

cisco路由器常用命令 1:三大模式 router> 用户模式 router > enable 进入特权模式 router # router > enable 进入全局配置模式 router #configure terminal router (conf)# 2:其它模式 Router(config)#interface f1/0 进入接口配置模式Router(config-if)# Router(config)#interface f1/0.1 进入子接口配置模式Router(config-subif)# Router(config)#line console 0 进入line模式Router(config-line)# Router(config)#router rip 进入路由模式Router(config-router)# 3:路由器命名 hostname routera,以routerA为例 router > enable router #configure terminal router(conf)#hostname routerA routera (conf)# 4:配置各类密码 配置特权模式密码(使能口令) enable password cisco,以cisco为例 router > enable router #configure terminal router(conf)#hostname routerA routerA (conf)# enable password cisco 设置VTY(虚拟终端接口)密码 Router(config)#line vty 0 1

H3C交换机常用配置命令 一、用户配置

防火墙配置中必备地六个主要命令解析 防火墙地基本功能,是通过六个命令来完成地.一般情况下,除非有特殊地安全需求,这个六个命令基本上可以搞定防火墙地配置.下面笔者就结合地防火墙,来谈谈防火墙地基本配置,希望能够给大家一点参考. 第一个命令: 是防火墙配置中最基本地命令之一,他主要地功能就是开启关闭接口、配置接口地速度、对接口进行命名等等.在买来防火墙地时候,防火墙地各个端都都是关闭地,所以,防火墙买来后,若不进行任何地配置,防止在企业地网络上,则防火墙根本无法工作,而且,还会导致企业网络不同.文档来自于网络搜索 、配置接口速度 在防火墙中,配置接口速度地方法有两种,一种是手工配置,另外一种是自动配置.手工配置就是需要用户手工地指定防火墙接口地通信速度;而自动配置地话,则是指防火墙接口会自动根据所连接地设备,来决定所需要地通信速度.文档来自于网络搜索如:为接口配置“自动设置连接速度” 为接口手工指定连接速度,.文档来自于网络搜索 这里,参数或者则表示防火墙地接口,而后面地参数表示具体地速度. 笔者建议 在配置接口速度地时候,要注意两个问题. 一是若采用手工指定接口速度地话,则指定地速度必须跟他所连接地设备地速度相同,否则地话,会出现一些意外地错误.如在防火墙上,若连接了一个交换机地话,则交换机地端口速度必须跟防火墙这里设置地速度相匹配.文档来自于网络搜索 二是虽然防火墙提供了自动设置接口速度地功能,不过,在实际工作中,作者还是不建议大家采用这个功能.因为这个自动配置接口速度,会影响防火墙地性能.而且,其有时候也会判断失误,给网络造成通信故障.所以,在一般情况下,无论是笔者,还是思科地官方资料,都建议大家采用手工配置接口速度.文档来自于网络搜索 、关闭与开启接口 防火墙上有多个接口,为了安全起见,打开地接口不用地话,则需要及时地进行关闭.一般可用命令来关闭防火墙地接口.但是这里跟思科地软件有一个不同,就是如果要打开这个接口地话,则不用采用命令.在防火墙地配置命令中,没有这一条.而应该采用不带参数地命令,来把一个接口设置为管理模式.文档来自于网络搜索 笔者建议 在防火墙配置地时候,不要把所有地接口都打开,需要用到几个接口,就打开几个接口.若把所有地接口都打开地话,会影响防火墙地运行效率,而且,对企业网络地安全也会有影响.或者说,他会降低防火墙对于企业网络地控制强度.文档来自于网络搜索第二个命令: 一般防火墙出厂地时候,思科也会为防火墙配置名字,如等等,也就是说,防火墙地物理位置跟接口地名字是相同地.但是,很明显,这对于我们地管理是不利地,我们不能够从名字直观地看到,这个接口到底是用来做什么地,是连接企业地内部网络接口,还是连接企业地外部网络接口.所以,网络管理员,希望能够重命令这个接口地名字,利用比较直观地名字来描述接口地用途,如利用命令来表示这个接口是用来连接外部网络;而利用命令来描述这个接口是用来连接内部网络.同时,在给端口进行命名地时候,还可以指定这个接口地安全等级.文档来自于网络搜索 命令基本格式如下

H3C交换机配置命令大全 1、system-view 进入系统视图模式 2、sysname 为设备命名 3、display current-configuration 当前配置情况 4、language-mode Chinese|English 中英文切换 5、interface Ethernet 1/0/1 进入以太网端口视图 6、port link-type Access|Trunk|Hybrid 设置端口访问模式 7、undo shutdown 打开以太网端口 8、shutdown 关闭以太网端口 9、quit 退出当前视图模式 10、vlan 10 创建VLAN 10并进入VLAN 10的视图模式 11、port access vlan 10 在端口模式下将当前端口加入到vlan 10中 12、port E1/0/2 to E1/0/5 在VLAN模式下将指定端口加入到当前vlan中 13、port trunk permit vlan all 允许所有的vlan通过 H3C路由器配置命令大全 1、system-view 进入系统视图模式 2、sysname R1 为设备命名为R1 3、display ip routing-table 显示当前路由表 4、language-mode Chinese|English 中英文切换 5、interface Ethernet 0/0 进入以太网端口视图 6、ip address 192.168.1.1 255.255.255.0 配置IP地址和子网掩码 7、undo shutdown 打开以太网端口 8、shutdown 关闭以太网端口

一、access-list 用于创建访问规则。 (1)创建标准访问列表 access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ] (2)创建<-- Script Filtered/n/n-->扩展访问列表 access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source-mask [ operator port1 [ port2 ] ] dest-addr dest-mask [ operator port1 [ port2 ] | icmp-type [ icmp-code ] ] [ log ] (3)删除访问列表 no access-list { normal | special } { all | listnumber [ subitem ] } 【参数说明】 normal 指定规则加入普通时间段。 special 指定规则加入特殊时间段。 listnumber1 是1到99之间的一个数值,表示规则是标准访问列表规则。 listnumber2 是100到199之间的一个数值,表示规则是扩展访问列表规则。 permit 表明允许满足条件的报文通过。 deny 表明禁止满足条件的报文通过。 protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较的概念;为IP时有特殊含义,代表所有的IP协议。 source-addr 为源地址。 source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为 0.0.0.0。 dest-addr 为目的地址。 dest-mask 为目的地址通配位。

Cisco常用配置命令Cisco常用配置命令 一.交换机的基本配置 C2950# config terminal 进入全局配置模式 show interface fastethernet0/1 查看端口0/1的配置结果 show interface fastethernet0/1 status 查看端口0/1的状态 show mac-address-table 查看整个MAC地址表 clear mac-address-table restricted static 清除限定性地址 C2950(config)# hostname 2950A / 设置主机名为2950A interface f0/23 / 进入端口23的配置模式 enable password cisco / 设置enable password为cisco enable secret cisco1 / 设置enable secret为cisco1 ip address 192.168.1.1 255.255.255.0 / 设置交换机IP 地址 ip default-gateway 192.168.1.254 / 设置默认网关 ip domain-name https://www.doczj.com/doc/9c7144380.html, / 设置域名 ip name-server 200.0.0.1 / 设置域名服务器 配置查看MAC地址表 mac-address-table ? mac-address-table aging-time 100 / 设置超时是时间为100s mac-address-table permanent https://www.doczj.com/doc/9c7144380.html, /f0/3 加入永久地址mac-address-table restricted static 0000.0c02.bbcc / f0/6 f0/7 加入静态地址 end show mac-address-table /查看整个Mac地址表 clear mac-address-table restricted static C2950(config-if)# interface fastethernet0/1 /进入接口F0/1子配置模式 interface Ethernet0 /进入以太网口0子配置模式 no shutdown /激活接口 speed ? /查看speed命令的子命令 speed 100 /设置该端口速率为100Mb/s dulplex full/half/auto /设置该端口为全双工 description TO_PC1 /设置该端口描述为TO_PC1 show interface fastethernet 0/1 /查看端口0/1的配置结果 show interface fastethernet 0/1 status /查看端口0/1的状态 配置VTP和STP 一. 配置VTP 2950A #vlan database /进入VLAN配置子模式 show vtp status /查看VTP设置信息 show vlan /查看VLAN配置信息 copy running-config startup-config /保存配置文件 2950A(vlan)#vtp server/client /设置本交换机为server/client模式

常用命令等 1、连接交换机并设置软件连接交换机/路由器等: 如果设备管理器里边没有端口选项则说明USB-COM驱动未安装好;到这里记录下COM口的端口号,我这里是COM4。 打开securecrt软件:打开crt解压到的目录点软件启动

在弹出的窗口中点击下图中的按钮 按照下图中选择选项:

选择完成后点击确定按钮后敲击回车,如窗口中显示XXXXX>则说明设备连接成功。 2、配置5750交换机步骤 A、第一步删除5750交换机现有配置,复制下边命令并粘贴到crt命令行内: en ruijie delete config.text y reload y B、重新配置5750交换机: en

conf t hos btjx-zhl-25750-2 vlan 101 exit int vlan 101 ip add 192.168.101.252 255.255.255.0 exit ip route 0.0.0.0 0.0.0.0 192.168.101.254 enable sec ruijie lin vty 0 4 pass ruijie exit rldp enable int r g0/1 – 22 sw mo acc sw acc vlan 101 rldp port loo shutdown-port exit int r g0/23 – 24 me fi sw mo tr int g0/24

des btjx-zhl-25750-1 exit err re int 1800 end wr wr 此配置是11日没有拆下来的交换机的配置: 此配置是11日拆除下来的5750交换机的配置(需要增加部分配置) 上边配置的5750交换机23口24口都是级联口5750-1-24口接86,5750-1-23连接5750-2-24口 3、2952交换机配置,修改级联口部分: en ruijie conf t int g0/49 sw mo tr int g0/51 sw mo tr