课题:标准IP访问控制列表配置

教学目标

?理解标准IP访问控制列表的原理及功能;

?掌握编号的标准IP访问控制列表的配置方法;

教学重点:理解标准IP访问控制列表的原理及功能

教学难点:掌握编号的标准IP访问控制列表的配置方法

教具、教学素材准备:网络环境

教学方法:讲授,演示,实作

教学时数:2

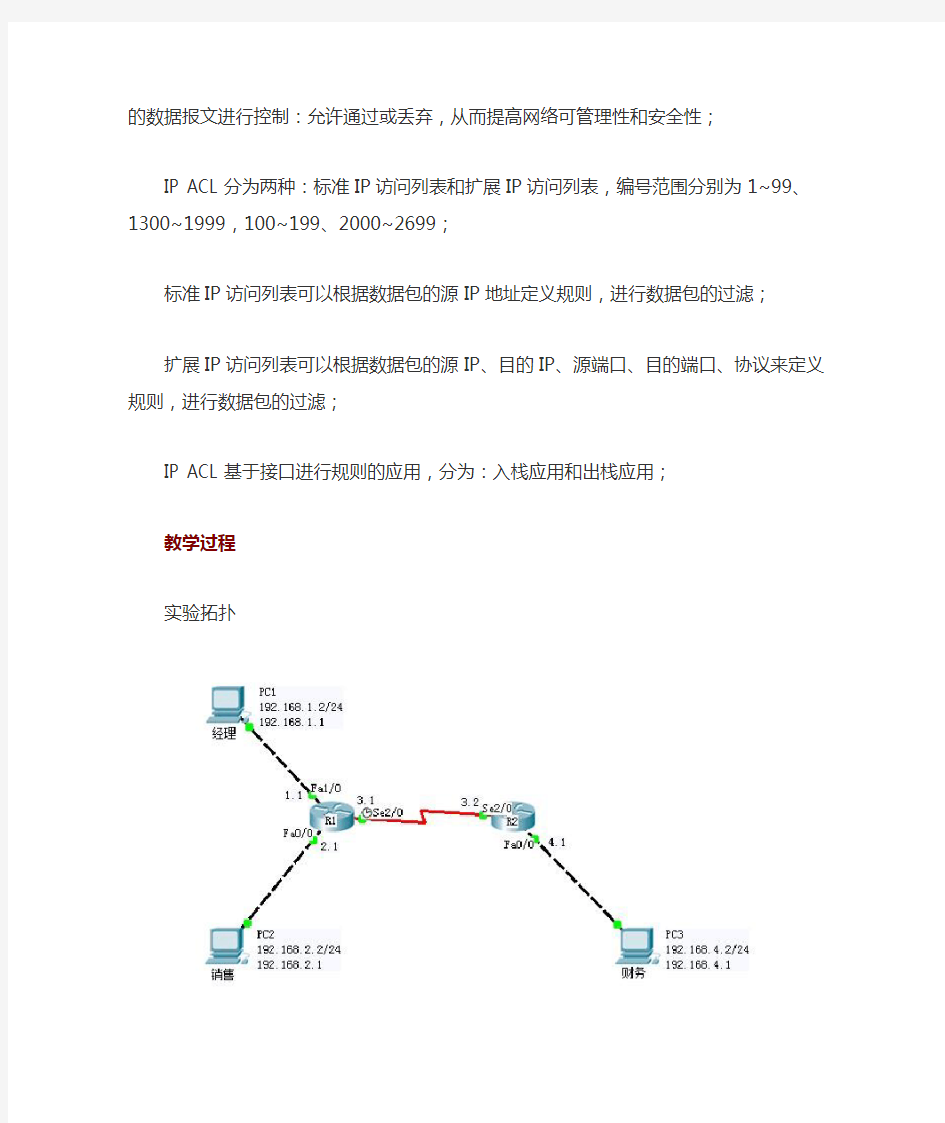

公司的经理部、财务部和销售部分别属于不同的3个网段,三部门之间用路由器进行信息传递,为了安全起见,公司领导要求销售部不能对财务部进行访问,但经理部可以对财务部进行访问。

基本原理

ACLs的全称为接入控制列表(Access Control Lists),也称为访问列表

(Access List),俗称为防火墙,在有的文档中还称之为包过滤。ACLs通过定义一些规则对网络设备接口上的数据报文进行控制:允许通过或丢弃,从而提高网络可管理性和安全性;

IP ACL分为两种:标准IP访问列表和扩展IP访问列表,编号范围分别为

1~99、1300~1999,100~199、2000~2699;

标准IP访问列表可以根据数据包的源IP地址定义规则,进行数据包的过滤;

扩展IP访问列表可以根据数据包的源IP、目的IP、源端口、目的端口、协议来定义规则,进行数据包的过滤;

IP ACL基于接口进行规则的应用,分为:入栈应用和出栈应用;

教学过程

实验拓扑

1、路由器之间通过V.35电缆串口连接,DCE端连接在R1上,配置其时间

频率为64000;主机与路由器通过交叉线连接;

2、配置路由器接口IP地址;

3、在路由器上配置OSPF路由协议,让三台PC 能相互ping通,因为只有

在互通的前提下才能涉及到访问控制列表;

4、在R1上配置编号的IP标准访问控制列表;

5、将标准IP访问列表应用到接口上;

6、验证主机之间的互通性;

R1:

Router>en

Router#conf t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname R1

R1(config)#interface fa1/0

R1(config-if)#ip address 192.168.1.1 255.255.255.0

R1(config-if)#no shut

%LINK-5-CHANGED: Interface FastEthernet1/0, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet1/0, changed state to up

R1(config-if)#exit

R1(config)#int fa0/0

R1(config-if)#ip add 192.168.2.1 255.255.255.0

R1(config-if)#no shut

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed

state to up

R1(config-if)#exit

R1(config)#int se2/0

R1(config-if)#clock rate 64000

R1(config-if)#ip add 192.168.3.1 255.255.255.0

R1(config-if)#no shut

%LINK-5-CHANGED: Interface Serial2/0, changed state to down

R1(config-if)#exit

R1(config)#

R1(config)#router ospf 1

R1(config-router)#network 192.168.1.0 0.0.0.255 area 0

R1(config-router)#network 192.168.2.0 0.0.0.255 area 0

R1(config-router)#network 192.168.3.0 0.0.0.255 area 0

R1(config-router)#end

R1#

%SYS-5-CONFIG_I: Configured from console by console

R1#show ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter

area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

C 192.168.1.0/24 is directly connected, FastEthernet1/0

C 192.168.2.0/24 is directly connected, FastEthernet0/0

R1#

R1#

R1#show ip route //两台路由器配置好后的路由信息

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

C 192.168.1.0/24 is directly connected, FastEthernet1/0

C 192.168.2.0/24 is directly connected, FastEthernet0/0

C 192.168.3.0/24 is directly connected, Serial2/0

O 192.168.4.0/24 [110/782] via 192.168.3.2, 00:00:15, Serial2/0

R1#

R1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

R1(config)#ip ?

access-list Named access-list

default-network Flags networks as candidates for default routes dhcp Configure DHCP server and relay parameters

domain IP DNS Resolver

domain-lookup Enable IP Domain Name System hostname translation domain-name Define the default domain name

forward-protocol Controls forwarding of physical and directed IP broadcasts

host Add an entry to the ip hostname table

name-server Specify address of name server to use

nat NAT configuration commands

route Establish static routes

tcp Global TCP parameters

R1(config)#ip ac

R1(config)#ip access-list ?

extended Extended Access List

standard Standard Access List

R1(config)#ip access-list sta

R1(config)#ip access-list standard ?

<1-99> Standard IP access-list number

WORD Access-list name

R1(config)#ip access-list standard david ?

R1(config)#ip access-list standard david //配置名为david的IP标准访问控制列表

R1(config-std-nacl)#?

default Set a command to its defaults

deny Specify packets to reject

exit Exit from access-list configuration mode

no Negate a command or set its defaults

permit Specify packets to forward

remark Access list entry comment

R1(config-std-nacl)#permit 192.168.1.0 ?

A.B.C.D Wildcard bits

R1(config-std-nacl)#permit 192.168.1.0 0.0.0.255 ?

R1(config-std-nacl)#permit 192.168.1.0 0.0.0.255 //允许192.168.1.0网段通过

R1(config-std-nacl)#deny ?

A.B.C.D Address to match

any Any source host

host A single host address

R1(config-std-nacl)#deny 192.168.2.0 ?

A.B.C.D Wildcard bits

R1(config-std-nacl)#deny 192.168.2.0 0.0.0.255 ?

R1(config-std-nacl)#deny 192.168.2.0 0.0.0.255 //禁止192.168.2.0网段通过

R1(config-std-nacl)#exit

R1(config)#inter

R1(config)#interface se2/0

R1(config-if)#?

bandwidth Set bandwidth informational parameter

cdp CDP interface subcommands

clock Configure serial interface clock

crypto Encryption/Decryption commands

custom-queue-list Assign a custom queue list to an interface

delay Specify interface throughput delay

description Interface specific description

encapsulation Set encapsulation type for an interface

exit Exit from interface configuration mode

fair-queue Enable Fair Queuing on an Interface

frame-relay Set frame relay parameters

hold-queue Set hold queue depth

ip Interface Internet Protocol config commands

keepalive Enable keepalive

mtu Set the interface Maximum Transmission Unit (MTU) no Negate a command or set its defaults

ppp Point-to-Point Protocol

priority-group Assign a priority group to an interface

service-policy Configure QoS Service Policy

shutdown Shutdown the selected interface

tx-ring-limit Configure PA level transmit ring limit

zone-member Apply zone name

R1(config-if)#ip ?

access-group Specify access control for packets

address Set the IP address of an interface

hello-interval Configures IP-EIGRP hello interval

helper-address Specify a destination address for UDP broadcasts inspect Apply inspect name

ips Create IPS rule

mtu Set IP Maximum Transmission Unit

nat NAT interface commands

ospf OSPF interface commands

split-horizon Perform split horizon

summary-address Perform address summarization

virtual-reassembly Virtual Reassembly

R1(config-if)#ip ac

R1(config-if)#ip access-group ?

<1-199> IP access list (standard or extended)

WORD Access-list name

R1(config-if)#ip access-group david ?

in inbound packets

out outbound packets

R1(config-if)#ip access-group david out ?

R1(config-if)#ip access-group david out //将名为david的IP标准访问控制列表应用到se2/0端口

R1(config-if)#end

R1#

%SYS-5-CONFIG_I: Configured from console by console

R1#show running-config

Building configuration...

Current configuration : 928 bytes

!

version 12.2

no service timestamps log datetime msec

no service timestamps debug datetime msec

no service password-encryption

!

hostname R1

!

...

!

interface FastEthernet0/0

ip address 192.168.2.1 255.255.255.0 duplex auto

speed auto

!

interface FastEthernet1/0

ip address 192.168.1.1 255.255.255.0 duplex auto

speed auto

!

interface Serial2/0

ip address 192.168.3.1 255.255.255.0 ip access-group david out

clock rate 64000

!

interface Serial3/0

no ip address

shutdown

!

interface FastEthernet4/0

no ip address

shutdown

!

interface FastEthernet5/0

no ip address

shutdown

!

router ospf 1

log-adjacency-changes

network 192.168.1.0 0.0.0.255 area 0 network 192.168.2.0 0.0.0.255 area 0 network 192.168.3.0 0.0.0.255 area 0 !

ip classless

!

!

ip access-list standard david

permit 192.168.1.0 0.0.0.255

deny 192.168.2.0 0.0.0.255

!

...

!

line con 0

line vty 0 4

login

!

!

!

end

R1#

R2:

Router>en

Router#conf t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname R2

R2(config)#int fa0/0

R2(config-if)#ip add 192.168.4.1 255.255.255.0

R2(config-if)#no shut

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up

R2(config-if)#exit

R2(config)#int se2/0

R2(config-if)#ip add 192.168.3.2 255.255.255.0

R2(config-if)#no shut

%LINK-5-CHANGED: Interface Serial2/0, changed state to up

R2(config-if)#exit

R2(config)#router ospf 1

R2(config-router)#

%LINEPROTO-5-UPDOWN: Line protocol on Interface Serial2/0, changed state to up

R2(config-router)#network 192.168.3.0 0.0.0.255 area 0

R2(config-router)#network 192.168.4.0 0.0.0.255 area 0

00:11:23: %OSPF-5-ADJCHG: Process 1, Nbr 192.168.3.1 on Serial2/0 from LOADING to FULL, Loading Do

R2(config-router)#end

R2#

%SYS-5-CONFIG_I: Configured from console by console

R2#show ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2,

E - EGP i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

O 192.168.1.0/24 [110/782] via 192.168.3.1, 00:00:09, Serial2/0

O 192.168.2.0/24 [110/782] via 192.168.3.1, 00:00:09, Serial2/0

C 192.168.3.0/24 is directly connected, Serial2/0

C 192.168.4.0/24 is directly connected, FastEthernet0/0

R2#

五、测试

PC1:

Packet Tracer PC Command Line 1.0

PC>ipconfig

IP Address......................: 192.168.1.2

Subnet Mask.....................: 255.255.255.0

Default Gateway.................: 192.168.1.1

PC>ping 192.168.4.2 //ACL前Pinging 192.168.4.2 with 32 bytes of data:

Request timed out.

Reply from 192.168.4.2: bytes=32 time=15ms TTL=126

Reply from 192.168.4.2: bytes=32 time=9ms TTL=126

Reply from 192.168.4.2: bytes=32 time=15ms TTL=126

Ping statistics for 192.168.4.2:

Packets: Sent = 4, Received = 3, Lost = 1 (25% loss), Approximate round trip times in milli-seconds:

Minimum = 9ms, Maximum = 15ms, Average = 13ms

PC>ping 192.168.4.2 //ACL后Pinging 192.168.4.2 with 32 bytes of data:

Reply from 192.168.4.2: bytes=32 time=10ms TTL=126

Reply from 192.168.4.2: bytes=32 time=9ms TTL=126

Reply from 192.168.4.2: bytes=32 time=16ms TTL=126

Reply from 192.168.4.2: bytes=32 time=13ms TTL=126

Ping statistics for 192.168.4.2:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds:

Minimum = 9ms, Maximum = 16ms, Average = 12ms

PC>

PC2:

Packet Tracer PC Command Line 1.0

PC>ipconfig

IP Address......................: 192.168.2.2

Subnet Mask.....................: 255.255.255.0

Default Gateway.................: 192.168.2.1

PC>ping 192.168.4.2 //ACL前Pinging 192.168.4.2 with 32 bytes of data:

Reply from 192.168.4.2: bytes=32 time=17ms TTL=126

Reply from 192.168.4.2: bytes=32 time=10ms TTL=126

Reply from 192.168.4.2: bytes=32 time=11ms TTL=126

Reply from 192.168.4.2: bytes=32 time=9ms TTL=126

Ping statistics for 192.168.4.2:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds:

Minimum = 9ms, Maximum = 17ms, Average = 11ms

PC>ping 192.168.4.2 //ACL后Pinging 192.168.4.2 with 32 bytes of data:

Reply from 192.168.2.1: Destination host unreachable.

Reply from 192.168.2.1: Destination host unreachable.

Reply from 192.168.2.1: Destination host unreachable.

Reply from 192.168.2.1: Destination host unreachable.

Ping statistics for 192.168.4.2:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss), PC>

一Sniffer 软件的安装和使用 一、实验目的 1. 学会在windows环境下安装Sniffer; 2. 熟练掌握Sniffer的使用; 3. 要求能够熟练运用sniffer捕获报文,结合以太网的相关知识,分析一个自己捕获的以太网的帧结构。 二、实验仪器与器材 装有Windows操作系统的PC机,能互相访问,组成局域网。 三、实验原理 Sniffer程序是一种利用以太网的特性把网络适配卡(NIC,一般为以太同卡)置为杂乱模式状态的工具,一旦同卡设置为这种模式,它就能接收传输在网络上的每一个信息包。 四、实验过程与测试数据 1、软件安装 按照常规方法安装Sniffer pro 软件 在使用sniffer pro时需要将网卡的监听模式切换为混杂,按照提示操作即可。 2、使用sniffer查询流量信息: 第一步:默认情况下sniffer pro会自动选择网卡进行监听,手动方法是通过软件的file 菜单下的select settings来完成。 第二步:在settings窗口中我们选择准备监听的那块网卡,把右下角的“LOG ON”勾上,“确定”按钮即可。 第四步:在三个仪表盘下面是对网络流量,数据错误以及数据包大小情况的绘制图。 第五步:通过FTP来下载大量数据,通过sniffer pro来查看本地网络流量情况,FTP 下载速度接近4Mb/s。 第六步:网络传输速度提高后在sniffer pro中的显示也有了很大变化,utiliazation使用百分率一下到达了30%左右,由于我们100M网卡的理论最大传输速度为12.5Mb/s,所以4Mb/s刚好接近这个值的30%,实际结果和理论符合。 第七步:仪表上面的“set thresholds”按钮了,可以对所有参数的名称和最大显示上限进行设置。 第八步:仪表下的“Detail”按钮来查看具体详细信息。 第九步:在host table界面,我们可以看到本机和网络中其他地址的数据交换情况。

ACL的使用 ACL的处理过程: 1.它是判断语句,只有两种结果,要么是拒绝(deny),要么是允许(permit) 2.语句顺序 按照由上而下的顺序处理列表中的语句 3. 语句排序 处理时,不匹配规则就一直向下查找,一旦某条语句匹配,后续语句不再处理。 4.隐含拒绝 如果所有语句执行完毕没有匹配条目默认丢弃数据包,在控制列表的末尾有一条默认拒绝所有的语句,是隐藏的(deny) 要点: 1.ACL能执行两个操作:允许或拒绝。语句自上而下执行。一旦发现匹配,后续语句就不再进行处理---因此先后顺序很重要。如果没有找到匹配,ACL末尾不可见的隐含拒绝语句将丢弃分组。一个ACL应该至少有一条permit语句;否则所有流量都会丢弃,因为每个ACL末尾都有隐藏的隐含拒绝语句。 2.如果在语句结尾增加deny any的话可以看到拒绝记录 3.Cisco ACL有两种类型一种是标准另一种是扩展,使用方式习惯不同也有两种方式一种是编号方式,另一种是命名方式。 示例: 编号方式 标准的ACL使用1 ~ 99以及1300~1999之间的数字作为表号,扩展的ACL使用100 ~ 199以及2000~2699之间的数字作为表号 一、标准(标准ACL可以阻止来自某一网络的所有通信流量,或者允许来自某一特定网络的所有通信流量,或者拒绝某一协议簇(比如IP)的所有通信流量。) 允许172.17.31.222通过,其他主机禁止 Cisco-3750(config)#access-list 1(策略编号)(1-99、1300-1999)permit host 172.17.31.222 禁止172.17.31.222通过,其他主机允许 Cisco-3750(config)#access-list 1 deny host 172.17.31.222 Cisco-3750(config)#access-list 1 permit any 允许172.17.31.0/24通过,其他主机禁止 Cisco-3750(config)#access-list 1 permit 172.17.31.0 0.0.0.254(反码255.255.255.255减去子网掩码,如172.17.31.0/24的255.255.255.255—255.255.255.0=0.0.0.255) 禁止172.17.31.0/24通过,其他主机允许 Cisco-3750(config)#access-list 1 deny 172.17.31.0 0.0.0.254 Cisco-3750(config)#access-list 1 permit any 二、扩展(扩展ACL比标准ACL提供了更广泛的控制范围。例如,网络管理员如果希望做到“允许外来的Web通信流量通过,拒绝外来的FTP和Telnet等通信流量”,那么,他可以使用扩展ACL来达到目的,标准ACL不能控制这么精确。) 允许172.17.31.222访问任何主机80端口,其他主机禁止 Cisco-3750(config)#access-list 100 permit tcp host 172.17.31.222(源)any(目标)eq www

《网络互联技术》课程实验指导书 实验十一:标准访问控制列表配置 当网络管理员想要阻止某一网络的所有通信流量时,或者允许来自某一特定网络的所有通信流量时,或者想要拒绝某一协议簇的所有通信流量时,可以使用标准访问控制列表实现这一目标。 标准ACL检查可以过滤被路由的数据包的源地址、从而允许或拒绝基于网络、子网或主机IP地址的某一协议簇通过路由器出口。 一、网络拓朴 二、实验内容 1、在路由器的E 0/0口添加“ACL 访问控制列表6”并对转出(从路由器端口出来转向交换机或主机)的数据包进行过滤,实现功能:禁止将HostC、HostD的数据包通过路由器E 0/0 口转发到HostA、HostB。其结果是:(对于TCP数据包来说,访问是双向的,只要A不能访问B,则B也将不能访问A) ●HostA和HostB之间可以通信,但无法访问HostC、HostD。 ●HostC和HostD之间可以通信,但无法访问HostA、HostB。 2、在路由器的E 0/1口添加“ACL 访问控制列表10”并对转出(从路由器端口出来转向

交换机或主机)的数据包进行过滤,实现功能:禁止HostA、HostC访问Server E服务器。 由于标准ACL访问控制列表只能根据数据包的源地址来过滤通信流量,因此,应该将ACL 访问控制列表放置离目标地址最近的地方。 三、实验目的 1、掌握标准访问控制列表的原理 2、掌握标准访问控制列表的配置 四、实验设备 1、一台台思科(Cisco)3620路由器 2、两台思科(Cisco)2950二层交换机 3、思科(Cisco)专用控制端口连接电缆 4、四台安装有windows 98/xp/2000操作系统的主机 5、一台提供WWW服务的WEB服务器 6、若干直通网线与交叉网线 五、实验过程(需要将相关命令写入实验报告) 1、根据上述图示进行交换机、路由器、主机的连接 2、设置主机的IP地址、子网掩码和默认网关 3、配置路由器接口 Router> enable Router# configure terminal Router(config)# interface ethernet 0/0 Router(config-if)# ip address 192.168.1.1 255.255.255.0 Router(config-if)# no shutdown Router(config-if)# exit Router(config)# interface ethernet 0/1 Router(config-if)# ip address 192.168.3.1 255.255.255.0 Router(config-if)# no shutdown Router(config-if)# exit Router(config)# interface ethernet 0/2 Router(config-if)# ip address 192.168.2.1 255.255.255.0 Router(config-if)# no shutdown Router(config-if)#exit 4、配置访问控制列表6并将之添加到Ethernet 0/0接口的out方向上 Router(config)# access-list 6 deny 192.168.2.0 0.0.0.255 Router(config)# access-list 6 permit any

一、实验项目名称 访问控制列表ACL配置实验 二、实验目的 对路由器的访问控制列表ACL 进行配置。 三、实验设备 PC 3 台;Router-PT 3 台;交叉线;DCE 串口线;Server-PT 1 台; 四、实验步骤 标准IP访问控制列表配置: 新建Packet Tracer 拓扑图 (1)路由器之间通过V.35 电缆通过串口连接,DCE 端连接在R1 上,配置其时钟频率64000;主机与路由器通过交叉线连接。 (2)配置路由器接口IP 地址。 (3)在路由器上配置静态路由协议,让三台PC 能够相互Ping 通,因为只有在互通的前提下才涉及到方控制列表。 (4)在R1 上编号的IP 标准访问控制。 (5)将标准IP 访问控制应用到接口上。 (6)验证主机之间的互通性。 扩展IP访问控制列表配置: 新建Packet Tracer 拓扑图 (1)分公司出口路由器与外路由器之间通过V.35 电缆串口连接,DCE 端连接在R2 上,配置其时钟频率64000;主机与路由器通过交叉线连接。 (2)配置PC 机、服务器及路由器接口IP 地址。 (3)在各路由器上配置静态路由协议,让PC 间能相互ping 通,因为只有在互通的前提下才涉及到访问控制列表。 (4)在R2 上配置编号的IP 扩展访问控制列表。 (5)将扩展IP 访问列表应用到接口上。 (6)验证主机之间的互通性。 五、实验结果 标准IP访问控制列表配置: PC0: PC1:

PC2:

PC1ping:

PC0ping: PC1ping: 扩展IP 访问控制列表配置:PC0: Server0:

计算机网络ACL配置实验报告 件)学院《计算机网络》综合性、设计性实验成绩单开设时间:xx学年第二学期专业班级学号姓名实验题目ACL自我评价本次ACL的实验,模拟实现了对ACL的配置。在实验中,理解ACL对某些数据流进行过滤,达到实现基本网络安全的目的的过程。我加深了对网络中安全的理解,如何控制非法地址访问自己的网络,以及为什么要进行数据过滤,对数据进行有效的过滤,可以使不良数据进入青少年中的视野,危害青少年的身心健康发展。该实验加深了我对网络的理解,同时加强了自身的动手能力,并将理论知识应用到实践当中。教师评语评价指标:l 题目内容完成情况优□ 良□ 中□ 差□l 对算法原理的理解程度优□ 良□ 中□ 差□l 程序设计水平优□ 良□ 中□ 差□l 实验报告结构清晰优□ 良□ 中□ 差□l 实验总结和分析详尽优□ 良□ 中□ 差□成绩教师签名目录 一、实验目的3 二、实验要求3 三、实验原理分析3 四、流程图5 五、配置过程 51、配置信息 52、配置路由器R

1、R 2、R37(1)配置路由器R17(2)配置路由器R27(3)配置路由器R3 83、配置主机PC0、PC18(1)配置PC0的信息8(2)配置PC1的信息 94、配置路由器R2(R1)到路由器R1(R2)的静态路由10(1) 路由器R2到R1的静态路由10(2)路由器R1到R2的静态路由105、配置路由器R2(R3)到路由器R3(R2)的静态路由10(1) 路由器R2到R3的静态路由10(2) 路由器R3到R2的静态路由10六、测试与分析1 11、配置静态路由前1 12、配置好静态路由后1 23、结论13七、体会13实验报告 一、实验目的通过本实验,可以掌握如下技能: (1) ACL的概念(2) ACL的作用(3)根据网络的开放性,限制某些ip的访问(4)如何进行数据过滤 二、实验要求Result图本实验希望result图中PC2所在网段无法访问路由器R2,而只允许主机pc3访问路由器R2的tel 服务 三、实验原理分析ACL 大概可以分为标准,扩展以及命名ACL

标准访问控制列表配置命令一、拒绝PC0 Router>enable Router#configure terminal Router(config)#interface fastEthernet 0/0 Router(config-if)#ip address 192.168.0.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#interface fastEthernet 1/0 Router(config-if)#ip address 192.168.1.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#ip access-list standard 1 Router(config-std-nacl)#deny host 192.168.0.2 Router(config-std-nacl)#permit any Router(config-std-nacl)#exit Router(config)#interface fastEthernet 0/0 Router(config-if)#ip access-group 1 in Router(config-if)#exit Router(config)#interface fastEthernet 1/0 Router(config-if)#ip access-group 1 out Router(config-if)#exit Router(config)#exit Router#write

实验5 标准ACL配置与调试 1.实验目标 在这个实验中,我们将在Cisco 2611XM路由器上配置标准ACL。通过该实验我们可以进一步了解ACL的定义和应用,并且掌握标准ACL的配置和调试。 2.实验拓扑 实验的拓扑结构如图1所示。 图1 ACL实验拓扑结构 3.实验要求 根据图1,设计标准ACL,首先使得PC1所在的网络不能通过路由器R1访问PC2所在的网络,然后使得PC2所在的网络不能通过路由器R2访问PC1所在的网络。本实验各设备的IP地址分配如下: ⑴路由器R1: s0/0:192.168.100.1/24 fa0/0:10.1.1.1/8 ⑵计算机PC1: IP:10.1.1.2/8 网关:10.1.1.1 ⑶路由器R2: s0/0:192.168.100.2/24

fa0/0:172.16.1.1/16 ⑷计算机PC2: IP:172.16.1.2/16 网关:172.16.1.1 4.实验步骤 在开始本实验之前,建议在删除各路由器的初始配置后再重新启动路由器。这样可以防止由残留的配置所带来的问题。在准备好硬件以及线缆之后,我们按照下面的步骤开始进行实验。 ⑴按照图1进行组建网络,经检查硬件连接没有问题之后,各设备上电。 ⑵按照拓扑结构的要求,给路由器各端口配置IP地址、子网掩码、时钟(DCE端),并且用“no shutdown”命令启动各端口,可以用“show interface”命令查看各端口的状态,保证端口正常工作。 ⑶设置主机A和主机B的 IP地址、子网掩码、网关,完成之后,分别ping自己的网关,应该是通的。 ⑷为保证整个网络畅通,分别在路由器R1和R2上配置rip路由协议:在R1和R2上查看路由表分别如下: ①R1#show ip route Gateway of last resort is not set R 172.16.0.0/16 [120/1] via 192.168.100.2, 00:00:08, Serial0/0 C 192.168.100.0/24 is directly connected, Serial0/0 C 10.0.0.0/8 is directly connected, FastEthernet0/0 ②R2#show ip route Gateway of last resort is not set C 192.168.100.0/24 is directly connected, Serial0/0 R 10.0.0.0/8 [120/1] via 192.168.100.1, 00:00:08, Serial0/0 C 172.16.0.0/16 is directly connected, FastEthernet0/0 ⑸ R1路由器上禁止PC2所在网段访问:

课设5:访问控制列表ACL的配置 【实验目的】: 1.熟悉掌握网络的基本配置连接 2.对网络的访问性进行配置 【实验说明】: 路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL定义的。访问控制列表是偶permit/deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。 【实验设备】: 【实验过程记录】:

步骤1:搭建拓扑结构,进行配置 (1)搭建网络拓扑图: (2 虚拟机名IP地址Gateway PC0 PC1 PC2 PC3 PC4 上节课的实验已经展示了如何配置网关和IP地址,所以本次实验将不再展示,其配置对应数据见上表。 (3)设置路由信息并测试rip是否连通

三个路由器均做route操作。 对rip结果进行测试,测试结果为连通。

(4)连通后对访问控制列表ACL进行配置 代码如下: Route(config)#route rip Route(config-route)#net Route(config-route)#net Route(config-route)#exit Route(config)#access-list 1 deny Route(config)#access-list 1 permit any Route(config)#int s3/0 Route(config-if)#ip access-group 1 in Route(config-if)#end

步骤2:检验线路是否通畅 将访问控制列表ACL配置完成后点开PC0进行ping操作,ping 。 检验结果:结果显示目的主机不可达,访问控制列表ACL配置成功。

南京信息工程大学实验(实习)报告 实验(实习)名称ACL的配置实验(实习)日期得分指导教师刘生计算机专业计科年级 09 班次 03 姓名童忠恺学号 20092308916 1.实验目的 (1)了解路由器的ACL配置与使用过程,会运用标准、扩展ACL建立基于路由器的防火墙,保护网络边界。 (2)了解路由器的NA T配置与使用过程,会运用NA T保护网络边界。 2.实验内容 2.1 ACL配置 (1)实验资源、工具和准备工作。Catalyst2620路由器2台,Windows 2000客户机2台,Windows 2000 Server IIS服务器2台,集线器或交换机2台。制作好的UTP网络连接(双端均有RJ-45头)平行线若干条、交叉线(一端568A,另一端568B)1条。网络连接和子网地址分配可参考图8.39。 图8.39 ACL拓扑图 (2)实验内容。设置图8.39中各台路由器名称、IP地址、路由协议(可自选),保存配置文件;设置WWW服务器的IP地址;设置客户机的IP地址;分别对两台路由器设置扩展访问控制列表,调试网络,使子网1的客户机只能访问子网2的Web服务80端口,使子网2的客户机只能访问子网1的Web服务80端口。 3.实验步骤 按照图8.39给出的拓扑结构进行绘制,进行网络互连的配置。 ①配置路由器名称、IP地址、路由协议(可自选),保存配置文件。 ②设置WWW服务器的IP地址。设置客户机的IP地址。 ③设置路由器扩展访问控制列表,调试网络。使子网1的客户机只能访问子网2的Web服务80端口, 使子网2的客户机只能访问子网1的Web服务80端口。 ④写出各路由器的配置过程和配置命令。 按照图8.38给出的拓扑结构进行绘制,进行网络互连的配置。参考8.5.7节内容。写出各路由器的配置过程和配置命令。

IP访问控制列表配置 目录: 第一个任务的:验证测试 (3) 第二个任务的:交换机的验证测试 (6) 第三个任务的:扩展访问验证测试 (10) 最后---总结: (12) ▲表示重要的 一、IP标准访问控制列表的建立及应用 工作任务 你是学校网络管理员,学校的财务处、教师办公室和校办企业财务科分属不同的3个网段,三个部门之间通过路由器进行信息传递,为了安全起见,学校领导要求你对网络的数据流量进行控制,实现校办企业财务科的主机可以访问财务处的主机,但是教师办公室主机不能访问财务处主机。 首先对两路由器进行基本配置,实现三个网段可以相互访问;然后对距离控制目的地址较近的路由器RouterB配置IP标准访问控制列表,允许192.168.1.0网段(校办企业财务科)主机发出的数据包通过,不允许192.168.2.0网段(教师办公室)主机发出的数据包通过,最后将这一策略加到路由器RouterB的Fa

0端口,如图所示。 第1步:基本配置 路由器RouterA: R >enable R #configure terminal R(config)#hostname RouterA RouterA (config)# line vty 0 4 VTY是路由器的远程登陆的虚拟端口,04表示可以同时打开5个会话,line vty 04是进入VTY端口,对VTY端口进行配置,比如说配置密码, RouterA (config-line)#login RouterA (config-line)#password 100 RouterA (config-line)#exit RouterA (config)# enable password 100 RouterA (config)#interface fastethernet 0/0 RouterA (config-if)#ip address 192.168.1.1 255.255.255.0 RouterA (config-if)#no shutdown RouterA (config-if)#Exit RouterA (config)#interface s0/3/0 RouterA (config-if)#ip address 192.168.12.1 255.255.255.0 RouterA (config-if)#no shutdown RouterA (config-if)#Exit RouterA (config)#interface s0/3/0 RouterA (config-if)#ip address 192.168.2.1 255.255.255.0 RouterA (config-if)#no shutdown RouterA (config-if)#Exit RouterA (config)#ip route 192.168.3.0 255.255.255.0 192.166.12.2 路由器RouterB: R >enable R #configure terminal R(config)#hostname RouterB RouterB (config)# line vty 0 4 RouterB (config-line)#login RouterB (config-line)#password 100 RouterB (config-line)#exit RouterB (config)# enable password 100 RouterB (config)#interface fastethernet 0/0 RouterB (config-if)#ip address 192.168.3.1 255.255.255.0 RouterB (config-if)#no shutdown RouterB (config-if)#Exit RouterB (config)#interface s0/3/1 RouterB (config-if)#ip address 192.168.12.2 255.255.255.0

13.标准访问列表的实现 一.实训目的 1.理解标准访问控制列表的概念和工作原理。 2.掌握标准访问控制列表的配置方法。 3.掌握对路由器的管理位置加以限制的方法。 二.实训器材及环境 1.安装有packet tracer5.0模拟软件的计算机。 2.搭建实验环境如下: 三.实训理论基础 1.访问列表概述 访问列表是由一系列语句组成的列表,这些语句主要包括匹配条件和采取的动作(允许或禁止)两个内容。 访问列表应用在路由器的接口上,通过匹配数据包信息与访问表参数来决定允许数据包通过还是拒绝数据包通过某个接口。 数据包是通过还是拒绝,主要通过数据包中的源地址、目的地址、源端口、目的端口、协议等信息来决定。 访问控制列表可以限制网络流量,提高网络性能,控制网络通信流量等,同时ACL也是网络访问控制的基本安全手段。 2.访问列表类型 访问列表可分为标准IP访问列表和扩展IP访问列表。 标准访问列表:其只检查数据包的源地址,从而允许或拒绝基于网络、子网或主机的IP地址的所有通信流量通过路由器的出口。 扩展IP访问列表:它不仅检查数据包的源地址,还要检查数据包的目的地址、特定协议类型、源端口号、目的端口号等。

3.ACL 的相关特性 每一个接口可以在进入(inbound )和离开(outbound )两个方向上分别应用一个ACL ,且每个方向上只能应用一个ACL 。 ACL 语句包括两个动作,一个是拒绝(deny )即拒绝数据包通过,过滤掉数据包,一个是允许(permit)即允许数据包通过,不过滤数据包。 在路由选择进行以前,应用在接口进入方向的ACL 起作用。 在路由选择决定以后,应用在接口离开方向的ACL 起作用。 每个ACL 的结尾有一个隐含的“拒绝的所有数据包(deny all)”的语句。 4.ACL 转发的过程 5.IP 地址与通配符掩码的作用规 32位的IP 地址与32位的通配符掩码逐位进行比较,通配符掩码为0的位要求IP 地址的对应位必须匹配,通配符掩码为1的位所对应的IP 地址位不必匹配。 通配符掩码掩码的两种特殊形式: 一个是host 表示一种精确匹配,是通配符掩码掩码0.0.0.0的简写形式; 一个是any 表示全部不进行匹配,是通配符掩码掩码255.255.255.255的简写形式。 6.访问列表配置步骤 第一步是配置访问列表语句;第二步是把配置好的访问列表应用到某个端口上。 7.访问列表注意事项 注意访问列表中语句的次序,尽量把作用范围小的语句放在前面。 新的表项只能被添加到访问表的末尾,这意味着不可能改变已有访问表的功能。如果必须要改变,只有先删除已存在的访问列表,然后创建一个新访问列表、然后将新访问列表用到相应的

0分计。 4. 实验报告文件以PDF 格式提交。 【实验题目】访问控制列表(ACL )实验。 【实验目的】 1. 掌握标准访问列表规则及配置。 2. 掌握扩展访问列表规则及配置。 3. 了解标准访问列表和扩展访问列表的区别。 【实验内容】 完成教材实例5-4(P190),请写出步骤0安装与建立FTP 、WEB ,的步骤,并完成P192~P193的测试要求。 【实验要求】 重要信息信息需给出截图, 注意实验步骤的前后对比。 【实验记录】(如有实验拓扑请自行画出) 【实验拓扑】 本实验的拓扑图结构如下图: 【实验设备】 路由器一台,PC 5台(其中两台作为WWW Server 和FTP Server )。 【实验原理】 基于时间的ACL 是在各种ACL 规则(标准ACL 、扩展ACL 等)后面应用时间段选项(time-range )以实现基于时间段的访问控制。当ACL 规则应用了时间段后,只有在此时间范围内规则才能生效。此外,只有配置了时间段的规则才会在指定的时间段内生效,其他未引用时间段的规则将不受影响。 要基于时间的ACL 一生效,一般需要下面的配置步骤。

(1)定义时间段及时间范围。 (2)ACL自身的配置,即将详细的规则添加到ACL中。 (3)应用ACL,将设置好的ACL添加到相应的端口中。 【实验步骤】 步骤0: (1)配置3台PC(PC1、PC2和Manager)的IP地址、掩码、网关。 (2)检查PC与服务器的连通性如何? PC与服务器无法连通,因为还未安装FTP Server和WWW Server和配置路由器。 (3)在服务器上安装FTP Server和WWW Server。FTP Server需至少创建一个用户名和口令。 FTP Server我们选择Serv-U,下载安装后见如下界面。

第十三章标准IP访问控制列表配置 实验目标 理解标准IP访问控制列表的原理及功能; 掌握编号的标准IP访问控制列表的配置方法; 实验背景 你是公司的网络管理员,公司的经理部、财务部们和销售部门分属于不同的3个网段,三部门之间用路由器进行信息传递,为了安全起见,公司领导要求销售部门不能对财务部进行访问,但经理部可以对财务部进行访问。 PC1代表经理部的主机、PC2代表销售部的主机、PC3代表财务部的主机。 技术原理 ACLs的全称为接入控制列表(Access Control Lists),也称访问控制列表(Access Lists),俗称防火墙,在有的文档中还称包过滤。ACLs通过定义一些规则对网络设备接口上的数据包文进行控制;允许通过或丢弃,从而提高网络可管理型和安全性; IP ACL分为两种:标准IP访问列表和扩展IP访问列表,编号范围为1~99、1300~1999、100~199、2000~2699; 标准IP访问控制列表可以根据数据包的源IP地址定义规则,进行数据包的过滤; 扩展IP访问列表可以根据数据包的原IP、目的IP、源端口、目的端口、协议来定义规则,进行数据包的过滤; IP ACL基于接口进行规则的应用,分为:入栈应用和出栈应用; 实验步骤 新建Packet Tracer拓扑图 (1)路由器之间通过V.35电缆通过串口连接,DCE端连接在R1上,配置其时钟频率64000;主机与路由器通过交叉线连接。 (2)配置路由器接口IP地址。 (3)在路由器上配置静态路由协议,让三台PC能够相互Ping通,因为只有在互通的前提下才涉及到方控制列表。 (4)在R1上编号的IP标准访问控制 (5)将标准IP访问控制应用到接口上。 (6)验证主机之间的互通性。

实验七标准IP访问控制列表配置 一、实验目的 1.理解标准IP访问控制列表的原理及功能。 2.掌握编号的标准IP访问控制列表的配置方法。 二、实验环境 R2600(2台)、主机(3台)、交叉线(3条)、DCE线(1条)。 三、实验背景 你是公司的网络管理员,公司的经理部、财务部和销售部分属于不同的3个网段,三部门之间用路由器进行信息传递,为了安全起见,公司领导要求销售部不能对财务部进行访问,但经理部可以对财务部进行访问 PC1代表经理部的主机,PC2代表销售部的主机,PC3代表财务部的主机。四、技术原理 ACLs的全称为接入控制列表;也称为访问列表,俗称为防火墙,在有的文档中还称之为包过滤。ACLs通过定义一些规则对网络设备接口上的数据报文进行控制:允许通过或丢弃,从而提高网络可管理性和安全性。 IP ACLs分为两种:标准IP访问列表和扩展IP访问列表,标号范围分别为1~99、100~199。 标准IP访问列表可以根据数据包的源IP地址定义规则,进行数据包的过滤。 扩展IP访问列表可以数据包的源IP、目的IP、源端口、目的端口、协议来定义规则,进行数据包的过滤。 IP ACL基于接口进行规则的应用,分为:入栈应用和出栈应用。 五、实验步骤 1、新建拓扑图 2、路由器R1、R2之间通过V.35线缆通过串口连接,DCE端连接在R1上,

配置其时钟频率64000;主机与路由器通过交叉线连接。 3、配置路由器接口IP地址。 4、在路由器R1、R2上配置静态路由协议或动态路由协议,让三台PC能互相 ping通,因为只有在互通的前提下才能涉及到访问控制列表。 5、在R1上配置编号的IP标准访问列表。 6、将标准IP访问控制列表应用到接口上。 7、验证主机之间的互通性。 六、实验过程中需要的相关知识点 1、进入指定的接口配置模式 配置每个接口,首先必须进入这个接口的配置模式模式,首先进入全局配置模式,然后输入进入指定接口配置模式,命令格式如下 例如:进入快速以太网口的第0个端口,步骤是: Router#config terminal Router(config)#interface FastEthernet 1/0 2、配置IP地址 除了NULL接口,每个接口都有其IP地址,IP地址的配置是使用接口必须考虑的,命令如下: Router#config terminal

标准ACL 实验人:高承旺 实验名称:标准acl 实验要求: 不让1.1.1.1 ping通3.3.3.3 实验拓扑: 实验步骤: 网络之间开启RIP协议! [R1]rip [R1-rip-1]ver 2 [R1-rip-1]undo summary [R1-rip-1]net 192.168.1.0 [R1-rip-1]net 1.0.0.0 [R1-rip-1]q [R2]rip [R2-rip-1]ver 2 [R2-rip-1]undo summary [R2-rip-1]net 192.168.1.0 [R2-rip-1]net 192.168.2.0

[R2-rip-1]q [R3]rip [R3-rip-1]ver 2 [R3-rip-1]net 192.168.2.0 [R3-rip-1]net 3.0.0.0 [R3-rip-1]q 通3.3.3.3 配置好动态路由后,测试能R1ping 配置ACL访问控制列表 [R2]firewall enable [R2]firewall default permit [R2]acl number ? INTEGER<2000-2999> Specify a basic acl INTEGER<3000-3999> Specify an advanced acl INTEGER<4000-4999> Specify an ethernet frame header acl INTEGER<5000-5999> Specify an acl about user-defined frame or packet head [R2]acl number 2000 [R2-acl-basic-2000]rule ? INTEGER<0-65534> ID of acl rule deny Specify matched packet deny permit Specify matched packet permit [R2-acl-basic-2000]rule deny source 1.1.1.1 ? 0 Wildcard bits : 0.0.0.0 ( a host ) X.X.X.X Wildcard of source [R2-acl-basic-2000]rule deny source 1.1.1.1 0 [R2]int s0/2/0 [R2-Serial0/2/0]firewall packet-filter 2000 ? inbound Apply the acl to filter in-bound packets outbound Apply the acl to filter out-bound packets [R2-Serial0/2/0]firewall packet-filter 2000 inbound

cisco路由器配置ACL详解 如果有人说路由交换设备主要就是路由和交换的功能,仅仅在路由交换数据包时应用的话他一定是个门外汉。 如果仅仅为了交换数据包我们使用普通的HUB就能胜任,如果只是使用路由功能我们完全可以选择一台WINDOWS服务器来做远程路由访问配置。 实际上路由器和交换机还有一个用途,那就是网络管理,学会通过硬件设备来方便有效的管理网络是每个网络管理员必须掌握的技能。今天我们就为大家简单介绍访问控制列表在CISCO路由交换上的配置方法与命令。 什么是ACL? 访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。 访问控制列表使用原则 由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子就完全掌握全部ACL的配置。在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者更好的消化ACL知识。 1、最小特权原则 只给受控对象完成任务所必须的最小的权限。也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。 2、最靠近受控对象原则 所有的网络层访问权限控制。也就是说在检查规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。 3、默认丢弃原则 在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃所有不符合条件的数据包。这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。 由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控制结合使用。 分类: 标准访问控制列表 扩展访问控制列表 基于名称的访问控制列表 反向访问控制列表 基于时间的访问控制列表 标准访问列表:

实验报告如有雷同,雷同各方当次实验成绩均以0分计。 警示 2.当次小组成员成绩只计学号、姓名登录在下表中的。 3.在规定时间内未上交实验报告的,不得以其他方式补交,当次成绩按0分计。 4.实验报告文件以PDF格式提交。 【实验题目】访问控制列表(ACL)实验。 【实验目的】 1.掌握标准访问列表规则及配置。 2.掌握扩展访问列表规则及配置。 3. 了解标准访问列表和扩展访问列表的区别。 【实验内容】 完成教材实例5-4(P190),请写出步骤0安装与建立,的步骤,并完成P192~P193的测试要求。 【实验要求】 重要信息信息需给出截图,注意实验步骤的前后对比。 【实验记录】(如有实验拓扑请自行画出) 【实验拓扑】 本实验的拓扑图结构如下图: 【实验设备】 路由器一台,PC 5台(其中两台作为和)。 【实验原理】 基于时间的ACL是在各种ACL规则(标准ACL、扩展ACL等)后面应用时间段选 项(time-range)以实现基于时间段的访问控制。当ACL规则应用了时间段后,只有在 此时间范围内规则才能生效。此外,只有配置了时间段的规则才会在指定的时间段内生 效,其他未引用时间段的规则将不受影响。 要基于时间的ACL一生效,一般需要下面的配置步骤。 (1)定义时间段及时间范围。 (2)ACL自身的配置,即将详细的规则添加到ACL中。 (3)应用ACL,将设置好的ACL添加到相应的端口中。 【实验步骤】

步骤0: (1)配置3台PC(PC1、PC2和Manager)的IP地址、掩码、网关。(2)检查PC与服务器的连通性如何? PC与服务器无法连通,因为还未安装和和配置路由器。 (3)在服务器上安装和。需至少创建一个用户名和口令。 我们选择Serv-U,下载安装后见如下界面。 先新建域:

成都工业学院计算机工程系 《路由与交换技术》实验报告 实验名称实验5、访问控制列表实验实验时间2016.05.09 21 学生姓名余铅波班级1405021 学号 指导教师张敏批阅教师成绩 一、实验目的: 在本练习中,您需要完成编址方案、配置路由并实施命名访问控制列表。 二、实验设备: 联网的PC机一台,安装有Windows操作系统,Packet Tracer。 三、实验拓扑图 四、实验内容(实验要求) a.将172.16.128.0/19 划分为两个相等的子网以用于Branch 。 1)将第二个子网的最后一个可用地址分配给Gigabit Ethernet 0/0 接口。 2)将第一个子网的最后一个可用地址分配给Gigabit Ethernet 0/1 接口。 3)将编址记录在地址分配表中。 4)使用适当的编址配置Branch 。 b.使用与B1 连接的网络的第一个可用地址,为B1 配置适当编址。将编址记录在地址分配表 中。 c.根据以下条件,使用增强型内部网关路由协议(EIGRP) 路由配置Branch 。 ?通告所有三个连接网络 ?分配AS 编号1 ?禁用自动总结。 ?将相应接口配置为被动接口 ?使用管理距离5 在序列0/0/0 接口上总结172.16.128.0/19。 d.在 HQ 上设置默认路由,将流量发送到S0/0/1 接口。将路由重新分配给Branch 。 e.使用管理距离5,总结Serial 0/0/0 接口上的 HQ LAN 子网。

f.设计命名访问列表HQServer 以防止任何连接Branch 路由器Gigabit Ethernet 0/0 接口的 计算机访问HQServer.pka 。允许所有其他流量。在相应的路由器上配置访问列表,将其 应用于相应的接口且保证方向正确。 g.设计命名访问列表 BranchServer 以防止任何连接HQ 路由器Gigabit Ethernet 0/0 接口 的计算机访问Branch 服务器的HTTP 和HTTPS 服务。允许所有其他流量。在相应的路由器上配置访问列表,将其应用于相应的接口且保证方向正确。 地址分配表 设备接口IP 地址子网掩码默认网关 HQ G0/0 172.16.127.254 255.255.192.0 未提供 G0/1 172.16.63.254 255.255.192.0 未提供 S0/0/0 192.168.0.1 255.255.255.252 未提供 S0/0/1 64.104.34.2 255.255.255.252 64.104.34.1 分支机构G0/0 未提供G0/1 未提供S0/0/0 192.168.0.2 255.255.255.252 未提供 HQ1 网卡172.16.64.1 255.255.192.0 172.16.127.254 HQ2 网卡172.16.0.2 255.255.192.0 172.16.63.254 HQServer.pka 网卡172.16.0.1 255.255.192.0 172.16.63.254 B1 网卡 B2 网卡172.16.128.2 255.255.240.0 172.16.143.254 BranchServer.pka 网卡172.16.128.1 255.255.240.0 172.16.143.254 五、实验步骤 步骤一:先对分配子网对分支机构的接口做配置 interface GigabitEthernet0/0 ip address 172.16.159.254 255.255.240.0 ip access-group HQServer in duplex auto speed auto interface GigabitEthernet0/1 ip address 172.16.143.254 255.255.240.0 duplex auto speed auto interface Serial0/0/0 ip address 192.168.0.2 255.255.255.252 ip summary-address eigrp 1 172.16.128.0 255.255.224.0 5 步骤二:配置ERGIP协议完成相关配置 router eigrp 1 passive-interface GigabitEthernet0/0