WEB十大安全隐患

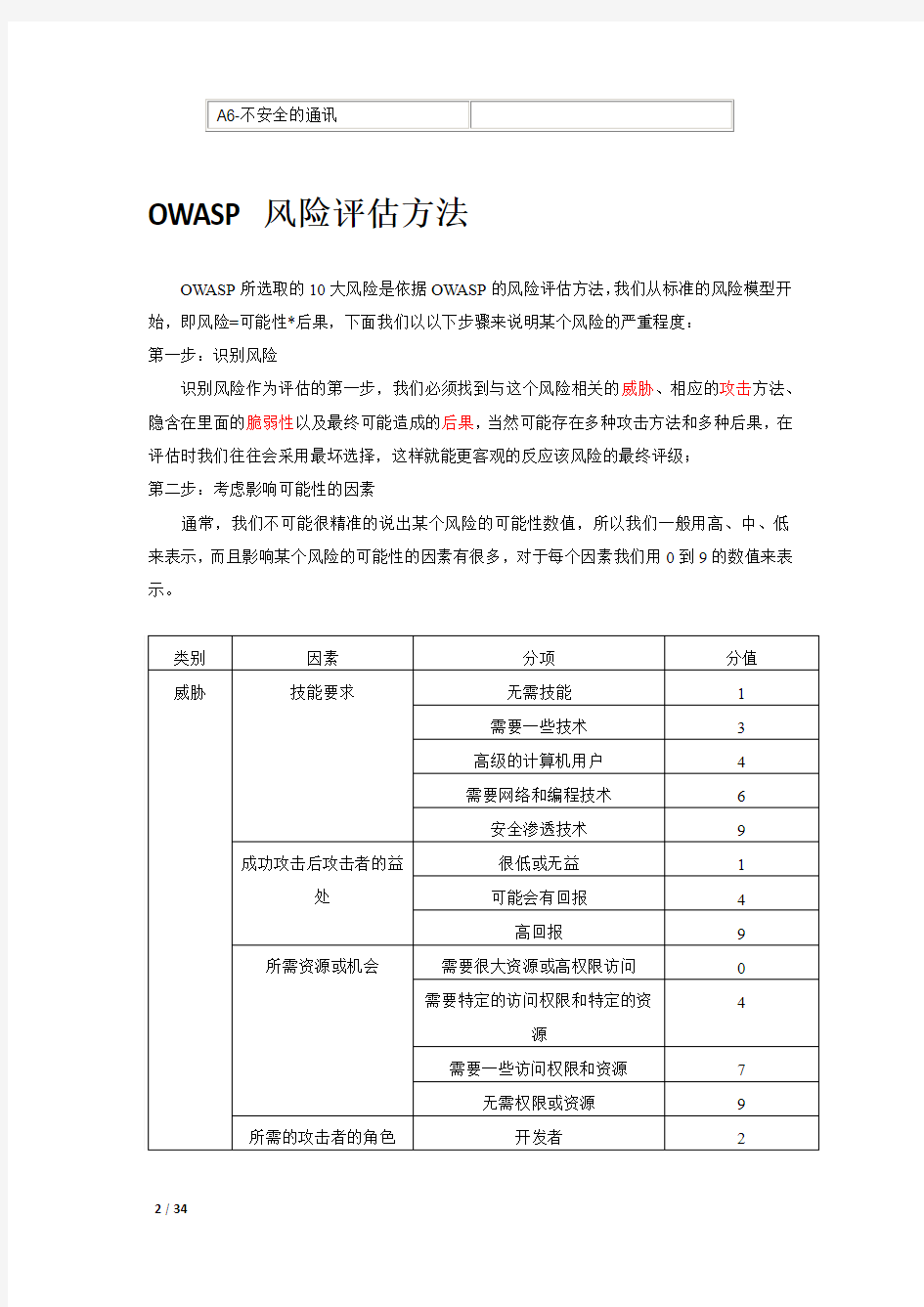

OWASP风险评估方法

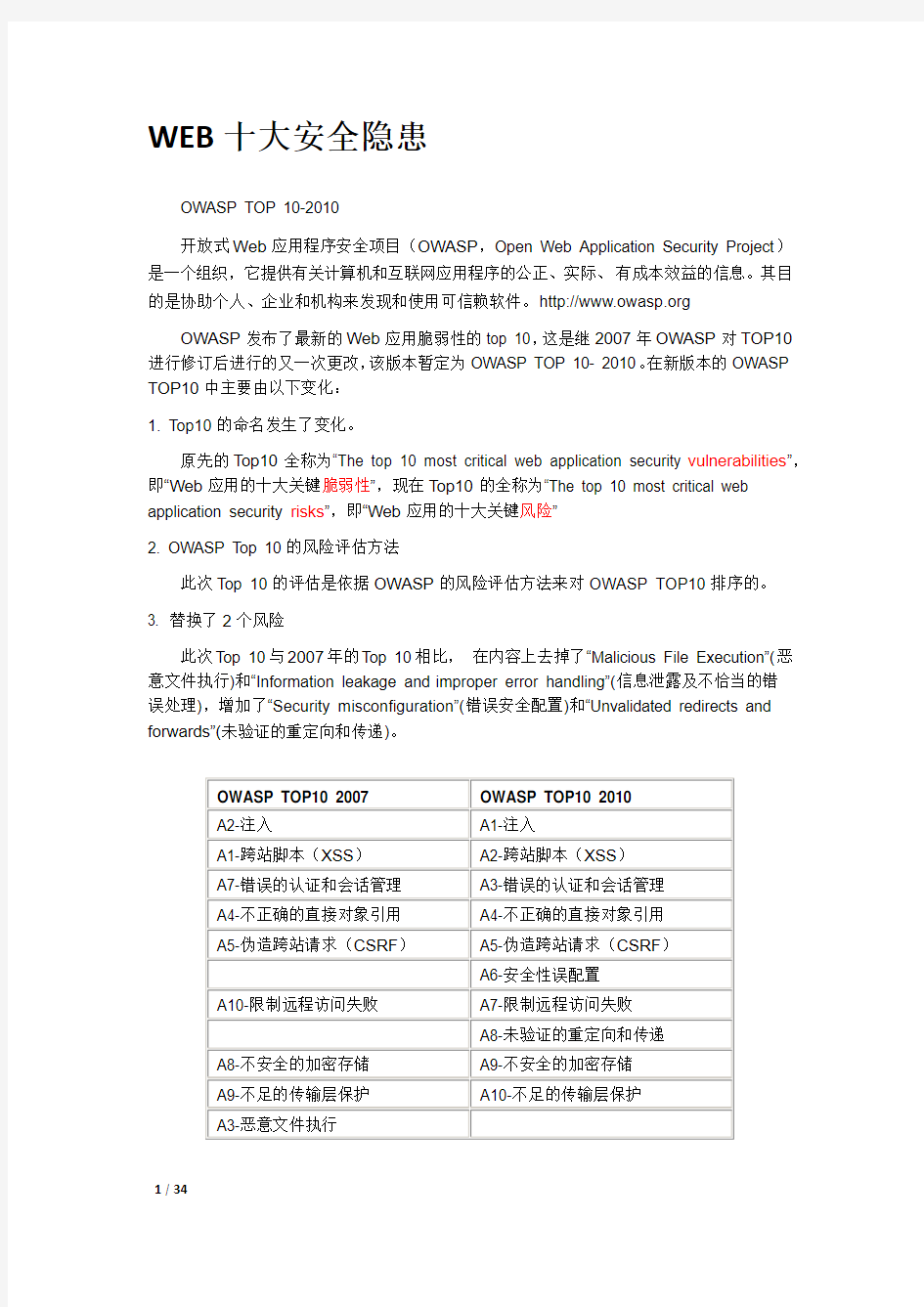

A1-注入

注入往往是应用程序缺少对输入进行安全性检查所引起的,攻击者把一些包含指令的数据发送给解释器,解释器会把收到的数据转换成指令执行。常见的注入包括SQL注入,OS Shell,LDAP,Xpath,Hibernate等等,而其中SQL注入尤为常见。这种攻击所造成的后果往往很大,一般整个数据库的信息都能被读取或篡改,通过SQL注入,攻击者甚至能够获得更多的包括管理员的权限。

防范SQL注入——编程篇

SQL注入往往是在程序员编写包含用户输入的动态数据库查询时产生的,但其实防范SQL注入的方法非常简单。程序员只要a)不再写动态查询,或b)防止用户输入包含能够破坏查询逻辑的恶意SQL语句,就能够防范SQL注入。在这篇文章中,我们将会说明一些非常简单的防止SQL注入的方法。

在以上代码中,我们可以看到并未对变量customerName做验证,customerName的值可以直接附在query语句的后面传送到数据库执行,则攻击者可以将任意的sql语句注入。

防范方法1:参数化查询

参数化查询是所有开发人员在做数据库查询时首先需要学习的,参数化查询迫使所有开发者首先要定义好所有的SQL代码,然后再将每个参数逐个传入,这种编码风格就能够让数据库辨明代码和数据。

参数化查询能够确保攻击者无法改变查询的内容,在下面修正过的例子中,如果攻击者输入了UsrID是“’or ‘1 ‘=’1”,参数化查询会去查找一个完全满足名字为‘or ‘1 ‘=’ 1的用户。

对于不同编程语言,有一些不同的建议:

Java EE——使用带绑定变量的PreparedStatement();

.Net——使用带绑定变量的诸如SqlCommand()或OleDbCommand()的参数化查询;

PHP——使用带强类型的参数化查询PDO(使用bindParam());

Hibernate——使用带绑定变量的createQuery()。

防范方法二:存储过程

存储过程和参数化查询的作用是一样的,唯一的不同在于存储过程是预先定义并存放在数据库中,从而被应用程序调用的。

防范方法三:对所有用户输入进行转义

我们知道每个DBMS都有一个字符转义机制来告知DBMS输入的是数据而不是代码,如果我们将所有用户的输入都进行转义,那么DBMS就不会混淆数据和代码,也就不会出现SQL注入了。

当然,如果要采用这种方法,那么你就需要对所使用的数据库转义机制,也可以使用现存的诸如OWASP ESAPI的escaping routines。ESAPI目前是基于MySQL和Oracle的转义机制

除了上面所说的三种防范方法以外,我们还建议可以用以下两种附加的方法来防范SQL 注入:最小权限法、输入验证白名单法。

最小权限法:

为了避免注入攻击对数据库造成的损害,我们可以把每个数据库用户的权限尽可能缩小,不要把DBA或管理员的权限赋予你应用程序账户,在给用户权限时是基于用户需要什么样的权限,而不是用户不需要什么样的权限。当一个用户只需要读的权限时,我们就只给他读的权限,当用户只需要一张表的部分数据时,我们宁愿另建一个视图让他访问。

如果你的策略是都是用存储过程的话,那么仅允许应用程序的账户执行这些查询,而不给他们直接访问数据库表的权限。诸如此类的最小权限法能够在很大程度上保证我们数据库的安全。

输入验证白名单法:

输入验证能够在数据传递到SQL查询前就察觉到输入是否正确合法,采用白名单而不是黑名单则能在更大程度上保证数据的合法性。

防范SQL注入——测试篇

对于测试人员来说,如何测试SQL注入漏洞是否存在呢?

首先,我们将SQL注入攻击能分为以下三种类型:

Inband:数据经由SQL代码注入的通道取出,这是最直接的一种攻击,通过SQL注入获取的信息直接反映到应用程序的Web页面上;

Out-of-band:数据通过不同于SQL代码注入的方式获得(譬如通过邮件等)

推理:这种攻击是说并没有真正的数据传输,但攻击者可以通过发送特定的请求,重组返回的结果从而得到一些信息。

不论是哪种SQL注入,攻击者都需要构造一个语法正确的SQL查询,如果应用程序对一个不正确的查询返回了一个错误消息,那么就和容易重新构造初始的查询语句的逻辑,进而也就能更容易的进行注入;如果应用程序隐藏了错误信息,那么攻击者就必须对查询逻辑进行反向工程,即我们所谓的“盲SQL注入”

黑盒测试及示例:

这个测试的第一步是理解我们的应用程序在什么时候需要访问数据库,典型的需要访问数据库的时机是:

认证表单:输入用户名和密码以检查是否有权限

搜索引擎:提交字符串以从数据库中获取相应的记录

电子商务站点:获取某类商品的价格等信息

作为测试人员,我们需要列对所有输入域的值可能用于查询的字段做一个表单,包括那些POST请求的隐含字段,然后截取查询语句并产生错误信息。第一个测试往往是用一个单引号“‘”或是分号“;”,前者在SQL中是字符串终结符,如果应用程序没有过滤,则会产生一条错误信息;后者在SQL中是一条SQL语句的终结符,同样如果没有过滤,也会产生错误信息。在Microsoft SQL Server中,返回的错误信息一般是这样:

同样可用于测试的还有“--”以及SQL中的一些诸如“AND”的关键字,通常很常见的一种测试是在要求输入为数字的输入框中输入字符串,会返回如下的错误信息:

类似上面这样的出错返回信息能让我们知道很多数据库的信息,通常不会返回那么多信息,会返回诸如“500 Server Error”的信息,那就需要“盲SQL注入”了。注意,我们需要对所有可能存在SQL注入漏洞的输入域进行测试,并且在每个测试用例时只变化一个域的值,从而才能找到真正存在漏洞的输入域。

下面我们看一下标准的SQL注入测试是怎样的。

我们以下面的SQL查询为例:

如果我们在页面上输入以下的用户名和密码:

那么整个查询语句就变为:

假设参数值是通过GET方法传递到服务器的,且域名为https://www.doczj.com/doc/7415049313.html,,那么我们的访问请求就是:

对上面的SQL语句作简单分析后我们就知道由于该语句永远为真,所以肯定会返回一些数据,在这种情况下实际上并未验证用户名和密码,并且在某些系统中,用户表的第一行记录是管理员,那这样造成的后果则更为严重。

另外一个查询的例子如下:

在这个例子中,存在两个问题,一个是括号的用法,还有一个是MD5哈希函数的用法。对于第一个问题,我们可以很容易找到缺失的右括号解决,对于第二个问题,我们可以想办法使第二个条件失效。我们在查询语句的最后加上一个注释符以表示后面的都是注释,常见的注释起始符是/*(在Oracle中是--),也就是说,我们用如下的用户名和密码:

那么整条SQL语句就变为:

我们的URL请求就变为:

Union查询SQL注入测试

还有一种测试是利用Union的,利用Union可以连接查询,从而从其他表中得到信息,假设我们有如下的查询:

然后我们设置id的值为:

那么整体的查询就变为:

显然这样就能得到所有信用卡用户的信息。

盲SQL注入测试

在上面我们提到过盲SQL注入,即blind SQL injection,它意味着对于某个操作我们得不到任何信息,通常这是由于程序员已经编写了特定的出错返回页面,从而隐藏了数据库结构的信息。

利用推理方法,有时候我们能够恢复特定字段的值。这种方法通常采用一组对服务器的布尔查询,依据返回的结果来推断结果的含义。仍然延续上面的https://www.doczj.com/doc/7415049313.html,,有一个参数名为id,那么我们输入以下url请求:

显然由于语法错误,我们会得到一个预先定义好的出错页面,假设服务器上的查询语句为SELECT field1, field2, field3 FROM Users WHERE Id='$Id',假设我们想要得到用户名字段的值,那么通过一些函数,我们就可以逐字符的读取用户名的值。在这里我们使用以下的函数:

我们定义id为:

那么最终的SQL查询语句为:

那么,如果在数据库中有用户名的第一个字符的ASCII码为97的话,那么我们就能得到一个真值,那么我们就继续寻找该用户名的下一个字符;如果没有的话,那么我们就递增猜测第一个字符的ASCII码为98的用户名,这样反复下去就能判断出合法的用户名。

那么,什么时候我们可以结束推理呢,我们假设id的值为:

其中N是我们到目前为止已经分析的字符数目,那么整体的sql查询为:

这个查询的返回值如果是真,那我们就已经完成了推理并且我们已经得到了想要的数值,如果为假,则表示我们还要继续分析。

这种盲SQL注入会要求我们输入大量的sql尝试,有一些自动化的工具能够帮我们实现,SqlDumper就是这样的一种工具,对MySQL数据库进行GET访问请求。

存储过程注入

在上一篇《如何防范SQL注入—编程篇》中,我们提到使用存储过程是能够防范SQL 注入的,但同时也要注意,存储过程如果使用不得当,使用存储过程的动态查询事实上也会造成一定的SQL注入漏洞。

以下面的SQL存储过程为例:

用户的输入如下:

如果我们没有对输入进行验证,那么上面的语句就会返回数据库中的一条记录。

我们再看下面的一条:

如果用户输入是:

后面则显而易见,用户的所有密码都被更改且得到了报表信息。

A2-跨站脚本(XSS)

排在OWASP TOP10第2位的是Cross Site Scripting(XSS),翻译成中文即“跨站脚本攻击”。它指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意用户的特殊目的。XSS属于被动式的攻击,因为其被动且不好利用,所以许多人常忽略其危害性。

以下内容转自百度空间的一篇关于OWASP的文章,个人觉得基本已经把跨站脚本攻击的内容阐述的比较清楚。

如何寻找XSS漏洞,XSS攻击分成两类,一类是来自内部的攻击,主要指的是利用程序自身的漏洞,构造跨站语句,如:dvbbs的showerror.asp存在的跨站漏洞。另一类则是来来自外部的攻击,主要指的自己构造XSS跨站漏洞网页或者寻找非目标机以外的有跨站漏洞的网页。如当我们要渗透一个站点,我们自己构造一个有跨站漏洞的网页,然后构造跨站语句,通过结合其它技术,如社会工程学等,欺骗目标服务器的管理员打开,然后利用下面的技术得到一个shell。

如何利用

传统的跨站利用方式一般都是攻击者先构造一个跨站网页,然后在另一空间里放一个收集cookie的页面,接着结合其它技术让用户打开跨站页面以盗取用户的cookie,以便进一步的攻击。这种方式太过于落后,对于弊端大家可能都知道,因为即便你收集到了cookie 你也未必能进一步渗透进去,多数的cookie里面的密码都是经过加密的,如果想要cookie 欺骗的话,同样也要受到其它的条件的限约。而另一种思路,则从一定程度上解决上述的问题。比较成熟的方法是通过跨站构造一个表单,表单的内容则为利用程序的备份功能或者加管理员等功能得到一个高权限。下面将详细的介绍这种技术。

寻找跨站漏洞

如果有代码的话比较好办,我们主要看代码里对用户输入的地方和变量有没有做长度和对”<”,”>”,”;”,”?”等字符是否做过滤。还有要注意的是对于标签的闭合,像测试QQ群跨站漏洞的时候,你在标题处输入,代码是不会被执行的,因为在源代码里,有其它的标签未闭合,如少了一个,这个时候,你只要闭合一个,代码就会执行,如:你在标题处输入,这样就可以弹出一个test的框。

如何利用

跨站脚本(Cross-site scripting,XSS)漏洞是Web应用程序中最常见的漏洞之一。如果您的站点没有预防XSS漏洞的固定方法,那么就存在XSS漏洞。这个利用XSS漏洞的病毒之所以具有重要意义是因为,通常难以看到XSS漏洞的威胁,而该病毒则将其发挥得淋漓尽致。

这个利用XSS漏洞的蠕虫病毒的特别之处在于它能够自我传播。https://www.doczj.com/doc/7415049313.html,上的一个用户希望自己能够在网站的友人列表上更“受欢迎”。但是该用户不是通过普通的方法来结交新朋友,而是在自己的个人信息中添加了一些代码,导致其他人在访问他的页面时,会不知不觉地利用XSS漏洞将他加为好友。更恶劣的是,它会修改这些人的个人信息,使其他人在访问这些被感染的个人信息时,也会被感染。由于这种呈指数传播的方式,这种病毒才很快就被发现。

很难预防站点中的XSS。因此一定要认真检查您的应用程序是否存在XSS漏洞。此外,WebLogic Server的encodeXSS()也可以有所帮助。可以试着针对所有牵涉到使用encodeXSS()或其他某个筛选方法的输出找出一种编码模式——找出对一种编码模式来说不正确的应用程序往往要比找出XSS漏洞要容易的多。更重要的是,不要认为,就因为XSS漏洞是一个常见问题,所以它危害不大。

之所以出现XSS漏洞有两个原因。首先,HTML没有明确区分代码和数据。无法确定指出“这个字符串表示的是数据”。您可以将其放入引号中,但是数据是否包含引号呢?……

其次,程序在将用户数据发送回浏览器时没有进行有效的转义。这导致包含有(例如说)引号的数据被放入页面中,从而引发了问题。而AJAX要提供的好处是,它包含一个专用渠道XML链接,其中全是数据而没有代码。这样,就有可能让客户端AJAX引擎负责对字符串进行转义、检测不正确的值,等等。说是这么说,直到AJAX更为成熟(可能也更为标准化)之前,它只会导致错误的编程和安全漏洞。

XSS漏洞可能造成的后果包括窃取用户会话,窃取敏感信息,重写Web页面,重定向用户到钓鱼网站等,尤为严重的是,XSS漏洞可能使得攻击者能够安装XSS代理,从而攻击者能够观察到该网站上所有用户的行为,并能操控用户访问其他的恶意网站。

对于XSS漏洞,我们有两种常见的措施,第一种就是消除漏洞,简而言之就是在输出页面上不提供任何用户的输入信息;另外一种就是想办法来抵御这种漏洞,可以采用对所有用户的输入编码后再输出(可以用OWASP的ESAPI),也可以对所有用户输入进行“白名单”验证,另外,OWASP还提供了AntiSamy对HTML页面做优化以消除这个漏洞。

防范XSS跨站脚本攻击——测试篇

XSS也是一种对浏览器的解释器的代码注入攻击,这些攻击能够通过HTML,JavaScript,VBScript,ActiveX,Flash等其他客户端语言执行,同时,这些攻击也可能造成用户信息泄露,配置更改,cookie窃取等造成危害,甚至能够用于对Web服务器进行DOS攻击。

与大部分攻击不同的是,大部分攻击往往只涉及2方(攻击者和网站,攻击者和受害者),而XSS则涉及3方,攻击者、客户端、网站,XSS的目的就是窃取客户端的cookie或是其他信息以冒充客户在网站上进行认证,进而在网站上操作任何想进行的操作。

下面我们看看到底有哪些类型的XSS攻击:

Stored XSS(存储式跨站脚本攻击)

这是最强大的一种XSS攻击,所谓存储跨站攻击是指用户提交给Web应用程序的数据首先就被永久的保存在服务器的数据库,文件系统或其他地方,后面且未做任何编码就能显示到Web页面,最典型的就是2005年在MySpace发现的XSS漏洞以及利用该漏洞的Samy MySpace Worm。

举例,假设我们的网站允许我们给其他用户留言,但事实上我们没有留言而是写入了一段代码:

那么服务器将会存储这些信息,当用户点击我们伪造的留言时,他的浏览器就会执行我们的脚本。

Reflected XSS(反射跨站脚本攻击)

这是最常见也是最知名的XSS攻击,当Web客户端提交数据后,服务器端立刻为这个

客户生成结果页面,如果结果页面中包含未验证的客户端输入数据,那么就会允许客户端的脚本直接注入到动态页面中。传统的例子是站点搜索引擎,如果我们搜索一个包含特殊HTML 字符的字符串时,通常在返回页面上仍然会有这个字符串来告知我们搜索的是什么,如果这些返回的字符串未被编码,那么,就会存在XSS漏洞了。

初看上去,由于用户只能在自己的页面上注入代码,所以似乎这个漏洞并不严重,但是,只需一点点社会工程的方法,攻击者就能诱使用户访问一个在结果页面中注入了代码的URL,这就给了攻击者整个页面的权限。由于这种攻击往往会需要一些社会工程方法,所以研发人员往往不会太过看重,但是我们看如下的例子,在服务器上有如下代码:

这就使得浏览器每3秒就刷新一次页面,而且是一个死循环的状态,这就形成了DOS 攻击,导致Web服务器挂掉。

DOM-Based XSS(基于DOM的XSS)

这个漏洞往往存在于客户端脚本,如果一个Javascript脚本访问需要参数的URL,且需要将该信息用于写入自己的页面,且信息未被编码,那么就有可能存在这个漏洞。

黑盒测试和示例:

比较简单的测试是否存在XSS漏洞的方法是验证Web应用是否会对一个包含了HTTP响应的简单脚本的访问请求,例如,Sambar服务器(5.3)包含一个众所周知的XSS漏洞,我们向服务器发送如下的请求,从服务器端能够产生一个响应从而在Web浏览器中执行

这个脚本会在客户浏览器端被执行。

我们再举个例子:

由于Javascript是区分大小写的,有些人会尝试将所有字符转换为大写字符来避免XSS 漏洞,在这时,我们最好还是使用VBScript,因为它是大小写不区分的:

如果我们已经过滤了”<”,或者是

A3-错误的认证和会话管理

OWASP TOP10排名第3的威胁“遭破坏的认证和会话管理”,简而言之,就是攻击者窃听了我们访问HTTP时的用户名和密码,或者是我们的会话,从而得到sessionID,进而冒充用户进行Http访问的过程。

由于HTTP本身是无状态的,也就是说HTTP的每次访问请求都是带有个人凭证的,而SessionID就是为了跟踪状态的,而sessionID本身是很容易在网络上被监听的到,所以攻击者往往通过监听sessionID来达到进一步攻击的目的。

这些漏洞往往会存在于Web页面的“更改我的密码”、“记住我的密码”、“忘记密码”、“安全提问”、“注销登录”、“邮件地址”等环节上。

那么,一般来说,如何来防范这种漏洞呢?

第一,我们要整体审视我们的架构

●认证机制本身必须是简单、集中和标准化的;

●使用容器提供给我们的标准session id;

●确保在任何时候用SSL来保护我们的密码和session id

第二,验证认证的实现机制

●检查SSL的实现方法

●验证所有与认证相关的函数

●确保“注销登录”的动作能够关闭所有的会话

●使用OWASP的WebScrab来测试你的应用

如何进行验证测试

所谓认证,就是建立确信某物或某人是真实的这么一个过程,authentication来自于希腊语αυθεντικ??,即真实的,可信的。认证本身依赖于多个认证因子,在计算机安全领域,认证意味着验证通讯发起者的数字身份,常见的认证过程就是用户登录认证,所谓认证测试就是理解系统中的认证机制并找到方法绕过该认证机制。

认证测试需要考虑的点有很多,下面我们逐一来进行解释说明

在加密通道上传递密码

原则上,用户的认证必须通过加密信道进行传输,我们在这里的目的不是要验证诸如HTTPS是否安全,我们要验证的仅仅是用户的认证信息是否已经被加密了。

在用户登录时,最常见的方式是用户输入用户名和密码后,通过POST方法传输,一般来说,认证信息或者是通过不安全的HTTP传递,或者是通过加密的HTTPS传递。我们注意到,甚至有些网站在登录页面显示给我们的是HTTPS,但事实上却仍然是用HTTP的,最简单的方法就是用网络监听工具,如SnifferPro或Ethereal来判断是否是真实加密了。

下面,我们用OWASP的WebScrab截取一些信息来做个例子

假设,登录页面要求用户输入用户名和密码,然后有一个“提交”按钮,那么在WebScrab 中我们得到如下的请求数据:

POST https://www.doczj.com/doc/7415049313.html,/AuthenticationServlet HTTP/1.1

Host: https://www.doczj.com/doc/7415049313.html,

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; it; rv:1.8.1.14) Gecko/20080404 Accept: text/xml,application/xml,application/xhtml+xml

Accept-Language: it-it,it;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip,deflate

Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7

Keep-Alive: 300

Connection: keep-alive

Referer: https://www.doczj.com/doc/7415049313.html,/index.jsp

Cookie:

JSESSIONID=LVrRRQQXgwyWpW7QMnS49vtW1yBdqn98CGlkP4jTvVCGdyPkmn3S! Content-Type: application/x-www-form-urlencoded

Content-length: 64

delegated_service=218&User=test&Pass=test&Submit=SUBMIT

在上面的数据中,我们可以看到,POST方法通过HTTP协议把数据发送到

https://www.doczj.com/doc/7415049313.html,/AuthenticationServlet,那么显然在这时,传送的数据没有进行加密,恶意用户通过监听网络就很容易得到用户名和密码。

再看下一个例子,假设是用HTTPS协议,那么请求的头数据如下:

POST https://https://www.doczj.com/doc/7415049313.html,:443/cgi-bin/login.cgi HTTP/1.1

Host: https://www.doczj.com/doc/7415049313.html,

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; it; rv:1.8.1.14) Gecko/20080404

Accept: text/xml,application/xml,application/xhtml+xml,text/html

Accept-Language: it-it,it;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip,deflate

Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7

Keep-Alive: 300

Connection: keep-alive

Referer: https://https://www.doczj.com/doc/7415049313.html,/cgi-bin/login.cgi

Cookie: language=English;

Content-Type: application/x-www-form-urlencoded

Content-length: 50

Command=Login&User=test&Pass=test

可见,上述例子中的数据经加密后被传送到

https://https://www.doczj.com/doc/7415049313.html,:443/cgi-bin/login.cgi,这就确保了数据是加密的而不被其他人所窃取。

再看下面的一个例子,我们在一个可以通过HTTP协议访问到的页面上通过HTTPS协议来发送数据

POST https://https://www.doczj.com/doc/7415049313.html,:443/login.do HTTP/1.1

Host: https://www.doczj.com/doc/7415049313.html,

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; it; rv:1.8.1.14) Gecko/20080404 Accept: text/xml,application/xml,application/xhtml+xml,text/html

Accept-Language: it-it,it;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip,deflate

Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7

Keep-Alive: 300

Connection: keep-alive

Referer: https://www.doczj.com/doc/7415049313.html,/homepage.do

Cookie: SERVTIMSESSIONID=s2JyLkvDJ9ZhX3yr5BJ3DFLkdphH0QNSJ3VQB6pLhjkW6F Content-Type: application/x-www-form-urlencoded

Content-length: 45

User=test&Pass=test&portal=ExamplePortal

如上,我们看到,我们的请求通过HTTPS引向了https://https://www.doczj.com/doc/7415049313.html,:443/login.do,但如果我们再看Referer的值,就发现我们是从HTTP页https://www.doczj.com/doc/7415049313.html,/homepage.do

过来的。在这种情况下,我们的浏览器窗口中并不会告诉我们现在使用的安全连接,而事实上我们却正在使用安全连接。

在上面的例子中,如果我们用Get方法,那么所输入的用户名和密码将会以明文的方式显示在URL中,这显然是不可取的。那么,如果我们经由Get方法通过HTTPS来传递数据是否可行呢,看下面的数据

GET https://https://www.doczj.com/doc/7415049313.html,/success.html?user=test&pass=test HTTP/1.1

Host: https://www.doczj.com/doc/7415049313.html,

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; it; rv:1.8.1.14) Gecko/20080404 Accept: text/xml,application/xml,application/xhtml+xml,text/html

Accept-Language: it-it,it;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip,deflate

Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7

Keep-Alive: 300

Connection: keep-alive

Referer: https://https://www.doczj.com/doc/7415049313.html,/form.html

If-Modified-Since: Mon, 30 Jun 2008 07:55:11 GMT

If-None-Match: "43a01-5b-4868915f"

从上面的例子可以看到,用户名和密码都以明文的方式在URL里存在,而不像上面的几个例子中都在消息体中,但并不是说攻击者就可以很容易看到这些信息,TLS/SSL毕竟是安全性很高的协议,整个HTTP数据包是加密的,但仍然要注意的是这些用户名和密码在传输过程中会被存储在代理和服务器上,这也就有可能会泄露用户信息。

●用户列举测试法

这种测试,简而言之是通过与应用的认证机制的交互,尝试能否获得一些正确的用户名,这对后面我们会讲到的暴力破解很有效,确认了正确的用户名就能用暴力破解去尝试密码了。

通常,WEB应用对于用户名正确的输入会有一些信息反馈,例如,如果我们输错了密码,那么有时会反馈告知我们系统存在该用户,或密码错误。所以,作为测试人员,就要尝试不同的请求来判断系统是否会有不同的返回。

对于HTTP的响应消息测试:

?输入正确的用户名和密码

期望结果:使用WebScrab抓取服务器的返回信息(HTTP 200 Response,消息的长度)

?输入正确的用户名/错误的密码

期望结果:从浏览器我们往往会得到如下的返回

关于家庭安全隐患的小学作文精选5 篇 家是温馨的港湾,但是在家里也会发生许多险情,从新闻上我们可以看到,每年,每月,甚至每天,都有不同程度的火灾发生,在损失我们财产的同时,也威胁着我们的人身安全。下面收集了家庭安全隐患作文,欢迎阅读。 第一篇:家庭安全隐患 每年,每月,甚至每天,都有不同程度的火灾发生,在损失我们财产的同时,也威胁着我们的人身安全,它像一只巨大的吸血鬼,吞噬着我们的一切,而为了防止这种灾难的发生,首先应消除火灾隐患,但有时是意外发生,就需要我们具备有逃生自救能力。 为响应杜绝火灾,熟悉火灾中的自救情况,今天,我们在家里举行了一次小小的家庭火灾演练。 我画了一张家里的平面地图,在门的地方画了一个小小的“十”字,表示那里是逃生出口,在窗户,阳台的地方画上红色的叉叉,表示当火灾发生时不能因着急而从这些地方逃走,生命是

最重要的;在每个房间,我都画了两条通往门的逃生通道,一条是通过房门的,但如果房门被大火,浓烟堵住时,就可以从窗户通往阳台到大门逃出。 画好这份地图,我拿给爸爸妈妈看,让他们了解了家里的主要逃生通道。 我和爸爸妈妈确定好就以楼下的某地为会合点,在那里见面。这样,我们计划好了逃生方法。 闹钟的声音响起,好像就是那只大大的吸血鬼来了,我的心弦绷紧了。我先把房门关上,拿起被子堵住门缝,然后拿枕巾,从书桌上的花瓶,往外倒出水在枕巾上,捂住口鼻,打开窗户从原先设定好的房间的另一条逃生通道逃生。到门口时,我看见爸爸妈妈,他们同我一样,用毛巾捂住口鼻,爸爸为我和妈妈让开了一条通道,我先弯着腰通往楼梯跑下楼,到会和地点等爸爸妈妈,等了一会儿,妈妈到了,接着是爸爸。 我们见了面,拿开一直捂着口鼻的毛巾,对视着笑了,互相击掌表示演练成功。 通过这次演练,我知道了做好火灾逃生的预备工作是多么重要。天灾无情,生命是最重要的,而这次练习,巩固了我和家人的防火意识,也锻炼了我的逃生技能。 这次演练,让我受益匪浅。

本人家庭安全隐患排查和整改措施时间过得真快,一眨眼,快乐的寒假生活即将结束,回顾整个寒假,每天活在幸福、温暖的家庭里,受到父母和家人的关心、爱护,似乎并不存在什么危险。但是,家庭生活中仍然有许多事情需要倍加注意和小心对待,否则很容易发生危险,酿成事故。家庭生活中也有安全问题,主要是在:水、电、气等方面: 。 家中缺少各种报警器,如果遇到紧急情况不能及时得到解决,我认为有条件的家庭可以尝试安装,并定期检查电池。 高压锅易熔片不正常。易熔片的作用是在高压锅内汽压超高时自动溶化降压的,如果长期堵塞,就起不到易溶的作用,严重者可引起高压锅爆炸。 电饭锅电源线有破损。时间久了,电源线皮套易老化,很容易漏电,如不及时发现更换,就容易造成触电事故。电源插座是否冒火,也要引起注意。 31%家庭取暖器临睡前不断电,21%总是如此。(正确做法:临睡前关闭电源或设置自动关闭时间。) 30%家庭接线板像“章鱼”,插头“无孔不入”,15%总是如此。(正确做法:电插座上插头不宜超过3个。) 30%家庭厨房大功率电器接在接线板上,12%总是如此。(正确做法:微波炉、烤箱等大功率电器配置专用插座。) 炒菜锅的手柄有松动。锅是最常用的炊具之一,而锅柄上的螺丝极易松动,如果不及早发现、及时固定就可能在端锅时突然脱落造成烫伤。 液化气管道老化漏气。液化气塑料管道很容易老化变脆裂口,引起漏气,如果不及时发现维修,浪费了液化气是小事,很容易引起中毒事故。液化气钢瓶也要按规定期限检测,以防不测。 在家做饭时,有时候父母在烹饪时会中途走开忙其它的事情。我认为这是很危险的,容易发生燃气泄露和火灾。要时刻提醒家人不能随意离开厨房,用完燃气随手关闭总开关30%瓶装标签与内置物不一致,7%家庭总是如此。(正确做法:经常检查,保持一致。) 常备的药品随便乱放。家庭常备药品要摆放到专用柜子里,切不可随意乱放,如果药品放的太低,就有可能被儿童拿到,尤其糖衣药片容易被小儿误服引起中毒,建议将药物放于小儿不能拿到的地方,防患于未然。 此外,家中的吊扇、电风扇、空调等家用电器在使用前,要对相关设施的安全情况进行检查,看有无漏电,螺丝是否松动,挂钩是否锈蚀,使用年限是否到期等,并应检查好电源安全情况,看电线是否老化、有无裸露、与承载负荷是否相符,查出问题应及时维修、加固、更换甚至淘汰、更新。只有这样,才能有效避免家庭内部安全隐患。 在路上行走,当然要主要交通安全隐患! 总之,自己多加小心,总会减少很多隐患的!

工程项目常见安全隐患排查要点 01孔洞临边防护类检查要点:a)基本要求 ?板与墙的洞口,必须设置牢固的盖板、防护栏杆、安全网或其他防坠落的防护设施。 ?电梯井口必须设防护栏杆或固定栅门,电梯井内应每隔两层并最多间隔10m拉设一道水平安全网。 ?钢管桩、钻孔桩等桩孔上口,杯形、条形基础上口,未填土的坑槽,以及人孔、天窗、地板门等处,均应按洞口防护设置稳固的盖件,并设置警示标志和空洞信息牌。 ?施工现场通道附近的各类洞口与坑槽等处,除设置防护设施与安全标志外,夜间还应设红灯示警。 ?基坑周边,尚未安装栏杆或栏板的阳台、料台与挑平台周边,雨篷与挑檐边,无外脚手架的屋面与楼层周边及水箱与水塔周边等处,都必须设置防护栏杆。 ?头层墙超过3.2m的二层楼面周边,以及无外脚手架的高度超过3.2m的楼层周边,必须在外围架设安全平网一道; ?分层施工的楼梯口和梯段边,必须安装临时护栏。顶层楼梯口应随工程结构进度安装正式防护栏杆。

?井架与施工用电梯和脚手架等与建筑物通道的两侧边,必须设防护栏杆。地面通道上不应装设安全防护棚。双笼井架通道中间,应分割封闭。 ?各种垂直运输接料平台,除两侧设防护栏杆外,平台口还应设置安全门或活动防护栏杆。 b) 构造及材质要求 ?楼板、屋丽和平台等面上短边尺寸小于250mm但大于25mm的孔口,必须用坚实的盖板盖没,盖板应防止挪动移位。 ?边长为250-500mm的洞口、安装预制构件时的洞口以及缺件临时形成的洞口,可用厚度不小于50mm且单位面积承重不小于1500N的木板作为盖板;盖板须能保持四周搁置均衡,并有固定其位置的措施,具体样式依照《核电工程安全标准化及国际标杆建设标准图集》制作。 ?边长为500-1500mm的洞口,须设置以扣件扣接φ48 x 3.5的钢管而成的网格,在其上满铺50mm厚度的木脚手板;脚手板应均衡搁置,有固定措施。 ?边长在1500mm以上的洞口,四周设防护栏杆,洞口下拉设安全平网。 ?孔洞醒目位置须悬挂警示、提示信息牌。

( 安全管理 ) 单位:_________________________ 姓名:_________________________ 日期:_________________________ 精品文档 / Word文档 / 文字可改 谈校园安全隐患的防护措施(标 准版) Safety management is an important part of production management. Safety and production are in the implementation process

谈校园安全隐患的防护措施(标准版) 世界上最宝贵的东西即为人的生命,它是人们一切活动与思想的载体,然而生活中处处存在的安全隐患却严重威胁着我们最宝贵的生命。尤其是在校园中,安全隐患更是人们最迫切想要排查和应对的难题,因为校园中的学生身心正处于发展健全中,身体应急灵敏度不够高,安全防范意识不够强,性格冲动、遇事易慌,而且随着科技的进步,越来越多的新兴产品出现在校园中,他们在给人们的生活带来方便的同时,又增加了一些新的隐患。因此,排查出校园的安全隐患,做出及时的应对措施,提高学生的自我保护意识是极为重要且迫在眉睫的。 现本文就群体分析、安全隐患和防范措施三个方面进行详细论述。 一、群体分析 (一)、学生身体发育不完善,大脑对身体动作变化不能作出相

应的灵活反映,反应时间较长,这点在小学生上表现的尤为突出。 (二)、学生性格容易冲动,比如中学生,他们正处于叛逆期,常常不计后果做出危险的事情,给自己和身边的人带来伤害。 (三)、学生的安全意识和自我保护意识都比较低,特别是小学生,他们的生活经验缺乏,对自己行为将会产生的后果没有预见性,遇到紧急情况不知道怎么处理和应对,容易惊慌失措,造成严重的后果。 (四)、学生监护人错误的理念也无形中增加了安全隐患。 二、安全隐患 (一)、用电安全: 1、寝室里的电器若没有定期检查容易出现电线老化而漏电等情况; 2、女生常在寝室使用电吹风、电夹板等电器,这样容易引起电线短路,且学生买电器时容易疏忽而买到不合格的产品;、 3、使用手机的学生越来越多,大量手机充电时不仅容易漏电、线路短路,而且学生的财产安全也面临着新的隐患;

家居安全隐患及预防 家里有个小宝宝,爸爸妈妈们就会变得高度紧张,每时每刻都把目光集中在好动的宝宝身上。但百密总有一疏,爸爸妈妈们难免会忽略一些家里存在的安全隐患。为了宝宝的居家安全,家长们可以先对房间来个大检查,扫除这些“危险区域”。 危险区域一:浴室 浴室内的药柜、洗漱用品,特别是马桶和浴缸,对宝宝来说是居家安全最大的威胁。即便是浴缸或马桶内十几厘米深的水,也足以夺走宝宝的生命。所以,永远别把宝宝独自留在浴室。 危险区域二:厨房 厨房也是宝宝居家安全的高危房间,尤其是经常摆放着洗涤用品的地方。所以家里一旦有了宝宝,这些物品就得放置在宝宝打不开的柜子中或是宝宝接触不到的地方。另外,还得检查厨房内的各个角落,确保锋利的刀具和其他危险物品不会落入宝宝之手。 危险区域三:电器和插座 房间内插座的位置一般都在墙角这些比较低的地方,所以以防万一,电源插座最好配置插座套。另外,房间内的各类电线对宝宝来说,也是居家安全一大隐患。如家用电器的电线,一旦绊到,电器就可能会倒在宝宝身上,后果不堪设想。 居家意外事故处理方法 儿童家居意外一旦发生,如爸爸妈妈具有一些救护的知识,能冷静、沉着、迅速地采取急救措施,往往能在很大程度上争取时间,减少儿童伤残和死亡。所以,为了宝宝的居家安全,家长们要在急救知识方面加把劲啦! 烧烫伤这样处理 1、在第一时间恰当处理,如衣服着火,用外套、小毛毯等迅速扑灭;热水烫伤则立即小心脱去衣服,或剪开烫伤处衣物。 2、当衣物和皮肤粘在一起时,将未粘着的衣物剪去,粘着的衣物则到医院再进行处理,以防加重创面。

3、烫伤创面要立即用流动清水冲洗,并在冷开水或洁净凉水中浸泡30分钟。然后再涂上烫伤膏。 4、紧急处理后速送医院,尤其是发生在脸上、手上、腿、生殖器部位的烫伤。 5、烧烫伤严重时,送医院抢救途中应让患儿平卧,不要直立抱着,可喂其一些淡糖盐水。 6、千万不要在创面上涂酱油等,以免造成感染。 触电怎么破 1、立即切断电源,并且不要用手去拉触电儿童。如果不能马上切断电源,要用木棍等绝缘体使触电儿童离开电源。 2、迅速做人工呼吸和心脏按摩。 3、对局部进行烧伤处理,并同时速送医院救治。 如何防止居家意外事故发生 坐以待毙不如主动出击!对于儿童家居安全,爸爸妈妈们责无旁贷。那么,在家要如何防止孩子发生意外呢?让我们一同来看一下吧。 NO.1:远离、杜绝危险源 首先,应让幼儿远离火源、厨灶、电灯、火柴、火机等家用电器,以避免烫伤、电击伤等伤害。另外,家中的电源插座如低于50厘米,不使用时要把插孔封好。同时,由于幼儿喜爱攀爬,因而应保证楼梯、阳台、屋顶、窗户和玩耍场所的安全,以防止幼儿跌落。 NO.2:隔离危险物品 像刀具、剪刀这些锋利的物体以及碎玻璃等都有可能对宝宝造成严重的意外伤害,所以要把这些东西放在幼儿难以接触的地方。另外,幼儿喜欢将东西放入嘴中。因此,不要给孩子玩纽扣、钱币、玻璃球等较小的玩具。在孩子吃东西时,不要和他说话,更不要惹他哭或笑,3岁以下的幼儿最好不要吃炒豆、瓜子、果冻、蚕豆等食物,如非吃不可,那么就将食物弄成碎块后再给宝宝喂食。

大学生安全问题的防范与应对措施当前我国高等教育面临前所未有的发展机遇,高等教育向大众化迈进。我国高等教育的毛入学率不断攀升,在校大学生人数居世界第一。这些变化既给高校发展带来了生机和活力,也带来了系列问题,其中安全问题显得很重要,安全直接关系到学生的生命财产安全、关系到高校的稳定和谐、甚至关系到社会和国家的安全与稳定。复杂的外部环境固然与此有关,但一些大学生的安全意识及自我保护能力较差,也是不可忽视的重要因素。搞好大学生安全防范与教育的意义重大,而高校安全防范与教育的现状却不容乐观。 一、大学生面临的安全问题 1、暴力和欺诈引发的安全问题。具体包括:打架斗殴、抢劫和绑架、流氓和强奸、盗窃、诈骗、威胁恐吓。 2、心理问题引发的安全问题。具体包括:心理健康疾病和出走、自杀和杀人。 3、意外伤害和疾病导致的安全问题。具体包括:意外伤害、疾病。 4、网络引发的安全问题。具体包括:上网综合症、侮辱诽谤、网络犯罪。 二、安全问题存在的原因 1、高校安全体系建设不完善。当前高校开放程度不断提高,管理方式社会化,办学方式多元化,学生结构复杂化。校园与社会的联系越来越密切,校园的治安环境越来越复杂。与此同时,大部分高校的治安管理都未跟上,安全体系建设漏洞百出,造成校园安全事件频发。 2、高校安全教育存在问题。具体表现为:高校大学生安全教育机构设置不规范,责任不明确、高校重视安全管理工作,忽视大学生的安全教育工作、高校安全教育工作轻预防,重事故后工作、高校安全教育的系统性不强,实效性不高,与实际脱节,形式化严重。 3、大学生缺乏安全意识、安全防范能力。当代大学生生活条件优越,国家太平,没有危机感,安全意识、生命意识薄弱,缺乏安全知识,自我防范自我保护能力低。而且,大学生的一个突出特点就是,生理发育基本成熟,心理发育严重滞后。当遭遇安全事故的时候不知道如何减少伤害,如何自救。一些大学生在市场经济大潮的席卷下,受金钱万能论、读书无用论的影响无法静心读书,一心想着满足自己的私欲,乃至道德沦丧。从而表现出不注重思想道德修养,思想麻痹,疏于自身安全防范。还有一些大学生忽视法律知识学习,或者不懂得将所学法律知识转化为法制观念并提升为法律意识,指导其行为。导致他们在日常生活中存在许多法律盲区,法律观念淡薄。 4、大学生心理承受能力差。一项对3000名大学生进行的问卷调查结果显示,超六成大学生心理承受能力差。调查显示,66%的大学生在学习生活、人际关系等方面遇到挫折时,会向父母及身边的朋友求助,仅有34%的学生选择自己想办法解决。而一所大学针对大学生存在的主要心理困扰因素、产生原因及应对方式进行的调查显示,造成大学生心理困扰的最主要因素分别是:人际交往、学习问题和情感问题。对困难的心理承受能力差的大学生,当他们遇到来自各个方面的压力、挫折等问题时容易产生心理疾病,精神萎靡,一蹶不振,严重者轻生自杀。 三、安全问题的对策

护理安全隐患分析及防范措施 您是第 11591 位读者发布时间: 2010-5-26 14:23:55 关键词:安全隐患防范措施 来源:CHKD期刊全文库《九江学院学报(自然科学版)》2010年第1期 (本文作者:鹰潭市人民医院骨科洪晓牌) 护理安全是指在实施护理的全过程中,患者不发生法律和法定的规章制度允许范围以外的心理,机体结构或功能上的损害、障碍、缺陷或死亡。随着社会的发展,人们法制观念和意识日益增强,对医疗需求越来越高,这就要求护理人员在平时的工作中增强法律意识,严格执行各项规章制度,规范护理行为。质量是医院的生命,要提高护理质量,必须找出护理工作中的不安全因素及其发生原因,制定护理对策,消除隐患,实施护理安全管理。 1常见的护理安全隐患 1·1药物方面 (1)给药不足。护士配药时粉剂溶解不全,抽药不彻底,造成瓶内剩余药液浪费。 (2)用药途径不对,漏给错给病人药物,药物配伍不当。护士在操作过程中,没有严格执行查对制度,未检查药物质量。 (3)未顾病人病情,擅自加快或放慢液体滴速;抗菌素未按医嘱准时给药,未认真落实现配现用。 (4)病人漏服药物。没有严格执行药疗制度,发药时间随意性大。 (5)对新药的使用方法、不良反应、注意事项等不熟悉,不了解。 1·2护理记录方面 1·2·1体温单 体重、血压缺项、大小便漏写、出入量漏记、错记、生命体征描绘不齐。 1·2·2医嘱单 医嘱处理不及时,签名潦草、漏签名、随意签名。 1·2·3护理记录单 记录不及时,书写不规范、涂改、修改过多,字迹不清楚,病情描述简单,不能反映专科特点,使用非医学术语,记录缺乏连续性。患者发热,没有通知医师或通知医师是否进行处理,是否恢复正常,有因无果或有果无因,没有体现因需施护。病人的内心体验及对疾病的认识,护士对患者的知情告知,没有在护理记录单中体现,医护记录不吻合,护理措施记录不详细,多做少记。

( 安全常识 ) 单位:_________________________ 姓名:_________________________ 日期:_________________________ 精品文档 / Word文档 / 文字可改 家庭消防安全隐患自查20项(最 新版) Safety accidents can cause us great harm. Learn safety knowledge and stay away from safety accidents.

家庭消防安全隐患自查20项(最新版) “家”向来都是人们避风的港湾,但火灾却无时无刻不在威胁着家的安全。较之公众场所的消防安全,家庭消防安全往往被人们忽视。 为了您和家人的安全,请对照以下20个选项,对自己家中的消防安全进行检查评估。一旦发现隐患要及时消除,特别是要教育自己的孩子养成良好的消防习惯。 1.每个房间是否计划了不同的火灾逃生线路? 2.家里的火灾逃生路线是否始终畅通无阻? 3.一旦发生火灾,全家是否知道如何正确、快速地拨打119火警电话? 4.你是否养成了把孩子单独放在一边的习惯? 5.全家是否清楚火灾逃生的第一安全准则??尽快撤离火场,并且不再返回火场?

6.你是否向孩子的保姆讲解过正确的报火警方法? 7.你的家里是否严禁卧床吸烟? 8.丢掉烟头前是否确定香烟已经熄灭? 9.火柴是否远离孩子?一定要把火柴、打火机放在孩子们够不着的地方。 10.如果你的家里有移动式加热器,请与被褥、家具保持足够距离。 11.窗帘等可燃物是否远离电暖器等热源?12.做饭时你衣服的袖子扎好了吗?请穿好“紧身衣”再来做厨师。 13.你能安全地扑灭油锅火灾吗?其实很简单,用一个锅盖就可以让油锅火窒息熄灭。 14.当炉灶有火时,总有大人留在厨房吗?15.你确定家里的电线没破损,没有电源延长线从地毯下面穿过吗? 16.家里电线每个回路上的保险或者断路器与线路负荷匹配吗?要减少线路上过多的电器,防止超负荷。 17.你家里的电视机通风情况良好吗?电视机周围要留出足够

工作行为规范系列 建筑施工常见安全隐患(标准、完整、实用、可修改)

编号:FS-QG-46699建筑施工常见安全隐患 Common hidden dangers in building construction 说明:为规范化、制度化和统一化作业行为,使人员管理工作有章可循,提高工作效率和责任感、归属感,特此编写。 建筑施工常见的安全隐患有哪些 完善制度,加强管理,解决施工中以下几项工作和问题: 1、规范临边洞口及出入口的防护。重视戴安全帽和高处作业系安全带;按规定使用合格的安全密目立网、安全帽和安全带。 2、规范脚手架搭设。纠正架体与建筑结构固定的作法,设置首步固定;对架体进行立面全封闭,防止坠落伤人,保证行人的安全。 3、施工场地通道不堆物,保持畅通;工地上不准流动吸烟;材料按场布图规定场所堆物,并挂好标识排,注明规格、品种、名称;建筑垃圾分类堆放,做好标识;危险物品进库,妥善保管。 4、作好安全标志,以图象为主要特征的图形符号或文字

构成的标志,用以表达特定的安全信息。在有较大危险因素的部位、设备和设施上,设置安全警示标志。安全警示标志设置在明显位置,便于识别,来提醒路人注意安全。 5、施工现场应制定不扰民措施,如施工场所搞好围档封闭,无粉尘污染;夜间禁止不必要的施工造成噪音干扰周围居民,除连续性施工,一般施工不超过18小时;周边道路要设防护措施,保持道路畅通。 6、双排脚手架的立杆纵距及水平杆步距不应大于2.1m,立杆横距不应大于1.6m。 7、按规定的间隔采用连墙件(或连墙杆)与建筑结构进行连接,连墙件必须采用可承受拉力和压力的构造,保证脚手架的稳定性。 8、脚手板按脚手架宽度铺满、铺稳。 9、扣件与钢管管径相配合,并符合国家标准的规定。 10、风荷载应符合下列规定: 作用于脚手架的水平风荷载标准值wk应按下式计算: Wk=μsμzWo 式中μs——脚手架风荷载体型系数:

寻找身边的安全隐患”主题班会 网络1217 班 教学目标: 1、了解身边的安全隐患。 2、掌握安全知识,培养学生“珍爱生命,安全第一”的意识。教学重点:掌握 安全知识,培养学生“珍爱生命,安全第一”的意识。教学过程: 一、校园中存在的安全隐患。(可请学生列举一些现象) 1、学生集会、集体活动、课间活动的安全隐患。 2、学生饮食、就餐的安全隐患。 3、学生交通安全隐患。 4、校园隐性伤害的隐患。 二、学生集会、集体活动、课间活动中应该注意的安全事项。 1、不要因为赶时间而奔跑。 2、在人多的地方一定要有秩序入场。 3、队伍行走时要与同学保持一定距离,特别是上下楼梯时,要小心谨慎,防止发生踩踏事故。 4、行走时不要将手放在兜里。 5、不要在行走时弯腰拾东西、系鞋带等。集体活动中要一切行动听指挥,遵守 时间,遵守纪律,遵守秩序,语言文明课间活动应当注意事项 1、活动的强度要适当,不要做剧烈的活动,以保证继续上课时不疲劳、精力集中、精神饱满。 2、活动的方式要简便易行,如做做操等。 3、活动要注意安全,不追逐打闹,切忌猛追猛打,要避免发生扭伤、碰伤等危险。 三、学生饮食、就餐的安全注意事项。 1、不吃过期、腐烂食品,有毒的药物(如杀虫剂、鼠药等)要放在安全的地方。 2、禁止购买用竹签串起的食物:油反复使用,竹签容易伤人,食品卫生得不到保证,油炸食品有致癌物质。 3、不吃路边小摊小贩卖的食品,不吃卫生得不到保证的食品。 四、交通安全注意事项。 行人靠右走,过马路要走斑马线,注意观察来往车辆,红灯停,绿灯行,遵守交通规则。 乘坐公交车注意事项: 1、车停稳后,方能上下车,上下车时注意秩序,不要拥挤。 2、乘车时,要站稳扶牢,不要把身体任何部位伸出窗外,人多时,应该注意看管好自身物品,谨防扒手。 3、注意公共场所礼仪,不要大声喧哗,保持环境卫生,主动为老若病残让座等。 骑自行车须知 1、要学习了解、自觉遵守道路交通法规。

1.对厨房进行安全隐患排查 养成用带盖子的杯具喝水的良好习惯。这样不会因歪倒而把热水撒出来。用固定的餐桌垫代替桌布,以防别人不小心拉桌布角,桌上的东西砸伤或烫伤别人。不要把暖壶、茶壶这样的东西放在桌子边沿。 电饭锅、微波炉等电器的电线尽可能不要拖在地上或搭在桌边。 垃圾袋放在隐蔽的地方,塑料袋则更要收拾好。 2.对卫生间进行安全隐患排查厕所、浴室的门应该是从外面打开的,以防小孩子自己把自己锁在里面。 消毒液、洗衣粉、漂白粉、化妆品、剃须刀、肥皂、浴液等都要锁在柜子里。浴室电器如剃须刀、吹风机等,务必在用完之后拔掉电源;浴室内电线、插座要隐蔽。 3.对整个屋子进行安全隐患排查 时常用吸尘器对全屋进行“地毯式搜索”,把那些小的、不易被发现的小东西清理掉,如硬币、别针、珠子、纽扣等。地板不打腊以免摔跟头。电视机、DVD机等比较重的电器,要远离桌边,书架最好能与墙体固定。 桌角、茶几边缘等这样的家具边缘、尖角加装圆弧角的防护垫,以免扎伤别人。桌上(尤其是矮茶几上)不要放热水,或刀、剪、玻璃瓶、打火机等危险物品。不要种有毒、有刺的植物。 4.对整个院落进行安全隐患排查 对整个院落进行一次安全隐患大排查,看看还存在哪些家庭安全隐患问题。1、家中电线有无老化、破损现象。2、电气线路有无超负荷使用情况。3、电气线路上的插头、插座是否牢靠。4、家中所用保险丝是否有洞、铁丝代替现象。5、是否按使用说明书正确使用家用电器。6、家用电器出现故障后是否仍带病工作。7、照明灯具是否离可燃物太近。8、楼梯、走道、阳台是否存放易燃、可燃物。9、家中是否存放超过0.5公斤的汽油、酒精、香蕉水等易燃易爆物品。在使用汽油、香蕉水时是否远离明火、通风良好。10、是否在家从事易燃易爆物品生产、加工、经营活动。11、易燃物品是否远离火炉、燃气炉灶。12、炉灰在倾倒之前是否完全熄灭。13、是否用汽油等易燃液体帮助生火。14、炉火与燃气炉灶是否同室使用。15、燃气管道安

文件编号:TP-AR-L3420 In Terms Of Organization Management, It Is Necessary To Form A Certain Guiding And Planning Executable Plan, So As To Help Decision-Makers To Carry Out Better Production And Management From Multiple Perspectives. (示范文本) 编订:_______________ 审核:_______________ 单位:_______________ 办公室常见的安全隐患 (正式版)

办公室常见的安全隐患(正式版) 使用注意:该安全管理资料可用在组织/机构/单位管理上,形成一定的具有指导性,规划性的可执行计划,从而实现多角度地帮助决策人员进行更好的生产与管理。材料内容可根据实际情况作相应修改,请在使用时认真阅读。 1、结构安全;随意拆墙后果严重。一些中山办 公室装修客户不懂房屋结构,随意拆改墙体,严重削 弱了墙体的抗震能力,减少或取消了过梁、圈梁或上 部墙体的支承,造成墙体或楼板的位移,给结构的安 全造成极大隐患;一些住户在原有的楼板上加设墙体 以分隔空间,或者铺装较重的花岗岩、大理石等石材 地板,叠加水泥砂浆层,增加了楼板的永久荷载,可 能导致楼板开裂或折断的危险后果。 2、防火安全;一是装修现场禁止吸烟,不能动 用明火。二要注意在装修中注意采用防火材料。三要 注意家庭装修中的电路施工和电器安装。中山办公室

装修所有电气线路均应穿套管,接线盒、开关、槽灯、吸顶灯及发热器件周围应用非燃材料做防火隔热处理。四是用气计量表具宜安装在室内通风良好的地方,严禁在装修中个人擅自更换、拆迁煤气管道、阀门、计量表等设备。五是注意厨房和卫生间热水器等燃具与管道的连接不宜采用软管,如必须使用时,其长度最长不超过1米,两端必须扎牢,软管老化应及时更新。 3、电气安全;电气安装严守规则。中山办公室装修中安全用电关键注意做好以下几点:一是装修时不能将配电盘布置在堆放有可燃物品的上方,防止炽热的熔珠落后将物品引燃。二是电线的选择要考虑用电电流,还要根据环境正确的选择导线类型。三是对电线采取明敷时要防止绝缘层受损,通过可燃装饰物表面时要穿轻质阻燃套,有吊项的房间其吊顶内的电

大学生安全问题的防范与应对措施

大学生安全问题的防范与应对措施 当前我国高等教育面临前所未有的发展机遇,高等教育向大众化迈进。我国高 等教育的毛入学率不断攀升,在校大学生人数居世界第一。这些变化既给高校发展带来了生机和活力,也带来了系列问题,其中安全问题显得很重要,安全直接关系到学生的生命财产安全、关系到高校的稳定和谐、甚至关系到社会和国家的安全与稳定。复杂的外部环境固然与此有关,但一些大学生的安全意识及自我保护能力较差,也是不可忽视的重要因素。搞好大学生安全防范与教育的意义重大,而高校安全防范与教育的现状却不容乐观。 一、大学生面临的安全问题 1、暴力和欺诈引发的安全问题。具体包括:打架斗殴、抢劫和绑架、流氓和强奸、盗窃、诈骗、威胁恐吓。 2、心理问题引发的安全问题。具体包括:心理健康疾病和出走、自杀和杀人。 3、意外伤害和疾病导致的安全问题。具体包括:意外伤害、疾病。 4、网络引发的安全问题。具体包括:上网综合症、侮辱诽谤、网络犯罪。 二、安全问题存在的原因 1、高校安全体系建设不完善。当前高校开放程度不断提高,管理方式社会化,办学方式多元化,学生结构复杂化。校园与社会的联系越来越密切,校园的治安环境越来越复杂。与此同时,大部分高校的治安管理都未跟上,安全体系建设漏洞百出,造成校园安全事件频发。 2、高校安全教育存在问题。具体表现为:高校大学生安全教育机构设置不规范,责任不明确、高校重视安全管理工作,忽视大学生的安全教育工作、高校安全教育工作轻预防,重事故后工作、高校安全教育的系统性不强,实效性不高,与实际脱节,形式化严重。 3、大学生缺乏安全意识、安全防范能力。当代大学生生活条件优越,国家太平,没有危机感,安全意识、生命意识薄弱,缺乏安全知识,自我防范自我保护能力低。而且,大学生的一个突出特点就是,生理发育基本成熟,心理发育严重滞后。当遭遇安全事故的时候不知道如何减少伤害,如何自救。一些大学生在市场经济大潮的席卷下,受金钱万能论、读书无用论的影响无法静心读书,一心想着满足自己的私欲,乃至道德沦丧。从而表现出不注重思想道德修养,思想麻痹,疏于自身安全防范。还有一些大学生忽视法律知识学习,或者不懂得将所学法律知识转化为法制观念并提升为法律意识,指导其行为。导致他们在日常生活中存在许多法律盲区,法律观念淡薄。 4、大学生心理承受能力差。一项对3000名大学生进行的问卷调查结果显示,超六成大学生心理承受能力差。调查显示,66%的大学生在学习生活、人际关系等方面遇到挫折时,会向父母及身边的朋友求助,仅有34%的学生选择自 己想办法解决。而一所大学针对大学生存在的主要心理困扰因素、产生原因及应对方式进行的调查显示,造成大学生心理困扰的最主要因素分别是:人际交往、学习问题和情感问题。对困难的心理承受能力差的大学生,当他们遇到来

编号:SM-ZD-59708 家用电器安全隐患的原因 及预防措施 Through the process agreement to achieve a unified action policy for different people, so as to coordinate action, reduce blindness, and make the work orderly. 编制:____________________ 审核:____________________ 批准:____________________ 本文档下载后可任意修改

家用电器安全隐患的原因及预防措 施 简介:该方案资料适用于公司或组织通过合理化地制定计划,达成上下级或不同的人员之间形成统一的行动方针,明确执行目标,工作内容,执行方式,执行进度,从而使整体计划目标统一,行动协调,过程有条不紊。文档可直接下载或修改,使用时请详细阅读内容。 1 引言 家用电器与日常家庭生活密切相关,人们在控制和使用它们的过程中要直接与之发生接触。令人眼花缭乱的家用电器在带给人们极大方便和享受的同时,也给人们带来了巨大的安全隐患。家用电器中一般以市电做动力源,这种220V、50Hz 的交流电是一种非安全电压,对人体是很危险的。当然,家电安全案例只是小概率事件,出现事故、特别是恶性事故的可能性极少。但小概率后面是巨大的绝对值。据统计,我国每年由家用电器造成的触电死亡人数超过1 000 人,因家用电器引发火灾造成的经济损失巨大。由于家用电器的使用对象是非常复杂的,包括老幼妇孺和许多没有受过电工知识培训的人,因此,家用电器的安全使用就显得十分重要。 2 家用电器产生安全隐患的原因

一、灭火器不合格 干粉灭火器应定期进行检查,主要检查压力表,当压力表指针低于绿线区时,应立即充压维修,看灭火器是否合格,主要看一下两点: 1、出厂及检测日期:新购买的ABC干粉灭火器罐体应5年检测试1次(新出厂灭火器保质期5年),第一次检测后,以后每2年测试1次(检测后保质期两年),罐体强制报废期限为10年(出厂日期在罐体下沿有钢印)。 2、压力表:当压力表指针低于绿线区,在红色区域时,应立即充压维修,维修后2年要充压或更换。 3、配置个数:50㎡至少一个 压力表低于绿线区维修后超过2年 二、电器线路隐患 1、家中电线有无老化、破损现象; 2、电气线路有无超负荷使用情况; 3、电气线路上的插头、插座是否牢靠; 4、家中所用保险丝是否有铜、铁丝代替现象; 5、私拉乱接电器线路; 6、强电电线未穿管保护。 私拉乱接电气线路电气线路敷设不符合规定

电线未穿管敷设家用、办公场所线路敷设不合规定 三、安全出口隐患 1、安全出口锁闭的隐患 2、堵塞、占用安全出口的隐患 四、三合一场所隐患 我们俗称的“三合一”,实际上讲的就是住宿与生产、仓储、经营等场所混用,也可以叫“二合一”或“多合一”。 住宿、加工、仓储等在同一座建筑内 五、群租房火灾隐患 城中村、城乡结合部群租房普遍存在,人口密度大,管理混乱,火灾事故频发 1、外窗设置铁栅栏 2、疏散通道不畅 3、其他常见隐患

储存使用瓶装液化气使用电炉子 私拉乱接电线电动车违规停放、充电 六、彩钢板建筑隐患 1、燃烧速度快 2、大量有毒物 不得使用彩钢板搭建必须使用不燃烧材料作为芯材一律要求单位限期拆除或更换为不燃芯材 七、居民楼道隐患 火灾频发,多发生小火亡人事故 1、使用可燃外墙保温材料 2、将住宅变成存放可燃物的仓库 3、楼道堆放杂物 4、楼道内停放电动车 5、管道井堆放杂物 6、电动车违规充电

大学生安全教育主题班会主题导入 自本学期开学以来,由于个别同学法律意识淡薄、自我安全防范意识不强、交友不慎等原因,引发了学生私会网友未按时返校、意外伤害、误入传销窝点等五起安全事故,给学生的学习生活带来一定的影响。 因此,为了深入开展创建和谐校园活动,提高学生的安全防范意识,营造安全、和谐、稳定、健康的校园生活环境,以下让我们共通学习,提高安全防范意识,增强安全防范能力。 讨论:我们身边存在哪些安全隐患? 一、财务安全 一、学生宿舍预防盗窃 ·从学生宿舍历来发生盗窃案件的时间值得注意: 一是开学之初和学期末; 二是新生刚入学时; 三是放长假期间。 ·以一天为周期来看,以下几个时间段值得注意: 一是早上起床洗漱时; 二是白天上课和晚上自习时间; 三是晚上睡觉时。 ·学生宿舍防盗工作应该从以下几个方面做好防盗工作: 1、妥善保管好自己的财物; 2、养成勤关门窗的好习惯(出宿舍反锁); 3、妥善保管好自己的钥匙; 4、加强考勤制度,密切掌握宿舍人员的去向; 5、宿舍内不要留宿外来人员; 6、加强宿舍的管理和巡查。 7、注意可疑人员进出宿舍。 8、发现情况及时向保卫部门报告。 二、教室预防盗窃 三、校园及公共场所预防盗窃 四、校园常见诈骗案的类型及防范 五、预防通讯滋扰 常见诈骗类型及其防范 一、以老乡名义借钱或请客等诈骗 很多人来大学之前可能听说,大学里老乡关系很重要。但是,我告诉大家,我校的这种风气不是很浓。学校是不允许成立老乡会的。到大学后,有的人以老乡的名义,来找你借钱,要你交钱请老乡吃饭或交“会费”等,请你提高警惕,以免上当。

二、就业诈骗 有部分同学在毕业或想利用课余时间打工赚钱被骗。 在2007年某高校07级一刚入学大一学生听信“小广告”去应聘“男性”公关,被骗3000元。 在2008年4月份时,某高校05级毕业生在找工作时在不同时间段,被同一家公司骗取多名学生押金上千元。 2007年6月27日,何南商丘某学院的两名女大学生,暑假通过中介公司找工作时,被骗至夏邑县一家音乐广场“上班”。当两人到地方才发现,所谓的露天广场变成了狭小的歌厅包间;工作也不再是“放放碟子倒倒水”,而是“坐台陪唱”。发现上当,两人要求离开时,已没有了人身自由。 6月30日,其中一名女大学生趁机逃出夏邑县后,迅速报警并向记者站求助。记者连夜冒雨驱车赶往夏邑县,与该县警方一起将被困的另一名女大学生解救出来。 三、编造学生在学校受到意外伤害,对学生家长实施诈骗 在犯罪分子获取学生家庭的信息后,利用家长对子女的担心,按指定的账号汇钱。 案例-------2007年云南红河洲一名在南京上学的女生因手机被盗,被犯罪分子在手机上获取家里的电话号码,打电话告知家里,孩子被车撞,现正在医院抢救,“他是孩子的老师”请家长按指定账号汇款8万元,否则孩子有生命危险,家长接到电话后,心急火燎到到银行及时把钱汇出,在放心不下的情况下,由风尘仆仆地赶到南京,到学校后女儿安然无恙,方才知道被诈骗。 四、电话短信诈骗 获取家长手机号码发短信给家长按指定账号汇款。 案例----我院发生多起学生家长被诈骗,电话内容是“爸爸或妈妈,近段时间我们宿舍发生偷盗,生活费及很多物品被盗,请给我按***账号汇款”。 湖南湘潭的学生小覃是武汉某高校学生。去年暑假后来汉上学,小覃独自一人乘火车。对面一位20多岁的年轻小伙主动和小覃说话,自称也是湘潭人,在武汉另一所高校上学。小覃和这位“老乡”相谈甚欢,为便于长期联系,小覃不但给了自己的手机号码,连老家的电话也告诉了对方。车到武汉,二人依依道别。在去学校的公共汽车上,小覃突然接到一条短信“通信公司现在将对您的手机进行线路检测,请您暂时关闭手机3个小时。”小覃信以为真,立刻将手机关了。第二天,小覃给家里打电话报平安,才得知前一天家中接到一个紧急电话,对方自称是乘务员,说小覃得了急病,急需做手术的钱。小覃家人给小覃打电话也不通,焦急万分、不辨真假,只得汇了款。小覃这才明白,在火车上遇到的是个骗子。 五、“掉地捡”诈骗 道具:一张真币包着一捆假币、假金项链等“财物” 。嫌犯通常有2至3个人,有时也会男女搭档行骗,他们事先掉下“财物”设好陷阱,等有人捡起“财物”,便上前提出见者有份,要与受害人平分财物,然后再伺机诈骗受害人的钱财。 某高校2006年新生刚开学时,一位家住“昭通”的家长送孩子到学校报到,在“昆明南窑”火车站下车时,被诈骗1万多元学费。 在上海某大学一女生在地上捡到一皮包,打开一看里面有10匝成捆的100元人民币,正在这时一男青年也说,两人看见要平分,正在两人正准备分钱时,匆匆走来一个看上去象很有钱的男青年,问他们是否捡到一个皮包,捡钱两人说没有,过了一会儿两人说到僻静处

家用电器的安全隐患原因及预防 2011/6/7/9:25 家用电器与日常家庭生活密切相关,人们在控制和使用它们的过程中要直接与之发生接触。令人眼花缭乱的家用电器在带给人们极大方便和享受的同时,也给人们带来了巨大的安全隐患。家用电器中一般以市电做动力源,这种220V、50Hz的交流电是一种非安全电压,对人体是很危险的。当然,家电安全案例只是小概率事件,出现事故、特别是恶性事故的可能性极少。但小概率后面是巨大的绝对值。据统计,我国每年由家用电器造成的触电死亡人数超过1000人,因家用电器引发火灾造成的经济损失巨大。由于家用电器的使用对象是非常复杂的,包括老幼妇孺和许多没有受过电工知识培训的人,因此,家用电器的安全使用就显得十分重要。 ?2家用电器产生安全隐患的原因 家用电器造成的安全隐患,包括触电、火灾、机械伤害、射线辐射等,其中以触电和火灾最为突出。 原因主要在于以下几个方面。 产品质量问题 家用电器质量不合格造成的触电、火灾等事故时有发生,其中相当一部分是由于电源线质量不合格所致。 (1)电炒锅、电饭锅、日用电炉、电烙铁和液体加热器具(包括电热杯、电热水瓶、电热锅、煮奶锅、电茶壶、电咖啡壶、电压力锅、开水器等)应采用纤维编织或橡套软电缆的产品,却未按标准规定采用这类产品。其中日用电炉、电烙铁和各种液体加热器具不按规定使用电源线的现象较为严重。 (2)真空吸尘器、电动加工器具等应采用橡套软电缆或聚氯乙烯护套线,却未按标准规定采用这类产品。 (3)强调不允许使用聚氯乙烯绝缘线的产品,未按标准规定停止使用。这类产品大都是外部金属部件温升超过75K的产品,如电熨斗、轻便式加热器。其中按摩电器当外部金属部件温升超过60K时,就不能使用聚氯乙烯绝缘线。然而市场上这类电器仍有使用聚氯乙烯绝缘线的现象。 有的家电产品结构设计不符合国家标准要求,对带电或过热部件及非正常工作的情况下缺乏有效和必要的防护,导致产品在使用或维护过程中发生;一些产品在生产加工过程中,质量控制不严,采用的元器件和内部使用的绝缘材料不耐热、不,造成产品存在触电危险或火灾隐患。有的生产企业对产品标准的理解存在偏差,产品设计不合理。有的对产品标识标注重视不够,产品标识标注、

家庭十大安全隐患(通用版) By learning safety knowledge, we can have a deeper understanding of the importance of safety knowledge in daily life. Safety is closely related to life and life. ( 安全常识) 单位:_______________________ 部门:_______________________ 日期:_______________________ 本文档文字可以自由修改

家庭十大安全隐患(通用版) 1.90%家庭成人在烹饪时会中途走开,60%经常走开。(正确做法:不要随意离开厨房,用完燃气关闭总开关。) 2.70%家庭中没有烟雾报警器,23%从未听说。(正确做法:有条件家庭应尝试安装,并定期检查电池。) 3.60%家庭从未规划过火灾以外的逃生路线,32%从未听说。(正确做法:每个房间至少规划两条逃生路线,定期演练,并约定逃离后集合地点。) 4.40%家庭电话旁没有紧急联系电话,28%家庭从未听说。(正确做法:全家一起制作119报警卡,并写上详细家庭住址。) 5.40%家庭灭火器放在厨房等火灾“危险地”,32%家庭不知该放哪里。(正确做法:放在卧室易取。) 6.31%家庭取暖器临睡前不断电,21%总是如此。(正确做

法:临睡前关闭电源或设置自动关闭时间。) 7.30%家庭接线板像“章鱼”,插头“无孔不入”,15%总是如此。(正确做法:电插座上插头不宜超过3个。) 8.30%瓶装标签与内置物不一致,7%家庭总是如此。(正确做法:经常检查,保持一致。) 9.30%家庭床边放打火机、烟缸,14%家庭总是如此。(正确做法:易燃物远离卧室,尤其床边。) 10.30%家庭厨房大功率电器接在接线板上,12%总是如此。(正确做法:微波炉、烤箱等大功率电器配置专用插座。) 可在本位置填写公司名或地址 YOU CAN FILL IN THE COMPANY NAME OR ADDRESS IN THIS POSITION

八大类常见安全隐患 一、设备设施隐患 1.反应釜、反应器 1) 减速机噪声异常 2) 减速机或机架上油污多 3) 减速机塑料风叶热融变形 4) 机封、减速机缺油 5) 垫圈泄漏 6) 防静电接地线损坏、未安装 7) 安全阀未年检、泄漏、未建立台帐 8) 温度计未年检、损坏 9) 压力表超期未年检、损坏或物料堵塞 10) 重点反应釜未采用双套温度、压力显示、记录报警 11) 爆破片到期未更换、泄漏、未建立台帐 12) 爆破片下装阀门未开 13) 存在爆炸危险反应釜未装爆破片 14) 温度偏高、搅拌中断等存在异常升压或冲料 15) 放料时底阀易堵塞 16) 不锈钢或碳钢釜存在酸性腐蚀 17) 装料量超过规定限度等超负荷运转 18) 搪瓷釜内搪瓷破损仍使用于腐蚀、易燃易爆场所 19) 反应釜内胆于夹套蒸汽进口处冲蚀破损 20) 压力容器超过使用年限、制造质量差,多次修理后仍泄漏 21) 压力容器没有铭牌 22) 缺位号标识或不清 23) 对有爆炸敏感性的反应釜未能有效隔离 24) 重要设备未制订安全检查表 25) 重要设备缺备件或备机 2.贮槽、罐区、槽车 1) 液位计模糊或损坏、堵塞 2) 静电接地线松动或未连接 3) 法兰垫片处泄漏

4) 小平台等高位贮槽未能有效固定 5) 安全液封液位未达到要求 6) 常压贮槽带压使用 7) 装料量超过规定限度 8) 非常温贮槽未装温度计 9) 容器出现裂缝,仍在使用 10) 频繁受真空、氮气交变载荷使贮罐破损 11) 低沸点溶剂或液化气贮槽受阳光直射 12) 室外贮罐等存在运输车辆等撞击危险 13) 危险品罐区围堰孔洞未封堵 14) 危化品罐区防护堤封堵不严密,任意开设排雨水孔 15) 通向排水管的截止阀处于常开等不安全状态 16) 危化品罐区的可燃或腐蚀性物料出口管线,其支架未设置吊式压式弹簧补偿措施,或直接采用挠性连接短管 17) 危化品罐区未设禁打手机、禁带火源、限高限速等各种警示牌 18) 危险品罐区无泄漏、送料操作记录及日常巡查 19) 拖拉机随意进入危险品罐区 20) 危险品罐区周边有明火或山林火灾 21) 危险品罐区操作室使用电炉、电茶壶、电热板等违章用电 22) 槽车在装卸地点没有接地装置 23) 没有防止操作人员从罐车上坠落的措施 24) 未装配有效的阻火器和车况不合格(照明灯损坏或刹车失灵)槽车进入罐区 25) 槽车贮罐的安全附件(压力表、温度计、安全阀)无检验日期或存在失效 26) 槽车罐体未标明压力容器下次检验日期 27) 罐体上无静电拖链、防毒器材或阀门泄漏 28) 卸料前和卸料后接地未静置10分钟以上 29) 槽车卸料时,司机、押运员离开卸料现场,没有现场监护人员 30) 采用敞开式和喷溅式卸料 31) 卸料时使贮罐超标准液位或满料溢出 32) 氯乙烯槽车卸料时,软管或法兰处泄漏 33) 氯乙烯运输送料时,满槽 34) 槽车装量不满时多次在厂内运输和卸料