思科无线产品速查手册

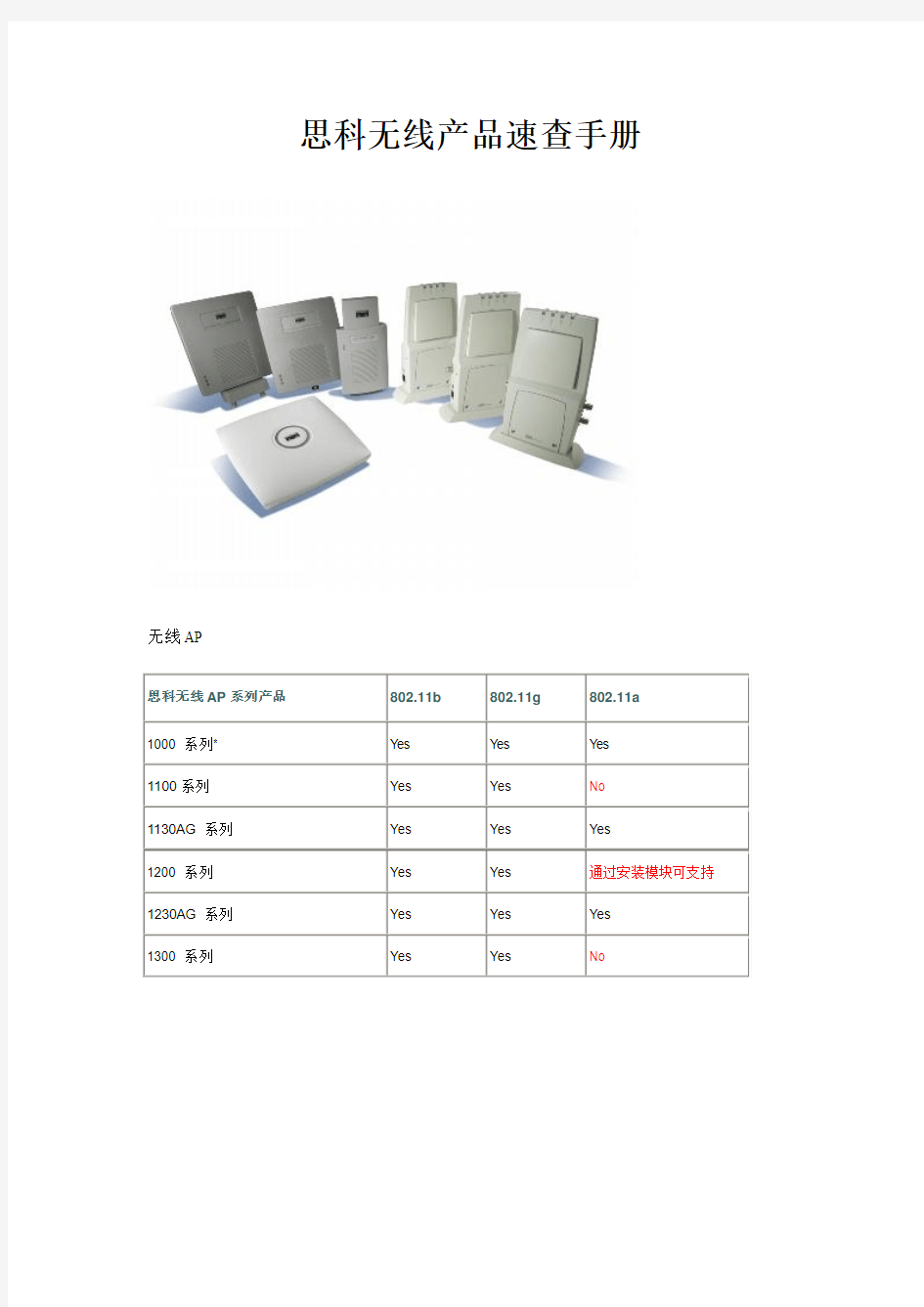

无线AP

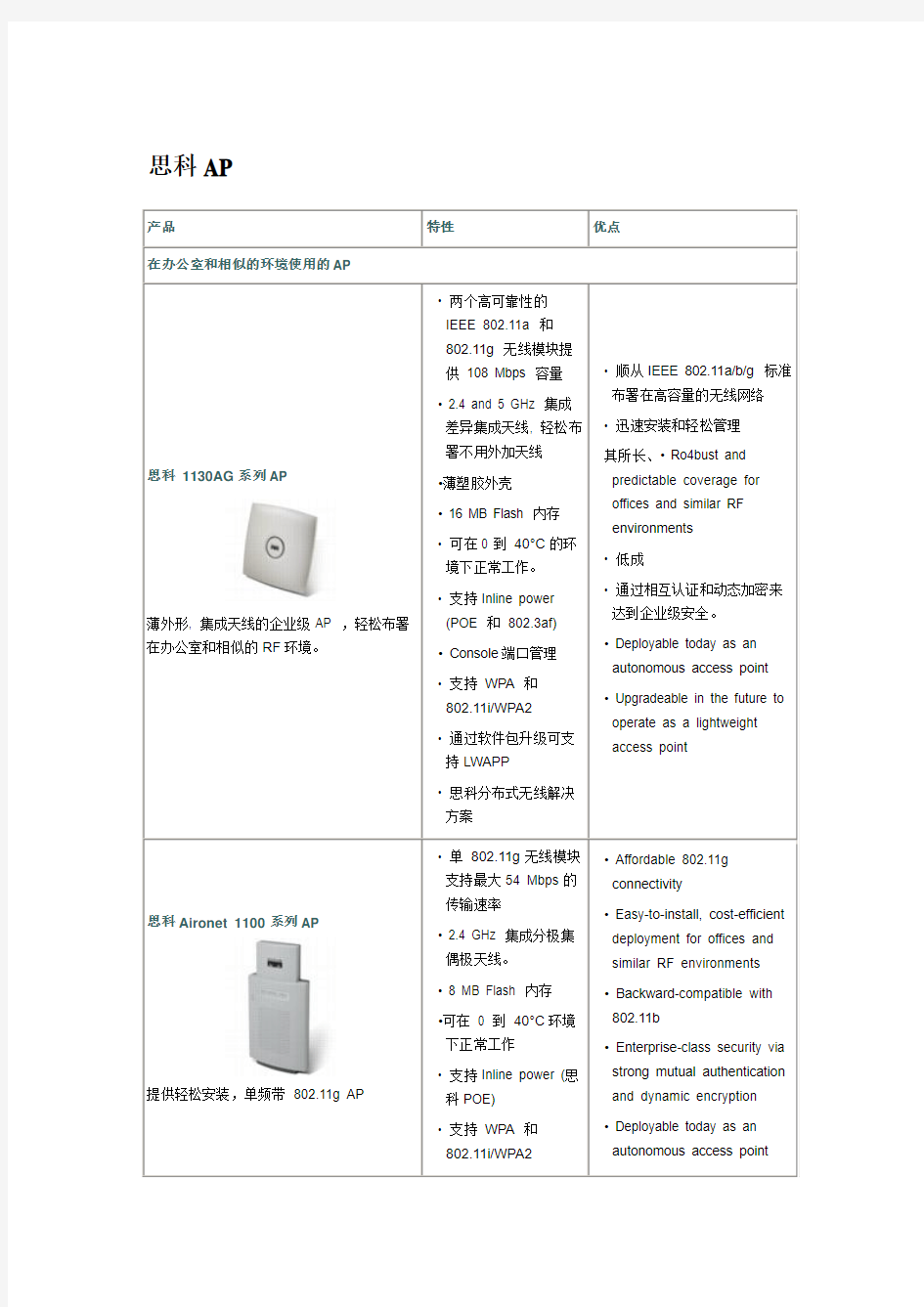

思科AP

* The Cisco Aironet 1000 Series lightweight access point is used in conjunction with a Cisco Wireless LAN Controller.

PRODUCT SPECIFICATIONS

Table 1. Specifications of Cisco Aironet Power Injector

* Note that when using the provided power supply pigtail, connect it to the power source in accordance with local and national codes such as the National Electrical Code NFPA70, the Canadian Electrical Code, Part 1, C22, or IEC 364,

Part 1 through 7.

订购信息

AP

1.1100系列AP

1100 Series Access Points

AIR-AP1120B-A-K9 802.11b AP, Single MPCI Radio, Int Ant, FCC Cnfg D $899

AIR-AP1120B-E-K9 802.11b AP, Single MPCI Radio, Int Ant, ETSI Cnfg D $899 AIR-AP1120B-J-K9 802.11b AP, Single MPCI Radio, Int Ant, Japan Cnfg D $899 AIR-AP1121G-A-K9 802.11g AP, Single MPCI Radio, Int Ant, FCC Cnfg D $899 AIR-AP1121G-A-K9-5 802.11g AP, Single MPCI Radio, Int Ant, FCC Cnfg, 5-pack D $2,993 AIR-AP1121G-E-K9 802.11g AP, Single MPCI Radio, Int Ant, ETSI Cnfg D $899 AIR-AP1121G-J-K9 802.11g AP, Single MPCI Radio, Int Ant, Japan Cnfg D $899 电源注入器

AIR-PWRINJ3 Power Injector for 1100, 1130AG, 1200 1230AG Series D $94 AIR-PWRINJ-FIB Power Injector Media Converter for 1100, 1130AG, 1200,1230AG D $478

Table 2. Cisco Aironet Power Injector and Supply Options*

* Note that the Cisco Aironet 1400 Series Wireless Bridge is supplied with the Power Injector LR, which is also available as a spare part (part number AIR-PWRINJ-BLR1=). The Power Injector LR only supports the 1400 Series Bridge.

Please see the Cisco Aironet 1400 Series Wireless Bridge data sheet for more information on this power injector.

** The Cisco Aironet Power Injector (part number AIR-PWRINJ=) is preassembled with the power supply. No additional power supply is required.

*** The 350 Series access points and bridges do not come with a standalone power supply. To use the power injector media converter (part number AIR-PWRINJ-FIB=) with these devices, you will need to procure the power supply with

the part number AIR-PWR-A=.

Cisco Aironet 1100 and 1200 series power injectors can be used with Cisco Aironet 350 Series devices,

but because of the higher current demands of the Cisco Aironet 1100 and 1200 series access points, the

Cisco Aironet 350 Series Power Injector cannot be used with the Cisco Aironet 1100 and 1200 series

devices.

2.1130系列AP

1130AG Series Access Points

AIR-AP1131AG-C-K9 802.11a, .11g AP, Int Radios, Ants, China Cnfg D $1,049

电源注入器

AIR-PWRINJ3 Power Injector for 1100, 1130AG, 1200 1230AG Series D $94

AIR-PWRINJ-FIB Power Injector Media Converter for 1100, 1130AG, 1200,1230AG D $478

3.1200系列AP

1200 Series Access Points

AIR-AP1200 AP Platform, Cardbus and MPCI Slots (no radio), Enet

Uplink D $1,125

AIR-AP1220B-A-K9 802.11b AP w/Avail CBus Slot, FCC Cnfg D $1,349 AIR-AP1220B-E-K9 802.11b AP w/Avail CBus Slot, ETSI Cnfg D $1,349 AIR-AP1230B-E-K9 802.11b IOS AP w/Avail CBus Slot, ETSI Cnfg D $1,349 AIR-AP1230B-J-K9 802.11b IOS AP w/Avail CBus Slot, TELEC Cnfg D $1,349 AIR-AP1230B-A-K9 802.11b IOS AP w/Avail CBus Slot, FCC Cnfg D $1,349 AIR-AP1210 IOS AP, CBus and MPCI Slots (no radios), Enet Uplink D $1,125 AIR-AP1231G-A-K9 802.11g IOS AP w/Avail CBus Slot, FCC Cnfg D $1,349 AIR-AP1231G-E-K9 802.11g IOS AP w/Avail CBus Slot, ETSI Cnfg D $1,349 AIR-AP1231G-I-K9 802.11g IOS AP w/Avail CBus Slot, Israel Cnfg D $1,349 AIR-AP1231G-J-K9 802.11g IOS AP w/Avail CBus Slot, Japan Cnfg D $1,349 AIR-AP1232AG-C-K9 802.11a/g dual radio IOS AP, China cfg D $1,499

802.11a模块(RM20A, RM21A, or RM22A)

注:Requires Cisco IOS Software image version 12.2(13)JA or later

AIR-RM20A不能在中国使用

RM21A集成天线

RM22A外接天线

无线AP模块

AIR-MP21G-A-K9 802.11g Configurable Radio Module for AP1200/AP1100, FCC Cnf D $238

AIR-MP21G-A-K9= 802.11g Upgrade Radio Module for AP1200/AP1100, FCC Cnfg D $238

AIR-MP21G-E-K9 802.11g Configurable Radio Module for AP1200/AP1100, ETSI Cn D $238

AIR-MP21G-E-K9= 802.11g Upgrade Radio Module for AP1200/AP1100, ETSI Cnfg D $238

AIR-MP21G-I-K9= 802.11g Upgrade Radio Module for AP1200/AP1100, ISRL Cnfg D $238

AIR-MP21G-J-K9 802.11g Configurable Radio Module for AP1200/AP1100, TELEC D $238

AIR-MP21G-J-K9= 802.11g Upgrade Radio Module for AP1200/AP1100, TELEC Cnfg D $238

电源注入器

AIR-PWRINJ3 Power Injector for 1100, 1130AG, 1200 1230AG Series D $94 AIR-PWRINJ-FIB Power Injector Media Converter for 1100, 1130AG, 1200,1230AG D $478

1200AP使用的2.4 GHz天线

AIR-ANT1728 2.4 GHz, 5.2 dBi Ceiling Omni Ant. w/RP-TNC Connector N/A $239 AIR-ANT1729 2.4 GHz,6 dBi Patch Ant w/RP-TNC Connector N/A $329 AIR-ANT1949 2.4 GHz, 13.5 dBi Yagi Mast Mount Ant. w/ RP-TNC Connector N/A $554 AIR-ANT2012 2.4 GHz, 6.5 dBi Diversity Patch Ant w/RP-TNC Connector N/A $798 AIR-ANT2506 2.4 GHz, 5.2 dBi Mast Mount Omni Ant w/RP-TNC Connector N/A $239 AIR-ANT3213 2.4 GHz, 5.2 dBi Divers. Pillar Omni Ant. w/RP-TNC Con. N/A $314

AIR-ANT3338 2.4 Ghz, 21 dBi Solid Dish Antenna w/RP-TNC Connector N/A $1,499 AIR-ANT3351 2.4 GHz, 2.2 dBi Divers. Dipole Ant. base w/MMCX Connectors N/A $284 AIR-ANT3549 2.4 GHz, 9 dBi Patch Antenna w/ RP-TNC Connector N/A $359 AIR-ANT4941 2.4 GHz,2.2 dBi Dipole Antenna w/ RP-TNC Connect. Qty. 1 N/A $29 AIR-ANT5959 2.4 GHz ,2 dBi Divers. Omni Ceiling Ant. w/ RP-TNC Connect. N/A $558 AIR-ANT2414S-R 2.4 GHz, 14 dBi Sector Antenna w/RP-TNC Connector N/A $1,918 AIR-ANT24120 2.4 GHz,12 dBi Omni Mast Mt. Antenna w/RP-TNC Connector N/A $1,112 AIR-ANT2410Y-R 2.4 GHz,10 dBi Yagi with RP-TNC Connector N/A $478

–AIR-ANT1728, AIR-ANT1729, AIR-ANT2012, AIR-ANT2506, AIR-ANT3213, AIR-ANT3549,

AIR-ANT4941, AIR-ANT5959, and AIR-ANT2410Y-R

网桥部分

1.350系列无线网桥

350 Series Bridge

AIR-WGB352C 802.11b WorkGroup Bridge w/Captured Dipole Antenna D $1,198 AIR-WGB352R 802.11b WorkGroup Bridge w/Dual RP-TNC Connectors D $1,258

AIR-BR350-A-K9 2.4 GHz, 11 Mbps Bridge, Dual RP-TNC Connectors, FCC

Cnfg D $1,949

AIR-BR350-E-K9 2.4GHz, 11 Mbps Bridge, Dual RP-TNC Connectors, ETSI

Cnfg D $1,949

AIR-SSB350-E-K9 2.4GHz Wireless Building-to-Building Kit, ETSI Cnfg D $5,549

2.1300系列无线网桥

1310 Series Bridge

AIR-BR1310G-A-K9 Aironet 1310 Outdoor AP/Br w/ Integrated Antenna, FCC Config D $1,949 AIR-BR1310G-E-K9 Aironet 1310 Outdoor AP/BR w/Integrated Antenna, ETSI Config D $1,949 AIR-BR1310G-J-K9 Aironet 1310 Outdoor AP/BR w/Integrated Antenna,Japan Config D $1,949 AIR-BR1310G-A-K9-R Aironet 1310 Outdoor AP/BR w/RP-TNC Connectors, FCC Config D $1,949 AIR-BR1310G-E-K9-R Aironet 1310 Outdoor AP/BR w/RP-TNC Connectors, ETSI Config D $1,949

AIR-BR1310G-J-K9-R Aironet 1310 Outdoor AP/BR w/RP-TNC Connectors, Japan

Config D $1,949

AIR-BR1310G-A-K9-T BR1310 Transportation SKU - FCC domain and Ext antenna opt. D $1,949 天线

AIR-ANT1728 2.4 GHz, 5.2 dBi Ceiling Omni Ant. w/RP-TNC Connector N/A $239 AIR-ANT1729 2.4 GHz,6 dBi Patch Ant w/RP-TNC Connector N/A $329 AIR-ANT1949 2.4 GHz, 13.5 dBi Yagi Mast Mount Ant. w/ RP-TNC Connector N/A $554 AIR-ANT2012 2.4 GHz, 6.5 dBi Diversity Patch Ant w/RP-TNC Connector N/A $798 AIR-ANT2506 2.4 GHz, 5.2 dBi Mast Mount Omni Ant w/RP-TNC Connector N/A $239 AIR-ANT3213 2.4 GHz, 5.2 dBi Divers. Pillar Omni Ant. w/RP-TNC Con. N/A $314

AIR-ANT3338 2.4 Ghz, 21 dBi Solid Dish Antenna w/RP-TNC Connector N/A $1,499 AIR-ANT3351 2.4 GHz, 2.2 dBi Divers. Dipole Ant. base w/MMCX Connectors N/A $284 AIR-ANT3549 2.4 GHz, 9 dBi Patch Antenna w/ RP-TNC Connector N/A $359 AIR-ANT4941 2.4 GHz,2.2 dBi Dipole Antenna w/ RP-TNC Connect. Qty. 1 N/A $29 AIR-ANT5959 2.4 GHz ,2 dBi Divers. Omni Ceiling Ant. w/ RP-TNC Connect. N/A $558 AIR-ANT2414S-R 2.4 GHz, 14 dBi Sector Antenna w/RP-TNC Connector N/A $1,918 AIR-ANT24120 2.4 GHz,12 dBi Omni Mast Mt. Antenna w/RP-TNC Connector N/A $1,112 AIR-ANT2410Y-R 2.4 GHz,10 dBi Yagi with RP-TNC Connector N/A $478 AIR-ANTM2050D-R= 2.2dBi/2.4Ghz,5.0dBi/5GHz DualBand Dipole Antenna N/A $334 AIR-ANTM4050V-R= 4.0dBi/2.4Ghz,5.0 dBi/5GHz Dual Band Ceiling Mount Antenna N/A $502 AIR-ANTM5560P-R= 5.5 dBi/2.4Ghz,6.0 dBi/5GHz Dual Band Wall Mount Antenna N/A $586

Table 4. Antennas for the Cisco Aironet 1300 Series Outdoor Access Point/Bridge with RP-TNC Type

Connector

3.1400系列无线网桥

1410 Series Bridge

AIR-BR1410A-A-K9 Aironet 1410 Wireless Bridge with 22.5 dBi Antenna, FCC

Cnfg D $7,499

AIR-BR1410A-E-K9 Aironet 1410 Integrated Metro Bridge, European Config D $7,499

AIR-BR1410A-A-K9-N Aironet 1410 Wireless Bridge w/ N-Type Connector, FCC

Cnfg D $7,499

天线

AIR-ANT58G10SSA-N Aironet 5.8 GHz 9.5 dBi Sector Antenna N/A $494 AIR-ANT58G28SDA-N Aironet 5.8 GHz 28 dBi Dish Antenna N/A $2,078 AIR-ANT58G9VOA-N Aironet 5.8 GHz 9 dBi Omni Antenna N/A $574

天线部分

Table 1. Cisco Aironet Access Point Antenna Features

* All range estimations are based on an external antenna associating with an integrated Intel Centrino client adapter under ideal conditions. The distances referenced here are approximations and should be used for estimation purposes only.

** The cable provided on noted antennas meets UL 2043 certification for plenum rating requirements set by local fire codes and supports installation in environmental air spaces such as areas above suspended ceilings.

* All range estimations are based on an external antenna associating with an integrated Intel Centrino client adapter under ideal conditions. The distances referenced here are approximations and should be used for estimation purposes only.

* All range estimations are based on an external antenna associating with an integrated Intel Centrino client adapter under ideal conditions. The distances referenced here are approximations and should be used for estimation purposes only.

** The cable provided on noted antennas meets UL 2043 certification for plenum rating requirements set by local fire codes and supports installation in environmental air spaces such as areas above suspended ceilings.

2.4 GHZ BRIDGE ANTENNAS

Cisco Aironet bridge antennas allow for extraordinary transmission distances between two or more buildings. Available in directional configurations for point-to-point transmission and omnidirectional configuration for point-to-multipoint implementations, Cisco has a bridge antenna for every application (Table 2).

Table 2. Cisco Aironet 2.4 GHz Bridge Antenna Features

All range estimations are based on use of a BR 1310 access point and the same type of antenna at each end of the connection under ideal outdoor conditions. The distances referenced here are approximations and should be used for estimation purposes only.

1400系列网桥专用天线(5.8GHz)

?

?

?

?

?

?

?

?

?

?

?

?

?

?

?Power Injector Cables

Figure 2 Cisco Aironet Power Injector Cables

点对点解决方案(2公里54M ; 26公里2Mbps 2.4GHz )

AIR-BR1310G-E-K9-R Aironet 1310 Outdoor AP/BR w/RP-TNC Connectors, ETSI Config 2台

AIR-ANT2414S-R 2.4 GHz, 14 dBi Sector Antenna w/RP-TNC Connector 2个

AIR-ACCW AMK1300= Aironet 1300 Wall Mount Kit (墙壁安装套件,根据实际情况选用) 2套

AIR-ACCRMK1300= Aironet 1300 Roof Mount Kit (屋顶安装套件,根据实际情况选用) 2套

AIR-ACC245LA-R 2.4 and 5 GHz Lightning Arrestor, RP-TNC Connector 2个

AIR-CAB005LL-R 5 ft Low Loss RF cable w/RP-TNC connectors 2条

AIR-PWR-CORD-AU AIR Line Cord Australia Spare 1 条

室内覆盖

AIR-AP1231G-E-K9 802.11g IOS AP w/Avail CBus Slot, ETSI Cnfg 1 台

AIR-CB21AG-E-K9 802.11a/b/g Cardbus Adapter; ETSI Cnfg 每客户端1块AIR-PWR-CORD-AU AIR Line Cord Australia Spare 1 条

AIR-ANT1728 2.4 GHz, 5.2 dBi Ceiling Omni Ant. w/RP-TNC Connector 1 个

软件三库管理规范-标准化文件发布号:(9456-EUATWK-MWUB-WUNN-INNUL-DDQTY-KII

1目的范围 规定了公司软件开发库、受控库、产品库(以下简称三库)的管理规范。 2参考文献 《软件三库管理制度》 3术语和定义 GitLab:一个仓库管理系统,使用Git作为代码管理工具,并在此基础上搭建起来的web服务。 Jenkins:基于Java开发的一种持续集成平台,用于监控持续重复的工作。 SPM:公司研发部开发的持续集成工具,用于集成软件部署包。 Releaser:公司研发部开发的基于SPM的软件部署包发布工具。 Kiwi TCMS:公司研发部基于开源代码改进的测试用例管理系统,用于测试计划和测试用例的创建和维护、以及测试执行的记录。 4职责 4.1软件三库管理职责 软件开发库由项目组管理,软件受控库由研发部管理,软件产品库由质量部管理。 4.2软件管理员职责 a)具备软件配置管理知识; b)熟悉研制项目的配置管理; c)熟悉公司结构、软件三库管理规定、标识规定和软件配置管理计划。 5管理内容与方法 5.1建立软件三库 5.1.1 开发库 a)开发库代码部分和说明部分基于GitLab建立,按照软件项目分配仓库。 项目组长任仓库Master,负责需求说明的管理、成员管理、问题跟踪、分支Merge、任务分配、Tag标识等工作。 项目组成员任仓库Developer,负责设计和交付说明的管理、问题调查、分支维护等工作。 测试组成员任仓库Reporter,负责测试说明的管理、报告问题、问题回归等工作。 b)开发库部署包部分基于Jenkins和SPM建立,按照软件项目分配仓库。

NBU日常维护命令总结 进程查看、配置诊断操作命令 bpps - 列出系统上运行的进程的进程统计数据 -a 在列表中包括介质管理器进程。 -x 在列表中包括介质管理器进程和其他共享进程(如pbx_exchange) bpconfig - 修改或显示NetBackup 的全局配置属性 bpconfig 命令修改或显示NetBackup 全局配置属性。这些属性影响所有策略和客户机的操作,这些属性(NetBackup 管理员的电子邮件地址除外)的默认值适用于大多数安装。《NetBackup 管理指南》中的“NetBackup 全局属性”部分描述了设置各种属性值的含义,请参阅。 ■第一种形式的bpconfig 用于修改一个或多个NetBackup 全局配置属性。命令行上必须至少有一个用于更改NetBackup 全局配置属性的选项。 ■第二种形式的bpconfig 用于显示NetBackup 全局配置属性的当前设置。有关更多信息,请参见“显示格式”部分。 错误将发送到stderr,而该命令的活动日志将发送到当天的NetBackup 管 理日志文件中。任何得到授权的用户均可启动此命令。 -M master_server,... 指定全局配置属性所驻留的主服务器。 -U 列表类型为用户列表。有关更多信息,请参见“显示格式”部分。 -cleanup_int hours 指定可以不进行目录库清理的最短时间段(以小时为单位)。默认值是12 (小时)。由于在目录库备份期间无法运行清理,长时间运行目录库备份的大型24x7 全天候环境可能需要较短的清理间隔(例如3 小时)。无论此选项的值是多少,在预定备份的会话结束时,都会自动清理映像数据库。此选项作为“映像 数据库清理间隔”出现在显示输出中(见示例)。

CISCO 命令 1:进入特权模式 enable switch> enable switch# 2:进入全局配置模式 configure terminal switch> enable switch#c onfigure terminal switch(conf)# 3:交换机命名 hostname aptech2950 以aptech2950为例 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch-2950 aptech2950(conf)# 4:配置使能口令 enable password cisco 以cisco为例 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# enable password cisco 5:配置使能密码 enable secret ciscolab 以cicsolab为例 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# enable secret ciscolab 6:设置虚拟局域网vlan 1 interface vlan 1 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# interface vlan 1 aptech2950(conf-if)#ip address 192.168.1.1 255.255.255.0 配置交换机端口ip和子网掩码aptech2950(conf-if)#no shut 是配置处于运行中 aptech2950(conf-if)#exit aptech2950(conf)#ip default-gateway 192.168.254 设置网关地址 7:进入交换机某一端口 interface fastehernet 0/17 以17端口为例 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# interface fastehernet 0/17 aptech2950(conf-if)#

1 目的范围 规定了公司软件开发库、受控库、产品库(以下简称三库)的管理规范。 2 参考文献 《软件三库管理制度》 3 术语和定义 GitLab:一个仓库管理系统,使用Git作为代码管理工具,并在此基础上搭建起来的web服务。 Jenkins:基于Java开发的一种持续集成平台,用于监控持续重复的工作。 SPM:公司研发部开发的持续集成工具,用于集成软件部署包。 Releaser:公司研发部开发的基于SPM的软件部署包发布工具。 Kiwi TCMS:公司研发部基于开源代码改进的测试用例管理系统,用于测试计划和测试用例的创建和维护、以及测试执行的记录。 4 职责 4.1软件三库管理职责 软件开发库由项目组管理,软件受控库由研发部管理,软件产品库由质量部管理。 4.2软件管理员职责 a)具备软件配置管理知识; b)熟悉研制项目的配置管理; c)熟悉公司结构、软件三库管理规定、标识规定和软件配置管理计划。 5 管理内容与方法 5.1建立软件三库 5.1.1 开发库 a)开发库代码部分和说明部分基于GitLab建立,按照软件项目分配仓库。 项目组长任仓库Master,负责需求说明的管理、成员管理、问题跟踪、分支Merge、任务分配、Tag标识等工作。 项目组成员任仓库Developer,负责设计和交付说明的管理、问题调查、分支维护等工作。 测试组成员任仓库Reporter,负责测试说明的管理、报告问题、问题回归等工作。 b)开发库部署包部分基于Jenkins和SPM建立,按照软件项目分配仓库。

项目组成员负责维护自动测试脚本和版本生成脚本。 Jenkins管理员(计算机)任库管理员,负责自动检查代码编译结果,执行版本生成脚本将通过检查的工程生成待测软件部署包,执行自动测试脚本验证软件部署包,将通过验证的软件部署包打上标识,放入仓库。 另任库管理员,负责出入库管理、配置项管理等工作。 5.1.2 受控库 a)受控库代码部分基于GitLab建立,按照软件项目分配仓库。 软件经理任仓库Master,负责将通过完整测试的开发版本打上Tag标识,在GitLab 上作为独立稳定的分支,该分支不接受更改,有效受控。 b)受控库部署包部分基于Jenkins和SPM建立,按照软件项目分配仓库。 Jenkins管理员(计算机)任库管理员,负责将打上Tag标识的代码版本生成软件部署包,打上同样的Tag标识,放入仓库。 该部分目录及目录下文件一旦生成,不可删除或更改,有效受控。 c)受控库说明部分存在于公司内部的公共服务器。 另任库管理员,负责出入库管理、配置项管理等工作。 d)受控库测试用例部分基于Kiwi TCMS建立,按照软件项目分配仓库。 项目组长具有测试计划审核权限,测试组长具有测试用例编辑和测试用例审核权限,测试组成员具有测试用例编辑权限。 5.1.3 产品库 产品库存在于公司内部公共服务器,按照软件项目分配仓库。 另任库管理员,利用Releaser工具将通过申请的打上Tag的受控版本生成软件产品包,负责各产品的出入库管理、配置项管理等工作。 5.2制定三库管理规定 5.2.1 内容要求 软件三库管理规定: a)入库控制 相关人填写入库申请,负责人审批,库管理员操作或检查入库,详见三库管理要求(第5.4、5.5、5.6节)。 b)访问控制 各仓库设置权限管理,一般来说,给予库管理员写权限,给予相关人读权限,详见三库管理要求(第5.4、5.5、5.6节)。

规定了公司软件开发库、受控库、产品库(以下简称三库)的管理规范。 1参考文献 《软件三库管理制度》 2术语和定义 GitLab:一个仓库管理系统,使用Git作为代码管理工具,并在此基础上搭建起来的web服务。 Jenkins:基于Java开发的一种持续集成平台,用于监控持续重复的工作。 SPM:公司研发部开发的持续集成工具,用于集成软件部署包。 Releaser:公司研发部开发的基于SPM的软件部署包发布工具。 ¥ Kiwi TCMS:公司研发部基于开源代码改进的测试用例管理系统,用于测试计划和测试用例的创建和维护、以及测试执行的记录。 3职责 3.1软件三库管理职责 软件开发库由项目组管理,软件受控库由研发部管理,软件产品库由质量部管理。 3.2软件管理员职责 a)具备软件配置管理知识; b)熟悉研制项目的配置管理; c)熟悉公司结构、软件三库管理规定、标识规定和软件配置管理计划。 4[ 5管理内容与方法 5.1建立软件三库 开发库 a)开发库代码部分和说明部分基于GitLab建立,按照软件项目分配仓库。 项目组长任仓库Master,负责需求说明的管理、成员管理、问题跟踪、分支Merge、任务分配、Tag标识等工作。 项目组成员任仓库Developer,负责设计和交付说明的管理、问题调查、分支维护等工作。 测试组成员任仓库Reporter,负责测试说明的管理、报告问题、问题回归等工作。 b)开发库部署包部分基于Jenkins和SPM建立,按照软件项目分配仓库。

[ 项目组成员负责维护自动测试脚本和版本生成脚本。 Jenkins管理员(计算机)任库管理员,负责自动检查代码编译结果,执行版本生成脚本将通过检查的工程生成待测软件部署包,执行自动测试脚本验证软件部署包,将通过验证的软件部署包打上标识,放入仓库。 另任库管理员,负责出入库管理、配置项管理等工作。 受控库 a)受控库代码部分基于GitLab建立,按照软件项目分配仓库。 软件经理任仓库Master,负责将通过完整测试的开发版本打上Tag标识,在GitLab 上作为独立稳定的分支,该分支不接受更改,有效受控。 b)受控库部署包部分基于Jenkins和SPM建立,按照软件项目分配仓库。 Jenkins管理员(计算机)任库管理员,负责将打上Tag标识的代码版本生成软件部署包,打上同样的Tag标识,放入仓库。 — 该部分目录及目录下文件一旦生成,不可删除或更改,有效受控。 c)受控库说明部分存在于公司内部的公共服务器。 另任库管理员,负责出入库管理、配置项管理等工作。 d)受控库测试用例部分基于Kiwi TCMS建立,按照软件项目分配仓库。 项目组长具有测试计划审核权限,测试组长具有测试用例编辑和测试用例审核权限,测试组成员具有测试用例编辑权限。 产品库 产品库存在于公司内部公共服务器,按照软件项目分配仓库。 另任库管理员,利用Releaser工具将通过申请的打上Tag的受控版本生成软件产品包,负责各产品的出入库管理、配置项管理等工作。 5.2, 5.3制定三库管理规定 内容要求 软件三库管理规定: a)入库控制 相关人填写入库申请,负责人审批,库管理员操作或检查入库,详见三库管理要求(第、、节)。 b)访问控制

思科交换机常用命令大全 1.1 用户模式与特权模式 用户模式:可以使用一些基本的查询命令 特权模式:可以对交换机进行相关的配置 进入特权模式命令:Switch>enable 退出特权模式命令:Switch#exit 启用命令查询:? 时间设置:Switch#clock set 时间(自选参数,参数必须符合交换机要求) 显示信息命令:Switch#show 可选参数 注意:可以用TAB键补齐命令,自选参数为用户自定义参数,可选参数为交换机设定参数 查看交换机配置: Switch#show running-config 保存交换机配置:Switch#copy running-config startup-config Switch#wr 查看端口信息:Switch#show interface 查看MAC地址表:Switch#show mac-address-table 查看交换机CPU的状态信息:Switch#show processes 1.2 全局配置模式 进入全局配置模式:Switch#configure terminal

主机名修改:Switch(config)#hostname 主机名(自选参数) 特权模式进入密码: Switch(config)#enable secret 密码(自选参数) 取消特权模式密码:Switch(config)#no enable secret 取消主机名设置: Switch(config)#no hostname 退出配置模式: Switch(config)#exit 需要特别注意的是在配置模式中无法使用show命令,如果要使用 的话show前必须加do和空格,例如:do show * 指定根交换机命令:Switch(config)#spanning-tree vlan 自选参数(VLAN号)root primary 例如: Switch(config)#spanning-tree vlan 1 root primary 需要注意的是:设置根交换机是基于VLAN的 关闭生成树协议命令:Switch(config)#no spanning-tree vlan 自选参数(VLAN 号) 例如: Switch(config)#no spanning-tree vlan 1 1.3 接口配置模式 进入接口配置模式:Switch(config)#interface 端口名称(可选参数) 启用端口:Switch(config-if)#no shutdown 停用端口:Switch(config-if)#shutdown 进入同种类型多端口配置:Switch(config)# interface range fastethernet 0/1-5 进入不同类型多端口配置:Switch(config)#interface range fastethernet 0/1-5,gigabitethernet 0/1-2

i日常维护常用命令The final revision was on November 23, 2020

一、Cisco Pix日常维护常用命令 1、Pix模式介绍 “>”用户模式 firewall>enable 由用户模式进入到特权模式 password: “#”特权模式 firewall#config t 由特权模式进入全局配置模式 “(config)#”全局配置模式 firewall(config)# 防火墙的配置只要在全局模式下完成就可以了。 1、 基本配置介绍 1、端口命名、设备命名、IP地址配置及端口激活 nameif ethernet0 outside security0 端口命名 nameif gb-ethernet0 inside security100 定义端口的名字以及安全级别,“outside”的安全级别默认为0,“inside”安全级别默认为100,及高安全级别的可以访问低安全级别的,但低安全级别不能主动地到高安全级别。 firewall(config)#hostname firewall 设备名称 firewall(config) 内外口地址设置 firewall(config)

firewall(config)# interface ethernet0 100full 激活外端口 firewall(config)# interface gb-ethernet0 1000auto 激活内端口 2、telnet、ssh、web登陆配置及密码配置 防火墙默认是不允许内/外网用户通过远程登陆或WEB访问的,需要相应得开启功能。 firewall(config)允许内网此网断内的机器Telnet到防火墙 配置从外网远程登陆到防火墙 Firewall(config)#domain-name firewall(config)# crypto key generate rsa firewall(config) 允许外网所有地址可以远程登录防火墙,也可以定义一格具体的地址可以从外网登陆到防火墙上,如: firewall(config) firewall(config)#enable password cisco 由用户模式进入特权模式的口令 firewall(config)#passrd cisco ssh远程登陆时用的口令 firewall(config)#username Cisco password Cisco Web登陆时用到的用户名 firewall(config)#http enable

思科交换机配置维护手册

目录

一、端口配置 1.1 配置一组端口 当使用interface range命令时有如下的规则: ?有效的组范围: o vlan从1 到4094 o fastethernet槽位/{first port} - {last port}, 槽位为0 o gigabitethernet槽位/{first port} - {last port},槽位为0 o port-channel port-channel-number - port-channel-number, port-channel号从1到64 ?端口号之间需要加入空格,如:interface range fastethernet 0/1 – 5是有效的,而interface range fastethernet 0/1-5是无效的. ?interface range命令只能配置已经存在的interface vlan ?所有在同一组的端口必须是相同类别的。

见以下例子: Switch# configure terminal Switch(config)# interface range fastethernet0/1 - 5 Switch(config-if-range)# no shutdown 以下的例子显示使用句号来配置不同类型端口的组: Switch# configure terminal Switch(config)# interface range fastethernet0/1 - 3, gigabitethernet0/1 - 2 Switch(config-if-range)# no shutdown 1.2 配置二层端口 1.2.1 配置端口速率及双工模式

信息安全服务工具列表 15 Troubleshooting Troubleshooting - Sysdig是一个能够让系统管理员和开发人员以前所未有方式洞察其系统行为的监控工具。一款系统调试工具,能够对系统进行故障排查和监控,在系统故障的时候非常实用。 Troubleshooting - SystemTap 是监控和跟踪运行中的Linux 内核的操作的动态方法。 Troubleshooting - Perf 是Linux kernel自带的用来进行软件性能分析的工具。通过它,应用程序可以利用 PMU,tracepoint 和内核中的特殊计数器来进行性能统计。它不但可以分析指定应用程序的性能问题 (per thread),也可以用来分析内核的性能问题,当然也可以同时分析应用代码和内核,从而全面理解应用程序中的性能瓶颈。 16 服务发现 服务发现- etcd 是一个高可用的 Key/Value 存储系统,主要用于分享配置和服务发现。在分布式系统中,如何管理节点间的状态一直是一个难题,etcd像是专门为集群环境的服务发现和注册而设计,它提供了数据TTL失效、数据改变监视、多值、目录监听、分布式锁原子操作等功能,可以方便的跟踪并管理集群节点的状态。 17 持续集成 持续集成-Go 是一款先进的持续集成和发布管理系统,由ThoughtWorks开发。在Go的帮助下,我们能够以流水线的方式实现各类定期执行任务,而这些操作当中的实例会被称为job。还有它能够利用值流图对整个持续交付流程进行可视化处理。最终生成的图表能帮助我们追踪从提交到部署的整个流程中的各项具体变更。 持续集成-Jenkins,之前叫做Hudson,是基于Java开发的一种持续集成工具,用于监控秩序重复的工作,包括:1,持续的软件版本发布/测试项目 2,监控外部调用执行的工作。 持续集成-GitLab是一个利用 Ruby on Rails 开发的开源应用程序,实现一个自托管的Git项目仓库,可通过Web界面进行访问公开的或者私人项目。能够浏览源代码,管理缺陷和注释。可以管理团队对仓库的访问,它非常易于浏览提交过的版本并提供一个文件历史库。它还提供一个代码片段收集功能可以轻松实现代码复用,便于日后有需要的时候进行查找。

1、display cu 常用参数: config 看部分配置 include 举例:

构建具有较强恢复能力和适应性的智能制造业网络新产品系列的发布日期已迫在眉睫,只剩几周时间。在您即将开始新工序,对产品进行最后的完善时,您收到新的警报:某台关键设备需要维护。利用增强的前瞻性可视功能,您可以在计划的停机时间内维护该设备,然后恢复正常生产,而不必冒着潜在的停机风险赶工。最终,您顺利地在截止期限内完成任务,既未发生停机,也没耽误员工工作。凭借物联网 (IoT) 的强大功能,这类实时可视性和业务情报唾手可得。为了充分利用 IoT 所提供的无处不在的连接性和切实有效的数据,全球各地的公司纷纷开始采用新的工厂架构。通过融合基于工厂的运营技术 (OT) 和全球 IT 网络,这些公司增加了正常运行时间,并优化了运营设备效率 (OEE) 情报(从车间到供应链都获得了这些优势)。借助基于 IoT 的思科? 互联工厂 - 自动化解决方案,您可以全方位了解运营情况。该解决方案是思科互联工厂产品组合(久经考验且广泛认可的端到端网络架构)的组成部分, 还可提供实时网络诊断和故障排除。这意味着您将能够减少停机时间、提高工作效率、增强恢复能力,并灵活地响应快速变化的客户和市场需求。工作原理促进车间融合基于 IT 的网络和 OT 的最重要的原因之一是以太网和 IP 的使用。借助为坚固型工业环境量身打造、支持以太网的硬件,在工厂部署企业级网络成为可能。该解决方案基于开放式标准化技术,因而可以与各种各样的第三方系统和应用结合使用。借助我们的智能自动化和控制系统,您可以准确地跟踪和分析出现停机状况的地点、情况和原因,迈出根除这些状况的第一步。您还可以迅速响应车间、供应链和市场中不断变化的各种情况。这可帮助您提高效率和灵活性,提高工作效率,减少企业中出现代价高昂的停机状况的机会。加快实现投资回报加快过渡到更安全、更可靠的互联工厂环境,并为您提供各种服务,帮助您规划、构建和管理您的解决方案。从战略到执行,思科服务全程帮助您不断地缩短业务结果与互联工厂业务目标之间的差距,让您从解决方案中获得更大价值。我们提供综合性咨询服务,并将我们领先的网络专业知识与我们技术合作伙伴的行业专业知识相结合,帮助您实现业务转型,获得更大价值。 思科互联工厂 - 自动化 解决方案优势 ? 实现制造系统和业务系统的集成,让所有事物集中放置在一个网络 上保持在线,从而提高灵活性和 感知度。 ? 提高可视性和恢复能力,减少非计划停机产生的高昂代价。大大 缩短确定停机原因和恢复正常生 产所需的时间。 ? 迅速适应各种变化,包括新产品引入、计划内生产线切换、元件 供应导致的调整,以及综合产品 需求引发的换班等等。 ? 实时感知变化,借助使用融合网络进行通信的移动设备、视频监 控器和 HMI ,全面掌握上至整个 企业、下至单个车间的一切变化。? 将实时信息反馈给整个供应链,从而确保对整个制造价值链中的 每个步骤(从供应到配送)做出 迅速响应。 ? 打造安全的工厂,借助网络内置的端到端安全功能,提供重重保护。

CISCO命令全集-思科命令汇总 各个视图模式介绍: 普通视图router> 特权视图router# /在普通模式下输入enable 全局视图router(config)# /在特权模式下输入config t 接口视图router(config-if)# /在全局模式下输入int 接口名称例如int s0或int e0 路由协议视图router(config-route)# /在全局模式下输入router 动态路由协议名称 1、基本配置: router>enable /进入特权模式 router#conf t /进入全局配置模式 router(config)# hostname xxx /设置设备名称就好像给我们的计算机起个名字 router(config)#enable password /设置特权口令 router(config)#no ip domain lookup /不允许路由器缺省使用DNS解析命令 router(config)# Service password-encrypt /对所有在路由器上输入的口令进行暗文加密 router(config)#line vty 0 4 /进入设置telnet服务模式 router(config-line)#password xxx /设置telnet的密码 router(config-line)#login /使能可以登陆 router(config)#line con 0 /进入控制口的服务模式 router(config-line)#password xxx /要设置console的密码 router(config-line)#login /使能可以登陆 2、接口配置: router(config)#int s0 /进入接口配置模式serial 0 端口配置(如果是模块化的路由器前面加上槽位编号,例如serial0/0 代表这个路由器的0槽位上的第一个接口)

第1页共9 页 1 目的范围 规定了公司软件开发库、受控库、产品库(以下简称三库)的管理规范。 2 参考文献 《软件三库管理制度》 3 术语和定义 GitLab:一个仓库管理系统,使用Git作为代码管理工具,并在此基础上搭建起来的web服务。 Jenkins:基于Java开发的一种持续集成平台,用于监控持续重复的工作。 SPM:公司研发部开发的持续集成工具,用于集成软件部署包。 Releaser:公司研发部开发的基于SPM的软件部署包发布工具。 Kiwi TCMS:公司研发部基于开源代码改进的测试用例管理系统,用于测试计划和测试用例的创建和维护、以及测试执行的记录。 4 职责 4.1软件三库管理职责 软件开发库由项目组管理,软件受控库由研发部管理,软件产品库由质量部管理。 4.2软件管理员职责 a)具备软件配置管理知识; b)熟悉研制项目的配置管理; c)熟悉公司结构、软件三库管理规定、标识规定和软件配置管理计划。 5 管理内容与方法 5.1建立软件三库 5.1.1 开发库 a)开发库代码部分和说明部分基于GitLab建立,按照软件项目分配仓库。 项目组长任仓库Master,负责需求说明的管理、成员管理、问题跟踪、分支Merge、任务分配、Tag标识等工作。 项目组成员任仓库Developer,负责设计和交付说明的管理、问题调查、分支维护等工作。

第2页共9 页 b)开发库部署包部分基于Jenkins和SPM建立,按照软件项目分配仓库。 项目组成员负责维护自动测试脚本和版本生成脚本。 Jenkins管理员(计算机)任库管理员,负责自动检查代码编译结果,执行版本生成脚本将通过检查的工程生成待测软件部署包,执行自动测试脚本验证软件部署包,将通过验证的软件部署包打上标识,放入仓库。 另任库管理员,负责出入库管理、配置项管理等工作。 5.1.2 受控库 a)受控库代码部分基于GitLab建立,按照软件项目分配仓库。 软件经理任仓库Master,负责将通过完整测试的开发版本打上Tag标识,在GitLab 上作为独立稳定的分支,该分支不接受更改,有效受控。 b)受控库部署包部分基于Jenkins和SPM建立,按照软件项目分配仓库。 Jenkins管理员(计算机)任库管理员,负责将打上Tag标识的代码版本生成软件部署包,打上同样的Tag标识,放入仓库。 该部分目录及目录下文件一旦生成,不可删除或更改,有效受控。 c)受控库说明部分存在于公司内部的公共服务器。 另任库管理员,负责出入库管理、配置项管理等工作。 d)受控库测试用例部分基于Kiwi TCMS建立,按照软件项目分配仓库。 项目组长具有测试计划审核权限,测试组长具有测试用例编辑和测试用例审核权限,测试组成员具有测试用例编辑权限。 5.1.3 产品库 产品库存在于公司内部公共服务器,按照软件项目分配仓库。 另任库管理员,利用Releaser工具将通过申请的打上Tag的受控版本生成软件产品包,负责各产品的出入库管理、配置项管理等工作。 5.2制定三库管理规定 5.2.1 内容要求 软件三库管理规定: a)入库控制 相关人填写入库申请,负责人审批,库管理员操作或检查入库,详见三库管理要求(第5.4、5.5、5.6节)。

路由器 1.hostname 修改主机名 2.no ip domain-lookup 关闭域名解析 3.line console 0 进入console端口配置(password密码可配置console密码) 4.exec-timeout 分钟秒数设置超时退出时间 5.int 端口进入端口 6.no shutdown 开启端口(思科路由器端口默认关闭状态) 7.ip address IP地址配置端口IP 8.password 密码配置密码生效 9.login密码生效 10.line vty 0 4 进入vty虚拟链路 11.enable secret 密码配置特权模式密码 https://www.doczj.com/doc/7a14800560.html,ername 名字privilege 几个用户password密码 创建名为()密码为()且权限为()的用户,最高权限为15 13.login local 使用用户认证 14.ip domain-name 域名配置主机域 15.crypto key generate rsa 生成rsa密钥对 16.How many bits in the modulus [512]:1024 秘钥长度,建议1024以上 17.ip ssh version 2(2是版本)选择SSH版本 18.ip ssh time-out 时间SSH登录超时时间 19.transport input ssh 设置允许SSH的流量(默认是不允许) 20.show ip interface brief 查看端口简要信息 21.show running-config 查看运行配置文件 22.show port-security address ? 查看绑定的mac地址 23.write 保存配置 24.reload 重启路由器 交换机 1.interface vlan进入vlan配置 2.ip address IP地址配置端口IP和子网掩码 3.interface 端口进入端口 4.switchport mode access 修改端口模式为access 5.switchport port-security 开启端口安全 6.switchport port-security maximum 1 允许绑定的Mac数量最多为1 7.switchport port-security mac-address sticky 与当前连接的mac地址进行绑定 8.switchport port-security violation shutdown 检测到其他mac地址,端口会关闭(管理手动开启以后才能用)

高级运维工程师工作的岗位职责 高级运维工程师需要负责日常系统维护,及监控,提供iT软硬件方面的服务和支持,保证系统的稳定。下面是xx 整理的高级运维工程师工作的岗位职责。 高级运维工程师工作的岗位职责1 职责: 1. 负责各区块链节点的搭建部署。 2. 负责运维开发体系规划,架构设计 3. 负责基础设施运维平台系统设计和开发,(包括基础设施管理、构建发布、配置管理、监控告警等系统); 4. 推进自动化运维体系建设,提升运维工作效率。 5. 提供高效区块链节点服务。 任职要求: 1. 计算机相关专业,3-5年以上的工作经验。(大型互联网企业背景优先); 2. 有实际运维工作经验,熟悉Saltstack/Puppet/confd/ansible等自动化运维、配置管理工具; 3. 掌握shell、python脚本语言,并主导或参与过自动化运维平台项目的开发;

4. 了解区块链(btc,eth,eos等)技术,原理,编译和搭建部署 5. 有亚马逊平台使用经验。 6. 有高度网络安全防范意识。 7. 有较强的团队协作能力,学习能力,沟通协调能力,并能自我驱动. 高级运维工程师工作的岗位职责2 职责: 1、负责系统维护、系统日常监控; 2、完成公司软件产品部署、升级、测试、备份及恢复,配合现场人员进行系统调试; 3、收集客户需求,处理客户协调工作; 4、提供内部技术支持、培训及客户培训工作。 任职资格; 1、熟练掌握nginx、tomcat、myspl等服务配置,能够熟练操作数据库,懂开发语言者优先;精通linux各类命令操作更加; 2、熟悉软件工程,相关集成产品,精通安装环境配置,系统调试,安装过程; 3、有较强的独立分析问题和解决问题的能力,在任务繁杂的情况下,有效梳理并合理安排任务优先; 4、有责任感和团队合作精神,自学能力强,能够承受

一、Cisco Pix日常维护常用命令 1、Pix模式介绍 “>”用户模式 firewall>enable 由用户模式进入到特权模式 password: “#”特权模式 firewall#config t 由特权模式进入全局配置模式 “(config)#”全局配置模式 firewall(config)# 防火墙的配置只要在全局模式下完成就可以了。 1、 基本配置介绍 1、端口命名、设备命名、IP地址配置及端口激活 nameif ethernet0 outside security0 端口命名 nameif gb-ethernet0 inside security100 定义端口的名字以及安全级别,“outside”的安全级别默认为0,“inside”安全级别默认为100,及高安全级别的可以访问低安全级别的,但低安全级别不能主动地到高安全级别。firewall(config)#hostname firewall 设备名称 firewall(config)#ip address outside 1.1.1.1 255.255.255.0 内外口地址设置 firewall(config)#ip address inside 172.16.1.1 255.255.255.0 firewall(config)# interface ethernet0 100full 激活外端口 firewall(config)# interface gb-ethernet0 1000auto 激活内端口 2、telnet、ssh、web登陆配置及密码配置 防火墙默认是不允许内/外网用户通过远程登陆或WEB访问的,需要相应得开启功能。firewall(config)#telnet 192.168.10.0 255.255.255.0 inside 允许内网此网断内的机器Telnet 到防火墙 配置从外网远程登陆到防火墙 Firewall(config)#domain-name https://www.doczj.com/doc/7a14800560.html, firewall(config)# crypto key generate rsa firewall(config)#ssh 0.0.0.0 0.0.0.0 outside 允许外网所有地址可以远程登录防火墙,也可以定义一格具体的地址可以从外网登陆到防火墙上,如: firewall(config)#ssh 218.240.6.81 255.255.255.255 outside firewall(config)#enable password cisco 由用户模式进入特权模式的口令 firewall(config)#passrd cisco ssh远程登陆时用的口令

思科交换机路由器命令大全 交换机命令: switch> 用户模式 1:进入特权模式 enable switch> enable switch# 2:进入全局配置模式 configure terminal switch> enable switch#configure terminal switch(conf)# 3:交换机命名 hostname aptech2950 以aptech2950为例 switch> enable switch#configure terminal switch(conf)#hostname aptch-2950 aptech2950(conf)# 4:配置使能口令 enable password cisco 以cisco为例 switch> enable switch#configure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# enable password cisco 5:配置使能密码 enable secret ciscolab 以cicsolab为例--设置禁用IP地址解析特性,设置启用消息同步特性 switch> enable switch#configure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# enable secret ciscolab aptech2950(conf)#no ip domain-lookup -----设置禁用IP 地址解析特性 aptech2950(conf)#logging synchronous -----设置启用消息同步特性 aptech2950(conf)#interface range fastethernet0/1-20

代码管理工具GitLab 可视化界面在 windows 安装教程 --作者:Able 1.Windows下TortoiseGit over Putty or Openssh提交项目到GitLab(可视化工具):(安装教程按照1进行) 具体安装教程: Windows下TortoiseGit over Putty or Openssh提交项目到GitLab Gitlab默认的配置推荐使用shell命令行与server端进行交互,作为搞SCM的表示无压力,但是作为开发人员还是比较适应windows的GUI图形管理,方便他们将注意力集中到代码编写上,所以今天刚好接着昨天给大家介绍一下使用windows下的git client工具实现将本地代码提交到远程服务器. 解决方案: 环境部署 操作系统Windows7 x64 Sp1 TortoiseGit TortoiseGit-1.8.11.0-64bit.msi Git Git-1.9.4-preview20140815.exe Putty PuTTY 0.63 OpenSSH owned by Git 下载地址: https://www.doczj.com/doc/7a14800560.html,/QaaLGsd23BsWL(访问密码96d7) 注: 此处下载地址中的安装包都为64位版本,32位请另行下载. 一.部署前的准备工作 安装TortoiseGit,Git,Putty,默认下一步安装即可,其中Git为Git client环境安装包,确保w indows包含git环境. 二.配置PuTTY authentication agent 在安装TortoiseGit后,可以选择使用OpenSSH客户端还是使用Putty客户端,如果使用的是默认的Putty客户端,由于TortoiseGit GUI连接不支持server端自定义端口配置,若GitLab 使用的SSH端口为自定义端口,则需要使用PuTTY的authentication agent去做一个本地的端口转发. 1.首先使用TortoiseGit自带的Puttygen创建本地的公/私钥对