1、下载owc11 COM组件

https://www.doczj.com/doc/746375753.html,/downloads/details.aspx?FamilyID=7287252c-402 e-4f72-97a5-e0fd290d4b76&displaylang=en

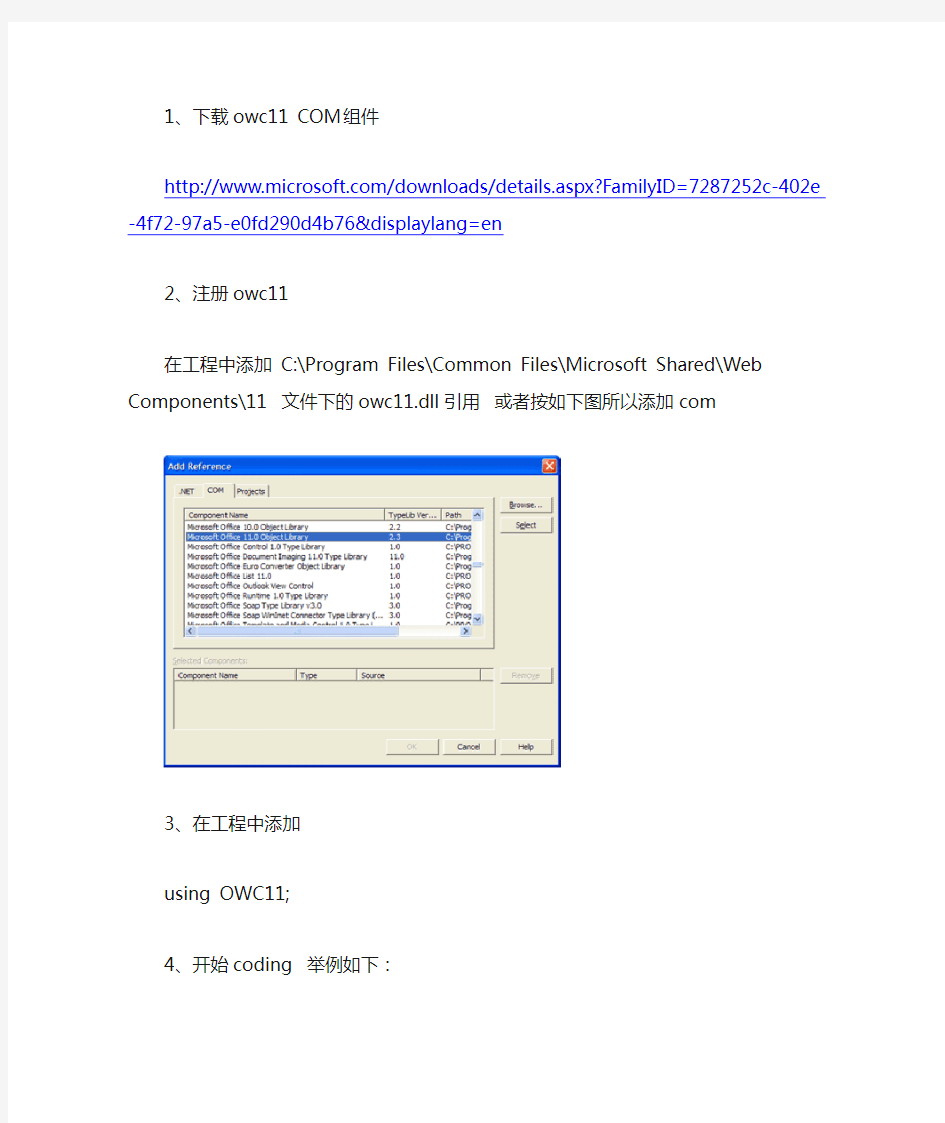

2、注册owc11

在工程中添加 C:\Program Files\Common Files\Microsoft Shared\Web Components\11 文件下的owc11.dll引用或者按如下图所以添加com

3、在工程中添加

using OWC11;

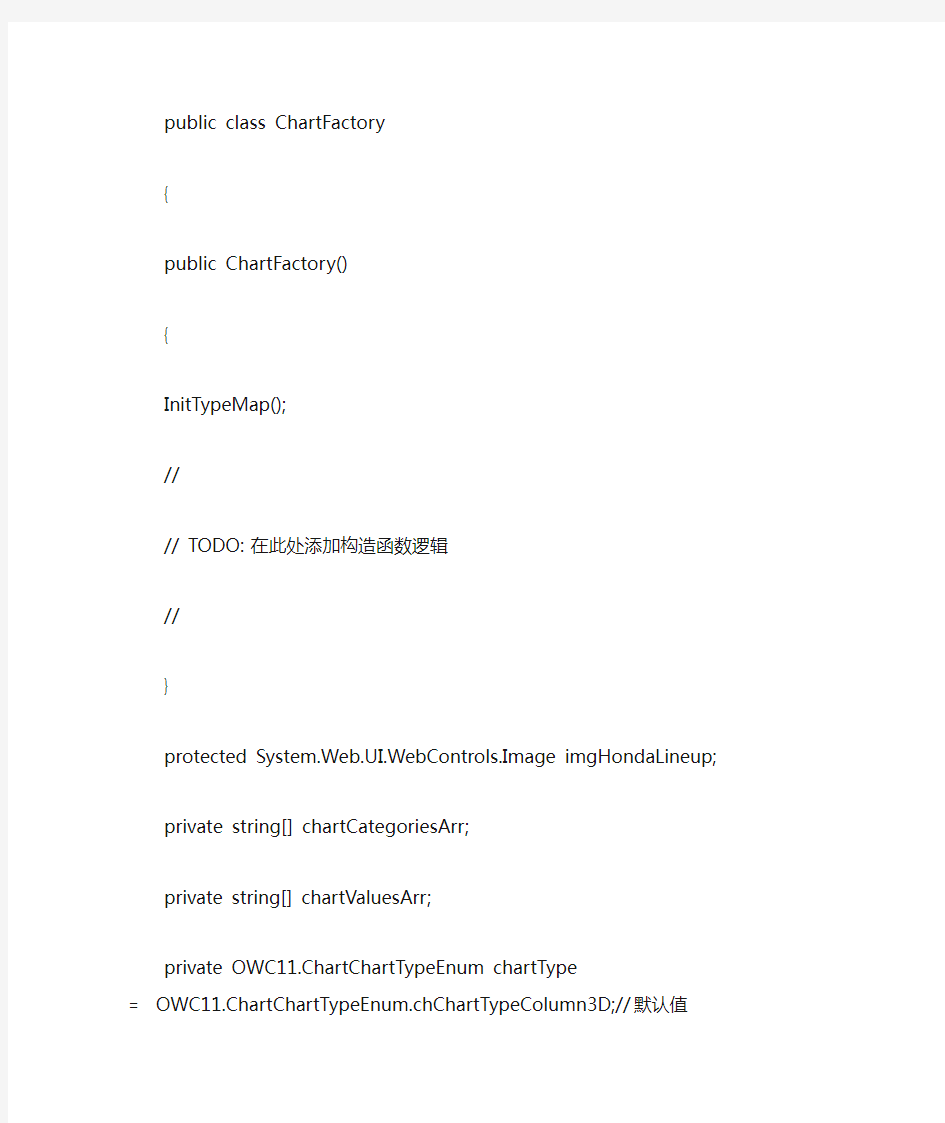

4、开始coding 举例如下:

public class ChartFactory

{

public ChartFactory()

{

InitTypeMap();

//

// TODO: 在此处添加构造函数逻辑

//

}

protected System.Web.UI.WebControls.Image imgHondaLineup;

private string[] chartCategoriesArr;

private string[] chartValuesArr;

private OWC11.ChartChartTypeEnum chartType

= OWC11.ChartChartTypeEnum.chChartTypeColumn3D;//默认值

private static Hashtable chartMap = new Hashtable();

private static string chartTypeCh = "垂直柱状图" ;

private static string chartTitle = "";

private void InitTypeMap()

{

chartMap.Clear();

OWC11.ChartChartTypeEnum[] chartTypes = new

OWC11.ChartChartTypeEnum[]{ ChartChartTypeEnum.chChartTypeColumnClust ered,

ChartChartTypeEnum.chChartTypeColumn3D,

ChartChartTypeEnum.chChartTypeBarClustered,

ChartChartTypeEnum.chChartTypeBar3D,

ChartChartTypeEnum.chChartTypeArea,

ChartChartTypeEnum.chChartTypeArea3D,

ChartChartTypeEnum.chChartTypeDoughnut,

ChartChartTypeEnum.chChartTypeLineStacked,

ChartChartTypeEnum.chChartTypeLine3D,

ChartChartTypeEnum.chChartTypeLineMarkers,

ChartChartTypeEnum.chChartTypePie,

ChartChartTypeEnum.chChartTypePie3D,

ChartChartTypeEnum.chChartTypeRadarSmoothLine,

ChartChartTypeEnum.chChartTypeSmoothLine};

string[] chartTypesCh = new string [] {"垂直柱状统计图","3D垂直柱状统计图","水平柱状统计图","3D水平柱状统计图","区域统计图","3D区域统计图","中空饼图","折线统计图","3D折线统计图","折线带点统计图","饼图","3D饼图","网状统计图","弧线统计图"};

for(int i=0;i { chartMap.Add(chartTypesCh[i],chartTypes[i]); } } public ChartSpaceClass BuildCharts () { string chartCategoriesStr = String.Join ("\t", chartCategoriesArr); string chartValuesStr = String.Join ("\t", chartValuesArr); OWC11.ChartSpaceClass oChartSpace = new OWC11.ChartSpaceClass (); // --------------------------------------------------------------------- --- // Give pie and doughnut charts a legend on the bottom. For the rest of // them let the control figure it out on its own. // ------------------------------------------------------------------------ chartType = (ChartChartTypeEnum)chartMap[chartTypeCh]; if (chartType == ChartChartTypeEnum.chChartTypePie || chartType == ChartChartTypeEnum.chChartTypePie3D || chartType == ChartChartTypeEnum.chChartTypeDoughnut) { oChartSpace.HasChartSpaceLegend = true; oChartSpace.ChartSpaceLegend.Position = ChartLegendPositionEnum.chLegendPositionBottom; } oChartSpace.Border.Color = "blue"; oChartSpace.Charts.Add(0); oChartSpace.Charts[0].HasTitle = true; oChartSpace.Charts[0].Type = chartType; oChartSpace.Charts[0].ChartDepth = 125; oChartSpace.Charts[0].AspectRatio = 80; oChartSpace.Charts[0].Title.Caption = chartTitle; oChartSpace.Charts[0].Title.Font.Bold = true; oChartSpace.Charts[0].SeriesCollection.Add(0); oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection.Add (); // ------------------------------------------------------------------------ // If you're charting a pie or a variation thereof percentages make a lot // more sense than values... // ------------------------------------------------------------------------ if (chartType == ChartChartTypeEnum.chChartTypePie || chartType == ChartChartTypeEnum.chChartTypePie3D || chartType == ChartChartTypeEnum.chChartTypeDoughnut) { oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0] .HasPercentage = true; oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0] .HasValue = false; } // ------------------------------------------------------------------------ // Not so for other chart types where values have more meaning than // percentages. // ------------------------------------------------------------------------ else { oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0] .HasPercentage = false; oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0] .HasValue = true; } // ------------------------------------------------------------------------ // Plug your own visual bells and whistles here // ------------------------------------------------------------------------ oChartSpace.Charts[0].SeriesCollection[0].Caption = String.Empty; oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0]. https://www.doczj.com/doc/746375753.html, = "verdana"; oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0]. Font.Size = 10; oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0]. Font.Bold = true; oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0]. Font.Color = "red"; oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0]. Position = ChartDataLabelPositionEnum.chLabelPositionCenter; if (chartType == ChartChartTypeEnum.chChartTypeBarClustered || chartType == ChartChartTypeEnum.chChartTypeBar3D || chartType == ChartChartTypeEnum.chChartTypeColumnClustered || chartType == ChartChartTypeEnum.chChartTypeColumn3D) oChartSpace.Charts[0].SeriesCollection[0].DataLabelsCollection[0] .Position = ChartDataLabelPositionEnum.chLabelPositionOutsideEnd; } oChartSpace.Charts[0].SeriesCollection[0].SetData (OWC11.ChartDimensionsEnum.chDimCategories, Convert.ToInt32(OWC11.ChartSpecialDataSourcesEnum.chDataLiteral), chartCategoriesStr); oChartSpace.Charts[0].SeriesCollection[0].SetData (OWC11.ChartDimensionsEnum.chDimValues, Convert.ToInt32(OWC11.ChartSpecialDataSourcesEnum.chDataLiteral), chartValuesStr); return oChartSpace; } #region 属性设置 public string[] chartCategoriesArrValue { get { return chartCategoriesArr; } set { chartCategoriesArr = value; } } public string[] chartValuesArrValue { get { return chartValuesArr; } set { chartValuesArr = value; } } public string chartTypeValue { get return chartTypeCh; } set { chartTypeCh = value; } } public string chartTitleValue { get { return chartTitle; } set { chartTitle = value; } } #endregion } //调用首先需要在页面上放置一个Image来显示产生的统计图 public void ShowChart() { //初始化赋值 chartFactory.chartCategoriesArrValue = chartCategories; chartFactory.chartValuesArrValue = chartValues; chartFactory.chartTitleValue = chartTitle; chartFactory.chartTypeValue = chartType; OWC11.ChartSpaceClass oChartSpace = chartFactory.BuildCharts(); string path = Server.MapPath(".") + @"\images\Chart.jpeg"; //产生图片并保存页可以是png gif图片 oChartSpace.ExportPicture(path,"jpeg", 745, 500); Image1.ImageUrl = path; // 显示统计图 } // 保存统计图请参照上一篇文章 //由于每次生成的统计图都会覆盖原来的图片所以有必要的话可以用日期加时间的方式来作为图片的名字,但是这样将会产生很多图片需及时处理,如不需要只需取同名覆盖原来图片即可。 Mercury(Android APP 应用安全评估) Mercury 是一款优秀的开源Android APP应用安全评估框架,它最赞的功能是可以动态的与android设备中的应用进行IPC(组件通信)交互。 一、安装与启动 1. 安装 (1)windows安装 第一步:下载Mercury 2.2.2 (Windows Installer) 第二步:在Android设备中安装agent.apk adb install agent.apk (2)*inux安装(Debian/Mac) apt-get install build-essential python-dev python-setuptools #以下步骤mac也适合 easy_install --allow-hosts https://www.doczj.com/doc/746375753.html, protobuf==2.4.1 easy_install twisted==10.2.0 (为了支持Infrastructure模式) wget https://www.doczj.com/doc/746375753.html,/assets/415/mercury-2.2.2.tar.gz tar zxvf mercury-2.2.2.tar.gz easy_install mercury-2.0.0-py2.7.egg 2. 启动 有三种方式 (1)USB方式的 第一步:在PC上使用adb进行端口转发,转发到Mercury使用的端口31415 adb forward tcp:31415 tcp:31415 第二步:在Android设备上开启Mercury Agent 选择embedded server-enable d r o z e r简介及使用 Prepared on 24 November 2020 目录 1 Drozer简介 drozer是一款针对Android系统的安全测试框架。Drozer可以通过与Dalivik VM,其它应用程序的IPC端点以及底层操作系统的交互,避免正处于开发阶段,或者部署于你的组织的android应用程序和设备暴露出不可接受的安全风险。 drozer提供了很多Android平台下的渗透测试exploit供你使用和分享。对于远程漏洞,drozer能够生产shellcode帮助你部署drozer代理作为一个远程管理工具,最大化对设备的利用。 更快的Android安全评估 drozer可以大大缩减Android安全评估的耗时,通过攻击测试暴露Android APP的漏洞。 基于真机的测试 drozer运行在Android模拟器和真实设备上,它不需要USB调试或其他开发即可使用。 自动化和扩展 drozer有很多扩展模块,你可以找到他们进行测试以发现Android安全问题。 2 Drozer的特点 3 Drozer的安装 硬件要求 1.一台PC(运行Windows,Linux,MacOS均可); 2.一台Android设备或者Android模拟器(以上); 安装准备 PC上需要安装: 1.JRE或者JDK; 2.Android SDK; 3.Adb; 4.Java; 安装控制台 直接下载Windows平台下安装包直接解压安装(Linux,Mac OS平台参见软件指导书)。 安装客户端代理 通过adb将安装于被测试的android设备。(先将设备与PC连接,且PC能正确识别设备) 4 drozer的使用 启动agent,使用drozer连接客户端agent drozer命令 使用 db2pd 进行监视和故障诊断 因为 db2pd 工具可从 DB2? 内存集合迅速返回即时信息,所以该工具可用于故障诊断。 该工具不需要获得任何锁存器或使用任何引擎资源就可以收集信息。因此,在 db2pd 收集 信息时,有可能(并且预计)会检索到正在更改的信息;这样,数据可能不是十分准确。 如果遇到正在更改的内存指针,可使用信号处理程序来防止 db2pd 异常终止。这可能会导 致输出中出现诸如以下的消息:“正在更改的数据结构已强制终止命令”。虽然如此,该工 具对于故障诊断却非常有用。在不锁存的情况下收集信息有两个好处:检索速度更快并且 不会争用引擎资源。 如果要在出现特定 SQLCODE、ZRC 代码或 ECF 代码时捕获关于数据库管理系统的信息,那 么可以使用 db2pdcfg -catch 命令完成此操作。捕获到错误时,将启动 db2cos(调出脚本)。db2cos 文件可以自动改变,以便运行解决问题所需的任何 db2pd 命令、操作系统命令或任何其他命令。在 UNIX? 和Linux? 上,模板文件 db2cos 位于 sqllib/bin 中。在 Windows? 操 作系统上,db2cos 位于 $DB2PATH in 目录中。 以下是使用 db2pd 快速故障诊断的一组示例。 场景 1:诊断锁定等待 使用 db2pd -db 《计算机与网络安全课程实验》教学大纲 课程编号:CE5002 课程名称:计算机与网络安全课程实验 英文名称:Comprehensive Experiment of Computer and Network Security 学分/学时:1/16 课程性质:专业必修 适用专业:信息安全、网络工程建议开设学期: 5 先修课程:计算机通信与网络、网络计算、随机过程与排队论、网络存储及讨论、网络程序设计、网络运行与维护、计算机与网络安全、协议分析与设计、组网工程 开课单位:网络与信息安全学院 一、课程的教学目标与任务 随着Internet 的迅猛发展,网络与信息安全问题日益突出。病毒肆虐、网络犯罪、黑客攻击等现象时有发生,严重危及我们正常工作。据国际权威机构统计,全球每年因网络安全问题带来的损失高达数百亿美元。漏洞挖掘与防御技术是当今信息安全专业教学过程的重要组成部分,是学生对所学专业建立感性认识、巩固所学理论知识、培养专业技能和实际工作能力的重要环节。通过课程的学习,可加强防范对信息资源的非法访问和抵御黑客的袭击,提高抗威胁能力,最大限度的减少或避免因信息泄露、破坏等安全问题所造成的经济损失及对其形象的影响。使同学了解本专业实际的知识,培养学生理论联系实际及初步的独立工作能力,为今后从事信息安全相关工作打下基础 新增的课程实践环节,通过内容讲解、现场演示与实践动手操作,复现漏洞分析的成因,帮助学生深入了解常见的漏洞挖掘及利用技术,培养学生主动发现入侵,并设计防御的能力。 二、课程具体内容及基本要求 实验课程内容主要包括如下内容: 1.综合工程设计的基本过程 第1次课(4学时):Android环境Drozer渗透测试框架使用方法 1. 渗透测试框架Drozer的体系结构和功能模块的总体介绍; 2. 渗透测试框架Drozer漏洞扫描引擎和典型Module检测模块的使用方法介绍与实例 - 1 - 本文通过一个实例讲解了在DB2版本9以后,如何使用db2pd命令捕获死锁信息 死锁经常会存在于我们的应用系统中,如何捕获死锁信息并解决死锁问题,是一个比较复杂的问题。DB2提供了死锁事件监控器来获取死锁信息,可以非常方便地获取死锁信息。从DB2版本8.2.2开始,DB2也可以使用db2pd命令和db2cos脚本来获取死锁信息,提供了一种新的途径来获取死锁信息。 从DB2版本9开始,我们可以使用db2pd -catch 命令来捕获错误信息,然后调用一个sqllib/db2cos 的脚本收集出错时的现场信息。该命令的使用语法如下: Usage: -catch clear | status | 安卓App渗透测试方法--基础 1.基本设置 1.1 ADB连接: 模拟器自带开启ADB服务,电脑使用 adb devcies 即可查看存在的模拟器 1.1.1.手机WIFI (1)准备条件:手机必须已经root,下载一个终端模拟器用于输入命令。 (2)手机接入wifi。 (3)运行终端模拟器开始绑定adb端口,依次输入以下命令: su setprop service.adb.tcp.port 5555 stop adbd start adbd (4)获取手机内网IP,可以直接在终端模拟器输入 netcfg /ip a来查看,或者通过你的wifi管理后台查看。 1.1.2电脑 adb connect 172.17.233.2:5555 adb devices adb shell 安装软件 将apk放到platform文件夹中(可将adb加入系统环境变量,就不必每次切换到platform目录) adb install aa.apk 1.2设置代理 1.2.1模拟器-设置emulator代理: emulator.exe -http-proxy 127.0.0.1:8888 @Android422 错误提示:FATAL:.//android/base/sockets/SocketWaiter.cpp:88:Check failed: isValidFd(fd). fd 1032 max1024 解决方法: 添加-no-audio emulator.exe -http-proxy 127.0.0.1:8888 -no-audio @Android422 或 虚拟机内设置代理 setting--APN 10.0.2.2:8888 1.2.2 手机wifi设置代理 setting-wifi-修改-代理-手动 主机名:电脑ip 端口:8888 2.渗透测试工具配置 2.1 drozer 配置 adb forward tcp:31415 tcp:31415 //drozer的端口是31415,所以要做端口转发 然后在模拟器上运行droxer Agent,打开drozer 服务(需要安装drozer-agent apk) drozer console connect 手机ip //drozer 连接 注:除了drozer,渗透测试框架还有:mercury,appie等,使用方法类似。 App安全测试说明 一、安装包测试 1.1、关于反编译 目的是为了保护公司的知识产权和安全方面的考虑等,一些程序开发人员会在源码中硬编码一些敏感信息,如密码。而且若程序内部一些设计欠佳的逻辑,也可能隐含漏洞,一旦源码泄漏,安全隐患巨大。 为了避免这些问题,除了代码审核外,通常开发的做法是对代码进行混淆,混淆后源代码通过反软件生成的源代码是很难读懂的,测试中,我们可以直接使用反编译工具(dex2jar和jd-gui 工具)查看源代码,判断是否进行了代码混淆,包括显而易见的敏感信息。 1.2、关于签名 这点IOS可以不用考虑,因为APP stroe都会校验。但Android没有此类权威检查,我们要在发布前校验一下签名使用的key是否正确,以防被恶意第三方应用覆盖安装等。可使用下列命令检查: jarsigner -verify -verbose -certs apk包路径 若结果为“jar 已验证”,说明签名校验成功。 1.3、完整性校验 为确保安装包不会在测试完成到最终交付过程中因为知足者趾问题发生文件损坏,需要对安装包进行完整性校验,通常做法是检查文件的md5值,而且一般可以通过自动化做校验。 1.4、权限设置检查 一般用户对自己的隐私问题十分敏感,因此,我们需要对APP申请某些特定权限的必要性进行检查,如访问通讯录等。对于没有必要的权限,一般都建议开发直接支除。 Android:直接检查manifest文件来读取应用所需要的全部权限,并结合需求进行校验此权限是否为必须的。manifest文件的修改也需要关注,在增加新权限前需要进行评估。 IOS:没有类似manifest文件来查看,IOS的用户权限只有在用户使用APP到了需要使用的权限时,系统才会弹出提示框,提示用户当前APP需要访问照片、联系人列表等组件。我们可以扫描代码来查看项目工程中有哪些权限设置。通过搜索关键类名,如通讯录一般需要访问ABAddressBookRef,照片是UIImagePickerController等。如果是纯黑盒测试,则必须覆盖到所有代码路径才能保证没有遗漏,也可使用代码覆盖率测试判断是否覆盖。 db2 force application all –断开所有链接数据库的应用 db2 list application-查看连接数据库的应用 db2 bakup db ksdbs 备份数据库 db2start db2stop启停数据库 db2 connect reset断开所有链接 scp get trans.ini -r back@10.10.9.160/home/back/bccbin \ scp local_file remote_username@remote_ip:remote_folder 或者 scp local_file remote_username@remote_ip:remote_file scp -r ip:/db/dbhome/dbguard 【1】 db2top –d ksdbs db2pd -d ksdbs -stat >stat.log 查看数据库状态(数据超大超详细) 【1】find -type f | xargs dos2unix 遍历格式转换 【1】 find . -name [A-Z]* -print 查找当前目录下以大写字母命名的文件 【1】 >db2ckbkp 检查数据库的完整性 >tee 命令 用途--显示程序的输出并将其复制到一个文件中。 【1】db2 connect reset db2 list directory db2 list active databases db2 get db cfg db2 get db cfg 【1】归档日志 db2 update db cfg for db_name using LOGRETAIN ON 更改归档目录: db2 update db cfg for db_name using LOGARCHMETH1 "disk:/archive/db_name_db_log" 在我重新连接数据库的时候提示: db2 connect to t_1 to mydb SQL1116N A connection to or activation of database "T_1" cannot be made because of BACKUP PENDING. SQLSTATE=57019 网上找了n多最后才知道 若修改数据库LOGRETAIN参数,从循环日志模式改为归档日志模式,则会导致数据库backup pending状态。 1、移动APP安全风险分析 1.1、安全威胁分析 安全威胁从三个不同环节进行划分,主要分为客户端威胁、数据传输端威胁和服务端的威胁。 1.2、面临的主要风险 1.3、Android测试思维导图 1.4 、反编译工具 有两种反编译方式,dex2jar和apktool,两个工具反编译的效果是不一样的,dex2jar反编译出java源代码,apktool 反编译出来的是java汇编代码。 dex2jar主要是用来把之前zip解压出来的classed.dex转成jar包的 jd-gui主要是用来打开Jar包的 2、本地客户端安全 2.1、反编译保护 2.1.1、问题描述 APP源代码对于一个公司是非常重要的信息资源,对APP的保护也尤为重要,APP的反编译会造成源代码被恶意者读取,以及APP的逻辑设计, 反编译方法 我们一般想要反编译一个apk,无非就是想获得三样东西:图片资源、XML资源、代码资源 一.图片资源获取 首先准备一个apk,这里是一个.apk后缀的文件,我们先把后缀改成,zip,打开zip文件在res目录下,我们就可以获取到我们需要的图片了。 二.XML资源获取 我们可以在刚刚打开的zip文件目录下看到很多.xml的文件,这个xml文件是无法直接打开的,当你尝试着打开的时候都是乱码或者是空白,那么我们要如何获取到这个xml资源呢,这时候就需要借助一个jar包,就是它,axmlprinter2.jar,这个东西你只要百度下,就能搜到。然后你把他放跟你解压出来的xml放在同级目录下,用cmd 命令找到这个目录, 我这边的示例是将xml放在了E盘,大家根据情况,cd到自己解压出来的目录下,然后执行 java -jar AXMLPrinter2.jar xxxxx.xml>xxxxx.txt 这个时候你就能获取到xml里的东西啦 三.代码资源获取 这个重中之重了,这也是我们主要想要获取到的东西。但是存在一点,这里能够正确反编译出来的只有未加密或者没有混淆的代码,如果想要反编译一些加密或者混淆后代码,俺们就需要其他途径解决了 首先要准备两样东西:dex2jar.rar和jd-gui.zip这两个工具。 dex2jar主要是用来把之前zip解压出来的classed.dex转成jar包的 jd-gui主要是用来打开Jar包的 dex2jar用法: 把dex2jar 解压后,然后将之前zip的classes.dex放到dex2jar目录下, 注意,必须要跟dex2jar.bat是同级目录。 然后又要用到cmd,cd 到dex2jar目录下,打命令行 dex2jar.bat classes.dex 然后你的目录里会多一个jar包 多了一个classes-dex2jar.jar的文件 然后在用jd-gui把jar包打开,最终apk的代码就这样被剥离出来了 2.1.2、检测方法 通过反编译工具看是否能够对APP进行反编译 目录 1 Drozer简介 (2) 2 Drozer的特点 (2) 3 Drozer的安装 (3) 3.1 硬件要求 (3) 3.2 安装准备 (3) 3.3 安装控制台 (4) 3.4 安装客户端代理 (4) 4 drozer的使用 (4) 4.1启动agent,使用drozer连接客户端agent (4) 4.2 drozer命令 (4) 4.3 测试应用程序(sieve) (5) 1 Drozer简介 drozer是一款针对Android系统的安全测试框架。Drozer可以通过与Dalivik VM,其它应用程序的IPC端点以及底层操作系统的交互,避免正处于开发阶段,或者部署于你的组织的android应用程序和设备暴露出不可接受的安全风险。 drozer提供了很多Android平台下的渗透测试exploit供你使用和分享。对于远程漏洞,drozer能够生产shellcode帮助你部署drozer代理作为一个远程管理工具,最大化对设备的利用。 更快的Android安全评估 drozer可以大大缩减Android安全评估的耗时,通过攻击测试暴露Android APP的漏洞。 基于真机的测试 drozer运行在Android模拟器和真实设备上,它不需要USB调试或其他开发即可使用。 自动化和扩展 drozer有很多扩展模块,你可以找到他们进行测试以发现Android安全问题。 2 Drozer的特点 3 Drozer的安装 3.1 硬件要求 1.一台PC(运行Windows,Linux,MacOS均可); 2.一台Android设备或者Android模拟器(Android2.1以上); 3.2 安装准备 PC上需要安装: 1.JRE或者JDK; 2.Android SDK; 3.Adb; IBM DB2 Connect 简介: 内有乾坤 2005 年 4 月 对于那些脱离大型机的应用程序——分布式应用程序来说,IBM? DB2? Connect? 已成为向它们开放 DB2 for z/OS 数据库以及 zSeries 硬件平台传统公认的所有优点的首选方法。本文是一个由 5 部分组成的系列中的第一篇文章,这个系列将介绍 DB2 Connect 的一些主要特性,这些特性有助于提高交付随需应变解决方案的能力。 简介 1993 年,计算机界的专家们预测大型机(mainframe)将迅速退出历史舞台。他们宣称,未来的计算基础设施将会是一个高度分布的、松散连接的个人电脑和客户机-服务器系统的集合。作为该行业的相关参与者,IBM 几乎无立身之处。 我们都知道后来是怎么回事。IBM 设法在分布式市场重新占得先机,并成为大型机(mainframe)技术的“主要”支持力量。从价格的角度来看,IBM 大大缩减了大型机的价格。从技术的角度来看,IBM 放弃了为其大型机提供动力的双极技术(bi-polar technology),而将大量赌注放在 CMOS 芯片技术上,试图通过这种方式,以剧减的价格交付大型机级别的计算。更重要的是,对于所谓大型机是一种过时的技术,属于大型机的时代已经一去不复返这类荒诞的说法,这是一个直接有力的反击。 如今,企业比以前更多地使用大型机作为其计算基础设施的基础。与此同时,Linux?、UNIX?、Windows? 和其他客户机-服务器系统(在此处被称作分布式平台)并没有消失,因为大型机又重新为它们在企业中赢得了地位。 实际上,这些分布式计算基础设施经历了一个发展的过程。最终的结果是,客户希望将分布式平台的简单性和长处与大型机技术无可匹敌的强大性相结合。如果说信息技术(IT)中有一个领域能让这种结合产生立杆见影的效果,那么这个领域一定是数据库应用领域。 IBM DB2 Universal Database? for z/OS (DB2 for z/OS) 原本是一种大型机数据库,现在已转型为世界上第一种用于客户机-服务器应用程序的数据库服务器。在如今的数据中心里,当您使用运行在大型机上的 CICS 或 COBOL 应用程序时,很可能会遇到 DB2 for z/OS 被用作运行在 Windows、UNIX 和 Linux 上的应用程序的数据库服务器的情况。 正是在这种环境下,我发现 IBM DB2 Connect (DB2 Connect) 产品扮演着一个中心角色。如今,对于那些脱离大型机的应用程序——分布式应用程序来说,DB2 Connect 已成为向它们开放 DB2 for z/OS 数据库和 zSeries 硬件平台的所有传统公认优点的事实上的首选。 为什么当其他产品遭遇失败的时候,DB2 Connect 却能获得成功呢?这个关于DB2 Connect 的系列试图描述 DB2 Connect 的一些关键特性,我们相信正是这 株洲职业技术学院专业论文(设计) 题目: 关于Pages 的简介与使用方法 Pages on the history and method of use 学院株洲职业技术学院 年级专业苹果动漫1201班 学生姓名龙甜 学号201210330124 指导教师李思静 完 成 日 期 2012 年 12 月 株洲职业技术学院专业论文 诚信声明 本人郑重声明:所呈交的专业论文,题目《 关于Pages的简介与使用方法》 是本人在指导教师的指导下,进行研究工作所取得的成果。对本文的研究做出重要贡献的个人和集体,均已在文中以明确方式注明。除此之外,本论文不包含任何其他个人或集体已经发表或撰写过的作品成果。本人完全意识到本声明应承担的法律责任。 作者签名:龙甜 日期:2012年12月21日 关于P a g e s的简介与使用方法 龙甜 摘要 P a g e s是苹果公司多功能办公软件套装A p p l e W o r k s的继承者,是一个用于文字处理和页面排版的应用程序。它是由苹果公司所开发,包括在i W o r k软件套装中。P a g e s支持多栏排版,文本段落样式,脚注和其他高级文字处理功能,并为用户提供了强大的模板功能。创建的文档可以导出多种文件格式,同样也能导入A p p l e W o r k s和微软W o r d文件。文档中可直接绘制形状,并修改属性;可以环绕文本;可以插入图形,并设置阴影,多角度旋转等。并且,P a g e s可以制作各种宣传海报,新闻报道,贺卡,请柬,论文和教学材料等。并能从i T u n e s,i M o v i e和i P h o t o中接受数据,设置U R L链接。 关键词:P a g e s使用方法苹果 Abstract P a g e s i s a A p p l e C o r p m u l t i f u n c t i o n a l o f f i c e s o f t- w a r e s u i t e a s u c c e s s o r t o A p p l e W o r k s,i s o n e f o r w o r d p r o c e s s i n g a n d p a g e l a y o u t a p p l i c a t i o n.I t i s t h e A p p l e C o r p f o r t h e d e v e l o p m e n t,i n c l u d i n g i n t h e i Wo r k s o f t- w a r e s u i t e.P a g e s s u p p o r t s m u l t i p l e c o l u m n l a y o u t,t e x t p a r a g r a p h s t y l e s,f o o t n o t e s a n d o t h e r a d v a n c e d t e x t p r o c- db2 使用db2pd 进行监视和故障诊断 因为db2pd工具可从DB2? 内存集合迅速返回即时信息,所以该工具可用于故障诊断。 该工具不需要获得任何锁存器或使用任何引擎资源就可以收集信息。因此,在db2pd收集信息时,有可能(并且预计)会检索到正在更改的信息;这样,数据可能不是十分准确。如果遇到正在更改的内存指针,可使用信号处理程序来防止db2pd异常终止。这可能会导致输出中出现诸如以下的消息:“正在更改的数据结构已强制终止命令”。虽然如此,该工具对于故障诊断却非常有用。在不锁存的情况下收集信息有两个好处:检索速度更快并且不会争用引擎资源。 如果要在出现特定SQLCODE、ZRC 代码或ECF 代码时捕获关于数据库管理系统的信息,那么可以使用db2pdcfg -catch命令完成此操作。捕获到错误时,将启动db2cos(调出脚本)。db2cos文件可以自动改变,以便运行解决问题所需的任何db2pd命令、操作系统命令或任何其他命令。在UNIX? 和Linux? 上,模板文件db2cos位于sqllib/bin中。在Windows? 操作系统上,db2cos位于$DB2PATH\bin目录中。 以下是使用db2pd快速故障诊断的一组示例。 场景1:诊断锁定等待 使用db2pd -db 题目: 1、熟练使用db2look工具导出数据库结构 2、使用db2pd监控表空间、锁的使用情况 3、使用db2mtrk 检查数据库内存的分配情况 4、练习使用db2top工具 5、使用db2batch测试SQL语句的性能 解答: 1、熟练使用db2look工具导出数据库结构 [myinst@ye ~]$ db2look -d mydb3 -l -e -o mydb3.dll -- No userid was specified, db2look tries to use Environment variable USER -- USER is: MYINST -- Creating DDL for table(s) -- Output is sent to file: mydb3.dll -- Binding package automatically ... -- Bind is successful -- Binding package automatically ... -- Bind is successful 2、使用db2pd监控表空间、锁的使用情况 #db2pd监控表空间 [myinst@ye ~]$ db2pd -db mydb3 -tablespace Database Member 0 -- Database MYDB3 -- Active -- Up 0 days 00:29:31 -- Date 2015-08-24-11.36.10.344000 Tablespace Configuration: Address Id Type Content PageSz ExtentSz Auto Prefetch BufID BufIDDisk FSC NumCntrs MaxStripe LastConsecPg RSE Name 0x00007F9AC71E0080 0 DMS Regular 32768 4 Yes 4 1 1 Off 1 0 3 Yes SYSCATSPACE 0x00007F9AC71ED220 1 SMS SysTmp 32768 32 Yes 32 1 1 On 1 0 31 No TEMPSPACE1 0x00007F9AC71FA3C0 2 DMS Large 32768 32 Yes 32 1 1 Off 1 0 31 Yes USERSPACE1 0x00007F9AC7207560 3 DMS Large 32768 4 Yes 4 1 1 Off 1 0 3 Yes SYSTOOLSPACE 0x00007F9AC7214700 4 DMS Large 32768 32 Yes 32 2 2 Off 1 0 31 Yes MYSPACE3 Tablespace Statistics: 传统工具简介及使用方法 我国幅员辽阔,各地都有一批手艺高超的匠人,他们使用的工具也是五花八门,但是有些工具是经常用到的,先简单介绍几种常用的工具 梆口:是刨子之中最大的也是最长的,专门用来长板料对缝,比如做箱子和板柜等。 长刨子:主要用来刮长料,用它刨出来的料能达到又平又直 二刨子:它的使用效率最高,所有木料初始工作都要靠它来完成净刨:是常用的刨子最小的,用做产品最后一道工序刨光,净面。 歪嘴子:一般的歪嘴子都能调节宽度,可用做裁口 板刨子:用来裁口后的收根 线刨子:线刨子的种类很多,主要做镜框和家具门边起的花线 勒刀:较软的木料裁口,效率很高 线勒子:固定尺寸划线用的 带溜子:裁口用的 槽刨子:厢板用的,有各种尺寸的 偏口:特殊用途的长刨子,专门用来长板料对缝,比如做箱子和板柜等 锛子:主要是盖房子锛屋的大梁,檩子等 锯:锯的种类太多了,主要有拐子锯,双面齿刀具,单面齿刀具等 *:传统锯的齿大致分三类,(一)左右(二)左中右(三)左右中。作用主要是截锯,顺锯,截顺锯等。另外伐锯齿时的角度也可以调整锯的用途。 *:做刨子时要根据它的用途调整角度,二刨子坡度稍大一些推进时省力,但是不拿炝茬。净刨坡度小一些净面效果好。这也要根据各地使用的木料来调整。总之活是死的,人是活的。各村都有各村的高招。 梆口:是刨子之中最大的也是最长的,专门用来长板料对缝,比如做箱子和板柜等 7.jpg(21.56 KB) 长刨子:主要用来刮长料,用它刨出来的料能达到又平又直16.jpg(52.12 KB) 净刨:是常用的刨子最小的,用做产品最后一道工序刨光,净面。 12.jpg(84.39 KB) 1.打开 db2pd – Monitor and Troubleshoot DB Command,如图 3 所示。 图 3. DB2 Information Center 中关于 db2pd 工具的信息 调用 db2pd 工具有两种方式。可以用交互模式调用 db2pd 工具,或者直接在操作系统命令提示符下运行。要是用交互模式执行该工具,可以在操作系统命令提示符下输入 db2pd –interactive 或者直接输入 db2pd,这样将看到 db2pd 命令提示符db2pd>,可以输入命令选项。使用–help 选项可以获得帮助信息。退出 db2pd 命令提示符只需要输入 quit 或者 q。图 4 中的例子说明了如何使用交互模式显示当前的代理。 图 4. 用交互模式调用 db2pd 在操作系统命令提示符下调用该工具可以输入带有命令选项的 db2pd 命令。下面的例子(图 5)使用 -agents 选项显示了所有的活动代理。 图 5. 在操作系统命令提示符下调用 db2pd 此外,还可以通过将选项保存在文件中或者在 DB2PDOPT 环境变量中设置选项来控制该命令。下面的例子(图 6)说明可以将 -agents 选项保存在一个(在该例中)名叫file.out的文件中,然后使用 db2pd –command file.out 执行选项。 图 6. 将 db2pd 选项保存在文件中 如果要使用 DB2PDOPT 环境变量,可以将 DB2PDOPT 设成需要的选项然后像下面这样调用 db2pd: 图 7. 在 DB2PDOPT 环境变量中设置 db2pd 选项 W A S快速入门手册 Prepared on 22 November 2020 WAS快速入门手册 编写原则 1.技术别人是教不会的,只有靠自己学会 2.以PD为主,系统学习为辅 3.给出开放问题,自己去找答案,总结经验日常维护 1.安装WAS a)安装, , b)创建profile c)安装htppServer和plugin d)配置集群 i.高级:配置共享域 e)发布程序 f)配置DB数据源 g)配置LDAP h)配置安全性 i.与的区别 ii.配置SSO i)高级:配置JMS 2.升级WAS a)静默安装 b)升级JDK和WAS 3.AIX命令 a)was本身命令 startServer -trace,,等 b)常用命令, ls –ltr , df –g ,tar等 c)topas,vmstat,netstat等监测命令 d)收集Crash,hang信息时的命令 e)ulimit,crontab等系统调整,监测命令 4.调优WAS a)WAS上线前,参数调整 i. JVM,日志等 b)压力测试过程中,调整WAS参数 c)WAS连接DB2,Oracle后,如何监测数据库,如果区分是WAS的问题,还是 数据库的问题 5.收集WAS数据 a)Mustgather b)其中难以收集数据: Crash,Hang 6.分析heapdump a)说明:本地安装 IBM Support Assistant v3 b)ecurep网站 7.分析Javacore a)参考Diagnostics Guide b)注意Current Thread等信息 8.编写测试代码 a)编写来测试页面问题 目录 一、EpiData2.0软件的安装 (3) 1.EpiData2.0软件介绍 (3) 2.EpiData2.0软件的组成 (3) 3.EpiData2.0软件的安装 (3) 4.EpiData2.0软件汉化文件的安装 (5) 5.数据文件Data的安装 (5) 6.EpiData2.0软件的启动 (5) 二、EpiData2.0软件的功能 (6) 1.工具条 (6) 2.快捷键 (7) 3.调查表文件(.qes)的制作 (7) EpiData编辑器 (7) 字段选取清单 (8) 变量符号编写器 (8) 数据表格式预览 (9) 变量命名法 (9) 自动变量命名规则 (10) 第一单词作为变量名 (11) 变量标记 (11) 自动缩进 (12) 字段输入框对齐 (12) 4.创建.REC数据文件和修改数据结构 (13) 4.1 如何创建.rec数据文件 (13) 4.2 数据文件的修改 (13) 5. .REC数据文件的追加与合并 (15) 5.1 数据文件的追加 (15) 5.2数据文件的合并 (16) 6. EpiData中的字段类型 (17) 6.1 自动编码变量 (17) 6.2 数值型变量 (17) 6.3 字符型变量 (17) 6.4 大写字符型变量 (17) 6.5 布尔变量 (17) 6.6 日期型变量 (17) 6.7 今天型日期字段 (18) Soundex型变量 (18) 6.9 隔位符 (18) 7. 编辑.CHK核查文件及核查文件命令和函数 (19) 7.1 增加/更改核对命令 (20) 7.2 使用编辑器产生核查文件 (23) 7.3 核查文件的核对命令 (24) 7.4 操作符和函数 (38) 8. 数据的录入 (43) 8.1字段间移动 (43) 8.2 记录间移动 (44) 8.3 查找记录 (44) 8.4 过滤器 (45) 8.5 数据双录入和有效性检查 (45) 8.6 关于数据文件 (46) 9. 数据输出 (47) 9.1 数据备份 (47) 9.2数据文件转成dBase III格式 (47) 9.3 数据文件转成Excel格式 (48) 9.4 数据文件转成Stata文件 (48) 9.5 将数据转成文本文件 (48) 三、EpiData 2.0软件与EpiInfo的兼容性 (49) 1.在数据文件中的不同 (49) 2.检查文件中的区别 (49) 四、结束语 (50) 在DB2 UDB中有两种类型的监控器:快照监控器和事件监控器 一、建立IBM DB2事件监视器: 1. 创建一个SQL Event Monitor,写入文件: db2 create event monitor evmname for eventtype write to file 'directory' 例:db2 create event monitor mymonitor for deadlocks,statements write to file 'D:\db2tst\logs' maxfiles none maxfilesize 8192 在unix下不需要加db2,以下命令相同 2. 激活事件监视器(确保有充足的可用磁盘空间): $> db2 "set event monitor mymonitor state = 1" (必须是"") 3. 让应用程序运行。 4. 取消激活事件监视器: $> db2 "set event monitor mymonitor state = 0" 5. 使用DB2 提供的db2evmon 工具来格式化SQL Event Monitor原始数据(根据SQL 吞吐率可能需要数百兆字节的可用磁盘空间): $> db2evmon -db DBNAME -evm mymonitor > sqltrace.txt db2evmon -db zssmk -evm mymonitor > sqltrace.txt 6. 浏览整个已格式化的文件,寻找显著大的成本数(一个耗时的过程): $> more sqltrace.txt 补充: 1.删除事件监视器 drop event monitor mymonitor 2.涉及到的系统表 select * from SYSCA T.EVENTMONITORS; select * from SYSCA T.EVENTS; select * from SYSCA T.EVENTTABLES 3.查看命令使用帮助 命令名? db2evmon ? Usage: db2evmon [-db] drozer使用详解

drozer简介及使用

使用 db2pd 进行监视和故障诊断

《计算机与网络安全课程实验》教学大纲

db2pd命令捕获死锁信息

android渗透培训--apk渗透测试方法-基础

App安全测试说明

db2 实战常用命令

移动APP安全测试总结

drozer简介及使用

IBM DB2 Connect 简介

Pages 的简介与使用方法

使用db2pd 进行监视和故障诊断

DB2(常用工具)具体实用

传统工具简介及使用方法

db2pd简介及使用方法

WAS快速入门手册

EpiData使用手册

db2监控及优化