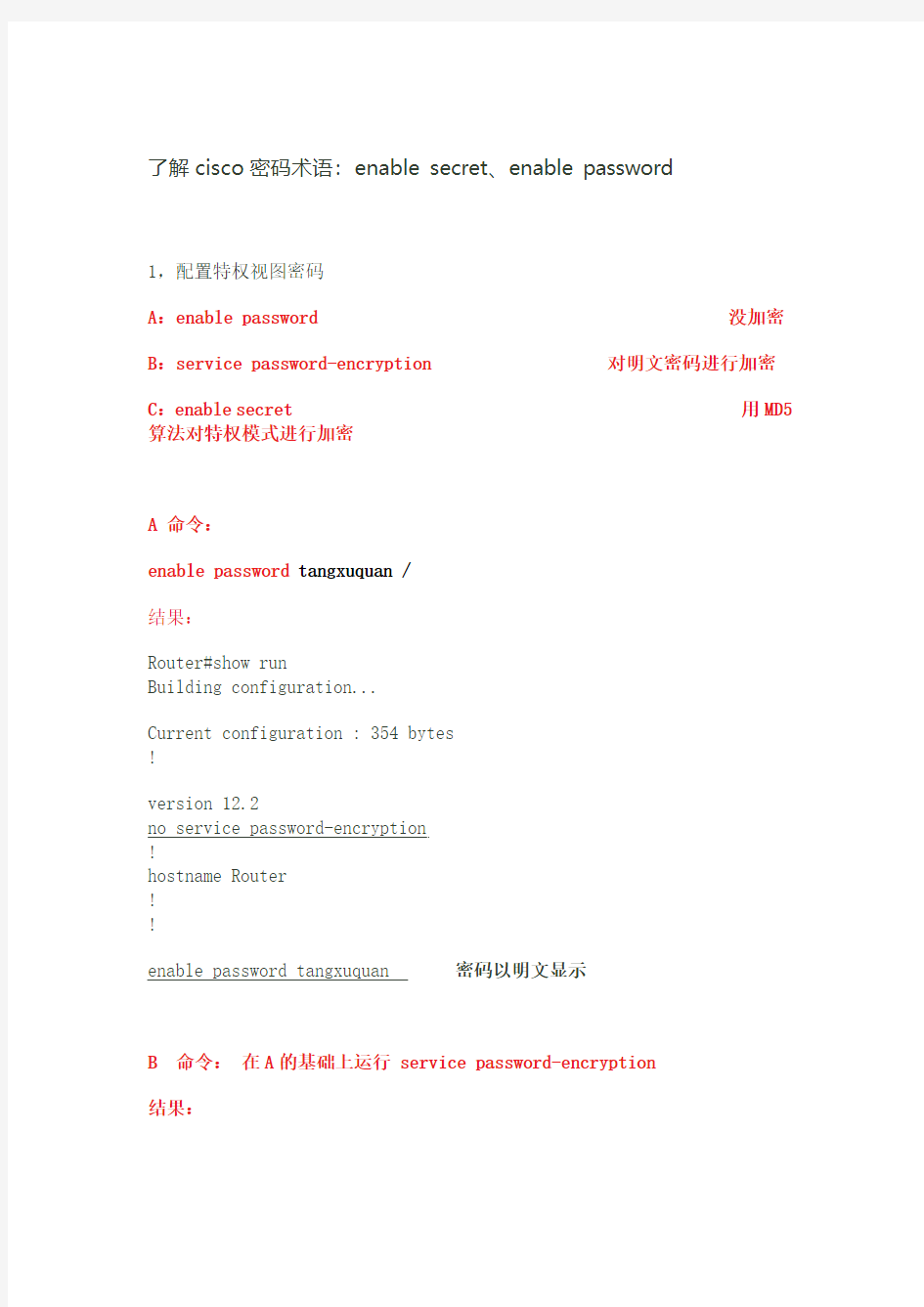

了解cisco密码术语:enable secret、enable password

1,配置特权视图密码

A:enable password 没加密B:service password-encryption 对明文密码进行加密

C:enable secret 用MD5算法对特权模式进行加密

A 命令:

enable password tangxuquan /

结果:

Router#show run

Building configuration...

Current configuration : 354 bytes

!

version 12.2

no service password-encryption

!

hostname Router

!

!

enable password tangxuquan 密码以明文显示

B 命令:在A的基础上运行 service password-encryption

结果:

Router#show run

Building configuration...

Current configuration : 354 bytes

!

version 12.2

service password-encryption

!

hostname Router

!

!

enable password 7 08354D400E011006070A02 对明文密码进行了加密

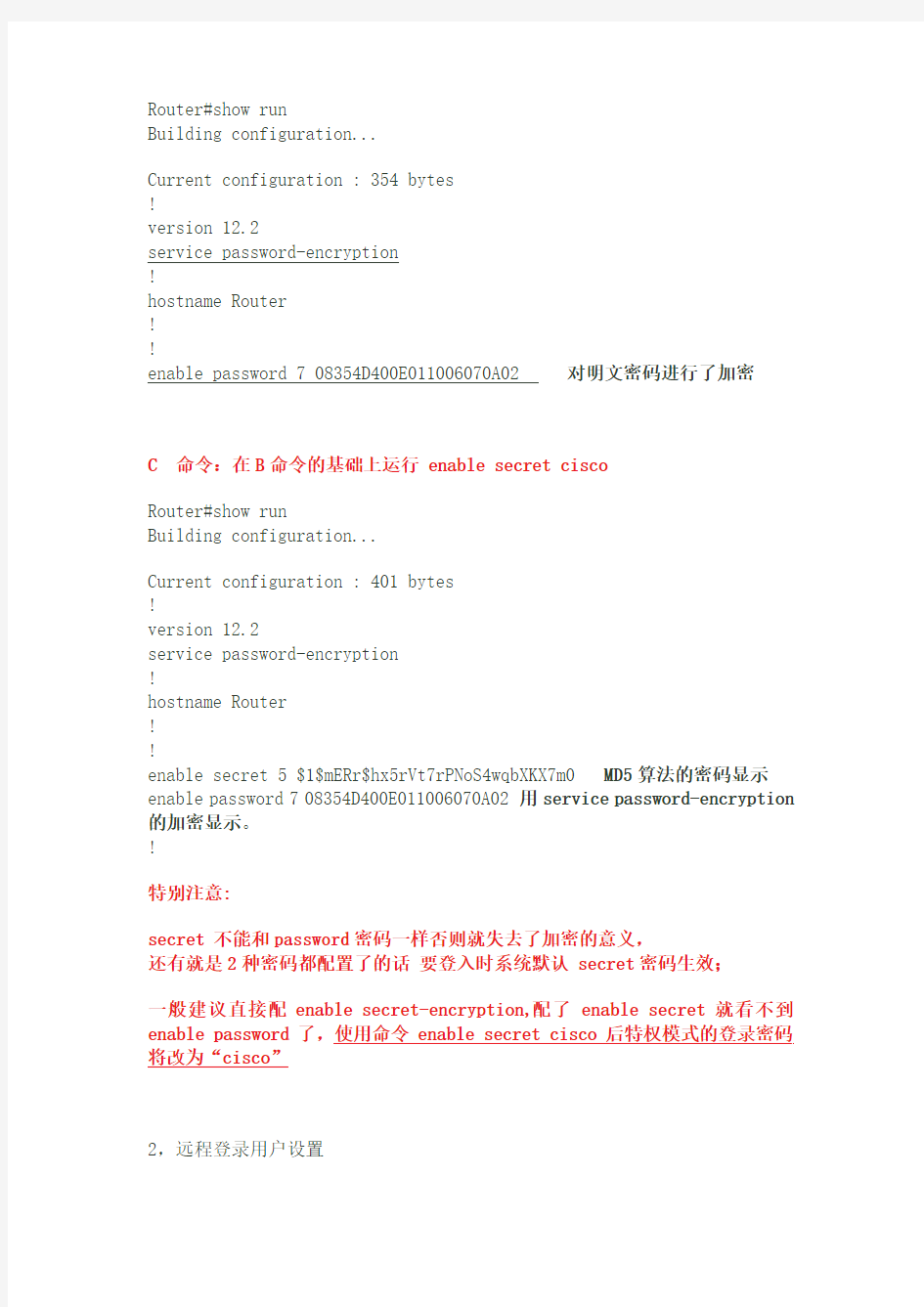

C 命令:在B命令的基础上运行 enable secret cisco

Router#show run

Building configuration...

Current configuration : 401 bytes

!

version 12.2

service password-encryption

!

hostname Router

!

!

enable secret 5 $1$mERr$hx5rVt7rPNoS4wqbXKX7m0 MD5算法的密码显示enable password 7 08354D400E011006070A02 用service password-encryption 的加密显示。

!

特别注意:

secret 不能和password密码一样否则就失去了加密的意义,

还有就是2种密码都配置了的话要登入时系统默认 secret密码生效;

一般建议直接配enable secret-encryption,配了enable secret就看不到enable password了,使用命令enable secret cisco 后特权模式的登录密码将改为“cisco”

2,远程登录用户设置

line vty 0 4

VTY是路由器的远程登陆的虚拟端口,0 4表示可以同时打开5个会话;

switch(config)#enable secret……设置进入特权模式进的密码

Switch(config)#line vty 0 4

Switch(config-line)#password 5ijsj

Switch(config)#login

/////////////////////////////////////////////////////////////////////

enable password 7与enable secret的区别

enable password这种方式是明文的。enable secret是采用了MD5加密的。

service password-encryption这个加密的方式是采用了cisco的私有加密方式来加密的。所以我在设置了vty、console、和AUX口密码的时候,开启service

password-encryption,然后你在show run一看,这些接口的password后面都跟有一个数字7,这个数字7就表示是采用了cisco的私有加密算法,是可以逆转的,当然,我们在路由器上面再敲入:no service password-encryption这条命令后,是不可能直接解

密的,是通过其他办法解密的。

至于你说的enable password 7,你可以在路由器下面输入这个命令:enable password ?后面会出现如下:

0 Specifies an UNENCRYPTED password will follow

7 Specifies a HIDDEN password will follow

LINE The UNENCRYPTED (cleartext) 'enable' password

level Set exec level password

输入:enable secret ?,出现:

0 Specifies an UNENCRYPTED password will follow

5 Specifies an ENCRYPTED secret will follow

LINE The UNENCRYPTED (cleartext) 'enable' secret

level Set exec level password

这里可以这样理解:

0 、5、7的意思是:0为不加密,5为使用MD5加密,7为使用cisco的私有算法加密。enable password 0 后面可以直接跟加密的内容,这个命令和enable password 一样。enable password 7后面必须要跟你加密的密码经过思科私有算法出来那个数值。比如,你想把这个密码设置成cisco,那么,你得必须先使用思科的私有算法算出cisco是多少,

这里cisco使用思科的算法是060506324F41,即:enable password 060506324F41,然后你不能启用service password-encryption,在这个时候你show run看下,密码是不是cisco?

至于enable secret ,你在这个后面跟上0,也使用MD5加密,并不是明文,在使用enable secret 5 这个后面必须跟上你要使用的密码的MD5算法得出来的数值,并不能对MD5

的出来的数值再进行加密。

以上有不当之处,请指出,谢谢!!!

内部培训师管理制度 1、总则 为了建立公司内部培训师队伍,实现内部培训师管理的正规化和科学化,激励公司各级人员积极参与培训工作,充分利用公司有限的人力、资本等培训资源,充分挖掘内部培训讲师资源,提高内部培训师队伍的整体素质,有效开展员工培训并帮助员工改善工作、提高绩效,为公司培养优秀的人才,有效传承公司相关技术和公司文化并实现知识共享,特制定本管理办法。 2、使用范围及对象 本制度适用于公司总部及下属各分公司内部培训师的选拨、评定及管理。 3、管理模式 3.1考核小组 内部培训师考核小组由公司总经理、培训管理部负责人、培训负责人及分公司负责人(或服务中心负责人)组成,负责对内部培训师资格、培训课题设置、内部培训师晋级、内部培训师考核等进行评定,培训负责人负责对内部培训师的工作情况进行管理。 3.2培训管理部 3.2.1负责制定、修改、完善并实施内部培训师制度; 3.2.2负责内部培训师数据库的建立与维护; 3.2.3协助内部培训师执行具体培训课程; 3.2.4评估内部培训师职责履行情况并于评估后一周内给予反馈; 3.3公司各部门、各分公司/各物业服务中心 3.3.1发掘和推荐具备内部培训师潜质的员工; 3.3.2妥善安排内部培训师授课期间的工作衔接事宜,使其授课不受工作影响; 3.3.3督导和评价本公司内部培训讲师履行职责的情况; 3.4内部培训师 3.4.1认真履行内部培训师义务,保质保量完成培训课程计划; 3.4.2课后两天内及时将学员培训反馈信息反馈给培训管理部; 4、内部培训师的选拔 4.1选拨的原则

4.1.1员工自愿报名,公司按照培训师任职要求公平、公开、公正的进行选拔; 4.1.2根据工作需要,公司可在部分管理人员及技术骨干人员中指定内部培训师; 4.2选拨的基本条件 4.2.1品行端正,责任心和团队意识强,热爱培训工作; 4.2.2思维活跃,具备较强的学习能力、一定的组织能力、沟通能力和语言表达能力; 4.2.3具备某一专业领域内较系统、丰富的知识和经验,工作业绩突出; 4.2.4具备一定的课件制作能力。 4.3选拨的程序 4.3.1公司发布招聘选拨公告 4.3.2个人资料上报 由公司各部门、各分公司/各物业服务中心推荐或个人自荐,填写《内部培训师推荐(自荐)表》,交各分公司总经理/各物业服务中心项目经理处; 4.3.3资格审查 (1)公司各部门负责人、各分公司总经理/各物业服务中心项目经理对收集到的推荐或自荐资料进行初步审核,并将审核通过的报公司培训管理部; (2)公司培训管理部结合培训工作实际需要进行初步筛选,符合基本条件者,通知参加公司组织的内部培训师课程辅导; 4.3.4参加辅导 经初步审核,通过的人员需参加公司培训管理部组织的相关培训以获得基本的语言表达、现场控制、课件制作等方面的知识与技巧; 4.3.5试讲、评审 公司培训管理部组织安排申请人针对某一课题编写教案,参加试讲,并组织内部培训师评委会对参加试讲的人员进行综合评估(评分表附后),决定聘用与否; 4.3.6聘任决定 公司培训管理部将申请人的综合评审意见上报公司总经理,经总经理审批后,由公司培训管理部向申请人发出是否给予聘任的决定。 4.3.7其他 凡参加外派培训,一次培训时长在2天或以上的人员,经培训管理部考虑,可作为公司临时内部培训师,具有为员工提供一次培训(内容、培训时间自定)的义务,如讲课现场效果评估能达

公司内部培训师管 理办法

XXXX 股份有限公司 内部培训师管理办法 第一条目的 为了建立我公司内训师队伍,实现培训的正规化和科学化,有效开展全员培训,帮助员工改进工作及提高绩效,有效传承企业相关技术和企业文化并实现知识共享,形成规范的培训师管理体系,特制定本管理办法。 第二条内训师定义 内训师指能够结合公司当前的实际经营发展状况,研究开发针对公司实际需要的培训项目,以及根据公司经营、管理的需要,掌握并运用现代培训理念和培训工具,策划、开发培训项目与培训课程,制定、实施培训计划,并从事培训咨询和培训执行活动的人员。 第三条适用范围 本管理办法适用于公司全体员工 第四条内训师管理模式 (一)、总经理办公室负责建立并管理内训师队伍。 (二)、内训师均采用公司内部员工兼职的方式。 (三)、内训师在日常工作中归属其原部门管理,在培训工作中归属总经理办公室管理。 (四)、各部室根据业务需要和人才选拔需要设立,每部门至少设置2名内训师。 (五)、各级管理者及各部室应当协助并支持内训师的培养和授

课,鼓励本部门优秀员工加入公司内训师队伍,并妥善安排其授课期间的工作衔接事宜,使内训师授课不受工作影响。 第五条内训师基本要求 (一)、热爱培训工作,思想活跃,具备较强的学习、组织和语言表示能力。 (二)、遵守公司规章制度,传播公司理念和价值观。 (三)、结合实际,因需施教;以身作则,为人师表。 (四)、服从安排,认真备课,保质保量完成培训任务。 (五)、不断积累和创新,不断提高教学水平。 (六)、不得泄漏公司商业秘密和损害公司声誉。 (七)、能在安排好本职工作的前提下参加培训工作。 第六条内训师岗位要求 (一)、应聘初级内训师需在本企业或本岗位工作1年以上。 应聘中级内训师需在本企业或本岗位工作2年以上。 应聘高级内训师需在本企业或本岗位工作3年以上。 (二)、品行端正,责任心和团队意识强; 对于企业文化、核心价值观等具有较高的认知度。 (三)、具备深厚的专业理论知识、丰富的实践经验和管理经验,会使用现代化教学设备、教学手段和培训工作,具备一定的课程开发能力。 (四)、善于沟通,具有较强的书面和语言表示能力,一定的亲和力和感染力。

《现代密码学习题》答案 第一章 1、1949年,(A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。 A、Shannon B、Diffie C 、Hellman D、Shamir 2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由(D)决定的。 A、加密算法 B、解密算法 C、加解密算法 D、密钥 3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是(B )。 A无条件安全B计算安全C可证明安全D实际安全 4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是(D) A、唯密文攻击 B、已知明文攻击 C、选择明文攻击 D、选择密文攻击 5、1976年,和在_______ 一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。 6、密码学的发展过程中,两个质的飞跃分别指1949年香农发表的保密系统的通

信理论和公钥密码思想 7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和_密码分析学。 & 一个保密系统一般是明文、密文、密钥、加密算法、解密 算法5部分组成的。 9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为 称禾和非对称。 10、对称密码体制又称为秘密密钥 _______ 密码体制,它包括分组密码和序列密码。 第二章 1、字母频率分析法对(B )算法最有效。 A、置换密码 B、单表代换密码 C、多表代换密码 D、序列密码 2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。 A仿射密码B维吉利亚密码C轮转密码D希尔密码 3、重合指数法对(C)算法的破解最有效。 A置换密码B单表代换密码C多表代换密码D序列密码 4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是 (C) A置换密码B单表代换密码C多表代换密码D序列密码

苏测公司内训师团队组建方案 一、目标 为进一步提高苏测公司培训工作水平,促进培训管理体系的完善和提升,同时充分挖掘现有内部培训资源,着力打造一支优良的内训师队伍,从而拓展苏测公司培训工作的广度和深度。 二、内训师管理小组 ㈠小组成员组成 组长: 副组长: 组员: ㈡小组职责 1.负责制定苏测公司内训师培养计划; 2.负责制定苏测公司内训师选拔标准、流程及实施计划; 3.负责制定苏测公司内训师考核、激励和淘汰等机制; 4.负责推动苏测公司内训师课程开发方向与课程教材审编; 5.负责内训师培养实施过程中各项内外资源的组织与协调工作; 6.负责与内训师相关的其他事宜。 三、内训师分类及职责 ㈠内训师分类 根据苏测公司内训师培养管理需要,将苏测公司内训师分为初级、中级、高级三个等级。 ⒈初级内训师:从各部门项目经理、优秀骨干中筛选产生,部门负责人举荐适

合人员; ⒉中级内训师:已具备初级培训师资格者,担任初级内训师满12个月以上, 且培训课程满意度85%以上,年授课累计20课时(含)以上者,有申请中 级内训师资格,经过评审,达到A级,则被认证为中级内训师。部门主管默 认为中级内训师; ⒊高级内训师:已具备中级培训师资格者,担任中级内训师满24个月以上,且 培训课程满意度95%以上,年授课累计20课时(含)以上者,有申请高级 内训师资格,经过评审,达到A级,则被认证为高级内训师。部门负责人默 认为高级内训师。 ㈡内训师职责 ⒈内训师在内训师管理小组的统一管理下,按照培训大纲及课程设计的目标要 求设计课程,编写讲义并实施培训; ⒉在培训过程中加强对苏测精神、企业文化的传播和推广。 ⒊采取不同方式调研培训需求,了解员工对培训课程的具体需求,对课程内容、讲课方式的反应,帮助和引导员工进行工作改善(将培训知识转化为工作助力),逐步完善培训内容和讲义,同时对学员培训效果进行跟踪评估。 四、内训课程分类 (一)通用类

经典保密通信和量子保密通信区别 摘要:文章介绍了经典保密通信和量子保密通信区别,说明了两者的根本区别。经典保密通信安全性主要是依赖于完全依赖于密钥的秘密性,很难保证真正的安全。而量子密码通信是目前科学界公认唯一能实现绝对安全的通信方式,其主要依赖于基本量子力学效应和量子密钥分配协议。最后分析量子保密通信的前景和所要解决的问题。 关键词:量子通信、经典保密通信、量子保密通信、量子通信发展、量子通信前景 经典保密通信 一般而言,加密体系有两大类别,公钥加密体系与私钥加密体系。密码通信是依靠密钥、加密算法、密码传送、解密、解密算法的保密来保证其安全性. 它的基本目的使把机密信息变成只有自己或自己授权的人才能认得的乱码。具体操作时都要使用密码讲明文变为密文,称为加密,密码称为密钥。完成加密的规则称为加密算法。讲密文传送到收信方称为密码传送。把密文变为明文称为解密,完成解密的规则称为解密算法。如果使用对称密码算法,则K=K’ , 如果使用公开密码算法,则K 与K’不同。整个通信系统得安全性寓于密钥之中。公钥加密体

系基于单向函数(one way function)。即给定x,很容易计算出F (x),但其逆运算十分困难。这里的困难是指完成计算所需的时间对于输入的比特数而言呈指数增加。 另一种广泛使用的加密体系则基于公开算法和相对前者较短的私钥。例如DES (Data Encryption Standard, 1977)使用的便是56位密钥和相同的加密和解密算法。这种体系的安全性,同样取决于计算能力以及窃听者所需的计算时间。事实上,1917年由Vernam提出的“一次一密乱码本”(one time pad) 是唯一被证明的完善保密系统。这种密码需要一个与所传消息一样长度的密码本,并且这一密码本只能使用一次。然而在实际应用中,由于合法的通信双方(记做Alice和Bob)在获取共享密钥之前所进行的通信的安全不能得到保证,这一加密体系未能得以广泛应用。 传统的加密系统,不管是对密钥技术还是公钥技术,其密文的安全性完全依赖于密钥的秘密性。密钥必须是由足够长的随机二进制串组成,一旦密钥建立起来,通过密钥编码而成的密文就可以在公开信道上进行传送。然而为了建立密钥,发送方与接收方必须选择一条安全可靠的通信信道,但由于截收者的存在,从技术上来说,真正的安全很难保证,而且密钥的分发总是会在合法使用者无从察觉的情况下被消极监听。 量子保密通信 量子密码学的理论基础是量子力学,而以往密码学的理

聊聊内训那些事 —— 四区内训师季度例会 凯迪拉克经销商培训 2015.1

2 1 2 3 岗位职责和日常工作内容 Q1重点工作简介 内训案例分享 4 内训师互通平台搭建建议 目 录

岗位职责和日常工作内容 1 1.1 “我”的好处与定位 1.2 “我”该承担的职责 1.3 “我” 工作的开展与内容 1.4 对“我”的工作要求及考核

1.1 “我”能得到的好处 获取更?高职位 咱是“蝎?子拉屎, 独?一份” 改变?工作思考?方式 激励他?人,锻炼领导?力

“我”的定位 内训师定位 Who a m I f or?(我面向谁)? 1.1“我”的定位 –?Who am I (我是谁) ??团队现在什么样? ??我想期望达成什么样的目标和愿景? ??有没有特别值得一提的特性是别人所没有的? –?Who am I for (我面向谁) ??工作对象的特征:性别、年龄、工作和学习 经历、习惯、状态? –?Why buy me (为何选我) ??与他人相比,我的优势/劣势?能满足他人 的哪些需求? ??与同品牌的它店团队相比,本团队的优势/ 劣势?我能提供他们哪些利益点? ??对象有哪些需求(包括理性和感性的)?哪 些需求尚未被满足?为什么? ??我能否满足这些需求?有哪些资源、条件能 形成支持?确保目标能达成 三个维度考量,确立定位:

光混沌保密通信系统仿真分析 全皓 摘要:本文介绍了混沌通信系统的相关理论知识,以及混沌同步系统的实现方法,并对驱动-响应式键波混沌同步系统进行了仿真。 关键词:混沌通信混沌同步保密通信 Optical chaotic secure communication system simulation QuanHao Abstract:This article describes the implementation of the relevant theoretical knowledge of the chaotic communication system, and synchronizing chaotic systems,and drive-in response to key wave chaos synchronization system simulation. Key words:Chaotic communication Chaos Synchronization Secure Communication 1 混沌保密通信介绍 (2) 1.1 混沌保密通信的基本思想 (2) 1.2 混沌保密通信发展及近况 (3) 1.3 混沌保密通信研究的意义 (5) 2激光混沌保密通信系统 (6) 2.1通信系统的定义 (6) 2.2混沌同步保密通信 (6)

2.2.1同步的定义 (6) 2.2.2 混沌同步的实现方法 (7) 驱动-响应同步法 (7) 主动-被动同步法 (9) 自适应同步法 (10) 变量反馈微扰同步法 (11) 2.2.3基于混沌系统收发端保持同步的通信技术 (12) 3驱动-响应式键波混沌同步系统仿真 (15) 4光混沌保密通信的前景 (17) 致谢 (18) 参考文献: (18) 1 混沌保密通信介绍 1.1 混沌保密通信的基本思想 采用混沌同步电路产生遮掩有用信息的加密信号。在接收端再产生同步混沌信号以恢复有用信息。与传统的通信系统一样,基于混沌的保密通信系统能否有效地、可靠地工作,很大程度上依赖于有无良好的同步系统。要实现保密通信,必须解决三个方面的问题:制造出鲁棒性强的同步信号;信号的调制和解调;信号的可靠传输。 绘制同步混沌保密通信系统的基本模型如下图1所示:

量子保密通信实验 引言 自古以来,人们就希望各种保密的信息能安全地交流,于是便发明了各种密码术。但是随着加密方法的公开和科技的发展,各种加密方法都面临着被轻易破解的危险:如古老的凯撒密码就可以通过字频分析结合穷举法实现破解;而现在应用的最为广泛的RSA公钥密码体系理论上已被证明可以用Shor算法实现破解。迄今为止,只有一次一密的加密方案在理论上被证明是理想安全的。随着信息安全日趋重要,怎样保密通信已成为当今最为紧迫的问题之一。一次一密的加密方案安全性毋庸置疑,然而如何找到一条安全的途径,实现大量的密钥分发又成为一个关键的问题。于是基于量子不可克隆定理的量子密码学应运而生。量子密码学不仅是一门科学,而且是一门精巧的通信艺术。通过量子密码实验系统,不仅可以让我们直观的理解BB84协议和了解量子保密通信,并且可以进一步以此作为平台,进行一系列的科学研究。 实验目的 1. 学习使用BB84协议实验中常用的仪器设备 2. 理解量子保密通信实验中BB84协议理论 3. 观测量子保密通信实验中的成码率,误码率,加密解密效果 实验原理 BB84协议是Charles H. Bennett 与 Gilles Brassard 1984年提出的描述如何利用光子的偏振态来传输信息的量子密钥分发协议:发送方Alice和接收方Bob用量子信道(如果光子作为量子态载体,对应的量子信道就是传输光子的光纤)来传输量子态;同时双方通过一条公共经典信道(比如因特网)比较测量基矢和其他信息交流,进而两边同时安全地获得和共享一份相同的密钥。 BB84协议基本条件首先是拥有一个量子信号源,并可以随机地调制产生两套基矢总共四种不同的量子态信号;其次,调制后的量子信号可以通过一个量子信道如光纤或者自由空间来进行传输;再次,接受到的量子信号可以被有效地测量,其中测量所用的基矢也是随机选择的,同时需要一个辅助的经典公共信道可以传输经典的基矢对比等信息。另外该经典公共信道要求是认证过的,任何窃听者虽

成为一名优秀黑客的12个基本步骤 黑客攻防是一个极具魅力的技术领域,但成为一名黑客毫无疑问也并不容易。你必须拥有对新技术的好奇心和积极的学习态度,具备很深的计算机系统、编程语言和操作系统知识,并乐意不断地去学习和进步。 如果你想成为一名优秀的黑客,下面是12种最重要的基础条件,请认真阅读: 1. 学习UNIX/LINUX UNIX/LINUX是一种安全性更高的开源操作系统,最早由AT&T实验室开发,并在安全界里广泛使用。不懂UNIX/LINUX,不可能成为一名黑客。 2. C语言编程 UNIX/LINUX这种操作系统就是用C语言写的,是最强大的计算机语言,于上世纪70年由丹尼斯?瑞切开发。想成为一名黑客,必须掌握C语言。 3. 学习使用多种编程语言 对于一名黑客而言,要学习使用不只一种编程语言。比如Python、JAVA、C++等。网上有很多免费的电子书、学习指南,关键在于你的坚持和努力。 4. 学习了解网络知识 这是另一个必不可少的基础条件,学习网络知识,理解网络的构成。懂得不同类型网络之间的差异之处,清晰的了解TCP/IP和UDP协议。这都是在系统中寻找漏洞的必不可少的技能。理解局域网、广域网,VPN和防火墙的重要性,精通Wireshark和NMAP这样的网络扫描和数据包分析工具等,多去了解思科、联软、华为国家信息安全厂商的一些新兴技术。 5. 学习使用多种操纵系统 除了Windows以外,还有UNIX/LINUX,Mac等不同类型和版本的操作系统,而每种操作系统都有自己的漏洞,黑客需要了解这些系统,才能发现其中的漏洞。 6. 学习密码技术 作为一名优秀的黑客,密码技术也是不可或缺的。加密与解密都是重要的黑客技能,它在各种信息系统安全技术,如身份验证和数据完整和保密等方面,都有着极为广泛的应用。最常见的加密形式就是各种进入系统的口令,而入侵系统时则需要破解这些口令,即解密。 7. 学习更多的入侵技术 阅读各种教程和入侵领域专家写的电子文档。身为一名黑客,要不停的学习各种入侵技巧,因为安全始终都在变化,系统时刻都在更新。 8. 大量的实验 在了解一些新的概念之后,要坐下来实践这些概念。用一台性能良好的计算机建立起你自己的实验室,强大的CPU,大容量的内存等。不断地进行测试,直到熟练掌握。 9. 编写漏洞利用程序 通过扫描系统或网络找到漏洞后,试着自己编写漏洞查找及利用的程序。 10. 参与开源安全项目 开源安全项目可以帮助你测试和打磨你的黑客技术。这并不是一件容易的事,一些机构,如Mozilla、Apache等,会提供开源项目。参与这些项目,即使你的贡献很小,也会给你带来很大的价值。 11. 永远不要停止学习 学习永远都是成功的关键。不断的学习和实践将使你成为最好的黑客。保持对安全的关注,时刻为自己充电,学习和了解最新的入侵技术。 12. 加入黑客讨论组 对一名黑客来说,最重要的是加入社区或论坛,与全世界的黑客一起讨论。不仅可以交换和分享彼此的经验和知识,还能够建立起团队。

XXXX股份有限公司 内部培训师管理办法 第一条目的 为了建立我公司内训师队伍,实现培训的正规化和科学化,有效开展全员培训,帮助员工改善工作及提高绩效,有效传承企业相关技术和企业文化并实现知识共享,形成规范的培训师管理体系,特制定本管理办法。 第二条内训师定义 内训师指能够结合公司目前的实际经营发展状况,研究开发针对公司实际需要的培训项目,以及根据公司经营、管理的需要,掌握并运用现代培训理念和培训工具,策划、开发培训项目与培训课程,制定、实施培训计划,并从事培训咨询和培训执行活动的人员。 第三条适用范围 本管理办法适用于公司全体员工 第四条内训师管理模式 (一)、总经理办公室负责建立并管理内训师队伍。 (二)、内训师均采用公司内部员工兼职的方式。 (三)、内训师在日常工作中归属其原部门管理,在培训工作中归属总经理办公室管理。 (四)、各部室根据业务需要和人才选拔需要设立,每部门至少设置2名内训师。 (五)、各级管理者及各部室应当协助并支持内训师的培养和授课,鼓励本部门优秀员工加入公司内训师队伍,并妥善安排其授课期间的工作衔接事宜,使内训师授课不受工作影响。 第五条内训师基本要求 (一)、热爱培训工作,思想活跃,具备较强的学习、组织和语言表达能力。 (二)、遵守公司规章制度,传播公司理念和价值观。 (三)、结合实际,因需施教;以身作则,为人师表。 (四)、服从安排,认真备课,保质保量完成培训任务。 (五)、不断积累和创新,不断提高教学水平。 (六)、不得泄漏公司商业秘密和损害公司声誉。 (七)、能在安排好本职工作的前提下参加培训工作。 第六条内训师岗位要求 (一)、应聘初级内训师需在本企业或本岗位工作1年以上。

通信原理 第一章绪论 教材:《数字通信基础》 仇佩亮,陈惠芳,谢磊 参考书: 《Communication Systems Engineering》, J.G.Proakis and M. Salehi 《Digital Communications: Fundamentals and Applications 》 B.Sklar 《通信原理教程》,樊昌信

§1.1 通信技术发展历史回顾 有线通信 1799年Volta 发明电池; 1837年S. Morse发明电报(变长度信源码);1844年华盛顿——巴尔的摩电报演示; 1858年第一条横跨大西洋的越洋电报电缆建成;1875年 E.Baudet发明定长信源码; 1876年Bell申请电话专利; 1877年建立Bell电话公司;

1906年De Forest发明电子三极管放大; 1915年实现横跨美洲大陆的电话; 二次大战和经济大萧条推迟了越洋电话业务;1953年建立第一条横越大西洋电话电缆;1897年Strowger发明步进制自动交换; 1960年Bell实验室发明数字交换; 在过去50年中电话有极大发展,光纤代替铜缆;

无线通信历史 1820年Oersted发现电流产生磁场; 1831年Faraday发现导线作切割磁力线运动产生感应电流;1864年Maxwell提出电磁场方程,预言电磁波存在; 1894年O. Lodge发明粉末检波器, 在牛津检测到150码远发出的无线信号;

1895年Marconi 发明的无线电报,传输2公里; 1897年Marconi申请无线电报专利,建立无线电 报公司; 1901年12月12日Marconi在加拿大纽芬兰岛收到 从英国Cornwall发出的无线信号,传输距 离1700mile. 1900年专利《调谐电话》获得批准,专利号为 No.7777;同年公司改名为Marconi公司; 1907年获诺贝尔物理奖 1904年Flemin发明电子二极管; 1906年De Forest发明电子三极管放大; 1920年AM广播在美国Pittsburgh开通;

------------------------------------------------------------------------------------------- 新世纪网安基地(https://www.doczj.com/doc/6d9795842.html,) :原创动画多,精品软件更新快 论坛地址:https://www.doczj.com/doc/6d9795842.html, : 分类细,免费语音培训课程丰富 网站宗旨:打造特色第一的中国信息安全服务站点. 精品VIP教学网:https://www.doczj.com/doc/6d9795842.html, --------------------------------------------------------------------------------------------- 常见各种加密解密方法详解 讲师:wjs 学习目标: 1:*星号密码的破解方法 *号密码查看器或aio -unhide 2:md5 16位32位40位的加密解密破解技巧 40位MD5 = 16位MD5+《32位MD5后8位》+《32位MD5后16位》 https://www.doczj.com/doc/6d9795842.html,/default.aspx https://www.doczj.com/doc/6d9795842.html,/ https://www.doczj.com/doc/6d9795842.html,/ https://www.doczj.com/doc/6d9795842.html,/cracker/ 3:sha1的加密和解密 4:serv_u ftpserver密码的加密原理以及破解方法 5:radmin 密码的破解和提权4899 读取目标机器注册表 HKEY_LOCAL_MACHINE\SYSTEM\RAdmin\v2.0\Server\Parameters\Parameter HKEY_LOCAL_MACHINE\SYSTEM\RAdmin\v2.0\Server\Parameters\port 6:vnc的密码破解和提权5900 1:RealVNC的路径: HKEY_LOCAL_MACHINE\SOFTWARE\RealVNC\WinVNC4\Password D7 51 CC 73 31 24 7A 93 12 7C EF FA 6E 0B 7A D9 x4.exe -W 大写的W vncpwdump.exe -s 破解本机的VNC密码 vncpwdump.exe -k 得到的key进行破解 2:UltraVNC的路径: HKEY_LOCAL_MACHINE\SOFTWARE\ORL\WinVNC3\Default\password 7:pcanywhere密码的破解和提权5631 C:\Documents and Settings\All Users\Application Data\Symantec\pcAnywhere\host .cif https://www.doczj.com/doc/6d9795842.html,/safe/online_pcAnywhere.php 在线解密 8:rdp远程桌面连接密码解密 9:adsl拨号密码解密 10:sam密码破解方法 SAMInside 或lc5破解系统密码 11:ASCII加密解密

企业内训师管理办法 一、目的: 1、建立完善的内训师制度,保障公司员工知识、技能的传承和分享; 2、规范内训师队伍,实现培训的正规化和科学化; 3、保障内训师的权益,提高内训师培训主动性和积极性,提高员工竞聘内训师的积极性,提高我司知识和技能水平。 二、内训师定义: 内训师是指能够根据公司现阶段的经营发展状况,结合公司的发展战略,研究针对公司所需的培训项目,掌握并运用现代化的培训理念和培训工具,策划、开发培训项目和课程,制定、实施培训计划,从事培训咨询和培训活动执行的人员。 三、适用范围 本办法适用于公司全体员工。 四、内训师基本要求 (一)热爱培训工作,思想活跃,主动学习,具有较强的学习、沟通和语言表达能力; (二)遵守公司的规章制度,传播公司的理念、文化和价值观; (三)结合实际,因需施教,形式多样,提高教学质量; (四)服从安排,认真备课,保证教学质量,有效完成工作任务; (五)不断积累和创新,不断提高教学水平; (六)不得泄露公司商业秘密和损害公司形象; (七)在能安排好本职工作的前提下参加培训授课工作。 五、内训师岗位要求 (一)结合工作年限及任职岗位,原则上经理级别为初级内训师;总监级别为中级内训师;副总级别为高级内训师。其他职位人员在本岗位或本企业工作满一年以上通过竞聘定级。 (二)品行端正,责任心和团队意识强,对企业文化、核心价值观等具有较高的认可度; (三)具备深厚的专业知识、丰富的实践经验和管理经验,会使用现代化教学设备、教学手段和培训工作,具备一定的课程开发能力; (四)善于沟通,具有较强的书面和语言表达能力,一定的亲和力和感染力。 (五)技术人员原则上应该是各技术部门的业务骨干或高级技术人才。 六、内训师的岗位职责

Computer Science and Application 计算机科学与应用, 2018, 8(10), 1628-1641 Published Online October 2018 in Hans. https://www.doczj.com/doc/6d9795842.html,/journal/csa https://https://www.doczj.com/doc/6d9795842.html,/10.12677/csa.2018.810179 Development Analysis on Global Quantum Secure Communication Network Feifan Chen1, Xinyu Hu1, Yinghao Zhao1, Yongzhan Hu2, Zhengzheng Yan1, Hongxin Li1,3 1PLA Strategic Support Force Information Engineering University, Luoyang Henan 2Zhengzhou Audit Center, Zhengzhou Henan 3State Key Laboratory of Cryptology, Beijing Received: Oct. 7th, 2018; accepted: Oct. 22nd, 2018; published: Oct. 30th, 2018 Abstract With the popularization of international Internet technology and the rapid development of quantum information technology, the construction of quantum secure communication networks (QSCN) has received extensive attention and the strategic significance of developing quantum secure commu-nication technologies is becoming more and more important. This paper introduces and analyzes the construction of QSCN in major quantum R & D countries and regions such as the United States, the European Union, Japan and China around the world over the past decade in details. It re-searches and compares the pivotal technology used in the construction of typical QSCN. And the development trends and characteristics of future QSCN are summarized and forecasted. Keywords Quantum Cryptography, Quantum Private Communication, Quantum Communication Network, Quantum Key Distribution 全球量子保密通信网络发展研究 陈非凡1,胡鑫煜1,赵英浩1,胡勇战2,闫争争1,李宏欣1,3 1中国人民解放军战略支援部队信息工程大学,河南洛阳 2郑州审计中心,河南郑州 3密码科学技术国家重点实验室,北京 收稿日期:2018年10月7日;录用日期:2018年10月22日;发布日期:2018年10月30日 摘要 随着国际互联网技术的普及和量子信息技术的飞速发展,量子保密通信网络建设受到了广泛关注,发展

30秒破解所有密码 2008-07-2809:36:52转自e百度|被1076人转藏 小贴士:测试:你最真实的一面(很准哦) 案例一:强力查"*"工具 打开软件后,将"X"图标,直接拖曳到需要查看密码的窗口中就可以了 下载地址: 这个不是我的真实密码。。。呵呵 案例二:丢失的ADSL密码 dialupass的使用方法很简单,简单到你只要一运行,就能看到电脑中保存的拨号密码了

下载地址: 我不是ADSL的所以没显示。。哦。。。没有也可以建一个。。。哈哈。。。。刷QB的时候应该很多用途吧 案例三:找到系统管理员的密码 系统里面有很多帐号,如果经常不用就会忘记了,对于这部分密码,要找回来,同样非常麻烦。Mr.cfan 就把networkpasswordrecovery推荐给大家吧。 将软件和汉化包解压至相同目录,运行后就能看到当前系统中的所有帐号信息了。 下载地址:

ip 汉化包: 案例四:让系统对我透明 若是所以的"*"都现出原形,是不是会让你觉得很方便呢?也不顾用拖曳图标了,想看就看,让系统密码完全“透明”。这可是Mr.cfan强力推荐的软件。同样将软件和汉化包解压至相同目录,运行后,系统就会自动变得的“透明”,同时,所有“透明”化处理过的程序都会被收集起来 下载地址:

汉化包: 奇怪,我打开什么信息都没有 案例五:5秒内破解Word/Excel密码 千万别以为你把DOC、XLS文档加了个密码,就万事OK了,现在的软件只要几秒就可以将这些密码摧毁! 要掌握快速破解文档密码的关键是要下载到OfficePasswordRemover。然后你要做的就是连上网。点两下鼠标,点击“文件名”后的“打开”按钮,选择加密的文件,然后按下“移除密码”,这时软件会自动连网(看来前提是你的计算机已经连网了)寻找密钥。如果网速够快,只要几秒钟就会生成没有密码的新文件了。软件在联网的时候会自动发送一些文件头数据,不会泄露你的隐私,可以放心时使用。 下载地址:

信息安全技术课程作业 姓名:张楠 学号:09223055 班级:通信0901班 教师:毕红军

《保密系统的通信理论》读后感 1.学习这篇文章的收获。 这篇论文理解起来很不容易,我花费了很长的时间才把概论那一部分看完,由于缺乏必要的信息论方面的知识,有些名词的理解可能会有错误。这篇文章分三个部分分别介绍了保密系统的数学模型,理论保密的内容和实际保密的问题。至少我知道了密码理论和概率理论在保密系统中的大量应用。我也学会了一些概念比如什么是冗余度,什么事H (N),置换密码,唯一距离,条件信息量总平均值,“纯”的保密系统,“完美”的保密系统。 下面是我在这三个部分中所能理解的一些知识的总结。 密码术和保密系统的研究是通信理论一个很有趣味的应用.这篇论文在理论层面提出了保密系统的理论,试图补充处理标准文献中的密码方面的问题。这篇文章里面详细研究了许多典型密码编码和相应的破解方法。我们将更加关注保密系统的一般数学结构和性质。 这些处理方法限于某些情况。首先,有三种一般型的保密系统:(1)隐藏系统例如隐形墨水,把要传递的信息隐藏于一段与之毫无关系的文本中,或隐藏于假的起掩护作用的密码电文中等一系列手段使敌人发觉不到被隐藏了的信息的存在。(2)私密系统,例如在接收端用特殊设备将(隐藏)倒置的语言恢复。(3)名符其实的保密系统通过编码加密等方法使信息的含义隐形,虽然信息存在并没有被隐藏,而且敌人也可以使用任何设备中断并捕获传输的信号。我们只考虑第三种类型的系统——隐藏系统主要是心理学的问题而秘密系统主要是一个硬件技术上的问题。 其次,处理方法仅限于离散信息,信息被加密成一个由有限集中的离散字符组成的序列。这些字符可能是一种语言中的一些字母,一种语言中的一些文字,一个量化的声音或是视频信号的幅度等等。但是这里我们主要关注的是字母的情况。 这篇论文分为三部分.现在我们简要概括出主要结论。第一部分主要讨论了保密系统的基本数学结构。在通信理论中,我们通常情况下认为语言是一个按照某种可能的方法产生符号离散序列的随机过程。把和语言相关的一个参数D称为语言的冗余度。D在某种意义上反映了,一段文字在不丢失任何信息的情况下在长度上最多能够省略多少字符。比如说下面这个简单的例子,在英语单词中,u常常跟在q后面,u就可能被省略,原来的单词没有受到影响。由于英语这门语言有着特殊的统计结构如某个字母或单词的反复使用等,在英语中存在相当大可能的冗余。冗余在保密系统研究中扮演着非常重要的角

企业内训师管理办法

企业内训师管理办法 一、目的: 1、建立完善的内训师制度,保障公司员工知识、技能的传承和分享; 2、规范内训师队伍,实现培训的正规化和科学化; 3、保障内训师的权益,提高内训师培训主动性和积极性,提高员工竞聘内训师的积极性,提高我司知识和技能水平。 二、内训师定义: 内训师是指能够根据公司现阶段的经营发展状况,结合公司的发展战略,研究针对公司所需的培训项目,掌握并运用现代化的培训理念和培训工具,策划、开发培训项目和课程,制定、实施培训计划,从事培训咨询和培训活动执行的人员。 三、适用范围 本办法适用于公司全体员工。 四、内训师基本要求 (一)热爱培训工作,思想活跃,主动学习,具有较强的学习、沟通和语言表达能力; (二)遵守公司的规章制度,传播公司的理念、文化和价值观; (三)结合实际,因需施教,形式多样,提高教学质量; (四)服从安排,认真备课,保证教学质量,有效完成工作任务; (五)不断积累和创新,不断提高教学水平; (六)不得泄露公司商业秘密和损害公司形象; (七)在能安排好本职工作的前提下参加培训授课工作。 五、内训师岗位要求 (一)结合工作年限及任职岗位,原则上经理级别为初级内训师;总监级别为中级内训师;副总级别为高级内训师。其他职位人员在本岗位或本企业工作满一年以上通过竞聘定级。 (二)品行端正,责任心和团队意识强,对企业文化、核心价值观等具有较高的认可度; (三)具备深厚的专业知识、丰富的实践经验和管理经验,会使用现代化教学设备、教学手段和培训工作,具备一定的课程开发能力; (四)善于沟通,具有较强的书面和语言表达能力,一定的亲和力和感染力。 (五)技术人员原则上应该是各技术部门的业务骨干或高级技术人才。 六、内训师的岗位职责

一、几种常见密码形式: 1、栅栏易位法。 即把将要传递的信息中的字母交替排成上下两行,再将下面一行字母排在上面一行的后边,从而形成一段密码。 举例: TEOGSDYUTAENNHLNETAMSHVAED 解: 将字母分截开排成两行,如下 T E O G S D Y U T A E N N H L N E T A M S H V A E D 再将第二行字母分别放入第一行中,得到以下结果 THE LONGEST DAY MUST HAVE AN END. 课后小题:请破解以下密码Teieeemrynwetemryhyeoetewshwsnvraradhnhyartebcmohrie 2、恺撒移位密码。 也就是一种最简单的错位法,将字母表前移或者后错几位,例如: 明码表:ABCDEFGHIJKLMNOPQRSTUVWXYZ 密码表:DEFGHIJKLMNOPQRSTUVWXYZABC 这就形成了一个简单的密码表,如果我想写frzy(即明文),那么对照上面密码表编成密码也就是iucb(即密文)了。密码表可以自己选择移几位,移动的位数也就是密钥。 课后小题:请破解以下密码 dtzwkzyzwjijujsixtsdtzwiwjfrx 3、进制转换密码。 比如给你一堆数字,乍一看头晕晕的,你可以观察数字的规律,将其转换为10进制数字,然后按照每个数字在字母表中的排列顺序, 拼出正确字母。 举例:110 10010 11010 11001 解: 很明显,这些数字都是由1和0组成,那么你很快联想到什么?二进制数,是不是?嗯,那

么就试着把这些数字转换成十进制试试,得到数字6 18 26 25,对应字母表,破解出明文为frzy,呵呵~ 课后小题:请破解以下密码 11 14 17 26 5 25 4、摩尔斯密码。 翻译不同,有时也叫摩尔密码。*表示滴,-表示哒,如下表所示比如滴滴哒就表示字母U,滴滴滴滴滴就表示数字5。另外请大家不要被滴哒的形式所困,我们实际出密码的时候,有可能转换为很多种形式,例如用0和1表示,迷惑你向二进制方向考虑,等等。摩尔斯是我们生活中非常常见的一种密码形式,例如电报就用的是这个哦。下次再看战争片,里面有发电报的,不妨自己试着破译一下电报 内容,看看导演是不是胡乱弄个密码蒙骗观众哈~由于这密码也比较简单,所以不出小题。 A *- B -*** C -*-* D -** E * F **-* G --* H **** I ** J *--- K -*- L *-** M -- N -* O --- P *--* Q --*- R *-* S *** T - U **- V ***- W *-- X -**- Y -*-- Z --** 数字 0 ----- 1 *---- 2 **--- 3 ***-- 4 ****- 5 ***** 6 -**** 7 --*** 8 ---** 9 ----* 常用标点 句号*-*-*- 逗号--**-- 问号**--** 长破折号-***- 连字符-****- 分数线-**-* 5、字母频率密码。 关于词频问题的密码,我在这里提供英文字母的出现频率给大家,其中数字全部是出现的百分比: a 8.2 b 1.5 c 2.8 d 4.3 e 12.7 f 2.2 g 2.0 h 6.1 i 7.0 j 0.2 k 0.8 l 4.0 m 2.4 n 6.7 o 7.5 p 1.9 q 0.1 r 6.0 s 6.3 t 9.1 u 2.8 v 1.0 w 2.4 x 0.2 y 2.0 z 0.1 词频法其实就是计算各个字母在文章中的出现频率,然后大概猜测出明码表,最后验证自己的推算是否正确。这种方法由于要统计字母出现频率,需要花费时间较长,本人在此不举例和出题了,有兴趣的话,参考《跳舞的小人》和《金甲虫》。