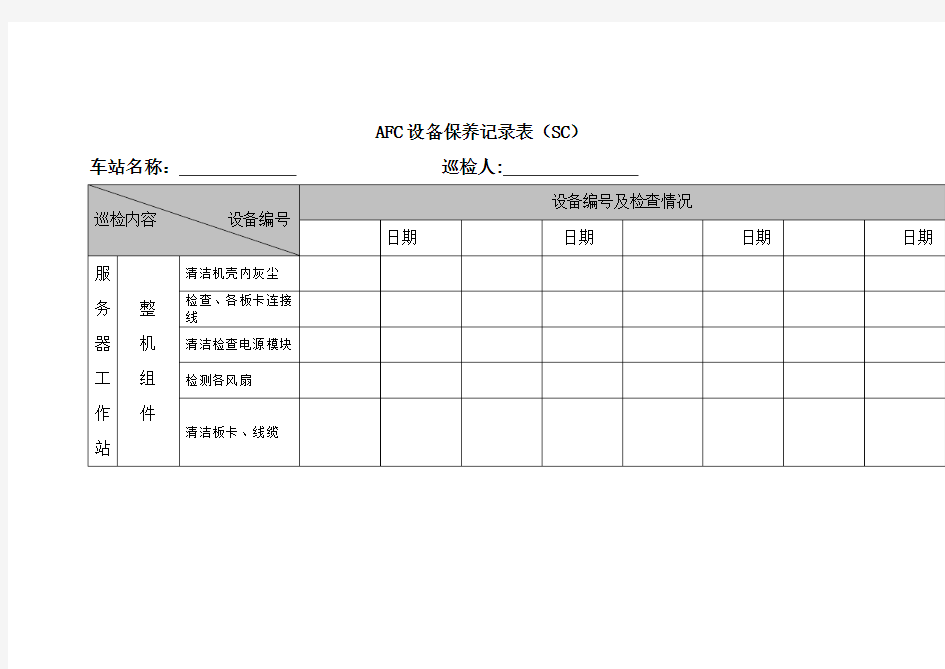

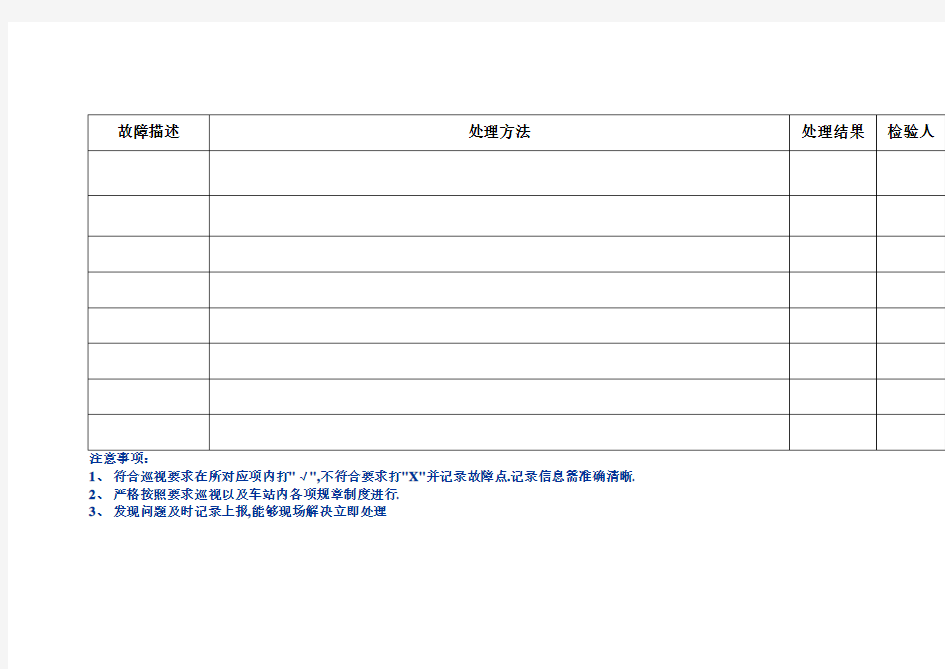

AFC设备保养记录表(SC)

车站名称:巡检人:

1、符合巡视要求在所对应项内打"√",不符合要求打"X"并记录故障点.记录信息需准确清晰.

2、严格按照要求巡视以及车站内各项规章制度进行.

3、发现问题及时记录上报,能够现场解决立即处理

1 Windows 2000 操作系统安全检查表(草案) 中国教育和科研计算机网紧急响应组(CCERT) 2003年3月 前言 步 骤 1 建议 2 安装过程中的建议 3 安装最新的系统补丁(Service Pack)与更新(Hotfix)程序 4 为管理员(Administrator )账号指定安全的口令 5 把Administrator 帐号重新命名 6 禁用或删除不必要的帐号 7 关闭不必要的服务 8 安装防病毒软件 9 给所有必要的文件共享设置适当的访问控制权限 10 激活系统的审计功能 11 关于应用软件方面的建议 附录一、网络上的参考资源 附录二、windows 2000 服务配置参考 1 建议 2 安装过程中的建议

2 3 安装最新的系统补丁(Service Pack)与更新(Hotfix)程序 大量系统入侵事件是因为用户没有及时的安装系统的补丁,管理员重要的任务之一是更新系统,保证系统安装了最新的补丁。 建议用户及时下载并安装补丁包,修补系统漏洞。Microsoft 公司提供两种类型的补丁:Service Pack 和Hotfix 。 Service Pack 是一系列系统漏洞的补丁程序包,最新版本的Service Pack 包括了以前发布的所有的hotfix 。微软公司建议用户安装最新版本的Service Pack , 现在最新的补丁包是Service Pack 3(推荐安装)。 您可以在下面的网址下载到最新的补丁包: ● https://www.doczj.com/doc/5c17786888.html,/windows2000/downloads/servicepacks/sp3/ ● https://www.doczj.com/doc/5c17786888.html,/china/windows2000/downloads/ ● https://www.doczj.com/doc/5c17786888.html,/patch/ Service Pack 3 此补丁包包括了Automatic Updates (自动升级)服务,该服务能够在重要的Windows 2000修补程序发布之时向您发出通知。Automatic Updates 是一种有预见性的“拉”服务,可以自动下载和安装Windows 升级补丁,例如重要的操作系统修补和Windows 安全性升级补丁。 Hotfix 通常用于修补某个特定的安全问题,一般比Service Pack 发布更为频繁。微软用过安全通知服务来发布安全公告。你可以订阅微软免费的安全通知服务: https://www.doczj.com/doc/5c17786888.html,/technet/treeview/default.asp?url=/technet/security/bulletin/notify.asp 在发布新的安全补丁时,可以通过电子邮件通知你。如果公告建议你安装 hotfix ,你应该尽快下载并安装这些hotfix 。 你也可以在下面的网址下载最新的Hotfix 程序: https://www.doczj.com/doc/5c17786888.html,/technet/treeview/default.asp?url=/technet/security/current.asp 4 为管理员(Administrator )账号指定安全的口令 Windows 2000 允许127个字符的口令。一般来说,强壮的口令应该满足以下条件: 1. 口令应该不少于8个字符; 2. 不包含字典里的单词、不包括姓氏的汉语拼音; 3. 同时包含多种类型的字符,比如 o 大写字母(A,B,C,..Z) o 小写字母(a,b,c..z) o 数字(0,1,2,…9) o 标点符号(@,#,!,$,%,& …) 4. 不要在不同的计算机上使用相同的口令。 5 把Administrator 帐号重新命名 由于Windows2000的默认管理员帐号Administrator 已众所周知,该帐号通常称为攻击者猜

信息系统网络安全检查表 时间: 年月日 系统名称 负责人联系电话 网络拓扑图: 接入方式(服务商) ____________________ (附后)账号(电话)_________________________ 联网主机数__________________________________ 联网情况IP 地址 ______________________________________ 服务内容 联网用途____________________________________ 单位成立网络安全小组,确立安全小组负责人(单位领导任组长),确立组长负责制 组长落实小组人员岗位工作职责组织制度 配备 2 到 4 名计算机安全员,须持证上岗制定网络安全事故处置措施计算机机房安全保护管理制度用户登记制度和操作权限管理制度网络安全漏洞检测和系统升级管理制度交互式栏目24 小时巡查制度安全保护电子公告系统用户登记制度管理制度信息发布审核、登记、保存、清除和备份制度,信息群发服务管理制度违法案件报告和协助查处制度备案制度具有保存60 天以上系统网络运行日志和用户使 用日志记录功能,内容包括IP 地址分配及使用情况,交互式信息发布者、主页维护者、邮箱使用者和拨号用户上网的起止时间和对应IP 地址,交 互式栏目的信息等 安全审计及预警措施安全保护网络攻击防范、追踪措施技术措施计算机病毒防

治措施身份登记和识别确认措施交互式栏目具有关键字过滤技术措施开设短信息服务的具有短信群发限制、过滤和删除等技术措施 开设邮件服务的,具有垃圾邮件清理功能 1 信息系统检查项目表 , 安全技术措施, 是否符合类别检查项目安全标准备注安全标准物理位置机房和办公场地应选择在具有防震、防的选择风和防雨等能力的建筑内。 机房出入口应安排专人值守,控制、鉴别和记录进入的人员物理访问 控制需进入机房的来访人员应经过申请和审批流程,并限制和监控其活动范围应将主要设备放置在机房内 应将设备或主要部件进行固定,并设置明显的不易除去的标记; 防盗窃和应将通信线缆铺设在隐蔽处,可铺设在防破坏地下或管道中应对介质分类标识,存储在介质库或档案室中; 主机房应安装必要的防盗报警设施 机房建筑应设置避雷装置; 防雷击机房应设置交流电源地线 物理机房应设置灭火设备和火灾自动报警系防火安全统水管安装,不得穿过机房屋顶和活动地板下; 防水和防应采取措施防止雨水通过机房窗户、屋潮顶和墙壁渗透; 应采取措施防止机房内水蒸气结露和地下积水的转移与渗透 防静电关键设备应采用必要的接地防静电措施 机房应设置温、湿度自动调节设施,使温湿度控机房温、湿度的变化在设备运行所

HP-UX Security CheckList

目录 HP-UX SECURITY CHECKLIST (1) 1初级检查评估内容 (6) 1.1 系统信息 (6) 1.1.1 系统基本信息 (6) 1.1.2 系统网络设置 (6) 1.1.3 系统当前路由 (7) 1.1.4 检查目前系统开放的端口 (7) 1.1.5 检查当前系统网络连接情况 (8) 1.1.6 系统运行进程 (8) 1.2 物理安全检查 (9) 1.2.1 检查系统单用户运行模式中的访问控制 (9) 1.3 帐号和口令 (9) 1.3.1 检查系统中Uid相同用户情况 (9) 1.3.2 检查用户登录情况 (10) 1.3.3 检查账户登录尝试失效策略 (10) 1.3.4 检查账户登录失败时延策略 (10) 1.3.5 检查所有的系统默认帐户的登录权限 (11) 1.3.6 空口令用户检查 (11) 1.3.7 口令策略设置参数检查 (11) 1.3.8 检查root是否允许从远程登录 (12)

1.3.9 验证已经存在的Passwd强度 (12) 1.3.10 用户启动文件检查 (12) 1.3.11 用户路径环境变量检查 (13) 1.4 网络与服务 (13) 1.4.1 系统启动脚本检查 (13) 1.4.2 TCP/UDP小服务 (13) 1.4.3 login(rlogin),shell(rsh),exec(rexec) (14) 1.4.4 comsat talk uucp lp kerbd (15) 1.4.5 Sadmind Rquotad Ruser Rpc.sprayd Rpc.walld Rstatd Rexd Ttdb Cmsd Fs Cachefs Dtspcd Gssd (15) 1.4.6 远程打印服务 (16) 1.4.7 检查是否开放NFS服务 (16) 1.4.8 检查是否Enables NFS port monitoring (17) 1.4.9 检查是否存在和使用NIS ,NIS+ (17) 1.4.10 检查sendmail服务 (17) 1.4.11 Expn, vrfy (若存在sendmail进程) (18) 1.4.12 SMTP banner (19) 1.4.13 检查是否限制ftp用户权限 (19) 1.4.14 TCP_Wrapper (20) 1.4.15 信任关系 (20) 1.5 文件系统 (20) 1.5.1 suid文件 (21)

安全状况调查表 —徐刚 1. 安全管理机构 安全组织体系是否健全,管理职责是否明确,安全管理机构岗位设置、人员配备是否充分合理。 序号检查项结果备注 1. 信息安全管理机构 设置□ 以下发公文方式正式设置了信息安全管理工作的专门职能机构。 □ 设立了信息安全管理工作的职能机构,但还不是专门的职能机构。 □ 其它。 2. 信息安全管理职责 分工情况□ 信息安全管理的各个方面职责有正式的书面分工,并明确具体的责任人。 □ 有明确的职责分工,但责任人不明确。 □ 其它。 3. 人员配备□ 配备一定数量的系统管理人员、网络管理人 员、安全管理人员等; 安全管理人员不能兼任网 络管理员、系统管理员、数据库管理员等。 □ 配备一定数量的系统管理人员、网络管理人 员、安全管理人员等,但安全管理人员兼任网络 管理员、系统管理员、数据库管理员等。 □ 其它。 4. 关键安全管理活动 的授权和审批□ 定义关键安全管理活动的列表,并有正式成文的审批程序,审批活动有完整的记录。 □ 有正式成文的审批程序,但审批活动没有完整的记录。 □ 其它。 5. 与外部组织沟通合 作□ 与外部组织建立沟通合作机制,并形成正式文件和程序。 □ 与外部组织仅进行了沟通合作的口头承诺。□ 其它。 6. 与组织机构内部沟 通合作□ 各部门之间建立沟通合作机制,并形成正式文件和程序。 □ 各部门之间的沟通合作基于惯例,未形成正式文件和程序。 □ 其它。

2. 安全管理制度 安全策略及管理规章制度的完善性、可行性和科学性的有关规章制度的制定、发布、修订及执行情况。 检查项结果备注 1 信息安全策略□ 明确信息安全策略,包括总体目标、范围、原则和 安全框架等内容。 □ 包括相关文件,但内容覆盖不全面。 □ 其它 2 安全管理制度□ 安全管理制度覆盖物理、网络、主机系统、数据、 应用、建设和管理等层面的重要管理内容。 □ 有安全管理制度,但不全而面。 □ 其它。 3 操作规程□ 应对安全管理人员或操作人员执行的重要管理操作 建立操作规程。 □ 有操作规程,但不全面。 □ 其它。 4 安全管理制度 的论证和审定□ 组织相关人员进行正式的论证和审定,具备论证或审定结论。 □ 其它。 5 安全管理制度 的发布□ 文件发布具备明确的流程、方式和对象范围。□ 部分文件的发布不明确。 □ 其它。 6 安全管理制度 的维护□ 有正式的文件进行授权专门的部门或人员负责安全管理制度的制定、保存、销毁、版本控制,并定期评审与修订。 □ 安全管理制度分散管理,缺乏定期修订。 □ 其它。 7 执行情况□ 所有操作规程的执行都具备详细的记录文档。 □部分操作规程的执行都具备详细的记录文档。 □ 其它。 3. 人员安全管理 人员的安全和保密意识教育、安全技能培训情况,重点、敏感岗

某单位 信息系统监督检查制度 第一章总则 第一条为加强和规范某单位信息系统安全监督检查工作,保障系统安全稳定运行,根据国家信息安全等级保护有关规定和信息系统安全有关管理规定制定本制度。 第二条本制度适用于某单位所属计算机信息系统建设、使用和运维管理中安全工作的监督检查。 第三条安全主管部门负责组织监督检查工作。人员管理、教育相关检查由主管人事部门具体执行,安全技术相关检查由某单位网络信息中心等技术部门具体执行。某单位网络信息中心安全审计员负责信息系统日常监督审计。 第二章实施细则 第四条检查内容包括各项信息系统技术措施有效性和安全管理制度执行情况。 第五条计算机、网络和移动存储介质的专项检查应填写检查登记表,检查结果汇总后报某单位信息化工作领导小组办公室,发现问题及时整改。 第六条每年至少两次对系统进行安全性能检测,确保系统安全稳定运行。 第七条系统安全性能检测由系统管理员、安全管理员

和安全审计员共同完成。 第八条利用漏洞扫描等工具对整个系统进行安全检查,进行网络系统安全分析、应用系统安全分析、安全防护系统安全分析、用户终端安全分析,发现漏洞或安全隐患及时采取整改措施。 第九条安全检查情况和整改操作应及时登记和记录。 (一)网络设备和网络服务器安全性能检测由网络管理员负责, 并根据检测情况填写《网络系统安全性能检测表》。 (二)应用系统安全性能检测由应用系统开发管理员负责,并根据检测情况填写《应用系统安全性能检测表》。 (三)安全防护系统安全性能检测由安全管理员负责,并根据检测情况填写《安全系统安全性能检测表》。 (四)用户终端安全检测由网络管理员负责,并根据检测情况填写《终端用户安全性能检测表》。 (五)漏洞扫描安全检测由系统管理员负责,并根据检测情况填写《系统漏洞扫描安全性能检测表》。 第十条安全管理员汇总各类安全性能检测表和整改情况后上报某单位信息化工作领导小组办公室和有关领导。 第三章附则 第十一条本规定由某单位网络信息中心负责解释。 第十二条本规定自发布之日起施行。

健康体检表 姓名:编号:□□-□□□□□□ 体检日期责任医生 内容检查项目 症状1头痛 2头晕 3心悸 4胸闷 5胸痛 6慢性咳嗽 7咳痰 8呼吸困难 9多饮 10多尿 11体重下降 12乏力 13关节肿痛 14视力模糊 15四肢麻木 16消瘦 17尿痛18便秘19腹泻20恶心呕吐21眼花22耳鸣23发热24鼻衄25浮肿26多食 27腹痛 99其它□/□/□/□/□/□/□ 一般状况 体温℃脉搏次/分呼吸次/分血压 左侧/ mmHg 右侧/ mmHg 身高cm 体重Kg 腰围cm B M I Kg/m2认知功能* 1粗筛阴性 2粗筛阳性□ 简易智力状态检查量表,总分 情感状态* 1粗筛阴性 2粗筛阳性 3、其它异常:□/□ 抑郁评分检查,总分 生活质量*SF36评分 查体头 颈 部 眼科 视力:左眼右眼(矫正视力:左眼右眼) 色觉*:1正常 2异常□ 眼底*:1正常 2异常□ 其它异常*:□耳鼻喉科 (1)耳 听力:1听见 2听不清或无法听见□ 外耳:1正常 2异常□ (2)鼻 结构*:1正常 2异常□ 鼻窦*:1正常 2异常□ 嗅觉*:1正常 2异常□ (3)咽*:1正常 2异常□ (4)其它*:1正常 2异常□口腔科* 唇: 1正常 2异常□ 粘膜: 1正常 2异常□ 牙齿: 1正常 2异常□ 牙龈: 1正常 2异常□ 其它: 1正常 2异常□胸部 胸廓: 1正常 2异常□ 呼吸音:1正常 2异常□ 啰音:1正常2干啰音 3湿啰音4其它□心脏 心率次/分 心律:1齐 2不齐 3绝对不齐□ 杂音:1无 2有□

查体胸 腹 部 腹部 视诊: 听诊:肠鸣音:其它: 触诊:压痛:1无 2有□ 包块:1无 2有□ 肝脏:1未触及 2触及□ 脾脏:1未触及 2触及□叩诊:双肾叩击痛:1无 2有□ 移动性浊音:1无 2有□ 其 它 皮肤、巩膜1正常 2异常□淋巴结1未触及 2触及异常□甲状腺*1正常 2异常□乳房*1正常 2异常□运动系统 运动功能:1可顺利完成 2无法独立完成其中任何一个动作□ 四肢关节:1正常 2异常□ 脊柱:1正常 2异常□下肢水肿1无 2单侧(左 /右) 3双侧不对称 4双侧对称□肛门指诊 1正常 2 触痛3包块 4其它□ 前列腺:1 正常2异常□妇科* 外阴1正常 2异常□ 阴道1正常 2异常□ 宫颈1正常 2异常□ 子宫1正常 2异常□ 附件1正常 2异常□其它 辅助检查 血糖mmol/L(空腹□/ 随机□) 血常规*△RBC /L,Hb g/L,WBC /L,PLT /L,其它: 尿常规*△ 外观 pH 比重 尿蛋白尿糖酮体尿胆红素尿胆原 细胞: RBC WBC 上皮细胞管型结晶体 其它: 粪常规*△ +隐血*△ 粪常规:虫卵*: 隐血实验:1阴性 2阳性□肝功能* ALT U/L, AST U/L, ALB g/L, TBIL umol/L, DBIL umol/L 肾功能*Scr umol/L, BUN mmol/L,UA umol/L, 血脂* mmol/L CHO, TG, LDL-C,HDL-C 凝血功能*BT PC APTT PT HBsAg* 1阴性2阳性□HBsAb* 1阴性2阳性□心电图*△1正常2异常(诊断) □

网络安全是一个系统的概念,有效的安全策略或方案的制定,是网络信 息安全的首要目标。网络安全技术主要有,认证授权、数据加密、访问 控制、安全审计等。而提供安全网关服务的类型有:地址转换、包过滤、 应用代理、访问控制和DoS防御。本文主要介绍地址转换和访问控制两 种安全网关服务,利用cisco路由器对ISDN拨号上网做安全规则设置。 试验环境是一台有fir ewall 版本IOS的cisco2621 路由器、一台交换 机组成的局域网利用ISDN拨号上网。 一、地址转换 我们知道,Internet 技术是基丁IP协议的技术,所有的信息通信都 是通过IP包来实现的,每一个设备需要进行通信都必须有一个唯一的 IP地址。因此,当一个网络需要接入Inte rnet的时候,需要在Internet 上进行通信的设备就必须有一个在全球Internet 网络上唯一的地址。当一个网络需要接入Internet 上使用时,网络中的每一台设备都有一个I nternet 地址,这在实行各种Internet 应用上当然是最理想不过的。但 是,这样也导致每一个设备都暴露在网络上,任何人都可以对这些设备 攻击,同时由丁I nternet目前采用的IPV4协议在网络发展到现在,所 剩下的可用的IP地址已经不多了,网络中的每一台设备都需要一个IP 地址,这几乎是不可能的事情。 采用端口地址转换,管理员只需要设定一个可以用作端口地址转换的公 有Internet 地址,用户的访问将会映射到IP池中IP的一个端口上去, 这使每个合法Internet IP 可以映射六万多台部网主机。从而隐藏部网

路地址信息,使外界无法直接访问部网络设备。 Cisco路由器提供了几种NAT转换的功能: 1、部地址与出口地址的——对应 缺点:在出口地址资源稀少的情况下只能使较少主机连到internet 。2、部地址分享出口地址 路由器利用出口地址和端口号以及外部主机地址和端口号作为接口。其 中部地址的端口号为随机产生的大丁1024的,而外部主机端口号为公认 的标准端口号。这样可以用同一个出口地址来分配不同的端口号连接任 意数量的部主机到外网。 具体配置:由丁实验用的是ISDN拨号上网,在internet 上只能随机获得出口地址,所以NAT转换的地址池设置为BRI 口上拨号所获得的地址。interface FastEthernet0/0 ip address 172.16.18.200 255.255.255.0 ip nat inside the interface connected to inside world ! interface BRI0/0 ip address negotiated ip nat outside the interface connected to outside network encapsulation ppp no ip split-horizon dialer string 163 dialer load-threshold 150 inbound

单位:长春市第一五七中学网络与信息安全检查表检查时间:2017.10 类别检测项目检查内容检查要求检查记录检查结果 网络安全基础设施建设 网络架构安全 网络结构设计、网络划分网络结构设计、网络划分符合相关要求 是否有不经过防火墙的外联链 路(包括拨号外联) 外网与内网的连接链路(包括拨号外联)必须 经过防火墙 网络拓扑结构图提供当前网络的网络拓扑结构图 网络分区管理 生产控制大区和管理信息大区之间是否按电监 会5号令要求部署了专用隔离装置 网络使用的各种硬 件设备、软件等 各种硬件设备、软件和网络接口是 否经过安全检验、鉴定、认证。 各种硬件设备、软件和网络接口均经过安全检验、 鉴定、认证。 广域网建设情况 广域网是否按集团规定进行建 设、并按规定进行连接 广域网按集团规定进行建设、并按规定进行连 接 网络承建单位情况 网络承建单位是否具有相关资 质 网络承建单位具有相关资质(查看相关资质文 件) 网络内部数据信息 网络内部数据信息的产生、使 用、存储和维护是否安全、合理 等 网络内部数据信息的产生、使用、存储和维护 安全、合理 机房环境安全 机房环境安全 主机房是否安装了门禁、监控与 报警系统 主机房安装了门禁、监控与报警系统 是否有详细的机房配线图有详细的机房配线图 机房供电系统是否将动力、照明 用电与计算机系统供电线路分 开 机房供电系统已将动力、照明用电与计算机系 统供电线路分开 机房是否配备应急照明装置机房有配备应急照明装置 是否定期对UPS的运行状况进 行检测 定期对UPS的运行状况进行检测(查看半年内 检测记录) 是否安装机房自动灭火系统,是安装机房自动灭火系统,配备机房专用灭火器,

数据库服务器安全配置检查表 更新日期:2004年04月12日 本页内容 如何使用本检查表 产品服务器的安装注意事项 修补程序和更新程序 服务 协议 帐户 文件和目录 共享 端口 注册表 审核与日志记录 SQL Server 安全性 SQL Server 登录、用户和角色 SQL Server 数据库对象 其他注意事项 保持安全 如何使用本检查表 本检查表随模块18 保证数据库服务器的安全一起提供。本检查表可帮助您保护数据库服务器,并可用作相应模块的快照。返回页首 产品服务器的安装注意事项

返回页首 修补程序和更新程序 返回页首 服务

协议 在 在数据库服务器上强化 返回页首 帐户 使用具有最少权限的本地帐户运行 从 禁用 重命名 强制执行强密码策略。 限制远程登录。 限制使用空会话(匿名登录)。 帐户委派必须经过审批。 不使用共享帐户。 限制使用本地

文件和目录 返回页首 共享 从服务器中删除所有不必要的共享。 限制对必需的共享的访问( 如果不需要管理性共享( Operations Manager (MOM) 返回页首 端口

和 配置在同一端口侦听命名实例。 如果端口 将防火墙配置为支持 在服务器网络实用工具中,选中 返回页首 注册表 返回页首 审核与日志记录 记录所有失败的 记录文件系统中的所有失败的操作。 启用 将日志文件从默认位置移走,并使用访问控制列表加以保护。 将日志文件配置为适当大小,具体取决于应用程序的安全需要。

返回页首 SQL Server 安全性 返回页首 SQL Server 登录、用户和角色 返回页首

百度文库- 让每个人平等地提升自我 国际联网信息系统网络安全检查表 时间:年月日被检单位名称 单位地址 负责人联系电话 联网情况接入方式(服务商) _______________________ 账号(电话) _____________________________ 联网主机数 _______________________________ IP地址 ___________________________________ 服务内容 _________________________________ 联网用途 _________________________________ 网络拓扑图: (附后) 组织制度单位成立网络安全小组,确立安全小组负责人(单位领导任组长),确立组长负责制 组长落实小组人员岗位工作职责 配备2到4名计算机安全员,须持证上岗 制定网络安全事故处置措施 安全保护管理制度计算机机房安全保护管理制度 用户登记制度和操作权限管理制度 网络安全漏洞检测和系统升级管理制度 交互式栏目24小时巡查制度 电子公告系统用户登记制度 信息发布审核、登记、保存、清除和备份制度,信息群发服务管理制度 违法案件报告和协助查处制度 备案制度 安全保护技术措施具有保存60天以上系统网络运行日志和用户使用日志记录功能,内容包括IP地址分配及使用情况,交互式信息发布者、主页维护者、邮箱使用者和拨号用户上网的起止时间和对应IP地址,交互式栏目的信息等 安全审计及预警措施 网络攻击防范、追踪措施 计算机病毒防治措施 身份登记和识别确认措施 交互式栏目具有关键字过滤技术措施 开设短信息服务的具有短信群发限制、过滤和删除等技术措施 开设邮件服务的,具有垃圾邮件清理功能

Linux 系统安全配置基线 目录 第1章概述 (1) 1.1目的 (1) 1.2适用范围 (1) 1.3适用版本 (1) 第2章账号管理、认证授权 (2) 2.1账号 (2) 2.1.1用户口令设置 (2) 2.1.2root用户远程登录限制 (2) 2.1.3检查是否存在除root之外UID为0的用户 (3) 2.1.4root用户环境变量的安全性 (3) 2.2认证 (4) 2.2.1远程连接的安全性配置 (4) 2.2.2用户的umask安全配置 (4) 2.2.3重要目录和文件的权限设置 (4) 2.2.4查找未授权的SUID/SGID文件 (5) 2.2.5检查任何人都有写权限的目录 (6) 2.2.6查找任何人都有写权限的文件 (6) 2.2.7检查没有属主的文件 (7) 2.2.8检查异常隐含文件 (7) 第3章日志审计 (9) 3.1日志 (9) 3.1.1syslog登录事件记录 (9) 3.2审计 (9) 3.2.1Syslog.conf的配置审核 (9) 第4章系统文件 (11) 4.1系统状态 (11) 4.1.1系统core dump状态 (11)

第1章概述 1.1 目的 本文档规定了LINUX 操作系统的主机应当遵循的操作系统安全性设置标准,本文档旨在指导系统管理人员或安全检查人员进行LINUX 操作系统的安全合规性检查和配置。 1.2 适用范围 本配置标准的使用者包括:服务器系统管理员、应用管理员、网络安全管理员。 1.3 适用版本 LINUX系列服务器;

第2章账号管理、认证授权2.1 账号 2.1.1用户口令设置 2.1.2root用户远程登录限制

附件 1 XXXXXXX网络安全检查表一、部门基本情况 部门(单位)名称 分管网络安全工作的领导(如副厅长) 网络安全管理机构 (如办公室)① 姓名: ② 职务: ① 名称: ② 负责人: ③ 联系人: 职务: 办公电话: 移动电话: 网络安全专职工作处室(如信息中心、网络安全科 等) 网络安全从业人员① 名称: ② 负责人:办公电话: 移动电话: ① 本单位网络安全从业人员总数:,其中有网络安全从 业资格的人员数量: ② 网络安全从业人员缺口: 二、信息系统基本情况 ① 信息系统总数: ② 网络连接情况 信息系统可以通过互联网访问的系统数量:情况不能通过互联网访问的系统数量: ③ 面向社会公众提供服务的系统数量: ④ 本年度经过安全测评的系统数量: 互联网接入口总数: 互联网接入□接入中国联通接入口数量:情况□接入中国电信接入口数量: □其他:中国移动接入口数量: 第一级:个第二级:个 第三级:个已开展年度测评 系统等级第四级:个已开展年度测评 保护情况第五级:个已开展年度测评 未定级:个接入带宽:MB 接入带宽:MB 1接入带宽:8 MB 个测评通过率 个测评通过率 个测评通过率

三、网络安全日常管理情况 人员管理 资产管理网络安全规划① 岗位网络安全责任制度:□已建立□未建立 ② 重点岗位人员安全保密协议:□全部签订□部分签订□均未签订 ③ 人员离岗离职安全管理规定:□已制定□未制定 ④ 外部人员访问机房等重要区域审批制度:□已建立□未建立 ① 资产管理制度:□已建立□未建立 ② 设备维修维护和报废管理: □已建立管理制度,且记录完整 □已建立管理制度,但记录不完整 □未建立管理制度 规划制定情况(单选): □制定了部门(单位)的网络安全规划 □在部门(单位)总体发展规划中涵盖了网络安全规划 □无 四、网络安全防护情况 ① 网络安全防护设备部署(可多选) □防火墙□入侵检测设备□安全审计设备网络边界 □防病毒网关□抗拒绝服务攻击设备 □其他: 安全防护 ② 设备安全策略配置:□使用默认配置□根据需要配置 ③ 网络访问日志:□留存日志□未留存日志 ① 本单位使用无线路由器数量: ② 无线路由器用途: □访问互联网:个 无线网络 □访问业务 /办公网络:个③ 安全防护策略(可多选): 安全防护 □采取身份鉴别措施□采取地址过滤措施 □未设置安全防护策略 ④ 无线路由器使用默认管理地址情况:□存在□不存在 ⑤ 无线路由器使用默认管理口令情况:□存在□不存在

H3C防火墙安全配置基线 1.若此文档需要日后更新,请创建人填写版本控制表格,否则删除版本控制表格。

目录 第1章概述.................................................................... 1.1目的..................................................................... 1.2适用范围................................................................. 1.3适用版本................................................................. 1.4实施..................................................................... 1.5例外条款................................................................. 第2章帐号管理、认证授权安全要求.............................................. 2.1帐号管理................................................................. 2.1.1用户帐号分配*........................................................ 2.1.2删除无关的帐号*...................................................... 2.1.3帐户登录超时*........................................................ 2.1.4帐户密码错误自动锁定*................................................ 2.2口令..................................................................... 2.2.1口令复杂度要求....................................................... 2.3授权..................................................................... 2.3.1远程维护的设备使用加密协议........................................... 第3章日志及配置安全要求...................................................... 3.1日志安全................................................................. 3.1.1记录用户对设备的操作................................................. 3.1.2开启记录NAT日志*.................................................... 3.1.3开启记录VPN日志*.................................................... 3.1.4配置记录拒绝和丢弃报文规则的日志..................................... 3.2告警配置要求............................................................. 3.2.1配置对防火墙本身的攻击或内部错误告警................................. 3.2.2配置TCP/IP协议网络层异常报文攻击告警................................ 3.2.3配置DOS和DDOS攻击告警.............................................. 3.2.4配置关键字内容过滤功能告警*.......................................... 3.3安全策略配置要求......................................................... 3.3.1访问规则列表最后一条必须是拒绝一切流量............................... 3.3.2配置访问规则应尽可能缩小范围......................................... 3.3.3VPN用户按照访问权限进行分组*........................................... 3.3.4配置NAT地址转换*.................................................... 3.3.5隐藏防火墙字符管理界面的bannner信息................................. 3.3.6避免从内网主机直接访问外网的规则*.................................... 3.3.7关闭非必要服务....................................................... 3.4攻击防护配置要求......................................................... 3.4.1拒绝常见漏洞所对应端口或者服务的访问................................. 3.4.2防火墙各逻辑接口配置开启防源地址欺骗功能............................. 第4章IP协议安全要求....................................................... 4.1功能配置.................................................................

竭诚为您提供优质文档/双击可除政府信息系统安全自查情况报告表 篇一:信息系统安全自查报告20XX **市旅游局20XX年政府信息系统安全 检查工作自查报告 市工信委: 根据《关于开展20XX年全市重点领域网络与信息安全 检查的通知》(洪工信字【20XX】177号)文件的精神,我局领导高度重视,立即组织开展全局范围的信息系统安全检查工作。按照《中华人民共和国计算机信息系统安全保护条例》、《**市政府信息系统安全检查指南》的要求,我局对政务网站信息安全管理工作认真组织自查,现将情况汇报如下:我局信息系统运转以来,能严格按照上级部门要求,积极完善各项安全制度、充分加强信息化安全工作人员教育培训、全面落实安全防范措施、全力保障信息安全工作经费,信息安全风险得到有效降低,应急处置能力得到切实提高,保证了政府信息系统持续安全稳定运行 一、信息安全制度落实情况

1、建立管理机构。我局于20XX年成立了信息安全和保密管理工作领导小组,并于20XX年调整后,由局长**任组长,副调研员**负责分管信息安全工作。各科室负责人为成员,办公室设在局办公室,设专人负责处理日常工作。 2、建立建全信息安全制度。我局专门制订了信息化工作有关规章制度,对信息化工作管理、内部电脑安全管理、计算机及网络设 备管理、数据、资料和信息的安全管理、网络安全管理、计算机操作人员管理、网站内容管理、网站维护责任等各方面都作了详细规定,进一步规范了我局信息安全管理工作。并在今年对信息安全制度进行了修订,完善制度,确保政府信息系统安全防护措施。 二、日常信息安全管理情况 1.在信息收集上传过程中,由办公室统一协调,各处室、下属单位把信息统一上报至局办公室,由局办公室审核后再把信息上传发布,从而保证了信息上传的准确性、安全性,决执行“谁主管谁负责、谁运行谁负责、谁使用谁负责”的管理原则。 2.我局严格文件的收发工作,完善了清点、整理、编号、签收制度,并要求信息管理员定期进行系统全备份。 3.我局每台涉密计算机采用独立内网管理,不与外网接触,防火墙、杀毒软件等皆为国产产品,公文处理软件具体

Windows 系统安全配置基线 目录 第1章概述 (1) 1.1目的 (1) 1.2适用范围 (1) 1.3适用版本 (1) 第2章账号管理、认证授权 (2) 2.1账号 (2) 2.1.1管理缺省账户 (2) 2.2口令 (2) 2.2.1密码复杂度 (2) 2.2.2密码历史 (3) 2.2.3帐户锁定策略 (3) 2.3授权 (4) 2.3.1远程关机 (4) 2.3.2本地关机 (4) 2.3.3用户权利指派 (4) 第3章日志配置操作 (6) 3.1日志配置 (6) 3.1.1审核登录 (6) 3.1.2审核策略更改 (6) 3.1.3审核对象访问 (7) 3.1.4审核事件目录服务器访问 (7) 3.1.5审核特权使用 (7) 3.1.6审核系统事件 (8) 3.1.7审核账户管理 (8) 3.1.8审核过程追踪 (8) 3.1.9日志文件大小 (9) 第4章IP协议安全配置 (10) 4.1IP协议 (10) 4.1.1启用SYN攻击保护 (10) 第5章设备其他配置操作 (12) 5.1共享文件夹及访问权限 (12) 5.1.1关闭默认共享 (12)

5.2防病毒管理 (12) 5.2.1数据执行保护 (12) 5.3W INDOWS服务 (13) 5.3.1 SNMP服务管理 (13) 5.4启动项 (13) 5.4.1关闭Windows自动播放功能 (13)

第1章概述 1.1 目的 本文档规定了WINDOWS 操作系统的主机应当遵循的操作系统安全性设置标准,本文档旨在指导系统管理人员或安全检查人员进行WINDOWS 操作系统的安全合规性检查和配置。 1.2 适用范围 本配置标准的使用者包括:服务器系统管理员、应用管理员、网络安全管理员。 1.3 适用版本 WINDOWS系列服务器;

儿童入学健康检查表

填表说明: 1.基本情况 既往病史:在对应的疾病上划“√”,“其他”栏中填写未注明的疾病; 过敏史:注明过敏的药物或食物等; 家长签字:儿童既往病史和过敏史须经家长确认后签字。 2.体格检查 体重、身长(高):填写检查实测数值,评价按离差法(上、中、下)或百分位数法(

心肺:听诊未见异常填写(-),异常注明阳性体征; 肝脾:填写肝脾触诊情况,未触及填写(-),触及肋下肝脾,按厘米填写; 外生殖器:检查男童,未见异常填写(-),异常者填写阳性体征; 其他:填写表格上未列入的其他阳性体征。 3.辅助检查 血红蛋白(Hb)、丙氨酸氨基转移酶(ALT):填写实际检测数值,并将化验报告贴附于儿童入园(所)健康检查表背面。 其他:根据需要,填写相关辅助检查结果,并将化验报告贴附于儿童入园(所)健康检查表背面。 4.检查结果:注明检查中发现的疾病或阳性体征,如未见异常填写(-)。 5.医生意见:根据检查结果,注明“体检合格”、“暂缓入园(所)”。 6.医生签名:由主检医生签字,并填写日期。 7.检查单位:加盖检查单位体检专用章。

信息系统安全等级测评 基本情况调查表 股份有限公司** 目录 表1-1. 单位基本情况调查.................................................................................................................................................................. (1) 表1-2. 参与人员名单................................................................................................................................................................ (2) 表1-3. 物理环境情况................................................................................................................................................................ (3) 表1-4. 信息系统基本情况.................................................................................................................................................................. (4) 表1-5. 信息系统承载业务(服务)情况................................................................................................................................................................ .. (5) 表1-6. 网络结构(环境)情况调查................................................................................................................................................................ . (6) 表1-7. 外联(网络边界)情况调查................................................................................................................................................................